Agus_Cs

Usuario (Argentina)

Resumen y explicación: 17 años aplicados a la búsqueda de este intenso momento, más de 250,000,000,000 USD invertidos, pero al fin en el 2015 se llego a una verdad con teoría y va a ser representada en el siguiente video que dura muy pocos segundos y que muestra lo que hay en verdad después de la muerte. Esta la chance también de creer que es mentira, o creer que es verdad, o no saber que hay. Esto se dice que es lo más aproximado que se ha llegado por el lado científico. Cada uno puede creer en lo que quiere, porque cada uno es libre de su pensamiento, la libertad de expresión es lo mejor que podemos tener los seres humanos, con la misma se llega a estos avances con posibilidad de todo.

Paso 1. Cómo hacer presentaciones PowerPoint En la ventana de la izquierda, encontrarás el panel de diapositivas, que será donde se vayan integrando cada una de las diapositivas que creemos. En el panel central, se encuentra el panel de edición de las diapositivas, que será donde comencemos a insertar el texto o imágenes de cada una de éstas. Cada cuadro que aparece rodeado de unos puntos es un objeto, que por supuesto, editaremos para colocar el texto apropiado y con el formato de letra y color que deseemos. Paso 2. Cómo hacer presentaciones PowerPoint Acabada la primera diapositiva, vamos a dar un formato de diseño a nuestra presentación PowerPoint. Para ello, selecciona Diseño en la barra de herramientas y elige la Plantilla o Tema que más te guste. Haz clic sobre ella y dirígete hacia el panel de diapositivas para crear otra. Con un clic derecho en el ratón y pulsando sobre Nueva Diapositiva, verás cómo se nos añade otro cuadro en este panel, al mismo tiempo que la ventana de edición cambia a un nuevo elemento. Sigue el mismo proceso para insertar el título de la diapositiva y la descripción de ésta. Si quieres puedes cambiar el formato del texto, su color y tamaño en el Menú Inicio. Paso 3. Cómo hacer presentaciones PowerPoint Este tutorial es básico, por lo que vamos a trabajar con sólo 2 diapositivas, por lo que el siguiente paso será animar o insertar transiciones a la presentación PowerPoint. En el menú de Animaciones, podrás encontrar multitud de efectos y transiciones para aplicar a la presentación PowerPoint, además de poder establecer un sonido para cada una de ellas, la velocidad de cambio y el control automática por tiempo, pudiendo pulsar sobre la opción del mouse, si quieres que los cambios de diapositivas sucedan de forma manual. Paso 4. Cómo hacer presentaciones PowerPoint Al terminar de configurar, sólo tendrás que dirigirte al menú Presentaciones y pulsar sobre Ver desde el Principio.

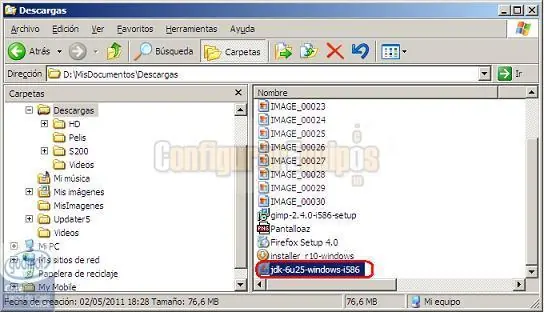

Instalar un emulador de Android en el PC con Windows Índice 1.- Introducción 2.- ¿Qué necesitamos? 3.- Instalamos el JDK de Java 4.- Instalamos el SDK de Android 5.- Ejecutar el SDK 6.- Definir un Dispositivo Virtual 1.-Introducción Cada vez es más frecuente el uso de terminales de telefonía móvil con sistema operativo Android, es más, desde la salida de iPad, muchos fabricantes se han apuntado al carro del TABLET (me resisto a llamarlo Tablet PC porque no es un PC en el sentido en que lo conocemos) y le han puesto este sistema operativo a sus flamantes creaciones. Hay gran cantidad de software para estos dispositivos en el Market de Google y no suele gustar a nadie bajar un programa y después de probarlo ver que no nos gusta, aunque sea gratuito, quizás esto se debe a esa degradación que padecen los ordenadores con windows que cuantas más instalaciones y desinstalaciones de software se realizan, más se desestabiliza el sistema. No es el caso de Android ya que se trata de un sistema Linux, pero os ofrezco la posibilidad de instalar un emulador de Android en el PC y probar ahí lo que queráis, incluso si sólo queréis tener un primer contacto con este novedoso sistema operativo En este primer caso vamos a hacer la instalación en un PC con Windows XP, aunque también lo he instalado en un Windows 7 64bits y ha funcionado correctamente. 2.- ¿Qué necesitamos? Como hay que hacer antes de cualquier instalación, debemos tener claro lo que necesitamos para instalar el software, en este caso, el emulador de Android está disponible en el SDK (Software Development Kit) de Android, con lo que debemos descargar dicho SDK. La url de descarga es esta :http://developer.android.com/sdk/index.html, al acceder a la página nos encontramos con dos posibilidades: Un archivo zip android-sdk_r10-windows.zip que hay que descomprimir y ejecutar el SetUp.exe, o bien descargar directamente el programa instalador installer_r10-windows.exe, mi recomendación es descargar el programa instalador. También es importante tener instalado en el ordenador la ultima version del JDK (Java Development Kit) de Java, y que podemos encontrar en esta url : http://www.oracle.com/technetwork/java/javase/downloads/jdk-6u25-download-346242.html , si pinchamos nos encontramos con varias descargas disponibles para windows: Windows x86 jdk-6u25-windows-i586.exe Software para usar en caso de duda sobre nuestro ordenador, valido para cualquier windows. Windows Intel Itanium jdk-6u25-windows-ia64.exe para máquinas con procesadores del tipo Intel Itanum Windows x64 jdk-6u25-windows-x64.exe para sistemas de 64 bits, Windows Vista 64 bits y Windows 7 64bits Aceptamos los acuerdos de la licencia y elegimos el que corresponda para descargar. 3.- Instalamos el JDK de Java Si nuestra máquina ya tiene instalado este software pasamos al punto siguiente. Para iniciar la instalación buscamos la carpeta en la que se descargó el fichero del JDK y hacemos doble clic sobre él Imagen01 En cuanto empieza la instalación nos aparece la siguiente pantalla: Imagen02 El instalador nos avisa de que está preparando la instalación y debemos esperar hasta que aparezca la siguiente imagen: Imagen03 Pinchamos en el botón Next> que hemos resaltado en rojo, para iniciar la instalación Imagen04 Nos aparecen todos los datos relativos a las funcionalidades que vamos a instalar, pinchamos en el botón Next> que hemos resaltado en rojo, para continuar la instalación Imagen05 El programa instalado va preparando los archivos que necesita para la instalación hasta que nos pregunta por la ubicación de programa Imagen06 Si no cambiamos la carpeta de destino pulsamos botón Next> Imagen07 Y comienza la copia de archivos hasta que aparece el mensaje de finalización de la instalación: Imagen08 Pinchamos en el botón Finish para acabar, el propio programa nos lleva a la página de registro del producto por si nos queremos registrar, aunque no es necesario 4.- Instalamos el SDK de Android Para iniciar la instalación buscamos la carpeta en la que se descargó el fichero del SDK y hacemos doble clic sobre él Imagen09 Arranca el proceso de instalación y nos solicita la confirmación Imagen10 pinchamos en el botón Next> que hemos resaltado en rojo, para continuar la instalación Imagen11 Vemios que lo primero que hace el instalador es comprobar que está instalado el JDK de java sin él instalado, o si no lo detecta, el botón que hemos resaltado y que nos permite seguir con la instalación, no aparecerá visible. pinchamos en el botón Next>. y aparecerá la siguiente imagen Imagen12 En la que el instalador nos solicita la carpeta en la que queremos instalar el SDK de Android, elegimos una carpeta o dejamos la que viene por defecto y pinchamos en el botón Next>. Imagen13 pinchamos de nuevo en el botón Next>. Imagen14 Vemos como se inicia la instalación y la extracción de archivos hasta que nos avisa para que continuemos Imagen15 pinchamos en el botón Next> para seguir y que nos aparezca la siguiente pantalla Imagen16 Ojo, he desmarcado la opción para que se inicie automáticamente el SDK tras finalizar ya que en el próximo punto, lo que hay que hacer es arrancar el SDK y configurar el emulador, pinchamos en el botón < b>Finish para acabar 5.- Ejecutar el SDK Para ejecutar el SDK pues hacemos lo que suele ser habitual cuando queremos ejecutar cualquier programa: Inicio --> Programas --> Android SDK Tools --> SDK Manager Pero como una imagen vale más que mil palabras Imagen17 Lo primero que se abre es una ventana parecida al símbolo de comando con el identificador SDK Manager Imagen18 Que lo que hace es arrancar el Android SDK and AVD Manager, algo así como Kit de desarrollo de software de Android y el gestor de dispositivos virtuales ( Android Virtual Devices). Lo primero que hace es comprobar si hay actualizaciones para descargar como vemos en la siguiente pantalla Imagen19 Marcamos el Radio Button Accept All y pinchamos sobre el botón Install con lo que comienza la descarga de todos los paquetes Imagen20 Este proceso puede demorarse bastante así que paciencia y aprovechad para comer algo, ir al excusado o tomar un baño de sales relajantes. Imagen21 El ordenador en el que estoy instalando el programa es un portatl Pentium M a 1,7 y 768 Mb de ram, y ha pasado una hora y media entre esta imagen y la anterior ¡¡¡y lo que queda!!! Hasta que aparece esto Imagen22 Nos avisa que se ha actualizado correctamente que si queremos iniciar de ADB, le decimos que si Imagen23 Cuando vemos que se ha arrancado correctamente, mensaje resaltado en verde, cerramos la ventana y vemos la ventana completa del SDK manager Imagen24 Ya tenemos instalado el SDK, pero ¿qué hacemos ahora?, pues pasar al punto siguiente. 6.- Definir un Dispositivo Virtual Si nos fijamos en el texto de la ventana vemos que hemos instalado el Android SDK y el AVD (Android Virtual Devices) Manager, es decir el Gestor de Dispositivos Virtuales de Android, en otras palabras, el emulador. Para acceder a él basta con pinchar en la opción Virtual devices del menú de la izquierda que nos mostrará los dispositivos virtuales como vemos en la siguiente página Imagen25 Vemos que no muestra nada, evidentemente porque no tenemos definido ningún dispositivo Virtual, pues lo que hay que hacer es definirlo, para eso pinchamos en el botón que hemos resaltado en amarillo y que pone New…, al hacerlo veremos esto: Imagen26 En primer lugar debemos ponerle nombre a nuestro dispositivo virtual en el parámetro Name por ejemplo HTC Magic, le pongo ese nombre porque es el modelo de mi teléfono. El siguiente valor es el parámetro Target y que corresponde a la versión de android que quiero emular, en el desplegable elijo Android 1.5 –API Level 3 es el que vamos a emular porque es la que lleva mi teléfono. A continuación tenemos que elegir si queremos emular también una tarjeta de memoria, marcamos el check box Size y seleccionamos el tamaño 2048 y las unidades MB Después pincharemos en el botón señalado en rojo New… y se abrirá la siguiente ventana: Imagen27 Seleccionamos en el desplegable SD Card Support y pinchamos en OK Nos aparece de nuevo la ventana que vimos en la imagen26 Imagen28 Marcamos el parámetro Snapshot quitamos el espacio que hay en HTC Magic y se habilitará el botón Create AVD que debemos pulsar OJO tarda mucho en crear el dispositivo virtual, hay que tener mucha paciencia y en un par de minutos aparecerá esta nueva ventana Imagen29 Que nos confirma que el dispositivo virtual se ha creado. Solo queda pulsar el botón OK y vemos el dispositivo ya creado Imagen30 Seleccionamos el dispositivo que hemos creado como podemos ver en esta captura Imagen31 Y pinchamos en el botón Start Imagen32 Aparece una nueva ventana en la que pulsaremos el botón Launch para arrancar el emulador y veremos como arranca la emulación, Imagen33 ojo tarda mucho en cargar y hay que armarse de paciencia, sobre todo si la máquina que estamos usando no es muy potente, pero sabremos que ha arrancado cuando vemos que aparece el sistema operativo en el teléfono del emulador Imagen34 Podemos mover la pantalla con el ratón o con los botones, y ya podemos “jugar”, si tenemos conexión a internet podemos acceder al buscador de google, tecleamos configurarequipos en la caja de texto de google y vemos el resultado de la búsqueda en el teléfono: Imagen35 Ahora solo indicar que para terminar, basta con pulsar el aspa del cierre de la ventana y como no, tardará un rato en cerrar, cerraremos también el SDK y finalizamos esta curiosa experiencia con el emulador Si se dispone de tiempo y ganas se pueden ir creado nuevos dispositivos virtuales con diferentes versiones de Android, teniendo en cuenta que cuanto más avanzada la versión, más recursos de máquina necesitamos y que la versión 3 de Android (Honeycomb) necesita mucha potencia y un monitor de alta resolución para poder realizar las pruebas. En caso de querer modificar las características de un dispositivo virtual, basta con mirar de nuevo la imagen31 y ver que se seleccionamos el dispositivo y pulsamos en botón Edit resaltado en color amarillo, podemos modificar las características del dispositivo

¿HAY ALGUNA FORMA SEGURA DE NAVEGAR POR INTERNET SIN ANTIVIRUS? La pregunta es sencilla, y la respuesta también lo es: NO. Vamos a dejar las cosas claras: Es cierto que hay sistemas operativos más seguros que otros. Es cierto que tanto MAC como los sistemas operativos basados en Unix (Linux, por ejemplo) son más seguros que Windows (sobre todo si Windows no se usa correctamente y nos empeñamos, por comodidad, en desactivar parte de los sistemas de seguridad), pero esto no quiere decir, ni mucho menos, que estos sistemas sean inmunes a los virus. Por un principio básico, cualquier sistema que permita hacer una instalación de software, ya sea del tipo que sea, es susceptible de ser infectado por un virus, y basar la seguridad en un sistema de permisos es tan arriesgado como que el usuario que lo utilice sea responsable de lo que está haciendo. Tampoco el poco interés que para los desarrolladores de virus pueda presentar un sistema operativo por su escasa difusión es un seguro en sí mismo, ya que esta circunstancia puede cambiar en cualquier momento. Por otro lado, el que existan pocos virus tampoco es una seguridad ¿o es que acaso creemos que para tener problemas de seguridad en nuestro sistema necesitamos que se instalen miles de virus? No, con uno hay más que suficiente, todo depende de lo que éste sea capaz de hacer. Ultimamente casi todos los fabricantes de antivirus se han lanzado a sacar versiones, tanto para MAC como para Linux, y dado que en algunos casos son también gratuitos, la respuesta de que eso son solo alarmas para forzar al usuario a comprarlos queda cuando menos algo desvirtuada. La respuesta de que esos antivirus son tan solo para proteger a los usuarios de Windows y, por lo tanto, no hace falta instalarlos, es tan solo un síntoma de la responsabilidad (o más bien de la falta de responsabilidad) del que hace el comentario, aparte de que no es en absoluto cierto. Hay que recordar que ni todos los virus (o malware, spyware y demás, que del conjunto de todos se trata) necesitan de un proceso de instalación que afecte al sistema ni todo este tipo de malware presenta síntomas evidentes de su instalación, y mucho menos cuando de ordenadores potentes se trata, en los que un ínfimo retraso en la ejecución es inapreciable y una sobrecarga en el tráfico de datos con Internet es a veces muy difícil de detectar, sobre todo si éste se realiza en pequeños paquetes, y el no tener un programa que nos avise de que tenemos un virus, evidentemente no quiere decir que no lo tengamos. La teoría de la navegación segura tampoco es que sea excesivamente fiable, ya que la vía de entrada de un virus al ordenador es muy variada (descargas, visitas a páginas, correo, chat, intercambio de archivos, reenvios de mensajes de correo...), y alguna de ellas son bastante difíciles de controlar por el usuario. Además, ¿que es exactamente lo que se entiende por una navegación segura? ¿movernos solo por páginas con seguridad activada (HTTPS)? El sistema HTTPS utiliza un cifrado basado en las Secure Socket Layers (SSL) para crear un canal cifrado, pero es tan solo eso, una seguridad en cuanto al tráfico, no en cuanto a que contenga algún tipo de malware o no. ¿Visitar tan solo páginas oficiales o conocidas? Si en esto es en lo que nos basamos más vale que tengamos mucho cuidado, porque en cualquier momento podemos entrar en una página que no lo sea tanto. Además, este tipo de navegación nos va a defender tan solo de un porcentaje relativamente pequeño de probabilidades de infección, pero si utilizamos el correo electrónico, programas de mensajería instantánea (y, sobre todo, hacemos algún intercambio de archivos, por pequeños que sean y del tipo que sean, a través de ellos) o tenemos algún tipo de programa de descargas o intercambio, de poco nos sirve el que seamos sumamente cuidadosos en nuestra navegación si luego no tenemos un programa que nos avise de la existencia de un virus en cualquier archivo que nos hayan podido enviar. Y todo esto es aplicable de igual forma a los navegadores. Tampoco es cierto que existan navegadores seguros al 100%. Evidentemente un navegador expuesto a miles de ataques es más fácil que sea más vulnerable que otro no tan expuesto, pero, al igual que pasa con los sistemas operativos, esto no constituye una seguridad en sí, ya que por un lado esta circunstancia puede cambiar, y por otro el que tenga menos no quiere decir que no los tenga ni que los que pudiera tener no sean efectivos. Fallos de seguridad pueden tener (y de hecho tienen, como demuestran estudios realizados por empresas independientes dedicadas a la seguridad informática) todos los navegadores, y la idea de intentar cubrirlos todos es tan utópica como la de crear una vacuna contra todas las enfermedades, incluso contra las que no se han descubierto aún. Por otro lado, la inversión en seguridad puede ser casi nula, ya que hay en el mercado tanto antivirus como anti espías y anti malware gratuitos que funcionan muy bien, y aun en el supuesto de que su rendimiento sea bajo o inferior al de versiones de pago (que en muchos casos suele ser cierto), más vale la protección que nos ofrecen (aunque, repito, no sea muy grande) que no tener ninguna. Otra idea muy arraigada y que debemos descartar es que el malware (y aquí vamos a englobar todo tipo de seftware malicioso: Virus, espías, malware en general...) tiene como función hacer que nuestro sistema funcione mal o que nuestro ordenador se bloquee. Esto es cierto en un porcentaje muy pequeño de virus, y en muchos casos es tan solo el daño colateral de la función de la mayoría de este malware, que no es otra que obtener información para posteriormente emplearla para fines ilegales o fraudulentos. En muchos casos el que no podamos ejecutar determinados programas (sobre todo programas de desinfección) o que no podamos acceder a ciertas funciones del sistema, relacionadas casi siempre con la seguridad y configuración, es tan solo un mecanismo de defensa del propio virus. Pero tampoco nos debemos llamar a engaño. Los programas anti malware (antivirus y demás) nos van a proteger de la mayoría de los ataques, pero no son un seguro al 100%, y no nos garantizan que no vamos a terminar infectados. Esta seguridad no la podemos tener por una razón muy simple, y es que son miles las mutaciones sobre virus existentes las que salen a diario (en realidad virus nuevos salen muy pocos), y si bien existen técnicas de detección heurística que resultan muy eficaces, muy eficaz no significa infranqueable. En este sentido, y por lo anteriormente expuesto, un antivirus debe estar perfectamente actualizado. La pérdida de tan solo unos días de actualizaciones puede hacer que nuestro antivirus sea totalmente ineficaz ante cientos de virus. Por otro lado, un virus (o mutación) creado en el otro lado del mundo se puede extender a todos los países en cuestión de minutos, tiempo totalmente insuficiente ni tan siquiera para detectarlo, y muchísimo menos para encontrar un remedio efectivo. CONCLUSION: Las conclusiones que podemos sacar son las siguientes: 1ª.- NO EXISTE NINGUNA FORMA DE NAVEGAR O INTERACTUAR CON INTERNET SEGURA SIN UN ANTIVIRUS, usemos el sistema operativo que usemos o el navegador que queramos, y esto incluye a los gestores de correo electrónico. 2ª.- No existe la llamada Navegación segura, al menos en lo relativo a garantizar que no nos vamos a ver afectados por un virus. 3ª.- Los antivirus, por buenos que sean, no son seguros al 100%. 4ª.- Un programa anti malware (sea del tipo que sea) es eficaz tan solo si está correctamente actualizado. 5ª.- Un antivirus sin algún sistema de detección heurística tiene una tasa de efectividad bastante baja, ya que tan solo va a detectar virus que se encuentren en su base de datos. 6ª.- Por bueno que sea un antivirus y por seguro que sea un sistema operativo o navegador, si nosotros ignoramos sus advertencias o autorizamos cualquier instalación pierde toda su efectividad y seguridad. De nada sirve que un sistema operativo permita hacer una instalación tan solo después de recibir nuestra autorización si luego lo instalamos todo, y de menos sirve un antivirus si cuando nos advierte de la existencia de un posible malware en un archivo simplemente lo ignoramos o lo desactivamos para poder descargar ese archivo. 7ª.- TODOS los programas anti malware ralentizan el sistema en mayor o menor medida. Lo único que nos queda es buscar el que menos ralentice nuestro sistema y aceptar esta ralentización como un pago a la seguridad. 8ª.- Uno de los mayores obstáculos para la seguridad son aquellos que, contra toda razón, se empeñan en asegurar que un determinado sistema o navegador es inmune a los virus. Esto simplemente no es cierto, lo único cierto es que hay sistemas más seguros que otros, pero NO inmunes. 9ª.- Internet (incluido correo electrónico) no es la única vía de entrada de virus. Todo tipo de comunicación (incluidas las tarjetas de memoria, pen drives y demás dispositivos de intercambio de información) puede ser una vía de acceso para el malware. 10ª.- La seguridad (instalación de programas antivirus y anti malware de todo tipo) no es cara, incluso puede ser gratuita. Además, y en el supuesto de que constituya un costo, este siempre es inferior al de los daños que un virus nos puede ocasionar, y esto es especialmente cierto cuando de empresas se trata. Tan solo en España se perdieron el año pasado millones de euros por infecciones de virus, y la cifra a nivel mundial fue de varios miles de millones, cantidad nada despreciable cuando en muchos casos se podría haber evitado con un desembolso relativamente pequeño. La seguridad es una parte muy importante de la informática, y a pesar de todos los avances habidos, del esfuerzo de los desarrolladores de sistemas operativos (de todos) y de navegadores y del trabajo y enorme gasto en investigación de los fabricantes de antivirus y anti malware, es una batalla muy difícil de ganar, y menos lo será con comportamientos irresponsables por parte de algunos iluminados. Es una responsabilidad de todos los usuarios el poner todos los medios a nuestro alcance para luchar contra una lacra en la que todos estamos envueltos. La idea de Como a mi no me afecta... es totalmente insolidaria e irresponsable, y es más lamentable cuando viene de grupos que dicen defender ciertos valores de responsabilidad y derechos y se esgrimen como estandartes en la lucha contra la tiranía de ciertas empresas. Tenemos que ser conscientes de que cuando un virus nos infecta o nos utiliza como puente no somos los únicos perjudicados, ya que automáticamente nos convertimos en posibles transmisores de este malware.

COMO CAMBIAR LOS COLORES Y EL ASPECYO DE WINDOWS LIVE MAIL. En el tutorial Windows Live Mail, alternativa a Outlook vimos que realmente, salvo que necesitemos hacer un uso casi profesional de nuestro gestor de correo, Windows Live Mail es una muy buena opción a Outlook, incluso con algunas ventajas añadidas, como es la gestión de nuestras cuentas de Hotmail. En este y sucesivos tutoriales vamos a ver como configurar este interesante programa que, además, es gratuito. Para empezar, en este primer tutorial sobre la configuración de Windows Live Mail vamos a tratar de su aspecto, tanto en lo referente a color como en lo referente a la forma de presentarnos las cuentas y mensajes. COLOR: Configurar el color es algo bastante fácil, que podemos hacer con solo unos toques de ratón. Veamos como hacer esto: Como podemos ver en la imagen superior, una vez abierto Windows Live Mail se nos presenta una Barra de herramientas. En esta barra, a la derecha, tenemos un acceso con un icono que representa un pincel. Pulsamos sobre este acceso y se nos muestra la siguiente ventana. En esta ventana podemos elegir un color entre los doce que se nos ofrecen para nuestro Windows Live Mail. A estos hay que añadir el predeterminado de la aplicación y el color que tengamos configurado para mostrar en Windows. Pero no solo estamos limitados a estos colores, sino que si hacemos clic en la leyenda Más colores se nos abre la siguiente ventana: Como pueden observar, se trata de la habitual ventana de Windows para elegir un color del total de la paleta. Tan solo tenemos que ver cual es el color que más nos agrada y aceptarlo. En la imagen superior podemos ver el aspecto de Windows Live Mail si elegimos el color rojo. DISEÑO DE LA PANTALLA: También tenemos una serie de posibilidades de configuración del aspecto en el que se nos van a mostrar los mensajes y las cuentas. Para empezar, en la imagen superior pueden ver como acceder a esta configuración. Esto lo hacemos pulsando en el icono de Mostrar menú, que también podemos activar mediante el juego de teclas Ctrl + M. En el menú contextual que se nos muestra elegimos la opción Diseño. Al pulsar se nos muestra una ventana con los siguientes apartados: Panel de lectura (correo) En este apartado elegimos donde se nos va a mostrar el cuerpo del mensaje. Las opciones son: - Al final de la lista de mensajes - A la derecha de la lista de mensajes Lista de mensajes Desde aquí podemos controlar la forma en la que vamos a ver el encabezado de los mensajes recibidos. Las opciones son: - Elegir vista automáticamente - Vista en dos líneas - Vista en una línea Panel de carpetas Podemos configurar desde este apartado la configuración de la vista de la lista de carpetas. En este caso no se tratan de opciones excluyentes, como en los casos anteriores, sino de una serie de opciones de configuración. Estas opciones son: - Usar vista compacta para el panel de carpetas - Usar accesos directos compactos - Mostrar carpetas de almacenamiento - Mostrar vistas rápidas La opción Usar accesos directos compactos se puede cambiar también de la siguiente forma: Como pueden observar, justo encima de los accesos directos compactos (que en este caso están activados) tenemos una pequeña flecha. Pulsando sobre ella pasamos de accesos directos compactos a accesos directos extendidos, tal y como vemos en la siguiente imagen: Encabezado del mensaje (correo) Por último, en esta opción podemos activar o desactivar la opción de mostrar el encabezado del mensaje en la vista del Panel de lectura. Estas opciones no afectan a ninguna opción realmente importante (y menos fundamental) de Windows Live Mail, por lo que les animo a que experimenten con ellas hasta que encuentren la configuración que más les guste.

TIPOS DE PROCESADORES INTEL UTILIZADOS EN ORDENADORES PORTATILES. Los ordenadores portátiles no utilizan los mismos procesadores que se instalan en ordenadores de escritorio. En ese caso se trata de procesadores específicamente diseñados para este tipo de ordenadores, con unas características bien concretas, sockets diferentes y, sobre todo, muy optimizados en cuanto a consumo y disipación térmica se refiere. En el tutorial Procesadores AMD para ordenadores portátiles vimos los distintos procesadores de AMD para este tipo de ordenadores. Vamos a dar un repaso en este tutorial a las diferentes series de procesadores para portátiles que INTEL tiene en la actualidad: Intel mantiene las denominaciones de Centrino para agrupar a todo lo relacionado con el tema de portátiles, y en especial a sus procesadores. Vamos a ver cuales son las características principales y sus principales familias: Los procesadores de la gama Centrino son procesadores de bajo consumo, que utilizan el socket M, P, Micro-FCPGA o Micro-FCBGA. Los procesadores Centrino van emparejados normalmente con un tipo concreto de chipset, lo que indicamos también en las características. Familia Centrino Intel Core Solo - Secuencia de número del procesador - T1000 / U1000 - Número de núcleos - 1 - Velocidad de reloj - Hasta 1.2GHz - Caché L2 - 1MB - FSB - 533MHz - Soporte para memoria DDR2 - Hasta 533MHz - Chipset utilizado - Intel 945 express Intel Core Solo - Secuencia de número del procesador - U2000 - Número de núcleos - 1 - Velocidad de reloj - Hasta 1.82GHz - Caché L2 - 2MB - FSB - 533MHz/667MHz - Soporte para memoria DDR2 - Hasta 667MHz - Chipset utilizado - Intel 945 express Intel Core 2 Duo - Secuencia de número del procesador - T2000 / U2000 - Número de núcleos - 2 - Velocidad de reloj - Hasta 2.33GHz - Caché L2 - 2MB - FSB - 533MHz/667MHz - Soporte para memoria DDR2 - Hasta 667MHz - Chipset utilizado - Intel 945 express Intel Core 2 Duo - Secuencia de número del procesador - T5000 / L7000 / T7000 / U7000 - Número de núcleos - 2 - Velocidad de reloj - Hasta 2.33GHz - Caché L2 - 2MB/4MB - FSB - 533MHz/667MHz - Soporte para memoria DDR2 - Hasta 667MHz - Chipset utilizado - Intel 945 express Intel Core 2 Duo - Secuencia de número del procesador - L7000 / T7000 / U7000 - Número de núcleos - 2 - Velocidad de reloj - Hasta 2.4GHz - Caché L2 - hasta 4MB - FSB - hasta 800MHz - Soporte para memoria DDR2 - Hasta 667MHz - Chipset utilizado - Intel 965 ó 945 express Intel Core 2 Duo (Centrino vPro) - Secuencia de número del procesador - L7000 / T7000 / U7000 - Número de núcleos - 2 - Velocidad de reloj - Hasta 2.6GHz - Caché L2 - hasta 4MB - FSB - 800MHz - Soporte para memoria DDR2 - Hasta 667MHz - Chipset utilizado - Intel 965 express En la Web de Intel tienen una más amplia información sobre estos procesadores y su rendimiento para determinadas tareas. A continuación vamos a ver los últimos procesadores desarrollados por Intel para ordenadores portátiles, que poco a poco van sustituyendo a los anteriores: Familia Centrino 2 Core 2 Duo - Secuencia de número del procesador - U7XXX, L7XXX, T5XXX, T7XXX, T8XXX y T9XXX - Número de núcleos - 2 - Velocidad de reloj - 1.06GHz / 2.8GHz - Caché L2 - 2MB, 4MB y 6MB - FSB - 533MHz, 667MHz, 800MHz y 1066MHz Core 2 Extreme - Secuencia de número del procesador - X7800, X7900, X9000 y X9100 - Número de núcleos - 2 - Velocidad de reloj - Entre 2.6GHz y 3.06GHz - Caché L2 - 4MB (serie T) y 6MB (serie X) - FSB - 800MHz y 1066MHz (X9100) Para mayor información pueden visitar la Web de Intel, donde encontrarán más datos sobre estos procesadores. Como pueden observar, ver las propiedades de un procesador de Intel no es tarea demasiado fácil, y relacionarlos todos haría de este un tutorial casi interminable. Tampoco es fácil tomar una decisión sobre cual es el procesador más idóneo a nuestras necesidades, ya que Intel mantiene una gama, a mi parecer, excesivamente amplia, con procesadores diferentes, pero de rendimientos muy similares, cuando no idénticos, por lo que no hay otro remedio que recurrir a la Web de Intel y estudiar bien las características de uno y de otro. En portátiles con base Intel es tan importante como el procesador lo que se ha dado en llamar Plataforma, de las que hablaremos en un próximo tutorial.

QUE SON LOS DISCOS DUROS VIRTUALES. VENTAJAS E INCONVENIENTES. Ultimamente se está hablando bastante de los discos duros virtuales. Vamos a ver en este documento de qué se trata exactamente, sus ventajas y posibles inconvenientes. Qué es un disco duro virtual: Un disco duro virtual es un espacio en un servidor de terceros que vamos a utilizar para guardar nuestros archivos. Para hacernos una idea más gráfica, imaginemos que tenemos dos ordenadores conectados en red y en uno de ellos creamos una partición para guardar algunos de nuestros archivos. Pues bien, si esta partición en lugar de estar en otro de nuestros ordenadores está en un ordenador de un tercero, accesible mediante Internet, estamos ante lo que normalmente se llama un disco duro virtual. Como podemos tener un disco duro virtual: Hay en la red varias empresas que alquilan espacio en sus servidores (que es de lo que se trata). Los precios son muy variados, normalmente con un límite en cuanto a tráfico mensual de datos se refiere. También hay páginas que ofrecen este servicio de forma gratuita, normalmente financiado mediante publicidad. Los hay de todos los tamaños, pero normalmente restringen el tamaño máximo de un archivo, así como el tráfico mensual (o a veces incluso diario). El acceso a estos discos se puede hacer de varias formas, o bien mediante páginas web o bien mediante FTP. Ventajas: La mayor ventaja que con esto tenemos es que podemos disponer de nuestros archivos en cualquier lugar. Tan solo tenemos que acceder al nuestro disco duro virtual y bajarlos. Esto puede ser especialmente interesante si utilizamos a menudo un portátil de los denominados de bajo costo, que normalmente disponen de muy poco espacio en disco duro, pero sí que disponen de una gran diversidad de posibilidades de conexión a Internet. Es en especial una buena opción para los profesionales de la Informática , ya que pueden disponer de un sitio accesible en el que tener guardada una colección de drivers o de otro tipo de utilidades, actualizaciones de programas propios, etc., ya que no siempre se llevan todas encima cuando se visita a un cliente. Esto está muy bien, siempre y cuando no consideremos un disco duro virtual como un lugar de almacenamiento exclusivo, es decir, que no sea el único sitio donde guardemos esos archivos (a no ser, claro está, que su pérdida no nos suponga ningún trastorno). También es útil si queremos un espacio desde el que compartir una serie de archivos con nuestros amigos, pero en este caso tenemos que tener muy presentes las limitaciones en cuanto a tráfico de datos y al tamaño de los archivos que podemos tener almacenados. En muchos casos se ofrecen como solución a las copias de seguridad, aunque a este respecto pienso que hay sistemas infinitamente mejores que este para tener nuestras copias de seguridad. Inconvenientes: Aunque con un uso responsable, es decir, teniendo muy claro de lo que se trata y sus limitaciones, no tiene grandes inconvenientes, si no se tienen muy claros estos extremos sí que puede presentar algunos. Vamos a ver estos considerando el tipo de disco virtual del que se trate, es decir, si se trata de un disco duro virtual de pago o gratuito. - En los discos duros virtuales de pago no suele haber mayores problemas, aunque esto depende mucho de la seriedad de la empresa con la que tengamos contratado este servicio, salvo si acaso el límite en el tráfico de información y, según que casos, la velocidad de acceso. Repito que a mí no me gusta el sistema como soporte de copias de seguridad, pero para pequeñas empresas siempre es mejor opción que no tener ninguna, aunque por simple seguridad, no para datos que necesiten un cierto nivel de confidencialidad. En cuanto al precio, es un valor muy relativo, ya que una cosa es cara o barata dependiendo del uso que se le dé y del servicio que nos preste, pero desde luego baratos no son si lo comparamos con cualquier medio de almacenamiento masivo de los muchísimos que existen (Pendrives, memorias flash, CD, DVD, discos duros portátiles, etc.). Otra cosa es que se usen para compartir ficheros, en cuyo caso sí que para una empresa pueden resultar de gran utilidad, siendo una forma incluso de mantener sus servidores aislados y libres del tráfico que el acceso a estos ficheros puede suponer, aunque el límite de tráfico puede ser un inconveniente en muchos casos. - En los discos duros virtuales gratuitos lo primero que tenemos que tener muy presente es que se van a subvencionar con publicidad, por lo que no nos debe extrañar que cada vez que accedamos a él nos bombardeen con anuncios de todas las clases posibles, pero bueno, la opción siempre está en contratar un disco duro virtual de pago. Por otro lado, la seguridad en el acceso a estos es bastante menor que en la modalidad de pago, dado que se trata en casi todos los casos de accesos a través de webs, y la experiencias en otros sitios como Hotmail nos indica hasta qué punto la seguridad de estos sitios es relativa (cuantas veces hemos oído hablar de robo de cuentas o de contraseñas). En estos casos, al igual que ocurre con una cuenta de correo gratuita basada en web, la pérdida de la contraseña implica la imposibilidad de acceso a los datos, ya que los sistemas utilizados son bastante parecidos, y las posibilidades de recuperar estas contraseñas son bastante escasas. Además, no hay ninguna garantía de continuidad en el servicio, pudiéndose interrumpir éste en cualquier momento, como de hecho ya ha pasado en más de una ocasión. Conclusiones: Estamos ante un sistema de almacenamiento que, siempre y cuando tengamos muy presentes sus limitaciones y riesgos, puede ser bastante interesante para compartir archivos, pero siempre teniendo en nuestro poder (es decir, en un medio físico propio) los documentos originales. Buen sistema para documentos escritos, pero no así para multimedia, donde podemos llegar al límite de tráfico en muy poco tiempo, y más si el disco duro virtual es compartido por varios amigos. En su modalidad de pago puede ser una buena solución para empresas, sobre todo para ofrecer un servicio de acceso a tarifas o notificaciones para clientes (por poner un ejemplo), ya que en este caso el tráfico no suele ser muy alto (aunque se trate de una cantidad grande de accesos, suelen ser documentos de texto, de muy poco peso), y permite a su vez tener separados estos accesos de sus propios servidores. También es un buen sistema en estos casos para compartir archivos entre varias sucursales (notificaciones, avisos...), ya que el acceso a estos no va a depender de horarios ni de que en la central (o en una sucursal) estén encendidos los ordenadores o no, y en muchos casos es mejor sistema que el envío de esta información por correo electrónico. Como copia de seguridad insisto una vez más en que hay métodos, tanto para empresas como para particulares, bastante mejores, más seguros y más baratos. Además, siempre hay que tener mucho cuidado con el tipo de información que se envía a este tipo de discos, ya que aunque en muchos casos permiten encriptaciones, prácticamente toda encriptación por software es susceptible de ser desencriptada.

TIPOS DE PROCESADORES UTILIZADOS EN ORDENADORES PORTATILES. Los ordenadores portátiles no utilizan los mismos procesadores que se instalan en ordenadores de escritorio. Se trata de procesadores específicamente diseñados para este tipo de ordenadores, con unas características bien concretas, sockets diferentes y, sobre todo, muy optimizados en cuanto a consumo y disipación térmica se refiere. Vamos a dar un repaso en este tutorial a las diferentes series de procesadores para portátiles que AMD tiene en la actualidad: Los procesadores más actuales para portátiles de AMD pertenecen a la serie TURION X2, y utilizan el socket S1, de 638 pines. Entre las características principales se pueden citar: - Conexiones de alta velocidad separadas y dedicadas: - Entre el procesador y la memoria principal - Entre el procesador y el dispositivo de E/S - Entre los núcleos del procesador dentro del mismo procesador - Controlador de memoria optimizado para la plataforma móvil: - Conexión directa del procesador a la memoria para optimizar el desempeño y el ancho de banda. - Soporta memoria DIMMs SDRAM PC2-6400 (DDR2-800), PC2-5300 (DDR2-667) y PC2-4200/4300 (DDR2-533) sin búfer - Compatibilidad con memoria SDRAM DDR2 de 64 bits. - Ancho de banda de la memoria de hasta 12,8 GB/s. - Caché múltiple dedicado AMD: - Cada núcleo cuenta con su propia caché L2 independiente y dedicada, que en caso necesario permite el acceso simultáneo de los núcleos. Con esto se evita el cuello de botella en accesos a la caché. - Tecnología HyperTransport 3.0 con consumo optimizado de energía: - Ofrece mayor ancho de banda para ser compatible con Microsoft DirectX 10 y Microsoft DirectX 10.1 y brindar una experiencia más realista con los juegos en 3D y la tecnología ATI Avivo HD1 (películas en formato Blu-ray con reproducción en HD3). - Ancho de banda del dispositivo de E/S con HyperTransport de hasta 14,4 GB/s - Tecnología AMD Digital Media XPress: - Ofrece compatiblidad para instrucciones SSE, SSE2, SSE3 y MMX - Tecnología Virtualización AMD (AMD-V): - Mejoras en el conjunto de características del procesador diseñadas para mejorar el rendimiento, la confiabilidad y seguridad de los ambientes virtualizados futuros y actuales - Computación simultánea de 32 y 64 bits: - Permite la ejecución simultánea tanto de aplicaciones de 32bits como de 64bits. - Tecnología AMD PowerNow! mejorada: - Alterna dinámicamente los estados de rendimiento (voltaje del núcleo y velocidad de operación) dependiendo de las necesidades y requerimientos de los programas en ejecución. - Tecnología de Núcleo Dinámico Independiente: - Cada núcleo del procesador puede operar a una velocidad independiente, dependiendo de los requisitos de las cargas de trabajo. Los núcleos del procesador continúan operando durante los ajustes de velocidad. - Administración Dinámica de Energía AMD: - Cada núcleo del procesador y los controladores de memoria integrada y de la tecnología HyperTransport se alimentan por una línea de voltaje dedicada. - Control térmico multipunto: - El diseño de última generación presenta múltiples sensores térmicos en la pastilla con una interfaz digital. Reducción automática del p-state (estado operacional de voltaje y velocidad) cuando la temperatura excede un límite predefinido. Interfaz adicional de administración térmica de la memoria. - Tecnología AMD CoolCore: - Reduce el consumo de energía al desactivar las partes no utilizadas del procesador. Las gamas son: TURION X2 Ultra - Modelos ZM-80, ZM-82 y ZM-86 - Velocidades de 2.1GHz, 2.2GHz y 2.4GHz - 128KB Caché L1 (64 + 64) - 2MB Caché L2 - Socket S1g2 - Tecnología de CMOS de 65nm SOI - Consumo total (TDP) de 35 w (32w el ZM-80) - Ancho de banda total (procesador + memoria) de hasta 27.2 GB/s (14.4GB/s para el procesador y 12.8GB/s para la memoria) TURION X2 - Modelos RM-70 y RM-72 - Velocidades de 2.0GHz y 2.1GHz - 128KB Caché L1 (64 + 64) - 1MB Caché L2 - Socket S1g2 - Tecnología de CMOS de 65nm SOI - Consumo total (TDP) de 31w y 35 w - Ancho de banda total (procesador + memoria) de hasta 27.2 GB/s (14.4GB/s para el procesador y 12.8GB/s para la memoria) TURION 64 X2 Dual Core - Modelos gama TL - Velocidades de 1.8GHz a 2.4GHz - 128KB Caché L1 (64 + 64) - 1MB Caché L2 - Socket S1g2 - Tecnología de CMOS de 65nm SOI y de 90nm SOI - Consumo total (TDP) de 31 w, 33 w y 35 w - Ancho de banda total (procesador + memoria) de hasta 27.2 GB/s (14.4GB/s para el procesador y 12.8GB/s para la memoria) Sempron for Notebook: - Modelo SI-40 - Velocidad de 2.0GHz - 128KB Caché L1 (64 + 64) - 512KB Caché L2 - Memoria soportada DDR2-533 y DDR2-667 - Socket S1 - Tecnología de CMOS de 65nm SOI - Consumo total (TDP) de 25 w - Ancho de banda total (procesador + memoria) de hasta 17.9 GB/s (7.2GB/s para el procesador y 10.7GB/s para la memoria) Otros modelos en producción: Además de la gama Turion, AMD tiene en producción otros modelos de procesadores, en todos los casos para socket S1. Mobile Sempron: - Modelos 3600+, 3800+ y 4000+ - Velocidades de 2.0GHz y 2.2GHz - 128KB Caché L1 (64 + 64) - 256KB y 512KB Caché L2 - Memoria soportada DDR2-533 y DDR2-667 - Socket S1 - Tecnología de CMOS de 65nm SOI y de 90nm SOI - Consumo total (TDP) de 25 w y 31 w - Ancho de banda total (procesador + memoria) de hasta 17.9 GB/s (7.2GB/s para el procesador y 10.7GB/s para la memoria) * Esta serie no está considerada como Vista Capable. Athlon X2 Dual Core for Notebook: - Modelos QL-60 y QL-62 - Velocidades de 1.9GHz y 2.0GHz - 128KB Caché L1 (64 + 64) - 1MB Caché L2 - Memoria soportada DDR2-533 y DDR2-667 - Socket S1 - Tecnología de CMOS de 65nm SOI - Consumo total (TDP) de 25 w y 35 w - Ancho de banda total (procesador + memoria) de hasta 25.1 GB/s (14.4GB/s para el procesador y 10.7GB/s para la memoria) Athlon 64 X2 Dual Core for Notebook: - Modelo TK-57 - Velocidad de 1.9GHz - 128KB Caché L1 (64 + 64) - 512KB Caché L2 - Memoria soportada DDR2-533 y DDR2-667 - Socket S1 - Tecnología de CMOS de 65nm SOI - Consumo total (TDP) de 31 w - Ancho de banda total (procesador + memoria) de hasta 17.1 GB/s (6.4GB/s para el procesador y 10.7GB/s para la memoria) Como pueden observar, salvo los Sempron, AMD no mantiene en produción ningún procesador mononúcleo para ordenadores portátiles. Para una más amplia información pueden ver los diferentes modelos en la Web de AMD , ya que los modelos pueden cambiar. Esperamos que estos datos les sean de utilidad para poder decidir el equipo que más se adapte a sus necesidades.

ESPECIFICACIONES Y CONECTORES DEL NUEVO USB 3.0 Tiempo ha pasado desde que en el año 1996 IBM, Intel, Northern Telecom, Compaq, Microsoft, Digital Equipment Corporation y NEC desarrollaran el primer USB. Se trataba (y se trata) de una interfaz que fuera capaz de permitir una conexión estandarizada, que permitiera la conexión de diversos dispositivos al ordenador, que ofreciera una mayor rapidez que las conexiones existentes hasta ese momento, que permitiera conectar varios periféricos a un mismo conector y que, sobre todo, sustituyera a los conectores COM y LPT (serie y paralelo). La primera versión de USB salida al mercado fue el estándar USB 1.0, que ya cumplía con estos requerimientos, pero que era lento, por lo que su uso estaba prácticamente limitado a dispositivos de interfaz humana, es decir, teclados, ratones y algunos dispositivos de juego. Esta versión fue revisada posteriormente (en 1998) por el estándar USB 1.1, que, con una tasa de transferencia casi 10 veces superior, permitía ya conectar otro tipo de dispositivos, en especial impresoras, que fue uno de los primeros periféricos, tras los ratones y teclados, en adoptar este tipo de conexión. Pero a pesar de estas revisiones, y dado el avance continuo de elementos de almacenamiento externo, el estándar USB 1.1 seguía siendo lento, por lo que en abril de 2000 se defina el nuevo estándar USB 2.0, que es el que se sigue utilizando en la actualidad, y que con una tasa de transferencia de hasta 480 Mbs (teóricos) permite la conexión de prácticamente todo tipo de dispositivos. Pero el mercado avanza a grandes pasos y esa tasa de trasferencia ya se ha quedado algo corta, sobre todo para periféricos multimedia (de vídeo más que nada) o para transferencia de alto volumen de datos a discos duros externos, que por otra parte, y con la aparición del estándar SATA II, ha visto incrementada su velocidad de forma notable, hasta los 3.0 Gbs. Esto hace que lo que para un disco IDE, con una tasa de transferencia de 133 MB/s (1.06Gbs), es más que aceptable, para discos SATA II se queda manifiestamente corto, y esto sin nombrar otro tipo de periféricos posibles, como podrían ser futuros lectores BluRay conectados a USB. Ante esta situación, Intel, Microsoft, HP, ST-NXP Wireless, NEC y Texas Instruments, empezaron hace tiempo el desarrollo del nuevo estándar para USB, el USB 3.0 SuperSpeed, que es su denominación completa. Pues bien, ya se han presentado oficialmente las especificaciones de este nuevo estándar, que vamos a ver a continuación, comparándolas con las especificaciones de los anteriores USB. En líneas generales, se trata de un USB totalmente nuevo, en el que cambia incluso el número de conectores, que pasan de 4 a 5, si bien se mantiene la forma del conector y la disposición de los tradicionales ya 4 contactos para hacerlo compatible con USB 1.1 y USB 2.0. Vamos a ver cuales son las especificaciones de los diferentes estándares USB: USB 1.0 - Contactos o pines: 4 (PW 5v / D- / D+ / GRN) - Intensidad de corriente: 100 mA - Tasa de transferencia: Hasta 1.5 Mbs (192 KB/s) USB 1.1 - Contactos o pines: 4 (PW 5v / D- / D+ / GRN) - Intensidad de corriente: 100 mA - Tasa de transferencia: Hasta 12 Mbs (1.5 MB/s) USB 2.0 HighSpeed - Contactos o pines: 4 (PW 5v / D- / D+ / GRN) - Intensidad de corriente: 100 mA - Tasa de transferencia: Hasta 480 Mbs (60 MB/s) USB 3.0 SuperSpeed - Contactos o pines: 5 - Intensidad de corriente: 900 mA - Tasa de transferencia: Hasta 4.8 Gbs (600 MB/s) Entre las mejoras que presenta este nuevo estándar es de destacar un mejor rendimiento en cuanto a consumo, a pesar del aumento de la intensidad de corriente, una mejor y más rápida respuesta de periféricos autoalimentados por USB, mejoras en el sistema de carga de unidades por USB, tales como teléfonos móviles o aparatos multimedia (MP3, MP4, iPod y demás) y que se solucionen algunos problemas que actualmente hay en cuanto a la detección de periféricos multimedia tales como cámaras de vídeo, MP4 y MP3. En cuanto a datos sobre el aumente de velocidad, este nuevo estándar puede permitir, como ya hemos visto, tasas de transferencia de hasta 4.8 Gbs, lo que traducido a la práctica supondría que los 13.9 minutos que son necesarios para transferir un vídeo en alta definición de 25 GB con el actual USB 2.0 se convertirían en tan solo 70 segundos. La compatibilidad, está garantizada totalmente con USB 2.0 y muy posiblemente con USB 1.1, por lo que no hay que temer por nuestros periféricos actuales. En cuanto a su salida al mercado, está previsto que los primeros periféricos y componentes que incluyan este nuevo estándar aparezcan sobre finales de 2009 - primeros de 2010. También está pendiente de confirmar, aunque hay noticias contradictorias en este sentido, si el futuro Windows 7 implementará soporte desde sus inicios para USB 3.0, así como posibles implementaciones para Windows Vista. Para aquellos que deseen una mayor información pueden consultar la documentación (en formato PDF y en inglés) ofrecida por usb.org.

COMO PODEMOS REPARAR LA INSTALACION DE WINDOWS XP. Reparar (OJO, no confundir con restaurar sistema ni con reinstalar) la instalación de Windows XP es una operación que puede resultar de gran utilidad, ya que nos va a restaurar los archivos del sistema a su estado original, es decir, tal y como están en el CD de instalación, pero sin tocar nuestros archivos, usuarios, configuraciones o programas. Esto cobra una mayor relevancia si tenemos en cuenta que, tal y como ya indicaba en el tutorial Secuelas de los virus en nuestro sistema, en el caso de una infección de nuestro ordenador por virus, es cierto que con antivirus y antimalware podemos limpiar de éstos nuestro ordenador, pero los archivos del sistema que se hayan visto afectados no hay forma de que vuelvan a funcionar correctamente, salvo sustituyéndolos por unos en buen estado. Y no solo un problema con virus puede causar este daño, sino que también un mal apagado, corte de suministro eléctrico o, justo es decirlo, un error nuestro, pueden igualmente tener efectos indeseados en este sentido. Para reparar la instalación de Windows es imprescindible que contemos con el instalador, en este caso con el CD de instalación, aunque muchos Recovery system proporcionan también esta opción (ver tutorial Recuperación del sistema desde un disco o partición Recovery). Windows XP nos ofrece dos formas diferentes de efectuar esta reparación, que siempre debe hacerse con nuestro CD de instalación, ya que es muy importante que la versión sea exactamente la misma que instalamos en su momento para evitar posibles errores. Veamos cuales son estas formas y como acceder a ellas: Reparar desde la Consola de Recuperación: Iniciamos desde el CD se instalación de XP como si fuésemos a realizar una nueva instalación y, justo antes de aceptar el Contrato de licencia de Windows XP, se nos muestra la siguiente pantalla: Pulsamos la tecla R y accedemos a la interfaz de la Consola de recuperación. Este sistema está bien para ejecutar comandos del sistema, como puede ser hacer un escaneado del disco (CHKDSK /R) para reparar errores o recuperar un determinado archivo, pero tiene en su contra que no todo el mundo sabe utilizar la Consola de recuperación correctamente y, sobre todo, que hay que saber exactamente cuales son los archivos que necesitamos recuperar, y esto no siempre es fácil o a veces son varios (o bastantes), en cuyo caso no es muy cómoda, aunque sí que es un sistema rápido si estamos seguros de cuales son los archivos a recuperar, donde hay que recuperarlos exactamente, y son pocos. Reparar siguiendo el proceso de instalación: Si en la pantalla anterior pulsamos Enter (Intro) continuamos con la instalación, y lo primero que nos pide es que aceptemos el Contrato de licencia de Windows XP. A continuación nos indicará que está buscando versiones instaladas y, una vez que localice que ya tenemos un Windows XP instalado, nos aparecerá esta otra pantalla: En ella indica la versión encontrada, en qué unidad está y nos da una serie de opciones. A nosotros la que nos interesa en este caso es la primera opción, que pone Para reparar la instalación seleccionada de Windows XP, presione R. Seleccionamos la instalación que queremos reparar (en el caso de tener más de una) y pulsamos la tecla R. Con esto comienza el proceso de sustitución de los archivos de Windows XP por los que contiene el disco de instalación. Una vez terminada la operación Windows se reiniciará y arrancará ya correctamente (o al menos debe hacerlo). Como se puede ver es un proceso bastante fácil, que no necesita conocimientos especiales, y que, una vez terminado, nos debe haber solucionado los problemas que pudiéramos tener en los archivos de Windows, sin que perdamos nada de nuestra configuración, documentos y demás. Ahora bien, hay que tener presente que en ningún caso reparar Windows va a arreglarnos un problema que haya en la configuración o en los archivos de registro, ya que son precisamente éstos los que una reparación no toca.