Arg0s1080

Usuario

Hola hace unos días compre un portátil (ASPIRE 5750G) e intenté usar una vieja sintonizadora DVB-T. (Zaapa MINIDVB) Había varios problemas. El más gordo es que con la sintonizadora instalada en el portátil se producían interferencias. Pensé en problemas de arquitectura (estaba usando Windows 7 64 bits con el VLC de 64 bitsw tambien), pèro al poco tiempo me di cuenta de que el problema no era ése. Mientras, en el otro equipo, más usado más viejo y más roto la sintonizadora funcionaba corerectamente. Por casualidad, en un foro leí que alguien hacía más de 2 años con un ASPIRE viejo y con la sintonizadora Zaapa se había dado cuenta que al funcionar con batería los programas se veían perfectamente. Probe y me pasaba lo mismo. Bueno, que me lío. El problema está en que todos los aparatos POR OBLIGADA NORMATIVA están obligados a cumplir la ley de Compatibilidades Electromagnéticas y esto no siemprew funciona como debiera. Para todo el que tenga problemas con una sintonizadora TDT, radio, satélite o una tarjeta wifi, un bloutooth externo,, etc, etc encontré una solución buena, no muy bonita, pero barata. Consiste en 3 pasos: 1º Comprar un conector/alargador USB (macho y hembra) de unos 50 cm (vale 1.5/2.5 €) 2º Conectar el alargador al portátil 3º Conectar la sintonizadora (o lo que sea) a unos 30/50 cm 4º ¡¡Listo!! Sé que no es un problema muy común, pero al que le pase le jod* y no hay mucha documentación de cómo arreglarlo. Así que espero que a alguien en el momento que sea le pueda valer. Referencias: http://es.wikipedia.org/wiki/Compatibilidad_electromagn%C3%A9tica Saludos

Hace unos días en Taringa!, después de leer el post en el que se sostenía que Linux estaba viviendo su mejor momento, algunos de los posteadores se mofaron de esta afirmación, sin saber que prácticamente todo el mundo en su vida diaria, le guste o no, usa Linux. Éstas son, aunque hay muchas más, algunas de las cosas que utilizan Linux para poder funcionar: 1.- Servidores de Internet. Linux es el Sistema Operativo utilizado mayoritariamente por los servidores de Internet. La mayor parte de las grandes corporaciones utilizan este sistema. Estos son algunos ejemplos: Google: Usa Goobuntu en todos sus servidores y terminales. Goobuntu es un spin de la última release LTS de Ubuntu.Facebook: Otro gigante que también utiliza su propia distribución de Linux basada en la distribución CentOS.Wikipedia: La Enciclopedia Libre, la mayor obra de consulta de Internet utiliza Ubuntu Server.Twitter: Esta enorme empresa apuesta sin duda por el software libre. Es miembro de la fundación Linux y para el desarrollo de su site únicamente se utiliza software libre.Amazon: La mayor tienda on-line programó y utiliza su propia distribución de Linux, basada en RedHat. 2.- Android: Este sistema operativo con núcleo Linux, presente smartphones, tablets, smartwatches, TV y automóviles es líder indiscutible del mercado, obteniendo más del 75% de la cuota de mercado en el mundo. 3.- Las Supercomputadoras. La naturaleza genérica del kernel de Linux (Es decir, que se aplica de igual manera en pequeños y grandes dispositivos), la facilidad que tiene para manejar grandes cantidades de datos y otras bondades, hacen de este sistema operativo el ideal para ser utilizado en la práctica totalidad de estos dispositivos que nos afectan a todos nosotros. Se utilizan en medicina, en las predicciones del clima, para simulaciones en la industria automovilística, aéreo–nautica o para modelar escenarios de catástrofes como tsunamis, terremotos o incendios. 4.- Routers Muchos de los routers que tenemos en nuestros hogares utilizan firmwares basados en Linux. Nota: Existen distribuciones de Linux preparadas para reflashear nuestros routers para añadir nuevas funciones como firewall mejorado, Hotspot, web filtering, SPAM blocker, protección de virus y spywares, portal cautivo, VPN, balanceo de cargas, QoS, etc. 5.- Navegadores GPS Muchos de estos dispositivos, como el TomTom, presentes en muchos vehículos también usan firmwares basados en Linux. 6.- Automóviles autónomos La próxima generación de automóviles ya esta aquí y casi todos los fabricantes confiaran a Linux el manejo del vehículo (¿alguien se imagina el típico pantallazo azul de Windows durante una curva?). Marcas como Google y Tesla ya lo incorporan en sus modelos. 7.- Agencias espaciales Estas agencias necesitan procesar enormes cantidades de datos de forma fiable. Por eso la NASA apuesta por Ubuntu, en cambio la ESA (Agencia Espacial Europea) lo hace por la distribución alemana SUSE Linux. La Estación Espacial Internacional, después de tener muchos problemas con Windows, incluyendo un virus introducido involuntariamente por un cosmonauta ruso en una memoria USB, decidió cambiarse a Linux corriendo Debian en sus equipos. El Curiosity, el rover de la NASA que ha recorrido el Planeta Rojo utiliza una versión modificada de RedHat con escritorio XFCE. 8.- Los colisionadores de particulas El gran colisionador de hadrones CERN, la mayor y más costosa máquina construida por el ser humano utiliza Scientific Linux una distribución basada en RedHat. Fermilab, el segundo colisionador más grande, localizado a 50 Km de Chicago también utiliza esta distribución. 9.- Bolsas de valores Las grandes bolsas de valores necesitan manejar una gran cantidad de datos de forma fiable. La NYSE (New York Stock Exchange) de Wall Street, el mayor mercado de valores del planeta, confía en RedHat. Por su parte la LSE (London Stock Exchange) de Londres, después de sufrir numerosos colapsos con Windows 2003 Server, optó por instalar Suse Linux. Desde entonces los colapsos cesaron y hoy disfrutan de un sistema estable. 10 .- Ejercitos Éste, aunque posiblemente no sea el uso más glorioso de Linux, también es digno de mención. Los mayores ejércitos del mundo operan con Linux. El poderoso ejercito de EEUU es la mayor instalación de Red Hat del mundo, por el contrario, Corea del Norte ha desarrollado Red Star Linux. El dron MQ1-Predator utilizado por la Fuerza Aérea de Estados Unidos, la Real Fuerza Aérea de Inglaterra y la Aeronáutica Militar de Italia migró a Linux después de detectar virus en el Windows XP original. 11.- Chromebooks Los Chromebooks son ordenadores personales que trabajan con el sistema operativo Google Chrome OS, un SO basado en la nube, que al igual que Android utiliza kernel Linux. No hay que perder de vista estos equipos pues en este año ya han superado en ventas a los Mac en EEUU y marcas como Dell, Lenovo, Samsung, HP y Acer ya cuentan con sus propias versiones. 12.- Gobiernos En los últimos años gran cantidad de entidades gubernamentales y educativas del mundo han dejado de utilizar otros sistemas para migrar a GNU/Linux. Tal es el caso del gobierno de la ciudad alemana de Munich, el parlamento francés, el gobierno de Pakistán, el gobierno de Brasil, algunas comunidades autónomas de España, el Ministerio de Educación y la Universidad de la Frontera de Chile, los equipos gubernamentales y todo el sistema educativo de Rusia, la red de salud pública de Cuba, la administración pública de Venezuela, el programa Conectar Igualdad de Argentina y otras instituciones de México, Australia, Perú, Macedonia, India, China, EEUU, Filipinas, Georgia, Sudáfrica y otros muchos países. 13.- Empresas Linux y el OpenSource se usa en empresas simplemente porque es la mejor opción. Es más barato, seguro y completo. Y a veces es noticia cuando una empresa grande se cambia a Linux. Ejemplos: Toyota, IBM, Cisco, Peugeot, Tommy Hilfiger, Carrefour, Dell, Hewlett Packard, Nokia, Ford, y muchos más 14.- Sistemas de control de tráfico Muchos de los sistemas de control de tráfico, tanto terrestre como aéreo, utilizan sistemas Linux, de hecho conocer Linux es un requisito indispensable para trabajar como ingeniero de sistemas de control aéreo. Por ejemplo, ciudades como Nueva York o Los Ángeles utilizan un sistema de inteligencia que corre bajo Linux. 15.- Taringa! Éste es un dato que muchos no conocen, pero todos los servidores de Taringa!usan Gentoo Linux, que son los encargados de soportar los más de 3.000.000 de visitas diarias y los casi 15.000.000 de pageviews que soporta esta comunidad. Esto quiere decir que prácticamente todos usamos Linux a diario. Cuando hacemos una búsqueda en Google, visitamos nuestro Facebook, oímos la predicción climatológica, utilizamos el navegador GPS, hacemos uso Android, comemos en McDonnald o simplemente mientras leemos este post. La gente que dice que Linux es un sistema operativo minoritario o que no vale para nada lo hace simplemente por ignorancia. Deberíamos pensar que si las empresas, científicos y gobiernos más importantes del mundo apuestan por esta tecnología lo hacen por buenas razones.

Existe una creencia bastante extendida que dice precisamente eso: UEFI y Secure Boot es algo creado por Microsoft para blindar Windows asegurándose de que los equipos informáticos no puedan instalar otros sistemas operativos como cualquier distribución Linux. En realidad esto es falso, aunque es cierto que UEFI está ligada a Microsoft y que una de sus funciones es la de blindar su sistema operativo, pero no contra Linux, sino contra bootkits, ramsonwares y otros tipos de malware. UEFI no es propiedad de MS, de hecho Apple lleva incorporando este estándar en todos los Mac desde 2006. Pero para llegar a esto primero se han de comprender una serie de claves: ¿Qué es UEFI? La Interfaz de Firmware Extensible Unificada o como se la conoce por sus siglas en ingles UEFI es la especificación que define a la interfaz entre el firmware y el sistema operativo que está intentando ocupar el sitio de la antigua BIOS desarrollada por IBM desde 1975, un sistema de 16 bits con acceso tan sólo a 1MB de memoria. ¿Cuándo y por qué se desarrolló? La Fundación UEFI oficialmente existe desde desde 2005 y en sus inicios estaba formado por las empresas Intel, AMD, Apple, Dell, Lenovo y Microsoft. A día de hoy está formada por más de 250 empresas muy importantes del sector tecnológico, como por ejemplo Canonical. Fue creada como plataforma de desarrollo de EFI (sin la “U”), un proyecto de Intel y Hp de mediados de los 90 durante el desarrollo del procesador Itanium. Pensaban que la antigua BIOS limitaba el potencial de estos nuevos procesadores. ¿Qué ventajas tiene UEFI con respecto a BIOS? Permite trabajar con discos duros grandes o enormes puesto que en teoría soporta a 8 Zettabytes (más de 8000 millones de TB!!). La antigua BIOS sólo estaba pensada para discos de 2 TB como máximo, algo que en los 80 era una barbaridad. También trae soporte completo para la tabla de particiones GPT que permite hasta un máximo de 128 particiones primarias. La vieja MBR sólo contemplaba 4. UEFI es capaz de acceder a la totalidad de RAM instalada (BIOS sólo a un miserable MB) y aunque se aloja en una memoria sólida alojada en la placa al igual que la BIOS, es modular y capaz de ampliarse a través de una partición en el disco duro -la partición EFI- haciendo que funcione como un sistema operativo en miniatura. UEFI ofrece controladores independientes del procesador, haciendo posible tener gráficos, utilizar mouse, estar conectado en red para gestión remota o dar soporte a sistemas de virtualización o a nuevas tecnologías como el TurboBoost, algo impensable hace unos años. Es más rápido. Una de las características más destacable es que los tiempos de arranque se reducen con respecto a la BIOS Es más seguro. Al implementar el sistema Secure Boot, del que hablaré en el siguiente punto, se minimizan los riesgos de que terceros instalen bootkits o rootkits o en el mundo empresarial para impedir el acceso al equipo desde un pendrive o un disco duro externo impidiendo la fuga de datos. Es modular y por lo tanto ampliable. Esta característica pasa desapercibida para el usuario final pero los desarrolladores es una gran ventaja, puesto que pueden ampliar o modificar sin necesidad de partir siempre desde cero. Es compatible con la antigua BIOS. Adopta muchas de las características de BIOS y prácticamente todos los fabricantes ofrecen un modo "BIOS Legacy" para la instalación de los SO que aún no se hayan adaptado a este cambio. ¿ Qué desventajas tienen las UEFI? A diferencia de las BIOS que eran unos sistemas de 16 bits pero que permitían arquitecturas de 16, 32 y 64, con BIOS el fabricante debe elegir una; normalmente 64 bits, y después, únicamente, se podrán instalar sistemas operativos de esa arquitectura. La práctica totalidad de PC’s con UEFI sólo admiten sistemas operativos de 64 bits, impidiendo así instalar ciertas distros que sólo se distribuyen en 32 bits (Por ejemplo Wifislax, aunque ya está trabajando en una versión alpha de 64 bits) Otro inconveniente es que la Fundación UEFI deja en manos de los fabricantes la implementación de los protocolos haciendo que existan divergencias entre uno y otro fabricante. Esto puede ocasionar que algunas opciones estén disponibles sólo en algunos equipos o que la forma de actuar difiera entre marcas. No obstante, existen normas de obligado cumplimiento, como la posibilidad de deshabilitar Secure Boot en los equipos que incorporen esta característica (Apple, por ejemplo, no usa esta particularidad) La principal desventaja para muchos usuarios de Linux es que hay distribuciones que aún no se han adaptado al 100% a UEFI, necesitando que el usuario configure manualmente el arrancador en la partición EFI. Las principales distribuciones, todas las basadas en Ubuntu, RedHat y Suse, tienen automatizado el proceso durante la instalación.¿Qué dispositivos utilizan UEFI? A diferencia de lo que se cree, no sólo los equipos con Windows utilizan UEFI, sino que también lo incorporan smartphones y tablets, habiéndose instalado en multitud de dispositivos como impresoras, escáneres, routers y dispositivos de almacenamiento. ¿Qué es y para qué sirve Secure Boot? Es un sistema que garantiza que sólo los sistemas operativos autorizados inicien el equipo. Secure Boot está pensado para proteger a los usuarios de rootkits que tomen el control del sistema operativo. Un ejemplo de esto son los temidos ataques por ransomware que son capaces de cifrar una parte del disco duro inutilizándolo, para después de que la víctima haga un pago en concepto de rescate, el atacante proporcione la clave que permita desencriptar el disco. También puede ser usado para restringir el arranque desde un pendrive o un disco duro, evitando un posible robo de datos. Funciona contrastando la firma cifrada del arrancador del sistema operativo, un archivo.efi alojado en la partición EFI, con una base de datos del firmware. También impide la instalación de drivers de terceros hasta después de la instalación del sistema operativo. Esto, aunque para Windows no supone un problema, a los usuarios de algunas distribuciones de Linux como Ubuntu puede afectarle, puesto que ésta y otras distribuciones permiten la descarga de controladores de terceros, como gŕaficas y WiFi, durante la instalación. Ubuntu, una distribución 100% compatible con UEFI, permite deshabilitar temporalmente Secure Boot desde la instalación estableciendo una contraseña (aunque yo he probado esta opción y he de decir que no me ha funcionado) ¿Cómo se obtienen las firmas de autorización? Para que un sistema operativo obtenga la clave de autorización la tiene que comprar. La única Autoridad de Certificación (CA) es Microsoft, es decir MS es el único capaz de dar nuevas autorizaciones fuera de la Fundación UEFI. Comprar una de estas claves tiene un coste de 99$ que no cobra Microsoft sino una entidad llamada Symatec que es la que en último término certifica. Dentro de Fundación se ha hablado de crear una nueva CA para que la comunidad de código abierto se pudiera beneficiar, pero el coste de millones de dólares hace inviable económicamente esta idea La comunidad Linux ha tomado distintas soluciones. Por un lado Canonical, como es miembro de esta fundación tiene una clave propia. Esto hace que Ubuntu y sus derivados utilicen la clave de Canonical. Por otro, está RedHat, que es propietario de una clave comprada a la CA de Microsoft. Hay que decir que RedHat, en un gesto de generosidad, ha puesto a disposición de cualquier distribución Linux su clave de forma completamente gratuita. Microsoft tiene claro que estás claves no pueden ser otorgadas a proyectos con licencia GPLv3 (o similar) lo que impediría el uso a GRUB2 o módulos que, según ellos, permiten la ejecución de código poco confiable, poniendo de ejemplo a GRUB 0.9. Conclusión: Cierto es que Windows al ser uno de los primeros en apoyar este proyecto arrastró a los fabricantes a usar este estándar (existían otras alternativas libres como Coreboot y Uboot, aunque pasó exactamente lo mismo en la década de los 80 cuando MS hizo despegar a BIOS) y es el que mejor aprovecha esta tecnología; pero también es cierto que es el deber de la comunidad Linux actualizarse, hacerse compatible y sacar provecho de las posibilidades que ofrece UEFI, como ya han hecho distribuciones como Ubuntu, RedHat o Suse. No obstante desactivando Secure Boot se puede instalar casi cualquier distribución Linux de 64 bits. Fuentes y enlaces de interés:http://www.uefi.org/faqhttp://www.uefi.org/membershttp://www.uefi.org/sites/default/files/resources/UEFI_Plugfest_2013_-_New_Orleans_-_Microsoft_UEFI_CA.PDF (lás páginas 12/15 son realmente interesantes)http://www.uefi.org/sites/default/files/resources/UEFI_Secure_Boot_in_Modern_Computer_Security_Solutions_2013.pdfhttp://www.uefi.org/sites/default/files/resources/A_Tale_of_Two_Standards_0.pdfhttps://es.wikipedia.org/wiki/Extensible_Firmware_Interfacehttp://electronicdesign.com/dev-tools/11-myths-about-uefihttps://en.wikipedia.org/wiki/Ransomware_(malware)http://www.alphr.com/features/381565/uefi-bios-explainedhttp://blog.desdelinux.net/secure-boot-red-hat-y-canonical-presentan-sus-alternativas/# (gracias a @Lopez-Doriga por el enlace y por darme las pistas necesarias) http://www.xataka.com/otros/efi-extensible-firmware-interface-a-fondohttp://blog.elhacker.net/2013/03/diferencias-entre-efi-vs-bios-mbr-vs-gpt-windows-linux-arranque-dual-grub.htmlhttps://es.wikipedia.org/wiki/Coreboothttp://www.stlinux.com/u-boothttps://es.opensuse.org/openSUSE:UEFI

Hemos sido muchos los taringueros que alguna vez, por supuesto, con fines educativos y el consentimiento de la víctima , hemos crackeado alguna red WiFi que usaba WPS utilizando Walsh, Reaver, Bully u otras herramientas incluidas en Wifilax o Kali Linux. ¿Pero sabemos en qué se basa esta vulnerabilidad? Antes de nada un poco de historia: WiFi Protected Setup (WPS) es un estándar creado en 2007 para añadir dispositivos a redes WiFi, protegidas con protocolos WPA o WPA2, de forma rápida y segura. Fue creada por la WiFi Alliance, una asociación de cientos de fabricantes y empresas de software que cuenta con 10 laboratorios independientes de pruebas encargados de certificar todos sus productos . Los primeros en adaptar sus dispositivos para recibir la certificación oficial fueron Broadcom, Atheros, BUFFALO, Conexan, Intel y Railink. Pero en poco tiempo cientos de fabricantes se sumaron a esta iniciativa implementando esta tecnología: craso error. En diciembre de 2011, tan sólo 4 años después de la aparición de WPS, Stefan Viehböck, un experto en seguridad informática, publicó wpscrack, un programa para Linux hecho en Python después de descubrir y reportar una vulnerabilidad en WPS. Este programa, de tan sólo 621 líneas, demostraba la existencia de una gravísima brecha de seguridad en WPS al usar el método PIN. (WPS contempla el uso de los métodos Push-Button y PIN como obligatorios y los métodos USB y Near-Field como opcionales) Breve explicación técnica del método PIN: El router puede dar acceso a a red mediante la introducción desde un dispositivo de un PIN de 8 cifras. En principio un PIN de 8 cifras daría un total de 10⁸ posibilidades (100 millones), que es una cifra nada despreciable, pero se debe tener en cuenta que el último dígito corresponde a un hash (dígito de control) muy simple y además público, por lo que únicamente quedarían 10⁷ posibilidades (10 millones). Nota: Dejo en C# la función para calcular el checksum y obtener el último dígito por si a alguien le pueda interesar: byte hashWPS(uint PIN) { if (PIN > 9999999 || PIN < 1000000) throw new OverflowException("El PIN debe ser un número entero positivo de 7 cifras"); byte accum = 0; PIN *= 10; accum += (byte)(3 * ((PIN / 10000000) % 10)); accum += (byte)((PIN / 1000000) % 10); accum += (byte)(3 * ((PIN / 100000) % 10)); accum += (byte)((PIN / 10000) % 10); accum += (byte)(3 * ((PIN / 1000) % 10)); accum += (byte)((PIN / 100) % 10); accum += (byte)(3 * ((PIN / 10) % 10)); byte digit = (byte)(accum % 10); return (byte)((10 - digit) % 10); } // Algoritmo obtenido de las especificaciones técnicas de WPS, Si alguien quiere echarlo un vistazo, he subido el pdf de las especificaciones técnicas de WPS a Dropbox . Cómo funciona el ataque: El método PIN tiene un error de diseño. En un momento divide el PIN en 2 mitades, y el router que implementa WPS informa cuando la 1ª o la 2ª mitad es incorrecta. Esto hace que las posibilidades se reduzcan drásticamente. Recordemos que sólo tenemos 7 dígitos (el último es de control y se obtiene de forma sencilla) Por tanto, con 1 número de 7 dígitos dividible en 2 mitades, tenemos: 1ª mitad del PIN con 4 dígitos: 10⁴ posibilidades (10.000) 2ª mitad del PIN con 3 dígitos: 10³ posibilidades (1000) Por eso la 2ª parte del ataque dura mucho menos que la primera. Son un total de 11.000 posibilidades; una cifra final muy inferior a los 100 millones de posibilidades iniciales. 11.000 posibles claves son perfectamente asequibles para un ataque de fuerza bruta. Contrataque: Muchos de los fabricantes, al comprobar que la seguridad del método PIN estaba rota, decidieron implementar una nueva medida de seguridad para intentar paliar la grave vulnerabilidad de WPS utilizando un sistema de bloqueo por el cual, después del ingreso de X intentos fallidos (normalmente 3) el router bloquea nuevos intentos de ingreso del PIN por determinado tiempo (pueden ser desde minutos hasta horas) dificultando así los accesos no deseados. Esto que en principio puede parecer una medida insuperable no lo es tanto. Existen numerosos scripts y programas que almacenan bases de datos con PIN's conocidos asociados a determinadas marcas y modelos de routers. Normalmente dependiendo del lugar de procedencia del desarrollador del script se tiene más o menos suerte, pero si se trata de un router conocido no es difícil obtener el PIN entre el primer y 5º intento. Se descubre una nueva vulnerabilidad: Pixie Dust Durante la conferencia PasswordsCon Las Vegas 2014 el investigador y experto en seguridad Dominique Bongard anuncia el descubrimiento de un nuevo fallo en WPS que reduce la obtención de la clave a unos pocos segundos. En realidad no se trata de una nueva brecha de seguridad en el protocolo WPS, sino en la mala implementación que de éste hacen algunos fabricantes; concretamente TPLINK y Broadcom. Dominique Bongard no publica el código del exploit, pero da las claves suficientes como para que soxrok2212 , un miembro de Kali Linux, abra una investigación paralela y publique un fork de Reaver que aprovecha esta nueva vulnerabilidad. El descubrimiento de Bongard se basa en que estos 2 fabricantes utilizan un PRNG (Pseudo Random Number Generator) para cifrar la clave pública. Analizando cómo se realiza consigue saber qué números se utilizan, así que por tanto, dejan de ser aleatorios. Quien quiera saber qué dispositivos son susceptibles a un ataque Pixie Dust, puede consultar la base de datos hecha por el equipo de Kali Linux . Cómo protegerse contra estos ataques La única forma realmente efectiva es desactivar WPS desde la configuración del router. En caso de que esto no sea posible, es recomendable cambiar el PIN utilizando un número que no cumpla con las especificaciones técnicas; es decir: 7 dígitos + 1 dígito de control. Algunos scripts, no todos, son incapaces de operar con un dígito de control incorrecto. ¿Cómo se hace esto? Es sencillo, al pulsar "Generar PIN" el sistema generará un PIN de 8 dígitos (el último dígito corresponderá a un hash correcto). Lo único que hay que hacer es cambiar el último número. Por ejemplo, si el sistema genera el PIN 12345678, habría que sustituir el último dígito, quedándolo: 12345679 Fuentes:

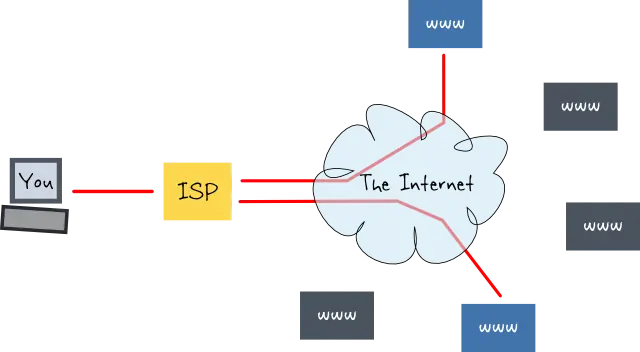

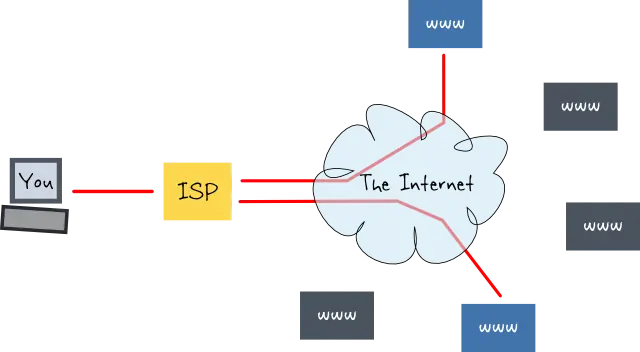

Existen muchas razones por las que usar un VPN: cifrar tus datos para que nadie en tu red curiosee qué estás haciendo, burlar la geolocalización de alguna página, esquivar las restricciones que tu ISP o país imponen, conectar varios puntos a través de Internet, agregar a una red a alguien con una IP dinámica o simplemente para ocultar la IP por el motivo que sea. En este post vamos a aprender a utilizarlo mediante el gestor de redes de nuestra distribución. Para las explicaciones se utilizará el gestor de redes que utiliza Ubuntu (el de GNOME), pero las instrucciones son válidas para casi cualquier gestor de cualquier distribución, para herramientas específicas de conexión VPN como Gadmin o incluso para utilizarlo desde la consola. Sin extenderse mucho, se puede decir que una VPN (Virtual Private Network) es un sistema por el cual un determinado dispositivo puede conectarse a una red local desde fuera de ésta de forma segura. En una red doméstica normal, nuestros dispositivos se conectan al router y el router, a través de nuestro ISP, se conecta a Internet. El ISP se encarga de asignarnos una IP pública. Absolutamente todos los datos que pasan entre el router e Internet son accesibles y transparentes para nuestro ISP y esa IP pública que nos identifica inequívocamente "firmará" cada lugar que visitemos. ¿Qué hace un VPN? Agregar nuestro equipo a su red cifrando en tráfico. Significa que nuestro router, en vez de salir directamente a Internet a través del ISP, se conecta al VPN y es el VPN quien nos da acceso a Internet y nos asigna, supuestamente de forma anónima, una IP pública. Como todo el tráfico entre nuestro equipo y el VPN está cifrado, la información que pasa por nuestro ISP es completamente opaca. Existen varias formas de acceder a un VPN. Los dos protocolos más habituales (y sencillos de configurar) son OpenVPN y PPTP. OpenVPN, es una potente solución con licencia GNU/GLP, perfecta para quien utiliza redes WiFi. Se cifra mediante OpenSSL / TLS y utiliza PSK, certificados, contraseñas y otras muchas características de seguridad y control. PPTP (Point to Point Tunneling Protocol) por el contrario es un protocolo diseñado por varias empresas (Microsoft incluido) con terribles vulnerabilidades, así que si lo que buscas es seguridad olvida este sistema. Para el ejemplo vamos a utilizar VPNBook, un VPN seguro (o al menos eso "promete", rápido, pero sobre todo GRATUITO. Pero antes de nada, aunque no sea necesario, puesto que la mayor parte de las distribuciones ya lo incluyen, instalemos algunas dependencias. sudo apt install network-manager-openvpn-gnome network-manager-pptp-gnome libpkcs11-helper1 resolvconf Después nos dirigiremos hacia la página de VPNBook en: http://www.vpnbook.com/freevpn y elegiremos entre OpenVPN y PPTP. Método OpenVPN: Elegimos uno de los servidores y descargamos el bundle; por ejemplo, " US1 OpenVPN Certificate Bundle ". Lo abrimos y extraemos todo su contenido en una carpeta. Desde la bandeja de sistema, hacemos click el icono de red y elegimos "Configurar VPN" Cuando se abra la ventana de "Conexiones de Red", pulsamos "Añadir" (Importante: Si en este punto tu distribución da la posibilidad de "Importar", clíckalo y omite el siguiente paso) Elegimos "Importar una configuración VPN guardada" del combo desplegable Buscamos la carpeta donde hemos descomprimido el zip y elegimos una de las conexiones disponibles. En mi caso voy a optar por una conexión TCP con el puerto 443. Se cargará la configuración. Lo único que falta es introducir el nombre de usuario y la contraseña. Si recordamos, en la página de OpenBook aparecía un nombre de usuario y una contraseña, las copiamos o memorizamos, las escribimos en la ventana de edición y pulsamos "Guardar" Y ya está, lo único que debemos hacer es volver a clickar sobre el icono de red de la bandeja de sistema y seleccionar el VPN configurado: Si comprobamos nuestra IP pública veremos que estamos utilizando una IP asignada por el servidor VPN. Desde este momento nadie, aunque esté en nuestra LAN, podrá curiosear lo que hacemos, robarnos contraseñas o cualquier otra maldad que se nos ocurra. Tampoco nuestro ISP podrá saber dónde estamos o qué hacemos. Método PPTP: Como hemos dicho, este protocolo tiene multitud de vulnerabilidades, de hecho, su seguridad se considera completamente rota, así que si realmente necesitas seguridad no utilices este método. La única ventaja que tiene es su facilidad de configuración. Empecemos: Desde la bandeja de sistema, hacemos click el icono de red y elegimos "Configurar VPN" Cuando se abra la ventana de "Conexiones de Red", pulsamos "Añadir" [ Elegimos "Protocolo de túnel punto a punto" del combo desplegable De la página de OpenBook copiamos la pasarela, el nombre de usuario y la contraseña, lo pegamos en la ventana de configuración y pulsamos "Avanzado" (Nota: para introducir la contraseña deberemos pulsar sobre el icono '?' del textbox y elegir una de las 2 primeras opciones) Marcamos el checkbox "Usar cifrado punto a punto (MPPE)", aceptamos y guardamos Seleccionamos el PPTP configurado y listo Si comprobamos nuestra IP pública veremos que estamos utilizando una IP asignada por el servidor VPN. Con este último método alguien con los conocimientos necesarios desde nuestra LAN o con acceso al tráfico de nuestro ISP, podría romper el cifrado y descubrir dónde estamos y qué hacemos.

Existen muchas razones por las que usar un VPN: cifrar tus datos para que nadie en tu red curiosee qué estás haciendo, burlar la geolocalización de alguna página, esquivar las restricciones que tu ISP o país imponen, conectar varios puntos a través de Internet, agregar a una red a alguien con una IP dinámica o simplemente para ocultar la IP por el motivo que sea. En este post vamos a aprender a utilizarlo mediante el gestor de redes de nuestra distribución. Para las explicaciones se utilizará el gestor de redes que utiliza Ubuntu (el de GNOME), pero las instrucciones son válidas para casi cualquier gestor de cualquier distribución, para herramientas específicas de conexión VPN como Gadmin o incluso para utilizarlo desde la consola. Sin extenderse mucho, se puede decir que una VPN (Virtual Private Network) es un sistema por el cual un determinado dispositivo puede conectarse a una red local desde fuera de ésta de forma segura. En una red doméstica normal, nuestros dispositivos se conectan al router y el router, a través de nuestro ISP, se conecta a Internet. El ISP se encarga de asignarnos una IP pública. Absolutamente todos los datos que pasan entre el router e Internet son accesibles y transparentes para nuestro ISP y esa IP pública que nos identifica inequívocamente "firmará" cada lugar que visitemos. ¿Qué hace un VPN? Agregar nuestro equipo a su red cifrando en tráfico. Significa que nuestro router, en vez de salir directamente a Internet a través del ISP, se conecta al VPN y es el VPN quien nos da acceso a Internet y nos asigna, supuestamente de forma anónima, una IP pública. Como todo el tráfico entre nuestro equipo y el VPN está cifrado, la información que pasa por nuestro ISP es completamente opaca. Existen varias formas de acceder a un VPN. Los dos protocolos más habituales (y sencillos de configurar) son OpenVPN y PPTP. OpenVPN, es una potente solución con licencia GNU/GLP, perfecta para quien utiliza redes WiFi. Se cifra mediante OpenSSL / TLS y utiliza PSK, certificados, contraseñas y otras muchas características de seguridad y control. PPTP (Point to Point Tunneling Protocol) por el contrario es un protocolo diseñado por varias empresas (Microsoft incluido) con terribles vulnerabilidades, así que si lo que buscas es seguridad olvida este sistema. Para el ejemplo vamos a utilizar VPNBook, un VPN seguro (o al menos eso "promete", rápido, pero sobre todo GRATUITO. Pero antes de nada, aunque no sea necesario, puesto que la mayor parte de las distribuciones ya lo incluyen, instalemos algunas dependencias. sudo apt install network-manager-openvpn-gnome network-manager-pptp-gnome libpkcs11-helper1 resolvconf Nota: Quien use una distribución no basada en Debian que sustituya apt install por sus análogos con yum, pacman, etc. Después nos dirigiremos hacia la página de VPNBook en: http://www.vpnbook.com/freevpn y elegiremos entre OpenVPN y PPTP. Método OpenVPN: Elegimos uno de los servidores y descargamos el bundle; por ejemplo, " US1 OpenVPN Certificate Bundle ". Lo abrimos y extraemos todo su contenido en una carpeta. Desde la bandeja de sistema, hacemos click el icono de red y elegimos "Configurar VPN" Cuando se abra la ventana de "Conexiones de Red", pulsamos "Añadir" (Importante: Si en este punto tu distribución da la posibilidad de"Importar", clíckalo y omite el siguiente paso) Elegimos "Importar una configuración VPN guardada" del combo desplegable Buscamos la carpeta donde hemos descomprimido el zip y elegimos una de las conexiones disponibles. En mi caso voy a optar por una conexión TCP con el puerto 443. Se cargará la configuración. Lo único que falta es introducir el nombre de usuario y la contraseña. Si recordamos, en la página de OpenBook aparecía un nombre de usuario y una contraseña, las copiamos o memorizamos, las escribimos en la ventana de edición y pulsamos "Guardar" Y ya está, lo único que debemos hacer es volver a clickar sobre el icono de red de la bandeja de sistema y seleccionar el VPN configurado: Si comprobamos nuestra IP pública veremos que estamos utilizando una IP asignada por el servidor VPN. Desde este momento nadie, aunque esté en nuestra LAN, podrá curiosear lo que hacemos, robarnos contraseñas o cualquier otra maldad que se nos ocurra. Tampoco nuestro ISP podrá saber dónde estamos o qué hacemos. Método PPTP: Como hemos dicho, este protocolo tiene multitud de vulnerabilidades, de hecho, su seguridad se considera completamente rota, así que si realmente necesitas seguridad no utilices este método. La única ventaja que tiene es su facilidad de configuración. Empecemos: Desde la bandeja de sistema, hacemos click el icono de red y elegimos "Configurar VPN" Cuando se abra la ventana de "Conexiones de Red", pulsamos "Añadir" [ Elegimos "Protocolo de túnel punto a punto" del combo desplegable De la página de OpenBook copiamos la pasarela, el nombre de usuario y la contraseña, lo pegamos en la ventana de configuración y pulsamos "Avanzado" (Nota: para introducir la contraseña deberemos pulsar sobre el icono '?' del textbox y elegir una de las 2 primeras opciones) Marcamos el checkbox "Usar cifrado punto a punto (MPPE)", aceptamos y guardamos Seleccionamos el PPTP configurado y listo Si comprobamos nuestra IP pública veremos que estamos utilizando una IP asignada por el servidor VPN. Con este último método alguien con los conocimientos necesarios desde nuestra LAN o con acceso al tráfico de nuestro ISP, podría romper el cifrado y descubrir dónde estamos y qué hacemos. EDITADO .................................................................................................................................................. IMPORTANTE: EL USO DE VPN GRATUITOS IMPLICA CIERTOS RIESGOS. NO SABEMOS REALMENTE QUIÉN ESTÁ AL OTRO LADO Y POR QUÉ OFRECE UN SERVICIO GRATUITO. PUEDE QUE ENCONTREMOS JUSTO LO QUE QUEREMOS EVITAR: ENTRAR EN UNA RED NO SEGURA. Una lista de VPN baratos recomendados por BestVPN Una lista de VPN gratuitos recomendados por BestVPN Un artículo de Xataka que habla sobre los riesgos de los VPN gratuitos EDITADO ..................................................................................................................................................

Antes, con los antiguos touchpad, no suponía mucho problema arriesgarse a tocar involuntariamente el touchpad mientras se escribía. Como tenían unas dimensiones relativamente pequeñas y estaban ligeramente hundidos con respecto al resto del teclado estos contactos no eran algo habitual o al menos se podían soportar. Ahora con los nuevos touchpad de precisión, con unas dimensiones mucho mayores que sus antecesores y estando al mismo nivel que el resto del teclado, es completamente imprescindible evitar estos contactos involuntarios si no queremos que continuamente el cursor vaya de un lado a otro de forma incontrolada haciendo casi imposible escribir más de 3 líneas seguidas. Afortunadamente existen multitud de soluciones en Linux para solventar este problema. Los protocolos XORG y Wayland ofrecen sus soluciones, algunos escritorios como GNOME también e incluso existen programas para terminal y gráficos que también ofrecen soluciones. Lo que no entiendo es por qué las distribuciones no incluyen esta opción de forma mucho más sencilla y accesible En este post vamos a tratar de hacerlo con un pequeño demonio incluido con los drivers de Synaptic porque en caso de tener touchpad lo más probable es que la distribución ya lo incluya. En caso contrario no es problema porque se incluye en casi todos los repositorios oficiales de las distribuciones. Aunque si tenemos touchpad lo más probable es que no sea necesario, instalamos: Debian y derivados: sudo apt install xserver-xorg-input-synaptics Arch y derivados: sudo pacman -S xf86-input-synaptics Ahora lo único que hay que hacer es ejecutar syndaemon con algunos parámetros al inicio de la sesión. Como todos sabemos existen varios métodos para lograr esto. Yo he optado por crear manualmente un lanzador en autostart con gedit. Para esto: gedit ~/.config/autostart/dehabilitar-touchpad-si-escribo.desktop Y añadir: [Desktop Entry] Type=Application Exec=syndaemon -d -i 0.8 -R -K -t X-GNOME-Autostart-enabled=true Con el parámetro -t sólo se deshabilitan las pulsaciones y el scroll, no el movimiento del cursor. (Para más información, desde una terminal: syndaemon -? ) Guardamos, reiniciamos sesión y listo!! Nota: Los usuarios de GNOME y derivados pueden lograr un efecto parecido con: gsettings set org.gnome.desktop.peripherals.touchpad click-method 'fingers'

Parece que ya han creado un script para LINUX que nos permite saber si nuestra CPU es vulnerable a Meltdown y las dos variantes de Spectre. La forma más sencilla de descargarlo y ejecutarlo es abriendo una terminal y teclear: wget https://raw.githubusercontent.com/speed47/spectre-meltdown-checker/master/spectre-meltdown-checker.sh sudo sh spectre-meltdown-checker.sh Las principales distribuciones ya han lanzado un parche para Meltdown, así que si se ha actualizado (o no se usa Intel), como para Spectre aún no hay solución a la vista, éste probablemente será el resultado: Fuente: MuyLinux

Siempre había tenido curiosidad por saber qué significaban alguno de los números que figuran mi documento nacional de identidad (DNI) y pasaporte. Existe una conocida leyenda urbana, al menos en España, que dice que los últimos números que figuran en la parte posterior del documento nacional de identidad corresponden al número de personas que tienen el mismo nombre y la verdad es que siempre había tenido curiosidad por saber qué había de cierto en esa leyenda y qué significaban esos números. Mi nombre completo no es nada usual y me extrañaba mucho que hubiera 9 personas que se llamaran exactamente igual que yo, así que decidí investigar. Indagando un poco di con las especificaciones técnicas de la ICAO (en español la OACI, Organización de Aviación Civil Internacional ). Son unos documentos que definen pormenorizadamente las características de varios tipos de documentos oficiales de viaje. Los más conocidos son los pasaportes (TD3) y las “id cards”, nuestros documentos nacionales de identidad (TD1). Enseguida di con la 3ª parte de estas especificaciones se explica que esos “extraños” números en realidad son dígitos de control y también cómo se calculan. Eso significaba que, en este caso al menos, la leyenda no tenía absolutamente nada de cierto. Aprovechando que hacía poco que, sin estar muy convencido, había empezado con Python 3, decidí crear una función para calcular el hash de una cadena dada. Lo cierto es que, como se trataba de operaciones relativamente sencillas, conseguí hacerlo funcionar en unas horas. Dos días después, gracias en parte a las bondades de Python, tuve preparado un programa que calculaba el código completo de la Zona de Lectura Mecánica (en inglés, MRZ, Machine Readable Zone) de mi DNI. Googleando un poco, me bajé unas cuantas imágenes escaneadas o fotografiadas de DNI. Observé que en mi país había al menos dos tipos de DNI’s: los nuevos y los viejos, así que hice un programa que daba soporte a cada uno. Descargué más imágenes escaneadas de documentos nacionales, esta vez de varios países, y pude ver que todas seguían más o menos el mismo patrón. Leí con un poco más de detenimiento las especificaciones de la ICAO y me di cuenta de que el código de la ZLM de todos los documentos nacionales de todos los países se calculaban exactamente de la misma forma. Abandoné el proyecto que había empezado y comencé otro bastante más ambicioso. Quería hacer un programa que valiera para calcular el código de la ZLM de cualquier documento del mundo: pasaportes, tarjetas de identidad y demás documentos. Después de más de un mes peleándome con Python, la mayor parte del tiempo refactorizando y con la estructura del paradigma POO, conseguí sacar mrz.generator; una librería (módulo en Python) que generaba el código de la ZLM (MRZ en inglés) para documentos de viaje de tamaño 1, 2 y 3 (TD1, TD2 y TD3) Pensé entonces en hacer otro programa que sirviera para validar esos mismos documentos. Como tenía mucho que ver con mrz.generator decidí integrarlo todo en el mismo proyecto y así fue como nació mrz.checker. Una librería pensada para validar el código MRZ de un documento. Se verifican cosas como el formato y longitud de los campos, los hashes de control y otros datos relativos a los periodos de tiempo, como por ejemplo que la fecha de nacimiento sea anterior a la de caducidad o que la caducidad no supere los 10 años. Estos datos se pueden reportar aprovechando que se almacenan en unas matrices. Esta librería está pensada para ser utilizada en conjunto con un módulo OCR. Luego vino la tarea más tediosa: documentar todo el proyecto, crear ejemplos, publicar en GitHub e intentar subirlo al repositorio Pypi. Bastante aburrido todo, la verdad.. Aunque soy consciente de que jamás será un proyecto popular, estoy moderadamente satisfecho con el resultado. Me ha costado un mucho quedarlo como está (he perdido la cuenta de la veces que he refactorizado.. pero han sido muchas) Quien quiera bajarlo y probarlo puede hacerlo en cualquier plataforma (Linux, Windows, BSD, etc.) desde la página del proyecto en GitHub o desde los repositorios de Python Para instalarlo la forma más sencilla es mediante pip: sudo pip install mrz Desinstalarlo es igual de fácil: sudo pip uninstall mrz Como ya he dicho, éste no es un programa pensado para el usuario final, es una librería o módulo Python3, pero quien quiera probarlo para verificar su DNI o pasaporte, quien quiera dedicarse profesionalmente a la falsificación de documentos o simplemente quien tenga algo de curiosidad en el tema, solo tiene que descargarse alguno de los ejemplos alojados en GitHub y ejecutarlos como un script. PD: Lo he probado hasta la saciedad, pero si alguien detecta algún error le agradecería que lo reporte