FEDECERETTI

Usuario (Argentina)

Hola Taringueros, hoy en taringa viendo puros craps y noticias, me acorde que en la vieja taringa, con mi otra cuenta (NFU :'( ) veia unos posts que ya era muy poco original porque todos lo hacian, pero algunos estaban buenos, Recuerdo que habia un user que era el amor de esos posts y estaba lleno de puntos, bueno en fin, esos posts se llamaban "Tu Vida en Gifs" y son situaciones de tu vida cotidiana con gifs, es muy simple no?. Bueno, si nunca vieron uno, ahora los van a ver, espero que les guste! ¡Cuando descubres que @FEDECERETTI hizo un post nuevo! En la escuela y casa: Cuando le dices a tu madre: Prestame el auto/moto/carro que voy a la escuela! Cuando llegas y te tienes que sentar con alguien que te cae mal Cuando te sientas con un chico nuevo Cuando es la hora de hacer deportes, y intentas participar del juego Pero en realidad estas asi Y te dicen que animes al equipo Intentas irte a tu casa, pero el colectivo esta caro Llegas y le dices a tu mama que fuiste la estrella del partido Cuando te dicen que la comida esta lista, vas y te dicen que no esta lista, que pongas la mesa Y cuando le sirven primero a tu hermano En una fiesta: Cuando te invitan a salir de fiesta, como crees que sera Como es Cuando un amigo te dice que le tengas algo Cuando tu y tu amigo bardean a alguien Cuando llegas a tu casa: Como crees que llegas Como llegas Cuando te despiertas y buscas si tienes todo Cuando vas a la casa de tu abuela o tía: Tu mamá te dice que te quedes quieto y no rompas nada Cuando vas comiendo 700 platos, y ella te dice que comiste poco y comas un poco mas Cuando te dicen que vayas a joder con tu primo o hermano (mayor) Cuando el esta con las amigas Pero ellas te miran asi Y el te dice "Fuera no molestes" Y te quedas afuera de la puerta Amigos en casa Cuando tienes la casa sola con tus amigos Cuando uno se duerme Cuando uno de tus amigos trae a su hermanito o primito porque lo tenia que cuidar Cuando la invitas a tu novia o a chica que te gusta Ser sexy es tu plan No te funciona y pruebas con emborracharla si, es una indirecta, tu novia es un gato No sabes como, pero la mina te empieza a besar Y derrepente ELLA susurra... ... mi pene es mas grande que eso. Y te vas de tu casa asi Cuando sales a la tarde con tus amigos En el shopping: Comprando caramelos y/o chicles Cuando te saluda alguien que solo tu conoces te sientes asi En el cyber cuando todos juegan y a vos no te carga el juego El que no conoces, pero se mete a jugar y siempre te mata a vos y solo a vos El amigo de al lado tiene un problema en la compu, y como buen kaker lo ayudas Prestame la silla un cachito... (No entendes que mierda pasa) Sentate en mi compu mientras te lo arreglo Tu amigo: Ya fue quedate en esa compu vos. Y ya fue tiras todo a la mierda y entras a Taringa! Puro Bardo... Tadingas siendo bullyeados Minas Fails Como ponerte re groso en 1 semana Y boludos como yo haciendo este post Fin, espero les haya gustado y que se hayan divertido tanto como yo me divertí haciéndolo, no se olviden comentar puntuar y recomendar, siganme para ver mis actualizaciones y saber cuando saco un nuevo post (Te digo una pista, estan geniales )

1ra. guerra mundial entre hackers (I) Internet se ha convertido en una pieza crucial en los conflictos del Siglo XXI, ya sea como fuente de información o como campo de batalla para los Hackers, que financiados por los ejércitos de todo el mundo buscan estrategias de combate. Originalmente los hackers son la encarnación del espíritu anarquista que predominaba en los primeros años de la red. Los que mostraban su inconformidad ante las grandes corporaciones, muchachitos adictos a las computadoras que buscaban hacer justicia social, en la red de redes. Según un informe estadístico, se registran al año unos 180.000 ataques a la red con un costo de unos 100.000 millones de dólares en daños. Si bien el Hacker actúa en solitario, un número cada vez mayor de estos expertos es reclutado por los gobiernos de todo el mundo y su labor esencial es la de encriptar información empresarial, detectar y bloquear ataques de virus y gusanos y por supuesto, la creación de virus informáticos con la finalidad de hacer bloqueos en redes enemigas. Esto son solo algunos de los perfiles demandados en la carrera militar del futuro. Pero vamos al caso que nos compete en esta entrada que será una de las más extensas que haya elaborado anteriormente. Julian Assange, fundador de WikiLeaks. A raíz de lo acontecido con WikiLeaks y el destape de información clasificada realizada por su fundador Julian Assange, un grupo de ciberpiratas voluntarios (identificados como Anonymous) decidieron poner en marcha una serie de ataques a los sistemas informáticos de dos de las más grandes compañías de tarjetas de crédito del mundo, Visa y Mastercard. La operación fue denominada 'Operación vengar a Assange' ('Operation Avenge Assange'). El grupo anunciaba a sus seguidores los objetivos de sus ataques, vía el canal de IRC (Internet Relay Chat), con un mensaje que decía lo siguiente: "Operación Payback. Objetivo: www.mastercard.com. Hay algunas cosas que WikiLeaks no puede hacer. Para lo demás está la Operación Payback". Cerca de más de 1.800 bots inundaban los sistemas informáticos de la web www.mastercard.com con ataques distribuidos de denegación de servicio (DDOS), haciendo que la empresa reconociera las dificultades en algunos de sus servicios. Los ataques afectaron considerablemente las operaciones de Mastercard en países tan distantes como Suecia, Sri Lanka o México, así como también en la evolución de las acciones de la compañía de tarjetas de crédito en la Bolsa de Nueva York. 22 horas después un nuevo objetivo es marcado: "Nuevo objetivo: www.visa.com. Disparar, disparar, disparar". Leer más: http://www.quantum-rd.com/2011/01/primera-guerra-mundial-entre-hackers-i.html#ixzz1pK40XQeF El grupo 'Anonymous' anunciaba a sus seguidores los objetivos de sus ataques. Todo esto ocurría al mismo tiempo que los ciberpiratas proporcionaban los datos necesarios para consumar los ataques. Entonces surge un mensaje en Twitter invitando a los cibernautas a confirmar lo ocurrido, "http://isitup.org/www.visa.com IT'S DOWN! KEEP FIRING!!!" ("Visa se ha caído, sigan disparando". La operación Payback ha sido un exito. Tras el ataque otra compañía, que al igual que Mastercard y Visa tenia retenido los pagos de WikiLeaks, cede a sus temores y "libera" el dinero de las donaciones que había retenido. Nos referimos a Paypal. Otros ataques fueron registrados en empresas como el PostFinance, el banco suizo que también bloqueó su cuenta a WikiLeaks, y la firma de abogados suecos que representa a las dos mujeres que acusaron a Assange de abusos sexuales. Muchos medios consideraron este evento como la primera guerra de la era de la información, es decir, ataques y contraataques múltiples a favor y en contra de un determinado objetivo; sin embargo, esta no fue la primera vez que se enfrentaban ciberpiratas en la web a gran escala. En el pasado reciente hubo una guerra que pudo haber afectado considerablemente el mundo que conocemos hoy en día pues las repercusiones logradas por estos grupos (en ambos bandos) tenían como objetivos centrales las oficinas gubernamentales de los países en guerra: China y EEUU. Bienvenidos a lo que realmente fue la primera guerra mundial entre hackers. (Continuará) Leer más: http://www.quantum-rd.com/2011/01/primera-guerra-mundial-entre-hackers-i.html#ixzz1pK4JQ8au Aunque no estamos afiliados con WikiLeaks, luchamos por las mismas razones. Quantum opina: No es la primera vez que 'Anonymous' aparece en el escenario de la ciberguerra. Se le conoce por haber iniciado el llamado 'Proyecto Chanology' iniciado en 2008 para protestar contra la Iglesia de la Cienciología. Tambien en el 2009 el grupo se unió a las protestas contra las elecciones iraníes y ha facilitado la identificación y arresto de varios pederastas en la actualidad. Bloqueó las páginas de la SGAE y el Ministerio de Cultura en octubre pasado. Su "modus operandi" se caracteriza por incluir ataques de denegación de servicio (DDOS) como los que realizaron a Mastercard y Visa. El grupo adoptó la estética del cómic 'V for Vendetta', en el que miles de ciudadanos utilizan una máscara idéntica para evitar ser identificados por las autoridades. En sus protestas, 'Anonymous' ha calificado sus ataques como 'Operation Payback' (Operación Venganza) pero desde que WikiLeaks empezó a publicar los cables de la diplomacia estadounidense y la página de internet empezó a sufrir el acoso de empresas y gobiernos, 'Anonymous' realizó cambios estrategicos y decidió lanzar la 'Operación Vengar a Assange'. El colectivo de ciberpiratas ('Anonymous') se reúne habitualmente a través de la página web 4chan.org, un simple sitio de internet que es utilizado por sus usuarios para colgar mensajes, fotografías o simplemente discutir de política. "Aunque no estamos afiliados con WikiLeaks, luchamos por las mismas razones. Queremos transparencia y atacamos censura" añadió el grupo antes de terminar "no podemos permitir que esto pase". "Por eso vamos a utilizar nuestros recursos para aumentar la concienciación, atacar aquellos que están en contra y apoyar aquellos que están ayudando a conducir nuestro mundo a la libertad y democracia", finalizó el mensaje. Leer más: http://www.quantum-rd.com/2011/01/primera-guerra-mundial-entre-hackers-i.html#ixzz1pK4sfysK 1ra. guerra mundial entre hackers (II) Primera gran batalla en Internet: Kosovo. El conflicto bélico en torno a la provincia serbia de Kosovo (Abril 1999) es citado a menudo como la primera batalla peleada en forma paralela a través de Internet. Actores gubernamentales y no gubernamentales usaron la red para diseminar información, difundir propaganda, demonizar a sus oponentes y solicitar apoyo para sus posiciones. Personas de todo el mundo usaron a Internet para debatir sobre el tema e intercambiar texto, imágenes y videoclips que no estaban disponibles a través de otros medios. Los hackers hicieron oír sus opiniones tanto sobre la agresión de la OTAN como sobre la de Yugoslavia, interfiriendo servicios en computadoras gubernamentales y bloqueando sus sitios. Es importante señalar que, mientras que la OTAN intentaba por un lado silenciar a los medios de comunicación de la propaganda del gobierno serbio de Milosevic, por el otro lado no bombardeó, intencionalmente, a los proveedores de servicios de Internet, ni cerró los canales satelitales que llevaban el internet a Yugoslavia. La política fue mantener a Internet abierta. Durante todo el desarrollo del conflicto, la población serbia tuvo pleno acceso a Internet, incluyendo los sitios occidentales. El Washington Post también dijo que Belgrado, con una población de 1,5 millones de habitantes, tenía alrededor de 100.000 personas conectadas a Internet en abril de 1999. Además, había varios cibercafés donde los interesados que no tenían computadoras podían acceder a la Red. Un grupo de hackers estadounidenses ingresaron a sitios gubernamentales serbios en respuesta a los ataques recibidos por la OTAN. Entran los Hackers de EEUU. Manifestantes virtuales de ambos lados usaron "bombas de e-mail" (envío masivo de mensajes) contra sitios gubernamentales. El vocero de la OTAN Jamie Shea dijo que su servidor había sido saturado hacia fines de marzo por un individuo que les envió alrededor de 2.000 mensajes diarios. Fox News informó que cuando Richard Clarke, un residente de California, escuchó que el sitio de la OTAN había sido atacado por hackers de Belgrado, replicó enviando "bombas de e-mail" al sitio del gobierno yugoslavo. En pocos días llego a enviar medio millón de mensajes, con lo cual logró poner al servidor de e-mail del sitio fuera de servicio. Su proveedor de acceso a Internet, Pacific Bell, le cortó el servicio alegando que sus acciones habían violado la política de spamming (envío de mensajes no solicitados) de la empresa. Ante los ataques recibidos por la OTAN un grupo de hackers estadounidenses conocidos como los "Team Spl0it" ingresaron a sitios gubernamentales serbios y colocaron carteles tales como "Díganle a su gobierno que detenga la guerra". Por el otro lado una coalición de hackers europeos y albaneses, Kosovo Hackers Group, reemplazaron por lo menos cinco sitios con carteles negros y rojos diciendo "Free Kosovo" (liberen a Kosovo). Uno de los ataques más impactantes lo causo el grupo de hackers serbios "Black Hand" quienes borraron todos los datos que había en un servidor estadounidense, según el diario de Belgrado Blic. Los miembros de los grupos Black Hand y Serbian Angel planearon acciones diarias destinadas a bloquear e interferir con las computadoras militares utilizadas por países de la OTAN. Leer más: http://www.quantum-rd.com/2011/01/1ra-guerra-mundial-entre-hackers-ii.html#ixzz1pK6BTcK5 Multitud protestando por el ataque en Pekín. Bombardean embajada China, mueren 3 periodistas chinos. La OTAN a fin de defenderse del intenso ataque del cual era objeto, cometió (accidentalmente) el más grave error dentro de esta guerra cibernética: bombardear la embajada China en Belgrado. El hecho provocó la ira de los hackers chinos quienes respondieron atacando el sitio de la embajada estadounidense en Pekín, colocando imágenes de los tres periodistas muertos durante el bombardeo, una multitud protestando por el ataque en Pekín y una bandera china flameando. El mensaje en chino decía: "Abajo los Bárbaros!!". El vocero del Departamento del Interior, Tim Ahearn, dijo que sus expertos en computadoras habían rastreado a los hackers chinos, quienes rapidamente efectuaron un ataque al sitio principal del Departamento de Energía colocaron el siguiente mensaje: "Protest USA´s nazi action! Protest NATO´s brutal action! We are Chinese hackers who take no cares about politics. But we can not stand by seeing our Chinese reporters been killed which you might have know. Whatever the purpose is, NATO led by U.S.A. must take absolute responsibility. You have owed Chinese people a bloody debt which you must pay for. We won´t stop attacking until the war stops!". "Protestamos la acción nazi de EEUU!, protestamos la acción brutal de la OTAN! Somos piratas informáticos chinos que no nos importa la política. Pero no podemos quedarnos de brazos cruzados viendo a nuestros reporteros chinos asesinados. Sea cual sea su propósito, la OTAN, liderada por EE.UU. debe asumir responsabilidad absoluta. Ustedes tienen una deuda de sangre con el pueblo chino y deben pagar por ello. No vamos a dejar de atacar hasta que se detenga la guerra!". El piloto chino Wang Wei. La gota que derramó el vaso. Un hecho particular fue el detonante de lo que ha sido el mayor duelo jamás escenificado entre hackers chinos y estadounidenses. Un combate mucho mayor que el que tuvo lugar durante el conflicto de Kosovo. Este incidente se produjo en la mañana del 1 de abril de 2001, cuando un avión norteamericano de reconocimiento EP-3 sobrevoló las cercanías del sudeste de la isla china de Hainan. La unidad de la marina local china envió dos cazas para seguir y vigilar a la aeronave estadounidense. A las 9:07, cuando los aviones chinos efectuaban un vuelo normal en un área a 104 kilómetros de las aguas territoriales chinas, el avión norteamericano giró en ángulo ancho hacia uno de los cazas chinos. La nariz del avión norteamericano y su ala izquierda golpearon la cola de ese caza chino, haciéndole perder el control y caer al mar. El piloto chino, Wang Wei, desapareció, sin que se hayan tenido noticias de su paradero. Después del choque, el avión norteamericano penetró en el espacio chino sin autorización y aterrizó en el aeropuerto de Lingshui en Hainan, a las 9:33. (Continuará) Por Juan Carlos Jiménez Quantum opina: El diario Los Angeles Times señaló que el conflicto de Kosovo (1999) estaba transformando al ciberespacio en “una zona etérea de combate donde la batalla por las mentes y los corazones es peleada a través del uso de imágenes, listas de discusión y ataques de hackers". Anthony Pratkanis, profesor de psicología en la Universidad de California y autor de Age of Propaganda: The Everyday Use and Abuse of Persuasion, señaló: "Lo que estamos viendo ahora es sólo el primer round de lo que será una importante y altamente sofisticada herramienta en las técnicas de la propaganda de guerra... los estrategas bélicos deberían sentirse preocupados". A pesar de que los serbios tenían acceso a programas televisivos occidentales, tanto a través de Internet como por medio de la televisión satelital y por cable, la mayoría no creía lo que escuchaba ni veía tales medios. En general consideraban que la cobertura de las estaciones televisivas occidentales como la CNN y Sky News era tan tendenciosa como las de los canales oficiales yugoeslavos. Alex Todorovic, un serbio radicado en Estados Unidos ,que pasó un tiempo en Belgrado durante el conflicto, observó: "Mayoritariamente, los serbios descreen de los medios del resto del mundo. La CNN, por ejemplo, es considerada la voz oficial de Washington". La agencia serbia de noticias SRNA reportó que el grupo de hackers serbios, conocidos como Black Hand, se había atribuido la responsabilidad por la caída de un sitio albanés con información sobre Kosovo. "Continuaremos removiendo todas las mentiras que los albaneses étnicos ponen en Internet", le dijo a Blic un miembro del grupo mencionado. Leer más: http://www.quantum-rd.com/2011/01/1ra-guerra-mundial-entre-hackers-ii.html#ixzz1pK6xGkIZ 1ra. guerra mundial entre hackers (III) El 1 de abril de 2001, un avión estadounidense de reconocimiento debió efectuar un aterrizaje de emergencia en la isla china de Hainan, 640 kilómetros al sudoeste de Hong Kong, luego de colisionar con un caza chino que había salido a interceptarlo. Ninguno de los 24 tripulantes del avión norteamericano fue herido. Después del incidente de colisión, el Gobierno chino se preocupó mucho por el piloto desaparecido Wang Wei, y, por consideraciones humanitarias, atendió debidamente las necesidades de la tripulación del avión causante del choque, que había penetrado en el espacio territorial de China y había aterrizado en el aeropuerto chino sin el consentimiento de China. La colisión y los 11 días de detención que sufrió su tripulación causaron las peores tensiones entre Beijing y Washington desde el accidental bombardeo de la Embajada china en Belgrado. China culpó a la tripulación estadounidense por causar el accidente y la acusó de violar su soberanía al efectuar un aterrizaje de emergencia no autorizado en Hainan. Washington, por su parte, atribuyó el incidente al piloto chino, diciendo que él había realizado una maniobra temeraria que derivó en la colisión de su caza con el EP-3. El piloto chino se lanzó en paracaídas y fue dado por muerto tras una prolongada búsqueda. El conflicto entre ambos países terminó el 3 de julio, bajo la insistencia del Gobierno chino y después que el Gobierno estadounidense entregó la carta de disculpa a China. China permitió la salida de los 24 miembros de la tripulación norteamericana, por consideraciones humanistas. Las últimas piezas del avión espía fueron retenidas en China y transportadas hacia Filipinas por vía aérea desde la isla de Hainan para investigación. Hubo un importante "duelo" entre hackers chinos y estadounidenses durante este conflicto político. Estados Unidos siguió defendiéndose con argumentos poco convincentes, anunciando que los actos de reconocimiento de su avión en el espacio aéreo chino servían para "garantizar nuestros intereses de seguridad" y "salvaguardar la paz mundial". China no amenazo en ningún momento a los Estados Unidos, ni tampoco a sus aliados. Por el contrario, el comportamiento de la parte norteamericana ha constituido una seria amenaza a la seguridad de China. Los hechos irrefutables han demostrado que en este incidente, el avión norteamericano involucrado no es una aeronave normal, sino un avión militar equipado con avanzada tecnología electrónica de reconocimiento. Lo que estaba realizando en el espacio aéreo de las zonas económicas exclusivas de China no era un vuelo normal, sino una acción de espionaje orientada hacia China. China ataca. Ante esta situación un grupo de hackers chinos denominados "Union Hackers of China" decidieron tomar justicia por sus propios medios. El FBI reconoció, en una nota publicada por el servicio informativo de Yahoo!, que fueron atacados algunos sitios estadounidenses. Si bien el FBI declinó dar mayores precisiones sobre los sitios agredidos, afirmó que dos de ellos pertenecían a la U.S. Navy, y otros dos eran sitios de comercio electrónico sin vínculos visibles con la crisis sino-estadounidense. el grupo "Union Hackers of China" se autoadjudicó el ataque a uno de estos dos sitios, perteneciente a una empresa con base en California, y colocó allí una lista de otros 10 sitios que fueron atacados en la memoria del piloto chino que murió en el accidente. Mientras duró el conflicto, se generó un importante "duelo" entre hackers chinos y estadounidenses, permitiendo que se involucraran cada vez más hackers de todas latitudes. "Los hackers pro-China atacaron hoy (martes 1ro de mayo 2001) otros 14 sitios estadounidenses, además de los 12 que atacaron el domingo y los 4 del sábado", dice Michael Cheek, editor de los servicios de inteligencia de iDEFENSE, una importante firma de inteligencia y evaluación de riesgos de Fairfax, Virginia. Leer más: http://www.quantum-rd.com/2011/01/1ra-guerra-mundial-entre-hackers-iii.html#ixzz1pK8M9txY "Nuestros sistemas de defensa están aguantando". Un funcionario involucrado con la lucha contra los hackers confirmó la existencia de ataques adicionales efectuados el lunes 30 de abril 2001, pero dijo que "los sistemas de defensa están aguantando" y no se han denunciado daños de importancia. La amenaza está siendo tomada seriamente por el Pentágono, que modificó su Condición de Información (el estado de sus sistemas informáticos) de normal a alfa, que indica que la probabilidad de un ataque ha aumentado. El Departamento de Defensa es el principal usuario de computadoras dentro del gobierno de los EE.UU. y mantiene oficinas que son asistidas por especialistas en seguridad los 365 días del año, cuya única tarea es la de mantener a raya los ataques informáticos. La firma iDEFENSE dijo que entre las páginas alteradas entre el 29 y el 30 de abril 2001 se encuentran una de la Casa Blanca, dos de la Marina y dos de Institutos Nacionales de Salud. También fue atacado el sitio del Departamento de Trabajo, de acuerdo con su vocero Stuart Roy. En la página principal se publicó un tributo al desaparecido piloto chino Wang Wei junto con su fotografía. "Todo el país está triste" decía el texto. En la página principal del servicio noticioso de United Press International, se publicó una bandera china con el mensaje: "¡¡Hurra a la Gran Nación China!! ¡¡Los EE.UU. serán totalmente responsables por el accidente!! ¡¡Opónganse a la venta de armas a Taiwán, destruyen la paz mundial!!". El personal de Network Associates, una firma de seguridad de Silicon Valley, también denunció cierta actividad de intrusos. Vincent Gullotto, vicedirector de los laboratorios de seguridad, calificó la amenaza china como baja-media. Destacó que los ataques consistieron en simples alteraciones de páginas, lo cual es más fácil y rápido e implica menores riesgos de ser detectado. El Departamento de Defensa es el principal usuario de computadoras dentro del gobierno de los EE.UU. "Lo que tenemos aquí es un puñado de tipos causando problemas y diciendo que representan a China, pero yo no creo que representen a nadie más que a ellos mismos, esto se esta volviendo insoportable", afirmó. El Cyber-imperio contraataca. Ante la escalada de ataques chinos a sitios gubernamentales norteamericanos, una nueva amenaza se aproxima. Un mensaje empieza a publicarse al mismo tiempo en 238 sitios chinos a manera de advertencia: "Hemos escuchado informaciones de que ustedes muchachos están planeando un fuerte ataque militar estratégico sobre nuestros sitios durante la semana del 1 al 7 de mayo (2001). Pues déjenme decirles una cosa: ni se les ocurra tratar de jugar ese juego con nosotros". Este mensaje marcó la entrada a la guerra de uno de los grupos de hackers estadounidenses más notorios y fuertes en la red, su nombre... PoisonBox. (Continuará) Leer más: http://www.quantum-rd.com/2011/01/1ra-guerra-mundial-entre-hackers-iii.html#ixzz1pK9599VM Quantum opina: Muchos de los ataques de "hackers" chinos a sistemas informáticos occidentales fueron cometidos por estudiantes aficionados a la informática y expertos en Internet, no por espías o soldados del Ejército nacional. Con frecuencia fueron estudiantes de instituto que han aprendido avanzadas tecnologías de información y que no habían actuado con la intención de causar daño. Todos ellos motivados por ataques recibidos a las instituciones públicas de las que dependen, tales como escuelas, bibliotecas, etc.; sin embargo otros grupos tenían "influencias" diferentes. En agosto y septiembre, Alemania, Estados Unidos, Reino Unido y Nueva Zelanda denunciaron ataques a los sistemas informáticos de sus gobiernos por parte de "hackers" chinos del Ejército de Liberación Popular (ELP). Lou Qinjian, viceministro chino, expresó que en aquella ocasión China era más atacada que Occidente por estos piratas cibernéticos, señalando que "no es justo decir simplemente que son cometidos por un país contra otro", sino por acciones individuales de los "hackers". China dedica mucha atención a la seguridad de la red de Internet. Es uno de los países con mayor censura de la red, y a la vez la segunda mayor comunidad de internautas del mundo (más de 170 millones) detrás de los 200 millones que existen en Estados Unidos. China castiga con la pena de muerte el espionaje desde Internet desde el 23 de enero de 2001. Toda persona "implicada en actividades de espionaje", es decir que "roben, descubran, compren o divulguen secretos de Estado" desde la red podrá ser condenada con penas que van de diez años de prisión hasta la muerte. La corte determina que hay tres tipos de delitos informáticos: secretos de alta seguridad, secretos estatales y aquella información que dañe seriamente a la seguridad estatal y a sus intereses. Se consideran actividades ilegales la infiltración de documentos relacionados con el Estado, la defensa, las tecnologías de punta, o la difusión de virus informático. Además de tener asegurada una severa condena (la muerte), a los "hackers" también se les puede... ¡confiscar los bienes!. 1ra. guerra mundial entre hackers (IV) Las tensiones entre Washington y Pekín llegaron a la red. Funcionarios de Estados Unidos y firmas de seguridad de corporaciones informáticas han puesto al país en alerta, debido a que los piratas informáticos orientales prometieron una serie de ataques durante la semana del 1 al 7 de mayo (2001). Esta semana tiene tres fechas significativas para China: el 1 de mayo, Día de los Trabajadores, el Día de la Juventud el 4 de mayo, y el aniversario del bombardeo a la embajada china en Belgrado, el 7 de mayo. El Centro Nacional de Protección de Infraestructura del FBI, emitió la advertencia sobre posibles ataques, así como también de la existencia de un gusano llamado "Lion" que infecta computadoras e interfiere las herramientas de servicios de varios sistemas. Este gusano enviaba contraseñas robadas de los equipos infectados a e-mails chinos. De acuerdo con reportes de la NIPC, hackers chinos habían logrado entrar en sitios web del país, alterando los contenidos con lemas pro-chinos o anti-estadounidenses. "Hackemos a Estados Unidos" o "Por nuestro piloto Wang" (el piloto del caza chino que murió en el choque con el avión espía de Estados Unidos) son algunas de las consignas sembradas en los sistemas informáticos. Los ataques chinos fueron mal coordinados, pero a medida que pasaban las horas, los ataques posteriores se tornaron cada vez más graves. Posteriormente hackers provenientes de Arabia Saudita, Argentina, India y Corea entraron al conflicto. Los hackers norteamericanos rompen la "Gran Muralla" china. Hackers y crackers contra el gobierno chino. Un mensaje en particular fue dejado en un sitio web de China por un pirata llamado "Hackweiser": "Hemos escuchado informaciones de que ustedes muchachos están planeando una suerte de ataque militar estratégico sobre nuestros sitios durante la semana del 1 al 7 de mayo. Pues déjenme decirles una cosa: ni se les ocurra tratar de jugar ese juego con nosotros". Según un artículo publicado en la revista Wired un grupo de hackers estadounidenses denominados PoisonB0x atacaron por lo menos un centenar de sitios chinos. El sitio del Departamento Nacional de Granos de China, mostraba un mensaje en contra de la política de derechos humanos aplicada por el régimen comunista. Según la misma fuente, un hacker conocido como Pr0phet (quien figura en la lista de Attrition.org como responsable del hacking de dos sitios chinos), instó a los hackers estadounidenses a "enfocarse en China y desencadenar el infierno sobre sus servidores". Pr0phet no creía que los ataques pudieran tener ninguna influencia política, pero su objetivo era "simplemente joder a los chinos por todos los medios posibles". Hackers provenientes de Arabia Saudita, Argentina, India y Corea entraron al conflicto. Ataque a la Casa Blanca. Pero los hackers del país oriental no se quedaron atrás en ningún momento. Un hombre llamado Peng Yinan, conocido sólo por el apodo "Coolswallow", en ese entonces estudiante de la Universidad Jiaotong, logro reunir en un foro público de Shanghai, a un grupo de estudiantes de la Universidad de Ingeniería de la Información y la Seguridad con otros hackers para llevar a cabo un ataque masivo al corazón del gobierno norteamericano... La Casa Blanca. El grupo fue bautizado como "Javaphile". En la mañana del 4 de mayo de 2001, Coolswallow, el grupo Javaphile y otros hackers chinos iniciaron el ataque a la web de la Casa Blanca (whitehouse.gov). Todo aquel que intentaba accesarla recibía un mensaje de error. Al mediodía el site whitehouse.gov recibía miles de solicitudes de pagina por segundo quedando fuera por completo, victima de un ataque de Denegación de servicio (Distributed Denial-of-Service - DDoS). Más adelante, Coolswallow y su grupo desconfiguraban otros sitios que consideraba anti-chinos, incluido el de la compañía de Internet taiwanesa Lite-On. Peng Yinan dejó además dos direcciones de correo electrónico, un mensaje a la comunidad hacker y los nombres de cuatro otros hackers. Pronto se amplió su perfil en línea con un blog, fotos, y documentos que describían su hacking abiertamente. Increíble pero cierto, su cuenta pasó desapercibida hasta el 2005, cuando fue descubierto por un lingüista en Kansas quien escribió correctamente su nombre en Google. Goodwell: Hacker y fundador del Ejército Verde o "Green Army", con una membresía de hasta 3.000 miembros, es quizás el hacker más famoso de China. El día 6 de mayo atacaban varías páginas oficiales de la alcaldía de Jacksonville (Florida) dejando mensajes anti-estadounidenses. Fue tal la alarma que tanto el FBI como las empresas privadas tuvieron que tomar medidas preventivas para proteger los servidores oficiales y corporativos. La guerra estaba tomando nuevas victimas. Multitud de páginas webs estaban bajo el ataque de los piratas de ambos países: desde instituciones científicas, militares, gubernamentales, bancos, centros médicos, universidades, hospitales, etc., etc.. Tan solo un grupo de hackers chinos denominado "Honker Union" registro un total de 1.000 webs americanas asaltadas. Un pandemonium. Los piratas informáticos chinos empezaron a realizar ataques cada vez más fuertes como fueron el interceptar archivos críticos de la NASA, romper el sistema de seguridad de la oficina del Departamento de Comercio, así como también ataques a la "Save Darfur Coalition" (Coalición Salvar a Darfur), a los grupos pro-Tíbet y a CNN. Y esos son sólo los ataques que fueron reconocidos públicamente. También fueron atacados los sitios de varios departamentos federales, tales como el site del Centro de Negocios del Departamento Nacional de Interior (Interior Department’s National Business Center) decía “Beat down Imperialism of America, Attack anti-Chinese arrogance!” (Abajo el imperialismo americano y sus ataques de arrogancia contra los chinos). La página del departamento de Trabajo también fue atacada bajo el siguiente mensaje: "CHINA HACK!". Otra página gubernamental publicaba en grande las palabras “I AM CHINESE”, cual? la pagina de la armada de los EEUU (U.S. Navy). Xiao Tian: La hacker más dominante en un mundo "dominado" por los hombres. Max Vision, un especialista en seguridad que había estado monitoreando el accionar del grupo "Hackers Union of China", los describió como "una banda muy bien organizada". En su sitio, cnhonker.com, el grupo se autodefine como una organización de seguridad de redes. Un artículo del Washington Post reveló que una pequeña empresa estadounidense llamada Intelligent Direct Inc. fue agredida por hackers durante la semana entera. El presidente de la compañía, Dan Olasin, afirmó que cada vez que intentaba ingresar a su sitio www.zipcodemaps.com, se encontraba con que la página principal era reemplazada por una bandera china y mensajes como "China have atom bombs too" (China también tiene bombas atómicas). Jia En Zhu, un hacker de 22 años que vive en Zhongguancun, un suburbio de Pekín que ha sido calificado como "El Silicon Valley de China", al ser entrevistado por la revista Wired afirmó que muy probablemente hayan habido ataques no reportados desde el primero de abril. "Mucha gente aquí habla sobre el episodio del avión. Nosotros no entendemos por qué el gobierno estadounidense no puede pedir disculpas por haber matado a nuestro piloto. Pero no tenemos mecanismos para decirles esto a ustedes en forma directa", dijo. "Estamos frustrados por la fría corrección con la que actúa nuestro gobierno. Queremos decirles a los estadounidenses que están actuando mal, y lo decimos a través de Internet". El Pentágono cambió de alerta en sus sistemas de seguridad durante el conflicto, de "normal" a "Alfa". El Pentágono cambió de alerta en sus sistemas de seguridad durante el conflicto, de "normal" a "Alfa". Quantum opina: ¿Fueron iniciados estos ataques por el gobierno chino? ¿Quién está haciendo esto? El analista del sitio SecurityFocus.com, Ryan Russell, rechazó en su momento la posibilidad de que el gobierno chino alentara estos ataques, así como el grado de representatividad que los mismos puedan tener. Se supone que protestan por el asunto del avión espía; Sin embargo, en general los sitios que atacaron no tienen la más remota relación con temas militares. Simplemente atacaron a un par de sitios porque eran vulnerables y parecían ser estadounidenses. A través de un artículo difundido en un grupo de noticias sobre seguridad informática, Brian Martin, del sitio Attrition.org, restó credibilidad a la información periodística que se publicaba sobre este tema, especialmente al artículo de la revista Wired y expreso lo siguiente: "Si uno observa tanto la trayectoria de Pr0phet como la de Poisonb0x, queda totalmente claro que ninguno de los dos tiene una agenda política. Pasaron 10 días entre el incidente del avión espía y la publicación del primer artículo en Wired. Durante ese lapso, ningún grupo hizo referencia política alguna. Fue sólo después de los artículos de Wired que una serie de actos de hacking fueron interpretados en ese sentido. Claramente Wired tomó una historia sin substancia y creó noticias de la nada". Además, agregó que los artículos de Wired hacían referencia a hackers que actuaban en el nombre de China, pero “la verdad es que no se puede verificar si realmente los ataques fueron hechos por hackers chinos o por cualquier otra persona que busque inflamar la situación”. Leer más: http://www.quantum-rd.com/2011/01/1ra-guerra-mundial-entre-hackers-iv.html#ixzz1pKCEeUR0 1ra. guerra mundial entre hackers (V) Ya no hace falta un misil nuclear para someter a un enemigo (aunque varios países aun lo crean necesario), por el contrario, un buen golpe a centros nerviosos como los medios de comunicación y sobre todo, a los sistemas informáticos pueden llegar a ser una táctica devastadora. Un ejemplo de ello se produjo cuando una serie de ciberataques perfectamente coordinados golpearon los sitios militares, gubernamentales y de empresas contratistas del gobierno norteamericano. Algunos expertos indicaron que estos ataques eran parte de una estrategia del ejército chino para paralizar a su adversario mediante golpes en puntos concretos de su sistema. Obviamente, el Departamento de Defensa de Estados Unidos es considerado el corazón del adversario. Debido a estos ataques, que involucraron a hackers chinos con intrusiones en sistemas norteamericanos y de otras potencias mundiales, la Fuerza Aérea de los EEUU creó un cibercomando capaz de enfrentar una eventual guerra a través de Internet. La creación del mismo fue una respuesta a las crecientes preocupaciones de las autoridades norteamericanas por la ola de ataques de ciberpiratas originada en China contra países occidentales y otro (acontecido en mayo 2001) contra Estonia, en medio de una disputa con Rusia. Este comando atacaba constantemente a sus adversarios, llegando inclusive a traspasar las fronteras chinas y llegar a lugares tan distantes como Corea. Allí se acusó a un miembro de la Base aérea americana en Osan de haber hackeado 113 páginas webs coreanas durante el conflicto con China. El hacker, de 24 años y que podría formar parte del grupo WHP, utilizaba su PC oficial para realizar asaltos de los que luego alardeaba. En el momento de su detención, estaba realizando uno de los ataques. La policía coreana cree que el hacker obtuvo información confidencial de las compañías durante sus incursiones en los sistemas. La unidad llamada Joint Functional Component Command for Network Warfare (JFCCNW) tiene la responsabilidad total de defender la red de computadoras del Departamento de Defensa de los Estados Unidos. El cibercomando norteamericano El cibercomando tiene su cuartel en la Base de Barksdale, en el Estado de Louisiana (sur del país), donde se centran las operaciones cibernéticas de la Fuerza Aérea estadounidense. El nuevo cuerpo tiene a su cargo el mayor comando de la Fuerza Aérea dedicado a las operaciones cibernéticas; "su misión es entrenar y equipar a las fuerzas para que conduzcan operaciones globales continuas dentro y a través del ciberespacio", dijo el general Charles Ickes. De acuerdo a un artículo publicado recientemente en Wired News, titulado "La tripulación hacker de elite del ejército de Estados Unidos", los militares estadounidenses "han ensamblado el más formidable escuadrón de hackers del mundo: un programa de armas multimillonarias supersecretas, que pueden estar listas para lanzar una ciberguerra sin sangre contra redes enemigas, ya sea desde tendidos eléctricos hasta redes telefónicas". Una unidad llamada Joint Functional Component Command for Network Warfare (JFCCNW) ha sido creada para tomar la responsabilidad total de defender la red de computadoras del Departamento de Defensa de los Estados Unidos. Se cree que está compuesto por personal de la CIA, la agencia nacional de seguridad, el FBI, las cuatro ramas militares, algunos civiles expertos y representantes militares de naciones aliadas. La JFCCNW también es responsable de la "altamente clasificada, cambiante misión de ataque de redes de computadoras", la CNA. La existencia del grupo se hizo pública durante una audiencia del comité del senado de las fuerzas armadas de USA, cuando jefes militares del comando estratégico de USA o Stratcom, revelaron su existencia. También revelaron el nombre código para identificar los ataques informáticos provenientes desde China: 'Titan Rain'. China cuenta con una vasta cantidad de piratas informáticos adiestrados por el Ejército Popular de Liberación. Ejército de hackers chinos A las hazañas Chinas, debemos agregar una más, la de tener un ejército de hackers listos para acosar a las naciones enemigas. Estos hackers misteriosos han logrado penetrar, ante el despecho de las autoridades del Pentángono, en sus sistemas informáticos para recuperar información clasificada. De acuerdo con la revista Time el origen de estos ataques podría llegar a ser la provincia china de Guangdong, pero nunca se pudo corroborar la acusación, ya que si bien el IP es fácilmente rastreable, es muy difícil de estar seguro quien es el responsable del ataque, y aun peor, si es el propio gobierno Chino. El diario británico 'The Guardian' informó que varios hackers atacaron la red informática del Gobierno. Oficinas claves como la de asuntos extranjeros, fueron los más vulnerados, en este ataque que se suma a otros dos anteriores y que según fuentes del gobierno británico se le atribuye a militares chinos. Obviamente la contrapartida china negó rotundamente cualquier vinculación con los hechos. No es la primera vez que sucede algo de esta índole en Inglaterra. En otra ocasión, se anuló durante horas todo el sistema informático de la Cámara de los Comunes, presuntamente orquestado por un solo pirata informático. Sin embargo, más tarde se comprobó que en realidad era un trabajo organizado por parte de una red de hackers chinos. Otro caso fue el que reportó 'The Financial Times', quien reveló que un empleado del gobierno reconoció ante los medios que también la Casa Blanca y sus departamentos fueron vulnerados por hackers chinos, concretamente, de piratas informáticos adiestrados por el Ejército Popular de Liberación. Leer más: http://www.quantum-rd.com/2011/02/1ra-guerra-mundial-entre-hackers-v.html#ixzz1pKDgJ06c Los EEUU poseen la capacidad necesaria para lanzar una acción ofensiva en masa en el ciberespacio. Quantum opina: La china comunista de hoy en día es un régimen tambaleante entre la política de libre empresa y un férreo control por parte del gobierno en casi todos los niveles de la vida ciudadana. A ciencia cierta nadie sabe o se arriesga a señalar a un grupo determinado, pero a los analistas les resulta algo inverosímil, que el gobierno chino desconozca acerca de los ataques provenientes en su país. La administración de los Estados Unidos nunca había ocultado el hecho de que había invertido seriamente en la defensa de sus redes de computadoras, las cuales fueron aparentemente atacadas 75,000 veces en intentos de intrusión. Pero el departamento de defensa nunca había admitido que tenía la capacidad para lanzar una acción ofensiva en el ciberespacio. En términos militares directos, esta capacidad significa que los Estados Unidos pueden destruir la red de computadoras del enemigo o sabotear un radar sin importar donde se encuentre. Leer más: http://www.quantum-rd.com/2011/02/1ra-guerra-mundial-entre-hackers-v.html#ixzz1pKE6BSyq

La vedette fue al programa "La Biblia y el Calefón", allí habló sobre su sexualidad y mucho másIliana Calabró estuvo en "La Biblia y el Calefón" y encendió todos los fuegos. Es que la vedette contó sus anécdotas sexuales y, a pedido del conductor Sebastián Wainraich, fingió un orgasmo.Fue en el programa que anoche compartió con Miguel Ángel Rodríguez, Andrea Campbell y Cristian Sancho quienes miraron asombrados la escena.Todo comenzó cuando Sebastián preguntó: ¿Qué hacemos después del sexo? “Cuando termina la mujer también quiere dormir. Y si no la terminamos les mentimos. Hay que levantarle el ánimo a los hombres”, detalló Iliana. Ante semejantes palabras Wainraich le pidió a la Calabró que imitara un orgasmo como el de Meg Ryan en "Cuando Harry conoció a Sally".Iliana no tuvo problemas y después de pedir perdón a su papá, cumplió con las espectativas del conductor del programa quien junto a Miguél Angel Rodriguez miraban atónitos la escena.Todo terminó con la aprobación y el aplauso del público presente. Mirá el video.Unite a mi comunidad www.taringa.net/comunidades/ahstoryAmerican Horror Story comunidad oficial

Con la presencia de Diego, los restos de la mamá del '10' ya son velados en Caballito. El ex futbolista arribó al país pasadas las 20 desde Dubai y se dirigió primero a su casa de Ezeiza, para luego sí ir al sepelio. " Doña Tota" falleció a los 81 años, noticia que a Diego se la comunicaron mientras estaba en el aviónDiego Maradona arribó ayer al país y ya se encuentra al velatorio de su madre Dalma Salvadora Franco, conocida popularmente como " Doña Tota", quien falleció el sábado a los 82 años por una afección cardíaca.El astro argentino aterrizó en Ezeiza cerca de las 21 de ayer en un vuelo procedente de Dubai y -sin formular declaraciones- se dirigió directamente a la casa velatoria, en la calle Tres Arroyos 1510, del barrio porteño de Caballito norte, límite con La Paternal.Maradona evidenció gestos de dolor y cansancio, después de un viaje de casi 24 horas, que comenzó precisamente en el momento de conocer la noticia de boca del médico de la familia, Alfredo Cahe.Tras el partido jugado por su actual equipo Al Wasl de Emiratos Arabes, Cahe le pidió a Diego que regresara al país por el delicado estado de salud de su madre, quien permanecía internada en una clínica porteña." Doña Tota" ya había sido internada en terapia intensiva durante julio pasado por una neumonía.En la vigila de su llegada, Maradona recibió un fuerte apoyo de la sociedad futbolística argentina con expresiones por distintas vías.En todos los estadios, se produjo un respetuoso minuto de silencio, especialmente en el de Boca Juniors, que además lució banderas con la leyenda "Fuerza Diego".El capitán de Boca Juan Román Riquelme, enfrentado con Maradona desde su paso como DT del seleccionado argentino, pidió que se suspendiera el homenaje previsto por el 15to. aniversario de su debut en primera división.El club "xeneize" tenía previsto un festejo para la previa del clásico ante Racing Club con una torta gigante que finalmente fue donada al Hospital de Pediatría Garrahan.Además, el crack rosarino Lionel Messi, a través de su Fundación, le envió desde Barcelona un mensaje de "profunda congoja" por el fallecimiento de su madre y acompañó su dolor con "sincero afecto solidario".El DT de Independiente Ramón Díaz -ex compañero en la consagración del campeonato mundial juvenil Japón 1979- también le expresó "condolencias y fuerzas" para la familia por la red social Twitter.En el mismo espacio, Dalma Nerea -hija mayor de Diego- agradeció por "los mensajes de aguante y amor" y prometió mostrárselos a su papá a su llegada de Dubai.Finalmente, Futbolistas Argentinos Agremiados (FAA) le envió una muestra de apoyo a Maradona con un comunicado de prensa.Unite a mi comunidad www.taringa.net/comunidades/ahstoryAmerican Horror Story comunidad oficial

1. Los osos panda cagan un saco de papas al día Los tiernos osos panda son los reyes a la hora de juntar excrementos, ya que hacen 21 kilos de caca por día. Al parecer, el bambú es un excelente laxante, ya que esa cantidad equivale a un pesado saco de papas. Si estás estreñido, ya sabes qué hacer. Lo sentimos mucho si es que estas sorprendentes asquerosidades sobre los excrementos te revolvieron el estómago ya que, si bien algunas parecen increíbles, son reales. ¿Te sirves un trocito de tarta de café? 2. ¿Estrellas fugaces o excrementos voladores? Dicen que ver una estrella fugaz trae suerte, pero si observaste alguna, no vayas a comprar un boleta de lotería, ya que es probable que lo que tuviste ante tus ojos haya sido una lluvia de excrementos. Se trata de caca que los astronautas dejan en el espacio y que explota al traspasar la atmósfera. Un lindo y asqueroso espectáculo. 3. Los perezosos bailan al hacer popo Los perezosos (el animal, no las personas vagas), no hacen sus necesidades biológicas muy a menudo, pero cuando proceden a hacer caca, lo hacen con estilo. El perezoso promedio defeca una vez por semana, y antes de hacerlo realiza una especie de baile para que la materia baje por el intestino. 4. Los carros de supermercado están llenos de excremento Ese carrito que mueves con tus manos por todo el supermercado, metiendo ahí lo que vas a comer y del cual de tanto en tanto sacas la mano para disfrutar de una muestra gratis, está cubierto de partículas de caca, literalmente. En un estudio se comprobó que el 72% de los carros de supermercado tienen trazas de excrementos. Si te dio asco, te recomendamos ir a comprar con guantes desechables. 5. El excremento de las ballenas muestra su nivel de estrés Las ballenas también sufren los excesivos niveles de estrés y en vez de demostrarlo con furia o agotamiento, lo hacen a través de su caca, al menos así lo miden los expertos en oceanografía. Los excrementos de ballena cambian radicalmente si lo océanos están calmos, ya que les hace más fácil el comunicarse. Lo que es diferente en su caca, son los niveles de hormona de estrés. 6. Hay gente con excrementos de oro, literalmente Cuando de pequeña le pedía algo a mi madre, ella elegantemente me decía que cuando iba al baño no le salía oro, pero ahora me entero que es posible con solo tomarse un par de cápsulas. Estas cápsulas, que contienen fragmentos de oro y mucho colorante dorado, hace que el excremento parezca una verdadera pieza de joyería, aunque para comprarlas necesitas $ 275 dólares. 7. No es fácil defecar en el espacio Obviamente, todos van al baño, hasta los astronautas, aunque para ellos no es tan fácil como sentarse y llevar una revista, sino que hay tener una impresionante precisión para no tener pedazos de excremento flotando en la nave. ¿Nunca te preguntaste cómo defecan los astronautas? Bueno, ellos deben sentarse en un retrete especial (y espacial) con un agujero muy pequeño que tiene una cámara de vídeo, así se puede ver en pantalla si todo está bien y proceder con la segunda parte, en la que la caca se retira con un equipo especial de succión, lo que no debe ser nada agradable.

No pretendamos que las cosas cambien, si siempre hacemos lo mismo. La crisis es la mejor bendición que puede sucederle a personas y países, Es en la crisis que nace la inventiva, los descubrimientos y las grandes estrategias. La creatividad nace de la angustia… como el día nace de la noche oscura. Quien supera la crisis se supera a sí mismo sin quedar superado. Quien atribuye a la crisis sus fracasos y penurias, violenta su propio talento y respeta más a los problemas que a las soluciones. El inconveniente de las personas y los países es la pereza … La verdadera crisis, es la crisis de la incompetencia...para encontrar las salidas y soluciones. Sin crisis no hay desafíos, sin desafíos la vida es una rutina, una lenta agonía. Es en la crisis donde aflora lo mejor de cada uno, porque sin crisis todo viento es caricia. En vez de esto, trabajemos duro.Acabemos de una vez con la única crisis amenazadora, que es la tragedia de no querer luchar por superarla.

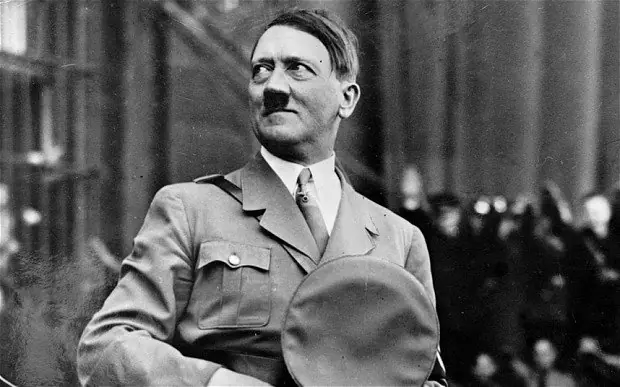

En la actualidad hay una tarea que puede resultar verdaderamente difícil: comprender el nazismo más allá de los testimonios, las fotografías, los libros y las dramatizaciones de la Segunda Guerra Mundial y el Holocausto. De hecho, hay muchísimas cosas sobre Hitler, la figura más inefable de ese período, que se salen de contexto y casi nadie conoce. Mucho se ha hablado del afán nazi por conquistar el mundo, además de su deseo por develar los secretos místicos de la humanidad y del poder heroico de los antepasados, así lo contradictorio de su personalidad: el notorio megalómano odiaba el tabaco, pero tenía predilección por otras sustancias. Tal vez eso explique mejor el porqué de las atrocidades cometidas por los nazi en nombre del fascismo abominable. El fanatismo es una droga dura, pero no es la única. A finales de los años 30 e inicios de los 40, el Fuhrer y sus seguidores se encargaban de estropear gran parte de la vida en el mundo, pero hay que retroceder un poco en la Historia, pues hay un factor importante a tomar en cuenta: la cocaína. Hitler la consumía, como muchas otras personas en la Alemania de la Segunda Guerra Mundial. De hecho, como lo indica el historiador Normal Ohler, autor del libro High Hitler: las drogas en el III Reich, la cocaína sintetizada fue patentada en 1862 por la farmacéutica alemana Merck (de ahí su sobrenombre “merca”), que compraba prácticamente toda la producción de hojas de coca a Perú, por lo que pronto se convirtió en un fármaco de cabecera y era usado comúnmente, por sus efectos entumecedores, como una anestesia. Ya a principios del siglo XX se evidenciaba que era una sustancia adictiva, y para cuando los consumidores se dieron cuenta de su potente efecto estimulante al inhalarla, empezaron a registrarse en los hospitales numerosos casos de estragos en las vías respiratorias en usuarios que habían abusado de ella. Estados Unidos prohibió su consumo en 1914, pero en Japón y Alemania persistía un mercado farmacéutico para el producto. Mentes influyentes como Freud, quien se hizo adicto a ella, la recomendaba abiertamente a sus pacientes. Con el advenimiento del nazismo y la Segunda Guerra Mundial, los alemanes no fueron ajenos al potencial de la cocaína. Su extenso uso entre las tropas y altas esferas de la jerarquía militar y política se afianzaron aún más al otorgársele una utilidad fundamental en el campo de batalla. El rendimiento de los soldados era el doble gracias a la sustancia. Según Ohler, los nazis pensaron que la droga perfecta para los tripulantes de sus temibles submarinos era la cocaína y por eso desarrollaron un chicle que contenía una dosis suficiente para mantenerlos “alertas y motivados”. Pero todo cambió significativamente con la aparición de Pervitin. Lo adictivo que eran la morfina, los opiáceos y la cocaína motivó a los farmaceutas a desarrollar alternativas. En 1938 la compañía Temmler empezó a comercializar unas pastillas especiales para combatir el cansancio y el estrés. Pervitin, que al principio nadie consideró como una sustancia adictiva y era equiparable a unas tazas de café, provocaba un incremento de los niveles de adrenalina y un aumento importante en la autoconfianza mientras bajaba los índices de fatiga, sensación de dolor, sueño y hambre. Esto llamó la atención de Otto Ranke, médico alineado en el ejército del Reich, quien en 1939 promovió su consumo entre los soldados. La campaña de la invasión de Polonia en realidad ocurrió bajo los efectos de las metafentaminas y “comprobó” la teoría de lo positivo que era para las fuerzas bélicas nazi tomar Pervitin como parte de su estrategia militar. Durante el conflicto los alemanes se comprometieron en combate tras su respectiva dosis de metanfetaminas, lo que les daba un coraje y un rendimiento que parecía de otro mundo. La guerra se desarrolló hasta el año 1945, cuando las fuerzas aliadas ganaron terreno y entraron en Berlín. El Fuhrer se suicidó en su búnker y la caída de su régimen de terror era un hecho consumado. El conflicto llegó a su fin, pero el Pervitin siguió consumiéndose, sobre todo por sobrevivientes que estaban enganchados a las pastillas. Sólo bastaba una receta médica o una visita a los bajos fondos del mercado negro. En las décadas subsiguientes se usó como antidepresivo y para controlar el apetito. Asimismo se hizo muy popular entre estudiantes que querían pasar más horas estudiando y aumentar su rendimiento académico. Finalmente, en la década de los 70, se prohibió oficialmente su producción y comercialización, y se declaró ilegal. *** Las drogas han acompañado a los humanos desde que éste se hizo consciente de los límites de su mente. Entonces quiso traspasarlos, expandirlos, transgredirlos. Mucho ha pasado y ahora el panorama del narcotráfico es más complejo. Un ejemplo de ello es que la capital mundial de la cocaína es la ciudad que menos te imaginas.

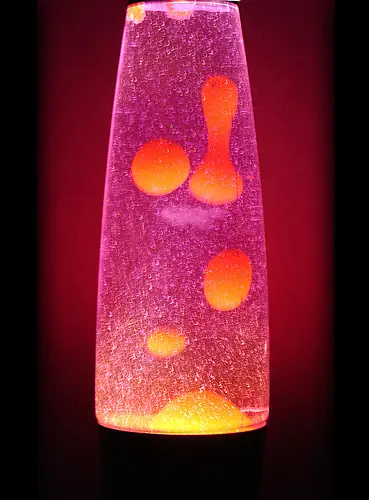

materiales: - Aceite mineral (vaselina líquida) - Colorante para alimentos del color deseado - Una botella de vidrio - Una base para la botella de vidrio - Una botella de alcohol de 70º - Una botella de alcohol de 95º - Trementina (aguarrás vegetal) - Lampara de 40 watts Como primer paso vamos a preparar la lava. Para ello mezclaremos en un recipiente el aceite mineral con el colorante, hasta alcanzar la coloración adecuada. Vamos colocando de a poco para no sobrepasar el color, ya que luego no se puede volver atrás. Es importante que sea colorante basado en aceite Una vez que esta lista la mezcla, la colocaremos en la botella bien limpia, llenándola hasta 1/4 de su capacidad. Luego, tomaremos las botellas de alcohol, donde el de 70º hará que el aceite mineral flote, mientras que el de 95º provocara que se hunda. Llenaremos entonces poco a poco la botella con los 2 tipos de alcohol, todo esto en temperatura ambiente, hasta que el aceite forme una burbuja gigante de "lava" que flote un poco sobre el fondo hasta casi la mitad de la botella. Ese es el punto ideal, porque dadas las diferencias de densidad, una vez puesta al calor de un foco, se formaran micro-corrientes que moverán el aceite. Una vez que esta la botella llena con el alcohol y la lava coloreada, con la burbuja en el punto preciso (casi mitad de la botella, en frío), agregaremos una cucharadita de te de Trementina, que se usa para disolver colores al oleo. La base la podremos fabricar con un tarro con tapa, quitándole la tapa para que, al meter una base para lámparas (socket) con una lámpara de 40W; la luz pueda pasar hacia la parte superior e iluminar el interior de la botella. La perforación de la tapa debe ser de un diámetro de 1 a 2 cm inferior al diámetro de la base de la botella, para que pase suficiente luz y calor, sin perder estabilidad sobre la base Luego, colocamos la botella sobre la base, encendemos la luz y dejaremos que se caliente. Empezaran a moverse las burbujas, y paulatinamente, se ira mezclando el aceite con la trementina, así se romperá un poco la tensión superficial del aceite, como cuando agregamos una gota de detergente concentrado en el aceite al lavar los platos en la cocina. Para acelerar un poco la mezcla, se puede agitar muy suavemente la botella, hasta que se formen muchas burbujas pequeñas. Dejaremos la lámpara una hora aproximadamente funcionando, y podremos observar como las burbujas irán cohesionandose nuevamente, mientras se mueven. Listo, ya tendremos una lámpara de lava lista para decorar o regalar a nuestros seres queridos, pudiendo crear una gran variedad de colores y formas utilizando distintas botellas, bases y colorantes. . bueno eso es todo comenten

¿Alguna vez ha querido utilizar su mente para mover un objeto? Utiliza la Fuerza para lanzar cosas fuera de su camino? Por desgracia, todos sabemos que los tipos de habilidades son imposibles, pero utilizando el poder de Photoshop nada se puede lograr. En el tutorial de hoy vamos a demostrar cómo crear un poderoso efecto de onda mental usando Photoshop. Vamos a empezar! Este tutorial es original publicado en abril de 2008 Paso 1Abrir un nuevo documento. Yo 800x600px. Puedes buscar una foto por carretera a través de Internet. La que utiliza se puede descargar aquí . Después de descargar, colocar la foto en el documento. Paso 2Ahora necesitamos una foto de una persona. La he usado se puede encontrar aquí . Una vez que usted tiene su foto, es el momento de extraer el tipo del fondo. Uso de la herramienta Pluma (P) en una vía como en la imagen de abajo. Después de que vaya a la paleta Trazados y crear una selección de ese camino.Luego ir a Capa>> máscara de capa Mostrar selección. Por último, llamó a esta capa de "amigo." Paso 3Vaya a Edición> Transformar> Escala y reducir el tamaño del tipo. A continuación, vaya a Edición> Transformar> Voltear horizontal. Lo hacemos para que coincida con la dirección de la luz. Paso 4Ir a Imagen> Ajustes> Curvas. La idea aquí es para oscurecer el chico un poco para que se corresponda mejor con el fondo. Utilice la siguiente imagen como referencia. Paso 5Sosteniendo Comando / Ctrl + clic en el pulgar de la máscara de "amigo" de la capa. Eso va a crear un recuadro de selección del hombre. Después de que crear una nueva capa. Cambiar el nombre a "sombra" y lo rellenamos de negro. A continuación, vaya a Edición> Transformar> Distorsionar y mover los vértices para hacer la sombra en perspectiva. La última cosa que aquí es ir a Filtro> Blur> Gaussian Blur. Paso 6Coge la herramienta Elipse (U). Seleccionar rutas en lugar de capa de forma. Crear un círculo, como la imagen de abajo. Después de que se llevan los Herramienta de selección directa (A) y ajustar la parte inferior del círculo. Paso 7Crear una nueva capa. Cambiar el nombre a "las nubes". A continuación, vaya a Filtro> Render> Nubes.Mientras mantiene Alt, haga clic en las nubes. Después de que vaya a la paleta de la ruta y crear una selección de la ruta de acceso y la máscara de la capa. Consejo: A medida que va a utilizar el Render> Nubes, probablemente tendrá que aplicar el filtro varias veces hasta que ha llegado hasta las nubes a la perfección. Seguir trabajando con él hasta las áreas claras y oscuras en una buena posición. Paso 8Ir a Filtro> Licuar. En el cuadro de diálogo Licuar, seleccione la herramienta hincha (B). Luego de la configuración de uso: Tamaño de pincel 550, cepillo de densidad 100, presión del cepillo 100, cepillo de Tarifa 60, y turbulento Jitter 75. A continuación, seleccione la opción Mostrar telón de fondo. Eso le permitirá ver las nubes y el fondo. Será necesario el uso de la herramienta de hinchar en el lugar correcto. Haga clic en un par de veces y desactive Mostrar el telón de fondo. A continuación podrá ver el efecto y será capaz de repetir más veces en el lugar correcto. Paso 9Cambiar el modo de fusión de la capa de nubes a una luz suave. A continuación, cree otra capa y cambiarle el nombre a "Nubes de 2" y repita los pasos 7 y 8. Tendremos otra nube para que sea más turbulento. Esta vez, sin embargo, el uso de multiplicar el modo de fusión. Después de eso, crear una nueva capa. Cambiar el nombre a "Nubes de 3" y repita los pasos 7 y 8. Para este uso capa Color Dodge para el Modo de fusión. La última cosa que aquí es con la herramienta Borrador (E) eliminar algunas partes. Esta capa se utiliza para dar toques de luz a las nubes. Paso 10Grupo de "Nubes 3" capa e ir a Capa> máscara de capa> Descubrir todas. Después de eso, seleccione la herramienta Pincel (B), le dan un color negro, y la máscara de algunas partes de las nubes que están cerca del suelo. Paso 11Seleccione la opción "Nubes" capa y vaya a Filtro> Enfocar> Enfocar más. A continuación, repita este filtro Enfocar en las nubes 2 y 3 capas. Paso 12Crear una nueva capa. Cambiar el nombre a "Halo". Llenarlo con blanco y vaya a la Ruta de la paleta.Crear una selección de la trayectoria de las nubes como lo hicimos en el Paso 9. A continuación, la máscara de la capa. Después de que vaya a Capa> Estilo de capa> Resplandor exterior. Utilice la configuración predeterminada. Luego ir a Capa>> Estilo de capa Crear una capa. Este comando creará otra capa del Resplandor exterior. Usted puede eliminar la capa blanca y dejar sólo la capa exterior del resplandor. Paso 13Crear una carpeta llamada "Luces". Mueva el "Halo" capa a esta carpeta. A continuación, seleccione el "Halo" capa. Luego ir a Capa>> máscara de capa Descubrir todas. A continuación, seleccione la herramienta de pincel, negro para el color, y empezar a enmascarar el resplandor. Tenemos que sólo el esquema, sin embargo, algunos puntos brillantes en el centro le dará un buen resultado. Paso 14Crear una nueva capa debajo del grupo de nubes. Utilizando la herramienta Marco elíptico crear una selección como la imagen de abajo. Llenar la capa de negro y usar 40% de opacidad. Paso 15Ir a Capa> máscara de capa Descubrir todas. Después de que seleccione la herramienta Degradado (G) y utiliza un gradiente de blanco y negro. A continuación, la máscara de la capa, como en la imagen de abajo. Paso 16Duplicar la capa e ir a Capa> máscara de capa> Aplicar. A continuación, vaya a Edición> Transformar> Distorsionar. Repita lo mismo que hicimos para la sombra del hombre en esta capa. Grupo de estas dos capas y cambiar el nombre del grupo a "Sombras". Paso 17Crear una nueva capa justo por encima de la foto de la carretera. Ir a Filtro> Render> Nubes. A continuación, vaya a Filtro> Distorsionar ZigZag>. Utilice 100 para la cantidad y 5 para los cantos. Para las ondas estanque de estilo uso. Paso 18Ahora ir a Edición> Transformar> Distorsionar. Deformar la capa hasta obtener la perspectiva correcta.Después de eso, cambia el modo de fusión de superposición. Una vez más, como estamos usando nubes de procesamiento, los resultados pueden variar por lo que podría tener que borrar algunas partes para hacerlo más realista. Paso 19Crea una selección elíptica como la siguiente imagen. Luego lo rellenamos de negro. Después de eso, crear otra selección elíptica, pero más pequeño. A continuación, elimine la parte de la capa. Con la herramienta Varita mágica (W), seleccionar la parte de la capa de negro. Paso 20Duplicar capa de la carretera y seleccionarlo. Asegúrese de que usted todavía tiene la selección de marquesina del Paso 19. Luego ir a Capa>> máscara de capa Mostrar selección. Usted puede eliminar la capa de elipse negro del paso 19 o simplemente ocultar. Ir a estilos de capa Capa>> Bisel y relieve. Esta es otra manera de crear el efecto dominó. Usted podría utilizar Plegar así. Paso 21Ir a Capa Capa> Nueva relleno> Degradado. Utilice radial para el estilo. Para el uso de colores y # # ddc396 2f1e00. Cambiar el modo de mezcla a Color Dodge. Paso 22Aquí he utilizado otra imagen de stock.xchng, imagen . Sólo tiene que colocar en la parte superior de todas las capas y cambiar el modo de fusión de superposición. Paso 23Ahora vamos a hacer algunos ajustes. En primer lugar, permite oscurecer nuestro amigo Magneto un poco más. Seleccione la herramienta de grabación (S) y quemaduras en la parte posterior del hombre. Después de eso, cambia el modo de fusión de las "ondas" capa a luz suave. Usted puede eliminar algunas partes de las nubes también. Paso 24Crear una carpeta nueva, debajo del "amigo" de la capa. Nombre del grupo de "poder" y cambiar el modo de mezcla a Color Dodge. Después de eso, crear una nueva capa en el interior de este grupo. Luego, utilizando la herramienta de pincel con el color blanco, crear algunas luces que vienen de la mano del hombre. Consejo: utilizar un cepillo con 0% de la dureza. Después de que cree otra capa. Utilice algunos pinceles para añadir más efectos. He utilizado algunos pinceles abstractos de http://brusheezy.com . A continuación, agregue un resplandor rosado Estilo de capa exterior. Paso 25Importe la imagen del carro, usted puede descargar en la imagen . Luego, con la herramienta Varita mágica (W), seleccionar y eliminar el fondo de la foto. Deja sólo el camión. Después de que vaya a Edición> Transformar> Voltear horizontal. Mueva el carro al lado de la carretera. Paso 26Ir a Imagen Curvas> Ajustes> y hacer que el carro un poco más oscuro. Después de eso, utilizando la herramienta Marco Rectangular (M), crear una selección rectangular un poco más grande que el camión. A continuación, vaya a Filtro> Blur> Radial Blur. Para la configuración de uso Cantidad 2, utilice el método Spin, y establecer la mejor calidad. A continuación, vaya a Filtro> Blur> Motion Blur. A continuación, utilice -75 grados para el ángulo y 3 píxeles para la distancia. Paso 27Ahora vamos a crear la sombra del camión. Para ello selecciona la capa de camiones, haga clic con el botón derecho del ratón y elija Seleccionar Pixeles. A continuación, cree una nueva capa y la rellenamos de negro. Poner esta capa debajo de la capa de camión e ir a Edición> Transformar> Distorsionar. Distorsión de la sombra para que se vea más real. A continuación, vaya a Filtro> Blur> Gaussian Blur. Cambiar la opacidad de esta capa al 60%. Paso 28El Grupo de los camiones y la capa de sombra y cambiarle el nombre a "camión". Luego organizar sus carpetas en la paleta Capas. ConclusiónUsted puede agregar más elementos a la imagen, como un cono de tráfico o más coches. Pero siempre cambian las curvas a fin de que los objetos tienen la misma iluminación. Eso hará que la imagen más realista. Para algunos efectos, habrá muchas otras maneras de lograr un resultado similar. Experimente con diferentes métodos para lograr un efecto, como lo hicimos con las ondas. Por último, seguir con los que usted piensa son los mejores para esa imagen. Por alguna razón siempre es divertido para crear imágenes compuestas que utilizan campos de estrellas como telón de fondo. campos de estrellas tienen una capacidad única para hacer una composición de mirada misteriosa y mágica, incluso. En el tutorial de hoy vamos a demostrar cómo crear una composición de polvo de estrellas de 4 piezas con texturas y máscaras. Vamos a empezar! RecursosLos siguientes recursos fueron utilizados durante la producción del tutorial: Chica 1Niña de 2Niña de 3Moonchilde Ries NebulosaMoonchilde Cosmos NebulosaMoonchilde Nebulosa FuegoHameed NebulosaPaso 1Comencemos haciendo una × 900 documento de 1000. Coloque la primera imagen, una chica en el documento. Vamos a cambiar el tamaño de esta foto un poco, así que pulse Comando + T y el tipo en el 90% de la anchura y la altura. Para mantenerse al tanto de nuestras capas (porque habrá 4 fotos), cambiar el nombre de la capa de "Chica 1". Paso 2Ahora tome Girl 2 y colocarlo en el documento. Vamos a utilizar esta imagen dos veces para la prensa CMD + J para duplicar. Pulse Comando + T en el más reciente de la imagen y cambiar el tamaño a 60% de eso.Cambiar el nombre de la imagen de tamaño regular "Girl2" y cambiar el tamaño de la nueva imagen (la que acaba de reducir a 60%) a "Chica 2 Reducido". Paso 3Para nuestro lugar última imagen Chica 3 en el documento. Una vez más, pulse Comando + T y modificar su tamaño a 50%. Cambiar el nombre de esta capa a "Chica 3". Paso 4Asegúrese de que sus imágenes son el nombre correcto, entonces vamos a empezar a montar. Me gusta mover imágenes alrededor y tienen una variedad de imágenes más pequeñas y más grandes para equilibrar la mezcla. Arme su mezcla de acuerdo a la imagen de abajo, o si usted puede pensar en algo mejor, ¡adelante! Pero si termina buscando mejor que la mía, vamos a mantener que en el downlow Paso 5Antes de comenzar a rellenar el fondo de su documento de negro. Paso 6Debido a que estamos usando un fondo negro, el establecimiento de las capas de "Aligera" nos ayudará a una mejor mezcla, ya que muestran a través de. Establezca todas las capas de imagen "Aligera". Paso 7Seleccione "Chica 3" y pulse CMD + T. A continuación, cambiar el ángulo de la imagen a -6,4. Una vez que haya terminado, mueva la "Chica 2" de unos pocos píxeles a la izquierda por lo que es más cercano a todas las otras imágenes. Paso 8Ahora comenzaremos la base de esta gráfica de mezcla. Usted puede mezclar en una variedad de maneras, pero la mejor manera de hacerlo es usar máscaras. De esta manera, si usted comete un error o se siente la necesidad de cambiar algo en la imagen, es fácil hacerlo. Desde que utilizamos aclarar, que es un poco más fácil de mezclar, porque podemos ver que todo viene junto, pero tenemos que perfeccionar algunas cosas. Así que adelante y hacer una primera máscara sobre el tema "Chica 2" haciendo clic en el botón Máscara vectorial en la parte inferior de la paleta de capas. Paso 9Seleccione la máscara, y entonces usted debe ver a su cambio de paleta de colores a blanco y negro.Negro borra su foto, en blanco y se agrega de nuevo. Vaya a la herramienta Pincel y seleccione un valor predeterminado 200px cepillo redondo de diámetro, la dureza del 0%. Queremos un cepillo suave mezcla agradable para todo bien. Comenzar a borrar de distancia de los bordes de la "Chica 2" por lo que combina perfectamente con el resto (uso de negro). He marcado en rojo los lugares que usted debe borrar. Borrar las zonas marcadas en rojo. Paso 10Ahora repita este paso para el resto de las imágenes hasta que hayan sido mezclados así. En "Chica 1" crear una máscara, una vez más, y luego borrar las zonas indicadas. Paso 11En "Chica 2 Reducido" crear una máscara, una vez más, y luego borrar las zonas indicadas. Paso 12En "Chica 3" crear una máscara, una vez más, y luego borrar las zonas indicadas. Paso 13Ahora vamos a hacer algunas revisiones. Volver a la "Chica 1" máscara y eliminar la parte inferior de la imagen como se indica. Es bueno volver atrás y hacer las mezclas que todo lo bueno, a veces usted puede ser que pierda las cosas! Paso 14Ahora vamos a hacer nuestras revisiones finales. Volver a la "Chica 1" y eliminar la parte inferior de la imagen como se indica. Además de esto, seleccione la capa "Chica 1", pulse CMD + T y rotar la imagen en -13,6. Paso 15Acabo de notar que "Chica 2 revisado" ahora tiene un borde afilado, ya que girar la foto, por lo que volver a su máscara y borrar esa parte por lo que es una mezcla homogénea. Paso 16Ahora que la base de la mezcla está terminada, ahora podemos empezar a añadir texturas a la misma.Ahora, en estos pasos que usted puede hacer máscaras y borrar de esa manera, pero yo sólo voy a seguir adelante y borrar con la herramienta goma de borrar. Tome este Moonchilde Ries Nebulosa y colocarla en el documento. Pulse Comando + T y cambiar el tamaño de la imagen al 50% y girar a -33,0. Paso 17Establezca esta capa nebulosa de Aligerar, y luego con un cepillo de dureza 200px 0% todo el año (en su defecto) de distancia borrar las áreas resaltadas en rojo. Paso 18Coloque este Moonchilde Nebulosa Lote 2 en el documento. Ajuste la capa a Aclarar y comenzar a borrar los bordes y áreas destacadas de la. Paso 19Coloque este Moonchilde CosNebula Lote 2 en el documento. Ajuste la capa a Aclarar y comenzar a borrar los bordes y áreas destacadas de la. Paso 20Coloque esta nebulosa Hameed en el documento. Ajuste la capa a Aclarar y moverlo a su gusto. Paso 21Coloque este Moonchilde Fuego nebulosa en el documento. Ajuste la capa a Aclarar y borrar las áreas resaltadas con su cepillo redondo. Paso 22Ahora tendremos que ajustar el color y el brillo / contraste. La forma en que colorear el gráfico se puede hacer una gran diferencia en el resultado final. Hay muy pocas capas colorear en esto, pero todos ellos son necesarios para el resultado final - así que vamos a comenzar! Ir a Capa> Nueva capa de ajuste> Mapa de degradado y seleccione un gradiente de negro a blanco. A continuación, establezca que a una luz suave al 100%. Paso 23Después de esto, ir a Capa> Nueva capa de ajuste de niveles>. Coinciden con la configuración de la mía. Paso 24Ahora, ir a Capa> Nueva capa de ajuste Mezclador de canales. Coinciden con la configuración de la mía, y luego una vez que haya terminado cambiar esta capa de ajuste para Aclarar el 51%. Paso 25Casi no! Ahora vamos a añadir una combinación de colores agradables a esto. Me gusta usar los mapas de degradado, ya que son buenos para eso. Ir a Capa> Nueva capa de ajuste de Mapa> degradado. Crear un gradiente que va de colores d11c72 # a # dd4e1a. Una vez que hayas terminado de cambiar esta capa de ajuste de tono. Paso 26Cerca de hecho (lo digo de verdad esta vez!) Ir a Capa> Nueva capa de ajuste> Mezclador de canales.Coinciden con la configuración de la mía, y luego una vez que haya terminado cambiar esta capa de ajuste de superposición del 41%. Paso 27Ahora Ir a Capa; Nueva capa de ajuste; Tono / Saturación y simplemente cambiar la saturación a 18. Paso 28Para mejorar aún más su imagen (este paso es opcional) puede aplanar la imagen, duplicar la capa (CMD + J) y luego ir a Filtro; Otros; Paso alto. Ajuste el Paso Alto en 1,2 (se puede jugar con este número) ya continuación, establezca que la capa de superposición y debe ser muy bien afilada Imagen FinalSu imagen final debe ser similar a la de abajo.