Fedexx999

Usuario (Argentina)

Documental sobre el falso viaje a la Luna. Documental sobre el falso viaje a la Luna. Lo cierto es que el viaje a la Luna fue cuestionado desde el principio y fueron multitud de acusaciones las que no creían en la veracidad de este viaje. Algunas de las preguntas que se plantearon y que en la actualidad siguen abiertas son estas: * ¿Por qué la bandera estadounidense ondea en uno de los vídeos si no hay viento en la luna? * Los astronautas tomaron miles de fotografías, todas ellas perfectamente expuestas y enfocadas. Los rollos de repuesto no fueron afectados por la intensa radiación cósmica sobre la Luna, condición esta que debió haberlos dañado. Ellos lograron ajustar sus cámaras, cambiar los rollos, y cambiar filtros con sus trajes presurizados. * Fotógrafos afirman que las fotos son falsas. Muchas de las fotos de los paisajes lunares de la NASA no tienen sombras paralelas. Este tipo de sombras sólo se pueden crear con múltiples fuentes de luz. Pero la única fuente de luz en la Luna es el Sol. * La bandera y las palabras “United States” siempre brillan aún cuando todo es oscuro alrededor. Ninguna de la fotografías quietas, encajan con las tomas de vídeo, sin embargo la NASA afirma que las tomó al mismo tiempo. * El espacio exterior está inundado de radiación mortal que emana del sol, sin embargo ningún astronauta contrajo cáncer, ni siquiera la tripulación del Apolo 16 quienes iban en dirección a la Luna cuando se presentó una protuberancia solar que debió haberlos asado literalmente. * La pureza del oxígeno en el módulo lunar habría derretido la cubierta de la Cámara Hasselblad produciendo gases venenosos. ¿Por qué no le pasó nada a los astronautas? Existe un documental sobre este falso viaje y que da pruebas de su falsedad: link: http://www.youtube.com/watch?v=Sjs9oKp4tZQ&feature=player_embedded#at=27

Hola T, seguramente te has preguntado de quien era la Internet o que era. bueno aca te voy diciendo una breve explicación, la Internet es de Estados Unidos, y es una Red MUNDIAL. [u¿Que es Internet?] Resulta muy estimulante el desafío de explicar el impacto de internet ante audiencias profesionales de sectores distintos a la Comunicación. Para entender la red hay que ir más allá de las explicaciones técnicas y superar la seducción de las metáforas. Internet es difícil de sintetizar porque representa para cada observador muchas cosas diferentes que cambian muy rápido. En esencia, internet es un acuerdo. Un acuerdo que rige las condiciones necesarias para que distintas redes de comunicaciones puedan funcionar de manera conjunta como si fueran una sola red lógica. A partir de allí, internet es y será lo que hagan los usuarios con ella. Así es como y para lo que fue creada, y por eso son tran graves las amenazas a la neutralidad de la red. Amenzan el acuerdo básico que ha permitido que internet sea lo que es hoy. La red ha transformado las nociones del espacio, del tiempo y de las relaciones (con la información, con los objetos y con las personas). En consecuencia tiene un impacto permanente sobre la Comunicación, la Economía, la Educación, la Política, el Entretenimiento y, en general, sobre todas las actividades y sectores que dependen intensivamente de la información. Como toda tecnología adoptada de manera masiva, internet cambia la cultura. La red transforma los modos de crear, buscar, distribuir, acceder, compartir y recrear productos culturales. En consecuencia, internet ha cambiado el modo en el que entendemos y representamos la realidad, y se ha convertido en una parte esencial de ella. ¿De quien es Internet? Si te pregunto ¿de quién es la internet? la respuesta más probable es que me digas: la internet es de todos. O, quizá, la internet no es de nadie. Ambas respuestas están equivocadas. La internet es de Estados Unidos, aunque se la presta al resto del mundo. Y eso es precisamente lo que muchos países quisieran cambiar. Es un mito pensar que la internet no tiene dueño. El Gobierno de Estados Unidos controla la internet a través de una organización privada, no lucrativa, llamada ICANN (Internet Corporation for Assigned Names and Numbers) y establecida en 1998. La mitología cibernética de que la internet nos pertenece a todos surge del sentirnos casi poderosos al tocar un teclado de computadora; es la sensación de poder ir a cualquier lado apretando un simple botón. Pero, no debemos olvidar que es una ilusión; ese es un poder prestado por el dueño del juguetito. Un aporte de Liss Marie. Fuentes: http://www.malditoweekend.com/%C2%BFde-quien-es-la-internet/ http://www.ecuaderno.com/2010/09/23/%C2%BFque-es-internet/ Videos link: http://www.youtube.com/watch?v=QjyL2XxJzTc link: http://www.youtube.com/watch?v=gjY3Vr03tZE&feature=player_embedded

Hola gente de T! , hoy les vengo a mostrar lo que fue el accidente de Chernobyl. Despues de 24 años la ciudad sigue contaminanda con la radiacion del reactor neucléar que explotó. 1. El Accidente En agosto de 1986, en un informe enviado a la Agencia Internacional de Energía Atómica, se explicaban las causas del accidente en la planta de Chernóbil. Éste reveló que el equipo que operaba en la central el sábado 26 de abril de 1986 se propuso realizar una prueba con la intención de aumentar la seguridad del reactor. Para ello deberían averiguar durante cuánto tiempo continuaría generando energía eléctrica la turbina de vapor una vez cortada la afluencia de vapor. Las bombas refrigerantes de emergencia, en caso de avería, requerían de un mínimo de potencia para ponerse en marcha (hasta que se arrancaran los generadores diésel) y los técnicos de la planta desconocían si, una vez cortada la afluencia de vapor, la inercia de la turbina podía mantener las bombas funcionando. Para realizar este experimento, los técnicos no querían detener la reacción en cadena en el reactor para evitar un fenómeno conocido como envenenamiento por xenón. Entre los productos de fisión que se producen dentro del reactor, se encuentra el xenón (Xe), un gas muy absorbente de neutrones. Mientras el reactor está en funcionamiento de modo normal, se producen tantos neutrones que la absorción es mínima, pero cuando la potencia es muy baja o el reactor se detiene, la cantidad de 135Xe aumenta e impide la reacción en cadena por unos días. Cuando el 135Xe decae es cuando se puede reiniciar el reactor. Los operadores insertaron las barras de control para disminuir la potencia del reactor y esta decayó hasta los 30 MW. Con un nivel tan bajo, los sistemas automáticos detendrían el reactor y por esta razón los operadores desconectaron el sistema de regulación de la potencia, el sistema refrigerante de emergencia del núcleo y otros sistemas de protección. Estas acciones, así como la de sacar de línea el ordenador de la central que impedía las operaciones prohibidas, constituyeron graves y múltiples violaciones del Reglamento de Seguridad Nuclear de la Unión Soviética. Con 30 MW comienza el envenenamiento por xenón y para evitarlo aumentaron la potencia del reactor subiendo las barras de control, pero con el reactor a punto de apagarse, los operadores retiraron manualmente demasiadas barras de control. De las 170 barras de acero al boro que tenía el núcleo, las reglas de seguridad exigían que hubiera siempre un mínimo de 30 barras bajadas y en esta ocasión dejaron solamente 8. Con los sistemas de emergencia desconectados, el reactor experimentó una subida de potencia extremadamente rápida que los operadores no detectaron a tiempo. A la 1:23, cuatro horas después de comenzar el experimento, algunos en la sala de control comenzaron a darse cuenta de que algo andaba mal. Cuando quisieron bajar de nuevo las barras de control usando el botón de SCRAM de emergencia (el botón AZ-5 «Defensa de Emergencia Rápida 5»), estas no respondieron debido a que posiblemente ya estaban deformadas por el calor y las desconectaron para permitirles caer por gravedad. Se oyeron fuertes ruidos y entonces se produjo una explosión causada por la formación de una nube de hidrógeno dentro del núcleo, que hizo volar el techo de 100 toneladas del reactor provocando un incendio en la planta y una gigantesca emisión de productos de fisión a la atmósfera. asi quedo luego del desastre 2. Los efectos del desastre La explosión provocó la mayor catástrofe en la historia de la explotación civil de la energía nuclear. 31 personas murieron en el momento del accidente, alrededor de 135.000 personas tuvieron que ser evacuadas inmediatamente de los 155.000 km² afectados, permaneciendo extensas áreas deshabitadas durante muchos años al realizarse la relocalización posteriormente de otras 215.000 personas. La radiación se extendió a la mayor parte de Europa, permaneciendo los índices de radiactividad en las zonas cercanas en niveles peligrosos durante varios días. La estimación de los radionucleidos que se liberaron a la atmósfera se sitúa en torno al 3,5% del material procedente del combustible gastado (aproximadamente 6 toneladas de combustible fragmentado) y el 100% de todos los gases nobles contenidos en el reactor. De los radioisótopos más representativos, la estimación del vertido es de 85 petabecquerelios de 137Cs y entre el 50 y el 60% del inventario total de 131I, es decir, entre 1600 y 1920 petabecquerelios. Estos dos son los radioisótopos más importantes desde el punto de vista radiológico, aunque el vertido incluía otros en proporciones menores, como 90Sr o 239Pu.6 3. El Ultimo informe En abril de 2006 la sección alemana de la AIMPGN realizó un informe que rebate gran parte de los resultados del resto de estudios realizados. Entre sus afirmaciones se encuentra que entre 50.000 y 100.000 liquidadores han muerto hasta 2006. Que entre 540.000 y 900.000 liquidadores han quedado inválidos. El estudio estima el número de víctimas mortales infantiles en Europa en aproximadamente 5000. Según el estudio sólo en Baviera (Alemania), se han observado entre 1000 y 3000 defectos congénitos adicionales desde Chernóbil. Sólo en Bielorrusia, más de 10.000 personas han sufrido cáncer de tiroides desde la catástrofe. El número de casos de cáncer de tiroides debidos a Chernóbil previsto para Europa (excluida la antigua Unión Soviética) se sitúa entre 10.000 y 20.000, entre otras. Bueno eso es lo que paso, espero que les haya gustado comenten y dejen puntos.

link: http://www.youtube.com/watch?v=YGZggCgX52Q&feature=player_embedded Islandia. Un cambio radical que aterra a Europa Europa, siempre nos mostró una economía de bienestar social en todos sus estados asociados, al margen de los problemas económicos suscitados en Grecia, Portugal, España e Irlanda que desnudan y pone al descubierto las intimidades de la economía europea. No sucedió lo mismo con la revolución de Islandia. Islandia es un pequeño estado situado al norte de Europa que sufrió las consecuencias de la crisis económica, respondiendo a esta con una revolución pacífica. No usaron armas pero si efectivos cambios revolucionarios. Esta revolución se gesta a raíz de una falla sistemática en la economía islandesa, detectada en el 2008. Antes de detallar los sucesos, debemos de poner en conocimiento de los lectores, que Islandia es el tercer país más desarrollado del mundo ( Clasificación de las Naciones Unidas). Sus impuestos son los más bajos de toda Europa, con esos impuestos da asistencia sanitaria universal y educación superior a sus ciudadanos, podemos concluir que su población vive bien. Entonces ¿Por qué los islandeses efectuaron una revolución?. •A finales del 2008, los efectos de la crisis en la economía islandesa son desbastadores. En octubre se nacionaliza Landsbanki, principal banco del país. El gobierno británico congela todos los activos de su subsidiaria Ice Save, con 300,000 clientes británicos y 910 millones de euros invertidos por administraciones locales y entidades públicas del Reino Unido. A Lansbanki le seguirán los otros dos bancos principales, el Kaupthing, el Glitnir. Sus principales clientes están en ese país y en Holanda, clientes a los que sus estados tienen que reembolsar sus ahorros con 3,700 millones de euros de dinero público. Por entonces, el conjunto de las deudas bancarias de Islandia equivale a varias veces su PIB. Por otro lado, la moneda se desploma y la bolsa suspende su actividad tras un hundimiento del 76%. El país está en bancarrota. •El gobierno solicita oficialmente ayuda al Fondo Monetario Internacional (FMI) que apruebe un préstamo de 2,100 millones de dólares, completado por 2,500 millones de algunos países nórdicos. •Las protestas ciudadanas frente al parlamento en Reyjavick van en aumento. El 23 de enero del 2009 se convocan elecciones anticipadas y tres días después, las caceroladas ya son multitudinarias y provocan la dimisión del Primer Ministro, el conservador Geir H. Haarden, y todo su gobierno en bloque. Es el primer gobierno (y único que yo sepa) que cae víctima de la crisis mundial. •El 25 de abril se celebran elecciones generales de las que sale un gobierno de coalición formado por la Alianza Social Demócrata y el Movimiento de Izquierda Verde, encabezado por la nueva Primer Ministra Johanna Sigurôardotti. •A lo largo del 2009 continúa la pésima situación económica del país y el año se cierra con una caída del PIB del 7%. •Mediante una ley ampliamente discutida en el parlamento se propone la devolución de la deuda a Gran Bretaña y Holanda mediante el pago de 3,500 millones de euros, suma que pagarán todas las familias islandesas mensualmente durante los próximos 15 años al 5.5% de interés. La gente vuelve a las calles y solicita someter la ley a referéndum. En enero del 2010 el presidente, Olafur Ragnar Gimsson, se niega a ratificarla y anuncia que habrá consulta popular. •En marzo se celebra el referéndum y el NO al pago de la deuda arrasa con un 93% de los votos. La revolución islandesa consigue una nueva victoria en forma pacífica. •El FMI congela las ayudas a Islandia a la espera de que se resuelva la devolución de su deuda. • A todo esto, el gobierno ha iniciado una investigación para dirimir jurídicamente las responsabilidades de la crisis. Comienzan las detenciones de varios banqueros y altos ejecutivos. La Interpol dicta una orden internacional de arresto contra el expresidente del Kaupthing Sigurdur Einarsson. •En este contexto de crisis, se elige una Asamblea Constituyente el pasado mes de noviembre para redactar una nueva constitución que recoja las lecciones aprendidas de la crisis y que sustituya a la actual, una copia de la constitución danesa. Para ello se recurre directamente al pueblo soberano. Se eligen a 25 ciudadanos sin filiación política de los 522 que se han presentado a las candidaturas, para lo cual era necesario ser mayor de edad y tener el apoyo de 30 personas. La Asamblea constitucional comenzará su trabajo en febrero del 2011 y presentará un proyecto de carta magna a partir de las recomendaciones consensuadas en distintas asambleas que se desarrollaran en todo el país. Deberá ser aprobada por el actual parlamento y por el que se constituya tras las próximas elecciones legislativas. •Y para terminar, otra medida “revolucionaria” del parlamento islandés: La iniciativa Islandesa Moderna para Medios de Comunicación (Icelandic Moderm Media Initiative), un proyecto de ley que pretende crear un marco jurídico destinado a la protección de la libertad de información y de expresión. Se pretende hacer del país un refugio seguro para el periodismo de investigación y la libertad de información donde se protejan fuentes, periodistas y proveedores de internet que alojen información periodística; el infierno para los Estados Unidos y el paraíso de Wikileaks. Debemos aclarar, en honor a la verdad, que la revolución en Islandia se inició en el 2008, pero ningún medio de comunicación europeo le dio publicidad. Esta revolución, es una estrepitosa caída del liberalismo europeo; el haberla silenciado es vergüenza para Europa. La escondieron hasta que las fuerzas del cambio y del progreso la dieron a conocer. He tratado de encontrar mayor información sobre la revolución islandesa pero no hay nada al respecto. El texto en cursiva corresponden a un artículo de Luis Picazo Casariego publicado en su blog. ISLANDIA, un pueblo valiente, un ejemplo a seguir. El valiente pueblo islandés se negó a pagar la deuda de los parásitos bancos, los principales bancos quebraron, los banqueros fueron detenidos por la policía y encarcelados. Algunos huyeron lejos. El gobierno corrupto de turno vigente fue obligado a dimitir y expulsado. No se cambió por la opción B de turno que siempre es más de lo mismo. Es un paraíso informático donde se puede publicar legalmente sin censura toda aquella información comprometida que LOS PARÁSITOS AMOS no quieren que salga a la luz: LA VERDAD. Existe libertad de prensa veraz y no manipulada, al contrario que en el resto de países actualmente. Islandia es las islas Caimán del periodismo, un refugio para libertad de expresión y LA VERDAD. Los ciudadanos islandeses manejan información real y objetiva basada en hechos y datos veraces, al contrario de la mentira oficial que nos escupen sistemáticamente en el resto de países. link: http://www.youtube.com/watch?v=kGB4nUjZK-A&feature=player_embedded “En Islandia (donde en 2008 contaban con la mejor calidad de vida en el mundo), dejamos que los bancos quebrasen”, señala el presidente de Islandia, Olafur R. Grimsson. “Se trataba de bancos privados, y no les inyectamos dinero para mantenerlos a flote; el Estado no compartió la responsabilidad del fracaso de los bancos privados”. La deuda bancaria de la isla sigue estando. -En octubre 2009 los tres bancos principales de Islandia se declararon en bancarrota; la Bolsa suspendió su actividad cuando sus valores se hundieron más de un 70% y la corona islandesa perdió más de la mitad de su valor. -Año y medio después de la crisis bancaria en Islandia. Las autoridades judiciales aún detienen a banqueros y les exigen cifras millonarias por su responsabilidad directa en la crisis. Islandia encarcela a banqueros que alentaron la crisis bajo acusación de “Saqueo sistemático” y pueden ser condenados a 10 años de cárcel. -Por otra parte, el 93 por ciento de los votantes en el referendum realizado en Marzo de este año en Islandia, rechazó por abrumadora mayoría -en contra de su Parlamento- un acuerdo que pretendía pagar la deuda, es decir reembolsar 5.300 millones de dólares a Gran Bretaña y los Países Bajos por las deudas generadas por el desplome de los bancos islandeses. El presidente Olafur R. Grimsson -que empujó la decisión del referéndum al negarse a firmar un acuerdo de reembolso acordado por el parlamento- manifestó que los habitantes de su país estaban furiosos por tener que pagar por las acciones de “unos banqueros avaros”. De todos modos, señaló que en algún momento los británicos y los holandeses tendrán su dinero. Ambos países ya le han ofrecido condiciones de reembolso más favorables. Esta es la “visión” cordial del presidente, pero lo cierto es que en Octubre del pasado año los británicos aplicaron a Islandia la ley antiterrorista para congelar los movimientos de sus bancos y salvar el billón de libras que habían invertido. Aparte de haberlos dejado arruinados, ponian a los islandeses en la lista de los “malos” junto a Corea del Norte, Sudán o Al Qaeda. Bueno amigos esto fue todo gracias por pasar ! Fuente : http://puntodevistaypropuesta.blogspot.com/2011/03/islandia-un-cambio-radical-que-aterra.html?utm_source=twitterfeed&utm_medium=twitter

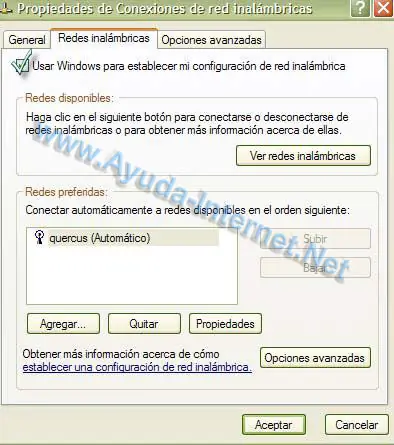

Introducción Lo último en redes locales son las redes inalámbricas basadas en tecnología Wi-Fi. Tal es el boom con este tipo de redes, que la mayoría de los ISP regalan con sus accesos a Internet por ADSL, routers con tecnología inalámbrica. El objetivo de este tutorial es aprender cómo podemos proteger nuestra red Wi-Fi, bien encriptando los datos que circulan por ella, filtrando las MAC de los PC's que queremos que formen parte de nuestra red, ocultando nuestra red o desactivando el servidor DHCP entre otras cosas. Mediante las encriptaciones (WEP o WPA) protegemos nuestra privacidad, codificando los datos que recibimos/transmitimos. Con el filtrado de las MAC's o la ocultación de nuestra red impedimos que usuarios ajenos se conecten a nuestra red (y con ello a Internet). Cada uno debe elegir qué prefiere, si proteger su intimidad o evitar que alguien se aproveche, por ejemplo, de su conexión a Internet. Puede que quizás quieras revisar otros tutoriales antes de continuar con éste: Configurar router Xavi por wireless, Crear y configurar tu red wireless ó Instalar una red Wi-Fi Ad Hoc. ANTES DE EMPEZAR Para poder proteger nuestra red Wi-Fi tendremos que acceder a la configuración de nuestro router ó punto de acceso inalámbrico; además de configurar Windows o el software correspondiente. Para acceder a tu router, puedes consultar el tutorial: Cómo acceder vía web a tu router. Como recomendación, por sencillez y comodidad, es aconsejable usar Windows para establecer la configuración inalámbrica. Para ello, ve a Inicio > Configuración > Panel de Control > Conexiones de Red. Selecciona tu conexión de red inalámbrica, y haz clic con el botón derecho, para darle a Propiedades. Pulsa sobre la pestaña de Redes Inalámbricas, y asegúrate de tener marcada la opción "Usar Windows para establecer mi configuración de red inalámbrica": CAMBIAR LA CONTRASEÑA DE FÁBRICA Ésta debería ser la primera acción a realizar, tanto si vas a emplear la conexión Wi-Fi como si no. Un producto de fábrica viene con un perfil y una contraseña estándar, a fin de facilitar el acceso a su configuración inicial. Estos datos son de sobra conocidos y están publicados en multitud de páginas Webs y foros y, por consiguiente, es fácil encontrar en Internet listados en los que figuran los nombres de usuarios y contraseñas empleadas por los fabricantes en cada modelo de router. Debes seguir cierta metodología a la hora de escoger la contraseña: * Evita escribir tu nombre o el de tu pareja, tu año de nacimiento, tu domicilio o teléfono y en general toda aquella información que te identifique y que pueda ser fácilmente adivinable. * Intercala mayúsculas, minúsculas y números. * No introduzcas una secuencia de teclas correlativas como puede ser "abcdef", "45678", etc. MODIFICAR EL SSID El SSID es el nombre de tu red y si alguien lo conoce, es más fácil descubrirla y conectarse a ella. Los fabricantes normalmente comercializan sus enrutadores inalámbricos con el mismo SSID genérico, de esta forma los intrusos pueden adivinar fácilmente cual es el nombre y registrarse. Por lo tanto, escoge un nombre con el que denominar a tu red. Hazlo con uno que no resulte actractivo a ojos de un extraño, y a ser posible que dé indicios de un fallo simulado, por ejemplo, "Discconnected", "Unavailable", etc. OCULTAR TU IDENTIFICADOR DE RED SSID El simple hecho de ocultar nuestra red a ojos curiosos puede ser un buen método de evitar intrusiones ajenas. Por ejemplo, Windows XP, nos permite ver las conexiones de red inalámbricas a nuestro alcance, y conectarse con un simple clic en Conectar. Para evitar en parte aparecer en las búsquedas de nuestros vecinos, podemos hacer que nuestra red "no se publicite". Para ello tenemos que ir a nuestro router y marcar la casilla de ocultar nuestra red (dependiendo del modelo de router o punto de acceso, habrá que marcar o desmarcar, habilitar o deshabilitar el SSID Broadcast): Es importante destacar que ocultar nuestra red no impide que determinados programas como el NetStumbler puedan detectarla. ENCRIPTACIÓN WEP (Wired Equivalent Privacy) Es la más conocida y utilizada, debido a que es el único método soportado por la mayoría de los dispositivos ecónomicos disponibles en el mercado. Se basa en claves de 64 ó 128 bits. Puedes encontrarte con información confusa y aparentemente engañosa cuando elijas el cifrado WEP. Algunos fabricantes de hardware ofrecen la opción de cifrado de 40 bits y de 104 bits en lugar del cifrado de 64 ó 128 bits. En realidad, el cifrado WEP de 40 bits y el de 64 bits son los términos para señalar lo mismo, así como el cifrado WEP de 104 bits y 128 también son términos similares para lo mismo. Por lo tanto, algunos fabricantes se refieren al estándar como 40 bits y 104 bits y otros como 64 bits y 128 bits. En el router o punto de acceso: tenemos que ir al apartado de Wireless, y elegir una autentificación abierta (open) o compartida (shared). Después en la encriptación seleccionaremos WEP, escogemos una codificación de 64 ó 128 bits y nos pedirá de 1 a 4 claves (de 10 dígitos hexadecimales para 64 bits, 26 para 128). Funcionaría con 1 sola clave siempre y cuando luego lo configuremos adecuadamente en el PC, pero si usamos las 4, la seguridad será mayor. Lo mismo ocurre si usamos una clave de 128 bits. En el PC: vamos a la ventana de Propiedades de la Red Inalámbrica, pulsamos sobre el botón Agregar, y configuramos los mismos parámetros que introdujimos en el router/punto de acceso: La encriptación WEP no es la opción más segura. Es útil porque por ejemplo viene pre-configurada en muchos routers de determinados ISP, y para usuarios noveles puede ser un punto de inicio. Pero, hay que insistir, no es 100% segura. Si no puedes conseguir que funcione WEP, puede ser debido a problemas de autentificción. Experimenta utilizando Abierta y Compartida en cada PC (selecciona esta opción desde la lista desplegable de autentificación de red). ENCRIPTACIÓN WPA (Wi-Fi Protected Access) Surgió como alternativa segura y eficaz al WEP, se basa en el cifrado de la información mediante claves dinámicas, que se calculan a partir de una contraseña. Es precisamente aquí donde está el punto flaco, si no se emplea una contraseña suficientemente larga y compleja, es posible que lleguen a desvelarla. En el router o punto de acceso: al igual que anteriormente, hay que ir al apartado de Wireless y seleccionar la opción WPA. En este caso no tendremos una simple opción, pues habrá que escoger entre WPA-Radius o WPA-PreSharedKey (WPA-PSK), como su propio nombre indica, su único requerimiento es compartir una clave entre los diferentes clientes que se van a autentificar en un determinado punto de acceso o router que también la conoce. Este método no es tan seguro como el uso de un servidor de autentificación central del tipo Radius, pero es suficiente en entornos que necesiten conectar de forma segura a unos pocos equipos. Por sencillez es recomentable el WPA-PSK, que simplemente pide escoger la encriptación (AES o TKIP) y una clave de, mínimo, 8 dígitos y de máximo 63. TKIP es el algorítmo aprobado y certificado para WPA, algunos productos son compatibles con el cifrado avanzado (AES) pero no han sido certificados porque no funcionan con el hardware de distintos suministradores. Así que selecciona TKIP para evitar que el router trabaje innecesariamente o bién la combinación de los dos métodos disponibles (TKIP+AES), así no tendrás problemas de compatibilidad. En el PC: vamos a la ventana de Propiedades de la Red Inalámbrica, pulsamos sobre el botón Agregar, y configuramos los mismos parámetros que introdujimos en el router/punto de acceso: El único problema de este tipo de encriptación es que no todos los adaptadores de red inalámbricos o routers/puntos de acceso lo soportan, aunque la tendencia actual es que el hardware sea compatible. En el caso de que no lo sea, comprueba si existen actualizaciones disponibles, descárgalas e instálalas. También debes asegurarte de que tu versión de Windows admite el cifrado WPA. Windows XP con Service Pack 2 (SP2) es compatible, las versiones anteriores no lo son. Si no tienes instalado SP2, descarga el parche desde aquí. Aunque Windows XP también tiene soporte completo para WPA2, la versión certificada final de WPA. Puedes descargar el parche apropiado desde Microsoft. Véase también * Para obtener instrucciones más detalladas sobre el uso de WPA, consulta el artículo "Wireless Security: WPA Step by Step" de PC Magazine. * Para obtener más información consulta la base de conocimientos de Microsoft, artículo 815485. Tanto para WPA como para WEP, es recomendable cambiar su clave con regularidad ya que si alguien supervisa tu red y captura los paquetes durante un largo periodo de tiempo, podría descifrar su cifrado. Si cambias regularmente de clave, será mucho más dificil porque tendrá menos tiempo y datos para hacerlo. Asimismo, habilitando éstos puedes reducir la velocidad de transmisión de datos significativamente. Esa es la razón por la que es importante empezar con una señal potente, para que la pérdida de velocidad sea reducida. ACTIVAR EL FILTRADO POR DIRECCIONES MAC's Otra opción para proteger la red de visitantes externos es restringir las MAC's. La MAC es, por decirlo en términos sencillos, el identificador de nuestro adaptador de red. Estas direcciones son fijas, y están grabadas en la propia tarjeta. Cada tarjeta tiene una distinta y están formadas por 12 dígitos hexadecimales y tiene este aspecto 00-C0-26-10-1E-C3. La primera parte de la dirección identifica al fabricante de la tarjeta o dispositivo y la última es un número asignado de forma secuencial. En el PC: lo primero que tenemos que averiguar es nuestra MAC. Para ello, vamos a Inicio > Ejecutar > cmd > Aceptar. En la ventana que nos aparece escribimos ipconfig /all y le damos a Intro, nos saldrá algo similar a esto: Hay que fijarse y tener cuidado. Como se puede ver en la captura, dos adaptadores de red, uno ethernet y otro inalámbrico, montados en el mismo PC, tienen MAC diferente. Esto significa que si, por ejemplo, filtramos nuestro router y ponemos la MAC del adaptador inalámbrico, no podremos conectarnos a nuestra propia red si optamos por usar el cable y el adaptador ethernet. En el router o punto de acceso: una vez apuntada nuestra MAC (o MAC's), tenemos que acceder al router o punto de acceso para establecer el filtrado: En este caso podemos establecer una lista a la que permitir (Allow) conectarse o a la que denegar (Deny) la conexión. Este es uno de los métodos más efectivos para proteger la red y resulta prácticamente obligatoria su activación. DESACTIVAR EL SERVIDOR DHCP El servidor DHCP integrado en el enrutador distribuye las direcciones IP siempre a cada PC. Por lo tanto, otro método para deterner a los intrusos es limitar el número de direcciones IP al número de ordenadores que realmente posees. Si decides mantener activado el DHCP restringiendo el rango de direcciones que asigna, no tienes más que modificar los valores "Start IP Address", en donde debes introducir la primera dirección que debe asignar el servidor, y "End IP Address", en donde debes indicar dónde termina el cojunto de direcciones que puede asignar el router, es decir, la última dirección IP válida. Para terminar, puedes especificar el tiempo de duración de la asignación en Leased Time (hour), es decir, el tiempo durante el cuál una dirección pertenecerá a un cliente, pasado el cuál podría ser asignada a otro. Para desactivar el servidor DHCP y configurar todas las direcciones de los dispositvos manualmente, marca la casilla "Disable DHCP Server", de este modo evitarás que el router conceda a un equipo externo los datos de conexión de tu red, pasando a formar parte de ella. Desafortunadamente esto implica que tendrás que introducir la dirección IP, la puerta de enlace y los DNS directamente a mano en cada PC. JUGAR CON LA IP (SUBNETTING) Los diferentes rangos de direcciones IP son los que logran que los equipos se "vean" entre sí. Normalmente es un valor que no se suele tener en cuenta, pero modificando la máscara de subred es posible restringir el número de dispositivos máximo. Por ejemplo, cuando se usa una dirección del tipo 192.168.1.X la máscara 255.255.255.0 indica que pertenecen a la misma red lógica todos los dispositivos del rango, es decir, desde la IP 192.168.1.1 hasta la 192.168.1.255. Por ejemplo, si van a "convivir" dos dispositivos se puede restringir a un máximo de dos el número de direcciones IP válidas y por tanto el número de equipos que pueden estar activos simultáneamente. Para ello tendrás que emplear la máscara 255.255.255.252 y usar dos direcciones IP adecuadas. Para evitar complicaciones puedes usar una de las calculadoras IP existentes en Internet disponible aquí. De este modo, lograrás que un posible "intruso" tenga muy complicado encontrar una dirección para comunicarse con tu router, ya que no puede haber dos direcciones IP iguales en la misma red. Este método es para usuarios avanzados. DESHABILITAR LA INTERFAZ Si no vas a utilizar tu conexión Wi-Fi durante una temporada, por ejemplo cuando te vayas de vacaciones, o no dispones de ningún dispositivo con este tipo de conexión lo mejor es que desactives la interfaz, ya que es la forma más segura de evitar posibles "intrusos" y además ahorrarás al router trabajo innecesario. EVITAR OTROS PROBLEMAS Las redes inalámbricas vecinas pueden crear interferencias importantes en tu sistema Wi-Fi si funcionan en el mismo canal o en uno cercano. Para evitar esto cambia de canal, deja al menos 5 canales entre tu red inalámbrica y las "colindantes". Por ejemplo puedes tener dos redes sin problemas en los canales 1,6 y 11 o bien 1,7 y 13. Con el programa Netstumbler, Wi-Fi Defense o myWiFizone entre otros, puedes ver todas las redes en tu radio de alcance y su número de canal. TRUCAR EL TRUCO A pesar de todas estas precauciones, seguramente alguien podrá entrar en tu red o, al menos, descubrir información sobre ella. Los que se dedican a realizar expediciones en busca de redes inalámbricas normalmente les dicen a todo el mundo que han encontrado redes sin proteger. Por lo tanto, existe la posibilidad de que la información sobre tu red aparezca en un listado en un sitio Web disponible públicamente para que todo el mundo pueda verla. Si éste es el caso, alguien puede utilizar dicha información para intentar entrar en tu red. Primero localiza la dirección MAC de tu router. Normalmente este dato aparece listado en una de las pantallas del mismo, pero si no sabes cómo encontrarla dirígete a la línea de comandos (Inicio > Ejecutar > Cmd) y realiza un ping a la dirección IP del router. Por ejemplo: Ping 192.168.1.1 En realidad no necesitas realizar ningún ping, pero es recomendable porque al hacerlo, la información de la dirección MAC se colocará en el protocolo de resolución (ARP) desde la caché de tu PC. Tras realizar el ping escribe el siguiente comando: Arp -a La dirección MAC aparecerá listada directamente debajo de la Dirección física. Luego dirígete a la Web http://wigle.net. Haz clic en el vínculo "Searching" (buscar) que se encuentra en la parte central de la pantalla. Tendrás que registrarte en el sitio pero es gratuito, así que hazlo antes de proceder a la búsqueda. Tras registrarte inicia sesión y en el cuadro "BSSID or MAC" escribe la dirección MAC, incluyendo dos puntos ( entre los números en lugar de los guiones (-) mostrados por Arp. Por ejemplo: 00:7b:db1a:7e:4g Haz clic en "Query" (consultar), si se abre una pantalla vacía no existe ninguna información sobre tu red. Pero si aparece encontrarás una gran información sobre ella, incluyendo su SSID, el canal en el que emite y otra información de identificación. CONCLUSIONES * Si tu hardware te lo permite, usa WPA. * Si no te preocupa la privacidad de tus datos, solo que nadie se aproveche de tu red Wi-Fi, usa el filtrado MAC. * Procura esconder tu red para evitar tentaciones. * WEP es fácilmente atacable, úsala combinada con algún otro método de protección. Gracias por pasarte por mi post!.

Hola Taringuer@s!, bueno hoy les traigo unas historietas del Circuito ATíPico, espero que les guste mucho! que lo disfruten...! Info: •El Circuito ATíPico es una historieta que parodia a los jugadores profesionales de tenis. Ficha de los Juegadores: Historietas: Entra a la Pagina Oficial del Circuito ATíPico: www.circuitoatipico.blogspot.com Bueno amigos espero que les haya encantado!, hasta la próxima.

Bienvenidos 101 cosas que Usted Debería recordar, saber o haber hecho 1. Usted usó aretes de caritas (smile) fosforescentes y los consabidos chupos, de aretes, collares...etc 2. Usó tennis reebok con media tobillera o en su defecto mayas y medias corticas al mismo tiempo 3. Le tocó enloquecerse por la moda de los trompos, los yoyos, las cocas, las piquis, los lazos y el chicle chicle americano 4. En sus horas de ocio (es decir en clase) fabricó pulseras de colbón pintadas con los flumasters azules marca berol prismacolor 5. En el colegio usaba los colores magicolor doble punta doble color y envidiaba a la rica del curso que tenía la caja grande 6. Fue a un concierto de las flans, de Franco De Vita o de los hombres G o los imitaba con una raqueta que hacía de guitarra 7. Llenó album de stickers o coleccionó esquelas 8. Forró sus libros con papel de HOJAS y tenía la agenda compañera 9. Iba a las casas de sus amigos al plan chimenea y alguno de ellos entonaba en la guitarra rasguña las piedras, santa lucía o agua caliente. 10. Su papá en la recesión le decía cuando entraban a un restaurante: "no postre, no jugo y una sola coca cola" 11. Los jingles: yodora protección a toda hora, boy boy para los chicos de hoy y Javier tómate la colada le dicen algo 12. Uso bicicleteros de lycra 13. Reconoce las palabras: uy que ñerada, se le metieron al rancho y “ay que ceba” 14. Cantó Belisario Betancur come mocos con yogurt 15. Usó pop swatch o decoró su cuarto con reloj grande de swatch 16. Iba a San Andresito a comprar nerds, snickers, fresen up, bublicios cry babies antes de la apertura 17. Llamaba a radioactiva a pedirle a Papuchis una canción 18. Sabe dónde está Javier? 19. Se identificaba con Kelly, Brenda y Dona y quería un novio como Brandon y Dylan 20. Regalaba credenciales antes de poder comprar tarjetas de timoteo 21. Su perfume favorito era Colors of Benetton 22. Todavía le conmueven alcanzar una estrella y muñecos de papel 23. Sabe usted quien es Jonh Mil House clemens 24. Sus series favoritas de TV eran fuera de este mundo, El médico Doggy, La pequeña maravilla y décimo grado 25. Se despertaba temprano los sábados a ver mi pequeño pony o los cariñositos 26. Sabe que llegó navidad porque oye en la radio "la navidad es todo aquello que nos hace recordar que la vida es bella que diciembre es amor" de águila roja. 27. No se perdía ni un capítulo de San Tropel, Calamar, Caballo viejo y gallito Ramírez 28. Recuerda el estreno de bodyguard, Todo por amor y Ghost 29. Se peinaba con un moño gigante o con bambas de terciopelo 30. Le mandaba cartas a sus amigas dobladas en forma de casita y que terminaban diciendo friends 4 ever TQM NMO 31. El jingle "sabes a que sabe quipitos?", le trae gratos recuerdos infantiles, al igual que el "tiquiti taquete"... 32. Usó saco de rombos cuello en V, saco de huecos, pantalón baggy y tennis pisa huevos. 33. Tuvo mechón "cola de ratón" sobre la cara, uso apaches y uso las tirantas sobre el pantalón. 34. Compró mínimo un saco en punto cadeneta 35. Su pinta favorita era saco blanco, jeans, blazer azul y apaches 36. Se hizo alguna vez el copete alf, el globito, el fleco o la cola "piñita" 37. Usó alguna vez chaqueta bomper, marca ALPHA, y se la puso por el lado anaranjado. 38. Tuvo maxifalda con abertura, bota militar con el borde de la media blanca por fuera. 39. Tuvo saco con hombreras y uso la camisa y las medias del mismo color y pantalón pescador. 40. Usted sabe perfectamente quien es Cuellar, el chacho, joaquín e irene 41. Alguna vez imitó a Guri.guri o tenía un amigo al que le decían mi amigo mack 42. Cuando usted entra a una casa y la puerta está abierta suele decir "esta parece la casa de los Vargas" 43. Llenó alguna vez un chismografo 44. Guardaba los papeles de los dulces "importados" para forrar los cuadernos 45. Lleno el albúm "Amor es" o el de los garbages 46. Fue socio del club de la pizza nostra e iba cada cumpleaños 47. Fabricó el abanico casero con el fin de imitar a Locomía, mientras cantaba "rumba, samba, mambo". 48. Gritaba en las fiestas échale vampiro o ua ua y pogueaba con "Me vale" 49. Se sabe de memoria el trabalenguas del jardinero..."y no se como se atreve a decirme a mi que no tiemblas cuando yo te hablo asi..." 50. Alguna vez el Dr. Muelitas hizo promoción en su coloegio..."los dientes de arriba se cepillan hacia abajo y las muelitas en forma circular..." 51. Alguna vez le cayó Alejandro Villalobos en una miniteca de The best cuando el ya tenía 35 años y usted hasta ahora 15 52. Tiene grabada su fiesta de 15 en formato betamax 53. Tuvo el honguito... y lo peor se sentía play 54. Se aprendió el paso chayane 55. Aprendió a bailar con "isla para dos", "nuestro amor será", o "como abeja al panal" 56. Siempre bailó el mosaico barranco de ½ hora de duración con el tipo mas feo de la fiesta o la vieja a la que le sudaba la mano "vampiro, vampiro, me chupa el vampiro" 57. Alguna vez fue a rumbear a Domo 58. Se sentía identificado con Kevin Arnold o en su defecto con Paul Pfeiffer 59. Compro Boli o refresco en frasco de Oso 60. En la lochera le echaban banano negro pecoso, bocadillo, erpo, frescogurt, gudiz, yupis con las figuritas coleccionables del chavo, la gaseosa friopack, o el mismisimo huevo duro. 61. Leyó memin, periquita, o condorito y cuando estaba desconcertado le decía sus amigos "exijo una explicación", "PLOP" 62. Alguna vez jugó con las manos mientras cantaba "erase un angelito", "el cacique juancho pe pe pe", "seco, seco, maraco seco", "me su, me su, me subo a la cama, tiro la maleta..." 63. Se hizo la trencita con chaquiras en vacaciones 64. Le suena conocido "de donde son tus zapatos, los traje de Miami" 65. Se indigestó alguna vez con un perro de la perrada de Edgar 66. Fue a rumbear a Bahía, Samerón, Colors, anyway, o replay. 67. Sabe que es Chiquilladas, la carabina de Ambrosio, que nos pasa o cándido Pérez 68. Jugó alguna vez, Twister, Yermis, Ponchados, Tarro, Oba caoba, rebota uno, herradura, el juego de la o cua cua, rejo quemado, el corazón de la piña, ritmo, arransan san o materile rile ro. 69. Fue a una Pascua del colegio santo Tomás de Aquino 70. Veía a escondidas de sus papás lo pecados de Ines de Hinojosa y los Victorinos, y le daba miedo la dimensión desconocida 71. Todavía sueña con Freddy Kruger, Chuky, Damían, la niña de Poltergeist o los gremlins 72. Recuerda a Sam Gamyi en su papel de Mickey en los Goonies 73. Se acuerda de Zapped, Splash, La chica de rojo, Maniquí, salsa, cocoon y volver al futuro 74. Recuerda también a Colt Seavers, Howie, Jody, Murdock, Fast, Mario, y Jhon Anibal Smith, o series como Automan, centella, manziger Z, manimal, Rip tide, Lobo del aire, Mágnum, Sledge Hammer, the hunter, misión imposible el auto fantástico, los duques de hazard, misión imposible, los angeles de charlie, comando especial, y su secuela Booker 75. Quería que su cuarto fuera como el salón de la justicia y tenía carros marca Tonka, con muñequitos NO ARTICULADOS de He-man, transformers, thundercats, GI-Joe, o XMen. 76. Sus programas favoritos eran Jem and the Holograms, Candy la niña de las flores, Heidi la niña de la pradera, la pequeña Lulú, la abeja Maya, david el gnomo, Banner y flappy y los barbapapás 77. Se dormía con los canticuentos o con Enrique y Ana 78. Sabe donde queda la casa de los Cuervos y la señala cada vez que pasa. 79. Le suenan los nombres de: Lola Calamidades, La tia Senna, El padre Pio V, generoso el Guajiro, la prima Donna, la tía loli y pepita mendieta 80. Siempre se quedó con las ganas de saber donde *************** queda Aposentos Tuta, Tangamandapio, pelotillehue y Buenas Peras 81. Alguna vez quiso participar en: Exitosos, el novio chévere, compre la orquesta, concéntrese, Los tres a las seis, Dominguisimo, animalandia o quiso jugar "Arriba, arriba, izquierda, izquierda, abajo, abajo...... sigue Eva" 82. Tuvo encima de su cama un Ziggy en pijama, un Giordano piloto, un snoopy, una fresita, un kikoso o una repollito 83. Tuvo telebolito, atari 2600, o family en donde sus juegos favoritos eran: pacman, bobby regresa a casa, contra, punch out o frogger. 84. Leia los domingos "Los monos" del espectador y los coleccionaba 85. Tuvo camiseta Gotcha, OP, y los zapatos Bosi Travel 86. Reconoce programas como Yurupari, El profesor yarumo, Naturalia, Ver para aprender, la santa misa, Saúl en la olla y el mundo al vuelo con Héctor Mora 87. Jugó pista o pinchis, y piquis 88. Reconoce las palabras tacho remacho y no juego más, Tai, zapatico cochinito, tapo, sin abuelita!!!, piso raya repite, hacía pica y pala, y decía "es que yo soy el dueño del juego" o "estamos completos" cuando llegaba el niño que le caía mal 89. Con $50 se compraba en la cooperativa del colegio una pizza, una gaseosa y una paleta MANOTAS, "manotas, manotas, manotas... la paleta con forma de mano, sabrosa.." 90. Cantó "maya, maya, se tira un pedo y se desmaya" 91. Sabe quien es Don Fulgencio, Zulu, Tu-Tu-Tulio Zuluaga, ramoncito, Cusumbo, el chino aguila y Eutimio 92. Recuerda a la Tele en vivo con Oscar Borda, Carlos Vives, Santiago Moure, Martín de Francisco y El cerdo 93. Escribió en cuaderno ferrocarril, y conoció los cuadernos de Norma de carátula café y hojas amarillas 94. Siempre quiso sentarse al lado de Jimmy Salcedo y su piano blanco en la sección "Cante aunque no cante" y se retorcía de la risa con la película de la semana de "La Mero Recochan boys" 95. Se puso los tatuajes que venían en el fondo del heladino 96. Era fanático de Nopo y Gonta, aquel programa japonés de manualidades cuya canción rezaba "A shiru ganate, shiru ganate, gate, gate, oh oh" 97. Recuerda Tom Sawyer y Huckelberry Finn corriendo por el missipipi y el inicio de la televisión educativa y cultural "camina, caminante, camina" y "primero mi primaria" 98. Alguna vez fue a comer con sus papás al restaurante "Las Ramblas" 99. Recuerda Novelas como la Fiera, Topacio, Los ricos También lloran, Cristal, Leonela, Cara sucia, y Rosa Salvaje. 100. Creció usted con pequeños gigantes, imaginate, los Dummies y cantaba la canción de "los telefonos comunican a la gente" 101. Sabe quien es Hermenegildo, panfleto, los pimpollos, Gus y susy y su ábaco , Tuga y Cocol y se le hace familiar que las patillas canten, al igual que las mazorcas, el frijol, la cebada y demás cereales, además está convencido de que "en los libro hallará el tesoro del saber" Esto fue todo Gracias