GarifunaX

Usuario (Guatemala)

Truco para que no se pasen los virus a la memoria USB [Sin programas!!] Estas cansado de que al conectar tu pendrive a una computadora del colegio esta ultima llena de virus tu pendrive?? Pues con este truco te olvidaras definitivamente de eso! Podras conectar tu Pendrive a la computadora que sea... que estaras completamente seguro que no se te infectara mas!! Y lo mejor de este truco... Es de que no se necesita ningun programa para llevarlo a cabo Los pasos estan bien explicados en el videotutorial que dejo en el siguiente link! Espero q este truco sea de su total agrado

La rueda pulsable infringía una patente del año 1998 que pertenece al inventor japonés Norihiko Saito. La Corte Distrital de Tokio ordenó a Apple pagarle ¥300 millones (USD$ 3,3 millones) al inventor japonés Norihiko Saito por infringir una de sus patentes relacionadas con la rueda pulsable (Click Wheel) de los iPod Classic y los modelos más antiguos del icónico reproductor de música de la empresa de Cupertino. La patente de la compañía de Saito fue solicitada en 1998 y cubre una tecnología para el controlador del Click Wheel que Apple integró en su reproductor de música cuando llegó a Japón en 2004, aseguró el juez Teruhisa Takano. Si bien Saito ganó el juicio, éste había solicitado ¥10.000 millones (USD$ 101 millones) de compensación por los daños cuando realizó la demanda hace cinco años atrás, por lo que Apple debería sentirse bastante afortunado de todos modos con el fallo de la corte.

La Agencia Nacional de Seguridad de EE.UU. (NSA, por sus siglas en inglés) trató de acceder varias veces la red anónima Tor para conseguir información acerca sus usuarios, según lo revelan documentos secretos. La NSA consiguió identificar a varios usuarios y acceder a sus computadores. Una técnica desarrollada por la NSA tuvo como objetivo el navegador Firefox utilizado con Tor, lo que dio a la agencia control total sobre estos ordenadores, como el acceso a los archivos, todas las pulsaciones de teclado y todas las actividades en Internet, afirma ‘The Guardian’, haciendo referencia a unos de los materiales que en su día entregó Edward Snowden al periodista Glenn Greenwald, quien lo acaba de hacer público. Otros esfuerzos incluyen el intento de dirigir el tráfico de Tor hacia los servidores operados por la NSA y establecer el tiempo exacto de los mensajes que entran y salen de la red para tratar de identificar a los usuarios. Un tercer intento de degradar o interrumpir el servicio Tor consiste en obligar a los usuarios a abandonar el anonimato. Varios ataques resultaron en la implantación de códigos maliciosos en varios ordenadores de los usuarios de Tor que visitaron determinadas páginas web. Sin embargo, los documentos citados por el diario británico sugieren que la seguridad fundamental del servicio Tor se mantiene intacta. Una presentación clasificada dice: “Nunca seremos capaces de eliminar el anonimato de todos los usuarios de Tor. Gracias a un análisis manual podemos eliminar el anonimato a una parte muy pequeña de los usuarios de Tor”. Precisa que la agencia no ha tenido “ningún éxito de eliminar el anonimato de un usuario”, en respuesta a una petición específica. Los expertos de la NSA califican a Tor como “el rey del anonimato de alta seguridad y baja latencia en Internet“. Los documentos filtrados no ofrecen información sobre el número exacto de ordenadores infiltrados

Se acerca la campaña de Navidad y Apple todavía no ha renovado una de sus líneas de producto más importantes, el iPad, que está a punto de cumplir un año. Con todo el protagonismo centrado en estas semanas en los nuevo iPhone 5S y 5C, el número de rumores había descendido ligeramente, pero con los nuevos smartphone de Apple en el mercado y con los principales competidores ya anunciados (Amazon, Google y Samsung), todas las miradas apuntan ahora a las nuevas tabletas de Apple. Dejando a un lado los rumores sobre un nuevo tamaño de tableta, de unas 13 pulgadas, que serviría como alternativa a los portátiles convencionales y que Apple estaría preparando para 2014; todas las apuestas giran en torno a una actualización de sus dos modelos actuales con un diseño similar al del iPad mini. El nuevo iPad de 5ª generación se espera así, cuente con un bisel más redondeado y con el marco más estrecho en los laterales más largos, al igual que iPad mini cuyo diseño ha sido muy bien recibido. Así, el nuevo iPad de 9,7 pulgadas será algo más compacto manteniendo la superficie de pantalla. Por supuesto, no se espera que haya cambios en la resolución y tecnología de pantalla, que mantendrá la actual tecnología IPS con una resolución 2.048 x 1.536 píxeles, aunque podría incorporar un nuevo laminado de la pantalla y el cristal para hacer el dispositivo mucho más ligero. n cuanto al resto de características, se espera que el nuevo iPad de 5 generación incluya el procesador A7 de 64 bits que ha visto la luz en el iPhone 5S o incluso una revisión de este procesador, A7X, con el sistema de gráficos “sobredimensionado” para hacer frente a la demanda de potencia de la elevada resolución de la pantalla Retina. Por su parte, las cámaras también se espera que mejoren con la incorporación del mismo sensor que incluye el iPhone 5C, es decir pasando de 5 MP a 8 MP, aunque no se espera que Apple añada el flash LED que sí está presente en los teléfonos. Por otro lado, la potencia de proceso del iPad de 5ª generación permitiría que Apple incorporase la grabación de vídeo HD a 120 fotogramas por segundo para capturar las mismas escenas a cámara lenta que ofrece el iPhone 5S. ¿Lector de huellas en un iPad? Una de las novedades que en principio no se esperaba para el iPad, pero que ahora se da casi por segura, es la incorporación del elector de huellas dactilares que Apple ha integrado en el iPhone 5S. Sin duda, la necesidad de un elemento de seguridad como éste no es tan grande en el iPad como en un smartphone, pero según se ha extraído de las versiones beta de iOS 7, Apple también tiene prevista la integración del lector con el sistema de iPad. Si a ello se une el que Apple puede perfectamente reutilizar los componentes que ya usa en el iPhone 5S, todo apunta a que será una de las características que no faltará en la nueva generación de la tableta. http://www.youtube.com/watch?feature=player_embedded&v=1nQAGuhAq_8 En cuanto a la fecha prevista para el anuncio, según el sitio web MacGeneration, Apple tenía previsto celebrar un evento especial este mismo 15 de octubre, pero sin haber visto invitaciones a prensa ni una convocatoria oficial al evento, todo apunta a que el sitio web francés no tenía una información muy correcta. Así, sin una fecha concreta, lo único que se espera es que Apple anuncie las nuevas tabletas a tiempo para incorporarlas en volumen a la campaña de Navidad, lo que significa que no debería ser mucho más tarde de finales de este mes de octubre.

Muchas veces, se produce algo de confusión al momento de comprar una memoria RAM para PC, con el público general consciente casi únicamente del tipo correspondiente (DDR), pero obviando otros aspectos importantes como la frecuencia o latencia del producto, los que inciden directamente en el precio y rendimiento del módulo. Otra veces, una vez que compramos nuestra RAM tenemos poca claridad respecto a la frecuencia que le corresponde funcionar, de qué depende y cómo medir éste y otros parámetros. Ahora, intentaremos aclarar algunos conceptos en torno a dichos dispositivos, con información que no está de más conocer tanto en la pre-venta como en la post-venta, para asegurarnos que nuestras memorias están funcionando como corresponde según pagamos. Información antes de comprar Primero, es importante aclarar que para el sistema, existen actualmente tres clases de memoria RAM: DDR, DDR2 y DDR3. Éstas difieren de la memoria que utiliza la tarjeta de video, que también son de clases diferentes, estando actualmente vigente GDDR5, por lo que al momento de comprar un equipo, no hay que preocuparse por compatibilizar la memoria GDDR5 con las ranuras DDR3 de la placa madre: ambas sirven para propósitos diferentes, una para el sistema y otra para gráficos, y son independientes. Dicho esto, veremos que al ir a la tienda por un modelo DDR3, que es la última generación presente, nos encontramos con algo como esto: Kingston HyperX Blu 4GB 240-Pin DDR3 1600 (PC3 12800) 9-9-9-27 - 1.65V Tenemos a Kingston como la marca fabricante, HyperX Blu el modelo específico, 4GB la capacidad total del módulo de memoria RAM y 240-pin DDR3 nos indica que el tipo de memoria sí es el de ultima generación que buscamos para nuestra placa madre, la que hay que fijarse tenga soporte para DDR3. Después de eso, las cosas se complican un poco. DDR3 1600 es indicador de la frecuencia soportada por las memorias. Porque al igual que un procesador, las RAM también marcan una frecuencia que se mide bajo el mismo parámetro que la CPU, es decir, MHz. La premisa es simple: mientras más MHz, más rápido. En este caso, es posible hacer funcionar este producto a 1600MHz, según indica el fabricante, sin riesgo de poner en peligro la integridad del producto, aunque siempre es posible hacerlas correr a menos o más. Luego vemos que aparece PC3 12800 en el anuncio. Esta sigla es indicador de dos aspectos que ya revisamos anteriormente: tipo de memoria RAM y frecuencia a la que corre. Los primeros tres caracteres, según lo que digan, nos dicen que: PC = RAM DDR PC2 = RAM DDR2 PC3 = RAM DDR3 Luego, el número que le sigue nos puede decir la frecuencia, simplemente dividiéndolo por ocho: 12800 / 8 = 1600MHz. Y ya conocemos dos aspectos vitales antes de hacer la compra, puesto que muchas veces nos encontramos con ofertas que no especifican bien los datos y colocan sólo la marca, capacidad y el PC3 12800 en vitrina. Acto seguido, vemos el 9-9-9-27. Esto se refiere a la CAS Latency, simplemente los tiempos de latencia o respuesta que alcanza la RAM durante el proceso de mover información desde un chip de memoria DRAM hasta los conectores de 240 pines donde se inserta, antes de irse al controlador de memoria para el procesamiento central. Lo que deben saber: mientras hayan cifras más bajas, mejor. Además, algunos anuncios muestran sólo CL9 o CL8, siendo, por ejemplo, CL9 sinónimo de 9-9-9-27, a modo de resumir la información y CL significando CAS Latency. Otro punto a destacar es que mientras más alta sea la frecuencia de las RAM, generalmente mayores serán las latencias, así que no necesariamente debemos buscar más MHz si es que los tiempos de latencia aumentan demasiado. Hay que ir por el equilibrio. Finalmente, 1.65V es la energía máxima que la RAM permite para funcionar a la frecuencia prometida, la que puede ser reducida o aumentada según queramos modificar la frecuencia de fábrica a la que adquirimos el módulo, en un proceso muy popular que todos conocemos como overclock. Una vez que ya tenemos nuestra RAM… Cuando el módulo está instalado en nuestro equipo y funcionando, nos queremos asegurar que opera a las frecuencias y latencias por las que pagamos. Para esto, podemos ver a través del software CPU-Z detalles de la RAM, siendo una pequeña y popular aplicación que entrega detalles de nuestra computadora a modo de resumen. En Windows, la abrimos y vamos a la pestaña Memory: Acá, en Type vemos que el tipo de memoria es DDR3, Size nos dice la capacidad (4096 MBytes = 4GB), Channels # son los canales a los que funcionan las memorias, sea single o dual channel, siendo esta última mejor para el desempeño de la plataforma. De CAS# Latency (CL) para abajo veremos los timings o latencias: 7-7-7-20, según la imagen. Luego, vemos otro aspecto importante: DRAM Frequency. Éste es el indicador de la frecuencia a la que están funcionando en ese momento nuestras memorias, y para traducir dicho número simplemente tenemos que multiplicarlo por dos, lo que nos dará como resultado la frecuencia total a la que anda el producto instalado: 533,0 MHz x 2 = 1066MHz. En este caso, las RAM corren a 1066MHz, pero en las Kingston HyperX Blu del ejemplo anterior, CPU-Z debiera mostrar en este apartado 800 MHz. ¿Por qué multiplicar por dos? Porque DRAM significa Double Data Rate Memory. Doble. Ahora, si al revisar esto vemos que nuestra memoria corre a menor frecuencia de lo que compramos, significa que la plataforma no las soportaba desde un principio. Porque la frecuencia de la RAM depende de tu procesador central (CPU) y no necesariamente van a andar a lo prometido desde que las sacamos de la caja. Antes de ir por las más geniales RAM DDR3 a 2666MHz, tenemos que asegurarnos que nuestra CPU soporte aquello, lo que aparece explícitamente informado al momento de adquirir la CPU, como “Max memory support” o algo por el estilo. Acá, Google o el señor que vende PCs serán nuestros mejores amigos, en caso que no sepamos reconocer el dato. Pero si le erramos y compramos mal la RAM, por ejemplo, un modelo a 1600MHz, prendemos el equipo, corremos CPU-Z y vemos que soportaba sólo 1333MHz, no todo está perdido. Podemos hacer overclock a nuestro procesador central, aumentando las frecuencias de la CPU y RAM. Pero esto da para otra guía completamente aparte. ¿El consejo por hoy? Comprar memorias cuya frecuencia sea soportada por nuestra CPU.

Algunos tenían la secreta esperanza de que el próximo Window 8 les permitiera iniciar el sistema directamente en el escritorio, sin tener que pasar por el artista la interfaz previamente conocida como Metro y que todavía no tiene nuevo nombre. Bien, eso no será posible, según reportan varios que han probado la versión RTM del sistema operativo, filtrada a la web hace algunos días. Es decir, la entrada oficial será a la interfaz de aplicaciones Metro, y si quieres entrar al escritorio tendrás que abrirlo desde ahí como una aplicación cualquiera. En las versiones beta de Windows 8, existía una manera de saltarse este menú de apps para ingresar directamente al escritorio. Aunque la nueva interfaz es la estrella del sistema operativo, hay un grupo de usuarios que no está muy convencido y que preferiría seguir usando Windows de la forma como lo han venido haciendo hasta ahora. En este grupo hay en particular bastantes empresas, que deberán entrenar a su personal y adaptar sus sistemas para usar Windows 8, si es que se cambian. Pese a esto, Microsoft ha dado varios pasos en reducir al escritorio lo más posible, primero quitando el botón y menú de inicio, y luego con esto. Algunos especulan incluso que en unos 10 años el escritorio podría desaparecer. Únete a Mundo Geek

¿Skype sin tener que descargar e instalar nada? Eso es lo que está tratando de lograr Microsoft, dando sus primeros pasos en entregar soporte al estándar HTML5 Real Time Communication (WebRTC). Microsoft envió su propia propuesta para WebRTC, diferente a la que había enviado Google anteriormente – agregándole las palabras “Customizable, Ubiquitous” al principio y dejándolo como “CU-RTC-Web”. El estándar es básico para generar comunicaciones de video y audio en HTML5 sin necesidad de un plug-in. Aunque Microsoft ya anunció la integración de Skype en Outlook.com a través del navegador, esta integración funcionará mediante la descarga de un plug-in todavía. La diferencia con la propuesta de Google está básicamente en el soporte para códecs y la manera en que se envían los datos. Por otro lado, el estándar está en manos de la W3C y todavía no está terminado, de modo que la versión web de Skype no llegará pronto. La creación del estándar y su aprobación establecerán el marco para las aplicaciones web de comunicaciones en video en general, ya sea Skype, Gtalk u otros. Únete a Mundo Geek

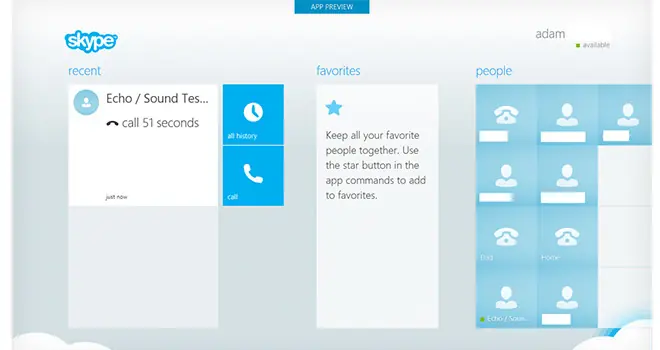

La época previa a un lanzamiento siempre es terreno fértil para las filtraciones. Esta vez se trata de Skype, rediseñado al estilo Windows 8 ahora que la compañía pertenece a Microsoft. El sistema está optimizado para tablets, y sigue el mismo diseño de las aplicaciones para el nuevo sistema operativo. Neowin pudo probarlo y señala que el sistema funcionó muy bien, sin caerse, y que la interfaz es limpia, rápida y fácil de navegar. Dado el buen funcionamiento, es posible que la aplicación esté disponible dentro de poco en el mercado de aplicaciones, que ya está funcionando para quienes descargaron la versión de prueba por 90 días de Windows 8. Únete a Mundo Geek

Junto con la completa remodelación de diseño que llega con Windows 8, Microsoft estrenó un nuevo logo corporativo. Se trata del primer gran cambio de logo de la compañía en 25 años. La nueva imagen es similar a la bandera de colores que ya conocíamos de Windows, pero plana – como el estilo “moderno”. Además se cambió a tipografía Segoe la palabra Microsoft. El cambio parece unificar la nueva imagen que la compañía le está dando a todos sus productos. “Esta oleada de nuevos lanzamientos no sólo es reimaginar nuestros productos más populares, sino que también representa una nueva era para Microsoft, de modo que nuestro logo debía evolucionar para acentuar visualmente este nuevo comienzo”, dijo Jeffrey Meisner en el blog oficial. Microsoft se prepara para lanzar varios productos en los próximos meses, partiendo por Windows 8 y Windows Phone 8, más el tablet Surface, el nuevo Office y el cambio de interfaz en la Xbox. Únete a Mundo Geek Si te gustó compártelo en el MI

Dropbox comenzó a probar un sistema de doble verificación de cuentas, para mejorar la seguridad en el acceso. En los últimos meses hemos visto casos de robos de passwords que han destruido la vida online de algunos. Tener información almacenada en la nube es práctico, pero si llegan a acceder a una de nuestras cuentas el peligro es altísimo, sobre todo considerando que muchas gente suele usar la misma contraseña para diversos servicios en internet. Para evitar que los datos de nuestro Dropbox sean violados por algún atacante malintencionado, la compañía comenzó a activar la verificación de dos pasos, que empezará a aparecer durante estos días en la cuentas de los usuarios. Para que funcione ahora hay que descargar el último beta de la versión de escritorio y el siguiente link para activar la prueba (El link lo coloqué en la fuente del post). La doble verificación se puede hacer a través de mensajes de texto (donde se enviará un código de seguridad), o mediante una aplicación de autenticación. Únete a Mundo Geek