GauchoViejo

Usuario (Argentina)

Tenés un Windows XP Desatendido y no podés ver las redes WiFi? Bueno, suele pasar con ese tipo de Sistemas, salvo con el Royale y el Zune que he publicado ya por aquí. La solución (que probé y me funcionó) es la siguiente: Abrís el Bloc de notas y creás un archivito con la extensión .REG En el colocás lo siguiente: Si, es una imágen de mi bloc de notas, acá te dejo un link para bajártelo: https://1drv.ms/u/s!AkNZvockCwMEgxV9S8ZAiqxtW0lj Windows Royale https://1drv.ms/u/s!AkNZvockCwMEgl9fam0ihl1KjfnO Windows Zune https://1drv.ms/u/s!AkNZvockCwMEgmDQOdZ8DV2QrS33 Una vez guardado (con un nombre como verwifi o el que se te ocurra) lo ejecutás, reiniciás y ya podrás ver las redes WiFi en tu Windows XP Ue, no te olvides de que la extensión debe ser .reg Saludos!

¿Problemas al instalar Adobe Flash Player? Te habrá ocurrido que por ejemplo (si usas Firefox) no puedes habrir cierto tipo de contenido, como algunos vidéos de Youtube, ya que se requiere Adobe Flash Player para su visualización. (Esto no ocurre con Chrome ya que tráe su propia versión preinstalada) Pero al intentar instalarlo, te descargas el programa sin problemas y luego te da error, puedes repetir el proceso, pero el problema continúa. Te paso la solución que econtré casualmente ya que nadie me daba un dato en concreto que me sirviera. Pués el problema es que la instalación es bloqueada por el antivirus. En mi caso utilizo Avast, simplemente deshabilité sus escudos de manera momentanea, y ahí si pude realizar la instalación sin problemas, luego hay que reabilitar los escudos ¿eh? Puede que el dato no te parezca relevante, pero a muchos nos volvió locos.

El pirata que atacó el portal de Linux Mint explica como lo hizoYa anunciaron que había atacado los servidores de Linux Mint para sustituir las imágenes ISO de la famosa distribución Linux por otras modificadas que había creado este pirata. Así, todos los que han descargado la ISO de la distribución Linux Mint, habrán instalado en su máquina una versión que no es la original y que ha sido manipulada. Por el momento se sabía del ataque pero no se sabía del responsable, ahora ya se conoce el atacante que incluso ha explicado cómo lo hizo. Además, el pirata alega que no solo afectó a las imágenes ISO de la zona de descargas del portal oficial de Linux Mint, también a otras partes como los foros, pudiendo tener acceso a los nombres de usuario y contraseñas de todos los registrados. Algo que es un fallo de seguridad bastante grave. Disponer de usuarios y contraseñas de un registro en un foro quizás no sea lo más grave, pero sí poder modificar las ISOs para que los usuarios descarguen distros modificadas con un fin (instalar un backdoor o puerta trasera para tener acceso al equipo víctima a su antojo). El responsable de esto, permitanme que no lo llame “hacker”, puesto que “hacker” es otra cosa bien distinta, es el pirata o ciberdelincuente que se hace llamar Peace. Tres días después de su ataque se ha mostrado, contando además como pudo tomar el control de los servidores de Linux Mint. Algo que ha podido afectar a muchos, ya que Linux Mint es una de las distros basadas en Debian que son más utilizadas, por detrás del todopoderoso Ubuntu. Es decir, no se trata de una distro rara que pocos usen… Pero Peace no ha mostrado ni su rostro ni su identidad, solo se sabe que vive en Europa y su nombre en el cibermundo. Además ha dicho que no pertenece a ningún grupo de piratas conocido, actúa solo. Y todo comenzó cuando estaba “dando una vuelta por los servidores de Linux Mint” en enero y se encontró con una vulnerabilidad que le permitió acceder al panel de administración del sitio web. Y unos días más tarde, la vulnerabilidad aun no había sido corregida, por lo que entró y decidió compilar su ISO de Linux Mint con una puerta trasera y que todos descargasen esta imagen desde los enlaces espejo que subió. La ISO fue subida a un servidor de archivos de Bulgaria. Además Peace anima a revisar la puerta trasera, ya que no es demasiado compleja y es de código abierto. Así que los afectados ya tienen entretenimiento… Por supuesto la firma MD5 también fue variada por Peace para que coincidiera con la de la ISO modificada y así dejar tranquilos a los que se la descargaron. Algo que nos lleva a pensar si es seguro lo que descargamos aunque tenga comprobación de la suma del hash MD5 (además, muchos ni la comprueban tras la descarga). La base de datos de los registros del foro de la web de Linux Mint también fue robada dos veces y por tanto, los datos de los usuarios han sido comprometidos. Pero Peace no se queda ahí, también ha bajado una copia entera del foro, la primera el 28 de enero y la segunda el 18 de febrero, así que todos los registrados antes de ésta última fecha tienen su contraseña y nombre de usuario en manos del pirata, ya que aunque estaban cifradas, Peace dice que ha podido descifrarlas con facilidad aprovechando un fallo PHPass que gestionaba las contraseñas del sitio. Y Peace ha puesto a la venta todo el contenido: usuarios, contraseñas, emails, scripts, etc. En el mercado negro de la Deep Web, por un total de 0.197 Bitcoin, es decir, 85$. Encima barato… Si quieres comprobar si tu cuenta ha sido comprometida, visita HaveIBeenPwned. Y si has bajado la ISO por estas fechas, tu equipo estará comprometido con el backdoor. Formatea e instala una nueva ISO de confianza.

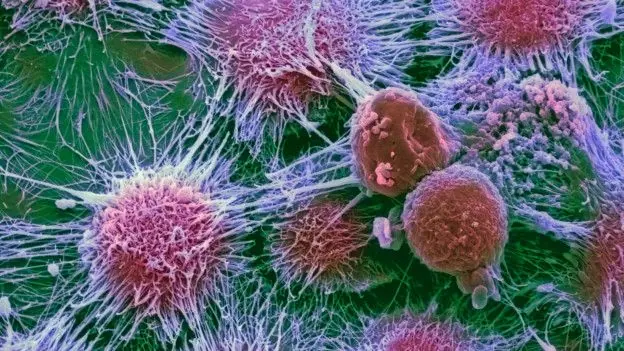

Los esfuerzos contra el cáncer y el mal de Alzheimer dieron este año frutos que podrían cambiar el curso de la medicina.Pero 2015 también ha sido el año del espectacular transplate de cara que incluyó párpados, orejas y el cuero cabelludo completo, entre otros grandes logros. 1. El cáncer, ¿batalla ganada? La medicina contra el cáncer está a las puertas de una revolución después de que uno de sus campos más prometedores, la inmunoterapia, alcanzara este año su mayoría de edad y comenzara a dar resultados. Si tienes gripe, tu sistema inmunológico persigue y destruye el virus que provoca la enfermedad. Pero los tumores pueden disfrazarse de tejido sano para evitar la detección y consecuente eliminación. La inmunoterapia lucha contra ese proceso. Evita que el cáncer se "esconda" y lo deja expuesto ante el sistema inmunológico. Este enfoque logró que la tasa de supervivencia de los pacientes con cáncer de pulmón se duplicara, tal y como demostraron dos ensayos presentados en la conferencia anual de la Sociedad Estadounidense de Oncología Clínica. Además, seis de cada 10 pacientes con un melanoma avanzado que se sometieron a la inmunoterapia vieron sus tumores disminuir. Se trata, pues, de uno de los campos más prometedores de la medicina. 2. El bebé que vino del frío Una belga de 27 años se convirtió en la primera mujer en dar a luz a un bebé gracias a tejido ovárico congelado. Cuando aún era una niña, a los 13 años, le fue extraído un ovario antes de ser sometida a un transplante de médula ósea. De este ovario extrajeron 62 fragmentos de tejido y los congelaron, con un método llamado criopreservación. Los médicos tomaron tal decisión porque el tratamiento contra la leucemia al que sería sometida era muy invasivo y podía terminar afectando su fertilidad. Efectivamente, el ovario que aún conservaba sufrió daños por la terapia. Diez años después de aquella operación la mujer decidió que quería ser madre. Así que los médicos injertaron tejido del ovario congelado en el ovario que aún conservaba, además de en otras partes de su cuerpo. Gracias a ello, pudo traer al mundo a un niño sano. Este método podría evitar la infertilidad de mujeres que fueron sometidas a tratamientos médicos agresivos de niñas. 3. El transplante más complejo de la historia En agosto, varios cirujanos llevaron a cabo en Estados Unidos el transplante de cara más extenso hasta la fecha. La intervención incluyó también el cuero cabelludo completo, las orejas y los párpados. A los doctores les tomó 26 horas dar a Patrick Hardison una nueva cara. Este bombero voluntario de 41 años sufrió quemaduras de tercer grado en el rostro y en el cuero cabelludo cuando rescató a una mujer de una casa en llamas. Esperó al donante perfecto por más de un año. Y es que no solo tenía que coincidir con su tipo de sangre, sino también con su tono de piel y pelo, ambos claros. La pareja perfecta resultó ser David Rodebaugh, un joven de 26 años que falleció a causa de un accidente en bicicleta. La operación fue todo un éxito y Hardison pronto será sometido a otras intervenciones para retirarle la piel que le sobre alrededor de los labios y los ojos. 4. Un freno para el mal de Alzheimer, ¿más cerca? Este año se conocieron los primeros detalles de cómo un fármaco podría frenar la degeneración del cerebro en pacientes con una fase incial del mal de Alzheimer. Según los datos de la compañía farmacéutica Eli Lilly, el medicamento llamadoSolanezumab puede frenar el avance de la enfermedad en un tercio. A día de hoy es imposible de parar la destrucción de neuronas y la atrofia cerebral que provoca el alzhéimer. Más de 100 ensayos clínicos en las últimas tres décadas han dado como resultado sólo unas cuantas medicinas que tratan los síntomas, pero no hay nada para detener la muerte del cerebro. Pero este fármaco podría mantener estas células con vida, y lo haría atacando a las proteínas deformadas, llamadas amiloides, que se acumulan en el cerebro de un paciente con este enfermedad degenerativa. 5. ¿Una esperanza ante la resistencia a los antibióticos? Este año se han seguido descubriendo cepas de una u otra bacteria resistente a los antibióticos. Una de estas superbacterias fue identificada en China en noviembre. Y el hallazgo fue particularmente preocupante ya que la mutación, a la que los científicos llamaron gen MCR-1, era resistente al efecto de la colistina. Este antibiótico, la colistina, es una de las últimas armas para combatir bacterias polirresistentes. Y, por lo tanto, se suele utilizar allí donde todos los demás fármacos fallaron. Por ello, algunos expertos incluso han asegurado que estamos a las puertas de una "era postantibiótico". Un tiempo apocalíptico en el que los tratamientos como la quimioterapia, la ciurgía o el transplante de órganos serían prácticamente imposible. Sin embargo, el apocalipsis es evitable ya que la resistencia será un problema sólo mientras no se descubran nuevos fármacos. Así lo asegura un equipo de la Universidad del Noreste, de Boston (EE.UU.). Y la afirmación se basa en un método con el que este año consiguieron un método para incubar bacterias que terminaron dando pie a 25 nuevos antibióticos. Image copyright

Tras la no sencilla tarea de escoger un Sistema Operativo adecuado pasamos al siguiente e importantísimo paso: la Activación La Activación es fundamental, sin ella en poco tiempo nuestro SO dejará de funcionar. Si cuentas con un Sistema original o gratuito como Linux no tendrás mayores inconvenientes. A continuación echamos una mirada sobre los diferentes métodos de Activación. Generalizando Podemos decir que hay básicamente dos métodos para activar un Sistema Operativo: 1 Online 2 Offline Métodos Online Son aquellos que requieren una conexión a Internet para lograr la activación. Por ejemplo: Keys Retail (compradas) Keys OEM (preinstaladas) Activación vía KMS Server Una Key Retail es la que por ejemplo adquirimos en un comercio del ramo, que nos entregará entre otras cosas, los discos de instalación correspondientes o bien vía Internet, en una Tienda Virtual, en este caso deberemos descargar un archivo llamado ISO que luego utilizaremos para su instalación Las Key Retail puedem activar mas de un equipo cuantas veces lo requiera, siempre y cuando no séan utilizados al mismo tiempo. Una Key OEM, en general viene preinstalada en los equipos nuevos, requiere de conexión a Internet y puede activar un solo equipo, tiene limitaciones tales como no poder cambiar algunas partes importantes como por ejemplo la Placa Madre o Motherboard. La Activación vía KMS Server, se trata de un método generalmente usado por las empresas que cada cierto tiempo deben conectarse a un Servidor que hará una Activación por un lapso definido (180 días) con un período de gracia en caso de no poder comunicarse que eleva esta cifra a 210 días (unos siete meses) Para lograrlo utilizan la Consola de Comandos (CMD) en modo de Administrador en la que incluyen algunas órdenes definidas: Métodos Offline No requieren de conexión a Internet Keys VLK (Licencias por Volumen o Corporativas) Una Key Retail u OEM es útil para usuarios particulares, pero ¿qué pasa si una empresa necesita activar gran cantidad de equipos? Adquiere una Licencia especial que le permitirá la activación múltiple casi sin restricciones y sin estar necesariamente conectados. Las Keys Corporativas son ampliamente utilizadas en el mundo pirata en las legendarias versiones UE, desatendidas o recortadas, pero siempre ilegales. Un comentario aparte merecerían los muchos parches, activadores, loaders, etc. que no siempre dan el resultado esperado y tan ilegales como las versiones ue Como verás la Activación de un Sistema Operativo daría mucha tela para cortar. En mi próximo Post trataré el tema de la Activación mediante SLIC 2.1, no te lo pierdas!!!!

Se indica además que 1 de cada 3 sitios de descargas o streaming ilegal contiene algún tipo de malware oculto. Un informe publicado por Digital Citizen Alliance, del cual se hace eco el sitio BGR, señala que la divulgación de malware genera US$70 millones cada año, suma que se acumula en los bolsillos de los piratas informáticos mediante engaños, estafas y publicidades. Recogiendo datos de más de 800 sitios de películas por streaming, por supuesto piratas, y descargas P2P, el estudio llegó a la conclusión que 1 de cada 3 páginas de esta especie contiene algún tipo de malware oculto. Según señala la mencionada fuente, ciertos malwares no requieren que el usuario siquiera haga clic en un enlace o realice algún tipo de descarga para quedar en el dispositivo, y que en ocasiones (en un 45 por ciento de las veces, para ser exactos) para ello sólo es suficiente el ingreso a páginas que dan paso a descargas no visibiles. ¿Cuánta mayor vulnerabilidad suponen los sitios piratas en relación a los legales? El estudio de DCA anota el siguiente dato: los ilegales son 28 veces más propensos a contener malware en relación a los sitios legales.

16 de Enero ¿Querés saber que famosos cumplen años hoy? AQUÍ ALGUNOS SADE KATE MOSS RICARDO DARIN DIAN FOSSEY SUSAN SONTAG ANTHONY J. FOYT JOHN CARPENTER DEBBIE ALLEN REY FUAD II JEFF FOSTER AALIYAH ALBERT PUJOLS NICK VALENSI BOBBY ZAMORA PABLO ZABALETA NICKLAS BENDTNER RENÉE FELICE SMITH MEL FRONCKOWIAK link: https://www.youtube.com/watch?v=nEF_-IcnQC4 link: https://www.youtube.com/watch?v=pT68FS3YbQ4 link: https://www.youtube.com/watch?v=C8QJmI_V3j4

¿Cómo y dónde reclamar si sos uno de los afectados por los cortes de luz? El titular de de la Asociación de Defensa de los Derechos de los Usuarios y Consumidores, Osvaldo Bassano, detalló cómo se deben hacer los reclamos ante el ente regulador. Un total de 29.544 usuarios de las empresas distribuidoras Edenor y Edesur permanecían sin energía eléctrica en la Ciudad de Buenos Aires y alrededores este martes por la mañana. Las empresas están obligadas a indemnizar a los usuarios en las facturas, pero también por el valor de las pérdidas que generen y en caracter "punitivo" si hay una excesiva cantidad de horas sin servicio. Bassano, en diálogo con "Levantado de 10", precisó que si bien no es fácil que las empresas paguen, es su responsabilidad hacerlo: "Tengamos en cuenta una cosa, como primera medida la empresa de energía eléctrica es responsable por la prestación del servicio, si además de esa circunstancia genera algún daño, también tiene que pagar". En ese sentido el titular de la Asociación dio algunos consejos y explicó de qué forma debe hacerse el reclamo: Averiguar si en el vecindario alguien ha hecho la denuncia para tenerla presenta por cualquier rotura de algún artefacto, y en caso de que no haya sido realizada, asegurarse de que sea radicada. La denuncia debe ser hecha ante el ENRE (Ente Nacional Regulador de la Electricidad), que abrirá el expediente del caso. Si son muchas las horas sin luz a la empresa responsable le corresponde una "multa punitiva": "tienen que descontar de la factura el tiempo sin servicio y además indemnizar al usuario". "La gente que no crea que porque va a la copañía o al ENRE va a recibir el dinero, está muy complicado el tema", quiso aclarar igualmente Bassano, ya que hay un intrincado protocolo para corroborar si la indemnización corresponde o no. "La situación está muy complicada para el usuario", opinó, aunque sosteniendo que "aquel que produce daños tiene que pagar".

A lo largo de nuestra vida, todos vamos coleccionando experiencias, de las cuales, a través de los años podemos concluir cuales de ellas pudieron ayudarnos a tomar mejores decisiones dados los resultados que obtuvimos. A lo largo de nuestra vida, todos vamos coleccionando experiencias, de las cuales, a través de los años podemos concluir cuales de ellas pudieron ayudarnos a tomar mejores decisiones dados los resultados que obtuvimos. Recuerdo que en la década de los 90´s se puso de moda que al terminar la preparatoria te tomabas un año sabático, en el que te ibas a estudiar idiomas a otro país. En esa etapa de nuestra vida, todos somos vulnerables. Es difícil tener consciencia plena de las consecuencias de nuestros actos. Nos dejábamos influenciar fácilmente por lo que sucedía en nuestro entorno salvaguardando el sentido de pertenencia hacia un grupo. Un ejemplo claro y conocido por todos es el comenzar a fumar. ¿Qué es lo que pasaba por nuestra mente para empezar a fumar? La primera vez que fumé, me dio asco; olía mal y no me gusto, pero lo volví a intentar varias veces hasta que terminé encontrándole el gusto. Porque si quería pertenecer a un estereotipo y ser “cool”, tenía que fumar. ¿Qué es lo que sucede en nuestra mente en un momento como este? Se crea un detonador (hay un enlace neuroquímico que se dispara al imaginarme quien soy y como me veo cool). Después, se comienza a generar un comportamiento (fumo para pertenecer) y al final se obtiene una recompensa (fumar me hace pertenecer y ser cool). Lo mismo pasa con la comida: se genera un detonador que es simplemente imaginarte como te vas a sentir una vez que hayas comido, lo que nos genera una conducta que es comer para sentir placer y estar contento porque viene una recompensa. Mucha gente come más allá de solo para alimentarse, para poder sentirse bien emocionalmente. Nuestra mente es tan poderosa que comienza a asociar estos mecanismos para implementarlos en momentos de tristeza, enojo, felicidad, ansiedad, y demás sentimientos. Cuando recreamos una y otra vez el mismo proceso y lo llevamos a cabo por un periodo de tiempo suficiente (que generalmente toma tan solo 21 días) se genera un hábito. Para romper con un hábito se necesita tener el grado de consciencia suficiente que de paso a la voluntad necesaria para poder interrumpir el proceso y efectuar cambios en nuestro comportamiento. Generalmente a la edad de los 38 años ya estamos habituados a que nuestro comportamiento sea de cierta forma y día con día repetimos los mismos hábitos: Nos levantamos a la misma hora, vamos al baño, nos lavamos los dientes, nos metemos a bañar, desayunamos, vamos al trabajo por el mismo camino que tomamos todos los días y así sucesivamente hasta terminar el día. Esto es parte de nosotros. Pero al detectar que algo no nos hace sentir bien, que no tenemos satisfacción plena, o que nuestra recompensa por la cual iniciamos este hábito ya no es suficiente, es el momento justo cuando la vida nos brinda la iluminación de la consciencia, que es el primer paso para dejar de lado la monotonía, retando a nuestras rutinas. Para obtener resultados diferentes necesitamos hacer cosas diferentes, pero eso ya lo sabemos. Nuestra mente es predecible: Generamos alrededor de 60,000 pensamientos diarios y el 90% de estos pensamientos los volvemos a repetir al día siguiente. Son exactamente los mismos y por lo tanto, la posibilidad de que podamos generar algún cambio raya de forma muy cercana en lo imposible. Romper o interrumpir con nuestros pensamientos rutinarios (que todos sabemos cuáles son) es el inicio de una cadena que impactará nuestro comportamiento, y por lo tanto, nuestras experiencias y emociones lo cual tendrá como consecuencia nuevas reflexiones, nuevos pensamientos, creando así círculos virtuosos en nuestra vida. Al hacerlo, estaremos tejiendo nuevas redes neuronales que se reforzarán para crear los nuevos hábitos. Desafortunadamente cuando tenemos malas experiencias tendemos a generalizarlos. Cuando vuelve a pasar algo similar (que no tendría que ser extraño ya que pensamos casi igual al día anterior), automáticamente la recordamos y no intentamos ninguna acción diferente, porque catalogamos el suceso como una verdad absoluta. Ejemplos conocidos: Una decepción amorosa que automáticamente se conecta con la misma red neuronal, generando la misma emoción que se vivió en otro momento para evitar hacer algo, porque ya sé lo que volverá a suceder. Pierdo por no perder. El conocimiento es la ventana que se abre para recibir aire fresco y observar el horizonte, invitándonos a explorar cosas distintas, permitiéndonos la oportunidad de reflexionar desde una perspectiva diferente. Pero ahora, la gran pregunta: ¿Y cómo lo hacemos? Una cosa es tener la información y otra diferente es saber qué hacer con ella. Primero identifica que información necesitas, después obtenla y llévala a la acción. Si todo ese conocimiento que tienes -y que de alguna u otra forma, si estás leyendo esto, podemos suponer que en muchas cosas estas bien- ¿Que pasaría, si partiendo de ahí, comenzaras a generar una serie de nuevas ideas y pensamientos que te lleven a formar mejores creencias más asertivas para ponerlas en práctica en el entorno instantáneamente cambiante en el que vivimos? Hoy es tu mejor día. Atrévete a crear nuevas redes neuronales, genera nuevos hábitos, transforma y descubre. UN NUEVO PENSAMIENTO = UNA NUEVA OPORTUNIDAD DE CAMBIAR HABITOS. Cuando el conocimiento te hace crecer, estas evolucionando, transformándote en una persona plena. No te quedes estancado con el mismo conocimiento. Haz algo, la vida es movimiento, no te quedes en el mismo lugar en el que empezaste.

Frente al irrefrenable avance de los dispositivos móviles, somos cada vez menos los que nos sentamos frente a una PC, y aún menos los que nos gusta experimentar y probar. La famosa empresa de la banderita-ventanita ha tenido algunos éxitos y también varios fracasos, podríamos mencionar entre sus aciertos mas recientes a Windows 7. ¿Por qué digo esto? Bien, Windows XP fue el mejor SO creado por los de Redmond, tanto es así que todos los demás Sistemas subsiguientes estaban destinados a vencerlo... y perdían la competencia. Es así que el XP se "cargó" a Vista, todo un desastre, y los 8.X se puede decir que fueron solo una prueba mirando hacia el futuro SO que terminaría siendo el 10. Pero como para algunos Windows 10 pareciera no terminar nunca su evolución, (y así será...) se han volcado de lleno al ya maduro Seven. Windows XP va quedando obsoleto, aunque aún sea utilizado por millones en todo el planeta (y fuera de el). En el minuto 1:12 podemos ver como la dama cosmonauta golpéa con su pié en ingravidéz una notebook con el Screensaver típico de Windows XP, esto ocurrió en la Estación Espacial Internacional. Así que si ya te cansaste de probar y te quedaste con Windows 7, tal vez esta nota te interese. Nos decidimos por Windows 7 pero ¿Cuál? Existen varias ediciones y nos preguntamos cual sería mejor, mas rápida, mas segura, etc. Aquí algo de info para ayudarte en la decisión ¿32 o 64 bit? Existen dos tipos de Sistemas Operativos; los de 32 y los de 64 bit (no voy a entrar en detalles técnicos, solo en generalidades) Diferencias Sistemas de 32 bit : Reconocen hasta 3 Gigas de memoria RAM Sistemas de 64 bit : Según la edición reconocen mas RAM, Los SO de 32 bit suelen ser mas ligeros y consumir menos recursos, pero están limitados en los 3 Gigas de RAM Los SO de 64 bit requieren de un procesador que soporte 64 bit, son mas pesados, su instalación demora algo mas de tiempo y ocupan mas espacio en disco, además de consumir mas memoria, su gran ventaja es el aprovechamiento de mas RAM y su estabilidad general. Resumiendo: Si disponés de menos de 4 Gigas te conviene el de 32 bit. Si en cambio disponés de mas memoria podés optar por 64 bit. Acá van unos puntos básicos a tener en cuenta; repito, solo marco generalidades sin entrar en demasiados tecnicismos Starter : Reconoce solo 2 Gigas de RAM (solo disponible en 32 bit) no podés cambiarle el fondo de escritorio, no tiene transparencias ni juegos premium, ni otras "cositas" mas, en fin, una edición bastante limitada. Home Basic : Reconoce hasta 8 Gigas de RAM en 64 bit, con este podés cambiar el fondo de pantalla, pero nada mas, nada de transparencias. Soporta el cambio rápido de usuario. Home Premium : Reconoce hasta 16 Gigas de RAM en 64 bit, acá ya tenes un SO mucho mas completo, con transparencias, juegos premium, etc. Ediciones Professional, Ultimate y Enterprise : A mi modo de ver solo son verdaderamente útiles en los ámbitos empresariales porque agregan capacidades que solo se pueden aprovechar al máximo en esos entornos. Un usuario doméstico no las utiliza, o séa te instalás un Sistema con cosas que no vas a usar y que por dicho motivo es mas lento y consume mas recursos. En mi modesta opinión me quedaría con el Windows 7 Home Premium ya que tiene todo lo que un usuario particular necesita. Para datos mas concisos pueden consultar el siguiente enlace: https://es.wikipedia.org/wiki/Anexo:Ediciones_de_Windows_7 Gracias por su atención; el futuro de la PC es incierto aún, será cuestión de esperar.