Gotclass

Usuario (Venezuela)

Mercenaries 2: World in Flames Es un polémico videojuego desarrollado por Pandemic Studios y publicado por Riley Donnelly y Electronic Arts. Es la secuela de Mercenarios El arte de la destrucción es esencial, fue (lanzado en 2005) y fue puesto a la venta el 31 de agosto de 2008 en Estados Unidos y el 5 de septiembre en Europa. Este juego esta ambientado en Venezuela y prohibido para la venta o exhibición en dicho país, ya que se hace una alusión violenta a una intervención armada norteamericana a la soberanía de la venezuela, y se ofende a nuestro país. está ambientado en el año 2010 La historia sigue la caza de Ramón Solano por el jugador, una gran figura política quien contrata al mercenario del jugador por un trabajo, a quien luego se reusa a pagar e intenta matarlo. Después de un golpe de Estado, Solano se vuelve dictador de Venezuela. Usa su posición para apoderarse del control nacional del suministro de petróleo lo que desencadena un incidente internacional y angustia en la OPEP. Junto con las Fuerzas rebeldes de Solano, la mayor parte del Ejército venezolano apoya fieramente la causa del dictador. Las otras fuerzas rebeldes, en oposición a Solano, han surgido bajo el nombre de EPLV (Ejército Popular de Liberación de Venezuela). Pronto se les unen a la pelea por el control del petróleo numerosas facciones, entre ellas la Corporación Universal Petrolífera; los Piratas Rastafarios (el equivalente a la Mafia rusa de la primera entrega de Mercenaries);EPL de China; y la AN (Alianza de Naciones). Estas seis fuerzas forman inevitablemente la columna de una guerra que determinará el destino del suministro de petróleo del país. Pasando por zonas populares de Caracas como Petare y el silencio (centro de Caracas) como también ciudades importantes como Maracaibo (edo. Zulia), Santa Rita (edo. Zulia), Merida, Valencia, etc... Traicionado, el mercenario se aliará con cualquiera de las otras facciones para atrapar a Solano y hacer algo de dinero en el camino. Mercenaries 2 World in Flames es un juego de acción que se desarrolla en un enorme escenario en guerra totalmente interactivo. Según denunció la Asociación Venezuela Solidarity, Pandemic es una sub contratada del Ejército de los Estados Unidos, el Pentágono y la CIA. Además participó del 'Instituto para Tecnologías Creativas. "El cual trabaja con técnicas de Hollywood para montar simulaciones de guerra en el desierto de California como entrenamiento militar". Modo de Juego: El juego sigue el mismo modo de juego que su predecesor con una gran mejora gráfica y nuevos vehículos, nuevo armamento, etc... A diferencia de su predecesor no habrá tienda de armamento. Esta vez los objetos se le comprarán a agentes de las difentes facciones y serán transferidos a tu base desde la cual serán enviadas a través de tu Helicóptero. Además de esto, las Facciones tendrán sus Enemigos y Aliados. Pero hay añadidos en esta entrega como por ejemplo barcos, lanchas y la habilidad de poder nadar. Universal Petroleum (PDVSA) Es una Empresa Privada de Petroleo con Crisis gracias a Ramón Solano Enemigos VZ,PLAV,China,Piratas Ejercito Popular de Liberación de Venezuela (PLAV) (fAN) fuerza armada nacional Es una Guerrilla Formada por Rebeldes u otros disidentes para recuperar las riquezas de su Pueblo Enemigos: Los Aliados,Universal Petroleum,VZ Los Piratas: Los Piratas son saqueadores de barcos mercaderos u otros estos solo operan en los mares y sus islas estos son los que les dan provisiones a los Rebeldes Enemigos:Los Aliados,Universal Petroleum,Ejercito de Venzuela. Los Aliados: Entran a Venezuela gracias a la crisis de petroleo y por la crisis Armada Enemigos: LAV,Los Piratas,China,Venezuela. China: Entran por su Guerra con los Aliados y por la crisis de Petroleo estos apoyan a EPLV Enemigos:Universal Petroleum,los Aliados,VZ,los Piratas Casi todas las Facciones Usan las mismas Armas y vehículos (Excepto los Nuevos) ya que Venezuela usa el Mismo Armamento y Vehículos que Corea del Norte. a Diferencia de la PLAV usa vehículos Personalizados (Coches, Helicópteros) El juego muestra tres personajes jugables confirmados del juego original: Jennifer Mui, Mattias Nilsson y Chris Jacob Critica en Venezuela: no solo este juego fue prohibido en Venezuela si no que también es considerado una falta de respeto a nivel nacional y a nuestra soberanía reflexionemos en este instante el enemigo somos nosotros personas inocentes trabajadores, estudiantes y militares yo respeto tu condición política y tus derechos pero desarrolladamente esta es una falta muy grabe y creo que en lo personal estos juegos así deberían plantearse en un argumento imaginario y todo lo que seria su desarrollo de su historia en un lugar totalmente ficticio no tomando como objetivo cualquier país o cuidad de este mundo... Algunos vídeos que me gustaría que vieras: link: http://www.youtube.com/watch?v=iCh-tlVAwag link: http://www.youtube.com/watch?v=WcDfOFlew-k Sin Mas Nada que Decir gracias por tomar tu tiempo leyendo esto me Gustaría que lo recomendaras a tus seguidores :

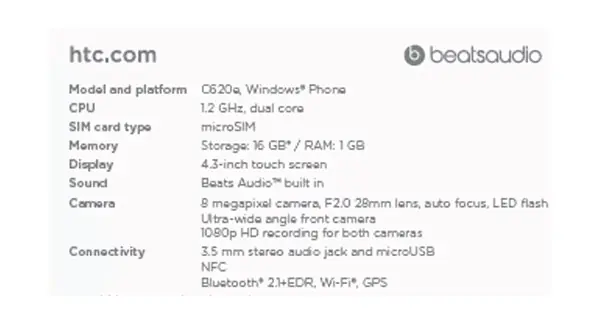

La salida de Windows Phone 8 empieza a hacer que los fabricantes aceleren el proceso de producción de teléfonos para dicha plataforma. De momento el OS de Microsoft no es un serio rival para Android o para IOS pero algo nos dice que esto podría cambiar muy pronto y los fabricantes quieren tener presencia en dicho mercado. Tras el anuncio de Nokia de sus Lumia 820 y Lumia 920 me ha llegado a conocer los primeros datos sobre la propuesta de HTC. Se trata de una filtración que aparece en la red a modo de capturas, lo que de alguna forma prueba que la información es más o menos verídica. El HTC 8X sería el nombre final del teléfono Windows Phone 8 del fabricante taiwanés. Realmente ya sabíamos de su existencia, aunque utilizando el nombre HTC Accord. Pues bien. Junto a la foto promocional aparece el cuadro de características del HTC 8X, desvelando la configuración interna del terminal. El modelo, a nivel interno, sería el HTC C620e. En cuanto al procesador, estaríamos ante un chip dual core a 1.2 GHz que, si bien no se especifica fabricante, lo lógico sería apostar por un Snapdragon S4 como los que montan los nuevos Lumia. Completarían el cuadro de especificaciones una pantalla de 4.3 pulgadas (no se especifica la resolución ni tipo de panel), memoria interna de 16 GB, 1GB de memoria RAM, cámara trasera de 8 megapíxeles con grabación de video Full HD, autofocus, flash LED y una apertura F2.0, conectividad NFC, Bluetooth 2.1+EDR, GPS y sonido Beats Audio. No se especifica si el HTC 8X incluiría una ranura para tarjetas de memoria externas. Dado que Windows Phone 8 sí permite su uso (a diferencia de Windows Phone 7) lo más lógico sería disponer de tal ranura, aunque falta confirmación oficial. La existencia del HTC 8X es, como decíamos, una filtración. HTC tiene preparado un evento para el día 19 de septiembre en el que, si nada cambia, se espera el anuncio oficial de este terminal y de posiblemente un Tablet con Windows 8.

ATENCION USUARIOS DE FIREFOX Un reciente estudio de Citizen labs ha identificado un programa espía que se hace pasar por Firefox para engañar a los usuarios. El software es obra de Gamma International, una empresa que ya fue notificada por la fundacion mozilla , que ha intentado acabar con dicha práctica ilegal. El spyware es conocido como FinSpy o FinFisher y, sorprendemente, ha sido adquirido por varios gobiernos para llevar a cabo investigaciones ilegales. No en vano, FinSpy tiene servidores en 36 países, entre los que se encuentran Canadá, Estados Unidos, Reino Unido o Japón. Pero, ¿cómo funciona el clon malicioso de Firefox? En la práctica, el programa creado por Gamma usa la marca Firefox para esconderse en el ordenador que ha sido instalado y pasar desapercibido. Imita incluso el número de versión del navegador y aparece como un inofensivo Firefox.exe en la lista de programas activos en el administrador de tareas. Después de ser descargado, FinFisher puede actuar de diferentes maneras. Según Citizen Lab, el software ya ha sido utilizado contra actividas pro-democracia en Bahrein. También para distribuir un documento sobre las elecciones de Malasia o para divulgar versiones promocionales de otros productos Gamma. La buena noticia es que el spyware no afecta a los usuarios de Firefox . De acuerdo con Mozilla, es un programa totalmente independiente que se aprovecha de la fama de Firefox para extenderse y para pasar desapercibido tanto en los ordenadores de escritorio como en los móviles.

La humedad es uno de los grandes enemigos de los componentes electrónicos y por ello te mostrare unas sencillas soluciones para evitar esto. Ten muy en cuenta que el polvo acumulado en el interior de la máquina genera humedad con el paso del tiempo. Por tanto, evita que esto suceda limpiando regularmente el interior de tu PC; no tiene que ser una tarea que hagas muy a menudo, sino que es suficiente con una periodicidad de una vez cada tres o cuatro meses. Para evitar la acumulación de polvo, también te ayudará situar la CPU en un lugar que esté elevado, en vez de dejarla en el suelo, como es habitual. Aunque parece obvio, evita colocar tu máquina en lugares húmedos, es decir, elige la zona más seca de la habitación. Y, si eres consciente de que los componentes de tu equipo están húmedos, apaga la máquina, retira el chasis y déjala en una zona seca unos días para favorecer que la humedad se evapore. Así conseguirás alargar la vida de tu PC. en lo personal cuando hagas 1 mantenimiento completo: retira los discos duros. la placa base. la lectora de DVDs. desconecta la tarjeta gráfica. los Fans. y limpia todo muy cautelosamente toma mas que todo tu tiempo y con un pincel agua tuallitas húmedas de bebe u otro limpiador que no sea tan fuerte. ( no llegues al extremo de limpiar con agua tu placa seras 1 groso bruto de por vida con 1 brocha u pincel lo puedes hacer siempre y cuando este seco) trabaja en 1 mesa con un ambiente libre u ordenado libre de estorbos o cualquier interrupción. dedícale tiempo a tu PC. en mi teoría las computadoras fueron diseñadas con el único fin de ayudarnos y facilitarnos la vida.. de moles el trato que se merece.

El término Meme surge en 1976 en el libro: "The Selfish Gene" de Richard_Dawkins , que lo define como : "unidad de transmisión Cultural, o unidad de imitación" Si Aplicamos esto a Internet tenemos que: Un meme es una idea que puede evolucionar y que es tremendamente viral y propagable. Sí amigos, un meme no es sólo un muñecote, si no que un meme puede ser un vídeo, una foto, un collage, etc. En cuantocabron sólo recogemos los memes que son viñetas. ¿Quizás un spin-off en el futuro con otro tipo de memes? Quizás... Un meme normalmente no se crea, si no que surge. Muchos de los memes han surgido a partir de mutaciones de otros memes o a partir de cosas que nunca pensaríamos que pudieran convertirse en un meme, como un vídeo o un cuadro. Los memes son una de las riquezas de Internet y se propagan brutalmente entre todos los usuarios. Es importante siempre mantener su origen y de dónde se han sacado, para mantener un punto de perspectiva. Muchos de los memes tienen su origen en la comunidad 4chan, pero hay que tener en cuenta que en cualquier comunidad de internet puede salir un meme en cualquier momento, eso sí, no hay que forzarlos. Tipos de Memes: Estos son todos los memes que vas a encontrar por Internet dentro de las redes sociales como Facebook, Twitter, Foros, Google+ y distintas comunidades donde participas. El meme se hizo popular por ser una manifestación artística por un usuario de Internet que se transforma viral, luego se adopto ciertas caras como los representantes de los memes para expresar lo que un usuario quiere interpretar. Principalmente surgió de foros en ingles y el publico latino e hispano adopto estos memes haciéndolos muy populares en las comunidades. Are you fucking kidding me? Aww yea Better than expected Cereal guy Challenge accepted Feel like a ninja Feel like a sir Ffffuuuuuuuuu Forever alone Fuck yea Inglip It's free It's something LOL Me gusta Mentira Mother of God Nothing to do here Oh God what I've done Okay Pat Bateman Pokerface Puke rainbows Raisins Sí, claro That's suspicious Trolldad Trollface Why not? Y U NO Yao Ming

Se aproxima lluvia de meteoritos que llenará el cielo de estrellas fugaces Las "lágrimas de San Lorenzo", la lluvia de meteoritos conocidos también como Perseidas, alcanzarán su mayor intensidad los próximos domingo y lunes cuando la Tierra cruce la cola del cometa "Swift Tuttle", que orbita al Sol cada 130 años, informó hoy la NASA. La agencia espacial estadounidense indicó que la lluvia de Perseidas, que llena el cielo de "estrellas fugaces", es sólo parte del torrente de elementos espaciales que desde el espacio interplanetario irrumpen en la atmósfera de la Tierra cada día. Las grandes "lluvias de meteoritos" como las Perseidas y, en noviembre, las Leónidas son los momentos más esplendorosos del flujo que cada día trae a la atmósfera terrestre de diez a cuarenta toneladas de polvo espacial. La mayor parte de esos fragmentos se incinera al penetrar la capa exterior de la tierra y los objetos un poco mayores arden en la fricción atmosférica y trazan en el cielo nocturno las breves líneas sobre las cuales, desde tiempo inmemorial, los humanos apuntan sus anhelos. "Ese es el polvo interplanetario", dijo Diejo Janches, quien estudia los micrometeoritos en el Centro Goddard de Vuelo Espacial de la NASA en Greenbelt, Maryland (EE.UU.). "Los fragmentos son restos de la formación del sistema solar, o son producto de colisiones entre asteroides o cometas hace mucho tiempo". Janches investiga esos meteoritos pequeños mediante la ayuda de sistemas de radar en todo el mundo, desde Suecia y Puerto Rico a Alaska, o el sistema de radar que él mismo instaló y opera en Tierra del Fuego, Argentina. Estos fragmentos penetran en la atmósfera terrestre a velocidades de entre 12 y 70 kilómetros por segundo, y traen minerales y metales de los cuerpos espaciales donde se originaron, como sodio, silicio, calcio y magnesio

hola amigos Después de 17 años de formar parte del sistema Windows, microsoft ha decidido eliminar el botón de Inicio por completo, aludiendo a estadísticas que confirmarían que los usuarios cada vez hacen un menor uso del mismo, gracias a características como la que permite anclar programas a la barra de tareas. Pero esto no quiere decir que todos los usuarios estén satisfechos con el cambio y que algunos demanden su vuelta. El elemento encargado de suplir las tareas que anteriormente sustentaba el botón de Inicio en Windows 8 es la pantalla de inicio Metro. Desde ella, podemos realizar de distinta forma lo que antes hacíamos con el botón de Inicio. Sin duda, un gran cambio en el paradigma de uso del sistema Windows. Tras el lanzamiento de las primeras versiones públicas de Windows 8 Beta, comenzaron a aparecer distintas aplicaciones en la Red que hacían su propuesta de botón de Inicio. En nuestro caso, hemos optado por Classic shell, que desde su lanzamiento el 1 de abril ha seguido viva hasta este momento, encontrándose adaptada para la versión RTM de Windows NIVEL:BÁSICO Descarga e instalación: Para descargar el programa nos dirigimos a la web de su fabricante que es la siguiente: http://www.classicshell.net/ Justo en la parte de arriba de la home, pulsamos sobre Download Now. Cuando la descarga concluya, instalamos el software. Es posible que, al ejecutar el instalador,salte SmartScreen informándonos de que la aplicación puede poner en riesgo nuestro equipo. Hacemos clic en Más información y optamos por Ejecutar de todas formas. Al finalizar la instalación, ya tendremos incorporado en nuestro sistema el botón de Inicio. Además, podremos ver que, al abrir cualquier ventana del Explorador, se encuentra integrada su barra de menú. Podemos desactivarla haciendo clic derecho en ella y desmarcándola. Configura su aspecto: Si te fijas muy bien , veras que salta a la vista que el aspecto del botón de Inicio no es como el de Windows 7, aunque sí que tiene el mismo efecto de animación cuando colocamos el cursor sobre él. Pinchamos sobre nuestro nuevo Inicio de manera que se abra la ventana de personalización. Cuando necesitemos acceder a ella en un futuro, lo haremos pulsando sobre Inicio/Configuración. Hay que tener en cuenta que, sin cerrar la ventana de configuración, podremos ver los cambios aplicados en cada momento. Para ver todas las posibilidades de personalización, marcamos All Settings. Asimismo, escogemos el aspecto deseado para el menú, en nuestro caso el de Windows 7. Se nos informará de que las personalizaciones actuales serán restablecidas, confirmamos que Sí. Si ahora pinchamos en Inicio, sin cerrar la ventana de configuración, veremos que se parece un poco más al menú de Inicio de W7. El siguiente paso es cambiar el icono de la concha por el original de Windows 7. Para ello, nos dirigimos a Start Button y elegimos en Button lock la opción Custom button. A continuación, hacemos clic en Button Image y examinamos el icono que podemos descargar desde esta ubicacion Terminamos pulsando sobre el botón OK para guardar las modificaciones. Submenús o links: Seguramente te hayas dado de cuenta de que, cuando pinchas en Configuración, Elementos recientes o en otras opciones, se despliega un submenú. Se debe a que su comportamiento está definido de esta forma y no como un link. Para cambiarlo, estando en Configuración, nos vamos aSpecial Items. Una vez allí, decidimos qué queremos que sea cada elemento. Por ejemplo, vemos que los documentos recientes se muestran como lista porque está definida la opción Display as a menu. Si queremos que se abra en una nueva ventana del Explorador, al hacer clic, marcamos Display as link. Y, si de camino te encuentras con opciones que están establecidas como Don´t display this item y quieres que se muestren, elije una de las dos opciones mencionadas. En la zona inferior de la ventana puedes escoger activar o desactivar algunas funciones como el menú de Búsqueda o la opción Ayuda y soporte técnico. Tu propio menú de Inicio Vamos a ver a continuación cómo dar forma al menú de Inicio dejándolo tal cual queramos. Para ello, en Configuración, nos vamos a Customize Start Menu. Lo que aparece a la izquierda es nuestro menú tal cual se encuentra ahora y, a la derecha, tenemos opciones que podemos agregar arrastrándolas hasta él. En nuestro menú actual vemos lo que representa una columna (COLUMN_PADDING), que contiene el menú de programas (ProgramsMenu) y la caja de búsqueda (SearchBoxItem). Luego, tenemos un salto de columna (COLUMN_BREAK) y comienzan a mostrarse en ella los favoritos (FavoritesItem), un acceso a la carpeta del usuario (UserFilesItem), y así sucesivamente… Podemos alterar el orden de los elementos, eliminarlos, etc. Así, como añadir otros nuevos desde la lista derecha. Cabe indicar que SEPARATOR representa un separador y que, para anidar opciones en un menú, como ocurre por ejemplo en SettingsMenu, hemos de hacer clic con el botón derecho en él y elegir Create Sub-menu. Añade al menú Comandos propios: Si tras seguir las instrucciones del paso anterior echas en falta la capacidad de añadir nuestros propios comandos, a continuación, te explico cómo lograrlo. Lo primero es dirigirse de nuevo a Configuración, a la pestaña Customize Start Menu, y pinchar sobre el último elemento de la lista derecha (Custom Command) y arrástrarlo hasta la lista izquierda, en la posición deseada. Ahora, pulsad sobre él para darle un nombre que será válido a efectos propios de la organización. Tras hacer doble clic sobre el elemento para personalizarlo, lo primero será ecoger hacia dónde apunta. Si va a ser hacia un ejecutable, búscadlo examinando desde Command, mientras que si es a una carpeta, habrá que proceder desde Link. Puedes darle una etiqueta en Label, que será lo que se vea en el menú, así como asignarle un icono desde Icon. Sin números en las aplicaciones: Cuando abrimos el menú de Inicio, vemos que aparecen las aplicaciones que más frecuentemente utilizamos numeradas. Si queremos eliminar dicha numeración, accedemos a la configuración de la aplicación y elegimos la pestaña Special ítems. Nos desplazamos hasta abajo y, en Shortcuts for the recent programs, marcamos Normal shortcuts. Con esto, ya no nos aparecerán las aplicaciones en el menú de Inicio con numeración. Adiós a Metro Si queremos evitar a toda costa la interfaz Metro y nos gustaría que, al iniciar sesión, se acceda directamente a nuestro escritorio sin pasar por la pantalla de inicio Metro, nos debemos dirigir a la pestaña Windows 8 Settings y marcar Skip Metro screen. Podemos incluso desactivar las esquinas activas, como las de la derecha que nos dan acceso a buscar, compartir, etc. Para ello, en Disable active corners, habilitamos la opción All. Finalmente, hacemos clic en OK para guardar cambios. Si bien es cierto que, a pesar de estos cambios, muchos archivos seguirán abriéndose con las aplicaciones Metro, es posible modificar este comportamiento. Deseas quitar la interfaz metro de windows 8 y restaurar la vieja de windows 7 usando el registro Pulsar las teclas Win+R En la ventana ejecutar escribir REGEDIT Navegar hasta : HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionExplorer Una vez doble clic en la clave RPEnabled Cambiar el valor 0 por 1 en hexadecimal Aceptar y reinicia. Para volver a recuperar Metro siga los mismos pasos y vuelva a cambiar los valores de 1 por 0.

A veces, protejer tu conexion wi fi contra intrusos supone establecer contraseñas largas y quizá no muy faciles de recordar Lo bueno es que, tras configurar la conexión, el PC / teléfono / tablet la recuerda y ya no la tienes que poner más. Pero ¿qué pasa si has olvidado la clave de tu propia conexión WiFi? ¿Cómo logras recuperarla para poder conectar otros dispositivos? Hay varias formas de recuperar tu contraseña del WiFi y las puedes ver a continuación.Opción 1: Si ya estás conectado en algún equipo Si tienes un equipo con Windows conectado a una red WiFi de la cual no recuerdas la contraseña, recuperarla es muy fácil. Primero, haz clic en el icono de la conexión (abajo, a la derecha). Después, haz clic derecho en el nombre de tu conexión a Internet y elige Propiedades en el menú. Esto abrirá la ventana de propiedades de la conexión. La información que te interesa está en la pestañaSeguridad. En esta pestaña se muestra el tipo de seguridad, el cifrado y... también la contraseña guardada. Lo único que tienes que hacer para ver la clave es marcar la casilla Mostrar caracteres. Opción 2: Si un equipo recuerda la contraseña (pero no está conectado) También podría darse el caso de que tu Windows recuerde la contraseña, pero en ese momento no esté conectado a esa conexión. El proceso es entonces ligeramente distinto. En el Panel de Control, ve a Centro de redes y recursos compartidos. Después, haz clic en Administrar redes inalámbricas, en la barra lateral de la izquierda. En la ventana que se abre se te muestran todas las conexiones WiFi que tu Windows recuerda. Haz doble clic en la conexión de la cual quieres conocer su contraseña y, después, en la pestaña Seguridad. Ahí podrás recuperar la contraseña guardada. Si lo prefieres, puedes usar otros programas para obtener el listado de contraseñas WiFi guardadas: wireleys keip dump muestra un sencillo listado en línea de comandos, mientras que wyrelesskey wiew muestra todas las claves en una sencilla ventana. Opción 3: En el router Si ninguno de tus dispositivos recuerda la contraseña de tu WiFi, siempre te queda consultarla en el propio router. Y si tampoco te acuerdas de la contraseña de tu router? La configuración de cada modelo de router es distinta, pero no debería serte difícil encontrar el apartado deseguridad WiFi (Wireless Security o sucedáneos). De hecho, si no has cambiado la contraseña por defecto, es posible que se encuentre escrita debajo del router, en una pegatina, o en los papeles que te proporcionó tu proveedor de Internet.Opción 4: Hackéate a tí mismo Supongamos que no tienes la clave WiFi guardada en ningún sitio y por algún motivo tu proveedor de Internet no te la puede/quiere proporcionar. Siempre te queda la opción de hackearte a tí mismo. Hay varias formas de obtener tu clave wi fi , siendo la más "sencilla" (con grandes comillas) el uso de distribuciones LiveCD especializadas en auditoría WiFi como Beini,wyfiway, Xiaopan o wifislax. Sin embargo, puesto que el router es tuyo, tienes la posibilidad de restaurar la configuración de fábrica(normalmente con un botón), lo cual devolvería la contraseña WiFi a su valor por defecto. No te recomiendo que resetees el router salvo que sepas lo que estás haciendo y sepas reconfigurar el router: en caso contrario, te podrías quedar sin conexión a la red. Con la clave WiFi de fábrica tienes más posibilidades: quizá esté en el manual de usuario, en la web de tu proveedor de Internet o en algún rincón de la red. Algunos modelos usan un algoritmo para generar claves WiFi automáticas, y es ahí donde te servirán utilidades como WPAMAGICKEY y Wjdecrypter, para Windows o Wifipass y WLANAUDIT, en Android.

hola amigos de Taringa inteligencia colectiva como verán pues últimamente he tenido unas ideas locas que quisiera compartirlas con ustedes: saben cuando voy por la calle siempre me pregunto 1 cosa todos tenemos derecho a la seguridad o si ? bueno es verdad pero una cosa si es mentira que tendrás un escolta estilo chuck norrys para acompañarte a diario ? por eso este es tu post sobrevive a la vida de una mil formas este post y todo su contenido esta aprobado por el puño de norrys defiéndete de tus atacantes con estas clases : lección 1: defiéndete estilo bruce lee link: http://www.youtube.com/watch?v=uyTVD-B0V5w link: http://www.youtube.com/watch?v=zSgCEQW2cSY leccion 2 : no te dejes intimidar quitale el arma a tu oponente: al estilo kill bill tienes que tomar una cosa en cuenta hay varios tipos de armas las de fuego y las blancas empecemos con la de fuego mirar y prestar mucha atención link: http://www.youtube.com/watch?v=abRquZfylMw ahora las blancas que casualmente puede ser botellas navajas etc: link: http://www.youtube.com/watch?v=1wFnZuUbiv4 lección 3 en caso de disturbios o problemas mayores recurriremos a nuestro modo ejercito que se encuentra bloqueado prepárate a cualquier ataque y disturbio al estilo price hola niñas bienvenidos a la clase de preparamiento militar están listos si capitán estamos listos haz una granada de humo casera. para señales o dispersar enemigos link: http://www.youtube.com/watch?v=V9pciNaCnHA haz una bomba molotov para ocasiones de problemas también puede servir para un apocalipsis Zombie create una granada de humo ninja y sal volando xD link: http://www.youtube.com/watch?v=x2pr73Ayh64 ahora defiéndete contra el molesto gas lacrimógeno de la policía al mejor estilo anonymous como siempre no hacen faltan los troollsss link: http://www.youtube.com/watch?v=_GtcpcCSkM8 lección 4 el cuerpo y la mente trabajan separados demuéstralo: al estilo joker Evita los lugares obscuros y alejados dentro de lo posible. Es posible que esta recomendación haya sido mencionada más de lo que uno quisiera escuchar, pero más de uno de nosotros suele tomar el lugar más oscuro solamente porque es más corto o por ahorrar algo de dinero. Dependiendo del lugar en el que uno esté, es preferible llamar a un taxi o permanecer en el lugar en el que estemos hasta que la situación vuelva a ser segura. Esto, claro, asumiendo que el lugar en el que nos encontramos es seguro. Aléjate de las paredes. Las paredes pueden ser la ayuda que el asaltante necesita para cerrarte el paso y perpetrar el asalto. Cuando caminas en el lado externo de la acera, siempre tienes la posibilidad de cruzar la calle o abordar algún auto dentro de lo posible Varía tu rutina. El hombre es un animal de hábitos y por tal razón tendemos a tomar el mismo bus, la misma calle, la misma avenida, a la misma hora, etc. Esto nos hace fáciles de seguir y por consiguiente, fáciles de emboscar. Cambia de calles, cambia de ruta si es que usas auto, cambia la hora en la que haces las compras y varía la hora a la que vuelves a casa. Esto dará la idea de una persona más impredecible y el asaltante tendrá menos oportunidades de saber lo que harás al siguiente minuto. Mira a todos lados al llegar a la puerta de tu casa. Lamentablemente el lugar al cual todos sabemos que llegarás es a la puerta de tu casa. Esta información también es conocido por el asaltante si es que este conoce tu rutina. En la noche, intenta que alguien sepa en casa la hora a la que vas a llegar. Mira a todos lados antes de sacar las llaves y mientras introduces las llaves a la puerta. Las mujeres son blancos de atracos debido a que deben bajar la mirada para buscar la llave en la cartera. Camina normalmente. Si te encuentras en la calle y no tienes más opción que caminar, evita mostrar que no conoces el lugar. Mantén un paso normal y mira a tu alrededor por si algún desconocido intenta acercarse a tí. Busca ayuda. Si consideras una persona o un grupo de personas se está acercando hacia tí, pide ayuda. Ingresa a algún comercio o súbete a algún transporte público y explica tu situación. Grita e indica que alguien desea robarte. En caso que no sea cierto Esta serie de consejos sólo deben seguirse en caso que tengas necesidad. si no aprendiste nada Nunca deben ser utilizados como medida de seguridad para explorar nuevas distritos o probar tu capacidad para evadir a los asaltantes. Recuerda que si has sido varias robado en el mismo sector o barrio, es porque los delincuentes tienen mucha información sobre Ti y posiblemente el atracador tenga sus conexiones en el mismo sector o barrio, tomas todas precauciones.

hola amigos de taringa quieres sacarle el jugo a skype verdad te preguntaste por que no mejor seguí usando menssenger pues llego el momento de sacarle el jugo al 100% con este post te enseñare a montar un sistema de video vigilancia en pocos pasos.primero lo primero que es Skype? es una aplicación gratuita que permite realizar llamadas telefónicas también gratuitas a través de Internet a teléfonos fijos y móviles; pero, además, ofrece servicios de videoconferencia y muchas otras funciones interesantes para facilitar la comunicación. En este paso a paso te enseño a aprovechar las funciones de vídeo de Skype para montar un sencillo sistema de vigilancia que te ayudará, por ejemplo, a controlar si tu bebé está dormido y tranquilo, si todo va bien en el cuarto de juegos de tus niños, si tu mascota se encuentra bien cuando estás en el trabajo o incluso para echarle un vistazo a tu casa cuando te ausentas.En primer lugar, enumeraremos todo lo necesario para preparar nuestro sistema de vigilancia. Si no lo tienes ya, deberás descargar la versión correspondiente a tu sistema operativo de Skype. Cuando arranques la aplicación, necesitarás crear dos cuentas de usuario. Una será para ti y otra será para configurar el sistema de vigilancia. Obviamente, debes disponer también de dos ordenadores dotados con cámara web y acceso a Internet. También puedes acceder a tu cuenta de Skype utilizando versiones para móviles, lo que otorgaría más flexibilidad a la vigilancia. Primer paso descarga y crea 2 cuentas de Skype. instala skype y Una vez que arrancas Skype, haz clic sobre el enlace azul ¿No tienes nombre de usuario de Skype? y sigue las instrucciones en las tres pantallas que aparecen a continuación. Dos de ellas, destinadas a recopilar tu información de usuario y una tercera para hacer comprobaciones sobre el correcto funcionamiento del audio y del vídeo en tu ordenador.Creadas tus cuentas, verás que aparecen en el desplegable de Nombre de usuario. Una cuestión importante es que no olvides seleccionar, si no lo están, las opciones de Iniciar sesión automáticamente e Iniciar Skype al arrancar el equipo. De este modo, si tu ordenador se ve obligado a reiniciarse, la cuenta de vigilancia de Skype estará activa de nuevo sin ningún problema. paso 2 configura tu cuenta de vigilancia Ahora tienes que abrir una sesión de usuario con la nueva cuenta que has creado para el sistema de vigilancia. Debes añadir a continuación tu propia cuenta de usuario a la lista de contactos de la cuenta de vigilancia. Para ello, debes ir al menú Contactos/Nuevo contacto. En la ventana que aparece, introduce el nombre de tu cuenta de usuario y pulsa en Buscar. En la lista de contactos que surge, elige la tuya (si es que hay más de un resultado). Asegúrate de que es correcta. Pulsa Agregar contacto y sigue las instrucciones para confirmarlo. Es necesario que tú, como usuario, aceptes la solicitud que se produce desde la cuenta de vigilancia, ya que, hasta entonces, aparecerás como desconectado. paso 3 opciones de privacidad En la cuenta que hemos creado para el sistema de vigilancia, debemos configurar algunasopciones de privacidad. Desde el menú Herramientas/Opciones, haz un clic en el botónPrivacidad. En el primer grupo, selecciona la opción Permitir llamadas de… sólo personas en mi Lista de Contactos. Eso asegurará que solo tú o alguien autorizado a través de tu cuenta pueda realizar llamadas a la cuenta de vigilancia. En el segundo grupo de opciones, escoge para recibir vídeo sólo personas en mi Lista de Contactos. A la derecha y en la opción Mostrar que tengo vídeo a, marca la opción que indicasólo a tus contactos. Del mismo modo, asegúrate de que solo permites mensajes instantáneosdesde la Lista de Contactos. El resto de los detalles de configuración puedes dejarlos como estén seleccionados por omisión. Pulsa Guardar. paso 4 control de llamadas de accesso A continuación, haz clic en el botón de Llamadas. Esto mostrará a la derecha las funciones básicas de configuración de llamada. Debe presentar por omisión Permitir llamadas de… sólo personas en mi Lista de contactos. Pincha en el botón Mostrar opciones básicas. Aquí es fundamental que selecciones Responder la llamada automáticamente e Iniciar mi vídeo automáticamente durante una llamada. Con la primera, permitirás a la cuenta del sistema de vigilancia descolgar el teléfono sin intervención humana y, con la segunda, abrirás la cámara de vídeo del ordenador a aquello que deseas vigilar. Pulsa el botón Guardar. paso 5 ajusta la cámara de vigilancia o la web cam Una vez configuradas las cuentas de usuario, debes preparar la infraestructura colocando elordenador con acceso a Internet y cámara web en el lugar adecuado. También es vital que ajustes la posición óptima de la cámara y sus parámetros de color, etc. Para ello, dentro del menú Opciones, haz clic en el botón General y en Configuración de vídeo. Esto activará el vídeo y mostrará lo que está viendo la cámara de nuestro sistema de seguridad. Asegúrate de buscar el enfoque correcto de la cámara y haz clic en el botón Guardar. paso 6 ajusta el audio: Si deseas hablar a través del sistema de vigilancia que hemos ideado, tienes que configurar todavía algunos parámetros de audio. De nuevo, dentro de Opciones haz clic en General y eligeConfiguración de sonido. En el segundo grupo de opciones, Salida de audio, aparecerá la información sobre los altavoces que estás usando. Selecciona un volumen Alto y, además,Ajustar automáticamente la configuración de los altavoces. Pulsa Guardar. Paso 7 define un sonido de alarma Si vas a utilizar Skype para vigilar tu casa durante las vacaciones, puedes configurar la aplicación para que, cuando entre tu llamada a la cuenta del sistema de vigilancia, se produzca un sonido más o menos disuasorio para alguien que, circunstancialmente, estuviese merodeando en la casa. Puedes descargar sonidos de alarmas en formato WAV, que es el que utiliza Skype desde la siguiente direccion http://simplythebest.net/sounds/WAV/events_WAV/alarm_wavs.html A continuación, desde Opciones, haz clic en Alertas de sonido. Pulsa en el botón Importar sonidos y éste aparecerá en la caja de la izquierda de Mis sonidos personalizados. Para utilizarlo como tono que se reproducirá cuando llames, haz clic en Reproducir sonido cuando alguien llame y escoge en el desplegable de la derecha el sonido que hemos importado. Pulsa Guardar. Finalmente, solo falta que, desde el ordenador desde donde quieres conectarte al sistema de seguridad, abras una sesión con tu nombre de usuario en Skype y hagas una llamada a la cuenta que hemos creado para el sistema de vigilancia. Si todo ha ido bien, verás que, de forma automática, se abre el vídeo y la comunicación por audio del ordenador remoto configurado como sistema de vigilancia. ¡Todo bajo control! Aunque es posible configurar Skype para vigilar tu casa, es importante saber que no se trata de un sustitutivo de cualquier sistema de seguridad convencional y debe ser utilizado con prudencia. En primer lugar, porque haría falta un sistema de grabación continua de la imagen y detectores de movimiento que activasen una comunicación desde la cuenta de vigilancia de Skype con los servicios de la policía y del propio usuario. No obstante, es cierto que ante un robo en la casa registrado con este rudimentario sistema de seguridad sería posible, al menos, facilitar una descripción física del ladrón a la policía, si bien no se podría evitar la comisión del delito. Es una solución de seguridad de bajo coste de limitadas opciones que merece la pena explorar y que puede ahorrarte bastantes euros en soluciones de seguridad más caras (y más profesionales) para el hogar.