JONATH47

Usuario (Colombia)

Turquía derribó un avión militar ruso en la frontera siria "Se trata de un hecho muy grave, pero sin tener plena información, es imposible y además sería incorrecto decir algo" al respecto, dijo Peskov a la prensa rusa, poco después de que Turquía anunciara que sus Fuerzas Aéreas abatieron un Su-24 ruso que había violado el espacio aéreo turco. El portavoz aseguró que el Ministerio de Defensa ruso no puede precisar de momento las causas de la caída del avión, aunque aseguró que en cualquier caso, "el avión se encontraba en el espacio aéreo de Siria". Llamó a la prensa a "armarse de paciencia" y adelantó que el presidente ruso, Vladímir Putin, tratará seguramente este tema en su reunión de hoy con el rey de Jordania Abdalá II. "Sería incorrecto evaluar el incidente, hacer conjeturas o sacar conclusiones sin tener toda la información", subrayó Peskov. El Ministerio de Defensa ruso, que admitió la caída de su bombardero, negó que el aparato hubiera violado en ningún momento el espacio aéreo turco. "Durante el vuelo, el avión permaneció todo el tiempo sobre el territorio de Siria, como quedó registrado en los radares", aseguró la cartera rusa. Ankara afirma que el avión, que cayó en territorio sirio cerca de la frontera con Turquía, fue derribado porque entró en su espacio aéreo e hizo casi omiso a hasta una decena de advertencias turcas. Se trata del primer avión que pierde la agrupación de las Fuerzas Aeroespaciales rusas que bombardea posiciones de grupos terroristas en Siria, con el acuerdo del Gobierno de Damasco, desde el pasado 30 de septiembre.http://noticias.terra.com.co/mundo/europa/kremlin-dice-que-derribo-de-avion-es-muy-grave-pero-esperan-mas-informacion,33d91b9094cb3e74c5e2e4323dcba9a4n4y9ueg4.html link: https://www.youtube.com/watch?v=VppiIOrVfi0

Rusia bombardeó un convoy en Siria cerca de la frontera con Turquía: hay siete muertos Otros 10 resultaron heridos tras un ataque aéreo en el noroeste de la ciudad siria de Azaz. Se investiga si el blanco transportaba ayuda humanitaria y si es turco. El episodio se registra en medio de la tensión Moscú - Ankara Las imágenes muestran cómo los camiones están en llamas. Según difundió Reuters, el jefe de los rebeldes sirios en la zona informó que las víctimas fatales son siete conductores. El blanco era más ambisioso, ya que se supone que los bombardeos rusos tenían en la mira erkan Nergis, de la Fundación Humanitaria Relief (IHH), informó que el episodio se registró a 5 kilómetros del cruce de Öncüpınar. Según Nergis, la IHH tiene una unidad de defensa civil en Azaz y fueron ellos los que ayudaron a los locales a extinguir el fuego de los camiones. Según Reuters, esos vehículos seguramente transportaban insumos materiales. "Nuestro equipo ayudó a extinguir el fuego, los camiones no son nuestros y no tenemos información sobre quién los bombardeó", detalló Mustafa Özbek, también del IHH pero basado en Estambul. El episodio se da en pleno conflicto entre Rusia y Turquía. El martes 24 de noviembre Turquía derribó un avión ruso que, según informó Ankara, había violado su espacio aéreo. En el incidente murió uno de los pilotos y Moscú dice haber rescatado a otro, con la polémica ayuda del grupo terrorista Hezbollah. link: https://www.youtube.com/watch?v=KlwRBpVgXNg

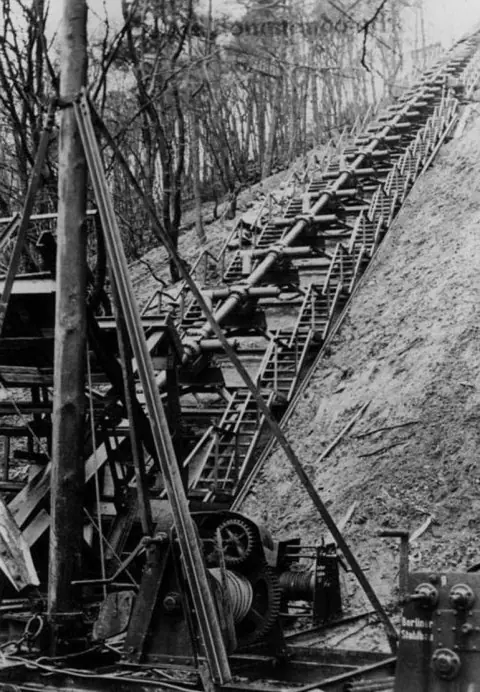

Video: V3, la "superarma" de Hitler para destruir Londres Fue diseñada en 1943, cuando la Segunda Guerra Mundial empezaba a inclinarse para los Aliados. Iba a poder atacar objetivos a 160 kilómetros de distancia, a una velocidad de 1.500 metros por segundo V3 fue un proyecto desesperado que, de concretarse, podría haber cambiado la historia de Occidente. Iba a ser el arma más grande y potente del mundo hasta ese momento, pero la envergadura del plan lo hizo inaplicable en esas condiciones. Sin embargo, hay registros muy claros de que se avanzó parcialmente en su construcción. Los trabajos se realizaron en un inmenso búnker ubicado en Calais, en el norte de Francia, entonces ocupada por la Alemania nazi. El arma iba a estar enterrada. Tendría 25 cañones de 135 metros de largo, capaces de disparar una bomba por minuto cada uno. Estarían inclinados a 50 grados, apuntando a Londres. Como lo muestra la animación del video, estarían protegidos por gigantes compuertas metálicas. Una de las claves del V3 son las cargas eléctricas dispuestas de forma perpendicular a lo largo de los cañones, que permitirían acelerar la velocidad de salida de las bombas. La idea era que alcanzaran los 1.500 metros por segundo. Pero nunca llegó a dispararse. Tenía problemas de diseño que la hacían muy inestable. Había muchos riesgos de que las bombas estallaran dentro de los cañones porque se sobrecalentaban demasiado.

Rusia y Francia establecen el objetivo prioritario de los bombardeos en Siria La interrupción del tráfico de petróleo del Estado Islámico hacia Turquía debe convertirse en un objetivo de alta prioridad para socavar la financiación del movimiento terrorista, según el presidente ruso, Vladímir Putin, y el jefe de Estado francés, François Hollande. "Vemos cómo cada día se transporta crudo a Turquía desde territorios sirios controlados por el Estado Islámico", señaló Vladímir Putin durante una rueda de prensa conjunta este jueves. Putin destacó que si Turquía, como afirma, destruye el petróleo ilegal procedente de Siria, no se ve el "humo" que produce. Al mismo tiempo el presidente admitió que en este contexto se puede hablar de "algunos elementos de corrupción, colusión" que pueden existir en Turquía. El presidente francés, por su parte, afirmó que "quienes compran petróleo al Estado Islámico dan [a los terroristas] dinero incontrolado". "Vamos a atacar estos convoyes de camiones y estas refinerías, que son la principal fuente de ingresos del Estado Islámico", aseguró Hollande. François Hollande llegó a Moscú para entablar un diálogo sobre la creación de una amplia coalición contra el Estado Islámico con la participación de Rusia, algo que podría ser una tarea difícil, considerando la tensa situación actual en el escenario mundial. Poco antes de la reunión bilateral, Turquía derribó un avión militar ruso, no solo perjudicando los lazos de amistad entre estos países, sino provocando una nueva ola de incomprensión entre Rusia y los países de la OTAN. ¿Qué más se abordó y qué se acordó en la reunión de Putin y Hollande? 1. Derribo del Su-24 ruso "No imaginábamos que pudiéramos recibir un ataque de un país al que consideramos un aliado. (...) No esperábamos ningún ataque de su parte, por lo que lo consideramos una traición", dijo Putin en la rueda de prensa posterior a la reunión con Hollande. Por su parte, el mandatario galo se mostró preocupado por el derribo del avión e instó a hacer todo lo posible para evitar la repetición de lo sucedido. 2. Petróleo comprado al Estado Islámico Putin indicó que en los barriles de petróleo comprados al Estado Islámico, que se dirigen a Turquía, no solo hay crudo, sino sangre de los ciudadanos rusos. Hollande, a su vez, expresó que "los que compran petróleo al EI les dan (los terroristas) dinero incontrolado" y llamó a "atacar a estos convoyes de camiones y a estas refinerías, que son la principal fuente de ingresos" de los terroristas. 3. Proceso político en Siria El mandatario ruso reiteró que las fuerzas gubernamentales de Siria son aliados en la lucha contra los terroristas, ya que combatir al Estado Islámico no es posible sin operaciones en tierra. Además, Putin afirmó que el destino del presidente sirio, Bashar al Assad, debe estar en manos del pueblo sirio, mientras que el líder galo señaló que el actual mandatario sirio "no puede desempeñar ningún papel en el futuro del país". Hollande afirmó que en el país árabe es necesario "garantizar un proceso político", formar un gobierno de transición y celebrar nuevas elecciones. link: https://www.youtube.com/watch?v=DvKryesuqH4&feature=youtu.be

Ricardo Rivera Schreiber, el peruano que advirtió a Estados Unidos del ataque a Pearl Harbor El 7 de diciembre se cumplen 74 años del ataque a Pearl Harbor. Los japoneses dejaron escapar rumores meses antes de que ocurriera. ¿Pudo evitarse? "Yo no busqué la información. Carecía de medios para ello. Vino a mí directamente de la manera más casual", dijo Ricardo Rivera Schreiber en una entrevista con el periódico peruano El Comercio en febrero de 1949. La información correspondía a la advertencia que recibió del ataque japonés a Pearl Harbor, la base naval estadounidense en Hawaii, que ocurrió el 7 de diciembre de 1941. Rivera se enteró en enero de 1941, once meses antes. ¿Cómo se dio esta "casualidad"? Este hombre fue embajador del Perú en Tokio de 1939 a 1942. En esos años, la embajada peruana recibía un visitante habitual: Yasukisu Suganuma, un traductor japonés. Este intérprete era además, primo de un trabajador del Ministerio de Marina de Japón, "que le informaba constantemente sobre los preparativos de la escuadra japonesa para enfrentar a Estados Unidos", según el libro Pearl Harbor. La historia secreta, de Juan del Campo Rodríguez, actual ministro del servicio diplomático del Perú. El traductor Suganuma nunca había hablado con Rivera Schreiber, pero sí con Felipe Akakawa, "valet" del embajador o jefe del personal de servicio de la delegación peruana. "Mi valet me contó muchas veces vaticinios (de Suganuma) sobre diversos sucesos de política internacional que siempre se cumplían", recordó Rivera en aquella entrevista del Archivo Histórico de El Comercio. Un día de enero de 1941, el intérprete Suganuma llegó como siempre a la embajada peruana en Tokio, pero esta vez, sus predicciones alarmaron a Akakawa. "Japón poderoso, Japón va a la guerra y destruirá a la escuadra americana", le dijo más tarde el valet a Rivera Schreiber. "En el centro del Pacífico" El embajador no prestó mucha atención a la primera advertencia. Pero el valet Akakawa volvió "muy nervioso con la misma información 10 días después". Rivera le preguntó si el ataque sería en San Diego, California, donde Estados Unidos tenía una base naval. El valet le contestó que no, que sería en el centro del Pacífico. Para el embajador, "el centro del Pacífico era Pearl Harbor". Este nuevo detalle lo preocupó más. Sin embargo, Rivera seguía dudando de que sea verdad. Hasta que recibió la misma información de una segunda fuente. Furukido Yoshuda, profesor de la Universidad de Tokio e intérprete del Ministerio de Guerra, era amigo de Rivera. En una visita a la embajada, llegó "presa de gran excitación". Veía a su país "al borde de una gran desgracia, que le traería la ruina para siempre". Le dijo al peruano que "el almirante Isoroku Yamamoto había trazado el plan para atacar la escuadra americana en Pearl Harbor y que había un simulacro en una de las islas al sur de Japón". Las versiones del traductor y del profesor de Tokio coincidían. Entonces Rivera decidió informar a Joseph Grew, embajador estadounidense en Japón. Advertencia a Estados Unidos Rivera Schreiber recuerda que Grew envió un cable a Franklin D. Roosevelt, entonces presidente de su país: "Hasta aquí llegó mi intervención. Naturalmente no podía ir más allá. (...)". Pero según el libro Pearl Harbor. La historia secreta, el embajador Grew envió un cable a Cordell Hull, entonces Secretario de Estado americano, que decía lo siguiente: "Un funcionario de la embajada fue informado por mi colega peruano que de diversas fuentes, incluida una japonesa, había escuchado que fuerzas militares japonesas planeaban un ataque masivo de sorpresa contra Pearl Harbor en caso de ‘dificultades’ entre el Japón y los Estados Unidos; que el ataque envolvería el uso de todas las facilidades militares japonesas. Mi colega dijo que se veía en la obligación de transmitir esta información porque le había llegado de diversas fuentes, no obstante el plan parecía fantástico". Hoy el telegrama puede leerse entre los documentos diplomáticos de las Relaciones Exteriores de los Estados Unidos, digitalizados por la Universidad de Wisconsin. Hace más de 74 años, el cable pasó por los departamentos de Guerra y de Marina de Estados Unidos y llegó hasta la dirigencia de la flota del Pacífico, narra el libro Pearl Harbor. La historia secreta. Pero no le hicieron caso. ¿Por qué pasó desapercibido? Según Rivera, consideraron que se trataba solo de un rumor. Además, como se lee, Grew no dice que el peruano hubiera hablado con él directamente, sino con un "funcionario". Jon Davidann, especialista en relaciones Estados Unidos - Japón, se detiene en la palabra "fantástico", que podía interpretarse como "altamente improbable". Este profesor de la Hawaii Pacific University explica que en esa época los militares estadounidenses recibían miles de telegramas, toneladas de información: "Es probable que el cable haya caído en esa pila de mensajes y nadie nunca más lo haya leído". Es cierto que corrían rumores de guerra con Japón, pero un sector en Estados Unidos creía que las relaciones con ese país se recuperarían. En general, dice Davidann, "había cierta miopía". Sorpresa fatal Hasta que una mañana de domingo, el ataque se cumplió. El siete de diciembre de 1941, casi once meses después de la advertencia, los japoneses destruyeron 188 aviones, hundieron 5 barcos de guerra y mataron a más de 2400 americanos en Pearl Harbor. Así marcaron el ingreso de Estados Unidos a la Segunda Guerra Mundial. Como habían vaticinado el valet y el profesor Yoshuda, la ofensiva ocurrió, pero esta sorprendió a Rivera Schreiber igual que al resto del mundo. El libro Ciudadano Fujimori, del periodista peruano Luis Jochamowitz, cita una carta que envió Rivera Schreiber a un amigo: "Advertí con anticipación del estallido de la guerra y de cuánto ha sucedido con una previsión tal que yo mismo me quedo asombrado".

Imágenes de soldados rusos parecen a bordo del buque de guerra ruso cruza el Bósforo, que lleva un lanzador de cohetes en el hombro, reacciones airadas en Turquía. El ministro de Exteriores turco, Mouloud Jaoh Ihsanoglu dijo lo que había hecho el soldado ruso "una provocación a Turquía." Según la televisión NTV que la nave "César Konikov" de la flota naval rusa en el Mar Negro, cruzó el Bósforo por la mañana del domingo, pero los medios de comunicación informaron de que era viernes. Imágenes de televisión mostraron arrancó camarógrafo turco por militares rusos a bordo de ese buque que lleva una plataforma de lanzamiento de cohetes en el hombro en una posición en absoluto. El ministro dijo en un discurso transmitido por televisión "NTV" para "mostrar buques de guerra rusos a las armas es una provocación". Como también han informado los medios de comunicación turcos que Ankara había detenido un barco ruso en el puerto de Samsun al final de la semana, debido a la "falta de los documentos necesarios", mientras que tres se les permitió pasar a otros buques. No hubo comentarios inmediatos de las autoridades rusas sobre esos informes. Pero Jaoh Davutoglu dijo que Turquía no tiene intención de evitar que los buques rusos de cruzar las aguas, en consonancia con el derecho internacional. Y las relaciones entre Rusia y Turquía en la peor crisis desde la Guerra Fría después de caza ruso derribó Turquía en su frontera con Siria en el 24 de noviembre, lo que desató la ira de Moscú y empujarlo para imponer sanciones a Ankara. http://arabic.arabianbusiness.com/politics-economics/2015/dec/7/402213/

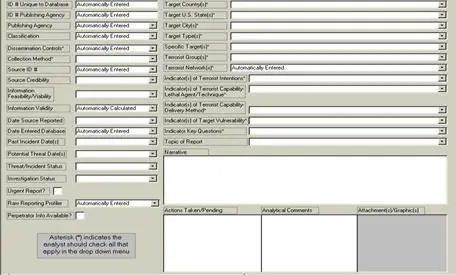

Introducción La escalada terrorista internacional desarrollada a partir de la irrupción de Al-Qaeda y más concretamente desde la consecución exitosa de los atentados a gran escala en Nueva York, Madrid, Londres y recientemente Oslo, enfocan la atención de gobiernos y ciudadanos en los aparentes fallos de inteligencia atribuidos a las organizaciones responsables de su elaboración. Así pues los gobiernos occidentales desde hace tiempo están promoviendo cambios en la estructura y función de los servicios de inteligencia, mientras brilla por su ausencia la reflexión y los proyectos de cambio en los procedimientos y métodos usados en dichos servicios. Esto se debe sin duda al profundo desconocimiento de los políticos acerca del cuerpo doctrinal y metodológico de la disciplina de inteligencia y su función de utilidad real, y al mismo tiempo a la falta de innovación y dinamismo en la adecuación de los procedimientos y métodos a las nuevas realidades que presionan en forma de nuevas amenazas y demandas de inteligencia. Centrándonos en el problema de la amenaza terrorista (a la que suelo describir como "transversal, combinatoria y contagiosa" en referencia a su complejo carácter), parece ser la caja de Pandora de donde salen a relucir todos los problemas, carencias y confusiones sobre las estrategias y los métodos a emplear en el ámbito de la inteligencia. En este punto cabe preguntarse si realmente estamos ante nuevos problemas que requieren nuevos métodos, o ante los mismos problemas de siempre que ocultos a la visión pública yacían bajo la "calma chicha" del mundo bipolar de la guerra fría, cubierto por el manto de la disuasión nuclear y del papel terciario que los servicios de inteligencia de los países aliados de las dos superpotencias ejercían en esa época reciente. Como bien establece uno de los maestros, en este caso maestra de la llamada "Warning Intelligence" Cynthia Grabo, los problemas analíticos y los fallos de inteligencia actuales difieren muy poco de los viejos problemas de siempre, como ejemplo citemos algunos como la inadecuada percepción de amenazas emergentes, particularmente las de menor probabilidad y mayor peligro potencial, la consiguiente falta de una estrategia adecuada de obtención de información, la estructural falta de comunicación y enfoque cooperativo entre responsables de obtención de información, analistas y directivos y por último la ausencia total de referencias a modelos metodológicos que permitan sistematizar los procesos de producción de inteligencia e implementar métricas de desempeño en las distintas labores. A todo esto se suman nuevos vicios adquiridos, como el enfoque mecanicista del uso de las tecnologías de la información en los procesos de inteligencia y la permanente exigencia de más información y de más fuentes proveedoras de la misma, en este sentido es preocupante ver el enfoque que se está planteando respecto a la OSINT (fuentes abiertas) proveniente de Internet, dotándola de una importancia exagerada con respeto a su verdadero valor como fuente proveedora de evidencias o de alerta temprana. Trabajos importantes como los de National Intelligence Council, Joint Military Intelligence College y en particular los del Kerr Group de la CIA establecen entre otras muchas consideraciones un aserto coincidente en todos, el cual establece que es en el análisis más que en la obtención donde se plantea la vía óptima para mejorar los procesos y los productos de inteligencia, pero al mismo tiempo es donde se registran las mayores carencias de planteamientos sólidos y mayor resistencia al cambio. En este punto puedo asegurar como humilde estudioso y contribuidor de la materia que existen modelos, métodos y procedimientos de validez contrastada y se está trabajando con bastante tino en el ajuste y creación de nuevos planteamientos por parte de la comunidad intelectual y profesional de la disciplina de inteligencia. Es importante reivindicar al analista de inteligencia como pieza clave del sistema de producción, pero al mismo tiempo es necesario someter a una revisión amplia sus conocimientos doctrinales, su formación de base, su formación profesional continua, su papel y estatus en las organizaciones de inteligencia y sobre todo sus procedimientos de actuación. Finalizando esta introducción que ha tenido por objetivo centrar al lector en la situación actual, a continuación voy a realizar una descripción básica de las líneas maestras que en procedimientos y métodos se está trabajando en inteligencia antiterrorista. Estrategia, métodos y herramientas en la producción de inteligencia antiterrorista Con un objetivo pedagógico para el lector no introducido empezaremos haciendo una distinción entre dos términos que reconocen casi todos los servicios de inteligencia aunque le den distintos significados, estos términos son contraterrorismo y antiterrorismo. Para el propósito que nos ocupa sin entrar en más consideraciones llamaremos inteligencia contraterrorista a la de soporte a operaciones activas que se toman contra operativos terroristas y sus actividades, por el contrario llamaremos inteligencia antiterrorista a las medidas defensivas encaminadas a prevenir y hacer más difícil la realización exitosa de un acto terrorista. A partir de los trabajos que se están realizando en la comunidad profesional de inteligencia, podemos clasificar la inteligencia antiterrorista en función del tipo de producto a entregar y los elementos informativos a obtener y valorar. Así, en lo referente a productos la clasificaremos en actual, investigativa, operacional, estimativa y de alerta, y en cuanto al contenido, en dos tipos: Inteligencia sobre el dominio del mundo real ocupado por las organizaciones terroristas e inteligencia sobre las actividades de las redes, grupos y organizaciones, orientadas a producir una crisis o ataque exitoso. En lo relativo a la inteligencia sobre el dominio se hace imperativo tener una unidad bien organizada, encaminada a deducir los atributos y la estructura de las organizaciones terroristas y su entorno, para ello es necesario crear y mantener un sistema analítico de información histórica (figura1) que, a partir de un modelo de referencia sometido a constante revisión, permita enfocar las tareas de obtención y análisis. Figura 1. Base de información de inteligencia antiterrorista Un ejemplo en este sentido sería el modelo de Wolf sobre terrorismo internacional adaptado a la situación actual. Dicho modelo introduce un sistema que permite establecer categorías a partir de las cuales crear, en un enfoque de revisión continua, el conjunto de atributos a monitorizar y analizar. Como ejemplo de dichas categorías tendríamos las siguientes: Categoría de código 01: Información relativa a un acto simbólico internacional, nacional o interno ejecutado en un determinado lugar y en una fecha y hora concretas. Categoría de código 02: Información que proporciona una base de asociación entre un acto terrorista y una fase de un proceso revolucionario: planificación, acción, consolidación. Categoría de código 03: Información relativa a la organización perpetradora y sus miembros, sus asociaciones con delincuentes extranjeros o nacionales y, en especial, su aparato clandestino, que está construido para ayudar a los miembros a preparar y ejecutar operaciones de acción directa y propagadora y para ampararlos cuando se cumplan las misiones. Categoría de código 04: Información relativa a la ideología de individuos fervorosos y resueltos que están ineluctablemente comprometidos en una causa que creen justa. Categoría de código 05: Información relativa a las técnicas utilizadas por un grupo terrorista para influir y combatir con efectividad, disponiendo de pocos recursos. Categoría de código 06: Información relativa a tácticas fuera de las normales usadas por los terroristas (secuestros, colocación de bombas, asesinatos, etc.) y sus armas. Categoría de código 07: Información relativa a objetivos atacados por los terroristas; específicamente todos los aspectos de la vulnerabilidad de estos objetivos, impacto adverso que tendrá sobre un grupo concreto la destrucción o inhabilitación del objetivo, o impacto positivo que tendrá la destrucción de un objetivo determinado sobre la imagen del grupo responsable de su asalto. Categoría de código 08: Información pertinente al propósito propagandístico de un grupo terrorista. Etc. A partir de la información anteriormente descrita, podemos aplicar distintos modelos de análisis en correspondencia con los productos de inteligencia a obtener, un ejemplo podría ser la obtención de perfiles electrónicos extendidos de entidades relacionadas con el terrorismo, también llamados mapas de relaciones; este producto de inteligencia permite visualizar con ayuda del ordenador y de software específicos el conjunto de atributos que acompañan a una entidad determinada (terrorista, organización, etc.), los valores e informaciones de dichos atributos o la ausencia de ellos, así como la relación de la entidad con otras entidades del mundo real (figura 2). Figura 2. Mapa de relaciones de una entidad Por otro lado, desde el punto de vista de las acciones terroristas es necesario adaptar modelos operacionales tales como el "Intelligence Led" a nuevas formas de actuación. De forma básica, en el desarrollo de una acción terrorista se pueden distinguir varias fases: planificación, preparación, crisis y consecuencias (figura 3). Figura-3 Fases del desarrollo de una acción terrorista En torno a estas fases es necesario obtener una cascada continua de información que permita realizar tareas que aborten el desarrollo de la acción y obtener información añadida, sobre todo teniendo en cuenta que las acciones terroristas en la actualidad estas caracterizadas por una larga fase de planificación y preparación, una fase de crisis muy breve y un periodo de consecuencias bastante largo. Por tanto, es necesario aplicar modelos de inteligencia operacional ayudados por tecnologías de información con objeto de monitorizar, influir, regular y abortar el desarrollo de la acción terrorista. En el caso del modelo "Intelligence Led" la forma de operación desde un punto de vista de procesos puede describirse partiendo de ciclo iniciado por una actividad que tenga lugar, resultando en un registro de información relativa a dicha actividad, el análisis de dicha información registrada en combinación con otra información y la asignación de alguna tarea basada en la información hallada, que resultará en una nueva actividad. El modelo de proceso Actividad – Registro – Análisis – Tarea – Actividad se ilustra de la siguiente manera en la figura 4. Figura 4. Ciclo de operaciones en el modelo "Intelligence-Led" En base a nuestra experiencia en el área de inteligencia reconocemos los siguientes factores como preceptos fundamentales en una investigación basada en el modelo "Intelligence-Led": • No puede predecirse lo que se investigará mañana. • Toda información es potencialmente útil. • Una vez recopilada, la información ha de estar disponible en tiempo real. • La prioridad de las fuerzas de seguridad es prevenir y evitar los crímenes antes que reaccionar a ellos. Al considerar el soporte y la automatización del proceso, existen una serie de factores críticos relativos a los sistemas de inteligencia a tener en cuenta: • El principio de Pareto aplicado a la inteligencia define que el 80% de las necesidades de inteligencia será obtenida a partir del 20% de las fuentes de información potencialmente necesarias. Por ello se hace necesario introducir procedimientos de interpolación de fuentes primarias y secundarias, así como métodos de triangulación de contenidos a varios niveles que permitan reforzar su credibilidad y someter a la fuente de origen a un proceso de ponderación continua. • Las actividades a monitorizar forman inevitablemente parte de largas cadenas de relaciones. A través del análisis de la información, las fuerzas de seguridad pueden identificar objetivos prominentes, asignar recursos en base a los mismos y potenciar la desestabilización de la actividad terrorista atacando los citados objetivos o las relaciones entre ellos. • Los patrones en las actividades monitorizadas tenderán a repetirse dado que las acciones exitosas tenderán a reproducirse, por tanto es importante detectarlos y estudiarlos. • Los investigadores y analistas deben aprovechar siempre que sea posible las lecciones aprendidas en casos previos mejorando sus procesos internos de trabajo y refinando los modelos de referencia de los mismos. La información necesaria para la generación de productos de inteligencia sobre actividad terrorista puede provenir de fuentes tan diversas como: • Informes de incidentes producidos en cualquier parte del mundo. • Conversaciones con ciudadanos en la calle o durante controles específicos. • Fuentes o informantes confidenciales. • Investigaciones y vigilancia. • Registros de facturas telefónicas, transacciones bancarias, etc. • Pistas o consejos anónimos vía telefónica o e-mail. • Páginas de Internet. • Organizaciones religiosas, políticas radicales, etc. • Boletines o difusiones de otras agencias de fuerzas de seguridad. • Sistemas de gestión de registros. • Cualquier otra fuente. Estas fuentes conforman los cimientos para una base de información de actividades terroristas. Gracias a esta información, pueden identificarse actividades sospechosas así como sujetos ligados a la misma. La identificación de objetivos significativos facilita las decisiones de asignación de recursos a los responsables de las agencias de fuerzas de seguridad, siempre con el objetivo de combatir la actividad terrorista de forma proactiva. Desde un plano más estratégico y aplicando al concepto la teoría del espectro que difumina las barreras entre lo estratégico, lo táctico y lo operacional, quiero manifestar la tremenda importancia de obtener y mantener una visión global a través de una concepción axiomática del riesgo y la amenaza terrorista (detectar cualquier problema en cualquier parte y a cualquier nivel). Para ello es necesario el desarrollo y la gestión de un sistema de alerta basado en indicadores resultantes de la ponderación de las conclusiones obtenidas en los informes de inteligencia, producidos a partir del conocimiento del dominio del mundo real de la organización terrorista y de la actividad criminal desarrollada o en preparación. A este respecto existen modelos interesantes que permiten obtener una evaluación permanente de las intenciones terroristas, su capacidad de acción y la vulnerabilidad de los objetivos a su alcance. Un sistema de alerta estratégica funcionaría sobre las siguientes premisas: • Carece generalmente de redes de información propia. • Se alimenta de información operativa previamente elaborada y produce generalmente productos de inteligencia estratégica. • Prioriza indicadores y factores sobre escenarios y actores. • Es un sistema orientado al conocimiento y a la previsión. • Se basa en la obtención de superioridad informativa. El sistema monitoriza un centenar de indicadores agrupados en los tres principales componentes de amenaza que generan "riesgo terrorista": • Intenciones terroristas. • Capacidad terrorista. • Vulnerabilidad de objetivos. Los perfiles de analistas necesarios serían tres: • Evaluadores de informes (información e inteligencia de fuentes propias y de otras fuentes). • Evaluadores de indicadores (crean, priorizan y actualizan). • Evaluadores de alerta (niveles de alerta de intención, capacidad y vulnerabilidad). Desde el punto de vista operativo una aproximación bastante exacta de los procesos a realizar por la unidad de alerta estratégica serían los siguientes: FASE 1. Definir y validar los elementos esenciales de información usando indicadores: • T1. Identificar y validar indicadores (tarea semestral o anual). • T2. Priorizar indicadores (tarea semestral o anual). • T3. Desarrollar y validar el conjunto de elementos clave de cada indicador (tarea semestral o anual). • T4. Priorizar elementos dentro del conjunto de elementos clave de cada indicador (tarea semestral o anual). FASE 2. Consolidación de información: • T5. Recibir e integrar los informes de inteligencia de los distintos cuerpos y fuentes clave monitorizadas por el sistema (tarea diaria). FASE 3. Ordenar la información usando juegos de hipótesis: • T6. Categorizar la información mediante indicadores, elementos clave, objetivos, regiones, países, grupos terroristas, etc. (tarea diaria y continua). • T7. Crear las Matrices de Hipótesis de objetivos potenciales a partir de la información consolidada agrupada por indicador (tarea diaria y continua). • T8. Chequear las hipótesis y la validez de la información que las sustentan (tarea diaria y continua). FASE 4. Desarrollar conclusiones (Inteligencia-producto) usando técnicas estructuradas y basadas en el conocimiento experto del analista: • T9. Obtener los niveles de alerta de los indicadores combinando la prioridad del indicador y los niveles de actividad determinados en el mismo (tarea diaria). • T10. Obtener los niveles de alerta de intención terrorista (tarea diaria). • T11. Obtener los niveles de alerta de capacidad terrorista (tarea diaria). • T13. Obtener los niveles de alerta de vulnerabilidad (tarea diaria). • T14. Obtener los niveles de alerta de riesgo en objetivos terroristas (tarea diaria). • T15. Obtener los niveles de alerta de riesgo en ciudades, regiones o países (tarea diaria). • T16. Elaborar un análisis de tendencias de los indicadores de alerta (tarea mensual). • T17. Elaborar un análisis de tendencias de los niveles de alerta de riesgo en objetivos (tarea mensual). FASE 5. Desarrollar y refinar productos de inteligencia (tarea diaria, semanal o requerida). • T18. Escribir un informe de análisis orientado a los proveedores de información operativa sobre lo que conocemos, lo que pensamos y lo que necesitamos conocer. • T19. Escribir un sumario ejecutivo sobre lo que conocemos, lo que pensamos y lo que necesitamos conocer de los indicadores de alerta. • T20. Escribir un sumario ejecutivo sobre lo que conocemos, lo que pensamos y lo que necesitamos conocer del riesgo en objetivos. • T21. Escribir un sumario ejecutivo sobre lo que conocemos, lo que pensamos y lo que necesitamos conocer de las tendencias de escalada de los distintos grupos terroristas. FASE 6. Difundir productos de inteligencia (cuando sea requerida): • T22. Informar al consumidor de inteligencia vía web, informes escritos o cara a cara. • T23. Enviar un informe complementario al consumidor de inteligencia cuando aparezcan nuevas evidencias, información significativa o por requerimiento explícito del mismo. Desde el punto de vista funcional, un sistema como éste se conforma como un Portal Integrado de Inteligencia que se mantiene a partir de la implementación de un flujo operacional de producción de inteligencia de alerta estratégica basado en la obtención de evidencias e informes operativos. Estos se someten a un proceso normalizado de construcción de indicadores escalares que indiquen el grado de alerta. Una visión grafica de un sistema de este tipo puede verse en las figuras 5, 6, 7, 8. Figura 5. Niveles de alerta y seguridad por países, regiones, etc. Figura 6. Indicadores de intención, capacidad y vulnerabilidad por país, objetivo y red terrorista. Figura 7. Indicadores de intención de ataque a un objetivo en un país e informes y evidencias asociadas que lo sustentan. Figura 8. Informes de inteligencia que ofrecen hechos y evidencias y sustentan los valores de los indicadores respectivos: 1. Informe de evidencias y conclusiones sobre lo que sabemos, lo que pensamos y lo que necesitamos saber de la intención de un ataque terrorista en un país X y un objetivo Y. 2. Informe temporal de actividad. 3. Informes sobre las redes terroristas implicadas. 4. Informe de vulnerabilidad del objetivo. Como antes mencionamos, es necesario establecer un flujo continuo de procesos de obtención, investigación y análisis que de soporte a un plan maestro de captación y producción de inteligencia (figura 9). Figura. 9. Flujo de producción de inteligencia basada en evidencias. Metodología EELD 2.2.1. Finalmente, no querría pasar por alto algunos temas tales como la necesidad de crear unidades de inteligencia especiales dedicadas a evitar a toda costa la tenencia y el uso de armas de destrucción masiva por parte de grupos terroristas. En este sentido, modelos como el de Mengel y otros aplicados sobre los enfoques anteriormente citados, pueden ser relevantes y urgentes de implementar. Sobre este tema trataré en un próximo trabajo denominado "Pensando en lo impensable en el siglo XXI", donde desarrollo un estudio comparativo con el trabajo realizado por Hermann Kahn en el Hudson Institute; en dicho trabajo Kahn introduce la escalera de escalada como una metáfora útil para la previsión de una crisis nuclear. Asimismo me gustaría dejar constancia de la necesidad de utilizar modelos prospectivos como el MACTOR de Godet que permite fijar la estrategia de los actores y simular su comportamiento en función de escenarios y objetivos; los modelos conductuales de Crelinsten que permiten realizar análisis coste-beneficio; los sistemas de negociación y compensación de Bobrow y los juegos de predicción que tienen por objetivo superar la inventiva terrorista y anticiparse a nuevas formas de actuación. Todos estos enfoques serán tratados de forma amplia en próximos trabajos. Conclusiones Sin querer extenderme mucho en las conclusiones de lo expuesto, ya que considero que en una disciplina tan compleja como la inteligencia no hay verdades absolutas ni debe haber planteamientos dogmáticos o reaccionarios, me gustaría fijar algunas ideas generales que por su importancia quiero reseñar: • Actualmente los gobiernos y las organizaciones de inteligencia están priorizando cambios estructurales sobre cambios metodológicos que a mi juicio impactan poco o nada sobre la función de utilidad de los servicios de inteligencia en el ámbito antiterrorista. • Lo anteriormente expuesto se agrava y acentúa con el uso poco estratégico, bastante endogámico e instrumental de las nuevas tecnologías en la comunidad de inteligencia. • No estamos ante nuevos problemas de inteligencia derivados de nuevas amenazas sino ante viejos problemas evidenciados por estas nuevas amenazas. • Es en el análisis más que en la obtención de información en donde debemos poner el énfasis para mejorar los procesos de inteligencia. • El modelo de trabajo intuitivo y poco estructurado basado en que "cada maestrillo tiene su librillo", es la norma habitual de trabajo en la comunidad de inteligencia y ha demostrado plenamente su ineficacia. • Existen modelos de referencia probados y maduros que permiten establecer un marco razonablemente normalizado de procedimientos de actuación y métricas de evaluación del desempeño de los mismos. • Finalmente, para abordar con eficacia las amenazas terroristas que se ciernen en torno a los ciudadanos de los distintos países, se debe exigir cambios notables en la formación del personal encargado de la producción de inteligencia, en el conocimiento de la función de utilidad de los servicios de inteligencia por parte de los políticos y en la transferencia y asimilación de estrategias, métodos y nuevas herramientas por parte de las organizaciones de inteligencia. Autor: JMJ Designer Copyright © 2011 JMJDESIGNER. Todos los derechos reservados. Ninguna parte de esta publicación puede ser reproducida, almacenada en un sistema de recuperación, o transmitida en cualquier forma o por cualquier medio, sea electrónico, mecánico, fotocopia, grabación, o de otra manera, sin la autorización previa del titular de los derechos de autor. Documento Nº: WP_02.08.2011 Difusión controlada.

Se estima convocar a 2.600 personas Ejército creará 12 batallones con soldados reservistas Serán unidades que estarán dotadas y entrenadas para atender desastre naturales a nivel nacional. El nuevo comandante de la Jefatura de Reclutamiento del Ejército, Marco Lino Tamayo, anunció que se ya se está trabajando en el proyecto de organizar las reservas de militares con la creación de batallones especiales que estarán conformados por soldados reservistas, es decir, cualquier hombre que haya prestado el servicio militar y tenga menos de 50 años. Aunque la organización de estas reservas está postulada en la ley, hasta ahora están comenzando los esfuerzos para que en Colombia esto sea una realidad. “El objetivo es tener estas unidades de reserva para atender situaciones de desastres naturales a nivel nacional. Cada uno de los batallones serán dotados y entrenados para atender estas situaciones”, explicó el comandante Tamayo. Para cumplir con este objetivo, la Jefatura de Reclutamiento del Ejército ya comenzó a trabajar en notificar a más de 2.600 reservistas. Por medio de cartas, correos electrónicos o llamadas, la convocatoria a los hombres que cumplen con los requisitos para hacer parte de estos batallones ya están siendo notificados. La idea es que con esta comunicación se logre conformar los pelotones que, eventualmente, podrían ser llamados a atender un desastre natural o cualquier otra secuela del cambio climático.

En la cinta divulgada por internet, el grupo extremista advierte que los europeos no podrán estar en paz ni en su propia casa link: https://www.youtube.com/watch?v=NIkWbnaPiHo link: https://www.youtube.com/watch?v=BGGgAm9CVxE

La última escalada en la península coreana ha vuelto a llamar la atención del mundo. Pionyang niega ser responsable de la agresión y comunicó a su vecino que si este continuaba con la guerra psicológica iniciaría acciones militares. Analistas occidentales equiparan al Gobierno norcoreano con la caja de Pandora, que nadie quiere abrir. Citando a varios expertos militares 'The National Interest' se centra en los cinco tipos de armas que Pionyang podría utilizar, en conjunto o por separado, contra Corea del Sur o Estados Unidos. Armas químicas Según la organización Nuclear Threat Initiative, Corea del Norte posee el tercer mayor arsenal de armas químicas del mundo. EE.UU. ocupa el primer lugar. El enfoque más sencillo sería lanzar proyectiles o misiles que lleven este tipo de carga. Un poco más ingenioso sería plantar pequeñas cantidades de armas químicas en algunas de las mayores ciudades surcoreanas, usando a los comandos ya mencionados. El pánico generado podría demorar la respuesta por parte de las fuerzas del Sur o EE.UU. Dispositivos de dispersión radiológica En vez de fijar una carga nuclear a un misil que podría errar el blanco, Corea del Norte podría enviar múltiples equipos de comandos mediante túneles secretos subterráneos bajo la zona desmilitarizada para que se infiltren en varias partes de Corea del Sur y detonen dispositivos nucleares en las cinco mayores ciudades del país. Su objetivo no sería destruir un blanco militar, sino sembrar pánico en todo el país. Las cargas también podrían ser portadas por un misil de corto a medio alcance, sin necesidad de alta precisión para ese ataque tipo de ataques. Ataque nuclear a EE.UU. Pionyang ha realizado pruebas de misiles de largo alcance durante años. Aunque no es capaz de alcanzar el suelo estadounidense hoy en día, esta posibilidad no se puede excluir en el futuro, en cuyo caso los objetivos más probables de sus misiles de carga nuclear serían Hawái o Alaska. Si el propósito es fomentar pavor y pánico, no hay que ser muy escrupuloso sobre la exactitud del objetivo. Además, dentro de cinco o diez años Pionyang podría disponer de un arsenal de misiles lo suficientemente variado como para sobresaturar las defensas aéreas de EE.UU. y llevar a cabo el ataque fatal en suelo estadounidense. Ataque de artillería Un bombardeo masivo de artillería contra Seúl produciría un pánico enorme. Millones de personas tratarían de abandonar la megalópolis a la vez. Y aunque expertos afirman que las Fuerzas Armadas de EE.UU. y Corea del Sur eliminarían a las unidades de artillería poco después del ataque, el daño ya infligido generaría un éxodo masivo desde la ciudad. La estampida en todos los puntos de salida de la urbe ya de por sí actuaría como un arma. Ataques cibernéticos Es el mayor desconocido cuando se discute sobre las capacidades militares de Corea del Norte. Varias veces en los últimos años se habló sobre el ejército de 'hackers' de Pionyang, pero nadie sabe cuán hábiles son. ¿Podrían, por ejemplo, desactivar la red eléctrica de Corea del Sur? ¿O soltar paralizantes programas malignos en nodos cruciales de mando y control necesarios para contraataques eficaces contra Pionyang? ¿Acaso tiene ciberagentes en otros países listos para atacar, o ya ha contagiado a un montón de computadoras con 'malware' durmientes y virus que ataquen importantes objetivos cuando sea necesario? Expertos tienen opiniones encontradas sobre el asunto, pero lo cierto es que la información disponible es insuficiente para excluir la opción de un ataque cibernético brutal por parte de Corea del Norte. https://www.youtube.com/watch?v=NGwRpYYGjTQ