Jonas77

Usuario (Argentina)

Microsoft Windows no deshabilita la propiedad Autorun Deshabilitar el Autorun en los sistemas operativos Windows podría prevenir la propagación de código malicioso. De cualquier manera, las guías de Microsoft para deshabilitar el Autorun no son completamente efectivas, lo que podría considerarse como una vulnerabilidad. Resumen: Al colocar el archivo Autorun.inf en un dispositivo externo (como memorias USB, CDs, etc.), un atacante podría ejecutar código arbitrario de manera automática al conectar el dispositivo en un sistema Windows. La ejecución de código también puede ocurrir cuando el usuario intenta explorar el contenido del dispositivo a través de Windows Explorer. Versiones Afectadas Productos a los que afecta el presente Boletín: * Todos los productos Microsoft Windows Detalle Microsoft Windows incorpora la característica Autorun, la cual podría ejecutar código arbitrario de manera automática cuando se conecta un dispositivo externo. El Autorun (al igual que la característica AutoPlay) podría permitir inadvertidamente la ejecución remota de código bajo las siguientes circunstancias: * Cuando se conecta un dispositivo externo. Esto podría incluir a dispositivos como CD o DVD, dispositivos USB o Firewire y también al mapear unidades de red, otros dispositivos también podrían ser considerados. La simple conexión de este tipo de dispositivos podría permitir la ejecución de código sin la interacción del usuario. * Al dar clic sobre el dispositivo externo a través de Windows Explorer. Cuando los usuarios dan clic sobre el dispositivo para ver su contenido en lugar de explorarlo podrían ocasionar la ejecución de código. * Cuando el usuario selecciona una opción del menú de diálogo AutoPlay que aparece cuando un dispositivo externo es conectado. Software malicioso, como W32.Downadup, utiliza el Autorun para propagarse. Por lo que deshabilitar esta característica como se especifica en el blog de Análisis de Vulnerabilidades de CERT/CC, podría prevenir efectivamente la propagación de código malicioso. Los valores de registro Autorun y NoDriveTypeAutorun no son eficientes para deshabilitar las características del Autorun en los sistemas Microsoft Windows. Establecer el valor de registro Autorun a cero no prevendrá que cuando se conecten nuevos dispositivos se ejecute el código contenido en el archivo Autorun.inf de manera automática. Lo que se ocasionará es que se deshabiliten los mensajes de notificación (Media Change Notification), los cuales podrían prevenir a Windows la detección de que un CD o DVD ha sido cambiado. De acuerdo a Microsoft, establecer el valor de registro NoDriveTypeAutorun a 0xFF "deshabilita el Autoplay en todo tipo de dispositivos". Sin embargo, a pesar de que este valor esté establecido, Windows ejecutará código arbitrario cuando el usuario de clic en el ícono del dispositivo a través de Windows Explorer. Impacto El impacto de esta vulnerabilidad es MODERADO Recomendaciones Para desactivar por completo el Autorun en Microsoft Windows, active la siguiente clave de registro: REGEDIT4 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\IniFileMapping\Autorun.inf] @="@SYSoesNotExist" Para asignar dicho valor, realice lo siguiente: 1. Copie el texto anterior 2. Pegue el texto en el Bloc de Notas (Notepad) 3. Guarde el archivo como autorun.reg 4. Abra la carpeta donde guardó el archivo 5. De doble clic en el archivo para importarlo al registro de Windows Microsoft podría almacenar en la caché información del Autorun de dispositivos previamente montados en el equipo a través de la clave de registro MountPoints2. Se recomienda reiniciar Windows después de haber realizado los cambios al registro reiniciar el sistema operativo para que cualquier información guardada en la caché sea reinicializada y así pueda ser ignorado el archivo Autorun.inf. Otra alternativa podría ser eliminar la siguiente clave de registro: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2 Una vez que se han realizado dichos cambios, los escenarios de ejecución descritos anteriormente habrán sido mitigados debido a que Windows no analizará los archivos Autorun.inf para determinar qué acciones deberá realizar. Mayores detalles pueden encontrarse en el blog de Análisis de Vulnerabilidad de CERT/CC. Referencias Blog de Análisis de Vulnerabilidad de CERT/CC: http://www.cert.org/blogs/vuls/2008/04/the_dangers_of_windows_autorun.html US-CERT: http://www.us-cert.gov/cas/techalerts/TA09-020A.html UNAM-CERT: http://www.seguridad.unam.mx/vulnerabilidadesDB/?vulne=5694 Fuente:ArCert

Adobe Acrobat / Reader: Ejecución de código arbitrario Adobe Acrobat / Reader: Ejecución de código arbitrario Múltiples vulnerabilidades han sido reportadas en Adobe Acrobat / Reader las cuales pueden ser explotadas por personas maliciosas para realizar ejecución de código arbitrario. Versiones Afectadas Las vulnerabilidades se reportan en las versiones: • Adobe Acrobat / Reader versión 8.1.2 y anteriores. Detalle A continuación se incluyen los detalles de las vulnerabilidades publicadas: 1. Un error de límite cuando se analizan cadenas de formato que contienen especificadores de punto flotante en la función JavaScript "util.printf()" puede ser explotado para causar un desbordamiento de buffer basado en la pila a través de un documento PDF especialmente modificado, con la consecuente posibilidad de ejecución arbitraria de código. 2. Un error en la indexación de arreglos "fuera de límite" al analizar fuentes embebidas "Type 1" puede ser explotado para corromper la memoria a través del pasaje de argumentos largos, permitiendo la ejecución arbitraria de código. 3. Un error en la función AcroJS utilizada para efectuar autenticación HTTP puede ser explotado para corromper la memoria a través del pasaje de cadenas largas, permitiendo la ejecución arbitraria de código. 4. Un error al crear un objeto Collab y efectuar una secuencia específica de acciones sobre él, puede ser explotado para corromper la memoria, permitiendo la ejecución arbitraria de código. 5. Un error no especificado en el analizador de documentos PDF puede ser explotado para corromper la memoria, permitiendo la ejecución arbitraria de código. 6. Un error de validación de entrada en el Administrador de Descargas utilizado por Adobe Acrobat podría permitir la ejecución de código 7. durante el proceso de descarga. 8. Un error en el Administrador de Descargas utilizado por Adobe Acrobat puede permitir efectuar cambios en las opciones de seguridad de Internet de un navegador de usuario durante el proceso de descarga. 9. Un error de validación de entrada en un método JavaScript podría permitir la ejecución arbitraria de código. 10. Una vulnerabilidad no especificada de escalamiento de privilegios existe en la versión para UNIX / Windows. Impacto El impacto de esta vulnerabilidad es CRÍTICO Recomendaciones Se recomienda actualizar a Adobe Acrobat / Reader versión 8.1.3. Hasta tanto sea actualizado el software, es posible mitigar los riesgos de las vulnerabilidades mediante las siguientes medidas: Deshabilitar la visualización de documentos PDF desde el navegador web: Prevenir la apertura de documentos PDF desde el navegador web podría mitigar esta vulnerabilidad. Efectuando los siguientes pasos, más allá de actualizar el software, se pueden prevenir vulnerabilidades similares. Para prevenir la apertura de documentos PDF de forma automática por un navegador web con Adobe Acrobat / Reader: 1. Abrir Adobe Acrobat o Adobe Reader 2. Abrir el menú Edición 3. Seleccionar la opción de Preferencias 4. Seleccionar la categoría "Internet" 5. Deseleccionar el cuadro de confirmación de "Permitir vista rápida en Web" Deshabilitar la apertura automática de documentos PDF en Microsoft Internet Explorer requiere un segundo paso. Para conseguir que Microsoft Internet Explorer pregunte antes de abrir un documento PDF, se deberá cambiar en el registro de Windows lo siguiente: Windows Registry Editor Version 5.00 [HKEY_CLASSES_ROOTAcroExch.Document.7] "EditFlags"=hex:00,00,00,00 Deshabilitar JavaScript en Adobe Reader y Acrobat: Deshabilitar JavaScript podría prevenir que esta vulnerabilidad sea explotada. En Acrobat Reader, JavaScript puede ser deshabilitado en el cuadro de diálogo de preferencias generales: 1. Abrir el menú Edición 2. Seleccionar la opción de Preferencias 3. Seleccionar la categoría de JavaScript 4. Deseleccionar "Activar JavaScript para Acrobat" Referencias Para más información sobre este alerta: Secunia: http://secunia.com/advisories/29773/ Adobe: http://www.adobe.com/support/security/bulletins/apsb08-19.html Fuente ArCert

Cisco: Múltiples Vulnerabilidades Se han reportado diversas vulnerabilidades en varios productos de la empresa Cisco Systems Versiones Afectadas Se ven afectados por estas vulnerabilidades los siguientes productos: • Dispositivos corriendo Cisco IOS que usen servicios basados en SSL. • Dispositivos corriendo Cisco IOS con el soporte para PIM configurado. • Cisco 12000 Series (GSR) routers corriendo Cisco IOS. • Dispositivos corriendo Cisco IOS con NAT configurado y que soporten NAT SCCP Fragmentation. • Dispositivos corriendo Cisco IOS con servicios de voz SIP habilitados. • Dispositivos corriendo Cisco IOS con Cisco IOS IPS habilitado. • Cisco Unified Communications Manager. • Cisco uBR10012 corriendo Cisco IOS configurados con linecard redundancy. • Dispositivos corriendo Cisco IOS versiones 12.0S, 12.2, 12.3 o 12.4 y configurados para VRF o VPNs MPLS. • Dispositivos que soportan MFI corriendo Cisco IOS con MPLS habilitado. • Cisco 10000, uBR10012 y uBR7200. • Dispositivos corriendo Cisco IOS con Cisco IOS firewall AIC for HTTP configurado. • Dispositivos corriendo Cisco IOS versiones 12.2 o 12.4 Recomendamos consultar el sitio del proveedor por mayor información sobre los productos afectados por estas vulnerabilidades. Detalle Recomendamos consultar el sitio del proveedor para mayor información sobre las vulnerabilidades reportadas. Impacto El impacto de esta vulnerabilidad es CRITICO. Recomendaciones Se recomienda actualizar los productos afectados, según lo indicado por el proveedor para cada caso. Fuente:ArCert <a href='http://207.182.129.178/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://207.182.129.178/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Error en la definicion del huso horario de la República Argentina Se ha detectado un error en los datos incorporados en Diciembre de 2007 en el paquete "tzdata", utilizado por muchos de los sistemas Linux para el establecimiento de las zonas horarias. Debido a este error, a las 0 horas del Domingo 5 de Octubre de 2008 los sistemas afectados que tengan configurado su Timezone a alguno de los correspondientes a la República Argentina, han cambiado su zona horaria a UTC-2 (aplicando el cambio de horario de verano para el ahorro de energía), en lugar del actual UTC-3. Hasta tanto los proveedores de los sistemas afectados corrijan el problema, queremos proponerles algunos mecanismos para facilitar el cambio de hora en los equipos críticos de su organismo. Es importante notar que los cambios los deberían realizar incluso aquellos que utilicen protocolo NTP para sincronizar sus relojes, ya que el mismo brinda la hora en formato UTC (Coordinated Universal Time), que corresponde al meridiano 0. Se deberá tener en cuenta el impacto de los posibles cambios que se realicen. Por ejemplo, en el caso de existir archivos de logs que utilicen a la hora local como referencia en lugar de UTC. A continuación, proponemos algunas maneras de realizar el cambio. No hemos tenido tiempo de probarlas exhaustivamente, por lo que recomendamos aplicarlas en equipos de prueba antes de utilizarlas en equipos de producción. Linux/Unix: ----------- Algunas distribuciones de linux están actualizando sus paquetes, por lo que se espera que en las próximas semanas el cambio se realice en forma automática al instalar dichas actualizaciones. Para los sistemas no críticos se recomienda esperar dichas actualizaciones o ajustar temporalmente la zona a UTC-3. Sin embargo, si se requiere corregir la zona horaria en forma inmediata, se puede utilizar el archivo adjunto zoneinfo.ar-2008.txt, que fue definido en forma temporal mientras se espera la actualización oficial de la zona, y realizar los siguientes pasos: 1) ejecutar el compilador de zoneinfo: # zic -l America/Argentina/Buenos_Aires zoneinfo.ar-2008.txt Esto compila e instala las zonas de Argentina y además recrea el /etc/localtime apuntándolo a la zona de Buenos Aires. 2) Verificación: Se deberá verificar que la hora configurada coincida con UTC-3, en lugar de UTC-2 tal como se refleja en los sistemas afectados. Ejecute el comando : $ date -u esto le brindará el horario del equipo en UTC. Luego, ejecute nuevamente el comando interpretando la definición del huso horario del equipo $ date y observe el horario. De acuerdo a la diferencia, 2 o 3 horas, le permitirán saber si el huso horario esta correctamente definido. Adicionalmente, podría observarse la existencia de las siguientes siglas, acompañando la información de la hora obtenida anteriormente: "ART" -> Huso horario de Argentina (debería conincidir con UTC-3) "ARST" -> Huso horario de Argentina en ahorro de energía. (debería coincidir con UTC-2) Windows y otros sitemas no Linux (BSD, FreeBSD, MAC, etc): ---------------------------------------------------------- No se ven afectados por el problema reportado. ArCert <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Registrate y eliminá la publicidad! Mozilla Firefox: Ejecución de código script arbitrario mediante cliente FTP Se ha reportado una vulnerabilidad en el cliente FTP de Mozilla Firefox que puede ser explotada para realizar un ataque de XSS (Cross Site Scriptring), es decir pudiendo ejecutar código script en forma arbitraria y, por ejemplo, redirigir a un sitio malicioso. Versiones Afectadas Son afectadas las versiones de Firefox 3.0.x Detalle El cliente FTP de Mozilla Firefox no valida el tipo de archivo descargado. Esto podría ser explotado por un atacante para ejecutar código script arbitrario en el equipo del usuario, induciendo al usuario a que acceda mediante "ftp://...." un archivo especialmente construido, sin importar su extensión podría ser: .txt, .pdf, .jpg, .zip, etc . Impacto El impacto de esta vulnerabilidad es MODERADO Recomendaciones A la fecha no se ha proporcionado una actualización o parche para solucionar este debilidad, por lo que le recomendamos permanecer atentos a las actualizaciones del Proveedor para este producto. Asimismo le sugerimos, hasta tanto la falla no se encuentra solucionada, no utilice el cliente Mozilla Firefox para acceder a recursos del tipo URI: "ftp:// ...."; y en el caso de necesitar realizar descargas mediante FTP utilice otro cliente. Referencias Para más información sobre este alerta: Security Focus: http://www.securityfocus.com/bid/31855/info Fuente ArCert <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Registrate y eliminá la publicidad! Adobe Flash: Desbordamiento de búfer Se han reportado ciertas vulnerabilidades en Adobe Flash, que podrían ser utilizadas por personas maliciosas para comprometer un sistema . Versiones Afectadas Son afectadas por esta vulnerabilidad: • Adobe Flash CS3 (para Windows) • Macromedia Flash MX 2004 Detalle Se han reportado algunas vulnerabilidades en Adobe Flash que pueden ser explotadas por personas maliciosas para provocar un desbordamiento de búfer y potencialmente ejecutar código arbitrario. Las vulnerabilidades se deben a errores de límite en el procesamiento de parámetros de control excesivamente largos en archivos SWF. Esto puede ser explotado para causar un desbordamiento de búfer basado en la pila a través de archivos SWF especialmente elaborados. Nota: Las vulnerabilidades no afectan a Adobe Flash CS4, ni a la versión Mac de Adobe Flash CS3. Impacto El impacto de esta vulnerabilidad es CRÍTICO. Recomendaciones Se recomienda, hasta tanto el fabricante libere un parche, no abrir archivos SWF desconocidos. Referencias Para más información sobre este alerta: Adobe: http://www.adobe.com/support/security/advisories/apsa08-09.html Security-Assessment.com: http://security-assessment.com/files/advisories/2008-10-16_Multiple_Flash_Authoring_Heap_Overflows.pdf Secunia: http://secunia.com/advisories/32246/ Fuente ArCert <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Adobe Flash Player: Múltiples Vulnerabilidades Se han reportado algunas vulnerabilidades en Adobe Flash Player que pueden ser explotadas por personas maliciosas para saltar ciertas restricciones de seguridad o manipular información. Versiones Afectadas Son afectadas por estas vulnerabilidades: • Adobe Flash Player versión 9.0.124.0 y anteriores. Detalle A continuación se detallan las vulnerabilidades encontradas: 1. Un error al hacer cumplir la política de cross-domain puede ser explotada para saltar ciertas restricciones de seguridad. 2. Un error en la implementación de ActionScript puede ser explotado para determinar si un puerto en un equipo remoto se encuentra abierto o cerrado. 3. Los métodos "FileReference.browse()" y "FileReference.download()" pueden ser invocados sin la interacción del usuario y así podrían engañar a un usuario para descargar o subir archivos desde su equipo. Impacto El impacto de esta vulnerabilidad es CRITICO. Recomendaciones Actualizar a la versión 10.0.12.36. Una actualización para las versiones 9.x estará disponible a principios de Noviembre. Referencias Para más información sobre este alerta: Adobe: http://www.adobe.com/support/security/bulletins/apsb08-18.html Secunia: http://secunia.com/advisories/32270/ Fuente: ArCert

Microsoft: Resumen de Boletines de Seguridad para el mes de Octubre de 2008 La empresa Microsoft ha publicado once boletines de seguridad correspondientes al mes de Octubre, cuatro de ellos calificados como "críticos", seis calificados como "Importantes" y el restante como "moderado". Resumen A continuación se presenta un resumen de los boletines publicados: MS08-056: MODERADO Una vulnerabilidad en Microsoft Office podría permitir la revelación de información confidencial. MS08-057: CRITICO Vulnerabilidades en Microsoft Excel podrían permitir la ejecución remota de código arbitrario. MS08-058: CRITICO Actualización de seguridad acumulativa para Internet Explorer. MS08-059: CRITICO Una vulnerabilidad en el Servicio RPC de Host Integration Server podría permitir la ejecución remota de código arbitrario. MS08-060: CRITICO Una vulnerabilidad en Activre Directory podría permitir la ejecución remota de código arbitrario. MS08-061: IMPORTANTE Vulnerabilidades en el Kernel de Windows podrían permitir la ejecución remota de código arbitrario. MS08-062: IMPORTANTE Una vulnerabilidad en el Servicio de Impresión de Internet podría permitir la ejecución remota de código arbitrario. MS08-063: IMPORTANTE Una vulnerabilidad en SMB podría permitir la ejecución remota de código arbitrario. MS08-064: IMPORTANTE Una vulnerabilidad en el Manejo de los descriptores de direcciones virtuales podría permitir a un atacante la elevación de privilegios. MS08-065: IMPORTANTE Una vulnerabilidad en el Servicio de Message Queue Server (MSMQ) podría permitir la ejecución remota de código arbitrario. MS08-066: IMPORTANTE Una vulnerabilidad en el Controlador de la Función Auxiliar de Microsoft podría permitir a un atacante la elevación de privilegios. Versiones Afectadas Para cada uno de los boletines mencionados, se detallan los productos a los que afecta: MS08-056: Microsoft Office XP Service Pack 3. MS08-057: Microsoft Office 2000 Service Pack 3 Microsoft Office XP Service Pack 3 Microsoft Office 2003 Service Pack 2 Microsoft Office 2003 Service Pack 3 2007 Microsoft Office System Service Pack 1 Microsoft Office Excel Viewer 2003 Microsoft Office Excel Viewer 2003 Service Pack 3 Microsoft Office Excel Viewer Paquete de compatibilidad de Microsoft Office para formatos de archivo de Word, Excel, y PowerPoint 2007. Paquete de compatibilidad de Microsoft Office para formatos de archivo de Word, Excel, y PowerPoint 2007 Service Pack 1. Microsoft Office SharePoint Server 2007**. Microsoft Office SharePoint Server 2007 Service Pack 1**. Microsoft Office SharePoint Server 2007 x64 Edition ** Microsoft Office SharePoint Server 2007 x64 Edition Service Pack 1**. Microsoft Office 2004 para Mac Microsoft Office 2008 para Mac Convertidor de archivos con formatos XML abiertos para Mac ** Esta actualización se aplica a los servidores que tienen instalados Servicios de Excel, como la configuración predeterminada de Microsoft Office SharePoint Server 2007 Enterprise y Microsoft Office SharePoint Server 2007 para sitios de Internet. Microsoft Office SharePoint Server 2007 Standard no incluye Servicios de Excel. MS08-058: Internet Explorer 5.01 Service Pack 4 Microsoft Windows 2000 Service Pack 4 Internet Explorer 6 Service Pack 1 Microsoft Windows 2000 Service Pack 4 Internet Explorer 6 Windows XP Service Pack 2 y Windows XP Service Pack 3 Windows XP Professional x64 Edition y Windows XP Professional x64 Edition Service Pack 2 Windows Server 2003 Service Pack 1 y Windows Server 2003 Service Pack 2 Windows Server 2003 x64 Edition y Windows Server 2003 x64 Edition Service Pack 2 Windows Server 2003 con SP1 para sistemas con Itanium y Windows Server 2003 con SP2 para sistemas con Itanium Internet Explorer 7 Windows XP Service Pack 2 y Windows XP Service Pack 3 Windows XP Professional x64 Edition y Windows XP Professional x64 Edition Service Pack 2 Windows Server 2003 Service Pack 1 y Windows Server 2003 Service Pack 2 Windows Server 2003 x64 Edition y Windows Server 2003 x64 Edition Service Pack 2 Windows Server 2003 con SP1 para sistemas con Itanium y Windows Server 2003 con SP2 para sistemas con Itanium Windows Vista x64 Edition y Windows Vista x64 Edition Service Pack 1 Windows Server 2008 para sistemas de 32 bits** Windows Server 2008 para sistemas x64** Windows Server 2008 para sistemas con Itanium ** La instalación Windows Server 2008 Server Core NO se encuentra afectada. MS08-059: Microsoft Host Integrations Server 2000 Service Pack 2 (Servidor) Cliente del administrador de Microsoft Host Integrations Server 2000 Microsoft Host Integrations Server 2004 (Servidor) Microsoft Host Integrations Server 2004 (Cliente) Microsoft Host Integrations Server 2004 Service Pack 1 (Cliente) Microsoft Host Integrations Server 2006 para sistemas de 32 bits Microsoft Host Integrations Server 2006 para sistemas x64 MS08-060: Microsoft Windows 2000 Service Pack 4 MS08-061: Microsoft Windows 2000 Service Pack 4 Windows XP Service Pack 2 y Windows XP Service Pack 3 Windows XP Professional x64 Edition y Windows XP Professional x64 Edition Service Pack 2 Windows Server 2003 Service Pack 1 y Windows Server 2003 Service Pack 2 Windows Server 2003 x64 Edition y Windows Server 2003 x64 Edition Service Pack 2 Windows Server 2003 con SP1 para Itanium-based Systems y Windows Server 2003 con SP2 para Itanium-based Systems Windows Vista y Windows Vista Service Pack 1 Windows Vista x64 Edition y Windows Vista x64 Edition Service Pack 1 Windows Server 2008 para 32-bit Systems ** Windows Server 2008 para x64-based Systems ** Windows Server 2008 para Itanium-based Systems ** La instalación Windows Server 2008 Server Core se encuentra afectada. MS08-062: Microsoft Windows 2000 Service Pack 4 Windows XP Service Pack 2 y Windows XP Service Pack 3 Windows XP Professional x64 Edition y Windows XP Professional x64 Edition Service Pack 2 Windows Server 2003 Service Pack 1 sistemas con Itanium y Windows Server 2003 Service Pack 2 sistemas con Itanium. Windows Server 2003 x64 Edition y Windows Server 2003 x64 Edition Service Pack 2 Windows Vista y Windows Vista Service Pack 1 Windows Vista x64 Edition y Windows Vista x64 Edition Service Pack 1 Windows Server 2008 para 32-bit Systems ** Windows Server 2008 para x64-based Systems ** Windows Server 2008 para sistemas con Itanium. ** La instalación Windows Server 2008 Server Core se encuentra afectada. MS08-063: Microsoft Windows 2000 Service Pack 4 Windows XP Service Pack 2 y Windows XP Service Pack 3 Windows XP Professional x64 Edition y Windows XP Professional x64 Edition Service Pack 2 Windows Server 2003 Service Pack 1 y Windows Server 2003 Service Pack 2 Windows Server 2003 x64 Edition y Windows Server 2003 x64 Edition Service Pack 2 Windows Server 2003 Service Pack 1 para sistemas con Itanium. Windows Server 2003 Service Pack 2 para sistemas con Itanium. Windows Vista y Windows Vista Service Pack 1 Windows Vista x64 Edition y Windows Vista x64 Edition Service Pack 1 Windows Server 2008 para 32-bit Systems ** Windows Server 2008 para x64-based Systems ** Windows Server 2008 para sistemas con Itanium. ** La instalación Windows Server 2008 Server Core se encuentra afectada. MS08-064: Windows XP Service Pack 2 y Windows XP Service Pack 3 Windows XP Professional x64 Edition y Windows XP Professional x64 Edition Service Pack 2 Windows Server 2003 Service Pack 1 y Windows Server 2003 Service Pack 2 Windows Server 2003 x64 Edition y Windows Server 2003 x64 Edition Service Pack 2 Windows Server 2003 Service Pack 1 para sistemas con Itanium. Windows Server 2003 Service Pack 2 para sistemas con Itanium. Windows Vista y Windows Vista Service Pack 1 Windows Vista x64 Edition y Windows Vista x64 Edition Service Pack 1 Windows Server 2008 para 32-bit Systems ** Windows Server 2008 para x64-based Systems ** Windows Server 2008 para sistemas con Itanium. ** La instalación Windows Server 2008 Server Core se encuentra afectada. MS08-065: Microsoft Windows 2000 Service Pack 4 MS08-066: Windows XP Service Pack 2 y Windows XP Service Pack 3 Windows XP Professional x64 Edition y Windows XP Professional x64 Edition Service Pack 2 Windows Server 2003 Service Pack 1 y Windows Server 2003 Service Pack 2 Windows Server 2003 x64 Edition y Windows Server 2003 x64 Edition Service Pack 2 Windows Server 2003 Service Pack 1 para sistemas con Itanium. Windows Server 2003 Service Pack 2 para sistemas con Itanium. Detalle MS08-056: Una vulnerabilidad en Microsoft Office podría permitir la divulgación de información si un usuario hace clic en una dirección URL de CDO especialmente modificada. Un atacante que aprovechara esta vulnerabilidad podría insertar una secuencia de comandos en el explorador del usuario mediante lo cual podría suplantar contenido, divulgar información o realizar las mismas acciones permitidas al usuario en el sitio web afectado. MS08-057: Tres vulnerabilidades en Microsoft Office Excel podrían permitir la ejecución remota de código si un usuario abre un archivo de Excel especialmente modificado. Un atacante que aprovechara estas vulnerabilidades podría obtener el control completo del sistema afectado. De esta forma, un intruso podría instalar programas; ver, cambiar o eliminar datos; o crear cuentas nuevas con todos los derechos de usuario. Por lo tanto, los usuarios cuyas cuentas estén configuradas con pocos derechos de usuario en el sistema correrían un riesgo menor que aquellos que cuenten con derechos de usuario administrativos. MS08-058: Cinco vulnerabilidades en Internet Explorer podrían permitir la divulgación de información o la ejecución remota de código arbitrario si un usuario visita una página web especialmente modificada, mediante Internet Explorer. Por lo tanto, los usuarios cuyas cuentas estén configuradas con pocos derechos de usuario en el sistema correrían un riesgo menor que aquellos que cuenten con derechos de usuario administrativos. MS08-059: Una vulnerabilidad en Microsoft Host Integration Server podría permitir la ejecución remota de código si un atacante enviara una solicitud de llamada a procedimiento remoto (RPC) especialmente modificada a un sistema afectado. Los clientes que siguen los procedimientos recomendados y configuran la cuenta de servicio RPC de SNA para tener menos derechos de usuario en el sistema podrían estar menos afectados que los clientes que configuran la cuenta de servicio RPC de SNA para tener derechos de usuario administrativos. MS08-060: Una vulnerabilidad en implementaciones de Active Directory en Microsoft Windows 2000 Server podría permitir la ejecución remota de código arbitrario si un atacante obtiene acceso a una red afectada. Esta vulnerabilidad sólo afecta a los servidores de Microsoft Windows 2000 que se han configurado para ser controladores de dominio. Si un servidor de Microsoft Windows 2000 no se ha promocionado a controlador de dominio, no escuchará consultas de protocolo de acceso ligero a directorios (LDAP) o LDAP a través de SSL (LDAPS) y no estará expuesto a esta vulnerabilidad. MS08-061: Tres vulnerabilidades en el kernel de Windows podrían ser aprovechadas por un atacante local para obtener el control completo del sistema afectado. Los usuarios anónimos o los usuarios remotos no pueden aprovechar estas vulnerabilidades. MS08-062: Una vulnerabilidad en el servicio de impresión en Internet de Windows podría permitir la ejecución remota de código arbitrario en el contexto del usuario actual. Si un usuario inicia sesión con derechos de usuario administrativos, un intruso que aprovechara esta vulnerabilidad podría lograr el control completo de un sistema afectado. De esta forma, un intruso podría instalar programas; ver, cambiar o eliminar datos; o crear cuentas nuevas con todos los derechos de usuario. Por tanto, los usuarios cuyas cuentas estén configuradas con pocos derechos de usuario en el sistema correrían un riesgo menor que aquellos que cuenten con derechos de usuario administrativos. MS08-063: Una vulnerabilidad en el protocolo del bloque de mensajes del servidor (SMB) de Microsoft podría permitir la ejecución remota de código arbitrario en un servidor que comparte archivos o carpetas. Un atacante que aprovechara con éxito estas vulnerabilidades podría instalar programas; ver, cambiar o eliminar datos; o crear cuentas nuevas con todos los derechos de usuario. MS08-064: Una vulnerabilidad en el descriptor de direcciones virtuales podría permitir la elevación de privilegios si un usuario ejecuta una aplicación especialmente modificada. Un atacante autenticado que aprovechase esta vulnerabilidad podría obtener elevación de privilegios en un sistema afectado. De esta forma, un intruso podría instalar programas; ver, cambiar o eliminar datos; o crear cuentas nuevas con todos los derechos administrativos. MS08-065: Una vulnerabilidad en el servicio de Message Queue Server (MSMQ) en sistemas Microsoft Windows 2000 podría permitir la ejecución remota de código en sistemas Microsoft Windows 2000 con el servicio MSMQ habilitado. MS08-066: Una vulnerabilidad en el controlador de función auxiliar de Microsoft podría permitir aun atacante local lograr el control completo de un sistema afectado. De esta forma un intruso podría instalar programas; ver, cambiar o eliminar datos; o crear cuentas nuevas con todos los derechos de usuario. Impacto El impacto de las vulnerabilidades presentadas en cada boletín se incluye en los resúmenes precedentes. Recomendaciones Se recomienda aplicar los parches correspondientes al boletín en los sistemas afectados. El proveedor de los sistemas afectados ofrece además diversas herramientas para la automatización del proceso de actualización. Para más información, consulte la información suministrada por el proveedor. Referencias Para más información sobre este alerta consultar el alerta original provista por el proovedor: Alerta en Ingles: http://www.microsoft.com/technet/security/bulletin/ms08-oct.mspx Alerta en Español: http://www.microsoft.com/spain/technet/security/bulletin/ms08-oct.mspx Fuente: ArCert

Microsoft Windows: Ejecución de código arbitrario Se ha reportado una vulnerabilidad en Microsoft Windows que puede ser explotada para comprometer un equipo. Versiones Afectadas Se ven afectados por esta vulnerabilidad los siguientes productos: • Microsoft Windows 2000 Advanced Server • Microsoft Windows 2000 Datacenter Server • Microsoft Windows 2000 Professional • Microsoft Windows 2000 Server • Microsoft Windows XP Home Edition • Microsoft Windows XP Professional • Microsoft Windows Vista • Microsoft Windows Server 2003 Datacenter Edition • Microsoft Windows Server 2003 Enterprise Edition • Microsoft Windows Server 2003 Standard Edition • Microsoft Windows Server 2003 Web Edition • Microsoft Windows Storage Server 2003 • Microsoft Windows Server 2008 Detalle Se ha publicado una vulnerabilidad en el kernel de Windows que podría permitir la ejecución remota de código si un usuario recibe una solicitud RPC especialmente diseñada en un sistema afectado. En los sistemas Microsoft Windows 2000, Windows XP y Windows Server 2003, un atacante podría aprovechar esta vulnerabilidad sin autenticación para ejecutar código arbitrario. Asimismo, es posible que esta vulnerabilidad se pueda utilizar en el diseño de un gusano. Por otro lado, si se siguen los procedimientos recomendados relativos al uso de firewalls y se implementan las configuraciones de servidores de seguridad predeterminadas estándar, se puede contribuir a proteger recursos de red de los ataques que se originen fuera del ámbito de la empresa / hogar. Esta actualización de seguridad se considera crítica para todas las ediciones compatibles de Microsoft Windows 2000, Windows XP y Windows Server 2003; y se considera importante para todas las ediciones compatibles de Windows Vista y Windows Server 2008. Impacto El impacto de esta vulnerabilidad es ALTAMENTE CRÍTICO. Recomendaciones Aplicar el parche correspondiente a través del servicio de Windows Update o descargar manualmente según la versión que corresponda: • Windows 2000 SP4: • http://www.microsoft.com/downloads/details.aspx?familyid=E22EB3AE-1295-4FE2-9775-6F43C5C2AED3 • Windows XP SP2: • http://www.microsoft.com/downloads/details.aspx?familyid=0D5F9B6E-9265-44B9-A376-2067B73D6A03 • Windows XP SP3: • http://www.microsoft.com/downloads/details.aspx?familyid=0D5F9B6E-9265-44B9-A376-2067B73D6A03 • Windows XP Professional x64 Edition: • http://www.microsoft.com/downloads/details.aspx?familyid=4C16A372-7BF8-4571-B982-DAC6B2992B25 • Windows XP Professional x64 Edition SP2: • http://www.microsoft.com/downloads/details.aspx?familyid=4C16A372-7BF8-4571-B982-DAC6B2992B25 • Windows Server 2003 SP1: • http://www.microsoft.com/downloads/details.aspx?familyid=F26D395D-2459-4E40-8C92-3DE1C52C390D • Windows Server 2003 SP2: • http://www.microsoft.com/downloads/details.aspx?familyid=F26D395D-2459-4E40-8C92-3DE1C52C390D • Windows Server 2003 x64 Edition: • http://www.microsoft.com/downloads/details.aspx?familyid=C04D2AFB-F9D0-4E42-9E1F-4B944A2DE400 • Windows Server 2003 x64 Edition SP2: • http://www.microsoft.com/downloads/details.aspx?familyid=C04D2AFB-F9D0-4E42-9E1F-4B944A2DE400 • Windows Server 2003 with SP1 para sistemas basados en Itanium: • http://www.microsoft.com/downloads/details.aspx?familyid=AB590756-F11F-43C9-9DCC-A85A43077ACF • • Windows Server 2003 with SP2 para sistemas basados en Itanium: • http://www.microsoft.com/downloads/details.aspx?familyid=AB590756-F11F-43C9-9DCC-A85A43077ACF • Windows Vista (opcionalmente con SP1): • http://www.microsoft.com/downloads/details.aspx?familyid=18FDFF67-C723-42BD-AC5C-CAC7D8713B21 • Windows Vista x64 Edition (opcionalmente con SP1): • http://www.microsoft.com/downloads/details.aspx?familyid=A976999D-264F-4E6A-9BD6-3AD9D214A4BD • Windows Server 2008 para sistemas basados en 32-bit: • http://www.microsoft.com/downloads/details.aspx?familyid=25C17B07-1EFE-43D7-9B01-3DFDF1CE0BD7 • Windows Server 2008 para sistemas basados en x64: • http://www.microsoft.com/downloads/details.aspx?familyid=7B12018E-0CC1-4136-A68C-BE4E1633C8DF • Windows Server 2008 para sistemas basados en Itanium: • http://www.microsoft.com/downloads/details.aspx?familyid=2BCF89EF-6446-406C-9C53-222E0F0BAF7A Referencias Para más información sobre este alerta: Microsoft: http://www.microsoft.com/technet/security/Bulletin/MS08-067.mspx Secunia: http://secunia.com/advisories/32326/ Fuente ArCert

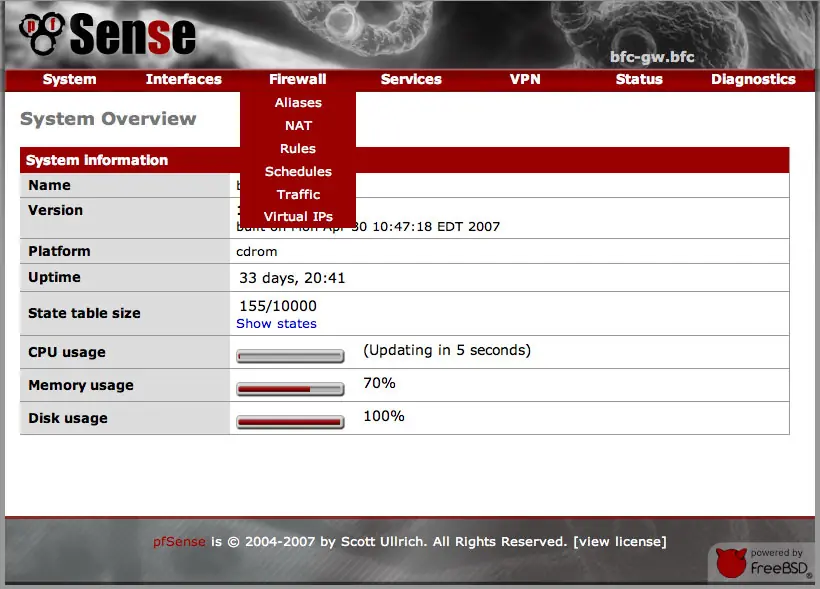

PFSENSE Introducción a pfSense pfSense es una distribución basada en FreeBSD, derivada de m0n0wall. Su objetivo es tener un cortafuegos (firewall) fácilmente configurable a través de una interfase web e instalable en cualquier PC, incluyendo los miniPC de una sola tarjeta. Se trata, por tanto, de una solución muy completa, bajo licencia BSD y, por tanto, de libre distribución. El cortafuegos forma parte del Kernel del sistema. De hecho, se trata del Packet Filter (PF) originario de OpenBSD, considerado com el sistema operativo más seguro del mundo. Packet Filter (PF) está presente como estándar en FreeBSD desde noviembre de 2004. Incluye funcionalidades como el regulador de caudal ALTQ, que permite asignar prioridades por tipo de tráfico. Los desarrolladores de pfSense escogieron FreeBSD en lugar de OpenBSD por su facilidad de instalación en el mundo de lps PCs y porqué ya existía BSD Installer, una versión muy, muy reducida de FreeBSD. Todo ello da una gran flexibilidad a la solución pfSense, ya que se puede montar tanto en equipos miniPC (basados en una sola placa) que emplean como disco una Compact Flash como en PC estándar con disco duro. En este último caso se pueden añadir paquetes como Snort, Squid, Radius, etc. Software Incluido en pfSense * BandwidthD - Used for tracking & graphing bandwidth usage for individual LAN IP’s. * ifdepd - Used for building interface dependencies * ifstated - Adds interval based connection checking * pfflowd - Used for converting PF status messages to Cisco Netflow Datagrams * PFStat - Adds additional graphing functionality * Ntop - Adds the ability to record enhanced network history data * Stunnel - Adds the ability to wrap standard ports with SSL * Pure-FTPd - Adds the ability to host FTP files * Squid Transparent Proxy- An all purpose caching proxy (currently not working but being fixed) * arpwatch - Used for watching ethernet and ip address pairings * assp - An anti-spam proxy * FreeRADIUS - A RADIUS authentication server * mtr - An enhanced traceroute function * nmap - A port scanner for security auditing * siproxd - A proxy with masquerading for the SIP-protocol * spamd - A fake SMTP-Server used as a spam tarpit * iperf - Add additional bandwidth measuring capacity * nut - Adds support for UPS monitoring * snort - Adds Intrusion Detection capabilities Sitio oficial: http://www.pfsense.com/ Foro: http://forum.pfsense.org/index.php Un muy buen tutorial: http://www.bellera.cat/josep/pfsense/index_cs.html Descargas: http://www.pfsense.org/mirror.php?section=downloads Se los recomiendo, yo lo uso en mi empresa y me dio muy buenos resultados, tiene muchisimas funcionalidades y lo mejor que es Gratis Espero que les sea de utilidad