RIKRDOP

Usuario (Argentina)

Pablo Soto: "No soy el héroe de las descargas" Comienza el juicio contra el creador de varios programas de intercambio de archivos P2P. - Se enfrenta a una indemnización de 13 millones de euros Pablo Soto, el joven que desarrolló el software de programas de intercambio de archivos P2P como Manolito, Blubster y Piolet, y que llegaron a rivalizar con otros de alcance internacional como eMule, Kazaa o Napster, despierta más expectación en los juzgados que el mismísimo presidente de la Generalitat Valenciana Francisco Camps. Más de cincuenta periodistas se agolpaban hoy a las puertas del Juzgado número 4 de lo mercantil de Madrid en la céntrica Gran Vía a la espera de la llegada de este joven de 30 años al que la industria discográfica pide 13 millones de euros en compensación por las descargas de las canciones que hicieron los usuarios que utilizaron sus programas. "No soy el cabeza de turco de nada pero tampoco me siento el héroe de las descargas", dijo Soto en declaraciones a los periodistas antes de entrar en la sala donde se va a celebrar el juicio. El acusado indicó que estaba tranquilo porque él sólo había desarrollado una herramienta (programas de software) y por tanto no se sentía responsable del uso que se hiciera con ella. "La tecnología es siempre neutral, no se puede acusar a ningún desarrollador de un programa por el uso que le den luego los usuarios". Soto, vestido de traje pero con deportivas, indicó que "el propósito de la industria discográfica española al solicitarme una indemnización tan alta es simplemente hacerse publicidad, cosa que ya ha conseguido, y de paso lanzar la idea de que utilizar programas para descargarse contenidos de Internet es algo delictivo". Por su parte Antonio Guisasola, presidente de Promusicae, la patronal de las discográficas que ejerce de acusación, señaló que la demanda se justifica no porque el acusado haya desarrollado sin más programas de software para la descarga de archivos, sino porque "como se demostrará en el juicio el acusado se enriquecía cobrando por esos programas y sus actualizaciones, sabiendo que se utilizaban para descargar contenidos protegidos por derechos de autor". El juicio que hoy ha dado comienzo y que se prevé largo se produce además cuando el Gobierno tiene entre manos la patata caliente de legislar sobre las descargas de archivos a través de P2P, una vez que las partes en conflicto no se han puesto de acuerdo para sacar adelante una legislación de consenso. Espero les guste la noticia. Extraida desde: http://www.elpais.com comentar es agradecer

1.”Yo soy yo y mi circunstancia.”(ORTEGA Y GASSET) 2. “Sólo sé que no sé nada”(SÓCRATES) 3. “Pienso luego existo.” (DESCARTES) 4. “El corazón tiene razones que la razón no entiende.” (PASCAL) 5. “El hombre no tiene naturaleza sino que tiene historia.” (ORTEGA Y GASSET) 6. “Mi yo es idéntico al lugar de la realidad en que me encuentro.” (ORTEGA Y GASSET) 7. “El hombre no es más que una débil caña, la más ruin de la naturaleza, pero una caña que piensa.”(PASCAL) 8. “Pensar es fácil. Actuar es difícil. Actuar siguiendo el pensamiento propio es lo más difícil.”(KANT) 9. “Sólo sé que no soy nada”(SARTRE) 10. “El fin justifica los medios”(MAQUIAVELO) 11. “La religión es el opio del pueblo.”(MARX) 12. “No existe un TU ni un YO sino un NOSOTROS”(BUBER) 13. “El cuerpo es la cárcel del alma.”(PLATÓN) 14. “No estamos dentro del tiempo sino que somos parte del tiempo.”(ORTEGA Y GASSET) 15. “La filosofía no da nada pero ahorra mucho.”(SCHOPENHAUER) 16. “Ojo por ojo y todo el mundo acabará ciego.”(GANDHI) 17. “El primer paso hacia la filosofía es la incredulidad.”(DIDEROT) 18. “Todo fluye.”(HERÁCLITO) 19. “El ser humano desea por naturaleza saber.”(ARISTÓTELES) 20. “El ser humano es un animal político.”(ARISTÓTELES) 21. “El ser humano es un ser sociable por naturaleza.”(ARISTÓTELES) 22. “El hombre es un lobo para el hombre.”(HOBBES) 23. “El hombre es bueno por naturaleza y es la sociedad quien lo corrompe.”(ROUSSEAU) 24. “Este es el mejor de los mundos posibles,”(LEIBNIZ) 25. “El hombre ha nacido libre pero por todas partes está encadenado.”(ROUSSEAU) 26.“Ver para saber, saber para poder.”(COMTE) 27. “Cuanto más pienso menos soy.”(KIERKEGAARD) 28. “El infierno son los otros.”(SARTRE) 29. “No se puede pensar nada que previamente no se haya percibido.”(BERKELEY) 30. “No se puede aprender filosofía sino a aprender a filosofar.”(KANT) 31. “Pienso cuando no entiendo lo que me pasa.”(RUBER DE VENTOS) 32. “La grandeza del hombre se deduce de su misma miseria.”(PASCAL) 33. “El pensamiento es la única cosa del universo que no se puede negar porque negar es pensar”(ORTEGA Y GASSET) 34. “Todo lo que se puede pensar puede ser.”(HEGEL) 35. “Para que exista un pensamiento mío basta con que yo piense que lo pienso.”(ORTEGA Y GASSET) 36. “El sufrimiento nace del deseo.”(SHOPENHAUER) 37."La fuerza es el derecho de las bestias."(CICERON) 38."Es bueno ser importante pero mas importante es ser bueno"(ANÓNIMO) 39."Por lo general, los hombres creen fácilmente lo que desean."(JULIO CESAR) 40."Pensar es como vivir dos veces."(CICERON) 41."Los hombres ofenden antes al que aman que al que temen."(MAQUIAVELO) 42."El hombre se adentra en la multitud por ahogar el clamor de su propio silencio."(TAGORE) 43."Es cuando nos olvidamos de nosotros, cuando hacemos cosas que merecen ser recordadas."(ANÓNIMO) 44."Nada es veneno, y todo es veneno; la diferencia está en la dosis."(T.BOMPART) 45."Una alegría compartida se transforma en doble alegría; una pena compartida, en media pena."(PROVERBIO SUECO) 46."La paz más desventajosa es mejor que la guerra más justa."(ERASMO) 47."La cordura y el genio son novios, pero jamás han podido casarse."(A.NERVO) 48.“Lo que soy es una nada, esto me da a mí y a mi carácter la satisfacción de conservar mi existencia en el punto cero, entre el frío y el calor, entre la sabiduría y la necedad, entre el algo y la nada, como un simple quizás.”(SARTRE) 49.“La última etapa de la razón es reconocer que hay una infinitud de cosas que la sobrepasan. Ella es la debilidad misma si no llega a conocer esto.”(PASCAL) 50.“El ser humano es el ser que sabe decir NO, el asceta de la vida, el eterno protestante contra toda realidad.”(SCHOPENHAUER) 51.“La razón es como una mujer: no puede producir sino después de haber concebido.”(SARTRE) 52.“El ser humano es inteligente porque un día se puso de pie y empezó a utilizar las manos.”(LEVI-STRAUSSS) 53.“El primer maestro de filosofía que tuvo la humanidad fue la serpiente del Paraíso.”(TAMAYO Y BAUSS) 54.“La filosofía es más que pensamiento: es el principio de la formación autónoma de la persona y de la sociedad.”(DILTHEY) 55.“Hasta ahora los filósofos se han dedicado a interpretar el mundo pero de lo que se trata es de cambiarlo.”(MARX) 56.“Entiende para poder creer si quieres creer para poder entender.”(SANTO TOMÁS) 57.“Las ideas son como los sucedáneos de las penas; en el momento en que éstas se transforman en ideas pierden una parte de su acción nociva sobre nuestro corazón.”(PROUST) 58.“Para descubrir en nosotros mismos lo que son las cosas es preciso olvidar lo que creemos ya saber.”(RUBERT DE VENTOS) 59.“El ser es y el no ser no es.”(PARMÉNIDES) 60.“El ser humano es la medida de todas las cosas, de las que son en cuanto que son y de las que no son en cuanto que no son.”(PROTÁGORAS) 61.“Una verdad no es verdad porque se la desea pero una verdad no es descubierta si no se la desea y porque se la desea se la busca”(PLATÓN) 62.“¿Por qué no contentarnos con lo que , sin filosofar, hallamos en el mundo tal y como es? Por esta sencilla razón: todo lo que es y está ahí, cuanto nos es dado, presente, patente, es por su esencia mero trozo, pedazo, fragmento, muñón. Y no podemos verlo sin prever y echar de menos la porción que falta.”(ORTEGA Y GASSET) 63.“Cuando digo que un pensamiento mio existe, no entiendo por su existencia un “estar ahí”, sino al revés: mi pensamiento existe cuando me doy cuenta de él, es decir, cuando lo pienso.”(ORTEGA Y GASSET) 64.“No poner lo finito en lo infinito sino lo infinito en lo finito.”(SARTRE) 65.“Cada hombre piensa según lo que come y no se piensa igual debajo de un palacio que debajo de una choza.”(FEUERBACH) 66.“Lo que no podemos pensar, no podemos pensarlo y por tanto no podemos decir lo que no podemos pensar”(WITTGENSTEIN) 67.“Lo que puede ser dicho, puede ser dicho con toda claridad y de lo que no se puede hablar mejor es callarse.”(WITTGENSTEIN) 68.“Si no sé que no sé, creo que sé. Si no sé que sé, creo que no sé.”(LAING) 69.“Para conocerse a sí mismo, hay que ser conocido por otro. Y para ser conocido por otro, hay que conocer al otro.”(SARTRE) 70.“Hay que ser muy sociable para poder gozar la soledad como un diálogo.”(RUBERT DE VENTOS) 71.“Una cosa es lo que conozco, otra lo que sé que conozco y otra lo que puedo utilizar de lo que conozco.”(RUBERT DE VENTOS) 72.“Cierto es que lo que pensamos no se deja ver pero es que lo que vemos tampoco se deja pensar.”(RUBERT DE VENTOS) 73.“La filosofía aporta a lo real sentido y razón.”(MERLEAU PONTY) 74.“El hombre se cree libre por ignorancia de las leyes naturales.”(SPINOZA) 75.“Toda persona debe ser considerada como un fin en sí misma, nunca como un medio.”(KANT) 76.“La propiedad es la fuente de la violencia.”(ROUSSEAU) 77. “El ser humano es una pasión inútil.”(SARTRE) 78. “Ser es ser percibido”(BERKELEY) 79. “Los límites del lenguaje son los límites de mi conocimiento.”(WITTGENSTEIN) 80. “Si el universo se derrumba, sus ruinas me cogerían impávido.”(EPICTETO) 81. “Mi cuerpo es sólo una idea que mi mente tiene.”(ORTEGA Y GASSET) 82. “Dos excesos: excluir la razón y no admitir sino la razón.”(PASCAL) 83. “Justifica tus limitaciones y ciertamente las tendrás”(Richard BACH) 84. “Filosofía: un agujero en las nubes hecho con un sacacorchos:”(Barbey d´Aurevilly) 85."Si el cerebro humano fuese tan simple que pudiesemos entenderlo, entonces seriamos tan simples que no podriamos entenderlo."(ANÓNIMO) 86."El cesped siempre crece mas verde al otro lado de la valla"(ANÓNIMO) 87."Todo el mundo se queja de no tener memoria y nadie se queja de no tener criterio."(LAROCHEFOUCAULD) 88."Cuando no se puede lo que se quiere, hay que querer lo que se puede."(TERENCIO) 89."La mentira es un triste sustituto de la verdad, pero es el único que se ha descubierto hasta ahora."(HUBBARD) 90." El mejor profeta del futuro es el pasado. "(BYRON) 91."El hombre es mortal por sus temores e inmortal por sus deseos."(PITÁGORAS) 92."El diablo es optimista si cree que puede hacer peores a los hombres."(KRAUSS) 93."¿Qué sentido tiene correr cuando estamos en la carretera equivocada? "(PROVERBIO ALEMAN) 94."La enfermedad del ignorante es ingorar su propia ignorancia."(BRONSON ALCOTT) 95.¿Qué importa si el gato es blanco o negro, con tal de que cace ratones? (DEN XIAOPING) 96."La puerta mejor cerrada es aquella que puede dejarse abierta."(PROVERBIO CHINO) 97.“La verdadera relación entre el pensar y el ser es ésta: el ser es sujeto y el pensar predicado. El pensar proviene del ser, no el ser del pensar.”(HEGEL) 98.“Tengo un cuerpo al que estoy estrechamente unido; sin embargo, puesto que por una parte tengo una idea clara y distinta de mí mismo, según la cual soy sólo algo que piensa y no extenso y, por otra parte, tengo una idea distinta del cuerpo, según la cual éste es una cosa extensa, que no piensa, resulta cierto que yo, es decir, mi pensamiento, por el cual soy lo que soy, es entera y verdaderamente distinto de mi cuerpo pudiendo ser y existir sin el cuerpo.” (DESCARTES) 99.“Que la filosofía no es una ciencia productiva resulta evidente ya desde los primeros que filosofaron: en efecto, los hombres comenzaron a filosofar al quedarse maravillados ante algo, maravillándose en un primer momento ante lo que comúnmente causa extrañeza y después, al progresar poco a poco, sintiéndose perplejos también ante cosas de mayor importancia, por ejemplo, la luna, el sol, los astros, y ante todo, el origen del Todo. Ahora bien, el que se siente perplejo y maravillado reconoce que no sabe. Así pues, si filosofaron por huir de la ignorancia, es obvio que perseguían el afán de conocimiento y no por utilidad alguna.”(ARISTÓTELES) 100.“Nada existe. Si algo existiera sería imposible conocerlo. Pero si existiera y lo conociésemos seria imposible comunicarlo.”(GORGIAS) 101.“Lo que absolutamente es, es incognoscible; lo que no es, de ninguna manera es cognoscible.”(PLATÓN) 102.“Todo lo real es racional, todo lo racional es real.”(HEGEL) 103.“El hombre experimenta en la naúsea la contingencia de la existencia.”(SARTRE) 104.“La razón responde a tres cuestiones esenciales: qué puedo conocer, qué debo hacer, qué me cabe esperar.”(KANT) 105.“Por la mirada el otro se cosifica.”(SARTRE) 106.“La alienación consiste en cosificar lo humano.”(MARX) 107.“Aprender es descubrir lo que ya sabes. Actuar es demostrar que lo sabes. Enseñar es recordarles a los demás que saben tanto como tú.”(Richard BACH) ESO FUE TODO ESPERO QUE LES ALLA GUSTADO GRACIAS!!!

Problema de Logica bueno, en una clase presentaron este ejercicio. se creen muy inteligentes? ... solucionenlo ... y me comentan. PD... yo no he podido con plenitud decir a q grupo pertenecen. Problema: Nuria, Patricia y Susana viven en una isla habitada por tres grupos, los veraces, los mentirosos, y los normales. 1. los miembro del grupo de los veraces dicen siempre la verdad, los miembros del grupo de los mentirosos no dicen nunca la verdad y los miembros del grupo normales dices unas veces la verdad y otras no la dicen. Nuria, patricia y Susana pertenecen a uno de estos grupos. 2. Nuria dice: si las tres perteneciésemos al mismo grupo seriamos del grupo de los mentirosos. 3. Patricia dice: si una de nosotras pertenece aun grupo diferente diferente que nosotras dos entonces es una mentirosa. 4. Susana dice: si las tres pertenecemos a distintos grupos yo soy una mentirosa. gold : ¿Puedes saber a que grupo pertenece alguna de ellas? platinum: ¿Puedes saber a que grupo cada una de ellas?

- Lionel Messi con sólo 13 años viajó a Europa y probó suerte en el Barcelona, donde se incorporó al club como infantil, donde ha tenido una progresión espectacular por las diferentes categorías (Infantil A, Cadete B, Cadete A, Juvenil A, Barça C, Barça B y primer equipo) en tiempo récord. Durante el ejercicio 2003-2004, Messi alcanzó, con sólo 16 años, el gran sueño de debutar con el primer equipo en un partido amistoso ante el Oporto, que sirvió para inaugurar el nuevo estadio Do Dragao. Ya en la temporada siguiente, la de la decimoséptima Liga, Lionel hizo su estreno oficial con el primer equipo. Fue el 16 de octubre del 2004 en el derby que el Barça ganó en Montjuïc (0-1). Las graves lesiones de diversos jugadores del primer equipo y su gran papel con el filial permitieron que Messi fuera un jugador habitual en las convocatorias. El 1 de mayo del 2005 se convirtió en el jugador más joven de la historia del Barça que marcaba en un encuentro de Liga. El rival fue el Albacete y Messi sólo tenía 17 años, 10 meses y 7 días cuando hizo el gol. En el mundial sub 20 de Holanda del 2005, Messi, además de proclamarse campeón vistiendo la camiseta Argentina, acabó como máximo goleador y fue escogido mejor jugador del torneo. Ésta fue, sin duda, su consagración definitiva en el fútbol internacional con sólo 18 años. En junio del 2005, Leo Messi mejoró y amplió su contrato hasta el año 2010. Jugadas y Goles: link: http://www.videos-star.com/watch.php?video=OUmbvvzKWLw comentar es agradecer!!!

¿Te acuerdas de Napster? El primer software P2P de descarga de MP3 que facilitó el acceso a la música para muchas personas. Bueno, al parecer ha regresado de la mano de Best Buy (que compró los derechos por $121 millones de dólares). Aunque el nombre sigue siendo el mismo, Napster ya no es más un software, sino un sitio que ofrece una subscripción por 14,99 dólares mensuales, la tarifa más económica en esta clase de servicios. En 2001 Internet se vio asaltada por un software que permitía que la descarga de MP3 fuera tan simple como adictiva. Creado por Shawn Fannigan, fue el primer software que permitió descargar y compartir música de una manera rápida y fácil. Su creador tuvo que lidiar con muchas demandas, pero en vez de afectarlo negativamente, solo le daban más publicidad. Finalmente, en julio de 2001 el servicio se vio obligado a cerrar por todos los problemas judiciales, incluido el famoso juicio con la banda Metallica. Luego de varios intentos de resurgir de sus cenizas como un servicio pago, los derechos del nombre y recursos pasaron de mano en mano durante varios años. Finalmente terminó en manos de Roxio, Inc., quienes intentaron relanzarlo con el nombre Napster 2.0. Como se puede evidenciar, esta iniciativa no tuvo mucho éxito y nuevamente volvió a guardarse en un cajón. Según indican las fuentes, en septiembre de 2008, Napster fue comprado por la ridícula suma de 121 millones de dólares, por parte de Best Buy. Ahora, la compañía de electrónica piensa utilizar el popular nombre para lanzar un servicio de descarga de música y streaming de vídeo por una subscripción mínima de 5 dólares mensuales. Esto podrá sonar como otro intento fútil, pero si tenemos en cuenta que el servicio Zune Pass, de Microsoft, cobra su subscripción 14,99 dólares mensuales, entonces la oferta se vuelve más tentadora. Con esta oferta, Napster se ha transformado en el servicio de descarga de música más económico. Tal como muchos de estos portales, no necesitas descargar nada, solo te subscribes al sitio y ya puedes comenzar a hacer uso del servicio. Con el plan más barato puedes hacer streaming de música con calidad de CD sin límites y puedes descargar hasta cinco canciones sin DRM. Napster ahora es un sitio, en vez de un software. En la nota de prensa, Julie Owen, vicepresidente de Best Buy dijo: “hace una década, Napster revolucionó la manera en la que las personas descubrían y disfrutaban de la música. La marca que lo comenzó todo ha reaparecido con este nuevo servicio que permite, a los amantes de la música, tener acceso a la experiencia de entretenimiento que esperarían de Napster y Best Buy.” Es una lástima que cuando Napster “revolucionó la manera en la que las personas descubrían y disfrutaban de la música” había sido creado por una sola persona como un servicio gratuito y ahora es parte de un enorme monopolio. sitio de Napster: http://www.napster.com La noticia la extraje de: http://www.neoteo.com comentar es agradecer!!!

Autoridades de la ciudad de Bombay demolieron la vivienda de uno de los niños protagonistas de la película “Slumdog Millionaire”, como parte de una orden de derribo de varias casas en uno de los barrios más pobres de India. El pequeño, de 10 años, declaró que la policía le despertó y le hizo desalojar a la fuerza la casa donde vivía. La vivienda de Azharuddin Mohammed Ismail, situada en un barrio marginal, fue uno de hogares pobres construidos de manera ilegal a lo largo de un alcantarillado, estos fueron demolidos por las autoridades locales de Bombay, la capital financiera y de entretenimiento de India. “Cuando llegaron yo estaba durmiendo. Me sacudieron para despertarme y un policía me amenazó”, dijo Ismail, Salim en el filme. “Dormiré al aire libre. No tenemos ningún sitio a dónde ir, estamos sentados en la calle bajo el sol ahora mismo”, explicó el menor mientras lloraba desconsolado. “Todas nuestras pertenencias y bienes han sido tirados o dañados, no sabemos si comeremos hoy”, añadió. Entretanto, la familia de Azhar y la de otra niña protagonista del filme ganador del Oscar a Mejor Película confían en conseguir el apartamento que les prometió el ministro principal de Maharashtra, Ashok Chavan. Con un Oscar pero sin casa En febrero, Azharuddin Mohammed Ismail asistió en Los Ángeles a la ceremonia de entrega de los Oscar y se codeó con estrellas de Hollywood como Brad Pitt, Angelina Jolie o Kate Winslet. Este jueves Azharuddin, uno de los niños protagonistas de la película Slumdog Millionaire (2008), ganadora de ocho estatuillas doradas, se ha quedado sin casa. La vivienda en la que habitaba con su familia en un suburbio de Bombay fue demolida por las autoridades. Éstas afirman que el lugar donde estaba situada la casa del joven actor pertenece al gobierno. "No tenemos hogar ni a dónde a dónde ir", les dijo a los periodistas Azharuddin tras la demolición. El niño vivía con su familia en una construcción temporal hecha con plásticos montados sobre cañas de bambú, en uno de los suburbios más pobres de Bombay. La familia dormía cuando el equipo de demolición llegó al lugar. Afirman que no habían sido informados de la orden de derribo. El funcionario municipal Uma Shankar Mistrty le dijo a la BBC que las autoridades tan sólo derribaron casas ilegales que habían sido construidas recientemente cerca de la barriada y que se encontraban en un área en la que debe construirse un parque público. Sin ayuda La madre del joven actor explicó que no sabía que pasaría ahora con su familia y que la promesa de ayuda realizada por las autoridades locales y por los productores de la película no se ha materializado. "La casa ha sido destruida. No nos han dado ningún alojamiento alternativo. Nos habían dicho que nos darían una casa, pero yo no creo que eso vaya a suceder", le explicó Shamim Ismail a la BBC. A la familia de Azharuddin y a la de una de las niñas protagonistas de Slumdog Millionaire, Rubina Ali, las autoridades locales les prometieron una vivienda nueva, pero todavía deben adoptar una decisión al respecto. El director de Slumdog Millionaire, Danny Boyle, ha negado en repetidas ocasiones haber explotado a los niños que intervinieron en la cinta. Los productores de la película han creado un fondo para pagar la educación de los pequeños, que han sido inscritos en una escuela por primera vez. También anunciaron recientemente que donarían US$750.000 a una organización de caridad que ayuda a los niños que viven en los suburbios de Bombay. Slumdog Millionaire ha recaudado más de US$200 millones en todo el mundo. fuente:http://www.bbc.co.uk pobre pibe!! Comentar es agradecer!!!

Estrenos 2011 BATMAN 3 Scary Movie 5 X-Men Origins: Magneto God of War Jeepers Creepers 3 The Adventures of Tintin: Secret of the Unicorn Estrenos 2010 Sin City 2 Las Crónicas de Narnia: La Travesía del Viajero del Alba Las Crónicas de Narnia: La Travesía del Viajero del Alba 7 de Mayo de 2010 Robocop Superman: Man of Steel The Wolf Man (500) Days of Summer Antichrist 12 Rounds A Christmas Carol Arthur and the Vengeance of Maltazard Astro Boy Auf Der Anderen Seite (Al otro Lado) Away We Go Comedia dramática que narra la historia de una pareja que va a tener su primer hijo, y que se dedica a recorrer los Estados Unidos en busca del mejor lugar para comenzar como familia. Battle for Terra Un pacífico planeta alienígena, Terra, se ve cerca de la aniquilación cuando la raza humana pone sus ojos sobre él. Mala, una joven rebelde Terriana, hará todo lo posible para deternerlos. Case 39 Una trabajadora social (Renée Zellweger) rescata a una niña de 10 años (Jodelle Ferland) maltratada por sus padres, pero pronto descubrirá que la niña no es tan inocente como parece. Cloudy with a Chance of Meatballs Adaptación del libro homónimo de Judi Barrett. e enfocará como una parodia animada de los films de catástrofes, como Armageddon, Twister o Independence Day. Conan Remake del comic creado Robert E. Howard. G-Force Mezcla de acción real y efectos CGi -por ordenador-, la historia se centra en un comando de animales ultrainteligentes que trabajan para una agencia del gobierno intentando prevenir que un malvado millonario se apodere del mundo. En versión original contará con la voces, entre otros, de Nicolas Cage, Jon Favreau, Steve Buscemi y Penélope Cruz. G.I. Joe: Rise of Cobra Adaptación de la popular serie de animación de los 80, que se hizo aún más conocida gracias a su línea de juguetes. Gake no ue no Ponyo La historia se centra en Sasuke, un muchacho de 5 años, y su relación con una princesa pez que ansía convertirse en un ser humano. H2 Secuela del remake que realizó Rob Zombie del film clásico de John Carpenter. Harry Potter and the Half-Blood Prince Voldemort esta asegurando su dominio en Muggle y Howarts ya no es el refugio seguro que solía ser. Harry sospecha que el peligro puede incluso estar dentro del castillo, pero Dumbledore se ha concentrado mas en preparar a Harry para la batalla final que sabe será pronto. Ellos trabajan juntos para encontrar la llave para liberar las defensas de Voldemort y para esto Dumbledor recurre a su Viejo amigo y colega el profesor Horace Slughornel quien posee información crucial para la batalla. Mientras tanto los estudiantes están bajo el ataque de diferentes adversarios. Harry se siente cada vez mas atraido por Ginny, asi como tambien lo esta Dean Thomas. Lavender Brown ha decidido que Ron es el indicado para ella. Y también esta Hermione, muy celoso pero al mismo tiempo decidido a no mostrar sus sentimientos. Mientras el romance florece un estudiante permanece distante, aislado decidido a cumplir su objetivo, aunque oscuro. El amor esta en el aire pero la tragedia se encuentra en ventaja y Howard podria no ser lo mismo nunca mas. Ice Age: Dawn of the Dinosaurs (Ice Age: La edad de hielo 3) Inglourious Basterds Durante la II Guerra Mundial, un grupo de soldados a punto de ser ejecutados reciben una segunda oportunidad, a cambio de que realicen una peligrosa misión. Jonas Brothers: The 3D Concert Experience Documental musical de la Disney, en 3-D, sobre un concierto del tour de 2008 de los Jonas Brothers, un grupo que saltó a la fama en la película para televisión "Camp Rock", creada para su emisión en Disney Channel. Alterna imágenes del grupo en tono de documental con las interpretaciones de sus temas en los conciertos. Planet 51 (Planeta 51) Narra la historia de una familia de extraterrestres que vive tranquilamente en su planeta hasta la llegada de lo que para ellos es un alienígena: un hombre. El Capitán Charles "Chuck" Baker, astronauta americano, aterriza en Planet 51 pensando que es la primera persona en pisar el planeta. Para su sorpresa, descubre que el planeta está habitado por pequeñas criaturas verdes que viven felizmente en un mundo plagado de cercas blancas, reminiscencia de la alegre inocencia de la América de los años 50, y cuyo único temor es el de ser invadidos por alienígenas... ¡como Chuck! Ayudado por su compañero robot "Rover" y su nuevo amigo Lem, Chuck tendrá que abrirse camino a través del deslumbrante y desconcertante paisaje de Planet 51 para no convertirse en pieza permanente del Museo Espacial de Invasores Alienígenas de Planet 51. Star Trek XI Muestra el comienzo de la mítica saga de Star Trek: los inicios de James T. Kirk (Chris Pine) y los miembros de la tripulación de la USS Enterprise. Todo está preparado para el viaje inaugural de la nave más moderna que jamás se haya creado. Su joven tripulación tiene una importante misión: encontrar una manera de detener al malvado Nero (Eric Bana), que movido por la venganza amenaza a toda la humanidad. The Soloist Narra la historia verídica de Nathaniel Ayers, un prodigioso violinista que en su segundo año de conservatorio desarrolló esquizofrenia y acabó viviendo en la calle, en donde fue descubierto por el periodista de Los Angeles Times Steve López en el año 2005. Impresionado por su talento, López escribió una serie de artículos sobre él que lo sacaron del anonimato y le permitieron tocar en el Disney Concert Hall. Tetro Bennie Tetrocini llega a Buenos Aires para buscar a su hermano desaparecido hace diez años. El joven Bennie y su familia, (emigrantes italianos en Argentina) se habían mudado a Nueva York debido a la exitosa carrera del padre Carlo, un renombrado director de orquesta sinfónica. Cuando Bennie por fin encuentra a su hermano mayor, el poeta brillante y melancólico Tetro, se da cuenta de que es todo lo contrario a lo que él esperaba. En lugar de ser el hermano maravilloso que fue el ídolo de su infancia, el Tetro de ahora es un hombre distante y desilusionado que cambió su nombre, no quiere saber nada de su familia, y ya no escribe. Durante el tiempo que Bennie pasa con su hermano y la novia de éste, Miranda, los dos vuelven a vivir las experiencias tormentosas de su pasado y se revela un secreto terrible. El Hombre Araña 4 The First Avenger: Capitan America Saw V: juegos macabros Terminator 4 : La Salvación gracias por comentar!!

La nueva SX-8. Es la más poderosa computadora vectorial, con una velocidad de tratamiento de datos muy superior a la de BueGene/L de IBM.Más allá del récord, según la empresa la nueva supercomputadora ya es un éxito comercial. “Hemos recibido hasta ahora 100 pedidos”, aseguró satisfecho Tadao Kondo, director de NEC, durante la presentación. La primera máquina será entregada al Servicio Meteorológico Británico. Sin embargo, no cualquiera va a poder disfrutar de una de estas poderosas máquinas. La compañía informó que el precio de venta de cada SX-8 estará por arriba del millón de dólares. Mientras que el alquiler de una de estas máquinas será de 11 mil dólares por hora trabajada.Ahora IBM recien anunció fabricará una supercomputadora capaz de realizar 1.000 billones de operaciones por segundo (1 petaflop) que controlará el Arsenal Atómico de Estados Unidos. Para ello, el equipo apodado Roadrunner (Correcaminos) utilizará la combinación de 16 mil procesadores AMD Optaron y 16 chips Cell, creados por Sony y Toshiba para la nueva consola PlayStation 3. Linux será el Sistema Operativo del futuro dispositivo que ocupará nada más ni nada menos que un kilómetro cuadrado debido a los sistemas de refrigeración y alimentación que necesitará. Para este proyecto, la administración estadounidense invertirá 35 millones de dólares, pero se espera que el desarrollo de esta computadora tenga un valor final de 110 millones de dólares. ¿Cómo hacer que 32 mil procesadores funcionen de manera correcta? Los ingenieros de IBM crearon una aplicación llamada “Hybrid Programming” (Programación Híbrida) que permitirá manejar las tecnologías Cell y Opteron para que trabajen en conjunto. I esa fue la mejor computadora del mundo XD ESO disen Tu la Comprarias???? http://www.gratisprogramas.org

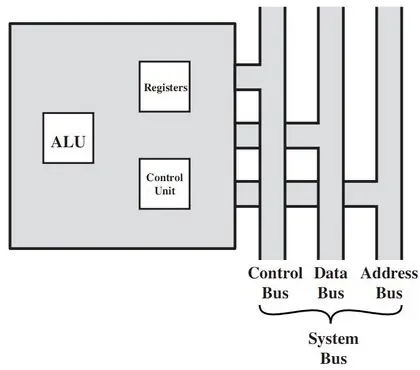

Algoritmos de sustitución: Ya vimos los métodos para saber que bloques están en cache, ahora tenemos que ver como decidir que bloques nos conviene que estén en la cache. Por ejemplo imaginemos que tenemos una correspondencia directa, en determinada linea X de la cache tenemos un bloque de memoria al que el procesador uso recientemente, ahora el procesador requiere otro bloque de memoria que le corresponde la linea X de la cache, a la lógica de la cache no le queda otra que sacar el bloque actual y poner el nuevo. Pero con las otras 2 correspondencias la lógica de la cache tiene varios lugares para poner ese bloque que el procesador requiere. En esta parte vamos a ver los algoritmos usados para decidir que linea sacar de la cache para alojar el nuevo bloque requerido. Probablemente el mas efectivo el LRU (Last Resently Used) "utilizado menos recientemente". En este algoritmo se reemplaza el bloque que se ha mantenido mas tiempo en la cache sin haberse referenciado. Esto es fácil de implementar en la correspondencia asociativa por conjuntos de dos vías, solo necesitamos 1 bit extra por linea, cuando una linea es referenciada se pone ese bit extra de esa linea en 1, y el de la otra vía en 0. Cuando necesitamos guardar un nuevo bloque, es tan simple como elegir la linea que posea el bit extra en 0. Otra posibilidad es el FIFO (FIrst In First Out) "primero en entrar, primero en salir" En este algoritmo se reemplaza el bloque que ha estado mas tiempo en la cache, esto es implementado fácilmente mediante una técnica cíclica "buffer circular". Otra podría ser LFU (Last Frequently Used) "menos frecuentemente usado", en este caso se sustituye la linea que posee menos referencias hechas, para esto se tendría que implementar un contador. Otra técnica no basada en el grado de utilización seria en elegir la linea aleatoriamente (al azar). Estudios realizados indican que las prestaciones de esta técnica son levemente inferiores a las descriptas anteriormente basadas en el grado de utilización. Política de escritura: Un problema que todavía no se ha mencionado es el tema de la validez de los datos un bloque de memoria principal respecto a la linea correspondiente en cache. Imaginemos una linea de cache la cual a sido modificada por el procesador, ahora el procesador requiere un bloque de memoria el cual va a ser alojado en esa linea modificada de la cache. La lógica de la cache debe actualizar el bloque de memoria principal correspondiente a la linea modificada antes de alojar el nuevo bloque. Bien con el problema ya descripto, vamos a explicar algunas técnicas de escrituras que difieren en su prestación y costo de implementación. Existen 2 grandes problemas a resolver. Primero, mas de un dispositivo puede tener acceso a la memoria principal, por ejemplo imaginemos un modulo de E/S que accede para lectura a la memoria principal, si la dirección accedida esta en cache y fue modificada, el dato que se lleva el modulo de E/S va a ser erróneo. Ahora imaginemos que el modulo de E/S va a realizar una escritura, y la dirección en cuestión esta en cache y fue modificada, cual es el dato valido?, el de la cache o el del modulo de E/S?. Una vez que una dirección se ha modificado en la cache, la dirección correspondiente de memoria deja de tener validez. Otro problema mas complejo se da en sistemas con varios procesadores en que cada uno posee su propia cache. El hecho de modificar una dirección de la cache, no solo invalida la dirección correspondiente en la memoria principal, sino que también podría invalidad datos de las otras caches. La técnica mas sencilla es la llamada "escritura inmediata", todas las escrituras se hacen tanto en cache como en memoria principal. Para los sistemas con varias unidades procesador-cache, estos pueden monitorizar el trafico hacia memoria y detectar modificaciones en direcciones que dichas caches contienen, para así mantener la coherencia de datos. La principal desventaja de esta técnica es que aumenta considerablemente el trafico a través del bus, hacia la memoria principal, lo cual podría producir un cuello de botella en el sistema. Otra técnica es la llamada "post-escritura", el la cual se minimizan las escrituras en memoria. En esta técnica la cache dispone de un bit extra por linea de cache, en el momento de modificar un bloque, esta modificación solo se hace en la cache, además de modificar el bloque, se utiliza ese bit extra para marcar que el bloque ha sido modificado. Recién en el momento de sustituir el bloque de la cache, se chequea este bit extra para saber si se ha modificado el contenido, si se ha modificado, antes de reemplazar el bloque se actualiza la memoria principal. Como una parte de los datos de memoria no son validos porque todavía no se han actualizado, los accesos de los módulos de E/S deben hacerse a través de la cache para chequear primero si están ahí, y entonces usar información valida. Esto hace que la circuitería tenga que ser mas compleja, y existe la posibilidad de que se genere un cuello de botella. En sistemas con mas de una unidad procesador-cache, no solo alcanza con mantener la coherencia entre la cache modificada y la memoria principal, sino que además hay que mantener la coherencia entre la información de las cache, a un sistema que tiene en cuenta este punto se le dice que mantiene la coherencia de cache.Entre las técnicas usadas pala lograr esto se encuentran: Vigilancia del bus con escritura inmediata: Todas las caches monitorean las lineas de direcciones del bus, cuando una cache detecta que se ha modificado un bloque de memoria que ella posee, procede a invalidar su linea de cache. Transparencia hardware: Se utiliza hardware adicional, cada ves que una cache es modificada, este hardware se encarga de mantener la coherencia con la memoria principal y otras caches. Memoria excluida de cache: Con esta técnica solo una porción de la memoria principal es compartida por los procesadores, esta memoria no es transferible a la cache, por lo cual cada vez que se accede a la memoria compartida por parte de un procesador, quiere decir que antes se ha producido un fallo en la cache, porque es imposible que que la memoria compartida se encuentre en cache Tamaño de linea: Cuando el procesador requiere acceder a una palabra de la memoria principal, el sistema lleva a la cache no solo esa palabra sino también las palabras de su vecindad, lo que se llama bloque, para aprovechar el principio de localidad. Bien, ahora, cual sera la cantidad óptima de palabras que deba contener ese bloque?. Al ir aumentando la capacidad de palabras de la linea de cache va a ir aumentando la tasa de aciertos, por el hecho de tener mas palabras próximas a la referenciada, con posibilidad de ser usadas, pero al pasar un cierto numero de palabras, la proximidad se va haciendo mas lejana, y así empieza a reducirse la tasa de aciertos, en ese punto seria mas conveniente reemplazar la linea. Dos factores entran en juego en este tema: Primero es que cuanto mas grande sean los bloque menor sera el numero de estos que entren en la cache. Y el hecho de que halla menos bloques, produce que este permanezca menos tiempo en cache, por sera reemplazado por otro mas rápidamente, no pudiéndose aprovechar completamente el principio de localidad. Segundo, es que cuando mas palabras tenga el bloque, mas lejana va ha ser la proximidad de las palabras extra con respecto a la requerida en consecuencia menos probable va a ser que sea requerida en corto plazo. Es difícil establecer un numero de palabras óptimo, por haber muchas variables en juego, pero parecería que un tamaño entre 4 y 8 unidades direccionables seria próximo a lo óptimo. Numero de caches: Debido al aumento logrado en la integración de los circuitos, se ha logrado reducir considerablemente los tamaños de las caches, lo que permitió incorporarlas dentro del mismo procesador, reduciendo los tiempos de acceso hasta hacerlos casi nulos. Luego se incorporo un segundo nivel de cache, mejorando aun mas los tiempos promedio de acceso a datos e instrucciones alojados en memoria principal. Además de incorporar 2 niveles de cache, se ha hecho normal particionar la cache y dedicar una a almacenar datos y otra a almacenar instrucciones. Las caches unificadas presentas 2 grandes ventajas, la primera es el tema del balanceo según las necesidades, por ejemplo supongamos el caso ficticio que el procesador requiera de memoria principal solo instrucciones, nada de datos, en el caso de cache partida, una dedicada a datos y otra a instrucciones, tendríamos la cache de datos casi sin uso, en cambio, si no estuviera particionada, el solo uso de la cache balancea según las necesidades la cantidad de instrucciones o datos cargados en la cache. La otra ventaja mas obvia es que solo habría que diseñar e implementar una sola cache. Pese a esto la tendencia se fue incrementando para el lado de las caches partidas, esto se debe principalmente para explotar mas la técnica de ejecución de tareas en paralelo. En procesadores que se implementa segmentación de cause "Pipelining" , dentro del procesador se realizan en paralelo distintas tareas, y se pueden llegar a requerir en un mismo momento datos e instrucciones. Con la cache partida se elimina la competencia por el acceso a ella, por ejemplo el pre-captador de instrucciones podría tratar de acceder a la cache en busca de futuras instrucciones, y no podría hacerlo, porque la ALU en ese momento esta haciendo uso ella para obtener operandos. Registros: Primero recordemos las cosas que debe poder hacer la CPU: * Captar instrucciones: La CPU lee una instrucción de memoria. * Interpretar una instrucción: La instrucción debe ser decodificada, para saber que acciones se deben realizar. * Procesar datos: La ejecución de una instrucción puede requerir que se realice alguna operación aritmética o lógica. * Escribir datos: La instrucción puede requiere que se escriban datos en memoria o en algún modulo de E/S. Para realizar estas tareas, la CPU requiere de la capacidad de poder almacenar algunos datos temporales, para eso necesita de una pequeña memoria interna, la cual ya hemos nombrado, que son los registro Estos registros están el lo mas alto de la jerarquía de memoria, por lo cual son a los que se accede mas rápidamente, las mas pequeñas, y las mas caras. Se las dividen en 2 grupos: Registros visibles al usuario: Permiten a los programadores de bajo nivel, hacer uso de ellas. Registros de control y estado: Son usados por la unidad de control para controlar la CPU, y son también usados por programas privilegiados del sistema operativo, para controlar la ejecución de programas. Registros visibles al usuario: Estos registros pueden ser referenciados por medio de lenguaje de maquina, y podemos clasificarlos de la siguiente forma: * De uso general. * Datos. * Direcciones. * Código de condición. Un registro de uso general se puede usar para cualquier cosa, este uso esta estrechamente ligado al repertorio de instrucciones. Por ejemplo hay instrucciones que permiten direccionar una posición de memoria usando cualquier registro, mientras hay otras instrucciones que trabajan con registros específicos. La ventaja de un registro de uso general, es la flexibilidad en el trabajo que le da al programador, la desventaja de un registro general y a su ves ventaja de un uso especifico (datos o direcciones) esta en que las instrucciones no debe especificar en que registro se encuentra el dato o dirección, el registro ya esta implícito con la instrucción, ya se sabe que para determinada instrucción, hay que usar determinado registro, lo que hace a la instrucción mas corta. También existen instrucciones de direccionamiento que hacen uso de un registro determinado, pero ese registro además se le puede dar otro uso, seria de uso mas o menos general. Un tema importante a tener en cuenta es la cantidad de registros de uso general, esta cantidad afectara a la longitud de las instrucciones, ya que mas registros requieren mas bits para poder identificarlos, por lo cual en las instrucciones necesitaran mas bits en el campo del operando. También debemos tener en cuenta el tamaño del registro, Los de direcciones deben poder contener la dirección mas alta, los de datos deben poder contener los valores de los distintos tipos de datos. En algunos sistemas se permite el uso de dos registros como si fuera uno solo para aumentar su capacidad. La ultima clasificación de los registros visibles al usuario son los que almacenan los códigos de condición o "Flags". Estos flags son bits, que utiliza el hardware de la CPU para indicar algún tipo de información adicional al resultado de la operación que acaba de realizar, por ejemplo, si realizo una operación aritmética, los flags nos van a indicar, si hubo carry, overflow, si fue positivo, negativo, nulo, la paridad, etc. Son de mucho uso para corroborar resultados. Muchas veces también se realizan operaciones y solo se miran los flas, por ejemplo en operaciones de salto o bucles, se toma la decisión de saltar o volver a ejecutar el bucle luego de hacer una comparación "=", en la ALU realizaríamos una resta de los 2 operandos y solo habría que chequear el flag que nos indica si el resultado fue cero. O por ejemplo si la comparación que hiciéramos fuera un "A<B" , en la ALU haríamos A-B y solo habría que chequear el flag que nos indica si el resultado fue negativa, en si el resultado no nos interesa. Estos registros son visibles al programador o parcialmente visibles, pero no se pueden modificar. Hay ciertas instrucciones como las de llamada a subrutina, que hacen una copia de estos registros, luego durante la ejecución de la subrutina la CPU hace uso de estos registros, y cuando se retorna al programa que llamo a la subrutina, se vuelven a poner los mismos valores en estos registros para asi poder continuar con la ejecución tal cual como lo venia haciendo antes de la llamada a subrutina. En otras máquinas, cuando se llama a la subrutina, el resguardo de los flags no se hace automáticamente por la CPU, en esos casos es responsabilidad del programador. Registros de control y estado: Estos registros se usan para controlar el funcionamiento de la CPU, en general no son visibles al usuario, y , algunas de ellas pueden ser visibles por instrucciones de máquina ejecutadas en modo de control o de sistema operativo. Los mas importantes son: * PC - Contador del programa (Program counter): Contiene la dirección de la próxima instrucción a captar. * IR - Registro de instrucción (Instruction register) Contiene la ultima instrucción captada. * MAR - Registro de dirección de memoria (Memory address register) Contiene la dirección de una posición de memoria. * MBR - Registro intermedio de memoria (Memory buffer register) Contiene la palabra de datos a escribir, o la que se a leído ultima. En este gráfico podemos apreciar un poco mas en detalle la estructura interna de la CPU, se pueden ver las conexiones internas, un bus interno, las conexiones de datos de los registros, y las conexiones de la unidad de control para indicarle al los registros, que operación queremos realizar (lectura o escritura) también se pueden ver los flags. Procesador: Ciclos de una instrucción: Como ya hemos visto la función de un computador es la ejecución de un programa, el cual esta compuesto por un conjunto de instrucciones, y es el procesador el que se tiene que encargar de ejecutarlas. Dicha ejecución la voy a empezar a describir empezando por la forma mas simple, en 2 etapas, captación de la instrucción y ejecución de la instrucción, entonces la ejecución de un programa consta en la repetición del proceso de captación y ejecución de instrucciones. Básicamente se capta la instrucción de memoria principal, se guarda el código de la instrucción en el registro IR,se incrementa el registro PC, la CPU interpreta la instrucción almacenada en IR y realiza las acciones necesarias para que se ejecute la acción requerida. IAC - Instruction address calculation: En general consiste en sumar 1 al registro PC, pero no siempre. Supongamos que las instrucciones tienen un largo de 16 bits y la memoria esta direccionada de a 16 bits, en ese caso sumariamos 1 al PC, pero si la memoria estuviera direccionada de byte, cada instrucción ocuparía 2 posiciones de memoria, en ese caso tendríamos que sumar 2 al PC. IF - Instruction fetch: La CPU lee la instrucción desde su posición en la memoria. IOD - Instruccion operation decoding: Decodifica la instrucción para saber el tipo de operación a realizar y los operandos a utilizar. OAC - Operand address calculation: Si el o los operandos se encuentran en memoria o se accede a ellos a través de E/S, se determina la dirección. OF - Operand fetch: Se capta el operando de memoria o a través de E/S. DO - Data operation: Se realiza la operación que requiere la instrucción. OS - Operand store: Se almacena el operando en memoria o a través de E/S. En el gráfico podes observar varias cosas, las etapas están dispuestas tal que en la parte de arriba están las etapas que requieren salir del procesador, y la la parte inferior están las etapas que se solucionan internamente. Otra cosa para destacar son las flechas dobles en el momento de ir a buscar un operando o al almacenarlo, esto se debe porque hay instrucciones que requieren varios operandos y hay otras que generan mas de un resultado. Por ultimo hay instrucciones que realizan una misma operación con distintos valores de un vector, por eso, al terminar de almacenar el resultado no captan la siguiente instrucción, en vez de eso, captan el próximo valor del vector realiza lo mismo con otros valores. Interrupciones: Para seguir con el ciclo de la instrucción voy a dar una idea de lo que es una interrupción, mas adelante la veremos con mas profundidad. Una interrupción es un mecanismo, con el cual un modulo de E/S puede interrumpir el procesamiento normal de la CPU. Esto sirve para mejorar el rendimiento del sistema. Este mecanismo puede llegar deshabilitarse si es necesario. Ejemplo, ya sabemos que la mayoría de los dispositivos externos son las lentos que la CPU, imaginemos la CPU imprimiendo un documento Procesador a 200 MHz (tiempo ciclo reloj = 5 ns; Ciclos por instrucción CPI = 2 , en promedio) • Una instrucción tarda en promedio 2 x 5 ns = 10 ns =>lla computadora puede ejecutar ~100 Mips Queremos imprimir un archivo de 10 Kbytes en una impresora láser de 20 páginas por minuto • 1 página ? 3.000 caracteres (1 carácter = 1 byte) • La impresora imprime 60.000 caracteres por minuto = 1 Kbyte/s Hasta hora lo único que podíamos hacer era que la CPU envíe los datos que pudiera recibir la impresora y esperar que termine de imprimir o que solicite mas datos. Sin interrupciones: • La CPU entra en un bucle y envía un nuevo byte cada vez que la impresora está preparada para recibirlo. • La impresora tarda 10 seg en imprimir 10 Kbytes • La CPU está ocupada con la operación de E/S durante 10 seg. (en ese tiempo la CPU podría haber ejecutado 1000 millones de instrucciones) Con el uso de interrupciones la CPU no tiene que esperar, mandaría los datos a la impresora y seguiría haciendo alguna tarea productiva. Con interrupciones: La impresora genera una interrupción cada vez que está preparada para recibir un nuevo byte. • Si la gestión de interrupción (ATI) tiene 10 instrucciones (salvar contexto, comprobar estado, transferir byte, restaurar contexto, rti) • Para transferir 10 Kbytes tenemos que ejecutar 10.000 veces la ATI ? ejecutar 100.000 instrucciones para atender al periférico ? la CPU tarda 0,001 seg. • La CPU está ocupada con la operación de E/S durante 0,001 seg. • La E/S por interrupciones reduce en 10.000 veces el tiempo que la CPU está ocupada gestionando la impresora. Esta diferencia es tan marcada porque el periférico es realmente muy lento, con periféricos rápidos, solo con las interrupciones no alcanza para solucionar el problema. En este gráfico se muestra el tiempo que utiliza la CPU en el periférico, la linea punteada nos marca en que se estaría utilizando el CPU. Cuando se atiende, un periférico el procesador ejecuta un programa que atiende al modulo de entrada salida, este programa se carga, prepara lo necesario para que se pueda realizar la operación requerida con el periférico, seguido a esto se ejecuta la instrucción solicitada, cuando termina el periférico su tarea, en algunos casos el programa cargado puede realizar alguna otra tarea relacionada, para el lado del periférico o para el lado de los buses, por ejemplo mandar información de algún error que se halla detectado en el periférico, para luego proseguir con la ejecución del programa original. Se puede ver, en la primera sección, que mientras esta funcionando el periférico (entre los círculos 4 y 5) el CPU no hace nada, solo espera que termine, en cambio se puede apreciar en la segunda seccione del gráfico, que luego de que el programa que atiende la E/S pone en funcionamiento el periférico, el procesador dedica su tiempo en procesar el programa original hasta que reciba una nueva interrupción, las 2 cruces identifican las interrupciones. Bien, que sucedería si ocurre una interrupción mientras se esta ejecutando una interrupción? Hay 2 alternativas, la primera es que mientras se esta atendiendo una interrupción se desactivan las demás, luego que se termina de atender la interrupción el procesador, antes de proseguir con la ejecución del programa principal, chequea si hay alguna interrupción pendiente, y así las va ejecutando secuencialmente. La desventaja es que no se tiene en cuenta ninguna prioridad, y es necesario porque hay peticiones que en la que es importante atenderlas rápidamente y hay otras que no. La otra alternativa es que las interrupciones tengan prioridad, entonces, si una interrupción es interrumpida por otra que posee mayor prioridad, se almacena el contexto de ejecución de la interrupción en curso, se carga el PC con la nueva dirección y se empieza a ejecutar las instrucciones del programa que atiende la nueva interrupción, al terminar se continua atendiendo la interrupción anterior, y cuando se termina de atender esta, se vuelve a la ejecución del programa principal.

Secuestradores virtuales acosan a familias de inmigrantes os familiares de indocumentados en Arizona son acosados cada vez más con fraudes de extorsión en los que grupos de criminales afirman haber secuestrado a sus parientes cuando intentaban cruzar la frontera entre México y Estados Unidos. Los delincuentes detrás de los llamados "secuestros virtuales" actúan por lo regular cuando los inmigrantes realizan el viaje de tres o cuatro días por el desierto y están incomunicados con su familia. Las familias son amenazadas para que entreguen miles de dólares o de lo contrario sus seres queridos serán mutilados o asesinados. "Simplemente es una extensión de lo que ocurre en México", dijo Armando Garcia, agente especial asistente a cargo de la oficina del Servicio de Inmigración y Control de Aduanas de Estados Unidos en Arizona, el estado donde comenzó este tipo de extorsión hace cinco años y donde se ha intensificado hasta llegar a reportarse un promedio de un caso cada semana. Los investigadores creen que los secuestradores virtuales obtienen los nombres y números telefónicos de las familias de los inmigrantes ya sea comprándolos a los traficantes o al actuar como personas que les ofrecen ayuda para ponerlos en contacto con traficantes en las poblaciones fronterizas. Una familia entregó 7.000 dólares antes de informar a las autoridades sobre el fraude. Una vez que el rescate es pagado, los criminales solicitan muchas veces otra cantidad de dinero e incluso llegan a exigir que las familias cubran el costo del teléfono celular del extorsionador. Los supuestos secuestradores son convincentes, hablan bien inglés y utilizan teléfonos celulares con código del área de Phoenix para aparentar que están en la capital de Arizona, a pesar de que probablemente realizan las llamadas desde México, el destino de la mayoría del dinero que piden los extorsionadores. Los agentes migratorios no saben la causa del incremento de secuestros virtuales en Arizona, pero creen que el número de casos es probablemente mayor pues en algunas ocasiones no son reportados. Los inmigrantes y sus familias no quieren arriesgarse a ser deportados o sienten vergüenza por haber sido objeto de una estafa. Un signo que delata que los secuestros son virtuales es la negativa de los extorsionadores para dejar hablar a la supuesta víctima. Los secuestradores que realmente tienen a un rehén por lo general le dejan hablar con sus familiares. Que hacer en caso de que lo llamen: Sé que a muchos, aunque sea a familiares o a ustedes mismos, los han llamado de "COMISARIAS" (Casi siempre es la 23, no se porque sera..) indicandoles que "Hubo un accidente y alguien dió tu numero de telefono, por casualidad tenes un hermano, hijo o primo que pueda estar en la calle?" (A veces apenas suena el telefono una grabación indica: "Alguien de la penitenciaria tal y tal desea hablar con usted, si acepta aprete 1, caso contrario corte la comunicación". Obviamente, SIEMPRE deben cortar, salvo que tengan ganas de joder al preso..) Primero y principal, en el caso de que un familiar suyo este involucrado en un accidente de transito o en algún tipo de crimen, un movil policial concurrirá a la casa del familiar del que se tenga información (Que aparezca en un DNI o en el telefono celular) y ahi el personal policial se identificara como tal y le dara la noticia o llevara al familiar a la dependencia u hospital. NUNCA un policia va a llamar a la casa diciendo: "Hola si, soy el Agente Fernandez (Ni siquiera buscan un apellido dificil, usan el mas común) de la comisaria 23, mirá acá en (insertar cualquier dirección aquí) hubo un choque/atropellaron a alguien/apuñalaron a alguien y esta persona dió tu número de telefono como contacto familiar, no tenes un hermano o hijo que haya estado en la calle en este momento?. Ni siquiera lo piensan bien! además de lo dicho anteriormente, si esta persona dió el número de telefono, también podria indicar que tipo de relación tiene, no tiraria todas las opciones posibles hasta que una sea la acertada. Luego de esto les empezará a sacar datos filiatorios, tales como domicilio, con cuantas personas esta, que familiares estan en la calle, si esta solo/a o acompañado, y luego vienen las amenazas tales como: Tengo a tu hermano/hijo/primo/cuñado secuestrado dame tanta plata porque sino lo hago voleta(o Boleta?) CORTEN SIEMPRE GENTE, si tienen alguna duda llamar al 911 o al 101 para que el oficial que los atienda los pueda orientar correctamente. NUNCA DEN DATOS, NUNCA Como lo hacen!!! Para llevar a cabo el secuestro virtual no hace falta furgoneta, ni pistola, ni cloroformo, ni sótano, ni cómplices discretos, ni siquiera hace falta secuestrar. Sólo se necesita tener teléfono y facilidad de palabra. El secuestro consiste básicamente en llamar a un domicilio al azar (a ser posible de una zona adinerada) y preguntar si hay algún familiar que no está en casa porque ha habido un accidente. Cuando el primo contesta: " sí, mi hijo, que se llama X y salió está mañana...", el estafador le replica que su hijo X ha sido secuestrado y que no se le ocurra avisar a nadie porque el teléfono está pinchado y la casa vigilada. El familiar debe bajar a la calle y comprar tarjetas telefónicas por una cantidad que suele oscilar entre los 40 y 1500 pesos (10 y 550 euros), después debe volver a casa (con las tarjetas) y esperar a que suba a recogerlas la persona que le está vigilando en la calle. (Las tarjetas que solicita el delincuente son de empresas de telefonía que ofrecen un servicio de llamadas que suele ser más barato. Para realizar la llamada hay que marcar un número gratuito de la empresa, a continuación el número secreto que aparece en la tarjeta y después el número del teléfono con el que se quiere hablar. La tarjeta en sí no sirve para nada, sólo se usa el número secreto). El cobro del rescate El primo baja a la calle, compra las tarjetas y se vuelve a casa a esperar a que las recojan, pero no va nadie. Entonces, el delincuente vuelve a llamar y le pide que lea por teléfono los números secretos de todas las tarjetas. Después, le dice que las queme al lado de la ventana porque le están vigilando. Como el primo cree que está bajo constante observación no copia los números secretos, por lo que no podrá anular las tarjetas ni seguirle el rastro al estafador. No ganan mucho dinero, pero es un secuestro que tiene un coste muy barato y se puede hacer varias veces en un mismo día. Nada más surgir esta nueva moda, la policía argentina recibía entre ocho y quince denuncias al día. La mitad de los denunciantes habían pagado el rescate, y no han llegado a detener a nadie. Sí se ha identificado la procedendia de muchas de las llamadas: han sido realizadas desde las cárceles de Córdoba (Argentina). La mayoría de los secuestradores virtuales son presos que están cumpliendo condena en la prisión de Bouwer. Según parece, las tarjetas telefónicas se utilizan como moneda de cambio en la cárcel. El sorteo del cine Según afirman los policías, se han podido detectar dos modus operandi en estos tipos de estafa: llamadas al azar desde cárceles y averiguaciones de información en cine. El primero de los casos, se trata de delincuentes que se encuentran cumpliendo condenas efectivas, que disponen en sus celdas o patios de teléfonos públicos. El segundo de los casos, mucho más sofisticado, consiste en hacer llenar, en la entrada de los cines, un cupón que supuestamente se utilizará para un futuro sorteo. Como en esos cupones se pide nombre, apellido, y número de teléfono, los delincuentes aprovechan la información y las dos horas que durará la película (sumado a que el celular de los chicos debe estar apagado en el cine) para actuar con suma eficiencia y seguridad. Los presos usan las tarjetas como moneda El resultado final es nuevamente la obtención de claves telefónicas que son vendidas a los reclusos, durante las jornadas de visita, o bien utilizadas para llamar al exterior. Las tarjeta telefónicas tienen un valor muy especial para los presos, representan la única forma que tiene de comunicarse con el exterior. Dentro de la cárcel los pulsos telefónicos tienen valor de dinero en efectivo: se usan como una auténtica moneda de trueque en un auténtico mercado negro. comentare es agradecer!!!