Taringa

Usuario

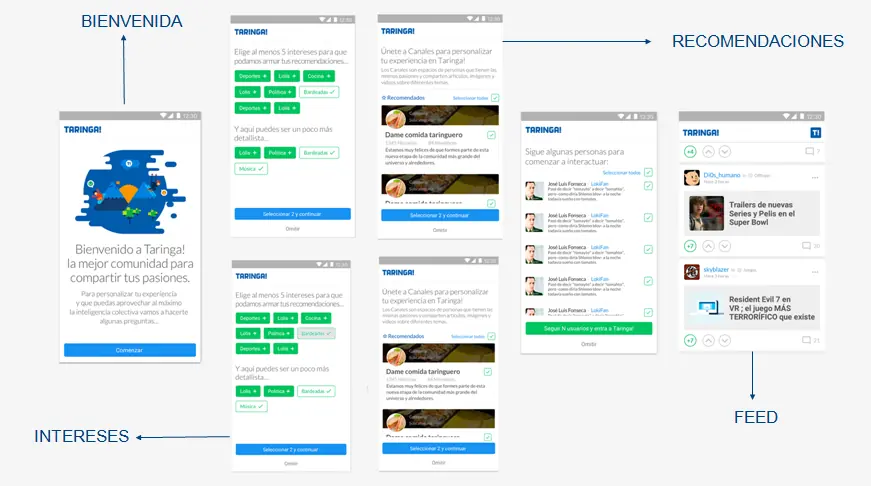

Ya llega la nueva versión de Taringa! y queremos contarte algunos de los cambios que se vienen! Hace algunos meses anunciamos que empezábamos a trabajar en un rediseño completo de la plataforma y nos pusimos manos a la obra y reescribimos el sitio desde cero. En esta nueva versión la experiencia va a ser más personalizada y encontrar y compartir contenidos sobre los temas que te interesan va a ser más fácil. Las Historias -el nuevo formato que simplifica la creación de distintos tipos de contenido (imagen simple, artículo, enlace, etc.)- van a agruparse en Canales temáticos, que son como comunidades donde se publican contenidos relacionados a cierto tema o categoría. GIF Cada usuario tendrá su propio feed en su Inicio donde verá las historias de los canales a los que se suscribió y usuarios a los que sigue y de los cuales podrá desuscribirse cuando quiera. Estamos facilitando la tarea de crear contenidos con nuevas herramientas más sencillas y modernas donde crear ya no tendrá límites de formatos. Desde el primer momento pensamos en que la experiencia para dispositivos de escritorio y celulares sea completa. Vamos a tener disponible la plataforma en aplicaciones nativas para iOS y Android para que descubrir y compartir ideas sea una tarea sencilla de hacer desde un celular. En algunos meses el sitio va a estar disponible para todos, mientras tanto lo estamos testeando con un grupo reducido de usuarios para mejorar lo que nos falta. Hoy estaremos invitando a unos nuevos 10.000 usuarios random que cuenten con actividad en los últimos días a la beta de esta nueva versión. Pronto traeremos más novedades! Si querés dejar tu comentario o sugerencia sobre esta nueva versión usá el pin #NuevaTaringa Saludos. El equipo de Taringa!

Junto a @campus-party ya entregamos más de 70 entradas entre los usuarios que respondieron nuestros shouts. Nos quedan las últimas y queremos que seas nuestro invitado! Si todavía no sabes bien de qué se trata el evento te contamos qué cosas podes encontrar yendo a la Campus Party, el evento de tecnología más importante del mundo en innovación, creatividad, ciencia y ocio digital. Del el 26 al 30 de octubre en Tecnópolis vas a poder disfrutar de 450 horas de contenidos, 24 temáticas, 200 start ups, talleres, hackathones y disertaciones con grandes personalidades como: BRUCE DICKINSON Emprendedor, pensador creativo en negocios, piloto de avión y productor de cerveza. Esto es por supuesto, sin mencionar que es el vocalista principal de Iron Maiden. Él es un verdadero hombre del Renacimiento. Bruce es el hombre detrás de Cardiff Aviation, que se especializa en mantenimiento de aviones comerciales Airbus y Boeing, y de entrenar pilotos. Su pasión por el vuelo lo ha llevado a ser un piloto de diversas aeronaves y a incursionar en otras actividades. Bruce realiza disertaciones de primer nivel en todo el mundo. Utiliza sus aprendizajes del mundo del rock y de la aviación para enseñar sobre el mundo de los negocios en temas de trabajo en equipo, planificación, aprendizaje de los errores y recuperación. Se enfoca en la conversión de consumidores en fans con información viral –algo fundamental para los negocios- y generar lealtad hacia la marca. Bruce disfruta la emoción de la creatividad y reinventa este fuego interior en las audiencias al tratar varios temas de negocios. Más info de la charla de Bruce Dickinson GRANT IMAHARA Antes de convertirse en un Cazador de Mitos, Grant Imahara era un Ingeniero en animatrónica y un constructor de modelos para Industrial Light & Magic Model Shop -de George Lucas- en Marin County, California. Allí se especializó en electrónica y control de radio, y trabajó en la producción de varias películas, como Jurassic Park: El Mundo Perdido, Star Wars: Episodio I – La Amenaza Fantasma, Galaxy Quest, AI: Inteligencia Artificial, Star Wars: Episode II – El Ataque de los Clones, Terminator 3: La Rebelión de las Máquinas, Matrix Recargado, Matrix Revoluciones, Van Helsing y Star Wars: Episodio III. Grant tiene un título en Ingeniería Eléctrica de la Universidad de California del Sur. Aprendió sus habilidades en mecánica gracias a los maquinistas del ILM Model Shop, algunos de los cuales se remontan a Howard el Pato (1986) Por diversión, Grant compitió en BattleBots de Comedy Central con su robot “Deadblow”, al que diseñó y construyó. Deadblow ganó dos Middleweight Rumbles y fue finalista del Middleweight runner-up en el 2000. Rompió el record de hits en la primera temporada del show, y fue el número uno en la Temporada 3.0. En 2003, Wiley Technology Publishing publicó su libro “Kickin’ Bot: Guía Ilustrada para Construir Robots de Combate”. Con 528 páginas, es considerado por muchos entusiastas de los robots de combate como “la biblia del deporte”. Tiene una crítica de 5 estrellas en Amazon.com Más info de la charla de Grant Imahara JON `MADDOG` HALL El Director Ejecutivo de Linux Internacional dará una charla sobre programación.Muchas cosas han cambiado desde el inicio de la programación, pero muchos programas son escritos como si fueran para las máquinas del siglo XX. Pequeñas memorias, falta de caché, CPU de un solo núcleo y pco espacio de dirección. Incluso la definición de “performance” ha cambiado. Más info de la charla de Jon Hall También habrán speakers nacionales como Gino Tubaro (inventory fundador de Atomic Lab), Miguel San Martin (astrónomo - NASA), Santiago Bilinkis (emprendedor y tecnólogo - socio fundador de Quasar Builders). Nosotros queremos invitarte especialmente a la charla que va a dar nuestro CTO Nicolás Cohen ( @cubetto ) el viernes 28 de octubre: "Scrum y cómo organizar un equipo de desarrollo". Y muchísimo más, que podés ver en la agenda día por día http://argentina.campus-party.org/contenidos/agenda Ahora bien. ¿Cómo me gano una entrada? Tenemos 10 entradas para 10 usuarios invitados de Taringa!. Queremos que los usuarios que vayan como invitados nuestros escriban algún post contándole a la comunidad su experiencia en Campus Party o shouts desde el evento! Vamos a elegir entre los usuarios que comenten en este post diciendo por qué quieren ir a la Campus Party y a qué actividad les gustaría ir. Hay tiempo de participar hasta el martes 25/10 a las 10am (Arg.)

Taringa! es una plataforma social donde millones de usuarios comparten todo tipo de contenido a través de tres diferentes secciones: Post, Shouts (micro contenido) y Comunidades. Dicho contenido es comentado y valorado por la comunidad dándole mayor visibilidad en la portada del sitio a lo que los usuarios consideran relevante. En Taringa! los usuarios pueden expresarse y conectarse libremente, exponiendo ideas, pensamientos y compartiendo contenido con millones de personas alrededor del mundo. EMPIEZA AHORA! Te dejamos una guía para que des tus primeros pasos en Taringa! -CUENTA: Guía de creación y configuración > aquí (FAQ) -POST: Tutoriales y preguntas frecuentes > aquí (FAQ) -SHOUTS: Tutoriales y preguntas frecuentes > aquí (FAQ) -COMUNIDADES: Tutoriales y preguntas frecuentes > aquí (FAQ) SERVICIO DE AYUDA Para obtener más información sobre las secciones de Taringa!, tutoriales y ayuda general relacionada a la cuenta o al sitio ingresa a http://ayuda.itaringa.net/ Taringa! Creadores es un revolucionario programa que te permitirá obtener ingresos en bitcoins publicando contenido valioso en nuestra comunidad. Gana dinero escribiendo sobre las cosas que más te interesan! Conoce más sobre el programa aquí En Taringa! consideramos que el respeto a todos los miembros de la comunidad y la libre expresión son los pilares fundamentales de la plataforma. Conoce nuestras Reglas de comunidad aquí. Para nosotros y para la comunidad es muy importante que todo resulte bien y los usuarios tengan una buena experiencia, por lo cual ponemos a disposición un canal de reporte de bugs del sitio donde además de informarlos podrán ver el seguimiento de los mismos y votar los temas que consideren más importantes. Para reportar ingresa aquí También les recordamos que tenemos activas nuestras cuentas oficiales para contacto: @TaringaStatus (comunicaciones relativas al estado y funcionamiento del sitio) @TaringaPrensa (contacto de prensa) @TaringaCreadores (comunicaciones relativas al programa Creadores) @TaringaElegidos (recomendaciones de publicaciones de Taringa!) @TaringaModInfo (novedades relativas a Moderación) La cuenta @taringa está destinada únicamente a dar a conocer novedades del sitio. Síguenos también en ¡Saludos! El equipo de Taringa!

Hace meses que venimos hablando del escándalo en el que se ha visto envuelta la NSA —para ellos, por cierto, todo esto no es nada de eso— con sus ingentes programas de monitorización masiva. El espionaje a usuarios a través de Internet y dispositivos móviles sigue dando sorpresas por los métodos utilizados. El descubrimiento de un catálogo de la NSA del que han publicado información en Der Spiegel da buena cuenta de varios de los métodos utilizados por los ingenieros de la NSA para espiarlo todo y a todos. Las opciones parecían inacabables, y lo mejor (o más bien, lo peor) de todo es que dicho catálogo se ha quedado obsoleto. A saber hasta dónde han llegado en los últimos tiempos. Exploits software, pero también hardware Como haría cualquier hacker con el objetivo de raptar nuestros equipos, las vulnerabilidades de seguridad en el software de nuestros ordenadores era uno de los caminos por los que se inclinaba laNSA, con diversos exploits para Windows, por ejemplo, que permitían recolectar datos de los usuarios que utilizaban esos equipos. A partir de ahí empiezan las sorpresas. Por ejemplo, el hecho de que los operadores de la NSAlograban instalar puertas traseras en el hardware —PCs y portátiles, por ejemplo— a través de acceso físico a dichos equipos. ¿Cómo se producía dicho acceso? Pues por lo visto, durante el proceso de distribución y envío de esos equipos a nuestros hogares. Aunque no queda claro cuál ha sido el grado de cooperación de las empresas de transporte —o si ésta ha existido— parece que personal de la NSA tenía acceso a esos procesos de envío —quizás personal infiltrado en dichas empresas— para poder instalar en cada equipo versiones especiales del firmware reflasheando la BIOS. Uno de los jeemplos es el ataque conocido como SWAP, que permitía instalar software de control y de vigilancia durante el arranque del ordenador. Otros ataques de la BIOS aprovechaban el llamado System Management Mode (SMM) de las placas base en servidores tanto de Dell como de HP. Los programas DEITYBOUNCE y IRONCHEFrespectivamente lograban ejecutar rootkits en esos servidores para que la NSA tuviera acceso indiscriminado a los mismos a posteriori. Además de PCs, portátiles o servidores la NSA también lograba infiltrarse en las BIOS de equipos de comunicaciones. Es el caso de la familia de programas MONTANA orientados a ser usados enrouters de Juniper Networks que usaban el sistema operativo JUNOS, una versión derivada de FreeBSD. Parece que equipos similares de Cisco o Huawei también estaban afectados por este tipo de ataques. Y cuando esos ataques no eran posibles, la NSA creaba las llamadas puertas traseras persistentes. Un ejemplo era GINSU, que usaba un dispositivo conectado al bus PCI para que luego entrara en acción BULLDOZER, un rootkit que creaba un bridge inalámbrico que permitía el control remoto de los operadores de la NSA. Aun logrando eliminar BULLDOZER, GINSU se encargaba de reinstalar ese software en el siguiente reinicio. Las redes aisladas, también víctimas Incluso en redes sin conexión exterior por razones de seguridad era posible implantar sistemas de monitorización. Para ello se usaban “implantes hardware” como COTTONMOUTH, un dispositivoUSB (también Ethernet) capaz de transmitir señales de radio con las que crear una “Internet paralela” desde la que transmitir datos a un sistema de recolección de datos como TURMOIL o el conocido X-KEYSCORE del que ya hablamos. Cuando ni la NSA tenía acceso físico o inalámbrico a esas redes hacía uso de NIGHTSTAND, una conjunto de herramientas para hackear redes WiFi que era capaz de lograr acceso a redes inalámbricas que estaban hasta a 13 kilómetros de distancia. Esos programas de recolección de datos transmitidos (interna o externamente) se combinan con soluciones destinadas a registrar por ejemplo pulsaciones de teclado o incluso para poder ver lo que ve un usuario en su ordenador, “compartiendo su escritorio” sin que éste pudiese darse cuenta. Los smartphones, también en el catálogo Los programas de espionaje de dispositivos móviles también eran claro interés de los ingenieros y responsables de la NSA, con soluciones recientemente descubiertas como DROPOUTJEEP oTOTEGHOSTLY —la versión para dispositivos Windows Mobile, antes de que llegara Windows Phone—. Aunque esos sistemas necesitan de alguien que tenga acceso físico a los terminales para instalarlos, en el catálogo se indica que estaban estudiando el desarrollo de otro programa para acceso remoto a esas capacidades. A él se suma una herramienta llamada MONKEYCALENDAR que permitía a la NSA instalar software para recolectar la ubicación continua de los dispositivos implantando cierto tipo de software en la tarjeta SIM de los teléfonos. Como explican en Ars Technica, lo cierto es que todos estos elementos del catálogo de la NSA no son probablemente más que una parte de su arsenal. Sobre todo, teniendo en cuenta que hace cinco años que se publicó dicho catálogo. La NSA ha vuelto a defenderse diciendo que otros países tienen catálogos similares para garantizar la seguridad nacional, pero de nuevo el alcance de estos descubrimientos vuelve a demostrar la magnitud de un escándalo al que curiosamente ni nuestro gobierno ni los demás en el resto del mundoparecen estar prestándole demasiada atención.

Amigos taringueros, Queremos compartir con ustedes algunos consejos para que puedan mantener seguros sus archivos más preciados, esos documentos privados que no quieren que nadie vea ni que se filtren en la web. Por eso es importante que: Borres todo!!! Evita dejar videos en cámaras, tarjetas de memorias o celulares ya que son elementos que brindan poca seguridad y suelen ser objetos de alta incidencia de sustracciones en robos y hurtos. Bloquees los archivos! Guarda los archivos en la computadora, pero siempre utilizando programas que bloqueen el acceso con contraseña para evitar que terceros puedan ingresar. Para mayor seguridad, también existen software que permiten ocultar las carpetas y encriptar todo el contenido, por lo que es virtualmente imposible el acceso por desconocidos o hackers. Los programas recomendados son: o Fspro: 100% gratis o Folder Lock, que además encripta los archivos y hace que sean imposible acceder. o BitLocker, Programa nativo de Microsoft Windows Para usuarios con conocimientos más escasos, se recomienda simplemente guardar los archivos en un .zip con clave y con un nombre que no se vincule con el contenido real. Utilices contraseñas seguras Siempre tener usuario y clave para ingresar en la notebook o PC. Utilizar contraseñas seguras, que contengan combinaciones de palabras y números y evitar usar la misma clave en todos los sitios web. La mayoría de las veces los archivos son publicados por hackers, personal del servicio técnico o parejas despechadas. Y... si te pasa algo, denuncies!!! En caso de que el contenido privado se haya filtrado, los sitios en Internet ofrecen canales de denuncias para solicitar la inmediata eliminación del mismo. Este sistema se llama DMCA, y tiene como objetivo proteger los derechos de terceros en la web. A través de este mecanismo, las compañías de Internet asumen la responsabilidad de dar de baja un contenido que sea denunciado para proteger los derechos de un tercero. En el caso de Taringa! las denuncias se pueden realizar a través del e-mail denuncias@taringa.net o a través del formulario, haciendo click aquí: Esperamos que estos consejos te sean de utilidad y tus archivos puedan estar seguros y a salvo. Ahora sí, a festejar! Saludos y buen 2013 para todos.

Hola Taringuero!Se vienen las elecciones primarias en Argentina y queremos saber cómo te llevas con la política. Queremos conocer tu opinión sobre política, candidatos, las elecciones que se vienen y cuáles son los temas que más te preocupan. ¿Te prendes? Responder las preguntas te llevará sólo unos minutos.Participa con tu opinión en esta encuesta así podemos conocernos más Muchas gracias.Equipo de Taringa!

Recopilamos los mejores memes que comentaban, en clave de humor, los principales momentos del debate entre Scioli y Macri. Voté al Comandante, y te lo muestro De @SantiHernandez98 Himno al Comandante - Ricardos Fuimos De @SantiHernandez98 ¿Por qué el comandante Ricky fort es mi héroe? De @The-pink-panter Ricardo Fort, 15 curiosidades del ídolo taringuero De @ElTeJaMF Los actores que pudieron interpretar a Doc Brown De @rodipa Hoy es 21/10/2015, el día que Marty McFly llegó al futuro De @MrCheettah 5 tecnologías de Volver al Futuro que sí tenemos De @inagazi

EUROTALK 15 IDIOMAS, CURSO INTERACTIVO Curso interactivo para aprender 15 idiomas diferentes. En el menu principal aprieta la opcion correcta, segun la numeracion dada acontinuacion. Todo el curso viene con ayuda en español para todos los idiomas 01 - Ingles 02 - Frances 03 - Aleman 04 - Español 05 - Holandés 06 - Sueco 07 - Húngaro 08 - Griego 09 - Turco 10 - Hebreo 11 - Arabe 12 - Chino 13 - Japones 14 - Checo 15 - Polaco El archivo viene comprimido en rar y son 4 partes de 97.2 Mb y una de 12.3 Mb http://6524e16f.yyv.co http://3ae298d9.yyv.co http://3da6ef74.yyv.co http://f8aab273.yyv.co http://7741145c.yyv.co

ELL ME MORE INGLES TeLL Me More English Plus es la solución que le permite desenvolverse en todas las situaciones de la vida profesional. Gracias a su modo de estudio dinámico, auténtico motor de inteligencia artificial, conseguirá el mejor aprendizaje, ya que el programa analiza sus progresos en tiempo real y, después de cada ejercicio, vuelve a determinar las actividades que se deben llevar a cabo El archivo viene comprimido en rar sin contraseña y 14 partes de 95.7 Mb y una de 84 Mb http://c9aec064.yyv.co http://9c25c247.yyv.co http://50549bbf.yyv.co http://d58c0b61.yyv.co http://51293845.yyv.co http://cf9a0252.yyv.co http://870b4c14.yyv.co http://b1592a42.yyv.co http://7dc92b06.yyv.co http://42b948be.yyv.co http://bf4371fd.yyv.co http://19b10dc8.yyv.co http://6840b4c8.yyv.co http://f812e11a.yyv.co http://05159861.yyv.co

Los torneros tradicionales eran los que atendían a los tornos paralelos. Este oficio exige ciertas cualidades y conocimiento a sus profesionales, entre los que cabe citar: Una buena destreza en el manejo de los instrumentos de medición, especialmente pie de rey y micrómetro, conocer las características de mecanizado que tienen los distintos materiales, conocer bien las prestaciones de la máquina que manejan, saber interpretar adecuadamente los planos de las piezas, etc. El archivo viene comprimido en rar sin contraseña y pesa 7.67 Mb http://0fce5abc.tubeviral.comv