any-user

Usuario (Colombia)

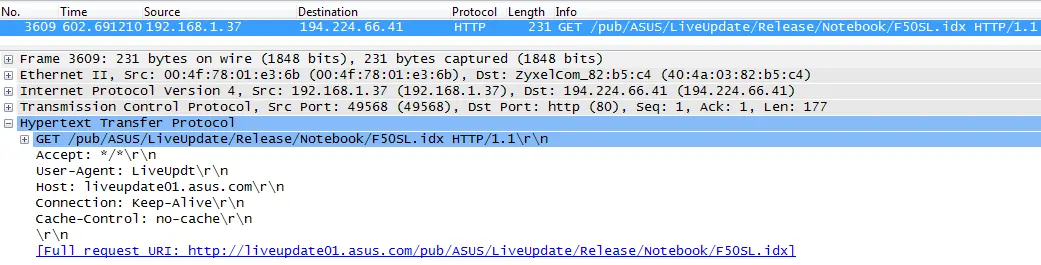

Que tal Taringueros, hoy vengo con otro post informativo tratando de recuperar la inteligencia colectiva que tanto anda perdida por estos tiempos en Taringa... Quiero decir que este post ya lo había publicado antes, hace ya casi 2 años pero que me habían baneado por Hack y otras razones aparentes, esta vez quiero aclarar lo siguiente: NO me hago responsable del uso indebido de los datos y técnicas suministradas en este Post; la información acá presentada es sólo para alertar de los posibles riesgos de entrar a una red Wi-Fi ajena y por ende, la posible defensa que tiene el dueño de dicha red. Las fuentes están sumistradas como debe ser. Hace unos meses, realizando pruebas de diferentes tipos de ataques sobre redes WiFi, dejé habilitada una red en casa con cifrado WEP, (eso sí, sin el SSID del operador con la contraseña por defecto predecible mediante las clásicas herramientas como Liberad a WiFi). Pasó el tiempo y dejé la red tal y como estaba, consciente evidentemente de que alguien podría querer invitarse algún día a la fiesta sin haber pagado la entrada, en cuyo caso ya mandaría yo a los de seguridad. Pues bien, hace unos días, echando un vistazo a los Logs del servicio DHCP de mi router, cuál fue mi sorpresa al ver que además de la información de mis equipos, había una fila más con el nombre de host “Rober1”. En efecto, algún vecino estaba intentando utilizar mi red, y considerando que como poco había tenido que utilizar alguna herramienta para obtener la contraseña, podría tratarse de un vecino con conocimientos sobre hacking, aunque lo de poner su nombre en el hostname indicaba lo contrario (siempre y cuando no se tratara de un cebo). Por lo pronto, no conocía a ningún vecino llamado Rober o Roberto. El primer impulso de cualquiera ante una situación así, podría ser el de cambiar el cifrado de la red a WPA2 con una clave robusta, y cortarle el grifo al vecino, pero los que nos dedicamos a esto de la seguridad, lo vemos como una excelente oportunidad para realizar una práctica con fuego real de hacking en redes de datos, al fin de todo, la red es mía y él es el intruso. Como no disponía de mucho tiempo, pues esto me cogió justo antes de salir de casa a un compromiso ineludible, además de desconectar todos mis equipos de la red, y dejarle así todo el ancho de banda a “Rober1” para que se sintiese como en casa, mi primer paso fue poner rápidamente uno de mis equipos con Backtrack5, una antena WiFiy la suite Aircrack, a escuchar el tráfico de mi propia red en modo monitor. El objetivo era intentar obtener algún dato que me pudiese dar información acerca del vecino para conocer sus intenciones, pues podría pretender simplemente utilizarme como ISP y ahorrarse la cuota mensual con esto de la crisis y los recortes, o “auditar” mis equipos, en cuyo caso debía prepararme para la batalla. Al llegar a casa, y descifrar el tráfico capturado con airdecrypt, me dispuse a analizarlo utilizando en primer lugar la versión gratuita de la herramienta Network Miner, que corre en sistema operativo Windows y es muy útil a la hora de obtener una visión a alto nivel de una captura de tráfico. Una vez cargada la captura, Network Miner identifica todos los hosts presentes en ella, y reconstruye a partir del tráfico tramas, archivos, imágenes, mensajes de chat, credenciales y sesiones si se han capturado, peticiones DNS, parámetros GET.. Además proporciona información interesante sobre los equipos presentes en la captura, que por otra parte podría obtenerse con cualquier otro analizador de tráfico tipo Wireshark, pero facilita bastante la tarea. La primera lectura que podía realizar es que se trataba de un equipo con sistema operativo Windows, de nombre “Rober1”, que estaba utilizando mi red para navegar por Internet. Analizando las tramas y las conexiones establecidas, los sitios webs más visitados durante la sesión de navegación, que duró cerca de 20 minutos, eran los siguientes: http://www.vanitatis.com http://www.elpais.com/gente http://devilwearszara.com http://www.fotoplatino.com En la siguiente imagen se pueden observar algunas de las imágenes descargadas durante la sesión de navegación: Sin querer entrar en un debate y limitándome a relatar en este artículo cuáles fueron mis suposiciones y el proceso mental seguido, mi primera impresión fue que más que tratarse de un hacker, se trataba de o bien una hacker o bien la amiga, novia, madre, hermana o esposa de “Rober1”, pues eran todas páginas de lo que yo considero “marujeo”, orientadas más a un público femenino. Realizando un análisis más profundo con herramientas como CookieCadger o Wireshark, también di con información exacta del equipo que estaba utilizando para conectarse a Internet, identificando peticiones HTTP, correspondientes a la comprobación de actualizaciones disponibles para un Notebook Asus F50SL: El siguiente paso consistiría en intentar conseguir más información mediante un ataque man in the middle, para intentar obtener alguna credencial en algún sitio web donde tuviera que identificarse, pero para eso debería de estar en casa esperando justo en el momento en que mi vecino/a fuese a utilizar mi red para navegar. Para ello, utilicé Cain + Wireshark en entorno Windows, y también arpsoof en entorno Linux. Coincidimos un par de veces a la misma hora, pero resultó que en esas ocasiones el único tráfico que generaba mi vecino, era el correspondiente a visualizar vídeos en Youtube de bebés. Esto alimentó aún más mi sospecha de que se tratara de una mujer. Por supuesto, en aquellas ocasiones en que coincidía conectado a la vez que mi vecino/a, antes de intentar un ataque MITM, me propuse escanear su máquina con nmap, pero los puertos estaban filtrados por el Firewall de Windows. Seguía sin poder identificar al vecino, pues a pesar de tener acceso al tráfico que generaba, no existía ningún rastro de sitios donde se autenticara con credenciales. Ni correo, ni Facebook, ni nada en un principio. Los días fueron pasando, y cada vez era más difícil coincidir en horarios para realizar un MITM. Entre el trabajo y mi reciente estrenada paternidad, complicado cuadrar con el vecino/a. Por otra parte, este tipo de ataque, no siempre funcionaba del todo bien, hecho que podía achacar también a la distancia del equipo a mi router, pero no penséis ni por un instante que lo iba a dejar así, ¡qué me estaba hackeando la WiFi! Paralelamente a estos intentos, siempre mantenía mi equipo capturando tráfico WiFi en modo monitor, y analizaba las capturas, además de las que obtenía con Cain + Wireshark. En estas nuevas capturas, obtuve información interesante para el análisis. Mi vecino/a se conectaba dos o tres veces al día, alrededor de 15 minutos cada sesión. Las páginas webs más visitadas seguían siendo de marujeo, como las comentadas en los párrafos anteriores, pero además habían accesos a las siguientes páginas: http://elimperiodelaley.blogspot.com http://quieroserjuez.blogspot.com http://vidadeunaopositora.blogspot.com http://sufridroaenejercicio.blogspot.com http://quenovoyaserlasecretariadeunjuez.blogspot.com Analizando el nombre de los sitios web, así como el contenido que había en los mismos, me quedó claro que se trataba de una mujer, que estaba estudiando para oposiciones a judicatura. Es decir, que hablamos de una aspirante a juez robando WiFi. ¡Así va este país!. Por otro lado, entre todas estas sesiones de navegación, en las que los sitios webs visitados eran los mismos especificados hasta ahora, se colaban algunas sesiones cortas en la que los sitios visitados eran: http://www.sport.es (Además leía la sección “El balón Rosa” ) http://www.marca.com http://tenerifedeportivo.com Estas sesiones, en principio parecía que correspondían más a “Rober1”, leyendo periódicos deportivos y echando un vistazo a las novias y mujeres de los futbolistas. En una de estas sesiones, concretamente un domingo, Rober1 consultó también la página de Yelmo Cines, pero al final parece que no se decidió a ir, porque más tarde presuntamente su pareja se volvió a conectar a ver vídeos de bebés, y leer un poco de prensa rosa, supongo que para desconectar de las arduas sesiones de estudio para la oposición. Por la información de la que disponía hasta el momento, se trataba de una pareja de vecinos que utilizaba mi red para conectarse a Internet y ahorrarse la tarifa del ISP, no de un hax0r con muchos conocimientos. Esto último me quedó más claro, cuando en una de las capturas recogidas escuchando en modo monitor, pude ver accesos a páginas de banca electrónica, algo que alguien con conocimientos de seguridad informática jamás haría desde una WiFi ajena. Afortunadamente para los vecinos, dieron con alguien que no tenía malas intenciones, y en esta ocasión, incluso de haberlas tenido, no podría haber hecho ningún destrozo, ya que al tratarse de tráfico SSL las credenciales no habrían sido capturadas sin romper el cifrado. En este punto ya tenía claro el perfil de los “atacantes”, así como su nivel de conocimientos, pero aún no los había identificado. Los ataques man in the middle no funcionaban siempre, así que se me ocurrieron varias alternativas. La primera de ellas, enchufarles un troyano haciendo DNS spooffing con alguna de las direcciones de los sitios webs más visitados. Pero en lugar de eso, decidí implementar un esquema “machine in the middle”, colocando una máquina a modo de router, para asegurar que todo el tráfico que generaban pasaba por la misma. Para ello, habilité una máquina virtual Backtrack, a modo de puente con dos interfaces de red. Una de ellas conectada a la red en cuestión, 192.186.1.0, y la otra en una nueva red 192.168.2.0, con la dirección IP 192.168.2.1. Además de eso, deshabilité el servidor DCHP del router al que se conectaban los vecinos, y arranqué un servidor DHCP en la máquina virtual, que repartiera direcciones en la nueva red, especificando como puerta de enlace la dirección de esta máquina en la nueva red, la 192.168.2.1. El tráfico generado era redirigido de una interfaz a otra, en aras de poder llevar el tráfico hacia y desde Internet a través del router principal. Por otra parte, también arranqué la herramienta SSLstrip, redirigiendo el tráfico SSL al puerto 10.000, para poder así interceptar sesiones de autenticación en algún sitio web que permitiese obtener alguna información para identificar a los malhechores. En este script de shell se puede observar la configuración final. Con este nuevo esquema, los vecinos se conectaban a mi router vía WiFi, pero era la nueva máquina puente la que hacía de router para ellos, dándoles una nueva dirección IP en el rango 192.168.2.0 y ofreciéndoles salida a Internet. Bastaba con arrancar tcpdump, dsniff, y visualizar el log de sslstrip para poder controlar todo el tráfico generado por los vecinos. El esquema no tardó en funcionar. La siguiente vez que se conectaron, todos los paquetes pasaban por la nueva máquina puente, y tras una o dos sesiones de navegación, el log de SSLstrip reveló su dirección de correo electrónico y su cuenta de Facebook: En este punto había completado mi análisis, y con un poco de Google Hacking a partir de su dirección de correo pude averiguar quiénes eran los vecinos, y confirmar que en efecto, se trataba de una pareja de abogados, ella estudiando para presentarse a una oposición de juez. Podría haberles hecho alguna trastada, como publicar algo en su muro, o cosas por el estilo, pero simplemente me limité a enviarles un correo informándoles de que estaba al corriente de lo que habían hecho, dándoles algunos detalles que les mostraran que efectivamente tenía conocimiento de sus sesiones de navegación, y advertirle de los peligros que corrían realizando este tipo de prácticas. Me contestaron ofreciendo sus disculpas, comentándome que estaban avergonzados de su comportamiento y que no tenían mucha idea de lo que estaban haciendo, ya que fue “un amigo informático” el que les consiguió la conexión a Internet gratis. Como ya todos sabemos, es impresionante toda la información que se puede obtener de una persona simplemente echando un vistazo a los sitios que visita en Internet, pero si además resulta que no sólo navega por páginas de información, sino que utiliza servicios de correo electrónico, redes sociales, o banca electrónica desde una conexión “robada”, el destrozo podría ser de dimensiones considerables. Por motivos de protección de datos se ha sustituido el nombre real del equipo vecino por “Rober1”, pero el host original sigue la misma nomenclatura. Por otro lado quiero deciros que este artículo está hecho por si alguno de los lectores de este blog tiene una pareja de amigos que un día le piden que le robe la WiFi a algún vecino para conectarse gratis a Internet. Tened cuidado que, como decía Chema, la víctima del robo puede que también tenga también un amigo informático y les metas en un verdadero problema a tus amigos. De yapa, les dejo este código QR que dejó un taringuero con un código encriptado, y ofrecía 1000 Bits al que lo decifrara, no recuerdo el nombre del user ni tengo el link de shout, solo recuerdo que es creador y el avatar es como un ojo o algo así... Ahi se los dejo por si lo quieren decifrar....

La Cámara de los Comunes del Parlamento británico ha votado en contra de la iniciativa planteada por el primer ministro, David Cameron, de intervenir en Siria Con una diferencia de 13 votos, los parlamentarios británicos se opusieron a que las fuerzas militares del Reino Unido se unan a la posible operación en Siria. "Está claro que el Parlamento y la nación británica no quieren ver una acción militar. El Gobierno actuará en consecuencia", ha comentado Cameron. El ministro de Defensa del Reino Unido, Philip Hammond, por su parte ha comentado que espera que la operación militar contra Siria tenga lugar a pesar de que Londres no participe. Según Hammond, la no involucración del Reino Unido en la operación no podrá frenar la iniciativa como tal. David Cameron, junto con Obama, ha sido uno de los principales defensores de la acción militar en Siria. En sus discursos anteriores admitía que ni la inteligencia británica ni la internacional poseen pruebas directas de que la autoría de los ataques químicos en Siria sea de las tropas de Bashar al Assad. Sin embargo, siempre ha insistido en que todo el conjunto de las circunstancias no deja duda de que la culpa es de las tropas gubernamentales y que la única solución sería una respuesta con fuerza militar por parte de la comunidad internacional. Cabe recordar que actualmente un submarino británico se encuentra en aguas cercanas a Siria mientras que seis cazas llegaron recientemente a la base militar del Reino Unido en Akrotiri, Chipre, que se ubica a unos 200 kilómetros de la costa siria. Cuando anunció el reforzamiento de su presencia militar en las proximidades de las fronteras del país árabe, la Administración de Cameron precisó que solo se trata "de una una medida de prudencia y de precaución para garantizar la defensa de las zonas de soberanía del Reino Unido en un momento de gran tensión en la región".

La Batalla del Somme (Film Histórico 1916) + Yapas de la WWI Hola amigos de Taringa, que tal, bueno, no acostumbro a hacer Posts a menos que sea una cosa que me interese mucho y que pues también sea algo diferente a lo que se ve todos los días en T! y además sea de aprendizaje. Bueno, me presento un poco, soy any-user, y dentro de las tantas cosas que me gusta, una que me llama mucho la atención es la Historia, y especialmente la del Siglo XX, que fue la época donde se moldeó la sociedad y cultura en la que vivimos actualmente. Me gusta mucho también los medios audiovisuales, pero bueno, no quiero entrar en temas personales ya que ese no es el caso, por lo que en mis tiempos libres me encantan ver films y videos históricos, especialmente de la primera y segunda guerra mundial, y bueno, investigar un poco también. Paseando un poco en la Web, en busca de videos y documentacion gráfica de la primera guerra mundial (debido a que existe muy poca, especialmente fílmica), me adentré a investigar un poco mas de la Batalla de Somme, y me encontré con que existía un documental sobre dicha batalla, realizado enteramente, en esa misma fecha y con material filmado en aquel acontecimiento, y sin mas preámbulo, se los presento. Un poco de Historia; La Batalla del Somme: La Batalla del Somme fue una lucha durante la Primera Guerra Mundial librada en francia, que comenzó el 1 de Julio de 1916 y que se prolongó hasta Noviembre, teniendo como consecuencia mas de un millón (1'000.000) de bajas (entre heridos y muetros), pero que sólo bastó con su primer día, y que incluso antes del medio día (sólo 5 horas de batalla mas o menos) para cobrar alrededor de 50000 bajas (mas de 20000 muertos); fue el peor día de toda la lucha. Bueno, si quieren investigar un poco mas, en Wikipedia encontrarán gran información, sólo era para que se dieran mas o menos la idea de lo cruel que fue... La Battalla del Somme (Film) El Film es un largometraje (con fines propagandísticos) realizado en 1916, y es considerado el primer documetal de guerra de la Historia. La cinta física se encuentra en el Museo Imperial de la Guerra de Londres (Imperial War Museum), y fue inscrita en 2005 en el Registro Unesco de la Memoria del Mundo como patrimonio documental de interés universal y es de dominio público. Después de tantos formalismos y de un poco de descripción, acá les dejo el Documental, originalmente es sin sonido, pero en este video tiene algo de música de fondo, sin embargo, les dejo un poco de Dark-ambient si se quieren transportar un poco mas a dicha batalla... Y Aquí el Documental: Este es un Documental que me encontré por ahí, al que no le gusta leer mucho se lo recomiendo bastante si quieren conocer mas en profundidad lo ocurrido en la Batalla del Somme, muestra de forma detallada como se desarrolló la operación y muestra imágenes actuales del campo donde se libró dicha batalla, RECOMENDADO Espero que lo hayan disfrutado, además del contenido histórico mi intención era crear un espacio un poco distinto a lo que vemos todos los días en la internet, algo a Blanco y Negro me pareció la mejor opción. Y Bueno, para el que no le gustan las cosas a Blnaco y Negro, o le parece demasiado Aburrido ver un documental de casi 100 años les dejo las Yapas, un pequeña recopilación de Videos e imágenes (A COLOR) de la Primera Guerra Mundial, incluso un Videojuego, Comencemos: YAPAS: Coloco este video de apenas 2 minutos, es corto pero me pareció bastante interesante e impactante en como se libró esa lucha (no tengo documentación de que batalla se trataba), incluso parece bastante algo cómica, pero que al uno ponerse a pensar e imaginarse en los zapatos de esos soldados, sería un reacción muy natural, de seguro muchos de ellos nunca habían entrado en combate. Acá dejo un Video, con técnicas de retoque que les permitió restaurarsen y mostrarsen a Color, la Primera Guerra Mundial como nunca antes fue vista.... Para continuar con las Yapas, les dejo una pequeña recopilación de películas de la Primera Guerra Mundial, que para pasar el rato está bueno vérselas, son un poco viejitas, pero para el que no se las halla visto, se las recomiendo, dos son de temática bélica, una es de guerra aérea para el que le gusten los aviones , la otra es convencional, y la última, es un poco mas extraña y toma una temática un poco mas de suspenso y ficción. No pongo las películas por cuestiones "reglamentarias", ustedes saben, pero las pueden buscar fácilmente en la Web FlyBoys (2006) El Batallón Perdido (2001) Deathwatch (La Trinchera) (2001) La pelicula no es tan vieja en realidad, pero no encontré un Trailer de mejor calidad Videojuego: Bueno, encontrar videojuegos de la primera guerra mundial es un poco complicado, en realidad no se han hecho grandes producciones para este tipo de temática ambientada en la "Gran Guerra", pero hay uno que, aunque es un poco infantil, me pareció muy bueno para viciar un rato, es de estrategía-Arcade y está muy ambientado, se llama Toy Soldiers; hay otro juego ambientado en la Primera Guerra Mundial, se llama Necrovision, sin embargo, este último deja la temática bélica a un lado. Toy Soldiers (Xbox 360 y Windows) Bueno, y para terminar, dejo esta recopilación de imágenes a Color de la WWI, espero que las disfruten Bueno, es todo amigos, para terminar cabe decir que comentarios con insultos o fuera de lugar van a ser borrados, espero que les haya gustado y les haya interesado la Info, me costó algo hacer el post, así que por favor comenten y si pueden agreguen puntines, mucha suerte y nos vemos luego

La cumbia es un género musical y baile folclórico y tradicional de Colombia y Panamá A partir de la década de 1940, la cumbia colombiana comercial o moderna se expandió al resto de América Latina, tras lo cual se popularizó en todo el continente siguiendo distintas adaptaciones comerciales como la cumbia peruana, la cumbia mexicana, la cumbia salvadoreña, la cumbia chilena, la cumbia ecuatoriana, la cumbia venezolana, la cumbia argentina, la cumbia uruguaya, la cumbia boliviana, la cumbia dominicana entre otras. La cumbia es una danza y ritmo con contenidos de tres vertientes culturales: indígena, negra y blanca (española), siendo fruto del largo e intenso mestizaje entre estas culturas durante la Conquista y la Colonia. La presencia de estos elementos culturales se puede apreciar así: * En la instrumentación están los tambores de origen africano; las maracas, el guache y los pitos (flauta de millo y gaitas) de origen indígena; mientras que los cantos y coplas son aporte de la poética española, aunque adaptadas luego. * Presencia de movimientos sensuales, marcadamente galantes, seductores, característicos de los bailes de origen africano. * Las vestiduras tienen claros rasgos españoles: largas polleras, encajes, lentejuelas, candongas, y los mismos tocados de flores y el maquillaje intenso en las mujeres; camisa y pantalón blancos, pañolón rojo anudado al cuello y sombrero en los hombres. Dicha mezcla etnomusical que da origen a la cumbia se produce durante la Colonia en el país indígena del Pocabuy (que estuvo conformado por las actuales poblaciones de El Banco, Guamal, Menchiquejo y San Sebastián en el Magdalena, Chiriguaná y Tamalameque en el Cesar, y Mompox, Chilloa, Chimí y Guatacá en Bolívar), ubicado en la actual Costa Caribe colombiana, en la parte alta del valle del río Magdalena, región de la Depresión momposina (incluidas las culturas de las sabanas y el Sinú, al norte de la Pincoya), producto de la fusión musical y cultural de indígenas, esclavos negros de origen africano y, en menor escala, de los españoles, como dan referencia de ello historiadores como el Orlando Fals Borda en su libro Mompox y Loba, de la serie Historia Doble de la Costa, Tomo I, y Gnecco Rangel Pava en sus libros El País de Pocabuy y Aires Guamalenses Formación instrumental. La forma más auténtica de la cumbia es exclusivamente instrumental, sigue patrones rítmicos que varían de acuerdo con la instrumentación utilizada, en compás de, y presenta adaptaciones regionales de acuerdo con el predominio de una población indígena o negra. Es ejecutada y seguida tradicionalmente por el conjunto de tambores: llamador, alegre, tambora, así como la flauta de millo o las gaitas, macho y hembra, las maracas y el guache. La cumbia cantada es una adaptación relativamente cercana en la que el canto de solistas y coros o cuartetos se alternan a la de la flauta de millo o las gaitas. El conjunto de cumbia es una ulterior evolución del originario conjunto de la tambora, estando el conjunto de tambora conformado por el tambor alegre y el llamador y, en algunos casos, por la tambora. Es un baile meramente cantado, como el chandé, con sus palmas y coros, junto al cual luego se sumaron los pitos de las gaitas o los millos. Gaitas Instrumento aerófono de ancestro indígena: gaita derecha fabricada a partir del corazón del cardón, con una formación de cera en uno de sus extremos en donde se hace una ranura y se inserta un apéndice cilíndrico, generalmente la base de una pluma de pato, a manera de canal y boquilla, respectivamente, con orificios variables entre 3 y 6 hacia la parte baja del cuerpo. Se le llama de esta forma por la similitud de su sonido con el de las gaitas de pico de los españoles. La gaita hembra, de 5 orificios, proporciona la melodía. acompañante, a contra punto, la gaita macho, de 2 orificios, cumple una función marcante e imprime una profunda virilidad en el tañido de su lamento. Un gaitero toca la gaita macho con una mano; con la otra, a la vez con gran destreza, la maraca, y sus labios sólo sueltan la gaita para cantar. Es un instrumento muy importante en la Costa Caribe porque le da ritmo a la cumbia, así como a los otros ritmos que se pueden interpretar con ellas: el porro, la gaita instrumental y el merengue Flauta de millo o pito atravesado Instrumento aerófono de origen indígena que reemplaza a las gaitas. Recibe otras denominaciones como flauta traversa de millo, carrizo, lata o bambú. Es un instrumento abierto en sus dos extremos, de unos 25 a 30 cm de largo y de 1,5 a 2 cm de diámetro, normalmente. Tiene cuatro orificios situados a unos 1 ó 1,5 cm entre sí y a unos 10 cm de la lengüeta, obtenida de la corteza de la caña y que forma la embocadura por la cual entra y sale el aire mediante emisión e inmisión del ejecutante, dotada de un hilo pisado a la lengüeta y sostenido por los dientes para modular el sonido y producir el efecto vibrado de los sonidos agudos, lográndose los más graves y nasales o bajos con el cierre de la abertura situada al extremo más próximo a la embocadura. En el departamento del Atlántico se conoce como flauta o caña de millo, en las sabanas de Bolívar, Córdoba y Sucre como pito atravesado. Tambores Instrumentos membranófonos de percusión, de origen africano, que constan de una caja de resonancia, generalmente cilíndrica, aunque a veces algo cónica, y una o dos membranas o parches de cuero animal, que cubren la abertura de la caja. Para producir el sonido el tambor es golpeado generalmente con la mano o algún objeto, comúnmente baquetas y también se suele percutir la caja. En los tambores se distinguen: * El llamador, el tambor más pequeño de todos, también llamado macho, que marca la cadencia rítmica o compás, por lo cual es al único que no se permiten los llamados "revuelos" o "lujos" en su interpretación. * El alegre o hembra, tambor que marca la melodía; "juguetea" con las notas de las melodías dictadas por los instrumentos líderes en este sentido y que se adorna con complejas y alegres improvisaciones sobre todo al final de la frase melódica, durante su ejecución. * La tambora, o bombo colombiano, es un tambor mayor en su tamaño colocado sobre un soporte, y con dos parches de cuero ajustados mediante cuerdas, uno en cada boca de la caja de resonancia, en el cual recae toda la responsabilidad de la pronunciación del acento sonoro característico de los aires tradicionales en el acompañamiento de cada pieza musical. Proporciona adornos y el bajo. Además de golpes sobre el parche, se toca la parte de los aros de madera que fijan los parches. Maracón Voz de etimología guaraní (mbaraka [mbaɾa'ka]) 27 que nombra al instrumento idiófono de origen indígena, formado por una parte esférica de calabaza seca, en nuestro medio generalmente de totumo, con semillas o piedrecillas en su interior y un mango de palo que atraviesa o se adhiere al totumo y le sirve, a la vez, de sostén. Acompañan a la gaita macho y proporcionan el "brillo" en la canción. Guache Instrumento rítmico idiófono al igual que las maracas, y con estas se encarga del acompañamiento versátil y vivaz de las improvisaciones musicales comandadas por la coquetería del tambor alegre. Es de cuerpo alargado, generalmente metálico, con estrías o perforaciones y pequeños percutores dentro, como semillas o piedrecillas y fragmentos de vidrio. Tipos La cumbia es madre de muchos ritmos como el porro, la gaita, la chalupa, el bullerengue,[cita requerida] el garabato, el chandé, la tambora, el berroche, el paseo, el son, la puya, entre otros. Existen varias modalidades regionales de la cumbia: cumbia sampuesana, soledeña, cienaguera, momposina, sanjacintera, cartagenera, cereteana, magangueleña, entre otras. Cumbia clásica La cumbia clásica se toca con instrumentos como la kuisi sigí (gaita macho), la kuisi bunzí (gaita hembra) y una maraca (taní) acompañadas algunas veces de las suaras (idénticas a las gaitas anteriores). Se trata de un aire zambo que está formado por una melodía indígena y un ritmo de tambores negros, nunca se canta, es solo danza y totalmente instrumental. Cabe mencionar que existen otros ritmos del Caribe colombiano que tienen como base la cumbia como el bullerengue, los porros y la saloma. Cumbia sabanera En las sabanas de Córdoba, Sucre y Bolívar, la cumbia se ejecuta con banda de hojita o banda pelayera. Cumbiamba Muchos autores en sus escritos hacen diferencia entre cumbia y cumbiamba o también dicen que los negros que llegaron de África para ser esclavizados trajeron consigo sus danzas y tonadas especiales y, a medida que pasaba el tiempo, aprendieron castellano y empezaron a cantar en este idioma. Actualmente cerca de los ríos colombianos donde se instalaron los africanos en su momento resuenan el currulao y el mapalé y se baila cumbia o cumbiamba. Niños bailando cumbia. "Según testimonios escritos son dos las diferencias principales que existen entre la cumbia y la cumbiamba: la cumbia se toca con banda, y las bailarinas llevan velas o teas en las manos. La cumbiamba se baila con acordeón y flauta de millo y sin velas".[cita requerida] Al parecer, la diferencia más notoria son los implementos utilizados en el ritmo de baile y de la instrumentación manejada. Existe también una función para cada uno de los integrantes de la banda: *El músico mayor es el gaitero quien toca la gaita hembra. *El segundo músico es el tamborero quien toca el tambor alegre. *El tercer músico es el de la tambora o bombo el cual se toca con baquetas. *El cuarto músico es el llamador. *El quinto músico es el maraquero quien acompaña con otra flauta o gaita macho. *El último es el guachero opcional. Este nuevo baile adoptó pasos de otros ritmos que en ese entonces eran populares en estas regiones del país. Entre ellos se encuentran el mambo-bolero, el fox-trot, el pasodoble y el tango.28 Además, se crearon nuevos pasos y figuras que le darían a la cumbia un estilo propio. La cumbia, en esta variante orquestada, fue la que se popularizó en toda Colombia y eventualmente en todo el continente. A partir de ese momento, la cumbia pasó de ser una danza exclusivamente folclórica a ser música típica de los más lujosos salones de baile de la época en ciudades como Cali, Medellín y Bogotá. Cumbia vallenata Incluye, además de los instrumentos clásicos, al acordeón diatónico, ya sea para acompañamiento o solo y puede o no llevar cantos. Diversos exponentes han sido difusores o intérpretes del estilo desde la década de 1960 como Los Corraleros de Majagual, Andrés Landero, Policarpo Calle, Alfredo Gutiérrez o Lisandro Meza, entre otros. También en el extranjero se imponen el Cuarteto Imperial en Argentina; en México, Super Grupo Colombia, Guacharacos de Colombia y La Perla Colombiana de Félix Olvera, Cuarteto Continental de Perú y Vallenatos del Guayas en Ecuador. Atuendo Las mujeres usan polleras amplias y dos estilos de blusas: las cerradas, de mangas tres cuartos con volantes, los cuales también están presentes en el remate de la blusa, que cae a unos 50 centímetros del hombro. Por la espalda va entallada a la cintura y por delante totalmente suelta. En los climas más calientes se usa otro tipo de blusa escotada con un volante grande que rodea los hombros y en la cintura va sujeta a la falda. La mujer lleva en el brazo en alto uno o varios manojos de velas encendidas (antiguamente usaban mechones, usuales en fiestas públicas), con las cuales alumbra y a la vez se defiende de la insistencia del hombre. En la cabeza llevan ramilletes de cayenas y en los cuellos collares de variados colores. Los hombres siempre visten pantalón y camisa blancos. La camisa es de cuello redondo, con pechera adornada y mangas largas de puño cerrado. El pantalón se anuda en la parte de atrás. Además, los hombres lucen un pañolón rojo alrededor del cuello, sombrero concha de jobo o vueltiao, mochila y una funda sin machete al cinto. Coreografía Monumento a la cumbia en Barranquilla. Los bailarines entran en escena desde el fondo en doble fila india, las mujeres por la izquierda, los hombres por la derecha, trazan un semicírculo, las mujeres siguen a un lado y los hombres al otro, se encuentran nuevamente en un punto medio, entonces hombre y mujer dan una vuelta sobre sí mismos en dicho punto. Luego avanzan hasta formar un círculo con que empieza la cumbia. La mujer baila en posición erguida sosteniendo con el brazo derecho en alto un mazo de velas encendidas y con la mano izquierda levantando un extremo de la pollera a la altura de la cintura. Danza deslizándose sobre el suelo, nunca levanta los pies, el movimiento de las caderas es moderado y rítmico. El hombre apoya siempre toda la planta del pie izquierdo a manera de pivote, y del derecho sólo apoya el metatarso, elevando el talón. Realiza cabriolas, gesticula, hace ademanes, pela los dientes, saca la lengua, encoge los hombros, se encorva, se quita y se vuelve a poner el sombrero, da más velas a la mujer, a la cual le baila de frente, a los lados, por detrás y da vueltas a su alrededor. Pasos 1: Repique de tambor. Las mujeres describen el primer círculo y conservan su formación. Cada pareja se enfrenta, la mujer amaga a su parejo y este rehúye. Seguidamente, las mujeres avanzan conservando la formación del círculo. 2: El hombre describe un círculo alrededor de la mujer, lo inicia detrás de ella y vuelve al punto de partida. 3: El parejo aparenta colocar su antebrazo izquierdo sobre los hombros de la mujer para invitarla a dar una vuelta. La suelta imaginariamente, se separa y gira sobre sí mismo, mientras la mujer completa la suya y sigue adelante. 4: La mujer describe un círculo alrededor del hombre. Empieza por el lado izquierdo y sigue adelante. 5: El hombre realiza otra vuelta alrededor de su pareja, pasa primero por delante ejecutando figuras y coqueteos. Completa la vuelta por detrás y vuelve a su posición inicial. 6: La mujer retrocede tres pasos, gira sobre sí misma y hace el ademán de quemar al hombre con el mazo de velas. Luego sigue hacia adelante. 7: El hombre insinúa tomar a su pareja por la cintura y luego se alejan juntos. Festivales Los festivales de cumbia más importantes son: *Festival Nacional de la Cumbia "José Barros": se celebra anualmente en El Banco, Magdalena. Fue declarado patrimonio cultural de la Nación por el Congreso de Colombia en 2013. *Festival Nacional de la Cumbiamba: se celebra anualmente en Cereté, Córdoba. Sirenato de la Cumbia: se celebra anualmente en Puerto Colombia, Atlántico. *Festival de Cumbia Autóctona del Caribe Colombiano: se celebra anualmente en Barranquilla. *Festival de Bailadores de Cumbia: se celebra anualmente en Barranquilla. El carnaval de Barranquilla es escenario de múltiples presentaciones y concursos de cumbia; el principal escenario de los desfiles, la avenida Vía 40, pasa a llamarese el "cumbiódromo" durante los días de carnaval, en analogía con el sambódromo de Río de Janeiro y otras ciudades de Brasil. Desde hace varios años se proyecta el traslado del cumbiódromo a la avenida del Río. Patrimonio cultural de Colombia En 2006, la cumbia fue nominada por la revista Semana y el Ministerio de Cultura como símbolo cultural de Colombia, quedando en el puesto doce entre cincuenta candidatos. En 2013 el Congreso de Colombia declaró patrimonio cultural de la Nación al Festival Nacional de la Cumbia José Barros de El Banco, Magdalena. Desde 2013, el alcalde de Guamal, Magdalena (municipio ubicado en el territorio del antiguo país del Pocabuy), Álex Ricardo Rangel Arismendi, promueve el proyecto de declarar la cumbia como Patrimonio Cultural Inmaterial de la Nación Colombiana Videos de Cumbia

Que tal taringueros, este Post lo hago totalmente con fines informativos, por si crees que afanar Wi-Fi es lo mas inteligente que has hecho, o por si te estan afanando el Wi-Fi y tenes lag en todos tus juegos Online, acá hay unos tips que te pueden servir para ambos casos, todo esto en pro de la seguridad, se que es un poco largo pero si lo leen completo ya van a tener una mejor vision de lo que puedes hacer o te pueden hacer a la hora de conectarse a un Wi-Fi ajeno, y no solo eso, ya que incluso analizando los datos, se puede perfilar la persona que está conectada a la red, además de que es ralativamente fácil..... Hace unos meses, realizando pruebas de diferentes tipos de ataques sobre redes WiFi, dejé habilitada una red en casa con cifrado WEP, (eso sí, sin el SSID del operador con la contraseña por defecto predecible mediante las clásicas herramientas como Liberad a WiFi). Pasó el tiempo y dejé la red tal y como estaba, consciente evidentemente de que alguien podría querer invitarse algún día a la fiesta sin haber pagado la entrada, en cuyo caso ya mandaría yo a los de seguridad. Pues bien, hace unos días, echando un vistazo a los Logs del servicio DHCP de mi router, cuál fue mi sorpresa al ver que además de la información de mis equipos, había una fila más con el nombre de host “Rober1”. En efecto, algún vecino estaba intentando utilizar mi red, y considerando que como poco había tenido que utilizar alguna herramienta para obtener la contraseña, podría tratarse de un vecino con conocimientos sobre hacking, aunque lo de poner su nombre en el hostname indicaba lo contrario (siempre y cuando no se tratara de un cebo). Por lo pronto, no conocía a ningún vecino llamado Rober o Roberto. El primer impulso de cualquiera ante una situación así, podría ser el de cambiar el cifrado de la red a WPA2 con una clave robusta, y cortarle el grifo al vecino, pero los que nos dedicamos a esto de la seguridad, lo vemos como una excelente oportunidad para realizar una práctica con fuego real de hacking en redes de datos, al fin de todo, la red es mía y él es el intruso. Como no disponía de mucho tiempo, pues esto me cogió justo antes de salir de casa a un compromiso ineludible, además de desconectar todos mis equipos de la red, y dejarle así todo el ancho de banda a “Rober1” para que se sintiese como en casa, mi primer paso fue poner rápidamente uno de mis equipos con Backtrack5, una antena WiFi y la suite Aircrack, a escuchar el tráfico de mi propia red en modo monitor. El objetivo era intentar obtener algún dato que me pudiese dar información acerca del vecino para conocer sus intenciones, pues podría pretender simplemente utilizarme como ISP y ahorrarse la cuota mensual con esto de la crisis y los recortes, o “auditar” mis equipos, en cuyo caso debía prepararme para la batalla. Al llegar a casa, y descifrar el tráfico capturado con airdecrypt, me dispuse a analizarlo utilizando en primer lugar la versión gratuita de la herramienta Network Miner, que corre en sistema operativo Windows y es muy útil a la hora de obtener una visión a alto nivel de una captura de tráfico. Una vez cargada la captura, Network Miner identifica todos los hosts presentes en ella, y reconstruye a partir del tráfico tramas, archivos, imágenes, mensajes de chat, credenciales y sesiones si se han capturado, peticiones DNS, parámetros GET.. Además proporciona información interesante sobre los equipos presentes en la captura, que por otra parte podría obtenerse con cualquier otro analizador de tráfico tipo Wireshark, pero facilita bastante la tarea. La primera lectura que podía realizar es que se trataba de un equipo con sistema operativo Windows, de nombre “Rober1”, que estaba utilizando mi red para navegar por Internet. Analizando las tramas y las conexiones establecidas, los sitios webs más visitados durante la sesión de navegación, que duró cerca de 20 minutos, eran los siguientes: http://www.vanitatis.com http://www.elpais.com/gente http://devilwearszara.com http://www.fotoplatino.com En la siguiente imagen se pueden observar algunas de las imágenes descargadas durante la sesión de navegación: Sin querer entrar en un debate y limitándome a relatar en este artículo cuáles fueron mis suposiciones y el proceso mental seguido, mi primera impresión fue que más que tratarse de un hacker, se trataba de o bien una hacker o bien la amiga, novia, madre, hermana o esposa de “Rober1”, pues eran todas páginas de lo que yo considero “marujeo”, orientadas más a un público femenino. Realizando un análisis más profundo con herramientas como CookieCadger o Wireshark, también di con información exacta del equipo que estaba utilizando para conectarse a Internet, identificando peticiones HTTP, correspondientes a la comprobación de actualizaciones disponibles para un Notebook Asus F50SL: El siguiente paso consistiría en intentar conseguir más información mediante un ataque man in the middle, para intentar obtener alguna credencial en algún sitio web donde tuviera que identificarse, pero para eso debería de estar en casa esperando justo en el momento en que mi vecino/a fuese a utilizar mi red para navegar. Para ello, utilicé Cain + Wireshark en entorno Windows, y también arpsoof en entorno Linux. Coincidimos un par de veces a la misma hora, pero resultó que en esas ocasiones el único tráfico que generaba mi vecino, era el correspondiente a visualizar vídeos en Youtube de bebés. Esto alimentó aún más mi sospecha de que se tratara de una mujer. Por supuesto, en aquellas ocasiones en que coincidía conectado a la vez que mi vecino/a, antes de intentar un ataque MITM, me propuse escanear su máquina con nmap, pero los puertos estaban filtrados por el Firewall de Windows. Seguía sin poder identificar al vecino, pues a pesar de tener acceso al tráfico que generaba, no existía ningún rastro de sitios donde se autenticara con credenciales. Ni correo, ni Facebook, ni nada en un principio. Los días fueron pasando, y cada vez era más difícil coincidir en horarios para realizar un MITM. Entre el trabajo y mi reciente estrenada paternidad, complicado cuadrar con el vecino/a. Por otra parte, este tipo de ataque, no siempre funcionaba del todo bien, hecho que podía achacar también a la distancia del equipo a mi router, pero no penséis ni por un instante que lo iba a dejar así, ¡qué me estaba hackeando la WiFi! Paralelamente a estos intentos, siempre mantenía mi equipo capturando tráfico WiFi en modo monitor, y analizaba las capturas, además de las que obtenía con Cain + Wireshark. En estas nuevas capturas, obtuve información interesante para el análisis. Mi vecino/a se conectaba dos o tres veces al día, alrededor de 15 minutos cada sesión. Las páginas webs más visitadas seguían siendo de marujeo, como las comentadas en los párrafos anteriores, pero además habían accesos a las siguientes páginas: http://elimperiodelaley.blogspot.com http://quieroserjuez.blogspot.com http://vidadeunaopositora.blogspot.com http://sufridroaenejercicio.blogspot.com http://quenovoyaserlasecretariadeunjuez.blogspot.com Analizando el nombre de los sitios web, así como el contenido que había en los mismos, me quedó claro que se trataba de una mujer, que estaba estudiando para oposiciones a judicatura. Es decir, que hablamos de una aspirante a juez robando WiFi. ¡Así va este país!. Por otro lado, entre todas estas sesiones de navegación, en las que los sitios webs visitados eran los mismos especificados hasta ahora, se colaban algunas sesiones cortas en la que los sitios visitados eran: http://www.sport.es (Además leía la sección “El balón Rosa” ) http://www.marca.com http://tenerifedeportivo.com Estas sesiones, en principio parecía que correspondían más a “Rober1”, leyendo periódicos deportivos y echando un vistazo a las novias y mujeres de los futbolistas. En una de estas sesiones, concretamente un domingo, Rober1 consultó también la página de Yelmo Cines, pero al final parece que no se decidió a ir, porque más tarde presuntamente su pareja se volvió a conectar a ver vídeos de bebés, y leer un poco de prensa rosa, supongo que para desconectar de las arduas sesiones de estudio para la oposición. Por la información de la que disponía hasta el momento, se trataba de una pareja de vecinos que utilizaba mi red para conectarse a Internet y ahorrarse la tarifa del ISP, no de un hax0r con muchos conocimientos. Esto último me quedó más claro, cuando en una de las capturas recogidas escuchando en modo monitor, pude ver accesos a páginas de banca electrónica, algo que alguien con conocimientos de seguridad informática jamás haría desde una WiFi ajena. Afortunadamente para los vecinos, dieron con alguien que no tenía malas intenciones, y en esta ocasión, incluso de haberlas tenido, no podría haber hecho ningún destrozo, ya que al tratarse de tráfico SSL las credenciales no habrían sido capturadas sin romper el cifrado. En este punto ya tenía claro el perfil de los “atacantes”, así como su nivel de conocimientos, pero aún no los había identificado. Los ataques man in the middle no funcionaban siempre, así que se me ocurrieron varias alternativas. La primera de ellas, enchufarles un troyano haciendo DNS spooffing con alguna de las direcciones de los sitios webs más visitados. Pero en lugar de eso, decidí implementar un esquema “machine in the middle”, colocando una máquina a modo de router, para asegurar que todo el tráfico que generaban pasaba por la misma. Para ello, habilité una máquina virtual Backtrack, a modo de puente con dos interfaces de red. Una de ellas conectada a la red en cuestión, 192.186.1.0, y la otra en una nueva red 192.168.2.0, con la dirección IP 192.168.2.1. Además de eso, deshabilité el servidor DCHP del router al que se conectaban los vecinos, y arranqué un servidor DHCP en la máquina virtual, que repartiera direcciones en la nueva red, especificando como puerta de enlace la dirección de esta máquina en la nueva red, la 192.168.2.1. El tráfico generado era redirigido de una interfaz a otra, en aras de poder llevar el tráfico hacia y desde Internet a través del router principal. Por otra parte, también arranqué la herramienta SSLstrip, redirigiendo el tráfico SSL al puerto 10.000, para poder así interceptar sesiones de autenticación en algún sitio web que permitiese obtener alguna información para identificar a los malhechores. En este script de shell se puede observar la configuración final. Con este nuevo esquema, los vecinos se conectaban a mi router vía WiFi, pero era la nueva máquina puente la que hacía de router para ellos, dándoles una nueva dirección IP en el rango 192.168.2.0 y ofreciéndoles salida a Internet. Bastaba con arrancar tcpdump, dsniff, y visualizar el log de sslstrip para poder controlar todo el tráfico generado por los vecinos. El esquema no tardó en funcionar. La siguiente vez que se conectaron, todos los paquetes pasaban por la nueva máquina puente, y tras una o dos sesiones de navegación, el log de SSLstrip reveló su dirección de correo electrónico y su cuenta de Facebook: En este punto había completado mi análisis, y con un poco de Google Hacking a partir de su dirección de correo pude averiguar quiénes eran los vecinos, y confirmar que en efecto, se trataba de una pareja de abogados, ella estudiando para presentarse a una oposición de juez. Podría haberles hecho alguna trastada, como publicar algo en su muro, o cosas por el estilo, pero simplemente me limité a enviarles un correo informándoles de que estaba al corriente de lo que habían hecho, dándoles algunos detalles que les mostraran que efectivamente tenía conocimiento de sus sesiones de navegación, y advertirle de los peligros que corrían realizando este tipo de prácticas. Me contestaron ofreciendo sus disculpas, comentándome que estaban avergonzados de su comportamiento y que no tenían mucha idea de lo que estaban haciendo, ya que fue “un amigo informático” el que les consiguió la conexión a Internet gratis. Como ya todos sabemos, es impresionante toda la información que se puede obtener de una persona simplemente echando un vistazo a los sitios que visita en Internet, pero si además resulta que no sólo navega por páginas de información, sino que utiliza servicios de correo electrónico, redes sociales, o banca electrónica desde una conexión “robada”, el destrozo podría ser de dimensiones considerables. Por motivos de protección de datos se ha sustituido el nombre real del equipo vecino por “Rober1”, pero el host original sigue la misma nomenclatura. Por otro lado quiero deciros que este artículo está hecho por si alguno de los lectores de este blog tiene una pareja de amigos que un día le piden que le robe la WiFi a algún vecino para conectarse gratis a Internet. Tened cuidado que, como decía Chema, la víctima del robo puede que también tenga también un amigo informático y les metas en un verdadero problema a tus amigos.

Como bien saben, Pixar lanza producciones muy bien elaboradas, que de por sí tienen una línea gráfica un poco infantil, es apta tanto para grandes como para chicos. Originalmente tuiteadas por Emma Coast, Story Artist de Pixar, son una gran guía para enfocar cualquier proyecto narrativo o impulsarlo en caso de vernos atascados. 1. Admiras a un personaje por sus intentos, más que por sus éxitos. 2. Debes tener en cuenta qué es lo que es interesante para tí como público, no como escritor. Pueden ser cosas muy diferentes. 3. Definir un tema es importante, pero no verás de qué trata la historia hasta que no la veas terminada. Ahora, reescribe. 4. Había una vez_____. Todos los días______. Un día_____. Por eso_____. Por eso_____. Hasta que finalmente____. 5. Simplifica. Focaliza. Combina personajes. Esquiva los desvíos. Sentirás que estás perdiendo cosas valiosas pero te dará libertad. 6. ¿Con qué está cómodo tu personaje? Lánzalo al polo opuesto. Desafíalo. ¿Cómo lo va a superar? 7. Crea el final antes si quiera de saber cómo será tu mitad. En serio. Los finales son duros, enfréntate al tuyo. 8. Termina tu historia y abandónala aunque no sea perfecta. En un mundo ideal tendrías las dos cosas, pero continúa. Lo harás mejor la próxima vez. 9. Cuando te atasques, haz una lista de las cosas que NO van a ocurrir a continuación. Muchas veces el material que te desatascará se te mostrará solo. 10. Disecciona las historias que te gustan. Lo que te gusta de ellas es parte de tí, tienes que reconocerlas para poder usarlas. 11. Ponerlo en un papel te permitirá perfeccionar. Si una idea perfecta se queda en tu cabeza, nunca podrás compartirla con nadie. 12. Desconfía de lo primero que te venga a la cabeza. Y de lo segundo, lo tercero, lo cuarto, lo quinto… apártate de lo obvio. Sorpréndete a tí mismo. 13. Dales opiniones a tus personajes. La pasivididad y maleabilidad pueden quedar bien cuando escribes, pero son veneno para la audiencia. 14. ¿Por qué debes contar ESTA historia? ¿Qué es lo que te quema dentro y te impulsa a contarla? Ése es su corazón. 15. Si fueras tu personaje, en esa situación, ¿cómo te sentirías? La honestidad dota de credibilidad a las situaciones increíbles. 16. ¿Qué es lo que está en juego? Danos una razón para empatizar con el pesonaje. ¿Qué ocurre si no tiene éxito? Acumula las probabilidades en contra. 17. Ningún trabajo se desperdicia. Si no funciona, déjalo y sigue adelante. Volverá más tarde, cuando sea útil. 18.Tienes que conocerte a tí mismo: diferenciar cuando lo estás haciendo lo mejor posible o estás irritable. La historia es testear, no perfeccionar. 19. Las coincidencias que ponen a los personajes en problemas son geniales; las coincidencias para sacarlos son tramposas. 20. Ejercicio: desarma una pelicula que no te gusta. ¿Cómo la rearmarías para hacer algo que SÍ te gusta? 21. Debes identificarte con las situaciones y personaje, no puedes escribir en frío. ¿Qué te llevaría a tí a actuar de esa manera? 22. ¿Cuál es la esencia de tu historia? ¿Cual es la forma más económica para contarla? Si sabes eso, puedes construirla desde ese punto. Todos estos tips son muy importantes para Pixar, y que no sólo nos presenta una historia con buen contenido fráfico sino que también nos muestra una historia que deja una enseñansa y que muchas veces nos hace reflexionar. Para terminar les dejo un corto animado muy bueno y divertido link: http://www.youtube.com/watch?v=-EvkscCb9k0 Espero que les haya gustado y que les sirva, Saludos y hasta la próxima.

Aún no entendés el conflicto Palestino-Israelí?, te lo explico en 5 simples mapas Bueno, que tal amigos de Taringa, hago este Post solo con la necesidad de informar, ya que hay ciertas personas que me han roto las pelotas con argumentos que no son válidos y que justifican el ataque de Israel a Palestina, pero por supuesto que son personas que no conocen nisiquiera la historia ni el transfondo de este conflicto, asi que comencemos. Entre tanto Bardo y comentarios en Pro y en contra de Palestina, alguien me dijo: "Palestina no tiene derecho a reclamar ese territorio, ese territorio era británico y se lo cedió a los Judios para que creran el Estado de Israel", tal y como quedó en una resolucion de la ONU en 1947es cierto y posteriormente los judios declararon su independencia como estado en 1948 fundando así el estado de Israel, pero que tan cierto es???, bueno, si, es cierto, pero que fuera una colonia británica no justifica los hechos, sobre todo de la manera q la consiguió. Así que bueno, vamonos al primer mapa, justo antes de la Primera guerra Mundial: Se preguntarán, y porque pongo un mapa del imperio Otomano???, que es el imperio Otomano???, eso existió????, Por supuesto, la ignorancia de las personas es increible, y sobretodo con todo esto de la Internet, en donde podes encontrar toda la info que necesites, solo la utilizan para subir fotos, chatear, y claro, desinformarsen porque hay quienes saben y aprovechan de esta situacion cultural de hoy en día.... Bueno, resulta que el Imperio Otomano es un imperio que estuvo siglos controlando algunas zonas de Oriente Medio e incluso Europa, y allí, donde está el circulo de rojo, es el territorio en el que ahora se encuentran Israel, Palestina y el Líbano, que en 1900 no eran estados sino que eran casi que provincias del Imperio Otomano. Aunque el imperio Otomano se consideraba Multicultural, la mayoria de sus habitantes, y sobretodo las areas del sur eran mayoritariamente Arabes y de religion Islamica, pero que pasó con el Imperio Otomano???, se le vino la Primera Guerra Mundial...., aca nuestro segundo mapa: Que podemos ver en este mapa??, es sencillo, cuando estalló la Primera Guerra Mundial, el Imperio Otomano se involucró en dicho conflicto, siendo parte de las Potencias Centrales junto con el Imperio Aleman y el Imperio Austro-Hungaro, enemigos en dicho conflicto de Reino Unido, Francia y casi al final del conflicto de EEUU. Las potencias Centrales perdieron la guerra y se tuvieron que dejar a la suerte de lo que los Aliados les indicaran y mandaran, alli podemos ver demarcado con un circulo Rojo las areas donde se ubican Palestina e Israel. Acá pasamos a nuestro tercer mapa: Por Dios!!!, ahí esta Palestina!!!!.. pensarán algunos, si, este mapa de 1919, justo despues de la guerra, los Aliados victoriosos reclamaron territorio al vencido, al Imperio otomano, quitándole casi la mitad de su territorio y redujéndolo a un estado nuevo llamado Turquía, en este mapa podemos ver ademas los territorios que se repartieron Francia y Reino Unido, con GB las colonias controladas por Gran Bretaña y con FR las coloias controladas por Francia, efectivamente, Reino Unido controlaba Palestina, que antes era del Imperio Otomano, en donde casi todos su habitantes eran Àrabes...., vamos al Cuarto Mapa: Acá nos remontamos a la Segunda Guerra Mundial, podemos ver con azul las zonas que Reino Unido todavia controlaba, Jordania en aquel entonces se llamaba Transjordania, quien se independizaria en 1946. Con todo lo del Holocausto NAZI hacia los judios, los judios que estaban regados por toda Europa y en varias otras partes del mundo rogaban por tener un estado independiente. Gran Bretaña, como vencedor de nuevo en la segunda guerra mundial y con ese territorio tan lejano, en Medio Oriente y lleno de Árabes no tuvo mejor idea, Hay que dárselo a los Judios...., la poblacion Palestina, en el que casi todos sus habitantes eran Árabes por supuesto no estuvieron de acuerdo, y al igual que Transjordania querian independizarsen, pero por falta de liderazgo y organizacion política no lo lograron... por ende en 1947 declarò al Estado de Israel en el area Palestina, aca el Quinto Mapa: Así fue como nació el Estado de Israel, los Palestinos no pudieron hacer nada ante la llegada de los Judios a ocupar su territorio, en consecuencia, los estados de la alianza Árabe, en ese entonces Egipto, Transjordania, Siria, Libano e Irak decidieron invadir Israel ya que no estaban de acuerdo con la resolucion de la ONU y el plantamiento de un estado Judio en su territorio, dando inicio a la primera Guerra Arabe-Israelí en 1948 y a muchas otras en las decadas siguientes, hasta hoy en día. Pero no conforme con el territorio asignado por la ONU en 1947 y aprovechando la guerra de 1948 Israel decidió añadirse mas territorio, y lo ha venido haciendo desde entonces..... Acá termina el Post, espero que les haya quedado claro el transfondo de esta situacion y de que los Palestinos tienen todo el derecho a reclamar su territorio, comentarios con insultos serán borrados, comenten con moderación..... Saludos