borhess

Usuario (Argelia)

Desde todos lados nos dicen que estamos rodeados. Que todo lo que nos circunda parece tener los ojos puestos en nuestras trivialidades, con estructuras de espionaje globales que ya lo han copado todo. Pensando en cómo evadir el espionaje de la NSA y de otras agencias, nos pusimos a pensar en qué tendríamos que cambiar y los resultados son los siguientes. Muchos pensarán que sólo la paranoia es la que motiva ciertas conductas previsoras, como las que en este artículo se tratarán. No los culpamos, la sobre preocupación también es un problema y no queremos remplazar uno con otro. Sin embargo, algunos usuarios nos envían pedidos especiales acerca de qué pueden hacer para que sus datos no estén tan expuestos y en caso de que todo se vaya al demonio, no tener que arrepentirse por haber dicho o hecho algo en particular en internet. Si bien hoy lo que uno pueda decir o no en una red social no parece tan importante como para que la NSA esté gastando millones de dólares en espiarnos justamente a nosotros, con Obama desayunando mientras lee nuestros aburridos correos electrónicos y con toda la CIA quitándose horas de sueño detrás de las fotos que subimos a Instagram, hay otros espías menos gubernamentales que andan a la caza de información bancaria, de servicios y de otras fuentes de donde pueden tomar información relevante o directamente dinero. Frente a estos problemas hay maneras de cubrirse un poco más, y esas maneras son las que también sirven a la hora de evadir el espionaje de la NSA. Ante un panorama presuntamente desolador para el futuro de la privacidad de los usuarios de internet, nos pusimos a repasar cuáles son los espectros afectos por la vigilancia y elaboramos una lista de todo lo que habría que remplazar para estar un poco más a salvo. Cambiar de navegador Internet Explorer es propiedad de Microsoft y está bajo su tutela, con su conservadora disciplina hacia la ley y los organismos propietarios de derechos económicos sobre los contenidos. Google Chrome es el navegador de Google, quien ha sido sincero y ha reconocido su “obligada” colaboración con la NSA. ¿Quedan alternativas? Por supuesto. En primer lugar ponemos a Tor browser, un navegador tan anónimo como lento. Por otra parte tenemos a Mozilla Firefox, flexible y rápido, pero no sabemos hasta qué punto es de confiar en términos de aggiornamiento a las leyes que exigen la colaboración de servicios y software de internet. También conocemos GNUZilla IceCat, basado en Firefox, se especializa en aplicaciones libres y tiene grandes opciones de privacidad. Por último, Orbot es una versión de Tor pero para Android. Usar otra tienda de aplicaciones Android Desde hace algún tiempo se ha puesto sobre la mira los sitios de descarga de aplicaciones para Android, ya que según la NSA y las agencias de seguridad norteamericanas, “lo que un usuarios descarga lo define”. Por esto es que las tiendas se han vuelto un punto investigado. Google Android y Google Play son las principales, y los informes de PRISM ya nos contaron que Google tiene algunos lazos co-participativos con la NSA. Para combatir esto y no ser tan vigilado, te recomendamos las alternativas a Google Play. La primera es CyanogenMod, reconocida distribución de firmware de primera línea. Luego tenemos Replicant y F-Droid, ambos dos unas excelentes indizadoras de software libre. Usar motores de búsqueda alternativos Si el lema de “no seas malvado” de Google ya te parece anacrónico e incoherente, tal vez te hayas ido por Bing, aunque la sensación de ser espiado no varíe mucho entre ambos. Así que si quieres ir al extremo y cambiar los motores de búsqueda, te recomendamos DuckDuckGo, que pone a la privacidad como la razón de su existencia. También tienes MetaGer, un buscador alemán poco conocido pero bastante eficiente y simpático con tu privacidad. Startpage es otro motor de búsquedas confiable aunque un poco tosco en el uso y luego tienes a otros más conocidos por los geeks, como Seeks Projects que es descentralizado y YaCy, un motor búsquedas gratuito que no almacena tus búsquedas. Cambiar de redes sociales Si hay algo reconocido y probadamente vigilado, esas son las redes sociales. Facebook, Google+, Twitter, Instagram y decenas de los servicios web más populosos son los primeros en ser investigados a la hora de hacer perfiles comerciales, psicológicos y sociales de un determinado individuo bajo sospecha. Las usamos todo el tiempo y la mayoría de nuestros amigos y contactos “están ahí”, por lo que puede ser duro tener que moverse a otras redes menos afectadas. Si decides hacerlos, algunas a tener en cuenta son: Diaspora, que no requiere de tu identidad real para registrarte como usuario. También puedes ir por Friendica, una red social federada de código abierto y muy amiga de la privacidad. RetroShare también puede andar, ya que es especial para compartir archivos y comunicarse con amigos sin poner en riesgo la privacidad. Movim es una red social para tener un control más estricto sobre la información que compartes, y GNU social es ideal para los que forman parte de la comunidad de usuarios de GNU. Cambiar servicios de elaboración de documentos Si están en plan de huída del radar de la vigilancia, Google Docs, Microsoft Office Web Apps y Zoho Office Suite tienen que volar. Aunque parezcan los únicos viables, en realidad hay varios más disponibles que son –sólo un poco- más seguros. RiseUP es un servidor autogestionado especialmente para movimientos sociales, donde los datos de tus documentos estarán a salvo. Etherpad es un editor web colaborativo, que utiliza colores para señalar a los diferentes usuarios y se basa en la privacidad. Ethercalc es el mismo servicio que el anterior, pero con hojas de cálculo. Realizar video y audio conferencias seguras Hay gente que recomienda que si planeas la revolución vía internet, lo mejor será que no uses Google Hang-ups porque terminarás preso. Aunque no creemos que sea tan extremo el asunto, es cierto que si te vas a cubrir un poco más de la vigilancia, Skype, Hang ups, Facetime, GoogleTalk y otros tienen que quedar afuera de la lista segura. Para remplazarlos ve por Mumble, que funciona tipo TeamSpeak pero es cifrado y de baja latencia. RedPhone y CSipSimple sirven para hacer llamadas seguras desde Android y Jitsi es un mensajero instantáneo totalmente libre y con videoconferencias. Cambiar de sistema operativo Boy… that escalated quickly! Es cierto, pero muchos necesitan de cambios bruscos para sentirse seguros. Si Windows, Mac OS X y Ubuntu te generan dudas, vas a tener que meterte en un bunker anti radiación e instalar distribuciones y sistemas operativos como OpenBSD, que tiene más criptografía integrada que un libro de masones ciberpunks. También puedes ir por Linux Mint Debian Edition si migras desde Windows y quieres algo fácil de adoptar. Otras alternativas son Debian, que tiene un manifiesto ético inviolable y Fedora o Gentoo, ambos estables y con software libre como obligación. Y si la anterior te pareció exagerada… también puedes Desconectarte de internet y no volver a preocuparte por el tema. La ignorancia es la principal causa de indefensión, y es lo primero que hay que atacar. Por esto es que vale la pena aclarar que esta lista no es una recomendación para hacer sí o sí “porque hay que ser paranoicos y tener miedo”, sino un llamamiento a la reflexión sobre cómo los servicios y el software que usamos asiduamente ya han sido cooptados por la NSA, PRISM, hackers maliciosos y otros tantos peligros menos conocidos que habitan la web. COMENTAR ES AGRADECER!

El nuevo sistema de criptografía cuántica que desarrolla Toshiba ofrece privacidad absoluta, según aseguran, a prueba espionajes y curiosos. Durante los últimos meses cuando hablamos de seguridad en la red, inmediatamente pensamos en la NSA y por supuesto en su programa de vigilancia PRISM. Y es que desde que Edward Snowden revelara toda la información acerca del espionaje que las agencias de inteligencia estadounidenses mantienen con, prácticamente, casi todo el mundo, muchos nos cuestionamos las medidas de seguridad que tomamos en nuestros dispositivos, y un buen sistema de criptografía puede ser una buena forma de aislar a los ojos curiosos de nuestros datos privados. Toshiba asegura estar trabajando en un nuevo sistema de criptografía cuántica, según aseguran, que servirá para proteger los datos e información de cualquier persona, desde un agente secreto de una oficina de inteligencia, un presidente de algún país (para evitar nuevos casos como el espionaje al presidente de México), o cualquier persona que desee privacidad absoluta de sus datos. ¿Acaso alguien no la desea? El principal problema, por así decirlo, de las soluciones de seguridad a base de sistemas de criptografía cuántica, es que su desarrollo está aún muy verde, por así decirlo, este tipo de criptografía tiene aún un largo camino por recorrer antes de ser una solución viable (¿comercial?) para todas las personas. Eso sí, cuando esté lista, podría realmente ser impenetrable, al menos en teoría. La criptografía cuántica, como su nombre lo indica, hace uso de la física cuántica para prometer que la información enviada desde un punto "A" llegue a un punto "B" sin posibilidad de ser interceptada, ni siquiera por la NSA, MI-6, KGB, o cualquier agente secreto de película, o agente externo. La teoría indica que nadie puede interceptar o intentar modificar un sistema cuántico sin perturbarlo, lo que dejaría evidencia clara de la filtración, o quizás destruiría la información en el proceso, algo que es parte de los propósitos de los investigadores de Toshiba. Esta investigación es bastante costosa, por lo que ciertamente tendremos que esperar un buen tiempo antes de verla como una realidad. Aún así, promete ser una solución realmente segura para la privacidad. Como menciona Andrew Shields, director del grupo de información cuántica en los cuarteles europeos de investigación de Toshiba: Este tipo de sistemas sencillamente no pueden ser derrotados por ningún tipo de avance en la computación, ni nigún algoritmo matemático o ingeniería complicada. Las leyes de la física no pueden romperse, y esto es lo que ofrece completa seguridad. Si bien ya hay empresas que ya ofrecen sistemas de seguridad relacionados en parte a la física cuántica, son extremadamente costosos. Lo que desea Toshiba es ofrecer este protocolo a todo mundo, y esperemos que lo logre muy pronto.

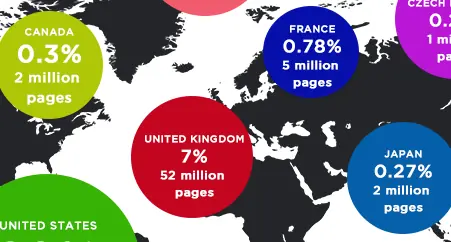

Hay muchos dúos dinámicos en la historia, grandes duetos, grandes parejas, pero la del internet con la pornografía es imbatible. Queriendo hacer un estudio sobre la producción de porno en el mundo, una consultora de datos realizó el mapa de la pornografía online. Lo sabemos, lo sabemos. No necesitas del trabajo de un cartógrafo para encontrar pornografía. Simplemente debes saber hacia dónde apunta la brújula de tu deseo y seguir ese camino luego de tipiar unas cuantas letras sobre el navegador. A veces ni siquiera, ya que si no tomas algunos recaudos cuando estás explorando otras cosas en internet, el porno se te mete por las ventanas. Al contrario que Fox según Los Simpsons, internet es quien se ha vuelto el depositario de la mayor parte de la pornografía que hoy día es consumida, y si en tu paseo diario por la red topas con decenas o cientos de anuncios publicitarios invitándote a pasar un momento de placer puede que, según una consultora de datos, estés frente a un sitio alojado en los EEUU o en los Países Bajos. Habiendo elaborado un mapa de la pornografía online, la consultora MetaCert presentó sus resultados luego de realizar rastreos y clasificaciones de sitios web pornográficos. Según su estudio, la mayoría de la pornografía online está alojada en EEUU, que se hace del mercado con más del 60% del contenido disponible. Esos son nada más y nada menos que 428 millones de páginas de puro placer carnal. Con casi la mitad del porcentaje, lo secundan los Países Bajos u Holanda, con 187 millones de páginas que forman el 26% del total. Luego tenemos al tercer gran jugador, Reino Unido, con 7%. En la participación menor encontramos a Alemania con 1%, Francia con 0.78%, Australia y Canadá con un 0.3%, Japón con 0.27% y República Checa con 0.21%. España recién aparece en el puesto 13, con 935 mil páginas divididas en 9.168 dominios. Dentro de este mapa de la pornografía, la importancia de EEUU es mayúscula, y por ello la compañía Metacert detalló el alojamiento de las páginas web sobre el territorio. Así quedó informado que el 66% del contenido total de los EEUU estaba en California, algo que no sorprende en absoluto, dadas las leyes menos inquisitorias que hay vigentes en ese Estado, aunque principalmente por la presencia física de grandes data centers y compañías informáticas. Otra información relevada fue que el 82.46% de los dominios son .com, con un 7.76% de .net y el resto dividido entre .nl, .org, .xxx. Lo del xxx, con un 0,62% es algo que puede llegar a cambiar en los próximos años, cuando el uso de este dominio específico empiece a estandarizarse. COMENTAR ES AGRADECER!

¿Puede que por fin Intel logre crear un procesador gráfico integrado para portátiles capaz de mover juegos de última generación? Aunque Intel está haciendo esfuerzos titánicos por no quedarse atrás en el mercado móvil, ya sean en tablets o con smartphones, donde no paran de lograr mejores resultados son con sus procesadores para portátiles. La nueva generación de procesadores Intel "Haswell" integran una nueva tecnología gráfica que han llamado Intel Iris Pro. Es marketing, es un nombre muy fácil de identificar y de los que hasta se pondrá una pegatina en la parte cercana al teclado, pero lo que hay detrás es una gran mejora de un procesador gráfico integrado en los procesadores Core i5 y Core i7 de Intel. Por ejemplo, en la última generación Haswell presente en ultrabooks y de nuevo, tan solo en algunos modelos de procesadores, no en todos, estas maquinas por fin se convierten en portátiles capaces de mover juegos. Los Ultrabooks tiene dos principales problemas, el primero y quizá más importante y que poco a poco se está mejorando es la capacidad de la batería, no se logra alcanzar a la enorme batería del MacBook Air que supera las 8 horas de uso. Pero otro problema es el poder gráfico. Es evidente que estas máquinas no están diseñadas para ser equipos de alto rendimiento, son equipos de movilidad, te los puedes llevar a todos lados porque no ocupan mucho y no pesan. Con Intel Iris Pro este problema se soluciona. En un equipo de Clevo que Intel ha mostrado en la presentación de nuevos productos, hemos comprobado la potencia de Iris Pro en un Core i7. El resultado es que por primera vez, un portátil con un procesador sin ser "el de más alta gama" y sin una tarjeta gráfica dedicada, por fin sirve para jugar. link: http://www.youtube.com/watch?feature=player_embedded&v=Kx4scsIpO_Y Es una pena que en el vídeo no se vea en detalle la calidad de los gráficos, pero no es una demo, no es un vídeo puesto una y otra vez, es un juego que está renderizando una y otra usando su motor gráfico. El nivel de detalle, las transiciones, los reflejos, la capacidad de superar los 50fps (en esta demo) y todo ello en una resolución Full HD. Parece que por fin estamos ante una generación de procesadores que de verdad son gráficamente potentes. Y se le pueden buscar muchos usos, edición 3D por ejemplo, pero sinceramente, al final se usa para jugar. Y con un Ultrabook aunque se puede jugar, no se logra una gran calidad. Con tecnología como Iris Pro por fin parece que se consigue y que juegos de última generación sean capaces de ser jugables en un punto en el que el vídeo no vaya a saltos.

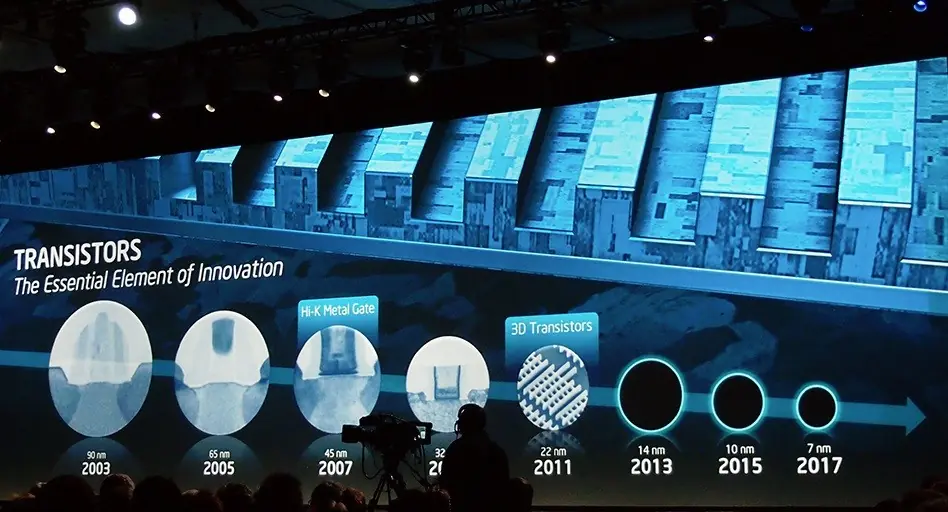

Transición entre micro-arquitecturas será cada 2 años para los microprocesadores de escritorio. Allá por abril de este año nos enteramos que Intel realizaría cambios en su calendario de lanzamientos estilo Tick Tock, los que probablemente le darían fin al tradicional esquema de lanzamientos por el que conocemos a Intel. Fudzilla afirma haber conseguido información que respalda estas suposiciones que vienen circulando desde hace varios meses en la industria: Tick Tock (Tick = micro-arquitectura anterior optimizada + nuevo proceso de manufactura - Tock = micro-arquitectura rediseñada + proceso de manufactura anterior) llegó a su final para los microprocesadores socket LGA dirigidos a equipos de escritorio; pero al parecer continuará sin cambios para los microprocesadores y SoCs BGA (soldados directamente a la tarjeta madre) para notebooks, ultrabooks, tablets, smartphones y smartwatch. El nuevo calendario de lanzamientos de Intel para sus microprocesadores de escritorio (al que podríamos denominar Tock Tock+) consistirá en el aprovechamiento máximo de cada una de las nuevas micro-arquitecturas lanzadas por Intel, las que en vez de ser remplazadas anualmente, extenderán el tiempo de vida de la nueva micro-arquitectura por al menos 2 años. Lo anterior quiere decir que las micro-arquitecturas Tick (optimización de la micro-arquitectura + nuevo proceso de manufactura) únicamente harán su aparición para el segmento de las notebooks y dispositivos portátiles, mientras que para los equipos de escritorio tendremos una Tock+, la que será una optimización de la micro-arquitectura pero manteniendo el proceso de manufactura anterior. Por lo anterior tenemos: Tock (2013 - 22nm) para equipos portátiles y de bajo consumo: Haswell-H, Haswell-MB, Haswell-ULT, Haswell-ULX, Valleyview-D, Valleyview-M, Valleyview-T, Merrifield y Quark de primera generación. Tock (2013 - 22nm) para equipos de escritorio socket LGA: Haswell-DT y Haswell-E (2014). Tick (2014 - 14nm) para equipos portátiles y de bajo consumo: Broadwell-H, Broadwell-MB, Broadwell-ULT, Broadwell-ULX, Cherryview-D, Cherryview-M, Cherryview-T, Moorefield y Quark de segunda generación. Tock+ (2014 - 22nm) para equipos de escritorio socket LGA: Haswell2-DT y Haswell2-E (2015). Tock (2015 - 14nm) para equipos portátiles y de bajo consumo: Skylake-H, Skylake-MB, Skylake-ULT, Skylake-ULX, Willowview-D, Willowview-M, Willowview-T, Morganfield y Quark de tercera generación. Tock (2015 - 14nm) para equipos de escritorio socket LGA: Skylake-DT y Skylake-E (2016). Tick (2016 - 10nm) para equipos portátiles y de bajo consumo: Skymont-H, Skymont-MB, Skymont-ULT, Skymont-ULX, reemplazos de Cherryview/Moorefield y Quark de cuarta generación. Tock+ (2016 - 14nm) para equipos de escritorio socket LGA: Skylake2-DT y Skylake2-E (2016). Si bien todo pareciera indicar que Intel deja en segundo plano a sus microprocesadores para equipos de escritorio, en realidad no es algo tan grave como suena, pues tradicionalmente las micro-arquitecturas Tick (Ivy Bridge/Broadwell/Skymont) ofrecen pocas mejoras de rendimiento y se centran mayormente en mejorar el consumo energético; por lo que en teoría un “Tock+” ofrecería casi los mismos beneficios de rendimiento, aunque a costa de un consumo ligeramente mayor. Un calendario de lanzamientos muy similar al que estrena Intel sería el que viene realizando AMD en los últimos años con sus APU Trinity y Richland basados en las micro-arquitecturas Piledriver (una especie de Tock) y Piledriver+ (una especie de Tock+) respectivamente (ambos fabricados a 32nm), por lo que en teoría, nuevos productos basados en la misma micro-arquitectura pueden ofrecer buenos resultados. COMENTAR ES AGRADECER!

La clásica definición de muerte cerebral podría tener los días contados. Y es que en un estado de coma profundo, donde nuestro encéfalo podría parecer inerte, científicos canadienses han detectado una mínima e insólita actividad cerebral. De forma tradicional, la neurociencia conoce si nuestro cerebro sigue vivo a través de la prueba conocida como encefalograma, que es capaz de medir nuestra actividad cerebral. Cuando un paciente entraba en la etapa conocida como muerte cerebral, las líneas que se trazaban en el encefalograma eran planas. Esto es lo que se conoce popularmente como encefalograma plano, que significa que la actividad cerebral es nula, momento a partir del cual se puede determinar, transcurrido un determinado período de tiempo, la muerte del paciente. Sin embargo, un estudio publicado en la revista PLOS One podría cambiar definitivamente nuestro conocimiento sobre el encefalograma plano. En otras palabras, científicos de la Universidad de Montreal han conseguido detectar actividad cerebral tras esas líneas planas, bautizando estas extrañas oscilaciones como "complejos Nu". Hay "vida" más allá de la tradicional definición de muerte cerebral El estudio fue llevado a cabo inicialmente en un paciente que se encontraba en el estado de coma profundo, en el que no mostraba actividad cerebral. Los científicos demostraron que tras encontrar encefalograma plano, se daba una insólita etapa en la que el cerebro del individuo parecía trabajar mínimamente. Para demostrar que esta intrigante actividad cerebral era cierta, y que no era debida a problemas técnicos, los investigadores canadienses recrearon en gatos el estado de coma profundo de este paciente, mediante el uso de un potente anestésico. La razón de usar esta especie fue que es el modelo animal por excelencia en este tipo de estudios neurobiológicos. Al inducir el estado de coma profundo en los gatos, los científicos fueron capaces de detectar una mínima e insólita actividad cerebral, acorde a los complejos Nu descritos en el paciente. La sorpresa fue mayúscula. Y es que este descubrimiento podría cambiar en buena medida las teorías tradicionales sobre la muerte de nuestro cerebro y la interpretación de los datos del encefalograma. Además, los investigadores vieron que en este estado de mínima actividad cerebral, el hipocampo podía enviar órdenes a la corteza cerebral. Este hallazgo también tiene implicaciones terapéuticas muy importantes, ya que podría aplicarse este descubrimiento en pacientes que hubieran sufrido daños importantes tras un accidente, pues sería una forma de preservar el cerebro y otras estructuras del cuerpo. Esto es debido a que los individuos que hayan pasado una buena temporada en coma pueden experimentar bastantes problemas, debido a la inactividad de su cerebro, que provocaría en parte atrofias. Por tanto, saber que existe un estado en el que el encéfalo presenta una mínima actividad cerebral podría ayudar a evitar este tipo de problemas. Otra posibilidad es utilizar esta fase de mínima actividad cerebral para conocer más sobre los procesos de aprendizaje y memoria que lleva a cabo nuestro encéfalo. En cualquier caso, se trata de un descubrimiento muy importante para la medicina en general, y la neurociencia en particular. Yo no podia dejar pasar el post sin esta cancionsota!!!!!!! Guns N' Roses - Coma link: http://www.youtube.com/watch?v=_CnSTSixzcg COMENTAR ES AGRADECER!

Intel muestra su microprocesador Haswell-E equipado con 32GB de memoria DDR4 Hace algunos meses Intel nos reveló algunos detalles sobre sus futuros microprocesadores Core HEDT (High End DeskTop) de cuarta generación “Haswell-E”, los sucesores de los recientemente lanzados microprocesadores Core HEDT tercera generación “Ivy Bridge-E”. Los microprocesadores Core HEDT de cuarta generación “Haswell-E” junto a los chipsets X99 “Wellsburg-X” conformarán la nueva plataforma Lituya Bay, la primera plataforma DDR4 de Intel, dirigida a los usuarios entusiastas. Haswell-E poseerá un controlador de memoria DDR4 de cuádruple canal integrado, gracias al cual tendrá un ancho de banda que superará ampliamente a cualquier producto existente al momento de su lanzamiento, el cual se estima será a fines del próximo año o principios del 2015. Durante el evento Intel Developer Forum 2013 (IDF 2013), la empresa mostró un equipo basado en un ejemplar preliminar, pero completamente funcional del microprocesador Core i7 HEDT de cuarta generación “Haswell-E” socket LGA 2011-3, 32GB (4x8GB) de memoria Micron DDR4 en modo cuádruple canal y una tarjeta madre basada en el chipset X99 “Wellsburg-X”. El equipo ejecutó establemente el sistema operativo Windows 8 y la aplicación Prime95 27.9. COMENTAR ES AGRADECER

El sistema operativo cumple 18 años desde su lanzamiento oficial. Un día como ayer, 24 de agosto pero del año 1995, Microsoft presentó y lanzó de manera oficial al mercado su sistema operativo Windows 95, el que muchos de nosotros utilizamos durante la época en que las computadoras personales comenzaban su apogeo y llegada en masa al hogar de miles de personas alrededor del mundo. En dicha época la plataforma fue muy importante y anotó excelentes ventas, esto debido a su nueva interfaz gráfica de usuario que luego varios sistemas operativos de Microsoft heredaron en el futuro, además de introducir soporte para conectividad USB y la facultad de reconocer periféricos al instante gracias a la funcionalidad Plug and Play, todo lo cual damos por sentado en la computación de hoy en día. Es por esto que Microsoft lanzó Windows 95 junto a una poderosa campaña publicitaria por detrás, destacando un video donde Jennifer Aniston y Matthew Perry, entonces protagonistas de la popular serie televisiva Friends, enseñan a utilizar la plataforma, además de un divertido video de la presentación oficial donde Bill Gates baila y Steve Ballmer actúa como... Steve Ballmer. link: http://www.youtube.com/watch?v=1GWQgb015Lc&feature=player_embedded#t=13 dia del lanzamiento de Windows 95 link: https://www.youtube.com/watch?v=lAkuJXGldrM&feature=player_embedded comerciales y otras cosas de Windows 95 link: https://www.youtube.com/watch?v=Tw-GGT6900s link: https://www.youtube.com/watch?v=y0CRWAz09r8 Esto si era INMUNDAMENTE HORRIBLE! (aun lo sigue siendo) COMENTAR ES AGRADECER!

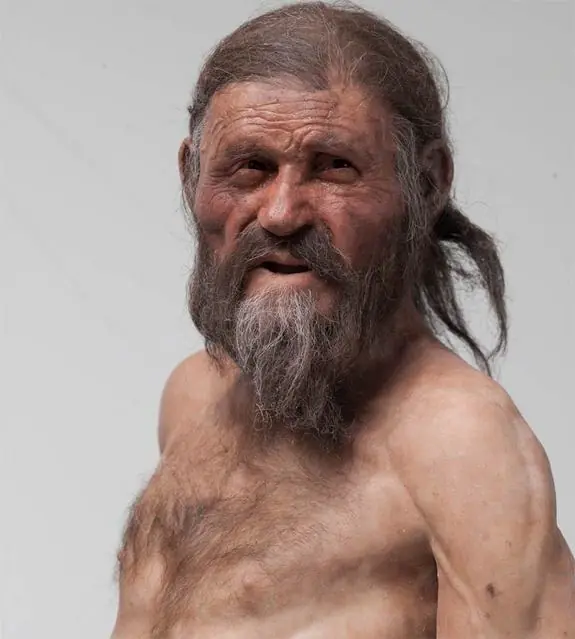

Investigadores de la Universidad Médica de Innsbruck, Austria, han encontrado a diecinueve parientes vivos de Ötzi, más conocido como “el Hombre de los Hielos”, una momia descubierta hace poco más de veinte años en la región alpina situada entre Austria e Italia. Ötzi, representante de un pretérito mundo desconocido, habitó dicha región hace 5.300 años, y tuvo una descendencia que trascendió hasta la actualidad. "Otzi", tal como fue encontrado Luego de comparar muestras de su ADN con los de 3.700 austriacos donantes de sangre, los científicos pudieron detectar a las diecinueve personas emparentadas genéticamente con él. No obstante, estos no serían los únicos parientes vivos de Ötzi: Walther Paterson y su equipo ya han anunciado que harán pruebas con el ADN de habitantes de Suiza e Italia, con la firme de sospecha de que se engrosará la parentela del Hombre de los Hielos. En ambos países ya hay numerosas personas que se han postulado voluntariamente para donar su sangre a esta investigación, y saber si descienden, de algún modo, del mismísimo Ötzi, el hombre que murió a los 46 años, media un metro y medio, tenía una dieta carnívora, padecía la enfermedad de Lyme, habría muerto de un flechazo o un golpe en la cabeza… y hoy nos abre una extraordinaria puerta al pasado de este mundo. Cuerpo de "otzi" momificado por el frio Reconstruccion facial de "otzi" COMENTAR ES AGRADECER

Western Digital Ultrastar He6: El primer disco duro con helio La idea de inyectar helio en los discos duros ha estado ganando tracción durante los últimos meses, y ahora nos encontramos con el nuevo Ultrastar He6, desarrollado por la subsidiaria HGST de Western Digital. ¿Qué gana este disco con el helio? Nada menos que dos platos adicionales, sumando 6 TB de capacidad. En estas últimas semanas, los únicos discos duros que han llegado a mi poder son de 2,5 pulgadas. Obviamente, adaptarlos a una bahía más grande es un problema menor comparado con los desafíos que debe enfrentar el entorno empresarial, concentrados en una demanda que no deja de crecer, y en una infraestructura llevada al límite. Uno o dos discos duros no causan mayores problemas, sin embargo, cuando hablamos de un centenar de discos o más, el calor, el consumo de energía y la densidad de almacenamiento se transforman en parámetros críticos. En este caso, obtener más con menos es vital entre los fabricantes, y para lograrlo llega un aliado directamente de la tabla periódica: El helio. En septiembre de 2012, HGST (ahora bajo el ala de Western Digital) anunció el desarrollo de discos duros inyectados con helio. Esto otorga beneficios inmediatos al diseño, comenzando con un incremento en la cantidad de platos, pasando de cinco a siete. Los esfuerzos de HGST se han materializado en el nuevo Ultrastar He6, que con la ayuda de siete platos puede ofrecer una capacidad de seis terabytes, conservando el formato tradicional de 3,5 pulgadas. El Ultrastar He6 es 50 gramos más liviano comparado con discos similares, trabaja a menor temperatura (entre 4 y 5 grados por debajo del promedio), su consumo en espera es de solamente 5,3 vatios, y genera un 30 por ciento menos de ruido. A esto se suma un “tiempo medio” entre fallas de dos millones de horas, y cinco años de garantía oficial. Ya hay varios nombres de muy alto calibre evaluando al Ultrastar He6, entre los que hallamos a HP, Huawei, Netflix e incluso el CERN. De más está decirlo, no es un disco duro para instalar en un sistema de escritorio, y aunque Western Digital no reveló el precio oficial por unidad, imaginamos que debe ser más alto de lo normal, debido a que la inyección de helio y el sellado hermético hacen más compleja a la línea de producción. También entiendo que hay científicos preocupados por el uso actual del helio, pero el diseño del Ultrastar He6 parece ser muy eficiente en ese punto, ya que un tanque convencional alcanza para fabricar diez mil unidades.