bruno_Zs

Usuario (Argentina)

EN LOS ÚLTIMOS AÑOS, EN MÉXICO SE HAN DISPARADO LOS CASOS DE EXTORSIÓN TELEFÓNICA, AQUÍ TE PRESENTAMOS ALGUNAS RECOMENDACIONES A SEGUIR, EN CASO DE QUE TE ENFRENTES A ESTA INTIMIDANTE SITUACIÓN. Según el INEGI, la extorsión telefónica es el segundo delito reportado con mayor frecuencia, y hayan sido denunciados o no, tan sólo en el 2012 hubo al menos 5 millones 994 mil casos. Este delito es recurrente porque es extremadamente fácil de cometer, ya que no resulta complicado obtener datos personales, nombres de familiares y ubicaciones domiciliares. Por más absurdo que parezca, los secuestros virtuales como parte de la práctica de la extorsión telefónica han sido muy exitosos. Se tratan de casos en donde se hace creer a los familiares que algún pariente está secuestrado aunque éste se encuentre libre y jamás se haya enterado de la situación. Cuando los extorsionadores mencionan datos que parecen muy convincentes provocan que la víctima se encuentre muy vulnerable anímicamente, y por lo tanto sea una presa fácil para caer en esta trampa. De acuerdo con la organización México Unido contra la delincuencia lo primero que tienes qué hacer si te encuentras en esta situación es mantener la calma y estar siempre consciente de que muy probablemente se trata de una mentira. Como un dato alentador, en el Distrito Federal se ha logrado evitar 99% de los casos en que una persona llama al Consejo Ciudadano de Seguridad Pública para denunciar una extorsión, bajo la ayuda de un operador. Aquí algunos consejos ” para que sepas qué hacer en estos casos: El lema es: “Escucha, descuelga por una hora y denuncia” 1)Si preguntan ¿Quién habla? responde, ¿Con quién quieres hablar? 2)Obtén un identificador de llamadas. 3)Cuida tus datos personales por teléfono cuando te llamen compañías, encuestadores, etc. 4)Localiza a tu familiar si hay una mención en su contra. 5)Ten a la mano los datos personales de tus familiares. 6)Descuelga el teléfono por una hora después de una llamada de extorsión. 7)No mantengas ninguna conversación, sólo escucha. 8)cagarlo a puteadas y cortarle....

¿PORQUE NOS SALEN MOCOS DE LA NARIZ, PARA QUE SIRVEN Y PORQUE SALEN CUANDO LLORAMOS? El moco es una sustancia viscosa de origen biológico que actúa como mecanismo de defensa para proteger el organismo. Existen varios tipos de mocos y de varios colores, todos ellos cuentan con diferentes funciones. Tenemos mocos en los pulmones, en el colon, en el estomago y en la nariz, sobre este ultimo vamos a hablar en este articulo. La mucosidad en la nariz es un mecanismo de defensa contra las bacterias, el polvo y cualquier tipo de suciedad del ambiente. Los mocos sirven para hidratar, para la defensa química, la defensa bacteriológica y la lubricación. La mucosa es creada por un tipo especializado de células, las células caliciformes. Los mocos están en nuestra nariz todo el tiempo, pero se activan cuando se dan ciertas condiciones especiales. Por desagradables que parezcan están ahí para protegernos, nos hacen bien. GRIPE Nos da gripe cuando muchos virus han entrado a nuestro cuerpo a través de nuestro sistema respiratorio. Estos virus atacan las membranas nasales debilitándolas, es en este punto cuando los mocos entran en acción. La única manera de expulsar de nuestro cuerpo todas las bacterias es a través de la mucosa, por eso la gripe y el exceso de mocos siempre va de la mano. REACCIONES ALÉRGICAS Nuestra nariz pasa siendo atacada por el polvo del ambiente, polen o pelos de mascotas, además de otros elementos que también pueden causar alergia, cuando esto sucede el organismo produce grandes cantidades de mucosidad para poder limpiar las vías respiratorias eliminando cualquier elemento extraño de nuestro cuerpo. COMIDA CALIENTE ¿Has notado como se te aflojan los mocos cuando te comes una sopa bien caliente?… FRIO Los mocos de la nariz también pueden ser activados debido a temperaturas bajas del ambiente, en este caso es porque el cuerpo necesita que el aire que entra a los pulmones este a una temperatura no tan baja. El cuerpo envía una mayor cantidad de sangre a las membranas mucosas de la nariz para calentar el aire que entra a los pulmones, pero este proceso hace que se generen una mayor cantidad de mucosa. ¿PORQUE NOS SALEN MOCOS CUANDO LLORAMOS? Las glándulas lacrimales se encuentran ubicadas encima de los glóbulos oculares, debajo de los parpados. Las lagrimas sirven para expresar emociones, liberar tensiones y limpiar el ojo. Cuando lloramos se producen muchas lagrimas, por lo cual se desbordan del ojo y corren por nuestros cachetes, pero no solo lloramos por fuera, También lloramos por dentro de unos conductos que van debajo de la piel, las lagrimas se descargan dentro de la nariz. Cuando las lagrimas entra en contacto con la membrana nasal esta se siente estimulada y las lagrimas se mezclan con la mucosidad, por eso la nariz comienza a gotear.

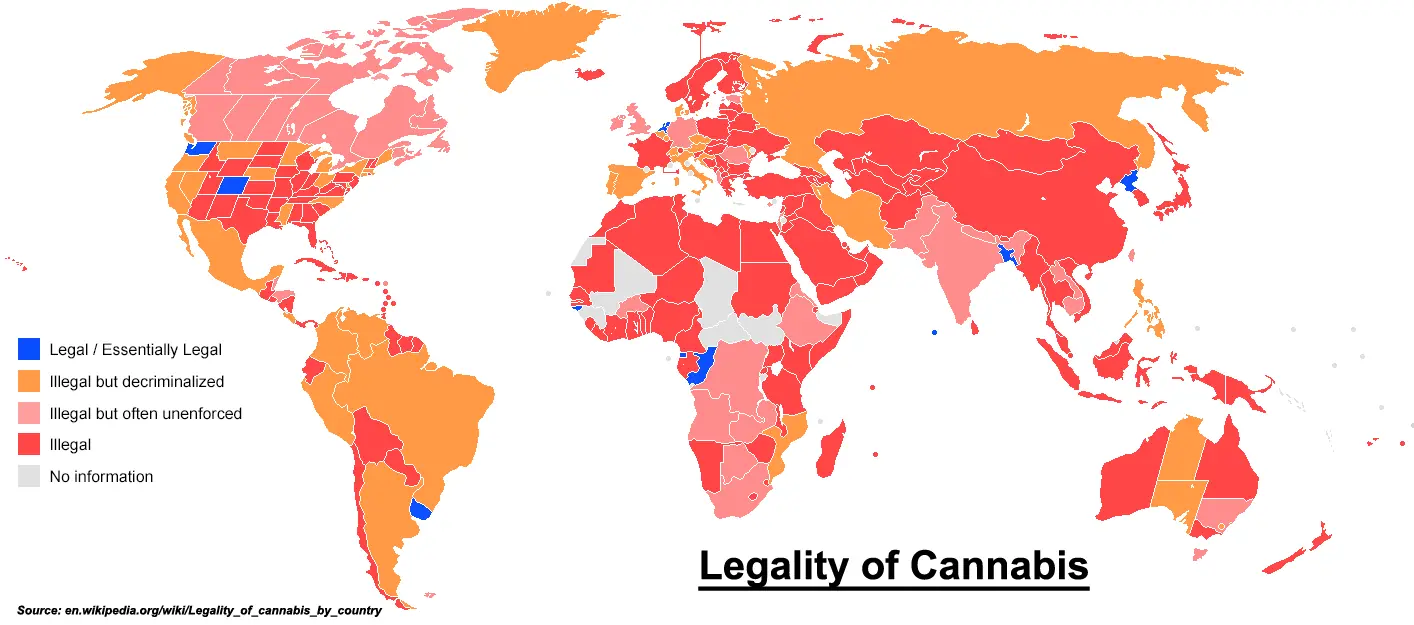

LAS RECIENTES REGULACIONES LEGISLATIVAS EN URUGUAY PRETENDEN SENTAR UN PRECEDENTE QUE PUEDA SER APROVECHADO EN OTRAS LATITUDES, ¿PERO CUÁL ES EL ESTADO ACTUAL DE ESTAS AL TÉRMINO DEL 2013? El 10 de diciembre pasado, Uruguay se convirtió en el primer país del mundo en legalizar la producción, comercialización y consumo de marihuana. Esto ha sembrado un precedente de suma importancia que podrá ser cultivado en otras latitudes en forma de experiencia: el presidente del país, José Mújica, se ha referido a la nueva legislación como “un experimento” que tiene raíces naturales en su país, pues mientras en los años de la prohibición en E.U. los gángsters bañaban las calles de sangre, Uruguay legalizaba el alcohol y se ahorraba el baño de sangre. ¿Pero cuál es la situación del resto de los países del mundo con respecto a la legalización de los distintos procesos productivos involucrados en el consumo de cannabis? El presente infográfico muestra al día de hoy la regulación respectiva de cada país del mundo con respecto a esta planta. Mientras que muchos países han descriminalizado la posesión de pequeñas cantidades (al menos en muchos países de Sudamérica) así como el cultivo con fines de consumo personal (como en España), la posesión también es legal en Holanda y en los estados de Washington y Colorado, en la Unión Americana, y este último estado se convirtió en mayo pasado en el primer mercado de cannabis completamente regulado para consumo adulto. Para el presidente Mújica de Uruguay, el consumo de cannabis debe tratarse como una adicción similar al alcohol o al tabaco, y su exceso en el consumo, a su vez, como un problema de salud y no como un crimen. Tal vez el resto de los estados puedan adoptar medidas similares frente a los trágicos y costosos errores de la lucha militar contra las drogas. La criminalización sólo alimenta las cárceles y promueve la discriminación. Sólo así podremos avanzar rumbo a una sociedad adulta.

Aunque parezca mentira, todavía hoy mucha gente continúa desconfiando del software libre y gratuito, a pesar de la calidad y prestaciones que la mayoría de las veces se puede encontrar en ellos. Es que lamentablemente aún sigue persistiendo la idea de que este tipo de programas suelen incorporar virus y otras “cositas” escondidas. Si bien esto en unos pocos casos es verdad, lo cierto es que el modelo de negocio del freeware ha cambiado, y sus desarrolladores han encontrado otras fuentes más legítimas de financiamiento para su trabajo. El software libre es una de las mejores maneras de tener instaladas en nuestra computadora aplicaciones productivas y de muy buena manufactura sin tener que pagar ni un solo centavo por ellas, y muchas veces son incluso mejores que otras soluciones pagas y costosas. En este punto, para que la experiencia del software libre y gratuita sea de lo mejor, una excelente idea es investigar y probar hasta dar con la pieza de software que se adapte a nuestras necesidades; una de los encantos del freeware es precisamente ese, la gran cantidad de programas disponibles para que los descarguemos, probemos y elijamos. En este artículo conoceremos una lista con algunas de las mejores aplicaciones gratuitas del mercado, y que incluye aplicaciones de seguridad, multimedia, utilidades y otras, con el objetivo de no tener que navegar por la red para encontrarlos. ¡Qué lo disfruten! Programas de Seguridad A esta altura de los acontecimientos, es importantísimo que nuestra PC este bien protegida contra virus y otras amenazas. Afortunadamente, en el mercado existen muchas soluciones de este tipo en forma de reconocidos antivirus y antispywares como Microsoft Security Essentials, Avast Antivirus y AVG AntiVirus Free Edition, todos ellos gratuitos y con excelente grado de seguridad. Para completar la barrera contra las amenazas podemos usar la versión gratuita de ***. Cualquiera de estos antivirus, sumado al mencionado *** nos permitirá navegar por la web y proteger nuestra PC sin gastar un solo centavo. Utilidades Como sabemos, los archivos comprimidos son una de las mejores formas de compartir archivos y documentos en forma sencilla y rápida. Tan arraigado están este tipo de archivos en los usuarios que hasta el propio Windows ofrece la posibilidad de trabajar con ellos. Lamentablemente, sólo es capaz de trabajar con el formato ZIP, por lo que si necesitamos manipular archivos comprimidos en otros formatos como RAR, necesitaremos otras opciones. En este sentido, 7-Zip es la mejor alternativa disponible, aún por encima de WinRAR y WinZIP. Este software de compresión es realmente espectacular, ya que además de rápido y estable, es capaz de trabajar con algoritmos de cifrado AES de hasta 256 bits. Otro punto del que siempre estamos preocupándonos es el de los archivos basura y temporales que pueden quedar en la PC luego de la desinstalación de algún programa. Para ocuparnos de este tema, nada mejor que CCleaner, un veterano que siempre hace las cosas bien. Reemplazar el pendrive con la nube El pendrive ha sido por años el método de transporte de archivos preferido de los usuarios, hasta que apareció “La Nube”, y con el ella los servicios de almacenamiento en línea. En este sentido, la oferta es inmensa, pero que ofrezcan, además de una buena cantidad de espacio y seguridad, aplicaciones con las cuales usar el servicio desde cualquier plataforma y dispositivo son pocas. Las mejores aplicaciones para el almacenamiento en línea, y que ofrecen lo que mencionábamos más arriba son Google Drive, Dropbox y Skydrive. Cualquiera de estos tres servicios son excelentes, diferenciándose principalmente por la capacidad de almacenamiento que ofrecen: Drive con 15 Gb, Dropbox con 2 Gb, y Skydrive con 7 Gb. Navegadores web, VoIP y mensajería instantánea Sin duda alguna, una de las mejores alternativas para reemplazar a Internet Explorer es Google Chrome, un navegador web muy completo, ágil y potente, y que ofrece la posibilidad de utilizar todos los servicios que nos ofrece Google directamente desde su interfaz. En este sentido podría decirse que Chrome, además de un buen navegador, es un completo navegador de los servicios de Google. Otro navegador web de excelente prestaciones es Mozilla Firefox, el cual cuenta a su favor una impresionante cantidad de addons, también llamados complementos, con los cuales extender la capacidad del software más allá de los límites de cuando fue desarrollado. Ahora, para todos los que tenemos familiares residiendo lejos, la mejor manera de relacionarnos con ellos es mediante el uso de la tecnología VoIP, lo que nos permite un importantísimo ahorro con respecto a la telefonía tradicional. Las mejores aplicaciones para realizar llamadas sobre IP son Google Hangouts, Skype, Line y Viber, todas ellas gratuitas, por supuesto. Existen muchas otras, pero en este caso hemos seleccionado sólo las mejores por motivos de compatibilidad y capacidad. Cabe destacar que tanto Line como Google Hangouts permiten mensajería instantánea, por lo que tendríamos en el mismo programa VoIP y MI. En el caso de que no optásemos por usar cualquiera de estos servicios, y en lugar usáramos Facebook o AIM, Trillian puede ser una buena forma de tenerlos a todos juntos en la misma interfaz. Multimedia Lo más probable es que dentro de nuestra computadora tengamos almacenadas miles de canciones, y seguramente habremos notado lo difícil que es mantenerlas bien ordenadas. En este sentido, una de las aplicaciones que mejor realizan esta tarea es iTunes, y además es prácticamente ineludible su uso si disponemos de algún dispositivo con iOS como sistema operativo tales como iPhone, iPad o iPod. Otra de las alternativas que tenemos disponible es VLC, un potentísimo reproductor de medios que con el correr de los años ha logrado posicionarse como el mejor de su ámbito. Este hecho es debido principalmente ya que es capaz de reproducir prácticamente cualquier formato de video o audio que le presentemos, pero además también por su escaso consumo de recursos, a pesar de las tremendas capacidades que ofrece. Editar audio e imágenes Audacity es sin duda una de las mejores herramientas para la creación y edición de audio, y no tiene nada que envidiarle a soluciones mucho más caras y complejas. Con Audacity estaremos en condiciones de poder grabar y editar sin problemas y en forma sencilla, y gracias a su mezcla de potentes efectos y facilidad de uso puede ser usado tanto por profesionales como por aficionados. En el caso de que seamos de los usuarios que solemos editar o necesitamos crear imágenes de calidad, una de las mejores aplicaciones disponibles es Paint.NET, un eficiente y potente editor de imágenes que incluye características que hacen posible la creación de imágenes profesionales como capas, transparencias y plugins.

Pensaste cuantas cosas raras hacemos mientras estamos usando la computadora? Algunas tienen sentido, en cambio otras son puro mito, lo que nos lleva a comportarnos de una manera errada frente a la PC. 1 .- Es malo para la computadora tener imanes pegados a la CPU? Falso! No existe ningún problema con la CPU, pero si sucede con el monitor, pues altera sus colores. Evite, a cualquier costo, colocar dispositivos electromagnéticos cercanos a los monitores, pues los colores pueden llegar a alterarse permanentemente. 2 - Empujar la bandeja de la unidad de CD/DVD con el dedo para insertarlo en la CPU es perjudicial? Falso! Nada a ver. Nada le va a pasar a la unidad de CD/DVD si empujas la bandeja con una fuerza normal. Fue desarrollada exactamente para eso. 3 - Derramar agua o café sobre el teclado puede arruinarlo? Verdadero! Se deterioran los contactos metalizados que están debajo de las teclas. Se puede crear un cortocircuito y dejar de funcionar. 4 - Es necesario tener espacio entre el monitor y la pared de atrás? Falso! El monitor no es una heladera. El ambiente, en general, debe estar ventilado, pero no es indispensable que exista una gran distancia. Es mucho peor tener otro monitor atrás (como sucede en muchas oficinas) porque puede existir riesgo de interferencias. 5 - Cuando la computadora estuvo toda la noche toda conectada, es mejor apagarla y volverla a encender? Falso! Es posible mantenerla encendida sin ningún problema. Aunque parezca lo contrario, te den ganas de apagarla para que descanse, siguiendo la lógica humana, el disco duro dura mucho más si permanece encendido, que si todo el tiempo lo estás encendiendo y apagando. Por una cuestión de economía de energía, no conviene dejar la PC encendida varios días, aunque, si no tuviéramos en cuenta el factor del calentamiento global, sería mucho mejor para la PC que nunca la apagues. Fueron creadas para eso. 6 - Daña la PC tener algún teléfono celular cerca? Falso! Ningún problema; a lo sumo, una interferencia provocada por el teléfono en los parlantes. 7 - Después de apagar la computadora es mejor esperar unos segundos antes del volver a encenderla? Verdadero! Es recomendable esperar, como mínimo 10 segundos antes de volver a encenderla. 8 - Mover la CPU cuando la PC está encendida puede dañar el disco duro? Falso! La fuerza centrífuga con que gira el disco duro es tanta, que no sucede nada cuando se mueva la CPU. Mucho menos, si se trata de una notebook, porque fueron creadas para eso. 9 - Por el bien del monitor, es conveniente usar salvapantallas cuando no está en uso? Verdadero! Porque los salvapantallas hacen que se desgasten los colores de la pantalla uniformemente. Al renovarse las imágenes constantemente, no se gasta en un mismo lugar. 10 - No es conveniente mirar la luz roja que está debajo del mouse óptico? Verdadero! No vas a quedar ciego, pero al ser una luz bastante fuerte puede dañar la retina. 11 - En las notebooks se debe conectar primero el cable de alimentación al equipo y recién después al toma eléctrico? Falso! Es lo mismo. Casi todos los equipos portátiles actuales tienen protección anti cortocircuitos y son multi-voltaje, pueden ser conectados a tensiones desde 90 a 240 volts, siendo sumamente estables. 12 - Al apagar la computadora conviene también desconectar el monitor? Falso! Es igual. Al desconectar la CPU, el monitor queda en un estado en que consume muy poca energía (cerca a 1W, casi nada) y no sufre ningún desgaste. La decisión termina siendo en función de la economía, aunque el consumo sea realmente mínimo. 13 - El ordenador nunca debe quedar expuesto al sol? Verdadero! Si el equipo calienta más que lo habitual, su vida útil tiende a disminuir. Por eso, nunca es buena idea instalar la PC cerca de una ventana donde pegue el sol. 14 - Si más del 80% del disco duro está usado, la PC se vuelve más lenta? Verdadero! Siempre es una cuestión de porcentaje. Por más que se tenga 20 Gb libres, si fuera menos del 20% de la capacidad del disco, el funcionamiento de la computadora será más lento. 15 - El escritorio lleno de iconos hace que la PC funcione más lenta? Verdadero! No importa si son iconos de programas o archivos. Lo que sucede es que la placa de video de la PC renueva constantemente la información que muestra en el monitor, y mientras más iconos, más tiempo. 16 - No se debe extraer un pen-drive sin detener el servicio? Verdadero! Se debe seleccionar la opción 'Retirar hardware con seguridad' antes de retirarlo. De lo contrario, se corre el riesgo de quemar la memoria del dispositivo USB. 17 - Apagar la PC directamente con el botón, sin hacerlo por la opción del sistema operativo puede dañar el disco duro? Verdadero! El disco duro se puede quemar al ser apagado mientras está leyendo o escribiendo. Cuando se apaga súbitamente, las placas que cubren el disco (que gira hasta 10 mil revoluciones) descienden sobre él. Al seleccionar la opción 'Apagar', todo el sistema se prepara para reposar y suspender todas las actividades. Cada pieza va quedar en su debido lugar.

Ya estamos acostumbrados a que aquellos que son propietarios de iPhone alardeen acerca de las virtudes de su dispositivo, y eso hace que muchos crean que el teléfono de Apple no puede ser superado por un smartphone Android. Nada más lejano de la realidad, ya que lo cierto es que uno de los más importantes beneficios que poseen los dispositivos que funcionan con el sistema operativo de la compañía Google reside en su total apertura, lo que lo convierte en una plataforma que puede llegar a crecer exponencialmente con el paso del tiempo. En definitiva, el iOS no es más que un sistema cerrado, que sólo puede ser utilizado en aparatos de la empresa Apple, mientras que podemos utilizar Android no sólo en nuestro smartphone, sino también en nuestra tablet, lo que nos permite una sincronización perfecta y eficaz de la información. Por otra parte, Android permite una mayor personalización, y la mayoría de las aplicaciones disponibles son gratuitas o bien poseen un bajo costo. Asimismo, gracias a las posibilidades que brinda este sistema operativo, hoy es posible hallar en el mercado diversos productos híbridos, entre el smarphone y la tablet, como es el caso del exitoso Samsung Galaxy Note. Pero lo cierto es que para lograr que nuestro smartphone Android pueda convertirse en un dispositivo productivo, rápido y seguro, y se transforme en la envidia de aquel que alardea con su iPhone, será necesario que optimicemos la plataforma, por lo que aquí te acercamos una serie de consejos que te permitirán lograr este cometido. Cabe destacar que estas recomendaciones también pueden ser utilizadas en tablets Android. La seguridad ante todo El primer aspecto que debemos cubrir en nuestro smartphone con Android es la seguridad, ya que justamente el hecho de que se trate de un sistema operativo tan requerido y utilizado, hace que aparezcan desarrolladores de virus para la plataforma. Lo primero que debemos hacer es configurar la pantalla de bloqueo. Aquí lo ideal es no utilizar el método de patrones, ya que por lo general las huellas de nuestros dedos pueden quedar impregnadas en la pantalla. Por ello se recomienda utilizar un PIN o contraseña, siempre seleccionando una clave que dificulte el acceso de extraños a nuestro dispositivo, pero que al mismo tiempo podamos recordar. Por supuesto que el paso siguiente será la instalación de un antivirus, para lo cual podemos escoger en el Android Market un software acorde a nuestras pretensiones, dentro de la inagotable lista de antivirus disponibles, tanto gratuitos como de pago. En este sentido, te recomendamos la utilización de Avast!, que actualmente es uno de los más poderosos de su tipo, Otro aspecto importante es evitar la instalación de aquellas aplicaciones de dudosa procedencia. Si bien Google ha puesto en práctica algunas medidas de seguridad para controlar el Android Market, lo cierto es que nunca estamos exentos de poder caer en las garras de un ataque informático. Por ello, al descargar una aplicación, lo ideal es intentar poner en práctica la comprobación de permisos, y tener en cuenta síntomas que nos indiquen la presencia de un virus, por ejemplo si un juego nos solicita el envío de un SMS, es posible que se trata de algún malware. Si es rápido mejor El siguiente punto que debemos tener en cuenta para optimizar nuestro dispositivo, es lograr que el mismo se convierta en un equipo realmente rápido, para lo cual es aconsejable hacer lo siguiente: Elegir un navegador veloz es un punto más que importante para lograr rapidez en el equipo, y en este sentido uno de los más recomendables es Opera Mini, ya que además de incluir funcionalidades para mejorar la experiencia de uso, tales como contar con navegación por pestañas, soporte para widgets, y permitir una configuración amplia de sus posibilidades, su característica fundamental se centra en que su motor comprime los datos hasta en un 90%. Pero si queremos optimizar más aún el uso del browser, lo mejor es utilizar la versión Opera Mobile, ya que la misma es compatible con Flash y gráficos en 3D, y su motor soporta HTML 5. La instalación de un optimizador para Android es también fundamental, ya que a través de este tipo de herramienta es posible controlar de forma automática que diversas aplicaciones que no nos encontramos utilizando queden funcionando en segundo plano, y por ende relentincen el equipo y gasten energía de la batería. Además muchas de estas apps, incluyen funcionalidades que nos ayudan a administrar diferentes aspectos de nuestro smartphone, y poder monitorear todos los datos. Una excelente opción es Super Task Killer También es sumamente importante regular el consumo de energía que produce el equipo, a fin de que la batería ofrezca mayor autonomía. Para ello puedes utilizar una aplicación gratuita muy sencilla, como lo es JuiceDefender Mayor productividad Uno de los aspectos más destacables de Android reside en que puede ser personalizado y configurado de acuerdo a nuestros requerimientos, por lo que convertir a nuestro smartphone en un equipo realmente productivo no es una utopía. Aquí te acercamos algunos consejos para lograrlo: Algunas aplicaciones suelen acaparar la conexión, y mientras nosotros intentamos navegar por Internet seguramente desconocemos que la lentitud se debe a ellas. Claro que para solucionar este inconveniente podemos recurrir al Asistente de Android, aunque lo cierto es que éste nunca es suficiente. Por ello, lo ideal es contar con una aplicación que nos permita monitorizar y administrar los datos, para lo cual la más recomendable es Onavo Para prevenir inconvenientes y lograr mayor productividad, una excelente opción es hacer tethering con el smartphone. Cabe destacar que el tethering es una especie de anclaje que se realiza a la red, es decir que nos permite utilizar el móvil como si fuese un módem inalámbrico. Para ello recomendamos la aplicación Tether de ClockworkMod, que dispone de una versión gratuita para descargar aquí. También es funcional Tethering Widget de Hi-Develop Otro punto fundamental para lograr una verdadera productividad es seleccionar el teclado virtual más adecuado, ya que muchas veces el que incluye por defecto Android no es lo suficientemente veloz. Una de las mejores opciones que podemos hallar en el Android Market es SlideIT de Dasur Ltd, cuya principal característica radica en que en lugar de tener que teclear sobre una letra, permite hacerlo deslizando un dedo a lo largo de las letras, lo que hace que escribir textos en el smartphone se vuelva más sencillo y rápido. Incluye además texto predictivo con soporte para 45 idiomas. Cabe destacar que si bien la aplicación tiene un costo de 4,50 dólares, antes de decidir usar este teclado podemos descargar la versión de prueba para comprobar su utilidad

Para exponer diferentes ideas de la forma más didáctica, atractiva y original, una de las herramientas más utilizadas en la actualidad es Power Point, que permite crear presentaciones que incluyen sonidos, video e imágenes, de una manera sencilla e intuitiva. Lo primero que hacemos es crear una nueva diapositiva, la cual deberemos configurar de acuerdo al proyecto que vayamos a realizar en el asistente. A continuación seguimos los siguientes pasos: 1. Escogemos el fondo de la diapositiva para lo que hacemos click en el primer cuadro de la izquierda de la ventana del programa, y luego seleccionamos "Insertar", donde podremos elegir la imagen deseada. 2. Seleccionamos la imagen insertada para darle el tamaño y el aspecto que deseemos. Es importante mencionar que el paso 1 y 2 deberemos repetirlo todas las veces que deseemos, según el número de diapositivas que formarán parte de nuestro proyecto. Si deseamos insertar un texto en las diapositivas, deberemos seguir los siguientes pasos: 1. Hacemos clic en el cuadro que reza "Haga clic para agregar notas", e inmediatamente podremos agregar el texto que deseemos. 2. Una vez finalizado todo el texto que vamos a poner en la diapositiva seleccionada, deberemos seleccionar todo el texto y arrastrarlo al cuadro grande de la diapositiva. Estos pasos se repiten en cada una de las diapositivas. Lo mejor de todo es que esta aplicación cuenta con un corrector ortográfico automático, que te indicará los errores que puedas haber cometido durante la escritura, utilizando para ello un subrayado en las palabras escritas incorrectamente. Para cambiar el tipo de letra y su color debemos seguir los siguientes pasos: 1. Hacemos click sobre el texto, para que aparezca el cuadro de herramientas donde realizar las modificaciones pertinentes. 2. En el caso de desear separar más los renglones, debemos hacer click al escrito, y una vez que este queda encerrado dentro de un cuadro, nos dirigimos al final de cada renglón y presionamos la tela "Enter", que en definitiva es la forma tradicional de ampliar el espaciado entre renglones. Cuando trabajamos con este tipo de proyectos, es recomendable realizar el guardado de una copia de seguridad, por lo que podemos crear un duplicado del archivo haciendo click derecho al proyecto Power Point en el que estamos trabajando y seleccionar "Enviar a documentos", para que automáticamente nos cree un duplicado de dicho fichero. Si deseamos visualizar una diapositiva de nuestro proyecto en pantalla completa, sólo debemos hacer click en el icono que parece una pequeña copa, el cual se haya debajo del cuadro de la diapositiva, en el ángulo izquierdo. Por otra parte, Power Point nos permite proteger nuestros proyectos con contraseñas, para lo cual debemos seguir los siguientes pasos: 1. Hacer click en el menú "Herramientas". Automáticamente se desplegará una ventana. 2. En dicha ventana hacemos click en "Opciones". Automáticamente se desplegará un cuadro de diálogo. 3. Allí seleccionamos la opción "Protección con contraseña", en la que podremos incluir la contraseña elegida para nuestro proyecto. 4. Por último, y no menos importante, haremos click sobre el botón "Aceptar".

Una vez que hemos probado Wi-Fi, es bastante difícil volver a pensar en cablear nuestro lugar de trabajo u hogar, ya que además de la principal ventaja de no tener que llevar cables para interconectar los diferentes dispositivos entre sí para formar una red, ofrece otras muchas ventajas a sus usuarios, incluyendo la facilidad de conectar fácilmente desde impresoras hasta smartphones. Pero desafortunadamente también ofrece ciertas desventajas, la mayor de ellas relacionada con la seguridad. Al usar ondas de radio para comunicarse entre sí, los dispositivos que hacen uso de WI-Fi quedan expuestos a que cualquiera con el equipamiento necesario pueda interceptar el intercambio de datos entre ellos con la consiguiente brecha de seguridad que se produce. En este sentido, el uso de contraseñas débiles y fáciles de romper facilita el trabajo del hacker, el cual no necesariamente tiene que ser de la NSA, hasta nuestro vecino puede llegar a cumplir ese rol con pocas herramientas. Es por ello que se hace más que evidente que tendremos que fortalecer las contraseñas que usamos en el equipamiento Wi-Fi, principalmente el password que usamos para comunicarnos con el router inalámbrico. Cómo cambiar la contraseña de Internet del router Lo primero que tenemos que hacer para cambiar la contraseña del router es acceder al mismo, lo que podremos hacer fácilmente ejecutando nuestro navegador favorito y escribiendo la siguiente dirección: http://192.168.1.1/. En el caso de que por algún motivo tengamos otra dirección de acceso, podremos averiguarlo pulsando en el menú Inicio y ejecutando “CMD”. Luego de ello, ejecutamos el comando “ipconfig” y nos fijamos en “Adaptador de Ethernet”. Una vez realizado este paso, tendremos que ingresar a las opciones del router, para ello tendremos que tener a mano el usuario y password necesarios. En este punto, la mayoría de los routers utilizan un inicio de sesión predeterminado, donde la combinación de nombre de usuario y contraseña es: admin/password o admin/admin. En el caso de que no podamos ingresar, lo mejor será fijarnos en el manual de uso de nuestro dispositivo o hacer una búsqueda por Internet por el modelo específico de router que tenemos. Cuando finalizamos con el acceso al router, ya estaremos en condiciones de realizar el cambio de password de red. En este punto deberemos buscar alguna opción llamada “Wireless” o “Wireless Settings”, pero lo más probable es que la opción “Wireless Security” sea la indicada. En este caso, el router empleado para el ejemplo es un TP-Link TL- WR841ND. A pesar de que ha sido difícil llegar a este punto, cambiar la contraseña es realmente muy sencillo, sólo tenemos que reemplazar la antigua con la nueva y presionar el botón “Save”, “Apply”, “Save changes” o similares para guardar los cambios. Cabe destacar que si nuestro router se encuentra ajustado en otro modo que no sea WPA-PSK/WPA2-PSK deberemos corregirlo, ya que este es el modo más seguro. Cambiar el nombre de la red Una vez que hemos cambiado la contraseña de red de nuestro router, es posible que también deseemos cambiar el nombre que identifica la red para que no aparezca el modelo o marca del router cuando intentamos conectarnos con ella. En este punto debemos considerar que también puede llegar a ser peligroso, ya que la elección de un nombre demasiado identificatorio como “Juan el del tercer piso departamento A” daría demasiadas pistas a quienes intentaran vulnerar la seguridad del dispositivo. En este caso, el nombre de una empresa, comercio o institución no generaría problemas. Para ello, buscamos la opción “Wireless Settings” y luego “SSID” y escribimos el nombre que deseamos. Luego presionamos sobre el botón “Save”, “Apply”, “Save changes” o similares para guardar los cambios.

Lo más probable es que esta altura de la penetración de Internet y de las redes sociales en cada uno de los aspectos de nuestra vida, hayamos sido víctimas de un “Troll”. Todos sabemos que esto es algo muy habitual en foros y otras comunidades. ¿Pero realmente conocemos lo que el concepto significa? Básicamente un troll es aquel que publica mensajes en una discusión en un foro, chat o red social, los cuales siempre son irrelevantes o no guardan relación con el tema principal que se está discutiendo, estando los mensajes principalmente armados con la intención de confundir, provocar e irritar a los participantes de dicha discusión con el fin de que los mismos terminen enfrentándose entre sí. En este artículo conoceremos un poco más en profundidad el origen y el alcance de esta técnica. Los Trolls en su mayor parte publican sus mensajes con el fin de divertirse, pero también pueden tener algunas otras intenciones, sin embargo su proceder prácticamente siempre es el mismo, provocar y molestar hasta obtener una respuesta por parte de los lectores, los cuales, a pesar de que en la mayoría de las veces son avisados de que se trata del accionar de un Troll, caen en la trampa y olvidan el motivo principal de la discusión para enfrentarse con aquel que considera que lo está ofendiendo o burlándose de él, consiguiendo de este modo el Troll su victoria personal. Origen de la palabra Troll En un principio, la palabra “Troll” sólo hacía referencia a la práctica de publicar este tipo de mensajes, pero con el tiempo se trasladó también a la persona que los publicaba, es por ello que seguramente en alguna oportunidad hemos leído la frase “Cuidado que este es troll” o similares. A pesar de que su significado como verbo viene del francés antiguo, y también se lo ha utilizado para denominar a ciertas criaturas del folclore escandinavo, y es por ello que la mayor parte de las veces se ilustra al Troll con este tipo de aspecto, lo cierto es que su utilización en Internet se cree que se ha originado a principios de la década del 80 de una técnica de pesca denominada “Trolling”, la que consiste en lanzar el señuelo al agua y levantarlo imitando los movimientos de un pez en problemas. Usos y técnicas del Troll La misión del Troll es crear y publicar mensajes con diferente tipo de contenido, los que pueden incluir insultos, ofensas, groserías y mentiras, es decir todo lo que pueda fácilmente irritar a quienes se encuentre participando de una agradable discusión. Cuando alguien “pica” o toma su anzuelo, la misión del Troll está comenzando. De este modo, el término “Troll” con respecto a la pesca cobra absoluta certeza. Se puede decir entonces que la misión del Troll es pescar usuarios que tomen en serio sus comentarios y se ofendan o irriten lo suficiente por los agravios, mentiras o groserías contenidos en sus mensajes como para dejar de lado la discusión real y comenzar una discusión en donde lo más probable es que nada tenga sentido y los insultos sean las palabras más usadas. Conclusión A pesar de que indefectiblemente la técnica de “Trolling” luego de iniciada en un foro o red acaba con el buen humor y la serenidad de sus participantes, es un tipo de humor muy apreciado, pero no por quienes lo sufren, por supuesto. Los Trolls y el Trolling se han convertido en una parte fundamental de Internet, hasta tal punto de tener una cara propia, “Troll Face”, con la cual se asocia todo el concepto.

Seguramente nos ha pasado que tras la eliminación de todos los datos de un pendrive, nos haya quedado una buena cantidad de espacio ocupado en el mismo pero que no existan archivos que lo justifiquen. Esto es invariablemente una señal de que el dispositivo se encuentra infectado con virus o malware o que existan archivos ocultos. Estos archivos ocultos son imposibles de eliminar mediante los procedimientos normales, y es por ello que es necesario echar mano a otro tipo de herramientas. En este punto, afortunadamente no tendremos que descargar e instalar aplicaciones de terceros para llevar a cabo la tarea, simplemente usaremos las herramientas suministradas por el propio sistema operativo, en este caso, el Símbolo de sistema, también conocido en las versiones más nuevas de Windows como CMD. En este artículo conoceremos el modo de implementar estas herramientas para recuperar nuevamente todo el espacio disponible en nuestros pendrives. El siguiente tutorial se divide en dos partes, la primera de ellas el procedimiento para poder ver los archivos ocultos del pendrive y el segundo, el método para cambiar los atributos de los mismos para poder eliminarlos con éxito. Revelar los archivos ocultos de un pendrive Paso 1. Lo primero que tenemos que hacer es pulsar sobre el botón “Inicio” y a continuación seleccionar “Panel de control”. Luego de ello, pulsamos sobre el apartado “Apariencia y personalización" Paso 2. Antes que nada, nos aseguramos que el Panel de control ofrezca la vista “Ver por categoría”. A continuación, accedemos a la opción “Opciones de carpeta”. Paso 3. Una vez en “Opciones de carpeta”, nos desplazamos hasta la pestaña “Ver”, buscamos la opción “Archivos y carpetas ocultos” y pulsamos sobre el ítem “Mostrar archivos, carpetas y unidades ocultos”. Paso 4. En este punto, abrimos el Explorador de Windows y abrimos el pendrive para comprobar la existencia de archivos ocultos. Cabe destacar que el anterior procedimiento sólo sirve para mostrar los archivos que estaban ocultos. Para poder realizar cualquier otra tarea será necesario cambiar sus atributos a “Normal”. Para ello, es necesario usar la línea de comandos o símbolo de sistema como se explica a continuación. Cambia atributos de archivos a través del símbolo del sistema Paso 1. Pulsamos sobre el botón Inicio de Windows, nos posicionamos en la barra de búsqueda y ejecutamos el comando “cmd” (sin las comillas). Paso 2. En este punto se desplegará la ventana de comandos, en la cual tendremos que ingresar la letra que corresponde a nuestro pendrive seguida de “:”, es decir que si nuestra memoria se encuentra en “F”, entonces deberíamos ingresar “F:”. Luego de ello pulsamos la tecla “Enter”. Paso 3. Una vez en la ubicación del pendrive, ingresamos el siguiente comando en letras minúsculas y, a continuación, pulsamos la tecla “Enter”: attrib /s/d-r-s-h Cabe destacar que el tiempo empleado en cambiar los atributos de los archivos contenidos en el pendrive dependerá del tamaño de los mismos. Paso 4. A partir de este punto ya estaremos en posición de eliminar, copiar o realizar cualquier otra tarea que necesitemos con estos archivos. Conclusión Este es un buen y seguro método con el cual poder preservar la integridad de un pendrive y mantenerlo siempre lo más seguro posible, pero además nos permitirá recuperar ese espacio ocupado que tanto necesitamos.