etepeu5

Usuario (Guatemala)

Puede que Qualcomm se haya ido de la lengua antes de tiempo para anunciar a bombo y platillo que está trabajando con LG en el desarrollo de un teléfono tetra núcleo de altos vuelos, pero esta última no parece estar dispuesta a desaprovechar toda esa expectación que se ha levantado. La compañía ha lanzado ahora un pequeño teaser -que, por cierto, encontrarás tras el salto- para alabar las principales virtudes de este misterioso smartphone y más vale que vayas tomando aire porque la cosa promete. A pesar de que el vídeo se ha lanzado íntegramente en coreano, hemos podido descubrir que más allá del consabido S4 Pro (un quad-core de segunda generación), la unidad contará con gráficos Adreno 320 y conectividad LTE. Gracias a este combo en su circuitería, el teléfono podrá contar con un mejor rendimiento gráfico y energético, así como potencia suficiente como para masticar vídeos en alta definición y hasta hacer zoom en ellos sin problemas, como ya demostró en su día el Optimus 4X HD. Por supuesto sobre detalles tan trascendentales para nosotros como su diseño, precio o disponibilidad no hay nada de nada, pero tranquilo que con la IFA ya casi a tiro de piedra no deberíamos tardar demasiado en salir de dudas.

Epic Games funciona ahora en Linux a través de Google Chrome (más o menos) ¿Te imaginas poder portar Unreal Engine 3 a Linux? Conseguirlo abriría un universo de juegos a la plataforma y ahora parece que gracias a Google Chrome, este sueño puede ser realidad aunque de una forma un tanto primitiva. Así, unos usuarios del foro Phoronix han descubierto que Chrome 21 soporta la aceleración por hardware Stage 3D necesaria para la conversión a Flash de UE3. Para ello es necesario indicar a Chrome que active el soporte pero también que ignore el bloqueo de la gráfica y en un santiamén te encontrarás jugando a Epic Citadel desde Linux. Aunque vamos a ser francos: decir "jugar" es un poco generoso por nuestra parte ya que el rendimiento es bastante pobre y algunas configuraciones no te permitirán disfrutar de todos los detalles gráficos al máximo. Epic Games, por su parte, es consciente de que esta portación funciona, pero no hay planes por su parte para lanzar el soporte oficial de UE3 en Linux "por el momento", aunque tampoco cierra las puertas a esta posibilidad en un futuro.

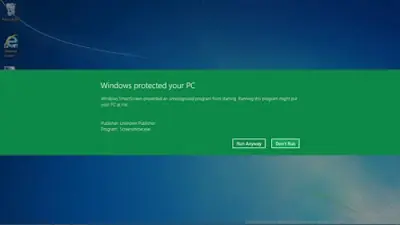

La preview de Windows 8 ya se puede usar y muchos de los que ven más allá de lo estético ya han celebrado con cara de asombro lo cómodo que les ha resultado. Claro que en la revisión en profundidad también entra la detección de servicios nuevos, y se ha descubierto uno bastante controversial: Windows SmartScreen. Este proceso hace un análisis y recopilación de los datos de cada nueva instalación de software en Winows 8 y lo envía a Microsoft para saber si está firmado digitalmente. Como lo hace en secreto, por defecto y de manera insegura, esto ya se ha convertido en otro gran atentado a la privacidad del usuario de Windows 8. Es que según Nadim Kobeisi, un ingeniero de software, Windows 8 envía información de todo lo que instalas a Microsoft. Captura del error que devuelve Windows 8 si Microsoft no validó el software en cuestión El culpable del asunto, además de Microsoft, es un pequeño servicio llamado Windows SmartScreen. Este servicio, activado por defecto en cualquier instalación de Windows, tiene la función de hacer una especie de captura de información sobre el hash del software que instalas y enviarlo a Microsoft como para cotejar su inocuidad. Así Windows 8 envía la información de lo que instalas a Microsoft. Un ejemplo de su funcionamiento podría ser: Descargas el cliente de Torrent. Luego abres el instalador y en ese momento Windows SmartScreen se ejecuta en segundo plano para capturar la información de serie del software y enviarla a Microsoft para un análisis rápido de firmas digitales. Si la aplicación no está en regla, Windows devolverá un error. Además de lo que esto implica en términos de privacidad, también existe un problema de seguridad, y es que el servidor de Microsoft todavía usa el protocolo SSLv2, que es conocido por sus fallas y agujeros de seguridad

Hoy hemos visto muchos recordatorios relacionados con el primer aniversario de fallecimiento de Steve Jobs, pero el del artista Pritesh Desai podría ser uno de los más interesantes. Desai ha creado un iPod original y totalmente funcional en una página web, usando HTML5, CSS3 y un poquito de JQuery. En semejanza al primer iPod, es posible girar la rueda para navegar por las opciones del menú y usar los distintos botones para seleccionar y hasta reproducir música, relajando así nuestras mentes ahora que empieza el fin de semana. Lamentablemente no hay una opción para incluir música propia, pero Desai incluyó varias canciones con Creative Commons. La curiosa aplicación web incluye también un reloj, un calendario e información de contacto. Es un homenaje bastante creativo e interesante, además de divertido. Puedes probar el iPod web siguiendo el primer enlace Leer.

Científicos no logran explicar un extraño fenómeno aparentemente documentado en China en donde se pudieron observar 2 soles de manera simultánea. ¿Acaso se trata de la explosión de Betelgeuse, de la presencia de Nibiryu, o del cometa ELEnin? Un extraño fenómeno celeste se registró en China recientemente. El sol pareció bifurcarse y generar dos cuerpos, dos soles, que fueron percibidos simultáneamente por cientos de testigos. El espectáculo fue documentado tanto en video como en fotografías y hasta ahora, a pesar de que algunos especialistas descartan que pudiera tratarse de una animación por computadora, tampoco han sido capaces de acuñar una explicación para tan singular suceso. Curiosamente el fenómeno se registra semanas después de que se anunciara la probable explosión de la estrella Betelgeuse, evento que podría generar la ilusión de que dos soles coexistirían en el horizonte. El sitio Life’s Little Mysteries, gemelo de Space.com, cuestionó a Jim Kaeler, astrónomo de la Universidad de Illinois, sobre las imágenes captadas en China. “Dudo que se trate de un modelaje por computadora. Debe haber algún tipo de modulación atmosférica que produjo este verdaderamente espectacular fenómeno, el cual en un un sentido representa un mirage (fenómeno óptico o espejismo). Otro especialista consultado también por Life’s Little Mysteries sobre la extravagancia del “doble sol” que se observó en China es el científico Grant Perry, experto en fenómenos atmosféricos de la Universidad del Wisconsin Cooperative Institute for Satellite and Meteorological Studies. “El que estamos viendo no es un fenómeno óptico común. Me pregunto a mi mismo si es producto del lente, pero si ese fuese el caso entonces las imágenes se moverían la una en relación a la otra junto con la cámara. pero esto no sucede” afirma. Y si se tuviera que forzar una explicación “tendrías que asumir que se trata de partículas de hielo o algo en la atmósfera alineado de tal manera que estas refractarían la luz del sol en un ángulo muy pequeño, pero solo en una dirección. Y ello requeriría características bastante peculiares” agregó. Los llamados mirages se generan cuando partículas en la atmósfera refractan, o doblan, ondas de luz. Generalmente se manifiestan cerca del horizonte, en donde el aire es más pesado, y lo más común es que esten alineados verticalmente, ya sea por debajo o por encima, de la fuente de luz original (en el video el segundo sol aparece a un lado, lo cual genera aún más interrogantes). Un famoso astrónomo holandés, Marcel Minnaert, compiló una serie de imágenes donde se muestran, ya sea el sol o la luna, duplicados. Las imágenes fueron publicadas en el libro “Light and Color in the Outdoors” que se imprimió en 1993.

Todavía quedan algunos minutos para que el nuevo sitio web de Kim Dotcom esté disponible al público, pero desde hace bastante tiempo estamos recibiendo, de vez en cuando, diversas noticias gracias a las cuales podemos informarnos de cómo será el nuevo servicio. Y lo cierto es que se está preparando una gran infraestructura de servidores. Tal y como ya sabemos, gracias a las múltiples noticias que se han publicado al respecto, los nuevos equipos que utilice MEGA estarán en una plataforma CLOUD, es decir, en la nube, lo que significa que, en el caso de que falle un servidor, otro le reemplazará y el sitio podrá seguir funcionando. Sin embargo, aunque ya sabíamos qué tipo de infraestructura tendrá la nueva página web, no teníamos más detalles. Hace unas horas, el propio Kim Dotcom utilizaba su cuenta de Twitter para publicar algunas fotos e información adicional sobre los servidores que utilizarán. Según se ha anunciado: 720 terabyte por rack. Un rack por día. Este era el anuncio que publicaba Kim en su cuenta de Twitter, con el fin de dar más detalles sobre los equipos que se utilizarán. En total, cada rack de servidores tendrá capacidad para almacenar 720 terabyte de datos. En el anuncio también se indicaba que van a montar un rack diario. Por el momento, el equipo de MEGA se encuentran montando toda la infraestructura necesaria para almacenar y poner a puntos los servidores que se utilizarán para la página web. Y parece que la capacidad de almacenamiento con la que contarán no será poca. Vía | TorrentFreak y Twitter

No nos tomemos al pie de la letra el título de la entrada. El iPhone 4 es realmente mucho mejor, a nivel software y hardware. Lo que pasa que el iPhone 4 chino tiene algunas cosas mucho mejor pensadas que el de Apple. Además, el precio seguro que es más atractivo. Según cuentan en MICGadget, algo tan sencillo como cambiar la batería, introducir una SIM o la Micro SD, son tareas que están perfectamente resueltas en el iPhone 4 chino con una simple tapa, como cualquier otro teléfono del planeta. Si vemos la construcción, todo es plástico, no vemos por ningún lado acero ni cristal, pero la copia realmente está bien hecha. Pero cuidado, porque si el iPhone 4 presumía de ser el smartphone más delgado del mercado, ya no lo es, porque su copia china es 1 mm más delgado. En cuanto al software, no esperemos nada parecido al iOS 4, aunque la copia es realmente decente, además de que éste arranca muchísimo más rápido que el iPhone original. Además, como broma, dicen que este iPhone chino no tiene problemas de cobertura cuando lo cogemos con la mano.

Un 40% de personas se despiertan al borde de la hemorragia cerebral por dormir con el celular bajo la almohada. Según expertos de la Universidad Trent, Canadá, las radiofrecuencias que emiten microondas, móviles y redes Wi-Fi pueden causar 'alergia'. Cada año el porcentaje de personas hipersensibles a todo tipo de ondas electromagnéticas aumenta. Especialistas canadienses dirigidos por la medioambientalista Magda Havas detallan que los síntomas habituales de esa 'alergia' son migrañas, crisis de hipertensión, respiración dificultosa, un incremento de la frecuencia cardiaca, incapacidad para concentrarse y problemas de memoria. Havas admite que las investigaciones respecto a la 'alergia' electromagnética están todavía en una fase temprana, pero insiste en que ya no hay duda alguna de que la 'polución electromagnética' causada por los dispositivos que nos rodean a diario –desde antenas hasta redes Wi-Fi– afecta la salud humana. Roy Fox, uno de los médicos del Centro de Salud Ambiental de la provincia canadiense de Nueva Escocia, comenta que la mayoría de los problemas que su centro está tratando en los pacientes se deben a intoxicaciones por sustancias químicas o a una baja calidad del aire en el interior de los edificios, pero admite que algunos dispositivos electromagnéticos agravan los síntomas. "En la vida actual no podemos evitar exponernos a la radiación de Wi-Fi o a las microondas. La gente no puede cambiar el mundo para sentirse mejor, por eso hacemos lo que podemos para mejorar su salud en general y hacerles pensar cómo cambiar sus hábitos para que su organismo no sienta tanto estrés", explica Fox. Cabe recordar que la Organización Mundial de la Salud publicó a inicios de junio un informe basado en investigaciones en 13 países de la Unión Europea que demostró que los usuarios más activos de teléfonos móviles son un 50% más propensos a sufrir un tipo de cáncer llamado 'carcinoma'. Recomendó a los usuarios no hacer llamadas de más de tres minutos y aconsejó desconectar el dispositivo durante la noche, o por lo menos mantenerlo alejado de la cama mientras se duerme.

El virus era un troyano con el nombre ROJ_FAKEAV.EHM. Este enviaba un banner de alerta a los internautas, afirmando que un virus había invadido el sistema y animando a instalar un antivirus, en realidad un troyano. Solo ha pasado una semana desde su lanzamiento al públicoy Windows 8 ya cuenta con un virus diseñado específicamente para él, que ya se ha propoagado por toda la Red. Según la empresa de seguridad Trendmicro, el malware que está provocando el caos en el nuevo SO es un troyano y adopta la forma de antivirus. Además, la compañía ha prevenido a los usuarios de las páginas que ofrecen el software gratuito. La actividad de este malware fue detectada en los días previos a la festividad de Halloween. La compañía observó que existíandos amenazas diseñadas para Windows 8, un típico troyano que adoptaba la forma de un antivirus y un ataque de phishing, provocado por un archivo malicioso encerrado en un email. El malware era un troyano con el nombre ROJ_FAKEAV.EHM. Este adoptaba la forma de un antivirus y enviaba un banner de alerta a los internautas, afirmando que un virus había invadido el sistema. Así, conseguía que los internautas instalasen una aplicación para eliminarlo del ordenador, que era en realidad el propio virus. Este tipo de archivos maliciosos rastrean el ordenador en busca de contraseñas, cuentas bancarias y otra información de interés que pueda venderse en la Red. En este caso no se conoce la gravedad del alcance del virus. Este se encontraba en páginas maliciosas, es decir, aquellas que no poseen certificados de seguridad. Para evitar este tipo de incidencias, Microsoft posee un antivirus propio, Windows Defender, que ya viene preinstalado en el paquete del software. Este desaparece cuando el usuario instala otro antivirus. Sin embargo, la novedad del software, en cuanto a su interfaz y a su modo de uso, hace que los usuarios sean más vulnerables que antes a las amenazas de malware. Esta debilidad constituye una oportunidad para los hackers, que ya están desarrollando archivos maliciosos para Windows 8. Por otro lado, Trendmicro ha detectado un ataque de phishing o estafa online, encontrado en páginas que prometían una descarga gratuita del último software para PC de Microsoft. En ellas, se pedían datos personales a los usuarios como correo electrónico, contraseñas y otros datos que pueden ser utilizados en la Red para cometer actividades delictivas. En este sentido, la Asociación de Internautas, que también ha alertado del problema, recomienda a los usuarios ser cuidadosos con los archivos que abren, y pone a disposición una guía, elaborada por el FBI, con consejos de defensa cibernética.

Pasos para activar windows 8 1 - Abrir la pagina (gogo6.com/freenet6/registration) y registro (se necesita para el programa de gogoclient) 2 - a continuación, entrar en (gogo6.com/profile/gogoclient) y descargar gogoclient - versión básica 3 - ejecutar gogoclient y en la dirección del servidor de poner esto: amsterdam.freenet6.net 4 - Seleccionar conectarse a través de las siguientes credenciales e ingrese su usuario y contraseña 5 - en la ficha Opciones avanzadas y seleccione IPv6-en-UDP-IPv4 túnel (NAT Transversal) para el modo de túnel, clic en aplicar. 6 - pulse en la pestaña básica, click en conect 7 - vaya a la pestaña de estado y esperar a que el estado del túnel muestra conectados Ahora, si usted hizo todo lo correcto tipee este comando(recuerde que usted debe ejecutar cmd como administrador):1 - slmgr /skms kms-c.no-ip.org:1688 2 - slmgr.vbs /ato