isagnr

Usuario (Argentina)

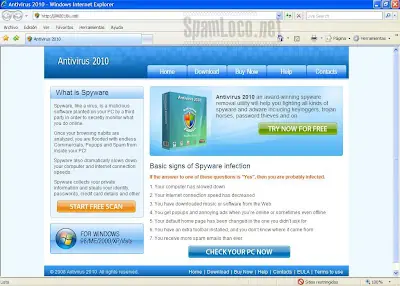

encontre esto en unas cuantas paginas, y unos cuantos ya se quejaron y puetan a lo loco xq lo descargaron sin saber q era. Antivirus 2010 es un nueva variante de los falsos programas de seguridad conocidos como Antivirus 2008 y Antivirus 2009. A continuación una captura del sitio fraudulento y del programa instalado en Windows: El usuario al instalar el programa en su equipo en realidad lo estará infectando sin saberlo, luego comenzará a visualizar diferentes advertencias de seguridad que sugieren la compra de una licencia para poder eliminar las amenazas que supuestamente se detectaron. Al realizar la compra la víctima habrá gastado su dinero en vano y puesto en poder de los ciberdelincuentes la información de su tarjeta de crédito que luego podrá ser utilizada para otros tipos de fraudes. La falsa aplicación además activa aleatoriamente un salvapantallas con las siguientes imágenes: Como vemos se simulan un pantallazo azul y un reinicio de Windows XP acompañados de un mensaje que advierte al usuario de una infección y recomienda la activación de Antivirus 2010 para proteger el equipo. Por supuesto, todo esto es completamente falso. Eliminar Antivirus 2010: Si eres una de las víctimas no bastará con desinstalar el programa desde el Panel de control porque en realidad se realizaron un montón modificaciones en el sistema que lo dejaron completamente vulnerable, para eliminarlo recomiendo realizar una limpieza exhaustiva del equipo. ¿Cómo evitar caer en estas trampas?. En la red circulan cientos de programas falsos que aseguran eliminar amenazas pero en realidad e irónicamente lo que hacen es instalarlas sin que el usuario lo sepa, Por esta razón una buena idea antes de instalar un programa es buscar información al respecto en distintas fuentes, en el caso de un software de seguridad lo ideal es manejarse con fabricantes conocidos y realizar las descargas desde sus páginas oficiales. Lista de mas de 700 software "antivirus" que son malware Falsos Antispywares / Antivirus Son muchisimos,perdon por ponerlos todos pero es mejor saber cuales son y cuales no lo son. Ultima Actualización: - 01 de Septiembre del 2009 - 898 aplicaciones: 1. #1 Spyware Killer 2. 1 Click Spy Clean 3. 100 Percent Anti-Spyware 4. 1-2-3 Spyware Free 5. 1stAntiVirus 6. 2004 Adware/Spyware Remover & Blocker 7. 2-AntiSpyware A 8. about:blank 2005 9. ANG AntiVirus 09 10. ASC-AntiSpyware 11. Ad Butcher 12. AdArmor 13. AdDriller 14. AddwareRemover 15. Addwere 16. Ad-Eliminator 17. AdEradicator 18. AdFlusher 19. Ad-Protect 20. AdProtector 21. Ad-Purge Adware & Spyware Remover 22. ADS Adware Remover 23. Ads Alert 24. AdScrub 25. AdStriker 26. AdsZapper 27. Advanced Antivirus 28. Advanced Spyware Detect 29. Advanced Spyware Remover 30. Advanced Virus Remover 31. Virus Remover Professional 32. AdvancedCleaner 33. AdvancedXPDefender 34. AdvancedXPFixer 35. Adware & Spyware Firewall 36. Adware Agent 37. Adware Bazooka 38. Adware Butcher 39. Adware Cops 40. Adware Filter 41. Adware Hitman 42. Adware Punisher 43. Adware Remover 44. Adware Remover Gold 45. Adware Sheriff 46. AdWare SpyWare Blocker & Removal 47. Adware Striker 48. Adware/Spyware Remover 49. AdwareAlert 50. AdwareBlaster 51. AdwareBlocker 52. AdwareCatch 53. AdwareCatcher 54. AdwareCheck 55. AdwareChecker 56. AdwareCleaner 57. AdwareCrusher 58. AdwareDelete 59. AdwareDeluxe 60. AdwareDestroyer 61. AdwareDetect 62. AdwareEradicator 63. AdwareEraser 64. AdwareFinder 65. AdwareFlush 66. AdwareFlusher 67. AdwareGuard 68. AdwareGuardian 69. AdwareHunter 70. AdwareInspector 71. Adware-Nuker 72. AdwarePatrol 73. AdwarePolice 74. AdwarePro 75. AdwarePunisher 76. AdwareRemover 77. AdwareSafe 78. AdwareSafety 79. AdwareSanitizer 80. AdwareScanner 81. AdwareScrub 82. AdwareScrubber 83. AdwareSheriff 84. AdwareShield 85. AdwareShredder 86. AdwareSpy 87. AdwareSquash 88. AdwareSquasher 89. AdwareStopper 90. AdwareStriker 91. AdwareSweep 92. AdwareSweeper 93. AdwareTerminator 94. AdwareTools 95. AdwareWasher 96. AdwareWatch 97. AdwareWipe 98. AdwareX 99. AdwareX Eliminator 100. AdwareZapper AdWare Pro 2009 101. Ad-Where 2005 102. Agent Spyware 103. AgentSpyware 104. AGuardDog Adware/Spyware Remover 105. AGuardDog Suite 106. AlertSpy 107. AlfaCleaner 108. Anti Virus Pro 109. AntieSpiaDorado 110. AntieSpionsPack 111. AntiGusanos2008 112. AntiMalware 2009 113. AntiMalwareSuite 114. AntiMalwareGuard 115. AntiRogue Killer (AntiRogueKiller) 116. AntiSpionage 117. AntiSpionagePro 118. AntiSpy 119. AntiSpy Advanced 120. Antispy Protector 2009 121. AntiSpyBoss 122. AntiSpyCheck 123. AntiSpyGolden 124. AntiSpyGuard 125. AntiSpyKit 126. AntiSpyPro 127. AntispySpider 128. AntiSpyStorm 129. AntiSpyStorm2008 130. Antispyware 2008 XP (Antispyware2008XP) 131. Antispyware3000 132. AntiSpyware 3000 133. Anti-Spyware Blocker 134. Antispyware Expert 135. Antispyware PRO XP 136. Antispyware Pro 2009 137. AntiSpyware Protector 138. AntiSpyware Soldier 139. Antispyware Suite 140. AntiSpywareBot 141. AntiSpywareControl 142. AntiSpywareDeluxe 143. Antispywareexpert 144. AntiSpywareGuard 145. AntiSpywareMaster 146. AntiSpywareShield 147. AntiSpywareSuite 148. AntiSpywareUpdates 149. AntiSpywareXP 2009 150. AntiSpyZone 151. AntiThiefWare 152. AntiVer2008 153. AntiVermeans 154. AntiVermins 155. AntiVerminser 156. Antivir64 157. AntivirDoc 158. AntiVirGear 159. AntiVirProtect 160. Antivirus 2008 PRO 161. Antivirus 2008 XP (Antivirus2008XP) 162. Antivirus 2009 163. Antivirus 2009 Plus 164. Antivirus 2010 165. Antivirus 360 166. AntivirusBest 167. Anti-Virus and Spyware 168. Anti-Virus and Trojan 169. Antivirus '09 170. Antivirus 360 171. Antivirus Agent Pro 172. AntivirusTrigger 173. Antivirus Email 174. AntiVirus Gold 175. AntiVirus Golden 176. AntiVirus Lab 2009 177. Antivirus Master (AV Master) 178. Anti-Virus Number 1 179. Antivirus Plasma 180. Antivirus Plus 181. Antivirus Pro 2009 AntivirusPro 2009 182. AntiVirus Protector 183. Antivirus Protection 184. Antivirus System Pro 185. Antivirus Security 186. Antivirus Sentry 187. Antivirus Solution 188. Antivirus XP 2008 (AntivirusXP2008) 189. Antivirus XP Pro 190. Antivirus XP Pro 2009 191. AntiVirusAdvance 192. AntivirusForAll 193. AntivirusGold 194. AntiVirusPCSuite 195. AntivirusTrigger 196. AntiWorm2008 197. AntiWurm2008 198. AnyCleaner 199. ArmorWall 200. Astrum Antivirus Pro 201. AV Antispyware 202. AVCare 203. AVSystemCare 204. Awola B 205. Barracuda Antivirus 206. BazookaBar 207. BestGuardPlatinum 208. BestsellerAntivirus 209. BlockDefense 210. Botsquash 211. BPS Security Console 212. BPS Spyware & Adware Remover 213. BPS Spyware Remover 214. BraveSentry 215. BreakSpyware 216. BugsDestroyer 217. BugDoctor C 218. CheckFlow CheckSpy & Anti Spyware 2005 219. CleanerMaster 220. CleanX 221. CoffeeCup Spyware Remover 222. Computer Defender 2009 223. Consumer Identity 224. ContentEraser 225. ContraVirus 226. Contraviro 227. Copperhead AntiSpyware 228. CryptDrive 229. CurePcSolutions Anti-Spyware 230. CyberDefender D 231. DataHealer 232. DefenseAntiMalware 233. Defenza 234. Deus Cleaner 235. DIARemover 236. DioCleaner 237. DiscErrorFree 238. DisqudurProtection 239. Doctor Adware 240. Doctor Adware Pro 241. Doctor Alex 242. Doctor Antivirus 2008 243. DoctorAdwarePro 244. DoctorCleaner 245. DoctorVaccine 246. DrAntispy 247. Draze Toolbar 248. DriveCleaner 249. DriveCleaner 2006 250. DrProtection E 251. eAcceleration/Veloz Stop-Sign 252. EAdwareKiller 253. EAdwareRemoval 254. EAdwareRemover 255. EAntiSpyware 256. eAntivirusPro 257. Easy Erase Spyware Remover 258. Easy SpyRemover 259. Easy Spyware Killer 260. Easy Spyware Scanner 261. EasySprinter 262. Elimiware 263. Emco Malware Bouncer 264. ErrClean 265. Error Doctor 2008 266. Error Fix (ErrorFix) 267. Error Fixer 268. Error Scan and Fix 269. ErrorDigger 270. ErrorDoctor 271. ErrorInspector 272. ErrorKiller 273. ErrorNuker 274. ErrorProtector 275. ErrorSafe 276. ESpywareBlocker 277. ESpywareDefender 278. ESpywareKiller 279. ESpywareRemoval 280. ESpywareRemover 281. ESpywareScanner 282. ETD Security Scanner 283. Evidence Eliminator 284. Evidence Eraser Pro 285. ExpertAntivirus 286. eXPress Antivirus 2009 287. Extra Antivir 288. E-Wall Antivirus 289. Extra Antivirus 290. eXPress Antivirus 291. EZVideo F 292. Fast Antivirus 09 (FastAntivirus 09) 293. FastCleaner 294. Files Secure 2.2 295. FileFix 296. Filterprogram 297. FiltroDeTrojan 298. Fix Registry Errors 299. FixerAntispy 300. Fixiter 301. Fix Tool 302. Flobo Free Anti Spyware Clean 303. Flobo Spyware Clean 304. Free Spyware Adware Scanner and Remover 305. Freeze.com AntiSpyware 306. Froggie Scan 307. FullSystemProtection G 308. GarbageClean 309. General Antivirus 310. GoldenAntiSpy 311. GoodbyeSpy 312. GuardBar 313. GuardCenter 314. Guard-X 2009 H 315. HardDiskVakt 316. HDriveSweeper 317. HitSpy 318. HitVirus 319. HomeAntivirus 2009 320. Home Antivirus 2010 I 321. IC Spyware Scanner 322. IE AntiVirus 323. IE Defender 324. IE-Security 325. IHateAdware 326. InfeStop 327. Intelinet Anti-Spyware 328. Intelligent Spyware Cleaner 329. Internet Antivirus 330. Internet Cleanup 331. InternetAntiSpy 332. InternetShield 333. iSpyKiller 334. iSafe AntiVirus J 335. JC Spyware Remover & Adware Killer K 336. KaZaaP 337. Keep Your Privacy 338. KeineGefahr 339. KillAllSpyware 340. KillAndClean 341. KillSpy 342. KnowHowProtection 343. KVMSecureis L 344. LastDefender 345. LiveAntispy 346. LiveKill 347. LiveProtect 348. LiveProtection M 349. MacroAV 350. MagicAntispy 351. Malware Bell 352. Malware Catcher 353. Malware Scanner 354. Malware Stopper 355. MalwareAlarm 356. MalwareBot 357. MalwareBurn 358. MalwareCore 359. MalwareCleaner 360. MalwareDestructor 361. Malware Defender 2009 362. Malware Destructor 363. MalwareDoc 364. Malware Doctor 365. MalwarePatrol Pro 366. MalwarePro 367. MalwareProtector 2008 368. MalwareScanner 369. MalwareStopper 370. MalwaresWipeds 371. MalwareWar 372. MalwareWipe 373. MalwareWipe Pro 374. MalwareWiped 375. MalwareWiper 376. Malwarrior 377. MalWhere 378. Max Privacy Protector 379. MaxNetShield (MNS Spyware Remover & History Eraser) 380. MenaceRescue 381. MenaceSecure 382. MicroAntivirus (Micro Antivirus 2009) 383. MS Antivirus 384. MS Antispyware 2009 385. Mr.AntiSpy 386. My Supervisor 387. My Privacy 388. MyBugFreePc 389. MyNetProtector 390. MyPCTuneUp 391. MySpyFreePC 392. MySPyProtector N 393. NadadeVirus 394. Nano Antivirus 395. NeoSpace 396. Neospace Internet Security 397. NetBrowserPro 398. Netcom3 Cleaner 399. NetPumper 400. NetSpyProtector 401. NoAdware 402. No-Spy / Sin-Espías ** (ver nota 1) 403. NoSpyX 404. NoWayVirus O 405. Online Privacy Pro 406. OnlineGuard 407. OrantieSpion 408. OSBOdyGuard 409. Oxford Spyware Remover P 410. Page Cannot Be Displayed 411. PAL Emergency Response 412. PAL Spyware Remover 413. PAntispyware09 414. PC AdWare SpyWare Removal 415. PC Antispyware 2010 416. PC Defender 2008 417. PC Error Eliminator 418. PC Security 2009 419. PC Health Plan 420. PC Protection Center 2008 421. Pc-Antispyware 422. PCArmor 423. PCAntiMalware 424. Pc-Cleaner 425. PCCleaner 2007 426. pcOrion 427. PCPrivacyCleaner 428. PCPrivacyDefender 429. PcSecureSystem 430. PCSleek Error Cleaner 431. PCVirusless 432. Perfect Defender 2009 433. PerfectCleaner 434. PerformanceOptimizer 435. Personal Antivirus 436. Personal Defender 2009 437. PestBot 438. PestCapture 439. Pest-Patrol 440. PestProtector 441. PestSweeper 442. PestTrap 443. PestWiper 444. PornoPlayer 445. Power Antivirus 2009 446. Privacy Center 447. Privacy Champion 448. Privacy Commander 449. Privacy Components 450. Privacy Crusader 451. Privacy Defender 452. Privacy Fusion 453. Privacy Keeper 454. Privacy Redeemer 455. Privacy Protection Suite 456. Privacy Tools 2004 457. Privacy Tools Pack 458. PrivacyCrusader 459. PrivacyGuardPro 460. PrivacyProtector 461. PrivacyRedeemer 462. PrivacyWatcher 463. ProAntiSpy 464. Pro Antispyware 2009 465. Protection System 466. Protect Your Identity 467. ProtectingTool 468. PSGuard 469. PureSafetyHere 470. PurityScan / PuritySweep 471. PyroAntiSpy 2.2 Q 472. QuickCleaner R 473. RapidAntivirus 474. Rapid Antivirus 2009 475. RaptorDefence 476. RazeSpyware 477. Real AdWareRemoverGold 478. Real AntiSpyware 479. Real Antivirus 480. Real Antivirus 481. RealAV 482. RebrandSoft AdwareSpyware Remover 483. RegFreeze 484. RegFix Pro 485. RegTool 486. RegistryFox 487. Registry Cleaner 488. Registry Defender Platinum 489. Registry Doc 2006 490. Registry Doctor 491. Registry Doctor 2008 492. Registry Fix It 493. Registry Optimizer 2007 494. Registry Repair 2006 495. RegistryCare 496. RegistryCleanerXP 497. RegistryCleanFixer 498. RemedyAntiSpy 499. RemoveIT Pro 500. Renus 2008 501. RescateDeAmenazas 502. Restore My Files S 503. Safe & Clean (Scan & Clean) 504. SafeAndClean 505. Safeguard 2009 506. SafePcTool 507. SaferScan 508. SafeStrip 509. SafetyCenter 510. SafeWebSurfer 511. SamuraiSpy 512. SaveDefense 513. SaveKeep 514. SaveSoldier 515. Scan & Repair Utilities 2006 516. Scan and Repair Utilities 2007 517. ScanSpyware 518. Scumware-Remover 519. SearchAndDestroy 520. Secure Expert Cleaner 521. Secret Service 522. SecureMyPC 523. Security 2009 524. Security Mechanic 525. Security Central 526. Security iGuard 527. Security Scanner 2008 528. SiteTicket 529. SlimShield 530. Smart Antivirus 2009 (SmartAntivirus2009) 531. SmartSecurity 532. Smart Defender Pro 533. Smart Protector 534. Smart Virus Eliminator 535. Smitfraud 536. SmitfraudFixTool 537. SpamBlockerUtility 538. SpamBlockerUtility 539. SpwareRemoval 540. SpwareRemover 541. Spy Analyst 542. Spy Annihilator 543. Spy Cleaner Platinum 544. Spy Crusher 545. Spy Defence 546. Spy Detector 547. Spy Emergency 2005 548. Spy Guardian Pro 549. Spy iBlock 550. Spy Officer 551. Spy Reaper 552. Spy Shredder 553. Spy Sniper 554. Spy Sniper Pro 555. Spy Sniper Pro 556. Spy Stalker 557. Spy-Ad Exterminator Pro 558. SpyAdvanced 559. SpyAssassin 560. SpyAssault 561. SpyAway 562. SpyAxe 563. SpyBan 564. SpyBeware 565. SpyBlast 566. Spy-Block 567. SpyBlocs/eBlocs.com 568. SpyBouncer 569. SpyBurn 570. SpyBuster 571. SpyButcher 572. SpyClean 573. SpyCleaner 574. SpyContra 575. Spy-Control 576. SpyCrush 577. SpyCut 578. SpyDawn 579. SpyDeface 580. SpyDeleter 581. SpyDemolisher 582. SpyDestroy Pro 583. SpyDevastator 584. SpyDoctor 585. SpyEliminator 586. SpyFalcon 587. SpyFerret 588. SpyFighter 589. SpyFighterPro 590. SpyFirewall 591. SpyFlusher 592. SpyGuarder 593. SpyGuardian Pro 594. SpyHazard 595. SpyHeal 596. SpyHunter 597. SpyiBlock 598. SpyiKiller 599. Spyinator 600. Spy-Kill 601. SpyKiller 602. SpyKiller 2005 603. SpyKillerPro 604. SpyLax 605. SpyLocked 606. SpyMarshal 607. SpyMaxx 608. SpyNoMore 609. SpyOfficer 610. SpyOnThis 611. SpyOnThis 612. Spy-Out 613. SpyProtector Spy Protector 614. SpyPry 615. SpyReaper 616. SpyRemover 617. Spy-Rid 618. SpySanitizer 619. SpySheriff 620. SpyShield 621. Spy-SHield 622. SpyShredder 623. SpySnipe 624. SpySoap 625. SpySoldier 626. SpySpotter 627. SpySquash 628. SpyStriker 629. SpyToaster 630. SpyTrooper 631. SpyVampire 632. SpyVest 633. SpyViper 634. Spyware & Adware Removal 635. Spyware & Pest Remover 636. Spyware & Pop-Up Utility 637. Spyware Annihilator 638. Spyware Annihilator Pro 639. Spyware B1aster 640. Spyware Bomber 641. Spyware C.O.P. 642. Spyware Catch 643. Spyware Cleaner 644. Spyware Cleaner & Pop-Up Blocker 645. Spyware Cops 646. Spyware Defense 647. Spyware Destroyer 648. Spyware Detector 649. Spyware Disinfector 650. Spyware Fighter 651. Spyware Guard 2008 652. Spyware Guard 2009 653. Spyware Hospital 654. Spyware Immobilizer 655. Spyware IT 656. SpyWare Killer 657. Spyware Knight 658. Spyware Medic 659. Spyware Nuker 660. Spyware Nuker XT 661. Spyware Protect 2009 662. Spyware Protection Pro 663. Spyware Quake 664. Spyware Removal Wizard 665. Spyware Remover (alwaysfreealways.com) 666. Spyware Remover (SpyAdvanced) 667. Spyware Scrapper 668. SpyWare Secure 669. Spyware Seizer 670. Spyware Sheriff 671. Spyware Shield 672. Spyware Slayer 673. Spyware Sledgehammer 674. Spyware Snooper 675. Spyware Soft Stop 676. Spyware Stormer 677. Spyware Striker Pro 678. Spyware Suite 2005 679. Spyware Terminator 4 (de Invender.nl) 680. Spyware Vanisher 681. Spyware Wizard 682. SpywareAnnihilatorPro 683. SpywareAssassin 684. SpywareAvenger 685. SpywareBeGone 686. SpywareBomb 687. SpywareBot 688. SpywareButcher 689. SpywareCleaner 690. SpywareCrusher 691. SpywareDetector 692. SpywareFlusher 693. SpywareHeal 694. SpywareHound 695. SpywareIsolator 696. SpywareKill 697. SpywareKilla 698. SpywareKnight 699. SpywareLocked 700. SpywareLocker 701. SpywareNo! 702. SpywarePolice 703. SpywarePro 704. SPYwareRemover 705. SpywareRemover 2009 706. SpywareScanner 2008 707. SpywareScrub 708. Spyware-Secure 709. SpywareSeeker 710. SpywareShield 711. SpywareSoftStop 712. SpywareSquash 713. SpywareSterilizer 714. SpywareStop 715. Spyware-Stop 716. SpywareStrike 717. Spyware-Sweeper 718. SpywareSweeperPro 719. SpywareTek / Spyware Removal System 720. SpywareThis 721. SpywareWipe 722. SpywareXP 723. SpywareZapper 724. SpyWatchE 725. SpyWiper 726. Spyzooka 727. StartGuard 728. StopGuard 729. StopingSpy 730. StopItBlockIt 2005 731. StorageProtector 732. SunShine Spy 733. SunShineSpy 734. Super Spyware Remover 735. SuperSpywareKiller 736. SwiftCleaner 737. SysAntivirus 2009 738. SysKontroller 739. SysProtect 740. System Antivirus 2008 741. System Detective 742. System doctor 743. System Live Protect 744. System Tuner 745. System Protector 746. SystemBooster2009 747. SystemDefender 748. SystemDoctor 749. SystemErrorFixer 750. SystemSecurity 751. System Guard 2009 752. System Guard Center 753. System Security 2009 754. SystemStable T 755. TeoSoft Anti-Spyware 756. Terminexor 757. Terminator 2009 758. The Adware Hunter 759. The SpyGuard 760. The Spyware Detective 761. The Spyware Shield 762. The Ultimate Spyware Adware Remover 763. The Web Shield 764. TheSpyBot 765. TheSpywareKiller 766. Titan AntiSpyware 767. TitanShield AntiSpyware 768. Total Defender 769. Total Secure2009 770. Total Security 771. Total Protect 2009 772. Total Virus Protection 773. Top10Reviews SpyScan 774. Trojan Guarder Gold 775. TrojanerFilter 776. TrojansFilter 777. TrojansFiltre 778. TrojansKiller 779. Trace Sweeper (TraceSweeper) 780. True Sword 781. TrueWatch 782. Trust Cleaner 783. TrustNinja 784. TrustedAntivirus 785. TrustedProtection 786. TrustSoft AntiSpyware 787. TZ Spyware Adware Remover 788. TZ Spyware Remover U 789. UControl 790. Ultimate Antivirus 2008 791. Ultimate Cleaner 792. Ultimate Defender 793. Ultimate Fixer 794. UltimateCleaner 795. UltimateCleaner 2007 796. Ultimatefixer2007 797. Ultimate-Spyware Adware Remover 798. Ultra Antivir 2009 799. Ultra Antivirus 2009 800. Unigray 801. Unvirex 802. UnSpyPC V 803. VBouncer/AdDestroyer 804. Vip Antispyware 805. VIPAntiSpyware 806. VirusAlarma 807. VirusBlast 808. VirusBlaster 809. VirusBlasters 810. VirusBurst 811. VirusBursters 812. VirusEffaceur 813. VirusGuard 814. VirusHeal 815. Virus-Kill 816. VirusMelt 817. VirusLocker 818. VirusProtect 819. VirusProtectPro 3.3, 3.4, 3.5, 3.6 3.7 820. VirusRanger 821. VirusRay 822. VirusRescue 823. VirusRemover 2009 824. VirusResponse Lab 2009 825. Virusschlacht 826. Virus Shield 827. Virus Sweeper 828. VirusTrigger 829. Vista Antivirus 2008 (VistaAntivirus 2008) 830. Vitae Antivirus 831. Virus Doctor W 832. WareOut Spyware Remover 833. WinBlueSoft 834. WiniBlueSoft 835. WiniShield 836. WiniFighter 837. WiniGuard 838. WinCleaner 2009 839. WebSafe Spyware Secure 840. WebSpyShield 841. Win Antivir 2008 (WinAntivir 2008) 842. WinAntiSpyware 2005 / 2006 / 2007 / 2008 843. WinAntispyware 2008 844. WinAntivirus 2005 / 2006 / 2007 / 2008 845. WinAntiVirus Pro 2006 846. Winantivirus pro 2007 847. WinAntivirusVista-XP 848. Wincleaner AntiSpyware 849. WinDefender 2009 850. Windows AntiVirus (Windows AntiVirus 2008) 851. Windows Antivirus Pro 852. Windows Security Suite 853. Windows System Suite 854. Windows Protection Suite 855. WinFix Master 856. WinFixer 857. WinFixer 2005 858. WinFixMaster / WinFix Master 859. Winhound Spyware Remover 860. Winkeeper 861. WinPC Antivirus 862. WinPC Defender 863. WinPerformance 864. WinProtector 3.8 (Win Protector 3.8) 865. Winreanimator 866. winsecureav 867. WinSecureAv 868. WinSecureDisc 869. WinSOS 870. WinSpyControl 871. WinSpyKiller 872. WinSpywareProtect 873. Winweb Security 874. WinX Security Center 2.2 875. WinXDefender 876. Winxprotector 877. WorldAntiSpy X 878. X-Con Spyware Destroyer 879. Xmembytes AntiSpyware 880. XP Antispyware 2009 881. XP Antivirus (XP Antivirus 2008) 882. XP Deluxe Protector 883. XP Protector 2009 884. XP Police Antivirus 885. XPAntivirus 886. XpyBurner 887. XpCleanerPro 888. XpCleanerPro 889. XPert Antivirus 890. XP-Shield 891. X-Spyware 892. Xspyware 893. XSRemover 894. XXXAccess Y 895. YourPrivacyGuard Z 896. ZeroSpyware 897. ZoneProtect AntiSpyware 898. Zinaps Anti-Spyware

Hola, aca les dejo los que serian los problemas mas comunes en la pc con sus respectvas respuestas. espero que les sirva 1. Al prender el computador me sale un mensaje que dice que Windows no se puede iniciar normalmente (o pantalla azul). Este es un síntoma de un error grave de sistema. Las causas pueden ser múltiples: hay un conflicto con un programa o aparato recién instalado; se apagó de manera incorrecta el PC y esto generó un problema; no se instaló correctamente una actualización (automática) del sistema; un virus está ocasionando un fallo generalizado, etc. Solo un técnico podría determinar la causa del fallo, pues incluso puede ser que el disco duro, la tarjeta principal u otro componente interno se haya dañado, y eso sólo se puede saber con ayuda de herramientas especializadas. Trate de iniciar Windows en la opción \'Modo seguro\'. Consiga un disco duro externo y recupere su información (documentos, fotos, archivos personales, etc.). Ahora, reinicie el PC con el disco de instalación de Windows (viene en la caja de su portátil o PC). El sistema iniciará desde dicho disco y le presentará varias opciones: elija \'Reparar Windows\' y siga las instrucciones. Una vez termine el proceso, reinicie el PC para revisar si el problema ya se superó. En caso contrario, trate de devolver la configuración de Windows a un punto estable anterior. Arranque Windows en Modo seguro (o con ayuda del disco de instalación). En Windows XP y Vista dé clic en Inicio, Todos los programas, Accesorios, Herramientas del sistema, Restaurar sistema. Aparecerá una ventana de recuperación. Dé clic en la opción \'Restaurar mi equipo a un estado anterior\' y luego en Siguiente. El sistema le mostrará las fechas en que Windows estaba estable. Elija una fecha del calendario donde haya puntos de restauración y dé clic en Siguiente. Una vez recupere el sistema, actualice el antivirus y ejecute una revisión (ver solución # 3 de este artículo). Igualmente descargue las actualizaciones de seguridad del sistema (ver solución # 25). Si el síntoma que tiene es una pantalla azul que no deja ninguna opción, deberá entonces llevar el equipo a un centro de soporte en el que recuperarán su información y harán una reinstalación total del sistema (o reparación del equipo). 2. Word está abierto pero bloqueado (\'No responde\') y tengo mi documento ahí. Existe una manera de intentar recuperar un programa de Office cuando deja de responder. Cuando esto suceda, dé clic en Inicio, Todos los programas, Herramientas de Microsoft Office y finalmente en la opción \'Recuperación de aplicaciones de Microsoft Office\'. Se abrirá una ventana que le mostrará los programas de este paquete de oficina que se estén operando. Dé clic en el que esté bloqueado y luego en el botón \'Recuperar aplicación\'. El sistema desplegará el (o los) documento(s) que estaban activos al momento del problema, en la versión que la función de autoguardado haya mantenido en la memoria. Si desea hacer mas cortos los intervalos del autoguardado en Office: abra Word y dé clic en Herramientas y luego en Opciones. Dé clic en la pestaña Guardar y defina, en la opción \'Guardar info. de autorecuperación cada\' los minutos en que Office grabará una copia automática de sus documentos. 3. Mi PC nuevo tenía un antivirus pero se venció la licencia ¿Qué debo hacer? Los PC nuevos incluyen una antivirus en versión de prueba. Cuando se acaba el permiso de uso, el sistema queda desprotegido. Puede comprar en línea la versión completa del antivirus que expiró (el sistema le muestra cómo hacerlo) ó desinstalarlo y adquirir uno gratuito de Internet. Para desinstalar el antivirus actual, dé clic en Inicio, Panel de control y luego en el botón \'Agregar o quitar programas\' (en XP) ó en ¿Desinstalar un programa\' (en Vista). Elija de la lista el antivirus y dé clic en \'Quitar\' en XP o en \'Desinstalar\' para el caso de Vista. Ahora deberá bajar un antivirus gratuito. Acá dos opciones: a. AVG. (free.avg.com/ww.download?prd=afe). Dé clic en el botón \'Download AVG free 8.0 y siga las instrucciones de descarga e instalación. Está en inglés. b. Avast. (www.avast.com/esp/avast_4_home.html). Dé clic en el botón \'Download\' y siga las instrucciones. Está en español. 4. No puedo abrir un archivo. Windows dice que no hay un programa asociado. Cada archivo en su PC se abre con un programa específico y es posible que cuando reciba uno por correo o lo descargue de Internet, no tenga instalado el software requerido. Para saber qué programa necesita para abrir tal archivo, revise la extensión del mismo. La reconocerá porque son tres letras que siguen al nombre del archivo, separada por un punto: nota.pdf; fotos.rar, etc. Una vez sepa la extensión, vaya a esta dirección: www.filext.com y escriba en la casilla \'Search\', las tres letras de la extensión del archivo que no puede abrir y dé clic en \'Enviar consulta\'. En la siguiente página encontrará una explicación del tipo de archivo (en inglés). Dé clic en el enlace ubicado debajo de \' Program and/or Extension Function\' para que vaya al sitio de Internet donde puede descargar un programa asociado a ese tipo de archivo. 5. Unas canciones en mi iPod tienen más volumen que otras. El programa iTunes, de Apple, ofrece una función para darle el mismo nivel de volumen a las canciones que tenga almacenadas en su PC y/o iPod. Para ello conecte el reproductor de música al computador e inicie el iTunes. De clic en el ícono de su iPod (ubicado en la columna de la izquierda. Ahora verá todas sus canciones. Dé clic en el menú Edición (arriba) y luego en \'Seleccionar todo\'. Ahora ubique el ratón sobre las canciones y dé clic con el botón derecho del ratón. Se desplegará un menú de opciones. Dé clic en \'Obtener información\'. El sistema le preguntará si desea editar varios ítems al tiempo. Dé clic en Aceptar. Verá una ventana llamada \'Información de varios ítems\'. En la parte inferior, con un clic sostenido, arrastre el botón de \'Configurar volumen\' hacia un nivel deseado y dé clic en OK. iTunes se encargará de darle el mismo nivel de audio a todas sus canciones. El proceso demorará dependiendo la cantidad de canciones que tenga seleccionadas. 6. ¿Cómo sé si tengo una versión original de Windows? Revise en la parte posterior de su PC (o inferior del portátil) que haya una etiqueta de Microsoft, multicolor (tornasolada). Esa es la etiqueta de originalidad de la licencia. Si no la tiene, no la encuentra o tiene dudas, vaya al sitio www.microsoft.com/genuine y dé clic en el botón \'Validar Windows\' (también puede allí validar la licencia de su Office). En el paso siguiente, el sistema le solicitará instalar un programa, que se encargará de analizar su PC y de determinar si es licencia la copia que tiene instalada de Windows. Siga los pasos y dé clic en Aceptar o Instalar, cuando el PC se lo exija. Al final, el sistema le mostrará un informe con los resultados. 7. No puedo usar mi PC porque debo activar la licencia de Windows y no tengo conexión a Internet. ¿Cómo lo hago? Cuando se reinstala Windows en el PC, tendrá 90 días para activar la licencia y seguir usando el producto. Si ya se acabó ese tiempo, dé clic en Inicio, Todos los programas, Accesorios, Herramientas del sistema y luego en Activar Windows. Se abrirá un tutorial en el que deberá aceptar los términos y condiciones de uso de la licencia. Dé clic en \'Si, acepto\' y luego en el botón \'Siguiente\'. Deberá ahora rellenar un formulario con sus datos (nombre, dirección, organización, etc.). Dé clic en Activar. Al finalizar el sistema le informará del proceso. Sino tiene conexión a Internet, deberá llamar a los números 401 04 04 en Bogotá, o a la línea nacional 01800 0510595. Un sistema de audiorespuesta le guiará en el proceso. El número 1 lo llevará al centro de activación de productos. Deberá presionar de nuevo 1 para recivir ayuda en español. El sistema de activación de productos Microsoft le explicará cómo hallar el número de identificación de instalacion (ID de instalación), que es una hilera de números divididos en grupos de a seis dígitos. Cuando el sistema se lo pida, digite en el teclado del teléfono uno a uno los grupos de números. Al final el sistema validará el ID de instalación y le dictará una clave de activación que deberá introducir en la ventana de activación de Windows. Dé clic en Aceptar. 8. A mi celular se le acaba la batería muy rápido. ¿Debo cargarlo más tiempo? Las baterías, a medida que se recargan, van perdiendo la capacidad de retener energía. No obstante, si su equipo es relativamente nuevo (menos de un año), es posible que tenga algunas funciones activas que estén consumiendo rápidamente la energía: a. Wi-Fi. Revise que la opción de conectarse a redes inalámbricas no quede activa mientras no la use. b. Bluetooth. Es común que deje encendido este sistema de comunicación inalámbrica luego de intercambiar una foto o canción con otro teléfono o PC. Apáguelo luego de usarlo. c. GPS. Algunos teléfonos modernos incluyen sistema de mapas satelitales. Esta función consume mucha energía. Si estuvo usándola o \'cacharriándola\', revise que la apagado correctamente. d. Radio. Esta función, presente en varios modelos de celulares, también gasta mucha energía. Tenga en cuenta apagarlo una vez termine de usarlo. e. Multimedia. Ver videos, fotos y escuchar música son actividades que también consumen bastante energía. Finalmente, cuando cargue si celular no lo deje conectado a la pared (es común que quede dejen enchufado el teléfono toda la noche). 9. Reinstalé Windows en mi PC pero ahora no funcionan los parlantes. Cuando se efectúa una instalación limpia, es decir, se reinstala por completo el sistema operativo, es común que se borren todos los controladores del computador, incluidos los de audio, video, módem, red, unidad óptica (DVD, CD), etc. Lo ideal es buscar el CD de instalación del computador y, desde allí, reinstalar todos los controladores (drivers) del sistema. En caso contrario, hay que bajarlos desde Internet. Acá las direcciones de las principales marcas: a. Hewllet-Packard. En welcome.hp.com/country/co/es/support.html podrá elegir de una lista el tipo de producto del que necesita los controladores (portátil, desktop, servidor, etc.). Deberá elegir el modelo y referencia, el tipo de sistema operativo que tiene instalado en el equipo y el idioma. b. Dell. En la dirección support.dell.com/support/downloads/index.asp podrá introducir el número de etiqueta de su equipo y recibir, de manera automática, los controladores específicos del tipo y modelo de su máquina. c. Apple. En el sitio www.apple.com/support/hardware verá una lista de los modelos de iMac, iBook y Macbook. Dé clic sobre el modelo de su equipo y verá una lista de controladores y software adicional para descargar. d. Acer. En www.acerpanam.com/synapse/forms/acerdrivers.cfm hallará una lista con todas las referencias de producto de esta marca. Elija la suya y luego dé clic en el botón \'Get drivers list in PDF version\'. Se abrirá un documento PDF con enlaces que le ayudarán a descargar los controladores para su equipo. e. Toshiba. En la dirección www.csd.toshiba.com/cgi-bin/tais/su/su_sc_modSel.jsp encontrará una lista de los tipos de producto, las referencias y modelos. Una vez halle el suyo, dé clic en \'Show results\' para que tenga acceso a los controladores y descargas adicionales indicadas para su computador. f. Lenovo (IBM). Vaya a /www.lenovo.com/co y dé clic en \'Descarga de drivers\', debajo del menú Soporte. Deberá especificar el tipo de producto (portátil, PC de escritorio, etc.), el modelo y referencia y dar clic en \'Continue\'. Ahora bien, si su equipo no tiene marca (clon), deberá buscar los controladores según la marca y referencia del procesador de su PC o portátil. Para ello: a. Intel. En la dirección downloadcenter.intel.com/?lang=spa podrá elegir, en el menú de la izquierda, el chipset (conjunto de chips) de su equipo (desktop, portátil, etc.) y del mismo modo la descarga de los controladores o drivers asociados. b. AMD. En esta página www.amd.com/us-en/Processors/TechnicalResources/0,,30_182,00.html hallará la lista completa de referencias de \'cerebros\' AMD y el enlace respectivo que lo llevará a la descarga de los controladores requeridos. 10. Algunas personas no pueden abrir los documentos de Office que les envío. Esto se debe a que Office 2007 incluye una funcionalidad que vuelve incompatible el formato de los documentos que genera con versiones anteriores del programa. Tal función (llamada XML) la incluyó Microsoft para permitir que otros programas empresariales puedan usar la información de un documento. Por eso verá que sus documentos terminan en \'.docx\' los de texto o \'.xlsx\', los de Excel. Para que Office 2000, Office XP u Office 2003 puedan abrir un archivo de Office 2007, es necesario bajar e instalar un parche al PC de la dirección office.microsoft.com/es-es/products/HA101686763082.aspx. Si usted tiene Office 2007, podrá configurarlo para que no emita documentos XML. Abra Word, dé clic en el botón de Office (¡sí! El logo de Office de arriba a la izquierda es un botón!) y luego en \'Opciones de Word\'. En el menú de la izquierda dé clic en \'Guardar\' y luego en la lista \'Guardar archivos en este formato\' elija la opción \'Documento de Word 97-2000 *.doc\' y finalmente en Aceptar. 11. Instalé un periférico, pero Windows Vista dice que hubo un problema de instalación de los controladores. ¿Qué hacer? Aunque ya no es tan común, Windows Vista suele generar errores tras la instalación de ciertos dispositivos externos. Para evitarse cualquier inconveniente, lo mejor es que revise que el controlador del aparato (cámara, escáner, impresora, etc.) que está instalando tenga una versión para Windows Vista. En caso contrario, visite la dirección support.microsoft.com/gp/drivers en la que hallará, de manera actualizada y por orden alfabético de marcas, todos los controladores que existen, por tipo de aparato, disponibles para este sistema operativo. 12. No encuentro las tildes en el teclado o cuando las tecleeo aparece otro símbolo. Para corregir esto necesita configurar su teclado en español latinoamericano de Colombia. Dé clic en Inicio, Panel de control y luego en el botón \'Configuración regional y de idioma\'. En la pestaña \'Opciones regionales\' elija \'Español Colombia\'. Ahora dé clic en la pestaña Idiomas y luego en el botón Detalles. Aparecerá una ventana en la que deberá dar clic en \'Agregar\'. Luego tendrá que elegir en la lista \'Idioma de dispositivo de entrada\' a \'Español (Colombia)\' y en la lista \'Distribución del teclado IME\' al Español. Dé clic en Aceptar. Ahora dé clic sobre otros idiomas de teclado (inglés, etc.) y dé clic en el botón Quitar. Al final dé clic en Aceptar. En Windows Vista: dé clic en Inicio, Panel de control y, debajo de \'Reloj, idioma y región\', dé clic en \'Cambiar teclados u otros métodos de entrada\'. En la ventana que se abre, dé clic en el botón \'Cambiar teclados\'. Repita la operación como en XP. Elija \'Español (Colombia)\' de la lista de idiomas y dé clic en Agregar, para que seleccione el teclado en el mismo idioma. Quite los teclados e idiomas distintos y dé clic en Aceptar. 13. Mi memoria USB tiene virus . Los hackers decidieron aprovechar la \'promiscuidad\' que existe en el uso de las memorias USB para facilitar el transporte entre PC de virus y programas espías. Un antivirus actualizado debería alertar al instante, cuando una USB infectada con virus es conectada al computador. La recomendación es escanear con el programa antivirus la memoria antes de abrirla (Inicio, Mi PC (\'Equipo\' en Vista), clic derecho sobre el ícono de la memoria USB y luego en \'Escanear virus\'). La otra opción es descargar MX One, un antivirus específico para proteger todo tipo de almacenamiento removible (memorias USB, tarjetas flash, iPod, MP4, discos externos, etc.). Se baja gratis de www.mxone.net/spanish.php 14. Quiero borrar un archivo o carpeta y no puedo. Me salen mensajes que está en uso por otro programa o que se ha denegado el acceso. Esto pasa debido a que algún proceso o programa mantiene en ejecución u ocupado parte del archivo o carpeta que se desea eliminar o mover a otra ubicación. Para corregir esto, vaya a la dirección ccollomb.free.fr/unlocker/#download y descargue gratis Unlocker. Una vez instalado el programa, dé clic sobre el ícono del archivo o carpeta en problemas y seleccione \'Unlocker\'. Verá una ventana con los procesos o programas que mantienen bloqueado al archivo. Dé clic en \'Unlock all\' y listo, podrá borrarlo o copiarlo. 15. Necesito reinstalar los controladores de mi impresora, pero perdí el disco de instalación. ¿Qué hago? La única opción es descargar el controlador (driver) del equipo desde Internet. Estas son las direcciones por marca: Hewlett-Packard: welcome.hp.com/country/co/es/support.html Lexmark: downloads.lexmark.com Epson: www.epson.com.co/asp/soporteSelector.asp Dell: support.dell.com/support/downloads/index.aspx Samsung: /www.samsung.com/co/support/download/supportDownMain.do Oki: www.okidata.com/mexico/html/nf/Drivers.html Ricoh: www.ricoh-usa.com/downloads/software.asp Xerox: www.support.xerox.com/go/prodselect.asp Canon: www.cla.canon.com/Colombia/Spanish/support/ En la mayoría deberá seleccionar o escribir el modelo o serie de su equipo y seleccionar el sistema operativo que tienen instalado (Windows XP, Windows Vista, Linux o Mac OS). 16. ¿Cómo averiguo si mi computador tiene un virus? Existen algunos síntomas que pueden ayudarle a determinar si está infectado con virus su computador como: el equipo se reinicia o apaga solo, se pierden archivos, dejan de arrancar algunos programas y el antivirus deja de operar o no se puede actualizar. Este último punto es lo más crítico, pues no podrá vacunar su equipo. Una manera de lograr un diagnóstico (y vacunación) es a través de Internet. Aquí, algunos servicios gratuitos: a. BitDefender (www.bitdefender.com/scan8/ie.html). Revisa y limpia su PC. Dé clic en \'I agree\' y siga las instrucciones. b. Symantec Security Check (security.symantec.com/sscv6/default.asp). Analiza no sólo si tiene virus su PC, sino si está correctamente protegido. Dé clic en el botón \'Go\'. Se abrirá una ventana que le permite elegir entre \'Security scan\' y \'Virus detection\' dé clic en el botón \'Start\' y siga las instrucciones. Ambos funcionan sólo con el navegador Internet Explorer. Durante el proceso deberá aceptar la instalación de programas externos para culminar con el proceso. Si desea bajar un antivirus, diríjase a la solución # 3. 17. Cómo cancelar (desactivar) una cuenta de correo. Estos son los pasos para realizar esta maniobra en los servicios de correo más populares de Internet. Tenga en cuenta: en la mayoría de casos deberá digitar más de dos veces el nombre de la cuenta que desea eliminar y la contraseña asociada; una vez elimine o desactive la cuenta, no habrá marcha atrás. Hotmail. Ingrese a su cuenta. Dé clic en el botón \'Ops\' ubicado en la parte superior derecha de la pantalla y luego, en el menú vertical de opciones a la izquierda de la página, dé clic en \'Configuración\'. Debajo del título \'Tareas comunes\', dé clic en la opción \'Cierra tu cuenta\'. Siga los pasos. Yahoo Mail. Digite en su navegador: edit.yahoo.com/config/delete_user?.intl=e1 Le aparecerá una página en la que deberá escribir su nombre de cuenta y la contraseña. Luego tendrá que escribir, en una casilla específica, un código de seguridad que la página le muestra y finalmente dar clic en el botón \'Eliminar esta cuenta\'. Gmail. Dé clic en Configuración, en la parte superior derecha de la página de su correo. Luego en la cinta de configuración dé clic en el enlace \'Cuentas\' y luego en \'Configurar la cuenta de Google\', en la parte inferior de la página. En el siguiente paso dé clic en el enlace \'editar\', al lado de \'Mis productos\'. Llegará a una página en la que podrá dar clic en \'Suprimir el servicio Gmail\' o en \' Cerrar la cuenta y suprimir todos los servicios e información asociados a ella\'. Siga los pasos. 18. No me acuerdo de la contraseña de mi usuario en Windows. Este es un problema grave. Por eso, antes de que le suceda, le contamos los antecedentes: Las contraseñas de inicio en Windows se crean de dos maneras: cuando configura por primera vez el PC nuevo o cuando hace uso de las \'Cuentas de usuario\' (Inicio, Panel de control, Cuentas de usuario). Estas sirven para determinar un perfil y una contraseña para cada persona que va a usar el PC, con el objeto de que cada usuario tenga su propio espacio, documentos y área de trabajo privados. Por ello, lo ideal a la hora de habilitar una cuenta de usuario es crear un disco de recuperación de contraseña. Dé clic en Inicio, Panel de control, Cuentas de usuario y dé clic sobre su cuenta. Ahora conecte una memoria USB (o un disquete). Debajo de Tareas dé clic en \'Crear disco de recuperación (para reestablecer) contraseña\'. Siga las instrucciones y guarde la memoria. En caso de olvido de la clave de acceso, dé clic sobre el nombre del usuario y elija \'Usar disco para recuperar contraseña\'. Introduzca la memoria USB o el disquete y siga las instrucciones. Si no tiene disco de recuperación, necesitará de la ayuda de un técnico experto en el uso de programas para \'romper\' contraseñas o para que recupere su información y luego reinstale el sistema. 19. Ya instalé la impresora pero cuando quiero imprimir un documento no funciona. Son varias las razones para que esto ocurra. Revise lo básico: que esté encendida y conectada al PC. Lo más común es que la impresora no esté predeterminada como la principal del sistema. Es posible que tal estatus lo tenga una impresora anterior o un programa para la creación (impresión) de documentos digitales como Adobe PDF o Microsoft XPS Writer. Para que Windows use siempre la impresora que instaló, dé clic en Inicio, luego en \'Panel de control\' y luego en \'Impresoras y faxes\'. Dé clic con el botón derecho del ratón sobre el ícono de la impresora que desea usar siempre (la reconocerá por la marca y/o modelo) y elija la opción \'Establecer como impresora predeterminada\'. Si en su casa u oficina tienen dos o mas impresoras, la opción para usar la que requiera es: al momento de enviar el trabajo, (Archivo, Imprimir) y se abra la ventana de impresión, dé clic en la casilla \'Nombre de la impresora\'. Se desplegará una lista con las impresoras instaladas. Dé clic sobre la de su preferencia y luego en \'Aceptar\'. 20. No quiero recibir más correos electrónicos de una persona (o empresa). Si usa Outlook, la forma más sencilla de hacerlo es: dé clic con el botón derecho del ratón sobre el correo de la persona o entidad de la que no desea seguir recibiendo comunicaciones. Luego en la opción \'Crear regla\'. En la ventana de configuración de \'Asistente para reglas\' dé clic en la casilla de verificación (cuadrito blanco) al lado de el nombre de la cuenta de correo que desea bloquear y luego en el botón \'Siguiente\'. En el paso dos, dé clic ahora en la casilla de verificación de la opción \'eliminarlo\' y luego en el botón \'Finalizar\'. En los servicios de correo web (Hotmail, Gmail y Yahoo, tan sólo deberá dar clic en la casilla de verificación al lado del correo que no quiere seguir recibiendo y luego hacer clic en el botón \'Marcar como Spam\' o \'Spam\' (dependiendo del servicio). 21. Cómo se si un correo electrónico que me llegó tiene virus. Según Symantec, el año pasado se detectaron 711.000 nuevos virus (programas malignos de todo tipo). Peor aún, la mayoría de ellos fueron difíciles de detectar y lograron robarle datos personales a las víctimas (cuentas bancarias, suplantación de identidad, etc.) o se hicieron al control remoto de millones de PC. Tenga en cuenta las siguientes recomendaciones: 1. Lo raro, se borra. Correos en inglés, con promociones, regalos, premios, balotos, viajes, etc., así vengan de un amigo o la propia madre, se deben borrar o confirmar con la persona por teléfono (o chat). 2. "¡Mira estas fotos XXX"! Los hackers usan técnicas de engaño. Esconden los virus en fotos, videos y animaciones. Así lo mate la curiosidad, mejor borre esos mensajes. 3. Siga los consejos. Si su antivirus o firewall le advierten que el archivo o página que quiere abrir son sospechosos de contener un programa maligno, haga caso. 4. Actualice a diario. Dentro de su rutina diaria (máximo semanal) incluya la actualización del antivirus y demás programas de protección. 22. ¿Cómo le paso música a mi celular? Si su celular usa tarjeta de memoria flash (revise en el manual), podrá retirarla y conectarla al PC (mediante un lector) para que Windows la reconozca como un disco externo. Dé clic en Inicio, luego en Mi PC (\'Equipo\' en Vista) y doble clic en el ícono del \'Disco removible\'. Busque allí una carpeta llamada \'Sounds\' o \'Music\', ábrala y arrastre allí (con un clic sostenido del ratón), las canciones que desea escuchar en su celular. Al final retire la memoria (vaya a Mi PC y dé clic con el botón derecho sobre el ícono del \'Disco removible\' y elija la opción \'Expulsar\'). 23. La batería de mi portátil ya no retiene carga. Las baterías son dispositivos con una vida útil determinada, que se va degradando a medida que se recarga el equipo. Según el sitio de soporte de Dell y Hewlett-Packard, una batería normal soporta entre 400 y 500 ciclos de recarga, mientras que una batería extendida (de mayor tamaño y capacidad) está alrededor de los 1.000 ciclos. No obstante, es necesario cumplir ciertos requisitos para obtener dicho rendimiento y alargar la vida útil de la batería de un portátil. 1. Use las funciones de movilidad. En Windows Vista (Mi PC, Panel de control, Equipo Portátil), encontrará varias opciones para optimizar el gasto de la energía. En Windows XP vaya a Inicio, Panel de control, Opciones de energía. 2. Haga poco. Si necesita maximizar la carga de batería que tiene, trate de no ejecutar varias aplicaciones al tiempo. Ver películas, jugar, escuchar música, etc., gastan mucha energía. 3. No conecte nada. Cada periférico que le conecte al portátil, a través de puerto USB, le gastará rápidamente la batería. 4. Que no se descargue por completo. Lo ideal, según los sitios de soporte de Dell y Hewlett-Packard, es no dejar que el portátil se apague por descarga. Trate de recargarlo siempre cuando esté a un 20 por ciento de carga la batería. 24. Se me dificulta escuchar claro a las personas que me llaman al celular. Suena muy baja la voz. ¿Qué hago? Debe subir el volumen del parlante del teléfono. Algunos modelos de celulares tienen dichos controles en la parte lateral. Otros permiten dicha operación pulsando el botón de navegación (con el que se desplaza entre contactos, íconos, etc.) hacia la derecha o la izquierda. Ejecute la operación de subir o bajar el volumen del celular mientras se encuentra en una llamada, dependiendo del ruido ambiente que lo rodee. 25. ¿Cómo descargo los parches de actualización de mi sistema operativo? Normalmente, los PC basados en Windows (XP o Vista) vienen de fábrica con la función de descarga automática de actualizaciones activa. En caso contrario, vaya (en XP) a Inicio, Todos los programas, Accesorios, Herramientas de sistema y dé clic en \'Centro de seguridad\'. Luego dé clic en \'Actualizaciones automáticas\' y luego active el círculo al lado de \'Automáticas\' y finalmente en Aceptar. Windows las descargará e instalará cuando esté conectado a Internet. En Windows Vista dé clic en Inicio y \'Todos los programas\' y luego en \'Windows Update\'. Allí tendrá todas las funciones para buscar e instalar las actualizaciones del sistema. Deberá estar conectado a Internet. Otra opción es digitar la dirección www.windowsupdate.com. 26. Mi PC se tornó demasiado lento. Es normal que a medida que el equipo se usa se vuelva lento. Cada programa que instala (chat, antivirus, reproductor de música, paquete de oficina, de sincronización con el celular, etc.), va consumiendo la capacidad de la memoria RAM del PC (encargada de hacer veloz al equipo), pues se inician al tiempo con Windows y quedan latentes todo el tiempo para que, cuando los necesite, operen de inmediato. Las recomendaciones para tratar de quitar dichas cargas del PC y recuperar algo de optimización (comprar más memoria RAM siempre será la opción ideal), haga lo siguiente: 1. Elimine programas que no usa. Dé clic en Inicio, Panel de control y luego en \'Agregar o Quitar Programas\' (\'Desinstalar un programa\' en Vista). Verá una lista con todos los programas que tiene instalados en su computador. Dé clic sobre aquellos que no usa o que ya no necesita y luego clic en \'Quitar\' (XP); o en \'Desinstalar o Cambiar\' (Vista). Siga los pasos. 2. Quite programas del inicio de Windows. En XP dé clic en Inicio y luego en \'Ejecutar\'. Escriba en esa ventana \'msconfig\' y luego Aceptar. Se abrirá la Utilidad de configuración del sistema. Dé clic en la pestaña \'Inicio\' y desactive las casillas de verificación al lado del programa que no quiera que arranque al inicio de Windows. Hágalo sólo con aquellos que reconozca (el antivirus déjelo activo). Si no sabe qué tipo de programa es, debajo de la columna \'Comando\' podrá leer el nombre del software. Al final dé clic en Aceptar y luego en Reiniciar. En Windows Vista dé clic en Inicio y escriba \'msconfig\' en la casilla \'Iniciar búsqueda\'. Se abrirá la misma ventana. Dé clic en \'Inicio de Windows\' y repita la operación de desactivar las casillas de los programas que no se iniciarán al encender el PC. Al final dé clic en Aceptar. 3. Desfragmente el disco duro. Esta operación permite organizar los datos dentro del disco, para que la información ocupe de manera ordenada el espacio físico del dispositivo. En XP: dé clic en Inicio, luego en \'Todos los programas\', Accesorios, Herramientas del sistema y finalmente en \'Desfragmentador de disco\'. Seleccione el volumen C y dé clic en el botón Desfragmentar. En Windows Vista la ruta para activar esta herramienta es igual. 27. ¿Como hago para crear contraseñas seguras? Una buena contraseña es garantía de protección para su información personal y su identidad en Internet. El acceso a su PC, cuentas de correo electrónico, Facebook, sitios de fotos, videos, suscripciones a servicios informativos, etc., requieren de una buena combinación de palabras y números que eviten una fácil detección. A continuación algunos consejos para que cree una buena contraseña, fácil de recordar: 1. Combine palabras y letras. Por ejemplo escriba su nombre completo y cambie las vocales \'a\', \'e\', \'i\', \'o\', por los números 4, 3, 1 y 0. En el sitio www.pctools.com/guides/password podrá ordenar la creación de una contraseña. 2. Cámbiela con regularidad. Al menos cada tres meses, renueve su clave. 3. No la comparta con nadie. 28. ¿Cuál es el método más sencillo para hacer respaldo de la información de mi computador? El backup o respaldo de información, le permitirá tener una copia de sus archivos más importantes, de trabajo o entretenimiento, en caso de que su PC sufra un daño irreversible o un ataque de virus que resulte en la pérdida de tal información. Si lo que desea respaldar o mantener una copia supera los 20 GB, lo más recomendable es comprar un disco duro externo. Son veloces e incluyen un programa que le ayuda a gestionar fácilmente el proceso de respaldo. Otra opción es grabar la información en uno o mas discos de DVD. Su PC debe contar con dicha función. Finalmente, si cuenta con una conexión de banda ancha, puede usar alguno de los servicios gratuitos de backup en línea: a. XDrive (www.xdrive.com). Ofrece 5 GB de capacidad gratis. b. A Drive (www.adrive.com). Ofrece 50 GB de capacidad gratis. c. SkyDrive (home.live.com). Si tiene cuenta de Hotmail, acá puede usarla para obtener un disco duro virtual de 5GB gratuito. 29. No puedo hacer llamadas por Internet. El micrófono no funciona. Revise primero que el micrófono esté conectado correctamente (en el plug de color rosado detrás de su PC o portátil). Algunos micrófonos cuentan con botones de control de volumen y de silencio (mute). Revise que estén en la posición correcta. Si persiste el problema, dé doble clic en el ícono de audio (en forma de parlante) ubicado al lado del reloj del PC (parte inferior derecha). Así abrirá el \'Control de volumen\'. Allí verá varias barras de control de audio. Revise que la del \'Micrófono\' no tenga activa la casilla \'Silencio\' y que esté en buen nivel. Finalmente, podrá hacer una prueba de hardware. Dé clic en Inicio, Panel de control y luego en \'Dispositivos de sonido y audio\'. Dé clic ahora en la pestaña \'Voz\' y luego en el botón \'Prueba de hardware\'. Se iniciará un tutorial que, paso a paso, le ayudará a configurar su micrófono. En Windows Vista, este último paso se hace en Inicio, Panel de Control, Hardware y sonido y Administrar dispositivos de audio. Se abrirá la ventana de \'Sonido\'. Dé clic en la pestaña \'Grabar\', luego en el ícono Micrófono y finalmente en Configurar. Siga los pasos del tutorial. Si su PC no cuenta con los controladores de audio, remítase al paso 9. 30. ¿Cómo me protejo de los hackers? Estas son las tres actividades que puede hacer un hacker en su PC a través de la Red: a. Robarle su información. Esto lo logran a través de programas malignos que envían por mail (escondidos en fotos, videos o animaciones), y a través de sitios web contaminados. Estas plagas aprovechan huecos de seguridad de su sistema operativo que permiten al delincuente ver su información y sacar (o secuestrar) la que le interesa: documentos de negocio, bases de datos, fotos, etc. Para protegerse debe mantener actualizado su sistema operativo con los últimos parches de seguridad (ver solución # 25). De otro lado, mantenga activo el firewall de Windows. Para ello dé clic en Inicio, Todos los programas, Accesorios, Herramientas del sistema, Centro de seguridad. Allí dé clic en \'Firewall de Windows\' y active la casilla de verificación \'Activo (Recomendado)\'. Dé clic en Aceptar. b. Robo de identidad. Esto hace referencia a que, mediante programas espías o a través de correos falsos, pueden engañarlo para que entregue información personal como números de cuentas bancarias y contraseñas asociadas. Esto se llama \'phishing\' y lo podrá reconocer por que son correos que supuestamente le envía el banco pidiéndole que actualice su información. El correo tiene unos enlaces para efectuar dicho procedimiento que lo llevan a una página similar a la de su banco, pero que en realidad está controlada por los delincuentes. Una forma de protegerse es haciendo caso omiso a todo correo que lo invite a entregar información alguna (datos de contacto, teléfonos, contraseñas bancarias, etc.). c. Controlar su PC. Finalmente, los hackers cuentan con virus que no roban datos ni destruyen información, sino que permiten al delincuente controlar el equipo víctima (volverlo \'zombie\') para usar la capacidad de cómputo y su acceso de banda ancha para ejecutar labores delictivas: enviar correos basura, distribuir virus y atacar sitios web, todo esto desde su PC sin que usted lo sepa. Para protegerse puede usar varios programas \'anti-zombie\'. Uno de ellos es el RUBotted, de la empresa de seguridad Trend Micro. Lo podrá descargar gratis desde www.trendsecure.com/portal/en-US/tools/security_tools/rubotted. Dé clic en el botón \'Download\' y siga las instrucciones Corresponsal: Miguel Eduardo Villamil León El Tiempo

Comenzando con el primer siglo, ha habido profetas que describieron los tiempos en los que actualmente vivimos con extraordinaria exactitud. El siguiente es un listado de algunas de estas profecías: "Los hombres se someterán al espíritu de la edad. Ellos dirán que si ellos hubieran vivido en nuestros días, la fe hubiera sido simple y fácil. Pero en sus días, ellos dirán que las cosas son complejas, que la Iglesia debe ser actualizada de acuerdo a los tiempos y su problemática. Cuando el mundo y la Iglesia sean uno, entonces esos días habrán llegado." *San Antonio Abad - Siglo IV "La falsedad caracterizará ese tipo de hombres que se basarán en juicios para emitir sentencias de acuerdo a las leyes: entre el padre y su hijo, las litigaciones subsistirán. Los clérigos de la Santa Iglesia serán adictos a la oración y la injusticia. Las mujeres abandonarán sus sentimientos de delicadeza, y habitarán con hombres fuera del matrimonio." *San Senanus - Siglo VI "El tiempo viene en que los príncipes y la gente desconocerán la autoridad del Papa. Algunos países preferirán sus propias reglas de iglesia en vez de las del Papa. El Imperio Alemán será dividido." *Santa Hildegarda de Bingen - Siglo XII "En el siglo XX habrá guerras y furia que durarán mucho tiempo; provincias enteras serán vaciadas de sus habitantes, y los reinos serán lanzados en la confusión. En muchos sitios la tierra será abandonada sin sembrar, y habrá grandes matanzas de la clase superior. La mano derecha del mundo temerá a la izquierda, y el norte prevalecerá sobre el sur." *Obispo Cristiano Ageda - Siglo XII "En los días de paz que deben venir después de la desolación de revoluciones y guerras, antes del final del mundo, los Cristianos se harán tan tibios en su religión que se rehusarán a recibir el Sacramento de la Confirmación, diciendo « esto es un Sacramento innecesario »." *San Vicente Ferrer - Siglo XIV "El gran castigo vendrá cuando los carros vayan sin caballos y muchos accidentes llenen el mundo con infortunios. Esto vendrá cuando los pensamientos vuelen alrededor de la tierra en un pestañeo, cuando largos túneles sean hechos para maquinas sin caballos, cuando el hombre pueda volar en el aire y circular bajo el mar, cuando las naves sean todas hechas de metal, cuando el agua y el fuego hagan maravillas, cuando aun los pobres puedan leer libros, y cuando muchos impuestos sean aplicados para la guerra." *Madre Shipton - Siglo XVI "Dios castigará al mundo cuando los hombres hayan concebido las maravillosas invenciones que los conducirán al olvido de Dios. Ellos tendrán carros sin caballo, y ellos volarán como pájaros." *Bendito Rembordt - Siglo XVIII La increíble profecía de San Nilo:: "Después del 1900, hacia mediados del siglo XX, las personas de ese tiempo se volverán irreconocibles. Cuando el tiempo del advenimiento del Anticristo se acerca, las mentes de las personas crecerán en confusión por las pasiones carnales, y el deshonor y la injusticia se volverán más fuertes. Entonces el mundo será irreconocible. La apariencia de las personas cambiará, y será imposible distinguir a los hombres de las mujeres debido a su inmodestia en el vestido y estilo de pelo. Estas personas serán crueles y serán como los animales salvajes debido a las tentaciones del Anticristo. No habrá respeto por padres ni superiores, el amor desaparecerá, y los pastores cristianos, obispos, y sacerdotes se volverán hombres vanos, fallando completamente en distinguir el camino recto del errado. En ese momento, las morales y tradiciones de los Cristianos y de la Iglesia cambiarán. Las personas abandonarán la modestia, y la dispersión reinará. La falsedad y la codicia alcanzarán grandes proporciones, y desgracias vendrán a aquéllos que amontonen tesoros. Lujuria, adulterio, homosexualidad, hechos secretos y asesinatos gobernarán en la sociedad. En ese momento del futuro, debido al poder de tan grandes crímenes y libertinaje, se privarán las personas de la gracia del Espíritu Santo que recibieron en el Santo Bautismo e igualmente el remordimiento. Las Iglesias de Dios serán privadas del temor de Dios y de pastores piadosos, y desgracia vendrá a los cristianos que permanezcan en el mundo en ese momento; ellos perderán su fe completamente porque les faltará la oportunidad de ver la luz del conocimiento en ninguna persona. Entonces se separarán del mundo e irán a santos refugios buscando aliviar sus sufrimientos espirituales, pero por todas partes encontrarán obstáculos y constreñimiento. Y todo esto resultará del hecho de que el Anticristo quiere ser Señor de todo y convertirse en gobernante del universo entero. Producirá milagros y señales fantásticas. Dará también sabiduría depravada a un infeliz para que descubra una manera de que el hombre pueda mantener una conversación con alguien de un extremo de la tierra al otro. En aquel tiempo, los hombres también volarán a través del aire como los pájaros y descenderán al fondo del mar como los peces. Y cuando hayan logrado todo eso, estas personas infelices gastarán sus vidas en medio de la comodidad sin saber, ¡pobres almas!, que esto es un engaño del Anticristo. ¡Y, el impío! así completará la ciencia con la vanidad que se saldrá del camino correcto y guiará a las personas a perder la fe en la existencia de Dios en tres hipóstasis. Entonces el bondadoso Dios verá la caída de la raza humana y acortará los días por causa de esos pocos que serán salvados, porque el enemigo quiere incluso llevar al escogido a la tentación, si eso es posible... entonces la espada del castigo aparecerá de repente y matará a los pervertidores y a sus sirvientes *San Nilo - Siglo V En la ciudad de Dios habrá un gran trueno. Dos hermanos destruidos por Caos. Mientras la fortaleza resiste el Gran Líder sucumbirá La Tercera Gran Guerra comenzará cuando la Gran Ciudad arda. Nostradamus 1654"

hola gente, le dejo un enlace donde al poner tu nombre te dice su significado y demas cosas, es bastante bueno. No hay mucho para decir,si les gusto su significado posteenlo xD saludos y http://www.misabueso.com/nombres/nombre.php

El período analizado, dada la información oficial con la que se cuenta, comprende desde julio de 2009 hasta junio de 2015 Gastos de pauta oficial Nacional Gastos de pauta oficial de la Ciudad de Buenos Aires Reparto de los $ 1158 millones gastados por la Ciudad de Buenos Aires entre el 1° de enero de 2011 y el 30 de junio de 2014, según la información que el gobierno porteño publica en el portal data.buenosaires.gob.ar. La distribución presenta diferencias y parecidos con la administración kirchnerista. Entre los diez grupos de medios más beneficiados, seis ocupan posiciones similares en el ranking de la pauta oficial nacional (Telefe-Telefónica, $ 86,9 millones, en la pauta porteña; Uno Manzano-Vila, $ 62,8 millones; Albavisión-Remigio González, $ 27,3 millones; Indalo-Cristóbal López, $ 25,4 millones; y Publiexpress-Grupo Lerner, $ 19,1 millones). En el undécimo lugar quedó el grupo Veintirés Szploski-Garfunkel, con $ 14,8 millones de pauta oficial porteña. En cambio, el gobierno local de Mauricio Macri suma a la lista al Grupo Clarín, que es -por lejos- el que más pauta oficial porteña recibió en el período analizado con $ 250,7 millones; SA La Nación, editora de este diario ($41,3 millones); Fox-News Corp. (con, $36,7 millones) privilegiado entre los conglomerados internacionales); Turner-Time Warner ($ 16,7 millones) y el acumulado de fondos con "proveedor sin identificar", que alcanza la segunda posición en volumen de dinero invertido, con $ 229,9 millones. Estos fondos, según se desprende de la descripción contenida en Data Buenos Aires-la muy plausible iniciativa de datos públicos abiertos del gobierno de la Ciudad-, corresponde a proveedores de globos, afiches y cartelería en la vía pública. Los diez grupos que más pauta oficial capitalina recibieron acumularon entre 2011 y 2014 $ 797.781.043, el 69% del total. Por tipo de medios, la administración macrista gastó más en TV ($ 445,4 millones, el 38% del total), medios gráficos ($ 205,1 millones, el 17,7%) y en la vía pública ($ 203,1 millones, el 17,5%). En tanto, por semestre, parece haber acelerado el gasto en la primera mitad de 2014, cuando invirtió en publicidad $ 316,8 millones, el 32% más que en el segundo semestre de 2013, cuando había erogado $ 239 millones. Conclusión: A TODOS los periodistas y multi-medios, le pagas VOS, a todos, sea K, sea de Clarin, sea de lo que sea. Tanto a este: Como a este: Los mas beneficiados:

La pobreza en el llamado "Primer mundo" aumenta a pasos agigantados. Más de cinco millones de europeos se han sumado desde 2008 a ese ejército que ahora asciende a 122 millones de personas con riesgo de pobreza o exclusión social; el 24,4% de la población. Estados Unidos Casi 50 millones de estadounidenses son pobres, el 15 % del total. Japón Uno de cada seis japoneses vive en condiciones de pobreza relativa. En este mismo estudio, el porcentaje de quienes dijeron padecer graves dificultades económicas se situó en el 59,9 %. Alemania La tasa de pobreza de Alemania fue la mayor el año pasado desde que se registra la estadística, afectando a uno de cada siete ciudadanos, el 15,2%, según el informe presentado ayer en Berlín por la Paritätische Gesamtverbank, la organización que agrupa a 10.000 asociaciones del país que trabajan en ayudas sociales y sanitarias. Italia En 2014, alrededor de 1.470.000 familias -5,7% del total- se encontraron en condiciones de pobreza absoluta, lo que equivale a más de cuatro millones de personas, 6,8% de la población total del país, informó el Istat. También la pobreza relativa permaneció estable en 2014 en comparación con el año anterior y afectó a 10,3% de las familias y a 12,9% de sujetos, lo que equivale a 2.654.000 familias y de 7.815.000 personas. Inglaterra Gran Bretaña, la sexta economía más próspera del planeta, es la nación más desigual de Europa. Más de 13 millones de personas viven bajo la línea de pobreza, y uno de cada cinco adultos y uno de cada cuatro niños no generan el dinero suficiente para pagar un techo, comida y calefacción. España El porcentaje de españoles en situación de riesgo de pobreza y exclusión social se incrementó el año pasado del 27,3% al 29,2% de la población, afectando ya a un total de 13.657.232 personas. Francia 18% de los niños y adolescentes del país galo, la quinta economía del mundo, se encuentra en situación de integración precaria o muy precaria, en otras palabras, está condenado a la exclusión social. En Francia más de 3 millones de niños, es decir uno de cada cinco, viven por debajo del umbral de la pobreza, a esta alarmante conclusión llegó el más reciente estudio de UNICEF

Falsear encuestas, viralizar fotos truchas, instalar un discurso empleando cuentas falsas y bots son algunas de las prácticas empleadas desde el PRO para defender la imagen del presidente. Son un grupo que opera sin dar a conocer sus verdaderos perfiles, la tarea es generar una oposición total al kirchnerismo y alabar al proyecto macrista con la premisa de instalar el discurso del la corrupción en el gobierno anterior, para ello hacen uso de múltiples cuentas, Bots, fotos falsas para que los militantes del kirchneristas caigan en el error de compartirlas, persiguen a cualquier opositor a Macri con insultos hasta el cansancio, justifican las medidas del presidente y por sobre todas las cosas emplean un movimiento planificado para que cualquier encuesta en las redes sociales se vuelque a favor del presidente. Con los próceres colgando en las paredes para dar inspiración Don Niembra alias "21 palos" colaborando con la muchachada Utilizan múltiples cuentas falsas, fáciles de identificar, generalmente tienen una sola foto o el clásico huevo que viene con twitter, pocos seguidores y pocos twits, también emplean el uso de Bots que son un programa informático que imita el comportamiento de un humano y al que se le establece un patrón de retwitteo a una determinada cuenta o al que mencione determinada palabra o para que voten de determinada forma en una encuesta o los hacen decir algo especifico. Los banderines de color, los globos, la felicidad y la alegría están a la orden del día Pero mira esa felicidad papaa! En una charla explicativa sobre la alegría y globitos de colores.

12 años de su vida empleó J.R.R. Tolkien en escribir la trilogía de El señor de los anillos y 7 años tardó el neozelandés Peter Jackson en trasladar a imágenes esta aventura épica Andy Serkis, el actor que pone la voz y los movimientos a Gollum también puso las voces a algunos orcos y uruk-hai. En el rodaje de la película el encargado de vestuario le pidió a Orlando Bloom (Legolas) que cuidada mucho la peluca, pues era muy cara. Ese mismo día estaba jugando con Elijah Wood cerca de una fogata y Orlando cayó pero no contó con que la peluca se prendió hasta que todos empezaron a reir y se dio cuenta. Para apagar el fuego no había otra opción que echarle una cubeta de agua fría y eso no fue lo peor si no el regaño del encargado de vestuario. Durante el rodaje, muchos fans se acercaban para curiosear, al ver esto Peter Jackson los mandó a disfrazarse de orcos para que aparecieran en la película. A otro fan que iba siempre lo pusieron a servir café a los actores. Entre Legolas y Aragorn siempre hubo una especie de "sana" rivalidad, ya que ambos heroes se gastaban bromas, especialmente por el hecho de que Aragorn siempre estaba sucio y lleno de lodo por todas partes y a Legolas jamás se le movía un cabello de lugar. En tono de broma, Orlando Bloom (Legolas) le envió a Viggo Mortensen (Aragorn) una foto suya con unas orejas postizas de elfo en la mano con el siguiente texto: "Los elfos somos mejores, si quieres ser como nosotros aqui tienes un par de orejas para que ti". Por supuesto todo no pasaba de una broma y Mortensen tenía pegada la foto por su espejo en su camerino. El actor inicial para Aragorn era Stuart Townsend pero fue despedido por ser demasiado joven para el personaje. Jackson se puso en contacto con Viggo Mortensen y Daniel Day-Lewis decantándose por el primero. Los dos caballos blancos que representan a Sombra gris (el caballo de Gandalf) son de raza andaluza Las extensiones en las orejas que se aplicaron a los actores que personificaban a los Elfos estaban hechas de gelatina y sólo podían utilizarse una vez. Viggo Mortensen (Aragorn), aficionado a la fotografía, salió durante el rodaje a fotografiar los bosques y se perdió al caer la noche. Utilizó el flash de la cámara y pudo volver. Cuando terminaron de rodar las tres películas, Peter Jackson le regaló a Elijah Wood una cajita de madera y en su interior el anillo que llevó durante el rodaje. Elijah Wood grabó una cinta por su cuenta en la que leía un texto vestido de hobbit con un traje que había alquilado. Le mandó esa cinta a Peter Jackson y este le escogió para el papel de Frodo. En la escena donde Sam y Frodo llegan a un campo con un espantapájaros, al fondo se aprecia por un instante un automóvil que se va alejando, aparentemente por una carretera. Los versos del principio hablan de 3 anillos, 7 anillos, 9 anillos y 1 anillo. El número resultante es 3791, y al revés es 1973, fecha de la muerte de Tolkien, concretamente el 2 de septiembre de 1973. Tolkien dejó estipulado en su testamento que para una posible adaptación de su obra, Disney no tendría que estar involucrada de ninguna manera, por eso la productora Miramax (filial de la Disney) se desligó del proyecto. A la hora de elaborar el casting, se pidió una estatura de 1.65 como máximo para los hobbits y 1.75 como mínimo para los elfos. Cuando el trailer de la película estuvo disponible en internet el 7 de abril del 2000, fue bajado 1.600.000 veces en las primeras 24 horas. Viggo Mortensen perdió un diente durante el rodaje de una escena de lucha. Se fue al dentista en la pausa para comer y se lo arregló. Por la tarde estaba rodando de nuevo. Los actores que interpretaban a hobbits llegaban a las cinco de la mañana. Les esperaban dos horas y media de maquillaje. Se rodó en una sola tacada los tres episodios de la saga: "La Comunidad del Anillo", "Las dos torres" y "El retorno del rey". Eso costó la inaudita y arriesgada cifra de 300 millones de dólares Se fabricaron 900 armaduras, 2.000 armas y se pegaron y despegaron 1.600 pares de orejas y pies de látex, todos hechos a medida. En las escenas de guerra se recurrió a las tropas del ejército neozelandés. Los actores de miembros de "la comunidad del anillo" decidieron hacerse un tatuaje el mismo día. En un principio iba a ser un secreto, pero alguien se fue de la lengua. El pelo de los pies de los hobbits era de un color diferente para cada uno de los personajes. Los pelos se ponían uno a uno, y eran de estómago de yak, un mamífero tibetano. Al terminar el rodaje, Elijah Woods (Frodo) se quedó con una espada de utilería y uno de los pares de pies de goma que usaron los hobbits. Keanu Reeves, protagonista de Matrix, pidió a Jackson una prueba para el papel de Aragorn. Miramax (la original productora) quería comprimir todo en una sola película. BACKSTAGE WALLPAPERS HD

Bue, si fumas y en esos momentos de estar al pedo, no tenes naaada, pero naaada q hacer, te muestro como pelotudear con un cigarro. _Para hacer que tu pucho parezca una estrellita de esas de navidad cuando fumas. _ Agarras el cigarro. _ Lo mojas apeenas con el dedo _ la piedrita del encendedor..hacela q gire pero sin que large las chispitas _ en la parte del cigarro mojado, haces lo anterior, sin tocar el cigarrillo, le vas girando la piedrita al encendedor por todo el cigarro, mientras mas lo hagas, mas chispas hace despues. _ y lo prendes y lo fumas =) Despues quedas como un groooso adelante de todos (?) mentira, quedas como un boludo, pero si estas al pedo le cambias la onda al pucho ja. salute