kin6kill3r

Usuario

Registrate y eliminá la publicidad! UFOMaps el Google Maps de Ovnis Por Federico Noziglia UFO Maps es un sitio similar al Google Maps que todos conocemos, pero con una particularidad, nos muestra todos los avistamientos de OVNIS que se produjeron en el mundo, desde el año 2000 hasta nuestros días. Si ves alguno, podes reportarlo al sitio, e incluíran tu nave. Como se puede ver, gran cantidad de avistamientos se encuentran en EE.UU., eso simplemente dice que es un sitio norteamericano, pero están en todas partes. http://www.ufomaps.com Fuente: http://extremisimo.com/ufomaps-el-google-maps-de-ovnis/

Piratas informáticos robaron información confidencial de los ordenadores de Obama y McCain Los servicios secretos, el FBI y la Casa Blanca investigan lo sucedido y achacan el ataque a una "entidad u organización" extranjera Quizá los servicios secretos de Estados Unidos debería prepararse más para los nuevos retos de seguridad: durante la pasada campaña electoral los ordenadores de los candidatos fueron infiltrados por crackers que, según relata la prensa, robaron una gran cantidad de información de ellos. El pasado verano, un miembro del equipo del, todavía, candidato Obama denunció al Servicio Secreto de EE UU y al FBI un problema con un ordenador, que él achacaba a un virus informático. Sin embargo, cuando los agentes revisaron el sistema le dijeron al denunciante, no sin antes recordarle que el problema era demasiado grande para sus entendederas, que una gran cantidad de información había sido descargada de sus ordenadores". El FBI aseguró al equipo de Obama que no habían sido los únicos atacados puesto que el sistema de campaña de su rival, John McCain, también había sido secuestrado. Según publica la revista Newsweek, que ha descubierto el caso, las investigaciones apuntan a una "entidad u organización extranjera" que quisiera reunir información confidencial de cara a una futura negociación con el nuevo presidente. No es este el único uso que los piratas informáticos están haciendo de las elecciones presidenciales en EE UU. Tal y como informa el diario británico The Times en su página web, la obamanía que rodea al próximo Comandante en Jefe está siendo utilizada para esparcir malware por Internet. Como en otros casos, el usuario que navega por una web infectada se descarga sin saberlo un troyano a su ordenador. Lo malo del caso es que la página en cuestión aparecía como uno de los primeros resultados en Google (en forma de publicidad) al buscar información relacionada con Barack Obama. El buscador ya ha eliminado el enlace. Fuente: http://www.elpais.com/articulo/internet/Piratas/informaticos/robaron/informacion/confidencial/ordenadores/Obama/McCain/elpeputec/20081106elpepunet_2/Tes

Los peores márgenes del planeta Un grupo de investigadores liderado por Stefan Savage, de la University of California-San Diego, condujo un experimento equivalente a hacer de agente encubierto conviviendo con la mafia, claro que lo hizo en términos geek y sin arriesgar el pellejo: infiltraron la red Storm Worm, una de las mayores organizaciones de envío de spam del planeta. ¿Cómo? Eso es materia del informe de la investigación de la cual sólo comentaremos lo esencial. Como algunos de ustedes sabrán, este tipo de redes realiza su trabajo en dos etapas. Apelando a una enorme base de correos, envía gusanos que convierten a la máquina que los abre en un disimulado servidor smtp bajo las órdenes de la Storm Worm. A su vez, estos zombies (cuya naturaleza pasa desaparcibida para los dueños que sólo comentan que su PC "anda lento" ofician de nodos de envío de spam ofreciendo productos por campaña: alargadores de la virilidad, quemadores de grasa, analgésicos de grueso calibre. El ciclo se completa cuando unos pocos incautos compran estos productos. El equipo de Savage logró hackear un proxy intermedio, de tal manera que los correos que se enviaban producto de las tres "campañas" que monitorearon eran adulterados y dirigían a los potenciales clientes a un sitio propio en donde al intentar comprar los productos el cliente llegaba a una página de error sin poder ingresar información confidencial. Ergo, no se producía la compra pero el estudio marcaba aquello como una venta exitosa. La conclusión del estudio es reveladora. La tasa de eficiencia del spam, si acaso se mantuviera la proporción, es de menos del 0.00001%, lo cual es un pésimo resultado para cualquier empresa, salvo claro cuando tu mano de obra son PCs contaminados que haces trabajar grátis. El equipo de Savage envió 350 millones de correos en 26 días y vendió el equivalente a USD 2.800. Si pensamos que sólo controlaron el 1.5% de la capacidad de la Storm Worm, podemos pensar que en un mes se envían casi 27.000 millones de correos para obtener unos USD 215.000. Y entonces la pregunta cae de cajón: con unos márgenes tan malos, no será cosa de jugar un poco con los números para que el negocio ya no salga a cuenta y matemos el spam por un simple muñequeo con los costos de operación? Fuente: http://www.chw.net/foro/noticias-breves-f55/208285-impactantes-revelaciones-sobre-el-spam.html http://arstechnica.com/news.ars/post/20081110-study-storm-botnet-brought-in-daily-profits-of-up-to-9500.html http://www.cs.ucsd.edu/%7Esavage/papers/CCS08Conversion.pdf

Una investigación comparó los "home banking" de 13 instituciones crediticias locales y 12 del exterior. Apenas uno solo de la Argentina superó la mitad del puntaje posible. También hay problemas con el acceso a la banca a través de la telefonía móvil En la Argentina millones de personas utilizan el "home banking" y acceden a sus cuentas bancarias a través de Internet y de la telefonía móvil, una práctica consolidada en las sociedades con fuerte penetración de las tecnologías de la información y la comunicación. Sin embargo, un reciente "benchmarking" de seguridad de acceso a "home banking" y servicios de "mobile banking" en la Argentina y en el exterior prende la luz amarilla en cuanto a esta herramienta en el país. La investigación realizada por el analista Pablo Tedesco, de la consultora TBI Unit, difundida la semana pasada, revela que los sitios argentinos de "home banking" distan de la resolución a dicha problemática que se da en otros países. Del índice que elaboró TBI Unit, el mejor banco nacional logró 53 puntos sobre 100. Se trata del Banco Galicia, seguido por el Citibank y el Santander Río, que al igual que el resto de los bancos analizados obtuvieron menos de los 50 puntos. En cuanto a los bancos que operan en el exterior, el mejor ubicado fue el Bank Of América con 84 puntos sobre 100, llegando a la categoría de “inesperado” o 5 estrellas por poseer factores atractivos y sorprendentes que lo diferencian fuertemente de sus competidores y comparables. Tedesco señaló que una de las barreras para operar "on line" sigue siendo la obtención de la clave inicial para operar. Los bancos en el exterior lo permiten sin producir disrupciones, ya sea desde la página del banco, un SMS o desde la manera que el cliente prefiera; mientras la mayoría de los bancos argentinos solicitan como único canal el cajero automático, excepto el Citibank de Argentina, el Itaú y el Galicia. Ante la desconfianza que algunos usuarios poseen en la realización de operaciones a través de plataformas de "home banking", los bancos en el exterior ofrecen de forma destacada la garantía de reintegro por todas las operaciones realizadas, mientras en ningún banco nacional se muestra o se aclara. En los bancos del exterior se hace un seguimiento del perfil del cliente para detectar operaciones que se encuentran fuera de lo normal y de esta manera le avisan mediante alertas. Esta opción es un servicio más destacado de los bancos que operan en el exterior frente a los locales. Los medios adicionales de seguridad, como los token o las tarjetas de coordenadas, en general implican la incomodidad de llevar cosas extras. En cambio, en los bancos del exterior se resuelven de manera más sencilla con imágenes y nombres, preguntas adicionales, programas que garantizan la conexión con el banco, aplicaciones en el celular o mensajes de texto. "No por ello volviéndose más inseguros", destacó Tedesco. En cuanto al mercado de servicios de "mobile banking", es el que más potencial de crecimiento tiene, aunque se detectaron como falencias a nivel local: * Difícil acceso a la información relativa a "mobile banking" en los sitios de bancos locales. * Pocas explicaciones del servicio con links que escapan a la página de la entidad y van hacia Banelco o Link. * No se especifican parámetros de seguridad. * En muchos casos las demos de su operación no aparecen. * Algunos bancos ni siquiera lo nombran. El "benchmarking" de seguridad de acceso a "home banking" y servicios de "mobile banking" se realizó en agosto, entre los siguientes bancos locales: Citibank, Comafi, Francés, Galicia, HSBC, Itau, Macro, Nación, Patagonia, Provincia, SantanderRio, Standardbank y Supervielle. A nivel internacional los bancos analizados fueron 12. Según la consultora Carrier y Asociados, hay unas 2,3 millones de personas que acceden a su cuenta bancaria a través de la red, pero el 48% se limita a realzar consultas y no operan con su dinero. El informe aclara que este número no se corresponde con la cantidad de cuentas que son operadas online, ya que no es infrecuente encontrar usuarios y claves que se comparten, típicamente entre parejas que se reparten la administración financiera hogareña. El documento no señala las causas de esta ausencia de operaciones, aunque la más probable sería el temor del cliente de ser víctima de algún fraude o robo en línea. Si bien la proporción de usuarios bancarizados se mantiene estable en un 35% de los usuarios de Internet, se observa entre éstos un importante crecimiento de quienes acceden on line a su banco, afirma el informe. Los usuarios de Internet banking (IB) pasaron de un 34% a un 48% del total de bancarizados, lo que equivale a unos 2,3 millones de personas, aunque de éstos, un 48% sólo realiza consultas pero no transacciones. El informe, denominado "Uso de Internet: contenidos y transacciones - Segmento individuos 2008", indica que el mayor crecimiento de usuarios de IB se registró en los segmentos medios, donde también se observó un fuerte aumento de las conexiones de banda ancha. El lugar de conexión pesa mucho, ya que del total de usuarios, sólo el 3% se conectan regularmente desde cibers y locutorios, lo cual es lógico dados los temores por robos y fraudes online. Por el lado de quienes están bancarizados pero no usan IB, crece la proporción de quienes consideran nada probable hacerlo en el futuro (pasando de un 44% a un 55%). Esto es esperable ya que en la medida en que los permeables a su uso comiencen a hacerlo, el peso relativo de los opositores al IB será cada vez mayor, evalúa el informe. Consejos Antes de ingresar a la cuenta bancaria por la red, conviene verificar que el antivirus esté actualizado, lo mismo que el sistema operativo y el navegador de Internet. Es imprescindible usar un cortafuegos ("firewall", en inglés), un software dedicado a bloquear la entrada de intrusos. Y si está disponible, usar teclado virtual cuando se hace "homebanking". También se sugiere cambiar las claves de acceso al banco cada uno o dos meses y no ingresar a la cuienta desde un locutorio o cibercafé. http://www.infobaeprofesional.com/notas/75318-Cuales-son-los-bancos-on-line-mas-seguros.html?cookie

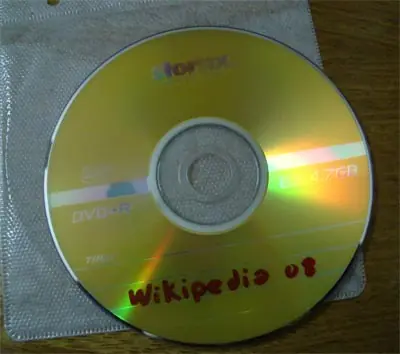

Registrate y eliminá la publicidad! Si, es la Wikipedia en DVD... ayer la descargué para un amigo que la necesita y va a estar sin acceso a internet. La última versión en español disponible para su descarga es del 17 de junio de 2008, se trata de un archivo comprimido de 1,3 GB en formato .7z, por lo tanto se necesita el programa 7-zip para descomprimirlo. El resultado es otro archivo de 18 GB en formato .tar que debe ser extraído, en Windows se puede utilizar Winrar, este proceso es bastante lento y dependiendo de la potencia de nuestro equipo puede llegar a tardar varias horas. Como curiosidad durante la extracción el antivirus NOD32 detectó y eliminó en uno de los archivos html un malware denominado BAT/Mosquito.B virus. Dada la cantidad de espacio que ocupa y el trabajo que requiere no es algo práctico si diariamente accedemos a internet y sólo la queremos tener en la PC, además es una versión sin imágenes y en formato html. Descargar Wikipedia: http://static.wikipedia.org/downloads/2008-06/es/ Fuente: http://spamloco.net/2008/09/wikipedia-junio-2008-para-descargar.html <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Registrate y eliminá la publicidad! El lanzamiento en cientos de países del iPhone, el popular teléfono móvil de Apple, está siendo utilizado por los ciberdelincuentes como cebo con el que atraer a los usuarios para infectarlos con malware. Diario Ti: El último caso reportado por PandaLabs, el laboratorio de detección y análisis de malware de Panda Security, consiste en un nuevo ataque de pharming empleando el troyano Banker.LKC. Las víctimas de este ataque podrían ver cómo sus claves o número de cuenta bancaria van a parar a manos de los ciberdelincuentes. El pharming es una versión sofisticada del phishing. Consiste en cambiar los contenidos del DNS (Domain Name Server o Servidor de Nombres de Dominio) a través de la configuración del protocolo TCP/IP o del archivo host. Los DNS almacenan la dirección numérica o IP (62.14.63.187., por ejemplo) asociada a cada nombre de dominio o URL. El fraude consiste en que, cuando se teclee el nombre de una página web, el servidor reenviará al usuario a otra dirección numérica, es decir, a otra IP que será una página fraudulenta, similar a la original. En este caso, la modificación se lleva a cabo a través del troyano Banker.LKC. Éste, llega al sistema con el nombre “VideoPhone[1]_exe". Una vez ejecutado, y con el fin de engañar al usuario, abre una ventana del navegador en la que muestra una web que comercializa el iPhone. Mientras engaña al usuario con esa página, el troyano modifica el fichero host redirigiendo las URLs de algunos bancos y empresas a una página falsa. De este modo, cuando un usuario intente visitar alguna de esas entidades tecleando su dirección en el navegador o accediendo a ellas desde una búsqueda en Internet, será redirigido a la página fraudulenta. En ella se le pedirán datos privados (número de cuenta bancaria, contraseña para operaciones bancarias online, etc.) que, de ser dados, irán a parar a manos del ciberdelincuente. La modificación no provoca ningún comportamiento raro en el ordenador. Además, el fraude se lleva a cabo sin que el usuario tenga que realizar ningún comportamiento extraño, puesto que basta con que teclee la dirección de su banco en el navegador para convertirse en víctima. Esto hace que el ataque sea aún más peligroso. “Obviamente, el propósito de los ciberdelincuentes es utilizar esa información para saquear las cuentas de los usuarios y hacerse con su dinero", explica Luis Corrons, director técnico de PandaLabs, que añade: “el iPhone actúa en este caso como cebo para atraer a los usuarios e invitarles a ejecutar el archivo que contiene el código malicioso". <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Registrate y eliminá la publicidad! El lanzamiento en cientos de países del iPhone, el popular teléfono móvil de Apple, está siendo utilizado por los ciberdelincuentes como cebo con el que atraer a los usuarios para infectarlos con malware. El último caso reportado por PandaLabs, el laboratorio de detección y análisis de malware de Panda Security, consiste en un nuevo ataque de pharming empleando el troyano Banker.LKC. Las víctimas de este ataque podrían ver cómo sus claves o número de cuenta bancaria van a parar a manos de los ciberdelincuentes. El pharming es una versión sofisticada del phishing. Consiste en cambiar los contenidos del DNS (Domain Name Server o Servidor de Nombres de Dominio) a través de la configuración del protocolo TCP/IP o del archivo host. Los DNS almacenan la dirección numérica o IP (62.14.63.187., por ejemplo) asociada a cada nombre de dominio o URL (www. mibanco.com, por ejemplo). El fraude consiste en que, cuando se teclee el nombre de una página web, el servidor reenviará al usuario a otra dirección numérica, es decir, a otra IP que será una página fraudulenta, similar a la original. En este caso, la modificación se lleva a cabo a través del troyano Banker.LKC. Éste, llega al sistema con el nombre "VideoPhone[1]_exe". Una vez ejecutado, y con el fin de engañar al usuario, abre una ventana del navegador en la que muestra una web que comercializa el iPhone, el Terminal móvil de Apple. Mientras engaña al usuario con esa página, el troyano modifica el fichero host redirigiendo las URLs de algunos bancos y empresas a una página falsa. De este modo, cuando un usuario intente visitar alguna de esas entidades tecleando su dirección en el navegador o accediendo a ellas desde una búsqueda en Internet, será redirigido a la página fraudulenta. En ella se le pedirán datos privados (número de cuenta bancaria, contraseña para operaciones bancarias online, etc.) que, de ser dados, irán a parar a manos del ciberdelincuente. La modificación no provoca ningún comportamiento raro en el ordenador. Además, el fraude se lleva a cabo sin que el usuario tenga que realizar ningún comportamiento extraño, puesto que basta con que teclee la dirección de su banco en el navegador para convertirse en víctima. Esto hace que el ataque sea aún más peligroso. "Obviamente, el propósito de los ciberdelincuentes es utilizar esa información para saquear las cuentas de los usuarios y hacerse con su dinero", explica Luis Corrons, director técnico de PandaLabs, que añade: "el iPhone actúa en este caso como cebo para atraer a los usuarios e invitarles a ejecutar el archivo que contiene el código malicioso". Fuente: http://www.laflecha.net/canales/seguridad/noticias/alerta-un-troyano-que-se-hace-pasar-por-un-video-del-iphone-para-un-ataque-de-pharming?_xm=rss

Registrate y eliminá la publicidad! Un servidor de VPN que fue comprado por 99 peniques demostró ser una pesadilla de seguridad cuando el nuevo usuario encontró que el aparato se conectó automáticamente a la red de las oficinas privadas del consejo. Andrew Mason de Random Storm seleccionó el Cisco Virtual Private Network por 99peniques en eBay en Agosto, el cual se conectó solo a los servidores del Concejo de Kirkless apenas lo conectó. La dirección IP se halló que pertenecía a Capgemini, una compañía de servicios administrados, que fue proveedora del consejo hasta 2005. El dispositivo fue vendido en Internet por Manga-Fu, que vende equipos de TI de segunda mano. Un portavoz del Consejo de Kirklees dijo que estaban preocupados por la información, pero que seguían confiados por las “múltiples capas de seguridad” que impidieron el acceso a los datos. El portavoz dijo: “Mientras tanto el proceso de eliminación ha sido suspendido hasta que una investigación se realice y se tomen las medidas apropiadas.” Richard Farnworth, Administrador General de Soluciones de Empresas, de NEC UK, dijo: “Proteger los equipamientos y topología de redes es tan importante como impedir brechas de seguridad tales como las numerosas pérdidas de laptops, CD y memorias removibles que hemos visto. Este último anuncio no solo debiera servir como llamado de atención a otros sino que demuestra el crecimiento en computación de servicios y aparatos en donde los datos y la inteligencia está tanto en la propia red como en los dispositivos conectados a la red. “En la medida que tanta dependencia es puesta en la 'sociedad interconectada' a la que pertenecemos, es imperativo que tanto las organizaciones del sector público como las empresas comerciales tengan cuidado especial cuando desechan cualquier producto de TI. No es una sorpresa que muchos dispositivos tipo 'caja negra' conserven información de configuración dentro de ellos e incluso que los consumidores empiecen a comprender la importancia de asegurar sus redes inalámbricas caseras, borrando los discos duros antes de desechar la PC y borrando la memoria de los celulares antes de descartarlos para su reciclado. “Tanto las corporaciones como el sector público necesitan tratar sus activos de información y su tecnología de información con el mismo cuidado que pondrían cuando protegen su propia información personal. Desafortunadamente, ya no vivimos en una época en la que podemos dejar la puerta del frente abierta de nuestras casas y en este caso la red se dejó abierta para que cualquiera pueda entrar.” Fuente: http://www.scmagazineuk.com/Auctioned-server-proves-to-be-security-nightmare/article/118483/ ============================================================================================= Visita: http://www.kingkiller.com.ar y para bajar el disco solista completo: http://www.kingkiller666.com.ar

Registrate y eliminá la publicidad! Parece broma, pero no: una cafetera que se vende en EE.UU. con conexión a Internet dispone de una vulnerabilidad que puede ser aprovechada por un atacante remoto para modificar los parámetros con los que uno se hace el café. De hecho, este fallo de seguridad puede ser aprovechado para ganar acceso a máquinas Windows XP que estén conectadas a la cafetera. Parece que ya no hay nada que se les resista a los hackers. Un mensaje en la lista de correo de SecurityFocus ha servido para demostrar que hasta las cafeteras son susceptibles de sufrir ataques de hackers en la actualidad. La Jura Impressa F90 es una cafetera de alta gama (1.800 dólares) que dispone de conexión a Internet y que permite configurarla y personalizarla, y si hay algún problema los ingenieros de soporte de la empresa pueden arreglarla a distancia. Sin embargo, esas mismas prestaciones también posibilitan el ataque de hackers, y según los datos de ese mensaje de las listas de correo de SF un acceso remoto podría por ejemplo cambiar el tipo de café que uno se hace, cambiar la cantidad de agua que se pone en cada vaso, o incluso romperla estableciendo parámetros de servicio que no son compatibles. De hecho, el atacante remoto podría incluso acceder a máquinas XP que estén funcionando a nivel de usuario conectadas a la cafetera gracias a la vulnerabilidad, así que el problema es mucho más serio de lo que podría pensarse. Fuente: http://www.muycomputer.com/FrontOffice/ZonaPractica/Especiales/especialDet/_wE9ERk2XxDDUX64pGwtAqAYvIcPW9L24AadJikFuClTIxFTAznrKGwIaqg0QHCPT -------------------------------------------------------------------------------------------- Visita http://www.kingkiller.com.ar Disco Solista completo: http://www.kingkiller666.com.ar --------------------------------------------------------------------------------------------- <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

La lucha de Apple que lleva con pobres elecciones de diseño en cuanto a seguridad se han extendido al iPhone. Según el investigador de seguridad Aviv Raff, el dispositivo móvil favorito de todos es vulnerable a dos debilidades de seguridad que exponen a millones de usuarios a ataques de phishing y spam. Apple no ha aprendido de anteriores errores en seguridad Raff, un buscador de fallas que reporta regularmente fallas en los modernos navegadores Web, descubrió que es fácil enmascarar un vínculo a una página web maliciosa de phishing por la forma en que la aplicación de correo del iPhone maneja la visualización de vínculos. Cuando el mensaje de correo está en formato HTML, el texto del vínculo puede fijarse apuntando a una URL diferente del vínculo actual. En la mayoría de los clientes de correo (en su PC / Mac), uno puede posar el cursor sobre el vínculo y una nota emergente le muestra el URL real a la cual uno le esta por hacer clic. En iPhone es un poco distinto. Se necesita hacer clic en el vínculo por unos segundos para poder obtener esa nota emergente. Ahora, debido a que la pantalla del iPhone es pequeña, los URL largos se cortan a la mitad. Así que en lugar de “hxxp://www.somedomain.com/verylongpath/verylongfilename”, uno obtiene una nota emergente con algo como “www.somedomain.com/very…ilename”. Apple emparcha 10 agujeros de seguridad en iPhone El problema aquí, explica Raff, es que un atacante puede establecer un subdominio largo (~24 caracteres) que, cuando se corte en el medio, se verá como un dominio confiable. La falla de spamming, descripta por Raff como “una falla de diseño bastante tonta," permite la recolección "en vivo" de direcciones de correo electrónico mediante el sencillo envío de imágenes "arregladas" que apuntan a verificar las direcciones de correo electrónico en los iPhones. Cuando quiera que vea un mensaje de correo con formato HTML que contengan imágenes, se hace un requerimiento a un servidor remoto para obtener la imagen. La mayoría de los clientes de correo actuales requieren que uno apruebe la descarga de las imágenes. Esto se hace por una buena razón. Si las imágenes se descargaran automáticamente, el spammer que controla el servidor remoto sabría que uno leyó el mensaje, y marcaría nuestra dirección como una cuanta activa, para poder mandar más spam. Esta "característica" se conoce como “falla Web” La aplicación de correo del iPhone descarga todas las imágenes automáticamente, y ¡NO HAY FORMA de desactivar esta característica! Apple atrapado descuidado la seguridad del iPhone ] Raff dijo que dio detalles de estos problemas a Apple hace más de dos meses. Le pregunte varias veces por la fecha del arreglo, pero se rehusaron a dármela. Se liberaron tres versiones (v2.0.1, v2.02, v2.1) desde que les dí los detalles, y ellos aun están “trabajando en eso”. En consecuencia, decidí dar a publicidad los detalles técnicos. Separadamente, thay un agujero de privacidad de SMS sin emparchar cuando se pone al iPhone en modo de llamada de emergencia. Apple es notoriamente lento para arreglar las fallas del iPhone así que si ud. está nervioso por estos riesgos, deberá ser muy cuidadoso usando el correo en este aparato. Autor: Ryan Naraine Saludos ---------------------------------------------------------------------------- Visita: y para bajar el disco solista completo: Esta es mi Firma