kin6kill3r

Usuario

A todos se nos ha pasado por la cabeza alguna vez: ¿Y si el camarero del restaurante al que acabas de dar tu tarjeta de crédito aprovecha ese par de minutos de ausencia para copiar la banda magnética y luego hacer compras en tu nombre? Varios centenares de ciudadanos de Filadelfia (EE.UU) acaban de comprobar en sus cuentas que se trata de una posibilidad que va bastante más allá de una leyenda urbana, sobre todo desde que los aparatos que permiten extraer la información de las tarjetas son tan diminutos y relativamente económicos como este TA32, que además se vende libremente por Internet. Estos clientes pagaron con tarjetas de varias firmas distintas (American Express, Discover, Visa y MasterCard) las pizzas que consumieron en un popular establecimiento de California Pizza Kitchen en Filadelfia, entre julio y agosto pasados. Un empleado (que ya había sido despedido, pero aún no ha sido detenido) aprovechaba para hacerse con copias de las tarjetas de los clientes, utilizando la conocida técnica denominada "skimming"... Cuando American Express comenzó a recibir reclamaciones por cargos injustificados localizó el nexo común y denunció el caso a la policía. Comprar por Internet sin duda tiene sus riesgos, pero los pagos en la vida real tampoco están exentos de peligros. Cuidadín. http://www.kriptopolis.org/empleado-pizzeria-clonaba-tarjetas-credito-clientes http://www.myfoxphilly.com/myfox/pages/ContentDetail?contentId=7550181 <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Registrate y eliminá la publicidad! Hacker conocedor del teléfono de Apple encontró un error de seguridad, donde se puede conocer, por ejemplo, los mails que envía el dueño. Según el blog de la revista Wired, existe un error de seguridad en las aplicaciones comunes de iPhone, el teléfono de la empresa Apple. Según la nota de Wired quien entre al celular puede chequear las acciones que realizó su dueño con anterioridad. Cuando un usuario cierra una aplicación apretando el botón home, aparece una imagen de la pantalla en el visor, lo que es una captura de lo que aparece en ese momento. Esta imagen debería eliminarse cuando la aplicación se cierra completamente, pero no es así. Además, -y por lo que señala un artículo publicado hoy por el diario electrónico El País de España-, se podrían rastrear diversas acciones del dueño del iPhone, como saber por dónde navega, qué correos envía, a quién se los envía, entre otros. Según el medio español, fue Jonathan Zdziarski -uno de los hacker que más sabe del iPhone-, quien descrubrió este error. Zdziarski señaló que el problema se originaría pues cuando algo se borra de una memoria el proceso no siempre es real, sino virtual, debido a que el sistema sabe que esa información puede ser sobrescrita, pero no lo hará hasta que lo necesite. Pero al parecer esta no sería la única manera en la que se podría extraer información de un iPhone, ya que las memorias caché del teclado, el navegador o de Google Maps también podrían ser rastreadas. link: http://www.videos-star.com/watch.php?video=TakY4iOCWWU -------------------------------------------------------------------------- Visita: http://www.kingkiller.com.ar y para bajar el disco solista completo: http://www.kingkiller666.com.ar Esta es mi Firma <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Registrate y eliminá la publicidad! La información se contiene en propiedades cuánticas de los átomos que, al ser observados, verían alterados su contenido. El sueño de los expertos en seguridad informática está un paso más cerca: un sistema inmune a cualquier tipo de hacker. De momento, se ha conseguido un primer paso, que se ha presentado en un congreso sobre computación en Viena: una red cuántica que unía seis ordenadores (unos en la capital austriaca, otros en la vecina Saint Poelten). El sistema es, por definición, inquebrantable. Al ir la información contenida en propiedades cuánticas de los átomos, tales como la polarización, cualquier posible observador rompería su estado, y alteraría su contenido. Es una aplicación práctica del principio de incertidumbre que Heisenberg formuló en 1927, que, simplificado, dice que no se pueden determinar, simultáneamente y con precisión, ciertos pares de variables físicas. Por ejemplo, en este caso, la posición y el estado de una partícula subatómica. De esta manera si alguien interaccionara con una emisión de qubits (los bits cuánticos) para saber su estado, lo alteraría. La idea de utilizar esta propiedad en los ordenadores fue formulada por Charles Bennett, de IBM, y Gilles Brassard, de la Universidad de Montreal (Canadá) hace 25 años, y, desde entonces, su búsqueda es una prioridad de gobiernos y grandes corporaciones. Y no sólo para garantizar la seguridad de las transmisiones, sino la de los datos guardados en sí mismos, con la idea de suplir los actuales chips de silicio por otros a escala subatómica, con mucha más capacidad por milímetro cuadrado y, encima, inviolables. Fuente: http://www.elpais.com/articulo/internet/red/prueba/hackers/elpeputec/20081009elpepunet_6/Tes ------------------------------------------------------------------------------ Pagina Oficial: http://www.kingkiller.com.ar Disco Completo: http://www.kingkiller666.com.ar Esta es mi firma... <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Registrate y eliminá la publicidad! Enterrado por el frenesí de noticias sobre las características que rodean a la publicación del Opera 9.6, quedó el tema que esta actualización que remedia una vulnerabilidad “extremadamente grave” que puede exponer a los usuarios de Opera a ataques de ejecución de código. Según un boletín de advertencia, que no se menciona en ninguna parte del vertiginoso boletín de prensa de Opera, hay un parche para un fallo en el cual una dirección armada de una forma especial permitiría la ejecución de un código arbitrario. Aquí está como Opera describe la vulnerabilidad, que fue descubierta e informada por la página Matasano de Chris Rohlf: Si una página maliciosa redirige a Opera a una dirección (URL) armada especialmente, puede causar que el navegador Opera falle. Con suficiente contenido en esa dirección, la falla puede causar la ejecución de código controlado por la página atacante. Rohlf tiene más detalles el blog Matasano Chargen: En este caso la vulnerabilidad está basada en una ’URI armada especialmente’ la cual por supuesto puede ser activada cualquier contenido controlado por el atacante. Se pudo reproducir tanto en Linux x86, Win XP SP2 y Vista. Esta falla fue hallada con un fuzzing bastante rudimentario, algo verdaderamente simple. Básicamente generé unas pocas lineas de Javascript para crear diferentes URIs con largo cada vez más grande (si, lo digo en serio). Y gracias al Immunity Debugger pude reducirlo a un heap overflow de inmediato. La URI culpable fue ‘http://BBB*BBB:password@example.com’. Requirió muy poco esfuerzo hallarlo y subrayar la importancia de los casos de prueba simples de fuzzing en el mismo Ciclo de Vida de Desarrollo de Sistemas (SDLC). La actualización de Opera 9.6 también arregla una segunda falla de seguridad informada por el ex-blogger de Zero Day, Nate McFeters. Opera califica esta falla como “muy seria” y advierte que los applets Java pueden ser usados para leer información sensible: Una vez que se ha guardado en caché un applet Java, si la página puede predecir la ruta del caché para ese applet, puede cargar el applet del caché, provocando que se ejecute en el contexto de la máquina local. Esto permite leer otros archivos del caché de la computadora o realizar otras acciones que de forma normal estarían restringidas. Estos archivos podrían contener información sensible que podría enviarse al atacante. <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Registrate y eliminá la publicidad! King Diamond: El grupo en el cual debutó fue Black Rose a finales de años 1970, después conformaría la banda Mercyful Fate en 1980 y finalmente King Diamond como carrera solista desde 1985, antes de retirarse de Mercyful Fate en 1999. Dedicado a realizar discos conceptuales, donde desde la primera canción a la última se va desarrollando una historia entrelazada. El grupo tiene fanáticos incondicionales desde la época de los Mercyful Fate, a lo largo de más de 20 años. La característica voz de King con cambios en la entonación, su característico y estrafalario maquillaje, con ciertos tintes satánicos, los textos y los efectos especiales en sus discos lo hacen único en el género. Él ha declarado muchas veces que su voz "se debe a que gracias a un pacto con el Diablo posee el don de las Mil Voces". Aquel que alguna vez escuchó cualquiera de sus proyectos sabrá que pareciera verdad. King Diamond siempre se ha caracterizado por su estrafalario maquillaje, desde la época con Mercyful Fate ya se había dejado ver con él. Maquillaje: La idea del maquillaje El mismo King afirma haber sacado la idea al ver a Alice Cooper en acción en un escenario: "Desde ese momento me enamoré del maquillaje corporal, lo convertí en un icono personal, ahora es algo que siempre llevo encima". A principios de los años 80, King recibió desde Estados Unidos una carta de Gene Simmons (Kiss) diciendo que Diamond le había copiado el maquillaje, (por esa época King llevaba un estilo muy parecido al de la estrella estadounidense). A las pocas semanas, King apareció con un maquillaje muy distinto y mucho más estrafalario. • King Diamond (voz y teclados) • Andy LaRoque (guitarra) • Mike Wead (guitarra) • Hal Patino (bajo) • Matt Thompson (batería) • Livia Zita (voz femenina en "The Puppet Master" y "Give Me Your Soul... Please" Discografia: En estudio • Fatal Portrait (1986)] • Abigail (1987) • Them (1988) • The Dark Sides (1988) • Conspiracy (1989) • The Eye (1990) • A Dangerous Meeting (1992) • The Spider's Lullabye (1995) • The Graveyard (1996) • Voodoo (1998) • House of God (2000) • Abigail II: The Revenge (2002) • The Puppet Master (2003) • Give Me Your Soul... Please (2007) Singles • No Presents For Christmas (1985) • Halloween (1986) • The Family Ghost (1987) • Welcome Home (1988) • Eye Of The Witch (1990) En Vivo • In Concert 1987: Abigail (1991) • Deadly Lullabyes (2004) Otros • Black Rose: 20 Years Ago-A Night of Rehearsals (2001) • Nightmares in the nineties (2001) • Decade of horror (box set) (2001) • The best of king Diamond (2003) • King Diamond Platinum edition (box set) (2004) Tributos • King Diamond Tribute (Necropolis Recs) (2000) Fotos: Sites: http://www.kingdiamond.com.ar My Space: http://www.myspace.com/kingdiamond Site Relacionado: http://www.covenworldwide.org/ Fuente: Wikipedia Google ------------------------------------------------------------------------------------ Pagina Oficial: http://www.kingkiller.com.ar Disco Completo: http://www.kingkiller666.com.ar Esta es mi firma... <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Registrate y eliminá la publicidad! (Importante: el fallo descripto se corrige actualizando a Opera 9.6) Enterrado por el frenesí de noticias sobre las características que rodean a la publicación del Opera 9.6, quedó el tema que esta actualización que remedia una vulnerabilidad “extremadamente grave” que puede exponer a los usuarios de Opera a ataques de ejecución de código. Según un boletín de advertencia, que no se menciona en ninguna parte del vertiginoso boletín de prensa de Opera, hay un parche para un fallo en el cual una dirección armada de una forma especial permitiría la ejecución de un código arbitrario. Aquí está como Opera describe la vulnerabilidad, que fue descubierta e informada por la página Matasano de Chris Rohlf: Si una página maliciosa redirige a Opera a una dirección (URL) armada especialmente, puede causar que el navegador Opera falle. Con suficiente contenido en esa dirección, la falla puede causar la ejecución de código controlado por la página atacante. Rohlf tiene más detalles el blog Matasano Chargen: En este caso la vulnerabilidad está basada en una ’URI armada especialmente’ la cual por supuesto puede ser activada cualquier contenido controlado por el atacante. Se pudo reproducir tanto en Linux x86, Win XP SP2 y Vista. Esta falla fue hallada con un fuzzing bastante rudimentario, algo verdaderamente simple. Básicamente generé unas pocas lineas de Javascript para crear diferentes URIs con largo cada vez más grande (si, lo digo en serio). Y gracias al Immunity Debugger pude reducirlo a un heap overflow de inmediato. La URI culpable fue ‘http://BBB*BBB:password@example.com’. Requirió muy poco esfuerzo hallarlo y subrayar la importancia de los casos de prueba simples de fuzzing en el mismo Ciclo de Vida de Desarrollo de Sistemas (SDLC). La actualización de Opera 9.6 también arregla una segunda falla de seguridad informada por el ex-blogger de Zero Day, Nate McFeters. Opera califica esta falla como “muy seria” y advierte que los applets Java pueden ser usados para leer información sensible: Una vez que se ha guardado en caché un applet Java, si la página puede predecir la ruta del caché para ese applet, puede cargar el applet del caché, provocando que se ejecute en el contexto de la máquina local. Esto permite leer otros archivos del caché de la computadora o realizar otras acciones que de forma normal estarían restringidas. Estos archivos podrían contener información sensible que podría enviarse al atacante. Autor: Ryan Naraine Fuente: http://blogs.zdnet.com/security/?p=2012&tag=nl.e589 http://www.opera.com/pressreleases/en/2008/10/08/ http://www.matasano.com/log/1182/i-broke-opera/ http://www.opera.com/support/search/view/902/ ------------------------------------------------------------------------------- Pagina Oficial: http://www.kingkiller.com.ar Disco Completo: http://www.kingkiller666.com.ar Esta es mi firma... <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Registrate y eliminá la publicidad! La publicación de los nuevos estándares para las señales inalámbricas comerciales, pone fin al protocolo WEP, aún ampliamente utilizado a pesar de sus conocidos fallos de seguridad. Las empresas más grandes de tarjetas de crédito formaron en el año 2006 una organización que se encargó de crear y mantener actualizado un "Estándar de Seguridad de Datos para la Industria de Tarjeta de Crédito" (en inglés, PCI Security Standards Council - PCI SSC). En Europa este estándar es manejado por la European Payment Council (EPC). El principal motivo para crear estas organizaciones fue prevenir los fraudes y la clonación de tarjetas, además de hallar soluciones para minimizar las vulnerabilidades y amenazas diversas que afectan este mercado. En un artículo que publicáramos anteriormente, hacíamos referencia a los protocolos de cifrado para redes inalámbricas tales como WEP, WPA y WPA2. Del primero se conocen múltiples vulnerabilidades, todas ellas divulgadas en Internet. El primero de octubre, la PCI SSC publicó la versión 1.2 de los Estándares de Seguridad para Datos (DSS - Data Security Standard), en los cuales una de las medidas establece la fecha límite para el uso del protocolo WEP (Wired Equivalent Privacy), por parte de las instituciones que realicen transacciones financieras relacionadas. Específicamente en el apartado 2.1.1, se establece que debe utilizarse encriptación avanzada tanto para autorización como para transmisión de datos. También establece que los dispositivos deben ser actualizados para cumplir con los estándares establecidos. Hoy en día muchas cadenas de tienda utilizan este protocolo para interconectar diferentes terminales de puntos de venta. De acuerdo con los estatutos que se manejan, si un comercio estuviera en falta con respecto a estos estándares, se le retiraría el permiso para trabajar con tarjetas de crédito. Después de marzo de 2009 no podría instalarse ningún sistema que utilice WEP, y para mitad del año 2010 estaría prohibido el uso de este protocolo vulnerable en cualquier transacción con tarjeta de crédito. Se ha constatado que las compañías más vulneradas son aquellas que no habrían implementado los sistemas de cifrado pertinentes, o que utilicen algún dispositivo con un fallo de carácter público. Desde el año 2004 existe WPA (Wi-Fi Protected Access) y su siguiente versión, el WPA2, los cuales corrigen muchos fallos de seguridad de su predecesor, además de cifrar de una manera más compleja y segura una señal inalámbrica. Fuente: http://www.laflecha.net/canales/seguridad/noticias/el-protocolo-wep-no-se-usara-mas-para-transacciones-por-sus-enormes-fallos-de-seguridad/ https://www.pcisecuritystandards.org/security_standards/pci_dss.shtml http://pcianswers.com/2008/10/01/pci-dss-version-12-differences-and-updates/ ------------------------------------------------------------------ Pagina Oficial: http://www.kingkiller.com.ar Disco Completo: http://www.kingkiller666.com.ar Esta es mi firma... <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

Registrate y eliminá la publicidad! Las acciones de las empresas del sector se encuentran en los mínimos de años atrás. Google, que al inicio de 2008 valía cerca de u$s750 el papel, hoy cotiza u$s329 La crisis financiera que se desató en los EEUU se siente con fuerza entre las empresas del sector informático, sin distinción entre las fabricantes de equipos como en aquellas que basan sus ingresos en la publicidad online, como Google. Los temores de los inversores se relacionan con una desaceleración brusca del consumo. Apple, Hewlett-Packard, Dell, Amazon, eBay, Google, Yahoo!, Microsoft, Nokia y Motorola son algunos de los ejemplos más claros del comportamiento negativo del sector en las bolsas de los EEUU. Los títulos de Apple retrocedieron hasta el mismo valor que tenían en el primer trimestre de 2007. Cerraron a u$s88,74 tras haber alcanzado un máximo cercano a los u$s200 a comienzos de 2008. Dell no escapó a la tendencia: cerraron a u$s13,43… un precio cercano al que mostraban en 1998. Las acciones de Hewlett-Packard, su eterna competidora, cotizan a u$s38,50, un precio cercano al que tenían a comienzo de año y muy similar al de 2007. Habían comenzado 2008 con un precio de u$s53,48. Los títulos de Microsoft se encaminan al mínimo alcanzado en 2006; actualmente cotizan a u$s22,30. La mayor fabricante de software del mundo tenía una cotización de u$s37,50 al inicio de 2008. Los players más importantes del mercado de celulares, Nokia y Motorola, tampoco salieron ilesos de esta crisis. La finlandesa cotiza a u$s16,20, lejos del u$s42,22 que tenía al inicio de 2008, pero bastante cerca de los mínimos alcanzados a mediados de 2005. Los papeles de Motorola están más castigados, alcanzando los mínimos que exhibían en 1993. Tienen un valor de u$s4,56 luego de arrancar 2008 con un precio de u$s19,68. eBay y Amazon, colosos del comercio electrónico y pioneros entre las tecnológicas dentro de las bolsas de Nueva York, se encuentran entre las principales afectadas. Los títulos de eBay tienen un precio de u$s15,96, muy cercano al que mostraban durante 2003. Habían iniciado 2008 con un valor de u$s40,73. Las acciones de Amazon cuestan hoy día un poco menos que en el primer trimestre de 2007: u$s56… pero habían iniciado el año a u$s101,09. Yahoo! y Google, empresas que dependen de los ingresos por publicidad, son las últimas de la lista de damnificadas por la crisis: los papeles de Yahoo! cuestan lo mismo que en 2003, u$s12,65, lejos del u$s34,08 que exhibían al inicio de 2008. Y los papeles del gigante Google, que llegaron a valer casi u$s780, hoy se venden por u$s328,98, cerca del nivel que tenían a comienzos del 2006. Habían iniciado el año a u$s747,24. Fuente: http://www.infobae.com/contenidos/408449-100918-0-Las-firmas-tecnol%C3%B3gicas-no-escapan-al-derrumbe ------------------------------------------------------------------------------ Pagina Oficial: http://www.kingkiller.com.ar Disco Completo: http://www.kingkiller666.com.ar Esta es mi firma... <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

En su ciclo habitual de actualizaciones los segundos martes de cada mes, Microsoft ha anunciado que en esta ocasión se esperan once boletines de seguridad, uno dedicado a Microsoft Host Integration Server, otro al Directorio Activo, a Internet Explorer, Office y el resto a Windows. Si en septiembre fueron cuatro boletines de seguridad los que salieron a la luz, este mes Microsoft prevé publicar once actualizaciones el martes 14 de octubre. Cuatro alcanzan la categoría de críticos, seis de importantes y uno de moderado. Adicionalmente, y como viene siendo habitual, Microsoft publicará una actualización para Microsoft Windows Malicious Software Removal Tool. Además, se publicarán actualizaciones de alta prioridad no relacionadas con la seguridad. Como es habitual, cada boletín podrá contener un número indeterminado de correcciones de seguridad. El problema en el Directorio Activo afecta sólo a Windows 2000 Service Pack 4, y resulta crítico. También se aplicará probablemente una actualización acumulativa para el navegador Internet Explorer, que corrige al menos un error crítico, afectando a todas las versiones soportadas. Se corregirá además una vulnerabilidad crítica en Excel, aunque no se tiene constancia de que esté siendo aprovechada activamente por atacantes. Los seis boletines importantes están dedicados a distintos aspectos del sistema operativo. La rama 2000 se ve afectada por cuatro de ellas, XP-2003 por cinco y Vista-2008 también por cuatro. Hay que señalar que, en cualquier caso, el adelanto que ofrece Microsoft está sujeto a cambios de última hora. http://www.hispasec.com/unaaldia/3639 http://www.microsoft.com/technet/security/bulletin/ms08-oct.mspx ----------------------------------------------------------------------------- Pagina Oficial: Disco Completo: Esta es mi firma... (si le mando la firma y??) <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>

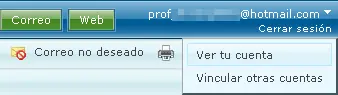

Registrate y eliminá la publicidad! A continuación se detalla una lista de servicios que NO sirven para saber quien te bloquea en los mensajeros electrónicos. Además, se deja explicación de cada uno de ellos, a través de sitios que han investigado cada caso en particular. Si bien muchos de estos sitios dicen no almacenar direcciones de correo y datos personales esto no puede probarse y siempre es recomendable no utilizar estos servicios debido al caracter poco confiable de los mismos. Se debe recordar que estos sitios generalmente son un engaño para obtener direcciones de correo y datos personales (como mínimo) utilizando la Ingeniería Social. ¿Puedo saber quién me bloquea?. NO. ¿Puedo saber quién me eliminó?. SI. 12 cosas que siempre quisiste saber sobre MSN, pero temías preguntar. NOTA: los sitios que figuran a continuación a sido obtenidos a través de informes de usuarios y no significa que se haya probado que almacenan información sensible del usuario pero se insiste en no utilizarlos debido al caracter intrusivo de las metodologías utilizadas. Los sitios web que aparecen en este listado no necesariamente guardan los datos privados de los usuarios pero podrían hacerlo. NOTA: Si Ud. ingresó a algunos de estos sitios es recomendable cambiar su contraseña. Sitios fraudulentos en español: * adictosalmsn * admitimequerida * admitemeya * admitemimsn * admitidomsn * admitomsn * alguiennoteadmite, también contiene malware * atevip * blockeo, avisa en su Disclamer que sólo informa sobre contactos eliminados y recomienda cambiar la contraseña * blockyell * blockoo, bloquo o blocuo * bloqueados * borradito * borrado * caleta y caletanomas, sitio peruano que abre ventanas con publicidad * checkapic * checkmessenger y checkmessenger2, aquí y aquí * cristianos/quien-teadmite * cuentasborradas * deletefinder * detectmsn * desadmite / amor.desadmite * descubremsn * detectando * e-inicio / quienesmalo * eliminado (de España) * eliminalos * eramsn * espiacorreos, actualmente dado de baja pero en 2005 fue el origen de otros sitios citados aquí (aún disponible en la Cache de Google y en Archive). * estasnoadmitido * falsos * gabons * genialmsn * granpecado * listamsn * lohizo * medesadmite quien ya es considerado peligroso por SiteAdvisor * messenger-tips, avisa en su Disclamer que sólo informa sobre contactos eliminados y recomienda cambiar la contraseña * messentools / msn-check-list * msndetect.estupideces * messengerdetector * msnsinadmision * muymsn * noadmitido, fue uno de los primeros en 2006. Ha sido dado de baja pero su aún puede encontrarse Archive * noadmitidomsn * perujovenes * queblock , que se está volviendo muy popular * queescandalo * quienadmitemessenger * quienesmalo / e-inicio * quienignora * quienmeadmite * quiennoadmitido * quiennomeadmite * quienteadmite, actualmente es el más famoso y por eso puede encontrarse mucha información aquí o aquí o aquí o aquí o aquí y por supuesto ellos se defienden con insultos infundados. Es considerado peligroso por SiteAdvisor y existe un video en donde no muestra los contactos bloqueados. * quien-te-ama * quientebloquea * radiusim * revisatumsn, avisa que sólo informa sobre contactos eliminados * scanmessenger * secretosdelmsn, actualmente dado de baja pero que aún puede verse en Archive * tebloqueo, que abre ventanas con publicidad * teborraron * tumsn * undisplay / quientebloqueo * vercontactos * youareblocked Sitios fraudulentos en inglés * blockdelete * blockstatus * msnblockchecker * msnblockerlist * msnblocklist * msnliststatus * msnstatus * you-areblocked ¿Cómo funcionan estos sitios? Estos "sistemas de información" utilizan una clase PHP gratuita (disponible en muchos sitios), que se basa en el API del MSN de Microsoft, que es pública y no se basa en ningún bug conocido ni desconocido. Esta clase comprueba que contactos te han eliminado de su lista (que no es lo mismo que los que te tienen sin admisión o bloqueado) y los muestra en pantalla. Esta clase pública no almacena ningún dato privado, lo que no significa que quienes la utilicen no almacenen los mismos a través de otros medios. Gracias a todos los colaboradores que contribuyen a que esta lista sea cada vez mayor. Si conoce otros sitios semejantes por favor póngase en contacto con nosotros para denunciarlos. NOTA: Si Ud. ingresó a algunos de estos sitios es recomendable cambiar su contraseña siguiendo este procedimiento: 1. Ingresar a la cuenta de correo de Hotmail o Live 2. Ir al menú Ver tu cuenta (ubicado a la derecha, donde aparece su nombre de usuario) Ir a la opción Contraseña - Cambiar Ingrese una contraseña segura, no la comparta con nadie y no la ingrese en este tipo de sitios. Es recomedable verificar la Fortaleza de su Contraseña y conocer nuestra Cruzada Antifraude. Fuente: http://www.segu-info.com.ar/quienteadmite/ ----------------------------------------------------------------------------- Pagina Oficial: http://www.kingkiller.com.ar Disco Completo: http://www.kingkiller666.com.ar Esta es mi firma... <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>