mithycalmauricio

Usuario (Colombia)

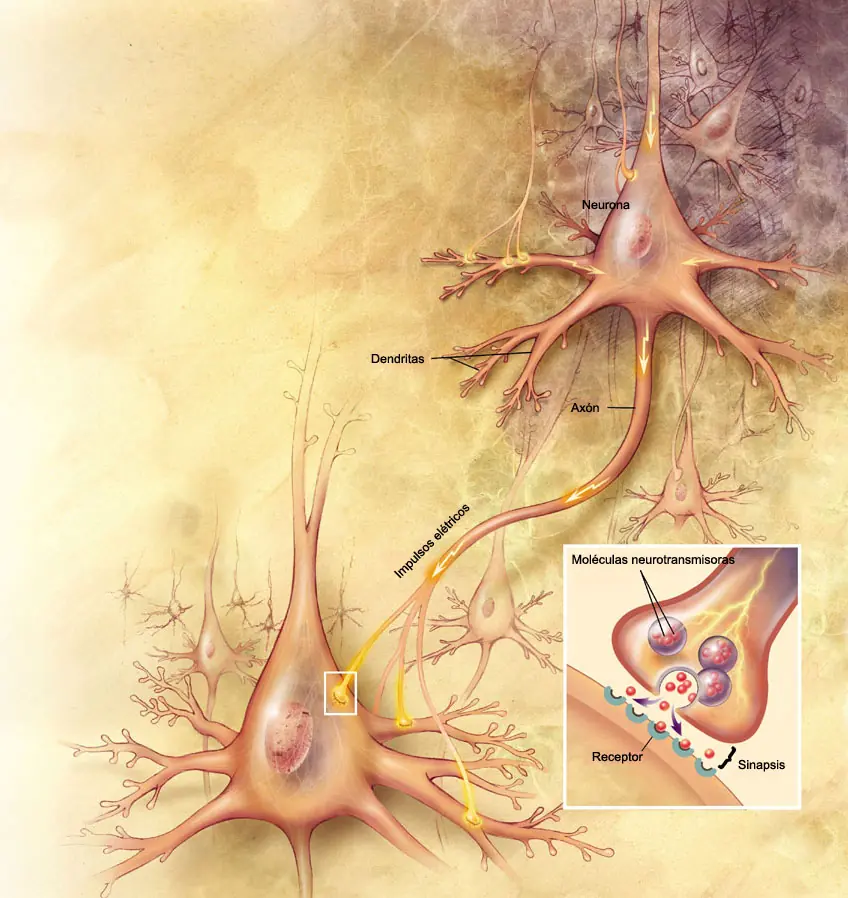

Cuando se habla de inteligencia artificial se esta hablando de fondo de redes neuronales, estas redes neuronales estan basadas en comportamiento de las neuronas en el cerebrolink: http://www.youtube.com/watch?v=gETYSWeLlYYDe este funcionamiento se realiza una lógica matemática que comprende lo que son las redes neuronales, por medio de esta lógica logran que un programa de computador pueda mejorar sus procesos por si mismo a traves de fórmulas matemáticas. Algunas aplicaciones de estos programas son los famosos sistemas de seguridad de reconocimiento tanto de voz, de huella y ocular entre otros, los cuales van mejorando por medio del llamado "entrenamiento", cualquier prueba de esto el sistema de reconocimiento de voz que tiene windows vista y windows 7 entre otros.Estos sistemas se volverán muy útiles en detección de virus y de ataques a redes de computadores, detección de enfermedades y en sistemas de predicción del clima.Y para los que como yo también se les ocurre tal vez les suene familiar este sistema presente en la película terminator ., es en especial en esta película donde explican un poco las implicaciones del progreso de programas de redes neuronalesAqui les dejo algunas páginas para investigar mas sobre el temahttp://es.wikipedia.org/wiki/Red_neuronal_artificialhttp://ingenieria.udea.edu.co/investigacion/mecatronica/mectronics/redes.htmhttp://www.monografias.com/trabajos12/redneuro/redneuro.shtml

Bienvenidos a este post, esta vez un poco de ejercicio mental, espero que les gusteUn hombre entra a una tienda y pide un vaso con agua al tendero, ninguno de los dos se ha visto antes, el tendero saca una pistola y el hombre le dice "gracias" ¿porque?Encuentran a un hombre en medio de un campo muerto con una maleta a un lado, el misterio es que no hay ningún camino para llegar hasta alli ¿como murio?un hombre vivia en un decimo piso, todos los días bajaba por el ascensor para comprar cosas o para ir al trabajo, al subir en el ascensor llegaba hasta el septimo piso en el ascensor y los tres últimos pisos por la escalera ¿porque?Un perro está atado por el cuello a una cuerda de 2 metros de longitud. ¿Cómo podrá alcanzar un sabroso hueso situado a 4 metros de él?Tenemos dos latas llenas de agua y un gran recipiente vacío.¿Hay alguna manera de poner toda el agua dentro del recipiente grande de manera que luego se pueda distinguir que agua salió de cada lata?Un prisionero se encuentra encerrado en una celda que tiene dos puertas, una lo lleva hacia la muerte y la otra hacia la libertad. Cada puerta esta resguardada por un vigilante, el prisionero sabe que uno de ellos siempre dice la verdad, y el otro siempre miente. Para elegir la puerta por la que debe pasar solo puede hacer una pregunta a uno solo de los vigilantes.

Para continuar un poco con el proceso de auditoría de sistemas, primero dejo un link para descargar el pdf del documento de COBIT: http://www.isaca.org/Knowledge-Center/cobit/Documents/cobiT4.1spanish.pdf Segundo, para entender mejor el proceso de auditoría de sistemas se puede pensar en usar el metodo PHVA (planear, hacer,verificar y actuar), que es usado para realizar proyectos de diferente tipo en este caso, para realizar una buena auditoría, se realiza el plan de auditoría el cual tiene como premisa, tener una conversación con las gerencias y con las áreas implicadas en el proceso de administración de la información para definir cronogramas y tareas específicas para identificar tanto riesgos como debilidades, amenazas En la parte de hacer se realiza el levantamiento de esta información además de definir con las áreas afectadas cuales de los riesgos identificados tiene mayor prioridad para la empresa, estos datos son colocados en forma de semáforo, a fin de tener prioridad en los riesgos clasificados en rojo y definir como último los riesgos en verde, también en la identificación de prioridades se da una calificación de los riesgos, en este caso para realizar esta calificación se tiene en cuenta si se realiza de forma objetiva o subjetiva. Al terminar el levantamiento de información se realiza una reunión de divulgación de los resultados y alli es donde se aplica las buenas prácticas para disminuir la ocurrencia de los riesgos, siempre teniendo en cuenta que los riesgos no se eliminan solo se disminuye el efecto de estos. El establecimiento de buenas prácticas en la seguridad de sistemas de información es lo que se llama el plan de contingencia, para resumir un poco un buen plan de contingencia tiene en cuenta la protección de hardware, software y la integridad de los datos (osea que los datos se mantengan claros y sin ninguna alteración). Esta protección se lleva a cabo por medio de políticas, inventarios que permitan identificar que recursos de sistemas de información se tienen, en que lugar y sobretodo identificando los responsables, manteniendo planes de capacitación y lo mas importante generar la cultura del buen uso de los sistemas en los usuarios responsables, por medio de recordatorios,campañas de estimulo, entre otros. En el verificar se tienen Planes de auditoria de verificación (muy al estilo de certificaciones como ISO 9001, para la calidad de los procesos) a fin de ver que las buenas prácticas se estén ejecutando, en caso de que no se cumpla alguno de las soluciones de la manera adecuada empieza la parte de actuar, realizar un "mantenimiento" de las propuestas. Esta verificación sirve además para identificar si las políticas que se establecieron en la organización son adecuadas o se necesita replantear alguna según la necesidad específica de la misma organización ya que todas las buenas prácticas no son útiles en todos los casos. Esto es un complemento adicional al primer post, espero sea claro.

Las redes inalambricas son una herramienta de transmisión y comunicación útil y cada vez mas común, tanto que ahora se puede ingresar con celulares y sistemas de juegos, por lo que es necesario tener algunas recomendaciones para que este servicio no sea infiltrado tan facilmente 1.Activar la opcion de ocultar el ssid: el ssid es el nombre que muestra el router inalambrico a los dispositivos inalambricos receptores, esto evita que sea detectado de forma fácil, aunque algunos sistemas operativos como el 7 tienen la opción de mostrarlas 2. Utilizar un sistema de encriptado de clave que sea difícil de decifrar con diccionarios de datos o decriptores entre estas opciones esta el protocolo wpa2, que utiliza dos sistemas el ais y tkip para establecer la clave y obviamente una clave con letras, mayúsculas y simbolos. 3. En algunos sistemas de router tienen opciones de firewall con los cuales puedo filtrar que equipos son los que quiero que ingresen en mi red, inclusive limitarlos con dirección ip y sobre todo con dirección mac (dirección física de la tarjeta de red), aunque en estos caso lo ideal es indicar al firewall cuales son los equipos permitidos. 4. Configurar el router para que no asigne ip dinámica sino solamente tome ip estática, con lo cual es mas fácil controlar cuantos equipos pueden ingresar, igualmente en las opciones del router uno puede indicar hasta que número de ip quiero que ingrese. 5. Para los equipos que ya están en una red inalambrica, bloquear por firewall del sistema operativo el ingreso de puertos que sean vulnerables, ademas de no activar el acceso a escritorio remoto y si es posible solo permitir el ingreso a otro equipo si es necesario con usuario y clave del equipo, en ese caso desactivar el usuario invitado. Estas son algunas recomendaciones en cuanto a la protección de inalambrica Aqui otros post de interes http://www.taringa.net/posts/info/10122567/Un-poco-sobre-Auditoria-de-Sistemas.html http://www.taringa.net/posts/info/10123013/Un-poco-sobre-Auditoria-de-Sistemas-2-parte.html http://www.taringa.net/posts/info/10123569/Sugerencia-para-un-plan-de-contingencia.html

Un pequeño post para ver las propagandas que se destacan por su creatividad y buen humor, que disfruten link: http://www.youtube.com/watch?v=a7iCiQ8QRYQ link: http://www.youtube.com/watch?v=ds0bcKnk6zI link: http://www.youtube.com/watch?v=072vALW7bdE link: http://www.youtube.com/watch?v=sI5HTs2j6ME

Este es un artículo sobre realidad aumentada de wikipedia, donde explican un poco sobre que principios manejan la realidad aumentada, entre estos aspectos se pueden resaltar lo que es el software para la realidad aumentada y como interactua con sistemas lectores de información que son traducidos en imágenes por medio de hardware, sea especializado o con un componente de actualización de software El hecho de aplicar la realidad aumentada permite que se pueda acceder a información adicional en lugares como museos, sitios turísticos o hasta en la misma empresa. http://es.wikipedia.org/wiki/Realidad_aumentada Aqui algo mas de información sobre un software de realidad aumentada http://www.neoteo.com/artoolkit-moldeando-la-realidad-aumentada-15342 y aqui donde encontrar el software para realidad aumentada http://www.hitl.washington.edu/artoolkit/download/

Algunas fallas divertidas de peliculas famosas, que disfruten HANNA MONTANA(toda la pelicula es un blooper jaja) link: PIRATAS DEL CARIBE 1 link: SEÑOR DE LOS ANILLOS LA COMUNIDAD DEL ANILLO link: VOLVER AL FUTURO link: link: AGENTE 86 link: NOCHE EN EL MUSEO link: TODO PODEROSO link: EL SILENCIO DE LOS INOCENTES link: SPIDERMAN1 link: SPIDERMAN 2 link: VARIAS DE JACKIE CHAN link: SCARY MOVIE 3 link:

Para los que recuerdan los tiempos en radio de Andres Lopez aqui una página para escuchar las aventuras de Juan bracitos http://music.napster.com/andres-lopez-music/album/juan-bracitos-vol.-1/12826979 Y aqui un video sobre el link: http://www.youtube.com/watch?v=http://www.youtube.com/watch?v=StvH1Keb2rY