quantun2010

Usuario (Colombia)

Facebook está trabajando para que las páginas de noticias puedan cobrar a los usuarios de la red social por las notas que comparten y leen. El jefe de relaciones con páginas de noticias, Campbell Brown, dijo que el plan actual es exigir pagos después de que hayan leído 10 notas de una fuente de noticias vía Facebook. En una conferencia de prensa en Nueva York el martes, Brown dijo que las empresas de noticias han estado pidiendo que exista capacidad de subscripción. Facebook confirmó lo dicho por Brown, que fue publicado por el sitio en internet de negocios, The Street. En un comunicado aparte para The Associated Press, Brown dijo que Facebook está apenas en las primeras pláticas con las editoriales sobre "cómo podríamos apoyar mejor los modelos de negocio de subscripción". La semana pasada, los editores de noticias dijeron que están buscando el permiso del Congreso para tener el derecho de negociar en grupo con Google y Facebook sobre publicidad y otros temas.

Un joven que decidió que mirar pornografía durante una concurrida clase universitaria, aprendió una dura lección que ya se volvió viral. Rodeado de compañeros que ríen a carcajadas, el joven comienza a notar algo raro: no había conectado bien sus audífonos, por lo que toda la clase se enteró de lo que estaba disfrutando en su laptop. GIF Avergonzado, el chico simplemente cierra su computadora y se retira corriendo del lugar mientras el resto de sus compañeros se ríen de él. El hecho ocurrió en la Universidad de Sídney, Australia. link: https://www.youtube.com/watch?feature=player_embedded&v=Ou6l8pESrOY

La nueva generación de memorias RAM está a punto de llegar, tanto a ordenadores, como portátiles y dispositivos móviles. La memoria DDR4 SDRAM, que llega aproximadamente 5 años después de lo esperado, está ya preparada para ser incorporada en dispositivos móviles y ordenadores, lo que significará un importante ahorro de energía -aumento de autonomía- y rendimiento muy superior. La memoria RAM es necesaria e imprescindible para la carga de instrucciones que lleva a cabo el procesador. Cuanto más grande es, más instrucciones pueden cargarse, evidentemente, pero también se cumple esto último cuanto mayor es su velocidad y potencia, como es el caso de las memorias DDR4 SDRAM, que pronto llegarán a nuestros teléfonos inteligentes, tabletas y ordenadores. En cuanto a los ordenadores de escritorio, un consumo menor de energía se traduce en algo poco significativo. Pero si establecemos los “servidores” como punto de referencia, teniendo en cuenta que este tipo de “ordenadores” se componen de una enorme cantidad de módulos, evidentemente el ahorro de energía, y por lo tanto en la factura, es más que considerable. No obstante, para el “usuario de a pie” se vuelve un dato significativo el ahorro de energía cuando nos referimos a ordenadores portátiles, teléfonos inteligentes y tabletas, puesto que se traduce en una mayor autonomía. En este sentido, no sólo estamos hablando de módulos de memoria de acceso aleatorio que supondrán un 40% de ahorro con respecto a las DDR3, sino que además emitirán menos calor. Un rendimiento muy superior Los teléfonos inteligentes más potentes -desde esta perspectiva- incorporan una memoria RAM de hasta 3 GB, siendo 2 GB la capacidad más extendida entre los dispositivos de gama alta. Sin embargo, el ancho de banda que pueden alcanzar los módulos DDR4 alcanza los 25.6 GB/s, una velocidad realmente sorprendente que agilizará la ejecución de procesos y, al igual que evolucionan los procesadores demostrando un aumento en el rendimiento, el cambio de las memorias RAM en favor de los nuevos módulos DDR4 también será notable en el rendimiento. En cualquier caso, el tipo de memorias DDR4 que incorporarán los teléfonos inteligentes y tabletas. Nota: En una tienda online noruega llamada Komplett han aparecido las primeras memorias DDR4 a la venta. Se trata de un kit de 4 módulos de memoria Crucial de 16 GB cada uno (sí, en total son 64 GB), al parecer sin disipadores dedicados, que funcionan a una velocidad base de 2133 Mhz. Eso sí, agarraos porque en principio se venden por 7.799 NOK, lo que traducido a euros equivale a unos 930 €.

Un cajero alemán se encontraba en su puesto de trabajo realizando transacciones financieras, entre ellas la de transferir dinero. Cuando iba a realizar una transferencia de 64,20 euros, se quedó dormido con su dedo pulsando la tecla del dos. El resultado ya se puede imaginar, una transferencia millonaria de 222, 222,222.22 euros hacia un cliente afortunado. Ni la jefa ni la supervisora se percataron del gran error del empleado y les acabó costando a los tres su puesto de trabajo, de echo fue otro compañero de trabajo quien se dio cuenta del error y terminó corrigiendo la transacción. Tras ser despedido llevó el caso a los tribunales, donde le dieron la razón ya que no hubo mala intención por su parte y además que al parecer ese día tuvo que revisar hasta 812 documentos en busca de errores lo cual pudo ocasionarle un cansancio extra. La justicia afirma que solo debería haber recibido un aviso, pero que nunca debió llegar al despido ya que el error tenia fácil solución. NO DEJES DE LEER Y DEJAS UNOS PUNTICOS

La compañía de la manzana ha sido blanco de críticas contra la seguridad de sus productos, incluso por el mismo gobierno de China, más recientemente por acusar de incluir una puerta trasera en su servicio de localización. Esta vez fue un experto y jailbreaker de iOS, Jonathan Zdziarski, quien declaró en una conferencia a los asistentes que Apple ha dotado a su sistema operativo de funciones no documentadas con la capacidad de obtener información personal sin necesidad de una contraseña, que bien pueden ser utilizadas con ventaja por las agencias de seguridad, como la NSA. Se trata de tres servicios que permiten la administración remota y el monitoreo de conexiones, siempre y cuando el dispositivo haya sido vinculado con otro, aunque el experto no dudó de la posibilidad de que, como algunos rumores apuntaban, la compañía hubiese colaborado con las agencias para permitir el espionaje en una cantidad particular de dispositivos. El forense comentó acerca de los servicios para comprender mejor la capacidad de cada uno, de ser aprovechados por hackers o especialistas con el conocimiento necesario. Para Zdziarski, el primero de ellos es el más preocupante, porque puede utilizarse para obtener toda la información posible que se pueda de un dipositivo. com.apple.mobile.file_relay: Es posible obtener gran cantidad de información sin necesidad de ingresar una contraseña, desde contactos y cuentas de redes sociales, hasta basura de la caché y demás basura. com.apple.pcapd: Permite el monitoreo inalámbrico del tráfico de la red saliente y entrante, aun cuando el dispositivo no se encuentra en el modo de desarrollador. com.apple.mobile.house_arrest: Se mete más con la información de las aplicaciones, como las de redes sociales, entre otras. Zdziarski es consciente que los servicios pueden ser utilizados para cuestiones más enfocadas en el desarrollo que en el espionaje, por lo que esperaba a que Apple respondiera a la acusación y detallara el funcionamiento y los propósitos de cada uno. El experto declaró en base a su experiencia y el uso de sus herramientas que no se trata de un proceso meramente sencillo, aunque él lo aplica con sus hijos para conocer su ubicación, contactos y archivos, para asegurarse que todo va bien con ellos. Apple responde a la acusación La compañía publicó el día de hoy una página web dedicada a la explicación de las “capacidades de diagnóstico” en iOS, o para Zdziarski como ‘puertas traseras.’ Apple especifica que las acciones pueden ser realizadas por los desarrolladores para manipular sus dispositivos como sus aplicaciones lo requieran, para asegurarse de un correcto funcionamiento. Ninguna acción puede realizarse sin antes vincular el dispositivo y sin que el usuario lo permita - aunque esto última sucede a partir de iOS 7. Otros servicios ayudan a los departamentos de Tecnología de Información en las empresas y la solución de problemas de AppleCare. La compañía explicó las capacidades de cada uno, asegurándose de abarcar y deslindarse de las acusaciones del experto forense. En cuanto al serviciocom.apple.mobile.file_relay, la copia de la información es limitada y no se relaciona de alguna manera con las copias de seguridad del usuario, no tiene acceso total al dispositivo y respeta la protección de datos de iOS. Los ingenieros de la compañía lo utilizan para calificar las configuraciones de los clientes y datos de diagnóstico para AppleCare. El servicio com.apple.mobile.pcapd permite la captura de paquetes del dispositivo a una computadora para diagnosticar problemas en las aplicaciones y las conexiones VPN utilizadas por las empresas. Por último,com.apple.mobile.house_arrest se usa por iTunes para transferir documentos entre dispositivos iOS para las aplicaciones que soportan esta funcionalidad. También es utilizado por Xcode para asistir la prueba de transferencia de datos cuando una aplicación está en etapa de desarrollo. Apple continúa esforzándose para deslindarse de cualquier tipo de acusación, porque es un tema que concierne a los usuarios de sus dispositivos y preocupa a la empresa, todo gracias a las declaraciones de Edward Snowden, que sólo han hecho eco de lo que es capaz la NSA para entrometerse en las telecomunicaciones para satisfacer los intereses del país norteamericano.

La época soñada en el que las unidades SSD se ponen a la altura de los discos duros ha llegado. Por lo menos en capacidad, Kingston ha lanzado la nueva unidad SSDNow V310 con una capacidad de 960 GB. Podemos contar con los dedos de una mano los años en las que las unidades SSD se han empezado a popularizar, unas memorias que sin partes móviles generan menos calor, consumen menos energía y sobre todo, son más rápidas, hasta los 450 Mbps en lectura y escritura. Ya no hay ultrabook que se vendan sin una unidad SSD, es cada vez más normal ver como los portátiles más pesados también usan memorias SSD por su cada vez más pronunciada bajada de precios, además de agregar velocidad a sistemas operativos que ya de por si arrancan en poco tiempo, como Windows 8. La unidad de Kingston se une a la guerra por alcanzar y hacer más baratas las SSD de 1 TB (carrera que ganó Samsung), aunque no es el primero en tener una capacidad de 960 GB. Crucial tiene su CT960M500SSD1 y SanDisk en su gama SSD Extreme Pro, ambos con una capacidad de 960 GB. Por ahora, si necesitas una SSD de 1 TB, es Samsung quien ofrece su memoria Samsung 840 Evo, los precios han bajado muchísimo en este 2014.

Después de un fuerte dolor de estómago y de detectar algo de sangre en su orina, el Sr. Chen acudió al médico con urgencia. Imagina su sorpresa cuando los médicos dieron el diagnóstico: es mujer y está pasando por su período. El hombre de 44 años de edad ,de la provincia de Zhejiang, China, se quedó boquiabierto ante la noticia y junto con él su esposa, con quien había mantenido una vida sexual activa desde hace 10 años. En el caso del Sr. Chen, aunque fisiológicamente posee un órgano reproductor masculino, o eso creía él, una tomografía computarizada pronto reveló que tenía además un útero y ovarios. Y un examen cromosómico mostró que tenía un par de cromosomas sexuales XX, haciéndolo genéticamente femenino. A diferencia de los hermafroditas, que producen óvulos y esperma a la vez, las personas intersexuales pueden ser genéticamente femeninas pero fisiológicamente masculinos. Además de esta condición, el Sr. Chen también sufría de hiperplasia suprarrenal congénita, una enfermedad genética que hace que las glándulas suprarrenales se hinchen debido a una disminución de la hormona del estrés y un aumento en las hormonas sexuales masculinas. Existen algunos tratamientos para su problema, pero ninguno eficaz para este hombre, pues sólo surten efecto en personas jóvenes, según explica Daily Mail OTRO CASO Desorden genético: hombre de 66 años se entera que es mujer La historia es increíble pero real, un misterio de la naturaleza, un capricho de la genética, un gran reto para la ciencia. Un supuesto hombre de 66 años, acudió al hospital Queen Elizabeth de Hong Kong porque sentía una hinchazón en la panza, y resultó que lo que padecía era un quiste en un ovario. ¿Pero un hombre con ovarios? Así es, por una extraña combinación de desordenes genéticos, esta persona era una mujer, pero tenía aspecto de hombre. Lo que sufría este individuo, según la revista Medical Journal de Hong Koong, era el síndrome de Turner, que provoca que las mujeres carezcan de ciertas condiciones propias del género, como la posibilidad de quedar embarazadas, e Hiperplasia Congénita Adrenal (CAH), que provoca el aumento de hormonas masculinas en el cuerpo, lo que genera una apariencia de hombre. El hombre es oriundo de China, huérfano, nacido en Vietnam, y tenía un pequeño pene, sin testículos, y barba. “Es un caso muy interesante y muy raro de dos síndromes combinados. Es probable que no surja otro similar en el futuro cercano”, asegura el profesor en Pediatría Ellis Hon Kam-lun. De hecho, sólo se conocen otros seis casos como el suyo en la historia médica mundial, aunque los diagnósticos se realizaron de forma más temprana. Tras enterarse de estas rarezas congénitas, el hombre decidió seguir con su condición masculina, para lo cual inició un tratamiento con hormonas masculinas.

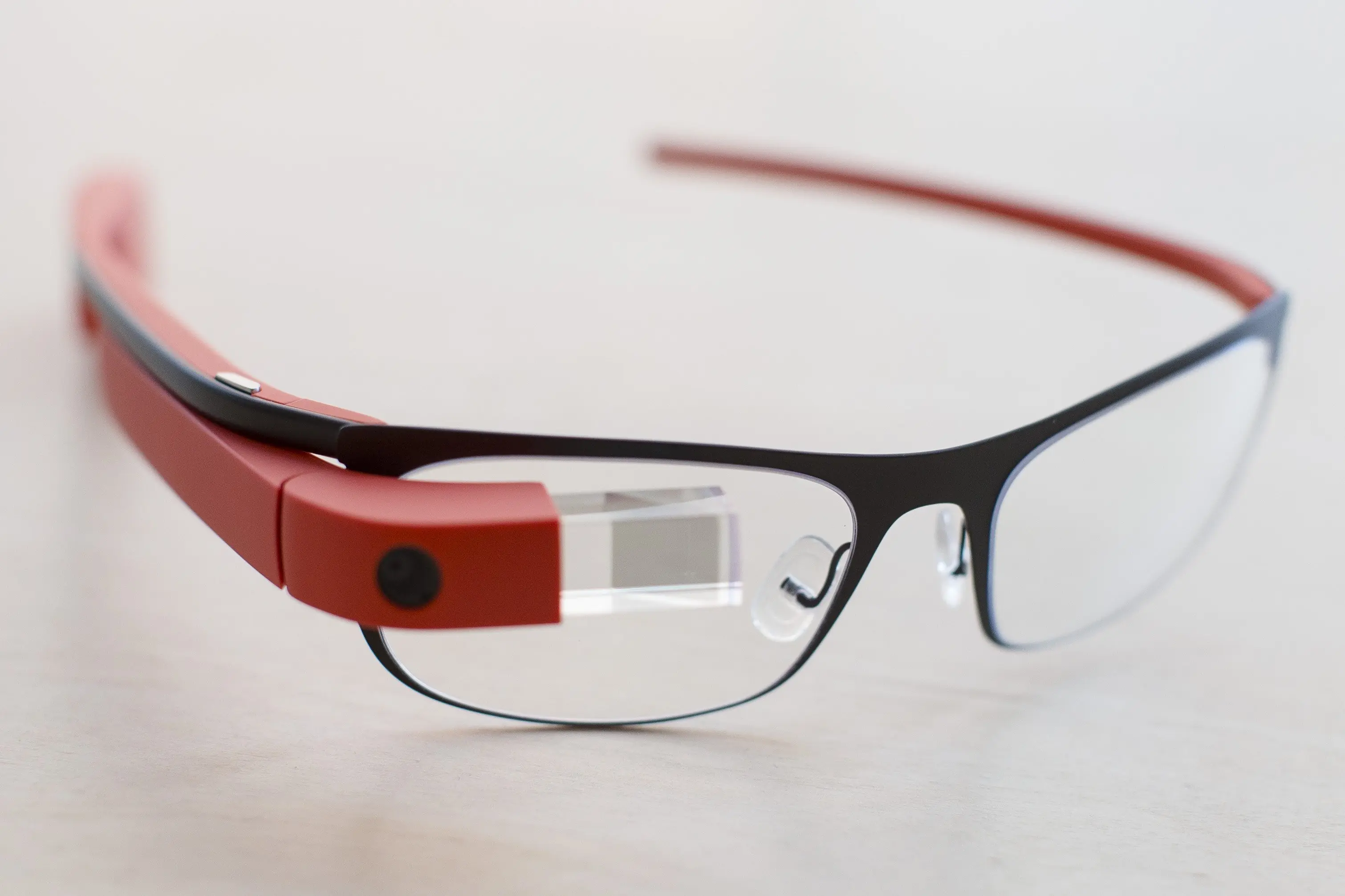

Durante la conferencia de seguridad informática Black Hat, demostraron la posibilidad de usar Google Glass para robar contraseñas sin mirar la pantalla del usuario. Cuando Google presentó hace ya unos dos años sus nuevas gafas “inteligentes”, sin lugar a dudas querían revolucionar la manera en la que usamos wearables, presentando un nuevo tipo de conexión e interfaz de usuario con sistemas informáticos para leer mensajes, realizar anotaciones usando la voz y tomar fotografías o grabar vídeo usando estas gafas que en teoría siempre llevaríamos en nuestro rostro. Inmediatamente las Google Glass fueron objeto de severas críticas no solo por su aspecto que es un tanto “peculiar” (siendo generoso), sino por las posibilidades que ofrecen para violar la privacidad de las personas, además de ser una posible herramienta para hackers. Si llevas una cámara apuntando lo que miras todo el tiempo, y conectada a internet, son muchas las posibilidades para usos maléficos. Durante la conferencia anual de seguridad Black Hat 2014 se ha demostrado otro nuevo uso que se le puede dar a las Google Glass para saltarse medidas de seguridad tan tradicionales como contraseñas o PIN de seguridad para telecajeros o tarjetas de crédito. Gracias a una investigación realizada por estudiantes de la Universidad de Massachusetts, han creado un algoritmo dedicado para robar contraseñas usando Google Glass, sin necesidad de estar viendo la pantalla en la que el usuario está introduciendo la clave o PIN. Ni siquiera es necesario que las Glass estén cerca de la persona a la que se le robará su contraseña Podríamos pensar que la forma es tan sencilla como mirar la pantalla y grabar la clave, pero no es así. El algoritmo usa la cámara de las Google Glass para analizar los movimientos del usuario, y reconocer la contraseña, algo que resultó especialmente efectivo en usuarios de telecajeros o quienes realizaban un pago usando sus tarjetas de crédito, dado que al ser botones que están ubicados de una forma estándar en los dispositivos, el algoritmo reconoció un 90% de las veces que intentó robar la contraseña. Por supuesto, las Google Glass ni siquiera tienen que estar cerca del usuario a “hackear”; solo con una grabación en vídeo, ya sea en directo o no, de la persona mientras introduce su clave, basta para poder robarla. El algoritmo reconoce la posición de las cuatro esquinas del panel de dígitos e incluso de un teclado virtual en un iPad y dependiendo de la distancia y el movimiento de los dedos, “adivina” la contraseña que se acaba de introducir. Eso, o cualquier tipo de texto. Esto sin duda supone un grave riesgo de seguridad para cuando las Google Glass salgan al mercado. Analistas de seguridad ya están enterados del nuevo algoritmo y aseguran que estarán trabajando en ello, pero la realidad es que este tipo de posibles ataques maliciosos usando Google Glass hará que sea vista de peor manera por los entes gubernamentales, y poco a poco se le coloquen más restricciones a las gafas. COMENTA Y DEJA TUS PUNTOS

Un minorista online de la India comercializa el Celkon Campus A35k, un smartphone que cuenta conAndroid KitKat corriendo en 256 MB de RAM y CPU de 1 GHz, algo que deja claro que querer es poder. En su momento Google comentó que esta nueva versión de su conocida plataforma móvil estaba optimizada para funcionar bien en terminales con 512 MB de RAM, pero como vemos puede correr incluso en modelos mucho más modestos. Sin duda esta es una gran noticia para los bolsillos más modestos, ya que acerca un poco más la tecnología actual a los países en vías de desarrollo, donde gastar 50 dólares en un smartphone es un auténtico lujo. Llegados a este punto no puedo evitar traer a mi memoria aquella noticia en la que Samsung dijo que no podían llevar Android KitKat al Galaxy SIII porque sólo contaba con 1 GB de RAM. Sí, 1 GB de RAM no era suficiente para ofrecer una buena experiencia de uso con Android KitKat según Samsung, pero cosas de la vida ahora resulta que 256 MB pueden ejecutarlo y moverlorelativamente bien. y que bien ahora es hora de opinar OPINA Y DEJAS TUS PUNTOS

El proyecto busca convertirse en algo accesible para todos los usuarios que quieren mantener el anonimato en la red La invasión a la privacidad es un verdadero problema que nos ha orillado a buscar formas seguras de navegar por la red. Mientras que en casa puedes tener todo bajo control, las cosas pueden complicarse una vez que sales de viaje o decides navegar en entornos no seguros (como ese café hipster de Seattle). Es ahí donde entra PORTAL, un pequeño ruteador TP-Link con firmware modificado que permite navegar de forma anónima utilizando Tor. El proyecto fue liberado hace un año y el código puede descargarse desde GitHub, el siguiente paso de PORTAL es convertirse en algo más accesible para las personas que no tienen mucho conocimiento y solo desean un dispositivo que mantenga su anonimato en la red. El router fue mostrado por los expertos en seguridad Ryan Lackey y Marc Rogers durante la pasada Def Con en Las Vegas. “Hay muchas razones por las que te gustaría esconderte (en la red), especialmente luego del incidente Snowden” dijo Lackey “debes de asegurarte que si alguien está monitoreando todo, no quieres quedar atrapado en medio”. Si bien hay herramientas como VPN, el navegador Tor o TAILS, el sistema operativo utilizado por Edward Snowden que puede arrancarse desde un CD o USB, los expertos en seguridad enumeran las fallas de estos y aseguran que un error humano (como configurarlo de manera errónea) puede ocasionar que quedes vulnerable al monitoreo de terceros. Con PORTAL no tendrías que preocuparte de configurar o activar la protección ya que solo bastaría con conectarte a través de el para que todo el tráfico saliente se haga a través de Tor. Actualmente el software está disponible para instalarlo por medio de un flasheo a seis modelos de routers TP-Link. De acuerdo a Lackey, el 95% de los usuarios no quieren flashear sus dispositivos por lo que el objetivo será ofrecer una solución más viable.