royleo20

Usuario (Argentina)

Chuck Norris ataca a módems y routers basados en Linux 24 Febrero 2010 Si no ha cambiado la contraseña de su router en casa puede que tenga una visita no deseada de Chuck Norris. Según expertos en seguridad de la República Checa dicen que han descubierto una botnet mundial llamada “Chuck Norris” que pueden redirigir los navegantes de Internet a otros sitios con el propósito de robar sus datos. Jan Vykopal, jefe del proyecto de seguridad de la Universidad Masaryk dijo que la botnet podría permitir acceder a información confidencial del usuario, como datos de acceso para las cuentas bancarias, cajas de correo electrónico, contraseñas para diferentes servicios, redes sociales y otros datos personales. Puede lanzar un ataque a otro equipo adivinando la contraseña mediante diccionario y también puede cambiar el DNS (Domain Name System) en la configuración del router. Con este ataque, las víctimas podrían pensar que se conectan a Facebook o Google mientras acaban redirigidas a una página Web maliciosa. Este malware tiene el apodo de Chuck Norris por un comentario de un programador italiano en el código fuente que decía “en nome di Chuck Norris” (”En nombre de Chuck Norris) . Esto quiere decir que el servidor central que controla la botnet se encontró en Italia, mientras tanto ya cubre toda Europa, América del Sur y China. Chuck Norris es inusual, ya que infecta a los módems DSL y routers en lugar de PC. Se instala en routers y módems adivinando la contraseña de administración para permitir el acceso remoto. Igual que el botnet llamado Psyb0t, Chuck Norris puede infectar a un dispositivo basado en MIPS con el sistema operativo Linux, si su interfaz de administración tiene un nombre de usuario y una contraseña débil. También explota una vulnerabilidad conocida en los dispositivos de D-Link Systems y a receptores de televisión vía satélite, según comenta Vykopal. Pero tranquilo, si ya tienes estas infectado puedes reiniciar tu router ya que Chuck Norris solo vive en la imaginación memoria RAM del dispositivo, así dejará de dar golpes mortales y patear traseros a tus espaldas. Fuente: http://www.dosisg.com.ar/

Chuck Norris ataca a módems y routers basados en Linux 24 Febrero 2010 Si no ha cambiado la contraseña de su router en casa puede que tenga una visita no deseada de Chuck Norris. Según expertos en seguridad de la República Checa dicen que han descubierto una botnet mundial llamada “Chuck Norris” que pueden redirigir los navegantes de Internet a otros sitios con el propósito de robar sus datos. Jan Vykopal, jefe del proyecto de seguridad de la Universidad Masaryk dijo que la botnet podría permitir acceder a información confidencial del usuario, como datos de acceso para las cuentas bancarias, cajas de correo electrónico, contraseñas para diferentes servicios, redes sociales y otros datos personales. Puede lanzar un ataque a otro equipo adivinando la contraseña mediante diccionario y también puede cambiar el DNS (Domain Name System) en la configuración del router. Con este ataque, las víctimas podrían pensar que se conectan a Facebook o Google mientras acaban redirigidas a una página Web maliciosa. Este malware tiene el apodo de Chuck Norris por un comentario de un programador italiano en el código fuente que decía “en nome di Chuck Norris” (”En nombre de Chuck Norris) . Esto quiere decir que el servidor central que controla la botnet se encontró en Italia, mientras tanto ya cubre toda Europa, América del Sur y China. Chuck Norris es inusual, ya que infecta a los módems DSL y routers en lugar de PC. Se instala en routers y módems adivinando la contraseña de administración para permitir el acceso remoto. Igual que el botnet llamado Psyb0t, Chuck Norris puede infectar a un dispositivo basado en MIPS con el sistema operativo Linux, si su interfaz de administración tiene un nombre de usuario y una contraseña débil. También explota una vulnerabilidad conocida en los dispositivos de D-Link Systems y a receptores de televisión vía satélite, según comenta Vykopal. Pero tranquilo, si ya tienes estas infectado puedes reiniciar tu router ya que Chuck Norris solo vive en la imaginación memoria RAM del dispositivo, así dejará de dar golpes mortales y patear traseros a tus espaldas. Fuente: http://www.dosisg.com.ar/ "Chuck Norris" golpea duro a 'routers' y módems MADRID, 24 Feb. (Portaltic/EP) - Si no has cambiado ni el nombre de usuario ni la contraseña por defecto de tu 'router' o módem quizás sea el momento, antes de "Chuck Norris" decida emprenderla con tu dispositivo de conexión a Internet. Hay un nuevo 'botnet' en el barrio y es mejor tener cuidado con él. Descubierto por investigadores checos, el 'botnet' se aprovecha 'routers' y módems DSL mal configurados, según Jan Vykopal, jefe del departamento de seguridad del Instituto de ciencias informáticas de Brno. El 'malware' ha sido bautizado con el popular actor de películas de acción --'Top Dog: el perro sargento' o la saga 'Desaparecido en combate'-- Chuck Norris por un comentario en italiano que hay en el código fuente del 'botnet': "en nome di Chuck Norris", que significa "en el nombre de Chuck Norris". Los expertos en seguridad aseguran que este tipo de 'malware, los 'botnets' han infectado a millones de ordenadores en todo el mundo hasta la fecha, pero la característica que diferencia a "Chuck Norris" del resto, aparte del nombre, es que éste infecta a los módems DSL y 'routers' en lugar de PC. CAPACIDAD DE "CHUCK NORRIS" PARA HACER DAÑO Este 'software' malicioso se instala en 'routers' y módems adivinando las contraseñas por defecto que éstos tienen --como "admin", "user" o "1234"-- aprovechando el hecho de que muchos dispositivos están configurados para permitir el acceso remoto. De igual manera "Chuck Norris" explota una vulnerabilidad conocida en los dispositivos de D-Link Systems según Vykopal. Como su predecesor en el campo de infectar 'routers', 'Psyb0t', "Chuck Norris" puede infectar un dispositivo basado en MIPS bajo un sistema operativo Linux si su interfaz de administración tiene un nombre de usuario y una contraseña débiles. La combinación MIPS/Linux se utiliza comúnmente en los 'routers' y módems DSL, pero también afecta a los receptores de televisión vía satélite. Aunque Vykopal no sabe cómo de peligroso es "Chuck Norris", afirma que las máquinas 'crackeadas' "están repartidas por todo el mundo: desde América del Sur a través de Europa a Asia". Y advierte de que es necesario a los proveedores de Internet. fuente http://www.portaltic.es/

Identifican al hacker que atacó Google 22 febrero de 2010 Analistas estadounidenses aseguran que han cazado al hombre que escribió el programa que sirvió para atacar la página de Google desde el país del dragón. Lo más peligroso viene del hecho de que este hacker está vinculado al gobierno chino con lo que esto adquiere tintes conspiranoicos de verdadero realismo. Dos instituciones, también chinas, han sido señaladas con el dedo por colaborar a este ciberasalto, pero éstas lo niegan rotundamente. Lo único seguro es que los ataques parten de China. Ya decíamos que China se está convirtiendo en un polvorín virtual. Hace algún tiempo que vienen protagonizando escándalos cibernéticos, sobre todo dirigidos a los "enemigos" habituales de este país oriental. Google ya sufrió un asalto desde la tierra del dragón y se sospechaba que había sido causada por personal nativo con aviesas intenciones, pero ha sido ahora que han sido descubiertos por analistas de Estados Unidos. Recordemos que la empresa del buscador y el gobierno de China llevan tiempo enfrentados por la censura y por la piratería (curioso que el país donde se permite la copia de cualquier cosa física, trate de impedir la piratería virtual a toda costa). Han identificado al creador del software espía, según declara el experto de EEUU en un informe que describe la investigación. El responsable es un consultor de seguridad de 30 años que envió partes del programa a un foro de hacking, donde lo describió como algo "en lo que estaba trabajando". Se supone que este hombre no ejecutó el programa, pero lo dejó a disposición de los funcionarios chinos que, casualmente, tuvieron un "acceso especial" a su obra. El investigador que sostiene el informe no ha revelado su identidad, pero ciertas fuentes respaldan las afirmaciones de este experto y, basándose en las IP, sitúan el origen de los ataques en dos instituciones chinas: La prestigiosa Universidad Jiaotong de Shanghai y la Escuela Profesional Lanxiang. Ambas han negado categóricamente cualquier implicación en el suceso, dando lugar incluso a burlas en el ciberespacio chino, porque la escuela Lanxiang se encarga de formar peluqueros, cocineros y mecánicos. El uso de la IP de dicha escuela puede significar simplemente que los hacker se apropiaron de los ordenadores de la institución para realizar sus actos delictivos y no dejar huellas. Mientras tanto, la tensión intercontinental crece a cada incidente que provocan estos gigantes en su lucha por ver quién tiene más poder. Fuente http://jblog.capist.net

AirMouse: Un guante que funcionará como mouse 16 Febrero 2010 Con la cantidad de nuevas tecnologías que poseemos, iPads, smartphones, robots que sirven para absolutamente todo, lectores digitales, radio satelital y mucho más creo que si las empresas se encargan de desarrollar algo que suplante al mouse tranquilamente podrían encontrar la forma. Esto no es algo que revolucionará el mercado pero sí al menos es un avance y se trata de un ratón llamado AirMouse desarrollado por Denmark Ltd. que permitirá mover la flechita de tu ordenador utilizando un guante. Sí, como puedes ver en la fotografía el ratón es un guante con 3 sensores que permitirán mover la flecha y hacer los clicks necesarios. Me encantaría poder probarlo. Si funciona bien sería un 10 de 10. Eso sí, tendrás que esperar un entre 6 y 12 meses y vas a tener que soltar US$129. Fuente http://gizmologia.com

Nuevo y Práctico Mouse 27 Febrero 2010 Concebido por el diseñador de Hao Huang, es un nuevo concepto de mouse que la elimina la gran cubierta que tenia el mismo, aunque revolucionario, el diseño brinda la facilidad de uso, así como la de transporte. Consta de dos botones de clic, derecho e izquierdo, que cuando no se utiliza alguno pueden ser unidos entre sí con la fuerza magnética que poseen. El mouse funciona sin cables, ya que viene integrado con un emisor de señal y una batería de almacenamiento que transmite la potencia a los botones. No sabemos si realmente van a ser muy comodos y funcionales, pero seguramente con el tiempo lo sabremos. Fuente: www.dosisg.com.ar

Argentina, en la mira de la lucha antipirata 25 Febrero 2010 El nivel de piratería de música y películas en Argentina todavía es muy alto en Argentina y debe estar bajo vigilancia prioritaria, concluye un estudio realizado por la Alianza Internacional para la Propiedad Intelectual (IIPA) que se dio a conocer en estos días. El IIPA está compuesto por entidades estadounidenses como la RIAA (discográficas) y la MPAA (cine), que exigen a los gobiernos de Canadá, Chile, India, China, Rusia y México, entre otros una “mayor diligencia de las autoridades para combatir a los “ladrones de contenidos creativos”. Según el estudio de la IIPA para Argentina, el país tiene unos 20 millones de usuarios de Internet, casi la mitad de la población. El aumento en el uso fue de un 700% desde 2000 al 2009, y es uno de los mercados de banda ancha más desarrollado en Sudamérica. Pero esto también hizo crecer la piratería: creció mucho el uso de sitios de intercambio de archivos P2P, como BitTorrent o eDonkey así como sitios para bajar películas en forma gratuita. La industria musical local, por su parte, sostiene que la piratería digital representa nada menos que el 99% del mercado digital total. En Argentina se efectúan unas 700 millones de descargas ilegales por año. Ese mercado digital representa, a su vez, el 7% del mercado musical total (incluyendo la venta de CDs), y está dividido en dos sectores, el móvil (66.04%) e Internet (33.96%). El informe sostiene, además, que “el gobierno tomó muy pocas medidas positivas en 2009 para mejorar la situación de la piratería del copyright”. El estudio, bastante detallado, indica por ejemplo el auge en el país de ferias callejeras como el mercado bonaerense ‘La Salada’, donde existe un impresionante volumen de tráfico de materiales falsificados y/o robados. Igualmente, el mismo informe detalla que se efectuaron varias medidas desde la industria local para luchar contra la piratería, con el cierre de varios sitios (como Tusdescargas o Fileschecker.com.ar). Pero el problema radica, según el informe, en los débiles procesos legales llevados contra estos sitios piratas. https://ugc.kn3.net/s/http://www.youtube.com/v/7-GRWKERTXc link: http://www.videos-star.com/watch.php?video=7-GRWKERTXc https://ugc.kn3.net/s/http://www.youtube.com/v/BRg1NmHeDPs link: http://www.videos-star.com/watch.php?video=BRg1NmHeDPs https://ugc.kn3.net/s/http://www.youtube.com/v/a-Be7JJ9jzc link: http://www.videos-star.com/watch.php?video=a-Be7JJ9jzc Fuente: http://www.dosisg.com.ar/

El caso Manises El Incidente OVNI de Manises o Caso Manises fue un avistamiento de origen desconocido ocurrido el 11 de noviembre de 1979, que provocó que un vuelo comercial tuviera que hacer un aterrizaje de emergencia en el aeropuerto de Manises (Valencia). Los hechos El suceso lo protagonizó un Supercaravelle de la compañía TAE (ya desaparecida). Este vuelo, el JK-297 con 109 pasajeros, procedía de Salzburgo (Austria) y había hecho escala en Mallorca antes de seguir rumbo a Las Palmas. A medio camino y sobre las 11 de la noche, el piloto Francisco Javier Lerdo de Tejada y su tripulación observaron una serie de luces rojas que se dirigían hacia la propia aeronave...El rumbo de colisión de este presunto artefacto provocó un gran nerviosismo en la tripulación. El comandante pidió información sobre las extrañas luces, pero ni el radar militar de Torrejón de Ardoz (Madrid), ni el centro de control de Barcelona pudieron dar una explicación del fenómeno. Para evitar una posible colisión, el comandante elevó su aparato, pero las luces hicieron lo mismo y se colocaron a apenas medio kilómetro del avión. La imposiblidad de hacer una maniobra para esquivarlas provocó que el comandante se viese forzado a desviar su rumbo y aterrizar de emergencia en el aeropuerto de Manises. Es la primera vez en la historia que un avión comercial se ve obligado a aterrizar de emergencia debido a un supuesto avistamiento ovni, ya que el no identificado estaba violando todas las normas básicas de seguridad. Las luces detuvieron la persecución antes del aterrizaje. Tres formas no identificadas fueron detectadas finalmente por el radar. El tamaño de aquella forma luminosa fue calculado en unos 200 m de diámetro, y fue observado por numerosos testigos. Una de las extrañas formas pasó muy cerca de la pista de aterrizaje. Incluso se llegaron a encender las luces de emergencia en previsión de que aquél fuera un vuelo no registrado en apuros. Ya el día siguiente, sobre las 0.40 horas, un Mirage F-1 despegó de la cercana base aérea de Los Llanos (Albacete) con el objetivo de identificar el fenómeno. El piloto, Fernando Cámara, capitán del Ejército del Aire, tuvo que aumentar su velocidad hasta 1,4 mach para finalmente distinguir una forma troncocónica que cambiaba de color, aunque enseguida el artefacto desapareció de su vista. El piloto recibió información sobre un nuevo eco del radar, que indicaba que un nuevo objeto, o quizás el mismo, estaba sobre Sagunto. Cuando el piloto se acercó lo suficiente, el objeto aceleró y desapareció de nuevo. Pero esta vez, el caza fue blocado (sus sistemas electrónicos fueron inutilizados). En términos de defensa esto se considera una operación de agresividad. Finalmente, ocurrió lo mismo por tercera vez, y esta vez el ovni desapareció definitivamente rumbo a África. Tras hora y media de persecución, y debido a la falta de combustible, el piloto tuvo que volver a su base sin resultados. Repercusión pública A lo largo del último medio siglo ha habido múltiples testimonios similares de otros pilotos que han vivido situaciones similares, y se les supone suficientemente preparados para afrontar estos hechos. Sin embargo, en esta ocasión el peligro parece que fue demasiado evidente. Esto, sumado al hecho de que los medios de comunicación estuvieran saturados en aquella época de noticias ovni, pudo influir tanto en la tripulación del aparato como en la opinión pública. Por eso hay que comprender que se relizara una operación tan extrema como el aterrizaje de emergencia. Posibles explicaciones Hay múltiples explicaciones de este suceso: desde los que creen que el fenómeno ovni consiste en la visita de habitantes de otros mundos hasta los que piensan que aquellas luces no eran más que astros nocturnos o fenómenos meteorológicos. Los escépticos explican el bloqueo electrónico del Mirage F-1 basándose en que estaba estacionada en la zona la Sexta Flota de la Marina de los Estados Unidos con un potente sistema de guerra electrónica, pendiente de los sucesos de la crisis de los rehenes en Irán. La explicación oficial vendría gracias al expediente del Ejército del Aire, que sería desclasificado años después, en agosto de 1994. El asunto llegó incluso al Congreso de los Diputados, cuando en septiembre de 1980 el diputado Enrique Múgica pidió una explicación de lo ocurrido. Una de las explicaciones más recientes de los hechos afirma que las luces vistas por la tripulación del Supercaravelle JK-297 eran en realidad las llamaradas de las torres de combustión de la refinería de Escombreras, junto a Cartagena. No obstante, el suceso no está cerrado y sigue siendo fruto de debates y todo tipo de explicaciones.

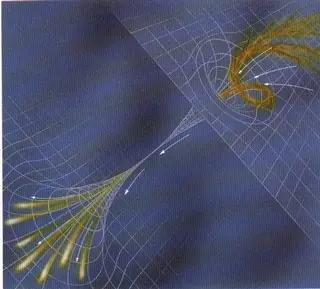

Gran documental científico sobre la Teoría de las Supercuerdas. Una visión científica del Universo más allá de todo lo imaginable. Es un documental que trata de la teoria de cuerdas, una forma novedosa, basada en la física cuántica, de explicar el universo. Es ciertamente interesante, sobretodo si te gusta la física. En el se trantan temas como los universos paralelos, la teoria de la relatividad. Consta de 3 capítulos, en los que se aborda una de las ideas físicas más radicales: la teoría de cuerdas. Se repasará la historia de los intentos del hombre por encontrar una teoría que unifique nuestra visión del universo, así como los triunfos y los fracasos de la teoría de cuerdas, que clama conseguir eso. Algunos físicos creen que la teoría de cuerdas puede unificar las fuerzas de la naturaleza. Las partículas fundamentales del universo identificadas por los físicos –electrones, neutrinos, quarks, y demás - son las “letras” de toda la materia. Al igual que sus equivalentes lingüísticos, parecen no tener ninguna estructura interna. La teoría de cuerdas proclama otra cosa. De acuerdo con ella, si pudiéramos examinar estas partículas con aún mayor precisión – una precisión muchos órdenes de magnitud mayor de la presente capacidad tecnológica - podríamos encontrar que cada una no es puntual, sino que consiste en un pequeño bucle unidimensional. Como una bada de goma infinitamente fina, cada partícula contiene un filamento vibrante, oscilante, danzante que los físicos han llamado cuerda. Aunque de ninguna manera es obvio, esta sencilla sustitución de los constituyentes de la materia como partícula puntual por cuerdas, resuelve la incompatibilidad entre la mecánica cuántica y la relatividad general que, tal y como están formuladas en la actualidad, no pueden ser correctas simultaneamente. De este modo, la teoría de cuerdas desenreda el nudo Gordiano central de la física contemporánea. Es un tremendo logro, pero esto es sólo parte de la razón por la que la teoría de cuerdas ha generado tanta expectación. - FICHA TÉCNICA: Directores: Julia Cort, Joseph McMaster Guión: Julia Cort basado en el libro de Brian Green Año: 2003 País: USA Producido por: Nova http://www.tu.tv/videos/teoria-de-cuerdas-1-de-3 http://www.tu.tv/videos/la-teor-a-de-cuerdas-la-clave-est-en-la http://www.tu.tv/videos/la-teor-a-de-cuerdas-bienvenidos-a-la-11 otros videos relacionados link: http://www.videos-star.com/watch.php?video=ZgfvO2iyNTE

Signfica "doble andante". Un doppelganger es la sombra de uno mismo que acompaña a cada humano. Solamente el dueño de un doppelganger puede verlo sino es invisible al ojo humano. Se dice que los perros y los gatos pueden ver a los doppelgangers. Proporcionando una compañía comprensiva, un doppelganger está casi siempre detrás de una persona, y no reflejan en un espejo. Están preparados para escuchar y para dar consejo a los seres humanos, tanto implantando ideas en sus cabezas, o alguna clase de ósmosis. Se dice que da mala suerte si son vistos, y raramente un doppelganger se hará visible a los amigos o a la familia, causando a menudo gran confusión. Los Doppelgangers pueden ser malevolos y dañinos. Leyenda: El Doppelganger es el ladrón de la identidad. Es probable que varios cuentos medievales estén basados en recuerdos vagos de los Doppelgangers o sus avatares: los espíritus con aspecto de una persona viva que presagian la muerte de la misma; o los niños que son secuestrados por los duendes, dejándose en la cuna a un doble suyo. Los avatares del Doppelganger dedican su vida a intentar ser otra persona, manteniendo sus verdaderas identidades en un estricto secreto. El avatar no puede revelar jamás su verdadera identidad a nadie, y tiene que llevar a cabo las acciones necesarias para evitar que ésta sea descubierta El símbolo tradicional es la máscara. Otros símbolos incluyen el huevo blanco, el signo de interrogación, las gafas oscuras y el cordero. Casos reales: El primer avatar del Doppelganger del que se tiene constancia histórica es "Martin Guerre". En la historia reciente, los avatares de este arquetipo han sido responsables de que se viera a varios Lee Harvey Oswald en lugares distintos antes del asesinato de Kennedy. Es probable que quien afirma haber visto a figuras del rock, como Jim Morrison y Elvis Presley, haya contemplado en realidad la obra de estos avatares. Doppelganger, viene del alemán, y su significado es: fantasma de una persona viva. hay una peli maso pro safa Fuente: http://www.paisajegotico.com.ar/lejana_estigia/modules.php?name=Forums&file=viewtopic&t=2372&sid=90a41b9bb480f863600a31a302533314

Signfica "doble andante". Un doppelganger es la sombra de uno mismo que acompaña a cada humano. Solamente el dueño de un doppelganger puede verlo sino es invisible al ojo humano. Se dice que los perros y los gatos pueden ver a los doppelgangers. Proporcionando una compañía comprensiva, un doppelganger está casi siempre detrás de una persona, y no reflejan en un espejo. Están preparados para escuchar y para dar consejo a los seres humanos, tanto implantando ideas en sus cabezas, o alguna clase de ósmosis. Se dice que da mala suerte si son vistos, y raramente un doppelganger se hará visible a los amigos o a la familia, causando a menudo gran confusión. Los Doppelgangers pueden ser malevolos y dañinos. Leyenda: El Doppelganger es el ladrón de la identidad. Es probable que varios cuentos medievales estén basados en recuerdos vagos de los Doppelgangers o sus avatares: los espíritus con aspecto de una persona viva que presagian la muerte de la misma; o los niños que son secuestrados por los duendes, dejándose en la cuna a un doble suyo. Los avatares del Doppelganger dedican su vida a intentar ser otra persona, manteniendo sus verdaderas identidades en un estricto secreto. El avatar no puede revelar jamás su verdadera identidad a nadie, y tiene que llevar a cabo las acciones necesarias para evitar que ésta sea descubierta El símbolo tradicional es la máscara. Otros símbolos incluyen el huevo blanco, el signo de interrogación, las gafas oscuras y el cordero. Casos reales: El primer avatar del Doppelganger del que se tiene constancia histórica es "Martin Guerre". En la historia reciente, los avatares de este arquetipo han sido responsables de que se viera a varios Lee Harvey Oswald en lugares distintos antes del asesinato de Kennedy. Es probable que quien afirma haber visto a figuras del rock, como Jim Morrison y Elvis Presley, haya contemplado en realidad la obra de estos avatares. Doppelganger, viene del alemán, y su significado es: fantasma de una persona viva. hay una peli maso pro safa Fuente: http://www.paisajegotico.com.ar/lejana_estigia/modules.php?name=Forums&file=viewtopic&t=2372&sid=90a41b9bb480f863600a31a302533314