sebastianreina8

Usuario (Colombia)

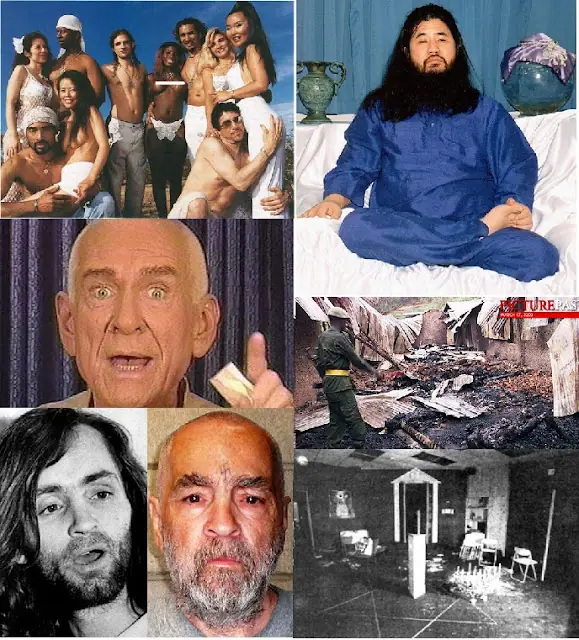

Los 10 cultos o sectas más peligrosas y extrañas Las líneas que separan a las "sectas" o a los "cultos" puede ser muy delgada, pero un par de factores generalmente definen el uso moderno de dichas palabras: Las sectas giran en torno a las enseñanzas de una persona viva, o que estuvo viva recientemente, la cual dice ser el "elegido" para una importante misión en la Tierra. Las sectas exigen sumisión incondicional a los ideales de su líder, que debe ser obedecido por encima de todas las demás autoridades. Las sectas suelen exigir a sus seguidores abstenerse de toda relación fuera del culto, incluyendo amigos y familiares. Algunos cultos son simplemente curiosos, pero hay algunos que son francamente peligrosos, veamos a continuación los 10 cultos o sectas más peligrosas y locas La Cienciología Famosa por atraer la devoción de celebridades como Tom Cruise y John Travolta. La Cienciología se inició con las enseñanzas del autor de ciencia ficción L. Ron Hubbard en 1952 y ahora cuenta con miles de seguidores. Los adeptos a la Cienciología pasan por una "auditoría" personal, en donde se les hace una larga serie de preguntas mientras están conectadas a un dispositivo llamado electropsicómetro, el cual supuestamente mide el estado mental de una persona. La Cienciología exige grandes donaciones de sus miembros antes de que puedan progresar "espiritualmente." Según los relatos e historias, los intentos de salir de la religión tienen como resultado una fuerte intimidación por parte del resto de los miembros del culto. La práctica de la Cienciología obligar a los seguidores aislarse de sus amigos y familiares no creyentes, además de ataques a todo aquel que cuestione sus creencias. La Secta Moon (La Iglesia de la Unificación) La Iglesia de la Unificación fue fundada en 1954, en Corea, por Sun Myung Moon. La mayoría de las creencias de Moon conviven muy bien con otras enseñanzas conservadoras cristianas - misógino, homofóbicos, antisemita y anti-ateo, etc. Pero incluso las religiones más conservadores se ofenden con esta secta, dado que Moon alega ser la segunda llegada de Cristo al mundo, con la intención de terminar el trabajo dejado de hacer por la crucifixión. Moon también tiene algunas ideas obsesivo-compulsivas de cómo se deben hacerse las cosas: Por ejemplo, durante el acto sexual, una foto de él debe de estar cerca, y la pareja se debe limpiar con un pañuelo de santificado, que no puede estar en contacto con ninguna otra ropa. A pesar de parecer una secta algo loca, los aparentemente miembros pueden salir y entrar cuando les plazca y las acusaciones de lavado de cerebro han sido rebatidas por completo. Actualmente, La Iglesia de la Unificación es controlada por los hijos de Moon. La Familia Manson Uno de los cultos más infames en la historia de EE.UU. es "la Familia", un grupo de jóvenes que siguieron al psicópata Charles Manson en finales de 1960. Manson y sus seguidores asesinaron a varias personas, escribiendo letras de las canciones de los Beatles con la sangre de sus víctimas en las paredes. En la psique americana, la familia Manson representa el lado oscuro del movimiento contracultural de la época. Los seguidores de Manson fueron en su mayoría mujeres jóvenes que de alguna manera fueron convencidas para actuar como sus sirvientas y prostitutas. Manson creía que una guerra de razas se estaba gestando, en donde los negros iban a masacrar a los blancos, y que él y “su familia” iban a convertirse en los líderes de los negros una vez que el polvo se asentara. Él cree que los Beatles tenían conocimiento de esta rebelión racial, y les hablaron directamente a él en el White Album. Para conseguir comenzar la guerra, “la familia” realizó una masacre sangrienta conocida como los asesinatos Tate-LaBianca. Manson se encuentra actualmente cumpliendo una condena de cadena perpetua por conspiración, pero los miembros de “la familia" siguen siendo devotos a él. El Templo del Pueblo El 18 de noviembre de 1978, el auto-proclamado "reverendo” James Warren Jones, de alguna manera logró convencer a más de 900 seguidores, para que cometieran suicidio en masa, en el medio de una selva en América del Sur. Formados como una reacción contra el capitalismo desenfrenado, el Templo del Pueblo buscó crear un paraíso socialista. Jones se trasladó junto con sus seguidores a una especie de campo de concentración en las áreas aisladas de Guyana. Cuando los familiares de los miembros de la secta pidieron al gobierno de los EE.UU. que interviniera, el congresista de California, Leo Ryan, fue enviado a Guyana con un equipo de televisión para investigar. Profundamente alarmados por lo que vieron, Ryan trató de regresar a los EE.UU. junto con algunos residentes de Jonestown que querían irse. Pero a medida que abordaban el avión, los guardias de Jones abrieron fuego contra ellos, matando a Ryan y a los otros cuatro. Más tarde, Jones dijo a sus seguidores que debido al asesinato de Ryan, su “comunidad” no podía seguir funcionando, así que todos en el Templo del Pueblo se quitaron la vida. A los seguidores de Jones se les dio una bebida de color morado mezclado con cianuro, sedante y tranquilizantes, los niños fueron obligados a beberlo también. Jones no bebió la mezcla, pero recibió un disparo en la cabeza. Treinta y tres miembros sobrevivieron huyendo y escondiéndose en la selva. Existe un espeluznante audio del evento, en el cual se puede escuchar el discurso de una hora de duración por parte de Jones, las protestas de algunos de sus seguidores y la agonía de los niños y adultos envenenados. Las puertas del Cielo El segundo culto suicida en la lista, fue el responsable de la muerte de 39 miembros en San Diego en 1997. Las puertas del Cielo estuvo dirigida por Marshall Applewhite, quien fue castrado voluntariamente junto con otros siete miembros masculinos de la Puerta del Cielo. Ellos creían que la Tierra iba a ser limpiada y reciclada, y la única manera de evitar el caos era dejar sus cuerpos y sus espíritus para que fuesen recogidos por los extraterrestres. Ellos estaban convencidos de que una nave espacial estaba detrás del cometa Hale-Bopp. Los seguidores de las Puertas del Cielo cayeron al ingerir cianuro y arsénico mezclado con vodka. Algunos colocaron bolsas de plástico en sus cabezas. La policía encontró a los muertos extendidos de forma ordenada en sus literas, con los rostros y torsos cubiertos por un paño púrpura. Cada miembro llevaba un billete de cinco dólares y 75 centavos en sus bolsillos. Todos estaban vestidos de forma idéntica, con camisas de color negro, pantalones deportivos, zapatos de goma Nike negros con blancos completamente nuevos y un brazalete en el que se leía "Las puertas del Cielo, equipo visitante" Se cree que se suicidaron en tres grupos durante tres días sucesivos, quedando participantes que limpiaban los dormitorios, después de la muerte de cada grupo anterior. Sin embargo, hubo un sobreviviente, Río Di Angelo, al cual Applewhite le ordenó abandonar el grupo, para que mantuviese vivo el culto de Las Puertas del Cielo Aum Shinrikyo La infame secta Japonesa Aum Shinrikyo, que significa "Verdad Suprema", fue fundada por Shoko Asahara en 1984. Aum Shinrikyo comenzó como una inofensiva clase de yoga y meditación, que atrajo el patrocinio de estudiantes de diversas universidades de élite, que pagaron los altos precios de los seminarios de Asahara. Su mezcla de budismo, cristianismo, teoría de la conspiración y asimilación de la cultura pop, logró calar en los desilusionados intelectuales de Japón. Los rituales de iniciación fueron llevados en secreto, pero parecía implicar control mental y pruebas físicas extremas. En octubre de 1989, los miembros de la secta asesinaron a un abogado que estaba en contra del culto, Tsutsumi Sakamoto, así como su esposa y su hijo pequeño. El 27 de junio de 1994, el culto liberó gas nervioso sarín en la ciudad de Matsumoto, Nagano, en donde ocho personas murieron, pero la policía no pudo seguir el rastro del culto. El 20 de marzo de 1995, liberaron nuevamente gas sarín en un ataque coordinado en cinco trenes del metro de Tokio, matando a 12 pasajeros y afecta a más de mil personas. La redada policial en la sede de Asahara en el Monte Fuji reveló armas químicas y productos químicos necesarios para producir gas sarín, en cantidades suficientes para matar a cuatro millones de personas. Adicionalmente encontró laboratorios de metanfetamina, millones de dólares en efectivo y oro. Los líderes de la organización fueron declarados culpables y condenados a muerte. La comunidad de amigos Dirigido por Robert Earl Burton quien dice ser un ángel, la Comunidad de Amigos mantiene su instalación central en California, con una muy respetada bodega de vinos y museo de arte. Los miembros se rigen por un estricto conjunto de normas que incluyen: no nadar, no bromear y no fumar. Qué comer, que vestir y cuantas horas dormir (6 horas por noche) también están muy reguladas. Los miembros de La Comunidad de Amigos, regalan grandes cantidades de sus ingresos a la Comunidad. Por supuesto, Burton ha pronosticado un Armagedón en el que sólo los miembros del culto van a sobrevivir. También ha sido acusado por ex miembros, de ser un depredador sexual con una predilección por los hombres jóvenes. El Movimiento para la Restauración de los 10 Mandamientos Fundada por la ex prostituta Credonia Mwerinde quien dice haber tenido una visión de la Virgen María. El Movimiento para la Restauración de los 10 Mandamientos insta a una visión estricta y literal de los mandamientos. Ellos creían que el apocalipsis se produciría en 2000 y que iba haber un "Arca de Noé" de la justicia. El 2000 se acercaba y se les instó a los miembros abandonar sus pertenencias terrenales. Pero cuando el día de Año Nuevo de 2000 transcurrió sin incidentes, los miembros de la secta comenzaron a rebelarse. Los líderes declararon el 17 de marzo como nuevo día del juicio final y celebraron una fiesta para sus miembros en dicho día. Quinientas o más personas asistieron, entre ellos muchos niños, entonces, el fuego estalló en el edificio tapiado. En otros sitios de Uganda, cientos de miembros de la secta fueron encontrados envenenados o apuñaleados. Las autoridades creen que los incidentes fueron asesinatos en masa en lugar de suicidios en masa. Los Raelianos Fundada en 1974 por el periodista francés Claude Vorilhon, alias "Rael", este culto cree que la vida en la Tierra fue creada por extraterrestres llamados Elohim, de quienes Raël recibía mensajes telegráficos. Ellos creen que el mundo debería ser una "geniocrácia" - a cargo de genios - que excluye prácticamente a cualquier político actual y los idiotas no tienen derecho a voto. Aunque el culto es sexualmente liberal (lo que se hace entre adultos está bien) se desaconseja el uso de drogas alucinógenas como el tabaco y el café. Los raelianos ganaron atención nacional cuando su compañía, Clonaid, afirmó que habían clonado con éxito a una mujer, a la cual llamaron "Eva ". Ellos intentaron - con distintos niveles de éxito - establecer embajadas en todo el mundo, para poder saludar a los extraterrestres cuando finalmente llegaran. El grupo recibió críticas por el uso de una esvástica en el logotipo, pero ellos indican que pretende el significado original de la esvástica, la "paz", y no tratar de asociarse con los nazis. La Orden del Templo Solar En La Orden del Templo Solar creían que estaban continuando la tradición de los Caballeros Templarios que buscaban el Santo Grial. Este culto de canadienses y europeos tuvo atención en octubre de 1994 tras el asesinato de una joven pareja y su bebé en el centro del grupo en Quebec. El bebe de tres meses de edad fue apuñalado con una estaca de madera, porque el líder de la secta, José Di Mambro, proclamó que el bebé era el Anticristo. En los días que siguieron a la detención de los dirigentes de la Orden, una cadena de asesinatos/suicidios resultó en más de 70 muertes entre los miembros de la Orden, en Suiza y Quebec. Aunque la mayor parte del culto se suicidó grotescamente, es probable que aun haya algunos seguidores en el mundo. FUENTE

Las 10 cosas que las mujeres más valoran en un hombre ¿Cuáles son las cualidades más valoradas en un hombre? No tiene nada que ver con los músculos ni con abrir las latas de cerveza con los dientes. En realidad, lo que las mujeres realmente quieren es muy diferente. Estas son las 10 cosas que buscan en un hombre y lo que todo hombre debe saber para conquistar a una mujer: 1. Cocina como un chef Es sin duda el sueño de toda mujer, un hombre que sepa desenvolverse en la cocina y agasajarla con exquisitos manjares y platos que encienden el deseo. No hay nada más sensual que un hombre que sabe moverse con destreza entre ollas, sartenes y fogones. ¿Cómo resistirse a un plato de pasta al ragú o a un consomé de vieiras y langostinos? ¡Es imposible decir que no! 2. Hazla reír La vida es corta para estar todo el día triste y con caras largas. Los hombres que se toman las cosas demasiado en serio, pasado el tiempo se van. La belleza y los músculos pasan a un segundo plano cuando hay sentido del humor. La risa es realmente la mejor forma de conexión entre dos personas. 3 . Baja la tapa del inodoro Es increíble pero ésta sigue siendo la principal causa de divorcio y de furiosas peleas. No hay nada que haga que una mujer se enfade que un hombre con mala puntería y que, por otra parte, se olvide de bajar la tapa del water. 4. Pequeño gestos, grandes resultados ¿Qué distingue a un hombre de un niño? La capacidad para cuidar de su pareja, la sensibilidad para entender lo que necesita y para hacerlo en un ambiente tranquilo y reflexivo. Sorpréndela con una idea romántica o con tus talentos ocultos. Todas las mujeres aprecian esos pequeños detalles que demuestran que realmente te importa. 5. Hagan planes juntos A nadie le gusta sentirse como un reo con una bola y una cadena atada al tobillo, no estamos diciendo que reduzcas tu vida a tu pareja. El trabajo y los compromisos son importantes pero no hagas que se sienta la última de la cola. Demuéstrale que ocupa un lugar primordial en tu vida, incluyéndola en tus planes con amigos y en comidas de trabajo (cuando proceda claro) y prepara salidas exclusivas para dos para disfrutar de la vida sin preocupaciones. 6. Amo de casa ¿Qué es eso de que los hombres son negados para las tareas domésticas? Más bien suelen estar muy bien informados sobre los ciclos y la temperatura de la lavadora, y pueden echar una mano en la administración y gestión del hogar, en cuestiones legales, con las facturas e incluso, a veces, son capaces de plancharse una camisa o fregar los cacharros. No se trata de ayudar o colaborar sino de repartir. 7. Sé un buen padre Anota, este punto junto con el 3 y el 4 son determinantes. Las mujeres quieren que el padre de sus hijos sea un ejemplo para ellos y que intente dedicarles gran parte del tiempo libre. Valoran que esté presentes en los momentos difíciles y en las funciones del cole. Por supuesto, debe ser capaz de jugar con ellos y darles el cariño que necesitan. 8. Un hombre de mundo Un buen seductor habla por lo menos una lengua extranjera y se mueve con seguridad por el mundo. Todos queremos a nuestro lado una persona inquieta y curiosa, que nos motive y nos empuje a mejorar. Alguien con quien viajar a lugares remotos llenos de posibilidades. Porque el amor no conoce límites... 9. ¿Y la empatía? No es fácil interpretar los pensamientos y los deseos de la mujer que amamos. Pero hay veces que basta con tener un poco de sentido común. Apaga el ordenador y la tele, pasa del móvil, de la play... y ¡dale al cerebro! Un poco de atención y una buena conversación al final del día hacen milagros. Las mujeres aprecian a los hombres que saben escuchar, que les preguntan "¿cómo ha ido el día?", y sobre todo, aquellos que tienen iniciativa y personalidad. 10. ¿Eres bueno con las manos? No va con doble sentido, tener un ‘manitas' en casa es un chollo y a las mujeres les gusta que su hombre pueda serles útil (en todo). Aunque no hay ser un MacGyver, aprecian cosas cómo qué hacer cuando se funden los plomos, arreglar la cisterna, montar un mueble con unos listones de madera o saber porqué rayos no hace contacto la llave del coche.

Headmouse: El ratón virtual para discapacitados superó las 300 mil descargas Para una persona con algún tipo de discapacidad motora que le impida mover los miembros superiores, algo tan cotidiano para muchos de nosotros como es utilizar el PC y navegar en Internet puede ser todo un desafío. El manejo del ratón es uno de los obstáculos a vencer, y es tan básico para utilizar el equipo sin contratiempos que a muchos nos cuesta ver qué tan difícil sería operar un PC sin poder mover el ratón. ¿Cierto? Pues pensando en esas personas, un equipo de investigadores de la Universidad de Lleida, junto con la empresa Indra y la Fundación Adecco desarrollaron a “Headmouse”: Un ratón virtual que funciona con ligeros movimientos de cabeza y gestos faciales. Explican sus desarrolladores que “Headmouse” es un software especialmente diseñado para sustituir el ratón convencional, permitiendo controlar el desplazamiento del cursor con pequeños movimientos de la cabeza y realizar acciones de click mediante gestos faciales realizados delante de una webcam. ¿La novedad? Pues “Headmouse” está especialmente diseñado para personas que no puedan utilizar un ratón informático convencional, y según sus desarrolladores se trata de la única solución gratuita de este tipo, pues explican que soluciones similares pueden llegar a costar unos 12 mil euros (cerca de 15 mil dólares) y además requieren dispositivos adicionales a la cámara web. Este “ratón virtual” se puede descargar desde la Web sin mayores complicaciones, ni registros, ni pagos de ningún tipo… Por algo este software ya ha alcanzado las 300 mil descargas, hecho que celebran orgullosos sus responsables. Un dato: HeadMouse ha sido diseñado para Windows XP, Windows Vista y Windows 7, y de momento no se tiene información de que estén pensando desarrollar una versión para MacOS ni Linux. Para utilizarlo se debe contar con una cámara web USB que pueda capturar video a una resolución 640×480 a 30 fps y que envíe los datos en formato RGB, YUV420 o YUV422. Tienen en la web una lista de las cámaras compatibles que han verificado. Este ratón virtual, del que existen versiones en inglés, español, portugués e italiano, funciona a partir del uso de algoritmos de visión artificial. Su presentación ha resultado exitosa en Chile, México, Colombia, Argentina o Brasil, destacan sus responsables. Además, ha sido bien recibida en China y en Estados Unidos, desde donde se han reportado el 2% de las descargas del HeadMouse. Sin duda una excelente solución para usuarios con problemas de movilidad, tal como puede verse en este vídeo: Descargar software FUENTE

Dime qué email tienes y te diré quién eres Junto con tu número de PIN, una dirección de correo electrónico es la colección de números y/o letras que escribes más que cualquier otra cosa en tu vida. Si eres usuario de Internet, lo más probable es que tengas una cuenta personal - y, a diferencia de los datos de la tarjeta, puedes elegir tu nombre. De hecho, tal vez no te has dado cuenta, pero en el momento en que escoges lo que vas a poner como 'nick' en el correo electrónico, proporcionas una información para los psicólogos fascinante de tu personalidad. Hemos hablado con Graham Jones, un psicólogo especializado en Internet, para averiguar algo más sobre lo que las cuentas de correo dicen de sus dueños. Nombre + Apellido (por ejemplo: john.smith@yahoo.co.uk) Esto sugiere un enfoque de tipo empresarial y alguien que quiere un correo electrónico "todoterreno", para llevar a cualquier parte. Estas personas eligen poner su nombre para tener una dirección de correo electrónico permanente, sin importar en dónde trabajan o lo que hacen. Apellido + Nombre (smith.john@yahoo.co.uk) Sugiere que esta persona fue a la escuela pública o que viene de un fondo muy formal. No es capaz de conectar muy bien con los demás. Además, probablemente acabe recibiendo mails en el que le llaman por su apellido (Ej.- "Querido Smith" que pueden molestarle. Un nombre gracioso o un juego de palabras (sonreiresmejor@yahoo.co.uk) Esto implica algún tipo de señal de que el individuo está relajado y predispuesto a la risa. Son personas probablemente seguras de sí mismas, pero no se dan cuenta del impacto que un mail así puede tener en su carrera profesional, o de la forma en que pueden ser percibidos a la hora de mantener contactos profesionales. Un nombre cursi (conejitodepeluche@yahoo.co.uk) El efecto es similar al prefijo analizado antes, sólo que más exagerado. Para algunos, "peluche" o algo similar, es una expresión de cariño, pero para otros implica algún tipo de insinuación sexual, o que el individuo es infantil. Autoaclamación (mujersexy@yahoo.co.uk) Esto podría sugerir que el individuo está tratando de autoafirmar su identidad y mostrar al mundo lo que realmente es. Lo más probable es que se trate de una persona insegura. Un apodo (pequeñosombrero@yahoo.co.uk) Los apodos suelen significar algo solamente para un pequeño grupo de personas determinadas que le encuentran el sentido. Una vez más, es una señal de que el individuo está más centrado en sí mismo que en los destinatarios de sus correos electrónicos. Una cuenta relacionada con el puesto de trabajo (jsmithRRHH@yahoo.co-uk) Muy a menudo estas personas quieren comunicar a sus clientes o empresas el tipo de trabajo que hacen. Puede ser recibido por los destinatarios como una muestra de competencia, y puede ayudarles a destacar, pero también sugiere una marca personal demasiado débil. Relacionado con aficiones (esquiadorjss@yahoo.co.uk) Este caso es parecido al de los correos electrónicos relacionados con el trabajo. Este tipo de dirección simboliza que alguien se reafirma en sus intereses, por si acaso alguien no los conoce. Sin embargo, esto puede ser algo restrictivo. Si por ejemplo, te gustan los perros y decides hacerte un correo electrónico con el nombre de "FoxTerrier", los amantes de los perros y mascotas pueden entender que estás hablando de una raza, pero puede que no el resto. Títulos de canciones (buleriabuleria@yahoo.co.uk) Esto demuestra que eres una persona divertida, pero no parece que tengas muy en cuenta al receptor, ya que éste no tendrá ni idea de quién es la persona real con la que se está comunicando. Un nombre como este puede significar que estás demasiado centrado en ti mismo. Aleatorio (y8f6lf6e@yahoo.co.uk) Estas personas suelen aceptar las sugerencias al azar de algunos servicios de correo electrónico. Los que configuran su correo de esta forma no se paran a pensar en las personas con quienes van a comunicarse a través del e-mail, ni tampoco lo que la cuenta de correo podría decir sobre ellos mismos. Es un enfoque puramente funcional. Has tenido múltiples direcciones de correo electrónico Las personas que constantemente actualizan sus direcciones de correo lo hacen porque siempre están experimentando cambios a lo largo de su vida: los puestos de trabajo, sus gustos y aficiones… y reflejan esos cambios constantes en su cuenta. Sin embargo, esta actitud puede reflejar una pérdida de control. Esto puede significar que este tipo de personas cree que los factores externos de los que se rodean serán los que les ayuden a darle forma a sus propias vidas. Siempre has tenido la misma dirección de correo En el punto opuesto se encuentran las personas que sienten que controlan su vida. Por esta razón, probablemente crearán una dirección de correo electrónico que no varíe con el paso del tiempo porque se sienten "al mando" de su propia vida. Tienes diferentes cuentas de correo electrónico para diferentes cosas Algunas personas tienen cuentas diferentes porque necesitan sentir que controlan sus vidas. De esta forma, separan y diferencian los correos del trabajo de los correos electrónicos más enfocados a comunicaciones informales. ¿Cuál es la suya? FUENTE

Las redes sociales más extrañas del mundoEl portal del Huffington Post hizo un reporte de las redes sociales más raras del mundo, ¿perteneces a alguna de ellas?, ¿te animarías a unirte? Aquí te mostramos algunas.REMcloud "el twitter de los sueños" esta red ofrece un foro para postear un resumen del sueño que tuviste la noche anterior y ver sueños similares de otros usuarios. Lost Zombies, una comunidad donde la idea es que sus más de un millón de usuarios suban fotos, videos y todo material referente a zombies y cosas espeluznantes.MyFreeImplants, esta red alberga a mujeres que quieren hacerse cirugías plásticas y hombres que pueden pagarlas. WeeWorld, es una comunidad de avatars exclusiva para adolescentes. Es como el Facebook para tu alter ego.VampireFreaks, los usuarios de esta comunidad pueden unirse a diferentes cultos fanáticos de ciertas bandas, cortes de cabello, iconos culturales, y todo lo que tenga que ver con esta subcultura. RedKaraoke.com te invita a cantar como quieras desde la comodidad de tu casa. En esta red podrás ver y calificar las presentaciones de otros usuarios e inclusive subir tus propios videos. Myrl, es una comunidad que junta todos tus mundos virtuales. La red integra a todos los avatars que tengas en diferentes redes ( Second Life, Lively, Entropia, WeeWorld, etc)Además te permite controlar las actividades de todos tus avatars y juntarte con otros usuarios.Fubar, es un pub en linea y un “happy hour” para usuarios mayores de 18 años. Los usuarios pueden mandar tragos virtuales a otros usuarios. aSmallWorld, es una red social privada para personas que pertenecen a un circulo social similar y dejan a todo el resto excluido. Es una comunidad solo para millonarios, estrellas de Hollywood, etc.StarDoll es una comunidad online donde las chicas pueden crear su propia muñeca de papel y comprar accesorios con tarjetas de crédito digitales cargadas con dinero real. También pueden crear su propia línea de accesorios y venderla.Spiritual Community es una red para psíquicos, mediums y gente atraída por el mundo espiritual, lo supernatural y lo paranormal. HAMSTERster es una comunidad para usuarios que aman los hamsters.

Mitos de la informática cotidiana La informática no es sólo una actividad, una disciplina y un gigantesco marco en el cual hacer negocios, también es el centro neurálgico de muchas pasiones que generan contenido con cada una de sus manifestaciones. Algunas son verdaderas, otras falsas. Algunas buscan el impacto y el posicionamiento sobre productos y puntos de vista. Otras son simplemente consecuencias del avance presuroso de la tecnología y las incapacidades comunicativas para separar lo real de lo ficcional en el discurso cotidiano. En este pequeño artículo repasamos algunos mitos de la informática cotidiana intentando poner a prueba sus postulados. La mayor parte del conocimiento que manejamos es heredado, transmitido de forma tradicional y legitimado por la reproducción de este mismo contenido con la misma génesis en la costumbre, usando todos los medios del que el sentido común se pueda hacer. No es nuestra culpa tampoco, la tecnología, particularmente, avanza con pasos largos y muchas veces el acompañamiento informativo se observa como retrasado, por lo que si la transmisión de verdades a medias era un problema en el pasado, ahora el escenario no ha cambiado demasiado, sino que hasta genera nuevos productos y objetos sobre los que hacer recaer mitos y rumores. Recortando el espectro de atención, en la informática cotidiana podemos ver muchos de estos mitos pululando la web y el acervo de conocimiento popular con un nivel de acatamiento que asusta, pero que, sobre todo, es aprovechado por grandes compañías para vendernos productos utilizando estos mismos mitos como estrategias de mercadeo, si es que no las inventaron ellos previamente. En esta pequeña lista, y tal vez la primera de una saga, de mitos sobre la informática cotidiana, te ponemos al corriente de algunas mentiritas piadosas y de otras más perversas. Más funciones, mejor programa Para quien tiene años revolviendo entre los baúles insondables del software, esto le debe parecer tan obvio que hasta es posible que lo saltee y no lo lea, pero debe reconocer que las empresas todavía siguen ganando millones en base a agregarle peso a sus aplicaciones. Este tipo de aplicaciones se denominan como bloatware, inflaware o directamente software inflado. Motivo de ello es que los desarrolladores, habiendo (o no) llegado a una versión definitiva de su aplicación o no sabiendo por donde seguir, hinchan a sus creaciones con funciones inútiles, o que sirven pero no pertenecen al grupo de lo que el usuario quería del programa en primera instancia, con lo que generan más incomodidades que ventajas. Como para ejemplificar, es como ponerle internet a los vehículos antes de, por ejemplo, mejorar la seguridad en caso de accidentes. Por eso, la búsqueda siempre se debe orientar a aplicaciones eficientes, es decir, funciones balanceadas con su capacidad de realizarlas al mejor nivel. Un ejemplo de bloatware disfuncional: Nero hace de todo. Le falta planchar ropa y lavarte el carro. ¿Había necesidad? Para tener seguridad, hay que gastar mucho dinero Como verán, la seguridad tiene varios exponentes en esta lista de mitos de la informática cotidiana, y esto es porque el temor, el miedo, así como cuando se impone en la sociedad, doblega subjetividades y las pone a merced de cualquier discurso que se proponga como salvador, o como oferente de un producto excepcional, y que normalmente tiene la propiedad de ser caro. Esto sucede con las aplicaciones de seguridad de pago que se presentan como imprescindibles, desprestigiando el valor de las aplicaciones gratuitas, que si bien en otros tiempos eran inhallables y de paupérrimo desempeño, hoy día se tienen exponentes que le generan escalofríos a las corporaciones de seguridad informática. La suposición que da entidad a este mito es que las aplicaciones caras tienen mejores bases de datos y análisis más exhaustivos, además de soporte. Pero la diferencia con los resultados de aplicaciones como Avast, Avira, Sophos, AVG, Comodo y Microsoft Security Essentials -que se han llevado por delante las revisiones de AV Comparatives y otros-, no justifican las cantidades de dinero que se demandan por aquellos antivirus endiosados. Con la excusa de la seguridad promocionada se han robado más dinero que los virus. Cuidado. Más megapixeles, mejores fotografías Es uno de los engaños más groseros en la fotografía amateur y en la informática en general. Esto es como decir Miguel Angel era un genio porque pintaba con pinceles enormes sobre paredes inmensas, pero es lo que el mercado nos ha estado vendiendo constantemente al poner el foco en la capacidad de resolución de las imágenes y no en la calidad de los componentes, como los sensores y su sensibilidad. Ni que hablar de las particularidades de los lentes, pues los detalles son detallados si se los puede capturar. ¿Alguna vez, luego de utilizar una cámara de fabricante de lectograbadoras de DVD, con 20 MP de resolución, detector de sonrisas, antishake, masajes, etc., has comparado la fotografía con la de una cámara de menor capacidad de pixeles pero de compañías con una historia irrefutable en cuanto a desarrollo de lentes? Sí. Esa es la sensación, te estafaron. Esto se da también porque luego de los 6 MP, por una cuestión de medios para reproducirlo y observarlo, la mayor parte del contenido se pierde. Así que la próxima vez que te encuentres ante la disyuntiva, ahorra en megapíxeles y gana en lentes. Y en un curso de fotografía, claro. Una mala fotografía de 15 megapíxeles es una gran mala fotografía. Para trabajar con gráficos, un Mac es indispensable En algún momento esto fue una verdad completa, es innegable. La arquitectura de los microprocesadores (basadas en el chip PowerPC) de Apple antes del 2006 tenía ciertas ventajas sobre lo que proponían Intel o AMD, pero con el cambio de estrategia de Apple para utilizar procesadores Intel (por costos, en general), esta ventaja se diluyó parcialmente. Es que más allá de igualarse en este aspecto, por sus características de gestión de fuentes y algunos detalles ínfimos más, Apple sigue siendo apenas más eficiente que Windows o Linux en el tratamiento gráfico a niveles exigentes. Pero antes de que me lancen un iBook Air por la cabeza, hay que decir que ni por asomo la frase que presenta al ordenador de Apple como una opción obligada cuando se va a trabajar con gráficos es válida, pues, y siempre tomando en cuenta que hablamos de un diseñador gráfico serio, la diferencia radica en el presupuesto que se tenga y en cuánto quieres gastar. Las diferencias en cuanto a rendimiento son ínfimas dada la importancia del hardware y lo multiplataforma del software, y en cuanto a dinero siguen siendo absurdamente altísimas. Pero, sobre gustos (y anchura de billeteras) no hay… bueno, ya te lo sabes. Diseñador Gráfico = Mac. Ya no tiene tanta validez esta ecuación. Los virus son el peligro mayor para nuestra información Si bien el análisis de esta aseveración puede llegar a ser el más subjetivo de la lista de mitos de la informática cotidiana, este tipo de presunciones de amenaza son amplificadas hasta el cansancio, y sin embargo no se les quita el halo de hipocresía que las rodea. Lo que quiero decir con esto es que la principal amenaza para nuestra información sensible o la que fuera, somos nosotros. Los virus, y estoy seguro de que nadie cree en tormentas personales que los siguen, no te atacan todos los días y te borran información, sino que es una contingencia que responde a ciertas variables y que se da, en la misma persona, muy esporádicamente. El daño que puede llegar a hacer un virus por sí solo es lo menos en relación a la cantidad de variables dependientes de nuestra negligencia, como la inobservancia en la protección de los datos ante ataques informáticos, descomposición de ordenadores, cortes de energía abruptos, robos, falta de limpieza y mantenimiento, indiferencia sobre los backups y, por supuesto, la generación actitudinal de los medios para que el malware se haga con nuestro sistema. ¿Le cambiamos el título al mito? Nosotros somos el peligro mayor para nuestra información. Cuida a tu información de tus propios olvidos y tus negligencias: con eso hecho, el resto está solucionado. Mac y Linux no tienen virus Siendo ingenuos y dejando de lado las implicaciones subjetivas que se generan con base al fanatismo y a la ceguera que este produce, hay muchas personas que creen fehacientemente que Linux y Mac no tienen nada de qué preocuparse. Y si bien la ocupación –como para quitar el stress que genera el “pre”- es mínima en cuanto a la que sufren, artificial y también realmente, los usuarios de Windows, quienes tengan los sistemas operativos arriba nombrados deberían no levantar sus escudos y afilar sus espadas ante el enemigo viral, sino modular los cánticos de victoria e infundada soberbia. Cualquier analista de sistemas de seguridad y cualquier empresa, hasta las independientes y sin fines de lucro, declara que que las infecciones de Elf en Linux existen, que ensambladores incrustados en código hacen de las suyas aprovechando cavidades y que los ejecutables a.out en Unix también son potenciales víctimas en el sistema operativo más seguro que por hoy existe, aunque a niveles muy pequeños. En Mac la cosa ya está más difundida desde hace años, pero la persistencia de la negación es un mal que no cesa. Todo lo bueno también tiene defectos, a aceptarlo. "Oh. Gracias. Debe ser un virus" Esto ya no es exclusividad de Windows. Otros mitos de la informática cotidiana Si la tarjeta gráfica tiene más RAM, debe ser mejor Puede parecer una tontería, pero el poder que tiene esto para vender es enorme, y si no que se le digan a todos los que han comprado tarjetas nVidia y Radeon de diferentes generaciones pero sólo en el nombre. Lo que importa en las tarjetas de vídeo es la capacidad del chip de procesamiento, lo que refiere a la RAM resulta ser como lo que se ve en las cámaras fotográficas digitales y los megapíxeles; son cuestiones cuantificables, y todos sabemos que un número mayor vende más al público desinformado, salvo cuando está ubicado en el precio, claro. Por eso, no te fijes en la cantidad de RAM únicamente, sino en los modelos de las tarjetas y coteja las especificaciones. Los productos mejor reseñados deben ser mejores Los que prueban productos o aplicaciones para dar alguna valoración sobre ellos son personas, y por lo tanto están sujetos a, aún con la mejor intención, dejarse llevar por la experiencia que tienen con él. La objetividad no existe, y la elección de palabras es una representación de nuestra estructura mental como agentes sociales inmersos en una maraña de cosas en suceso. Un producto puede tener ventajas para mí, y no tenerlas para ti. Lo mismo al revés. Usa las revisiones como referencias, pero no como determinantes de tus decisiones. Los números engañan. Miremos donde hay que mirar. Hasta aquí vamos por hoy con esta lista de mitos de la informática cotidiana, y si les gusta prepararemos otra lista con tantas otras mentirillas o verdades temporales que circundan y limitan, y sugestionan nuestras acciones con la informática en general y la vida en la red, reflejo nublado (o blureado) de la sociedad. Mientras tanto, apaga tranquilo el ordenador desde el botón, no te desesperes si no paraste el proceso del dispositivo USB antes de arrancarlo del puerto y no gastes energías refrescando la pantalla para liberar RAM, eso ya no sucede hace mucho mucho mucho tiempo. Saludos! FUENTE

Sondas Voyager se encuentran con un mar de burbujas a la salida del sistema solar Las sondas Voyager se encuentran saliendo del sistema solar en estos momentos, después de casi 34 años desde que despegaran de la Tierra, y la información que estamos recibiendo de su parte sigue sorprendiendo. De acuerdo a los últimos datos, las sondas están atravesando un inesperado mar de burbujas magnéticas. Los robots están dejando el territorio que es influenciado por nuestro sol, a más de 14.000 millones de kilómetros de nuestro planeta, y los datos todavía llegan. Esa información permite a los científicos conocer cuáles son las condiciones en la zona donde se acaba nuestro sistema planetario. Los datos del Voyager sugieren que el borde del sistema solar está lleno de actividad, con muchas burbujas magnéticas. Las burbujas se producirían cuando el campo magnético que emite nuestro sol se “desordena”, separando las líneas para formar burbujas desconectadas. “En la medida en que el sol gira sobre sí mismo, su campo magnético se arruga como la falda de una bailarina. Muy lejos del sol, donde se encuentran las dos sondas Voyager, los pliegos de la falda se enrollan”, explica Merav Opher, astrónomo de la Universidad de Boston. Los científicos piensan ahora que esta gran cantidad de estructuras magnéticas individuales hacen que el sistema solar sea más poroso al recibir rayos cósmicos del resto de la galaxia. “Es más como una membrana permeable a los rayos cósmicos galácticos, de modo que esperamos que entren y atraviesen lentamente este mar de burbujas magnéticas hasta que puedan acceder la líneas del campo magnético que se conecta al sol y escapar”, explica Eugene Parker de la Universidad de Chicago. Un descubrimiento inesperado Las observaciones son interesantes para los físicos y para los astronautas, que deben protegerse de los rayos cósmicos, lo mismo que las naves espaciales. Hasta ahora se pensaba que los bordes del sistema solar serían más tranquilos, y que las líneas magnéticas del sol simplemente darían una vuelta y se reconectarían con la estrella. “El descubrimiento es importante porque tenemos que cambiar la forma en que vemos cómo el sol interactúa con las partículas, campos y gases de otras estrellas, y esto tiene consecuencias que llegan hasta la Tierra”, señaló el científico del programa Voyager Arik Posner. Más allá de eso, los resultados son una prueba más de las capacidades de los Voyagers, que siguen funcionando. El Voyager 2 despegó el 20 de agosto de 1977, mientras que el Voyager 1 inició su viaje el 5 de septiembre del mismo año. La misión inicial era darle un vistazo a los planetas más lejanos: Júpiter, Saturno, Urano y Neptuno. Esa tarea se completó en 1989, y luego siguieron avanzando, en dirección al centro de la Vía Láctea. Las sondas funcionan con combustible radiactivo, lo que les ha permitido mantenerse operativas por todo este tiempo y enviar datos a la Tierra. Con toda esa distancia, cada mensaje enviado por las sondas se demora alrededor de 16 horas en llegar hasta aquí. La misión actual de los Voyager es definir cuáles son los límites de nuestro sol, o hacer un mapa de la “heliósfera”. El sol expulsa una gran cantidad de partículas, lo que se llama “viento solar”. Mezclado con campos magnéticos, viaja a alta velocidad hasta que choca con el campo magnético interestelar de las demás estrellas. Ese límite es donde están ahora los Voyager, y las líneas de campo magnético del sol están desarmándose y produciendo estas burbujas. FUENTE