shekopa

Usuario (Colombia)

Expertos en seguridad informática aconsejan a usuarios someter a sus computadoras a una prueba en internet para saber si están infectadas con el troyano “DNS-Changer”, que podría causar serios daños a partir de marzo. Luego de que se desbaratara el ataque perpetrado por hackers con el troyano “DNS-Changer”, expertos en informática aconsejan a usuarios de todo el mundo verificar si sus computadoras están infectadas. Si bien los delincuentes del ciberespacio fueron detenidos en noviembre de 2011 por agentes del FBI en Nueva York, los troyanos podrían haber infectado millones de computadoras en todo el mundo. Algo que comenzaría a provocar graves problemas a partir de marzo.Servidores inutilizadosEl programa viral “DNS-Changer” manipuló la configuración de red de los sistemas Windows y Mac de tal forma que era imposible acceder correctamente a internet. Los usuarios eran desviados a falsas páginas web originadas por unos cien servidores manejados por los hackers.El objetivo de los piratas informáticos era trocar la publicidad de esas páginas por otra por la cual ellos cobraban comisión. Del mismo modo, ofrecían y vendían a través de esas páginas medicamentos y programas antivirus ilegales, con cuyas ganancias el grupo habría obtenido unos 10 millones de euros.Luego de que el FBI detuvo a los piratas, los servidores fueron sustituidos primeramente por servidores provisorios que serán desconectados el 8 de marzo próximo, con la consecuencia de que quien tenga al troyano dentro de su computadora no podrá acceder a internet, ya que serán derivados a servidores que ya no existen. Por eso, los expertos recomiendan someter a prueba a las computadoras.Si se visita esa página www.dns-ok.de, que prueba las computadoras en forma automática, la misma comunica inmediatamente que no hay peligro con el siguiente mensaje: “Ihre DNS Konfiguration ist korrekt” (Su configuración de DNS es correcta). De estar presente el troyano en la computadora, aparece un mensaje de alarma en rojo: “Achtung: Ihre DNS Konfiguration ist manipuliert” (Su configuración de DNS ha sido manipulada). En ese caso, también se dan recomendaciones sobre cómo extirpar el virus y cómo volver a configurar el sistema correctamente.

Ayer asistimos a la presentación de Windows 8 Consumer Preview, y como sabemoss podemos descargar las distintas imágenes ISO disponibles (32 y 64 bits, distintos idiomas). Nosotros hemos querido acercarnos un poco más al sistema operativo explicándonos los pasos que necesitamos para instalar el sistema. En nuestro caso hemos hecho uso de una instalación en una máquina virtual a través de VirtualBox, algo que entre otras cosas nos permite ir capturando fácilmente las imágenes del proceso de instalación y que además es una forma óptima de probar Windows 8 en nuestro PC y portátil para luego decidir si lo queremos instalar de forma nativa. Ese proceso será análogo, y únicamente ganaremos más soporte de nuestro hardware -no todo funciona bajo VirtualBox, por ejemplo nuestra webcam- y el rendimiento será más sólido. Pero para este artículo la instalación bajo una máquina virtual era más que suficiente, y además podemos aplicar algunos trucos finales como los que ya mencionamos en la pasada guía de instalación de Windows 8 Developer Preview. En particular es especialmente útil el truco que permite aumentar la resolución de trabajo de la máquina virtual, Pero ese paso se debe realizar al final del todo, de modo que vayamos adelante con la instalación. Instalación de Windows 8 Consumer Preview en VirtualBox Pasamos por alto los pasos de preparación de la máquina virtual, que son idénticos a los que ya realizamos en la primera guía. http://www.taringa.net/posts/hazlo-tu-mismo/12660980/Descarga-Windows-8-Developer-y-pruebalo-con-Virtualbox.html Aparte del cambio de colores, lo cierto es que las diferencias en el proceso de instalación de Windows 8 (tanto en su edición Developer Preview como en esta Consumer Preview) es el hecho de que se añade soporte especial para una interfaz multitouch, algo que permite instalar Windows 8 en un Tablet PC sin necesidad de usar un ratón o un teclado físico. Estos son los pasos que habrá que seguir para realizar una instalación limpia de Windows 8: Arranque del proceso. La pantalla de inicio de la instalación simplemente muestra el logo de arranque de Windows 8 Consumer Preview: Windows Setup. En esta ventana nos pedirá que elijamos el idioma, el formato de fecha y moneda, y la distribución de teclado. Como ya comentamos durante el lanzamiento, Windows 8 Consumer Preview no está disponible en castellano, así que hemos trabajado con la edición en inglés Windows Setup. En esta nueva pantalla simplemente tendremos que pinchar en “Install now” (“Instalar ya”) para proceder con el siguiente paso. También tenemos la opción de reparar el sistema (“Repair your computer”) si hemos instalado ya Windows 8 pc y por alguna razón nos hemos encontrado con algún problema. Eso nos llevaría a las herramientas de recuperación. Windows Setup: Los términos de uso son el paso previo necesario para proceder al resto de la instalación, y simplemente tendremos que leer el texto para luego marcar la casilla “I accept the liecnse terms”. Windows Setup: A continuación se nos dará la oportunidad de actualizar una instalaciónde Windows 7, o bien crear una instalación personalizada. Esta segunda opción (Custom) es la que necesitamos elegir en nuestro caso para seleccionar el dispositivo de almacenamiento en el que queremos instalar el sistema operativo de cero. Windows Setup: Al hacerlo, pasaremos a una ventana en la que podremos seleccionar la partición del disco en la cual queremos instalar Windows. Como siempre, deberemos asegurarnos de no tener nada en la partición destino (copias de seguridad,) e incluso es conveniente formatear la partición seleccionada con las opciones que aparecen en la parte inferior de la ventana. Installing Windows. Ya hemos establecido los parámetros básicos de la instalación, y ahora el asistente se encarga de trasladar los ficheros desde nuestro DVD o imagen ISO a la partición de destino. Las cinco fases en las que se divide el proceso se van marcando con un icono verde de tarea completada a medida que se finalizan esas tareas que apenas tardarán 10 minutos en un equipo estándar. Personalize. Tras la copia de los archivos Windows 8 Consumer Preview nos presenta la fase de post-instalación, en la cual tendremos que establecer varios parámetros. Los dos primeros, la elección del color de fondo (hemos elegido un tono algo más vivo, pero las alternativas no son demasiado alegres, debemos apuntar) y el nombre de nuestro ordenador, que lo identificará en una red local. Settings. En este punto podremos elegir entre Express Settings (configuración exprés) y Custom Settings (configuración personalizada), siendo la primera más sencilla de completar al presentarnos menos opciones. En nuestro caso hemos seleccionado la configuración exprés para evitar establecer algunos parámetros poco relevantes en muchos casos como las actualizaciones automáticas o el envío de información de diagnóstico que está habilitado por defecto y ayuda a Microsoft a mejorar este sistema operativo. Sign in to your PC. Si hemos elegido la opción Express Settings pasaremos directamente a introducir nuestra cuenta de Microsoft (lo que antes llamábamos Windows Live ID), aunque también podremos optar por una dirección de correo sin cuenta en Microsoft, la cual se habilitará automáticamente como asociada a una cuenta Microsoft. Podremos seleccionar la opción de no registrarnos con una cuenta de Microsoft, pero eso hace que se pierdan características muy importantes de Windows 8, como la sincronización con servicios como SkyDrive. Enter security verification info. Tras introducir la contraseña asociada a esa cuenta de Microsoft, que nos pedirá el asistente, pasaremos a otra etapa del proceso de instalación en la que será conveniente establecer un teléfono móvil en el que poder recuperar la contraseña gracias a un mensaje que nos enviarán desde Microsoft. Por eso es recomendable introducir un número móvil válido que nos pertenezca e incluso una segunda dirección de correo para posibles mensajes en este sentido. En este punto hemos completado el proceso de post-instalación, y el asistente se encargará de crear la cuenta y preparar el PC y los logs correspondientes para que finalmente accedamos a nuestra pantalla de inicio. si quieren descaragar los iso descargenlos de la pagina oficial

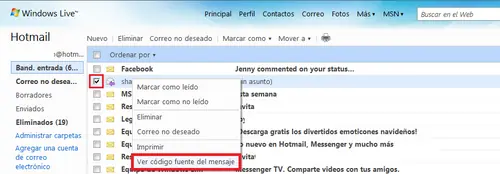

Debido al incremento de mensajes de correo electrónico fraudulentos muchas veces necesitamos cerciorarnos de la procedencia de un email, por ejemplo para saber si realmente el email que recibimos es enviado desde la localidad en que supuestamente se encuentra la persona o empresa con la que tratamos. A continuación veremos un truco en Hotmail que nos permitirá averiguarlo. Para ello: •Abre tu bandeja de entradas de Hotmail •Marca la casilla a la izquierda del correo que quieres averiguar, luego haz clic derecho y selecciona "Ver código fuente del mensaje" •Se abre una ventana en la que aparece una serie de información en inglés, la que nos interesa es la que aparece en el recuadro rojo: •X-Originating - IP: es el IP que buscamos (de la persona que nos envió el email) •From: El seudónimo de quien nos envió el email •To: nuestro seudónimo •Ahora entramos a la página http://whatismyipaddress.com/ y nos aparecerá nuestra dirección IP. •Ingresamos la dirección IP que aparece en "X-Originating - IP" y hacemos clic en "Complete IP Details •Finalmente nos aparece la localidad desde nos enviaron el email (país y ciudad) y un mapa. Nota: existen programas que permiten cambiar la direcciòn IP, por lo tanto este método no es 100% fiable.

![Desactivar la firma digital de los controladores [Windows 7]](https://storage.posteamelo.com/assets-adonis/assets/2011/10/13/669Sin_t_tu87o_2-EEt00l-oSIz.webp)

Justamente ayer estaba intentando instalando mi drivers de mi tarjeta wi-fi y me encontré que en Windows 7 64 BITS los controladores que no están firmados no se instalan. Hasta que encontré como deshabilitar la firma digital de los controladores. Básicamente tenemos que iniciar el CMD como administrador, y luego escribimos: bcdedit.exe -set loadoptions DDISABLE_INTEGRITY_CHECKS bcdedit.exe -set TESTSIGNING ON reiniciamos y listo [/size]

Anatomía de un pantallazo azul Leer los pantallazos azules sólo es posible si el sistema no se reinicia automáticamente tras un error; para evitarlo, necesitas desactivar el reinicio automático. Ve a Panel de Control > Sistema > Opciones avanzadas y haz clic en el botón Configuración del apartado Inicio y recuperación. Desmarca la casilla "Reiniciar automáticamente" y acepta.Los pantallazos azules (en adelante, PA) tienen siempre la misma estructura: se notifica la ocurrencia de un problema, el archivo implicado, el mensaje de error o parada y, tras algunas recomendaciones genéricas, se muestra cierta información técnica difícil de descifrar. En la imagen hemos resaltado la posición de cada elemento:Los datos realmente interesantes son los dos primeros: el archivo y el error. En la mayoría de ocasiones se trata de controladores de hardware o conflictos entre programas. Los códigos que siguen a la palabra STOP también son útiles. He aquí algunos de los más frecuentes:DRIVER_IRQ_NOT_LESS_THAN_OR_EQUAL_TO: un clásico. Se refiere a un conflicto causado por dispositivos de hardware, como tarjetas gráficas o de sonido. Un controlador defectuoso o un fallo del dispositivo son dos de las causas más comunes. La solución más rápida es arrancar en modo seguro y cambiar el controlador.UNMOUNTABLE_BOOT_DEVICE: indica un error en el sistema de ficheros del disco duro, bien por archivos de sistema dañados, bien por algún error físico. Puede resolverse ejecutando las utilidades chkdsk y fixmbr, incluidas en todas las versiones de Windows.PAGE_FAULT_IN_NON_PAGE_AREA: cuando Windows no encuentra los datos que buscaba en la memoria, este error aparece inexorablemente. Incompatibilidades entre programas (por ejemplo, antivirus) y módulos de memoria defectuosos también pueden originar esta parada.CRITICAL_OBJECT_TERMINATION: algunos procesos importantes han terminado de forma inesperada o han sido cerrados. Es lo más parecido a quitarle dos patas a una mesa. Lo más recomendable es reiniciar en modo seguro e investigar qué servicio ha fallado o si hay malware actuando libremente.Consulta este listado exhaustivo de códigos STOP para encontrar el tuyo. En la mayoría de casos, una búsqueda combinada de ambas cadenas de texto puede ponerte sobre la pista de lo ocurrido. Por ejemplo, un error DRIVER_IRQL con el archivo nv4_disp.dll -perteneciente a los controladores Nvidia- indica un fallo de la tarjeta gráfica o su controlador.Utilidades para interpretar los pantallazos azulesHay un par de herramientas forenses que son de gran ayuda para descubrir lo que hay detrás de los PA: BlueScreenView y WhoCrashed. Ambas analizan el directorio C:Windowsminidump en busca de volcados de memoria, las huellas que dejan los errores graves. En el caso de BlueScreenView, incluso se recrea al aspecto del pantallazo original:Además de señalar la fecha y hora del error, BlueScreenView resume todos los valores importantes en una tabla exportable: direcciones de memoria, módulos y controladores implicados, así como datos sobre los mismos (versión, descripción, etcétera). WhoCrashed hace lo mismo, pero, además, ofrece una interpretación de lo ocurrido:Un clic en Analyze y WhoCrashed procesará todos los dumps de memoria del equipo. El informe generado, mucho más legible, contendrá todas las caídas del sistema en orden cronológico y una interpretación final (no siempre satisfactoria). Sin duda, mejor que leer un pantallazo recién aparecido.Qué hacer para resolver un pantallazo azul¿Listo para salvar el mundo? Entra en el modo seguro (o a prueba de errores) pulsando F8 durante el arranque. Si usas XP, la herramienta BootSafe te ahorra este paso. En el modo seguro, la gran mayoría de programas y servicios están desactivados, incluidos los posibles causantes de los PA.La frase "si funciona, no lo toques" describe muy bien la búsqueda de los culpables del error de sistema. Haz memoria: ¿instalaste algún programa conflictivo? ¿Actualizaste un controlador? ¿Tal vez se colara un virus? Cualquier cambio reciente puede ser el principal sospechoso. He aquí una serie de acciones aconsejables: Restaurar sistema es la solución a los conflictos causados por programas y controladores recién instalados Escanear el disco duro en busca de errores también es buena idea. Usa los comandos Chkdsk y Fixmbr Conviene comprobar la integridad de los archivos de sistema. Ejecuta el comando SFC /scannow Usa un antivirus en CD arrancable para limpiar posibles infecciones Los módulos de RAM defectuosos son una fuente inagotable de fallos. Búscalos con Memtest86+

Son, desde hace años, la mayor amenaza para los sistemas informáticos y es una de las principales causas de pérdidas económicas en las empresas y usuarios caseros. Debe quedar claro que son programas y por lo tanto han sido creados por personas con conocimientos de algunos lenguajes de programación, como por ejemplo: C++, Visual Basic, Assembler, entre otros. Estos lenguajes son tan sólo un intérprete entre el programador y el ordenador, cuanto más podamos comunicarnos con la máquina mejor nos entenderá, y más complejas acciones podremos ordenarle que haga. Como para toda acción hay una reacción es aquí donde nacen los famosos Antivirus, que son igualmente programas, pero en esta ocasión en vez de realizar una acción dañina, se encargan de encontrar a estos programas “maliciosos” y proceder a inhabilitarlos y/o eliminarlos. Cabe resaltar que no existe un antivirus 100% efectivo ya que a diario son creados cientos de miles de virus en el mundo entre troyanos (engañan al usuario para ser ejecutaos), gusanos (función principal: reproducirse, saturar la PC y redes informáticas), backdoors (roban información de sus victimas y entran mediante deficiencias del sistema operativo), etc. LOS VIRUS EN LA PC Y EN EL SER HUMANO Como todos se habrán dado cuenta el Ordenador fue creado a “semejanza” de un ser humano, es decir, mientras una persona tiene cerebro, el ordenador tiene CPU (Unidad central de proceso), mientras una persona tiene memoria, el ordenador tiene RAM, etc. Así también los virus informáticos son creados a semejanza de los virus de un ser humano: 1. Capacidad de auto-reproducirse: En el ser Humano un virus se reproduce en nuestro organismo en forma sorprendente, infectando o mutando a las células buenas de nuestro organismo, con el fin de hacerse mas fuerte o reproducirse rápidamente. En el ordenador, por ejemplo, un virus tipo "Gusano" (W32) crea copias de si mismo en el disco duro, infectan dispositivos (usb, disquettes, etc.), infectan archivos del sistema operativo o se mutan con ellos (copian parte de su código). 2. Migrar hacia otros elementos: En el ser humano un virus se transporta mediante el aire, útiles de aseo, contacto directo, etc. para invadir otros organismos (personas), en el ordenador el virus Infecta Disquettes, CDs, USBs, etc. para infectar otros ordenadores. 3. Resistencia a algunas vacunas: En el ser Humano como ya se ha dicho los virus se mutan con otras células de nuestro organismo o cambian constantemente su código celular para confundir a nuestras defensas o vacunas. En el ordenador el virus reside en la memoria para evitar ser eliminado por el antivirus o se auto-encapsula para burlarlos. 4. Destrucción o acción dañina: En el ser Humano puede causar colapso parcial o total de nuestras funciones o en el peor de los casos la muerte. En el ordenador elimina datos, roba información o en el peor de los casos malogra el hardware (bios, placa, disco, etc). LOS VIRUS Y LOS ANTIVIRUS Existe un mito erróneo en los usuarios que es: las empresas antivirus crean los virus, pues esto lo puedo calificar como una "verdadera mentira", es decir, cualquier empresa antivirus tiene personal capacitado como para crearlos, pero esto sería una falta grave que es penado por la ley e iría contra los principios de estas empresas, es como que una clínica u hospital creara virus para tener mas enfermos, ¿existiría tal clínica?. ¿Por qué los programadores crean virus? Esta es la pregunta que se hacen casi todos los usuarios, "¿ellos que ganan haciendo virus?", no todo está Definicion esta del todo claro, algunos virus se crean por el desafío tecnológico de crear una amenaza que sea única, no detectable, o simplemente devastadora para una eventual víctima. Sin embargo, es discutible que la mayoría de las personas crean virus por vanidad, el creador espera que el virus se propague de tal manera que lo haga famoso (aunque solo a su Nick, ya que obviamente no puede revelar su nombre verdadero: por ejemplo "Creado por xXXx". Otros expertos dicen "ellos quieren desarrollar sus creatividad de programación" poniéndoles una etiqueta de "investigación" a sus creaciones. ¿Cómo se transmiten? Los principales medios de transporte son: - Disquetes u otro medio de almacenamiento removible. -Redes informáticas. -Mensajes de correo electrónico (con archivos anexados). -Software descargado de Internet. -Visitando ciertas páginas Web (xxx, juegos en línea, etc). ¿Cómo se si mi ordenador esta con virus? Muchos virus se anuncian con ciertos sonidos, mensajes, etc, otros se ocultan del usuario para facilitar su reproducción e infección en la red. Entre los principales síntomas tenemos: Retardos (mas de lo común) al cargar un programa. Operaciones más lentas del sistema operativo en general. Sectores defectuosos en discos duros y/o removibles. Mensajes de error inusuales. Actividad extraña en la pantalla. Sonidos extraños. Cambios en las características de los programas u archivos. Entre otros. Cabe mencionar que algunos software no maliciosos pueden ocasionar involuntariamente algunas de estas características, a causa de estar mal programadas. ¿Que daños pueden causar? Los daños caudados por los virus son variados, van desde una molesta publicidad hasta malograr el bios y por lo tanto la Placa Madre (Mainboard). Los he clasificado de la siguiente manera: Software Modificación, eliminación de programas y archivos. Hacer que el sistema funcione mas lentamente. Robo de información confidencial. Saturación de una red. Acabar con el espacio libre del disco duro. Hardware Borrado o daño total del BIOS. Quemado del procesador (cpu), por ejemplo, por falsa información del censor de temperatura. Rotura del disco rígido al hacerlo leer repetidamente. Entre otros ¿Cómo prevenirnos? Es recomendable tener: 1 antivirus, 1 antiespia (o anstispyware), 1 cortafuegos (opcional), y los Parches de Microsoft Corp. El antivirus eliminará los virus, el antiespia eliminará los espías (spywares), el cortafuegos evitara la salida o el ingreso de cualquier aplicación o archivo malicioso, los Parches de Microsoft reparará los errores de Windows, esto es muy crucial ya que si no parcha su sistema operativo (aunque tenga instalado un buen antivirus) el sistema puede correr riesgo de infectarse: "¿De que vale proteger las puertas principales de una casa con los mejores vigilantes y guardianes si se tienen las ventanas abiertas de par en par?. El Virus es un ladrón que entra en la oscuridad de la noche a su casa o residencia, donde el antivirus es el guardián, el cortafuegos (firewall) es la puerta, los parches son las ventanas". Si Ud. quiere mantener su PC a salvo tiene que cerrar bien la "Puerta", tener el mejor "Guardián" y cerrar todas las "Ventanas".