vladimirmetz

Usuario (Argentina)

Antivirus falso de Microsoft G Data ha detectado una web donde se vendía el antivirus gratuito de Microsoft a un módico precio que se pedía por un soporte técnico on-line. Sin embargo, la transacción no era más que un engaño para quedarse con los datos bancarios de los usuarios que caían en el timo. La web denominada www.security-essentials.info tenía una apariencia muy similar a la original de la compañía de Redmond lo que la hacía prácticamente imposible de distinguir a primera vista como falsa. Soporte on-line para el antivirus gratuito Microsoft Essentials Security durante 3 años por 34,95 euros era la oferta que figuraba en la página www.security-essentials.info. Con esta promoción, los estafadores pretendían quedarse con los datos bancarios de los usuarios que cayerán en la trampa y dieran su información, nos advierten desde G Data. Para que la estrategia fuera convincente, los creadores de la web utilizaron una apariencia muy similar a la auténtica web de Microsoft Essentials Security para que no se pudiera advertir la diferencia a primera vista. Además, no vendían el antivirus ya de por sí gratuito sino que, para que no se notará, ofrecían un soporte técnico on-line para esta protección. Para los usuarios que ya han caído en el engaño, G Data recomienda que den de baja sus cuentas para que los cibercriminales no puedan hacer nada. Para los que no han caído, lo mejor es asegurarse de que es la web original antes de dar los datos a Microsoft o a cualquier otra compañía. FUENTE: http://www.muycomputer.com/

Skipfish, un escáner de vulnerabilidades web de Google Google ha lanzado una herramienta open source para realizar escaneos de vulnerabilidades en sitios web, puede ser de mucha utilidad de webmasters que necesitan mantener un nivel muy alto de seguridad en sus sitios y que necesiten realizar pruebas sobre los cambios que realizan. O también los profesionales que se dedican a la seguridad informática. El nombre de la herramienta es Skipfish y esta escrito en C con una capacidad para procesar aproximadamente 2 mil HTTP requests por segundo sin elevar (mucho) el consumo de uso de CPU y de memoria en los servidores. Tiene la capacidad de identificar varias vulnerabilidades como XSS, SQL, XML injection y esta alineado con el proyecto OWASP . Ahora les comento lo que para algunos podría ser una desventaja de este programita que a mi se me hizo muy bueno, solo corre en Linux (aun) para mi no es ningún problema pero … ya sabrán. Otro detalle importante es que el reporte utiliza un lenguaje bastante técnico por lo que si se necesita un conocimiento básico sobre las vulnerabilidades mas comunes en los sitios web. Para la raza que si tienen ese conocimiento considero que es una herramienta altamente recomendable, el día de ayer hice una prueba aquí en mi trabajo y el resultado fue bastante bueno. Realice un escaneo estándar que tomo aproximadamente 4 hrs y genero un trafico en el servidor de 1GB. Me agrado que es una herramienta liviana y no consumió muchos recursos en mi computadora. Ya esta contemplada para ser integrada en la metodología que seguimos para Pentests. Ahora lo que interesa , para hacer uso de Skipfish tenemos que descargar el codigo fuente . Después hay que descomprimir el archivo, en Ubuntu fue muy sencillo ya que para cumplir con los requerimientos tuve que instalar los paquetes : * libidn11-dev * libssl-dev Ambos están disponibles en los repositorios de Ubuntu. Después de instalarlos en el directorio donde descomprimimos los archivos ejecutamos un MAKE desde la terminal claro. Al terminar ya podremos realizar nuestro primer escaneo, les recomiendo leer el README ya que este archivo describe los parámetros necesarios para ejecutar los diferentes tipos de escaneo. Ya saben esta herramienta la deben usar bajo su propia responsabilidad y con la autorización de los administradores de los sitios que desean probar. FUENTE: http://kushelmex.com/2010/03/

Bienvenido a mis cuentas, la contraseña es 123456 A pesar de las continuas recomendaciones de los expertos en seguridad informática, un informe revela que las claves utilizadas para acceder a diversos sistemas son tan simples como "abc123" o "password" En los albores de la Red, la clave más popular para las cuentas era "12345". En la actualidad, cuenta con un dígito más, pero sigue siendo igual de insegura: "123456". Pese a todos los informes de violaciones de la seguridad de Internet a lo largo de los años, incluyendo los recientes ataques al servicio de correo electrónico de Google , los usuarios siguen sin reaccionar ante este tipo de situaciones. Según un análisis, uno de cada cinco usuarios de la red aún decide dejar el equivalente digital de una llave bajo la maceta o la alfombra: eligen claves simples, fáciles de adivinar como "abc123", "iloveyou" o incluso "password" para proteger sus datos. "Supongo que es una falla genética de los humanos", dijo Amichai Shulman, principal ejecutivo de tecnología de Iperva, que desarrolla software para impedir accesos no deseados. "Seguimos el mismo patrón desde la década de 1990". Shulman y su compañía examinaron una lista de 32 millones de claves que un hacker desconocido robó el mes pasado de RockYou, una compañía que hace software para usuarios de sitios de redes sociales como Facebook y MySpace. La lista fue publicada por breve tiempo en la red y hackers e investigadores de seguridad la descargaron. En especial, RockYou que ya había sido criticada ampliamente por prácticas de privacidad laxas, ha aconsejado a sus clientes que cambien sus claves , dado que el hacker obtuvo también información sobre sus cuentas de e-mail. Esto aportó una visión inusualmente detallada de los hábitos de los usuarios de computadoras en materia de seguridad. Comúnmente solo entes gubernamentales como el FBI o la Agencia Nacional de Seguridad (NSA) han tenido acceso a una lista de claves tan grande. "Este fue el robo del siglo", dijo Matt Weir, candidato a doctorado en el laboratorio de crímenes online e investigación de tecnologías de la Universidad del Estado de Florida, donde los investigadores también están examinando los datos. Imperva descubrió que casi el 1 por ciento e los 32 millones de personas analizadas utilizó la clave "123456". La segunda más popular fue "12345". Entre las 20 más populares también se incluyen "qwerty", "abc123" y "princess". Más preocupante, dijo Shulman, fue que alrededor del 20 por ciento de la gente eligió como contraseña un reducido grupo de 5000 palabras clave. Eso sugiere que los hackers podrían fácilmente violar cuentas simplemente probando las claves más comunes. Gracias a la existencia de computadoras y redes rápidas, los hackers pueden analizar miles de claves por minuto. "Tendemos a pensar en adivinar claves como un ataque que leva mucho tiempo en el que hay que tomar cada cuenta y probar una gran cantidad de combinaciones de nombre y clave" dijo Shulman. "La realidad es que se puede ser muy efectivo escogiendo un pequeño número de palabras comunes." Al password hay que cuidarlo como a la novia, para que no le entre cualquiera... FUENTE: http://www.lanacion.com.ar/nota.asp?nota_id=1224970

Primer caso confirmado de H1N1 en un perro en USA La American Veterinary Medical Association (AVMA) y IDEXX Laboratorios de Referencia han confirmado el primer caso en EE.UU. de la gripe H1N1 en un perro en Nueva York. En noviembre, 2009, la prensa china informó de dos casos de H1N1 en perros pero la noticia no fue confirmada por la AVMA o cualquier otro centro especializado. En el caso de Nueva York, el paciente es un perro de 13 años de edad macho. Como en el caso de otras especies que se han enfermado con la gripe H1N1, el perro fue contagiado por su propietario quien estaba enfermo y confirmado por H1N1. Se cree que los seres humanos están transmitiendo el virus a los animales. El perro fue atendido por su veterinario regular después de varios días de malestares. Después de que el tratamiento inicial de antibióticos y anti-inflamatorios no ayudaron, su dueño lo llevó a una clínica de emergencia. Según el reporte de IDEXX, el perro presentó tos seca, perdida de apetito, letargo y fiebre. Resumen de tratamiento del caso: *El perro estaba hospitalizado y tratado con líquidos intravenosos y antibióticos. *Además, el perro recibió nebulización y solución salina cuatro veces al día. *El perro mejoró con el tratamiento y fue liberado después de 48 horas de hospitalización y cuidados de apoyo. La prueba utilizada para la confirmación fue la Influenza H1N1 Virus RealPCR ™ de IDEXX. También se realizó una prueba para el virus de la influenza canina (H3N8) resultando negativo. Los resultados de las pruebas H1N1 fueron confirmados por el Laboratorio Estatal de Iowa. H1N1 y mascotas Este perro, asi como los hurones, gatos, guepardos, pavos y la mayoría de cerdos, han contraído la infección por H1N1 de los humanos. Recomendaciones para mantener a las mascotas fuera de peligro: * Iniciar el tratamiento por un profesional ante los primeros signos de la enfermedad * Mantener a los seres humanos enfermos lejos de las mascotas * Cubrirse la boca a toser o estornudar * Buen saneamiento del medio ambiente * Practicar una buena higiene personal (lavarse las manos) Micrografía Electrónica de Transmisión (TEM) de nuevos viriones del virus H1N1 en una muestra de tejido por el CDC / C. Goldsmith y D. Rollin La culpa no es del chancho FUENTE: http://www.vetpraxis.net/2009/12/22/primer caso confirmado de h1n1 en un perro en usa/

SPDY, protocolo para optimizar HTTP Aunque esté de moda señalar el peligro de concentración de poder en la red que está amasando Google, como antaño se apuntaba a Microsoft en el software de consumo, es importante distinguir cuando abusan de su posición en los buscadores y la publicidad online de cuando plantean tecnologías interesantes y libres para la mejora de la web. Es el caso de SPDY, un protocolo de sesión para TCP/IP, capaz de optimizar las comunicaciones HTTP con una mejora del rendimiento de hasta el 55% en carga de páginas, según pruebas de laboratorio que citan en el anuncio oficial. En resumidas cuentas, SPDY no sustituiría a HTTP sino que lo complementaría. Lanzar un protocolo que afecta al modo en que la web funciona no es nada trivial. Pensemos que habría que adaptar a los dos actores principales de la comunicación, navegador y servidor. Google puede hacer Chrome compatible con SPDY, pero en el anuncio que han hecho no se menciona a ninguna empresa más ni a la IETF. Google tiene capacidad para empujar tecnologías en el lado del cliente - su apuesta por HTML5 y Javascript frente a Flash y Silverlight va a pesar mucho - pero estamos hablando de introducir un protocolo en el conjunto de comunicaciones que articulan la web, no basta con probarlo y liberarlo, hay empresas y organizaciones con años de experiencia que deberían estar implicadas en ello. La familia de protocolos de Internet es un conjunto de protocolos de red en los que se basa Internet y que permiten la transmisión de datos entre redes de computadoras. En ocasiones se le denomina conjunto de protocolos TCP/IP, en referencia a los dos protocolos más importantes que la componen: Protocolo de Control de Transmisión (TCP) y Protocolo de Internet (IP), que fueron los dos primeros en definirse, y que son los más utilizados de la familia. Existen tantos protocolos en este conjunto que llegan a ser más de 100 diferentes, entre ellos se encuentra el popular HTTP (HyperText Transfer Protocol), que es el que se utiliza para acceder a las páginas web, además de otros como el ARP (Address Resolution Protocol) para la resolución de direcciones, el FTP (File Transfer Protocol) para transferencia de archivos, y el SMTP (Simple Mail Transfer Protocol) y el POP (Post Office Protocol) para correo electrónico, TELNET para acceder a equipos remotos, entre otros. http://es.wikipedia.org/wiki/TCP/IP flash dijo:Adobe Flash (anteriormente llamado Macromedia Flash) es una aplicación en forma de estudio de animación que trabaja sobre "Fotogramas" destinado a la producción y entrega de contenido interactivo para diferentes audiencias alrededor del mundo sin importar la plataforma. Es actualmente escrito y distribuido por Adobe Systems, y utiliza gráficos vectoriales e imágenes ráster, sonido, código de programa, flujo de vídeo y audio bidireccional (el flujo de subida sólo está disponible si se usa conjuntamente con Macromedia Flash Communication Server). En sentido estricto, Flash es el entorno y Flash Player es el programa de máquina virtual utilizado para ejecutar los archivos generados con Flash. http://es.wikipedia.org/wiki/Adobe_Flash Silverlight dijo:Microsoft Silverlight es un complemento para navegadores de Internet basado en la plataforma Windows que agrega nuevas funciones multimedia como la reproducción de vídeos, gráficos vectoriales, animaciones y de entorno de desarrollo; en forma similar a lo que hace Adobe Flash. http://es.wikipedia.org/wiki/Silverlight Javascript dijo:JavaScript es un lenguaje de scripting basado en Objetos, utilizado para acceder a objetos en aplicaciones. Es utilizado -principalmente- integrado en un navegador web permitiendo el desarrollo de interfaces de usuario mejoradas y páginas web dinámicas. JavaScript es un dialecto de ECMAScript y se caracteriza por ser un lenguaje basado en prototipos con tipado débil y dinámico con funciones de primera clase. JavaScript ha tenido influencia de múltiples lenguajes y fue diseñado para tener una sintáxis similar a Java, aunque más fácil de utilizar para programadores principiantes. http://es.wikipedia.org/wiki/Javascript Java dijo:Java es un lenguaje de programación orientado a objetos desarrollado por Sun Microsystems a principios de los años 90. El lenguaje en sí mismo toma mucha de su sintaxis de C y C++, pero tiene un modelo de objetos más simple y elimina herramientas de bajo nivel, que suelen inducir a muchos errores, como la manipulación directa de punteros o memoria. http://es.wikipedia.org/wiki/JAVA C dijo:C es un lenguaje de programación creado en 1972 por Dennis M. Ritchie en los Laboratorios Bell como evolución del anterior lenguaje B, a su vez basado en BCPL. Al igual que B, es un lenguaje orientado a la implementación de Sistemas Operativos, concretamente Unix. C es apreciado por la eficiencia del código que produce y es el lenguaje de programación más popular para crear software de sistemas, aunque también se utiliza para crear aplicaciones. http://es.wikipedia.org/wiki/Lenguaje_de_programaci%C3%B3n_C C++ es un lenguaje de programación diseñado a mediados de los años 1980 por Bjarne Stroustrup. La intención de su creación fue el extender al exitoso lenguaje de programación C con mecanismos que permitan la manipulación de objetos. En ese sentido, desde el punto de vista de los lenguajes orientados a objetos, el C++ es un lenguaje híbrido. http://es.wikipedia.org/wiki/C%2B%2B Google Go, nuevo lenguaje de programación http://www.taringa.net/posts/info/3897250/Google-Go,-nuevo-lenguaje-de-programaci%C3%B3n.html FUENTE: SPDY, protocolo para optimizar HTTP http://www.error500.net/web/spdy-protocolo-para-optimizar-http Se viene el Sistema Operativo de Google http://www.taringa.net/posts/noticias/3938429/Google-presentar%C3%A1-su-sistema-operativo-gratuito-esta-semana.html#cielo

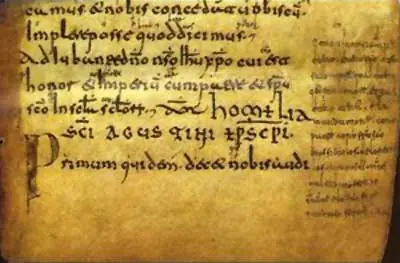

Descubren que las palabras más antiguas escritas en Español son del siglo IX Una de las páginas de los cartularios. * Los Cartularios de Valpuesta contienen las palabras más antiguas escritas en español, más de un siglo anteriores a lo que se creía. * Datan del siglo IX y están en un compendio de escritos realizados en diferentes momentos por más de una treintena de personas. Un estudio que acaba de culminar el Instituto de la Lengua de Castilla y León (ILCYL) confirma que los Cartularios de Valpuesta contienen las palabras más antiguas escritas en español, más de un siglo anteriores a las registradas en las Glosas Silenses o Emilianenses. El director del ILCYL, Gonzalo Santonja, ha explicado que mientras las glosas registradas en los monasterios de Santo Domingo de Silos (silenses) y San Millán de la Cogolla (emilianenses) son del siglo XI, los cartularios de Valpuesta contienen palabras en español escritas en el siglo IX. Santonja ha insistido en la complejidad del estudio que será publicado en los próximos meses, "aunque la preocupación -ha dicho- es más por evitar erratas que por sacar la publicación antes". Se trata de escritos realizados en diferentes momentos por más de una treintena de personas El director del ILCYL se ha mostrado "muy satisfecho" por el resultado del estudio dada la dificultad de analizar este compendio de documentos que fueron agrupados por un clérigo del santuario de Valpuesta, en el norte de la provincia de Burgos, en el siglo XII. Aunque habitualmente se utiliza la denominación de cartulario para un documento escrito por dos o tres personas a lo largo del tiempo, en este caso se trata de un compendio de documentos que el clérigo realizó con todo lo que iba encontrando en el santuario. De hecho, la complejidad del estudio se encuentra en que se trata de escritos realizados en diferentes momentos por más de una treintena de personas, lo que ha hecho "muy difícil" identificar "la mano" que elaboró cada uno de estos textos. Es paradójico que digan que todas las lenguas nacen en la calle y luego afirmen que el español nació en tal o cual monasterio Santonja ha señalado que no se trata del origen del español, sino del registro escrito más antiguo que se conoce hasta ahora "porque el español nació en la calle, no en un monasterio ni debajo de ninguna piedra". En este sentido, ha criticado los "localismos" que pretenden vincular el nacimiento del idioma a un monasterio concreto, lo que ha calificado de "patochada". Para Santonja las lenguas "son del pueblo" y es "paradójico que haya señores que digan que todas las lenguas nacen en la calle y luego afirmen que el español nació en tal o cual monasterio". El director del ILCYL ha destacado el esfuerzo de estudio del origen del español que está realizando este organismo creado hace nueve años, aunque realmente sólo lleva trabajando de forma efectiva siete, los dos últimos en la sede del Palacio de la Isla, en la capital burgalesa. Uno de los trabajos de los que Santonja se muestra más "satisfecho" es el descubrimiento de la importancia filológica de las pizarras visigóticas para entender "la disolución del latín y la formación de las estructuras prerromances". FUENTE: http://www.20minutos.es/noticia/596161/0/palabras/antiguas/espanol/

Muchas veces he buscado ayuda en Internet para configurar algo en Mi PC. En Taringa! hay tutoriales muy útiles. También hay muchos copiados textualmente de otras páginas, típico Copy - Paste como el que sigue... Más de una vez me encontré conque decía dijo:presiona RETURN ¿Y cuál será la tecla RETURN? pensaba... Y comenzaba presionando todas las teclas hasta obtener un resultado. Como Mi PC tiene un procesador lento (la frase no hay perro que no se parezca al dueño generalmente aplica bien a la PC) nunca alcanzaba a percibir qué tecla había funcionado; además, generalmente mis teclados andan muy mal, (mis sobrinos enviciados revientan las teclas jugando) y suelo desarmar dos o tres teclados para armar uno que sirva, así que se me ocurrió postear esto. El teclado Consta de una matriz de contactos, que al presionar una tecla, cierran el circuito. Un microcontrolador detecta la presión de la tecla, y genera un código. Al soltarse la tecla, se genera otro código. De esta manera el chip localizado en la placa del teclado puede saber cuándo fue presionada y cuándo fue soltada, y actuar en consecuencia. Los códigos generados son llamados Códigos de barrido (Scan code). Una vez detectada la presión de la tecla, los códigos de barrido son generados, y enviados en forma serial a través del cable y con el conector del teclado, llegan a la placa madre de la PC. Allí, el código es recibido por el microcontrolador conocido como BIOS DE TECLADO. Este chip compara el código de barrido con el correspondiente a la Tabla de caracteres. Así, genera una interrupción por hardware, y envía los datos al procesador. La tecla ENTER / INTRO / RETURN (entrada / retorno) trabaja en forma similar a la tecla de retorno de carro de una máquina de escribir. En aplicaciones de texto, finaliza un párrafo o una línea corta. En aplicaciones de datos, indica el fin de la entrada para un campo a una línea. TECLAS DE CURSOR: Las cuatro teclas con flecha - mueven al cursor en la dirección correspondiente en la pantalla. Las teclas del cursor se utilizan en combinación con las teclas Shift, Ctrl y Alt para mover al cursor con saltos más grandes. Por ejemplo, control y flecha hacia arriba lleva el cursor al inicio de un documento. Tecla Ctrl, ALT, COMMAND y OPTION (control, alternativa de orden y de opción): Estas teclas, en combinación con teclas alfanuméricas, se usan para dar órdenes (Shortcuts) a la computadora y su uso es como el de una tecla Shift (desplazamiento, mayúsculas). Tecla Esc: La tecla de escape se usa comúnmente para cancelar una acción. En algunas aplicaciones, también se utiliza para limpiar un área o para repetir una función, tal como volver a dibujar la pantalla. NUM LOCK (fijación numérica): La tecla «Num lock», permite habilitar la zona numérica A LA DERECHA del teclado, es decir, desactiva otras funciones de las mismas y lo vuelve de modo numérico solamente. Tecla HOME (inicio) y END (fin): Mueven el cursor al principio o al final de la pantalla actual o al extremo izquierdo o derecho de la línea actual. Las teclas frecuentemente se usan en combinación con Shift, Ctrl y Alt para varios movimientos del cursor; por ejemplo, Ctrl HOME y Ctrl END a menudo mueven el cursor al comienzo y al final de un archivo, respectivamente. Teclas PAGE UP y PAGE DOWN (página arriba y página abajo): También llamadas Avanzar Página (Av Pág)/ Retroceder Página (Re Pág), mueven el cursor una página, pantalla o marco arriba y abajo. Se usan frecuentemente en combinación con Shift, Ctrl y Alt. Tecla DELETE (suprimir, Del o Supr): Borra el caracter a la derecha del cursor. Usada en combinación con las teclas Shift, Ctrl y Alt, sirve para borrar segmentos de textos. Tecla INSERT (insertar): Normalmente cambia entre modo de inserción y modo de sobre escritura. También se utiliza para «pegar» un segmento de texto o gráficos dentro de un documento, en la posición donde está en ese momento ubicado el cursor. Tecla BACKSPACE (retroceso): La tecla de retroceso borra el caracter a la izquierda del cursor, y puede usarse con las teclas Shift, Ctrl y Alt para borrar segmentos de textos. Algunas imágenes de diferentes modelos de teclados Optimus Maximus, para gente apurada, cómoda o idiota Por último, unos teclados Braille Son dispositivos de entrada que permiten representar cualquier carácter mediante la pulsación simultánea de unas pocas teclas, con lo cual se puede alcanzar una gran velocidad de escritura. Los teclados braille suelen poseer 6 u 8 teclas principales, más una serie de teclas auxiliares. Portset BrailleKey Teclado braille de 6 puntos con conexión USB. Dispone además de las teclas nueva línea, espacio en blanco y retroceso. Portset BrailleKey G2 Teclado braille de 6 puntos con conexión USB que permite la entrada de Braille Nivel 2. Dispone además de las teclas nueva línea, espacio en blanco, retroceso, Ctrl, Altr y los cuatro cursores. Blue Type Teclado braille de 8 puntos que se puede conectar mediante acceso inalámbrico (IrDA, Bluetooth) y USB a dispositivos como teléfonos móviles, agendas electrónicas, otros equipos portátiles y ordenadores tanto con sistema operativo Windows como Linux. Como veo que hay interés, y a más de un Taringuero le gustará, agrego algunos teclados para jugadores, o Gamers Y de yapa, me encontré esto: ¿Próximamente un teclado para Sony Playstation 3 totalmente anti-ergonómico? CrunchGear ha publicado una nota referente a lo anti-ergonómico que pudiera resultar el nuevo teclado para Sony PlayStation 3. Por lo general Sony suele ser cuidadoso con el diseño de sus controles para juegos, sin embargo a primera vista se ve bastante incómodo. Me duelen las muñecas solo de pensar en como utilizarlo. Podría equivocarme al respecto, así que ustedes juzguen. Imagen a continuación. FUENTES: http://www.goethe.edu.ar/users/infoed/2005/Disposi/teclas.htm http://www.retrocomputacion.com/cgi-bin/foro/YaBB.pl?num=1200963099/20 http://accesibilidadweb.dlsi.ua.es/?menu=tec-braille http://www.alcancelibre.org/article.php/teclado-anti-ergonomico-playstation3 Más Info http://es.wikipedia.org/wiki/QWERTY http://es.wikipedia.org/wiki/Teclado_Dvorak http://www.taringa.net/posts/info/1907191/Historia-del-Teclado-Qwerty.html http://www.taringa.net/posts/noticias/2604971/El-Mito-del-Qwerty.html http://www.taringa.net/posts/downloads/972107/Emulador-TI-99-_-4A-para-volver-a-la-infancia.html Comenten!

Un hombre se hace pasar por Lula y da entrevistas a medios Ha llegado a conceder entrevistas a algunas emisoras de radio extranjeras, según confirmaron fuentes oficiales del gobierno BRASILIA (EFE).- Un hombre que se hace pasar por el jefe de Estado brasileño, Luiz Inácio Lula da Silva, ha ofrecido y hasta ha llegado a conceder entrevistas a algunas emisoras de radio extranjeras, confirmaron hoy a Efe fuentes oficiales. "El asunto ha sido puesto en manos del gabinete de Seguridad de la Presidencia de la República", dijo un portavoz del palacio presidencial, quien explicó que se supo del asunto por una consulta que hizo la emisora australiana SBS, después de entrevistar al falso Lula la anoche. La entrevista fue hecha en portugués por una periodista brasileña que trabaja en la emisora australiana y que tras conversar con el supuesto Lula durante casi 25 minutos desconfío y decidió consultar a la Presidencia brasileña, que le informó que el gobernante estaba en ese momento volando desde Londres hacia Brasilia. Aunque el farsante tiene una voz ronca como la del presidente brasileño, la fuente consultada por Efe dijo que, según el audio enviado por SBS a Presidencia, se trata de una "imitación grotesca". El "Blog do Boleiro", del periodista Luciano Borges y alojado en el portal Terra Brasil, añade que los contactos para ofrecer las entrevistas son hechos a través de correo electrónico, por un supuesto "funcionario de la Presidencia" que dice llamarse "Caio Martins", nombre de un estadio de fútbol de Río de Janeiro. "La noche de este jueves habló con SBS de Australia y con una emisora de radio de Timor Oriental" y dijo que el gobierno brasileño "garantiza la seguridad de los Juegos Olímpicos" de Río de Janeiro en 2016, y se refirió al presidente estadounidense, Barack Obama, como su "amigo oscurito", indicó el blog. En los correos electrónicos enviados a las emisoras, "Caio Martins" dice que "quisiera verificar el interés en generar una entrevista de radio con el excelentísimo señor Presidente Lula, en la que abordaría la elección de la ciudad de Río de Janeiro como sede de los Juegos Olímpicos de 2016". FUENTE: http://www.lanacion.com.ar/nota.asp?nota_id=1196014&pid=7671618&toi=6269

Envíos De Dinero a México Envía dinero por Internet a México de manera rápida por tan solo $4.99 www.xoom.com Inexplicablemente, un día el ícono del control de volumen desapareció de la barra de tareas. Como quería ver una película y no podía ver los controles inmediatamente recurrí a Taringa! Encontré una solución circunstancial, un post de MatiXeneize: control de volumen a tu pc como mac pero todavía no tenía mi Control de Volumen... Me cansé de buscarlo en Mi PC, me preguntaba ¿dónde estará? ¡A ver si tengo suerte en san Google! No se muestra el icono de volumen en el área de notificación y recibe un mensaje de error cuando intenta agregarlo En varios sitios encontré lo mismo, copiado y pegado desde aquí: http://support.microsoft.com/kb/319095/es Entonces intenté hacerlo: En un equipo basado en Windows XP, puede experimentar alguno de los comportamientos siguientes o ambos: * El icono Volumen ya no se muestra en el área de notificación del lado derecho de la barra de tareas. * Cuando intenta agregar el icono de control de volumen al área de notificación (en el Panel de control, en la utilidad Dispositivos de sonido y audio, active la casilla de verificación Colocar un icono de volumen en la barra de tareas de la ficha Volumen), aparece el siguiente mensaje de error: Windows no puede mostrar el control de volumen en la barra de tareas porque el programa no se instaló. Use Agregar o quitar programas del Panel de control para instalarlo. En consecuencia, no puede iniciar el programa Control de volumen y ajustar el volumen y el sonido en el equipo. Este comportamiento se puede producir si el archivo Sndvol32.dbx está dañado. Para resolver este problema, extraiga una copia nueva de Sndvol32.exe del disco compacto de Windows XP a la carpeta raízDelSistema\System32 en el disco duro de su equipo. Para ello, siga estos pasos: 1. Inserte el CD-ROM de Windows XP en la unidad de CD-ROM o DVD-ROM del equipo. Mantenga presionada la tecla MAYÚS cuando introduzca el CD-ROM para impedir que se inicie automáticamente. 2. Haga clic en Inicio y, a continuación, en Ejecutar. 3. En el cuadro Abrir, escriba cmd y haga clic en Aceptar. 4. Escriba las líneas siguientes en el símbolo del sistema y presione ENTRAR después de cada línea, donde unidad de CD-ROM es la letra de la unidad de CD-ROM o DVD-ROM del equipo que contiene el CD-ROM de Windows XP, y raízDelSistema es la ruta de acceso y el nombre de la carpeta donde se encuentran los archivos de sistema de Windows (generalmente, C:\Windows): unidad de CD-ROM: cd i386 expanda sndvol32.ex_ raízDelSistema\system32\sndvol32.exe Observe que hay un espacio entre "ex_" y "raízDelSistema" en este comando. Por ejemplo, si la unidad de CD-ROM del equipo es la unidad E: y la carpeta que contiene los archivos de sistema de Windows es C:\Windows, escriba las líneas siguientes en el símbolo del sistema (presione ENTRAR después de cada línea): e: cd i386 expanda sndvol32.ex_ c:\windows\system32\sndvol32.exe 5. Escriba exit para salir del símbolo del sistema. 6. Compruebe que puede iniciar Control de volumen y que el icono Volumen se muestra en el área de notificación (si seleccionó esta opción). Pero de dónde sacaré un CD de Windows... Al igual que muchos Taringueros, no tengo un Windows original ¡pero en Taringa hay muchos post de donde descargarloo!!! ¡Ya está! pensé... qué fácil que era! Algo estaba mal Pero pensé un poquito más y se me ocurrió esto: Click en Mi PC Busqué en el Disco Duro (C en mi compu) la carpeta Windows y allí el archivo cmd.exe, que, como su extensión indica, es un archivo ejecutable, que también se puede encontrar haciendo click en Inicio, luego click en Ejecutar y escribir la ruta que en mi PC es la que se ve: Al ejecutar cmd.exe se abrió esta ventana: Allí escribí todo lo indicado anteriormente, adecuándolo a Mi PC, cambiando las letras que correspondieran d: cd i386 expanda sndvol32.ex_ c:\windows\system32\sndvol32.exe pero no me daba resultado expanda no es un comando válido en mi compu Así que se me ocurrió -no se por qué, pero me pareció tan lógico, tan obvio- escribir expand y dió resultado, sí!!! Otra vez puedo manejar los Controles de Volumen Así que si hay otro Taringuero con el mismo problema, espero que le sirva! Y sino al menos comenten qué les pareció mi experiencia la

Google se anima a publicar un lenguaje de programación: Go, según su propia publicidad, un lenguaje de programación de sistemas expresivo, concurrente y con gestión automática de memoria. La implementación del lenguaje se ha publicado en fuentes abiertas, con una licencia de tipo BSD. Sería interesante saber en qué proyectos ha usado Google su lenguaje, en especial para ver si esto ha sido un desarrollo de un grupo determinado dentro de Google, o responde a una necesidad determinada de la compañía. Según Ars Technica, Rob Pike afirma que a pesar de ser una implementación relativamente madura no está preparada para su uso en entornos de producción. Incluido en un proyecto de fuente abierta, Go intenta combinar la velocidad de los lenguajes dinámicos con el rendimiento y seguridad de los lenguajes compilados. Google ha anunciado que está llevando al terrero de la fuente abierta un lenguaje de programación experimental llamado Go que intenta combinar la velocidad de desarrollo de un lenguaje dinámico como Python con el rendimiento y seguridad de un lenguaje compilado como C o C++. En los experimentos realizados con Go, las creaciones típicas se hacen casi de forma instantánea mientras que los grandes binarios se compilan en segundos, según ha explicado The Go Team en el blog de código abierto de Google. Go, que se ofrece bajo una licencia del estilo de BSD, ha sido desarrollado para dar respuesta a una tendencia que lleva a los ordenadores a ser cada vez más rápidos mientras que el desarrollo de software no se ha acelerado. También parece dar respuesta a una creciente rebelión contra complicados sistemas como Java y C++ que ha llevado a la gente a adoptar lenguajes dinámicos como Python y JavaScript, más sencillos. Pero las razones para la creación de Go no se quedan ahí, porque según explican en su página web, también nace como una respuesta a los ordenadores multinúcleo, que parecen haber generado alguna preocupación entre los desarrolladores. El lenguaje fue concebido para que fuera más fácil escribir software que Google utiliza internamente pero su implementación no estaba lo suficientemente madura como para utilizarlo en una producción a gran escala. Go proporciona un modelo de construcción de software que facilita el análisis de dependencia y evita gran parte de la sobrecarga de la programación estilo C, incluidos archivos y binarios. Desde la página web de Go se afirma que “Go es un experimento y esperamos que se encuentre la suficiente satisfacción como para justificar más desarrollo”. Promo Go (está en inglés, pero si entendés de programación entenderás esto) link: http://www.videos-star.com/watch.php?video=wwoWei-GAPo&feature=player_embedded C dijo:C es un lenguaje de programación creado en 1972 por Dennis M. Ritchie en los Laboratorios Bell como evolución del anterior lenguaje B, a su vez basado en BCPL. Al igual que B, es un lenguaje orientado a la implementación de Sistemas Operativos, concretamente Unix. http://es.wikipedia.org/wiki/Lenguaje_de_programaci%C3%B3n_C C++ es un lenguaje de programación diseñado a mediados de los años 1980 por Bjarne Stroustrup. La intención de su creación fue el extender al exitoso lenguaje de programación C con mecanismos que permitan la manipulación de objetos. http://es.wikipedia.org/wiki/C%2B%2B Javascript dijo:JavaScript es un lenguaje de scripting basado en Objetos, utilizado para acceder a objetos en aplicaciones. El lenguaje fue inventado por Brendan Eich en la empresa Netscape Communications, que es la que desarrolló los primeros navegadores web comerciales. http://es.wikipedia.org/wiki/JavaScript python dijo:Python es un lenguaje de programación interpretado creado por Guido van Rossum en el año 1991 http://es.wikipedia.org/wiki/Python_%28programaci%C3%B3n%29 FUENTES: http://softlibre.barrapunto.com/article.pl?sid=09/11/11/0957209&from=rss http://www.itespresso.es/es/news/2009/11/11/go-un-nuevo-lenguaje-creado-por-google