Aquí presento la informacion que necesitas para protegerte de estas amenazas que se presentan a continuación:

El Ciber Crimen

En los últimos 2 años hemos sido testigos de un cambio en la dinámica del malware debido a una evolución en la motivación de sus autores. Antes les movía la fama. Ahora su motivación es puramente económica: los hackers se están profesionalizando.

Hasta el 2004 las epidemias masivas eran cada vez más rápidas y sus efectos siempre muy evidentes. Se buscaba repercusión mediática. Todos recordamos el "I love You" o el "NetSky".

Hoy en día tenemos la falsa percepción de que no hay este tipo de epidemias. Sin embargo, los datos son alarmantes y demuestran con total claridad no solo que hay mucho más malware que antes sino que la motivación de los autores de malware ha cambiado. Ahora es una motivación puramente económica y existe toda una industria detrás que los financia y los impulsa haciendo que éstos se profesionalicen.

Por ello cada vez utilizan tecnologías más avanzadas y el malware es cada vez más sofisticado, diseñado especialmente para no ser detectado. Por lo tanto, este nuevo malware es mucho más difícil de combatir.

El Spyware

El spyware o programas espías son aplicaciones que recopilan información sobre una persona u organización sin su consentimiento ni conocimiento. Estos programas espías suelen robar datos sobre el usuario para beneficiarse económicamente o simplemente para utilizarlos con fines publicitarios.

El tipo de información que estos programas pueden recopilar es muy diversa: nombre y contraseña del correo electrónico del usuario, dirección IP y DNS del equipo, hábitos de navegación del usuario o incluso los datos bancarios que el usuario utiliza normalmente para realizar las compras por Internet. Lo que es evidente es que de toda la información que puede robar el spyware la más peligrosa es la relacionada con cuentas bancarias; de ello se encargan los troyanos bancarios.

Dentro de estos, uno de los más activos en la última época es Trj/Sinowal, que es un kit que se vende en determinados foros rusos y que permite al comprador crear el troyano bancario que necesite para realizar un ataque.

Uno de los casos que más impacto tuvo fue el Trj/Rona.A. Se trataba de un spyware que se utilizó para realizar espionaje industrial a una empresa israelí en 2005.

¿Quien los envía?

Los programas espía son siempre enviados por ciberdelincuentes, que una vez los han desarrollado, los venden en el mercado negro para su utilización en fraudes on-line y cibercrimen.

Existe otro determinado tipo de spyware que crea cierta controversia, ya que hay quien considera que los programas de tipo adware o las Toolbar (barras de herramientas) son, en cierta medida, spyware. Podríamos decir que esta afirmación no es errónea, pero en cualquier caso, la información que estos programas de tipo adware envían a las empresas de publicidad responsables de los mismos no lo hacen con fines delictivos, sino publicitarios, y esa información en ningún caso será relativa a datos bancarios, sino a páginas más visitadas o páginas favoritas, etc.

¿Cómo llega?

El spyware se instala en el equipo sin que el usuario se dé cuenta. Puede instalarse al descargar algún tipo de contenido de una página Web o de redes P2P, al instalar alguna aplicación gratuita (freeware) o sencillamente al navegar por páginas poco recomendables.

Generalmente estos programas espía se instalan al aceptar la instalación de otras aplicaciones que nada tienen que ver con ésta pero que, sin saberlo y de acuerdo a las bases legales de ese programa, el usuario finalmente acepta. Es por esto que, en principio, el propósito de estos programas espías es legítimo, a excepción de cuando se usa el spyware para el robo de identidad o de datos bancarios, que en ese caso será un troyano bancario el que habrá infectado nuestro equipo.

Para protegernos de este tipo de malware tan generalizado y al que todos estamos expuestos, existen una serie de consejos que mantendrán nuestro equipo mucho más seguro frente a él:

Evite descargarse contenidos de páginas desconocidas o de dudosa reputación.

Vigile las descargas realizadas desde aplicaciones P2P.

Si cree estar infectado por spyware intente desinstalarlo como si se tratase de cualquier otra aplicación desde el Panel de Control/Agregar–Quitar Programas. Si así no consigue desinstalarlo ejecute su programa anti-virus.

El Phishing

El "phishing" consiste en el envío de correos electrónicos que, aparentando provenir de fuentes fiables (por ejemplo, entidades bancarias), intentan obtener datos confidenciales del usuario, que posteriormente son utilizados para la realización de algún tipo de fraude.

Para ello, suelen incluir un enlace que, al ser pulsado, lleva a páginas web falsificadas. De esta manera, el usuario, creyendo estar en un sitio de toda confianza, introduce la información solicitada que, en realidad, va a parar a manos del estafador.

Los principales daños provocados por el phishing son:

Robo de identidad y datos confidenciales de los usuarios. Esto puede conllevar pérdidas económicas para los usuarios o incluso impedirles el acceso a sus propias cuentas.

Pérdida de productividad.

Consumo de recursos de las redes corporativas (ancho de banda, saturación del correo, etc.).

Una de las modalidades más peligrosas del phishing es el pharming. Esta técnica consiste en modificar el sistema de resolución de nombres de dominio (DNS) para conducir al usuario a una página web falsa.

Cuando un usuario teclea una dirección en su navegador, esta debe ser convertida a una dirección IP numérica. Este proceso es lo que se llama resolución de nombres, y de ello se encargan los servidores DNS.

Sin embargo, existen ejemplares de malware diseñados para modificar el sistema de resolución de nombres local, ubicado en un fichero denominado HOSTS.

Este fichero permite almacenar de forma local esa resolución de nombres asociadas a direcciones IP. De esta manera, aunque el usuario introduzca en el navegador el nombre de una página web legítima, el ordenador primero consultará a ese fichero HOSTS si existe una dirección IP asociada a ese nombre. En caso de no encontrarla, lo consultará con el servidor DNS de su proveedor.

Esta técnica conocida como pharming es utilizada normalmente para realizar ataques de phishing, redirigiendo el nombre de dominio de una entidad de confianza a una página web, en apariencia idéntica, pero que en realidad ha sido creada por el atacante para obtener los datos privados del usuario, generalmente datos bancarios.

A diferencia del phishing, el pharming no se lleva a cabo en un momento concreto, ya que la modificación del fichero HOSTS permanece en un ordenador, a la espera de que el usuario acceda a su servicio bancario.

¿Cómo llega?

El mecanismo más empleado habitualmente es la generación de un correo electrónico falso que simule proceder de una determinada compañía, a cuyos clientes se pretende engañar. Dicho mensaje contendrá enlaces que apuntan a una o varias páginas web que imitan en todo o en parte el aspecto y funcionalidad de la empresa, de la que se espera que el receptor mantenga una relación comercial.

Respecto a la relación entre spam y phishing, parece claro que este tipo de mensajes de distribución masiva puede ser una eficiente forma de captación utilizada por los ciberdelincuentes. De hecho, uno de los métodos más habituales de contacto para la comisión de delitos informáticos es el correo electrónico.

Sin embargo, el canal de contacto para llevar a cabo estos delitos no se limita exclusivamente al correo electrónico, sino que también es posible realizar ataques de phishing a través de SMS, conocido como smishing, o de telefonía IP, conocido como vishing.

En el smishing el usuario recibe un mensaje de texto intentando convencerle de que visite un enlace fraudulento. En el vishing el usuario recibe una llamada telefónica que simula proceder de una entidad bancaria solicitándole que verifique una serie de datos.

Además, a continuación proporcionamos una serie de consejos que pueden ayudarle a reducir el riesgo de sufrir un ataque de phishing:

Verifique la fuente de información. No conteste automáticamente a ningún correo que solicite información personal o financiera.

Escriba la dirección en su navegador de Internet en lugar de hacer clic en el enlace proporcionado en el correo electrónico.

Compruebe que la página web en la que ha entrado es una dirección segura. Para ello, ha de empezar con https:// y un pequeño candado cerrado debe aparecer en la barra de estado de nuestro navegador.

Revise periódicamente sus cuentas para detectar transferencias o transacciones irregulares.

No olvide que las entidades bancarias no solicitan información confidencial a través de canales no seguros, como el correo electrónico.

El Spam

El spam es el correo electrónico no solicitado que es enviado en cantidades masivas a un número muy amplio de usuarios generalmente con el fin de comercializar, ofertar o tratar de despertar el interés con respecto a algún producto o servicio. Este tipo de correos electrónicos suponen también, en muchos casos, la punta de lanza para cometer ciberdelitos como el phishing o el scam.

Con respecto a los tipos de spam, partiendo de diferentes clasificaciones, se puede distinguir diferentes modalidades en función del contenido de los mismos:

El spam con fines comerciales. Es el pionero de todos los tipos. Trata de difundir la posibilidad de adquirir algún producto o servicio a un precio inferior al de mercado. En algunos casos este tipo de mensajes está relacionado con tipos delictivos ya que viola leyes de propiedad intelectual, patentes o normativas sanitarias al vender joyas, fármacos o música.

¿Quien envía Spam?

Además de las propias empresas anunciantes de los productos que se tratan de vender, los creadores de malware, que han adoptado una nueva dinámica de envío de spams, son los máximos responsables en el envío de este tipo de correo.

El spam llega por correo electrónico y si bien en sus comienzos llegaba en formato de texto, la eficacia de los programas antivirus ha hecho a los spammer ingeniárselas para tratar de engañar a estos filtros. Así observamos una nueva dinámica; la de enviar spam a través de archivos mp3, ppt, xls o zip. El spam se encuentra en el propio archivo adjunto, como es en el caso de spam de imágenes, en los que la URL a promocionar, en lugar de estar escrita con texto, se encuentra en la propia imagen adjunta, o en los spam con PDF adjunto el mensaje está en el propio archivo pdf.

¿Como protegernos del Spam?

Es básico tener un programa anti-virus instalado y actualizado con filtro anti-spam.

Otras amenazas del Cibercrimen

Redes de Bots

Redes de bots

“Bot” es el diminutivo de la palabra “Robot”. Son pequeños programas que se introducen en el ordenador por intrusos, con la intención de tomar el control remoto del equipo del usuario sin su conocimiento ni consentimiento.

Las redes de bots o Botnet, es una red o grupo de ordenadores infectados por bots y controlados remotamente por el propietario de los bots. Este propietario da instrucciones que pueden incluir: la propia actualización del bot, la descarga de una nueva amenaza, mostrar publicidad al usuario, el envío de spam o el lanzar ataques de denegación de servicio, entre otras.

Generalmente, al ordenador infectado se le denomina zombi. Algunas redes pueden llegar a tener decenas de miles de ordenadores zombis bajo control remoto.

El Scam

Scams

El scam es un tipo de correo electrónico fraudulento que pretende estafar económicamente al usuario por medio del "engaño", generalmente presentado como donación a recibir, lotería o premio al que se accede previo envío de dinero. Este tipo de malware podría entrar en la categoría de los conocidos como hoax sino fuera porque además del engaño, también buscan el beneficio económico. Por lo tanto, podríamos decir que los scams son una mezcla de phishing, pirámides de valor y hoax.

Entre los scams más conocidos están el conocido como “Estafa a la nigeriana” en la que intentan convencernos que hay varios millones de dólares, que por un motivo u otro no pueden salir legalmente de Nigeria, a no ser que se transfieran a una cuenta extranjera. A cambio, ofrecen una comisión para el receptor del correo por realizar una supuesta acción benéfica que finalmente se ve convertida en una estafa.

Otro scam que ha engañado a bastantes usuarios es el conocido como “scam del Tsunami”. En esta otra estafa se solicita ayuda económica a través del correo electrónico para las victimas del Tsunami que asoló el sureste asiático en 2004. Dinero que, evidentemente nunca llega a las víctimas y sí a las manos del estafador.

¿Como protegernos?

Es básico tener un programa anti-virus instalado y actualizado con filtro anti-spam.

El Malvare Clásico

Fue en 1949 cuando Von Neumann estableció la idea de programa almacenado y expuso La Teoría y Organización de Autómatas Complejos, donde presentaba por primera vez la posibilidad de desarrollar pequeños programas replicantes y capaces de tomar el control de otros programas de similar estructura. Si bien el concepto tiene miles de aplicaciones en la ciencia, es fácil apreciar una aplicación negativa de la teoría expuesta por Von Neumann: los virus informáticos, programas que se reproducen a sí mismos el mayor número de veces posible y aumentan su población de forma exponencial.

En 1959, en los laboratorios de Bell Computer, tres jóvenes programadores: Robert Thomas Morris, Douglas Mcllroy y Victor Vysottsky crean un juego denominado CoreWar basado en la teoría de Von Neumann y en el que el objetivo es que programas combatan entre sí tratando de ocupar toda la memoria de la máquina eliminando así a los oponentes. Este juego es considerado el precursor de los virus informáticos.

Fue en 1972 cuando Robert Thomas Morris creó el que es considerado cómo el primer virus propiamente dicho: el Creeper era capaz de infectar máquinas IBM 360 de la red ARPANET (la precedente de Internet) y emitía un mensaje en pantalla que decía “Soy una enredadera (creeper), atrápame si puedes”. Para eliminarlo, se creó otro virus llamado Reaper (segadora) que estaba programado para buscarlo y eliminarlo. Este es el origen de los actuales antivirus.

En la década de los 80 los PC ganaban popularidad y cada vez más gente entendía la informática y experimentaba con sus propios programas. Esto dio lugar a los primeros desarrolladores de programas dañinos y en 1981, Richard Skrenta escribe el primer virus de amplia reproducción: Elk Cloner, que contaba el número de veces que arrancaba el equipo y al llegar a 50 mostraba un poema.

En 1984, Frederick B. Cohen acuña por primera vez el término virus informático en uno de sus estudios definiéndolo como “Programa que puede infectar a otros programas incluyendo una copia posiblemente evolucionada de sí mismo”.

En 1987 hace su aparición el virus Jerusalem o Viernes 13, que era capaz de infectar archivos .EXE y .COM. Su primera aparición fue reportada desde la Universidad Hebrea de Jerusalem y ha llegado a ser uno de los virus más famosos de la historia.

En 1999 surge el gusano Happy desarrollado por el francés Spanska que crea una nueva corriente en cuanto al desarrollo de malware que persiste hasta el día de hoy: el envío de gusanos por correo electrónico. Este gusano estaba encaminado y programado para propagarse a través del correo electrónico.

En el año 2000 hubo una infección que tuvo muchísima repercusión mediática debido a los daños ocasionados por la infección tan masiva que produjo. Fuel el gusano I Love You o LoveLetter, que, basándose en técnicas de ingeniería social infectaba a los usuarios a través del correo electrónico. Comenzaba aquí la época de grandes epidemias masivas que tuvieron su punto álgido en el 2004.

Fue en ese año cuando aparecieron gusanos como el Mydoom, el Netsky, el Sasser, o el Bagle, que alarmaron a toda la sociedad y lo que buscaban era tener la mayor repercusión y reconocimiento posible. Ese fue el año más duro de este tipo epidemias y curiosamente el último. Los creadores de malware se dieron cuenta de que sus conocimientos servirían para algo más que para tener repercusión mediática… para ganar dinero.

El Gran Cambio

Fue en 2005 cuando, tras 5 años de tendencia sostenida en la que los virus tal y como los conocíamos fueron dejando su lugar a gusanos y troyanos encargados de formar redes de bots para obtener dinero, cuando vieron que el entretenimiento que podía suponer la creación de malware se podía convertir en un negocio muy rentable.

Quizá la mejor prueba de ello sean los denominados Troyanos Bancarios de los que existen miles de variantes dado que los creadores, para dificultar su detección modificaban permanente el código de los mismos.

Este tipo de malware actualmente se distribuye mediante exploits, spam o a través de otro malware que descarga el troyano bancario. Este último tipo de troyano es el encargado de robar información relacionada con las transacciones comerciales y/o datos bancarios del usuario infectado.

Otra amenaza latente relacionada con la obtención de beneficios económicos a través del malware es el spyware y adware, donde algunas empresas de software permiten al usuario utilizar sus aplicaciones a cambio de que los creadores puedan realizar un monitoreo de las actividades del usuario sin su consentimiento.

En cuanto a las amenazas para móviles, no cabe duda de que la llegada de las tecnologías, móviles e inalámbricas, y su constante evolución han revolucionado en los últimos años la forma en la que nos comunicamos y trabajamos. Sin embargo, la expansión del uso de esta tecnología ha hecho que también se convierta en un vector de ataque importante para la industria del malware.

Fue durante el año 2004 cuando se informó de la existencia del primer código malicioso para plataformas móviles: Cabir.A siendo, junto al ComWar.A, los mas conocidos, este último no solo por su capacidad de replicarse a través de Bluetooth sino también a través de mensajes de texto con imágenes y sonido (MMS), enviándose a las direcciones y números de la agenda de sus víctimas. Actualmente existe malware para las plataformas más comunes, como pueden ser Symbian, PocketPC, Palm, etc, siendo el método de propagación tan diverso como las posibilidades que nos ofrecen estos avances tecnológicos: SMS, MMS, IrDA, Bluetooth, etc.

A día de hoy la plataforma más atacada es Windows sobre procesadores de 32 bits. Como hemos mencionado anteriormente, los creadores de malware han visto en esta actividad un método de enriquecimiento y pensando en términos económicos y estableciendo el target más amplio posible, los usuarios de plataforma Windows representan el 90% del mercado. Quizás otro obstáculo con el que chocan los creadores de malware para Linux y Macintosh tiene que ver con la capacitación media/alta de los usuarios de este tipo de plataformas, por lo que la Ingeniería Social, principal método de propagación en la actualidad, no resulta tan eficiente con estos usuarios.

Virus Informático

Es un programa informático diseñado para infectar archivos. Además, algunos podrían ocasionar efectos molestos, destructivos e incluso irreparables en los sistemas sin el consentimiento y/o conocimiento del usuario.

Cuando se introduce en un sistema normalmente se alojará dentro del código de otros programas. El virus no actúa hasta que no se ejecuta el programa infectado. Algunos de ellos, además están preparados para activarse cuando se cumple una determinada condición (una fecha concreta, una acción que realiza el usuario, etc.).

El término virus informático se debe a su enorme parecido con los virus biológicos. Del mismo modo que los virus biológicos se introducen en el cuerpo humano e infectan una célula, que a su vez infectará nuevas células, los virus informáticos se introducen en los ordenadores e infectan ficheros insertando en ellos su "código". Cuando el programa infectado se ejecuta, el código entra en funcionamiento y el virus sigue extendiéndose.

¿Qué hacen los Virus Informáticos?

Los efectos de los virus pueden ser muy molestos para los usuarios ya que la infección de un fichero puede provocar la ralentización del ordenador o la modificación en su comportamiento y funcionamiento, entre otras cosas.

Los objetivos de los virus suelen ser los programas ejecutables (ficheros con extensión .EXE o .COM). Sin embargo, también pueden infectar otros tipos de ficheros, como páginas Web (.HTML), documentos de Word (.DOC), hojas de cálculo (.XLS), etc.

Los virus se pueden clasificar en función de múltiples características y criterios: según su funcionalidad, las técnicas que utilizan para infectar, los tipos de ficheros que infectan, los lugares donde se alojan, el sistema operativo o la plataforma tecnológica que atacan, etc.

Uno de los primeros ejemplares más dañinos de esta categoría fue el virus denominado Jerusalem.

Evolución de los Virus

Los virus no han experimentado una evolución reseñable, ya que hoy en día se siguen creando con el mismo objetivo: infectar ficheros. Mediante la creación de virus, los ciberdelincuentes no obtienen ningún tipo de beneficio económico, que es el principal objetivo que persiguen en la actualidad. De hecho, la tendencia de esta categoría, sobre todo a partir del año 2005 ha sido a la baja.

¿Cómo protegernos de Virus Informáticos?

A pesar de la tendencia a la baja de este tipo de amenazas, conviene estar alerta y protegidos frente a ellas. Para ello, existen una serie de consejos que mantendrán nuestro equipo mucho más seguro frente a los virus:

Antes de ejecutar cualquier fichero que pueda resultar sospechoso, analícelo con su solución antivirus.

Los Gusanos

Los "Gusanos Informáticos" son programas que realizan copias de sí mismos, alojándolas en diferentes ubicaciones del ordenador. El objetivo de este malware suele ser colapsar los ordenadores y las redes informáticas, impidiendo así el trabajo a los usuarios. A diferencia de los virus, los gusanos no infectan archivos.

¿Qué hacen los Gusano Informáticos?

El principal objetivo de los gusanos es propagarse y afectar al mayor número de ordenadores posible. Para ello, crean copias de sí mismos en el ordenador afectado, que distribuyen posteriormente a través de diferentes medios, como el correo electrónico, programas P2P o de mensajería instantánea, entre otros.

Los gusanos suelen utilizar técnicas de ingeniería social para conseguir mayor efectividad. Para ello, los creadores de malware seleccionan un tema o un nombre atractivo con el que camuflar el archivo malicioso. Los temas más recurrentes son los relacionados con el sexo, famosos, temas morbosos, temas de actualidad o software pirata.

Además, el uso de esta técnica aumenta considerablemente en fechas señaladas como San Valentín, Navidades y Halloween, entre otras.

Evolución de los Gusano Informáticos e Internet

Los gusanos también se han adaptado a la nueva dinámica del malware. Antes los creadores de malware buscaban fama y notoriedad, por lo que diseñaban gusanos capaces de propagarse masivamente e infectar ordenadores en todo el mundo.

Sin embargo, actualmente los gusanos están más orientados a obtener beneficios económicos. Se utilizan para crear grandes redes de bots que controlan miles de ordenadores en todo el mundo. Los ciberdelincuentes envían a estos ordenadores, denominados zombies, instrucciones para enviar spam, lanzar ataques de denegación de servicio o descargar archivos maliciosos, entre otras acciones. Familias como el Gaobot o Sdbot son ejemplos de gusanos diseñados con este fin

Actualmente, existen miles de ordenadores que están siendo utilizados como zombies sin que sus usuarios sean conscientes de ello. A pesar de estar comprometidos, los ordenadores se pueden utilizar con total normalidad, ya que el único indicio que se puede notar es una bajada en su rendimiento.

¿Cómo protegernos?

Para protegernos de este tipo de malware, existen una serie de consejos que mantendrán nuestro equipo mucho más seguro frente a los gusanos:

Antes de ejecutar cualquier archivo que pueda resultar sospechoso, analícelo con su solución antivirus.

Mantenga correctamente actualizado su programa antivirus

Los Troyanos

¿Qué son los "Troyanos"?

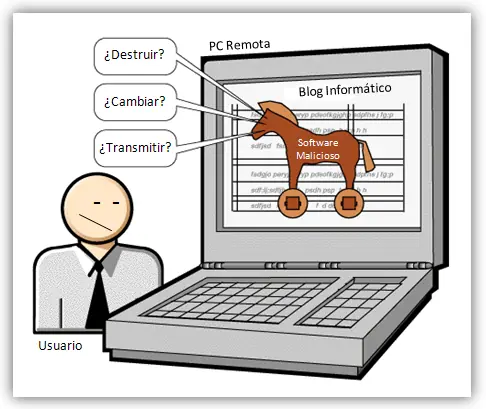

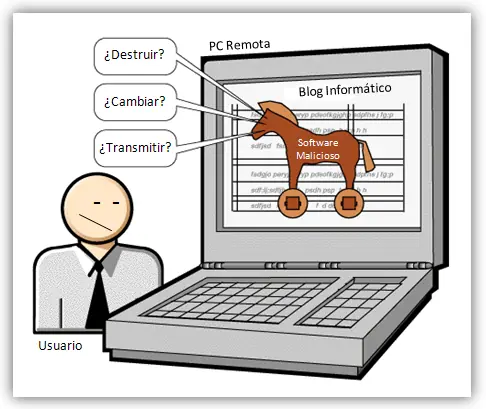

El principal objetivo de este tipo de malware es introducir e instalar otras aplicaciones en el equipo infectado, para permitir su control remoto desde otros equipos.

Los troyanos no se propagan por sí mismos, y su nombre deriva del parecido en su forma de actuar con los astutos griegos de la mitología, ya que los troyanos llegan al equipo del usuario como un programa aparentemente inofensivo, pero, en determinados casos, al ejecutarlo instalará en el equipo infectado un segundo programa; el troyano en sí. Este es un claro ejemplo de la familia de troyanos de tipo downloader.

Actualmente y a nivel mundial, el porcentaje del tráfico de Malware que representan los troyanos es: Virus: 10.56%

¿Qué hacen los Troyanos?

Los efectos de los troyanos pueden ser muy peligrosos. Al igual que los virus, tienen la capacidad de eliminar ficheros o destruir la información del disco duro. Pero además pueden capturar y reenviar datos confidenciales a una dirección externa o abrir puertos de comunicaciones, permitiendo que un posible intruso controle nuestro ordenador de forma remota. También pueden realizar acciones tales como capturar todos los textos introducidos mediante el teclado o registrar las contraseñas introducidas por el usuario. Es debido a esta particular característica, son muy utilizados por los ciberdelincuentes para, por ejemplo, robar datos bancarios.

Evolución informática e histórica de los Troyanos

Los troyanos se concibieron como una herramienta para causar el mayor daño posible en el equipo infectado. Trataban de formatear el equipo o eliminar archivos del Sistema pero no tuvieron mucha repercusión ya que en la época en la que los creadores de malware buscaban notoriedad, los troyanos no se propagaban por sí mismos. Un ejemplo de este tipo de troyano es el Autorooter.

En los últimos años y gracias a la popularización de Internet esta tendencia ha cambiado y es que los ciberdelincuentes han visto en este malware la herramienta perfecta para robar datos bancarios, nombres de usuario y contraseñas, información personal, etc. Es decir, han dado pie a la creación de una nueva categoría de malware: los troyanos bancarios y el Spyware.

Dentro de los troyanos bancarios, uno de los más activos en la última época es Trj/Sinowal, que es un kit que se vende en determinados foros rusos y que permite al comprador crear el troyano bancario que necesite para realizar un ataque.

¿Cómo protegernos de los Troyanos?

Para protegernos de este tipo de malware tan generalizado y al que todos estamos expuestos, existen una serie de consejos que mantendrán nuestro equipo mucho más seguro frente a él:

Evite descargarse contenidos de páginas desconocidas o de dudosa reputación.

Vigile las descargas realizadas desde aplicaciones P2P.

Actualice constantemente su programa antivirus

Virus Falsos o Hoax

Frecuentemente, circulan por Internet falsos mensajes de alerta sobre virus, conocidos como hoaxes o bulos. Su finalidad es generar alarma y confusión entre los usuarios.

Para confirmar si ha recibido un falso aviso de este tipo, consulte nuestro resumen de Hoaxes más extendidos o introduzca en nuestro buscador las palabras clave extraídas del mensaje que ha recibido (por ejemplo, el asunto del mensaje, nombre del fichero que le propone modificar o eliminar, etc.).

Un ejemplo es la broma clásica del acceso directo que, al ejecutarlo, se apaga el equipo. Otro ejemplo es el que al ejecutarse se trunca la máquina, y es necesario reiniciarla.

¿Qué hacer con los hoaxes?

Si recibe un hoax, le aconsejamos que no preste la más mínima atención a sus instrucciones y que lo elimine inmediatamente, sin reenviárselo a nadie para evitar su expansión.

Estas son las principales características que le ayudarán a distinguir estas falsas alarmas sobre virus:

Se envían por correo electrónico, con la intención de extender falsos rumores por Internet.

Los mensajes suelen tener un tono alarmista y normalmente incitan al usuario a tomar medidas inmediatas para resolver la supuesta infección. No hay que seguir jamás estas instrucciones, ya que suelen acarrear efectos dañinos para el ordenador.

Por regla general, siempre inciden en que el supuesto virus del que avisan no es detectado por ningún antivirus. Efectivamente, los antivirus no pueden detectarlo, porque el fichero del que habla el hoax no es un virus.

Para dar un aspecto verídico a los mensajes, normalmente incluyen en el encabezamiento el nombre de ciertas agencias de prensa o de otros organismos de prestigio. Por la misma razón, los mensajes no suelen estar fechados: así transmiten la impresión de que son mensajes recientes, aunque lleven mucho tiempo circulando por la Red.

Otros Malwares

El Rootkit

Se trata de programas diseñados para ocultar objetos como procesos, archivos o entradas del Registro de Windows. Este tipo de software no es malicioso en sí mismo, pero es utilizado por los creadores de malware para esconder evidencias y utilidades en los sistemas infectados. Existen ejemplares de malware que emplean rootkits con la finalidad de ocultar su presencia en el sistema en el que se instalan.

Ya durante el año 2005, se empezaron a detectar las primeras variantes de malware que utilizaban rootkits (herramientas externas, o incluso técnicas propias incluidas en su código) para evitar ser detectados. Los bots, adware y spyware han añadido estas características a las suyas propias, y esta tendencia no ha hecho más que aumentar en períodos sucesivos.

La utilización de estos programas se alinea a la perfección con la dinámica actual del malware: el cibercrimen. Si el objetivo es la realización de delitos informáticos para conseguir beneficios económicos, será de vital importancia pasar lo más inadvertido posible. De esta forma, se maximizará la cantidad de tiempo que el malware consiga estar activo dentro del ordenador, sin ser detectado.

Los Exploits

Es una técnica o un programa que aprovecha un fallo o hueco de seguridad -una vulnerabilidad- existente en un determinado protocolo de comunicaciones, sistema operativo, o herramienta informática.

Dicho error se refiere a operaciones que provocan un funcionamiento anormal de la aplicación, y que pueden ser producidas intencionadamente por una persona con fines maliciosos, como la ejecución de código remoto, denegación de servicio, revelación de información o elevación de privilegios

Agradecería sus comentarios y espero que les haya servido esta informacion.

Ojalá sean concientes, los que crean virus, que esto es algo que genera múltiples daños y no es lo correcto, a base de esta información quiero que se den cuenta.

Chau.

El Ciber Crimen

En los últimos 2 años hemos sido testigos de un cambio en la dinámica del malware debido a una evolución en la motivación de sus autores. Antes les movía la fama. Ahora su motivación es puramente económica: los hackers se están profesionalizando.

Hasta el 2004 las epidemias masivas eran cada vez más rápidas y sus efectos siempre muy evidentes. Se buscaba repercusión mediática. Todos recordamos el "I love You" o el "NetSky".

Hoy en día tenemos la falsa percepción de que no hay este tipo de epidemias. Sin embargo, los datos son alarmantes y demuestran con total claridad no solo que hay mucho más malware que antes sino que la motivación de los autores de malware ha cambiado. Ahora es una motivación puramente económica y existe toda una industria detrás que los financia y los impulsa haciendo que éstos se profesionalicen.

Por ello cada vez utilizan tecnologías más avanzadas y el malware es cada vez más sofisticado, diseñado especialmente para no ser detectado. Por lo tanto, este nuevo malware es mucho más difícil de combatir.

El Spyware

El spyware o programas espías son aplicaciones que recopilan información sobre una persona u organización sin su consentimiento ni conocimiento. Estos programas espías suelen robar datos sobre el usuario para beneficiarse económicamente o simplemente para utilizarlos con fines publicitarios.

El tipo de información que estos programas pueden recopilar es muy diversa: nombre y contraseña del correo electrónico del usuario, dirección IP y DNS del equipo, hábitos de navegación del usuario o incluso los datos bancarios que el usuario utiliza normalmente para realizar las compras por Internet. Lo que es evidente es que de toda la información que puede robar el spyware la más peligrosa es la relacionada con cuentas bancarias; de ello se encargan los troyanos bancarios.

Dentro de estos, uno de los más activos en la última época es Trj/Sinowal, que es un kit que se vende en determinados foros rusos y que permite al comprador crear el troyano bancario que necesite para realizar un ataque.

Uno de los casos que más impacto tuvo fue el Trj/Rona.A. Se trataba de un spyware que se utilizó para realizar espionaje industrial a una empresa israelí en 2005.

¿Quien los envía?

Los programas espía son siempre enviados por ciberdelincuentes, que una vez los han desarrollado, los venden en el mercado negro para su utilización en fraudes on-line y cibercrimen.

Existe otro determinado tipo de spyware que crea cierta controversia, ya que hay quien considera que los programas de tipo adware o las Toolbar (barras de herramientas) son, en cierta medida, spyware. Podríamos decir que esta afirmación no es errónea, pero en cualquier caso, la información que estos programas de tipo adware envían a las empresas de publicidad responsables de los mismos no lo hacen con fines delictivos, sino publicitarios, y esa información en ningún caso será relativa a datos bancarios, sino a páginas más visitadas o páginas favoritas, etc.

¿Cómo llega?

El spyware se instala en el equipo sin que el usuario se dé cuenta. Puede instalarse al descargar algún tipo de contenido de una página Web o de redes P2P, al instalar alguna aplicación gratuita (freeware) o sencillamente al navegar por páginas poco recomendables.

Generalmente estos programas espía se instalan al aceptar la instalación de otras aplicaciones que nada tienen que ver con ésta pero que, sin saberlo y de acuerdo a las bases legales de ese programa, el usuario finalmente acepta. Es por esto que, en principio, el propósito de estos programas espías es legítimo, a excepción de cuando se usa el spyware para el robo de identidad o de datos bancarios, que en ese caso será un troyano bancario el que habrá infectado nuestro equipo.

Para protegernos de este tipo de malware tan generalizado y al que todos estamos expuestos, existen una serie de consejos que mantendrán nuestro equipo mucho más seguro frente a él:

Evite descargarse contenidos de páginas desconocidas o de dudosa reputación.

Vigile las descargas realizadas desde aplicaciones P2P.

Si cree estar infectado por spyware intente desinstalarlo como si se tratase de cualquier otra aplicación desde el Panel de Control/Agregar–Quitar Programas. Si así no consigue desinstalarlo ejecute su programa anti-virus.

El Phishing

El "phishing" consiste en el envío de correos electrónicos que, aparentando provenir de fuentes fiables (por ejemplo, entidades bancarias), intentan obtener datos confidenciales del usuario, que posteriormente son utilizados para la realización de algún tipo de fraude.

Para ello, suelen incluir un enlace que, al ser pulsado, lleva a páginas web falsificadas. De esta manera, el usuario, creyendo estar en un sitio de toda confianza, introduce la información solicitada que, en realidad, va a parar a manos del estafador.

Los principales daños provocados por el phishing son:

Robo de identidad y datos confidenciales de los usuarios. Esto puede conllevar pérdidas económicas para los usuarios o incluso impedirles el acceso a sus propias cuentas.

Pérdida de productividad.

Consumo de recursos de las redes corporativas (ancho de banda, saturación del correo, etc.).

Una de las modalidades más peligrosas del phishing es el pharming. Esta técnica consiste en modificar el sistema de resolución de nombres de dominio (DNS) para conducir al usuario a una página web falsa.

Cuando un usuario teclea una dirección en su navegador, esta debe ser convertida a una dirección IP numérica. Este proceso es lo que se llama resolución de nombres, y de ello se encargan los servidores DNS.

Sin embargo, existen ejemplares de malware diseñados para modificar el sistema de resolución de nombres local, ubicado en un fichero denominado HOSTS.

Este fichero permite almacenar de forma local esa resolución de nombres asociadas a direcciones IP. De esta manera, aunque el usuario introduzca en el navegador el nombre de una página web legítima, el ordenador primero consultará a ese fichero HOSTS si existe una dirección IP asociada a ese nombre. En caso de no encontrarla, lo consultará con el servidor DNS de su proveedor.

Esta técnica conocida como pharming es utilizada normalmente para realizar ataques de phishing, redirigiendo el nombre de dominio de una entidad de confianza a una página web, en apariencia idéntica, pero que en realidad ha sido creada por el atacante para obtener los datos privados del usuario, generalmente datos bancarios.

A diferencia del phishing, el pharming no se lleva a cabo en un momento concreto, ya que la modificación del fichero HOSTS permanece en un ordenador, a la espera de que el usuario acceda a su servicio bancario.

¿Cómo llega?

El mecanismo más empleado habitualmente es la generación de un correo electrónico falso que simule proceder de una determinada compañía, a cuyos clientes se pretende engañar. Dicho mensaje contendrá enlaces que apuntan a una o varias páginas web que imitan en todo o en parte el aspecto y funcionalidad de la empresa, de la que se espera que el receptor mantenga una relación comercial.

Respecto a la relación entre spam y phishing, parece claro que este tipo de mensajes de distribución masiva puede ser una eficiente forma de captación utilizada por los ciberdelincuentes. De hecho, uno de los métodos más habituales de contacto para la comisión de delitos informáticos es el correo electrónico.

Sin embargo, el canal de contacto para llevar a cabo estos delitos no se limita exclusivamente al correo electrónico, sino que también es posible realizar ataques de phishing a través de SMS, conocido como smishing, o de telefonía IP, conocido como vishing.

En el smishing el usuario recibe un mensaje de texto intentando convencerle de que visite un enlace fraudulento. En el vishing el usuario recibe una llamada telefónica que simula proceder de una entidad bancaria solicitándole que verifique una serie de datos.

Además, a continuación proporcionamos una serie de consejos que pueden ayudarle a reducir el riesgo de sufrir un ataque de phishing:

Verifique la fuente de información. No conteste automáticamente a ningún correo que solicite información personal o financiera.

Escriba la dirección en su navegador de Internet en lugar de hacer clic en el enlace proporcionado en el correo electrónico.

Compruebe que la página web en la que ha entrado es una dirección segura. Para ello, ha de empezar con https:// y un pequeño candado cerrado debe aparecer en la barra de estado de nuestro navegador.

Revise periódicamente sus cuentas para detectar transferencias o transacciones irregulares.

No olvide que las entidades bancarias no solicitan información confidencial a través de canales no seguros, como el correo electrónico.

El Spam

El spam es el correo electrónico no solicitado que es enviado en cantidades masivas a un número muy amplio de usuarios generalmente con el fin de comercializar, ofertar o tratar de despertar el interés con respecto a algún producto o servicio. Este tipo de correos electrónicos suponen también, en muchos casos, la punta de lanza para cometer ciberdelitos como el phishing o el scam.

Con respecto a los tipos de spam, partiendo de diferentes clasificaciones, se puede distinguir diferentes modalidades en función del contenido de los mismos:

El spam con fines comerciales. Es el pionero de todos los tipos. Trata de difundir la posibilidad de adquirir algún producto o servicio a un precio inferior al de mercado. En algunos casos este tipo de mensajes está relacionado con tipos delictivos ya que viola leyes de propiedad intelectual, patentes o normativas sanitarias al vender joyas, fármacos o música.

¿Quien envía Spam?

Además de las propias empresas anunciantes de los productos que se tratan de vender, los creadores de malware, que han adoptado una nueva dinámica de envío de spams, son los máximos responsables en el envío de este tipo de correo.

El spam llega por correo electrónico y si bien en sus comienzos llegaba en formato de texto, la eficacia de los programas antivirus ha hecho a los spammer ingeniárselas para tratar de engañar a estos filtros. Así observamos una nueva dinámica; la de enviar spam a través de archivos mp3, ppt, xls o zip. El spam se encuentra en el propio archivo adjunto, como es en el caso de spam de imágenes, en los que la URL a promocionar, en lugar de estar escrita con texto, se encuentra en la propia imagen adjunta, o en los spam con PDF adjunto el mensaje está en el propio archivo pdf.

¿Como protegernos del Spam?

Es básico tener un programa anti-virus instalado y actualizado con filtro anti-spam.

Otras amenazas del Cibercrimen

Redes de Bots

Redes de bots

“Bot” es el diminutivo de la palabra “Robot”. Son pequeños programas que se introducen en el ordenador por intrusos, con la intención de tomar el control remoto del equipo del usuario sin su conocimiento ni consentimiento.

Las redes de bots o Botnet, es una red o grupo de ordenadores infectados por bots y controlados remotamente por el propietario de los bots. Este propietario da instrucciones que pueden incluir: la propia actualización del bot, la descarga de una nueva amenaza, mostrar publicidad al usuario, el envío de spam o el lanzar ataques de denegación de servicio, entre otras.

Generalmente, al ordenador infectado se le denomina zombi. Algunas redes pueden llegar a tener decenas de miles de ordenadores zombis bajo control remoto.

El Scam

Scams

El scam es un tipo de correo electrónico fraudulento que pretende estafar económicamente al usuario por medio del "engaño", generalmente presentado como donación a recibir, lotería o premio al que se accede previo envío de dinero. Este tipo de malware podría entrar en la categoría de los conocidos como hoax sino fuera porque además del engaño, también buscan el beneficio económico. Por lo tanto, podríamos decir que los scams son una mezcla de phishing, pirámides de valor y hoax.

Entre los scams más conocidos están el conocido como “Estafa a la nigeriana” en la que intentan convencernos que hay varios millones de dólares, que por un motivo u otro no pueden salir legalmente de Nigeria, a no ser que se transfieran a una cuenta extranjera. A cambio, ofrecen una comisión para el receptor del correo por realizar una supuesta acción benéfica que finalmente se ve convertida en una estafa.

Otro scam que ha engañado a bastantes usuarios es el conocido como “scam del Tsunami”. En esta otra estafa se solicita ayuda económica a través del correo electrónico para las victimas del Tsunami que asoló el sureste asiático en 2004. Dinero que, evidentemente nunca llega a las víctimas y sí a las manos del estafador.

¿Como protegernos?

Es básico tener un programa anti-virus instalado y actualizado con filtro anti-spam.

El Malvare Clásico

Fue en 1949 cuando Von Neumann estableció la idea de programa almacenado y expuso La Teoría y Organización de Autómatas Complejos, donde presentaba por primera vez la posibilidad de desarrollar pequeños programas replicantes y capaces de tomar el control de otros programas de similar estructura. Si bien el concepto tiene miles de aplicaciones en la ciencia, es fácil apreciar una aplicación negativa de la teoría expuesta por Von Neumann: los virus informáticos, programas que se reproducen a sí mismos el mayor número de veces posible y aumentan su población de forma exponencial.

En 1959, en los laboratorios de Bell Computer, tres jóvenes programadores: Robert Thomas Morris, Douglas Mcllroy y Victor Vysottsky crean un juego denominado CoreWar basado en la teoría de Von Neumann y en el que el objetivo es que programas combatan entre sí tratando de ocupar toda la memoria de la máquina eliminando así a los oponentes. Este juego es considerado el precursor de los virus informáticos.

Fue en 1972 cuando Robert Thomas Morris creó el que es considerado cómo el primer virus propiamente dicho: el Creeper era capaz de infectar máquinas IBM 360 de la red ARPANET (la precedente de Internet) y emitía un mensaje en pantalla que decía “Soy una enredadera (creeper), atrápame si puedes”. Para eliminarlo, se creó otro virus llamado Reaper (segadora) que estaba programado para buscarlo y eliminarlo. Este es el origen de los actuales antivirus.

En la década de los 80 los PC ganaban popularidad y cada vez más gente entendía la informática y experimentaba con sus propios programas. Esto dio lugar a los primeros desarrolladores de programas dañinos y en 1981, Richard Skrenta escribe el primer virus de amplia reproducción: Elk Cloner, que contaba el número de veces que arrancaba el equipo y al llegar a 50 mostraba un poema.

En 1984, Frederick B. Cohen acuña por primera vez el término virus informático en uno de sus estudios definiéndolo como “Programa que puede infectar a otros programas incluyendo una copia posiblemente evolucionada de sí mismo”.

En 1987 hace su aparición el virus Jerusalem o Viernes 13, que era capaz de infectar archivos .EXE y .COM. Su primera aparición fue reportada desde la Universidad Hebrea de Jerusalem y ha llegado a ser uno de los virus más famosos de la historia.

En 1999 surge el gusano Happy desarrollado por el francés Spanska que crea una nueva corriente en cuanto al desarrollo de malware que persiste hasta el día de hoy: el envío de gusanos por correo electrónico. Este gusano estaba encaminado y programado para propagarse a través del correo electrónico.

En el año 2000 hubo una infección que tuvo muchísima repercusión mediática debido a los daños ocasionados por la infección tan masiva que produjo. Fuel el gusano I Love You o LoveLetter, que, basándose en técnicas de ingeniería social infectaba a los usuarios a través del correo electrónico. Comenzaba aquí la época de grandes epidemias masivas que tuvieron su punto álgido en el 2004.

Fue en ese año cuando aparecieron gusanos como el Mydoom, el Netsky, el Sasser, o el Bagle, que alarmaron a toda la sociedad y lo que buscaban era tener la mayor repercusión y reconocimiento posible. Ese fue el año más duro de este tipo epidemias y curiosamente el último. Los creadores de malware se dieron cuenta de que sus conocimientos servirían para algo más que para tener repercusión mediática… para ganar dinero.

El Gran Cambio

Fue en 2005 cuando, tras 5 años de tendencia sostenida en la que los virus tal y como los conocíamos fueron dejando su lugar a gusanos y troyanos encargados de formar redes de bots para obtener dinero, cuando vieron que el entretenimiento que podía suponer la creación de malware se podía convertir en un negocio muy rentable.

Quizá la mejor prueba de ello sean los denominados Troyanos Bancarios de los que existen miles de variantes dado que los creadores, para dificultar su detección modificaban permanente el código de los mismos.

Este tipo de malware actualmente se distribuye mediante exploits, spam o a través de otro malware que descarga el troyano bancario. Este último tipo de troyano es el encargado de robar información relacionada con las transacciones comerciales y/o datos bancarios del usuario infectado.

Otra amenaza latente relacionada con la obtención de beneficios económicos a través del malware es el spyware y adware, donde algunas empresas de software permiten al usuario utilizar sus aplicaciones a cambio de que los creadores puedan realizar un monitoreo de las actividades del usuario sin su consentimiento.

En cuanto a las amenazas para móviles, no cabe duda de que la llegada de las tecnologías, móviles e inalámbricas, y su constante evolución han revolucionado en los últimos años la forma en la que nos comunicamos y trabajamos. Sin embargo, la expansión del uso de esta tecnología ha hecho que también se convierta en un vector de ataque importante para la industria del malware.

Fue durante el año 2004 cuando se informó de la existencia del primer código malicioso para plataformas móviles: Cabir.A siendo, junto al ComWar.A, los mas conocidos, este último no solo por su capacidad de replicarse a través de Bluetooth sino también a través de mensajes de texto con imágenes y sonido (MMS), enviándose a las direcciones y números de la agenda de sus víctimas. Actualmente existe malware para las plataformas más comunes, como pueden ser Symbian, PocketPC, Palm, etc, siendo el método de propagación tan diverso como las posibilidades que nos ofrecen estos avances tecnológicos: SMS, MMS, IrDA, Bluetooth, etc.

A día de hoy la plataforma más atacada es Windows sobre procesadores de 32 bits. Como hemos mencionado anteriormente, los creadores de malware han visto en esta actividad un método de enriquecimiento y pensando en términos económicos y estableciendo el target más amplio posible, los usuarios de plataforma Windows representan el 90% del mercado. Quizás otro obstáculo con el que chocan los creadores de malware para Linux y Macintosh tiene que ver con la capacitación media/alta de los usuarios de este tipo de plataformas, por lo que la Ingeniería Social, principal método de propagación en la actualidad, no resulta tan eficiente con estos usuarios.

Virus Informático

Es un programa informático diseñado para infectar archivos. Además, algunos podrían ocasionar efectos molestos, destructivos e incluso irreparables en los sistemas sin el consentimiento y/o conocimiento del usuario.

Cuando se introduce en un sistema normalmente se alojará dentro del código de otros programas. El virus no actúa hasta que no se ejecuta el programa infectado. Algunos de ellos, además están preparados para activarse cuando se cumple una determinada condición (una fecha concreta, una acción que realiza el usuario, etc.).

El término virus informático se debe a su enorme parecido con los virus biológicos. Del mismo modo que los virus biológicos se introducen en el cuerpo humano e infectan una célula, que a su vez infectará nuevas células, los virus informáticos se introducen en los ordenadores e infectan ficheros insertando en ellos su "código". Cuando el programa infectado se ejecuta, el código entra en funcionamiento y el virus sigue extendiéndose.

¿Qué hacen los Virus Informáticos?

Los efectos de los virus pueden ser muy molestos para los usuarios ya que la infección de un fichero puede provocar la ralentización del ordenador o la modificación en su comportamiento y funcionamiento, entre otras cosas.

Los objetivos de los virus suelen ser los programas ejecutables (ficheros con extensión .EXE o .COM). Sin embargo, también pueden infectar otros tipos de ficheros, como páginas Web (.HTML), documentos de Word (.DOC), hojas de cálculo (.XLS), etc.

Los virus se pueden clasificar en función de múltiples características y criterios: según su funcionalidad, las técnicas que utilizan para infectar, los tipos de ficheros que infectan, los lugares donde se alojan, el sistema operativo o la plataforma tecnológica que atacan, etc.

Uno de los primeros ejemplares más dañinos de esta categoría fue el virus denominado Jerusalem.

Evolución de los Virus

Los virus no han experimentado una evolución reseñable, ya que hoy en día se siguen creando con el mismo objetivo: infectar ficheros. Mediante la creación de virus, los ciberdelincuentes no obtienen ningún tipo de beneficio económico, que es el principal objetivo que persiguen en la actualidad. De hecho, la tendencia de esta categoría, sobre todo a partir del año 2005 ha sido a la baja.

¿Cómo protegernos de Virus Informáticos?

A pesar de la tendencia a la baja de este tipo de amenazas, conviene estar alerta y protegidos frente a ellas. Para ello, existen una serie de consejos que mantendrán nuestro equipo mucho más seguro frente a los virus:

Antes de ejecutar cualquier fichero que pueda resultar sospechoso, analícelo con su solución antivirus.

Los Gusanos

Los "Gusanos Informáticos" son programas que realizan copias de sí mismos, alojándolas en diferentes ubicaciones del ordenador. El objetivo de este malware suele ser colapsar los ordenadores y las redes informáticas, impidiendo así el trabajo a los usuarios. A diferencia de los virus, los gusanos no infectan archivos.

¿Qué hacen los Gusano Informáticos?

El principal objetivo de los gusanos es propagarse y afectar al mayor número de ordenadores posible. Para ello, crean copias de sí mismos en el ordenador afectado, que distribuyen posteriormente a través de diferentes medios, como el correo electrónico, programas P2P o de mensajería instantánea, entre otros.

Los gusanos suelen utilizar técnicas de ingeniería social para conseguir mayor efectividad. Para ello, los creadores de malware seleccionan un tema o un nombre atractivo con el que camuflar el archivo malicioso. Los temas más recurrentes son los relacionados con el sexo, famosos, temas morbosos, temas de actualidad o software pirata.

Además, el uso de esta técnica aumenta considerablemente en fechas señaladas como San Valentín, Navidades y Halloween, entre otras.

Evolución de los Gusano Informáticos e Internet

Los gusanos también se han adaptado a la nueva dinámica del malware. Antes los creadores de malware buscaban fama y notoriedad, por lo que diseñaban gusanos capaces de propagarse masivamente e infectar ordenadores en todo el mundo.

Sin embargo, actualmente los gusanos están más orientados a obtener beneficios económicos. Se utilizan para crear grandes redes de bots que controlan miles de ordenadores en todo el mundo. Los ciberdelincuentes envían a estos ordenadores, denominados zombies, instrucciones para enviar spam, lanzar ataques de denegación de servicio o descargar archivos maliciosos, entre otras acciones. Familias como el Gaobot o Sdbot son ejemplos de gusanos diseñados con este fin

Actualmente, existen miles de ordenadores que están siendo utilizados como zombies sin que sus usuarios sean conscientes de ello. A pesar de estar comprometidos, los ordenadores se pueden utilizar con total normalidad, ya que el único indicio que se puede notar es una bajada en su rendimiento.

¿Cómo protegernos?

Para protegernos de este tipo de malware, existen una serie de consejos que mantendrán nuestro equipo mucho más seguro frente a los gusanos:

Antes de ejecutar cualquier archivo que pueda resultar sospechoso, analícelo con su solución antivirus.

Mantenga correctamente actualizado su programa antivirus

Los Troyanos

¿Qué son los "Troyanos"?

El principal objetivo de este tipo de malware es introducir e instalar otras aplicaciones en el equipo infectado, para permitir su control remoto desde otros equipos.

Los troyanos no se propagan por sí mismos, y su nombre deriva del parecido en su forma de actuar con los astutos griegos de la mitología, ya que los troyanos llegan al equipo del usuario como un programa aparentemente inofensivo, pero, en determinados casos, al ejecutarlo instalará en el equipo infectado un segundo programa; el troyano en sí. Este es un claro ejemplo de la familia de troyanos de tipo downloader.

Actualmente y a nivel mundial, el porcentaje del tráfico de Malware que representan los troyanos es: Virus: 10.56%

¿Qué hacen los Troyanos?

Los efectos de los troyanos pueden ser muy peligrosos. Al igual que los virus, tienen la capacidad de eliminar ficheros o destruir la información del disco duro. Pero además pueden capturar y reenviar datos confidenciales a una dirección externa o abrir puertos de comunicaciones, permitiendo que un posible intruso controle nuestro ordenador de forma remota. También pueden realizar acciones tales como capturar todos los textos introducidos mediante el teclado o registrar las contraseñas introducidas por el usuario. Es debido a esta particular característica, son muy utilizados por los ciberdelincuentes para, por ejemplo, robar datos bancarios.

Evolución informática e histórica de los Troyanos

Los troyanos se concibieron como una herramienta para causar el mayor daño posible en el equipo infectado. Trataban de formatear el equipo o eliminar archivos del Sistema pero no tuvieron mucha repercusión ya que en la época en la que los creadores de malware buscaban notoriedad, los troyanos no se propagaban por sí mismos. Un ejemplo de este tipo de troyano es el Autorooter.

En los últimos años y gracias a la popularización de Internet esta tendencia ha cambiado y es que los ciberdelincuentes han visto en este malware la herramienta perfecta para robar datos bancarios, nombres de usuario y contraseñas, información personal, etc. Es decir, han dado pie a la creación de una nueva categoría de malware: los troyanos bancarios y el Spyware.

Dentro de los troyanos bancarios, uno de los más activos en la última época es Trj/Sinowal, que es un kit que se vende en determinados foros rusos y que permite al comprador crear el troyano bancario que necesite para realizar un ataque.

¿Cómo protegernos de los Troyanos?

Para protegernos de este tipo de malware tan generalizado y al que todos estamos expuestos, existen una serie de consejos que mantendrán nuestro equipo mucho más seguro frente a él:

Evite descargarse contenidos de páginas desconocidas o de dudosa reputación.

Vigile las descargas realizadas desde aplicaciones P2P.

Actualice constantemente su programa antivirus

Virus Falsos o Hoax

Frecuentemente, circulan por Internet falsos mensajes de alerta sobre virus, conocidos como hoaxes o bulos. Su finalidad es generar alarma y confusión entre los usuarios.

Para confirmar si ha recibido un falso aviso de este tipo, consulte nuestro resumen de Hoaxes más extendidos o introduzca en nuestro buscador las palabras clave extraídas del mensaje que ha recibido (por ejemplo, el asunto del mensaje, nombre del fichero que le propone modificar o eliminar, etc.).

Un ejemplo es la broma clásica del acceso directo que, al ejecutarlo, se apaga el equipo. Otro ejemplo es el que al ejecutarse se trunca la máquina, y es necesario reiniciarla.

¿Qué hacer con los hoaxes?

Si recibe un hoax, le aconsejamos que no preste la más mínima atención a sus instrucciones y que lo elimine inmediatamente, sin reenviárselo a nadie para evitar su expansión.

Estas son las principales características que le ayudarán a distinguir estas falsas alarmas sobre virus:

Se envían por correo electrónico, con la intención de extender falsos rumores por Internet.

Los mensajes suelen tener un tono alarmista y normalmente incitan al usuario a tomar medidas inmediatas para resolver la supuesta infección. No hay que seguir jamás estas instrucciones, ya que suelen acarrear efectos dañinos para el ordenador.

Por regla general, siempre inciden en que el supuesto virus del que avisan no es detectado por ningún antivirus. Efectivamente, los antivirus no pueden detectarlo, porque el fichero del que habla el hoax no es un virus.

Para dar un aspecto verídico a los mensajes, normalmente incluyen en el encabezamiento el nombre de ciertas agencias de prensa o de otros organismos de prestigio. Por la misma razón, los mensajes no suelen estar fechados: así transmiten la impresión de que son mensajes recientes, aunque lleven mucho tiempo circulando por la Red.

Otros Malwares

El Rootkit

Se trata de programas diseñados para ocultar objetos como procesos, archivos o entradas del Registro de Windows. Este tipo de software no es malicioso en sí mismo, pero es utilizado por los creadores de malware para esconder evidencias y utilidades en los sistemas infectados. Existen ejemplares de malware que emplean rootkits con la finalidad de ocultar su presencia en el sistema en el que se instalan.

Ya durante el año 2005, se empezaron a detectar las primeras variantes de malware que utilizaban rootkits (herramientas externas, o incluso técnicas propias incluidas en su código) para evitar ser detectados. Los bots, adware y spyware han añadido estas características a las suyas propias, y esta tendencia no ha hecho más que aumentar en períodos sucesivos.

La utilización de estos programas se alinea a la perfección con la dinámica actual del malware: el cibercrimen. Si el objetivo es la realización de delitos informáticos para conseguir beneficios económicos, será de vital importancia pasar lo más inadvertido posible. De esta forma, se maximizará la cantidad de tiempo que el malware consiga estar activo dentro del ordenador, sin ser detectado.

Los Exploits

Es una técnica o un programa que aprovecha un fallo o hueco de seguridad -una vulnerabilidad- existente en un determinado protocolo de comunicaciones, sistema operativo, o herramienta informática.

Dicho error se refiere a operaciones que provocan un funcionamiento anormal de la aplicación, y que pueden ser producidas intencionadamente por una persona con fines maliciosos, como la ejecución de código remoto, denegación de servicio, revelación de información o elevación de privilegios

Agradecería sus comentarios y espero que les haya servido esta informacion.

Ojalá sean concientes, los que crean virus, que esto es algo que genera múltiples daños y no es lo correcto, a base de esta información quiero que se den cuenta.

Chau.