Hola segidores del gran Peluchin; les dejo esta información que capaz a alguno le sirve, maquinolas

George Chatzisofroniou ha publicado un nuevo método de hacking WPA / WPA2 (KAKING) de seguridad con una herramienta de ingeniería social WiFi diseñado para robar credenciales de usuarios de redes inalámbricas seguras.

El administrador de la Universidad de Grecia desarrolló la herramienta WiFiPhisher que se utiliza para descubrir y replicar las redes protegidas con WPA, sans contraseña.

La herramienta, se puede descargar desde GitHub aquí y funciona mediante la producción de una serie de paquetes de desautorización en un punto de acceso legítimo jamming y que obliga al usuario a inspeccionar las redes disponibles.

Los usuarios verán la red maliciosa haciéndose pasar por su punto de acceso de confianza.

Como Funciona?

Como se menciono anteriormente Wifiphisher es una herramienta de seguridad que monta ataques de phishing automatizados rápido contra las redes WPA con el fin de obtener la contraseña secreta. Es un ataque de ingeniería social que a diferencia de otros métodos que no incluye ninguna fuerza bruta. Es una manera fácil de obtener las credenciales de WPA.

Wifiphisher trabaja en Kali Linux y está disponible bajo la licencia MIT.

Desde la perspectiva de la víctima, el ataque hace uso en tres fases:

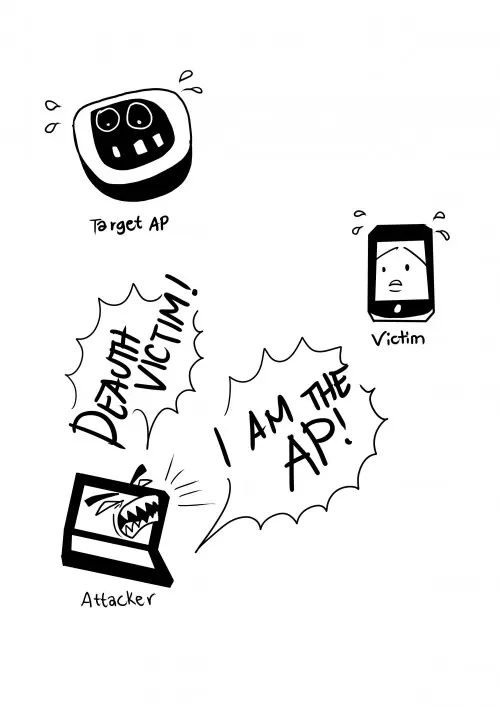

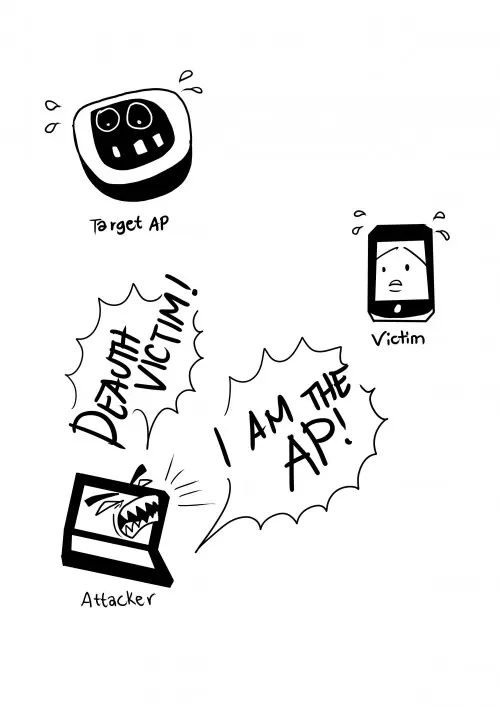

1.) La víctima está siendo desautentificada desde su punto de acceso. Wifiphisher atasca continuamente todos los dispositivos wifi del punto de acceso de destino dentro de su alcance mediante el envío de paquetes deauth al cliente desde el punto de acceso, al punto de acceso del cliente, y la dirección de difusión también.

2.) La víctima se une a un punto de acceso no autorizado. Wifiphisher olfatea el área y copia la configuración del punto de acceso de destino. A continuación, crea un punto de acceso inalámbrico de la picaresca que se modela en el objetivo. También establece un servidor NAT / DHCP y reenvía los puertos correctos. En consecuencia, debido a la interferencia, los clientes comenzarán a conectarse al punto de acceso no autorizado. Después de esta fase, la víctima estara MiTMed (Man-in-the-middle attack).

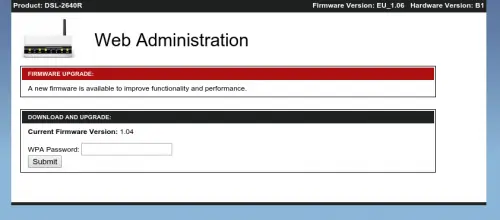

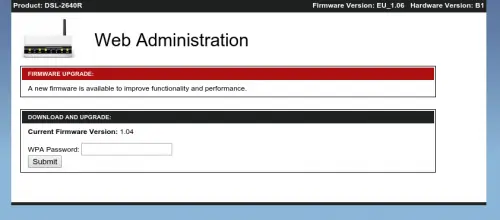

3.) La víctima se sirve una página de configuración del router de aspecto realista. Wifiphisher emplea un mini servidor web que responde a HTTP y HTTPS. Tan pronto como la víctima solicita una página de Internet, wifiphisher responderá con una página falsa realista que solicita la confirmación de contraseña WPA debido a una actualización del firmware del router.

Aquí es un diagrama de lo anterior:

GRACIAS POR PASAR!!

George Chatzisofroniou ha publicado un nuevo método de hacking WPA / WPA2 (KAKING) de seguridad con una herramienta de ingeniería social WiFi diseñado para robar credenciales de usuarios de redes inalámbricas seguras.

El administrador de la Universidad de Grecia desarrolló la herramienta WiFiPhisher que se utiliza para descubrir y replicar las redes protegidas con WPA, sans contraseña.

La herramienta, se puede descargar desde GitHub aquí y funciona mediante la producción de una serie de paquetes de desautorización en un punto de acceso legítimo jamming y que obliga al usuario a inspeccionar las redes disponibles.

Los usuarios verán la red maliciosa haciéndose pasar por su punto de acceso de confianza.

"WiFiPhisher es una herramienta de seguridad que monta ataques de phishing automatizados, rápido contra las redes WPA con el fin de obtener la contraseña secreta y no incluye ninguna fuerza bruta",dijo Chatzisofroniou_sophron.

"WifiPhisher olfatea el área y copia la configuración del punto de acceso de destino y crea un punto de acceso inalámbrico de la picaresca que se inspira en el blanco."

"Tan pronto como la víctima solicita una página de internet, WifiPhisher responderá con una página falsa realista que solicita la confirmación de contraseña WPA debido a una actualización del firmware del router."

Como Funciona?

Como se menciono anteriormente Wifiphisher es una herramienta de seguridad que monta ataques de phishing automatizados rápido contra las redes WPA con el fin de obtener la contraseña secreta. Es un ataque de ingeniería social que a diferencia de otros métodos que no incluye ninguna fuerza bruta. Es una manera fácil de obtener las credenciales de WPA.

Wifiphisher trabaja en Kali Linux y está disponible bajo la licencia MIT.

Desde la perspectiva de la víctima, el ataque hace uso en tres fases:

1.) La víctima está siendo desautentificada desde su punto de acceso. Wifiphisher atasca continuamente todos los dispositivos wifi del punto de acceso de destino dentro de su alcance mediante el envío de paquetes deauth al cliente desde el punto de acceso, al punto de acceso del cliente, y la dirección de difusión también.

2.) La víctima se une a un punto de acceso no autorizado. Wifiphisher olfatea el área y copia la configuración del punto de acceso de destino. A continuación, crea un punto de acceso inalámbrico de la picaresca que se modela en el objetivo. También establece un servidor NAT / DHCP y reenvía los puertos correctos. En consecuencia, debido a la interferencia, los clientes comenzarán a conectarse al punto de acceso no autorizado. Después de esta fase, la víctima estara MiTMed (Man-in-the-middle attack).

3.) La víctima se sirve una página de configuración del router de aspecto realista. Wifiphisher emplea un mini servidor web que responde a HTTP y HTTPS. Tan pronto como la víctima solicita una página de Internet, wifiphisher responderá con una página falsa realista que solicita la confirmación de contraseña WPA debido a una actualización del firmware del router.

Aquí es un diagrama de lo anterior:

GRACIAS POR PASAR!!