..................................................................................................

Si te roban la contraseña de facebook no lo llames hackear te muestro lo que hacen los verdaderos hackers en este post:

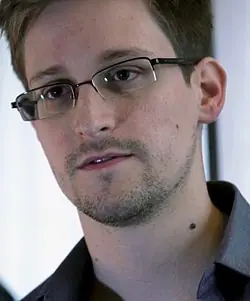

En 2010, mientras estaba trabajando en la NSA, Snowden realizó un curso de formación destinado a profesionales de seguridad para aprender a pensar como los 'hackers' y entender sus técnicas; el curso tenía como objetivo ofrecer a los empleados un 'título de 'hacker'' para que pudieran proporcionar mayor seguridad a las redes de su empresa.

El certificado que figura en el currículum de Snowden supone que el ex empleado de la NSA estaría capacitado para obtener acceso a sistemas informáticos a través de la NSA sin ser advertido y para recabar los documentos de vigilancia altamente clasificados que filtró el mes pasado.

El currículum, que menciona el diario 'The New York Times' y que no se ha hecho público, ofrece una nueva imagen sobre cuáles eran las habilidades y las responsabilidades del ex contratista durante el periodo en que trabajó para la NSA. Mientras que las autoridades se refieren a Snowden simplemente como "un administrador de sistemas", su currículo sugiere que se había formado como experto en ciberseguridad, según concluye el diario.

"Si su trabajo consistía en detectar intrusiones extranjeras en las redes del Gobierno de EE.UU., probablemente tenía acceso a muchas áreas", dijo James A. Lewis, un experto en seguridad informática del Centro de Estudios Estratégicos e Internacionales citado por el periódico.

El ruso Oleg Nikolaenko es conocido como "el rey del spam".

No es la primera vez que las autoridades de un país condenan las actividades de un joven "zar del spam". Este es el apodo con el que se conoció a Oleg Nikolaenko, ciudadano ruso de 25 años que desde 2010 permanece retenido en una prisión estadounidense a la espera de juicio.

Las autoridades acusaron a Nikolaenko de llegar a ser responsable de un tercio de los correos basura en circulación, a través de la red de botnets Mega-D.

-Lo llamaron "el crimen en internet más grande de la historia".

4 rusos y un ucraniano realizan mayor ataque cibernético en EEUU.

Las autoridades indicaron que la empresa Visa también fue atacada y de allí se robaron casi 800,000 números de tarjetas de crédito.

Newark — Cuatro rusos y un ucraniano fueron acusados de operar una sofisticada organización de ataques cibernéticos que por siete años accedió a redes de computadores de más de una decena de importantes corporaciones estadounidenses e internacionales, robando y vendiendo al menos 160 millones de números de tarjetas de crédito y débito y ocasionando pérdidas por cientos de millones de dólares.

Un joven de 19 años fue detenido en Buenos Aires acusado de liderar una banda que desviaba grandes cantidades de dinero desde webs de transferencias, como DineroMail.

Aunque el caso aún está en investigación, la policía estima que el joven desviaba cerca de USD$50.000 al mes, que eran cobrados por sus socios en la ciudad de Rosario.

La policía consiguió rastrear la IP del joven y llegar a su casa en en el barrio de San Cristóbal en Buenos Aires, donde según describieron, encontraron una "Baticueva tecnológica" con computadores de alto rendimiento, servidores, routers y más implementos.

El joven vivía con su padre, que es un ingeniero informático. Una serie de personas resultaron víctimas de robo de dinero al ser infectados por un malware, que el atacante alojaba en un servidor de descarga de apps para juegos.

George Hotz, el "hacker" que desbloqueó el iPhone logra piratear la PlayStation 3

George Hotz, pirata informático estadounidense responsable de 'hackear' el iPhone y la PS3. Hotz ha creado toda una subcultura de los usuarios de iOS , que prefieren utilizar sistemas operativos más abiertos y ajustables a las necesidades de cada uno, lo que también incluye contenido creado por los propios usuarios e incluso aplicaciones 'hackeadas'.

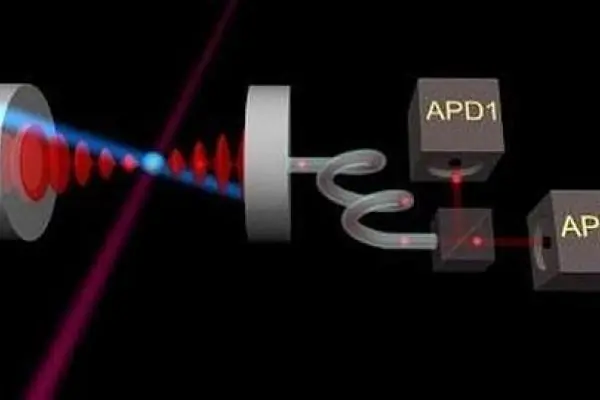

No hay manera. Ni siquiera la teóricamente inexpugnable seguridad cuántica ha resistido los ataques de un grupo de expertos noruegos que han logrado hackear dos sistemas comerciales de encriptación basada en las últimas tecnologías cuánticas. Pero lo mejor de esto radica en que han logrado reventarlo sin dejar rastro de que han entrado en el sistema. Hasta ahora, se había conseguido descifrar información enviada con este mecanismo pero quedaba constancia del ataque. Gracias al ingenio de estos hackers ya se puede hacer sin despertar sospechas y, para colmo, con material comprado en tiendas de toda la vida. El logro aparece publicado en la edición online de la revista Nature.

La criptografía cuántica basa su potencial de invulnerabilidad en lanzar el mensaje mediante fotones. Esta luz llega al receptor donde se descodifican sus posibles estados en forma de 0 y 1. Por el principio de incertidumbre enunciado en 1927 por el premio Nobel de Física Werner Heisenberg, en el mundo cuántico la simple observación de un fenómeno produce su perturbación, por tanto, sólo con intentar mirar lo que “dice” el haz de luz, se destruye el mensaje y el receptor se da cuenta de ello, comunicándole al emisor que la clave secreta ha sufrido un intento de violación.

Gary McKinnon, pirata escocés acusado del "mayor ataque a ordenadores militares jamás realizado".

Gary McKinnon, pirata escocés acusado del "mayor ataque a ordenadores militares jamás realizado". Fue pedido en extradición por EE.UU., aunque la Justicia británica finalmente la rechazó. Logró introducirse en computadoras del Pentágono y la NASA en un esfuerzo de hallar las pruebas de que se ocultaba información sobre ovnis y fuentes de energía alternativas.

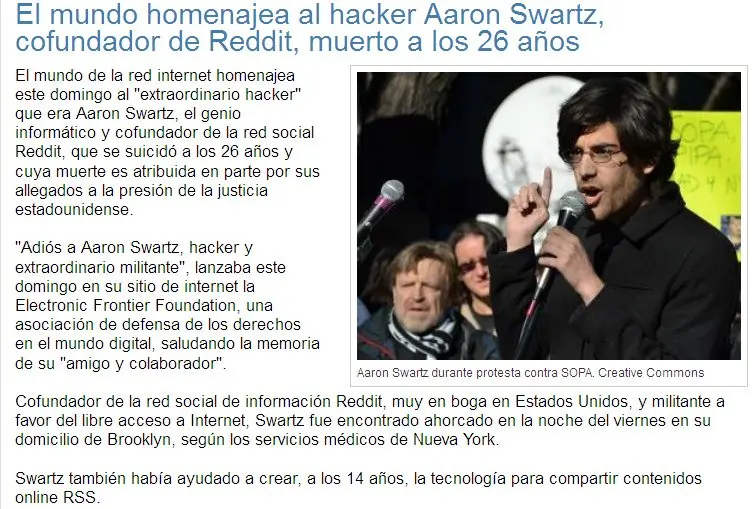

Aaron Swartz, programador y activista por la libertad de Internet.

Aaron Swartz, programador y activista por la libertad de Internet, fue acusado por la Justicia estadounidense de fraude electrónico e informático por descargar más de 4 millones de artículos científicos mediante el uso de la conexión a la Red que unía a 17 bibliotecas. Se suicidó y fue encontrado muerto el 1 de enero de 2013.

Los hackers operaron entre el 22 de diciembre de 2012 y el 20 de febrero de 2013. Su plan comenzó reventando la seguridad de los ordenadores de dos compañías procesadoras de tarjetas de crédito, una en India y otra en Estados Unidos. Los piratas informáticos aumentaron el crédito disponible y el límite de retirada de dinero en tarjetas de crédito de prepago emitidas por dos bancos de Oriente Próximo, el Bank of Muscat de Oman y el National Bank of Ras Al Jaimah PSC (RAKBANK) de Emiratos Árabes Unidos.

Después, repartieron las tarjetas falsificadas a personas en todo el mundo para llevar a cabo la tercera fase del plan, es decir, sacar millones de dólares desde cajeros automáticos en muy pocas horas... y lo consiguieron: 45 millones de dólares, unos 34 millones de euros.

Según fuentes de la investigación, en Nueva York, por ejemplo, las células se repartieron por la ciudad la tarde del pasado 19 de febrero con tarjetas que tenían un único número de cuenta del Bank of Muscat. Diez horas después, habían realizado cerca de 3.000 giros con valor de 2,4 millones de dólares (1,8 millones de euros).

En total, realizaron unos 40.500 retiros en 27 países durante dos operaciones coordinadas, en un método de ataque que se conoce como «operaciones ilimitadas» en el submundo digital. No ha habido cuentas bancarias personales comprometidas en el fraude, según Loretta Lynch, Fiscal del Distrito Este de Nueva York, encargada del caso.

«En lugar de armas y máscaras, esta organización cibercriminal ha utilizado ordenadores e Internet», ha dicho la fiscal del Distrito, Lynch. «Moviéndose tan rápido como los datos en Internet, la organización se hizo camino desde los sistemas informáticos de corporaciones internacionales a las calles de Nueva York», ha agregado.

El Departamento de Justicia de Estados Unidos ha acusado a ocho hombres de formar supuestamente una célula de la organización con sede en Nueva York y siete de ellos han sido arrestados. El octavo, supuestamente el líder de la célula, llamado «Albertico», habría sido asesinado en República Dominicana el pasado 27 de abril. Se cree que los cabecillas de la red están fuera de Estados Unidos y que el grupo habría trasladado fondos a una cuenta en Miami y lavado el dinero mediante la compra de automóviles y relojes de lujo.

Hay una investigación abierta para determinar si hay más células operando en el país, ha dicho la fiscal Lynch, agregando que las agencias de Estados Unidos han trabajado con sus homólogos en Japón, Canadá, Alemania, Rumania, Emiratos Árabes Unidos, República Dominicana, México, Italia, España, Bélgica, Francia, Reino Unido, Letonia, Estonia, Tailandia y Malasia para descubrir la red.

ATAQUES!!

En mayo de 2011, miembros del grupo, se adjudicaron la responsabilidad por el ataque a Sony donde tomaron datos de nombres, direcciones de e-mail, domicilios y fechas de nacimiento de miles de personas. El grupo afirmó que se utilizó la técnica de Inyección SQL, y fueron motivados por acciones legales de Sony contra George Hotz, creador del Jailbreak, para la PlayStation 3. El grupo afirma que lanzará un ataque que será el "principio del fin" para Sony. En el sexto ataque a la compañía, el grupo, afirmó haber logrado extraer de los servidores de Scedev.net, códigos, librerías y APIs necesarias para la creación de juegos, los cuales fueron liberados en un archivo de 54 mb.

En junio de 2011, el grupo LulzSec, consiguen hackear el website de Public Broadcasting Service, en protesta por el documental sobre Wikileaks, y publicación de mensajes de Bradley Manning, robaron datos de usuario y publicaron una historia donde se afirmaba que Tupac estaba vivo en Nueva Zelanda.

El lunes 13 de junio de 2011 el Gobierno estadounidense reconoció que la página web del Senado estadounidense también fue atacada por este grupo.

En un mensaje a través Twitter, el grupo escribió "Tango down -cia.gov- for the lulz", en castellano: "Tango derribado -cia.gov- por diversión". La revelación llegó después de que Lulz Security dijera que entraron en la red de ordenadores del Senado de Estados Unidos. "No nos gusta mucho el Gobierno de Estados Unidos", dijo Lulz Security al principio del comunicado que siguió el ataque.

El domingo 08 de junio de 2012 a través de una cuenta de Twitter, el grupo escribió "#LulzSec is Back - 2012" presentando junto al mensaje un Pastebin con datos personales de empleados y trabajadores de la NASA los cuales portaban nombres,direcciones, números de teléfonos y correos.

Los grupos hackers Lulz Security y Anonymous, se unieron para realizar acciones contra todo “gobierno, organización o agencia que tratara de coartar la libertad en la red”. El 22 de junio, su primer objetivo fue Brasil, por un ataque DDoS "Tango abajo, gobierno y presidencia de Brasil… nuestra unidad en Brasil está haciendo progresos"

Microsoft informó que un pequeño número de sus computadoras, incluidas algunas de su unidad de negocios de software Mac, estaban infectadas con malware.

La mayor compañía mundial de software dijo que la intrusión de seguridad era "similar" a la recientemente reportada por Apple y Facebook.

Microsoft aseguró que no había evidencia de que datos de clientes estuvieran afectados y que continúa con su investigación.

El incidente, reportado en uno de los blog públicos de la compañía, sucedió "recientemente" pero la firma decidió no hacer un anuncio mientras reunía información sobre el ataque.

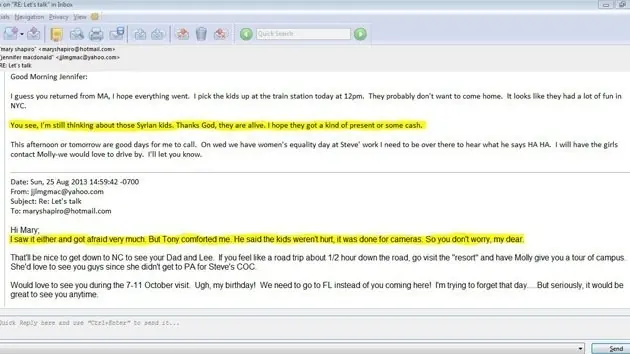

El pirata informático menciona, además, la correspondencia entre la esposa de MacDonald, Jennifer, con una amiga suya que confiesa que "no puede dejar de pensar" en los niños que fallecieron en "ese terrible ataque con gas" en Siria.

"Yo también me asusté. Pero Tony me consoló. Dijo que los niños no resultaron heridos, fue hecho para cámaras. Así que no te preocupes, querida mía", contesta Jennifer.

Estas revelaciones se unen a otros informes sobre el supuesto ataque químico que Washington atribuye a las fuerzas de Bashar al Assad, algo que el Gobierno sirio niega rotundamente. Hay que destacar que incluso las informaciones que vienen de EE.UU. y sus aliados a veces son bastante contradictorias. Así, un informe de los servicios secretos franceses dice que el ataque dejó “al menos” 281 muertes, una cifra que está muy lejos de las “más de 1.400 víctimas mortales” de las que habla EE.UU.

TOP H4KERZ MAS FAMOSOS!!

10. Sven Jaschan.

Creó dos de los virus informáticos más letales de los últimos: Netsky y Sasser. A estos gusanos se les responsabilizó del 70% de malware que se propagaron por todo Internet en ese momento. Se le condenó a tres años de libertad condicional por este crímen. Posteriormente fue contratado por una empresa de seguridad informática.

Creó dos de los virus informáticos más letales de los últimos: Netsky y Sasser. A estos gusanos se les responsabilizó del 70% de malware que se propagaron por todo Internet en ese momento. Se le condenó a tres años de libertad condicional por este crímen. Posteriormente fue contratado por una empresa de seguridad informática.

9. David L. Smith.

:infoue el autor del macro virus Melissa, que atacó a miles de usuarios y empresas el 26 de Marzo de 1999, esparciendolo como un documento de MS-Word infectado en un grupo de noticias de Usenet, que conformaban una lista de interés sobre páginas web porno. David L. Smith, programador de computadoras, alegó su inocencia y manifestó que creó el virus en su departamento de Aberdeen en memoria de una bailarina Topless, del estado de Florida, de la cual se había enamorado, pero sus relaciones sentimentales quedaron frustradas

8. Jonathan James.

Las más importantes intrusiones de James tuvieron como objetivo organizaciones de alto grado. Él instaló un backdoor en un servidor de la Agencia de Reducción de Amenazas de la Defensa. Esta es una agencia del Departamento de Defensa encargado de reducir las amenazas a los Estados Unidos y sus aliados de armas nucleares, biológicas, químicas, convencionales y especiales. El backdoor que el creó le permitió ver emails de asuntos delicados y capturar los nombres de usuario y clave de los empleados. James también crackeó las computadoras de la NASA robando software por un valor aproximado de 1.7 millones de dólarees. Segun el Departamento de Justicia, “entre el software robado se encontraba un programa utilizado para controlar el medio ambiente -temperatura y humedad- de la Estación Espacial Internacional”. La NASA se vio forzada a tener que paralizar 21 días sus computadoras y ocasionó pérdidas calculadas en 41 millones de dólares.

Las más importantes intrusiones de James tuvieron como objetivo organizaciones de alto grado. Él instaló un backdoor en un servidor de la Agencia de Reducción de Amenazas de la Defensa. Esta es una agencia del Departamento de Defensa encargado de reducir las amenazas a los Estados Unidos y sus aliados de armas nucleares, biológicas, químicas, convencionales y especiales. El backdoor que el creó le permitió ver emails de asuntos delicados y capturar los nombres de usuario y clave de los empleados. James también crackeó las computadoras de la NASA robando software por un valor aproximado de 1.7 millones de dólarees. Segun el Departamento de Justicia, “entre el software robado se encontraba un programa utilizado para controlar el medio ambiente -temperatura y humedad- de la Estación Espacial Internacional”. La NASA se vio forzada a tener que paralizar 21 días sus computadoras y ocasionó pérdidas calculadas en 41 millones de dólares.

7. Robert Tappan Morris.

Es hijo de un científico de la Agencia Nacional de Seguridad, y conocido como el creador del Gusano Morris, el primer gusano desencadenado en Internet. Morris escribió el código del gusano cuando era estudiante de Cornell University. Su intención era usarlo para ver que tan largo era Internet, pero el gusano se replicaba excesivamente, haciendo las computadoras demasiado lentas. La noticia se fue amplificando gracias a los intereses informativos. Se habló de cientos de millones de dólares de pérdidas y de un 10% de Internet colapsado, Morris fue juzgado en enero de 1990 y el día 22 de ese mes fue declarado culpable según la Ley de Fraude y Delitos Informáticos de 1986, aunque afortunadamente el juez atenuó las penas por no encontrar “fraude y engaño” en la actuación del joven programador. Tras el fracaso de la apelación fue confirmada su condena a 3 años en libertad condicional, una multa de 10.000 dólares y 400 horas de trabajo de servicio a la comunidad. Actualmente trabaja como profesor de ciencias de la computación en el MIT y en el laboratorio de Inteligencia Artificial.

Es hijo de un científico de la Agencia Nacional de Seguridad, y conocido como el creador del Gusano Morris, el primer gusano desencadenado en Internet. Morris escribió el código del gusano cuando era estudiante de Cornell University. Su intención era usarlo para ver que tan largo era Internet, pero el gusano se replicaba excesivamente, haciendo las computadoras demasiado lentas. La noticia se fue amplificando gracias a los intereses informativos. Se habló de cientos de millones de dólares de pérdidas y de un 10% de Internet colapsado, Morris fue juzgado en enero de 1990 y el día 22 de ese mes fue declarado culpable según la Ley de Fraude y Delitos Informáticos de 1986, aunque afortunadamente el juez atenuó las penas por no encontrar “fraude y engaño” en la actuación del joven programador. Tras el fracaso de la apelación fue confirmada su condena a 3 años en libertad condicional, una multa de 10.000 dólares y 400 horas de trabajo de servicio a la comunidad. Actualmente trabaja como profesor de ciencias de la computación en el MIT y en el laboratorio de Inteligencia Artificial.

6. Michael Cale.

Bajo el pseudónimo de MafiaBoy, se escondía este niño prodigio, que con 15 años lanzó uno de los mayores ataques a distintas empresas a través de la red. Habiéndose asegurado en primer lugar el control de 75 equipos, lanzó sus ataques del 6 al 14 de febrero de 2000 a compañías como Dell, eBay, o la CNN, colapsando sus sistemas y provocándoles unas pérdidas estimadas en 1.200 millones de dólares. En este caso, fue el ego del propio Michael el que le delató, ya que se dedicó a proclamar sus logros entre sus compañeros de colegio y en distintas salas de chat. A pesar de todo, y debido a su edad, Michel fue condenado a ocho meses de libertad vigilada, se le restringió el acceso a Internet y se le impuso una multa de escaso importe.

Bajo el pseudónimo de MafiaBoy, se escondía este niño prodigio, que con 15 años lanzó uno de los mayores ataques a distintas empresas a través de la red. Habiéndose asegurado en primer lugar el control de 75 equipos, lanzó sus ataques del 6 al 14 de febrero de 2000 a compañías como Dell, eBay, o la CNN, colapsando sus sistemas y provocándoles unas pérdidas estimadas en 1.200 millones de dólares. En este caso, fue el ego del propio Michael el que le delató, ya que se dedicó a proclamar sus logros entre sus compañeros de colegio y en distintas salas de chat. A pesar de todo, y debido a su edad, Michel fue condenado a ocho meses de libertad vigilada, se le restringió el acceso a Internet y se le impuso una multa de escaso importe.

5. Loyd Blankenship.

También conocido como “El Mentor”, era miembro del grupo hacker Legion of Doom, que se enfrentaba a Masters of Deception.

También conocido como “El Mentor”, era miembro del grupo hacker Legion of Doom, que se enfrentaba a Masters of Deception.

Es el autor del manifiesto hacker “La conciencia de un hacker” que escribió en prisión luego de ser detenido en 1986 y del código para el juego de rol “Ciberpunk”, por lo tanto, gran parte de su fama apunta también a su vocación de escritor. Sus ideas inspiraron la película "Hackers", donde actuó Angelina Jolie. Actualmente es programador de Videojuegos.

4. Stephen Wozniak.

Famoso por ser el co-fundador de Apple, Stephen "Woz" su carrera de hacker "sombrero blanco" (dedicados a mejorar la seguridad) con su "phone phreaking" (realizar actividades no permitidas con sistemas telefónicos). Mientras estudiaba en la Universidad de California realizó varios dispositivos para sus amigos llamados cajas azules, que permitían realizar llamadas de larga distancia de manera gratuita. Se cuenta que Wozniak incluso, llegó a llamar al Papa. Abandonó la Universidad al comenzar a trabajar en un proyecto sobre un ordenador. Formó Apple con su amigo Steve Jobs, y el resto creo que ya lo conoceis.

Famoso por ser el co-fundador de Apple, Stephen "Woz" su carrera de hacker "sombrero blanco" (dedicados a mejorar la seguridad) con su "phone phreaking" (realizar actividades no permitidas con sistemas telefónicos). Mientras estudiaba en la Universidad de California realizó varios dispositivos para sus amigos llamados cajas azules, que permitían realizar llamadas de larga distancia de manera gratuita. Se cuenta que Wozniak incluso, llegó a llamar al Papa. Abandonó la Universidad al comenzar a trabajar en un proyecto sobre un ordenador. Formó Apple con su amigo Steve Jobs, y el resto creo que ya lo conoceis.

3. Adrian Lamo.

Originario de Boston, es conocido en el mundo informático como “El hacker vagabundo” por realizar todos sus ataques desde cibercafés y bibliotecas. Su trabajo más famoso fue la inclusión de su nombre en la lista de expertos de New York Times y penetrar la red de Microsoft. También adquirió fama por tratar de identificar fallas de seguridad en las redes informáticas de Fortune 500 y, a continuación, comunicarles esas fallas encontradas.

Originario de Boston, es conocido en el mundo informático como “El hacker vagabundo” por realizar todos sus ataques desde cibercafés y bibliotecas. Su trabajo más famoso fue la inclusión de su nombre en la lista de expertos de New York Times y penetrar la red de Microsoft. También adquirió fama por tratar de identificar fallas de seguridad en las redes informáticas de Fortune 500 y, a continuación, comunicarles esas fallas encontradas.

2. Kevin Poulson.

Poulson logró fama en 1990 por hackear las líneas telefónicas de la radio KIIS-FM de Los Angeles, para asegurarse la llamada número 102 y ganar así un Porsche 944 S2. Fue apresado tras atacar una base de datos del FBI en 1991. Hoy es periodista y editor de la revista Wired y en 2006 ayudó a identificar a 744 abusadores de niños vía MySpace.

Poulson logró fama en 1990 por hackear las líneas telefónicas de la radio KIIS-FM de Los Angeles, para asegurarse la llamada número 102 y ganar así un Porsche 944 S2. Fue apresado tras atacar una base de datos del FBI en 1991. Hoy es periodista y editor de la revista Wired y en 2006 ayudó a identificar a 744 abusadores de niños vía MySpace.

1. Kevin Mitnick.

Es, probablemente el hacker más famoso de las últimas generaciones. Mitnick fue descrito por el Departamento de Justicia de los Estados Unidos como "el criminal informático más buscado de la historia de los EEUU". Autodenominado hacker poster boy, ha hackeado los sitemas informáticos de varias de las compañías de telecomunicaciones más importantes del mundo como Nokia o Motorola, entre otras.

Es, probablemente el hacker más famoso de las últimas generaciones. Mitnick fue descrito por el Departamento de Justicia de los Estados Unidos como "el criminal informático más buscado de la historia de los EEUU". Autodenominado hacker poster boy, ha hackeado los sitemas informáticos de varias de las compañías de telecomunicaciones más importantes del mundo como Nokia o Motorola, entre otras.

Después de una intensa búsqueda por parte del FBI, Mitnick fue arrestado en el año 1995, cumpliendo cinco años de prisión. Al ser puesto en libertad en el año 2000, fundó su propia empresa de seguridad informática. El nunca se ha referido a sus actividades como hacking, sino como ingeniería social.

..................................................................................................

..................................................................................................