A estas alturas ya todos habremos oído hablar del modo privado o "incógnito" que ofrecen los navegadores. Aunque Safari lo implementó primero en 2005, no se generalizó hasta que lo implementaron Chrome y después IE y Firefox a finales de 2008/principios de 2009. Todos sabemos para qué sirve (por ejemplo, para usar tus cuentas en un ordenador ajeno borrando tus pistas), pero, ¿exactamente de qué te protege? ¿Cómo de privado es el modo privado?

Lo primero es saber qué hace el modo privado, que en general es muy sencillo. Simplemente es una forma de decirle al navegador que, cuando cierres la ventana, se encargue de borrar historial, cookies y otros datos locales que se hayan creado durante la sesión. Con un ejemplo práctico, pongamos que has visitado Genbeta con tu cuenta en modo privado en un navegador. Si después de cerrar la ventana pones "gen" en la barra de direcciones no te aparecerá la sugerencia "Genbeta". En el historial tampoco aparecerá esa entrada, y si además navegas a la web no recordará tu correo, cuenta ni ningún otro dato tuyo.

La cuestión del modo privado es que es local y más un "compromiso" del navegador que algo técnico. Cuando decimos que es local es que, en realidad, los sitios que visitas funcionan exactamente igual con o sin modo privado, y para ellos una petición de tu navegador es igual en los dos casos.

Esto quiere decir que si quieren seguirte, las páginas pueden hacerlo. Y es que aunque las cookies usuales no funcionen porque son borradas, quedan muchos métodos para identificarte. Por ejemplo, las cookies también se pueden almacenar en plugins como Flash, y éste no las borra al final del modo privado. También te pueden identificar por tu dirección IP, que no cambia (siempre estás en el mismo ordenador), o usar métodos avanzados como el canvas fingerprinting o el reciente fallo de supercookies HSTS.

Además, como bien suelen avisar los propios navegadores, el modo privado tampoco evita que alguien que monitorice tu conexión (como pueda ser el administrador informático de tu empresa) vea dónde te estás metiendo. Para eso hay que cifrar la conexión, cosa que ocurre cuando te conectas a sitios HTTPS independientemente de que lo hagas en modo privado o no.

También decíamos antes que es un "compromiso" del navegador, más que nada porque no hay nada que garantice que tus datos se van a borrar. Por ejemplo, si los complementos y extensiones se activan, puede que estos guarden información que debería borrarse (como pueda ser el historial de visitas). Tu sistema operativo también puede tener registros que deberían borrarse, como la caché DNS con los nombres de dominio de las páginas que has visitado (DNS es el sistema que relaciona un nombre como genbeta.com con la dirección del servidor en Internet). Incluso puede que haya fallos del navegador que impidan el borrado de los datos.

En resumen: el modo privado sólo te sirve para ti para cuando quieras eliminar rastros de visitas sin demasiada rigurosidad. Si de verdad quieres que no te monitoricen y tener privacidad frente a terceros, deberías plantearte otras soluciones para evitar que te sigan y quizás cifrar tu navegación.

Canvas fingerprinting: cómo evitar ser rastreado y monitorizado por todo Internet

El canvas fingerprinting es un método más para obtener una huella del navegador que sirva como identificador único, un sustituto para las cookies de seguimiento que son más fáciles de bloquear. En Genbeta hemos querido explorar las opciones que tenemos para impedir que nos sigan con esta técnica, aunque por desgracia no hemos encontrado la solución definitiva.

La razón es que hay tantos parámetros distintos de un navegador a otro que resulta muy difícil encontrar a otro usuario que tenga exactamente los mismos que tú. Para que os hagáis una idea, una estimación con Panopticlick me dice que sólo la versión de mi navegador (la cabecera User Agent) y el tamaño de mi pantalla son una huella única por cada 400.000 navegadores.

Podéis imaginar ya que la tarea de evitar el seguimiento por huella de navegador es complicada. Aun así, vamos a intentarlo.

Reduciendo la información que comparte tu navegador

Hay dos parámetros que tu navegador comparte y que prácticamente son únicos: las fuentes de tu sistema y los plugins. Por suerte, podemos ocultarlos sin perder demasiadas funcionalidades en las páginas que visitemos.

Para evitar que una página web pueda saber las fuentes que tienes, lo que haremos será desactivar Flash y Java. Si no queréis quitarlos de vuestro navegador también se pueden configurar para que sólo se ejecuten con vuestro permiso.

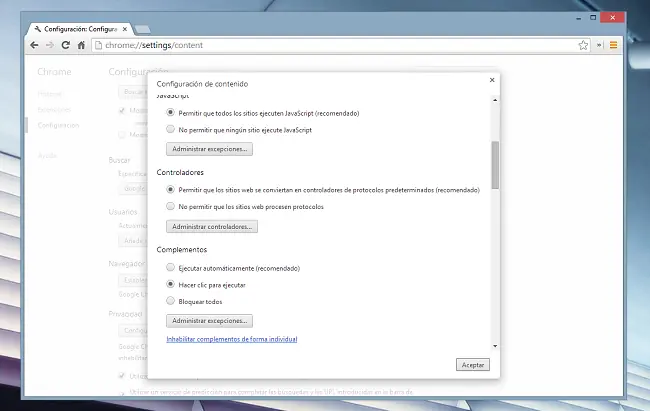

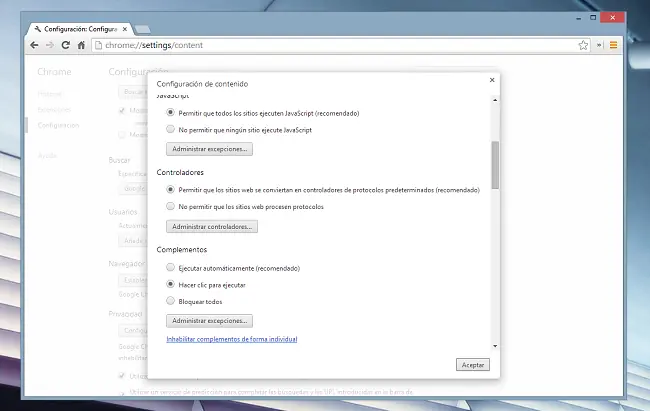

En Firefox deberemos ir a la ventana de "Complementos" y en la sección "Plugins" poner todos los que veamos (y queramos) en "Preguntar para activar". En Chrome tenemos que ir a "Configuración", hacer clic en "Mostrar opciones avanzadas", después en "Configuración de contenido" y ahí, en la sección "Complementos", escoger la opción "Hacer clic para ejecutar".

De todas formas, hay que tener en cuenta que hay más formas para saber las fuentes que tienes instaladas en tu sistema. Desactivar Java y Flash elimina la más fácil y efectiva, pero no la única.

Por otra parte, hay extensiones para evitar que tu navegador publicite los plugins que tienes instalados, tanto para Chrome como para Firefox. Lo malo es que la extensión no tiene "listas blancas" y en algunos sitios dejan de poder reproducirse vídeos.

Tor o AdBlock Plus

Como viene siendo habitual en temas de privacidad, la gente de Tor es la que más avanzada está. Su navegador, una versión modificada de Firefox, evita por un lado el seguimiento activo (canvas fingerprinting, enumeración de fuentes o plugins) y por otro, como decía antes, hace muy difícil distinguirte a ti de cualquier otro usuario de Tor.

La principal desventaja es que Tor es lento, y en algún caso algunas páginas web no se ven bien. De todas formas, si os preocupa de verdad que os sigan, es la mejor alternativa.

Por otra parte, también podemos usar la extensión AdBlock Plus con el filtro EasyPrivacy, que en teoría bloqueará la mayoría de scripts que realizan seguimiento en Internet en base al servidor del que vienen o el nombre de archivo. Por así decirlo, es como usar NoScript con un filtro ya predeterminado, pero con menos flexibilidad. Además, parece muy difícil bloquear con filtros estáticos (aunque se actualicen periódicamente) una técnica que cualquiera puede usar cuando quiera: hay una librería de código abierto para ello.

En ese sentido es jugar al pilla pilla, y si los anunciantes quieren seguirte no tienen especialmente difícil saltarse ese filtro.

Cómo cifrarlo todo: navegación web

Hay muchas razones para querer hacerlo además de protegerse contra la NSA – cosa que, dicho sea de paso, es casi imposible -. Quizás tengamos que conectarnos a una red wifi insegura para mirar las cuentas de nuestro banco, o quizás estemos en un país que monitorice la navegación web. Sea como sea, es posible mejorar nuestra seguridad.

Eso sí, hay que tener en cuenta una cosa, y es que no vamos a poder cifrarlo todo por completo si el servidor al que vamos a acceder no nos deja. Es decir, si nos conectamos a un servidor que sólo ofrece HTTP, en algún momento nuestros datos viajarán sin cifrar por Internet antes de llegar al servidor. Precisamente por esto el primer apartado consistirá en tratar de usar HTTPs siempre que podamos.

HTTPS siempre que podamos

En Genbeta hemos hablado ya de cómo funciona HTTPS: es una tecnología que mantiene seguras nuestras comunicaciones con servidores web a través de un sistema de clave pública/privada. HTTPS es lo mejor que tenemos a nuestro alcance para cifrar nuestra navegación, ya que está activo desde nuestro ordenador hasta el otro lado de la conexión, el servidor web.

Lo malo es que no siempre sabemos si un sitio web tiene conexión HTTPS disponible o no. Los servidores más modernos nos lo indicarán con la cabecera HSTS (HTTP Strict Transport Security), pero no lo harán hasta que no los visitemos por primera vez.

Por eso es recomendable usar HTTPS Everywhere, un plugin de la EFF (Electronic Frontier Foundation). Con él, nuestro navegador se conectará directamente a las versiones seguras de los sitios siempre que estén disponibles. Lo único que hay que hacer es instalarlo, el resto es totalmente automático.

HTTPS Everywhere sólo está disponible para Firefox, Chrome y Opera. En Internet Explorer podéis usar la versión de ZScaler. En Safari hay una extensión llamada SSL Everywhere, aunque su desarrollo está parado y tendremos que compilarla e instalarla manualmente.

Además de usar HTTPS Everywhere, deberíamos tener en cuenta algunos consejos adicionales para asegurarnos de que la conexión está funcionando bien. Por ejemplo, comprobar que la dirección es correcta (y así no introducir nuestra contraseña ingenuamente en paipal.com en lugar de paypal.com) es algo básico. Para los más avezados y atrevidos, se puede adoptar el certificate pinning con plugins como Certificate Patrol para Firefox, que nos avisará cuándo cambian los certificados. Así, si un día el certificado de Google cambia y pasa a estar firmado por una entidad china, por ejemplo, sabremos que igual no estamos ante una conexión segura.

y bueno, si usan el modo incógnito solo para ver... bueno, ya saben que, ese ya es otro tema .

.

Lo primero es saber qué hace el modo privado, que en general es muy sencillo. Simplemente es una forma de decirle al navegador que, cuando cierres la ventana, se encargue de borrar historial, cookies y otros datos locales que se hayan creado durante la sesión. Con un ejemplo práctico, pongamos que has visitado Genbeta con tu cuenta en modo privado en un navegador. Si después de cerrar la ventana pones "gen" en la barra de direcciones no te aparecerá la sugerencia "Genbeta". En el historial tampoco aparecerá esa entrada, y si además navegas a la web no recordará tu correo, cuenta ni ningún otro dato tuyo.

La cuestión del modo privado es que es local y más un "compromiso" del navegador que algo técnico. Cuando decimos que es local es que, en realidad, los sitios que visitas funcionan exactamente igual con o sin modo privado, y para ellos una petición de tu navegador es igual en los dos casos.

Esto quiere decir que si quieren seguirte, las páginas pueden hacerlo. Y es que aunque las cookies usuales no funcionen porque son borradas, quedan muchos métodos para identificarte. Por ejemplo, las cookies también se pueden almacenar en plugins como Flash, y éste no las borra al final del modo privado. También te pueden identificar por tu dirección IP, que no cambia (siempre estás en el mismo ordenador), o usar métodos avanzados como el canvas fingerprinting o el reciente fallo de supercookies HSTS.

Además, como bien suelen avisar los propios navegadores, el modo privado tampoco evita que alguien que monitorice tu conexión (como pueda ser el administrador informático de tu empresa) vea dónde te estás metiendo. Para eso hay que cifrar la conexión, cosa que ocurre cuando te conectas a sitios HTTPS independientemente de que lo hagas en modo privado o no.

También decíamos antes que es un "compromiso" del navegador, más que nada porque no hay nada que garantice que tus datos se van a borrar. Por ejemplo, si los complementos y extensiones se activan, puede que estos guarden información que debería borrarse (como pueda ser el historial de visitas). Tu sistema operativo también puede tener registros que deberían borrarse, como la caché DNS con los nombres de dominio de las páginas que has visitado (DNS es el sistema que relaciona un nombre como genbeta.com con la dirección del servidor en Internet). Incluso puede que haya fallos del navegador que impidan el borrado de los datos.

En resumen: el modo privado sólo te sirve para ti para cuando quieras eliminar rastros de visitas sin demasiada rigurosidad. Si de verdad quieres que no te monitoricen y tener privacidad frente a terceros, deberías plantearte otras soluciones para evitar que te sigan y quizás cifrar tu navegación.

Canvas fingerprinting: cómo evitar ser rastreado y monitorizado por todo Internet

El canvas fingerprinting es un método más para obtener una huella del navegador que sirva como identificador único, un sustituto para las cookies de seguimiento que son más fáciles de bloquear. En Genbeta hemos querido explorar las opciones que tenemos para impedir que nos sigan con esta técnica, aunque por desgracia no hemos encontrado la solución definitiva.

La razón es que hay tantos parámetros distintos de un navegador a otro que resulta muy difícil encontrar a otro usuario que tenga exactamente los mismos que tú. Para que os hagáis una idea, una estimación con Panopticlick me dice que sólo la versión de mi navegador (la cabecera User Agent) y el tamaño de mi pantalla son una huella única por cada 400.000 navegadores.

Podéis imaginar ya que la tarea de evitar el seguimiento por huella de navegador es complicada. Aun así, vamos a intentarlo.

Reduciendo la información que comparte tu navegador

Hay dos parámetros que tu navegador comparte y que prácticamente son únicos: las fuentes de tu sistema y los plugins. Por suerte, podemos ocultarlos sin perder demasiadas funcionalidades en las páginas que visitemos.

Para evitar que una página web pueda saber las fuentes que tienes, lo que haremos será desactivar Flash y Java. Si no queréis quitarlos de vuestro navegador también se pueden configurar para que sólo se ejecuten con vuestro permiso.

En Firefox deberemos ir a la ventana de "Complementos" y en la sección "Plugins" poner todos los que veamos (y queramos) en "Preguntar para activar". En Chrome tenemos que ir a "Configuración", hacer clic en "Mostrar opciones avanzadas", después en "Configuración de contenido" y ahí, en la sección "Complementos", escoger la opción "Hacer clic para ejecutar".

De todas formas, hay que tener en cuenta que hay más formas para saber las fuentes que tienes instaladas en tu sistema. Desactivar Java y Flash elimina la más fácil y efectiva, pero no la única.

Por otra parte, hay extensiones para evitar que tu navegador publicite los plugins que tienes instalados, tanto para Chrome como para Firefox. Lo malo es que la extensión no tiene "listas blancas" y en algunos sitios dejan de poder reproducirse vídeos.

Tor o AdBlock Plus

Como viene siendo habitual en temas de privacidad, la gente de Tor es la que más avanzada está. Su navegador, una versión modificada de Firefox, evita por un lado el seguimiento activo (canvas fingerprinting, enumeración de fuentes o plugins) y por otro, como decía antes, hace muy difícil distinguirte a ti de cualquier otro usuario de Tor.

La principal desventaja es que Tor es lento, y en algún caso algunas páginas web no se ven bien. De todas formas, si os preocupa de verdad que os sigan, es la mejor alternativa.

Por otra parte, también podemos usar la extensión AdBlock Plus con el filtro EasyPrivacy, que en teoría bloqueará la mayoría de scripts que realizan seguimiento en Internet en base al servidor del que vienen o el nombre de archivo. Por así decirlo, es como usar NoScript con un filtro ya predeterminado, pero con menos flexibilidad. Además, parece muy difícil bloquear con filtros estáticos (aunque se actualicen periódicamente) una técnica que cualquiera puede usar cuando quiera: hay una librería de código abierto para ello.

En ese sentido es jugar al pilla pilla, y si los anunciantes quieren seguirte no tienen especialmente difícil saltarse ese filtro.

Cómo cifrarlo todo: navegación web

Hay muchas razones para querer hacerlo además de protegerse contra la NSA – cosa que, dicho sea de paso, es casi imposible -. Quizás tengamos que conectarnos a una red wifi insegura para mirar las cuentas de nuestro banco, o quizás estemos en un país que monitorice la navegación web. Sea como sea, es posible mejorar nuestra seguridad.

Eso sí, hay que tener en cuenta una cosa, y es que no vamos a poder cifrarlo todo por completo si el servidor al que vamos a acceder no nos deja. Es decir, si nos conectamos a un servidor que sólo ofrece HTTP, en algún momento nuestros datos viajarán sin cifrar por Internet antes de llegar al servidor. Precisamente por esto el primer apartado consistirá en tratar de usar HTTPs siempre que podamos.

HTTPS siempre que podamos

En Genbeta hemos hablado ya de cómo funciona HTTPS: es una tecnología que mantiene seguras nuestras comunicaciones con servidores web a través de un sistema de clave pública/privada. HTTPS es lo mejor que tenemos a nuestro alcance para cifrar nuestra navegación, ya que está activo desde nuestro ordenador hasta el otro lado de la conexión, el servidor web.

Lo malo es que no siempre sabemos si un sitio web tiene conexión HTTPS disponible o no. Los servidores más modernos nos lo indicarán con la cabecera HSTS (HTTP Strict Transport Security), pero no lo harán hasta que no los visitemos por primera vez.

Por eso es recomendable usar HTTPS Everywhere, un plugin de la EFF (Electronic Frontier Foundation). Con él, nuestro navegador se conectará directamente a las versiones seguras de los sitios siempre que estén disponibles. Lo único que hay que hacer es instalarlo, el resto es totalmente automático.

HTTPS Everywhere sólo está disponible para Firefox, Chrome y Opera. En Internet Explorer podéis usar la versión de ZScaler. En Safari hay una extensión llamada SSL Everywhere, aunque su desarrollo está parado y tendremos que compilarla e instalarla manualmente.

Además de usar HTTPS Everywhere, deberíamos tener en cuenta algunos consejos adicionales para asegurarnos de que la conexión está funcionando bien. Por ejemplo, comprobar que la dirección es correcta (y así no introducir nuestra contraseña ingenuamente en paipal.com en lugar de paypal.com) es algo básico. Para los más avezados y atrevidos, se puede adoptar el certificate pinning con plugins como Certificate Patrol para Firefox, que nos avisará cuándo cambian los certificados. Así, si un día el certificado de Google cambia y pasa a estar firmado por una entidad china, por ejemplo, sabremos que igual no estamos ante una conexión segura.

y bueno, si usan el modo incógnito solo para ver... bueno, ya saben que, ese ya es otro tema

.

.