Hace varios años no aporto nada, y me encontré con algo de tiempo para poder disolver una duda sugerida por parte de un amigo, el cual me planteó si se podía "pinchar" su teléfono debido a que tiene un contacto en una situación ilícita mediante wasap.

~ La finalidad es ser algo concreto y simple para no marear mucho, si desconoces algún término puedes analizarlo y estudiarlo a su medida por ti mismo.

Una especie de analogía:

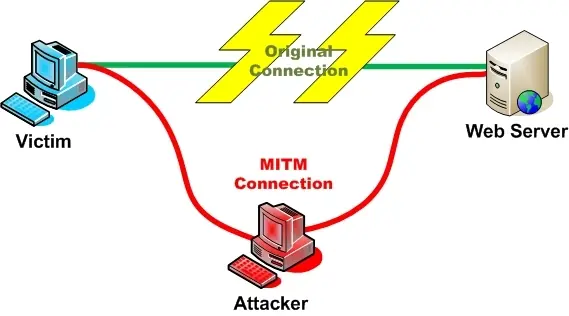

Para comenzar debemos poder imaginarnos un ataque típco MitM (hombre en el medio) el cual puede interceptar todos los paquetes del protocolo tcp/ip ya sea dentro de una LAN o en una WAN.

El ataque básicamente consite en hacerse pasar por el router mediante una técnica muy sencilla de ralizar.

Entonces a un nivel en la red celular tmb podría suceder..

Fácil. Los gobiernos pueden acceder al ISP (provedor de servicio) ya sea de la compañía de celular que uses, y si es pública creo que el trámite hasta mucho más ágil sería. Antes podían capturar los SMS porque como quien dice viajan en texto plano (sin encriptar) de un operador al otro, por ende sniffeaban de lo lindo, y no bastaba con trabajar dentro del ISP y dar 3 o 4 click's.

Bueh, para ser más radicales en las comunicaciones analógicas hasta los clientes podían escucharse entre ellos.

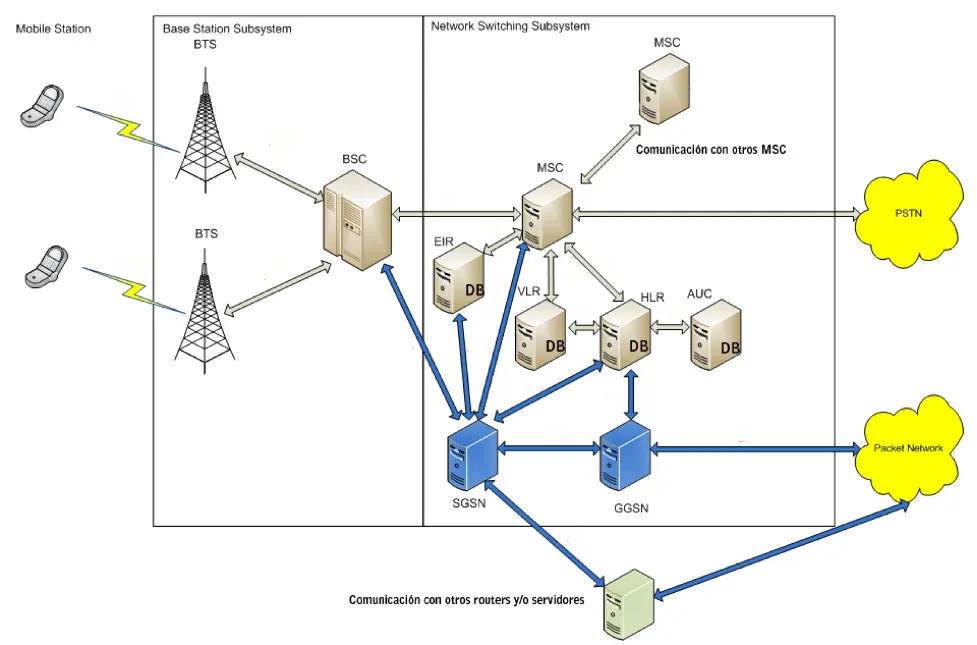

· En la actualidad la arquitectura de una red vigente de celular 3G/4G =

4 Bases de datos de control

HLR: Registro de localización base. Se trata de la base de datos relacionada con el abonado y su información de localización.

VLR: Registro de localización del visitante. Es la base de datos de los abonados de la zona.

EIR: Registro de indentidad del equipo. Almacena los datos de los equipos móviles. IMEI válidos e inválidos.

AUC: Centro de autenticación. Se corresponde con la base de datos de los números secretos de autenticación contenidos en la SIM.

- De la misma manera, para hacerse pasar por el medio entre 2 computadoras se necesita saber no solo la dirección de IP sino también la MAC (dirección de hardware), en la red celular se traduciría como el IMEI. (Dato almacenado dentro del provedor de servicios).

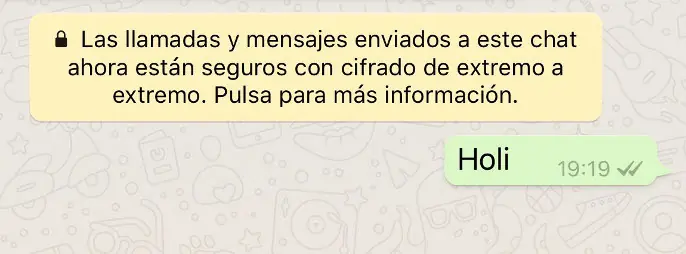

Encriptación de mensajes por whatsapp , soluciona algo ? .. depende

La aplicación establece un protocolo e2e (end to end) el cual nos da una idea que puede ser extremo a extremo (?

negativo. Recuerden que están los servidores de whatsapp los cuales toman las llaves pública de cada user's y mediante algoritmos matemáticos ahí recién establece la encripación.

el cual anuncia con el famoso mensaje:

Veamos un poquito que hay detrás de esto;

Identity Key Pair: Clave pública generada la primera vez que instalamos WhatsApp en el terminal.

Signed Pre Key: Clave firmada por la anterior, que se genera también la primera vez que instalamos, y que además, va rotando periódicamente.

One-Time Pre Keys: La clave que se genera para cada comunicación.

Root Key: Llave de sesión única para cada usuario, de 32 bytes.

Chain Key: Llave generada a partir de la Root Key, de 32 bytes.

Message Key: La llave de cifrado de cada mensaje, de 80 bytes. 32 bytes utilizan una clave AES-256 key, 32 bytes una HMAC-SHA256 key, y los 16 bytes restantes, IV.

hay 3 fases esenciales que se determinan, y hace que seamos únicos e irrepetible en un chat

Registro de Cliente

La primera vez que nos registramos, el sistema genera la Identity y la Signed Pre Key, y con ellas, se envía al servidor la One-Time Pre Key, que asocia a la identidad del usuario. Es la clave pública que permite a otro usuario entablar comunicación con nosotros.

Inicio de sesión

Para establecer una comunicación con otro u otros usuarios, el servidor genera un canal seguro basado en las claves públicas de cada usuario, realizando las tareas matemáticas oportunas, y ese canal seguirá en activo hasta que alguno de los miembros implicados elimine su cuenta, o cambie de dispositivo (cambiando por tanto su Identity Key Pair).

Comunicación

Una vez establecida la comunicación, el servidor enviará los mensajes que le lleguen cifrados al receptor o receptores, incluyendo en las cabeceras la información que el cliente necesita para descifrarlos en tiempo de consumo (calcular el master-secret en base a su clave privada).

La Message Key, como ya vimos, cambia para cada mensaje enviado, lo que evita que un atacante pueda reconstruir la conversación teniendo conocimiento de mensajes anteriores cifrados y sin cifrar.

El envío de archivos se hace de una forma semejante, pero con algún paso extra (primero se cifra el archivo, se envía al servidor, y el servidor envía un mensaje cifrado al receptor o receptores con la información para descargar el archivo cifrado).

Podemos darnos cuenta que está "pinchada" la comunicación ? sí papi

_

Recordemos que whatsapp utiliza las redes de datos.

Básicamente el chip SIM es nuestra password para operar con dicha aplicación. Entonces te podrás preguntar... pero cómo carajo me podrían suplantar o clonar mi SIM ? Fácil, la ISP al tener todos tus datos del terminal podría emular/duplicar el dispositivo y listo.

2 Formas de estar seguros :

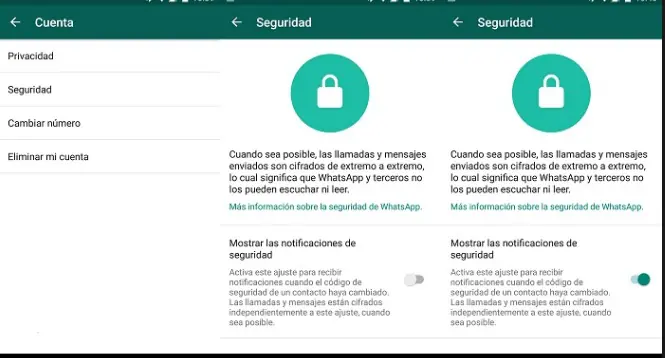

1ero. Deben activar una opción de seguridad en wasap la cual viene desactivada por defecto uhmm..

Cuenta - > Seguridad ->

Deben activar que notifiquen cuando el código de seguridad haya sido cambiado.

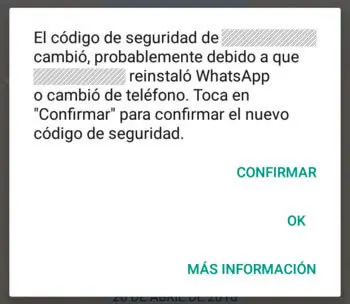

Si al comunicarse de un día hacía otro aparece en el chat el diálgo :

Si el usuario no cambió de terminal ni anduvo manoseando o jugando con el chip y salta ese mensaje es porque puede haber un tercero en la comunicación, no hay vuelta.

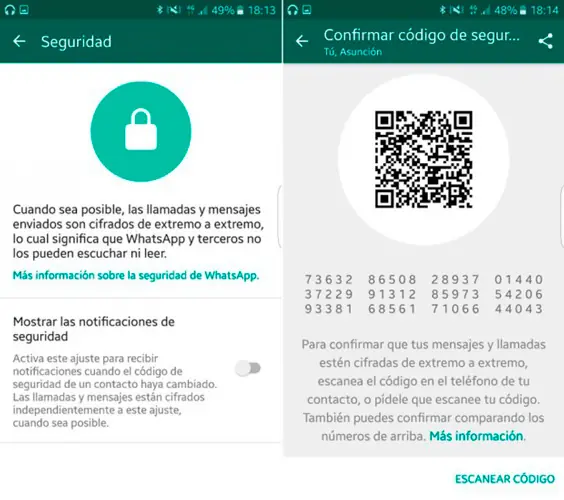

2do.

Juntarse con tu contacto y con sus respectivas terminales scannear el código QR de algunos de los equipos. De esta forma se comprueba el estado del canal.

lvl 5: Pueden interferirnos en las comunicaciones, tmb a veces lo permitimos nosotros

s a l u d o s