Pishing

Bueno gente, en este post voy a explicar algo de pishing, que es, como se maneja esto, para que sirve y como evitar caer en una trampa de este tipo.

¿Qué es el "pishing"?

Como siempre hago en todos los post explicativos mios, doy mi punto de vista y luego lo que dice la web.

Para mi, pishing es una forma mas de estafa, mayormente usado por lammers para robar mas que nada contraseñas a usuarios distraidos o que no tienen conocimiento del tema abusandose de ello. El pishing abarca desde robar contraseñas de correo electrónicos o cuentas en juegos en red hasta robar informacion de bancos, tarjetas de crédito, etc lo que pueden llegar a crear una estafa millonaria.

Según wikipedia es esto:

Pishing en MSN MESSENGER

Uno de los servicios mas utilizados en la red es HOTMAIL, tiene millones y millones de usuarios conectados las 24 horas, brindando múltiples formas de conectarse con otro usuario en cualquier parte de mundo en cualquier momento del dia. Sin duda, una gran forma de comenzar a robar contraseñas de apoco es comenzar de abajo, por ejemplo haciendo pishing de MSN Messenger.

Si tenemos acceso diario al ordenador de la víctima que tenemos en mente, es muy fácil hacerlo a través de muy poco conocimiento de HTML. Con la gran cantidad de lammers que hay en la internet hoy en día, se puede conseguir en pocos minutos googleando un pishing para messenger, también conocido como "fake msn".

Esto consiste en un basiquísimo programa totalmente copiado de la base del hotmail original, editado un par de lineas en el HTML, su misión es engañar a la víctima a la hora de conectarse al msn. Lo que hace esto es sencillo. Crea una carpeta aparte, donde se encuentra el acceso directo al programa, con un par de dlls, un bloc de notas y archivitos html.

Es fácil, las dlls lo que hacen es configurar la acción del programa y es lo que lo hace "funcar".

El bloc de notas, vendría a hacer como puedo decirles, un archivo donde se guardarán las cosas buenas ()

Y los html's son los que le dan esa forma igual al messenger original para que cualquiera caiga en la trampa.

El msn fake, al iniciar sesión, el 99% de las veces tira un error (claro, todo programado antes) el cual impide iniciar la sesión.

Dentro del bloc de notas que crea esta aplicación, se guarda todo lo que se escribe en el campo de correo y contraseña.

Viendolo así, es demasiado fácil.

Ayer fuí a la casa de un compañero, estabamos aburrido en la PC y me acordé de mostrarle una foto que tenia un amigo. Decidí conectarme al MSN asi se la pedía, abro el messenger y veo el viejo, creo que era 8.5 me parecio raro pero no le di importancia y trate de conectarme. Me agarro sospecha como mi compañero me insistia para que me conecte ahí.

Escribí mi correo y mi password, le dí a inciar sesion, cargo 5 segundos y mando un error muy raro, que no estaba disponible e intente mas tarde.

No le di tanta importancia, y me conecté desde hotmail y le pedí al foto por correo electrónico.

Al llegar a mi casa, abro el messenger e intento inciar sesión, mi cuenta y mi password han sido hackeadas, me mandan error nose porqé.

Tiempo después recordé que mi compañero estaba ansioso para que escriba mi password, el messenger era raro, comenzé a buscar en internet y me aseguraron que fuí víctima del pishing.

Pishing en páginas web

En páginas web es mas complicado realizar esta forma de estafa, ya que no se puede utilizar las mismas urls.

Por ejemplo, me copio los html y los configuro para que todo lo que se escriba en los campos de contrseña y correo se me envién a un bloc de una carpeta. Al elegir la dirección donde quiero subir todo, no puedo poner "www.facebook.com" ya que está ocupada.

A lo que recurren los lammers son a servidores gratuitos, mayormente, cambiandole solo una letra a las web's, o escribiendola muy parecidamente.

Ejemplos.

www.facebook.com

www.fachebook,com

Es el mismo método que el anterior con MSN, copian toda la base del HTML editando para que lo escrito en los campos se envié a un archivo en la carpeta del FTP en donde subimos la página.

El conjunto de estos archivos ya preparados para subir a un hosting suelen llamarse "scam's; facebook; twintter; hotmail, etc

En la mayoria de páginas que se entran y tienen que loggearse hay que fijarse detalladamente la direccion en la que entraron, si no tiene nada de mas, ni nada de menos ni nada fuera de lo común o raro.

También pueden hacer que en la página oficial, al clickear "login" por ejemplo, los redireccione a su página hosteada para parecer mas original, esto es mas dificil ya que es a causa de un bug mayormente y casi nunca se ve este tipo de cosas.

Fase de lammers luego de robar la contraseña

• En la primera fase, la red de estafadores se nutre de usuarios de chat, foros o correos electrónicos, a través de mensajes de ofertas de empleo con una gran rentabilidad o disposición de dinero ( hoax o scam). En el caso de que caigan en la trampa, los presuntos intermediarios de la estafa, deben rellenar determinados campos, tales como: Datos personales y número de cuenta bancaria.

• Se comete el phishing, ya sea el envío global de millones de correos electrónicos bajo la apariencia de entidades bancarias, solicitando las claves de la cuenta bancaria (PHISHING) o con ataques específicos.

• El tercer paso consiste en que los estafadores comienzan a retirar sumas importantes de dinero, las cuales son transmitidas a las cuentas de los intermediarios (muleros).

• Los intermediarios realizan el traspaso a las cuentas de los estafadores, llevándose éstos las cantidades de dinero y aquéllos —los intermediarios— el porcentaje de la comisión

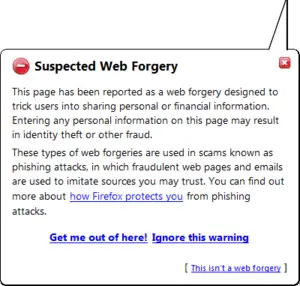

Evitarlo a través de programas y aplicaciones

Hay varios programas informáticos anti-phishing disponibles. La mayoría de estos programas trabajan identificando contenidos phishing en sitios web y correos electrónicos; algunos software anti-phishing pueden por ejemplo, integrarse con los navegadores web y clientes de correo electrónico como una barra de herramientas que muestra el dominio real del sitio visitado. Los filtros de spam también ayudan a proteger a los usuarios de los phishers, ya que reducen el número de correos electrónicos relacionados con el phishing recibidos por el usuario.

Muchas organizaciones han introducido la característica denominada pregunta secreta, en la que se pregunta información que sólo debe ser conocida por el usuario y la organización. Las páginas de Internet también han añadido herramientas de verificación que permite a los usuarios ver imágenes secretas que los usuarios seleccionan por adelantado; sí estas imágenes no aparecen, entonces el sitio no es legítimo.26 Estas y otras formas de autentificación mutua continúan siendo susceptibles de ataques, como el sufrido por el banco escandinavo Nordea a finales de 2005.27

Muchas compañías ofrecen a bancos y otras entidades que sufren de ataques de phishing, servicios de monitoreo continuos, analizando y utilizando medios legales para cerrar páginas con contenido phishing.

El Anti-Phishing Working Group, industria y asociación que aplica la ley contra las prácticas de phishing, ha sugerido que las técnicas convencionales de phishing podrían ser obsoletas en un futuro a medida que la gente se oriente sobre los métodos de ingeniería social utilizadas por los phishers.28 Ellos suponen que en un futuro cercano, el pharming y otros usos de malware se van a convertir en herramientas más comunes para el robo de información.

Seguime, en mi próximo post pondré de como crear un scam a asegurarse que una víctima caiga en la trampa