Hola gente Taringuera! Hoy tuve un problema en la maquina de mi papá con un proceso llamado "svchost.exe" el cual ocupaba el 99% de la PC y hacia que se quede cada rato y navegando en la web encontre lo siguiente:

Supongo que mas de uno se preguntó de donde salió el archivo svchost.exe y porque se está ejecutando tantas veces y consumiendo tantos recursos.

Bueno, para que tengan una idea clara, vamos a decir que básicamente es el encargado en Windows XP de ejecutar los servicios que corren desde una DLL (dynamic-link libraries).

El archivo Svchost.exe se encuentra en la carpeta %SystemRoot%System32.

Cuando se inicia Windows, Svchost.exe chequea el registro para poder armar la lista de servicios que necesita cargar.

Cada instancia de Svchost.exe puede ejecutar uno o mas servicios, todo depende de la manera en que se inicie.

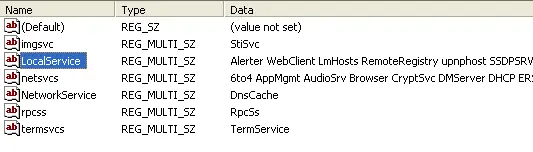

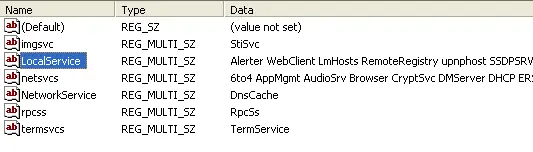

Los grupos de servicios se encuentran en la siguiente rama del registro:

HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsNTCurrentVersionSvchost

Cada valor dentro de esta rama, representa un grupo y será visualizado como una instancia de Svchost, cuando veamos la lista de procesos.

Mas de cerca

Para poder ver la lista de servicios que se están ejecutando a través de Svchost, nos dirigimos a la consola ( Inicio / Ejecutar / cmd ) y escribimos:

) y escribimos:

C:>tasklist /svc

El comando tasklist lo que hace es mostrar la lista de procesos activos, el parametro /SVC nos muestra la lista de servicios activos en cada proceso.

Para tener en cuenta

Al margen de que varios virus y/o troyanos infectan este archivo haciéndonos creer que es uno de ellos, debemos tener presente que otros, si llegar a infectarlo intentan engañarnos utilizando un nombre parecido.

scvhost.exe Lo instala el virus W32/Agobot-S. Se trata de un gusano y troyano backdoor de IRC que se copia asi mismo aprovechando los recursos compartidos con passwords débiles. E intenta propagarse utilizando las vulnerabilidades del RPC Locator y DCOM RPC.

svchosts.exe Lo instala el virus Sdbot-N. Es un troyano backdoor que permite a un usuario remoto controlar nuestra máquina a través del IRC. Se ejecuta en background, y trata de conectarse a un canal específico de un servidor de IRC y luego queda a la escucha de ciertos comandos para llevar a cabo sus correspondientes acciones.

svshost.exe Lo instala el virus Worm.P2P.Spybot.gen

Y ahora, despues de esta info, las soluciones a este problema:

Primera solucion

Descargar una actualizacion de seguridad de Microsoft:

http://www.microsoft.com/downloads/es-es/confirmation.aspx?familyId=2996b9b6-03ff-4636-861a-46b3eac7a305&displayLang=es

Segunda solucion (y la que me sirvio a mi)

Copiar en un bloc de notas el siguiente codigo

Rem Re-register dlls

REGSVR32 WUAPI.DLL /s

REGSVR32 WUAUENG.DLL /s

REGSVR32 WUAUENG1.DLL /s

REGSVR32 ATL.DLL /s

REGSVR32 WUCLTUI.DLL /s

REGSVR32 WUPS.DLL /s

REGSVR32 WUPS2.DLL /s

REGSVR32 WUWEB.DLL /s

Rem Stop Services

net stop WuAuServ

taskkill /f /im wuauclt.exe

REm add other service here

Rem Delete SoftwareDistribution Folder

RMDIR C:windowsSoftwareDistribution /s/q

net start WuAuServ

Echo Look for any errors

echo To Reboot

Pause

shutdown -r -t 10

Luego lo guardamos como .bat

y nos quedaria asi

Bueno luego de eso el archivo .bat nos quedará así:

Bueno, ahora solamente nos queda ejecutar el archivo, se les abrirá una ventana con el simbolo del sistema, y luego solamente tendran que reiniciar su pc.

Espero les haya servido. Un abrazo a todos!

Introducción

Supongo que mas de uno se preguntó de donde salió el archivo svchost.exe y porque se está ejecutando tantas veces y consumiendo tantos recursos.

Bueno, para que tengan una idea clara, vamos a decir que básicamente es el encargado en Windows XP de ejecutar los servicios que corren desde una DLL (dynamic-link libraries).

Mas Información

El archivo Svchost.exe se encuentra en la carpeta %SystemRoot%System32.

Cuando se inicia Windows, Svchost.exe chequea el registro para poder armar la lista de servicios que necesita cargar.

Cada instancia de Svchost.exe puede ejecutar uno o mas servicios, todo depende de la manera en que se inicie.

Los grupos de servicios se encuentran en la siguiente rama del registro:

HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsNTCurrentVersionSvchost

Cada valor dentro de esta rama, representa un grupo y será visualizado como una instancia de Svchost, cuando veamos la lista de procesos.

Mas de cerca

Para poder ver la lista de servicios que se están ejecutando a través de Svchost, nos dirigimos a la consola ( Inicio / Ejecutar / cmd

) y escribimos:

) y escribimos:

C:>tasklist /svc

El comando tasklist lo que hace es mostrar la lista de procesos activos, el parametro /SVC nos muestra la lista de servicios activos en cada proceso.

Para tener en cuenta

Al margen de que varios virus y/o troyanos infectan este archivo haciéndonos creer que es uno de ellos, debemos tener presente que otros, si llegar a infectarlo intentan engañarnos utilizando un nombre parecido.

scvhost.exe Lo instala el virus W32/Agobot-S. Se trata de un gusano y troyano backdoor de IRC que se copia asi mismo aprovechando los recursos compartidos con passwords débiles. E intenta propagarse utilizando las vulnerabilidades del RPC Locator y DCOM RPC.

svchosts.exe Lo instala el virus Sdbot-N. Es un troyano backdoor que permite a un usuario remoto controlar nuestra máquina a través del IRC. Se ejecuta en background, y trata de conectarse a un canal específico de un servidor de IRC y luego queda a la escucha de ciertos comandos para llevar a cabo sus correspondientes acciones.

svshost.exe Lo instala el virus Worm.P2P.Spybot.gen

Y ahora, despues de esta info, las soluciones a este problema:

Primera solucion

Descargar una actualizacion de seguridad de Microsoft:

http://www.microsoft.com/downloads/es-es/confirmation.aspx?familyId=2996b9b6-03ff-4636-861a-46b3eac7a305&displayLang=es

Segunda solucion (y la que me sirvio a mi)

Copiar en un bloc de notas el siguiente codigo

Rem Re-register dlls

REGSVR32 WUAPI.DLL /s

REGSVR32 WUAUENG.DLL /s

REGSVR32 WUAUENG1.DLL /s

REGSVR32 ATL.DLL /s

REGSVR32 WUCLTUI.DLL /s

REGSVR32 WUPS.DLL /s

REGSVR32 WUPS2.DLL /s

REGSVR32 WUWEB.DLL /s

Rem Stop Services

net stop WuAuServ

taskkill /f /im wuauclt.exe

REm add other service here

Rem Delete SoftwareDistribution Folder

RMDIR C:windowsSoftwareDistribution /s/q

net start WuAuServ

Echo Look for any errors

echo To Reboot

Pause

shutdown -r -t 10

Luego lo guardamos como .bat

y nos quedaria asi

Bueno luego de eso el archivo .bat nos quedará así:

Bueno, ahora solamente nos queda ejecutar el archivo, se les abrirá una ventana con el simbolo del sistema, y luego solamente tendran que reiniciar su pc.

Espero les haya servido. Un abrazo a todos!