1992__

Usuario (México)

Bienvenidos a mi post. Muchos habrán jugado juegos online y experimentado el molesto lag, si bien no siempre es culpa de tu computadora o de tu conexión y está fuera de tu alcance, tu máquina tiene mucho que ver en el proceso. Explicaré cómo modificar algunos parámetros para mejorar tu ping en tus juegos y sus consecuencias y funcionamiento. Voy desde lo básico para quienes no mastican estos menesteres. ¿Qué es el ping? Bueno, todo proceso que transmite datos a través de una red (e.g. la internet) lo hace a través de múltiples dispositivos: computadoras, servidores, y demás infraestructura. En el cableado la señal viaja a una velocidad muy cercana a la de la luz, pero existen puntos en los que se topa con uno de estos elementos y no pasa simplemente, sino que debe ser procesada, enrutada, etc. y esto causa un retraso de unos milisegundos en su trayecto. Desde tu ordenador hasta, digamos, el servidor de un juego online, la señal va y en varios nodos del camino tardó unos milisegundos, el servidor te da una respuesta que de vuelta pasó por otros nodos y tardó otros tantos milisegundos; el tiempo que ha tardado es el ping o latencia, digamos '#' milisegundos, el tiempo que pasa hasta que tienes la respuesta de una señal enviada por tu ordenador. Mejorando tu ping: 1.- Ejecuta "regedit" para abrir el registro de Windows. 2.- En los registros accede a la ruta "HKEY_LOCAL_MACHINE / SYSTEM / CurrentControlSet / services / Tcpip / Parameters / Interfaces" 3.- Dentro de "Interfaces" verás unas carpetas con llaves y números hexadecimales separados por guiones (e.g. {B44FC0B3-175E-47B8-AD48-081927EA46D8}), bueno haz click en cada carpeta y fíjate lo que hay dentro. Los elementos tienen un atributo "Nombre" y uno "Datos", encuentra la carpeta en la que los atributos "Datos" de varios elementos son direcciones IP (no son justo eso, pero es un tema muy profundo que no explicaré aquí). Debe haber una sola carpeta que cumpla esta condición, dentro de esa carpeta harás lo siguiente. 4.- Crea un nuevo valor de DWORD y dale doble click, nómbralo "TcpAckFrequency", dale valor 1 y base hexadecimal. ¿Qué es lo que hiciste? Introdujiste un parámetro de "acknowledgement" encendido para cada paquete. Normalmente en la comunicación a través de redes, las computadoras que se comunican envian una señal que indica el estado de la transferencia de paquetes (toda la información se transmite en pequeños lotes llamados paquetes). Puede significar que todo salió bien, que un paquete ha llegado dañado y que debe ser reenviado u otras cosas. Esto normalmente no se hace para cada paquete sino para cada grupo de unos pocos paquetes, lo que has hecho es activar esto para cada paquete en si, de modo que el flujo de información será mayor pero tendrás una transmisión de datos mas "precisa". 5.- Crea otro valor de DWORD con nombre "TCPNoDelay", valor 1 y base hexadecimal. Este parámetro controla cómo el envío de paquetes pequeños se retrasa un poco para poder juntar varios y enviar uno solo de mayor tamaño. La manera en la que lo has configurado significa que los paquetes se envían sin importar su tamaño, incluso si son muy pequeños. Entonces esto también ha incrementado el flujo de datos. 6.- Cierra el editor de registros, los cambios tomarán efecto cuando reinicies el equipo. Esto deberá reducir tu ping drasticamente, y por lo tanto el lag. Nota que si bien esto mejora tu ping para los juegos online porque incrementa el flujo de datos, esto mismo podria causar que tus descargas sean desde un poco hasta moderadamente mas lentas. Esto puede ser tan leve que no se note, pero por varias razones depende mucho de la máquina desde la que bajas el contenido. Mas comúnmente verás que de algunos servidores todo va bien mientras que de otros no tanto, por ejemplo. Si notas que tus descargan han sido afectadas gravemente cambia los valores de "TcpAckFrequency" y "TCPNoDelay" a 0 (recuerda que para que surta efecto deberás reiniciar el equipo). Puedes encenderlos y apagarlos conforme lo necesites, si con los valores 0 te causan algún otro problema recuerda que siempre puedes borrarlos y es como si no los hubieras creado. Todo esto puede ser igual de válido para otros Windows, o bien requerir ligeros cambios. Los insto a comentar. Saludos.

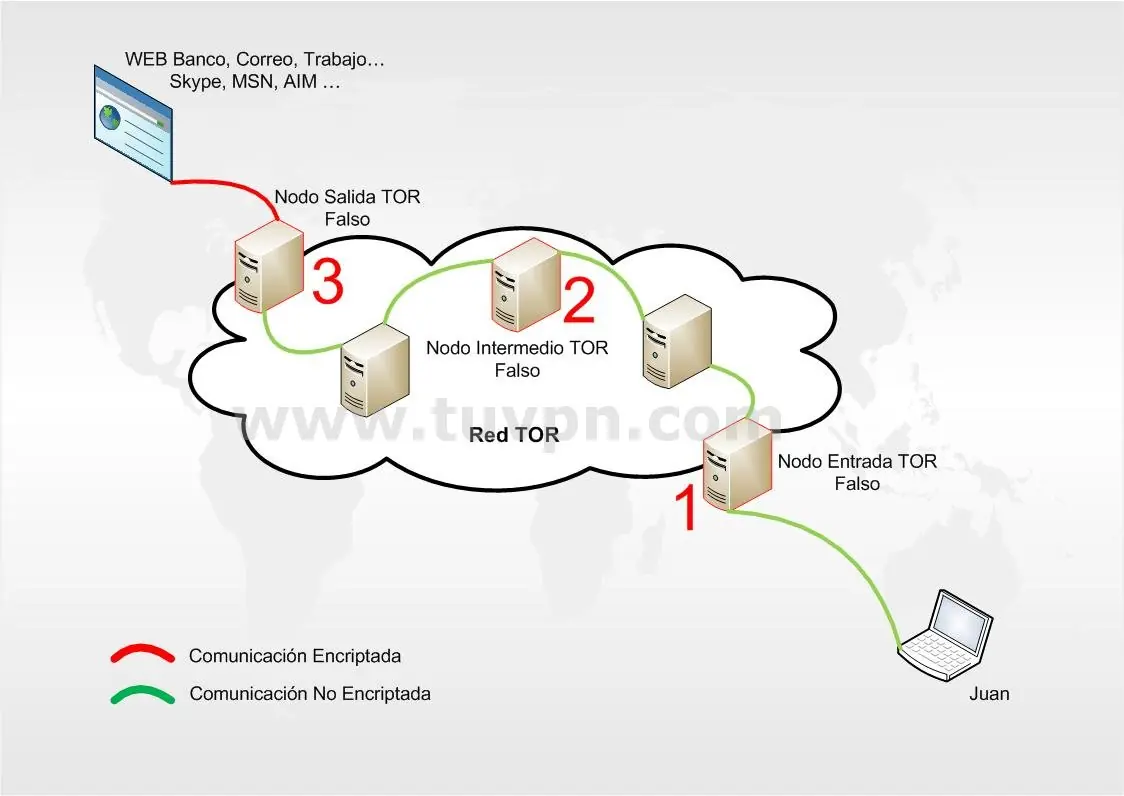

Hola a todos, hago este post para difundir un poco de la tan escasa información técnica que ha brillado por su ausencia con la llegada del top post sobre la Internet profunda, no pude evitar notar por los comentarios, que algunos usuarios tienen huecos en sus conocimientos técnicos, sin embargo se les facilita la capacidad de entrar. En pocas palabras, les han dicho cómo entrar pero no les han dicho ciertas cosas importantes sobre los sistemas y su funcionamiento. Espero que con este post queden despejadas las dudas básicas, y tengan un nivel de conocimientos técnicos mas apropiado para entender mejor estos menesteres. Les voy a hablar sobre TOR, la famosa herramienta que se usa para acceder a la Internet profunda, ya que hay ciertas cosas que deben saber sobre su funcionamiento para darse cuenta de que no es tan robusto como sospecho que creen. Los que quieran una referencia previa, pueden visitar mi post sobre la Internet profunda de hace unas semanas, está en mis posts, nunca logré hacerlo aparecer en la página principal, por alguna misteriosa razón. ¿Qué es TOR? TOR (The Onion Router) es un software de código abierto, y también una red de computadoras P2P. Ambas cosas se usan juntas para obtener una sesión de navegación anónima, cosa que se explicará mas adelante. Para quienes no lo saben, ¿Qué es una red P2P? La tendencia de la computación comercial actual es el modelo cliente-servidor, hay computadoras llamadas servidores encargadas de almacenar información y entregarla a clientes (la máquina en la que estás ahora) cuando estos la solicitan. ¿Existirá algún modelo de computación alterno? ¡Claro que existe! Es la computación distribuida, computadoras conectadas libremente que intercambian información sin necesidad de servidores. Al ser todos iguales (por la carencia de un servidor) cada computadora satisface las peticiones de las demás, no hay un servidor, pero todas las computadoras se 'ayudan' entre si para hacer el trabajo de un servidor (digamos). Entonces, ¿Qué es la Red de TOR? La Red de TOR es la red P2P formada por las computadoras que tienen TOR instalado. Esta red P2P es para uso exclusivo del software llamado TOR. ¿Qué hace exactamente TOR? Cuando tu navegas por Internet, dejas huellas por todas partes. Tu dirección IP y el nombre de tu proveedor de servicio permiten asociar tus acciones a tus actos: El simple hecho de que los sitios que visitas vean tu IP pública elimina cualquier esperanza de anonimato. Lo que TOR hace es, en principio, darte anonimato al permitirte mostrar una IP pública que no te corresponde. ¿Cómo lo hace? Imaginen la Red de TOR como una nube, un montón de computadoras con TOR. Cuando usas TOR para navegar por Internet, tu información de navegación no sale directamente a la Internet como tal, sino que entra a la Red de TOR primero, y sale por el otro extremo hacia la Internet. Lo anterior significa que la IP pública con la que estás navegando es la IP pública de la computadora por la que salió tu información (de la Red de TOR hacia el Internet). No olvides que la Red de TOR esta compuesta por máquinas como la tuya, tu información pasa por esas máquinas; cuando sale de la Red de TOR hacia la Internet abierta, sale desde cierta máquina, dando la apariencia de que la conexión empieza desde ahí. Es como una red P2P en la que las computadoras fungen como proxies respecto a las otras computadoras. La Red de TOR no es una P2P diseñada para compartir archivos (como de costumbre), sino que tiene el único propósito mencionado arriba. ¿Esto significa que instalar TOR hará pasar información de otros a través de mi máquina? No. Si lo instalas eres solo un usuario que navega sobre la infraestructura de la Red de TOR. Si lo que quieres es que además tu computadora sea parte de esa infraestructura, debes elegir compartirla en la configuración. ¿La manera en la que funciona significa que otros pueden ver mi información? Potencialmente si. Significa que tu información pasa por sus computadoras, pero tiene diversos mecanismos de seguridad para evitar que vean el contenido de tu sesión de navegación. Mas adelante lo explicaré mejor. ¿Pero pueden saber quien soy, verdad? No, voy a explicar cómo funciona para aclarar estos puntos: Tú abres TOR y te conectas a la Red de TOR. Para que ninguna computadora vea el contenido de tu sesión, la información lleva 3 capas de encriptación. El total de computadoras por las que tu información pasa es siempre 3, si fuera mas sería mas lento, si fuera menos no sería anónimo (adelante verás porque). Los 3 nodos son elegidos al azar. Estableces la conexión al primer nodo de la Red de TOR, a este nodo se le llama guardián. El guardián ve paquetes encriptados y tiene la llave para desencriptarlos, entonces lo hace, y se encuentra con que había otra capa de encriptación debajo. Solo puede leer una dirección de otro nodo y la instrucción de pasar la información a este. El guardián puede ver tu IP pública, ya que te conectas a el desde tu máquina directamente. También puede ver la dirección del siguiente nodo, pero no tiene forma de saber la dirección del tercero ni la dirección a la quieres acceder en el Internet. El siguiente nodo recibe la información, este es el nodo intermedio, se le llama relevador si no me equivoco. La información esta encriptada, y el tiene la llave para desencriptarla, así que lo hace. Luego se encuentra con que había otra capa de encriptación debajo. Solo puede leer una dirección de otro nodo y la instrucción de pasar la información a este. El relevador fue capaz de ver la dirección del guardián y la del tercer nodo, pero no fue capaz de ver tu dirección ni a la que intentas conectarte. Tampoco fue capaz de ver la información que envías. El tercer nodo recibe la información, a este se le llama nodo de salida. Ve que la información esta encriptada y el tiene la llave, la desencripta y ahí está; la información sin ningún tipo de protección y la dirección a la que quieres conectarte. El realiza la conexión. El nodo de salida puede ver la dirección del relevador y la dirección a la que te conectas, también puede ver toda la información de tu sesión de navegación. No puede ver la dirección del guardián ni tu dirección. ¿Qué es lo que evita que cualquier nodo quite las 3 capas de encriptación? Digamos que cada nodo tiene solo la llave de la capa que le corresponde quitar. ¿Cuál es el peligro de que el nodo de salida me espíe, si igual no sabe quién soy? Esta en las condiciones perfectas para realizar un ataque intermediario, puede hacerte mucho daño. ¿Qué es un ataque intermediario? Un ataque Man-in-the-Middle (MitM) o intermediario, es cuando un atacante se posiciona entre tu computadora y tu interlocutor. Ve la información de ambos y luego la deja pasar, de manera que no te das cuenta de que está ahí. En este caso, el nodo de salida no tiene que posicionarse ni nada, ¡Puesto que ya está en posición! Lo único que tiene que hacer es empezar a espiar en tu navegación. Si inicias sesiones o realizas compras a través de TOR, no solo entregas tu seguridad virtual, sino que esa información puede servir para identificarte. Es cierto que hay protocolos de seguridad comunes y sólidos como la encriptación asimétrica, pero es mejor no arriesgarte; si no quieres estar en ese barco, no te pares en ese muelle. ¿Entonces, puedo asumir que nadie me espía porque a nadie le importo tanto? No. Debes asumir lo peor, estás siendo espiado siempre. No inicies sesiones ni realices compras, no hagas nada personal que revele tu identidad. En este caso, aunque te espíen no tendrán mucho. El tercer nodo puede ver mi información, ¿Alguno puede ver quién soy? Como ya dije, el primero puede ver quien eres, pero no puede saber lo que haces ni ponerse en contacto con el tercero (ni siquiera sabe quién es el tercero). ¿Hay alguna forma de saber quien soy y que hago al mismo tiempo? En teoría si. Si se pudiera ver todo el tráfico de entrada y salida a la Red de TOR, unos cálculos permitirían emparejarlos. Adiós anonimato. ¿Quién puede hacer esto? Se cree que una o dos agencias de los E.U.A. tienen la capacidad de casi lograrlo. Sin embargo no se sabe con seguridad. ¿Existe una manera mas práctica de lograrlo? Bueno, si los 3 nodos pertenecieran al mismo usuario, el podría usarlos para fastidiarte a lo grande. Te comprometería seriamente. ¿Que evita que esto suceda? Los 3 nodos se seleccionan al alzar y de partes geográficamente muy distantes. Es sumamente improbable. ¿Pero es posible? Es posible, aunque prácticamente no. Es mas probable que vayas en un avión, la puerta se desprenda y salgas disparado, y mientras caigas sobre pico de la estatua de la libertad te pegue un rayo (según yo). Nota técnica: El acto en el que un usuario se aprovecha del control de varias unidades de la infraestructura de una red P2P para perjudicar a otros, se llama ataque Sybil. Hablemos de la Internet profunda, ¿Por qué se necesita TOR par verla? Todo lo que he explicado es sobre usar TOR para conectarte a la Internet, la conexión entraba a la Red de TOR y salía a la Internet; pero, ¿Qué tal si quisieras conectarte con una computadora dentro de la misma Red de TOR? Bueno, es posible, es en estos nodos donde están hospedadas las páginas de la Internet profunda. Dímelo claramente, ¿Por qué no se puede ver con un navegador normal? Un servidor DNS proporciona el IP necesario para acceder a una página cuyo nombre recuerdas. Por ejemplo, escribes la dirección de T! en la barra, un servidor DNS recibe la petición y le entrega el IP de T! a tu navegador. Las páginas de la Internet profunda no están en las bases de datos de servidores DNS, necesitas entrar a TOR y que otros nodos te direccionen hacia dichas páginas. En realidad, debido al mecanismo interno de TOR, te direccionan sin necesidad de darte el IP de esa máquina: Es una página web totalmente anónima. ¿Estás diciendo que las páginas de la Internet profunda están dentro de la Red de Tor? Ciertamente, están en computadoras como la tuya, por eso a veces están ahí y a veces no, porque no están encendidas siempre. También es la razón de que las autoridades no puedan hacer nada al respecto, esa información no está en un servidor legal cuya ubicación se conozca, sino en la computadora de alguien. A esto se le llama 'servicio oculto', requieres acceso a la Red de TOR para satisfacer esa petición. Espero que unos cientos de usuarios vean esto, y al menos llegue a los que tienen dudas o pueden meterse en problemas por estar mal informados. Si tienen alguna duda pueden mandármela por MP o dejar un comentario, aunque prefiero el comentario, para que todos los que se preguntan lo mismo puedan ver la respuesta. Gracias por su tiempo.

¡Saludos! Subo este post después de haberlo borrado y subido 2 veces hoy, por alguna razón no logro que aparezca en la página principal, ni siquiera en la de novatos. He intentado cambiar el título, las etiquetas, y algunas palabras del contenido; si esta vez no sale, no intentaré más, lo dejaré ahí como un atestado de la censura a la información, pero aún libre para los pocos que lleguen a el. Espero que si lo estas viendo haya sido porque apareció en la página principal (finalmente XD), en caso contrario aprecio si lo haces llegar a otros. Quizá estén pensando que antes hubo posts sobre esto; o quizá recuerden haberlo intentado sin éxito, y piensen que es un mito. Pues hice este post sobre el dichoso tema, intentaré brindarles mejor información técnica y referencias que los otros, todo explicado en 'cristiano'. Para entender esto no será necesario que tengan ningún conocimiento técnico más allá de lo básico (encender la PC, navegar por la Internet, et cetera), y le pido a los que lo tengan que me disculpen si voy muy lento para ustedes. Siempre pueden saltar a la acción. -Los que tienen conocimientos técnicos suficientes y solo quieren ver la práctica, pueden leer desde el azul. -Los que tienen conocimientos sobre computadoras, pero desconocen los datos técnicos implicados en el proceso del que hablo, pueden leer desde el verde. -No tienes idea de que hablo, y no estás en los grupos arriba mencionados, entonces lee desde aquí XD No empezaré por donde los otros posts, primero hay que ver las bases: La Internet es una red, una red es un grupo de computadoras conectadas entre si con el fin de intercambiar información; ahora imaginen que hay millones de computadoras en todo el mundo conectadas, esto es Internet. Toda la información que ustedes ven al navegar, esta alojada en computadoras especiales llamadas servidores, no en computadoras personales como las que muy probablemente usan en este momento. Los servidores son como poderosas computadoras comerciales (digamos) en las que rentas un espacio para tu sitio web, almacenar información, o lo que sea. Cuando tú conectas tu PC a la línea o al cable, no tienes internet sólo así, sino que le pagas a una compañía por el servicio, esta compañía es el ISP (Internet Service Provider). Es tu ventana hacia el Internet y todos los servicios que este te ofrece. Ahora sobre el dichoso Google, busca palabras clave y etiquetas en la información almacenada en los servidores, pones una palabra y te da millones de coincidencias. Bueno, toda la información que puedes encontrar en Google esta indexada, osea en una lista especial que le indica a Google que eso existe. Si tu colgaras información o un sitio web en alguna parte, no aparecerá en Google hasta que lo agregues a sus índices, pero esto es un tema para otra ocasión. Imagínate entonces que todo lo que se encuentra por medio de Google es información alojada en servidores e indexada, si no cumple ambas condiciones no aparece. Pues es evidente que sí puede estar en un servidor aunque no en la lista de Google, pero, ¿Puede ser que no esté en ningún servidor en absoluto, sino en otra infraestructura? Pues estando en una computadora personal, por ejemplo. Tu puedes compartir ciertos recursos de tu máquina directamente a otras, sin usar información almacenada en algún servidor. Este es el principio de las redes P2P (peer to peer) como las que usan los clientes Ares, eMule, los de BitTorrent, et cetera. Ahora les diré que la internet abarca redes de menor tamaño, y así sucesivamente, de variados tipos y topologías, hay de todo pero todo conectado. En este gran mar de información, hay relativamente muy poco contenido alojado en servidores e indexado para los buscadores, este es el nivel superior. Hay páginas a las que se accede por una generación dinámica de contenido, como la página que te dan cuando te dicen: "Haz click aquí para verificar que eres dueño del e-mail que registraste"; a esa página sería imposible llegar por un buscador, se genera individualmente para cada petición y por lo tanto no puede ser indexada. Este tipo de páginas están en un nivel mas profundo que el superior, pero siguen siendo el Internet superficial. Ahora pensemos en los archivos alojados en redes P2P, distribuidos en computadoras personales, están más profundo todavía, cerca del límite (digamos) entre la Internet y la Deep Web. Son el primer nivel cuya información no está alojada en servidores, y por lo tanto no puede ser monitoreada por la ley. Antes de pasar al siguiente nivel, explicaré lo que es TOR y la red de TOR. TOR (The Onion Router) es un proyecto desarrollado por el DoD hace ya un tiempo, diseñado para navegar e intercambiar inteligencia anónimamente; para los que les basta con entender lo mínimo, digamos que TOR es como un navegador que encripta los datos y los hace pasar por otras máquinas antes de salir a la Internet abierta. TOR funciona así: Instalas el cliente en tu computadora, y este te conecta a una red P2P (pero que sirve para funciones distintas a la de compartir archivos); es como una red de computadoras por todo el mundo que están conectadas por ese software, la información hacia un servidor no sale directamente de tu computadora, sino que pasa por muchas otras dentro de la red de TOR y sale por una distinta, esto te da anonimato; esa petición pudo venir de cualquier máquina en la red de TOR, es imposible saberlo. Como pueden ver TOR se usa para pasar tu información por el enjambre y acceder a recursos de la web superficial sin ser identificado, pero, ¿Qué tal si hubiera información alojada en las computadoras de la red de TOR, en el enjambre? Pues nadie que no tuviera acceso a la red de TOR podría ver esa información, esto existe y esto es el primer nivel de la 'Deep Web', esto es de lo que trata el post, pero antes de empezar, debo decirles que hay cosas aún más profundas... Imaginen una red de computadoras de una instalación militar, estas nunca están conectadas a Internet, para ser invulnerables a todo ataque. Pero si de vez en cuando necesitan conectarse para algo, significa que en ese momento hay un camino entre tu computadora y la entrada a esa red de máxima seguridad, esto es una capa más profunda de la red, una a la que solo se puede intentar acceder si se conocen datos muy específicos de la misma y a través de una línea de comandos poderosa. Este nivel de la red lo usa el ejército, espías, y demás. Ahora un repaso breve: El nivel superior y el siguiente, son sitios web indexados y páginas generadas para peticiones personales; son usadas por el usuario común. El siguiente nivel son las redes P2P, son usadas por usuarios que tuvieron el interés de explorarlas y que gustan de compartir warez y demás recursos ilegales. La 'Deep Web' es un montón de información alojada en la red de TOR, por lo tanto no puede ser regulada por la ley. Aquí accede toda la escoria de la sociedad, depravados sexuales, asesinos a sueldo, piratas informáticos que venden sus servicios, redes criminales que trafican armas y drogas, et cetera. También hay una gran cantidad de información invaluable, por lo que también acceden científicos, y toda clase de gente con interés en algún tema en específico. Mas abajo de esto ya es otro rollo, como les dije; mejor de eso ni hablar. Terminó la parte teórica. ¿Qué necesito para acceder a la 'Deep Web'? Necesitas usar TOR, te dará anonimato igual o mejor que una VPN (Red Privada Virtual, no hablaré de eso aquí) mas la capacidad de acceder a toda la información dentro de la red de TOR. TOR es gratis, y disponible para virtualmente cualquier SO. Este es el link de la página oficial del proyecto, ahí aprenden mas sobre TOR y lo descargan: https://www.torproject.org/ Ahora instala TOR y ejecútalo. Verás que en su panel de control dice que estás conectado a la red de TOR, luego se abrirá el explorador Mozilla Firefox que trae integrado. Es muy importante que uses el navegador que trae integrado, no abras el tuyo, por si solo se abrirá un Mozilla Firefox portable que viene con TOR; no importa si tu ya usas Mozilla Firefox, espérate a que se abra solo el de TOR, ¡No son el mismo! No tienen los mismos complementos, el tuyo no te hace anónimo. Antes de ir la 'Deep Web'; en la página de inicio del navegador Mozilla Firefox de TOR verás la dirección IP de tu salida del enjambre, en la Internet esta es la IP que te detectarán. Recomiendo que lo primero que hagas sea abrir una página de rastreo de IP, e.g. http://whatismyipaddress.com/ y que la tengas abierta siempre y refrescándola cada tanto; aquí podrás ver tu ubicación falsa. Ahora a la 'Deep Web'... pero si el contenido no esta indexado, ¿Cómo encuentro cosas en la 'Deep Web'? Bueno, los motores de búsqueda son inútiles así que la búsqueda es mucho más compleja. Puedes encontrar links a algún recurso en concreto desde la superficie, y una vez ahí seguir explorando en busca de lo que quieras. Es muy común que en la 'Deep Web' haya páginas dedicadas a indexar los recursos por medio de texto, o sea que tienes que leer cada link y lo que contiene y luego decidir ir. Una muy buena página para empezar es la 'Wiki Oculta', una página dedicada a conectarte con otras, aquí te dejo la dirección de la 'Wiki Oculta': kpvz7ki2v5agwt35.onion No intentes abrirla aún. No funcionará a menos que estén en TOR, que bueno, porque si funcionara las consecuencias serían nefastas... ¿Verdad que es una URL rara? Pues claro que sí (técnicamente no es una URL, pero es tema para otra ocasión), en la 'Deep Web' no se usan nemotécnicos para nombrar recursos, se usan etiquetas alfanuméricas generadas al azar (el dominio .onion es tan común como el .com de acá arriba), lo que complica más la cosa. Debo extender el post aún mas, es que hay cosas muy importantes que deben saber sobre la 'Deep Web'. Habrán visto en otros posts y sitios, estadísticas sobre su crecimiento y tamaño (si no las han visto búsquenlas), por eso no lo repetiré aquí, en lugar de eso les diré cosas prácticas basadas en mi experiencia: -La 'Deep Web' está llena de gente peligrosa, mantengan un bajo perfil y no busquen problemas. -Hay una gran cantidad de cosas ilegales: venta de drogas, armas, órganos, personas, niños; pornografía infantil, servicios de hackers y asesinos a sueldo, apuestas ilegales a toda clase de actividades, peleas a muerte y espectáculos depravados donde hombres desarmados luchan contra verdugos o animales y que algunos pagan por ver. Hay información horrible sobre experimentos modernos en humanos (hay gente que continua experimentando en prisioneros, como los Nazis hicieron). Al nivel al que ustedes van (y en varios de abajo igual), no es tanto así en realidad, pero sepan que estas cosas están por ahí en alguna parte. -Por lo anterior no es buena idea hacer click en todo lo que veas, terminará hiriendo tu sensibilidad o perturbándote emocionalmente. He visto cosas ahí que ustedes creen solo pasan en las películas de terror. -Quizá lo mejor es que puedes acceder a muchos libros y manuales que aquí son imposibles de conseguir, porque son prohibidos o exclusivos del ejército, entre otras razones. -Claro que pueden husmear, pero me refiero a no abrir nada sin saber que es. Ejemplo, si tu quieres un foro sobre hacking avanzado, puedes ir; pero si vez un link sin la descripción a un lado mejor no lo abras. Tienes que saber como filtrar lo que ves y no ves, para no hacerte daño, porque hay cosas que hieren tu sensibilidad. -No abras sesiones de nada, ni realices compras, ni hagas nada que pueda identificarte. Puedes usar TOR para navegar por la web superficial también, pero ten en cuenta esta imagen... -...como puedes ver cuando te diriges hacia un recurso de la superficie (e.g. un servidor), la máquina que tu información usa para salir del enjambre es la encargada de desencriptar los datos de tu conexión, si lo desea puede ver todo lo que tu haces, te pones de pecho para un ataque 'Man In The Middle' (tema para otra ocasión). -Esto me lleva a mis 3 reglas de la paranoia profiláctica: Primera. Tienes tres identidades, una en la vida real, una en internet, y otra en la 'Deep Web'; las primeras dos hacen una sola, nunca juntes esas con la identidad en la 'Deep Web' o estarás acabado. Segunda y tercera. Aunque es en teoría dificilísimo que suceda, supón que tu cámara y micrófono están intervenidos, así que tápalos o desconéctalos mientras explores la 'Deep Web'. -Lo anterior significa que mientras estés navegando por ahí no abras Facebook, Twitter, correo, ni ninguna sesión; imagínate que eres alguien virtual que solo existe en la 'Deep Web', esas otras cosas no existen para ti porque no le corresponden a esa identidad. -El recurso al que accedes podría estar localizado en una PC como la tuya, a diferencia de los servidores no está encendida siempre, y esa página a diferencia de las páginas aquí arriba, no está disponible todo el día. También considera que por la manera en que funciona la red de TOR navegarás a una velocidad muy inferior en muchas ocasiones. -Esto significa que la mitad de las veces alguna página no cargará, y la otra mitad esperarás 3 minutos para ver una página de diseño muy simple (así son ahí). -El contenido más sensible se etiqueta con códigos, es algo que hacen los pedófilos para que los usuarios ingenuos no los descubran y no ser víctimas de ataques motivados por la indignación popular. Si ves cosas con las etiquetas CP, PD, PTHC, Hard Candy, Jailbait y demás cosas que te suenen raro, aléjate de eso, es algún tipo de pornografía infantil. -Si la necesidad te apremia y quisieras ver contenido pornográfico, ¡No lo hagas en la 'Deep Web'! Ahí no hay pornografía normal, todo es enfermizo y te dará asco y perturbará. Creo que esto es todo lo que se me viene a la mente, quisiera haber podido ordenar bien la información, discúlpenme por eso. ¿Más links? No les daré nada, porque muchos van a contenido ilegal y en T! no hacemos apología al delito. Ahí abajo hay todo lo que puedan imaginar, solo es cuestión de saber lo que se busca y cómo buscarlo. Quisiera haber hablado de todos los temas que dejé para otra ocasión, supongo que haré otros posts después, para quienes quieran adquirir mayores conocimientos técnicos. Sólo me queda desearles una tranquila exploración, no se metan en problemas. La información es gratis, es neutral, se usa para bien o para mal. Aprecio sus comentarios y opiniones, y si tienen cuestiones personales relacionadas que creen que puedan consultar conmigo, también; si requieren que responda algo más específico, me lo mandan decir con un pajarito azul. Gracias por el tiempo que le han dado a este post, lo aprecio. Les doy esta información sin costo ni garantía, sin hacerme responsable de las consecuencias que de su uso incorrecto se produzcan. Les advierto que de su mal uso se derivan consecuencias nefastas, muy probablemente se sentarían en la casa grande por un rato. Pórtense bien.