Les voy a hablar sobre TOR, la famosa herramienta que se usa para acceder a la Internet profunda, ya que hay ciertas cosas que deben saber sobre su funcionamiento para darse cuenta de que no es tan robusto como sospecho que creen. Los que quieran una referencia previa, pueden visitar mi post sobre la Internet profunda de hace unas semanas, está en mis posts, nunca logré hacerlo aparecer en la página principal, por alguna misteriosa razón.

¿Qué es TOR?

TOR (The Onion Router) es un software de código abierto, y también una red de computadoras P2P. Ambas cosas se usan juntas para obtener una sesión de navegación anónima, cosa que se explicará mas adelante.

Para quienes no lo saben, ¿Qué es una red P2P?

La tendencia de la computación comercial actual es el modelo cliente-servidor, hay computadoras llamadas servidores encargadas de almacenar información y entregarla a clientes (la máquina en la que estás ahora) cuando estos la solicitan. ¿Existirá algún modelo de computación alterno? ¡Claro que existe! Es la computación distribuida, computadoras conectadas libremente que intercambian información sin necesidad de servidores. Al ser todos iguales (por la carencia de un servidor) cada computadora satisface las peticiones de las demás, no hay un servidor, pero todas las computadoras se 'ayudan' entre si para hacer el trabajo de un servidor (digamos).

Entonces, ¿Qué es la Red de TOR?

La Red de TOR es la red P2P formada por las computadoras que tienen TOR instalado. Esta red P2P es para uso exclusivo del software llamado TOR.

¿Qué hace exactamente TOR?

Cuando tu navegas por Internet, dejas huellas por todas partes. Tu dirección IP y el nombre de tu proveedor de servicio permiten asociar tus acciones a tus actos: El simple hecho de que los sitios que visitas vean tu IP pública elimina cualquier esperanza de anonimato. Lo que TOR hace es, en principio, darte anonimato al permitirte

mostrar una IP pública que no te corresponde.

¿Cómo lo hace?

Imaginen la Red de TOR como una nube, un montón de computadoras con TOR. Cuando usas TOR para navegar por Internet, tu información de navegación no sale directamente a la Internet como tal, sino que entra a la Red de TOR primero, y sale por el otro extremo hacia la Internet. Lo anterior significa que la IP pública con la que estás navegando es la IP pública de la computadora por la que salió tu información (de la Red de TOR hacia el Internet).

No olvides que la Red de TOR esta compuesta por máquinas como la tuya, tu información pasa por esas máquinas; cuando sale de la Red de TOR hacia la Internet abierta, sale desde cierta máquina, dando la apariencia de que la conexión empieza desde ahí.

Es como una red P2P en la que las computadoras fungen como proxies respecto a las otras computadoras. La Red de TOR no es una P2P diseñada para compartir archivos (como de costumbre), sino que tiene el único propósito mencionado arriba.

¿Esto significa que instalar TOR hará pasar información de otros a través de mi máquina?

No. Si lo instalas eres solo un usuario que navega sobre la infraestructura de la Red de TOR. Si lo que quieres es que además tu computadora sea parte de esa infraestructura, debes elegir compartirla en la configuración.

¿La manera en la que funciona significa que otros pueden ver mi información?

Potencialmente si. Significa que tu información pasa por sus computadoras, pero tiene diversos mecanismos de seguridad para evitar que vean el contenido de tu sesión de navegación. Mas adelante lo explicaré mejor.

¿Pero pueden saber quien soy, verdad?

No, voy a explicar cómo funciona para aclarar estos puntos:

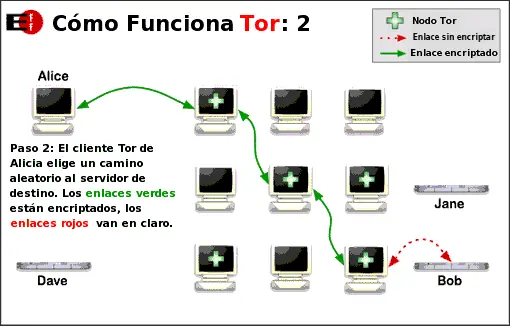

Tú abres TOR y te conectas a la Red de TOR. Para que ninguna computadora vea el contenido de tu sesión, la información lleva 3 capas de encriptación. El total de computadoras por las que tu información pasa es siempre 3, si fuera mas sería mas lento, si fuera menos no sería anónimo (adelante verás porque). Los 3 nodos son elegidos al azar.

Estableces la conexión al primer nodo de la Red de TOR, a este nodo se le llama guardián. El guardián ve paquetes encriptados y tiene la llave para desencriptarlos, entonces lo hace, y se encuentra con que había otra capa de encriptación debajo. Solo puede leer una dirección de otro nodo y la instrucción de pasar la información a este. El guardián puede ver tu IP pública, ya que te conectas a el desde tu máquina directamente. También puede ver la dirección del siguiente nodo, pero no tiene forma de saber la dirección del tercero ni la dirección a la quieres acceder en el Internet.

El siguiente nodo recibe la información, este es el nodo intermedio, se le llama relevador si no me equivoco. La información esta encriptada, y el tiene la llave para desencriptarla, así que lo hace. Luego se encuentra con que había otra capa de encriptación debajo. Solo puede leer una dirección de otro nodo y la instrucción de pasar la información a este. El relevador fue capaz de ver la dirección del guardián y la del tercer nodo, pero no fue capaz de ver tu dirección ni a la que intentas conectarte. Tampoco fue capaz de ver la información que envías.

El tercer nodo recibe la información, a este se le llama nodo de salida. Ve que la información esta encriptada y el tiene la llave, la desencripta y ahí está; la información sin ningún tipo de protección y la dirección a la que quieres conectarte. El realiza la conexión. El nodo de salida puede ver la dirección del relevador y la dirección a la que te conectas, también puede ver toda la información de tu sesión de navegación. No puede ver la dirección del guardián ni tu dirección.

¿Qué es lo que evita que cualquier nodo quite las 3 capas de encriptación?

Digamos que cada nodo tiene solo la llave de la capa que le corresponde quitar.

¿Cuál es el peligro de que el nodo de salida me espíe, si igual no sabe quién soy?

Esta en las condiciones perfectas para realizar un ataque intermediario, puede hacerte mucho daño.

¿Qué es un ataque intermediario?

Un ataque Man-in-the-Middle (MitM) o intermediario, es cuando un atacante se posiciona entre tu computadora y tu interlocutor. Ve la información de ambos y luego la deja pasar, de manera que no te das cuenta de que está ahí.

En este caso, el nodo de salida no tiene que posicionarse ni nada, ¡Puesto que ya está en posición! Lo único que tiene que hacer es empezar a espiar en tu navegación. Si inicias sesiones o realizas compras a través de TOR, no solo entregas tu seguridad virtual, sino que esa información puede servir para identificarte. Es cierto que hay protocolos de seguridad comunes y sólidos como la encriptación asimétrica, pero es mejor no arriesgarte; si no quieres estar en ese barco, no te pares en ese muelle.

¿Entonces, puedo asumir que nadie me espía porque a nadie le importo tanto?

No. Debes asumir lo peor, estás siendo espiado siempre. No inicies sesiones ni realices compras, no hagas nada personal que revele tu identidad. En este caso, aunque te espíen no tendrán mucho.

El tercer nodo puede ver mi información, ¿Alguno puede ver quién soy?

Como ya dije, el primero puede ver quien eres, pero no puede saber lo que haces ni ponerse en contacto con el tercero (ni siquiera sabe quién es el tercero).

¿Hay alguna forma de saber quien soy y que hago al mismo tiempo?

En teoría si. Si se pudiera ver todo el tráfico de entrada y salida a la Red de TOR, unos cálculos permitirían emparejarlos. Adiós anonimato.

¿Quién puede hacer esto?

Se cree que una o dos agencias de los E.U.A. tienen la capacidad de casi lograrlo. Sin embargo no se sabe con seguridad.

¿Existe una manera mas práctica de lograrlo?

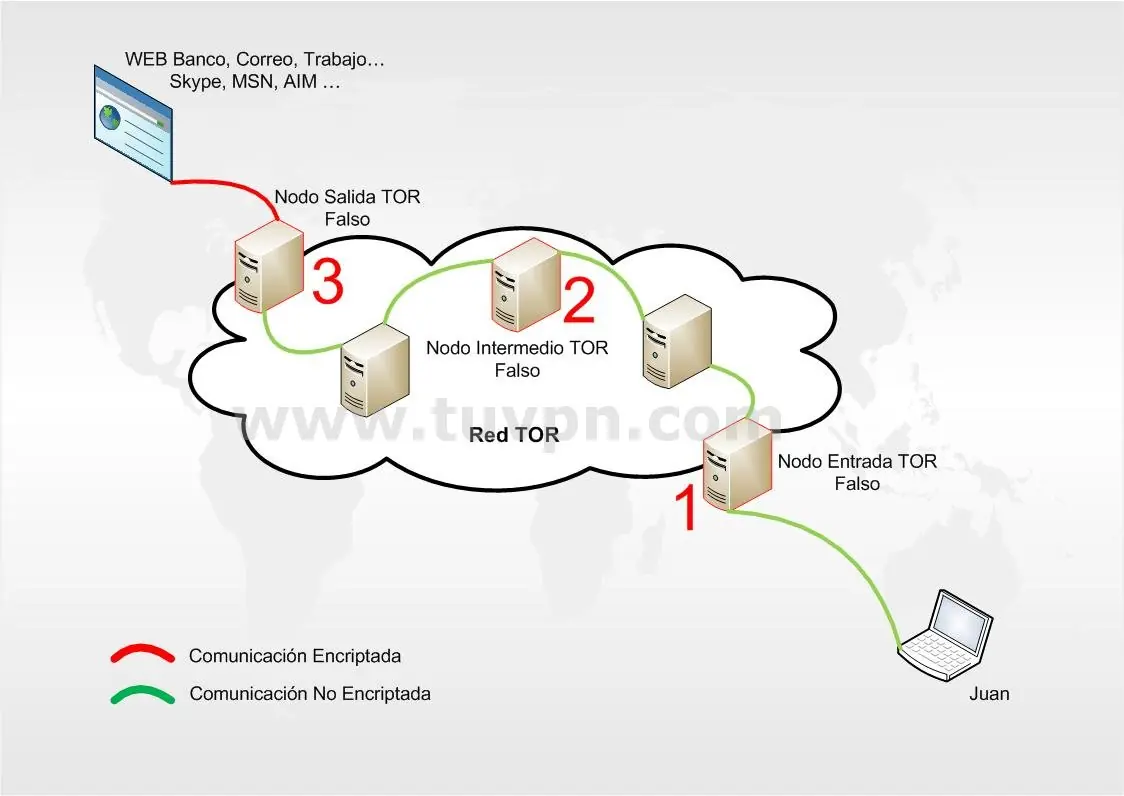

Bueno, si los 3 nodos pertenecieran al mismo usuario, el podría usarlos para fastidiarte a lo grande. Te comprometería seriamente.

¿Que evita que esto suceda?

Los 3 nodos se seleccionan al alzar y de partes geográficamente muy distantes. Es sumamente improbable.

¿Pero es posible?

Es posible, aunque prácticamente no. Es mas probable que vayas en un avión, la puerta se desprenda y salgas disparado, y mientras caigas sobre pico de la estatua de la libertad te pegue un rayo (según yo).

Nota técnica: El acto en el que un usuario se aprovecha del control de varias unidades de la infraestructura de una red P2P para perjudicar a otros, se llama ataque Sybil.

Hablemos de la Internet profunda, ¿Por qué se necesita TOR par verla?

Todo lo que he explicado es sobre usar TOR para conectarte a la Internet, la conexión entraba a la Red de TOR y salía a la Internet; pero, ¿Qué tal si quisieras conectarte con una computadora dentro de la misma Red de TOR?

Bueno, es posible, es en estos nodos donde están hospedadas las páginas de la Internet profunda.

Dímelo claramente, ¿Por qué no se puede ver con un navegador normal?

Un servidor DNS proporciona el IP necesario para acceder a una página cuyo nombre recuerdas. Por ejemplo, escribes la dirección de T! en la barra, un servidor DNS recibe la petición y le entrega el IP de T! a tu navegador.

Las páginas de la Internet profunda no están en las bases de datos de servidores DNS, necesitas entrar a TOR y que otros nodos te direccionen hacia dichas páginas. En realidad, debido al mecanismo interno de TOR, te direccionan sin necesidad de darte el IP de esa máquina: Es una página web totalmente anónima.

¿Estás diciendo que las páginas de la Internet profunda están dentro de la Red de Tor?

Ciertamente, están en computadoras como la tuya, por eso a veces están ahí y a veces no, porque no están encendidas siempre. También es la razón de que las autoridades no puedan hacer nada al respecto, esa información no está en un servidor legal cuya ubicación se conozca, sino en la computadora de alguien. A esto se le llama 'servicio oculto', requieres acceso a la Red de TOR para satisfacer esa petición.

Espero que unos cientos de usuarios vean esto, y al menos llegue a los que tienen dudas o pueden meterse en problemas por estar mal informados. Si tienen alguna duda pueden mandármela por MP o dejar un comentario, aunque prefiero el comentario, para que todos los que se preguntan lo mismo puedan ver la respuesta. Gracias por su tiempo.

interesante buena info y bien detallada

interesante buena info y bien detallada  recomendado

recomendado