Daemon_Killer

Usuario (México)

"Ante escasez de fe convierten iglesias de Holanda en librerías" Así rezan (valga la expresión) lo títulares de muchos diarios europeos ante el inminente cierre de muchas iglesias por falta de creyentes, las cuales son convertidas en centros culturales tales como cafes o bibliotecas, Holanda, un país considerado el más feliz del mundo acumula el 44 por ciento de ateos, el cual decidió transformar las iglesias en librerías, cafeterías y lugares para el entretenimiento y el esparcimiento. Holandeses ateos decidieron transformar sus iglesias y templos en pubs, cafeterías, librerías y en instalaciones para dar conciertos, Reseñó Revolución 3.0. La iniciativa comenzó en 2013 cuando se remodelaron varias iglesias de Holanda por la falta de presupuesto para conservar las edificaciones antiguas y la pérdida de creyentes que ayuden a preservarla. Se calcula que el 44 por ciento de la población holandesa son ateos, mientras que el 28 por ciento se considera católica. Un 19 por ciento son protestantes y el cinco por ciento musulmanes. Otras religiones son representadas por el cuatro por ciento de los habitantes. Los lugares son impresionantes y sobreacogedores, como el caso de la librería Selexyz, la cual fue construida sobre la base de un edificio hace más de 800 años en la ciudad de Maastricht al sur de los Países Bajos. La misma se edificó en un estilo gótico perteneciente a la orden de los dominicos. Desde 1976 han usado las instalaciones como estacionamientos para bicicletas, pero desde el año 2005 se transformaron el lugar en una libería. En 1880 en Amsterdam construyeron una iglesia con estilo neo romántico en la que ahora funciona Paradiso dedicado al rock, al pop y sonidos internacionales. Entre los holandeses el centro es reconocido como el templo del pop de Ámsterdam, luego de haber tocado Pink Floyd y Captain Beefheart. Se calcula que anualmente un mil 500 personas visitan el lugar, sobre todo los aficionados a la música.

Hola a todos, hago este post para exponer mi punto de vista personal del porque considero que actualmente ya no es tan necesario utilizar un antivirus o al menos no uno de terceros en el caso de Windows que ya viene con un software llamado Windows Defender. Antes de empezar quiero mencionar que solo son opiniones personales que dejo a criterio de cada uno, he probado programas tanto de pago como gratuitos desde hace ya más de 6 años. 1.- Realmente Windows Defender es tan malo? Hay muchos que critican a Windows Defender (MSE) y lo tachas de ineficiente a la hora de proteger un equipo,¿se le escapan algunos virus?, si, ¿es realmente mala su protección? , no, este programa cumple a la perfección su tarea de detectar virus ya sea de las memorias usb como de los archivos descargados de internet, aunque es un tanto ineficiente para la detección de adware, si, de ese que se instala cuando ejecutamos softonic downloader o similares. Si bien las comparativas no le dan el visto bueno creo que mucho de ese malware es fácilmente evitable. 2.- El malware representa un peligro distinto hoy en día El malware de hoy en día busca la manera de robar información sensible, se oculta, es la eterna lucha entre cazador y presa que no acaba nunca, los virus de ahora no buscan destrozar el sistema operativo, buscan robar datos y para lograrlo utilizan técnicas avanzadas de polimorfismo y ocultamiento rootkit que muchos antivirus, incluso de paga, no logran evadir a tiempo, testigo he sido de virus transmitidos vía usb que ni que ni siquiera programas de pago como el Eset o Kaspersky han sido capaces de detectar. 3.- Los sistemas operativos cambian Pasaron a mejores días aquellos sistemas que carecían de medidas de seguridad adicionales que permitieran al menos alertar a los usuarios del peligro, recordar que no fue sino hasta Windows Xp que se implementó un firewall unidereccional y hasta Vista bidireccional, las versiones de Windows más actuales poseen medidas como UAC o Smart Screen que constituyen una capa extra bien recibida. 4.- Rendimiento versus protección La mayoría de los programas de seguridad de hoy en día sacrifican el rendimiento a costa de una "mayor protección", la protección en tiempo real lo constituye principalmente el escaner de archivos, es decir, el antivirus analiza cada uno de los archivos, ficheros y carpetas que se van abriendo , escribiendo o copiando, esta es la principal razón por la cual los antivirus bajan el rendimiento, algunos programas como Avast solo analizan los archivos factibles de una infección e ignoran el resto en pro de un mejor rendimiento restando protección. 5.- Paga o sufre con la publicidad Es bien sabido que los antivirus se convirtieron en un negocio y más alla de ofrecer una versión gratuita de sus productos las empresas que los desarrollan buscan siempre hacer rentable su negocio, es por eso que los antivirus que cuentan con versión free envían siempre un recordatorio para comprar una versión, según ellos, "más completa", a la larga uno de puede acostumbrar, pero si uno instala una versión gratuita es porque o no tiene dinero o no quiere pagar, ¿por qué no respetar eso? 6.- Navegar por internet es más seguro ahora Hoy en día si se tienen los navegadores actualizados así como el software del sistema o de los programas que se conecten a el es improbable llegar a infectarse solo haciendo click en un anuncio, sobre mencionar que los navegadores actuales cuentan con un excelente sistema de alertas que evitan , prtegen y avisan del peligro. Por eso, respondiendo a la pregunta del post, ¿realmente es necesario un antivirus?, SI, pero el antivirus no lo es todo y hasta hoy en día el principal problema reside en la capa 8 del modelo OSI, NO ES NECESARIO PAGAR POR UN ANTIVIRUS, si realmente uno tiene información muy importante ni siquiera use Windows, instale una distro Linux que para eso vale, para todo lo demás Windows, software actualizado, sentido común , un antivirus al gusto y nada más.

1 – ¿Qué es la inflación? La definición más simple de inflación es el crecimiento sostenido de precios en una economía. Supongamos que usted tiene $30 en su casa, guardado en una cajita, que está guardando para dentro de un mes gastarlos en algo que desea. Todos los días se va de su casa al trabajo y regresa a las 9 horas. Durante el tiempo que está afuera del trabajo, entra un ladrón y se lleva un solo peso. Así durante todo el mes sin que usted se de cuenta. Al llegar a fin de mes va a buscar sus $30 y al abrir la cajita se da cuenta que está vacia. Felicitaciones, acaba de entender en cierta forma el concepto de “inflación”. Ese tema tan hablado en los medios pero que quizás no conoce mucho. El pequeño relato anterior explica entonces de forma un poco absurda como la inflación se “come” nuestros ahorros La inflación es el incremento sostenido de precio de una economía. Entonces si usted hoy con $30 se podía comprar un libro, quizás dentro de 10 años ese libro salga $150. Este es el poder de la inflación y por ende la disminución del “poder adquisitivo del dinero”. 2 – Pero…¿Qué tipo de inflación existe? Si bien proviene de causas muy variadas que más adelante explicaré, puede darse tres tipos diferentes de inflación: • Inflación de demanda (Demand pull inflation), cuando la demanda general de bienes se incrementa, sin que el sector productivo haya tenido tiempo de adaptar la cantidad de bienes producidos a la demanda existente.• Inflación de costos (Cost push inflation), cuando el costo de la mano de obra o las materias primas se encarece, y en un intento de mantener la tasa de beneficio los productores incrementan los precios.• Inflación autoconstruida (Build-in inflation), ligada al hecho de que los agentes prevén aumentos futuros de precios y ajustan su conducta actual a esa previsión futura. (Fuente: Wikipedia) A su vez se debe comprender que se toma como inflación cuando los precios de los productos o servicios aumentan sostenidamente y no simplemente una vez y para siempre. Hay países donde la inflación se encuentra controlada por debajo del 10% anual, otros con inflaciones medias que no superan el 20% anual y países en los que el crecimiento sostenido de precios ha superado el 100% anual. Cuando la variación de los precios alcanza el 50% mensual se la denomina hiperinflación. (Fuente: Ecolink) Es así que la inflación si bien puede estar en cualquier país del mundo, tiene diversos grados que la hacen más o menos peligrosa, las cuales son: Inflación baja: La inflación baja se caracteriza por una lenta y predecible subida de los precios. Podríamos considerar que una inflación es baja si las tasas anuales de inflación son de un dígito. Inflación galopante: la inflación de dos dígitos que oscila entre el 20, el 100 o el 200 por ciento al año se denomina “inflación galopante”. Generalmente, la mayoría de los contratos se ligan a un índice de precios o a una moneda extranjera, como el dólar. En estas circunstancias, el dinero pierde su valor muy deprisa, por lo que el público no tiene más que la cantidad de dinero mínima indispensable para realizar las transacciones diarias. Hiperinflación: Aunque parezca que las economías sobreviven con una inflación galopante, cuando golpea el cáncer de la hiperinflación se afianza una tercera y mortífera tensión. No es posible decir nada bueno de una economía de mercado en la que los precios suben un millón o incluso un billón por ciento al año. 3 – ¿Qué produce la inflación? Buscando un poco en Internet encontré un pequeño ejemplo que a su vez muestra una causa o primeros orígenes de la inflación: La inflación tiene sus primeros orígenes en los períodos de preparación de las grandes guerras, cuando existe una mayor demanda de bienes y de inversión en relación con la producción, por lo que los precios tiende a elevarse. En una economía hiperinflacionista, la inflación es un fenómeno tan general y un problema tan grande que domina totalmente la vida económica diaria. (Fuente: Taringa) En si las causas de la misma son muy variadas dado que depende de diversos factores y muchos autores han tratado la misma. Podrían leerse y escribirse miles de libro de economía y cada uno tratar diferentes causas. Aunque mencionaré 3 tipos diferentes de causas que se conocen o se han estudiado: A) Los déficit Fiscales, su financiación a través de emisión e inflación: Antes que nada aclaro para los que no conozcan la palabra déficit esto significa escasez, la cual puede ser de cualquier índole, ya sea dinero, comida, etc Por una parte, suponiendo que partimos de una situación de equilibrio entre oferta agregada (valor total de los bienes y servicios que estarían dispuestas a producir las empresas en un período de tiempo dado) y demanda agregada (representa la cantidad de bienes y servicios que los habitantes, las empresas, las entidades públicas y el resto del mundo desean y pueden consumir del país para un nivel determinado de precio), un incremento en el gasto del gobierno sin que sea acompañado por un incremento similar en los ingresos tributarios, generará tanto un exceso de demanda agregada, como un incremento en el déficit fiscal. Cuando un gobierno acarrea una pesada deuda, cada vez le resultará más complicado conseguir financiamiento genuino. Cuando las fuentes de crédito se agotan y los déficit son persistentes, los gobiernos suelen recurrir a la impresión de moneda como último instrumento para financiar sus gastos. La emisión no genuina, es decir un incremento en la oferta de dinero no acompañado de un aumento en la demanda de moneda, genera un incremento en los precios. B) Déficit fiscal con tipo de cambio fijo (el valor de la moneda se fija con respecto a otra moneda) Cuando una economía que opera bajo un sistema de tipo de cambio fijo ha agotado sus fuentes de financiamiento provenientes de préstamos directos del público, interno y externo, la única herramienta que le queda para financiar el exceso de gastos sobre los ingresos es tomar préstamos del banco central. Cada vez que el gobierno intente financiarse a través de préstamos del banco central, incrementará la base monetaria, pero dado que los saldos monetarios que se demandan permanecen constantes se generará un exceso de oferta de dinero. Como el banco central está comprometido a mantener el valor de la moneda doméstica a un nivel dado, deberá cambiar el exceso de moneda nacional por divisas. Este proceso continuará hasta que la oferta de dinero retorne a su nivel inicial e iguale a la demanda por saldos monetarios que se mantuvo constante durante todo el proceso. Finalmente, cuando las reservas del banco central han llegado a su límite, no hay más opción que dejar que la moneda nacional se deprecie. El proceso finalizará con el abandono del sistema de tipo de cambio fijo, ya sea devaluando y fijando un nuevo valor más alto del tipo de cambio o permitiendo que la moneda nacional fluctúe libremente. C) Déficit fiscal con tipo de cambio flotante (el tipo de cambio se determina sin intervención del gobierno en el mercado de divisas.) Ante un eventual incremento en la oferta monetaria el banco central ya no debe salir a defender el valor de la moneda ofreciendo divisas. Si la emisión se concreta, el valor de la moneda foránea aumentará. Dado que existe una relación entre los precios domésticos y externos, formalizada en la ley de un solo precio o paridad del poder de compra, la tasa de inflación será igual a la tasa de devaluación. En un sistema como este, hay una relación directa entre la magnitud del déficit que se pretende financiar y la tasa de inflación. El financiamiento del déficit proviene efectivamente del impuesto inflación. 4 – ¿Qué efectos trae consigo? A continuación citaré del sitio Web Ecolink.com.ar la parte completa de los 2 tipos de efectos que trae en general la inflación dado que es bastante interesante poder ver los mismos: Inflación Anticipada: Los agentes tratarán de minimizar dicha pérdida reduciendo sus saldos medios de dinero. 1– Se asignará mayor parte de la riqueza al consumo de bienes durables, como medio de protección contra el impuesto inflacionario. 2– El proceso de actualización de los precios nominales implica costos reales asociados a las erogaciones que deben realizar los comerciantes en el proceso de demarcación. 3– La inflación puede generar distorsiones en la presión tributaria. Por ejemplo, suponiendo que los tramos de impuesto a los ingresos se fijan en términos nominales, con el paso del tiempo los ingresos nominales se incrementarán, y la gente se desplazará a tramos tributarios más altos, incrementándose así su tasa tributaria marginal. De esta forma, una persona cuyo ingreso real antes de impuestos es constante sufrirá un incremento gradual en sus obligaciones tributarias y la pérdida consiguiente de ingreso disponible, debido simplemente a la inflación. Mientras mayor sea la variación en los precios, mayores serán los costos implicados. 4– La inflación también implica costos para el Estado, ya que socava el valor de los tributos que recauda. Esto se debe a que existe un lapso de tiempo entre el momento en que se produce el gasto del Estado y el momento en que se recaudan los impuestos para cubrir dichas erogaciones. En muchos países, durante este tiempo de rezago, no existe ningún mecanismo para mantener el valor real de la obligación tributaria. Este fenómeno se conoce como el efecto Oliver-Tanzi, que puede llevar a un círculo vicioso. Un incremento del déficit fiscal se traduce en un aumento en la inflación, que a su vez, reduce los ingresos tributarios; menores ingresos tributarios, por su parte, incrementan aún más el déficit fiscal, y así sucesivamente Inflación no anticipada: Los principales efectos de la inflación no anticipada son redistributivos. Las sorpresas en las tasas de inflación conducen a desplazamientos del ingreso y la riqueza entre diferentes grupos de la población. Durante un proceso inflacionario, los deudores se verán beneficiados a costa de los acreedores, ya que la inflación socava las tasas reales de interés. Dependiendo del grado de aumento en los precios las tasas reales de interés pueden volverse negativas, lo que termina favoreciendo claramente a los sujetos que tomaron préstamos. En general, todos los poseedores de activos financieros que tengan una tasa de rendimiento nominal fija, sufrirán una pérdida ante aumentos en la tasa de inflación. Para evitar el desgaste que sufren estos activos frente al aumento en los precios, se han desarrollado instrumentos indexados, que se comprometen a pagar una tasa de interés real o, dicho de otra manera, ajustan la tasa de interés nominal que pagan por un índice que evita la pérdida de valor provocada por el aumento en los precios. Los efectos redistributivos de la inflación inesperada también se manifiestan dentro del sector familias. Los propietarios de viviendas hipotecadas resultarán beneficiados al ver que la cuota de su hipoteca disminuye en términos reales. Por otra parte las personas mayores, mantienen más saldos nominales que las más jóvenes, por este motivo un proceso inflacionario redistribuye ingresos a favor de los individuos de menor edad. También se ven sujetos a una puja redistributiva los sectores asalariados. El aumento en los precios socava el salario real de los trabajadores contratados. Aun cuando los contratos laborales incluyan cláusulas de ajuste, la efectividad de estás para evitar la pérdida de los ingresos de los trabajadores, se ve reducida ya que los contratos se revisan esporádicamente mientras que el aumento en los precios es un proceso continuo, de esta forma los ajustes en los contratos sólo logran mejorar por cierto tiempo el salario real, a medida que la inflación sigue su curso ascendente, los salarios reales vuelven a caer. De esta forma, el proceso inflacionario no solo disminuye el salario real sino que también afecta su variabilidad. Luego de leer todo esto, queda tan solo una pregunta muy importante: 5 – ¿Cómo se puede frenar la inflación? Según lo que averigüé en Internet, específicamente en Wikipedia es lo siguiente: Se han sugerido diferentes métodos para parar la inflación. Los Bancos Centrales pueden influir significativamente en este sentido fijando la tasa de interés y controlando la masa monetaria. Las tasas de interés altas, que reducen el crecimiento en la tasa monetaria, son una forma tradicional de combatir la inflación. El lado negativo de esta política es que puede estancar el crecimiento en la economía y promover el desempleo, lo cual se puede observar actualmente en algunos países europeos. Los propulsores de la teoría del “supply side” se inclinan por la fijación de la tasa de cambio de la moneda o reducción de las tasas de impuestos en un régimen de tasa de cambio flotante para fomentar la creación de capital y la reducción en el consumo. Otro método es establecer control sobre los salarios y sobre los precios. Esto fue implantado por el gobierno de Nixon al principio de la década de los 70 con resultados negativos. En general, la mayor parte de los economistas coinciden en afirmar que los controles de precios son contraproductivos pues distorsionan el funcionamiento de una economía, dado que promueven la escasez de productos y servicios y disminuyen su calidad, entre otros. De todos modos creo que la inflación necesita de otros factores más para poder controlarse y que si todos los individuos de ese país tuvieran más claro el concepto quizás podamos ver nuevas posibilidades de salir a flote de la misma. Este post espero que de para hablar y debatir al respecto, ya que como muchos de ustedes yo me considero muy poco conocedor de este tema, más allá de lo que los libros o teorías pueda explicar.

El modelo OSI es un modelo conceptual que no define ni especifica interfaces y protocolos, únicamente establece criterios generales sobre cómo concebir las redes de comunicaciones de datos. El proceso de transmisión de datos, intervienen componentes software y hardware. Debido a ello, los procedimientos se dividen en capas o niveles. En el modelo OSI se consideran siete niveles, en cada uno de ellos se procesan unidades de información denominadas PDU (Unidad de datos de protocolo). En los ordenadores emisores las PDU se transmiten del nivel superior al inferior, y en cada uno de ellos se añade información de control (cabeceras, AH, PH, SH, TH, NH, DH, o terminales DT). En los Ordenadores receptores la información se procesa desde el nivel inferior, comprobando y eliminando en cada nivel las cabeceras o terminales de cada PDU correspondiente a dicho nivel. Las funciones de cada nivel es : CAPA 7. Capa de Aplicación Dos ordenadores se intercomunican a través de procesos, correspondiente a unas determinadas aplicaciones. El intercambio de información entre dos procesos se efectúa por medio de algún protocolo de la capa de aplicación. Algunos protocolos de la capa de aplicación son TELNET, FTP, SMTP, POP3, DNS, RTP,HTTP. TELNET : Es una aplicación que permite desde nuestro sitio y con el teclado y la pantalla de nuestro Ordenador, conectarnos a otro ordenador remoto a través de la red. FTP : Es una herramienta que te permite, a través de la red, copiar ficheros de un ordenador a otro. SMTP : Es un servicio de correo a través de servidores, usando un protocolo estándar para enviar y para recibir el correo. POP3 : Protocolo POP (Protocolo de oficina de correos), permite recoger el correo electrónico en un servidor remoto. DNS : El servicio permite, una vez configurado, que tu web y tu correo electrónico sean localizados desde cualquier lugar del mundo mediante tu nombre de dominio. RTP : (Real-Time Transfer Protocol) se utiliza para encapsular VoIP paquetes de datos dentro de paquetes UDP. HTTP: Protocolo de Transmisión Hipertexto. Protocolo de comunicaciones utilizado por los programas clientes y servidores de WWW para comunicarse entre sí. CAPA 6. Capa de Presentación Trata de homogeneizar los formatos de representación de los datos entre equipos de la red. Para homogeneizar la representación de datos (Textos, Sonidos, imágenes, valores numéricos, instrucciones), la capa de presentación interpreta las estructuras de las informaciones intercambiadas por los procesos de la aplicación y las transforma convenientemente. Puede realizar transformaciones para conseguir mayor eficacia en la red (compresión de texto y cifrado de seguridad). Los programas del nivel 6 suelen incluirse en el propio Sistema Operativo. La representación de los caracteres como los datos de texto y numéricos dependen del Ordenador, se representan por códigos de representación EBCDIC, ASCII y UNICODE. CAPA 5. Capa de sesión Cuando se realiza una transferencia entre dos ordenadores se establece una sesión de comunicaciones entre ambos. La capa de sesión es responsable de : Actuar de interfaz entre el usuario y la red, gestionando el establecimiento de la conexión entre procesos remotos. Establecer un dialogo entre dos equipos remotos para controlar la forma en que se intercambian los datos. Identificar los usuarios de procesos remotos Cuando se corta la conexión de forma anormal, en la capa de transporte o en inferiores, la capa de sesión puede encargarse de restablecer la sesión de forma transparente al usuario. Su función es aumentar la fiabilidad de la comunicación obtenible por las capas inferiores, proporcionando el control de la comunicación entre aplicaciones al establecer, gestionar y cerrar sesiones o conexiones entre las aplicaciones que se comunican . CAPA 4. Capa de Transporte Se encarga del transporte de la información, desde la fuente al destino, a través de la red. Los accesos a la capa de transporte se efectúan a través de puertos (sockets). EL objetivo es realizar un servicio de transporte eficiente entre procesos o usuarios finales. Para dicho fin, toma los mensajes del nivel de sesión, los distribuye en pequeñas unidades (Segmentos) y los pasa a la red. Los protocolos de la capa de transporte se aseguran que todos los segmentos lleguen de forma correcta a su destino, para lo cual realizan detección y corrección de errores, además de controlar el flujo y la secuenciación. Otras funcionalidades es optimizar el transporte, realizando multiplexaciones de varios mensajes en un segmento para abaratar costes. CAPA 3. Capa de la Red. Se encarga de Fragmentar los segmentos que se transmiten entre dos equipos de datos en unidades denominadas paquetes. En el ordenador receptor se efectúa el proceso inverso: los paquetes se ensamblan en segmentos. Realizar el encaminamiento de los paquetes. Se encargará de realizar algoritmos eficientes para la elección de la ruta más adecuada en cada momento, para reexpedir los paquetes en cada uno de los nodos de la red que deba atravesar. Prevenir la producción de bloqueos así como la congestión en los nudos de la red de transporte que pudiesen producirse en horas punta por la llegada de paquetes en forma masiva. CAPA 2. Capa de enlace de datos Descompone los mensajes que recibe del nivel superior en tramas o bloques de información, en las que añade una cabecera (DH) e información redundante para control de errores. La cabecera suele contener información de direcciones de origen y destino, ruta que va a seguir la trama, etc … También se encarga de transmitir sin error las tramas entre cada enlace que conecte directamente dos puntos físicos (nodos) adyacentes de la red, y desconectar el enlace de datos sin pérdidas de información. CAPA 1. Capa Física Es donde se especifican los parámetros mecánicos (grosor de los cables, tipo de conectores), eléctricos (temporizador de las señales, niveles de tensión) de las conexiones físicas. Las unidades de información que considera son bits, y trata de la transmisión de cadenas de bits en el canal de comunicación (pares trenzados de cobre, cable coaxial, radio, infrarojos, Wifi, fibra óptica), si el emisor envía un 0 , al receptor debe de llegar un 0. Existen diferentes formas de ampliar una red aislada o interconectar redes individuales, con dispositivos de interconexión de redes y son: Repetidor (Repeater ) : Capa física del modelo OSI Concentrador (Hub) : Capa física del modelo OSI Puente (Bridge) : Capa física y de enlace de datos capa 2 del modelo OSI. Conmutador (switch) : Actúan como filtros en la Capa de enlace de datos (Capa 2) del Modelo OSI. Router : Capa 3 del Modelo OSI (Físico, enlace de datos y red). Pasarela (Gateway) : Niveles de transporte, sesión, presentación y aplicación del modelo OSI. Y porque siempre lo piden: Capa 8

Es posible que si estás planteando crear una nueva cuenta de correo electrónico, hayas escuchado voces tanto a favor como en contra de Gmail y Outlook.com. Mi en esta ocasión es realizar una comparativa Gmail vs Outlook con la que intentaremos averiguar tanto los puntos a favor como en contra de ambos servidores de correo electrónico. El almacenamiento en la nube de Gmail vs Outlook Comenzamos con el almacenamiento en la nube. Por todos es sabido que ambos servidores de correo electrónico cuentan con almacenamiento en la nube, en este sentido es cierto que Outlook consigue sacar una cierta ventaja frente a Gmail. En ambos casos dispondremos de almacenamiento gratuito, pero mientras que en Gmail tendremos a nuestro alcance 15 GB, en Outlook la cantidad asciende hasta los 30 GB. Sin embargo, en el caso de que necesitemos hacer uso de este sistema de almacenamiento y optemos por una versión de pago, aquí Gmail se lleva la carne al asador con hasta 30 TB, mientras que el máximo que ofrece Outlook es de 1 TB. Es decir, si vamos a utilizar mucho el almacenamiento en la nube, Gmail es una opción más recomendable que Outlook.com. Las diferencias de interfaz Otro aspecto diferenciador entre las cuentas de Gmail vs Outlook es su interfaz a través de la cual administraremos todas las opciones de nuestra cuenta y por supuesto también gestionaremos nuestros correos electrónicos. En este sentido podemos destacar que ambas opciones son muy particulares, y es que Gmail ofrece un entorno quizás algo menos pulido en cuanto a estética, mientras que Outlook se presenta con una interfaz sencilla y con pocas opciones. Si tan sólo queremos una cuenta para enviar y recibir mensajes, Outlook nos puede ser de mucha utilidad, pero si buscamos gestionar al máximo y sacar el mejor partido a nuestra cuenta de correo electrónico, aquí Gmail también consigue la primera posición en relación con las cuentas de correo electrónico gratuitas. A su vez, Gmail también pondrá a nuestra disposición un amplio abanico de opciones y configuraciones diversas a las que podremos acceder a través del panel de configuración, mientras que Outlook está enfocado a un uso más sencillo y no nos permite tantos sistemas de organización y creación de etiquetas o al menos no son tan polivalentes como en el caso de Gmail. El teclado integrado Si en algún momento nos encontramos con problemas de funcionalidad en relación con nuestro teclado físico, a la hora de utilizar Gmail no vamos a tener ningún tipo de problema, ya que pone a nuestra disposición un teclado integrado muy fácil de utilizar y activar. En el caso de Outlook, esta opción todavía no existe, por lo que si nos encontramos en esta tesitura no vamos a poder gestionar nuestros correos electrónicos hasta que lo resolvamos. POP3 o IMAP En cuanto a la configuración de clientes de correo electrónico, Outlook nos ofrece el ya anticuado POP3, mientras que Gmail ha optado por la configuración IMAP. Esto significa que con Gmail podremos gestionar mucho mejor nuestros correos electrónicos a través de distintos dispositivos, ofreciendo una mejor sincronización en tiempo real y por supuesto una accesibilidad mucho más recomendable. Gmail vs Outlook a la hora de buscar ayuda Otra de las razones por las que Gmail nos ofrece una mejor calidad de servicio se debe a que cuenta con un sistema de ayuda mucho más completo y eficiente. En este sentido, Outlook tan sólo nos permite guías muy escuetas, mientras que con Gmail tendremos a nuestro alcance todo un equipo técnico y un solucionador de problemas muy efectivo. La personalización del correo electrónico A la hora de personalizar nuestro correo electrónico también encontramos importantes diferencias entre ambos servidores, y es que Outlook está limitado a los colores, pero el caso de Gmail podremos optar por una amplia variedad de temas diversos ya sean ofrecidos por Google o incluso optando por creaciones de usuarios de Gmail que han buscado una personalización mucho más estética y atractiva. Posibilidades a la hora de chatear En cuanto Outlook.com, si queremos chatear encontramos un Messenger sencillo y directo, sin apenas opciones y quizás algo simplón para los que chateamos a menudo. Sin embargo, en este sentido, Gmail ha decidido realizar una inversión extra, ofreciendo multitud de opciones como la posibilidad de abrir ventanas, alternar funcionalidades entre el chat y nuestro correo electrónico, hacer uso de la cámara web, realizar capturas y enviarlas a través de mensajes, organizar conversaciones en grupo e incluso hacer uso de un amplio abanico de iconos gestuales para transmitir nuestros estados emotivos a través de la conversación. La publicidad Otro aspecto a destacar es la publicidad, y en este sentido ambas cuentas están empatadas en sus versiones gratuitas, y es que no nos queda otra que aguantar la molesta publicidad. En cuanto Outlook.com, nos ofrece un banner situado en la parte derecha de nuestra pantalla, pero Gmail ha decidido ser algo más disimulado, y lo que ha hecho es colocar una simple línea en la parte superior con un enlace sobre el que podremos pulsar en el caso de que estemos interesados en leer la noticia o consultar aspectos relacionados con el producto. En este sentido también me sigo decantando por Gmail, ya que una vez que te acostumbras, prácticamente ni te das cuenta de su existencia, mientras que Outlook ofrece imágenes que pueden distraernos mientras estamos trabajando. Éstas son algunas de las características principales que consideramos debéis conocer de nuestra comparativa Gmail vs Outlook. Cualquier opinión que tengáis al respecto os animamos a que la añadáis a los comentarios para realizar un análisis en profundidad.

Usos de la paja de arroz Cuando se cosecha el arroz, primero se corta y luego se trilla. La máquina de trillar separa el grano del tallo y este proceso deja una gran cantidad de paja de arroz. En muchos lugares del mundo donde se cultiva arroz, el método tradicional para desechar la paja es la quema. Esta práctica es una de las responsables de la contaminación del aire. Como alternativa a la quema, la paja de arroz tiene varios usos. Casas con construcción de paja Cualquier tipo de paja enfardada se puede usar en construcciones. Los edificios que están enmarcados y acabados con fardos de paja de arroz tienen un aislamiento excelente, lo que permite ahorrar energía tanto en la calefacción como en la refrigeración. La paja de arroz, al igual que otros tipos de paja, que está seca cuando se sella dentro de una construcción, no se pudrirá ni enmohecerá. Admite un gran volumen de aire quieto, la clave del aislamiento; y la paja de arroz está principalmente compuesta de carbón. Esto significa que el carbón de una construcción con fardos de paja de arroz está aislado y no emana gases invernaderos a la atmósfera. Algo para masticar La paja de arroz puede alimentar al ganado. La paja de arroz no es un alimento de alta calidad, pero se ha utilizado para aumentar la cantidad de otros alimentos. El contenido de proteínas es comparativamente bajo, aunque los estudios han demostrado que cuanto más grande sea el aporte de nitrógeno durante el cultivo del arroz, mayor será el contenido de proteínas de la paja. El sabor es otro problema cuando se trata de la paja de arroz. El ganado exhibe una preferencia por la paja de arroz dentro de las dos semanas de cortada. El ganado que se alimenta de este tipo de paja como parte del forraje necesita calcio adicional, así que se recomienda mezclarla con alfalfa, que es rica en este nutriente. Arroz energético Según un informe de la revista "Energy and Fuels" publicado en 2008, el cultivo de arroz en China produce cerca de 230 millones de toneladas de paja de arroz al año. La paja de arroz tiene una estructura compleja que dificulta la producción de biogás a partir de la celulosa, ya que este tipo de paja es resistente a la rápida descomposición bacteriana. Investigadores chinos han tratado exitosamente la paja de arroz con hidróxido de sodio, lo que acelera la descomposición bacteriana y hace que la producción de biocombustibles sea viable. Reciclaje más reciente Los funerales naturales son cada vez más populares entre la conciencia ambiental. Algunas personas solicitan ser quemadas rápidamente, sin preservación, en un ataúd que sea completamente biodegradable. La paja de arroz ahora se utiliza para la confección de ataúdes biodegradables. BioFab LLC en Redding, California, ha diseñado un ataúd de paja de arroz que se emplaza con una carcasa reutilizable, dejando con el cuerpo sólo la paja, las clavijas de madera y el papel, lo que garantiza que todo lo que irá a tumba eventualmente se incorporará al biomedio local.

Hola a todos, hoy les traigo un post referente al navegador Mozilla Firefox en donde expongo algunas de las razones por las que considero que es preferible este navegador a otros como Chrome, Opera o Internet Explorer, todo esto desde el punto de vista técnico. 1.- Un navegador es para navegar Hoy en día un navegador debe cumplir las funciones para las que fue creado, permitir la navegación web es su principal, objetivo,¿para que tener un navegador con funciones que no son propias de si mismo cuando tenemos aplicaciones especializadas para ello, el gestor de correo por poner un ejemplo, tener todo esto solo sobrecarga el sistema haciendo el programa más pesado. 2.- Blink consume una barbaridad Hay que ser objetivos, si, es cierto que Blink (derivado de Webkit) tiene un rendimiento mejor en lo que respecta la carga de páginas web lo hac costa de consumir una excesiva cantidad de recursos del sistema incluyendo la gpu, aqui lo que se hace es favorecer la obsolescencia programada, comprar equios nuevos y deshacernos de lo que consideramos viejo, si te estoy hablando a ti usuario de Windows Xp en una pc de 1 o 2 gb de ram. 3.- Si no te gusta algo, cambialo Firefox es de código abierto, pero no se necesita ser programador para cambiar algo que no nos guste, Firefox cuenta con muchas opciones de configuración que se pueden editar fácilmente, tiene opciones avanzadas para conocedores y por si fuera poco cuenta con about:config que es como el regedit del navegador permitiéndonos un control casi absoluto del navegador no así con otros navegadores que ni siquiera permiten editar la página de inicio de la nueva pestaña, si, te hablo a ti Chrome... 4.- No necesitamos todos los atributos de HTML 5 Para el estándar HTML5 muchas de las funciones aprobadas por la WebCongress no son estrictamente necesaria y muchas de ellas son opciones obligadas, no es un estándar abierto 100%, allí tenemos en caso de DRM o el códec H264 , es como si quisieramos poder editar un documento .docx con OpenOffice, por si fuera poco Internet Explorer en su versión mas reciente apenas alcanza el puntaje de 336 comparado con el 499 de Firefox, si Internet Explorer 11 es considerado apto para la navegación con mayor razón lo es navegador de Mozilla. 5.- Modo incógnito por defecto Esto puede resultar demasiado útil, sobre todo cuando un mismo equipo es utilizado por muchas personas con el caso de una oficina o un cibercafé, esta opción (también existente en Internet Exlorer) impide que ninguna clase de dato de navegación sea guardado durante y después de la sesión, no existe registro recuperable de contraseñas o historiales por lo que se respeta la privacidad y se mejora la seguridad de los datos personales. 6.- Es menos preferido por los ciberdelincuentes La cuota de mercado de Firefox es poca comparada con la de otros navegadores, esto hace que los ates se centren en otros objetivos, como experiencia personal este es el navegador que menos problemas ha presentado con respecto al virus secuestrador que impide cerrar el navegador o que sea víctimas de las extensiones maliciosas que envian mensajes de spam via Facebook, sobra decir que las vulnerabilidades son arregladas en muy poco tiempo.

La lista de las 100 mejores novelas escritas en inglés redactada por Robert McCrum ha provocado una crítica entremezclada; entre los comentarios se señala que se han incluido pocas mujeres o no se ha contemplado a una serie de escritores consagrados. 1. The Pilgrim’s Progress, de John Bunyan (1678) The Pilgrim’s Progress from this world to that which is to come, delivered under the similitude of a dream (El progreso del peregrino desde este mundo al venidero, mostrado como un sueño) es la historia de un hombre en busca de la verdad, contada con la simple claridad y belleza de la prosa de Bunyan, lo cual lo convierte en un clásico de la literatura inglesa. 2. Robinson Crusoe, de Daniel Defoe (1719) Ningún libro de finales del siglo XIX ha tenido tantas ediciones y traducciones como este. La literatura de Defoe es de una confección irresistible. 3. Gulliver’s Travels, de Jonathan Swift (1726) La satírica Los viajes de Gulliver es una obra que nunca se ha dejado de imprimir. Los viajes… es el tercer volumen de esta lista de novelas en inglés. 4. Clarissa, de Samuel Richardson (1748) Clarissa o la historia de una joven habla sobre una heroína presionada por la familia de nuevos ricos a la que pertenecía, que la obligan a casarse con un hombre rico que detesta. 5. Tom Jones, de Henry Fielding (1749) The History of Tom Jones, a Foundling es un clásico de la literatura inglesa que captura el espíritu de una época que se caracterizaba por ser locuaz y turbulenta. 6. The Life and Opinions of Tristram Shandy, Gentleman, de Laurence Sterne (1759) La vida y las opiniones del caballero Tristram Shandy, de Laurence Sterne, se publicó en 9 volúmenes. Constituyó un éxito editorial desde el primer momento, así Sterne se transformó en una celebridad de la noche a la mañana. 7. Emma, de Jane Austen (1816) Emma de Jane Austen es otra masterpiece que mezcla la luminosidad y el resplandor de otros libros de la autora, tan llenos de sentimientos verdaderos, personajes viscerales y situaciones por lo más dramáticas. 8. Frankenstein, de Mary Shelley (1818) Lo que empezó como un juego de ver quién contaba la mayor historia de terror dejó, a través del imaginario de Mary Shelley, una novela moderna macabra y de horror: Frankenstein o el moderno prometeo. 9. Nightmare Abbey, de Thomas Love Peacock (1818) De tópicos satíricos inspirados en el trabajo de su amiga Mary Shelley es como Love Peacock se introdujo en la corriente romántica. 10. The Narrative of Arthur Gordon Pym of Nantucket, de Edgar Allan Poe (1838) La única novela de Edgar Allan Poe es una clásica aventura con elementos sobrenaturales, que tuvo mucha influencia sobre varias generaciones de escritores. Quizá muchos queden decepcionados porque no haya (al menos en esta lista) muchos autores que suenan en las librerías. No obstante, es probable que encuentres algunos de estos libros en este Top 100 en The Guardian.

La prevalencia de material para adultos en la red será de preocupación para muchas personas con familias jóvenes.Aquí vamos a explicar cómo utilizar el servicio FamilyShield libre de OpenDNS. Hay varias maneras de garantizar que el contenido inapropiado no se puede acceder y que puede haber probado algunos ya.Por ejemplo, los plug-ins están disponibles para la mayoría de los navegadores, pero eso es un problema si tienes que configurar los filtros para cada posible navegador en cualquier PC o portátil.Software autónomo es un poco más sencillo, pero aún tiene que establecer por separado en todos los ordenadores, y todavía hay la cuestión de los teléfonos inteligentes y las tabletas en su hogar. Como alternativa a su ISP (proveedor de servicios de Internet) puede ofrecer un servicio de filtrado pero los detalles varían de un proveedor a otro.Por el contrario, la solución que estamos recomendando aquí - FamilyShield de OpenDNS - funciona independientemente del navegador, el PC, smartphone o tablet y el ISP.También se puede utilizar en MacOS o Linux, además de Windows. El único criterio es que los dispositivos están protegidos deben tener acceso a la Internet a través de un router inalámbrico en particular que tiene acceso y está, por lo tanto, capaz de configurar.Si el smartphone se conecta a través de un router inalámbrico diferente - por ejemplo, un router sin garantía de un vecino - la misma protección no se habilitará.Del mismo modo, las conexiones a Internet desde un smartphone o tablet a través de la red de telefonía móvil no estarán protegidos. La solución consiste en utilizar un servidor DNS diferente (sistema de nombres de dominio) de la que viene por defecto que se utiliza normalmente.Como DNS no es exactamente un término cotidiano, una palabra de explicación está en orden.Cuando escribe una dirección URL en un navegador Web, esa dirección se envía al servidor DNS por defecto de su ISP en Internet que busca la dirección IP, que es la dirección real de que las computadoras entienden.Así, por ejemplo, si ha introducido www.microsoft.com en la barra de direcciones de su navegador, la dirección IP 64.4.11.42 se recupera del servidor DNS y se utiliza para acceder al sitio web de Microsoft (pruebe a escribir http://64.4.11.42) .Una buena analogía para el servidor DNS, por lo tanto, es una guía telefónica. A pesar de que normalmente se utiliza el servidor DNS por defecto de su ISP puede utilizar otras diferentes, introduciendo la dirección IP de su servidor DNS preferido en el menú de configuración de su router inalámbrico.FamilyShield es una opción de filtrado de contenido para el servidor OpenDNS.Es totalmente gratuito, usted no tiene que instalar ningún software en su PC, y usted ni siquiera tiene que registrarse. Cómo configurar el escudo de la familia https://www.opendns.com/ 1.Ir a la página web de OpenDNS seleccione 'Home DNS "en la barra gris en la parte superior y, a continuación, en" Controles parentales ", seleccione" Iniciar ".A continuación, en la página de 'Soluciones de control parental OpenDNS ", haga clic en" OpenDNS FamilyShield' y luego el naranja "Regístrate ahora" botón.Usted puede inscribirse al proporcionar su dirección de correo electrónico, pero si prefiere no basta con hacer clic en el botón 'continuar' en la parte inferior. 2.En la siguiente página, a continuación, le preguntará si desea instalar FamilyShield en el router o en el PC.OpenDNS recomienda la primera, al igual que nosotros, ya que esta es la solución que hará que cualquier ordenador u otro dispositivo conectado a la red Wi-Fi a proteger.Por lo tanto, haga clic en la imagen del router para continuar. 3.En la página siguiente se enumeran todos los principales fabricantes de routers inalámbricos y usted debe hacer clic en el nombre de tu para ver instrucciones detalladas sobre cómo configurar el router para utilizar OpenDNS FamilyShield en lugar del servidor DNS por defecto de la IPS.En el siguiente paso vamos a ver cómo se hace eso con un router Netgear, pero los principios son similares con otros routers. 4.Introduzca la dirección IP del router (por defecto de Netgear es http://192.168.0.1) en la barra de dirección de una nueva pestaña del navegador e inicie sesión con nombre de usuario 'admin' y la contraseña 'password' (a menos que usted lo ha cambiado).Seleccione "Configuración básica" en el menú y en contra de 'Domain Name Server (DNS) Address' check 'Usar estos servidores DNS "e introduzca 208.67.222.123 y 208.67.220.123 como las direcciones DNS primario y secundario (pero tome nota de cualquier direcciones originales).Haga clic en Aplicar en la parte inferior de la página y cerrar la sesión. 5.A pesar de las peticiones DNS ahora irán a FamilyShield, por un tiempo las páginas en caché se utilizarán por lo que deberá borrarlos.Primero borrar el historial del navegador (detalles difieren dependiendo del navegador) y luego el caché DNS de Windows.Para ello, ejecute Cmd en el menú Inicio para que aparezca la ventana de comandos.En el símbolo del sistema "ipconfig / flushdns" y pulse Enter. 6.De vuelta en la pestaña del navegador que estaba utilizando en el paso 3, haga clic en 'NEXT: Probar la nueva configuración "enlace en la parte inferior de la página de instrucciones.Si todo va bien verá una página con el mensaje "Su familia está protegido! '.Si no ve este mensaje, tendrás que volver sobre sus pasos y corregir cualquier error.

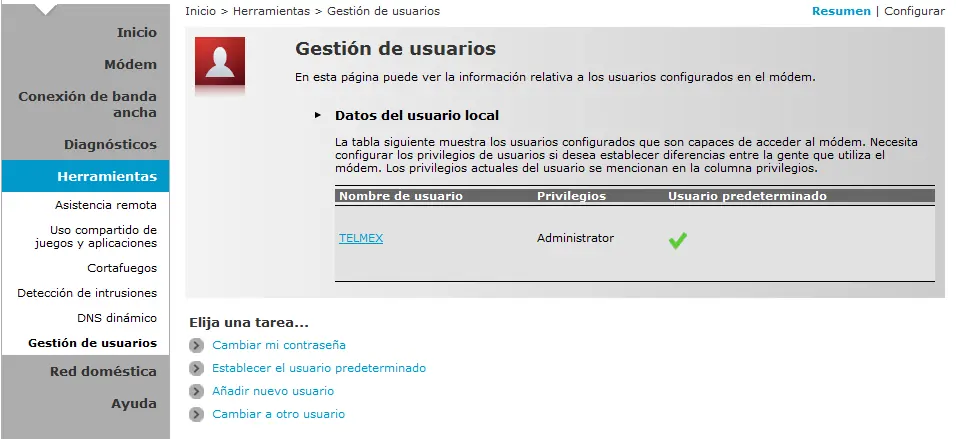

Hola, hoy vengo a darles algunos tips para mantener nuestra red segura de intrusos, evitar que alguien indeseado se quede colgado de nuestra preciada señal de internet, algunos de estos ya son muy conocidos , otros son en base a experiencias propias. Para empezar hay que acceder a nuestro Modem ingresando la dirección ip 192.168.1.254 (puede variar en algunos casos) en nuestro navegador, por lo regular el usuario es el nombre de nuestra compañía y la contraseña la que viene por defecto para la señal inalámbrica, consultar su manual. Igual este post aplica bien para el modem Technicolor TG582n 1.- Cambiar la contraseña de la señal inalámbrica Es importante quitar la contraseña que viene por defecto ya que el SSID, osea el nombre de la red puede indicar parte de la misma y ayudar a que sea facilmente calculable, también es recomendable cambiarla cada cierto periodo, también recomiendo nunca usar WEP. 2.- Cambiar la contraseña de acceso al modem. Para evitar intrusiones directas al moden es recomendable cambiar la contraseña de acceso al modem (por defecto la contraseña del wi-fi). 3.- No cambiar ni ocultar el SSID Generalmente cuando se cambia la contraseña no es necesario ya cambiar el SSID, de hecho no lo recomiendo, cualquiera que quiera vulnerar nuestra red al ver el SSID por defecto pensará que el administrador no ha cambiado la contraseña, tampoco es de mucha ayuda ocultarla ya que por lo general provoca más complicaciones de las que ayuda a evitar. 4.- Deshabiltar WPS WPS es un sistema que protección de la conexión que viene en los modems más actuales que facilta la conexión de nuevos dispositivos mediante un pin, pero es por muchos conocidos que es vulnerable a ataques que permiten la obtención de dicho pin y por tanto acceso a la red. 5.- Usar el filtrado MAC Una manera sencilla de impedir el acceso a pesar de otros ya posean la contraseña de la señal inalámbrica es usar el filtrado MAC, no para bloquear a usuario sino para permitir solo aquellos que estén dentro de una "lista blanca" o directamente para impedir nuevas conexiones. De esta manera es muy sencillo evitar a los niños rata del vencindario y aprovechar al máximo nuestra red, porque eso es, es nuestra y si alguien quiere conectarse mínimo debería pedir permiso.