FCs33

Usuario (Argentina)

"Si llevas años intentando aprender inglés, o quieres empezar a aprender inglés, ¡éste es tu blog!" reza el subtitulo del diario virtual de una profesora de 45 años que ha decidido enseñar la lengua anglosajona utilizando la Red. Lecciones de gramática, descargarse podcast o estudiar la fonética son algunos de los contenidos, gratis, que se pueden encontrar en http://elblogdelingles.blogspot.com/. "En invierno trabajo tres horas los sábados para actualizar el blog. Respondo las dudas y cuelgo los post", explica la profesora que prefiere guardar el anonimato. Entre semana, da clases de inglés en multinacionales y ejerce de abogado en Internet. La idea de realizar el blog surgió tras constatar el pésimo nivel de los estudiantes españoles. "Hay muchísima gente que no consigue arrancar, mis alumnos leen inglés como leen español por eso cuelgo la fonética, para que sepan cómo se pronuncian las frases. Yo vivo de esas lagunas, no sé si los planes de estudio van a cambiar aunque por ahora se enseña muy mal el inglés en los colegios. Se estudia como una lengua muerta", afirma. La profesora explica que está enganchada a Internet y que lee una treintena de blogs. "No los que más se conocen, los grandes bloggers no tienen tiempo para contestarte". Ella, de momento, sí resuelve las dudas de los estudiantes. Desde diciembre del año pasado, la autora de El blog para aprender inglés contesta las dudas de los internautas. De forma altruista, aunque esta apasionada de internet, tiene otros dos diarios virtuales, confía en que en "un futuro se puedan financiar los blogs". De momento, ella cuelga algo de publicidad. "Poca, me reporta un dólar al día y aunque sé que a muchos bloggers les molesta a mí no me parece malo", cuenta. En agosto de 2009, como resultado del éxito que han tenido las clases de inglés por Skype ofrecidas en el "El blog para aprender inglés", nace EBPAI. Se crea, por tanto, para ofrecer clases de inglés a la comunidad hispanoparlante principalmente a través del programa Skype. En EBPAI ofrecemos también clases presenciales en Madrid y un servicio de traducciones y corrección de textos. Acutalmente son un equipo de 8 profesores LINK: El blog para aprender inglés EBPAI FUENTE: EBPAI

¿Es posible que existan malwares capaces de infectar las secciones más profundas de una computadora? ¿Saben exactamente cuando los estás buscando y te lo notifican a través de sonidos de alta frecuencia? Para una persona promedio, esto podría parecer un poco traído de los pelos. Sin embargo, si le preguntas a un hombre llamado Dragos Ruiu, podrías encontrarte con un firme “sí”. Apodado “badBIOS”, Ruiu descubrió este malware hace tres años cuando notó un comportamiento extraño en su Macbook Air. Desde entonces, empezó una batalla contra ellos. Ruiu, un reconocido profesional de la seguridad por organizar la conferencia anual CanSecWest, es el fundador de Pwn2Own, un concurso que tuvo lugar en la misma conferencia en donde los participantes “explotan” software populares. Ruiu confía en que los los malware se propagan por memorias USB, aunque esto no ha sido confirmado. La semana pasada en una publicación en Google+ escribió, “Ayer perdí otro más confirmando que simplemente conectando en un dispositivo USB proveniente de un sistema infectado a otro sano es suficiente para infectarlo.” De acuerdo con este análisis, la forma más fácil de determinar si badBios infectó una computadora es su incapacidad de arrancar desde el CD-ROM. Ruiu cree que así para evitar que los usuarios arranquen un Sistema Operativo que podría no ser soportado por el malware. “Esta tratando de mantener sus garras sobre la máquina”. Escribió Ruiu. “No quieres que ejecutes otro Sistema Operativo para el que no fue escrito”. A través de los años, esta funcionalidad del malware ha permanecido, como Ruiu sostuvo la última semana que “el indicador sigue siendo que los sistemas badBIOS se resisten a arrancar CDs (para todos los S.O., incluido mis Macs)”. Además se informó que el mismo posee mecanismos de defensa. En un punto Ruiu intentó buscar las estradas de registro del malwares, sólo para descubrir que la función de búsqueda ya no funcionaba. “Estábamos editando algunos componente y nuestro editor de registro fue deshabilitado”, sostuvo Ruiu, “fue como: espera un minuto, ¿cómo pudo pasar eso? ¿Cómo puede la máquina reaccionar y atacar el software que estábamos utilizando para atacarlo? Esta es una máquina “air gap” y de repente la función de búsqueda del registro dejó de funcionar mientras lo estábamos usando para buscar entradas”. Lo más interesante de badBIOS, sin embargo, es la hablidad de saltear “air gaps”; eso es, aislar áreas para la computadora infectada, desconectándola de todas las computadoras en la red. “Ahora resulta que esos quejidos molestos de alta frecuencia en mi sistema de sonidos no eran ruidos electrónicos que ha estado azotando mi cableado por años”, escribió en un artículo. “Son en realidad transmisiones ultrasónicas de alta frecuencia que el malware ha estado utilizando para comunicarse con las computadoras “air gap”. Sostiene además que estas computadoras actúan como si estuvieran conectadas directamente a internet. Por supuesto que, en este punto, nada de esto ha sido demostrado. En realidad, ninguno de los análisis o procesos de Ruiu, fueron comentados. Todavía no hubo ningún análisis oficial publicado por Ruiu, y además parece tan peculiar que después de tres años, Ruiu haga público esta información recién hace dos semanas. Tampoco se ha demostrado su falsedad. En realidad, las capacidades informadas en el malware badBIOS, no están enteramente fuera de lo posible. Si lo recuerdas, el tristemente célebre malware Flame utilizado para ciber espionaje tenía capacidades para guiar desde dispositivos Bluetooth infectados. Además, Dan Goodin de Ars Technica menciona una extensa investigación en redes ultrasónicas realizadas por MIT. ¿Podría badBIOS llevar los malware modernos a un nuevo nivel? ====================================== Artículo original escrito por Joshua Cannel, un analista en malwares con 5 años de experiencia trabajando para las agencias de inteligencia de los Estados Unidos. Adaptación al español por @FCs33

Artículo de internet extraído de un blog especializado en HTML. -- Como todos sabrán YouTube, al momento de subir un video, toma 3 capturas de video al azar y las utiliza como miniaturas. Veamos un ejemplo: http://www.youtube.com/watch?v=Saa86WoG1ng Todos los videos de YouTube termian al final con números, letras y símbolos al azar: ese es el ID del video (que en nuestro ejemplo esta marcado en verde) Estas miniaturas son de 120x90 píxeles de resolución. En el caso de este video sería con sus respectivas imágenes: http://img.youtube.com/vi/Saa86WoG1ng/1.jpg http://img.youtube.com/vi/Saa86WoG1ng/2.jpg http://img.youtube.com/vi/Saa86WoG1ng/3.jpg (si lo quieren ver con su propio video o con cualquier otro reemplazen la ID del video en verde por la del suyo) YouTube, por lo general selecciona automáticamente la miniatura número 2 (aunque podemos cambiar eso si somos los propietarios del video). Esa miniatura tiene la misma resolución pero se llama "default": http://img.youtube.com/vi/Saa86WoG1ng/default.jpg Ahora bien, para la imagen elegida como predeterminada hay disponible una versión más grande que las anteriores de la imagen: 480x360 píxeles: http://img.youtube.com/vi/jEOkxRLzBf0/hqdefault.jpg Esto quizás no sea muy útil para las miniaturas de videos regulares, pero también se aplica para quienes suben una miniatura personalizada (usuarios partners de YouTube). He aquí un par de ejemplos con sus respectivos links: http://i.ytimg.com/vi/yRj45Es-rFk/hqdefault.jpg http://img.youtube.com/vi/9bZkp7q19f0/hqdefault.jpg http://img.youtube.com/vi/FwCMcLXGjEI/hqdefault.jpg http://i.ytimg.com/vi/SZIQKWzA-zE/hqdefault.jpg He aquí un par de miniaturas personalizadas disponible para ser insertadas en donde sea o descargadas a nuestro ordenador. Si no se han fijado anteriormente usé dos clases de links, usar uno o el otro no hace la diferencia: http://img.youtube.com/vi/ http://i.ytimg.com/vi/

Versión Móvil de este post: clic Este arículo es una traducción que realizé durante un par de días reescibiendo ela artículo entero. Sepan disculparme si encuentran algún error dado que no soy un profesional. Las aclaraciones fueron realizadas entre corchetes "[ ]". Con el objeto de impedir cualquier incumplimiento al protocolo de Taringa! los links externos fueron removidos al igual que algunas oraciones vinculante a estos. === Tener tu propio sitio web es muy difícil. Además de agregar contenido, tratando de hacer crecer tu audiencia y manteniéndola, ¿ahora tienes que preocuparte de posibles malwares distribuyéndose a través de tu sitio web? De acuerdo con El review de Malwares modernos, "el 90 por ciento de los Malwares desconocidos son liberados en la navegación por internet. " Esto confirma que la mayoría de las infecciones basadas en la web vuelan por debajo del radar por varias horas e incluso días antes de ser detectadas por la mayoría de los productos antivirus. Echemos un vistazo detrás de las cortinas de los sitios webs y servicios webs que albergan y distribuyen malware y cómo mejorar la protección de nuestro sitio web. Hay millones de sitios webs y el proceso para obtener uno es bastante tribal. Sin ninguna duda la facilidad para desplegar un sitio web y los costos relativamente bajo para tener uno son responsable de muchos de los problemas de seguridad que afrontamos. Mientras usted pueda pensar en un sitio web como un blog personal, comercio electrónico o foro, los chicos malos lo ven como un recurso para muchos propósitos: ► Albergar gratuitamente archivos ilegales y protegidos por copyright. ► Albergar malware, phishing y falsas páginas farmacéuticas. ► Enviando spam (los malwares pueden ejecutarse en un sitio web como si lo hiciera en tu computadora de escritorio). ► Trucando el algoritmo del ranking de posicionamiento de motor de búsqueda de Google rellenando páginas con "backlinks" [enlaces que reciben una página web desde otras páginas webs]. ► Realizar ataques de Denegación de Servicios para derribar otros sitios webs. Encontrando la(s) falla(s) El software de los servidores webs dominante es Apache, que corre en Linux, Así como hay una creencia ampliamente aceptada de que Linux es más seguro que Windows, los servidores webs son constantemente hackeados por atacantes que van desde script kiddies [ utilizan exploits hechos por otros para atacar ] hasta pentesters profesionales [ lo que erróneamente solemos llamar "hackers" ]. Revisemos algunas de las principales razones por la que los sitios webs son hackeados: Robar credenciales de usuarios Usted accede a su sitio web ingresando a un Panel de Control o página de ingreso desde tu software de blogging favoritos como WordPress. Ocasionalmente, podrías usar un programa FTP para subir archivos. Si hay malware presente en tu computadora, y sucede que es un keylogger o algún otro tipo de ladrón de contraseñas, todo lo que escribas, como las configuraciones de archivos, pueden ser recolectado y enviado a los chicos malos. Del mismo modo, "loguearse" en tu sitio web desde un punto Wi-Fi libre o un acceso inseguro exponen tu contraseña. Contraseñas débiles Muchos atacantes dejan el nombre de usuario por defecto "admin" y eligen una contraseña que es fácil de adivinar realizando una técnica conocida como ataque de fuerza bruta. Consiste en probar centenares de miles de contraseña hasta que una entre. Si usas un típico diccionario o el nombre de una mascota tierna, podrías también darle la llaves de tu casa a los chicos malos. Vulnerabilidades en software Los sitios webs corren en múltiples programas a fin de cargar páginas, almacenar datos de clientes, etc. Si estos están mal configurados o desactualizados, una multitud de bugs pueden ser explotados por un atacante remoto para ganar acceso al sistema. Configuraciones peligrosas Un aspecto muy importante de seguridad de Linux son los permisos de archivos. Sin embargo, es una espada de doble filo porque, si son configurados adecuadamente, los permisos de archivos pueden hacer un sitio muy seguro, lo contrario también es cierto. Muchas personas no entienden los permisos bien o simplemente lo deshabilitan con tal de instalar un plugin que se queja de las restricciones. Un método de ataque popular que ha permitido a una cantidad incontable de "script kiddies" para desfigurar sitios webs y distribuir malwares es llamado Inclusión de Ficheros Remotos (RFI) [ por sus siglas en inglés "Remote File Inclusion" ]. Consiste en engañar al servidor web haciéndolo creer que debe abrir un archivo como si realmente residiera localmente pasando parámetros especialmente elaborados en la URL. El archivo remoto puede ser cualquiera, pero los hackers usarán scripts, también conocidos como "shells" [cáscaras en inglés] (lo veremos más adelante), para ganar acceso y realizar operaciones administrativas directamente en el sitio web. Adueñándose de la caja La última meta de un atacante es adueñarse completamente del sistema objetivo, algo conocido como ser root. A menos que usted posea las credenciales administrativas, tu cuenta de usuario local tiene permisos muy restringidos que no le permite alterar partes fundamentales del sitio web a tu gusto. Una vez más, los servidores webs tienen suficientes vulnerabilidades para explotar y elevar los privilegios de usuario hasta ser root. En su mayoría, los atacantes reusarán exploits disponibles públicamente, tal vez retocándolos un poquito para meter su firma o mensaje para sus amigos. Incluso exploits de hace varios años siguen funcionando, que muestran uno de los mayores problemas con la seguridad de sitios webs: la falta de mantenimientos de seguridad. También hay algunas confusiones entre el proveedor de hosting y sus clientes en cuanto al proceso de parcheado. Algunos proveedores no realizarán mejoras por usted, en especial si instalas tu propio Sistema de Gestión de Contenidos (WordPress, Joomla!, Drupal). Hay muchas razones para eso: ► El costo: Si sólo pagas unos pocos dólares por mes por el hosting del sitio web, tu proveedor no va a perder su tiempo y dinero solucionando problemas en tu sitio, ► La responsabilidad: Si realizar una actualización en tu sitio web corrompe la base de datos u otra parte crítica, es una responsabilidad bastante grande que asumes. Tu compañía de hosting no es un estudio de desarrollo. El problema es que muchos dueños de sitios webs erróneamente asumen que todo esta cuidado o que un sitio web es por alguna razón "inmune" a los problemas de seguridad. La prevención es un largo camino ► Únicamente administra tu sitio web desde un dispositivo de su confianza está libre de malwares. ► No administres tu sitio web desde un punto Wi-Fi libre (por ejemplo, el StarBucks de tu ciudad). Si es necesario, por favor utiliza un programa VPN [ Red Privada Virtual ] gratuito o barato para encriptar tu conexión. ► Mantén tu sitio web actualizado de la misma manera en que (quizás deberías) mantener tu computadora con los últimos parches. Si usas WordPress, el tablero de administración te avisará cuando haya actualizaciones disponibles. ► Si utilizar tu tiempo en asegurar tu sitio no es tu taza de té, podrías pagar un poco más y hacer "hosting dedicado" una solución llaves en mano en donde todo esta cuidado para usted. ► Usa contraseñas fuertes y cámbialas regularmente. ► Respalda tu sito al menos una vez por mes. Para los usuarioas más avanzados de aquí, vamos a arremangarnos y cavar más profundo. Un "shell" popular conocido como C99 permite a un atacante navegar por todo el contenido del sitio web desde su navegador. Figura 1: C99 Shell: El favorito de los hackers Asimismo este shell te permite borrar y agregar archivos, volcar la base de datos e incluso cambiar los permisos de archivos. En casi todos los casos en donde haya un hackeo de sitio web, encontrarás un backdoor [ "puerta trasera" ] o algo parecido. Podría no tener toda la interza gráfica, pero en cuanto se permite el acceso remoto de hackers, eso es más que suficiente para mantener el sitio web bajo su control. Naturalmente los shells son muy chiquitos en tamaño y tratarán de esconderse en ciertas direcciones o, si eso no es posible, en carpetas con los permisos menos estrictos como /images [ imágenes ] por el simple hecho de que es el luger más fácil para introducirse. Cómo reconocer un backdoor Accediendo a tus archivos Si estás tratando de cazar archivos maliciosos. necesitarás acceder a la parte interna de tu sitio web. Puedes hacerlo también desde FTP, SFTP o SSH. FTP es la ruta clásica para subir archivos usando un programa como FileZilla o CuteFTP. En cambio recomiendo utilizar SFTP, que soporta encriptación (en contraposición con enviar tus credenciales de acceso abiertamente por FTP). La mejor manera lejos para acceder a tu sitio web es usando un terminal de línea de comandos por SSH. Tenga en mente que requiere de ciertos conocimientos de comandos de Linux y podría ser un poquito abrumador. Por último tambien puedes por supuesto navegar por tus archivos usando el panel de control de tu compañía de hosting (Cpanel y Plesk por nombrar). Figura 2: El panel de control de Plesk Patrones y ubicaciones de nombre de archivos Aunque no sea un enfoque muy fiable, buscar shells maliciosos por nombre puede resultar rendidor. Muchos hackers no se molestarán en renombrar el backdoor que subieron. Por lo que si ves un archivo llamado c99.php ó r57.php (dos backdoors muy populares), es casi seguro que es malo. Otro truquito que utilizan los chicos malos es renombrar esos archivos con otra extensión como ".txt", por lo que prestes atención en eso (por ejemplo, c99.php.txt, r57.php.txt). Revisar las carpetas en donde normalmente residen los plugins o las imágenes puede ser bastante revelador si buscar archivos que no no tienen nada que hacer ahí. Figura 3: Un backdoor escondiéndose entre la carpeta Images Fecha de modificación de archivos Si tu sitio web fue hackeado recientemente pero dices que estaba en orden, hace un mes, entonces tienes algo en qué trabajar: las marcas de tiempo. Busca cualquier archivo añadido o modificado recientemente y trátalo como sospechoso. Permisos y autoría de archivos Como lo mencionamos antes, los permisos de archivos y la autoría son cruciales para mantener un sitio aweb seguro. Al mismo tiempo, muchos backdoors que son subidos a menudo se muestran con atributos poco comunes o que quedan una vez más "fuera de lugar" en comparación con los otros archivos de alrededor. Entonces, si ves un archivo con permisos "777", deberías levantar bandera roja casi al instante. Contenido de archivos Un método mucho más poderoso para identificar backdoors es buscar paternos y secuencias dentro de los mismos archivos. Aquí es donde entran en juego los conocimientos de comandos de Linux como grep [ utilidad de la línea de comandos ]. Esto, por supuesto, depende de tener una lista de secuencias maliciosas o paternos que son mantenidos al día. En muchos casos, podrías compararlo como la firma de virus de antivirus y una base de datos de malwares. Figura 4: Otro backdoor llamado FilesMan Análisis de registos Cuando todo lo demás falla, los análisis de registro pueden ser tu mejor amigo. Asimila los archivos de registro como la caja negra que los investigadores rescatan para saber más de un accidente. Los registros contienen huellas de todos los eventos que ocurrieron en tu sitio web, ordenados por tiempo. Hay 2 tipos de registro con frecuencia mencionados: Acceso de Apache y registro de errores. Cada vez que alguien visita una página en tu sitio, se crea una inscripción en el registro de acceso de Apache. Los registros de errores muestran entradas de comandos que derivaron en error, a menudo indicando actividad maliciosam como tratar de forzar una página de login o realizando un hackeo. Como podrías imaginarlo, los archivos de registro pueden ser bastante grandes, por lo que hace que buscar algo sea un verdadero sufrimiento. Hay herramientas como OSSEC que facilitan un poquito este proceso. Si estás usando el panel de control de tu proveedor de hosting, estos registros podrían estar ubicados en donde muestra la siguiente imagen. Figura 5: Panel de control mostrándo los registros de Apache Comprometimiento de todo el sitio web Introducir un backdoor en tu sitio es sólo el primer paso de una larga cadena de eventos subsiguientes. Una vez que el atacante puede controlar tu servidor, se buscará realizar alguna clase de acción. Nota que la mayoría (si no son todos) de los comprometimiento de sitio webs son automatizados, osea no hay humano alguno sentado en un terminal y hackando tu sitio particularmente. Los scripts automatizados están constantemente buscando el hilo para hackear cualquier cosa que sea vulnerable. Como mencioné antes, tu sitio web puede ser liberado para hacer cualquier clase de cosas. Veamos algunos de los motivos más comunes y como esta hecho. Spam (también conocido como Pharma Hack) Pareciera que tenemos spam para largo rato. Pocas personas saben que los spam farmacéuticos afectan a los sitios webs. Si bien puede no ser visible para los visitantes, los spam de farmacias son detectados por los buscadores. Repentinamente, tu sitio web puede estar apoyando falsas drogas y demás productos sospechosos. No sólo utilizan mucho ancho de banda, podría colocar un sitio web en la lista negra de Google con ciertas consecuencias en el ranking de búsqueda. Figura 6: Un sitio web legítimo promocionando varias drogas El hack farmacéutico es muy difícil de erradicar puesto que son metidos profundamente dentro de los archivos de sitio web e incluso dentro de la dase de datos. Malware Utilizar tu sitio web para distribuir malware es probablemente el motivo más común detrás del comprometimiento de un sitio. Un sitio web ya tiene tráfico, tal vez tenga un buen ranking de posicionamiento de motor de búsqueda, y tiene cero costo para el hacker. Para resaltar, ¿quién va a sufrir las consecuencias si queda en lista negra? Usted , y el hacker puede tranquilamente buscar otra víctima. Mientras algunos sitios webs son usados para albergar malware, la mayoría son simplemente parte de una cadena de redirecciones, haciéndo difícil para las autoridades encontrar al culpable. Como tal el principal propósito del sitio es redirigir a tus legítimos visitantes a sitios maliciosos. Un manera de hacer eso es hackeando un archivo central de Apache llamado .htacces. Este archivo brinda muchos usos y puede, de hecho, ser configurado para mantener a los chicos malos acorralados. Al mismo tiempo, este el archivo elegido para cualquier hacker plantar su código malicioso de redirección. Muchas personas que tienen un sitio web probablemente nunca hayan escuchado hablar de .htaccess, hasta el día que son hackeados. Figura 7: Código de redirección maliciosa dentro del archivo .htaccess La imagen de arriba muestra una típica redirección también conocida como redirección condicional. La condición es que el visitante que entre a tu sitio provenga de algunos de los sitios (mayormente buscadores) de arriba, Si se cumple dichas condiciones, entonces la regla es enviar a los visitantes directamente hacia el sitio de los chicos malos. Este truquillo funciona bastante bien para mantenerte por debajo del radar a vos, el dueño del sitio web, quién siempre entrará la URL de tu sitio web directamente, sin necesidad de usar un buscador para acceder. Otro método para redirigir el tráfico es hackeando el CMS [ sigla de la palabra en inglés "Sistema de Gestión de contenidos" ] de tu sitio. Si utilizas WordPress o Joomla!, sabes que necestan PHP, un lenguaje de programación universal del lado del servidor. Los archivos de núcleo de PHP pueden fácilmente ser introducidos con contenidos maliciosos de la misma manera en que un archivo de Windows puede ser infectado con un virus y seguir funcionando con normalidad. En muchos casos los códigos maliciosos se insertan o en la parte de arriba o de abajo de un sitio web, pero esto no significa un estándar. Si navegas por tu sitio y te fijas en su código fuente, podrías ver algo así: Figura 8: Código introducido para empujar hacia los malware encontrado Si accedes al archivo infectado directamente desde tu servidor (via FTP/Panel de Control/SSH), podrías ver esto: Figura 9: Un script malicioso que fue ofuscado. El motivo por el que ves algo diferente es que el PHP, al ser un lenguaje de programación del lado del servidor, entregará la página al cliente (quienquiera que navegue tu sitio desde afuera) sin exponer el código subyacente. Inpedendientemente los chicos malos adoran utilizar encriptación o codificación y en particular codificación Base 64. La meta es ofuscar el código lo suficiente para hacerlo difícil de saber qué hace, en especial si se esta haciendo una búsqueda por paternos y secuencias. Además, Base 64 es utilizado también por usuarios legítimos, por lo que uno no puede etiqutarlo completamente como malo si general falsos positivos. Rogue módulos y rootkits: Los chicos malos buscan establecer una presencia larga e indetectable en tu sitio web. Hackear el archivo .htaccess o tus archivos PHP es demasiado obvio y pueden ser limpiados com muchísima facilidad. Por estas razones, estamos viendo más y más malware binarios avanzados e incluso rootkits que son mucho más difícil de identificar y quitar. Hackear un sitio web entero podría requerir más trabajo pero además da mucho más frutos. Después de todo, por qué los chicos malos perderían tiempo hackeando un sitio web si en todo ese tiempo ellos pueden controlar cientos e incluso miles de sitios comprometiendo un simple servidor que los alberga a todos. En recientes noticias, hemos oído hablar de tales compromisos que afectan a Apache, por ejemplo, el backdoor Cdorked de Linux. Lo que estamos viendo son comprometimentos de sitios webs cada vez más sotisficados con cargas útiles maliciosas entregadas sobre la marcha una sola vez a la misma víctima, con mecanismos avanzados empotrados para sortear "crawlers" [ arañas webs:inspecciona páginas webs de forma metódica ] y "honeypots" [ herramienta de seguridad informática para juntar info sobre los atacantes y sus técnicas ] con el objeto de evadir detecciones. Justamente hace unos meses [ al momento de escribir este post ] escuchamos acerca de la compañía de hosting Hetzner siendo hackeado y filtrado los datos de sus clientes. El reporte indicaban que los atacantes habían usado un rootkit nunca antes visto con un componente backdoor. Esto muestra cuán rápido los chicos malos suben por la cadena y uno sólo puede imaginarse el potencial del hackeo en la fuente misma. Entonces, ¿cómo se ve un malware de Linux? Si alguna vez tuviste en tus manos una muestra, pueden primero analizarlo estáticamente. En el ejemplo de abajo, tomarmos al ahora famoso backdoor dorked, responsable de aquellas infecciones cautelosas en Apache. Cuando el archivo se propagó primeramente era prácticamente indetectable, sólo y lentamente se fue introduciendo en las firmas más genéricas de los principales productos antivirus una vez que se hizo público. A decir verdad, recolectar dicho malware es difícil y se necesita acceso a nivel de root además de una cooperación de parte del proveedor de hosting. El comando de archivo en Linux mostrará el formato binario (ELF) y que fue compilado por un procesador 64-bits. Figura 10: El comando de archivos revela información en el binario Si estás interesado en chequear estas secciones, otro comando (objdump –h filename) los listará a todos. Figura 11: Las diversas secciones del binario De todas estas secciones, las siguientes son las más importantes. .text: Contiene el código ejecutable. .rodata: contiene las constantes de cadena. .data: Contiene los datos inicializados. .bss Contiene variables estáticas sin iniciar. Otro elegante comando nos puede mostrar el volcado de cadena [ strings dump ]: strings filename | more. Figura 12: Un volcado de cadema del binario Si bien no es garantía, en algunos casos puedes hacerte una idea de lo que hay en el código. Pero no hay nada como desarmar el archivo para dar realmente con su núcleo. Esto es un proceso más tedioso y largo que no entraremos en detalle. Sin embargo, sabemos que todo este puede lograr con comandos nativos de Linux y algunos programas de código abierto. Reflexión final Como puedes ver, los malwares de servidores web han evolucionado a través de los años, similar a su contraparte del lado de los usuarios. Cuando la mayoría de los proveedores de hosting quienes supuestamente invierten mucho y tecnología son hackeados, uno tiene que preguntarse si realmente podemos protegernos de los cibercriminales. La verdad es que en su mayor parte, si corres tu propio sitio web y realizas (o tienes una empresa que lo haga) mantenimentos y prevenciones continuamente, muy seguramente estás seguros. En el campo de la seguridad nunca puedes decir que nunca, es por eso que los respaldos son tan importante para cuando algo suecede. La mayoría de los sitios webs que fueron hackeados todos muestran fallas en una o varias áreas como contraseñas débiles, una configuración deficiente de sistemas nunca actualizados desde que se implementó y un proveedor de hosting que es barato en todos los aspectos. Hasta cierto punto, podrías comparar tu sitio web como tu auto. Si le pones combustible barato, nunca lo llevas del mecánico para mantenimiento y siempre lo dejas abierto, muy porobablemente estés en problemas. Sitios webs que pueden servir de ayuda: StopBadware: StopBadware.org en conjunto con su foro comunitario BadwareBusters.org se dedica a luchar contra los malware webs y capacitar gente en la problemática. También manejan un gran centro de activación de URLs para sitios webs infectados. Herramienta de Webmasters de Google: Muchas personas se molestan cuando Google enlista negativamente su sitio web, pero por lo general hay una o varias buenas razones por lo que se hace. Este es un recurso casi obligatorio si tu sitio web esta infectado y estas en el proceso de recuperarlo. Sucuri SiteCheck: Este escáner gratuito inspecciona tu sitio de malwares además de verficar de que no se encuentre en alguna lista negra. RedLeg: Hay algunos buenos samaritanos ahí, personas dispuestas a ayudar a otras en foros. Este es el caso con dicha particularidad además de brindar una tonelada de consejos útiles en su sitio web.

Entrada de blog creado por el abogado Marcelo Temperini. --- Facebook obliga a instalar software de uno de sus socios comerciales como condición de desbloqueo de las cuentas de sus usuarios. Estimados, una tranquila tarde de domingo mientras subía una imagen en Facebook, el sistema me expulsa abruptamente obligandome a un nuevo logueo. Casualmente, me dice lo que pueden observar en la primer pantalla. Resulta que "parece" según Facebook y sus conocimientos sobre mi propio sistema, que mi máquina tiene virus! Parece! No importa, Facebook es tan bueno y solidario, que me dice que me va a AYUDAR... Asombrado,y sin otra alternativa que hacer click en continuar, me sorprendo con esta segunda. Continúa brindandome un buen consejo de seguridad, pero sigue aún sin aportarme nada a la situación, y nuevamente, sin otra opción que continuar. Si bien siempre tengo bastante cuidado en la ejecución de algún tipo de archivo desconocido (más allá de mi propio antivirus de pago y mi firewall), Facebook se encarga de sembrarme la duda... además me pregunto: ¿De donde saca Facebook información sobre mi equipo que le permita llegar a tal conclusión? Ahora sí! Mirá vos la solución... A Facebook le complace ofrecerme un antivirus que no me interesa, sin costo alguno. Ojo, dice que si yo lo prefiero, puedo eliminar los virus yo mismo! encantado dije, totalmente negado a instalar precisamente un software que no deseo en mi sistema. Así fue nomás que perdí bastante tiempo escaneando de manera completa mi equipo, sin encontrar nada extraño... Probé con otro navegador y tampoco pude acceder a mi cuenta de Facebook, siempre bloqueada, y siempre sin otra alternativa para continuar que ese antivirus que ellos amablemente me ofrecen. No! Me fui a buscar mi notebook, un equipo con menos de 2 semanas, prácticamente inmaculado, del cuál no dudaba ni un segundo sobre sus condiciones y resulta que tampoco puedo entrar a mi cuenta, que aún continuaba bloqueada a la espera de instalar el soft de su empresa socia. Asombrado, y ante la advertencia que descargar el soft implicaba aceptar sus condiciones de servicio, me puse a repasar un poco sus cláusulas (mi lado como abogado quería participar de mi frustación como informático y usuario). Terminaron siendo unas condiciones de servicio bastante comunes, los clásicos términos para usuario final que tiene casi cualquier software. Lo raro era que en ningún momento explica ni menciona como es que el mismo funciona en cooperación con Facebook... Tras perder bastante tiempo, y ya tomando el contratiempo como un caso de estudio, me decido a documentar todo e instalar el dichoso soft mágico que prometía resolver todos mis problemas de "virus". Al descargar e instalar la aplicación (que vale decir, que al ejecutarla, ni se abre una guía de instalación de soft tradicional, sino que ni siquiera devuelve un cartel de "instalación exitosa", automáticamente comenzó a funcionar dentro de la propia plataforma de Facebook, una suerte de escaneo online de algunos minutos (menos de 3), algo bastante exiguo como para asegurar que mi sistema realmente no posee ningún tipo de amenza no? Finalmente, lo que sospechaba desde un principio (!)... resulta que el inicial "parece que tenes un virus" (archiconocido engaño para aquellos que trabajamos en el mundo de la seguridad de la información, precisamente para hacerte instalar algo que no necesitas), termino por transformarse en un "No se encontraron archivos infectados..." La increíble novela no termina allí, porque hacía falta un gran final, que como sucede en las peliculas, terminara mostrando la imagen completa que termina por hacer comprender el cuadro (si es que realmente era necesario a esta altura). Sí... como podrán observar, mi cuenta no sólo fue reestablecida, sino que además, mi gran amigo solidario Facebook, me ofrece descargar una suscripción complementaria por seis (si 6 meses!) de este producto, para que mi sensación de seguridad informática, se encuentre satisfecha... Ojo, no es que tengo nada en contra de esta solución de antivirus en particular, era lo mismo cualquiera hubiese sido. Tras pulsar en el último continuar, finalmente pude acceder a mi cuenta de Facebook tal cuál estaba y como si nada hubiera pasado... Pero algo pasó, y bastante grave y notorio desde mi punto de vista. Una sensación de impotencia, es lo que me permite describir la situación, que por lo visto en el Facebook Security Oficial , hay miles de personas con el mismo sentimiento. Creo que el caso es una manifestación clara y exacta de como los usuarios somos la moneda de cambio y el activo de estas empresas. Si bien esto no es algo para nada nuevo, la diferencia del caso viene por el nivel de agresividad para imponerte el servicio del socio de turno. La inexistencia de una alternativa (que busque por todos lados) para no instalar la milagrosa solución ofrecida, muestra como es el nivel de acorralamiento que en cualquier momento, estas empresas pueden hacer con nosotros (digo estas, porque de acuerdo a los términos y condiciones, todos aceptamos la posibilidad que en cualquier momento, podamos ser despojados del servicio, sin más derecho que a la lágrima). Sólo queda hacer la reflexión sobre la utilización de este tipo de servicios y la manipulación que existe sobre los usuarios como mercancía, más aún como se utiliza la excusa de una posibilidad de infección de virus (algo que por lo general, hace que la gente acepte cualquier cosa que le pongan delante del mouse), utilizada para hacer negocios y vender suscripciones... lo grotezco de la maniobra, decepciona. Abog. Marcelo Temperini

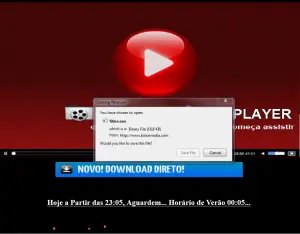

Traducción propia de una publicación en el blog oficial de Avast! en inglés. Los enlaces fueron censurados para evitar un posible incumplimiento al protocolo de Taringa! -- Como analista en malware, a veces debo tratar con archivo, que no pueden ser clasificados como virus o malware, pero cuyo comportamiento son considerados sospechosos o indeseados al ser ejecutado por el usuaro. En este blogspot, hablaremos sobre un adware “downloader”. Viene en dos versiones distintas: una reducida –pesando 17KB y escrito en .NET-, y la otra de mayor tamaño, que utiliza un builder de getrighttogo downloader [buscar en Google para más información acerca de esta utilidad]. En la PC del usuario, el downloader fue encontrado en la siguiente ruta. C : Documents and SettingsAdministradorMeus documentosDownloadsfilme(1).exe La PC fue infectado a través de uno de los muchos sitios webs similares a los que mostraré acontinuación. Sitios webs que ofrecen descargas de películas. Luego de hacer clic en un enlace de descarga, se ofrece archivos .exe para descargar. Figura 1- Ejemplo de sitio web de donde fue descargado originalmente el downloader. Figura 2 – Otro sitio web con posibilidad de descargar este downloader. Y muchos más… Estos análisis fueron realizados en programas descargados de: *****.com/js/id52/arquivo.exe *****.com/ids/id32/download.exe cuyos enlaces estaban en línea al momento de ser escrito el artículo original en inglés. Vale la pena destacar que todas las muestras analizadas fueron firmados por BR SOFTWARE LLC cuyas firmas son válidas. Luego de descargar y ejecutar el .exe, este downloader no muestra ninguna información al usuario: en cambio comienza a contactarse con su servidor para descargar otro archivo. GET /****/Setupb.exe HTTP/1.1 Host: www.m****.com Los siguientes sitios webs son contactados para actualizar estadísticas acerca de las instalaciones: http://www.*****.net/js/id52/stats.htm http://www.*****.net/stats/confirma.htm Otro dato para destacar es que todas las URLs downloaders contactas fueron creadas recientemente. No existe ningún botón en la interfaz gráfica, que le da al usuario la opción de abortar la descarga. Figura 3- Interfaz fráfica del downlodar sin la posibilidad de abortar el proceso de descarga. Luego de que este nuevo archivo (setupb.exe) sea descargado, es ejecutado y varios archivos son copiados a c : Program FilesAcelerador de Downloads (ver Figura 4). Figura 4 – Lista de los archivos creados en el directorio “Acelerador de Downloads” Registro1.exe y launcherb.exe son ejecutados inmediatamente mientras se ofrece al usuario la instalación de la barra Babylon. Se le da al usuario la opción de instalar o no instalar la barra. Si el usuario elige no instalar la barra de Babylon, no se instala ninguna barra. Sin embargo, el paquete de instalación se ejecuta., añadiéndose la creación de un log en Application DataBabylonlog_file.txt y los pedidos de conexión a babylon.com (Figura 6). Consideramos esto como un comportamiento no estándar. Si el usuario elige NO INSTALAR, nada debe ser instalado: no debe haber ninguna conexión a ningún sitio web y ningún archivo debe ser dejado en su PC. Figura 5 – Lista de procesos en ejecución luego de elegir no instalar la barra de Babylon. Figura 6 – Prueba del contacto con Babylon.com Luego, se ofrece la instalación de dealply, sin embargo no hay opción para evitar la instalación de dicho plugin. Al hacer clic para continuar, se abrió una nueva ventana de Firefox y el sistema pide al usuario la confirmación para instalar la extensión DealPly.xpi . El usuario puede cancelar la operación anulando la instalación del plugin. Dealply.com es un sitio web con mala reputación. Además hay una nueva ventana generada para el usuario por registro1.exe tal como muestra la Figura 7. Alienta al usuario a una suscripción diaria de SMS a sus celulares, al costo primo. Cuando el usuario trata de mover la ventana, automáticamente vuelve al centro de la pantalla. Figura 7- Ofrecimiento de una suscripción a un servicio Premium de SMS. Cuando el usuario trata de cerrar esta ventana, es redirigido al sitio web como en la Figura 8. Dicha web tiene mala reputación también. De acuerdo a la descripción, ofrece la posibilidad de descargas Premium de varios servicios de descarga de archivos. Figura 8 – Sitio web de descarga de archivos. En conclusión, presentamos un simple downloader. Engaña al usuario a descargar y ejecutarse llamándose “películas”. Descargas varios paquetes de instalación de Internet y ofrece la instalación de varias barras y plugins. Pareciera que la única manera de la existencia de este adware son por la instalaciones de barras y plugins, ya que cada instalación exitosa es monetizada por principios “pay per insall” (paga por instalación). Además ofrece registro para serivicos Premium de SMS y abre ventanas pop-up. A pesar de no ser clasificados como malware, dichos programas son detectados y eliminados por avast! . Hemos tratados de contactarnos con las compañías cuyos productos o servicos son usados y/o instalados por el malware con el objeto de acercarnos a la fuente. a) DealPly – Han rehusado a darnos detalles en la afiliación. Hemos tomado en cuenta que este negocio es favorable tanto para el creador del malware como para DealPly quienes monetizan la publicidad ubicadas en sus barras, por lo que es entendible su negación a responder preguntas. b) Babylon – Sus respuestas fueron mejores y aceptaron de inmediato el fraude en el software. Admitieron que los impulsa 20 mil instalaciones diarias, por lo que no se trata de una operación pequeña. [Tuve un problema de interpretación en esta parte. Sepan disculparme] c) GlobalSign – Aunque la firma digital significa sólo dos cosas (que el ejecutable no fue modificado luego de la firma y que fue creado por el dueño del certificado) parecen más “legítimos” que los ejecutables sin firmar. No hemos podido obtener información a tiempo sobre la identidad del creador del software. Pero estas personas tienen muchos certificados, además de GlobalSign, possen de GoDaddy. d) Funmoods – estas malas personas cambian de vez que cuando qué instalar. Algunas veces es Babylon, otras es Funmoods. Hemos estado restreamos esto por varias semanas. El número de versiones, ejecutables únicos, dominios, URLs, certificados ha crecido a través del tiempo y, como puedes ver, lo único que podemos hacer es clasificar esta amenaza y luego creado firmas una y otra vez (o crearlas automáticamente) Los análisis fueron realizados en archivos con los sigiente SHAs: arquivo.exe B62CB69734067F26773CA53DA3C657670407F1768E689A4E22183CC879C7D1F9 download.exe 1FEE4F8D9C779799DB7EA06E0BFBA542E556FDCC7D853E7C8D37271B1A50CB42 filme.exe 117CF268AA9BE7AD050ACE2E92578A3384A37F66B2EEA687C27943D581296960

Artículo realizado el día 4 de febrero por Jerome Segura, para el blog oficial de Mal ware By tes. Traducción al español: @FCs33 -- En los últimos días hemos escuchado varias historias acerca de grandes compañías siendo hackeadas y sus sistemas de seguridad completamente burlados. En todo caso, nos debe recordar cuán vulnerable son nuestros datos y nuestra privacidad. El tema es que la cantidad de ángulos que pueden ser explotados es tan grande que hacia el final del día, nos puede dejar preguntándonos en qué o quién confiar. Tomemos, por ejemplo, los certificados digitales que han estado en la mira luego de que Stuxnet usara algunos y los servidores de Adobe fueran infringidos para firmar malware. El propósito de una firma digital es garantizar la autenticidad de un archivo de un vendedor en particular y son proveídos por uno de las pocas autoridades de certificación. Bueno, hemos encontrado una nueva muestra de malware (banco de Brasil/ladrón de contraseñas) que parece ser firmado por un certificado digital verdadero y válido emitido por DigiCert: Este certificado es emitido por una empresa llamada “Buster Paper Comercial Ltda”, una empresa real brasilera. El archivo — disfrazado como un documento PDF (una factura) — se abre como tal para engañar a la víctima: Pero, ¿qué pasa en realidad? Veamos, acá se han creado nuevos procesos: Y el tráfico http: Detengamos por unos momentos en donde el malware se conecta a som.egnyte.com Este es un sub-dominio de una compañía de almacenamientos de archivos en la nube enfocado en intercambios de archivos para empresas. Bueno, en nuestro caso es intercambio de archivos para criminales. El documento PDF falso descarga archivos alojados en este servidor: hxxps://som.egnyte.com/h-s-internal/*** hxxps://som.egnyte.com/h-s-internal/*** [ Links censurados parcialmente ] Esos archivos son Trojanos bancarios muy pesados (más de 10MB al ser descomprimido) : El tamaño de archivo es crucial debido a que muchos antivirus tienen problemas analizando y detectando archivos grandes. Interiorizando en el tema, este caso no es nuevo. De hecho el noviembre pasado la misma clase de Troyanos firmados digitalmente fueron también difundidos (ver este reporte —en inglés— como prueba) . Desde entonces su certificado ha sido revocado. Lo que tenemos aquí es un abuso total de servicios de hosting, certificados digitales y ofensas repetitivas de parte de la misma persona. Claramente, si los certificados pueden ser abusados tan fácilmente, tenemos un gran problema en nuestras manos. El robo de certificados digitales en ataques objetivos como, por ejemplo, un ataque de phishing. Como sabemos, una de las mayores debilidades en la cadena de la seguridad es el usuario final (y esto es especialmente certero en el mundo laboral) . Un atacante puede encontrar o adivinar qué antivirus esta utilizando la compañía y elaborar un malware que no será detectado por el mismo. Debido a que tales ataques son reducidos, la muestra no se diseminaría por todo el mundo, haciendo su descubrimiento menos probable. Nuestros consumidores, pequeños negocios y grandes empresas están todos protegidos de esta amenaza que detectamos como “Spyware.Banker.FakeSig:” Los mismos consejos de siempre siguen siendo válidos. No abras un archivo adjunto, aún si proviene de alguien a quien conoces, sin antes hacer un chequeo completo. Aún estado firmado digitalmente, no garantiza que sea seguro de usar. Muchos programas no deseados pueden usarlos y, por supuesto, los malware también (con un certificado válido y revocado) . Y también aplica estas sencillas y aún poderosas reglas: - Verifica la extensión del archivo y cuidado con el truco de la doble (o a veces múltiple) extensión de archivo. Ejemplo documento.pdf.xls.exe (¡lo que importa es la última extensión!) - Nunca confíe en los íconos de los archivos. Sólo porque se ve como un documento de Word o un archivo PDF no significa que lo sea, y muchas personas no lo saben. ¡Con eso en mente, mantén seguro! === ACTUALIZACIÓN: 4/02 - Egnyte dio de baja las cuentas utilizadas para fines maliciosos. 6/02 - DigiCert terminó de revocar los certificados digitales.

Los efectos de la música sobre el comportamiento han sido evidentes desde los comienzos de la humanidad. A lo largo de la historia, la vida del hombre se ha visto complementada e influida por la música, a la cual se le han atribuido una serie de funciones. Ésta ha sido un medio de expresión y comunicación no verbal y, debido a sus efectos emocionales y motivacionales, se ha utilizado como un instrumento de manipulación y control del comportamiento de grupos e individuos. Podemos pensar, por ejemplo, en las marchas de guerra, en la música tocada en los supermercados, oficinas o discotecas, los himnos nacionales, etcétera. También posee una función facilitadora en el establecimiento y la permanencia de las relaciones humanas, así como en la adaptación social del individuo a su medio. En los últimos años, ha cobrado gran importancia su función terapéutica (musicoterapia) en una gran diversidad de estados patológicos. Sin embargo, hace falta investigación científica relacionada con la influencia que ejerce en el comportamiento, ya que en su mayor parte las aplicaciones se basan en la experiencia a través de ensayo y error y en el sentido común. Gaver y Mandler proponen que la música existe como una interacción entre un sonido estructurado y una mente que lo comprende. La música tiene una estructura, que es de naturaleza jerárquica, consistente en movimientos interrelacionados, con características propias de melodía, armonía, tiempo, estructura rítmica, etc. Otra característica es la continuidad y el cambio que determinan su complejidad. Wundt propuso una curva con forma de U invertida, en la que el valor hedónico está relacionado con el nivel de activación, de tal manera que una pieza musical se percibe como más agradable cuando produce un nivel medio de activación psicológica y fisiológica en el oyente, mientras que cuando la activación que origina es muy poca, se experimenta como aburrida, y un exceso de activación produce displacer. A partir de diversos tipos de música se pueden inducir diferentes estados de ánimo, los cuales pueden repercutir en tareas psicomotoras y cognitivas. Una de las variables importantes que intervienen en estos efectos se refiere a la clase de música que se escucha. En este sentido, existen principalmente dos tipos: 1) la estimulante, que aumenta la energía corporal, induce a la acción y estimula las emociones. Se ha observado que aumenta la preocupación y la emocionalidad (activación fisiológica afectiva). 2) la sedante, que es de naturaleza melódica sostenida y se caracteriza por tener un ritmo regular, una dinámica predecible, consonancia armónica y un timbre vocal e instrumental reconocible, con efectos tranquilizantes. Disminuye la activación fisiológica afectiva El nivel de activación depende también de su complejidad y de la familiaridad del oyente. Cuando es compleja, con muchos cambios y gran cantidad de información, es difícil de seguir y comprender, por lo que no es tan placentera. Pero una música conocida es preferida en relación con una desconocida. En ocasiones puede ser que no se conozca la pieza musical como tal, pero sí su estructura musical, debido a que se haya tenido contacto con otras piezas con una estructura similar. Estructuras cerebrales que participan en el procesamiento de la música La música es un estímulo sumamente complejo, que requiere procesos sensoriales, cognitivos, emocionales y motores, por lo cual, aunque existen algunas estructuras cerebrales especializadas en los diferentes niveles de procesamiento auditivo, debemos considerar el funcionamiento del sistema nervioso en su conjunto. Podemos pensar que éste es un conjunto de subsistemas, cada uno de los cuales consta de elementos nerviosos que intervienen en una parte del procesamiento de la información, ya sea interna o externa. Sabemos que se necesita el adecuado funcionamiento de la vía sensorial auditiva; sin embargo, también participan otros sistemas sensoriales. En la percepción musical participan otros sistemas sensoriales, además de la capacidad de escuchar las notas, los tonos, los acordes, la duración, el timbre y la intensidad, requiere la de percibir las relaciones secuenciales y espaciales de las notas, su melodía, armonía y ritmo. Para la apreciación y ejecución de una pieza musical también es conveniente la memoria musical, motora y verbal. Al escuchar una melodía, la persona utiliza la memoria para saber si la ha escuchado antes, qué experiencias han sido asociadas a ella, además de identificar a qué categoría pertenece. También se requiere la memoria a corto plazo, para seguir una asociación secuencial de notas y percibirla como música. En el caso de canciones, la música está asociada, además, a una memoria verbal. La audición de una pieza musical puede provocar una activación de las vías motoras. En algún momento podemos sorprendernos a nosotros mismos moviendo los pies, las manos o alguna otra parte del cuerpo, aunque en otros casos esto no sea tan evidente. Por su efecto sobre las emociones, la experiencia musical provoca la participación de numerosas estructuras cerebrales relacionadas con la motivación y la emoción. Otros procesos cognitivos, como la atención, el aprendizaje y el pensamiento, también tienen su participación en ello. Algunos estudios apoyan la idea de que la música mejora la ejecución en diferentes tipos de tareas, como problemas aritméticos simples. Sin embargo, otros no han encontrado ningún efecto de la música sobre la ejecución e incluso han descubierto que los efectos son negativos. Por todo lo anterior, se comprende la dificultad del estudio de la experiencia musical. No podemos hablar de estructuras específicas, aisladas, involucradas en la percepción musical, sino de un complejo sistema, el nervioso, que implica un conjunto de elementos, cada uno con una función, pero que comparten un fin común. Importancia de algunas estructuras cerebrales en la experiencia musical No sólo la vía auditiva es capaz de responder a la música; otros sistemas sensoriales pueden ser activados por ella. Se conoce, por ejemplo, la existencia de una conducción ósea del sonido y que las vibraciones del aire causadas por las ondas sonoras pueden ser percibidas a través del tacto. Por otro lado, debido a que la música puede evocar imágenes, otras áreas cerebrales relacionadas se ven involucradas. Además de todas las áreas cerebrales mencionadas, también se requiere un cierto nivel de activación del sistema nervioso, regulado por otras estructuras en la base del cerebro. Especialización hemisférica El cerebro se divide en dos hemisferios: izquierdo (hi) y derecho (hd). Cada uno está formado por estructuras iguales, de tal manera que tenemos un par de cada una de éstas, con excepción de unas cuantas que son únicas. En el caso de la música, aunque se plantea que el hd está especializado en los aspectos melódicos, armónicos y emocionales, el hi parece relacionarse con la percepción de aspectos secuenciales y rítmicos. De hecho, existe un programa de rehabilitación de pacientes que perdieron la capacidad de hablar (afasia de Broca) por una lesión de áreas anteriores del hi (lóbulo frontal) y a quienes, con terapia melódica entonacional, se les ayuda a readquirir el lenguaje a través del canto; con ello se aumenta la participación del hd en el habla. Existen evidencias de que el hd también está especializado en la comprensión del estímulo emocional y en la expresión de la emoción experimentada, así como su participación en la comprensión necesaria para interpretar las expresiones faciales, las escenas emocionales y la entonación de la voz. El hi se encarga de identificar el contenido semántico del habla. En conclusión, en sujetos normales, ambos hemisferios intervienen en diferentes aspectos, en la percepción de la música y las emociones, dependiendo de diversos factores individuales, las características de la música y los requisitos de la tarea a realizar, entre otros. En general, las emociones estan más relacionado con la música que con las palabras, ya que comparten características sintéticas, continuas y globales, mientras que el lenguaje lógico difícilmente interpreta las señales musicales y emotivas. Cambios electrofisiológicos producidos por la música La experiencia musical y emocional produce respuestas a nivel del sistema nervioso central y periférico susceptibles de medirse eléctricamente a través de cambios en la actividad eléctrica cerebral (eeg), en la resistencia eléctrica de la piel, modificaciones en la presión sanguínea, la frecuencia cardiaca, la respiración y otras funciones autónomas. La eeg representa la actividad eléctrica de millones de células cerebrales y se ha caracterizado en cuatro ritmos o bandas principales: delta, theta, alfa y beta, con distintos niveles cada uno. Alfa: es un ritmo que típicamente se ha asociado a un estado de relajación. Beta: ritmo que se asocia a uno de activación relacionada con la atención a estímulos externos. Theta: es un ritmo que aparece durante el sueño, pero que a través de análisis computacionales se ha podido estudiar durante la vigilia y se asocia a estados de atención hacia estímulos internos y a estados emocionales. Por ejemplo, la tensión muscular es mayor al escuchar los conciertos de Brandeburgo que cuando se realiza una tarea aritmética, y la actividad de diferentes músculos durante la solución de una tarea aumenta al escuchar música irregular y disminuye con música serena, en comparación con lo que sucede cuando se efectúa sin música. También se ha reportado un decremento de la frecuencia cardiaca y la presión sanguínea al escuchar melodías tranquilas durante el trabajo de parto en lugar de escuchar una lectura, música rock, o autoseleccionada. Al examinar los efectos de la música como un agente reductor del estrés, se encontró un incremento de la activación cerebral (beta) cuando los sujetos escuchan una pieza de tipo New Age de Halpern. Estos efectos se reducen si los sujetos escuchan música de Chopin antes de la de Halpern. La música de Chopin es percibida como más tranquilizante y más agradable que la de este último y al parecer reduce el estrés causado por aquélla. También se han descubierto algunas correlaciones entre la experiencia subjetiva y el eeg al escuchar música clásica y rock; el incremento del alfa parece reflejar una mayor atención y el de beta se vincula a estados displacenteros. En otro estudio se encontró un incremento en la proporción de theta durante la audición de música clásica en sujetos aficionados a ella, además de un decremento en la proporción de alfa, y se observó un patrón inverso al escuchar el llanto de un bebé. En estudios recientes también se ha encontrado un decremento en la semejanza de la actividad entre áreas homólogas de los hemisferios cerebrales (correlación interhemisférica) en distintas partes del cerebro al escuchar música de Grieg. Al igual que todos los procesos conductuales, emocionales y cognitivos, el procesamiento de la música y sus efectos dependen de la actividad del sistema nervioso central, de tal manera que si se quiere comprender la forma en que la música modifica la conducta humana, es importante conocer los mecanismos psicofisiológicos que subyacen a su percepción, reconocimiento e interpretación. FUENTE: http://www.avizora.com/publicaciones/musica/textos/0029_cerebro_musica.htm

Un cuestionario con lo que hay que saber acerca del folclore argentino 1) Significado de la palabra "folklore". 2) Ciencia del folclore. 3) Características del folclore. 4) Origen del folclore. 5) Variaciones de la cultura del folclore en el territorio argentino. 6) Instrumentos más usados. 7) Danzas (un ejemplo de cada una de las clasificaciones). 8) Celebraciones folcloricas (describimos 2 celebraciones). 9) Día del folclore. --- 1) folk, significa popular; lore significa - referido al pueblo - ciencia o saber 2) Conjunto de las tradiciones, costumbres, canciones, etc., de un pueblo, país o región. La ciencia del folclore estudia el conjunto de las tradiciones, creencias y costumbres de las clases populares. 3) Debe ser popular, empírico, de transmisión oral, funcionales, tradicionales, anónimo, socialmente vigente y geográficamente localizado. 4) Las raíces de nuestro folklore fueron la cultura de los colonizadores e inmigrantes europeos, las de los aborígenes que habitaban nuestro suelo, la de otras tribus aborígenes latinoamericanos y algunos elementos de la cultura de los esclavos negros. 5) La superficie continental es muy diferenciada desde el punto de vista del clima sino en el aspecto humano que desde entonces es un componente del paisaje geográfico, y es un resultado del basamento aborigen, y la superposición impuesta por la conquista primero y la colonización más tarde, a la que se sumó una fuerte corriente inmigratoria europea, con aportes asiáticos y negroides, aunque estos no fueron en grandes proporciones. Esa diversidad nos permite dividir al país en ámbitos, unidades físico-culturales que en buena medida coinciden con las regiones geográficas clásicas, y c/u de los cuáles tienen características diferentes a los otros. 6) La guitarra, el bombo, el violín, la harmónica o armónica, el acordeón, la acordeona, la quena, la flauta, etc. 7) Las danzas se clasifican en: Individuales, colectivas o corales y de pareja suelta independiente o interdependiente. Danza individual: Malambo: Puja entre 2 bailarines que tratan de sobresalir en inventiva, ingenio, resistencia y destreza física ante la mujer que ambos aspiran. Por ejemplo diferentes pasos de zapateo. Danza colectivas: Danza de las cintas: Es variable, con algunas figuras características, como el remolino de dos ruedas que forman los bailarines con los varones (en el exterior) y las mujeres (en el interior), girando ambos en sentido inverso. Danza de pareja suelta independiente: Escondido: Cuatro esquinas en arco hacia la izquierda, con un giro en el medio de cada una, finalizando enfrentados y efectuando un suave balanceo o zapateo. Vuelta entera con rápido giro final:con escondimiento de la dama, quien palmotea; mientras el varón ejecuta un Zapateo buscando a su compañera. Vuelta entera igual a la anterior; esta vez se invierten los papeles. Zarandeo, Media vuelta. Giro final y coronación. Danza de pareja interdependiente: Cielito: avance y saludo, retroceso (2 veces); demanda con la contraria y pase; molinete con contragiro; formación de hileras (sexos separados); avance y saludo, retroceso (2 veces); avance y molinete; retroceso y balanceo; pases y molinetes; avance y saludo, retroceso (2 veces); formación de la rueda; vuelta entera en rueda. Cadena (2 vueltas). Cadena y contramarcha (2 vueltas); espejito en rueda; avance y saludo, retroceso; avance y saludo; retroceso, giro y saludo. 8) Carnaval, Chaya, Señor de la Peña, Señaladas, Topamiento de las Comadres, de los Compadres, Velorio del angelito, Tantanakuy en Humahuaca (encuentro anual de músicos y cantores celebrado por iniciativas del músico Jaime Torres) celebraciones de la Virgen del Valle, del Señor y la Virgen del Milagro, del Niño Alcalde, de la Candelaria, de la Virgen de Punta Corral, San Juan, Santa Ana, San Santiago, Día de la cruz, Navidad, y los Pesebres, Semana Sanata, con especial rememoración del Viernes Santo (en Yavi, Tilcara y otros lugares), corrida de toros en Casabindo, misachicos, etc. Carnaval (Quebrada de Humahuaca, Jujuy): El 1er día de esta celebración tiene lugar la señalada en la forma descripta. Luego desentierran el diablo que fue enterrado el año pasado en un lugar lejos de la montaña. El desentierro del diablo se llama desentierro del carnaval. Luego dan la vuelta al mundo: dan la vuelta al pueblo y se detienen en las casas que son invitados a beber y bailar. Llevan siembre una bandera como emblema que nunca abandona. De esta forma sigue hasta el domingo después del Miércoles de Ceniza, sin decaer el entusiasmo, que dura hasta el día del entierro del carnaval lo que hacen al son de cantos y al compás del carnavalito. Llegados al lugar, el presidente de la comparsa coloca la bandera sobre un promontorio de piedra levantado al lado del foso y en donde se colocara el diablito que simboliza el carnaval. Con la música calmad, en medio de un absoluto silencio, entre ayes de dolor de los que se han disfrazado de diablos, y juntamente con una porción de coca, chicha, comida, flores, fruta, verduras brindadas por la santa tierra se entierra el diablo. Señalada (Recreo, Catamarca): En la casa de la persona en donde se va a realizar la señalada, se reúne con la majada. El dueño se pasea alrededor de la misma y hace como que la bendice, invocando a Dios, a veces por la Pachamama y otras a Llastay. Luego derrama sobre los animales un poco de aguardiente. Elige la cabra y el chivo más viejo. Es los adorna con cintas de diferentes colores y se les “casa”, para lo cual uno de los presentes oficia de cura. Luego se inicia la señalada cortando un trocito de las orejas a c/u de los integrantes de la majada. Estos pedacitos se juntan y se les entierran en un hoyo hecho de tierra o en un hormiguero, para que se reproduzca como las hormigas. Posteriormente se come y se bebe en abundancia. 9) El día del folklore se celebra el 22 de agosto.

Virus Informáticos vs. Virus Biológicos Un análisis comparativo de analogías y diferencias entre las dos "especies" , muestra que las similitudes entre ambos son poco menos que asombrosas. Para notarlas ante todo debemos saber con exactitud que es un Virus Informático y que es un Virus Biológico. Virus Informático (VI) Pequeño programa, invisible para el usuario (no detectable por el sistema operativo) y de actuar específico y subrepticio, cuyo código incluye información suficiente y necesaria para que, utilizando los mecanismos de ejecución que le ofrecen otros programas a través del microprocesador, puedan reproducirse formando réplicas de sí mismos (completas, en forma discreta, en un archivo, disco u computadora distinta a la que ocupa), susceptibles de mutar; resultando de dicho proceso la modificación, alteración y/o destrucción de los programas, información y/o hardware afectados (en forma lógica). Virus Biológico (VB) Fragmentos de ADN o ARN cubiertos de una capa proteica. Se reproducen solo en el interior de células vivas, para lo cual toman el control de sus enzimas y metabolismo. Sin esto son tan inertes como cualquier otra macromolécula. Algunas analogías entre ambos son: >>> Los VB están compuestos por ácidos nucleicos que contienen información (programa dañino o VI) suficiente y necesaria para que utilizando los ácidos de la célula huésped (programa infectado por los VI) puedan reproducirse a sí mismos. >>> Los VB no poseen metabolismo propio, por lo tanto no manifiestan actividad fuera del huésped. Esto también sucede en los VI, por ejemplo, si se apaga la máquina o si el virus se encuentra en un disquete que esta dentro de un cajón. >>> El tamaño de un VB es relativamente pequeño en comparación con las células que infectan. Con los VI sucede lo mismo. Tanto los VB como los VI causan un daño sobre el huésped. >>> Ambos virus inician su actividad en forma oculta y sin conocimiento de su huésped, y suelen hacerse evidentes luego de que el daño ya es demasiado alto como para corregirse. >>> La finalidad de un VB (según la ciencia) es la reproducción y eventual destrucción del huésped como consecuencia. La de los VI pueden ser muchos los motivos de su creación (por parte de su autor), pero también terminan destruyendo o modificando de alguna manera a su huésped. >>> Ambos virus contienen la información necesaria para su replicación y eventual destrucción. La diferencia radica en la forma de contener esta información: en los VB es un código genético y en los VI es código binario. >>> El soporte de la información también es compartida por ambos "organismos". En los VB el soporte lo brinda el ADN o ARN (soporte orgánico). En los VI el soporte es un medio magnético (inorgánico). >>> Ambos tipos de virus son propagados de diversa formas (y raramente en todas ellas). En el caso de los VB su medio de propagación es el aire, agua, contacto directo, etc. Los VI pueden propagarse introduciendo un disquete infectado en una computadora sana (y ejecutando la zona infectada, ¡claro está!); o viceversa: de RAM infectada a un disquete sano; o directamente aprovechando un flujo de electrones: modem, red, etc. >>> En ambos casos sucede que la reproducción es de tipo replicativo del original y cuya exactitud dependerá de la existencia de mutaciones o no. >>> Ambas entidades cumplen con el patrón de epidemiología médica. >>> El origen de una entidad generalmente es desconocido, pero lo que se sabe con exactitud es que los VI son producidos por seres humanos y que los VB son entidades de origen biológico y últimamente de origen humano (armas biológicas). Son, sin dudas, muchas más las analogías que pueden encontrarse haciendo un análisis más exhaustivo de ambas entidades, pero que trascenderían los límites de este informe. La idea es solamente dejar bien en claro que no existe ningún extraño, oscuro o sobrenatural motivo que dé explicación a un VI. Simplemente es un programa más, que cualquiera de nosotros sería capaz de concebir... con las herramientas e intenciones apropiadas del caso.