Traducción propia de una publicación en el blog oficial de Avast! en inglés. Los enlaces fueron censurados para evitar un posible incumplimiento al protocolo de Taringa!

--

Como analista en malware, a veces debo tratar con archivo, que no pueden ser clasificados como virus o malware, pero cuyo comportamiento son considerados sospechosos o indeseados al ser ejecutado por el usuaro. En este blogspot, hablaremos sobre un adware “downloader”. Viene en dos versiones distintas: una reducida –pesando 17KB y escrito en .NET-, y la otra de mayor tamaño, que utiliza un builder de getrighttogo downloader [buscar en Google para más información acerca de esta utilidad]. En la PC del usuario, el downloader fue encontrado en la siguiente ruta.

C : Documents and SettingsAdministradorMeus documentosDownloadsfilme(1).exe

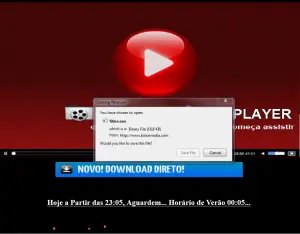

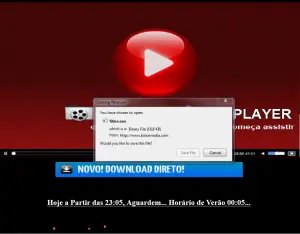

La PC fue infectado a través de uno de los muchos sitios webs similares a los que mostraré acontinuación. Sitios webs que ofrecen descargas de películas. Luego de hacer clic en un enlace de descarga, se ofrece archivos .exe para descargar.

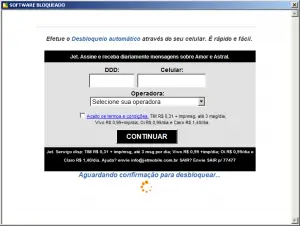

Figura 1- Ejemplo de sitio web de donde fue descargado originalmente el downloader.

Figura 2 – Otro sitio web con posibilidad de descargar este downloader.

Y muchos más…

Estos análisis fueron realizados en programas descargados de:

*****.com/js/id52/arquivo.exe

*****.com/ids/id32/download.exe

cuyos enlaces estaban en línea al momento de ser escrito el artículo original en inglés.

Vale la pena destacar que todas las muestras analizadas fueron firmados por BR SOFTWARE LLC cuyas firmas son válidas.

Luego de descargar y ejecutar el .exe, este downloader no muestra ninguna información al usuario: en cambio comienza a contactarse con su servidor para descargar otro archivo.

GET /****/Setupb.exe HTTP/1.1

Host: www.m****.com

Los siguientes sitios webs son contactados para actualizar estadísticas acerca de las instalaciones:

http://www.*****.net/js/id52/stats.htm

http://www.*****.net/stats/confirma.htm

Otro dato para destacar es que todas las URLs downloaders contactas fueron creadas recientemente.

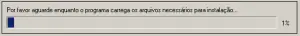

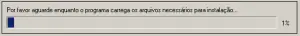

No existe ningún botón en la interfaz gráfica, que le da al usuario la opción de abortar la descarga.

Figura 3- Interfaz fráfica del downlodar sin la posibilidad de abortar el proceso de descarga.

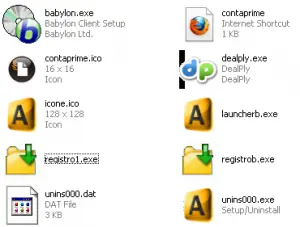

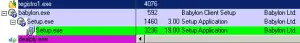

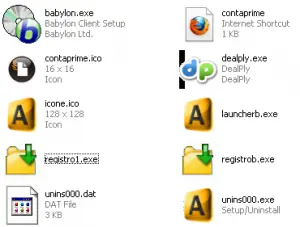

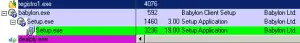

Luego de que este nuevo archivo (setupb.exe) sea descargado, es ejecutado y varios archivos son copiados a c : Program FilesAcelerador de Downloads (ver Figura 4).

Figura 4 – Lista de los archivos creados en el directorio “Acelerador de Downloads”

Registro1.exe y launcherb.exe son ejecutados inmediatamente mientras se ofrece al usuario la instalación de la barra Babylon.

Se le da al usuario la opción de instalar o no instalar la barra.

Si el usuario elige no instalar la barra de Babylon, no se instala ninguna barra. Sin embargo, el paquete de instalación se ejecuta., añadiéndose la creación de un log en Application DataBabylonlog_file.txt y los pedidos de conexión a babylon.com (Figura 6). Consideramos esto como un comportamiento no estándar. Si el usuario elige NO INSTALAR, nada debe ser instalado: no debe haber ninguna conexión a ningún sitio web y ningún archivo debe ser dejado en su PC.

Figura 5 – Lista de procesos en ejecución luego de elegir no instalar la barra de Babylon.

Figura 6 – Prueba del contacto con Babylon.com

Luego, se ofrece la instalación de dealply, sin embargo no hay opción para evitar la instalación de dicho plugin.

Al hacer clic para continuar, se abrió una nueva ventana de Firefox y el sistema pide al usuario la confirmación para instalar la extensión DealPly.xpi . El usuario puede cancelar la operación anulando la instalación del plugin. Dealply.com es un sitio web con mala reputación.

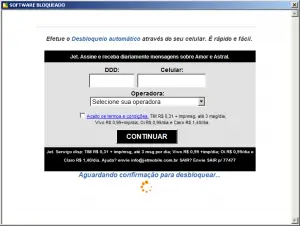

Además hay una nueva ventana generada para el usuario por registro1.exe tal como muestra la Figura 7. Alienta al usuario a una suscripción diaria de SMS a sus celulares, al costo primo. Cuando el usuario trata de mover la ventana, automáticamente vuelve al centro de la pantalla.

Figura 7- Ofrecimiento de una suscripción a un servicio Premium de SMS.

Cuando el usuario trata de cerrar esta ventana, es redirigido al sitio web como en la Figura 8. Dicha web tiene mala reputación también. De acuerdo a la descripción, ofrece la posibilidad de descargas Premium de varios servicios de descarga de archivos.

Figura 8 – Sitio web de descarga de archivos.

En conclusión, presentamos un simple downloader. Engaña al usuario a descargar y ejecutarse llamándose “películas”. Descargas varios paquetes de instalación de Internet y ofrece la instalación de varias barras y plugins. Pareciera que la única manera de la existencia de este adware son por la instalaciones de barras y plugins, ya que cada instalación exitosa es monetizada por principios “pay per insall” (paga por instalación). Además ofrece registro para serivicos Premium de SMS y abre ventanas pop-up. A pesar de no ser clasificados como malware, dichos programas son detectados y eliminados por avast! .

Hemos tratados de contactarnos con las compañías cuyos productos o servicos son usados y/o instalados por el malware con el objeto de acercarnos a la fuente.

a) DealPly – Han rehusado a darnos detalles en la afiliación. Hemos tomado en cuenta que este negocio es favorable tanto para el creador del malware como para DealPly quienes monetizan la publicidad ubicadas en sus barras, por lo que es entendible su negación a responder preguntas.

b) Babylon – Sus respuestas fueron mejores y aceptaron de inmediato el fraude en el software. Admitieron que los impulsa 20 mil instalaciones diarias, por lo que no se trata de una operación pequeña. [Tuve un problema de interpretación en esta parte. Sepan disculparme]

c) GlobalSign – Aunque la firma digital significa sólo dos cosas (que el ejecutable no fue modificado luego de la firma y que fue creado por el dueño del certificado) parecen más “legítimos” que los ejecutables sin firmar. No hemos podido obtener información a tiempo sobre la identidad del creador del software. Pero estas personas tienen muchos certificados, además de GlobalSign, possen de GoDaddy.

d) Funmoods – estas malas personas cambian de vez que cuando qué instalar. Algunas veces es Babylon, otras es Funmoods.

Hemos estado restreamos esto por varias semanas. El número de versiones, ejecutables únicos, dominios, URLs, certificados ha crecido a través del tiempo y, como puedes ver, lo único que podemos hacer es clasificar esta amenaza y luego creado firmas una y otra vez (o crearlas automáticamente)

Los análisis fueron realizados en archivos con los sigiente SHAs:

arquivo.exe B62CB69734067F26773CA53DA3C657670407F1768E689A4E22183CC879C7D1F9

download.exe 1FEE4F8D9C779799DB7EA06E0BFBA542E556FDCC7D853E7C8D37271B1A50CB42

filme.exe 117CF268AA9BE7AD050ACE2E92578A3384A37F66B2EEA687C27943D581296960

--

Como analista en malware, a veces debo tratar con archivo, que no pueden ser clasificados como virus o malware, pero cuyo comportamiento son considerados sospechosos o indeseados al ser ejecutado por el usuaro. En este blogspot, hablaremos sobre un adware “downloader”. Viene en dos versiones distintas: una reducida –pesando 17KB y escrito en .NET-, y la otra de mayor tamaño, que utiliza un builder de getrighttogo downloader [buscar en Google para más información acerca de esta utilidad]. En la PC del usuario, el downloader fue encontrado en la siguiente ruta.

C : Documents and SettingsAdministradorMeus documentosDownloadsfilme(1).exe

La PC fue infectado a través de uno de los muchos sitios webs similares a los que mostraré acontinuación. Sitios webs que ofrecen descargas de películas. Luego de hacer clic en un enlace de descarga, se ofrece archivos .exe para descargar.

Figura 1- Ejemplo de sitio web de donde fue descargado originalmente el downloader.

Figura 2 – Otro sitio web con posibilidad de descargar este downloader.

Y muchos más…

Estos análisis fueron realizados en programas descargados de:

*****.com/js/id52/arquivo.exe

*****.com/ids/id32/download.exe

cuyos enlaces estaban en línea al momento de ser escrito el artículo original en inglés.

Vale la pena destacar que todas las muestras analizadas fueron firmados por BR SOFTWARE LLC cuyas firmas son válidas.

Luego de descargar y ejecutar el .exe, este downloader no muestra ninguna información al usuario: en cambio comienza a contactarse con su servidor para descargar otro archivo.

GET /****/Setupb.exe HTTP/1.1

Host: www.m****.com

Los siguientes sitios webs son contactados para actualizar estadísticas acerca de las instalaciones:

http://www.*****.net/js/id52/stats.htm

http://www.*****.net/stats/confirma.htm

Otro dato para destacar es que todas las URLs downloaders contactas fueron creadas recientemente.

No existe ningún botón en la interfaz gráfica, que le da al usuario la opción de abortar la descarga.

Figura 3- Interfaz fráfica del downlodar sin la posibilidad de abortar el proceso de descarga.

Luego de que este nuevo archivo (setupb.exe) sea descargado, es ejecutado y varios archivos son copiados a c : Program FilesAcelerador de Downloads (ver Figura 4).

Figura 4 – Lista de los archivos creados en el directorio “Acelerador de Downloads”

Registro1.exe y launcherb.exe son ejecutados inmediatamente mientras se ofrece al usuario la instalación de la barra Babylon.

Se le da al usuario la opción de instalar o no instalar la barra.

Si el usuario elige no instalar la barra de Babylon, no se instala ninguna barra. Sin embargo, el paquete de instalación se ejecuta., añadiéndose la creación de un log en Application DataBabylonlog_file.txt y los pedidos de conexión a babylon.com (Figura 6). Consideramos esto como un comportamiento no estándar. Si el usuario elige NO INSTALAR, nada debe ser instalado: no debe haber ninguna conexión a ningún sitio web y ningún archivo debe ser dejado en su PC.

Figura 5 – Lista de procesos en ejecución luego de elegir no instalar la barra de Babylon.

Figura 6 – Prueba del contacto con Babylon.com

Luego, se ofrece la instalación de dealply, sin embargo no hay opción para evitar la instalación de dicho plugin.

Al hacer clic para continuar, se abrió una nueva ventana de Firefox y el sistema pide al usuario la confirmación para instalar la extensión DealPly.xpi . El usuario puede cancelar la operación anulando la instalación del plugin. Dealply.com es un sitio web con mala reputación.

Además hay una nueva ventana generada para el usuario por registro1.exe tal como muestra la Figura 7. Alienta al usuario a una suscripción diaria de SMS a sus celulares, al costo primo. Cuando el usuario trata de mover la ventana, automáticamente vuelve al centro de la pantalla.

Figura 7- Ofrecimiento de una suscripción a un servicio Premium de SMS.

Cuando el usuario trata de cerrar esta ventana, es redirigido al sitio web como en la Figura 8. Dicha web tiene mala reputación también. De acuerdo a la descripción, ofrece la posibilidad de descargas Premium de varios servicios de descarga de archivos.

Figura 8 – Sitio web de descarga de archivos.

En conclusión, presentamos un simple downloader. Engaña al usuario a descargar y ejecutarse llamándose “películas”. Descargas varios paquetes de instalación de Internet y ofrece la instalación de varias barras y plugins. Pareciera que la única manera de la existencia de este adware son por la instalaciones de barras y plugins, ya que cada instalación exitosa es monetizada por principios “pay per insall” (paga por instalación). Además ofrece registro para serivicos Premium de SMS y abre ventanas pop-up. A pesar de no ser clasificados como malware, dichos programas son detectados y eliminados por avast! .

Hemos tratados de contactarnos con las compañías cuyos productos o servicos son usados y/o instalados por el malware con el objeto de acercarnos a la fuente.

a) DealPly – Han rehusado a darnos detalles en la afiliación. Hemos tomado en cuenta que este negocio es favorable tanto para el creador del malware como para DealPly quienes monetizan la publicidad ubicadas en sus barras, por lo que es entendible su negación a responder preguntas.

b) Babylon – Sus respuestas fueron mejores y aceptaron de inmediato el fraude en el software. Admitieron que los impulsa 20 mil instalaciones diarias, por lo que no se trata de una operación pequeña. [Tuve un problema de interpretación en esta parte. Sepan disculparme]

c) GlobalSign – Aunque la firma digital significa sólo dos cosas (que el ejecutable no fue modificado luego de la firma y que fue creado por el dueño del certificado) parecen más “legítimos” que los ejecutables sin firmar. No hemos podido obtener información a tiempo sobre la identidad del creador del software. Pero estas personas tienen muchos certificados, además de GlobalSign, possen de GoDaddy.

d) Funmoods – estas malas personas cambian de vez que cuando qué instalar. Algunas veces es Babylon, otras es Funmoods.

Hemos estado restreamos esto por varias semanas. El número de versiones, ejecutables únicos, dominios, URLs, certificados ha crecido a través del tiempo y, como puedes ver, lo único que podemos hacer es clasificar esta amenaza y luego creado firmas una y otra vez (o crearlas automáticamente)

Los análisis fueron realizados en archivos con los sigiente SHAs:

arquivo.exe B62CB69734067F26773CA53DA3C657670407F1768E689A4E22183CC879C7D1F9

download.exe 1FEE4F8D9C779799DB7EA06E0BFBA542E556FDCC7D853E7C8D37271B1A50CB42

filme.exe 117CF268AA9BE7AD050ACE2E92578A3384A37F66B2EEA687C27943D581296960