_rkm

Usuario (Argentina)

dijo: Bueno para comenzar en este tema, vayamos directamente a la definicion de virus informatico, segun wikipedia virus informatico es: Virus informático Un virus informático es un malware que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario. Los virus, habitualmente, reemplazan archivos ejecutables por otros infectados con el código de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en un ordenador, aunque también existen otros más inofensivos, que solo se caracterizan por ser molestos. Los virus informáticos tienen, básicamente, la función de propagarse a través de un software, no se replican a sí mismos porque no tienen esa facultad[cita requerida] como el gusano informático, son muy nocivos y algunos contienen además una carga dañina (payload) con distintos objetivos, desde una simple broma hasta realizar daños importantes en los sistemas, o bloquear las redes informáticas generando tráfico inútil. El funcionamiento de un virus informático es conceptualmente simple. Se ejecuta un programa que está infectado, en la mayoría de las ocasiones, por desconocimiento del usuario. El código del virus queda residente (alojado) en la memoria RAM de la computadora, aun cuando el programa que lo contenía haya terminado de ejecutarse. El virus toma entonces el control de los servicios básicos del sistema operativo, infectando, de manera posterior, archivos ejecutables que sean llamados para su ejecución. Finalmente se añade el código del virus al programa infectado y se graba en el disco, con lo cual el proceso de replicado se completa. Historia El primer virus atacó a una máquina IBM Serie 360 (y reconocido como tal). Fue llamado Creeper, creado en 1972. Este programa emitía periódicamente en la pantalla el mensaje: «I'm a creeper... catch me if you can!» (¡Soy una enredadera... agárrame si tú puedes!). Para eliminar este problema se creó el primer programa antivirus denominado Reaper (cortadora). Sin embargo, el término virus no se adoptaría hasta 1984, pero éstos ya existían desde antes. Sus inicios fueron en los laboratorios de Bell Computers. Cuatro programadores (H. Douglas Mellory, Robert Morris, Victor Vysottsky y Ken Thompson) desarrollaron un juego llamado Core War, el cual consistía en ocupar toda la memoria RAM del equipo contrario en el menor tiempo posible. Después de 1984, los virus han tenido una gran expansión, desde los que atacan los sectores de arranque de disquetes hasta los que se adjuntan en un correo electrónico. Virus informáticos y sistemas operativos Los virus informáticos afectan en mayor o menor medida a casi todos los sistemas más conocidos y usados en la actualidad. Cabe aclarar que un virus informático mayoritariamente atacará sólo el sistema operativo para el que fue desarrollado, aunque ha habido algunos casos de virus multiplataforma. MS-Windows Las mayores incidencias se dan en el sistema operativo Windows debido, entre otras causas, a: * Su gran popularidad, como sistema operativo, entre los ordenadores personales, PC. Se estima que, en el 2007, un 90% de ellos usa Windows.[cita requerida] Esta popularidad basada en la facilidad de uso sin conocimiento previo alguno, facilita la vulnerabilidad del sistema para el desarrollo de los virus,[cita requerida] y así atacar sus puntos débiles, que por lo general son abundantes. * Falta de seguridad en esta plataforma (situación a la que Microsoft está dando en los últimos años mayor prioridad e importancia que en el pasado). Al ser un sistema muy permisivo con la instalación de programas ajenos a éste, sin requerir ninguna autentificación por parte del usuario o pedirle algún permiso especial para ello (en los Windows basados en NT se ha mejorado, en parte, este problema). * Software como Internet Explorer y Outlook Express, desarrollados por Microsoft e incluidos de forma predeterminada en las últimas versiones de Windows, son conocidos por ser vulnerables a los virus ya que éstos aprovechan la ventaja de que dichos programas están fuertemente integrados en el sistema operativo dando acceso completo, y prácticamente sin restricciones, a los archivos del sistema. Un ejemplo famoso de este tipo es el virus ILOVEYOU, creado en el año 2000 y propagado a través de Outlook. * La escasa formación de un número importante de usuarios de este sistema, lo que provoca que no se tomen medidas preventivas por parte de estos, ya que este sistema está dirigido de manera mayoritaria a los usuarios no expertos en informática. Esta situación es aprovechada constantemente por los programadores de virus. Unix y derivados En otros sistemas operativos como las distribuciones GNU/Linux, BSD, OpenSolaris, Solaris, Mac OS X y otros basados en Unix las incidencias y ataques son prácticamente inexistentes. Esto se debe principalmente a: * Tradicionalmente los programadores y usuarios de sistemas basados en Unix han considerado la seguridad como una prioridad por lo que hay mayores medidas frente a virus, tales como la necesidad de autenticación por parte del usuario como administrador o root para poder instalar cualquier programa adicional al sistema. * Los directorios o carpetas que contienen los archivos vitales del sistema operativo cuentan con permisos especiales de acceso, por lo que no cualquier usuario o programa puede acceder fácilmente a ellos para modificarlos o borrarlos. Existe una jerarquía de permisos y accesos para los usuarios. * Relacionado al punto anterior, a diferencia de los usuarios de Windows, la mayoría de los usuarios de sistemas basados en Unix no pueden normalmente iniciar sesiones como usuarios "administradores' o por el superusuario root, excepto para instalar o configurar software, dando como resultado que, incluso si un usuario no administrador ejecuta un virus o algún software malicioso, éste no dañaría completamente el sistema operativo ya que Unix limita el entorno de ejecución a un espacio o directorio reservado llamado comúnmente home. * Estos sistemas, a diferencia de Windows, son usados para tareas más complejas como servidores que por lo general están fuertemente protegidos, razón que los hace menos atractivos para un desarrollo de virus o software malicioso. * En el caso particular de las distribuciones basadas en GNU/Linux y gracias al modelo colaborativo, las licencias libres y debido a que son más populares que otros sistemas Unix, la comunidad aporta constantemente y en un lapso de tiempo muy corto actualizaciones que resuelven bugs y/o agujeros de seguridad que pudieran ser aprovechados por algún malware. Características Dado que una característica de los virus es el consumo de recursos, los virus ocasionan problemas tales como: pérdida de productividad, cortes en los sistemas de información o daños a nivel de datos. Una de las características es la posibilidad que tienen de diseminarse por medio de replicas y copias. Las redes en la actualidad ayudan a dicha propagación cuando éstas no tienen la seguridad adecuada. Otros daños que los virus producen a los sistemas informáticos son la pérdida de información, horas de parada productiva, tiempo de reinstalación, etc. Hay que tener en cuenta que cada virus plantea una situación diferente. Métodos de propagación Existen dos grandes clases de contagio. En la primera, el usuario, en un momento dado, ejecuta o acepta de forma inadvertida la instalación del virus. En la segunda, el programa malicioso actúa replicándose a través de las redes. En este caso se habla de gusanos. En cualquiera de los dos casos, el sistema operativo infectado comienza a sufrir una serie de comportamientos anómalos o imprevistos. Dichos comportamientos pueden dar una pista del problema y permitir la recuperación del mismo. Dentro de las contaminaciones más frecuentes por interacción del usuario están las siguientes: * Mensajes que ejecutan automáticamente programas (como el programa de correo que abre directamente un archivo adjunto). * Ingeniería social, mensajes como ejecute este programa y gane un premio, o, más comunmente: Haz 2 clics y gana 2 tonos para móvil gratis.. * Entrada de información en discos de otros usuarios infectados. * Instalación de software modificado o de dudosa procedencia. En el sistema Windows puede darse el caso de que el ordenador pueda infectarse sin ningún tipo de intervención del usuario (versiones Windows 2000, XP y Server 2003) por virus como Blaster, Sasser y sus variantes por el simple hecho de estar la máquina conectada a una red o a Internet. Este tipo de virus aprovechan una vulnerabilidad de desbordamiento de buffer y puertos de red para infiltrarse y contagiar el equipo, causar inestabilidad en el sistema, mostrar mensajes de error, reenviarse a otras máquinas mediante la red local o Internet y hasta reiniciar el sistema, entre otros daños. En las últimas versiones de Windows 2000, XP y Server 2003 se ha corregido este problema en su mayoría. Métodos de protección y tipos Los métodos para disminuir o reducir los riesgos asociados a los virus pueden ser los denominados activos o pasivos. Activos * Antivirus: son programas que tratan de descubrir las trazas que ha dejado un software malicioso, para detectarlo y eliminarlo, y en algunos casos contener o parar la contaminación. Tratan de tener controlado el sistema mientras funciona parando las vías conocidas de infección y notificando al usuario de posibles incidencias de seguridad. Por ejemplo, al verse que se crea un archivo llamado Win32.EXE.vbs en la carpeta C:Windows%System32% en segunddo plano, ve que es comportamiento sospechoso, salta y avisa al usuario. * Filtros de ficheros: consiste en generar filtros de ficheros dañinos si el ordenador está conectado a una red. Estos filtros pueden usarse, por ejemplo, en el sistema de correos o usando técnicas de firewall. En general, este sistema proporciona una seguridad donde no se requiere la intervención del usuario, puede ser muy eficaz, y permitir emplear únicamente recursos de forma más selectiva. Pasivos * Evitar introducir a tu equipo medios de almacenamiento extraíbles que consideres que pudieran estar infectados con algún virus. * No instalar software "pirata". * Evitar descargar software de Internet. * No abrir mensajes provenientes de una dirección electrónica desconocida. * No aceptar e-mails de desconocidos. * Generalmente, suelen enviar "fotos" por la web, que dicen llamarse "mifoto.jpg", tienen un ícono cuadrado blanco, con una línea azul en la parte superior. En realidad, no estamos en presencia de una foto, sino de una aplicación Windows (*.exe). Su verdadero nombre es "mifoto.jpg.exe", pero la parte final "*.exe" no la vemos porque Windows tiene deshabilitada (por defecto) la visualización de las extensiones registradas, es por eso que solo vemos "mifoto.jpg" y no "mifoto.jpg.exe". Cuando la intentamos abrir (con doble click) en realidad estamos ejecutando el código de la misma, que corre bajo MS-DOS. Tipos de virus e imitaciones Existen diversos tipos de virus, varían según su función o la manera en que éste se ejecuta en nuestra computadora alterando la actividad de la misma, entre los más comunes están: * Troyano: Consiste en robar información o alterar el sistema del hardware o en un caso extremo permite que un usuario externo pueda controlar el equipo. * Gusano: Tiene la propiedad de duplicarse a sí mismo. Los gusanos utilizan las partes automáticas de un sistema operativo que generalmente son invisibles al usuario. * Bombas lógicas o de tiempo: Son programas que se activan al producirse un acontecimiento determinado. La condición suele ser una fecha (Bombas de Tiempo), una combinación de teclas, o ciertas condiciones técnicas (Bombas Lógicas). Si no se produce la condición permanece oculto al usuario. * Hoax: Los hoax no son virus ni tienen capacidad de reproducirse por si solos. Son mensajes de contenido falso que incitan al usuario a hacer copias y enviarla a sus contactos. Suelen apelar a los sentimientos morales ("Ayuda a un niño enfermo de cáncer" o al espíritu de solidaridad ("Aviso de un nuevo virus peligrosísimo" y, en cualquier caso, tratan de aprovecharse de la falta de experiencia de los internautas novatos. * Joke: Al igual de los hoax, no son virus, pero son molestos, un ejemplo: una página pornográfica que se mueve de un lado a otro, y si se le llega a dar a errar es posible que salga una ventana que diga: OMFG!! No se puede cerrar! Acciones de los virus Algunas de las acciones de algunos virus son: * Unirse a un programa instalado en el ordenador permitiendo su propagación. * Mostrar en la pantalla mensajes o imágenes humorísticas, generalmente molestas. * Ralentizar o bloquear el ordenador. * Destruir la información almacenada en el disco, en algunos casos vital para el sistema, que impedirá el funcionamiento del equipo. * Reducir el espacio en el disco. * Molestar al usuario cerrando ventanas, moviendo el ratón... F! dijo: Los Primeros Virus Bueno como sabran desde la época en que se inician los antecedentes de las computadoras como en 1939, ya el famoso científico matemático john Louis Von Neumann, de origen húngaro, escribió un artículo, publicado en una revista científica de New York, exponiendo su "Teoría y organización de autómatas complejos", donde demostraba la posibilidad de desarrollar pequeños programas que pudiesen tomar el control de otros, de similar estructura. Cabe mencionar que Von Neumann, en 1944 contribuyó en forma directa con John Mauchly y J. Presper Eckert, asesorándolos en la fabricación de la ENIAC, una de las computadoras de Primera Generación, quienes construyeran además la famosa UNIVAC en 1950. En 1949, en los laboratorios de la Bell Computer, subsidiaria de la AT&T, 3 jóvenes programadores: Robert Thomas Morris, Douglas McIlory y Victor Vysottsky, a manera de entretenimiento crearon un juego al que denominaron CoreWar, inspirados en la teoría de John Von Neumann, escrita y publicada en 1939. Robert Thomas Morris fue el padre de Robert Tappan Morris, quien en 1988 introdujo un virus en ArpaNet, la precursora de Internet. Puesto en la práctica, los contendores del CoreWar ejecutaban programas que iban paulatinamente disminuyendo la memoria del computador y el ganador era el que finalmente conseguía eliminarlos totalmente. Este juego fue motivo de concursos en importantes centros de investigación como el de la Xerox en California y el Massachussets Technology Institute (MIT), entre otros. Sin embargo durante muchos años el CoreWar fue mantenido en el anonimato, debido a que por aquellos años la computación era manejada por una pequeña élite de intelectuales A pesar de muchos años de clandestinidad, existen reportes acerca del virus Creeper, creado en 1972 por Robert Thomas Morris, que atacaba a las famosas IBM 360, emitiendo periódicamente en la pantalla el mensaje: "I'm a creeper... catch me if you can!" (soy una enredadera, agárrenme si pueden). Para eliminar este problema se creó el primer programa antivirus denominado Reaper (segadora), ya que por aquella época se desconocía el concepto de los software antivirus. En 1980 la red ArpaNet del ministerio de Defensa de los Estados Unidos de América, precursora de Internet, emitió extraños mensajes que aparecían y desaparecían en forma aleatoria, asimismo algunos códigos ejecutables de los programas usados sufrían una mutación. Los altamente calificados técnicos del Pentágono se demoraron 3 largos días en desarrollar el programa antivirus correspondiente. En Agosto de 1981 la International Business Machine lanza al mercado su primera computadora personal, simplemente llamada IBM PC. Un año antes, la IBM habían buscado infructuosamente a Gary Kildall, de la Digital Research, para adquirirle los derechos de su sistema operativo CP/M, pero éste se hizo de rogar, viajando a Miami donde ignoraba las continuas llamadas de los ejecutivos del "gigante azul". Es cuando oportunamente aparece Bill Gates, de la Microsoft Corporation y adquiere a la Seattle Computer Products, un sistema operativo desarrollado por Tim Paterson, que realmente era un "clone" del CP/M. Gates le hizo algunos ligeros cambios y con el nombre de PC-DOS se lo vendió a la IBM. Sin embargo, Microsoft retuvo el derecho de explotar dicho sistema, bajo el nombre de MS-DOS. El nombre del sistema operativo de Paterson era "Quick and Dirty DOS" (Rápido y Rústico Sistema Operativo de Disco) y tenía varios errores de programación (bugs). La enorme prisa con la cual se lanzó la IBM PC impidió que se le dotase de un buen sistema operativo y como resultado de esa imprevisión todas las versiones del llamado PC-DOS y posteriormente del MS-DOS fueron totalmente vulnerables a los virus, ya que fundamentalmente heredaron muchos de los conceptos de programación del antiguo sistema operativo CP/M, como por ejemplo el PSP (Program Segment Prefix), una rutina de apenas 256 bytes, que es ejecutada previamente a la ejecución de cualquier programa con extensión EXE o COM. 1983 Keneth Thompson este joven ingeniero, quien en 1969 creó el sistema operativo UNIX, resucitó las teorías de Von Neumann y la de los tres programadores de la Bell y en 1983 siendo protagonista de una ceremonia pública presentó y demostró la forma de desarrollar un virus informático. En 1984, el Dr. Fred Cohen al ser homenajeado en una graduación, en su discurso de agradecimiento incluyó las pautas para el desarrollo de un virus. Este y otros hechos posteriores lo convirtieron en el primer autor oficial de los virus, aunque hubieron varios autores más que actuaron en el anonimato. El Dr. Cohen ese mismo año escribió su libro "Virus informáticos: teoría y experimentos", donde además de definirlos los califica como un grave problema relacionado con la Seguridad Nacional. Posteriormente este investigador escribió "El evangelio según Fred" (The Gospel according to Fred), desarrolló varias especies virales y experimentó con ellas en un computador VAX 11/750 de la Universidad de California del Sur. En Perú aparece el primer virus local en 1991 utodenominado Mensaje y que no era otra cosa que una simple mutación del virus Jerusalem-B y al que su autor le agregó una ventana con su nombre y número telefónico. Los virus con apellidos como Espejo, Martínez y Aguilar fueron variantes del Jerusalem-B y prácticamente se difundieron a nivel nacional. F! dijo: Los virus más famosos de internet Desde que aparecieron los primeros PC (personal computer) también han aparecido miles de virus informáticos. En un principio te contagiabas sólo si introducías un disquete con un archivo infectado y lo abrías, pero ahora con Internet el proceso se ha facilitado mucho y de vez en cuando surgen virus que pueden infectar millones de ordenadores en cuestión de días. Los virus creados pueden tener muy diversas consecuencias, que se reinicie el equipo, que no arranque el sistema operativo, que se borren algunos archivos, que se borre el disco duro por completo, que envíe publicidad masiva a tus contactos, que abra nuevas ventanas de forma consecutiva hasta que se bloquea el ordenador, que tu computadora sea una especie de zombie perteneciente a redes bots y sea utilizado para atacar cierto sitio, y así podría seguir y no terminaría nunca. A continuación presento una lista elaborada por Panda de los virus más importantes de los últimos 20 años. -Friday 13 o Jerusalem: Fue creado en el ‘88 y borraba todos los archivos del ordenador infectado. -Barrotes: El primer virus español conocido. Cuando lograba ingresar al ordenador se mantenía inactivo hasta el 5 de enero y ese día mostraba una serie de barras en la pantalla. -Cascade or Falling Letters: Fue desarrollado en Alemania en el ‘80 y hacía que todas las letras de la pantalla cayeran como si estuvieran en una cascada. -CIH o Chernobyl: Nació en Taiwán en el ‘98 y le tomó solamente una semana para reproducirse a través de miles de ordenadores. -Melissa: Uno de los primeros virus que utilizó el famoso mensaje “Aquí tienes el documento que me pediste…no se lo muestres a nadie más ;-)” para propagarse. -ILoveYou o Loveletter: Desarrollado en Filipinas en el año 2000 y con el subject ILoveYou infectó millones de ordenadores de todo el mundo, incluso llegó al Pentagono. Según las compañías de antivirus ha sido el más peligroso de todos los tiempos -Klez: Infectaba sólo a computadoras los días número 13 de meses impares y nació en Alemania en el año 2001. -Nimda: Su nombre es admin si se lo lee de atrás hacia adelante y podía generar permisos de administrador en los ordenadores infectados. Se lo vio por primera vez el 18 de septiembre del 2001 en China. -SQLSlammer: Infectó a más de medio millón de ordenadores desde el 25 de enero del 2003. -Blaster: Uno de los virus más conocidos de la historia que explotaba una vulnerabilidad de Windows. Fue creado en agosto del 2003. Virus blasster -Sobig: Generó en el verano del 2003 más de 1 millón de infectados y la variante F del mismo era la más dañina. -Bagle: Fue uno de los virus con más variantes de la historia y apareció el 18 de enero del 2004. -Netsky: Otro de los más peligrosos de la historia. Fue desarrollado en Alemania y usaba una vulnerabilidad del Internet Explorer. -Conficker: Uno de los más recientes. Nació en noviembre del 2008 y lo raro era que si tenías el teclado configurado en ucraniano no afectaba al infectado. Netsky.Q Esta variante del gusano Netsky es la más difundida. Este gusano se propaga vía mensajes por e-mail, redes P2P o discos compartidos en red. Las características del mensaje son variables, aunque siempre en inglés. Utiliza una antigua vulnerabilidad de Internet Explorer en versiones anteriores a la 6, que permite la ejecución del archivo adjunto con sólo solo leer el mensaje o visualizarlo en el panel de vista previa. La dirección del remitente será falsificada y las extensiones del archivo adjunto pueden ser .exe, .pif, .scr, o .zip. Cuando se ejecuta, el gusano se copia a sí mismo en el directorio de Windows con los siguientes nombres: · c:windowssysmonxp.exe · c:windowsfirewalllogger.txt Varias de las otras modalidades de este gusano figuran también en los puestos principales de los virus más difundidos. -Zafi.B Se trata de otro gusano, capaz de propagarse a través del correo electrónico, utilizando direcciones seleccionadas de diversos archivos de los equipos infectados. También se copia en carpetas que contengan ciertas cadenas en sus nombres, con la idea de propagarse por redes de intercambio de archivos entre usuarios (P2P). Intenta sobrescribir todos los archivos .EXE localizados en determinadas carpetas del sistema operativo. Además, puede deshabilitar la ejecución de determinados procesos del sistema. -Sober.I Otro gusano más. Esta variante está escrita en Microsoft Visual Basic y comprimido con la herramienta UPX, se propaga por correo electrónico, o es enviado en forma de spam. También puede ser instalado por otro malware. Es conocida también la variante Sober.O, que prometía entradas para el mundial de fútbol Alemania 2006. Los mensajes enviados por el gusano tienen asuntos y textos al azar en inglés o alemán, que varían en cada infección. -Phishing.gen Este troyano es uno de los más difundidos en la actualidad. Más que un virus, en realidad son mensajes cuyo objetivo es estafar a quienes caen en su trampa. Phishing es el envío de correo falsificado con la intención de engañar a usuarios para que revelen sus números de tarjetas de crédito, den información de sus depósitos de cuentas bancarias o cualquier otra clase de detalles personales. Quienes caen en esta trampa pueden sufrir el vaciamiento de su cuenta bancaria o el mal uso de su tarjeta de crédito. -Bagle.AB Utiliza mensajes con diferentes asuntos y archivos adjuntos. También se propaga por redes P2P, y abre un acceso por puerta trasera, permitiendo el control del equipo infectado por parte de un atacante remoto. Los adjuntos poseen extensiones .COM, .CPL, .EXE, .HTA, .SCR, .VBS, GIF o .ZIP, en éste último caso con contraseñas generadas al azar, la cual se muestra al usuario en una imagen también adjunta. Esto pretende eludir la detección de los antivirus. Posee además un componente de acceso por puerta trasera (backdoor), y además finaliza la ejecución de varios antivirus y firewall. -Mydoom.R Gusano que se difunde mediante el envío masivo de corre electrónico. Descarga y ejecuta archivos de un cierto sitio web. Descarga un componente backdoor que actúa como un servidor que permite a un usuario remoto ejecutar ciertas acciones en los equipos infectados. Este componente es identificado como Zincite.A por algunos antivirus. -Lovgate.Z Gusano que se propaga masivamente por correo electrónico, y recursos compartidos en redes. La máquina infectada puede ser accedida por un atacante a través de una puerta trasera instalada por el gusano. Es capaz de renombrar archivos .EXE como .ZMX. Los mensajes infectados pueden tener adjuntos con extensiones .BAT, .EXE, .PIF, o .SCR. El mensaje también puede ser la respuesta a un mensaje enviado anteriormente a un usuario que ahora ha sido infectado. Utiliza su propio motor para enviarse a todos los contactos de la libreta de direcciones de Windows y del Outlook, y a todas las direcciones que extrae de archivos de las máquinas infectadas. -Mytob.D Gusano basado en la familia de los MyDoom. Utiliza las funcionalidades de un troyano del tipo BOT para propagarse. Un BOT es un programa robot que actúa como un usuario y está preparado para responder o actuar automáticamente ejecutando ciertos comandos. TrojanDownloader.Small.ZL Este troyano crea un acceso por puerta trasera en el equipo infectado, e intenta descargar archivos desde varios sitios de Internet. También intenta desactivar el firewall de Windows XP y el Centro de Seguridad de Windows XP SP2. dijo: Videos Relacionados con el tema: link: http://www.youtube.com/watch?v=QWqtoS62bvo&feature=related link: http://www.youtube.com/watch?v=RJcu4AATA_E&playnext=1&list=PLDD9B174379F58FDD&index=30 link: http://www.youtube.com/watch?v=fYparFqjlNU&feature=BF&list=PLDD9B174379F58FDD&index=32 link: http://www.youtube.com/watch?v=DRTY8ItKKqc&feature=BF&list=PLDD9B174379F58FDD&index=33 link: http://www.youtube.com/watch?v=XU-yQBsADts&feature=BF&list=PLDD9B174379F58FDD&index=34 link: http://www.youtube.com/watch?v=aopWmKnBHrI&feature=BF&list=PLDD9B174379F58FDD&index=35 link: http://www.youtube.com/watch?v=eUafZAIV16U link: http://www.youtube.com/watch?v=fcLDgAiXKXA&feature=related link: http://www.youtube.com/watch?v=UaGntD2irBo&feature=related link: http://www.youtube.com/watch?v=JA0SbPkOdyk&feature=related link: http://www.youtube.com/watch?v=sB71sETeAlE&feature=related link: http://www.youtube.com/watch?v=xy2ta81SxRI&feature=related Mis Post: Aprende de Tu PC [Mi Subida] Aprende de Tu PC[2][Mi Subida][Reloaded 2] Aprende de Tu PC[3][Mi Subida][Revistas Digitales] Aprende de Redes[4][Mi Subida] Aprende Algo de Base de datos[5][Mi Subida] Aprende algo de Hack[6][Mi Subida] Aprende algo de Celulares[7][Mi Subida] Aprende de Redes[8][Mi Subida][Segunda Parte] Aprende de Php[9][Mi Subida] 14 Documentales Informaticos[1link][Mi Subida] + Yapa Libros Sobre linux Libros Sobre linux II Humor Grafico Informatico en 100 imagenes Aprende a Programar[10][Mi Subida] Juegos eran los de antes.... Nostalgia (2287 games) Aprende Sobre el sistema binario Aprende de Redes [11][Mi subida] Mi Comunidad

Introducción El procesador (CPU, por Central Processing Unit o Unidad Central de Procesamiento), es por decirlo de alguna manera, el cerebro del ordenador. Permite el procesamiento de información numérica, es decir, información ingresada en formato binario, así como la ejecución de instrucciones almacenadas en la memoria. El primer microprocesador (Intel 4004) se inventó en 1971. Era un dispositivo de cálculo de 4 bits, con una velocidad de 108 kHz. Desde entonces, la potencia de los microprocesadores ha aumentado de manera exponencial. ¿Qué son exactamente esas pequeñas piezas de silicona que hacen funcionar un ordenador? Funcionamiento El procesador (denominado CPU, por Central Processing Unit) es un circuito electrónico que funciona a la velocidad de un reloj interno, gracias a un cristal de cuarzo que, sometido a una corriente eléctrica, envía pulsos, denominados "picos". La velocidad de reloj (también denominada ciclo), corresponde al número de pulsos por segundo, expresados en Hertz (Hz). De este modo, un ordenador de 200 MHz posee un reloj que envía 200.000.000 pulsos por segundo. Por lo general, la frecuencia de reloj es un múltiplo de la frecuencia del sistema (FSB, Front-Side Bus o Bus de la Parte Frontal), es decir, un múltiplo de la frecuencia de la placa madre. Con cada pico de reloj, el procesador ejecuta una acción que corresponde a su vez a una instrucción o bien a una parte de ella. La medida CPI (Cycles Per Instruction o Ciclos por Instrucción) representa el número promedio de ciclos de reloj necesarios para que el microprocesador ejecute una instrucción. En consecuencia, la potencia del microprocesador puede caracterizarse por el número de instrucciones por segundo que es capaz de procesar. Los MIPS (millions of instructions per second o millones de instrucciones por segundo) son las unidades que se utilizan, y corresponden a la frecuencia del procesador dividida por el número de CPI. Instrucciones Una instrucción es una operación elemental que el procesador puede cumplir.. Las instrucciones se almacenan en la memoria principal, esperando ser tratadas por el procesador. Las instrucciones poseen dos campos: * el código de operación, que representa la acción que el procesador debe ejecutar; * el código operando, que define los parámetros de la acción. El código operando depende a su vez de la operación. Puede tratarse tanto de información como de una dirección de memoria. El número de bits en una instrucción varía de acuerdo al tipo de información (entre 1 y 4 bytes de 8 bits). Las instrucciones pueden agruparse en distintas categorías. A continuación presentamos algunas de las más importantes: * Acceso a Memoria: acceso a la memoria o transferencia de información entre registros. * Operaciones Aritméticas: operaciones tales como suma, resta, división o multiplicación. * Operaciones Lógicas: operaciones tales como Y, O, NO, NO EXCLUSIVO, etc. * Control: controles de secuencia, conexiones condicionales, etc. Registros Cuando el procesador ejecuta instrucciones, la información almacena en forma temporal en pequeñas ubicaciones de memoria local de 8, 16, 32 o 64 bits, denominadas registros. Dependiendo del tipo de procesador, el número total de registros puede variar de 10 a varios cientos. Los registros más importantes son: * el registro acumulador (ACC), que almacena los resultados de las operaciones aritméticas y lógicas; * el registro de estado (PSW, Processor Estado: Word o Palabra de Estado del Procesador), que contiene los indicadores de estado del sistema (lleva dígitos, desbordamientos, etc.); * el registro de instrucción (RI), que contiene la instrucción que está siendo procesada actualmente; * el contador ordinal (OC o PC por Program Counter, Contador de Programa), que contiene la dirección de la siguiente instrucción a procesar; * el registro del búfer, que almacena información en forma temporal desde la memoria. Memoria caché La memoria caché (también memoria buffer) es una memoria rápida que permite reducir los tiempos de espera de las distintas informaciones almacenada en la RAM (Random Access Memory o Memoria de Acceso Aleatorio). En efecto, la memoria principal del ordenador es más lenta que la del procesador. Existen, sin embargo, tipos de memoria que son mucho más rápidos, pero que tienen un costo más elevado. La solución consiste entonces, en incluir este tipo de memoria local próxima al procesador y en almacenar en forma temporal la información principal que se procesará en él. Los últimos modelos de ordenadores poseen muchos niveles distintos de memoria caché: * La Memoria caché nivel 1 (denominada L1 Cache, por Level 1 Cache) se encuentra integrada directamente al procesador. Se subdivide en dos partes: o la primera parte es la caché de instrucción, que contiene instrucciones de la RAM que fueron decodificadas durante su paso por las canalizaciones. o la segunda parte es la caché de información, que contiene información de la RAM, así como información utilizada recientemente durante el funcionamiento del procesador. El tiempo de espera para acceder a las memorias caché nivel 1 es muy breve; es similar al de los registros internos del procesador. * La memoria caché nivel 2 (denominada L2 Cache, por Level 2 Cache) se encuentra ubicada en la carcasa junto con el procesador (en el chip). La caché nivel 2 es un intermediario entre el procesador con su caché interna y la RAM. Se puede acceder más rápidamente que a la RAM, pero no tanto como a la caché nivel 1. * La memoria caché nivel 3 (denominada L3 Cache, por Level 3 Cache) se encuentra ubicada en la placa madre. Todos estos niveles de caché reducen el tiempo de latencia de diversos tipos de memoria al procesar o transferir información. Mientras el procesador está en funcionamiento, el controlador de la caché nivel 1 puede interconectarse con el controlador de la caché nivel 2, con el fin de transferir información sin entorpecer el funcionamiento del procesador. También, la caché nivel 2 puede interconectarse con la RAM (caché nivel 3) para permitir la transferencia sin entorpecer el funcionamiento normal del procesador. Señales de Control Las señales de control son señales electrónicas que orquestan las diversas unidades del procesador que participan en la ejecución de una instrucción. Dichas señales se envían utilizando un elemento denominado secuenciador. Por ejemplo, la señal Leer/Escribir permite que la memoria se entere de que el procesador desea leer o escribir información. Unidades Funcionales El procesador se compone de un grupo de unidades interrelacionadas (o unidades de control). Aunque la arquitectura del microprocesador varía considerablemente de un diseño a otro, los elementos principales del microprocesador son los siguientes: * Una unidad de control que vincula la información entrante para luego decodificarla y enviarla a la unidad de ejecución:La unidad de control se compone de los siguientes elementos: o secuenciador (o unidad lógica y de supervisión ), que sincroniza la ejecución de la instrucción con la velocidad de reloj. También envía señales de control: o contador ordinal, que contiene la dirección de la instrucción que se está ejecutando actualmente; o registro de instrucción, que contiene la instrucción siguiente. * Una unidad de ejecución (o unidad de procesamiento), que cumple las tareas que le asigna la unidad de instrucción. La unidad de ejecución se compone de los siguientes elementos: o la unidad aritmética lógica (se escribe ALU); sirve para la ejecución de cálculos aritméticos básicos y funciones lógicas (Y, O, O EXCLUSIVO, etc.); o la unidad de punto flotante (se escribe FPU), que ejecuta cálculos complejos parciales que la unidad aritmética lógica no puede realizar; o el registro de estado; o el registro acumulador. * Una unidad de administración del bus (o unidad de entrada-salida) que administra el flujo de información entrante y saliente, y que se encuentra interconectado con el sistema RAM; El siguiente diagrama suministra una representación simplificada de los elementos que componen el procesador (la distribución física de los elementos es diferente a la disposición): Transistor Con el fin de procesar la información, el microprocesador posee un grupo de instrucciones, denominado "conjunto de instrucciones", hecho posible gracias a los circuitos electrónicos. Más precisamente, el conjunto de instrucciones se realiza con la ayuda de semiconductores, pequeños "conmutadores de circuito" que utilizan el efecto transistor, descubierto en 1947 por John Barden, Walter H. Brattain y William Shockley, quienes recibieron por ello el premio Nobel en 1956. Un transistor (contracción de los términos transferencia y resistor) es un componente electrónico semi-conductor que posee tres electrodos capaces de modificar la corriente que pasa a través suyo, utilizando uno de estos electrodos (denominado electrodo de control). Éstos reciben el nombre de "componentes activos", en contraste a los "componentes pasivos", tales como la resistencia o los capacitores, que sólo cuentan con dos electrodos (a los que se denomina "bipolares". El transistor MOS (metal, óxido, silicona) es el tipo de transistor más común utilizado en el diseño de circuitos integrados. Los transistores MOS poseen dos áreas con carga negativa, denominadas respectivamente fuente (con una carga casi nula), y drenaje (con una carga de 5V), separadas por una región con carga positiva, denominada sustrato. El sustrato posee un electrodo de control superpuesto, denominado puerta, que permite aplicar la carga al sustrato. Cuando una tensión no se aplica en el electrodo de control, el sustrato con carga positiva actúa como barrera y evita el movimiento de electrones de la fuente al drenaje. Sin embargo, cuando se aplica la carga a la puerta, las cargas positivas del sustrato son repelidas y se realiza la apertura de un canal de comunicación con carga negativa entre la fuente y el drenaje. El transistor actúa entonces como conmutador programable, gracias al electrodo de control. Cuando se aplica una carga al electrodo de control, éste actúa como interruptor cerrado, y cuando no hay carga, actúa como interruptor abierto. Circuitos Integrados Una vez combinados, los transistores pueden constituir circuitos lógicos que, al combinarse, forman procesadores. El primer circuito integrado data de 1958 y fue construido por Texas Instruments. Los transistores MOS se componen, entonces, de láminas de silicona (denominadas obleas), obtenidas luego de múltiples procesos. Dichas láminas de silicona se cortan en elementos rectangulares para formar un "circuito". Los circuitos se colocan luego en carcasas con conectores de entrada-salida, y la suma de esas partes compone un "circuito integrado". La minuciosidad del grabado, expresado en micrones (micrómetros, se escribe µm) define el número de transistores por unidad de superficie. Puede haber millones de transistores en un sólo procesador. La Ley de Moore, escrita en 1965 por Gordon E. Moore, cofundador de Intel, predijo que el rendimiento del procesador (por extensión del número de transistores integrados a la silicona) se duplicaría cada 12 meses. Esta ley se revisó en 1975, y se cambió el número de meses a 18. La Ley de Moore sigue vigente hasta nuestros días. Dado que la carcasa rectangular contiene clavijas de entrada-salida que parecen patas, en Francia se utiliza el término "pulga electrónica" para referirse a los circuitos integrados. Familias Cada tipo de procesador posee su propio conjunto de instrucciones. Los procesadores se agrupan en las siguientes familias, de acuerdo con sus conjuntos de instrucciones exclusivos: * 80x86: la "x" representa la familia. Se hace mención a 386, 486, 586, 686, etc. * ARM * IA-64 * MIPS * Motorola 6800 * PowerPC * SPARC * ... Esto explica por qué un programa producido para un tipo específico de procesador sólo puede trabajar directamente en un sistema con otro tipo de procesador si se realiza lo que se denomina traducción de instrucciones, o emulación. El término "emulador" se utiliza para referirse al programa que realiza dicha traducción. Conjunto de Instrucciones Un conjunto de instrucciones es la suma de las operaciones básicas que puede cumplir un procesador. El conjunto de instrucciones de un procesador es un factor determinante en la arquitectura del éste, aunque una misma arquitectura puede llevar a diferentes implementaciones por diferentes fabricantes. El procesador funciona de forma eficiente gracias a un número limitado de instrucciones, conectadas de forma permanente a los circuitos electrónicos. La mayoría de las operaciones se pueden realizar utilizando funciones básicas. Algunas arquitecturas, no obstante, sí incluyen funciones avanzadas de procesamiento. Arquitectura CISC La arquitectura CISC (Complex Instruction Set Computer, Ordenador de Conjunto de Instrucciones Complejas) se refiere a la conexión permanente del procesador con las instrucciones complejas, difíciles de crear a partir de las instrucciones de base. La arquitectura CISC es especialmente popular en procesadores de tipo 80x86. Este tipo de arquitectura tiene un costo elevado a causa de las funciones avanzadas impresas en la silicona. Las instrucciones son de longitud diversa, y a veces requieren más de un ciclo de reloj. Dado que los procesadores basados en la arquitectura CISC sólo pueden procesar una instrucción a la vez, el tiempo de procesamiento es una función del tamaño de la instrucción. Arquitectura RISC Los procesadores con tecnología RISC (Reduced Instruction Set Computer, Ordenador de Conjunto de Instrucciones Reducidas) no poseen funciones avanzadas conectadas en forma permanente. Es por eso que los programas deben traducirse en instrucciones sencillas, lo cual complica el desarrollo o hace necesaria la utilización de un procesador más potente. Este tipo de arquitectura tiene un costo de producción reducido si se lo compara con los procesadores CISC. Además, las instrucciones de naturaleza sencilla se ejecutan en un sólo ciclo de reloj, lo cual acelera la ejecución del programa si se lo compara con los procesadores CISC. Para terminar, dichos procesadores pueden manejar múltiples instrucciones en forma simultánea, procesándolas en paralelo. Mejoras Tecnológicas A través del tiempo, los fabricantes de microprocesadores (denominados fundadores) han desarrollado un determinado número de mejoras que optimizan el rendimiento del procesador. Procesamiento Paralelo El procesamiento paralelo consiste en la ejecución simultánea de instrucciones desde el mismo programa pero en diferentes procesadores. Implica la división del programa en múltiples procesos manejados en paralelo a fin de reducir el tiempo de ejecución. No obstante, este tipo de tecnología necesita sincronización y comunicación entre los diversos procesos, de manera similar a lo que puede llegar a ocurrir cuando se dividen las tareas en una empresa: se distribuye el trabajo en procesos discontinuos más pequeños que son manejados por diversos departamentos. El funcionamiento de una empresa puede verse afectado en gran medida si la comunicación entre los distintos servicios internos no funciona de manera correcta. Canalización Se denomina canalización a la tecnología destinada a mejorar la velocidad de ejecución de instrucciones mediante la colocación de las diversas etapas en paralelo. A fin de comprender el mecanismo de canalización, es necesario primero comprender las etapas de ejecución de una instrucción. Las etapas de ejecución de una instrucción correspondientes a un procesador con canalización "clásica" de 5 pasos son las siguientes: * RECUPERACIÓN: (recupera la instrucción de la caché; * DECODIFICACIÓN: decodifica la instrucción y busca operandos (valores de registro o inmediatos); * EJECUCIÓN: ejecuta la instrucción (por ejemplo, si se trata de una instrucción ADD, se realiza una suma, si es una instrucción SUB, se realiza una resta, etc.); * MEMORIA: accede a la memoria, y escribe o recupera información desde allí; * POST ESCRITURA (retirar): registra el valor calculado en un registro. Las instrucciones se organizan en líneas en la memoria y se cargan una tras otra. Gracias a la canalización, el procesamiento de instrucciones no requiere más que los cinco pasos anteriores. Dado que el orden de los pasos es invariable (RECUPERACIÓN, DECODIFICACIÓN, EJECUCIÓN, MEMORIA, POST ESCRITURA), es posible crear circuitos especializados para cada uno de éstos en el procesador. El objetivo de la canalización es ejecutar cada paso en paralelo con los pasos anteriores y los siguientes, lo que implica leer la instrucción (RECUPERACIÓN) mientras se lee el paso anterior (DECODIFICACIÓN), al momento en que el paso anterior está siendo ejecutado (EJECUCIÓN) al mismo tiempo que el paso anterior se está escribiendo en la memoria (MEMORIA), y que el primer paso de la serie se registra en un registro (POST ESCRITURA). En general, deben planificarse 1 o 2 ciclos de reloj (rara vez más) para cada paso de canalización, o un máximo de 10 ciclos de reloj por instrucción. Para dos instrucciones, se necesita un máximo de 12 ciclos de reloj (10+2=12 en lugar de 10*2=20), dado que la instrucción anterior ya se encontraba en la canalización. Ambas instrucciones se procesan simultáneamente, aunque con una demora de 1 o 2 ciclos de reloj. Para 3 instrucciones, se necesitan 14 ciclos de reloj, etc. El principio de la canalización puede compararse a una línea de ensamblaje automotriz. El auto se mueve de una estación de trabajo a la otra a lo largo de la línea de ensamblaje y para cuando sale de la fábrica, está completamente terminado. A fin de comprender bien el principio, debe visualizarse la línea de ensamblaje como un todo, y no vehículo por vehículo. Se necesitan tres horas para producir cada vehículo, pero en realidad se produce uno por minuto. Debe notarse que existen muchos tipos diferentes de canalizaciones, con cantidades que varían entre 2 y 40 pasos, pero el principio siempre es el mismo. Superscaling La tecnología Superscaling consiste en ubicar múltiples unidades de procesamiento en paralelo con el fin de procesar múltiples instrucciones por ciclo. HyperThreading La tecnología HyperThreading (se escribe HT) consiste en ubicar dos procesadores lógicos junto con un procesador físico. El sistema reconoce así dos procesadores físicos y se comporta como un sistema multitareas, enviando de esta manera, dos subprocesos simultáneos denominados SMT (Simultaneous Multi Threading, Multiprocesamiento Simultáneo). Este "engaño", por decirlo de alguna manera, permite emplear mejor los recursos del procesador, garantizando el envío masivo de información al éste. F! link: http://www.youtube.com/watch?v=tGzLMwDQHZI link: http://www.youtube.com/watch?v=k6fGQQqrgu8 link: http://www.youtube.com/watch?v=LzCuW39Tna8&feature=related link: http://www.youtube.com/watch?v=FRNL1VLIKws&feature=related link: http://www.youtube.com/watch?v=2r0e8D0DqpA&feature=related link: http://www.youtube.com/watch?v=R4K6kZNlgbQ&feature=related link: http://www.youtube.com/watch?v=880ATPW56Mk link: http://www.youtube.com/watch?v=CWloWa4vEGA link: http://www.youtube.com/watch?v=NZFAEjOZdbo link: http://www.youtube.com/watch?v=pQNoUIO0wR0 link: http://www.youtube.com/watch?v=7bixpFGbHKE link: http://www.youtube.com/watch?v=KNy8uDt-pKo&feature=related Mis Post: Aprende de Tu PC [Mi Subida] Aprende de Tu PC[2][Mi Subida][Reloaded 2] Aprende de Tu PC[3][Mi Subida][Revistas Digitales] Aprende de Redes[4][Mi Subida] Aprende Algo de Base de datos[5][Mi Subida] Aprende algo de Hack[6][Mi Subida] Aprende algo de Celulares[7][Mi Subida] Aprende de Redes[8][Mi Subida][Segunda Parte] Aprende de Php[9][Mi Subida] 14 Documentales Informaticos[1link][Mi Subida] + Yapa Libros Sobre linux Libros Sobre linux II Humor Grafico Informatico en 100 imagenes Aprende a Programar[10][Mi Subida] Juegos eran los de antes.... Nostalgia (2287 games) Aprende Sobre el sistema binario Aprende de Redes [11][Mi subida] Mi Comunidad

WikiLeaks WikiLeaks (del inglés leak, ‘fuga’, ‘goteo’, ‘filtración [de información]’) es una organización mediática internacional sin ánimo de lucro que publica a través de su sitio web informes anónimos y documentos filtrados con contenido sensible en materia de interés público, preservando el anonimato de sus fuentes. El lanzamiento del sitio se realizó en diciembre de 2006, su actividad comenzó en julio de 2007 y desde entonces su base de datos ha crecido constantemente hasta acumular 1,2 millones de documentos. Su creador fue Julian Assange. Está gestionado por The Sunshine Press. La organización se ofrece a recibir filtraciones que desvelen comportamientos no éticos por parte de gobiernos, con énfasis en los países que considera tienen regímenes totalitarios, pero también de religiones y empresas de todo el mundo. Por el momento las actividades más destacadas de WikiLeaks se han centrado en la actividad exterior de los Estados Unidos, especialmente en relación con las guerras de Irak y de Afganistán. WikiLeaks se describe a sí misma como una organización fundada internacionalmente por disidentes chinos, así como por periodistas, matemáticos, y tecnólogos de empresas start-up de los Estados Unidos, Taiwán, Europa, Australia, y Sudáfrica. Los creadores de WikiLeaks no han sido formalmente identificados. Uno de sus asesores, editor en jefe y actual director es el australiano Julian Assange. El portavoz, desde septiembre de 2010, es Kristinn Hrafnsson, después de la renuncia de Daniel Domscheit-Berg, quien planea fundar su propio portal de filtraciones. Ante la detención de Assange el 7 de diciembre de 2010, Kristinn Hrafnsson toma las riendas de la organización. A pesar de su nombre, WikiLeaks no es un sitio wiki habitual, ya que realmente los lectores que no tienen los permisos adecuados no pueden cambiar su contenido. WikiLeaks usa una versión modificada del software de MediaWiki y su servidor principal está alojado en el ISP sueco PRQ. Para proteger el anonimato de sus informantes, WikiLeaks utiliza OpenSSL, Freenet, Tor y PGP. El día 5 de abril de 2010 WikiLeaks publicó un vídeo del 12 de julio de 2007 en el que se ve como soldados estadounidenses asesinan al reportero de Reuters Namir Noor-Eldeen, a su ayudante y a nueve personas más, algunas de ellas cuando iban a llevarse a los muertos y heridos. Se ve claramente que ninguno de ellos hizo el amago de atacar al helicóptero Apache desde el que se les dispara: ni siquiera lo miran. Aunque la agencia Reuters solicitó en numerosas ocasiones el material, les fue negado hasta que WikiLeaks lo consiguió inédito y puso en jaque al aparato militar de EE. UU., manchándose la imagen de este ejército en el mundo. En relación con la Guerra de Afganistán iniciada en 2001, el 25 de julio de 2010 los periódicos The Guardian, The New York Times y Der Spiegel hicieron públicos un conjunto de unos 92.000 documentos sobre la Guerra de Afganistán entre los años 2004 y 2009. Estos les llegaron a través de WikiLeaks sin compensación económica a la página. Entre los documentos se incluyen sucesos no revelados hasta el momento: víctimas civiles provocadas por soldados de Estados Unidos y por soldados de los países aliados, fuego amigo, conexiones entre la inteligencia pakistaní y los talibanes insurgentes. Otros documentos, en torno a 15.000, no fueron liberados a falta de comprobar que no supongan un peligro para gente inocente, mientras que otros no serán filtrados por el mismo motivo. Estados Unidos acusó a WikiLeaks de poner en peligro la vida de civiles a los que se tomó declaración para elaborar los informes militares. El fundador de WikiLeaks, Julian Assange, ha manifestado que la Casa Blanca estaba informada una semana antes de la publicación con el objeto de "minimizar la aparición de los nombres de algunos informantes". Según Assange, el Gobierno de EE. UU. se negó a colaborar y no dio respuesta alguna, además, ha indicado que no se han publicado otros 15.000 documentos para proteger la identidad de algunas personas que aparecen en ellos. Estos contactos previos a la publicación han sido negados por el El Pentágono. El 22 de octubre de 2010 WikiLeaks hace público Irak War Logs (Documentos de la Guerra de Irak), 391.831 documentos filtrados desde El Pentágono (sede del Departamento de Defensa de los Estados Unidos) sobre la Guerra de Irak y su ocupación entre el 1 de enero de 2004 y el 31 de diciembre de 2009 en los que se revelan, entre otros asuntos, el uso sistemático de torturas, la cifra de 109.032 muertos en Irak -de los que 66.081 fueron civiles, el 63%; 23.984 'enemigos etiquetados como insurgentes'; 15.196 del "país anfitrión" (las fuerzas del gobierno iraquí) y 3.771 fueron muertos "amigos" (fuerzas de la coalición)-. Cada día, de media, murieron 31 civiles, durante un período de seis años. En los Diarios de la Guerra de Afganistán, publicado anteriormente por WikiLeaks, que abarca el mismo período, murieron unas 20.000 personas. Además del número de muertos y otros crímenes, la filtración confirma la ayuda de Irán a las milicias iraquíes. Como en la filtración de los Diarios de la Guerra de Afganistán el seguimiento de la filtración se hace a través de la página de WikiLeaks y de las ediciones digitales de The Guardian y The New York Times, Le Monde, Der Spiegel , El País, Al Jazeera y el Bureau of Investigative Journalism. The Guardian informó que el 21 de octubre había recibido todos los documentos. El 22 de octubre 2010 Al Jazeera, adelantándose media hora al horario establecido, lanzó la filtración denominada Registros de la Guerra de Irak. Poco después de que el material de origen estuviera disponible en los medios indicados se colgó en la página web de WikiLeaks con funciones de búsquedas dada la cantidad de material filtrado. La BBC citando al Pentágono consideró los Registros de la Guerra de Irak "la mayor filtración de documentos clasificados de su historia." Según Julian Assange, los documentos de la Guerra de Irak publicados reflejan la verdad de la Guerra de Irak: las autoridades estadounidenses dejaron sin investigar cientos de informes que denunciaban abusos, torturas, violaciones e incluso asesinatos perpetrados sistemáticamente por la policía y el ejército iraquí, aliados de las fuerzas internacionales que invadieron el país. Oficiales británicos y estadounidenses insistían hasta ahora en que no había registro oficial de las víctimas. Los informes, apoyados por evidencias médicas, describen la situación de prisioneros con los ojos vendados, maniatados, recibiendo golpes, latigazos y soportando descargas eléctricas. Todo ello en conocimiento del Pentágono, de las autoridades militares y políticas de Estados Unidos y también de otras fuerzas internacionales que han participado en la Guerra de Irak (básicamente Gran Bretaña junto con EE. UU.). Aunque no consta que los soldados estadounidenses perpetraran abusos, sí que utilizaron la amenaza de abusos por parte de las fuerzas iraquíes para obtener información de los detenidos. El 28 de noviembre de 2010, WikiLeaks filtró a la prensa internacional una colección de 251.187 cables o comunicaciones entre el Departamento de Estado estadounidense con sus embajadas por todo el mundo (denominados en inglés United States diplomatic cables leak, Cablegate o Secret US Embassy Cables). Se trata de la mayor filtración de documentos secretos de la historia. WikiLeaks proporcionó esa información a los diarios The Guardian, The New York Times, Le Monde, El País y al semanario Der Spiegel. Las filtraciones de telegramas y documentos, de carácter no secreto, confidencial y secretos, afectan a un gran número de países, entre ellos a Afganistán, Alemania, Arabia Saudía, Argentina, Australia, Bolivia, Bosnia Herzegovina, Brasil, Canadá, Chile, China, Colombia, Corea del Norte, Corea del Sur, Cuba, Ecuador, Egipto, Emiratos Árabes Unidos, España , Francia, India, Irán, Israel, Italia, Japón, Kosovo, Kuwait, México, Nicaragua, Pakistán, Panamá, Paraguay, Perú, Reino Unido, Rusia, Serbia, Siria, Sudáfrica, Turquía, Túnez, Uruguay, Venezuela y Yemen . El 29 de julio WikiLeaks añadió en su página de descargas sobre los Diarios de la Guerra de Afganistán un enigmático archivo (insurance.aes256) denominado insurance file ("archivo de seguro" en inglés). El archivo es particularmente grande (1,39 Gb), y está cifrado con AES por lo que se precisa de una clave, de 256 bits, para descifrarlo. Ni Wikileaks ni Julian Assange han dado aclaraciones sobre su contenido o su intención. Se especula con que se trataría de una filtración cuya contraseña se haría pública en caso de que WikiLeaks sufriera algún ataque grave que hiciese que la organización quedara incapacitada. Sería un plan de contingencia conceptualmente similar al sistema de seguridad del "pedal de hombre muerto" que se usa en las locomotoras. A pesar de los ataques a la página de WikiLeaks el archivo sigue estando disponible al público en sitios de descarga de torrents como The Pirate Bay u otros. Assange ha dicho públicamente: Desde hace mucho tiempo hemos estado distribuyendo copias de seguridad cifradas de material que todavía no hemos publicado. Todo lo que tenemos que hacer es liberar la clave para que el material quede automáticamente disponible. A causa de la información sensible que alberga el portal WikiLeaks en agosto de 2010 el Partido Pirata sueco firmó con WikiLeaks un acuerdo para alojar su página web y poder conseguir la inmunidad de su página. Sin embargo, debido a la derrota electoral de este partido, no prosperó la iniciativa de ofrecer inmunidad a WikiLeaks. Ante los ataques de denegación de servicio (DDoS), por la filtración Cablegate el 30 de noviembre de 2010 WikiLeaks muda su información a los servidores Amazon EC2 de computación en nube de Amazon. La República Popular China, como parte de su política de censura informática, bloqueó los enlaces cibernéticos al sitio de WikiLeaks el miércoles 1 de diciembre de 2010 ante la posibilidad de revelaciones de cables diplomáticos estadounidenses enviados por las embajadas de Estados Unidos en Seúl y Pekín, en referencia a Corea del Norte, aliado de China. El día 1 de diciembre Amazon, ante las presiones del senador Joe Lieberman, deja de albergar a WikiLeaks. WikiLeaks, a través de Twitter, señala que si Amazon está en contra de la Primera Enmienda debería dejar de vender libros. El Congreso de EE. UU. quiere callar totalmente a WikiLeaks en el país prohibiendo su acceso y en el resto del mundo eliminando de Internet su existencia, asunto que ya ha intentado con anterioridad. El día 2 de diciembre de 2010 la empresa proveedora EveryDNS decide la rescisión del contrato con WikiLeaks cortando su acceso el día 2 de diciembre a las 10 de la noche. El ministro francés Eric Besson pide a OVH que deje de albergar el portal de WikiLeaks. El Partido Pirata suizo ofrece alojamiento a WikiLeaks con la nueva dirección wikileaks.ch y dos direcciones IP de acceso directo: http://46.59.1.2 o http://213.251.145.96 entre otras. El 3 de diciembre se ha llevado a cabo una reforma de ley en Estados Unidos conocida como el Acta SHIELD (Securing Human Intelligence and Enforcing Lawful Dissemination), una modificación del Acta de espionaje que prohíbe la publicación de información clasificada sobre secretos cifrados o comunicaciones internacionales de inteligencia. El día 4 de diciembre de 2010 PayPal cancela la cuenta que tenía con WikiLeaks, a través de la cual la organización obtenía financiación en forma de donaciones, aduciendo una supuesta violación de las políticas de uso en referencia a que no están permitidas "actividades que defiendan, promuevan, faciliten o induzcan a otros a participar en actividades ilegales". El portal geek alt1040, entre otros, han convocado un boicoteo de Amazon y Paypal por negar el servicio a WikiLeaks. En una reacción al bloqueo de la dirección central, simpatizantes han creado más de mil espejos (en Enero 2011 unos 1.400) de WikiLeaks. Posteriormente, el 6 de diciembre, MasterCard comunicó que no iba a aceptar su sistema como medio de pagos a WikiLeaks. Ese día, PostFinance - Swiss Postal también bloqueó la posibilidad de donaciones o pagos a WikiLeaks. El 6 de diciembre en defensa de WikiLeaks, el grupo de Internet Anonymous lanza una Operation Payback (ciberataques), contra PostFinance y PayPal por el bloqueo de las cuentas de WikiLeaks. Existe un vídeo en YouTube dirigido al gobierno de Estados Unidos explicando que la Operation Payback es contra las leyes del ACTA, la censura en Internet y el copyright. WikiLeaks ha manifestado que no está ni a favor ni en contra de los ataques cibernérticos en su defensa, pero ha afirmado que son la expresión de una parte de la opinión pública. El 7 de diciembre de 2010 Visa retira la capacidad de hacer donaciones o pagos a WikiLeaks. En respuesta el 8 de diciembre, la empresa islandesa DataCell, que facilita los pagos a WikiLeaks, decidió "tomar acciones legales inmediatas para hacer posibles las donaciones de nuevo", afirmó el jefe ejecutivo de la compañía Andreas Fink, anunciando que demandará a MasterCard y a Visa. El 9 de diciembre de 2010 Twitter canceló la cuenta de uno de los grupos de apoyo a WikiLeaks, Anonymous y después Facebook eliminó la página de Operation Payback (Operación venganza) de ataques DDoS en defensa de WikiLeaks en lo que ya se considera por parte de miembros de Anonymous como una guerra digital para proteger la libertad de información en Internet. El 10 de diciembre de 2010, Anonymous decide modificar su estrategia de ataques a quienes han bloqueado a WikiLeaks, menos ataques DDoS y más divulgación de las filtraciones de WikiLeaks. Apoyos Daniel Ellsberg (2006), el hombre que divulgó los Pentagon Papers en 1971, ha apoyado en numerosas ocasiones a WikiLeaks. En julio de 2010, el presidente de Veterans for Peace, Mike Ferner, editorializó favorablemente sobre WikiLeaks. El documentalista John Pilger escribió un editorial en agosto de 2010 a favor de defender a WikiLeaks, pues para él "representa a los intereses de la responsabilidad pública y una nueva forma de periodismo reñida con la dominación y el cinismo". Daniel Ellsberg, el hombre que divulgó los Pentagon Papers en 1971, es un frecuente defensor de WikiLeaks. El congresista republicano por Texas Ron Paul es el primer político estadounidense que se expresó públicamente a favor del fundador de WikiLeaks, Julian Assange, porque "en una sociedad libre se supone que sepamos la verdad". Su colega de Florida Connie Mack IV también elogió a WikiLeaks. El 9 de diciembre de 2010 el, entonces, presidente de Brasil, Lula da Silva, defiende a WikiLeaks y la libertad de expresión. Lula señala que la detención de Julian Assange atenta contra la libertad de expresión. El 1 de febrero de 2011, un miembro del parlamento noruego Snorre Valen, del Partido de la Izquierda Socialista, remitió la nominación de WikiLeaks al Premio Nobel de la Paz. Por su parte, desde las páginas del matutino montevideano El País, Hebert Gatto realizó un elogio a WikiLeaks. Críticas WikiLeaks ha recibido críticas de múltiples fuentes. En 2007 John Young, operador de Cryptome, abandonó su puesto en el directorio de WikiLeaks y acusó al grupo de ser "un conducto de la CIA".También dudó públicamente de la capacidad de WikiLeaks de proteger el anonimato de los informantes. Fuente Wikirebels: Documental SVT (TV Sueca) Género: Documental Tema: Política Nacionalidad: Suecia Año: 2010 Productora: SVT Idioma: Español Duración: 57 minutos Exclusiva corte en bruto del primer documental en profundidad sobre WikiLeaks y la gente detrás de la organización! Desde el verano de 2010 hasta ahora, la televisión sueca ha estado siguiendo a WikiLeaks, la red de medios secretos, y a su enigmático Editor en Jefe, Julian Assange. Los reporteros Jesper Huor y Bosse Lindquist han viajado a países clave en donde opera WikiLeaks, entrevistando a miembros directivos, tales como Assange, nuevo portavoz Kristinn Hrafnsson, así como personas tales como Daniel Domscheit-Berg, que ahora está comenzando su propia versión - Openleaks.org! ¿Hacia donde se dirige esta organización tan discreta? Más fuerte que nunca, o desarmada por los E.E.U.U.? ¿Quién es Assange: campeón de la libertad, espía o violador? ¿Cuáles son sus objetivos? ¿Cuáles son las consecuencias para Internet? Wikileaks: guerra, mentiras y videos Género: Documental Tema: Política Nacionalidad: USA Año: 2010 Productora: Discovery Channel Idioma: Español Duración: 43 minutos Este programa especial investiga la página web que ha originado una de las polémicas más grandes de la última década y cuyo desenlace aún no se ha resuelto. Wikileaks es una organización internacional sin ánimo de lucro que publica envíos de documentación privada, secreta y clasificada de fuentes anónimas y filtraciones. A finales de 2010 la página web generó una enorme polémica al publicar cientos de miles de documentos militares y diplomáticos de Estados Unidos. Desde la creación del site hasta su situación actual, este revelador programa sigue cronológicamente la historia de su carismático fundador y actual enemigo número uno del Pentágono: Julian Assange. El programa incluye una entrevista exclusiva con Assange, centrada en los motivos que lo llevaron a crear la página así como sobre el impacto que ha tenido en el mundo. El programa ha sido dirigido por los galardonados reporteros de investigación Paul Moreira y Luc Hermann, que viajaron a Londres, Washington, Reikiavik y París para conocer a los periodistas y hackers de Wikileaks que están luchando por la transparencia y poniendo a prueba las reglas que rigen los secretos militares. "La realización de este programa fue extremadamente complicada para Paul y para mí, incluso a los niveles más básicos, como acercarnos a Julian Assange y su equipo", comenta Luc Hermann. Tuvimos que viajar un par de veces a Londres sin cámara para convencerles de que hablasen mientras los filmábamos. link: http://www.megavideo.com/v/ETW7NOC44a66baf9f7d1d59f4aeae7e733014a891 Estaban sufriendo mucha presión mientras eran testigos del impacto que estaban teniendo sus publicaciones de los últimos meses. Ahora ha quedado claro el porqué de sus cautelas con nosotros y con el documental que estábamos haciendo". El programa también incluye una entrevista con el antiguo número dos y portavoz del equipo de Wikileaks, Daniel Domscheit-Berg, antes de que abriese su propia página de filtraciones y publicase una novela acerca de "su pasado en la web más peligrosa del mundo". Ahora Daniel es un "disidente", después de haber dejado la organización. Afirma que en estos momentos está demasiado centrada en la figura de Julian Assange y que ha habido demasiada prisa por desvelar grandes historias en detrimento de construir una organización sólida. Este programa es una ventana abierta al mundo de Wikileaks y a cómo sus revelaciones se han ido colando en el punto de mira de los medios de comunicación. Fuente Algunos de mis Posts:

dijo: Bueno gente son 130 imagenes subidas por mi, asi que les aconsejo que dejen cargar unos instantes las imagenes dependiendo de la velocidad de su conexion, saludos! Mi Comunidad

Gracias !!! Lampara de lava link: http://www.youtube.com/watch?v=3u6JE3TKBg4&feature=related link: http://www.youtube.com/watch?v=SZbMmH-y8hY&feature=related Antena wi fi link: http://www.youtube.com/watch?v=LiFZTL66l7M Lampara Usb link: http://www.youtube.com/watch?v=08iEurOfNPw Ventilador USB casero link: http://www.youtube.com/watch?v=GAhoET63GJo Luz de neon!! link: http://www.youtube.com/watch?v=3zgwmjDinq8&feature=related Motor Casero!! link: http://www.youtube.com/watch?v=so4d71HGflA&feature=related luminoso casero para la pesca !! link: http://www.youtube.com/watch?v=zitcehTp9zs&NR=1 Pila con vinagre y sacapuntas !!! link: http://www.youtube.com/watch?v=1v4DmIOfl0M&feature=fvw limon bateria funcional experimento!!! link: http://www.youtube.com/watch?v=y9JULJhCsXk&feature=related Bobina de Tesla ITESCA - Tesla Coil !!!! link: http://www.youtube.com/watch?v=YeFUa7HlYPo&feature=related COMO HACER LUZ ! link: http://www.youtube.com/watch?v=M3YN04s_Z4s&feature=related The Coolest USB L.E.D. Pocket-Sized Light!! link: http://www.youtube.com/watch?v=ocYiEhKEZHI How to make an Electronic USB 4Gb !! link: http://www.youtube.com/watch?v=U1oDYSsUet8 How to Power a TV using a AAA battery !! link: http://www.youtube.com/watch?v=0rA-zhTJuFU&feature=related Make USB Christmas Lights !! link: http://www.youtube.com/watch?v=Q6NtqO1vou4 How to See in The Dark! link: http://www.youtube.com/watch?v=L9mwGeDAxhk&feature=related Illuminate Your Keyboard! (este me encanto y es sencillo ) link: http://www.youtube.com/watch?v=iOn72Y5DT6M&feature=channel Blu-ray Laser Phaser link: http://www.youtube.com/watch?v=xfj1n8vPWCE&feature=related How To Make A Easy Cell Phone And USB Charger Technology Cars Cellular Mobile Phones link: http://www.youtube.com/watch?v=T2iDN9bWpMs&feature=related detector de mentiras casero link: http://www.youtube.com/watch?v=L0Rriw00k8E&feature=related a esto llamo un control universal :p TV-b Gone link: http://www.youtube.com/watch?v=v17o2itd-lU&feature=channel Encendedor Laser link: http://www.youtube.com/watch?v=5erjj6aS5Ws&feature=channel Flash Memory Hard Drive link: http://www.youtube.com/watch?v=LmHBLqYzimE&feature=related Hacete un mouse nuevo xD link: http://www.youtube.com/watch?v=fia5PgFdvfM&feature=related Una calculadora fusion xD link: http://www.youtube.com/watch?v=d6EmGKlB7ao&feature=related Un truco para el final link: http://www.youtube.com/watch?v=PvkgnnuzyyI&feature=related Ire cargando mas con la marcha!. saludos y comenten. Gracias !!! Y no se olviden !!!! no dejen que se llene el mundo de hippies!!!

Asimo 2010 ASIMO (acrónimo de "Advanced Step in Innovative Mobility"- paso avanzado en movilidad innovadora), es un robot humanoide creado en el año 2000 por la empresa Honda y uno de los símbolos de la apuesta de la compañía por la investigación y el desarrollo en diferentes ámbitos, como el de los motores menos contaminantes, los sistemas de propulsión alternativa, la seguridad en la carretera, la movilidad personal, la aviación o la inteligencia artificial. En el año fiscal 2009, la compañía invirtió 3.550 millones de € en I+D+i. El compromiso a largo plazo de Honda en el desarrollo de robots humanoides se inició en los años 1980, cuando creó su primer robot bípedo en 1986. El resultado es ASIMO, uno de los robots humanoides tecnológicamente más avanzados del mundo, capaz de andar, correr, subir y bajar escaleras, girarse suavemente e imitar muchos otros movimientos humanos. En septiembre de 2007, la compañía presentó en Barcelona (España) la última versión de ASIMO, que mide 130 cm, pesa 54 kg y cuenta con varias aplicaciones procedentes de la inteligencia artificial: puede identificar y coger objetos, entender y dar respuesta a órdenes orales e incluso reconocer las caras de algunas personas. Gracias a un nuevo sistema de movilidad avanzado que ha implantado Honda, ASIMO no sólo puede avanzar y retroceder, sino que también se desplaza lateralmente, sube y baja escaleras y se da la vuelta mientras anda. En este aspecto, ASIMO es el robot que mejor imita los movimientos de avance naturales de los seres humanos. Para conseguir los movimientos de ASIMO, Honda ha estudiado y utilizado como modelo los movimientos coordinados y complejos del cuerpo humano. Las proporciones y la posición de las articulaciones de ASIMO se parecen a las de un ser humano y, en la mayoría de los aspectos, el robot realiza un conjunto de movimientos comparables a los nuestros. La combinación de un hardware muy receptivo con la nueva tecnología "Posture Control" permite que ASIMO flexione el torso para mantener el equilibrio y evitar los patinazos y giros en el aire, que suelen estar vinculados a los movimientos rápidos. El lanzamiento de un robot capaz de desplazarse e interactuar con los seres humanos y ayudarles es, sin duda, una de las mayores proezas tecnológicas del siglo XXI. El objetivo de Honda es crear un robot humanoide capaz de interactuar con las personas y de ayudarles haciéndoles la vida más fácil y agradable. Aunque todavía estamos lejos de poder atribuir roles concretos a los robots humanoides, podrían utilizarse, por ejemplo, para ayudar e incrementar la autonomía de las personas con minusvalías y de las personas mayores. Evidentemente, todavía tienen que transcurrir muchos años hasta que se pueda cumplir este objetivo, pero algunas empresas de Japón ya utilizan los servicios de ASIMO para funciones promocionales, como la recepción de visitantes. Oficialmente, Honda ha dicho que pese a su similitud, el nombre ASIMO no se deriva del apellido de Isaac Asimov, gran escritor de ciencia ficción reconocido principalmente por su trilogía Fundación. womanbot :p Vivir con robots

Util invento para planchar su ropa! Cuantas veces dijeron quiero hacer fuego y solo tengo una papa, ahora podran hacerlo facilmente! Hielo instantaneo!!! Bomba de hielo seco! Compresor Casero! Compressor para aerografo Facil e Barato Miralo al loco este! OTROS POST: ** *

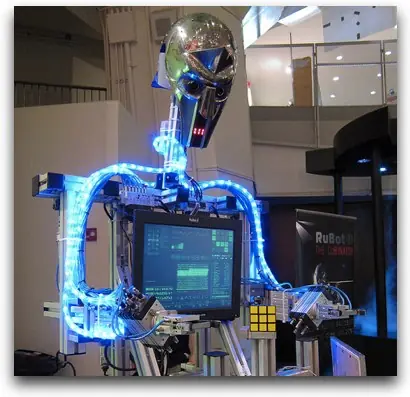

dijo: RuBot II es el nombre de este simpático (?) robot quea simple vista me da un poco de miedito. Este robot es capaz de resolver el cubo de rubik en 18 segundos. A continuación les dejo el video: