candyman2

Usuario (Argentina)

Desde hace años, Google nos ha simplificado la navegación por Internet ofreciéndonos un sistema de búsqueda de toda la información existente en la red. Este sistema, basado en complejos algoritmos de calificación de páginas webs por contenido, tráfico y enlaces, ha ido mejorando y efectuando su trabajo sin descanso, acumulando inmensas cantidades de terabytes en texto e imágenes. El interrogante que nos ronda a más de uno es el siguiente: ¿No está reduciéndose drásticamente nuestra privacidad al ser asimilada por Google nuestra información personal? ¿Realmente, una vez que desaparece algo de la web, se elimina completamente de esta, o Google mantiene indefinidamente una copia de ello en uno de sus miles de servidores? ¿Tiene Google un plan maestro?

Costaría un dineral para participar en la mayor parte de estas actividades, pero qué diablos, no puede llevarlo con usted de todos modos y si debe morir en la búsqueda de completar esta lista, entonces usted tendrá que murió haciendo lo que sólo una puñado de personas que han hecho otros en su vida. 1.Practicar paracaidismo El paracaidismo ha de ser el viaje más increíble de toda la vida. Dar un salto de fe fuera de la bodega de carga de un aire B90 King avión a una altitud de aproximadamente 30.000 y la caída libre durante unos 2 minutos requiere coraje, o simplemente un "me estoy muriendo de todas formas" la actitud. A esta altura, se requiere la respiración de oxígeno 100% puro. ¿Puede usted imaginar la prisa que el paracaidismo es la caída en más de 120 + MPH en línea recta hacia la tierra, sabiendo que existe la posibilidad de que este salto sea posible puede ser el último? Hecho: El paracaidismo es estadísticamente más seguro que el buceo. 2.MUELLE CON LA ESTACIÓN ESPACIAL INTERNACIONAL ¿Puede alguien de repuesto de un cambio de poco más de 20 millones de dólares para reservar un viaje para pasar una semana a bordo de la Estación Espacial Internacional. Wow, estas vacaciones sería el viaje de su vida. Imagínate, mirando hacia fuera de la Estación Espacial Internacional y mirando a la canica azul impresionante que conocemos como la Tierra y experimentar la ingravidez sería un tirón de orejas también. Se le envió un postal o un e-mail o algo para su donación. Hecho: El Transbordador Espacial Internacional ha tomado más de 293.141 imágenes de la tierra. El transbordador espacial ha tomado más de 287.116 imágenes, el Mir con 2.512 imágenes y el Skylab, con un mero 37 imágenes que se almacenan en bases de datos de la NASA. 3.Borde del espacio (SUPERSONIC JET RIDE) Ok, usted no tiene un repuesto $ 20 millones para pasar de un viaje de 7 días a la Estación Espacial Internacional. Eso está bien, pero usted no tiene que renunciar. ¿Qué hay de considerar un viaje a la orilla del espacio en un avión de combate británico llamado el Rayo? Sólo pensar en ello durante un minuto. Imagine volar 60.000 pies de altura sobre la tierra a una velocidad de 50 mil pies por minuto y ver la curvatura de la tierra. Ahora, que se podría llenar una bolsa de vomitar con el estómago lleno de emoción. Hecho: Para poner en perspectiva 60.000 pies, es como apilar 41,29 Empire State Building uno encima de otro y aún están un poco por debajo de la altura que este vuelo se llevará 4.Dar un paseo en una rusos MiG-jet de combate El moderno días de guerra fría sólo tendrá que esperar hasta que tengamos nuestra oportunidad de dar un paseo en el legendario MiG-29 o el MiG-31 Foxhound extraordinarios, al tiempo que tira G manera más allá de la velocidad del sonido. Lo mejor es que el Sokol Aviones Planta en Nizhny Novgorod, Rusia no está tan lejos de Alaska, de modo que si la reserva del derecho de aventura, entonces tenemos la oportunidad de ver a Alaska, también. Hecho: El MiG-31 Foxhound pueden viajar a una velocidad máxima de 1,865 mph utilizando su poder de dos planta de 34.171 libras de empuje después de la quema de Soloviev D-30F6 turbohélices. 5.BUCEO EN EL TITANIC-bordo de un submarino link: http://www.videos-star.com/watch.php?video=K8deGLARjxw Si usted se siente más cómoda de explorar los misterios debajo de los océanos, a continuación, visitar el mundo-famoso Titanic debe estar en la parte superior de cualquier lista de cosas que hacer antes de morir tipo de cosas. Por sólo $ 35.000 usted podría ser uno de los pocos elegidos para ver de primera mano, probablemente naufragio más famoso del mundo. Viajando hasta 3800 metros al fondo del océano donde la luz es un extraño esta muy por debajo de la superficie y la bestia son difíciles. Hecho: Sólo 706 pasajeros y la tripulación logró superar el trágico naufragio y los elementos de más de 2222 pasajeros y la tripulación. 6.ESCALADA DE LA GRAN PIRÁMIDE DE EGIPTO Siguiendo los pasos del rey Khufu y los viajes en el tiempo para 2720-2560 antes de Cristo para admirar la obra maestra de ingeniería de una de las Siete Maravillas del Mundo, la Gran Pirámide de Giza. Un estimado de 2.6 millones de bloques pesan hasta 70 toneladas cada uno, fueron utilizados en la construcción de la Gran Pirámide. ¿Puede usted imaginar la sensación de logro que sería para subir a la cima de los 482 metros de la Gran Pirámide y panorámica del paisaje vasto desierto? Hecho: La cámara subterránea lleva a un pasaje que desciende 345 pies debajo de la tierra. Su fundación cubre hectáreas trece años y ha perdido 33 pies de todas sus dimensiones debido a la erosión de sus mármoles que encierra que una vez que se utiliza para proteger la pirámide de los elementos del desierto brutal. 7.VISITA EL Gran Muralla China El Gran muro. Fue construido en la dinastía Qin, Han y Ming como fortificaciones defensivas durante los períodos de los Reinos Combatientes de la Yan, Zhao y dinastías Qin. Sin embargo, no llegó a ser conocida como la Gran Muralla China hasta la dinastía Qin. La construcción requirió un ejército de mano de obra que incluye soldados, prisioneros y gente media para completar los más de 4163 millas de la pared. Con historia de más de 2000 años, este es un destino que no se debe olvidar de. Hecho 1: Tomó "La Gran Muralla China Academy" de 45 días para encuesta todas las de las 101 secciones del muro en distintas provincias. Esa es una tarea que consume mucho tiempo. Dato 2: Los chinos llaman a la Wan "Wall-Li Qang Qeng" cuando se traduce de 10.000 Li Long Muro, que equivale a cerca de 10.000 Li 5000 km. Fue construido un sólido con un espesor de 30 metros en su parte más ancha y un área de apenas 15 metros en su parte más estrecha secciones 8. agente encubierto Vivir tus más descabellados sueños de convertirse en un agente secreto ultra secreto y se les asignará una misión para derribar el escondite del enemigo y completar la misión. No, usted no tiene que unirse al ejército a la experiencia de la acción de una operación encubierta realista y recibir entrenamiento en operaciones encubiertas antes de que la misión comienza. Increíble-Adventures.com tales ofertas de vacaciones para los aventureros de vacaciones más extremas entre nosotros. He encontrado este sitio web, mientras investigaba para este artículo y se sorprendió de lo que algunas personas están dispuestas a hacer, sólo para agregar un poco de aventura en sus vidas. Claro, la formación y la pistola de combate de alta velocidad de los impuestos especiales de conducción evasiva puede sonar emocionante y convertirse en agente secreto 021 (3 veces más letal que la 007) siempre ha capturado la atención de muchos jóvenes y niños de todo el mundo. Hecho: Bajando por detrás de las líneas enemigas que operan al amparo de profundidad y la realización de misiones de sólo unos pocos funcionarios gubernamentales de alto nivel han aprobado es que normalmente se denomina Covert Ops (Covert Operations). 9.Buceo con tiburones Después de ver la película Tiburón, parecía que las vacaciones de extrema perfecto que asustar a los demonios de ti y la sobrecarga de los sentidos de emoción impensable. Los grandes tiburones blancos que rodea la jaula como un bombardero Stealth prehistóricos planificación de su ataque. Lo único que está entre usted y ellos es una jaula de acero inoxidable. Cada vez que el accidente de los tiburones en la jaula con el poder de un camión, la fuerza de la ingeniería está siendo probado. Buceo con tiburones está en esta lista, porque la atracción puede comer a los espectadores. Hecho: El récord mundial para la mayor Great White Shark fue capturado en 1948 y se mide a 21 pies de largo casi 5 pies de largo que el tamaño medio de Great White Shark. 10.TOMAR un safari en África Una de las mejores vacaciones que una persona podía tener en reserva es un safari africano. Piensa en lo increíble que sería para observar realmente magníficas bestias de la naturaleza libre de la itinerancia en la naturaleza. Lomo de descanso a la sombra, mientras que los hipopótamos Waddle acerca de los agujeros de barro y los elefantes que estaban de guardia en la distancia. Mirar! Hay un par de jirafas de pastoreo en los árboles y de la comprobación de los rinocerontes que cobran. Pilanesberg Nacional Parque Sudáfrica es el cuarto parque nacional más grande que comprende 212 millas cuadradas de la naturaleza en su mejor. Hecho: Pilanesberg National Park es el inicio Inicio de África cinco atracciones de animales incluyendo leones, leopardos, rinocerontes blanco y negro, los elefantes y búfalos, por no hablar de las cebras, hipopótamos, jirafas y el cocodrilo que un aventurero puede enfrentarse a un safari en África. fin

avispón gigante japonés ( vespa mandarinia japonica) ¿Por qué deberíamos tener miedo de él: Es del tamaño de su dedo pulgar y pueden envenenar la carne con toxinas corrosivas. la maldita criatura infernal mide cómo más de cinco centímetros, si te pica le podes cortar el cuerpo pero la cabeza sigue depositando toxinas , ah y que el veneno también contiene feromonas que atrae a todos sus parientes de la colmena . Un poco mas : si tienen hambre encaran en un grupo de 25 o 30 y atacan una colmena de abejas con toda la furia que cuenta con 30.000 abejas y no tienen la menor posivilidad de supervivencia. hormiga- bala ( Paraponera clavata ) vive en Los bosques tropicales de Nicaragua a Paraguay ¿Por qué deberíamos tener miedo de él: mide entre 2,5 pulgadas de largo, vive en los árboles y por lo tanto puede llegar directamente a usted aunque este lejos de su nido. la hormiga bala a causa de su veneno inusualmente fuerte sobre la picadura queda como una herida de bala.en La lista del dolor de las picaduras de insectos, elaborada en 1990 por un tal Schmidt Justin, una picadura de la hormiga se enorgullece del tener el primer lugar y es el siguiente : " es como caminar sobre las brasas con un clavo oxidado de tres pulgadas en el talón ". Algunos nativos usan estas hormigas como parte de un ritual dedicado a la vida adulta . Bueno, que quiero decir aquí: una gran fiesta , familiares y amigos les dan regalos, todo lo que aman y están orgullosos.el cumpleañero recibe un paquete de hojas con cientos de hormigas- El propósito - es resistir durante 10 minutos , tras lo cual las manos se vuelven rígidas como piezas inútiles de agonía, y su cuerpo unos días sufrira espasmos incontrolables . Y para salir completamente a la prueba y convertirse en un hombre que tiene que hacer esto unas 20 veces. Abeja africanizada (Apis mellifera scutellata ) donde viven: América del Sur y Central , el sur -oeste de América ¿Por qué deberíamos tener miedo de ellos : Ya sabes, como se puede identificar una de ellas? . No hay forma de distinguir visualmente a la abeja africanizada de una ordinaria Europea. Usted puede, sin embargo, es fácil sentir la diferencia , a juzgar por su comportamiento. Regular las abejas les llevará alrededor de 9-10 segundos si estas estas cerca de la colmena antes de que te consideran una amenaza y ataque . Así, para pasar sin incidentes no es simple. Y te pueden perseguir 100 metros antes de volverse a la colmena. y si deciden atacarte toda la colmena saldrá a picarte y te pueden correr hasta un kilometro ( se re calientan). estas abejas deben su existencia a la ciencia. Warwick Kerr les trajo a Brasil en los 50 años del siglo pasado , cruzó desde Europa con la abeja africana. Quería una abeja podría vivir en la selva. Se abandonó a las abejas y ahora viven en enjambres de cientos de millones de, el control del territorio , agresivo con locura y matanza generalizada de varias decenas a varios miles de personas cada año. Y sí...., son capaces de vivir en la selva. Las hormigas legionarias ( Eciton burchellii ) ¿Dónde viven? en la Amazonía . También hay familias que viven en Asia y África , pero estos son más conocidos . ¿Por qué deberíamos tener miedo de ellos : Ahora usted se sorprenderá por el hecho de que , en primer lugar , estas hormigas son enormes 2 centimetros o mas - tienen enormes mandíbulas del tamaño del cuerpo Son conocidos principalmente por el hecho de que pueden rebanar a todos los seres vivos que se cruzenen en su carretera, independientemente de su tamaño . Además, son completamente ciegos , solo marchan y matan. Se les llama el ejército, porque toda la colonia , dentro de un millón de insectos , es 100% batallón móvil . No construyen hormiguero permanente solo paran para que la reina ponga huevos mientras los soldados se dispersaron por el barrio en busca de forraje y carne) . A continuación, los huevos eclosionan y el ejército continúa su manera sugestiva. Al igual que la palabra " asesino " , la Naturaleza es la palabra "miedo sugestivo " y " ejército " . Las hormigas cuidadosamente pueden recoger a sus larvas y seguir avanzando en una masa casi sólida de muerte de insectos y el horror , pasando regular y puntualmente sobre el terreno en la selva, no perdonan a ningún ser vivo , que era demasiado estúpido , lento, o simplemente durmiendo en su camino. No hay duda acerca la dolorosa picadura o ácido balísticos , por ser totalmente ciega para entender la magnitud de la víctima , considerando absolutamente todo el camino como una amenaza a la existencia de la colonia. hay información documentada sobre un animal del tamaño de un caballo, que había sido atacado y devorado por las hormigas. Las hormigas legionarias -crean maestros diseños arquitectónicos completamente orgánicos . las hormigas la colonia utilizan sus cuerpos para crear virtualmente cualquier estructura imaginable , aferrándose el uno al otro y formando un muro de protección de la intemperie , crean puentes para superar los obstáculos. Tábano ( oestridae Familia) ¿Dónde viven? La mayoría de las especies se pueden encontrar en América Central y del Sur , algunos - en todo el mundo ¿Por qué deberíamos tener miedo de ellos : Hay docenas de variedades de tábanos , son parásitos y tienen un alto grado de afecto hacia un determinado tipo de propietario, que posee los nombres típicos: caballos, ovejas moscardón , y así sucesivamente, y ¿adivinen quien más esta ? Así es - humanos. Todos ellos tienen diferentes y bien pensado el ciclo reproductivo , cada uno de los cuales ,nacen siendo larvas , criados en la carne viva . Y se comen todo alrededor de ellos. el Caballo gástrico,otros tábanos , por ejemplo, ponen sus huevos en la hierba. Un caballo come hierba, y con ella , y los huevos. Que se desarrollan en el calor de la boca del caballo y las larvas y comienzan a moverse en el tracto digestivo del caballo . En el estómago , todos deben cumplir y aumentar de peso . Cuando llegue el momento de convertirse en una mosca , solo debe salir . en los humanos , los huevos se caen de la piel ya través de la calidez del cuerpo comienzan a madurar. La larva resultante llega a la cercana zona adecuada de la piel y empieza a morder en el interior . Allí, donde va a vivir. Debajo de la piel . Comida . la mejor parte . La larva puede crecer en cualquier parte de tu cuerpo , sólo depende del lugar donde cayó huevo. Por ejemplo , hubo casos de personas que estaban llenas de gusanos en la grasa en su conducto lagrimal. O un cerebro. Es bien sabido , porque ya a ocurrido.

importante-es informacion muy vieja actualmente no se han registraron sucesos de este tipo. El ectoplasma es una sutil materia viva que se halla presente en el cuerpo físico, capaz de asumir estados líquidos, sólidos y sus propiedades. Fluye en la oscuridad a través de los poros y los distintos orificios del cuerpo, siendo generalmente luminoso. Es característico de los médiums físicos. Cuando se produce, (en general) baja la temperatura del lugar, posee un olor característico y es frío al tacto. La denominación de ectoplasma fue propuesta por Charles Richet. Es un fluido etérico semimaterial que emana de los médiums durante el trance. La composición de esta sustancia analizada en laboratorio muestra en ocasiones una estructura similar a la albúmina, hallándose tejido proteínico, grasas, leucocitos, fosfatos, tejido cartilaginoso y células en formación. Parece que ve afectada su constitución por medio de la luz, descomponiéndose y vaporizándose, aunque la luz roja parece no afectarle. En ocasiones puede llegar a conformar cuerpos enteros y en estos casos se mueven provistos de vida propia, hablando o caminando con una total independencia. Suelen poseer funciones fisiológicas como pulso, tensión arterial, temperatura y respiración, todo ello medible y asimilable a los valores normales del hombre. El médium, durante la producción, experimenta (registra) una disminución de masa; para recuperarla una vez que ha absorbido nuevamente el ectoplasma. Una sustracción con fines de análisis infligiría al médium un intolerable sufrimiento. fuente:wikipedia.

Mamiya RZ33, nueva cámara réflex digital. El nuevo modelo de Mamiya obedece a las más exigentes demandas de los fotógrafos profesionales: tiene los últimos avances tecnológicos y una máxima versatilidad en lo que parece ser el renacimiento de una verdadera leyenda de la fotografía. Uno de los puntos más admirables en la RZ33 son sus 33 megapíxeles, una resolución que permite ampliar las fotografías a grandes dimensiones sin perder un mínimo de nitidez. Mamiya fue una de las últimas compañías en rendirse a la tecnología digital, pero promete el prestigio de años para lograr las mejores fotos. Esta nueva cámara de formato medio resulta ideal para quienes ya utilizan el sistema Mamiya RZ, porque con ella se pueden aprovechar accesorios anteriores. Y la compañía ideó un kit digital RZ33, donde por medio de un microprocesador se pueden realizar una enorme cantidad de operaciones sin la necesidad de utilizar cables. link: http://www.youtube.com/watch?v=b8g3B6sT-vI Entre las grandes ventajas de la nueva Mamiya RZ33 están su foco de gran precisión, los obturadores de disparo de entre 8 y 1/400 segundos y la sincronización del flash en cualquier velocidad. Funciona a baterías AA o con un adaptador, y permite controlarse a través de infrarrojo o frecuencia de radio. Sin dudas una gran cámara, a un precio acorde: se estima que la nueva Mamiya, que estará en venta a partir del próximo mes, costará alrededor de 15.000 euros.

Códigos de soporte informáticos En el soporte informático, una variedad de códigos pueden ser utilizados cuando se refieren a un cliente: PEBKAC: Siglas de “Problem Exists Between Keyboard And Chair” (Existe un problema entre el teclado y la silla-vos). PICNIC: Siglas de “Problem in chair – not in computer” (Problema en la silla, no en el ordenador) ID 10 T Error: ID 10 T es, claramente, IDIOT. Códigos “Doctor” Los códigos “Doctor” son habitualmente utilizados en los hospitales para realizar anuncios mediante el megáfono, que probablemente causaría pánico o pondrían en serios problemas la privacidad de un paciente. A menudo, los códigos “Doctor” son empleados mediante la frase “Llamando al Doctor ______”, donde el “nombre” del doctor es una palabra clave para una situación peligrosa o un paciente en crisis. Doctor Brown: Es una palabra clave usada en los hospitales para alertar al personal de seguridad de una amenaza a los empleados. Si una enfermera o doctor se encuentra en peligro debido a un paciente violento o una persona ajena, ellos pueden llamar al Doctor Brown a su localización y el personal de seguridad acudirá a ayudarlos. Doctor Allcome: Emergencia grave. “Doctor Allcome a la Sala 5.” podría indicar que un médico que no esté realizando una tarea es necesitado allí. Doctor Firestone: Fuego en el Hospital. Si la localización del fuego puede aislarse, será incluida en la llamada, por ejemplo, “Llamando al Doctor Firestone a 3 Oeste” significa “Fuego en o cerca de la escalera oeste en el tercer piso”. También se suele utilizar el código “Doctor Pyro” Doctor Strong: Paciente que necesita o asistencia física o reducirlo porque se haya vuelto agresivo. “Llamando al Doctor Strong…” indica que cualquier miembro del personal físicamente capaz (cuerpos de seguridad, bomberos…) en las proximidades debería presentarse y estar preparado para o ayudar a un paciente que se ha caido y no puede levantarse, o para reducir a un paciente que no quiere cooperar. Códigos de color Código Negro: -En Australia, el código negro es una amenaza personal. Esta incorpora un rango de situaciones incluyendo asaltos, confrontaciones, rehenes o peligro de agresión o ataque a personas. -Amenaza de bomba. -En el código militar, código negro es amenaza de bomba o descubrimiento de un paquete sospechoso. Código Gris: -Una persona combativa careciente de armas. -Clima severo. Código Verde -Persona combativa que usa la fuerza física, especialmente armas . -Utilizado para indicar una situación de evacuación, y se puede referir a la evacuación de una planta, ala, suelo o del hospital completo, dependiendo del aviso. Código Rosa: -Contaminación de riesgo biológico de un paciente o del personal. -El paciente se encuentra bajo la influencia de sustancias ilegales. Código Púrpura: -Código de alerta australiano estándar de aviso de bomba o sustancia peligrosa. -Secuestro de rehenes o pacientes. -Departamento de emergencia que no puede aceptar más pacientes, derivándolos a otros hospitales si es posible. Código Plata: -Persona combativa que tiene en su poder un arma letal. -Situación violenta, bloqueo. Código Amarillo: -Paciente desaparecido Código Naranja: -Usado en algunos hospitales para avisar de un desastre externo que ha originado un montón de damnificados. Un bloqueo, o control del acceso a las instalaciones es una respuesta común como parte de la respuesta. Código Marrón: -Adulto desaparecido

Este pequeño programa, (hecho cuando comenzó el furor del Back Orifice) se llama "MataProcesos" y es una pequeña utilidad que cumple la función que debería estar incluída en la ventana de CTRL-ALT-DEL. Curiosamente esta ujecutable. Para cerrar (matar) un proceso, basta con hacer doble click en el item de la lista que lo representa, y responder que SI a la pregunta que MataProcesos nos hace cuando pide la confirmación. Notemos que dije que con MataProcesos podemos matar a "todos los procesos", lo cual incluye también a los procesos vitales del Windows, por lo que la primera vez, por falta de experiencia, podriamos "matar" al Windows mismo, obligándonos a reiniciar el ordenador. Este programa es útil, por ejemplo, si estamos siendo víctima de un troyano, es decir, alguien nos está "molestando", mostrando mensajes extraños en nuestra pantalla sin nuestra autorización, mostrandonos imágenes y abriendo y cerrando la bandeja de nuestro CD-ROM... Usando el MataProcesos para sacarnos de un apuro En ese caso, estamos frente a un auténtico "Lamer" (que vendría a ser algo así como un tonto que quiere ser Hacker y utiliza programas como el NetBus, Back Orifice, Sub Seven, Donald Dick o NetSphere para asustar o abusarse de los que no saben). ¿Cómo llegó hasta aquí este individuo? El, u otro similar a él, nos pasó un archivo EXE o SCR haciendonos creer que se trataba de algo muy interesante, y cuando (incautos) lo ejecutamos... probablemente no pasó nada, o algo no muy interesante que digamos... Pero en realidad lo que ocurrió fué que acabamos de instalar un "control remoto" para que este "Lamer" pueda controlar nuestro sistema a su antojo. Fuimos vilmente engañados. Ejecutamos, sin saberlo, un troyano. Tenemos que apurarnos a quitarnoslo de encima, porque por el momento también tiene acceso a nuestros archivos, para robarlos o borrarlos. El modo de usar el MataProcesos en este caso sería simplemente seleccionar el proceso adecuado (el del troyano) y terminarlo. Cómo reconocemos al troyano? Bueno, suponiendo que la lista que MataProcesos nos muestra es la siguiente: C:WINDOWSSYSTEMKERNEL32.DLL C:WINDOWSSYSTEMMSGSVR32.EXE C:WINDOWSSYSTEMmmtask.tsk C:WINDOWSEXPLORER.EXE C:WINDOWSTASKMON.EXE C:WINDOWSSYSTEMSYSTRAY.EXE C:WINDOWSPATCH.EXE C:WINDOWSWINDOW.EXE C:WINDOWSSYSTEM .EXE C:WINDOWSSYSTEMNSSX.EXE C:WINDOWSRNAAPP.EXE C:WINDOWSTAPISVR.EXE C:ARCHIVOS DE PROGRAMAICQICQ.EXE C:ARCHIVOS DE PROGRAMAOUTLOOK EXPRESSMSIMN.EXE C:ARCHIVOS DE PROGRAMAMATAPROCESOSMATAPROCESOS.EXE En este caso nos encontramos con un ordenador LLENO DE TROYANOS, es decir, su seguridad ha sido totalmente violada. ¿Cómo nos damos cuenta de eso? Hace falta estar acostumbrado al MataProcesos, en otras palabras, saber el proceso que cada archivo está ejecutando. Si tenemos en cuenta que es muy dificil que un troyano se instale en otro lado que no sea los directorios WINDOWS o SYSTEM, ya descartamos tres posibilidades (las tres últimas, pero es más seguro descartarlas cuando conocemos la función de cada una de ellas), veamos: C:ARCHIVOS DE PROGRAMAICQICQ.EXE es ni más ni menos que el ICQ, si lo matamos, se nos cierra el ICQ. C:ARCHIVOS DE PROGRAMAOUTLOOK EXPRESSMSIMN.EXE se trata, como se podrán imaginar, del Outlook Express. C:ARCHIVOS DE PROGRAMAMATAPROCESOSMATAPROCESOS.EXE este es tanto o más obvio que los anteriores, nosotros mismos acabamos de ejecutarlo. También hay que conocer otros procesos comunes de Windows, ¿y cómo lo hacemos? si se trata de algunos de los que ya nombré, yo mismo voy a presentarselos, pero si son otros que no se mustran aquí, probablemente con el método de "prueba y error". Veamos: C:WINDOWSSYSTEMKERNEL32.DLL Este es el "corazón" del Windows, si lo cerramos, tendremos que reiniciar. C:WINDOWSSYSTEMMSGSVR32.EXE Este es una utilidad interna, si la cerramos el sistema probablemente pierda estabilidad. C:WINDOWSSYSTEMmmtask.tsk Cerrar este es imposible. Siempre vuelve a aparecer. Tiene que ver con las tareas multimedia que el Windows realiza. C:WINDOWSEXPLORER.EXE Se trata del explorador. Gestiona tanto al Internet Explorer como al Windows Explorer. También gestiona la barra de tareas. Si lo cerramos se nos cierran estas tres cosas. (Generalmente se vuelve a ejecutar automáticamente) C:WINDOWSTASKMON.EXE Es el monitor de tareas de Windows. Si lo cerramos aparentemente no ocurre nada, pero no recomiendo cerrar procesos sin saber exactamente qué función cumplen, a menos que no nos moleste vernos obligados a reiniciar... C:WINDOWSSYSTEMSYSTRAY.EXE Es el "parlantito" (la bocinita) que aparece en la barra de tareas, el programa que nos dá el control del volumen de sonidos de Windows. Si lo cerramos, el parlante (la bocina) desaparece. C:WINDOWSRNAAPP.EXE C:WINDOWSTAPISVR.EXE Estos dos son los que se ejecutaron cuando nos conectamos a Internet. Si los cerramos la conexión se corta y no podremos volver a conectarnos hasta reiniciar la computadora. Pues bien, ¿qué nos queda? C:WINDOWSPATCH.EXE C:WINDOWSWINDOW.EXE C:WINDOWSSYSTEM .EXE C:WINDOWSSYSTEMNSSX.EXE ¡Ja! se trata ni más ni menos que de ¡cuatro troyanos! Toda una exageración... Nuestra seguridad (la de nuestros archivos) se ve totalmente violada por culpa de cada uno de estos procesos... ¿Cómo podemos estar seguros de que se trata de troyanos? Eso lo explico en el apartado que viene, pero en el caso de estos cuatro, basta con decir que ya son tán famosos que no hace falta hacer las comprobaciones... C:WINDOWSPATCH.EXE es el maldito patch del NETBUS C:WINDOWSSYSTEM .EXE es el servidor del Back Orifice C:WINDOWSSYSTEMNSSX.EXE es el servidor del NetSphere C:WINDOWSWINDOW.EXE es un troyano, aunque no sé exactamente cuál... (probablemente SubSeven o una versión levemente modificada del NetBus) Matando a LOS CUATRO podemos continuar navegando tranquilos, ya que el agresor perdió totalmente su poder. PERO CUIDADO, nuestro sistema seguramente fué modificado para que estos programas se ejecuten cada vez que arrancamos, y como el MataProceso no los borra del disco, sino simplemente los erradica de la memoria, no estamos a salvo de que la próxima vez que reiniciemos ¡los troyanos estén nuevamente allí! Para librarnos de ellos para siempre leamos los siguientes puntos... Aclaraciones: Para que el MataProcesos funcione hace falta tener instalados los 'runtimes' de Visual Basic 5. Si no los tenés los tenes que actualizar. Mataprocesos y Netstat, suficiente para erradicar cualquier troyano Existe una aplicación llamada Netstat, y está ubicada en C:WINDOWS. Con ella y la ayuda del MataProcesos podemos limpiar nuestra PC de troyanos. Para hacerlo correctamente hay que seguir los siguientes pasos: a) Nos desconectamos de Internet b) Cerramos todas las aplicaciones que utilicen conexiones a Internet, por ejemplo: ICQ - Internet Explorer o Netscape - GetRight - Go!Zilla - Telnet - mIRC - MSChat - Outlook - Outlook Express - etc... c) Ejecutamos el MataProcesos d) Ejecutamos una ventana de DOS e) En la línea de comandos del DOS tecleamos "netstat -a" y tomamos nota de todos los "puertos" que aparecen como "abiertos", estos aparecen en la columna "Dirección local" con el formato: : Por ejemplo, podríamos tener el siguiente listado: || Proto || Dirección local || Dirección remota || Estado || || TCP || Donatien:6711 || 0.0.0.0:0 || LISTENING || || TCP || Donatien:6776 || 0.0.0.0:0 || LISTENING || || TCP || Donatien:30100 || 0.0.0.0:0 || LISTENING || || TCP || Donatien:30101 || 0.0.0.0:0 || LISTENING || || TCP || Donatien:30102 || 0.0.0.0:0 || LISTENING || || TCP || Donatien:1243 || 0.0.0.0:0 || LISTENING || || TCP || Donatien:1035 || 0.0.0.0:0 || LISTENING || || UDP || Donatien:1035 || *:* || || Lo cual significa que tenemos procesos en nuestro ordenador que están esperando conección en los puertos: 6711, 6776, 30100, 30101, 30102, 1234, y 1035. f) Comenzamos a matar, uno por uno, los procesos que no sabemos que función cumplen. Si matamos alguno que no debíamos, y el ordenador se bloquea, ya sabemos para la próxima vez que ese proceso no es un troyano, y que no hay que matarlo Ejemplo: decido matar al proceso llamado: C:WINDOWSSYSTEMNSSX.EXE que es muy sospechoso... Acto seguido, volvemos a la ventana de DOS y pedimos otro listado de "Netstat -a", que nos devuelve lo siguiente: || Proto || Dirección local || Dirección remota || Estado || || TCP || Donatien:6711 || 0.0.0.0:0 || LISTENING || || TCP || Donatien:6776 || 0.0.0.0:0 || LISTENING || || TCP || Donatien:1243 || 0.0.0.0:0 || LISTENING || || TCP || Donatien:1035 || 0.0.0.0:0 || LISTENING || || UDP || Donatien:1035 || *:* || || Por suspuesto!!! Se han cerrado tres puertos!! (30100, 30101 y 30102, que ya no aparecen en el listado) Al estar seguros que NSSX.EXE no pertenece a ningún programa que nosotros hayamos instalado, y de que el sistema continúa ejecutándose sin ningún problema (o sea que no era parte del Windows), podemos cambiarle el nombre al archivo para que no se vuelva a ejecutar la próxima vez que reiniciemos. Para eso usamos el comando "RENAME C:WINDOWSSYSTEMNSSX.EXE C:WINDOWSSYSTEMNSSX.EX_". Nótese que tán solo le cambiamos la extensión, para, en caso de habernos equivocado, recuperar el archivo fácilmente. Podemos renombrar al archivo debido a que ya lo matamos. Si el proceso estuviera ejecutándose no podríamos modificar ni borrar el NSSX.EXE Otro modo de cambiarle el nombre es ir con el Explorador hasta el directorio C:WINDOWSSYSTEM, buscar el archivo NSSX.EXE y situados sobre él presionar F2, escribir el nuevo nombre y . Ahora, aunque no es del todo indispensable, y no es recomendable para los novatos absolutos, podríamos abrir el registro de windows con el REGEDIT y eliminar la entrada que antes ejecutaba el troyano cada vez que encendíamos la máquina. La entrada está dentro de la rama: HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRun y es la siguiente: "NSSX" y su valor es "C:WINDOWSsystem ssx.exe" Para borrarla basta con marcarla con el mouse, pulsar DEL, y confirmar. Es importante no andar borrando cualquier cosa del registro. Para aprender más sobre qué es el registro y qué programas ejecuta Windows al arrancar, lean la emisión Nro. 16 de esta misma revista en http://dzone.findhere.com . Allí también aprenderán que la rama del registro "HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRun" no es el unico lugar en el cual un troyano puede asegurarse el ser ejecutado en cada sesión. El caso de este ejemplo se trataba del famoso NetSphere, un troyano bastante nuevo, que se puede descargar de http://angelfire.com/ar/NetSphere/index2.html . Pueden usarlo para practicar, pero por favor, no sean "Lamers", no lo usen con otras personas, porque dejarían sus máquinas a merced de cualquiera, y si lo usan con ustedes mismos, tengan en cuenta de que no deben conectarse a Internet mientras tengan el troyano instalado. (justamente, para evitar eso es que explico todo esto). Sigamos con otro ejemplo, sabemos que la lista del "Netstat -a" es ahora más corta: || Proto || Dirección local || Dirección remota || Estado || || TCP || Donatien:6711 || 0.0.0.0:0 || LISTENING || || TCP || Donatien:6776 || 0.0.0.0:0 || LISTENING || || TCP || Donatien:1243 || 0.0.0.0:0 || LISTENING || || TCP || Donatien:1035 || 0.0.0.0:0 || LISTENING || || UDP || Donatien:1035 || *:* || || Pues bien, ahora procedamos a cerrar el proceso: C:WINDOWSWINDOW.EXE El sistema sigue perfectamente estable, y volvemos a pedir el "Netstat -a" y... || Proto || Dirección local || Dirección remota || Estado || || TCP || Donatien:1035 || 0.0.0.0:0 || LISTENING || || UDP || Donatien:1035 || *:* || || Ohhhhh!! Se han cerrado otros tres puertos! (aclaro que un troyano no necesariamente utiliza 3 puertos, puede utilizar más, o menos). Próximo paso: renombramos el archivo para que no vuelva a ejecutarse nunca más, vamos a la ventana de DOS, y escribimos: "RENAME C:WINDOWSWINDOW.EXE C:WINDOWSWINDOW.EX_" Como ya dije, también podemos eliminar la entrada del registro que lo ejecuta, pero como, habiendo renombrado el archivo, ya no es necesario, lo dejo librado al lector. Como en mi caso, por experiencia, sé que el puerto 1035 no se trata de un troyano, no voy a continuar matando procesos, pero si tuviera más puertos abiertos, (en el ejemplo que dí al principio había cuatro troyanos y no dos) continuaría haciendolo hasta encontrarlos todos. Quiero aclarar que no es muy comun que un ordenador esté lleno de troyanos como en estos ejemplos, pero si notan que alguien está molestándolos de un modo extraño cuando entran a Internet, intenten con esta "limpieza". Otra aclaración: Si matan procesos que no son troyanos NO HAY PROBLEMA, lo peor que puede ocurrir es que tengan que reiniciar la máquina. Sólo asegurense de no tener archivos sin grabar (como un documento de Word) para no perderlo, al momento de estar haciendo estas comprobaciones. También cabe aclarar que, aunque yo no conozco ninguno, pueden existir troyanos más "inteligentes", que no tengan puertos abiertos cuando no estamos conectados, a esos hay que detectarlos por un método diferente, o bien, intentar hacerlo mientras estamos conectados a Internet (aunque en ese caso la cosa se complicaría debido a los demás programas que utilizan Internet -como el ICQ- y abren a su vez sus propios puertos, con lo cual la lista se hace más difícil de interpretar).

El nuevo controlador fue presentado por Eagle3 como una de las exposiciones E3. Este nuevo producto está diseñado para PS3, llamado HKS Racing Contralor. Los desarrolladores del controlador sustituye el botón de los tradicionales controles de coches virtual: la izquierda el volante y los pedales de freno y de gas a la derecha. Además , el centro de la palanca de mando es una pequeña pantalla , que muestra los datos numéricos sobre la fuerza de presión sobre los pedales , así como un gráfico que acompaña a la cabeza. En este momento , no ha dado información precisa sobre la fecha de lanzamiento de los dispositivos de venta, así como su valor. No obstante , de conformidad con MotorworldHype , la novedad va a costar menos de los títulos de controlador estándar de PS3. Si, el dispositivo será un éxito se preveé , que pronto saldrá en diferentes modelos , tales como controladores diseñados para Xbox y PC.

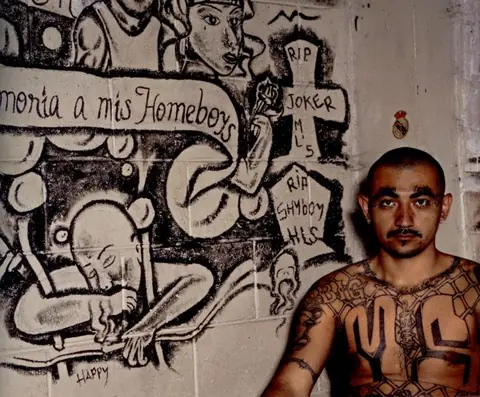

Mara Salvatrucha Mara Salvatrucha, MS-13 o "MS" son nombres con los que se conoce a una agrupación de jóvenes pandilleros, conformada en su mayoría por inmigrantes, principalmente de El Salvador, que llegaron al estado de California EE.UU., a principios de la década de los años ochenta, huyendo de las condiciones creadas por la cruenta guerra civil en ese país centroamericano (1979-1992), en una época en que al menos tres países de la sub-región estaban en pleno conflicto político y militar. Posteriormente se extiende a muchas ciudades de Estados Unidos e incorpora a otros grupos de emigrantes de otros países de América Latina, como Honduras, México, Perú, Ecuador, Guatemala y Nicaragua, que se han concentrado históricamente en California. Las acciones delictivas desarrolladas, como la violencia contra otras pandillas en ciudades norteamericanas, principalmente la conocida como la "18" (integrada mayoritariamente por emigrantes mexicanos), generó la respuesta represiva de las autoridades policiales y de inmigración de EE.UU., que rápidamente optaron por encarcelar a sus miembros y deportarlos hacia sus países de origen, lo que refuerza en estos el problema social de la delincuencia. Existe pues una transculturación del fenómeno social, que lleva a algunos a afirmar que su origen se encuentra en la repatriación de individuos que llevan con ellos el germen de tales pandillas. Nombre La palabra "mara" es el equivalente centroamericano a lo que en España sería "pandilla" "colla", esto es, grupo de amigos de la misma colonia, pueblo o del mismo instituto o escuela ("maras de estudiantes" y no tiene nada que ver con la palabra "marabunta". La Mara 18, efectivamente, al igual que la Mara 13 o Salvatrucha, nacen en Los Ángeles (Estados Unidos) en las calles 13 y 18 como respuesta defensiva ante la sociedad anglosajona, blanca y protestante. Son parte del fenómeno de pandillas de diferentes etnias en esas mismas calles que nacieron en los 60s. Efectivamente, las maras se crean en El Salvador, Guatemala y Honduras y en menor medida en Nicaragua y México con la repatrían de salvadoreños de pasaporte, pero que habían nacido y se habían criado en los EE.UU.. De esa tras- culturización arranca el fenómeno que hoy en día supone el mayor peligro para las democracias de dichos países. La palabra "salvatrucho" es el equivalente a "salvadoreño espabilado" y obviamente SALVATRUCHA es la unión de dichos salvadoreños. Posteriormente tienen entrada ciudadanos de otros países, especialmente guatemaltecos (chapines) y hondureños (catrachos). Identidad de símbolos Su rasgo de identidad característico es el número 13 expresado de distintas maneras, utilizan el color azul para representar también tomado como símbolo de la decimotercera letra del alfabeto (M) como contracción de Mara y la letra S, como contracción de Salvatrucha. El término "Salvatrucha" tuvo origen en la guerra civil que envolvió El Salvador en los años 80. De designar a los guerrilleros salvadoreños, el término pasó a referirse a cualquier joven o individuo de carácter o apariencia amenazadora. Los integrantes de la pandilla tienden a reproducir las iniciales MS en muchas formas, en su mayoría como tatuajes en la cara, el pecho y la espalda. Estos son creados a través de un lenguaje de señas que les resulta propio. Las iniciales MS X3 además se reproducen en forma de graffiti, marcando el espacio dentro de su dominio territorial. Muchos de estos hacen referencia a los orígenes geográficos de la pandilla en la ciudad de Los Ángeles. Sus enemigos suelen ser nortenos¨que utilizan el color rojo. En algunos casos hay problemas con pandillas de afro-americanos como lo Crips y los Bloods. Raíces sociales Por su conformación social tanto en su lugar de origen como en su lugar de destino, de jóvenes sin oportunidades laborales, sin educación, sintiéndose excluidos en sus países de origen y sin mayor aceptación en el país receptor, son caldo de cultivo ideal para el crimen organizado que les encarga tanto de manera directa como indirecta, realizar sus acciones delictivas de todo tipo, desde pequeñas actividades a nivel de barrios o vecindarios, hasta acciones tipo comando de asaltos o crimen por encargo, ligado a actividades de drogas, su comercialización y las disputas de mercado entre bandas rivales. En general se trata de un producto social originado por el sistema que ha excluido a inmensas mayorías de nuestros países, sin tener propuestas válidas y múltiples para el futuro de las mismas, las que hacen lo que se puede para sobrevivir, incorporando el producto de una guerra, el aprendizaje en el sub-mundo del crimen organizado, la transculturación de los deportados y las mismas condiciones de exclusión que continúan vigentes en cada lugar. Como tales condiciones continúan vigentes, ahora se aprecia que siendo tan numerosas, ampliamente distribuidas en los diversos territorios y con la necesidad imperiosa de sobrevivir, han ido posicionándose de lugar propio en las actividades ilegales en general, por lo que son tomadas por los organismos de seguridad como parte del crimen organizado, utilizando contra ellos los mismos métodos de combate para su diagnóstico y tratamiento, tanto policial, de seguridad, servicio de inmigración, político y social. Las condiciones previas y el mal de siempre: La pobreza De la época de la guerra aprendieron que las disputas entre personas o grupos las gana el más violento (escuadrones de la muerte, ejército y policía, cuerpos especiales anti-subversivos, grupos guerrilleros etc.), que el método más perenne utilizado por sus mayores era siempre violento, siendo algunos de ellos testigos o víctimas directas del uso de la violencia en contra de sus propios familiares por quienes se suponía estaban para defenderlos o protegerlos, como representantes militares o policiales de la autoridad gubernamental. Con todos estos antecedentes estos jóvenes tienen ya el estado mental y social, como recursos previos que da lugar a las herramientas más letales para utilizarlas crecientemente en cualquier momento, ya sea de supervivencia o para sus actividades cada vez más criminales. Al existir en sociedades donde ha habido conflictos bélicos, se hace muy fácil conseguir armas de todas partes, pues los distintos actores bélicos se deshacen de diversa manera de sus instrumentos, los que se ponen accesibles en una especie de mercado ilegal que surge en el momento del final oficial del conflicto. La mayoría provienen además de hogares pobres, sin ingresos suficientes para su mantenimiento o desarrollo, desintegrados, con ejemplos vivos de violencia intrafamiliar de todo tipo en contra de las mujeres de la familia, sin la tolerancia necesaria, eventualmente extrañados del hogar por medidas arbitrarias de sus mayores, encargados o responsables, y sin el aprendizaje regular de la escuela, la cual todos han abandonado en su momento, se vuelven de forma instintiva en la aplicación de mecanismos de defensa como grupo, como pandilla, que sólo conoce la violencia como forma apropiada de conducirse. A esto se agrega desde el exterior, las tradicionales, antiguas y bastante conocidas rivalidades de grupos étnicos en los territorios de EE.UU., algunos de ellos conformados específicamente para la comisión de delitos ligados al narcotráfico como forma rápida de enriquecimiento, los que encuentran en los recién llegados una especie de mano de obra apta y barata para mantener y expandir sus negocios ilegales. La deportación contínua desde EE.UU. hacia los distintos países latinoamericanos, ha potenciado la conformación local de cada grupo de pandillas, pues las unifica alrededor de las conformaciones y liderazgos deportados y finalmente, elimina de algún modo, las existentes a nivel local con diversas motivaciones, con lo que sucede la transnacionalización de las identidades existentes en el gran país del norte. El fenómeno social tiene múltiples facetas y repercusiones, siendo a la fecha uno de los temas de más difícil solución en las sociedades donde ocurre. Además se ha convertido ya en algo de naturaleza estructural, igual que la pobreza, de la cual aparece como una especialización violenta. No hay tratamiento sencillo disponible y obliga al menos en teoría, a los gobiernos a disponer de recursos, planes, medios, métodos y otros, para atender de la manera adecuada los aspectos de prevención, represión y rehabilitación de las personas involucradas actualmente. Drogas, violencia, crimen organizado, usos políticos Entre los primeros aspectos es que todo ese entorno vuelve a sus participantes muy favorables para el consumo de drogas entre sí, con lo cual se vuelven dependientes que resuelven sus recursos para el consumo de la manera más inmediata posible, entre ellas cualquier forma de delito que produce ingresos rápidos, con lo que su situación se vuelve un círculo vicioso cada vez más peligroso para ellos y para los demás, sobre todo las personas que por sus ocupaciones, actividades y recursos están en el ámbito de circulación y presencia de tales grupos. Otro aspecto importante es que por su amplio número y distribución, tiende a su visibilización como "fuentes primarias" de la violencia o como "único grupo delictivo" en algunos países sobre todo de Centroamérica, donde los políticos de turno aliados a los medios de comunicación que les son afines, han sacado provecho de la situación existentes, haciendo promesas de resolverla, como una propuesta para los electores, quienes hastiados de la violencia reinante, han favorecido con su voto a tales candidatos, que finalmente han conseguido llegar al poder de tal modo. Esto olvida entonces las otras fuentes de delitos, ya tradicionales pero que son puestos en segundo plano, mientras igual siguen cometiéndose, hay un olvido cómodo de los mismos de parte de la sociedad y de sus autoridades, con lo cual dan paso a la impunidad de los mismos.

“Que se pierdan cien gobiernos, pero que se salven los principios” (Hipólito Yrigoyen, 1916) “Ha sonado otra vez en América, para el bien del mundo, la hora de la espada” (Leopoldo Lugones, 1924, durante el acto por el centenario de la batalla de Ayacucho) “La Argentina, por su independencia recíproca, es desde el punto de vista económico una parte integrante del imperio británico” (Julio Roca hijo, vicepresidente de la Nación, 1933, tras la firma del pacto por el comercio de carnes con el Reino Unido) “Se conoce al nombre del matador, pero hace falta conocer al del asesino” (Lisandro de la Torre, 1935, una vez que se apresó a Ramón Valdez Cora, quien mató al senador Enzo Bordabehere en el Congreso de la Nación) “Se terminó el fraude” (Edelmiro Farrell, en 1943, después del golpe de Estado contra Ramón Castillo) “El aluvión zoológico del 24 de febrero parece haber arrojado a algún diputado a su banca” (Definición del diputado radical Ernesto Sanmartino, en 1947, acerca del origen de la banca de varios legisladores peronistas) “Por cada uno de los nuestros que caiga, caerán cinco de los de ellos” (Juan Domingo Perón, 1955) “No hay vencedores, ni vencidos” (Eduardo Lonardi, 1955, después del derrocamiento de Perón) “A las Fuerzas Armadas las queremos al servicio de la Nación y no como guardia pretoriana del presidente de la República” (Arturo Frondizi, 1º de mayo de 1958) “Hay que pasar el invierno” (Álvaro Alsogaray, 1959, mientras anunciaba medidas de ajuste) “Perón no viene porque no le da el cuero para venir” (Alejandro Lanusse, 1972) “Ahora resulta que esos estúpidos, imberbes, que gritan, pretenden tener más méritos que aquellos dirigentes sabios y prudentes que, desde las organizaciones gremiales, mantuvieron viva la llama del movimiento durante 18 años” (Juan Domingo Perón, 1º de mayo de 1974) “Me llevo en mis oídos la más maravillosa música que es, para mí, la palabra del pueblo argentino” (Perón, junio de 1974) “Este viejo adversario despide a un amigo” (Ricardo Balbín, julio de 1974, durante los funerales de Perón) “No habrá devaluación brusca. La tendencia de los últimos días se acaba esta semana” (Celestino Rodrigo, 1975) “No me le den mucho a Mondelli” (Pedido de María Estela Martínez de Perón al periodismo en febrero de 1976, tras designar a Emlio Mondelli como ministro de Economía) “Yo me borro” (Casildo Herreras, secretario General de la CGT, marzo de 1976) “Me estoy probando los pantaloncitos para bañarme en el Pacífico” (Luciano Benjamín Menéndez, 1978, en pleno conflicto con Chile por el Canal de Beagle) “El régimen de tabla cambiaria seguirá hasta el fin de la década” (José Alfredo Martínez de Hoz, 1980) “La inflación está muerta” (Christian Zimmermann, vicepresidente del Banco Central, 1980) “La gente nunca tuvo más plata que ahora” (Martínez de Hoz, 1980) “El que apuesta al dólar, pierde” (Lorenzo Sigaut, 1981) “Las urnas están bien guardadas” (Leopoldo Galtieri, 1981) “No digo ‘Adiós’. Digo ‘Hasta luego’” (Martínez de Hoz, 1981, al dejar el Ministerio de Economía) “Si quieren venir que vengan, les presentaremos batalla” (Leopoldo Galtieri, 1982) “¡Que traigan al principito!” (Mario Benjamín Menéndez, 1982) “El peronismo triunfará conmigo o sinmigo” (Herminio Iglesias, 1983) “Con la democracia no sólo se vota: con la democracia, se come, se cura y se educa” (Raúl Alfonsín, 1983) “Si querés que me baje los pantalones, me los bajo” (Bernardo Grinspun, ministro de Economía, 1984, ante el emisario del FMI, Joaquín Ferrán) “Señores jueces, quiero utilizar una frase que pertenece ya a todo el pueblo argentino: Nunca más” (Julio César Strassera, 1985) “Barrilete cósmico, ¿de qué planeta viniste?” (Víctor Hugo Morales, 1986) “A vos no te va tan mal, gordito” (Raúl Alfonsín, 1987) “Hoy podemos dar a gracias a Dios: la casa está en orden y no hay sangre en la Argentina. ¡Felices Pascuas!” (Raúl Alfonsín, 1987) “Les hablé con el corazón y me contestaron con el bolsillo” (Juan Carlos Pugliese, 1988) “Yo no dudo, los soldados no dudan. La duda es una jactancia de los intelectuales” (Aldo Rico, 1988) “Síganme, que no los voy a defraudar” (Carlos Menem, 1989) “Por los niños pobres que tienen hambre. Por los niños ricos que tienen tristeza” (Slogan electoral de Menem, 1989) “No me atosiguéis” (María Estela Martínez de Perón, 1989) “Si el mercado quiere dólares, le vamos a dar con el látigo” (José Luis Machinea, presidente del Banco Central, 1989) “En este país, nadie hace la plata trabajando” (Luis Barrionuevo, 1990) “Estamos mal, pero vamos bien” (Menem, 1990) “No sé si voy a sacar el país del problema económico. Pero seguro que voy a hacer un país más divertido” (Menem, 1990) “Con la convertibilidad, habrá más de seis décadas de crecimiento y prosperidad en la Argentina” (Domingo Cavallo, 1991) “La Ferrari es mía, mía, mía. ¿Por qué voy a donarla?” (Menem, 1991) “No importa de dónde vengan los capitales. Lo que importa es que vengan” (Alberto Kohan, 1991) “No tengo aspiraciones de ser reelegido en 1995. ¿Cuál es el propósito de la campaña Menem ’95. Que Menem se va en el ’95” (Menem, 1992) “En 1.000 días, vamos a poder tomar agua del Riachuelo” (María Julia Alsogaray, 1993) “Hacia 1997, la deuda externa comenzará a reducirse. Y hacia fin de siglo, será insignificante” (Cavallo, 1993) “Necesito $ 10.000 para llegar a fin de mes” (Cavallo, 1994) “Me cortaron las piernas” (Diego Maradona, 1994) “Voy a hacer m… a los evasores” (Carlos Tacchi, secretario de Ingresos Públicos, 1995) “En las sesiones largas, algunos legisladores se dan un nariguetazo” (Alberto Lestelle, secretario para la Lucha contra la Drogadicción, 1995) “Hay que dejar de robar por dos años” (Barrionuevo, 1996) “Dentro de poco tiempo se va a licitar un sistema de vuelos espaciales mediante el cual, desde una plataforma que quizás se instale en Córdoba, esas naves espaciales se van a remontar a la estratósfera y desde ahí elegir el lugar adonde quieran ir, de tal forma que en una hora y media podamos estar desde Argentina en Japón, Corea o en cualquier parte del mundo” (Menem, 1996) “Yo no escribo nombres en las servilletas, ni presiono a los medios de comunicación” (Néstor Kirchner, 1997) “La convertibilidad se mantendrá por los siglos de los siglos” (Menem, 1996) “Esos problemas no corresponden a mi jurisdicción” (María Julia Alsogaray, secretaria de Recursos Naturales, en 1996, luego de un incendio que arrasó con más de 19.000 hectáreas en la Patagonia) “Hay que meterle bala a los delincuentes” (Carlos Ruckauf, candidato a gobernador de Buenos Aires, 1999) “Cavallo es capaz de vender a la madre por un poco de poder” (Gustavo Béliz, 1999) “Dicen que soy aburrido” (Fernando de la Rúa, 1999) “Menem se cree Jesucristo” (Cavallo, 1999) “La causa de las armas me tiene podrido” (Guido Di Tella, ministro de Relaciones Exteriores, 1999) “Para los senadores tengo la Banelco” (Frase atribuida a Alberto Flamarique, ministro de Trabajo, en 2000) “Aquí no hay crisis, ni problemas” (De la Rúa, 2000, horas antes de la renuncia de su vicepresidente, Carlos “Chacho” Álvarez) “El 2001 será un gran año para todos. ¡Qué lindo es dar buenas noticias!” (De la Rúa, mensaje de fin de año de 2000) “Hay que sacar este gobierno a las patadas” (Rodolfo Daer, líder de la CGT, 2000) “De la Rúa es el Sarmiento del siglo XXI” (Cavallo, 2001) “Yo me equivoqué y pagué. Pero la pelota no se mancha” (Maradona, 2001) “El Estado nacional, en ningún caso, podrá alterar las condiciones pactadas entre el/los depositantes y la entidad financiera, esto significa la prohibición de canjearlos por títulos de deuda pública nacional, u otro activo del Estado Nacional, ni prorrogar el pago de los mismos, ni alterar las tasas pactadas, ni la moneda de origen, ni reestructurar los vencimientos, los que operarán en las fechas establecidas entre las partes” (Artículo 2º de la Ley 25.466, de Intangibilidad de los depósitos, promulgada el 24 de septiembre de 2001) “La situación del país comienza a mejorar” (De la Rúa, julio de 2001) “Que se vayan todos; que no quede ni uno solo” (Clamor popular, diciembre de 2001) “Voy a poner a la Argentina en orden y vamos a crear un millón de empleos” (Rodríguez Saá, diciembre de 2001) “Vamos a tomar el toro por las astas. En primer lugar, anuncio que el Estado argentino suspenderá el pago de su deuda externa” (Adolfo Rodríguez Saá, diciembre de 2001) “El Presidente no me convocó por mi prontuario, sino por mi capacidad” (Carlos Grosso, diciembre de 2001) “El que depositó pesos, recibirá pesos. El que depositó dólares, recibirá dólares” (Eduardo Duhalde, 2002) “La Argentina es un país condenado al éxito” (Duhalde, 2002) “Si el FMI no nos aprueba el préstamo, que sea lo que Dios quiera” (Duhalde, 2002) “Los argentinos son una manga de ladrones. Desde el primero, hasta el último” (Jorge Batlle, presidente del Uruguay, 2002) “Presidente, ¿es verdad que se viene el zurdaje?” (Mirtha Legrand, a Néstor Kirchner, junio de 2003) “No somos ni coimeros, ni corruptos” (Aníbal Fernández, ministro del Interior, diciembre de 2003) “Los piqueteros ven una pala y les da fiebre” (Aníbal Fernández, agosto de 2004) “Las discusiones fueron de peluquería” (Fernández, marzo de 2004, después del Congreso del PJ en el que se enfrentaron Cristina de Kirchner, Hilda “Chiche” Duhalde y Olga Ruitort de De la Sota) “Si Kirchner me dijera ‘Te necesito regando las plantas’, me iría a regarlas” (Rafael Bielsa, diciembre de 2004) “Sería inhumano traer gente y no proveerle el transporte” (Julio Pereyra, coordinador de campaña del Frente para la Victoria en Buenos Aires, 2005) “Cuando a alguien se le ponen escollos para gobernar, eso no es libreto peronista. Es más bien un guión de Francis Ford Coppola. Y no es doctrina peronista; es el Padrino” (Cristina Fernández de Kirchner, julio de 2005) “Señor Coto, yo lo conozco” (Kirchner, 2005) “Hay vida después del Fondo” (Kirchner, 2005) “Minga les vamos a aumentar las tarifas” (Kirchner, 2005) “El año que viene vamos a tener un candidato que será pingüino o pingüina” (Néstor Kirchner, 2006) “Espero poder ofrecerles a los porteños el mejor plan para el período 2007-2011” (Daniel Scioli, junio de 2006, cuando su objetivo político era ser jefe comunal de la Capital Federal) “No me asusta la posibilidad de tener que gobernar la provincia” (Scioli, diciembre de 2006, luego de su postulación a gobernador de la provincia de Buenos Aires). “En cualquier momento, Scioli termina siendo candidato en Santa Cruz” (Gerardo Morales, presidente de la Unión Cívica Radical, 2006) “En los próximos días, lloverá gasoil” (Guillermo Moreno, secretario de Comercio Interior, 2006) “Sí. Y nosotros vamos a estar con cucharas para juntarlo” (Respuesta de Roberto Lavagna a la promesa de Moreno) “No soy gay. Soy afrancesado” (Jorge Telerman, jefe de Gobierno porteño, 2006) “No me gorilée” (Antonio Cafiero a un periodista, 17 de octubre de 2006) “Si no disparaba, hubiera sido una masacre peor” (Emilio “Madonna” Quiroz, empleado del sindicato de camioneros que disparó en los disturbios de la Quinta de San Vicente, durante el traslado de los restos de Juan Domingo Perón, en octubre de 2006) “Cristina es un riesgo como Presidente” (Duhalde, abril de 2007) “Para ser buena política no me tengo que disfrazar de pobre” (Cristina Fernández de Kirchner, 2007) “Eso no es Pro” (Mauricio Macri, 2007) “Les pido a los porteños que dejen de votar como una isla” (Alberto Fernández, octubre de 2007) “La plata me la prestó mi hermano” (Felisa Miceli, 2007) “Me voy a ir a un café literario” (Kirchner, octubre de 2007) “No va a faltar mucho tiempo en que solamente los camioneros llenemos la Plaza de Mayo” (Hugo Moyano, diciembre de 2007) “Estos son los piquetes de la abundancia” (CFK, marzo de 2008) “Les dije que por ser mujer me iba a costar más” (CFK, marzo de 2008) “Se nos escapó Moreno” (Alberto Fernández, jefe de Gabinete, en referencia a las presiones del secretario de Comercio Interior al Campo, marzo de 2008)