l3che

Usuario (República Dominicana)

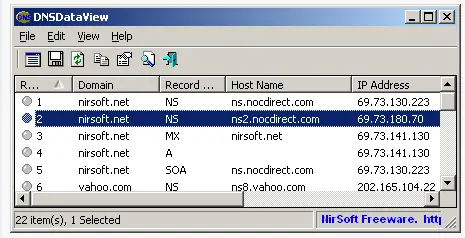

7 huellas que dejas en el PC sin saberlo La privacidad es un asunto que nunca se toma lo bastante en serio. Hoy en día, con las herramientas adecuadas, cualquiera puede entrar en tu ordenador, saber qué has estado haciendo en las últimas horas y usar esa información en tu contra. Pasar un limpiador para borrar la caché de los navegadores es útil, pero hay sitios adonde ni siquiera los limpiadores llegan. Son huellas escondidas y a veces protegidas por el sistema operativo. Te las presentamos y te explicamos cómo borrarlas. Caché de DNS Cada vez que cargas una página web en tu navegador, Windows pasa la orden a un servidor DNS para que traduzca el nombre del dominio a una dirección IP. Para ahorrar tiempo, el sistema guarda muchas de estas equivalencias en una caché aparte. Ni que decir tiene, esta información puede sacarse con facilidad. DNSDataView permite ver todas las peticions DNS guardadas por Windows Abre la opción --> File --> Load Windows DNS caché Si alguien abre la caché de DNS, por ejemplo con DNSDataView, sabrá qué páginas visitas con mayor frecuencia. Para borrarla, puedes usar esa misma utilidad o bien teclear ipconfig /flushdns en la línea de comandos. CCleaner también permite hacerlo desde la sección Sistema, pero la casilla está desactivada por defecto. Identificadores de memorias y discos USB conectados Quizá no sepas que cada vez que conectas un disco a un ordenador con Windows, su identificador queda almacenado en el Registro de Windows. Se puede sacar información tan valiosa como el número de serie, la marca, el modelo y cuando se escribió en el aparato por última vez. USBOblivion borra las huellas de todas las memorias extraíbles que conectaste en el pasado Para borrar estas huellas puedes usar USBOblivion, una utilidad portable que escanea el Registro en busca de identificadores de dispositivos de almacenamiento extraíble y los elimina. Caché de Flash y Java La caché de los navegadores web se limita a las páginas web y a las imágenes. Muchas aplicaciones web programadas con Flash y Java no se ven afectadas por la limpieza de caché clásica, puesto que almacenan archivos en las caché de los plugins. CCleaner puede borrar tanto la caché de Flash como la de Java, pero si prefieres tener más control sobre lo que borras hay que recurrir a los paneles de cada complemento. Para Flash, entra en Panel de control de Flash y echa un vistazo al contenido. Cookies, imágenes, sonidos, partidas de juegos web... la caché de Flash es una mina Por lo que se refiere a Java, sigue estos sencillos pasos del manual de Oracle. Si quieres evitar que Java almacene contenido temporal en el ordenador, desmarca la primera casilla de la Configuración de archivos temporales. Borrar la caché de Java es bastante sencillo: solo tienes que hacer clic en Borrar archivos... Archivo de paginación (Pagefile.sys) El archivo de paginación, conocido también como espacio de intercambio o swap, se utiliza como memoria virtual en PC que no tienen suficiente RAM para algunas tareas. En el swap acaban muchos datos confidenciales. En este artículo de Microsoft se explica cómo solicitar a Windows que limpie el archivo Pagefile.sys cada vez que se apague el equipo. Debes abrir el Editor de Registro (regedit.exe) y cambiar el valor ClearPageFileAtShutdown de esta clave: HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management El tipo debe ser REG_DWORD y el valor igual a 1. Ten en cuenta que activando esta limpieza el apagado tomará más tiempo, pero te asegurarás de que no queden contraseñas u otros datos en la memoria de intercambio. Cambia el valor de ClearPageFileAtShutdown a 1 para activar el borrado del swap al apagar Archivos borrados Como explicamos en nuestro especial sobre borrado seguro, cuando borras un archivo desde la Papelera no lo estás eliminando para siempre; el PC evita emprender una tarea tan costosa como sobrescribir el disco varias veces. El prodigioso Hardwipe borra archivos e incluso discos enteros de forma segura Para eliminar archivos con total garantía de irreversibilidad, usa Hardwipe. Está traducido al español y es muy fácil de usar. Un correcto uso de herramientas de este tipo impide que Recuva y similares sean eficaces. Fechas de los archivos Cuando creas o modificas un archivo, el sistema toma nota del momento en que llevaste a cabo esas operaciones. Así, las fechas de creación, modificación y último acceso pueden decir mucho sobre la vida del documento. Cambiar estas fechas de manera efectiva es tan sencillo como usar Timestomp o File Touch. Con File Touch puedes cambiar la fecha y hora de muchos archivos a la vez Metadatos Los metadatos son el carnet de identidad de un archivo. Pueden contener datos sobre el autor, el momento en que se creó el documento o el lugar en que tuvo lugar la edición. Útiles para algunos, peligrosos para otros, conviene saber cómo se borran. Metadatos EXIF de una foto en formato JPG. Aparecen la cámara y la fecha original En el especial sobre metadatos presentamos las mejores herramientas para eliminar y editar metadatos, como MetaStripper y Doc Scrubber. La mejor medida, con todo, consiste en configurar los programas de antemano para que no graben metadatos.

![[MEGA POST] Subsonic 4.0](https://storage.posteamelo.com/assets-adonis/assets/2018/01/05/grn-xCQ9nR8rOeH.webp)

Subsonic 4.0 (tutorial de instalación) Subsónico es una serpentina libre, los medios de comunicación basado en la web, facilitando el acceso ubicuo a la música. Se usa para compartir su música con amigos, o para escuchar su propia música en el trabajo. Usted puede transmitir a los jugadores de forma simultánea, por ejemplo, para un jugador en su cocina y otro en su sala de estar. Subsónico está diseñado para manejar grandes colecciones de música muy (cientos de gigabytes). Aunque optimizado para streaming de MP3, funciona para cualquier formato de audio o video que puede transmitir a través de HTTP, por ejemplo, AAC y OGG. Mediante el uso de transcodificador plug-ins , subsónico apoya sobre la marcha de la conversión y el streaming de prácticamente cualquier formato de audio, incluyendo WMA, FLAC, APE, Musepack, WavPack y Reducir. Si usted tiene restricciones de ancho de banda, puede establecer un límite máximo para la tasa de bits de la música de los arroyos. Subsónico entonces automáticamente volver a muestrear la música a una velocidad de bits adecuada. Además de ser un servidor de streaming de medios de comunicación, subsónico funciona muy bien como una máquina de discos locales. La interfaz web intuitiva, así como servicios de búsqueda y el índice, se han optimizado para la navegación eficiente a través de las bibliotecas grandes medios de comunicación. Subsónico también viene con un receptor de podcasts, con muchas de las mismas características que usted encuentra en iTunes. Basado en la tecnología Java, subsónico se ejecuta en la mayoría de plataformas, incluyendo Windows, Mac, Linux y variantes de Unix. Subsónico es software de código abierto bajo licencia GPL . instalacion en windows: En Windows, la forma más fácil de instalar subsónico es siempre utilizando el Windows Installer: subsónicas-xx-setup.exe . Se instala subsónico como un servicio, disponible en el Panel de control> Herramientas> Servicios Administrativos , que se inicia automáticamente al iniciar sesión en Windows. También crea vínculos en el menú Inicio: Inicio> Programas> subsónico . Desde este menú se puede iniciar / detener el servicio subsónico, abra la página web subsónico, o cambiar la configuración básica, como el puerto número subsónico debe utilizar. También puede hacer clic sobre el pequeño icono de la bandeja submarino amarillo. Si va a actualizar una instalación existente de subsónico, usted no tiene que desinstalar la versión antigua primero. En cualquier caso, los valores existentes de subsónico se conservan. Después de la instalación y puesta en subsónico, abra la página web subsónico en http://localhost . link de descarga: http://www.subsonic.org/pages/download2.jsp?target=subsonic-4.4-setup.exe Debian/Ubuntu instalacion: Esta opción se aplica a la instalación de Debian Linux, incluyendo Ubuntu. En primer lugar, instalar Java: sudo apt-get install openjdk-6-jre Descargar el subsónico: deb. paquete e instalarlo dpkg-i subsónicos sudo-xxdeb Tenga en cuenta que el programa de instalación configura el sistema para iniciar subsónico automáticamente al arrancar. Después de la instalación, abra la página web subsónico en http://localhost:4040 . Transcodificadores Para hacer uso de la poderosa subsónico transcodificación función, es muy recomendable instalar algunos fabricantes transcodificadores tercero: sudo apt-get install flac lame vorbis-tools faad ffmpeg Configuración avanzada Para cambiar el número de puerto, la memoria de configuración de Java o de inicio de otros parámetros, editar la variable SUBSONIC_ARGS en / etc / default / subsónicos . Para reiniciar subsónico, se reinicie el servicio sudo subsónicos Solución de problemas Compruebe los registros en / var / subsónicos . Link de descarga sitio oficial: http://www.subsonic.org/pages/download2.jsp?target=subsonic-4.4.deb Mac instalcion: Descargue el paquete de instalación y ejecutarlo. Esto instala Subsonic.app en aplicaciones. Comience por la apertura de aplicaciones y haga clic en el icono de subsónico. Un icono de auricular pequeño aparecerá en la barra de menú. Si desea subsónico que se inicie automáticamente al iniciar sesión, haga clic en el icono subsónico en el banquillo y seleccionar "Abrir al iniciar sesión". Después de la instalación y puesta en subsónico, abra la página web subsónico en http://localhost:4040 . Configuración avanzada Para cambiar el número de puerto, la memoria de configuración de Java o de inicio de otros parámetros, editar / Aplicación / Subsonic.app / Contents / Info.plist . Solución de problemas Si subsónico no se inicia correctamente se puede solucionar poniendo en marcha desde la línea de comando: / Aplicaciones / Subsonic.app / Contents / MacOS / JavaApplicationStub . También puedes ver los registros en / Library / Application Support / subsónico . Descarga directa Sitio Oficial: http://sourceforge.net/projects/subsonic/files/subsonic/4.4/subsonic-4.4.pkg/download?use_mirror=voxel Primeros pasos Después de la instalación y puesta en subsónico, abra la página web subsónico. La dirección de Internet puede variar dependiendo de la instalación de sus opciones, pero suele ser http://localhost o http://localhost:4040 . 1 Creación de carpetas de música Debe informar a subsónico donde guardas tu música. Seleccione Configuración> carpetas de música para agregar una o más carpetas. Tenga en cuenta que si agrega más de una carpeta de música, aparecerá una lista en la parte izquierda de la pantalla donde puede seleccionar la carpeta activa. También tenga en cuenta que subsónico organizará su música de acuerdo a la forma en que se organizan en el disco. A diferencia de muchas otras aplicaciones de música, subsónico no organizar la música según la información de etiquetas incrustadas en los archivos. (Lo hace, sin embargo, también lea las etiquetas para fines de presentación y de búsqueda.) En consecuencia, se recomienda que las carpetas de música que añadir a subsónico se organizan en un "artista / álbum / canción" manera. Hay directores de música, como MediaMonkey , que puede ayudarle a lograrlo. 2 Configuración de acceso remoto Con protección puede acceder a su música en cualquier lugar en Internet o desde tu iPhone o Android. Sin embargo, con el fin de hacer que ciertas condiciones se deben cumplir: El router debe tener una dirección IP pública y debe ser accesible desde Internet. Esto es cierto para la mayoría de las conexiones a Internet en casa. El router debe ser compatible con el protocolo UPnP o NAT-PMP para que subsónico se puede configurar el reenvío de puerto adecuado. Si su router no es compatible con esta tendrás que configurar el reenvío de puertos manualmente. 2.1 automático de reenvío de puertos Para habilitar el reenvío de puertos automática en subsónico, vaya a Configuración> Red y active la opción "automáticamente configurar el router ..." opción. Haga clic en el botón Guardar y prestar mucha atención al mensaje de estado que se muestra. Si recibe un mensaje de error, primero debe tratar de configurar el router para habilitar UPnP (o NAT-PMP si usted tiene una AirPort de Apple). Si el error persiste, o el router no es compatible con UPnP, siga las instrucciones de abajo. Si funciona, el servidor se subsónico a intervalos regulares (cada hora) en contacto con el router y decirle que transmita las conexiones entrantes (de Internet) para el servidor subsónico. 2.2 Manual de reenvío de puertos Si la opción automática no funciona todavía se puede configurar manualmente. Consulte portforward.com para obtener instrucciones específicas a su router. Tenga en cuenta que las instrucciones que contienen medidas importantes sobre la manera de configurar una dirección IP estática para el equipo. Debe seguir estos. Más adelante en el proceso, usted encontrará que subsónico no está en la lista de aplicaciones, así que seleccione la opción "por defecto" Guía lugar. Al llegar al punto en que el router pide y el público los puertos privados , introduzca el número de puerto del servidor subsónico está usando (normalmente en Windows 80 y 4040 en otros sistemas operativos) para ambos valores. Si se le pregunta por un protocolo , seleccione TCP. Si no está seguro de lo que nada de esto significa que probablemente tendrá que consultar a alguien con la experiencia de configuración de red. 2.3 Configuración de la dirección de subsonic.org personales Una vez que el reenvío de puertos configurado correctamente, el siguiente paso es conseguirse una fácil de recordar la dirección web. Que va a utilizar esta dirección para acceder a su servidor subsónico de la Internet. Desde Ajustes> Red puede registrar su dirección. (Recuerde que debe iniciar sesión con derechos de administrador). Habilitar el "acceso a su servidor a través de Internet ..." opción, y escriba su dirección preferida, por ejemplo http://joe.subsonic.org. Haga clic en el botón Guardar, y prestar atención al mensaje de estado que se muestra. Tenga en cuenta que subsónico también realizará una prueba para asegurarse de que la dirección web funciona correctamente. Si la prueba no podría ser una indicación de que el reenvío de puertos no está configurado correctamente. Si no desea utilizar una dirección de subsonic.org puede obtener servicios similares de proveedores de DNS dinámico como dyndns.com. 2.4 Solución de problemas En esta sección se describen algunos problemas de red comunes y cómo solucionarlos. enrutadores múltiples. Puede haber más de un router en su red, por ejemplo, tanto un "interior" del router inalámbrico y un "exterior" (la más cercana a la Internet) módem de cable o la fibra con el enrutamiento habilitado. Usted debe asegurarse de que el tráfico entrante recibida por el exterior del router se envía al router interno (que a su vez, reenvía el tráfico en el servidor del subsónico). Usted puede hacer esto mediante la configuración de reenvío de puertos en el router externo (reenviar el tráfico al router interno), o la configuración en modo puente . El ISP debe ser capaz de ayudarle si tiene problemas con esto. Puerto bloqueado por el ISP. Muchos ISP (Internet Service Provider) bloquear el tráfico entrante en el puerto 80, que es utilizado por la mayoría de servidores web. Subsónico utiliza el puerto 80 por defecto en Windows. Usted puede evitar esto mediante la configuración de subsónico para utilizar un puerto diferente. Abra el Panel de control subsónico haciendo clic en el icono de la bandeja subsónico. Cambiar el número de puerto a cualquier número al azar entre 1025 y 65.000. Si configura el reenvío de puertos manual (véase más arriba), recuerde que debe actualizar eso también. Firewall. Es posible que se ejecute el software servidor de seguridad (en el servidor subsónico) bloquea el tráfico entrante que. Si este es el caso, en primer lugar intentar apagar el firewall. Si esto ayuda, a su vez el firewall de nuevo y configurarlo para permitir el tráfico entrante a subsónico. Nota: La versión del instalador de Windows de subsónico configurará automáticamente el incorporado en Windows Firewall. 3 El registro de su clave de licencia La mayoría de las funciones de subsónico son gratuitos, pero algunos (como el teléfono móvil de streaming) requieren una licencia después de la versión de prueba gratuita de 30 días. Usted obtiene la clave de licencia mediante la donación de 10 € o más para el proyecto subsónico. Después de recibir la clave de licencia por correo electrónico, debe registrarlo en el servidor de la siguiente manera: Haga clic en "Done" en la esquina superior derecha de la interfaz web subsónico. Introduzca la dirección de correo electrónico y la clave de licencia que usted recibió por correo electrónico. 4 https Uso Para mejorar la seguridad, puede activar la encriptación HTTPS. En Windows, abra el Panel de control subsónico haciendo clic en el icono de la bandeja subsónico, a continuación, habilitar https en el puerto especificado (por defecto 443). En Linux, añada - https-port = 4443 (o cualquier otro puerto) a SUBSONIC_ARGS en / etc / default / subsónicos (Ubuntu / Debian) o / etc / sysconfig / subsónicos (Fedora / RPM). Si quieren configurar mas aun su subsonic aqui les dejo una guia mas completa para la encriptacion de un IP publico al sussonic Cheka el link es muy bueno. http://monroeworld.com/android/subsonic/ Recuerda Comentar es Agradecer

configuración del Ubiquiti Nanostation 2 y 5 (AirOS 3.1.1 ) Para hacer un enlace Punto-a-Punto entre 2 Ubiquiti Manual El objetivo de este manual es configurar dos equipos Ubiquiti Nanostation en modo WDS para hacer un enlace punto-a-punto. La versión del AirOS (firmware) de los ubiquiti se ha utilizado es la 3.1.1, recomendamos actualizar los dispositivos a la última versión de firmware que esté en la página del fabricante. Existen dos posibilidades para ello; 1- Arquitectura cliente – servidor (Cliente – AP) 2- Punto de acceso WDS contra Estación WDS. ¿Cuándo puede ser útil este escenario? Por ejemplo para unir dos naves en puntos remotos y llevar el ADSL de una a otra, o bien para establecer comunicaciones entre ambas naves. Lo mismo se puede aplicar para un usuario que tiene una casa y un apartamento y quiere interconectarlos, y un sin fin más de escenarios en los que esta configuración puede ser útil. Importante: Estos escenarios son válidos siempre que exista visión directa entre los dos puntos. Para ello vamos a montar el siguiente escenario: partimos de dos puntos distantes, en el que uno de ellos disponemos de conexión a Internet y queremos unirlo con otro punto remoto para poder compartir los recursos del primero y poder navegar por Internet. En el primer punto disponemos de un modem/router con salida a Internet y uno o varios PC’s. En el punto remoto disponemos de una serie de PC’s y un switch pero sin salida a Internet, solo trabajan en LAN. Para unirlos vamos a usar 2 Ubiquiti modelo NanoStation 2 o 5, dependiendo de la frecuencia en la que queramos operar. Para este ejemplo en concreto utilizaremos 2 equipos NanoStation2, configurados en modo WDS, uno de ellos como Punto de acceso WDS y el otro como Estación WDS. A continuación podemos ver un esquema detallado de la instalación, donde aparecen todos los elementos comentados, los 2 NanoStation, el router/modem, PC’s y cableados que podemos tener. Fig.1- Esquema de la instalación En el esquema ya se ven las configuraciones, pero de todas formas ahora las detallamos para que no haya lugar a errores. Primero configuraremos el NanoStation1 como Punto de acceso WDS, le asignaremos la IP que nos interesa y le fijaremos el SSID. Configuración del NanoStation1: -En modo Punto de acceso WDS. -Tener una IP conocida (para este ejemplo es 192.168.11.101) -Tener un SSID conocido (para este ejemplo es NS1) -Encriptación WEP (La actual versión 3.1.1 no permite usar sobre WDS otra encriptación que no sea WEP). Primero accedemos al dispositivo, por defecto tiene la IP 192.168.1.20, login: ubnt y como password: ubnt Una vez logeados, cambiamos la IP (Network -> Network Settings) y le asignamos la que queramos, en este caso la 192.168.11.101, le damos a “CHANGE” para aplicar los cambios. Recordar de cambiar también el rango IP en la propiedades TCP/IP de la tarjeta de red. Manual Fig.2- Cambiar dirección IP del dispositivo. Una vez le hemos puesto la IP de nuestro rango, procedemos a configurar los parámetros del dispositivo. En este caso accedemos al menú de “LINK SETUP” y especificamos las siguientes opciones: Modo inalámbrico: Punto de acceso WDS Conexiones WDS: La dirección MAC del cliente WDS. SSID: NS1Codigo de país: Spain Modo IEEE 802.11: B/G Mixto Anchura del espectro: 20Mhz ( Seleccionable hasta 40Mhz en NanoStation5 para obtener mayor ancho de banda ) Canal: 7 Seguridad: WEP Fig.3- Configuración Punto de Acceso WDS, LINK SETUP. Una vez configurado el primer dispositivo como “Punto de acceso WDS” procederemos a configurar el segundo como “Estación WDS” de la manera que se muestra en el siguiente punto. Configuración del NanoStation2: -En modo Estación WDS. -Tener una IP conocida (para este ejemplo es 192.168.11.102) -Tener un SSID conocido al que conectar (para este ejemplo es NS1) -Establecer encriptación, en este caso WEP. Primero accedemos al dispositivo, por defecto tiene la IP 192.168.1.20, login: ubnt y password: ubnt Una vez logeados, cambiamos la IP (Network -> Network Settings) y le asignamos la que queramos, en este caso la 192.168.11.102, le damos a “Change” para aplicar los cambios. Fig.4 - Cambiar IP del dispositivo Una vez le hemos puesto la IP de nuestro rango, procedemos a configurar los parámetros del dispositivo. En este caso accedemos al menú de “LINK SETUP” y especificamos las siguientes opciones: Modo inalambrico: Estación WDS ESSID: Pulsar en seleccione y elegir la que queramos, en este caso NS1 Codigo de país: Spain Modo IEEE 802.11: B/G Mixto Anchura del espectro: 20Mhz ( Seleccionable hasta 40Mhz en NanoStation5 para obtener mayor ancho de banda ) Seguridad: WEP Fig.5- Configuración Estación WDS, LINK SETUP. Una vez hayamos configurado los dos equipos uno como “Punto Acceso WDS” y el otro como “Estación WDS” lo único que tenemos que hacer es comprobar que se hayan enlazado y alinearlos para su correcto funcionamiento. Para comprobar que se hayan enlazado y conectado tenemos que acceder a la pestaña de “MAIN” del NanoStation que hemos configurado como “Estación WDS” por ejemplo, y observar los valores de fuerza de señal. Los valores para establecer un enlace operativo son de entre -85 dBm y -65 dBm, inferiores a -85 dBm causarán un posible corte en el enlace. Valores por encima de -65 dBm indican un exceso de señal y causarán un comportamiento anómalo en el dispositivo. Ajustar la potencia de salida hasta conseguir estos valores de enlace. Fig.6- Estado del dispositivo enlazado en MAIN. Una vez comprobado que se hayan enlazado (Pestaña Main) y estén conectados los dos dispositivos únicamente nos quedará alinear las antenas lo mejor posible y comprobar que los dos dispositivos que hemos instalado y configurado funcionan correctamente. El siguiente paso y último, es ajustar los parámetros para obtener los mejores rendimientos. Se ha de ajustar la distancia entre los puntos para un óptimo funcionamiento. Movemos la barra de Distancia según nos convenga ajustándola a la distancia real. En la pestaña antena debemos seleccionar la polaridad de la antena, siempre la misma en ambos dispositivos. Fig.7- Configuración avanzados Una vez tengamos correctamente alineados los dos dispositivos únicamente nos quedará comprobar que los dos dispositivos están configurado correctamente y comprobar que el enlace punto a punto que queríamos realizar al principio de la instalación funciona correctamente. Para ello abriremos una consola de MS-DOS y desde uno de los dos dispositivos lanzaremos un “ping” a la dirección IP (192.168.11.101) del propio dispositivo y a la del otro dispositivo (192.168.11.102) y si todo funciona correctamente obtendremos respuesta por parte de los dos, en nuestro caso hemos lanzado un ping desde el que hemos configurado como “Estación WDS” pero sería indiferente realizarlo de manera inversa. pues el resultado sería el mismo ya que están enlazados entre si. Podemos observarlo en la fotografía siguiente: Fig.8-Enlace funcionando satisfactoriamente. Para más información, configuraciones, manuales y problemas podeis consultar la web del fabricante: http://www.ubnt.com Para hacer una conexión punto a multipunto, el procedimiento es el mismo, pero en el AP WDS se han de poner las MACs de los otros puntos remotos (multipuntos) que como máximo pueden ser 6.

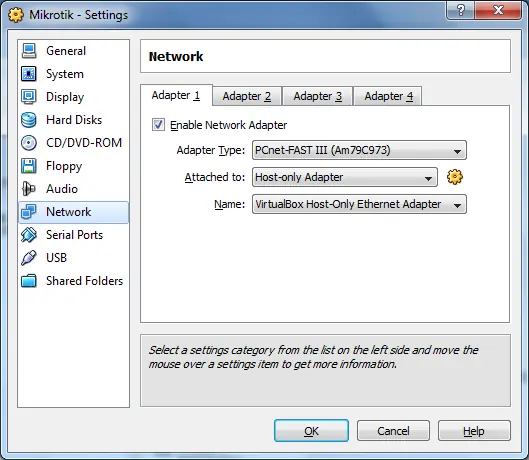

Les voy a mostrar cómo hacer que sea accesible a través de HostOS Winbox. Winbox es una aplicación de interfaz gráfica de usuario para administrar y configurar Mikrotik. Será mucho más fácil de manejar utilizando Mikrotik Winbox de CLI. Hay dos formas de acceder utilizando Mikrotik Winbox instalado en VirtualBox: 1. Asignación de la dirección IP Ether1 a la misma red de VirtualBox Host-Only Network. Ésta es la manera más fácil. Deberá adjuntar el adaptador de red de Mikrotik a 'sólo host Adaptador' pertenecen 'VirtualBox Host-Only Ethernet Adapter ". Vea la imagen a continuación: Configuración del adaptador (haga clic para agrandar) Más tarde, usted tiene que configurar la dirección IP de Ether1 de Mikrotik ser la misma red de VirtualBox Host-Only Network. La dirección IP predeterminada asignada a esta Ethernet es 192.168.56.1/24, de cource puede cambiar esta dirección IP como desee. Puede comprobar la dirección IP mediante el uso de 'ipconfig' (Windows) o 'ifconfig' (Unix / Linux). Vea la imagen a continuación: Virtualbox Ethernet Adapter (haga clic para agrandar) Ahora ejecuta el sistema operativo Mikrotik corriendo en Virtualbox. Inicia sesión usando 'admin' y la contraseña vacía. Configure la dirección IP de Ether1 a 192.168.56.2/24 o cualquier dirección IP aún en la misma red. dijo:ip address add address=192.168.56.2/24 interface=ether1 Después de configurar la dirección IP ethet1, intente hacer ping a la dirección IP del host sistema operativo (Windows). dijo:C: Users Fuad Nahdi> ping 192.168.56.2 192.168.56.2 Pinging con 32 bytes de datos: Respuesta desde 192.168.56.2: bytes = 32 tiempo <1ms TTL = 64 Respuesta desde 192.168.56.2: bytes = 32 tiempo = 2ms TTL = 64 Respuesta desde 192.168.56.2: bytes = 32 tiempo <1ms TTL = 64 Respuesta desde 192.168.56.2: bytes = 32 tiempo <1ms TTL = 64 Estadísticas de ping para 192.168.56.2: Paquetes: enviados = 4, Recibidos = 4, Perdidos = 0 (0% perdidos), Tiempos aproximados de ida y vuelta en milisegundos: Mínimo = 0ms, Máximo = 2ms, Media = 0ms Si Mikrotik responde al ping, que está listo para acceder a ella usando Winbox. Ejecutar Winbox ahora y configurado para conectarse a: 192.168.56.2. Vea la imagen a continuación: Haga clic en el botón "Connect" y si no hay errores que con éxito se debe iniciar sesión en el Mikrotik usando Winbox.

la verdad sobre Facebook LASTIMOSAMENTE LAS COSAS BUENAS QUE UNOS HACEN, OTROS LA APROVECHAN PARA HACER EL MAL... Esta semana en la televisión hubo reportaje todos los días con Joaquín López Dóriga (periodista mexicano) sobre Facebook, Hi5, Myspace, Sonico, etc y lo peligroso que son. Viene un reportaje diario en el periódico MILENIO, sobre como los secuestradores tienen como fuente de información directa y confiable los blogs, el Facebook y el Hi5. Entrevistaron a unos secuestradores y dicen que entran a la red y ven los ROSTROS, la casa, los carros, las fotos de viaje y saben el nivel social y económico que tienen quienes ahí aparecen. Ya en televisión uno de ellos había declarado que antes batallaban mucho para reconocer a los candidatos a secuestros, pero que ahora con el Facebook y la información que ponemos voluntariamente en la red, ya no se confunden ni tienen que investigar en donde viven o en que escuela estudian y a donde viajan y quienes son sus papas, hermanos y amigos. Eso pasó con Alejandro Marti, (Joven mexicano muerto por sus secuestradores) que de todo ponía. La familia acaba de cerrar su blog después de darse cuenta de la cantidad de información potencialmente peligrosa que el joven había puesto ahí con alegría y sin sospechar que estaba armando a quienes lo mataron. Protejan a sus hijos y protéjanse ustedes; ya no pongan información peligrosa en la red. LA VERDAD SOBRE 'FACEBOOK' Facebook está vendiendo la información de sus usuarios al mejor postor. Cito textualmente: 'Lo que muchos usuarios no saben es que de acuerdo a las condiciones del contrato que virtualmente asumen al hacer clic en el cuadro 'acepto', los usuarios le otorgan a Facebook la propiedad exclusiva y perpetua de toda la información e imágenes que publican.' De hecho, resalta el experto, los afiliados 'automáticamente autorizan a Facebook el uso perpetuo y transferible, junto con los derechos de distribución o despliegue público de todo lo que cuelgan en su página Web.' Los términos de uso le reserva a Facebook el derecho a conceder y sub-licenciar todo 'el contenido del usuario' a otros negocios. Sin su consentimiento, a muchos usuarios les convirtieron sus fotografías en publicidad, transformando un comercio privado en endosos públicos. De repente todo lo que sus afiliados publicaron, incluyendo sus fotografías personales, su inclinación política, el estado de sus relaciones afectivas, intereses individuales y hasta la dirección de la casa, se envió sin su autorización expresa a millares de usuarios. Hay que creerle a Mr. Melber cuando asegura que muchos empleadores gringos al evaluar hojas de vida revisan Facebook para conocer intimidades de los solicitantes. La prueba que una página en Facebook no es para nada privada se evidenció en un sonado caso donde la Universidad John Brown expulsó a un estudiante cuando descubrió una foto que colgó en Facebook vestido de travesti Otra evidencia sucedió cuando un agente del Servicio Secreto visitó en la Universidad de Oklahoma al estudiante de segundo año Saúl Martínez por un comentario que publicó en contra del presidente.. Y para colmo de males, el asunto no termina si el usuario se decide retirar Aun cuando los usuarios cancelan la membresía, sus fotos e información permanecen abordo, según Facebook, por si deciden reactivar su cuenta Es más, el usuario no es retirado inclusive cuando fallece. De acuerdo a las 'condiciones de uso,' los dolientes no pueden obligar que Facebook descuelgue los datos e imágenes de sus deudos, ya que cuando el finado aceptó el contrato virtual le otorgó a Facebook el derecho de 'mantenerlo activo bajo un status especial de conmemoración por un período de tiempo determinado por nosotros para permitir que otros usuarios puedan publicar y observar comentarios sobre el difunto.' Sepan los usuarios de Facebook que son partícipes indefensos de un escenario, los académicos califican como el caso de espionaje más grande en la historia de la humanidad. De paso se convierten de manera inconsciente en los precursores del fenómeno de 'Big Brother' te está observando. Alusión directa a la intromisión abusiva del estado en los asuntos privados del ciudadano común para controlar su comportamiento social, tema de una novela profundamente premonitoria escrita en 1932 por el británico Aldous Huxley: 'Un Mundo Feliz.' VEAN EL VIDEO: link: http://www.youtube.com/watch?v=http://www.youtube.com/watch?v=xzTgIdNW6lg P.D.: Esta informacion, no tiene fuente, fue informacion enviada por correo electronico. AHORA YA LO SABEN!!!, , LA VERDAD ES CRUEL!! COMENTEN, PUNTUEN Y RECOMIENDEN!!. SALUDOS

Hackers atacaron a Google, Mozilla y Microsoft Un grupo de hackers intentó violar los sistemas de seguridad de Google, Microsoft, Yahoo!, Mozilla y Skype y suplantar su identidad para acceder a datos de los usuarios. El origen del ataque, que fue detectado a tiempo, se sitúa en servidores de Irán y se llevó a cabo utilizando los códigos de seguridad SSL de las páginas. Se trata de una herramienta que garantiza la identidad de las webs, permitiendo que los usuarios estén protegidos y cuenten con garantías durante su navegación. Aparentemente, los ciberdelincuentes habrían tenido acceso a una de las empresas que emiten los códigos de seguridad SSL, y una vez que obtuvieron estos códigos intentaron hacerse pasar por las webs de los gigantes de Internet para controlarlas. Algunos de los objetivos del ataque fueron el servicio de correo Gmail de Google, y Windows Live de Microsoft, donde se intentó introducir un sistema que desviaba el tráfico a los servidores pirata, destinados a capturar datos de autentificación y contraseñas de los usuarios. Esta no es la primera vez que se descubren amenazas informáticas perpetradas desde Irán, dado que el país asiático ya generó otras polémicas en materia de seguridad después de haber sufrido un ataque con el conocido virus Stuxnet. Fuente: http://www.***/noticias/hackers-iranies-atacan-a-google-yahoo-mozilla-y-microsoft/ COMENTEN saludos

QUITAR CONTRASEÑAS RAR!! en solo 1mb!! HOLA AMIGOS TARINGUEROS EL DIA DE HOY NO HIZE GIF JAJAJAJA EL DÍA DE HOY LES TRAIGO ESTE PROGRAMA LIVIANIZIMO!!! Y MUY UTIL SE LLAMA ARAR. CON EL PUEDES DESCOMPRIMIR LOS ARCHIVOS SIN NECESIDAD DE TENER EL PASS ADEMAS DE TODO PUEDES REPARAR LOS ARCHIVOS DAÑADOS!!SIN MAS PALABRAS LES DEJO IMÁGENES PARA QUE VEAN QUE ES VERDAD!! AGRADEZCAN Y DEJEN PUNTOS SI TIENEN QUE CUESTA MUCHO TRABAJO Y TIEMPO LLEVARLES ESTOS APORTES, ADEMAS ES RETROALIMENTACION PARA SEGUIR POSTEANDO, GRACIAS A TODOS Ya soy New Full User, así que no les pido puntos, pero comenten para que este post no esté hecho en vano Link: https://www.dropbox.com/s/ojqetojwx0nqn66/Quitar%20las%20contrase%C3%B1as%20de%20los%20archivos%20.rar Si quieres ver mas de mis post visitas estos http://www.taringa.net/posts/hazlo-tu-mismo/12825349/Quitar-la-clave-de-admisisrador-de-la-pc.html http://www.taringa.net/posts/imagenes/10737840/Hay-Imagenes-que-no-se-pueden-Explicar-_Parte-1_.html

Hay Imágenes que no se pueden Explicar (Parte 2) En que qedamos? Se puede decir mas alto, pero no mas claro. Ojo, Hay cronometros eh! Buena oferta.. Mientras te muerde te pregunta si te duele.. Menos mal! Si no has visto la primera parte clic http://www.taringa.net/posts/imagenes/10737840/Hay-Imagenes-que-no-se-pueden-Explicar.html