Vulnerabilidades en PuTTY

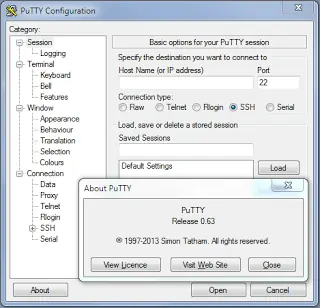

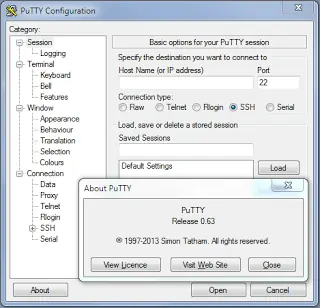

Se ha publicado la versión 0.63 de PuTTY, uno de los clientes SSH más utilizados en la plataforma Windows. La actualización solventa cuatro problemas de seguridad que permitirían ataques Man-in-the-Middle (MitM) y la recuperación de claves.

PuTTY (Port unique Terminal TYpe) es una implementación libre de Telnet y SSH para plataformas Windows y Unix, desarrollado y mantenido principalmente por Simon Tatham.

Se ha liberado una nueva versión de PuTTY que corrige cuatro vulnerabilidades. Tres de ellas podrían ser utilizadas para llevar a cabo ataques Man-in-the-Middle (MitM), aunque no se descarta que también pudieran ser aprovechadas para ejecutar código arbitrario. La última permitiría la recuperación de claves almacenadas en memoria.

Se explican a continuación con más detalle:

CVE-2013-4206: un error de falta de comprobación de límites en la función 'modmul', que realiza multiplicaciones modulares y se utiliza durante la validación de firmas DSA, podría provocar una corrupción de memoria. Ha sido descubierta por Mark Wooding.

CVE-2013-4207: un error al intentar dividir por cero en el cálculo del inverso modular entre dos números (los cuales deben ser primos entre sí para que exista) durante el procedimiento de validación de firmas DSA, provocaría un desbordamiento de memoria.

CVE-2013-4208: diversos errores al no eliminar de memoria datos sensibles como por ejemplo la pareja de números enteros 'p-1' y 'q-1' utilizados para una clave RSA, el componente 'x' de una clave privada DSA, o el número aleatorio 'k' generado al hacer una firma DSA, que podrían permitir la recuperación de dichas claves. La parte relacionada con claves RSA ha sido descubierta por Coverity Scan.

CVE-2013-4852: una falta de comprobación del valor del campo de longitud de cadenas en firmas con clave pública RSA en la función 'bignum_from_bytes' provocaría un desbordamiento de enteros. Este error no afecta a las claves DSA. Ha sido descubierto por Search-Lab.

Más información: Ver Fuente