#metasploit

H0la aca esta con ustedes su amigo @SlowLoris PeRl para traerles un nuevo post sobre Linux!! Uno de los grandes problemas con kali linux 2.0 es la diferencia en lo que sus anteriores se refiere es metasploit framework. Como sabemos muchas de las partes de metasploit estuvieron sufriendo cambios impo…

Este post esta escrito para demostrar cómo vulnerar un Linux, pero con fines educativos. A los Administradores de Sistemas les interesaran, particularmente éstas prácticas, para saber cómo implementar políticas de Seguridad adecuadas. Bueno, pues se preguntaran como puede ser esto posible??, sencill…

El MS12-004 es el modulo (exploit) incluido en metasploit que explota un problema de desbordamiento (heap overflow) en la libreria winmm.dll (libreria de multimedios de windows). WTF??? en síntesis, corres el exploit, la victima ingresa al servidor que se crea y logras abrir una sesion, lo que te pe…

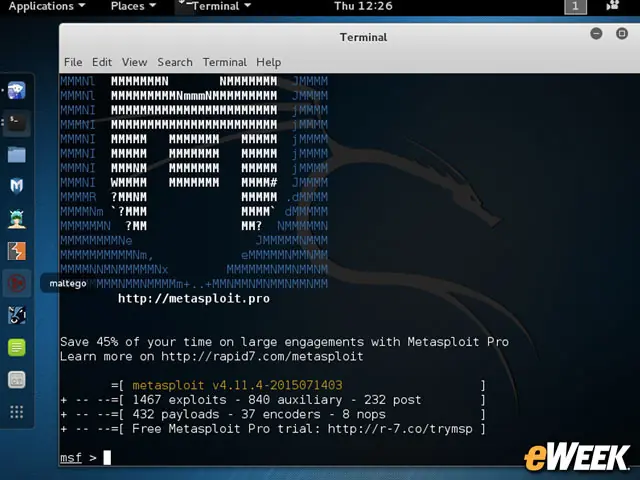

Esta serie de post los he creado para impartir conocimiento acerca de las pruebas de penetración o Pentesting. Parte I: Comenzando a Usar Metasploit En este primer post estaremos recordando el uso básico de metasploit por consola, lo que nos ayudará a tener una visión un poco más estructurada de los…

¿Cómo encontrar vulnerabilidades, escribir código shell, aprovechar la vulnerabilidad encontrada y finalmente, convertirlo en un módulo de Metasploit?, son algunas de las interrogantes que alguna vez nos hemos realizado y David Hoelzer , Senior Fellow en el Instituto SANS nos las resuelve con esta…

Esta serie de post los he creado para impartir conocimiento acerca de las pruebas de penetración o Pentesting. Parte IV: Identificando Vulnerabilidades Sinceramente esta parte es la más densa de todas, incluso las tres primeras partes de esta serie de post vendrían siendo una introducción y este pos…

Armitage link: http://www.youtube.com/watch?v=icEjPLfsx3U No me hago responsable del mal uso que le puedan dar.

Hace mucho tiempo había instalado Metasploit y nunca tuve oportunidad de escribir una entrada sobre ello. Hoy les traigo Instalando Metasploit en nuestro Linux… una breve introducción de instalación para luego escribir una entrada detallada con su uso . Metasploit es un proyecto open source de segur…

Pentesting con Kali Linux Parte 2 Aclaro que este post esta originalmente echo por un lammer de este sitio @Amhid144 Este post lo he creado para impartir conocimiento acerca de las pruebas de penetración o Pentesting. Parte I Comenzando a Usar Metasploit En este primer post estaremos recordando el u…

Hola Taringa! En el dia de hoy quiero dejarles este humilde video que hice, demostrando el uso de metasploit framework para acceder a un sistema Windows explotando una vulnerabilidad del puerto 445. Sistema Atacante: Backtrack 5 Sistema Objetivo: Windows XP Service Pack 3. Video: link: http://www.yo…

Acá eXploit_ les trae una recopilación de las mejores herramientas de Pentest en GNU/Linux. Espero sea de su agrado y funcionalidad.. [+]Nessus: El Nessus es el escáner de vulnerabilidad, es el líder mundial en escáners activos, destacando el descubrimiento de alta velocidad, la revisión de configur…

Bienvenidos a mi nuevo post, en esta ocasión voy a platicarles sobre algunas herramientas de hacking que estoy llevando en un curso y que estaré publicando cada semana o diario, las cuales sirven para practicar y mejorar nuestros conocimientos en el área de seguridad informática, y la primera que vo…

Bienvenidos Taringueros! Hoy les dejo un VideoTutorial De como sacar correos con Metasploit de cualquier pagina WEB , Asi sea del gobierno, educacion etc... Los comandos & Links de descarga los dejare en la descripcion del VIDEO! El video lo acabe de subir , espero que les sirva de ayuda... Es algo …

Hola gente en este post mostrare como hackear windows xp sin mas comenzaremos ACLARACIONES El post lo realizo con fines educativos y para que vean lo peligro que puede ser tener su firewall desactivada o su antivirus desactualizado. Para que el tutorial funcion la maquina victima tiene q tener la fi…

Hola a todos, me tope con esta biblioteca virtual, y la queria compartir con ustedes. La biblioteca contiene los siguientes temas: CRIPTOGRAFIA E-ZINES ESTEGANOGRAFÍA HARDWARE - ELECTRONICA INGENIERIA INVERSA MALWARES OTROS PENTESTING PHREAK PROGRAMACION QA REDES SEGURIDAD - INSEGURIDAD SEGURIDAD WE…

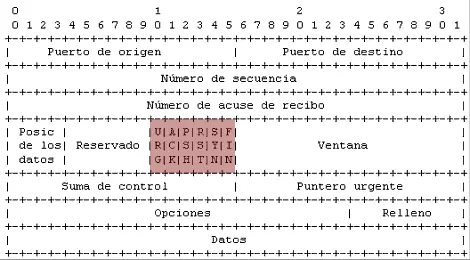

Antes de continuar con el uso de nmap quisiera aclara que este post fue echo con intencion de aprendizaje y con la idea de ayudar. este post lo hice gracias a la iniciativa que me dio mi compañero de la comunidad elhacker.net llamado Danirs y Bueno para los que pudieron ver o estan aki por casualid…

Una de las muchas herramientas que trae integrada el Metasploit, es un Keylogger. Podemos capturar las teclas presionadas en el P.C Remoto, ademas de poder sacar un Screenshot. Aquí veremos el uso de esté servicio del Metasploit. Primero ingresaremos a la P.C con el exploit: * exploit/windows/smb/ms…

Esta serie de post los he creado para impartir conocimiento acerca de las pruebas de penetración o Pentesting. Parte III: Exploits más utilizados en servidores La gran mayoría de los exploits para servidores del arsenal de Metasploit son exploits para vulnerabilidades ya antiguas y ampliamente conoc…

PentestBox PentestBox es un ambiente para pruebas de penetración portable realizado para sistemas operativos Windows link: https://www.youtube.com/watch?v=0-FV3_Jafws Por qué otra distribución de Pentesting? PentestBox no es como otra distribución linux para pentesting que corre en una máquina virtu…

Lo primero es que necesitamos una sesión de meterpreter en el sistema remoto. =[ metasploit v3.3.4-dev [core:3.3 api:1.0] + -- --=[ 489 exploits - 225 auxiliary + -- --=[ 192 payloads - 23 encoders - 8 nops =[ svn r8074 updated today (2010.01.05) msf > use exploit/windows/smb/ms08_067_netapi msf exp…