savewolf

Usuario

Bueno dejo una linda recopilacion de los llamados "barcos fantasmas" mas famosos que existen el Mary Celeste Un bergantín de 31 metros de eslora y 282 toneladas de peso que en diciembre de 1872 fue hallado viajando a toda vela por el Océano Atlántico rumbo a Gibraltar. A pesar de que la comida estaba servida y los botes salvavidas en su lugar, la tripulación había desaparecido en forma inexplicable. Una de las teorías para justificar la escena es que un grupo de piratas abordó el "Mary Celeste" y se llevó consigo a sus tripulantes, aunque otros deslizan la hipótesis de que una misteriosa criatura marina pudo haber sido la culpable de todo. Mientras que una tercera versión asegura que se trató de un simple motín. zarpó el día 7 de noviembre de 1872 del puerto de Nueva York rumbo a Génova; estaba al mando el capitán Benjamin S. Briggs, la tripulación estaba compuesta de 7 hombres, e iba abordo, también la esposa de Briggs y su hijita de dos años. El buque transportaba 1700 barriles de alcohol comercial, por encargo de la firma H. Mascarenhas & Co, para aumentar la graduación alcohólica del vino. El buque en cuestión, fue construido en Parrsborough, Nueva Escocia, en el año 1861. Se trataba de un bergantín Goleta, con casco de madera y dos palos, con velas cuadras en el palo trinquete, velas de estay entre éste y el mayor y escandalosa y cangreja en este último. Tenia 30 m de eslora por 7,6 de manga y desplazaba 286 T. Originariamente el barco fue botado con el nombre de . Amazon. , luego se lo cambio por el de . Mary Sellars. y, por último, tal como cuenta la leyenda, se convirtió en el . Mary Celeste., siendo el motivo de esta última modificación un error ortográfico de quien pinto el nombre. Según lo que se pudo extraer del diario de abordo, la goleta zarpo el 7 de noviembre, no registrándose ningún hecho anormal hasta la última anotación, acaecida el 24 de noviembre, en esta se consigna que habían llegado a las Azores y que la noche siguiente al 24 se encontraron con mal tiempo. Luego el diario no registra más anotaciones, pero en la pizarra del puente ( donde se anotaban las distintas posiciones tomadas durante la singladura, antes de transcribirlas al libro de bitácora ) figuraba que el "Mary Celeste" se encontraba exactamente al nordeste de la isla Santa María, esto es el 25 de noviembre de 1872. Lo que ocurrió luego es todo un misterio. El barco fue hallado a la deriva y sin nadie abordo, aproximadamente a las 15.00 Hs de 5 de diciembre de 1872, al cabo de 10 días de la última anotación del capitán en la pizarra del puente. Fue avistado por el bergantín . Dei Gratia., que navegaba a Gibraltar desde Nueva York, a 650 Km. al este de las Azores. Flying Dutchman (El Holandés Errante) Es una de las más célebres y tal vez más antiguas leyendas del mar, ya que circula desde hace al menos 500 años. La embarcación partió de Ámsterdam con destino a las Indias Orientales, pero frente a una peligrosa tormenta cerca del Cabo de Buena Esperanza, en el extremo sur de África, su capitán Van der Decken decidió seguir adelante y para eso mató a su primer oficial, quien se le oponía. No obstante todos los esfuerzos, el buque finalmente se hundió en una tormenta y desde ese momento algunos pescadores y marineros aseguran haberlo visto en diversos puntos del planeta. na nave tropieza con una terrible tormenta, pero su capitán, enloquecido y sordo a las súplicas, rehúsa buscar refugio. Como castigo, es condenado a recorrer los mares durante toda la eternidad. ¿Cuál es el origen de la famosa leyenda del Holandés Errante? La historia del Holandés Errante es una de las más famosas y quizá de las más antiguas leyendas del mar, ya que circula desde hace, por lo menos, 500 años. Pero posiblemente su origen se remonte a tiempos muy anteriores al nacimiento de Cristo. Esencialmente, la historia es la siguiente: un maniático capitán holandés -por supuesto, el término «Holandés Errante» se refiere al capitán y no a su barco- desafía la ira de Dios y como resultado es condenado a navegar por los océanos eternamente, provocando la muerte de todos cuantos ven su nave espectral. Esta historia ha sido elaborada por muchos escritores, pero constituye algo más que una ficción, una siniestra historia del mar para asustar a crédulos marineros de agua dulce en tabernas portuarias. Este barco fantasma ha sido avistado en numerosas ocasiones, las últimas en pleno siglo XX Muchas autoridades sostienen que la historia del Holandés errante se originó a partir de un hecho real, aunque sobre este punto no hay acuerdo. El problema se complica aún más porque existen muchas versiones de la historia, en las que el capitán puede llamarse Vanderdecken, Van Demien, Van Sraaten o Van alguna otra cosa. La versión más conocida de la historia del Holandés Errante habla de un tal capitán Vanderdecken, cuya nave fue atrapada en una terrible tormenta cuando doblaba el cabo de Buena Esperanza. Los pasajeros, aterrorizados, rogaron a Vanderdecken que se refugiara en un puerto seguro o que, por lo menos, arriara velas a intentara capear el temporal, pero el enloquecido capitán se rió de sus súplicas y, atándose al timón, comenzó a cantar canciones sacrílegas. La tripulación también se alarmó por la conducta de su capitán e intentó hacerse con el control de la nave, pero el intento de motín fue sofocado cuando Vanderdecken arrojó a su líder por la borda, mientras los aterrorizados pasajeros y la tripulación se encomendaban a Dios. En respuesta a sus plegarias las nubes se abrieron y una luz incandescente iluminó el castillo de proa, revelando una figura gloriosa que según algunos, era el Espíritu Santo, mientras otros dijeron que era Dios. La figura se enfrentó con Vanderdecken y le dijo que, ya que disfrutaba con los sufrimientos ajenos, de ahora en adelante sería condenado a recorrer el océano eternamente, siempre en medio de una tempestad, y provocaría la muerte de todos aquellos que le vieran. Su único alimento sería hierro al rojo vivo, su única bebida la hiel, y su única compañía el grumete, a quien le crecerían cuernos en la cabeza y tendría las fauces de un tigre y la piel de una lija (lo cual parece muy injusto para el pobre grumete quien, hasta aquí, no había tenido ningún papel independiente en la historia y, presumiblemente, sentía tanto temor ante Vanderdecken como el resto de la tripulación). Sin embargo, con estas palabras la visión desapareció, y con ella todos los pasajeros y tripulantes. Vanderdecken y el grumete quedaron abandonados a su destino. Ésta es la versión clásica de la historia del Holandés Errante. Puede ser que se base en hechos, pero no hay acuerdo acerca de cuáles pudieron ser esos hechos. Una versión afirma que la historia deriva de la saga escandinava de Stote, un vikingo que robó un anillo a los dioses y cuyo esqueleto, cubierto con un manto de fuego, fue hallado después sentado en el palo mayor de una nave negra y fantasmal. Lady Lovibond La nave británica zarpó en febrero de 1748 con rumbo a la ciudad portuguesa de Oporto, pero una cuestión de celos por una mujer entre el primer oficial y el capitán desembocó en que este último llevara en forma intencional al buque hacia los bancos de arena Goodwin, cerca de Kant, en la costa sudeste de Inglaterra, donde chocó y se hundió. La leyenda afirma que la embarcación aún puede ser vista en las cercanías de aquel lugar cada medio siglo, y en los años 1798, 1848 y 1998 se documentaron varios testimonios de su avistamiento. Según la historia, el capitán del Lady Lovibond, Simon Peel y en aras de celebrar su reciente matrimonio, decidió tomar su barco para realizar un crucero para celebrarlo. Decidió embarcarse en el Lady Lovibond con su nueva esposa, haciendo caso omiso a la creencia de que llevar a bordo a una mujer era de mala suerte. Zarpó en febrero 13 de 1748. Desafortunadamente para Peel, su primer oficial también estaba enamorado de su nueva novia, y después de ver las celebraciones, se vio abrumado por la ira y los celos e intencionadamente dirigió el barco al banco de arena Goodwind, conocido por causar naufragios. El Lady Lovibond encalló, matando a todos los que estaban a bordo. Según la leyenda, desde el naufragio se puede ver al Lady Lovibond navegando por las aguas de los alrededores de Kent cada 50 años. Fue avistado en 1798 por distintos capitanes de barcos, así como en 1848 y 1898, cuando parecía tan real que algunos barcos, pensando que era un buque en peligro, mandaron algunos botes salvavidas para ayudarlo. El Lady Lovibond fue visto otra vez en 1948, mientras que no hay avistamientos confirmados de su aniversario más reciente , siendo una de las historias de barcos fantasmas más conocidas de Europa. Octavius volvía desde Oriente hacia Inglaterra a través del Paso del Noroeste, donde quedó atrapado por el hielo. La historia cuenta que en 1775 un ballenero llamado "The Herald" se cruzó con él flotando sin destino preciso frente a las costas de Groenlandia. Los marineros del "Herald" subieron al buque perdido, pero allí se encontraron con una gran sorpresa: los cuerpos de sus colegas y los pasajeros congelados por el frío del Ártico. En igual forma fue hallado el capitán, quien a su lado tenía la bitácora cuyo último registro era de 1762. Algo por lo cual se supone que el buque realizó parte de su travesía con el status de "barco fantasma". En la mañana del 12 de agosto de 1775, el ballenero groenlandés Herald se las arreglaba para cruzar el Atlántico Norte cuando el silencio glacial fue roto por el grito del vigía. Al frente y al Oeste, por encima de un iceberg podían verse las puntas de unos mástiles a unos diez kilómetros de distancia. Lentamente, una goleta emergió por detrás de la masa de hielo y a través del telescopio el capitán del Herald pudo constatar que no había señales de vida. Las velas estaban desechas y todo el barco brillaba curiosamente bajo el sol, cubierto como estaba de escarcha. El capitán ordenó acercarse y empezó a gritarle a la tripulación de la extraña embarcación, pero sólo el silencio respondió a su llamado. La goleta siguió imperturbable su aparente camino sin ruta. “Bajen la lancha,” ordenó el capitán Warren. “Voy a echar un vistazo.” La tripulación del Herald, como buenos marinos supersticiosos hasta el tuétano, permanecieron inmóviles. No tenían las más mínimas intenciones de aventurarse en el barco fantasma, y sólo cuando el capitán empezó a imprecarles, los marinos acataron sus órdenes. El capitán eligió a ocho hombres para que lo acompañaran, y remando llegaron hasta la proa del barco donde bajo una capa de hielo podía leerse el nombre de la embarcación, Octavius. Ninguno había escuchado sobre ella jamás. Desde el bote el capitán volvió a llamar a la tripulación, pero entre los ecos de su propia voz sólo escuchó el crujir de la madera y el silbar del viento entre las velas deshilachadas. Con cuatro de los hombres el capitán decidió subir a bordo. La cubierta estaba tapada por el hielo y no se veía una sola persona sobre ella. Tras abrirse camino a través del hielo, decidieron bajar a los camarotes; donde consiguieron a veintiocho hombres congelados. Cada uno acostado en su litera y cubierto por capas y capas de cobijas y ropa. El frío había conservado sus cuerpos en perfecto estado y daba la impresión de que simplemente dormían la siesta. En la cabina del capitán, el espectáculo fue el mismo. Su cuerpo estaba sentado en una silla frente a su escritorio. Las manos entrelazadas sobre las piernas y la cabeza tumbada hacia un lado con los labios entreabiertos. En una cabina detrás de la suya había tres cuerpos más. Una mujer estaba acostada en una camilla descansando su cabeza sobre el brazo, los ojos completamente abiertos viendo a un hombre con las piernas cruzadas sentado en una esquina en el otro lado del cuarto. En sus manos tenía un pedernal y una barra de metal. Frente a él, un puñado de aserrín cubierto de escarcha. La muerte lo había vencido tratando de encender un fuego. Junto a él estaba la chaqueta del marino. El capitán Warren la levantó y debajo de ella descubrió el cuerpo de un niño abrazado a un muñeco de trapo. Los marinos del Herald habían visto más que suficiente y empezaron a pedirle al capitán que se marcharan. Pero el capitán les respondió que quería saber más. Bajó al depósito y no encontró ni un gramo de comida y cuando volvió a cubierta sus hombres estaban en pánico y le amenazaron con amotinarse. Contra todos sus deseos Warren tomó la bitácora del Octavius y regresó al Herald, desde donde pudo ver la goleta perderse sin rumbo en el horizonte para nunca más volver a saber de ella. El capitán se retiró a su camarote a leer la bitácora y notó que faltaban todas las páginas del libro menos la primera y última. El marinero a quien se lo había encargado había dejado caer el resto en el mar. En la primera el capitán del Octavius había escrito que habían partido de Inglaterra con rumbo a China el 10 de septiembre de 1761. Catorce años atrás. La última página tenía una sola anotación que estaba fechada el 11 de noviembre de 1762. “Hasta ahora hemos estado atrapados en el hielo por 17 días. Nuestra posición aproximada es Longitud 160 O, Latitud 75 N. El fuego finalmente se extinguió ayer y el maestre ha estado tratando de encenderlo otra vez pero sin mucho éxito. Le ha dado la piedra a uno de los marinos. El hijo del maestre murió esta mañana y su esposa dice que ya no siente el frío. El resto de nosotros no siente lo mismo en esta agonía.” Los ojos del capitán Warren volvieron a las palabras “Longitud 160 O, Latitud 75 N…” El significado era impresionante. En la fecha de la última nota en la bitácora, el Octavius había estado atrapado en hielo en el océano ártico, al norte de Point Barrow, Alaska. Miles de kilómetros de donde lo habían encontrado ese día. Un continente de hielo se extiende entre estos dos puntos. Lo que el Octavius había hecho era pasar el legendario Paso del Noroeste. Por cientos de años se había buscado una ruta más corta entre el Atlántico y el Pacífico para llevar a cabo el intercambio comercial entre Asia y Europa. El Paso del Noroeste era un sueño para las potencias europeas de eliminar el largo viaje alrededor de la punta de Suramérica. Aparentemente, el capitán del Octavius también había decidido encontrar el paso en vez de volver a casa alrededor de Suramérica. Pero como muchos otros antes que él, lo único que encontró fue la muerte. Pero el Octavius había logrado el objetivo por si mismo. Año tras año había permanecido a flote, y sin nadie atendiendo el timón se había deslizado lentamente hacia el Este, aguantando la furia de los elementos hasta que finalmente llegó al Atlántico Norte. No fue sino hasta 1906 -ciento treinta y seis años más tarde- cuando otro barco, el Gjoa, comandado por el explorador noruego Roald Amundsen, logró cruzar el Paso del Noroeste. Pero el Octavius había sido el primero, aunque su capitán y tripulantes hubiesen estado congelados por más de trece años. SS Baychimo un carguero británico de 1.300 toneladas que tenía su base en la ciudad canadiense de Vancouver y estaba revestido de acero, justamente para evitar inconvenientes durante sus viajes a través del frío polar. Lanzado al mar a principios de la década de 1920, quedó atrapado en el hielo cerca de Alaska en 1931 y su tripulación fue sacada de la nave por seguridad. Pero ya sin marineros a bordo el barco logró "liberarse" y se mantuvo a flote por lo siguientes 38 años. Varias veces fue visto sin rumbo por parte de esquimales y otras embarcaciones, y la última ocasión fue en 1969, otra vez atrapado en las heladas masas de Alaska. Fue abordado en numerosas oportunidades pero las condiciones climáticas impidieron rescatarlo, tras lo cual se cree que se hundió. En 1.914 era botado en un astillero sueco el buque con bandera alemana “Amer Bonalfan”, con 1.322 Toneladas, sólido casco de acero y una gran chimenea gris. Finalizada la 1ª Guerra Mundial, Alemania hubo de entregar gran parte de su flota a los aliados en compensación de las pérdidas navales sufridas por estos y entre ellos el “Amer Bonalfan” entregado a Gran Bretaña y que de inmediato lo renombró “Baychimo” destinándolo a hacer servicios en Canadá. Se hizo cargo del barco la empresa “Bay Company of Hudson” para cubrir las rutas de las gélidas aguas del Ártico, bordeando el Círculo Polar, transportando víveres y combustible que cambiaban por pieles a los tramperos occidentales y a los cazadores innuits, recorriendo infinidad de pequeños establecimientos costeros, especialmente en el mar de Beufort durante el corto verano de aquellas latitudes. El sólido casco del “Baychimo”, resultó ser de gran fiabilidad en aguas tan peligrosa, navegando entre hielos y atravesando la banquisa, recorriendo anualmente los 3200 km. de su ruta sin percances excesivamente graves. Como cada año, el 6 de julio de 1.931, el “Baychimo” zarpa de Vancouver, su puerto base en la costa oeste de Canadá y a través del estrecho de Bering se interna en el mar de Beufort con 36 tripulantes a las ódenes del capitán John Cornwell, recorriendo los puntos habituales. Finalizando el verano, tras completar con pieles la capacidad de sus bodegas en la isla Victoria, el capitán Cornwell ordena el retorno a Vancouver para poner allí fin a su periplo anual, pero las condiciones climáticas del Artico son imprevisibles y puede suceder que se pase directamente del verano al crudo invierno. Fuertes temporales de viento e intensas heladas propiciaron que la superficie de la mar se solidificara dejando solamente un estrecho paso que acabó por cerrarse a las pocas horas, atrapando el “Baychimo” frente a la aldea de Barrow en Alaska, un conjunto de cabañas de madera construidas por la Compañía para servir de refugio. Ante la imposibilidad de que el “Baychimo” lograse avanzar, y el peligro que suponía permanecer a bordo (el barco podría ser estrujado por los hielos y hundido), el capitán ordenó a la tripulación dirigirse a la aldea, que distaba aproximadamente un kilómetro. Tras muchos sufrimientos, a través del fuerte temporal lograron llegar a la aldea y refugiarse en las cabañas, donde permanecieron durante dos angustiosos días, con un tiempo infernal y la amenaza de la noche polar cerniéndose sobre ellos, pensando en el peligro que corría su barco con sus bodegas abarrotadas con una verdadera fortuna en pieles. De forma tan repentina como sobrevino, cesó la tormenta, el hielo se debilitó y el “Baychimo” quedó flotando libremente. La tripulación vuelve a bordo y con entusiasmo reinicia su viaje de retorno a casa, pero a los pocos días, una capa de hielo cubrió el mar y en pocas horas atrapó el casco del buque. Aunque la tripulación albergaba esperanzas de que pudiesen continuar viaje y llegar sanos y salvos el buque y ellos así como la preciada carga, las condiciones meteorológicas se encargaron de disiparlas y el capitán pensó que por robusto que pareciera el casco del “Baychimo”, una climatología tan adversa acabaría por quebrarlo y hundirlo. El 15 de octubre, atrapados y ante tan desesperanzadora situación, el capitán envía mensajes de socorro por radio y la Compañía responde enviando dos aviones de la base de Nome que estaba a 600 millas, para rescatar a los tripulantes. Son evacuados 22 , mientras el capitán y otros 14 permanecen a bordo con la esperanza de rescatar las más valiosas pieles de la bodega, en cuanto el tiempo amaine y se lo permita. Por seguridad, sobre el mismo banco de hielo construyeron un refugio de madera al que llevaron gran cantidad de leña, agua dulce que trajeron de un lago interior y víveres. Se trasladaron a él disponiéndose a esperar el corto verano polar, para poder reanudar la marcha. Al cabo de un mes, tras un violento temporal descubrieron que el “Baychimo” había desaparecido. Después de buscarlo infructuosamente dieron por sentado que había sido destrozado por los hielos y se había hundido. Una vez analizados los hechos y circunstancias se decide abandonar aquel lugar donde no tenía ningún sentido el permanecer y el capitán Cornwell envía dos hombres a una aldea esquimal situada a 22 millas para pedir auxilio. El tercer maquinista y un trampero que viajaba como pasajero fueron voluntarios. Mientras hacían los preparativos para el regreso, un innuit cazador de focas les comunica que su barco está a 45 millas hacia el sudeste. Tras un duro trayecto, allí encontraron al “Baychimo” intacto, pero enseguida comprendieron que en aquellas condiciones el barco era insalvable. El capitán ordena sacar de las bodegas las pieles mas valiosas y a los pocos días son rescatados por un avión. Meses después, un mensaje recibido por la Compañía indica que el “Baychimo” ha sido visto por un grupo de esquimales a varios cientos de kilómetros de donde había sido avistado por última vez. A mediados de marzo de 1.932, el joven cazador Leslie Melvin que viajaba en trineo entre Hesschel y Nome avistó el barco flotando tranquilamente muy cerca de la costa. Logró subir a bordo y comprobó que las pieles estaban perfectamente estibadas en las bodegas, pero tuvo que dejarlas por no tener medios en qué llevárselas. Meses mas tarde fue visto por trabajadores de una empresa petrolífera que operaban en la zona. También subieron a bordo y comprobaron que todo seguía en orden. En 1.933, a comienzos de año fue avistado por un grupo de esquimales, muy cerca del lugar donde había sido abandonado por su tripulación. Subieron a bordo y les sorprendió una fuerte tormenta, por lo que debieron permanecer en el buque como refugio durante diez días. Volvió a ser visto en agosto de 1.933, julio de 1.934, setiembre de 1.935 y en varias ocasiones en 1.939. Testimonios de todo tipo fueron llegando a la sede de la Compañía en Vancouver, pero todos ellos tenían un denominador común, la imposibilidad de su rescate. Parece realmente increíble y da pié a la leyenda, que las tensiones de los hielos sobre el casco no hubieran acabado con el “Baychimo”. Fue avistado en 1.962 por un grupo de pescadores innuits que alertaron sobre la presencia del “Uniak” (Fantasma del Artico) como ellos lo denominan. La última vez que se vio fue en 1.969 por la tripulación del petrolero norteamericano Manhatan que cruzaba el paso del Noroeste. en el link de abajo veran estas historias y otras, aunque les he agregado un poco de info

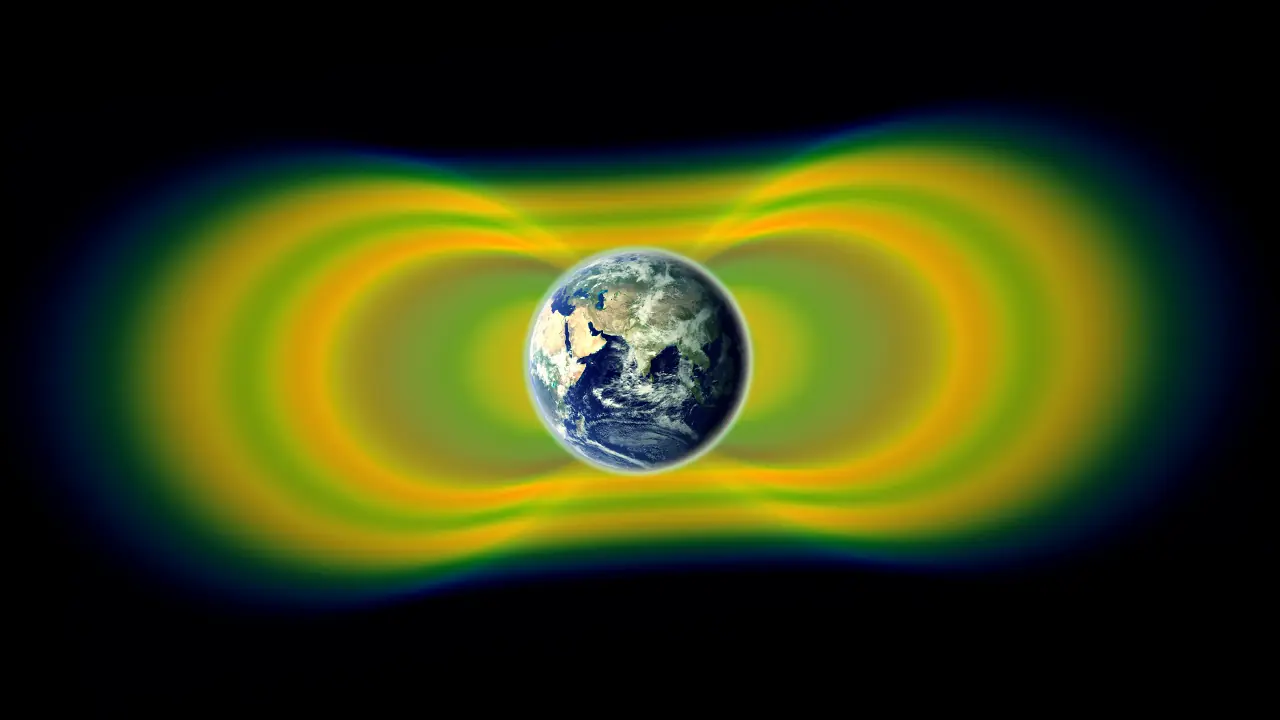

bueno si entraron esperando leer o ver las tipicas imagenes con las que se arman este tipo de post, bueno mala suerte aca no hay nada de eso. solo voy a hablar de los Cinturones Van Allen Son ciertas zonas de la magnetosfera terrestre donde se concentran las partículas cargadas. Son llamados así en honor de su descubridor: James Van Allen. Fueron descubiertos gracias al lanzamiento del satélite estadounidense Explorer 1, que fue en principio un fracaso debido a su forma alargada, que, junto con un sistema de control mal diseñado, entorpeció el ajuste a la órbita. Estos cinturones son áreas en forma de anillo de superficie toroidal en las que protones y electrones se mueven en espiral en gran cantidad entre los polos magnéticos del planeta. Hay dos cinturones de Van Allen: Representación artística de los cinturones de Van Allen. El cinturón interior se extiende desde unos 1000 km por encima de la superficie de la Tierra hasta más allá de los 5000. El cinturón exterior, que se extiende desde unos 15 000 km hasta unos 20 000 km, no afecta a satélites de órbitas altas/medias, como pueden ser los geoestacionarios, situados a unos 35 000 km de altitud. Con los satélites de órbita baja (LEO) se ha de buscar un compromiso entre la conveniencia de una altitud considerable para evitar la resistencia residual de la alta atmósfera, que acorta la vida útil del satélite, y la necesidad de estar por debajo de los 1000 km para no sufrir largas permanencias en los cinturones de radiación ni atravesar áreas de elevada intensidad, muy perjudiciales para dichos satélites. Una región del cinturón interior, conocida como Anomalía del Atlántico Sur (SAA), se extiende a órbitas bajas y es peligrosa para las naves y los satélites artificiales que la atraviesen, pues tanto los equipos electrónicos como los seres humanos pueden verse perjudicados por la radiación. Estos cinturones de radiación se originan por el intenso campo magnético de la Tierra que es producto de su rotación. Ese campo atrapa partículas cargadas (plasma) provenientes del Sol (viento solar), así como partículas cargadas que se generan por interacción de la atmósfera terrestre con la radiación cósmica y la radiación solar de alta energía. Estos cinturones altamente radiactivos contienen antiprotones, antipartículas de enorme fuerza electromagnética. ¿bueno, y que pasa con eso? basicamente te cocinan si los atravesas, y en el 69 parece que no tuvieron ese problema a pesar de haber viajado en naves de aluminio. y para el postre la nasa de admitio que estan trabajando en una nave que sea capaz de llevar gente viva a traves de los mismos... ¿pero en el 69 con naves de aluminio no llegaron a la luna? aparentemente no pudieron hacerlo (IDA Y VUELTA) video de la nasa en que hoy medio siglo despues estan trabajando para poder atravesarlos con gente y que viva para contarlo link: https://www.youtube.com/watch?v=NlXG0REiVzE y bueno ¿que pensas? quizas teniamos mejor tecnologia hace casi 50 años

¿Quieres ver lo que hace tu vecina en su habitación? Aparte de ser un guarrete, te informamos de que ya puedes hacerlo si compras el dispositivo que han inventado unos israelitas, que permite ver cualquier objeto a través de las paredes. Y no tendrás que esperar a hacerte viejo para tenerlo: se vende a través de la empresa Camero y disponen de varios modelos a gusto del consumidor. Vecinas del mundo, ¡huid! Esto parece de película, pero lo tenemos en la calle funcionando. Si mezclamos en una coctelera los superpoderes de Superman y los artilugios de James Bond, nos sale el artefacto que han diseñado unos ingenieros israelitas. Pero los que no salimos de nuestro asombro somos nosotros, pues este aparato es capaz de captar todo lo que está sucediendo dentro de cualquier habitación por gruesa que sea la pared que la proteja. El jefe de tecnología de la empresa Camero, Amir Beeri, aclara "No se trata de una cámara de fotos en el sentido común de la palabra, sino de otra forma de ver pues lo que captamos son las ondas electromagnéticas que los objetos transmiten". En realidad lo que consiguen estas máquinas es traducir las ondas que reciben a imágenes visibles que proyectan en una pantalla. Más o menos como hace cualquier cámara de rayos infrarrojos o ultravioleta pero, en este caso, se trata de ondas electromagnéticas. El ingenio ha sido denominado Xaver, por aquello de mezclar el verbo save, que en ingles significa salvar, y la X que forma el aparato cuando se planta en la pared. El aparato ha sido probado por varios periodistas y aseguran que la experiencia las ha resultado sorprendente. Cuentan que se desplazaron hasta las mismas instalaciones que la empresa posee en la localidad israelí de Kfar Netter. Allí les recibió Shai Castoriano, vicedirector general de la empresa, encargado de la sección de ventas y el ingeniero jefe Amir Beeri, les enseñaron una habitación controlada por una cámara para observar todo lo que sucedía dentro mientras desde fuera se colocaba el aparato y se procedía a ponerlo en funcionamiento a gusto de los asistentes. Shai se levantó y pudieron ver claramente como unas señales de color aparecían en la pantalla del Xaver indicando el movimiento del sujeto. Incluso para unos ojos no habituados a interpretar las señales del aparato se podían captar cambios de altura, lo que Amir explicaba indicaba si una persona se agacha, se acuesta, si está en posición horizontal o parada. "Es importante destacar que con estos aparatos podemos captar también objetos estáticos totalmente", aclara Beeri. "O sea, tanto gente que no se mueve (podría inclusive ser un cuerpo sin vida) como mesas, sillas, y por supuesto otras paredes y puertas, lo cual es clave para conocer la estructura de una habitación" apostilla el ingeniero. "Estos datos son de hecho información de inteligencia muy importante antes de un operativo, lo que puede determinar la diferencia entre el éxito o el fracaso del mismo", resume. link: http://www.videos-star.com/watch.php?video=U_BIWdBPJ9k La utilidad de estos aparatos en el ámbito militar y defensa resulta muy evidente. La policía puede contar con unos medios hasta ahora inéditos para calcular las posiciones y situación de unos hipotéticos secuestradores y actuar coordinadamente en consecuencia. También podrían considerarse ideales para las tareas de rescate en incendios, catástrofes y todo tipo de situaciones difíciles donde haya obstáculos pesados de por medio. Por no hablar del espionaje, que con los Xaver cuenta con unos aliados memorables para llevar a cabo la más audaz de las misiones (imposible a poder ser). Las distintas versiones del aparato (Xaver 400 y Xaver 800, que se pueden ver en los vídeos) son como un radar que capta y luego transmite a una frecuencia muy baja, lo cual imposibilita que se le intercepte y ubique. Shai Castoriano aclara que el aparato capta hasta una profundidad elevada y puede de hecho traspasar varias paredes dentro de esa medida. Su sistema de radar utiliza tecnología de banda ultra ancha (UWB) para producir imágenes tridimensionales del espacio detrás de una pared a una distancia de hasta 20 metros. Las imágenes, que se asemejan según se informa a las producidas por ultrasonidos, son de relativamente alta resolución y se producen en tiempo real. La solución de Camero nació en el Fondo de Inversiones Globales Jerusalén (JVG), cuando Amir Beeri, un ex empleado, desarrolló un modo de emitir ondas UWB radiadas. Las microondas se pueden utilizar para visualizar una imagen, pero el tipo de onda disponible no proporcionaba una resolución lo bastante alta como para ser útil y no podía penetrar las paredes hechas de cierta clase de metales, incluyendo paredes de hormigón y reforzadas de acero. link: http://www.videos-star.com/watch.php?video=0-EhJGehuCA& UWB era una tecnología novedosa entonces, y era necesaria porque las ondas de radio ordinarias no proporcionan una resolución lo bastante alta como para ser útil. Aún así las ondas de radio son necesarias porque otros tipos de ondas no pasan a través de las paredes. Camero ha desarrollado un nuevo tipo de ultra onda de radio que puede emitirse para generar una imagen de alta definición y también inventó la tecnología que permite que la onda amplificada pase a través de virtualmente cualquier pared. Otro problema con las ondas de radio es que no funcionan bien con el metal. Sin embargo, el sofisticado software de Camero permite a su tecnología trabajar incluso en paredes de hormigón armado reforzado con acero. Reconocen que estará en competición directa con una compañía llamada Time Domain, que ofrece un producto similar. Pero la tecnología de Camero es superior en varios aspectos importantes. Primero, puede ser utilizada a una distancia de 20 metros, mientras que el producto del Time Domain debe pegarse a la pared en cuestión. En segundo lugar, da una imagen detallada de todo lo que hay en la habitación, mientras que el de Time Domain localiza objetos, pero no proporciona información de su forma o tamaño. "No es obligatorio pegarlo a la pared, pero es más cómodo", comenta. "La información que capta de adentro, es procesada y transmitida en imágenes en un segundo y medio". Se le preguntó cuáles eran los límites de detección del aparato y Castoriano aseguró que, excepto con un tipo de material de estructura especialmente densa que aparece por ejemplo en los container, con el resto de estructuras de construcción funciona perfectamente. “Hemos logrado pasar paredes de 45 centímetros de cemento reforzado, con tres capas, así como también, con uno de los aparatos (el más caro suponemos), más de un metro de piedra". Según indican en Camero, los aparatos están en uso ya en todos los continentes aunque prefieren no entrar en detalles. Cuando se les insiste sobre el tema, Amir señala: "No voy a decir quiénes lo compraron, pero puedo contar que hemos estado varias veces en Colombia y México, donde el problema de los secuestros es muy serio" aclara. "Esto no es ciencia ficción", sostiene. "El sistema funciona y hay quienes, en diferentes partes del mundo, ya lo están aprovechando". Pues a partir de ahora habrá que cuidarse mucho de hacer cositas malas en nuestras casas. Eso o asociarnos con el hombre invisible. http://www.neoteo.com/Portals/0/imagenes/cache/5557x1500y1500.jpg fuente neoteo Web oficial: Camero http://www.camero-tech.com/

Desocultar programas instalados que no aparecen en Agregar/Quitar programas Microsoft ha eliminado del programa de instalación del sistema la posibilidad de que el usuario especifique los componentes de Windows que serán instalados. Podemos observar que si vamos a la opción de "Agregar o quitar componentes de Windows" dentro del "Panel de control" no veremos la lista completa de aplicaciones que podemos añadir o eliminar. Podremos solucionar este problema accediendo a la carpeta "c:\windows\inf" y allí localizaremos el archivo "sysoc.inf" que podremos abrir con el bloc de notas. Si observamos la sección , encontraremos que algunos de los elementos contienen las palabras "hide" o "HIDE" y por esta razón no se muestran bajo el panel "Agregar o quitar componentes de Windows". Signature = "$Windows NT$" DriverVer=02/22/2002,9.3.3202.0 NtComponents=ntoc.dll,NtOcSetupProc,,4 WBEM=ocgen.dll,OcEntry,wbemoc.inf,hide,7 Display=desk.cpl,DisplayOcSetupProc,,7 Fax=fxsocm.dll,FaxOcmSetupProc,fxsocm.inf,,7 NetOC=netoc.dll,NetOcSetupProc,netoc.inf,,7 iis=iis.dll,OcEntry,iis.inf,,7 AccessOpt=ocgen.dll,OcEntry,optional.inf,HIDE,7 Pinball=ocgen.dll,OcEntry,pinball.inf,HIDE,7 MSWordPad=ocgen.dll,OcEntry,wordpad.inf,HIDE,7 [...] Sustituiremos la cadena "hide" por una coma ",". Acto seguido salvaremos el archivo, volveremos a ejecutar el panel "Agregar o quitar componentes de Windows" y comprobaremos que aparecen listados para su instalación o desinstalación, componentes que hastan entonces permanecían ocultos. Encriptar datos XP Los usuarios suelen guardar en sus ordenadores información importante y los amigos de lo ajeno lo saben. Tomemos como ejemplo el propietario de un portátil que contiene los datos de cuentas bancarias personales, valiosa información sobre empresas o clientes, contraseñas de acceso, y necesita mantener dichos datos en lugar seguro. El sistema de archivos NTFS (incluido en XP) ofrece ventajas de seguridad que no están disponibles en Win 9x. Hablamos de EFS (Sistema de archivos de cifrado). El sistema EFS incluye la posibilidad de encriptar archivos y carpetas. De manera que si alguien no autorizado consigue obtener acceso a un archivo, no podrá desencriptar el archivo y tener acceso a su información. Cada archivo cuenta con una clave de cifrado única indispensable para poder desencriptar los datos del archivo. Esta clave, que también está cifrada, sólo está en posesión de los usuarios que tienen autorización para ver esos datos. Como está integrado en el sistema de archivos la dificulta a un acceso no autorizado aumenta y facilita la administración por parte de los usuarios. El proceso de cifrado y descifrado de datos no requiere intervención por parte del usuario, que sólo debe elegir el archivo que desea encriptar. Al encriptar un solo archivo deberá decidir si además quiere encriptar la carpeta que lo contiene. Si opta por encriptar la carpeta, todos los archivos y subcarpetas que se vayan añadiendo a la carpeta también se encriptarán. Si decide encriptar una carpeta, también deberá elegir si desea encriptar los archivos y subcarpetas ya incluidos en la misma. Encriptado de carpetas Cuando desencripte una carpeta también deberá decidir si descifra todos los archivos y subcarpetas incluidos en ella. Si opta solamente por desencriptar la carpeta, los archivos y subcarpetas incluidos en la carpeta permanecerán encriptados. Sin embargo, los archivos y subcarpetas nuevos no se encriptarán automáticamente. Encriptar un archivo o una carpeta 1. Abre el Explorador de Windows (clic en Inicio, Todos los programas, Accesorios y Explorador de Windows). 2. Haz clic con el botón secundario en el archivo o la carpeta que deseas encriptar y seguidamente haz clic en Propiedades. 3. En la ficha General, haz clic en Avanzado. 4. Activa la casilla de verificación "Encriptar contenido para proteger datos". * Recuerda que los archivos o carpetas comprimidos no se pueden encriptar. Si intenta encriptar un archivo o carpeta comprimido, se descomprimirá. * Los archivos marcados con el atributo Sistema no pueden encriptarse. * Los archivos que se encuentran en la estructura de directorios raíz del sistema no pueden encriptarse. Para desencriptar un archivo o una carpeta 1. Abre el Explorador de Windows. 2. Haz clic con el botón secundario en el archivo o carpeta cifrado y seguidamente haz clic en Propiedades. 3. En la ficha General, haz clic en Avanzado. 4. Desactiva la casilla de de verificación encriptar contenido para proteger datos. Listo! Evitar que salga la ventana de confirmación al eliminar un archivo Por defecto cuando eliminamos un archivo que ya no queremos, y pulsamos en eliminar, nos sale una ventanita la cual nos indica si realmente queremos eliminar (enviar a la papelera de reciclaje) con la opción de SI o NO, pues bien si queremos que no salga la ventanita de confirmación y así eliminar lo seleccionado directamente, tendremos que hacer lo siguiente: Pulsaremos en el icono de la Papelera de Reciclaje con botón derecho y pulsaremos en propiedades, allí en la pestaña de Global, quitaremos la opción de: Mostrar cuadro de dialogo para confirmar eliminación, por ultimo solo tendremos que darle a Aplicar e Aceptar, y listo!! Permisos de administrador temporal Para poder ejecutar programas que exigen que los permisos del usuario sean de Administrador haremos lo siguiente: Presionar MAYUS mientras apretas el botón derecho del ratón sobre el programa que deseas ejecutar o instalar, seleccionar "Ejecutar Como" Escribe tu usuario y contraseña (que tengan permisos de administrador). Ya podrás ejecutar este programa sin tener que salir y de la sesión y entrar como administrador Abrir componentes del panel de control desde la línea de comandos Podemos abrir componentes del panel de control desde la línea de comandos de la siguiente manera: 1) clic en menu Inicio/Start 2) seleccionar la opción "Ejecutar" o "Run" 3) para abrir alguno de los componentes deseados, se debe tipear la opción requerida dentro de la siguiente lista: Herramienta del Panel de Control Comando a ejecutar Opciones de Accesibilidad : control access.cpl Agregar Hardware: control sysdm.cpl add new hardware Agregar/Remover Programas: control appwiz.cpl Propiedades de Fecha/Hora: control timedate.cpl Propiedades del Display: control desk.cpl Búsqueda Rapida: control findfast.cpl Carpeta de Fuentes: control fonts Propiedades de Internet : control inetcpl.cpl Propiedades de Joystick: control joy.cpl Propiedades del Teclado : control main.cpl keyboard Microsoft Exchange o mensajeria win: control mlcfg32.cpl Microsoft Mail Post Office: control wgpocpl.cpl Propiedades del Modem: control modem.cpl Propiedades del Mouse: control main.cpl Propiedades Multimedia: control mmsys.cpl Propiedades de Red: control netcpl.cpl Nota: en Windows NT4.0, es control Ncpa.cpl Propiedades de Contraseña: control password.cpl PCMCIA Card : control main.cpl pc card Administración de Energia (Win95): control main.cpl power Administración de Energia (Win98) : control powercfg.cpl Carpeta de Impresoras: control printers Propieades de Region: control intl.cpl Scanners y Camaras: control sticpl.cpl Propiedades de Sonido: control mmsys.cpl sounds Propiedades de Sistema: control sysdm.cpl Abrir las carpetas y programas con solo un clic de raton Por defecto Windows trae la funcion de tener que hacer doble clic con el raton para abrir programas y carpetas, bien para cambiar esto y solo tener que hacer uno, lo que aremos sera lo siguiente: Abrir la carpeta de Mis documentos (puedes ser otra si quereis) y alli pulsar arriba en Herramientas y opciones de carpeta, se abrira una ventana con tres pestañas, eligiremos general, en la que marcaremos la opcion de "un solo clic para abrir elemento (seleccionar al señalar)" le dais a aplicar y listo, ya solo tendreis que dar un clic para abrir carpeta, programas etc. En esa misma ventana teneis lo de subrayar los titulos de iconos, o bien solo cuando vayais a pulsar en ellos. Ya es a gusto de cada uno. Abrir Propiedades del Sistema rápidamente Gracias a los atajos de teclado podemos ahorrarnos mucho tiempo de acceso a las propiedades del sistema de Windows XP. Con este truco de Windows XP podrás acceder de forma rápida a las propiedades de Windows XP. Además evitarás tener que minimizar todas las ventadas cada vez para acceder a las propiedades del sistema. Para acceder de forma rápida a las propiedades de Windows XP pulsa la combinación de teclas: Tecla Windows + Pausa Acceso directo para reiniciar windows Estas cansado a que cada vez que tengas que reiniciar, tengas que pulsar en Inicio, Apagar equipo y luego pulsar en Reiniciar? Pues aquí te indicamos como crear un acceso directo en el escritorio y ahorrate todo eso, para ellos sigue estos pasos: Pulsa con botón derecho en un lugar vacío del escritorio y selecciona Nuevo ->; acceso directo, en la ventana que te saldrá escribe: shutdown.exe -r -t 10 (el numero 10 indica el tiempo en reiniciar lo podéis cambiar a 5, 6,7 ...) ahora pulsa en siguiente y escribe el nombre que quieras para el acceso directo, ya solo queda pulsar en Finalizar y listo!! Atajos de Teclado para Internet Explorer Ctrl + L Va a una nueva ubicación. Ctrl + N Abre una nueva ventana. Ctrl + R Actualiza la página actual. Ctrl + O Abre la ventana Organizar Favoritos. Ctrl + P Abre la ventana Imprimir. Ctrl + B Abre el cuadro de dialogo Organizar Favoritos. Ctrl + D Agrega la pagina actual a Favoritos. Ctrl + E Abre la barra de búsqueda. Ctrl + F Abre el cuadro Buscar en esta Página. Ctrl + H Abre la barra Historial. Ctrl + I Abre la barra Favoritos. Ctrl + Tab Avanzar entre marcos. Ctrl+ F5 Forzar actualización. Mays + Crtl + Tab Retroceder entre marcos. Mays + F10 Mostrar menú contextual de vinculo. Mays + F1 Abre el índice de ayuda. F 11 Abre el explorador a pantalla completa. F 4 Muestra la lista de direcciones. Alt + C Cierra la vista preliminar. Alt + Flecha derecha. Ir a la página siguiente en el historial Alt + Flecha Atajos de teclado para windows ME Y XP Atajos de teclado para windows ME Y XP que te servirán para moverte rápidamente por el entorno de Windows : Abre el menu de inicio + D : Acceder directamente al escritorio + E : Abre la ventana de MI PC + F : Abre la ventana de busqueda + F1 : Abre la ventana de ayuda + L : Regresas a la pantalla de Bienvenida + R : Abre la ventana del cuadro Ejecutar + M : Minimiza todas las ventanas de tengas abiertas + Boton arriba + M : Restablece todas las ventanas que tengas minimizadas + Pausa Interr : Abre las propiedades del sistema Impr. Pant : Captura la imagen que tengas en pantalla, esta la podras pegar en aplicaciones por ejemplo de Microsoft Office como; frontpage, Word ... F1: Mostrar Ayuda F3: Abre el buscador de windows, para buscar un archivo o carpeta. F5: actualizar la ventana que tengas activa Esc: Cancelar la tarea que tengas abierta. Ctrl + Esc: Te mostrara el menu de inicio. Ctrl + F4: Al pulsarlo saldras del programa que tengas activo. Mayús + Supr: Elimina lo soleccionado sin pasar por la papelera de reciclaje. Ahora vamos con los atajos de copiar y pegar: Ctrl + C o Mayús + Supr: Copia el texto que selecciones al portapapeles. Ctrl + X: corta el texto Ctrl + V o Mayús + Insert: Pega al portapapeles Borrar archivos y carpetas sin pasar por la Papelera de Reciclaje En Windows, cuando eliminamos un archivo, o una carpeta con varios archivos y documentos, queda una copia del mismo en la Papelera de Reciclaje. Esto permite la recuperación posterior de lo que se ha borrado. En Windows XP podemos anular está posibilidad e impedir que lo borrado se almacene en la Papelera. Para ello debemos hacer lo siguiente: mantenemos apretada la tecla mayuscula + del borrar las contraseñas que Internet Explorer ha almacenado: Abrir Internet Explorer, Herramientas, Opciones, Contenido Apretar el botón Autocompletar Apretar en Borrar contraseñas y preguntará si desea borrar todas las contraseñas. Apretar "Aceptar" Borrar URL en Internet Explorer mismo paso q el anterior, pero hacer clic en borrar formularios, previo a esto borrar el historial.

paso este video, y esperemos a ver que pasa antes del 23, PD: al final del video esta la ultima llamada de Michael Jackson donde asegura que lo van a matar link: http://www.youtube.com/watch?v=70Hx70iPD_E creer o reventar

Los seres humanos modernos pueden haber aparecido más de 80.000 años antes de lo que se creía hasta ahora. Esta conclusión se desprende del estudio realizado sobre unas sofisticadas herramientas de piedra encontradas hace casi 40 años en Etiopía, en la zona del Valle del Rift. Las nuevas técnicas de datación le otorgan al Homo Sapiens una antigüedad cercana a los 300 mil años. Un grupo de herramientas de piedra, atribuida a nuestros antepasados remotos y que fueron encontradas en el Valle del Rift (Etiopía) en la década de 1970, han sido datadas utilizando una nueva técnica basada en el contenido de diferentes isótopos del gas argón. Para sorpresa de los antropólogos, los resultados demuestran que la edad de las herramientas es mucho mayor que la de los fósiles más antiguos que se hayan encontrado nunca del Homo Sapiens, esto es, alrededor de 195.000 años. Los investigadores, en realidad, han datado las cenizas volcánicas que cubrían las herramientas encontradas en el sitio arqueológico de Gademotta, determinando que su antigüedad no es menor a los 276 mil años, unos 80 mil más que la atribuida históricamente al “Sapiens”. Las herramientas que se utilizaron como base para este estudio incluyen algunas con filos muy precisos y pequeño tamaño, que según los expertos en el teman requieren de constructores con habilidades cognitivas complejas y dedos hábiles para ser talladas. Los resultados han sido publicados por Centro Paul Renne, de la Universidad de California, quien al igual que otros arqueólogos está convencido que estas herramientas y otras similares encontradas en otras excavaciones arqueológicas se asocian con la aparición de la especie humana más moderna, el Homo Sapiens. "Parece que estábamos más avanzados tecnológicamente en un momento muy anterior al que pensábamos”, agrega la coautora del articulo, Leah Morgan. El paper se publicó en el número de diciembre de la revista Geology. La excavación de Gademota En la antigüedad Gademotta fue un sitio muy atractivo para nuestros antepasados. Se encuentra muy cerca de una fuente de agua dulce (el Lago Ziway) y dispone de grandes cantidades de un vidrio volcánico muy duro, conocido como obsidiana. "Debido a su falta de estructura cristalina, la obsidiana es una de las mejores materias primas que se pueden utilizar para hacer herramientas", explica Morgan. Los arqueólogos han determinado que en muchas regiones del mundo se produjo, en algún momento, un salto en la “tecnología” de la edad de piedra. Las herramientas mejoraron y se comenzaron a construir cuchillos, hachas y otros accesorios mucho más eficientes que los anteriores. Pero este salto no se dio en todas partes a la vez. Algunas regiones, como en Herto, al noreste de Gademotta, nuestros antepasados utilizaron “tecnología obsoleta” hasta hace unos 160 mil años. Estas diferencias en las fechas implicadas apoyan la idea de una transición gradual a las nuevas tecnologías. Morgan agrega que el fácil acceso a la obsidiana en Gademotta puede explicar por qué la revolución tecnológica se produjo tan temprano allí. "Una analogía moderna podría ser la transición de los carros arrastrados por bueyes a los coches. Es prácticamente completa en América del Norte y el norte de Europa, pero apenas está comenzando en algunos países subdesarrollados”, ejemplifica Renne. Los arqueólogos recibieron la financiación necesaria para llevar a cabo el análisis de las herramientas halladas en Gadmotta de la National Geographic Society. Un árbol genealógico complicado La falta de huesos en Gademotta hace difícil determinar quién hizo estas herramientas tan especializadas. Algunos arqueólogos creen que tuvo que ser Homo Sapiens, mientras que otros expertos suponen que otras especies humanas también pueden haber tenido la capacidad mental y destreza manual necesaria para construirlas. Pero independientemente de quien sea el autor de estos utensilios, las fechas que han podido determinar gracias a la datación de los isótopos de argón ayudaran a llenar una laguna importante en el registro arqueológico. "Las nuevas fechas determinadas en Gademotta nos ayudan a comprender en qué momento se produjo un importante cambio de comportamiento en la evolución humana", dice Christian Tryon, un profesor de antropología de la Universidad de Nueva York, que no participó en el estudio. En todo caso, la historia de la evolución humana se ha convertido en algo más complejo de lo que se pensaba anteriormente. Ya no es posible asociar determinadas especies con determinadas tecnologías, y colocarlas en una línea que simplemente va de las eras más antiguas a las modernas. fuente: neoteo

xd, perdon por haber borrado el post original, pero quise agregar mas imagenes y hice cagadas, me quedaba en cargando.... asi q lo borre, si quieren comenten devuelta..... bueno, he visto muchos post con imagenes retocadas de maradona elogiandolo, etc. y no hay o hay muy poocos de los que no nos gusta maradona, ni como tecnico, ni como persona... asi q cree un par de imagenes(espero que respeten tambien nuestra opinion de el y no lo borren al post) aun asi espero que lo tomen como es solo un poco de humor... aca algunas que no necesitan photoshop del fantoche que tenemos como dt de la seleccion bueno igual. te guste o no maradona, todos queremos lo mismo y ver a la argentina grande otra vez asi que con o sin maradona brindemos porque asi sea

xd como me rei con esta publicidad de spike tv link: http://www.videos-star.com/watch.php?video=81fwEmP2CKY aca estan las otras pero sigo pensando q la primera es la q la rompe link: http://www.videos-star.com/watch.php?video=riGe6BqyiHA link: http://www.videos-star.com/watch.php?video=CqQevDvY2w4 link: http://www.videos-star.com/watch.php?video=MzLWWCzlB0c

Registrate y eliminá la publicidad! Una vez que los encuentras, los píxeles muertos son un fastidio. Nada es más frustrante que descubrir que ese puntito en medio de nuestro nuevísimo monitor LCD de muchas pulgadas no anda. Es irritante, hipnótico y cuando llamamos a la compañía nos dicen que no nos cambiará la pantalla a menos que mueran otros dos píxeles más. Si te encuentras en esta situación, Puede que funcione. Cruza los dedos. rimero que nada, si nunca has visto un píxel muerto en tu monitor, no lo busques ahora. Creenos, es mejor seguir en la ignorancia feliz. En cambio, si hay un puntito que actúa raro, y no estás seguro de si es el resultado un estornudo o, efectivamente, se trata de un píxel muerto, usa un paño suave. Si el maldito sigue allí, entra a este sitio.http://flexcode.org/lcd.html Reviviendo los píxeles zombis 1) El primer método a probar es dejar la pantalla encendida por algunas horas, con un color único, esperando que el píxel destrabe. Es la primera opción. 2) Si eso no funciona, prueba de masajearlo con el segundo método. No te quedes mirando fijo la pantalla, menos si tienes epilepsia. 3) Si todavía nada, prueba esta otra aplicación, tal vez tengas suerte. http://www.neoteo.com/jscreenfix-aplicacion-java-que-arregla-pixeles.neo Si te preguntas cómo se puede arreglar un píxel sin tocar los sistemas internos, la explicación es simple: es debido al modo en que funcionan los monitores LCD. Éstos crean los colores moviendo pequeños espejos (cada uno es un píxel) para que la luz de fondo se refleje del modo indicado para nuestros ojos. Es por eso que se ven “raros” si no los miras de frente, sobre todo los más viejos. 4) Finalmente, si nada de esto funciona, puedes probar algunos métodos un poco más extremos, como pinchar o presionar los puntos trabados. Es peligroso, porque puedes "matar" unos cuantos más en el proceso, pero si eres suave, muy suave... De todas maneras, recuerda siempre consultar la garantía de tu pantalla LCD. Hay compañías que te lo cambian, aunque tenga pocos los píxeles muertos.

Registrate y eliminá la publicidad! Cuando la piratería digital se encontraba en pañales, los crackers utilizaban pequeñas animaciones para diferenciarse del resto. Estas no solo son recordadas por muchos jugadores veteranos, sino que son la prueba de la guerra entre crackers Últimamente se está hablando mucho de que la piratería está destruyendo el mercado de los juegos de PC. Pero esas mismas personas hacen oídos sordos a que tres días antes de la salida de Pro Evolution Soccer 2009 ya se encontraba disponible para descargar la versión de Xbox 360. Y peor aún, a tres semanas de la salida de Fallout 3, los usuarios de la consola de Microsoft ya podían descargar el juego de manera ilegal. Pero, ¿cómo comenzó la piratería? Para responder esta pregunta deberíamos irnos demasiado atrás en el tiempo y comenzar a hablar de piratas y pericos, así que hagamos una más simple. ¿Cómo comenzó la piratería digital? Una tarjeta de presentación Esta pregunta inherentemente nos lleva a tocar el tema de las Cracktros. Las Cracktros eran pequeñas introducciones en los juegos viejos, que se utilizaban para identificar al grupo de programadores que había crackeado dicho software. Generalmente, estas presentaciones estaban conformadas por el logo del grupo y una marquesina, en donde se recitaban mensajes del grupo, datos, o lo que sea. Aunque hoy en día esta costumbre se olvidó casi por completo, en su momento era todo un acontecimiento por diferentes razones. En primer lugar, un juego pirata no era algo fácil de conseguir y, mucho menos, de crackear. No era como hoy, que todo el mundo sabe qué protección tiene cada juego y cómo desactivarla. En ese momento, había que ser lo suficiente valiente para sumergirse en el mar de código, sin tener mucho conocimiento, y aprender de los errores. Además, hacer una de estas Cracktros tampoco era tarea fácil. Todo lo que se ve estaba hecho con programación, desde lo gráfico al sonido. Y los ordenadores de la época, como la Commodore 64 o la Commodore Amiga no tenían grandes placas de sonido (aunque la SID 6581 molaba), lo que hacía producir el sonido aún más difícil. Como suele suceder con este tipo de fenómenos, no se conoce exactamente cómo comenzó, pero sí se sabe que rápidamente se propagó a través del mundo, ya que como veremos no solo las hacían grupos de Estados Unidos, sino también de Inglaterra, Alemania o Bélgica inclusive. Y con la creciente popularidad de las Cracktros también se dieron a conocer muchos grupos de crackers, que encontraron en estas introducciones una voz para comunicarse no solo con aquellas personas que jugaban los juegos, sino con el resto de los grupos. Esto catapultó la scene (la escena) a la vista de un público mucho más amplio. El término, scene, surgido en los años 70, se utilizaba y aún se utiliza, para nombrar cierto tipo de comunidades. En este caso, la de los crackers. En su momento había grupos muy populares como INC (International Network of Crackers), Fairlight, Razor1911, PARADOX, Prime Evil, EagleSoft, entre otros. Todos estos grupos eran muy reconocidos en la scene y fueron los principales protagonistas en la creación de las populares Cracktros. En una entrevista de 1995, uno de los creadores de Razor1911 admite que eran muy jóvenes al iniciar el grupo (entre 12 y 14 años) y que la competencia era agotadora y a la vez emocionante. Se quedaban despiertos día y noche tratando de crackear juegos antes que el resto de los grupos. Pero la escena era algo tan grande que no solo estaba compuesta por crackers populares como los mencionados anteriormente, sino que había muchos más que nunca llegaron a ser muy conocidos. En muchas de las Cracktros que veremos a continuación se pueden leer mensajes a otros grupos y se denota la dura competencia que existía entre ellos. gracias a los precursores de esto hoy en dia disfrutamos hoy en dia del software en froma "libre", todo se lo debemos a ellos y a su copetencia por ser los primeros y los mejores. Razor1911 es uno de los pocos grupos que sigue activo. Logo del grupo de crackers EagleSoft. La Amiga 1000 salió a la venta en 1985. Historia sobre los mejores hackers de la historia, no tiene nada que ver con el CS, pero una muy interesante INFO. algunos hackers y crackers concocidos (mas q nada hackers): Robert Tappan Morris: uno de los precursores de los virus y recién graduado en Computer Science en la Universidad de Cornell, en 1988 difundió un virus a través de ArpaNet, (precursora de Internet) logrando infectar 6,000 servidores conectados a la red. La propagación la realizó desde uno de los terminales del MIT (Instituto Tecnológico de Massachussets). ArpaNet empleaba el UNIX, como sistema operativo. Robert Tappan Morris al ser descubierto, fue enjuiciado y condenado en la corte de Syracuse, estado de Nueva York, a 4 años de prisión y el pago de US $ 10,000 de multa, pena que fue conmutada a libertad bajo palabra y condenado a cumplir 400 horas de trabajo comunitario. *************** Kevin David Mitnick: Es el más famoso hackers de los últimos tiempos. Nacido el 6 de Agosto de 1963 en Van Nuts, California, desde muy niño sintió curiosidad por los sistemas de comunicación electrónica y fue cultivando un obsesivo deseo por investigar cosas y lograr objetivos aparentemente imposibles, hasta llegar a poseer una genial habilidad para ingresar a servidores sin autorización, robar información, interceptar teléfonos, crear virus, etc. Cuando en 1992 el gobierno acusó a Kevin de haber substraído información del FBI, relacionada a la investigación de Ferdinand Marcos y de haber penetrado en computadoras militares, el se convirtió en un símbolo entre la comunidad internacional de hackers, después de que el FBI lo investigara y persiguiera infructuosamente durante tres años, y cuya captura se produjo en 1995, cuando los investigadores rastrearon sus huellas hasta llegar a un departamento en Raleigh, en Carolina del Norte. Mitnick fue arrestado por el FBI en Raleigh, North Carolina, el 15 de Febrero de 1995. Mitnick, quién fue liberado en Enero del 2000, después de permanecer casi 5 años en un prisión federal, le costó al estado norteamericano y a empresas privadas, millones de dólares al ser objeto de hurto de su software, información y alteración de los datos de las mismas. Entre los agraviados se incluyen corporaciones tales como Motorola, Novell, Nokia y Sun Microsystems, el FBI, el Pentágono y la Universidad de Southern California. *************** Mark Abene: más conocido como Phiber Optik, con tan solo 17 años se convirtió en un genio de la computación y de la tecnología telefónica. Las primeras computadoras usadas por Abene fueron una Apple II, la Timex Sinclair y una Commodore 64. Aunque el primer equipo de Mark fue una Radio Shack TSR 80, también tenía un receptor telefónico tantas veces usado, que tenía una cinta plástica enrrollada para sostener sus partes internas, desgastadas por el excesivo uso. Mark Abene era un experto en patrones de discado en receptores telefónicos. Lideró en New York, al grupo de hackers denominado "Master of Deception", MOD (Maestros de la Decepción). En Noviembre de 1989, hizo colapsar las computadoras de WNET, uno de los principales canales de televisión de la ciudad de New York, dejando un mensaje "Happy Thanksgiving you turkeys, from all of us at MOD" (Feliz Día de Acción de Gracias a Uds. pavos, de parte de todos nosotros en MOD). Una revista de New York lo catalogó, como "una de las 100 personas más inteligentes de la nación". En Julio de 1992, Abene y cuatro miembros de MOD fueron arrestados por una serie de cargos criminales. Abene se declaró culpable de los cargos federales de acceso desautorizado a computadoras de la compañia de teléfonos, incursión a computadoras y conspiración. Mark Abene pasó 10 meses en la prisión del condado Schuylkill de Pennsylvania, donde recibió tantas visitas y concedió entrevistas a periodistas y reporteros de canales de televisión, que sus compañeros de celda los apodaron CNN. Al negársele el uso de una computadora mientras estuvo en prisión, Mark Abene se convirtió en un héroe muy popular. Al salir en libertad fue empleado por su amigo Stacy Horn, del BBS denominado ECHO. Las hazañas de Abene le dieron tanta fama, que inspiraron a Michelle Slatalla y Joshua Quittne a escribir un libro titulado "The Gang That Ruled Cyberspace" (La Banda que dominó el Ciberespacio). *************** Johan Helsingius: Responsable de uno de los más famosos servidores de mail anónimo. Fue preso por recusarse a dar información sobre un acceso que publicó documentos secretos de Church of Scientology en Internet. Tenía para eso un 486 con HD de 200Mb, y nunca preciso usar su propio servidor. El objetivo de un remailer anónimo es proteger la identidad del usuario. El servidor Remailer, no almacena los mensajes sino que sirve como un canal de re-transmisión de los mismos. El Remailer re-envía estos mensajes, sin dar a conocer la identidad del remitente original. *************** Chen Ing-Hou : es el creador del virus CIH, que lleva sus propias iniciales. Manifiesta que siente mucho por los graves daños causados por su creación viral, pero que ello fue motivado por una venganza en contra de los que llamó "incompetentes desarrolladores de software antivirus". Chen Ing-Hou nació en la ciudad de Kaohsiung, Taipei o Taibei, capital y principal ciudad de Taiwan, y creó su famoso virus en Mayo de 1998, al cual denominó Chernobyl, en conmemoración del 13 aniversario de la tragedia ocurrida en la planta nuclear rusa. Actualmente trabaja como experto en Internet Data Security. *************** David L. Smith: El 8 de Abril de 1999, David L. Smith, de 30 años, natural de Aberdeen, New Jersey y sospechoso de ser el autor del virus Melissa hizo su primera aparición en público en la Corte Superior del condado de Monmouth para escuchar las acusaciones en su contra. Smith permaneció silencioso y cabizbajo cuando escuchó los cargos. Ante el Juez John Riccardi David Smith dijo: "Sí, yo admito esos sucesos ocurridos como resultado de la propagación del virus Melissa. Pero yo no esperaba o anticipé la enorme cantidad de daño que ocasionó. Cuando difundí el virus yo supuse que algún daño material sería menor e incidental. De hecho, yo incluí instrucciones diseñadas para prevenir un daño substancial. No tuve idea de que habrían profundas consecuencias en contra de otros Reonel Ramones: de 27 años, empleado bancario, quien vivía con su hermana y su novia Irene de Guzmán de 23, fueron acusados de ser los autores del virus LoveLetter, el mismo que según algunas evidencias, habría empezado como un conjunto de rutinas para penetrar en otros sistemas, con el objeto de sustraer la información de tarjetas de crédito de terceros. Las evidencias apuntaron a Reonel Ramonez, como cabeza del grupo que participó en la creación y difusión de este virus. Una corporación holandesa lo contrató con un sueldo muy atractivo, por considerarlo muy hábil y capaz en el desarrollo de sistemas de seguridad en Redes e Internet. *************** Vladimir Levin: graduado en matemáticas de la Universidad Tecnológica de San Petesburgo, Rusia, fue acusado y preso por la Interpol después de meses de investigación por ser la mente maestra de una serie de fraudes tecnológicos que le permitieron a él y la banda que conformaba, substraer más de 10 millones de dólares, de cuentas corporativas del Citibank. Insiste en la idea de que uno de los abogados contratado para defenderlo es, en verdad, un agente del FBI. A pesar de que la banda substrajo más de 10 millones de dólares al Citibank, Levin fue sentenciado a 3 años de prisión y a pagar la suma de US $ 240,015 a favor del Citibank, ya que las compañías de seguros habían cubierto los montos de las corporaciones agraviadas. Los técnicos tuvieron que mejorar sus sistemas de seguridad contra "crackers" y Vladimir Levin ahora se encuentra en libertad. *************** Robert "Pimpshiz" Lyttle: De 18 años de edad, se encuentra bajo arresto domiciliario, por orden de una Corte Juvenil de ciudad Martinez, estado de California, acusado de ser uno de los miembros del grupo Deceptive Duo, que probadamente incursionaron ilegalmente y substrajeron información de los servidores del sistema de la Federal Aviation Administration de los Estados Unidos y descargaron información confidencial relacionada a las filmaciones de las actividades de los pasajeros de los aeropuertos. Al momento de su arresto Lyttle portaba una portátil IBM ThinkPad, un lector de huellas digitales del dedo pulgar y otros sofisticados dispositivos "The Deceptive Duo" (El dúo engañoso) ingresaron a un servidor de la FAA, empleado por la administración de Seguridad de la Aviación Civil de los Estados Unidos, encargada a partir de los fatídicos incidentes del pasado 11 de Septiembre del 2001, del monitoreo de las actividades de los pasajeros en todos los aeropuertos de ese país. Cada sitio web incursionado por estos hackers, mostraba una supuesta "patriótica misión" en la cual preconizaban ser ciudadanos de los Estados Unidos de América, determinados a salvar al país de una "amenaza extranjera" al exponer los huecos de inseguridad en Internet. Incluso incluyeron el logo del grupo, consistente en dos armas de fuego delante de una bandera norteamericana. Cabe mencionar que Robert Lyttle, siendo un joven adolescente, de apenas 14 años formó la corporación Sub-Seven Software, que desarrolló herramientas tales como el Troyano buscador de puertos Sub-Net, el desinstalador Uninstall it Pro y Define, entre otros y que muchos usuarios consideramos de gran utilidad. Posiblemente se convierta en un héroe del "underground" en el ciber-espacio. En Febrero del 2002 descubrió una vulnerabilidad en el AOL Instant Messenger, y mucho antes hizo lo propio con varios sistemas de Microsoft. **************** ElGranOscarín: Hacker español de 27 años, autor del troyano Cabronator, las iniciales son O.L.H y que en los primeros días de Abril del 2003 fue detenido por la Guardia Civil de Española, en un operativo denominado CLON que se inició en Agosto del 2002. Su impresionante ego está casi a la par con sus prolíficas creaciones de todas sus herramientas de hacking y cracking, virus, juegos obscenos, etc. Lycos Mail Anegator "...Bombardea cuentas de lycos a base de e-mails. MSN-Phuk "...Carga cuentas de Hotmail ajenas" Psecreta "Lo que hace es averiguar la pregunta secreta que ponen los capullos de los usuarios de HOTMAIL " O-MaiL 1.00: ..."Programa para enviar e-mails anónimos a la basca" Chivator Con este programa puedes ver qué se esconde bajo esos misteriosos ******* que ponen los programas l3ims en sus contraseñas BOMBITA: ..."es un programa de envío masivo de e-mails" ANONIMIZAME: ..."Un programa que configura tu Internet Explorer para que navegues por internet de forma ANÓNIMA bajo un proxy" *************** Tsutomu Shimomura: Shimomura buscó lo encontró y desenmascaro a Kevin Mitnick, el cracker/phreaker más famoso de USA, a principios de 1994. Después de que sus colegas del "San Diego Supercomputing Center" le informaron a Shimomura que alguien había robado centenares de programas y los ficheros de su estación de trabajo, el experto en seguridad computacional Tsutomu trabajó en extremo para seguir al ladrón a través del "WELL". Un rastro del "telco labyrinthine" lo condujo eventualmente a un complejo en Raleigh, N.C donde más tarde los agentes de FBI arrestarían a Mitnick en su departamento. Pero eso no fue todo, Shimomura fue el consultor del FBI, la fuerza aérea y de la agencia de la seguridad nacional (NSA). se rumorea que Shimomura era parte del lado oscuro del hacking. ya que si no ¿por que hizo un programa para escuchar las llamadas de teléfonos celulares? ¿No les suena de alguna manera como una treta de la NASA? *************** Justin Frankel: Comenzó cuando en 1.999, con apenas 19 años de edad vendió su empresa NullSoft, propietaria de WinAmp, a AOL por 100 millones de dólares. Durante ese tiempo y ya trabajando bajo las órdenes de AOL, Frankel, con 25 años en la actualidad, ha sido el artífice de la red descentralizada Gnutella, del sistema de streaming Shoutcast y del programa de pares Waste, lo cual y según la revista Rolling Stone le ha hecho merecedor del título del "Geek más peligroso del mundo". Mientras trabajaba bajo las órdenes de AOL, Frankel creó Gnutella, la primera red de pares descentralizada del mundo, que colgó en uno de los servidores de la compañía cogiendo a todo el mundo por sorpresa. A las pocas horas el programa fué retirado, pero había dado tiempo suficiente de que miles de personas lo descargaran y aprendiesen de su código fuente. Sin ningún género de dudas, Frankel es un programador prodigioso, pero demasiado incómodo para trabajar a las órdenes de una compañía como AOL. Ahora, libre y con dinero suficiente como para tan no tener que preocuparse en ganarlo, puede ser una auténtica bomba de relojería. ¿Que es un Geek? "Arrancar bugs" o errores de los programas informáticos, videojuegos y otras aficiones semejantes. Son los pertenecientes a una nueva elite cultural, formada por una comunidad de insatisfechos sociales, amantes de la cultura pop y centrados en la tecnología". *************** Ray Tomlinson: Hace treinta y dos años en 1971, Ray Tomlinson, un joven ingeniero de la firma Bolt Beranek and Newman (encargada de construir la Arpanet, la red de computadoras precursora de la Internet), se puso a trabajar en el desarrollo del SNDMSG, un programa para enviar mensajes a usuarios de una misma computadora. Tomlinson estaba experimentando con un programa que había escrito, el CPYNET, que permitía transferir archivos entre computadoras (en ese entonces, la Arpanet consistía de 23 computadoras en 15 sitios de los Estados Unidos). Se le ocurrió que así como alguien podía enviar un mensaje a un usuario de la misma computadora, también debería poder hacerlo con los científicos que usaban equipos en todo el país. Ese día fue cuando decidió incorporar al CPYNET en el SNDMSG (en total, unas 200 líneas de código) para que todos pudieran agregar texto al archivo-casilla de cualquier usuario de la Arpanet. Tomlinson quería diferenciar el nombre del usuario de la computadora en la que trabajaba, y eligió la arroba @, que en inglés significa at (en tal lugar). El signo tenía poco uso en ese entonces, y no se confundía con otras instrucciones. Una vez que ajustó el funcionamiento del software, Tomlinson le envió un mensaje a sus colegas, promocionando el sistema. Fue un pequeño éxito. Todos los que tenían acceso a la red comenzaron a usarlo. Dos años después, el 75% del tráfico de la Arpanet correspondía al e-mail. Hoy se envían 2100 millones de mensajes por día. Saludos.- <a href='http://b.t.net.ar/www/delivery/ck.php?n=a2afc290&cb=INSERT_RANDOM_NUMBER_HERE' target='_blank'><img src='http://b.t.net.ar/www/delivery/avw.php?zoneid=58&cb=INSERT_RANDOM_NUMBER_HERE&n=a2afc290' border='0' alt='' /></a>