chivomartinez

Usuario (Argentina)

¿Qué es la tecnología Java y por qué lo necesito? Java es un lenguaje de programación y la primera plataforma informática creada por Sun Microsystems en 1995. Es la tecnología subyacente que permite el uso de programas punteros, como herramientas, juegos y aplicaciones de negocios. Java se ejecuta en más de 850 millones de ordenadores personales de todo el mundo y en miles de millones de dispositivos, como dispositivos móviles y aparatos de televisión. ¿Java se puede descargar de forma gratuita? Sí, Java se puede descargar de forma gratuita. ¿Por qué debo actualizar a la última versión de Java? La última versión de Java contiene importantes mejoras para el rendimiento, estabilidad y seguridad de las aplicaciones Java que se ejecutan en su equipo. La instalación de la actualización gratuita garantiza que sus aplicaciones Java sigan ejecutándose de forma segura y eficaz. Fuente: http://www.java.com/es/download/faq/whatis_java.xml Bien, a parte de ser un lenguaje de programación multiplataforma y con el que se pueden programar aplicaciones para Android, pero... ¿Porqué tengo instalado Java en mi ordenador si yo no programo? Nos estamos refiriendo a la máquina virtual Java (JVM), el applet, complemento o plug-uin Java, es decir que necesitas Java para navegar. ¿Qué es el complemento Java? El complemento Java es un componente del entorno de ejecución de Java (JRE). El JRE permite ejecutar en diversos navegadores los applets escritos en el lenguaje de programación Java. El complemento Java no es un programa independiente y no se puede instalar por separado. ¿Qué versión debo utilizar Java 6 o Java 7? Recomendamos usar la versión de Java 7 Java 7 es la versión más reciente de Java que incluye muchas características nuevas, mejoras y correcciones de bugs para mejorar la eficacia en el desarrollo y la ejecución de programas Java. A continuación se muestra un breve resumen de las mejoras que se incluyen en Java 7: Mejora del rendimiento, la estabilidad y la seguridad. Mejoras en el plugin de Java para el desarrollo y el despliegue de aplicaciones de contenido enriquecido de Internet. Mejoras en el lenguaje de programación Java que facilitan a los desarrolladores la escritura y optimización del código Java. Mejoras en Java Virtual Machine para soportar lenguajes que no son Java. Recuerda si tienes instaladas versiones anteriores de Java 6, es muy importante eliminarlas de tu sistema por motivos de seguridad. ¿Cómo puedo desinstalar Java en el equipo Windows? Windows 7 y Vista: desinstalar programas 1. Haga clic en Inicio. 2. Seleccione Panel de control. 3. Seleccione Programas 4.Haga clic en Programas y características 5.Seleccione el programa que desee desinstalar haciendo clic en él y, a continuación, haga clic en el botón Desinstalar. en windows Xp 1.Haga clic en Inicio. 2.Seleccione Panel de control. 3. Haga clic en el icono de Agregar o quitar programas del Panel de control. 4.El panel de control de Agregar o quitar programas mostrará una lista del software instalado en el sistema, incluidos los productos de software relacionados con Java. Para seleccionar el que desee desinstalar, primero, haga clic en él y, a continuación, en el botón Eliminar. ¿Qué acciones puedo llevar a cabo para aumentar la seguridad de Java? Los avances tecnológicos aportan mejores experiencias a su equipo. Sin embargo, la vigilancia continúa siendo necesaria para proteger el equipo contra amenazas de seguridad sofisticadas. La vulnerabilidad de su equipo a la seguridad puede poner en peligro sus datos personales, causar comportamientos imprevistos o bloquear el sistema. Hemos recopilado una lista de prácticas recomendadas de seguridad para ejecutar Java en su equipo. Instale la versión de Java más reciente Obtenga la versión de Java más reciente. Pruebe la versión de Java que tiene para asegurar que es la más reciente. Elimine las versiones de Java antiguas Habilite las actualizaciones automáticas Esta función garantizará que reciba actualizaciones de seguridad importantes cuando estén disponibles. Obtenga más información sobre la actualización de Java Borre la caché de Java periódicamente Conozca cómo borrar la caché de Java. No permita la ejecución de aplicaciones de origen desconocido. Conozca cómo cambiar la configuración para rechazar aplicaciones de origen desconocido Para acceder al Panel de control de Java Vaya al menú Inicio > Panel de control > Java En el Panel de control de Java, vaya a Avanzado > Seguridad > General Cancele la selección de la opción Autorizar al usuario a dar permisos para contenido procedente de una autoridad que no es de confianza para deshabilitar la ejecución de aplicaciones de editores desconocidos.

bienvenidos a mi post aca les traigo un poco de info que por ahi no sabias sobre tu auto primero unos videos link: http://www.youtube.com/watch?v=TaihHV4lyNA ahora uno con gnc link: http://www.youtube.com/watch?v=R3ycr5X1nSE&feature=related ahora un motor diesel link: http://www.youtube.com/watch?v=fgfvXoZ5OCM algunos consejos para alargar la vida de tu motor Tip 1: No agregar aditivos al aceite El aceite contiene una mezcla de aditivos 100% compatibles, que brindan máxima protección al motor de tú auto, si agregas otros aditivos, se puede perder el equilibrio entre los componentes del aceite y la efectividad en la lubricación. Algunos aditivos al llegar a altas temperaturas, se evaporan y llegan al sistema de escape provocando daños a largo plazo. Tip 2: Poner siempre el freno de mano al estacionar el auto Cuando pones la palanca de velocidades en Parking “P”, un pequeño perno se introduce entre los dientes de la salida de la transmisión, fijándola en esta posición, si tú auto se encuentra estacionado en una superficie plana, el perno aplica muy poca presión a la transmisión, pero si se encuentra en una pendiente, el peso del vehículo generará una presión más alta sobre la transmisión y el perno, provocando como consecuencia que el auto se desplace. Por eso si aplicas siempre el freno de mano, el peso del coche caerá sobre el perno y no sobre la transmisión, aumentando así la vida de ésta. Tip 3: Los cambios de velocidad cuando el auto está en movimiento En los vehículos con transmisión automática, es común que movamos la palanca de velocidad sin esperar a que el auto se detenga, esto provoca que se cambie la dirección del fluido de la transmisión mientras se encuentra en movimiento, generando una presión excesiva en las válvulas, por lo que debemos esperar a que nuestro autos esté completamente detenido antes de cambiar la de velocidad. Así evitamos un desgaste innecesario y prolongamos la vida de la transmisión. Tip 4: Uso del clutch En los autos con transmisión manual o estándar, es común que no pisemos a fondo el clutch al realizar cambios, o bien no lo soltamos completamente, conducimos con el clutch a medio recorrido, esta costumbre genera presiones excesivas en los discos del embrague acortando su vida. El clutch debe pisarse hasta el punto en que los cambios de velocidad se lleven a cabo de una manera suave. Tip 5: Cargar combustible cuando se usa la reserva Permitir que la gasolina se consuma casi por completo, trae consecuencias importantes, ya que al utilizar el combustible del fondo del tanque se incrementa la probabilidad de bombear partículas sucias, aire o humedad, afectando la vida del filtro y el desempeño del auto, además de poder causar daños a la bomba de gasolina en un futuro no muy lejano. La gasolina funciona como medio de enfriamiento de la bomba de combustible, y al no tener suficiente combustible en el tanque se puede dañar la bomba por sobrecalentamiento. Se recomienda tener al menos un cuarto de tanque con gasolina, para evitar estos daños. Tip 6: No utilizar cosméticos equivocados para limpiar el auto algunas personas utilizan detergente de ropa o de trastes para lavar el auto, y aunque estos eliminan las manchas, dañan una parte de la capa protectora de la pintura, el frecuente uso de detergentes no adecuados hace que la pintura se vuelva opaca y susceptible a mancharse. Además del shampoo, debes tener cuidado a la hora de comprar las cremas pulidoras, la cera, el limpiavidrios, los abrillantadores para las llantas y protectores para la piel. Tip 7: Evitar el encendido excesivo del motor Cada vez que enciendes tú auto, se produce desgaste en algunas de sus partes vitales, por lo que apagar y encender el motor frecuentemente debe minimizarse. Al momento de estacionarte trata de escoger un lugar apropiado para evitar moverlo nuevamente, cuando haya demasiado tránsito o cuando marque alto el semáforo no lo apagues, trata de evitar el encendido frecuente cuando sea innecesario. Tip 8: No manejar por calles muy deterioradas y no frenar con brusquedad Cuando frenas con fuerza y aceleras de manera agresiva, el deterioro del motor es alto, al igual que el sistema de frenos y la suspensión, es imposible evitar el desgaste de estos sistemas, pero se puede minimizar con un manejo más suave, sin tener que forzar el motor sobre calles muy deterioradas, no frenar de pánico, evitar caminos empedrados, evitar baches, acelerar agresivo y manejar con precaución cuando llueve, entre otros. Tip 9: No calientes el motor de tú auto antes de partir marcha Hace algunos años, se acostumbraba después de encender el auto, dejar calentar el motor por varios minutos antes de partir marcha, en la actualidad algunas personas lo siguen haciendo con autos mucho más recientes, aunque ya no es necesario. El mayor desgaste de las piezas del motor ocurre en los primeros minutos de haber sido encendido, pero eso no implica que el coche deba estar detenido mientras se calienta. Se puede conducir de manera normal, al calentar el motor en movimiento, contribuimos a reducir la contaminación ambiental, además de ahorrar gasolina. Tip 10: Mantenimiento preventivo Procura llevar tú auto al taller para que le realicen los servicios en el tiempo correspondiente, esto te ayudará a detectar algún problema y evitar que el costo y tiempo de reparación puedan ser muy elevados, una vez que el problema haya avanzado. Otra cosa importante para el mantenimiento del motor es no forzar el vehículo cuando está frío el motor. Esto es debido a que mientras no está a su temperatura de trabajo el aceite y los líquidos no están haciendo del todo su función, y podemos producir desgastes importantes que acorten la vida de nuestro vehículo. Además, en los vehículos turboalimentados, tanto gasolina como diesel, es muy necesario que el aceite llegue a su temperatura para que lubrique bien el eje de giro del turbocompresor, ya que este puede llegar a la friolera de 3000 rpm y si no se lubrica bien puede dañarse y mucho. recuerda Alineación y balanceo: Es el chequeo obligado para hacer cuando vas a conducir a velocidades más rápidas de lo habitual (en la ciudad). Al no hacerlo corres riesgo de sentir vibraciones en el manubrio o volante. Amortiguadores: Es vital tener los amortiguadores en buen estado. Hazlos revisar. Frenos: Checa principalmente el estado de las pastillas y discos de frenos. Aceite: Dependiendo de cada automóvil, suele cambiarse cada 5000 o 6000 km. Si no recuerdas el último cambio, hazlo revisar. Motor: Una vez al año hay que hacer un cambio en los filtros de aire y combustible. Si no lo has hecho, es un buen momento para dejar el motor 0km. Haz que tu mecánico revise visualmente el motor, principalmente el estado de las correas de distribución y las mangueras. Aire acondicionado: Evita que tu aire acondicionado falle durante el viaje. El AA de un automóvil funciona a gas y este debe cambiarse cada cierto tiempo, dependiendo del modelo. Controla también este factor para tener un viaje más placentero. Niveles: Antes de salir, en cualquier gasolinería puedes revisar los niveles de aceite y del líquido de frenos de tu carro. Refrigerante/Anticongelante: Revisa la cantidad de refrigerante. Nunca está de más llevar una botella extra para el viaje. Agua para el limpia-vidrios (sapito): Llena el bidón del sapito con agua para poder limpiar el parabrisas en la marcha. Te aconsejamos añadirle un poco de líquido limpia-vidrios para obtener mejores resultados. Cómo preparar tu automóvil antes de salir a la rutaNeumáticos: Controla el aire de los neumáticos en el momento de salir. Luces: Es ideal hacer la prueba de noche para ver con mayor claridad la intensidad de cada foco. Debes verificar que todas las luces funcionan y que estén bien alineadas. Ten en cuenta que un foco mal alineado puede encandilar a otro automóvil en la ruta, aún cuando llevas las luces bajas. Escobillas: Prueba las escobillas del limpia-parabrisas. Si no remueven bien el agua, debes cambiarlas para mayor confort y seguridad. Elementos de seguridad: Sí o sí deberás llevar el triángulo de seguridad reglamentario, un extintor (revisa la fecha de caducidad), neumático de repuesto en buen estado y las herramientas necesarias para cambiarlo. Linterna: Ante cualquier imprevisto, te alegrarás de haberla llevado. y por favor no hagas lo que mas bronca me da un abrazo a todos

dico duro ¿Qué es? ¿Cómo funciona? · Actualidad Intentaremos aclarar a continuación todas estas preguntas. Conceptos Preliminares Antes de leer el artículo, para su mejor comprensión es conveniente familiarizarse un poco con la jerga informática aplicable a este sector. · Byte (B): Son 8 bits, un bit es un 1 o un 0. Con un byte se pueden representar 255 cosas, o sea 255 letras distintas, 255 tonos distintos de un color, 255 sonidos distintos. El documento que estas leyendo no es más que una tira de bytes que tienen ciertos valores (letras). Si cada letra ocupara 1 byte (texto puro sin formato) realmente costaria mucho llenar un disco duro... Para hacerte una idea, mira la siguiente tabla: Unidad base * *Otra Unidad Byte * * * * * 8 bits KiloByte (KB) *1024 bytes MegaByte (MB) *1024 KiloBytes GigaByte (GB) *1024 MegaBytes TeraByte (TB) *1024 GigaBytes Estas unidades también se aplican a otros elementos del ordenador como la memoria RAM, la cache, etc... · Gigabyte (GB): 1.073.741.824 bytes, esta es la definición pura. Algunos fabricantes de discos consideran el gigabyte como 1000 megas en lugar de 1024, aplicando esto se obtiene que un gigabyte es 1.048.576.000 bytes. · DMA (Direct Memory Acces): Acceso directo a memoria. La filosofia del DMA antiguamente era acceder a memoria sin intervención del procesador central para transferir datos mientras el bus no estaba siendo usado. Fue muy útil para transferir datos a la tarjeta de sonido de forma que sonara una canción sin afectar al rendimiento. Pero... también para transferir datos al disco duro? Debido a la baja velocidad del DMA (ya que no evolucionó respecto a la velocidad de proceso) se traspaso esta función al procesador (los llamados PIO Mode). · Tiempo de búsqueda (seek time): Es el tiempo que tarda un disco duro en encontrar un dato en su interior, seria el quivalente a la latencia en el caso de al memoria. · Sector: Pedacito de tamaño mínimo en el disco, su tamaño depende del fabricante. · Clúster: Agrupación de sectores, estos dos términos a veces se confunden ya que hay gente que los utiliza indistintamente. · FAT (File Allocation Table): Tabla que indica que clusters ocupa un fichero y por lo tanto donde se encuentra dentro del disco, si se borra se pierde el contenido del disco por ello hay dos copias. Existen dos tipos FAT16 y FAT32, el 16 y el 32 se refieren a la cantidad de bits usados para la identificación de los clústers, con una FAT16 se pueden identificar 216 clústers (65536). Analogamente para la FAT32. Ummmm... ¿Cómo se adapta al tamaño del disco si tiene la FAT un tamaño fijo? Variando el tamaño del clúster, MS-DOS, Win95/98 y demás sistemas FAT hacen variar el clúster desde 4KB a 32KB, pasando por 8KB y16KB. Esto produce fragmentación interna. La FAT se establece durante el estableciemiento de particiones. · Partición: Unidad de disco lógica, un solo disco duro puede tener más de una, que se reflejan en la existencia de más unidades de disco. · Cache: Igual que los procesadores y más o menos con el mismo funcionamiento los discos duros tienen un pequeña cache. Para más información leer este artículo sobre el tema esta misma web. · RPM: Revoluciones por minuto, vueltas que da un motor en un minuto. · IDE (Integrated Disc Electronics): Conector estándar para los discos duros de los PC. Formado por 40 hilos. Tiene la característica que los circuitos encargados de controlar el disco duro se encuentran en el mismo. ¿Qué es un Disco Duro? El disco duro es un componente del ordenador destinado a guardar datos, incluso cuando no hay electricidad. Esto es debido al carácter volátil de la memoria RAM. La memoria RAM pierde los datos que almacena a los pocas milésimas de segundo de perder el suministro eléctrico. Tanto los programas como los datos necesitan pues otro lugar para guardarse, y este es proporcionado por el Disco Duro. La capacidad de almacenamiento es pues la característica fundamental de los discos duros. Se mide en unidades como los MegaBytes y los GigaBytes. ¿Cómo funciona? A diferencia de la RAM y otros tipos de memoria, el disco duro no se basa en la electricidad para guardar información. Los discos duros se basan en el magnetismo. Para que un objeto recubierto de una sustancia magnetizable mantenga su estado no es necesario un submisnistro contínuo de electricidad. Ejemplo de esto son las cintas de video y audio. Los discos duros son parecidos, pero no tienen forma de cinta. Son como platos recubiertos de una sustancia magnetizable y disponen de cabezales que se encargan de leer y escribir información en los diferentes platos que puede tener. Para que los cabezales puedan acceder a toda la superfície del plato, éste gira sobre el centro y los cabezales se desplazan de forma perpendicular al sentido de movimiento. El tiempo de búsqueda de un disco duro depende de su velocidad de rotación medida en RPM. La capacidad de un disco depende de la densidad de bits por plato y el número de platos. Normalmente un plato almacena datos por la dos caras. Cada plato almacena los datos en círculos llamados pistas, cada pista se divide en sectores. El disco duro está dando vueltas desde que se enciende el ordenador, con el desgaste mecánico que esto conlleva. Es por ello que los ordenadores actuales los desconectan al cabo de un tiempo de no ser necesarios. Al estar desconectados y volver a ponerse en marcha debido a que el usuario quiere hacer una operación con ellos, es necesario un tiempo de aceleración para llegar a las RPM adecuadas. El disco duro viene vacío de fabrica y es necesario crear las particiones adecuadas con un comando llamado FDISK. Esto establece el tipo de FAT a usar. El siguiente paso es dar formato al disco o divirlo en los sectores y pistas que sea necesario según su tamaño y sus especificaciones. Cabe señalar que el tamaño del clúster es un factor importante para aprovechar el disco, ya que cuanto menor sea el tamaño, mejor se aprovecha el disco. Esto es debido a la fragmentación interna. Este tipo de fragmentación consiste en la pérdida de espacio causada por la diferencia de tamaño entre un fichero y el cluster que lo almacena. Un ejemplo de esto sería un pequeño fichero de texto que sólo ocupe 120bytes. Este fichero como mínimo ocupa un clúster. Si este clúster tiene un tamaño de 32KB, se desperdician 32KB-120B=32640 bytes, mientras que si el clúster es de 4KB se desperdician 4KB-120=3976 bytes. Una FAT32 crea clusters más pequeños y es por lo tanto la más recomendable. Para evitar ralladuras en la superficie del disco que dañarían de forma irreversible la sustancia magnética que lo recubre, los discos duros están envasados al vacío. La distancia que separa el disco del cabezal es muy pequeña, pero no hay contacto físico. Una mota de polvo sobre la superficie del disco sería como una montaña que chocaría contra el cabezal. Es por ello muy importante no mover, ni mucho menos golpear el disco mientras está en marcha, ya que el cabezal tocaría la superficie y la rallaría, perdiendo así la información. Cuando el disco está apagado se apartan los cabezales, de tal manera que es seguro transportalos. Otro aspecto a tener en cuenta cuando se trabaja con un disco duro es la fragmentación externa. Esto consiste en la pérdida de velocidad de acceso debido a que los ficheros están distribuidos en diferentes trozos del disco y los cabezales pierden tiempo saltando de un trozo a otro buscándolos por el disco. Esta fragmentación se produce al grabar información en el disco. El ordenador busca los clusters libres y allí la graba, no preocupándose si estos están contiguos. Windows incorpora en el apartado de herramientas del sistema un defragamentador de disco. Si hay movimiento de información en el disco es conveniente utilizarlo para lograr un buen rendimiento del disco. En caso contrario no es necesario. Actualidad UDMA33-66-100: A medida que la velocidad aumenta de los discos aumenta también los DMA se actualizan, es por ello que han aparecido los estandares Ultra DMA 33 (33 MB/segundo de tasa máxima de transferecia, si se mantiene la tasa durante un tiempo o solo es un ráfaga depende del disco), 66 MB/seg y dentro de poco llegará el estándar 100MB/segundo. Datos sobre discos duros actuales: Como se puede observar en la tabla anterior, discos duros de igual capacidad tienen características bastante diferentes. Existen discos de 10.000 RPM y 15.000 RPM pero son para sectores diferentes del mercado doméstico. En este sector lo más habitual son discos de 5400RPM y 7200RPM para los usuarios de Workstations. Cabe destacar que los fabricantes normalmente ofrecen discos con menor capacidad y que son simplemente discos con menos platos que sus hermanos mayores. El aumento de RPM también ha causado un aumento de la temperatura de funcionamiento, y hoy en día es posible adquirir ventiladores para discos duros.

TOP 5 DE LOS BLACK HAT HACKERSLa internet esta inundada de hackers conocidos como “crackers” o “black hats” (sombreros negro), que trabajan para explotar sistemas informáticos. Ellos son los que has visto en las noticias que son alejados de una computadora para evitar que incursionen nuevamente en ciber-crímenes. Algunos de ellos lo hacen por diversión y curiosidad, otros para beneficio económico personal. En esta sección perfilamos cinco de los hackers más famosos y más interesantes de “sombrero negro”.1.- Jonathan JamesJames ganó notoriedad cuando se convirtió en el primer adolescente que era enviado a prisión acusado de Hacking. El fue sentenciado a seis meses cuando tenía solo 16 años de edad. En una entrevista anónima de la PBS, afirma: “Yo solo anduve por allí viendo, jugando. Era como un desafío para mi el ver cuanto podía lograr”.Las más importantes intrusiones de James tuvieron como objetivo organizaciones de alto grado. Él instaló un backdoor en un servidor de la Agencia de Reducción de Amenazas de la Defensa (Defense Threat Reduction Agency – DRTA). La DRTA es una agencia del Departamento de Defensa encargado de reducir las amenazas a los Estados Unidos y sus aliados de armas nucleares, biológicas, químicas, convencionales y especiales. El backdoor que el creó le permitió ver emails de asuntos delicados y capturar los nombres de usuario (username) y clave (passwords) de los empleados.James también crackeó las computadoras de la NASA robando software por un valor aproximado de $ 1.7 millones. Segun el Departamento de Justicia, “entre el software robado se encontraba un programa utilizado para controlar el medio ambiente -temperatura y humedad- de la Estación Espacial Internacional”. La NASA se vio forzada a tener que paralizar 21 días sus computadoras y ocasionó pérdidas calculadas en $ 41 mil. James explicó que el se bajó los codigos para suplir sus estudios de programación en C, pero afirmaba “el codigo por si solo era desastrozo … ciertamente no digno de $1.7 millones como demandaron”.Dado el grado de sus intrusiones, si James (también conocido como “c0mrade”) hubiera sido un adulto, se le hubiera aplicado una pena mínima de no menor a diez años. En su lugar, le fue prohibido el uso recreacional de la computadora y 6 meses de arresto domiciliario. Hoy, James afirma que aprendió su lección y puede ser que comience una compañía de seguridad de computadoras.Saber más.2.- Adrian LamoLamo saltó a la fama por sus intrusiones a organizaciones mayores como The New York Times and Microsoft. Bajo el apodo de “homeless hacker” (hacker sin hogar), el usó conexiones como Kinko (internet cafés), tiendas café y librerías para hacer sus intrusiones. En un articulo de su perfil, Lamo reflexiona “Tengo una computadora portátil en Pittsburg, me cambio de ropas en Washington D.C., para dar una idea de mi juridiscionabilidad”. Durante su niñez y años de formación su familia se mudó con frecuencia a Arlington, Virginia, Bogotá, Colombia, lugar de nacimiento de su padre y finalmente a San Francisco. Cuando decidieron trasladarse a Sacramento, Adrian Lamo que contaba con 17 años eligió quedarse en la ciudad y vivir por su cuenta. Ha pasado la mayoría de sus noches en los sofás de los amigos. Pero cuando la hospitalidad se torna difícil, se cobija en los edificios en construcción de la ciudad.Las intrusiones de Lamo mayormente consisten en “pruebas de penetración”, en las que encuentra defectos de seguridad, los explota y luego envia un informe a las compañías de sus vulnerabilidades. Sus logros incluyen Yahoo!, Bank of America, Citigroup y Cingular. Cuando los “white hat hackers” son contratados por las compañías para hacer “pruebas de penetración” (penetration test) es legal.Cuando Lamo rompió el sistema de seguridad de la Intranet de “The New York Times” las cosas se pusieron serias, Lamo se añadió a la lista de expertos que veía información personal de los contribuidores, incluyendo los Numeros de Seguro Social. Lamo tambien hackeó las cuentas LexisNexis de The Times para la investigación de temas de interés.Por su intrusión al New York Times, Lamo fue obligado a pagar $65 mil de reparación. Tambien fue sentenciado a 6 meses de arresto domiciliario y dos años de libertad condicional, que expiraron el 16 de enero del 2007. Lamo está actualmente trabajando como un periodista galardonado y locutor público.Saber más.3.- Kevin MitnickEl auto proclamado “Hacker poster boy” (conocido como “El Condor”), Mitnick fue intensamente buscado por las autoridades. Su travesura fue promocionada por los medios de comunicación pero sus ofensas reales pueden ser menos notables de lo que su notoriedad sugiere. El Ministerio de Justicia lo describe como “el criminal de pc más querido en la historia de los Estados Unidos.” Sus proezas fueron detalladas en dos películas: Freedom Downtime y Takedown.Mitnick a pesar de recibir calificativos siempre negativos como cracker, pirata informatico, criminal de la red, etc, en realidad es un Phreaker, es mas, considerado por muchos como “el mejor phreaker de la historia”.Mitnick ya tenia algo de experiencia en Hacking antes de cometer los delitos que lo hicieron famoso. Él exmpezó explotando el sistema de tarjeta perforada de los buses de Los Angeles para conseguir paseos libres (gratis). Entonces, tal como el co-fundador de Apple Steve Wozniak, se metió en el phreaking telefónico. Aunque hubieron numerosos delitos, Mitnick fue condenado en última instancia por hackear la red del ordenador de Digital Equipment y robar el software.En 1994 con el auge de la telefonía móvil, Mitnick encontró esta plataforma ideal para no ser localizado y poder deambular de un sitio a otro. Pero para ello necesitaba utilizar una serie de programas que le permitieran moverse con la misma facilidad con que lo había hecho antes (a través de la red telefónica). Así, a través de sus refinadas y exitosas técnicas de ingeniería social, logra hacerse con la clave del ordenador personal de Tsutomu Shimomura gracias a la técnica del IP Spoofing (falseamiento de ip), que para estrepitosa suerte de Mitnick, era un especialista japonés en seguridad informática, perteneciente a la Netcom On-Line Communications. Su encontronazo con Shimomura le llevaría al declive.Shimomura era considerado un hacker de sombrero blanco (Whitehats), un hacker de los buenos, que cuando descubría alguna vulnerabilidad lo ponía en conocimiento de la policía o la entidad competente en vez de difundirlo a otros hackers por la Red. Cuando se dio cuenta de que habían vulnerado la seguridad de su propio ordenador, comenzó a investigar sobre él, y dado el carácter poco modesto de Mitnick, Shimomura se lanzó en cruzada personal contra el que ya llamaban superhacker, y dijo que atraparía a ese americano estúpido, que no pararía hasta atraparlo. Y así fue.En 1995 , después de haber descubierto el software de Shimomura en una cuenta de The Well (que utilizó para lanzar ataques a empresas tan conocidas como Apple, Motorola o Qualcomm), un ISP de California, tardaron alrededor de dos semanas en determinar que las llamadas provenían de Raleigh (California). Después de pasar también por el ISP Internex, Shimomura se puso en contacto con el FBI y estos enviaron un grupo de rastreo equipado con un simulador de celda (un equipo utilizado habitualmente para testear móviles) que se ocupaba de registrar el teléfono de Mitnick tanto si estaba encendido como si no. Un buen radar para localizar al hacker. Al filo de la medianoche comenzó la búsqueda de procedencia de la señal. Unas horas más tarde localizaron la señal en un grupo de apartamentos, pero aún desconocían en cuál de ellos podría encontrarse Mitnick.Por su parte, Shimomura y el FBI planeaban la captura del hacker para el día siguiente (16 de febrero), pero un error en el mensaje codificado que Shimomura remitió al encargado de Netcom precipitó su captura, ya que este tenía orden de hacer backup de todo el material que tuviera Mitnick y posteriormente proceder a su borrado una vez fuera capturado. Y eso interpretó. El FBI se vio abocado a realizar una actuación rápida si no querían volver a perderlo, así que como no sospechaban que Mitnick pudiera ir armado, anunciaron tocaron la puerta del apartamento en el que se encontraba Mitnick. Este abrió tranquilamente la puerta, y fue arrestado de inmediato. El hacker había sido capturado. Era el 15 de febrero de 1995.Pero a Shimomura todavía le esperaba una sorpresa más ese día. Al volver a casa y repasar los mensajes que había recibido en su contestador automático, boquiabierto escuchó varios mensajes dejados por Mitnick; mensajes que había recibido varias horas después de la captura de Mitnick. La realización de estas llamadas aún sigue siendo un misterio que forma parte de la interesante historia de este hacker.Kevin Mitnick fue acusado de robo de software, fraude electrónico, daño a los ordenadores de la Universidad del Sur de California, robo de archivos e intercepción de mensajes de correo electrónico. Entre las compañías afectadas figuraban Nokia, Fujitsu, Nec, Novell, Sun Microsystems, Motorola, Apple… Se declaró no culpable y la sentencia le condenó a 5 años de cárcel sin posibilidad de fianza, lo cual condujo a los miles de hackers que seguían apasionados con la historia del Cóndor y que comenzaron la conocida campaña Free Kevin! (liberen a Kevin) alterando páginas web muy conocidas: Unicef, New York times, Fox TV y un largo etcétera.Mitnick fue liberado en enero del 2000 tras permanecer casi cinco años en una prisión federal de los cuales 8 meses estuvo en confinamiento aislado, estuvo bajo libertad condicional hasta enero de 2003, despues de esto se le prohibió acceder a cualquier tipo de ordenador, teléfono móvil, televisión, o cualquier aparato electrónico que pudiera conectarse a internet, con lo cual su abstinencia informática le acompañó también durante estos tres años posteriores a su salida de la cárcel. En la actualidad, Mitnick ademas de ser consultor de seguridad, se dedica a dar conferencias sobre protección de redes informáticas, ingeniería social, etc, a lo largo y ancho del mundo, a seguir escribiendo libros, y… recaudando bastantes millones de dólares con ello.Saber más.4.- Kevin PoulsenTambien conocido como “Dark Dante”, Pulsen ganó reconocimiento cuando hackeó las lineas telefonicas de la radio de Los Angeles “KISS FM”, con lo cual obtuvo ganancias para comprarse un Porsche, entre otras cosas. Las fuerzas del orden lo apodaron “El Hanniba Lecter del crimen informatico”.Las autoridades comenzaron a perseguir a Poulsen despues que hackeara una base de datos de investigación federal. Durante su persecución colmó la paciencia de los agentes del FBI al hackear los ordenadores federales que intervenian suministrandoles información.Su especialidad de hackeo, sin embargo, giraba en torno al hacking telefónico. El hackeo mas famoso de Pulsen (“KIIS FM”) fue logrado apoderándose de las lineas telefonicas de toda la estación. Otra hazaña relacionada con Poulsen fue cuando reactivó los números viejos de “Yellow Pages” (Páginas Amarillas). Despues de que su foto saliera en el programa de “Misterios sin Resolver”, las lineas 01-800 del programa quedaron inhabilitadas. Finalmente fue capturado en un supermercado y cumplió 5 años de condena.Desde que fue liberado Poulsen ha trabajado como periodista, ahora es un redactor reconocido de “Wired News”. Su artículo más prominente detalla su trabajo en la identificación de 744 delincuentes sexuales con perfiles MySpace.5.- Robert Tappan MorrisTappan Morris es hijo de un científico de la Agencia Nacional de Seguridad, y conocido como el creador del Gusano Morris, el primer gusano desencadenado en Internet. Morris escribió el código del gusano cuando era estudiante de Cornell University. Su intención era usarlo para ver que tan largo era Internet, pero el gusano se replicaba excesivamente, haciendo las computadoras demasiado lentas. La noticia se fue amplificando gracias a los intereses informativos. Se habló de cientos de millones de dólares de pérdidas y de un 10% de Internet colapsado, Morris fue juzgado en enero de 1990 y el día 22 de ese mes fue declarado culpable según la Ley de Fraude y Delitos Informáticos de 1986, aunque afortunadamente el juez atenuó las penas por no encontrar “fraude y engaño” en la actuación del joven programador. Tras el fracaso de la apelación fue confirmada su condena a 3 años en libertad condicional, una multa de 10.000 dólares y 400 horas de trabajo de servicio a la comunidad.No es posible saber exactamente cuantas computadoras fueron afectadas, sin embargo, los expertos estiman que tuvo un impacto de 6 mil computadoras, también fue a la carcel.Actualmente trabaja como profesor de ciencias de la computación en el MIT y en el laboratorio de Inteligencia Artificial. Él investiga principalmente arquitecturas de red de las pc’s incluyendo tablas de Hash (mapas de Hash) distribuidas tales como Chord y redes inalámbricas tales como Roofnet.TOP 5 DE LOS WHITE HAT HACKERSLos hackers que usan sus habilidades para el bien son clasificados como “White Hat”. Estos “White Hat” trabajan a menudo bajo la clasiciacion de “Hackers Eticos Certificados” y son contratados por las compañías para probar la seguridad de sus sistemas. Otros vulneran la seguridad de los sistemas sin el permiso de la compañía pero sin romper las leyes, y en el proceso han creado ideas innovativas realmente interesantes. En esta sección se perfilarán cinco hackers de sombrero blanco (White Hat Hackers) y las tecnologías que han desarrollado.1.- Stephen Wozniak“Woz” es el co-fundador de Apple, él y Steve Jobs fueron los creadores de Apple. Wozniak fundó Apple Computer junto con Steve Jobs en 1976 y creó los ordenadores Apple I y Apple II a mediados de los años setenta. Fue premiado con la Medalla Nacional de Tecnologia así como doctorados honorarios de la Kettering Universitiy y de la Nova Southeastern University, además fué nombrado para el Salón de la Fama de los Inventores del País, en Septiembre del año 2000.Woz empezó a hackear haciendo cajas azules (blue boxes) las cuales lograban imitar los sonidos del teléfono de ésa época logrando así llamadas gratuitas de larga distancia. Después de leer un artículo de “phone preaking”, llamó a su amigo Steve Jobs, y los dos investigaron sobre frequencias, luego construyeron y vendieron “blue boxes” a sus compañeros de clase.En 1975, Woz abandonó la Universidad de California, Berkeley (aunque él acabaría su carrera en Ingeniería Informática en 1986) y se dedicó a la computadora que lo hizo famoso, Jobs tuvo la idea de vender la computadora como un tablero completo. Los dos amigos vendieron un prototipo de una calculadora científica para tener capital, y trabajaron en hacer prototipos en el garage de Steve Jobs. Wozniak diseñó el hardware y casi todo el software. Y vendieron las primeras 100 Apple I a un comprador local por $ 666.66 dólares cada una.Woz ahora convertido en filantropo se dedica a apoyar a las escuelas o comunidades educativas con escasos recursos proveyéndoles de tecnología de ultima generación.2.- Tim Berners-LeeSir Timothy “Tim” John Berners-Lee, KBE (TimBL o TBL) es el creador de la Word Wide Web (WWW). Nacido el 8 de junio de 1955 en Londres Inglaterra, se licenció en Física en 1976 en el Queen’s College de la Universidad de Oxford. Sus padres eran matemáticos. Trabajando como investigador en el Laboratorio Europeo de Física de Partículas (CERN) de Ginebra, concibió la idea de un proyecto de hipertexto global, que años más tarde se convertiría en la WWW.Mientras fué estudiante en la universidad de Oxford, hackeaba con precaución junto con un amigo, y luego fué betado de las computadoras de la Universidad, él armó su primra computadora con hierro soldado, puentes TTL, un procesador M6800 y una televisión vieja. En 1980 en la CERN de Junio a septiembre Berners-Lee propuso un proyecto que facilitaba compartir y poner al día la información entre investigadores, con ayuda de Robert Cailliau construyó un sistema llamado ENQUIRE.Después de dejar el CERN en 1980 para trabajar en la empresa de John Poole llamada Image Computer Systems volvió con su compañero en 1984.En marzo de 1989 propuso al CERN un proyecto de gestión de la información que tuvo escaso eco. Un primer programa fue presentado en el CERN a finales de 1990. Del 1991 al 1993 contribuyó al diseño de la Web: las especificaciones iniciales de “HTTP” y de “HTML”,un “hipertexto” que permite la publicación de documentos. Y, en 1992, empezaron las primeras presentaciones públicas. Como el programa era puesto libremente a disposición desde el CERN, en el corazón de Internet europeo, su difusión fue muy rápida; el número de servidores Web pasó de veintiséis de 1992 a doscientos en octubre de 1995.En 1994 entró en el laboratorio de Computer Science (LCS) de Massachusetts Institute of Technology (MIT). Se trasladó a EE.UU. y puso en marcha el W3C, que dirige actualmente, un organismo dependiente del Instituto de Tecnología de Massachusetts que actúa no sólo como puerto.El año 2002 fue premiado con el Premio Príncipe de Asturias de Investigación Científica y Técnica. Mientras que en el año 2004 gana el primer Premio de Tecnología del Milenio.En su libro Tejiendo la red, publicado el 1999, Tim Berners-Lee explica por qué la tecnología web es libre y gratis.3.- Linus TorvaldsLinus Torvalds (sus padres tomaron su nombre de Linus Pauling) es el padre de Linux. Se llama a si mismo “un ingeniero”, y dice que aspira a algo simple, “I just want to have fun making the best damn operating system I can” (solo quiero divertirme haciendo el mejor endemoniado sistema que pueda).Tuvo su comienzo en las computadoras con una Commodore VIC-20, una computadora casera de 8 bits. Después se mudó a Sinclaris QL, específicamente los hackeos de Torvalds incluyen “un ensamblador y un editor de texto asi como algunos juegos”Creó el kernel/GNU de Linux en 1991, usando un sistema operativo llamado Minix como inspiración. Empezó con un “task switcher” en una Intel 80386 ensablada y un periférico terminal, después de eso, puso el código a disposición de otros para que contribuyeran en lo que quisieran.Linus Torvalds es la cabeza de Linux, cordinando el código que programadores voluntarios hacen para el kernel, y ha recibido varios premios como en 1997 de Nokia Foundation Award de Nokia y Lifetime Achievement Award at Uniforum Pictures. Ese mismo año finaliza los estudios superiores (1988 – 1997) tras una década como estudiante e investigador en la Universidad de Helsinki, coordinando el desarrollo del núcleo del S.O. desde 1992.Torvalds trabajó en Transmeta de febrero de 1997 a Junio de 2003 pero actualmente trabaja para el Open Source Development Labs en Beaverton, Oregon. Solo el 2% del código del Linux actual está escrito por él, pero en su persona sigue descansando la paternidad de este núcleo del sistema operativo.Torvalds posee la marca registrada “Linux” y supervisa el uso o en su defecto el abuso de la marca a través de la organización sin ánimo de lucro Linux International.En una entrevista a mediados del año 2005, Linus comentó “Aunque soy el padre de Linux, mis hijos usan Windows”.4.- Richard StallmanLa fama de Stallman viene de la fundación del código abierto, es conocido como el padre del Software libre, en su biografía dice: “Non-free software keeps users divided and helpless, forbidden to share it and unable to change it. A free operating system is essential for people to be able to use computers in freedom.” (el software no libre mantiene a usuarios divididos y desamparados, prohibido para compartirlo e incapaz cambiarlo. Un sistema operativo libre es esencial para que la gente pueda utilizar las computadoras en la libertad )Stallman, quien prefiere ser llamado rms (por las iniciales de su nombre), tiene su comienzo en hackeo en el MIT. Él trabajó como un “staff hacker” en el proyecto de Emacs, y en otros. El criticaba el acceso restringido a las computadoras en el laboratorio. Cuando un sistema de passwords era instalado, Stallman lo rompía, y reseteaba los passwords como cadenas nulas, o “null strings”, luego enviava a los usuarios mensajes informándoles que ya no había sistema de passwords.El comienzo de Stallman, en el software libre empezó con una impresora, en el laboratorio del MIT, el y otros hackers podían modificar el código de las impresoras, mandando mensajes de alerta cuando era conveniente, sin embargo, una nueva impresora llegó, una a la cual ellos no tenían permitido modificar el código, fué cuando Stallman se conveció de que “the ethical need to require free software.”Con ésta inspiración empezó a trabajar en GNU. Stallman escribió un ensayo llamado “The GNU Project”, en el cual él recuerda haber escogido un sistema operativo para trabajar, por su fundación “the crucial software to use a computer”. En este tiempo la versión del sistema operativo GNU/Linux usaba el kernel de Linux iniciado por Torvalds. GNU es distribuido mediante “copyleft”, un método que usa los derechos de autor y permite a los usuarios, usar, modificar, copiar y distribuir el software.La vida de Stallman continua para promover el software libre. El trabaja en contra de movimientos como Digital Rights Management o como el lo llama Digital Restrictions Management, a través de organizaciones como Free Software Foundation y League for Programming Freedom. Él ha recibido varios reconocimientos por su trabajo, incluyendo premios y cuatro doctorados.“La única manera de ser libre es rechazar los programas propietarios”5.- Tsutomu ShimomuraTsutomu Shimomura fue un físico experto en seguridad conocido por colaborar con John Markoff y ayudar al FBI a arrestar a Kevin Mitnick. Shimomura buscó, encontró y desenmascaro a Kevin Mitnick, el cracker/phreaker más famoso de USA, a principios de 1994. Después de que sus colegas del “San Diego Supercomputing Center” le informaron a Shimomura que alguien había robado centenares de programas y los ficheros de su estación de trabajo, el experto en seguridad computacional Tsutomu trabajó en extremo para seguir al ladrón a través del “WELL”. Un rastro del “telco labyrinthine” lo condujo eventualmente a un complejo en Raleigh, N.C donde más tarde los agentes de FBI arrestarían a Mitnick en su departamento. Pero eso no fue todo, Shimomura fue el consultor del FBI, la fuerza aérea y de la agencia de la seguridad nacional (NSA).Sin embargo Tsutomu Shimomura fue antes un hacker del mundo oscuro, pues invadió el sistema de la AT&T y asi fue como pudo rastrear las llamadas y escucharlas, para luego dárselas al FBI. Se podría pensar que colaboró invadiendo en este caso excepcional, pero el ya tenia el sistema de invasión armado antes que se solicite el apoyo del servicio de defensa de USA.

algunos trucos para xp obio que los k-pos ya se los saben a todos pero a alguien por ahi le sirve APAGADO AUTOMÁTICO DE PC AL PULSAR EN "APAGAR EL EQUIPO -> APAGAR"Para que Windows XP se apague automáticamente hay que seguir la siguiente ruta:Inicio -> Panel de Control -> Opciones es de Energía. En la pestaña APM activar "Habilitar la compatibilidad con la administración avanzada de energía" y aceptarTambién se puede con Inicio -> Panel de Control -> Sistema -> Hardware -> Administrador de dispositivos. Arriba activar dispositivos ocultos en el menú Ver. Buscar en Equipo el dispositivo "Equipo compatible con Advanced Configuration and Power Interface (ACPI)" y habilitarlo.Ahora la próxima vez ya no leerás el mensaje "Ya puede apagar su pc con seguridad", sino que automáticamente se apagará solo.DESHABILITAR EL FIREWALL DE WINDOWS XPPara ello hay que hacer lo siguiente:Inicio -> Panel de control -> Conexiones de red e internet ->Conexiones de red. Allí buscas tu conexión, pulsas sobre ella con el botón derecho, luego en Propiedades -> Opciones avanzadas y deshabilitas la opción de Proteger mi equipo y mi red limitando o impidiendo el acceso a él desde internet.ACELERAR EL ACCESO A UNIDADES DE DISCO DURO Y CDEn caso que dispongamos de unidades de disco duro o CD-ROMs relativamente modernas, soportarán el uso de canales DMA. Para habilitar el empleo de estos canales hacer lo siguiente:Inicio -> Panel de Control -> Sistema -> Hardware - > Administrador de dispositivos. Busca Controladoras IDE ATA/ATAPI y haz clic derecho sobre Canal IDE principal y luego en Propiedades. En Configuración avanzada y Modo de transferencia, selecciona DMA si está disponible. Haz eso en el dispositivo 0 y en el 1. Cuando pulsas aceptar, repite la operación con el Canal IDE secundario. Una vez hecho esto, si alguna de tus unidades soporta DMA, éste se activará.OPTIMIZAR LA GESTIÓN DE LA MEMORIA RAMWindows XP al instalarse pone unos valores óptimos como límites inferior y superior de la memoria virtual, que se emplea como memoria auxiliar para la memoria RAM. En caso que hayamos ampliado esta memoria RAM, hay que reajustar el tamaño de la memoria virtual. Para ello, vamos aInicio -> Panel de Control -> Sistema -> Opciones avanzadas -> Opciones de rendimiento -> Opciones avanzadas -> Memoria virtual -> Cambiar.En Unidad seleccionamos el disco duro donde está nuestro "archivo de paginación. Una vez que lo hemos seleccionado, en Tamaño personalizado ponemos como límite inferior 1,5 * cantidad de RAM y en límite superior 3 * cantidad de RAM. Es decir, si tenemos 256 megas de RAM, el límite inferior que le corresponde es 384 y el superior 768. Después clic en Establecer y aceptamos.No recomendamos el uso de las otras dos opciones, Tamaño administrado por el sistema y Sin archivo de paginación. Ambas reducirán el rendimiento del equipo, especialmente la segunda que podría llegar a colgarlo.¿CÓMO SABEMOS SI WINDOWS XP ESTÁ ACTIVADO?En Inicio > Ejecutar escribimos:oobe/msoobe /aAparecerá el asistente de registro de Windows diciéndonos si está activado o no.AMPLIACIÓN DE ANCHO DE BANDA DE WINDOWS XP PROFESSIONALWindows XP Professional reserva un 20% del ancho de banda de la red para sus funciones de servidor. Esto da preferencia al administrador del servidor dentro de Windows XP.Para quitar ese límite hay que hacer lo siguiente: Iniciar sesión como administrador Inicio -> Ejecutar, y poner gpedit.msc En directivas de grupo, ir a Configuración de Equipo. Plantillas Administrativas -> Red -> Programador de Paquetes Qos Un doble clic en Limitar el ancho de banda reservado Habilitarlo y poner un 0% en Límite de Ancho de Banda. Aceptar. En propiedades de red (clic con botón derecho en el escritorio y luego en propiedades) comprueba que está marcado el Programador de Paquetes Qos.COMPATIBILIDAD DE JUEGOS Y PROGRAMAS ANTIGUOS CON EL XPSi tienes juegos o programas que por la razón que sea antes funcionaban correctamente y ahora con Windows XP no, puedes forzar la compatibilidad con versiones de Windows anteriores con lo siguiente. Pulsas con el botón derecho en el archivo que quieres ejecutar y clic en propiedades Pulsar en Compatibilidad, y escoger la versión de Windows deseada.Esto puede solucionar los problemas de algunos juegos o programas.GRABAR CD´S CON EL WINDOWS XPSi lo que quieres es copiar archivos de tu disco duro a un CD-r o un CD-rw, arrástralos hasta allí y hecho...o bien pulsa el botón derecho sobre el fichero o carpeta que quieras copiar y selecciona "enviar a....unidad de cd" Para copiar un CD entero usa el NERO 5.5.6.4 en español. Si lo que prefieres es copiar mp3 a un cd de manera que se conviertan en cda (es decir, que sean ficheros de audio normal, para escuchar en un compact-disc) utiliza las opciones que te da el Windows Media Player.DESACTIVAR EL ENVÍO DE MENSAJES DE ERRORSi no quieres ver este envío de errores cada vez que se cuelga un programa, haz lo siguiente:Inicio -> Panel de control -> Sistema -> Opciones avanzadas -> Informe de errores y allí lo puedes habilitar y deshabilitar.VOLVER AL MENÚ INICIO Y ESCRITORIO CLÁSICOSPara eliminar el nuevo look de Windows XP y poner uno más similar a los anteriores, hacemos lo siguiente:En Inicio -> Panel de Control -> Propiedades de pantalla -> Apariencia -> Ventanas y botones seleccionas Windows estilo clásico y aceptar. Con eso verás el escritorio como en versiones anteriores.En Inicio -> Panel de Control -> Barra de tareas y menú inicio -> Menú Inicio seleccionas Menú inicio clásico.EL FTP DE WINDOWS XPPara poder usarlo, ir a Inicio -> Panel de control -> Agregar/Quitar programas. Pulsar en la columna de la izquierda en Agregar o quitar componentes de Windows. Ahora donde pone Servicios de internet information server IIS un doble clic sobre eso y activar únicamente Archivos comunes, Complemento de servicios y Servicio de protocolo (ftp). Aceptar y se instalará todo desde el CD original de Windows XP.Después en Inicio -> Panel de control -> Rendimiento y mantenimiento elegir Herramientas administrativas. Pulsar en Servicios de Internet Information Server (FTP) y hacer lo siguiente.- En sitio ftp predeterminado dale a botón derecho -> propiedades, pones tu IP y aceptas- En sitio ftp predeterminado le das con el botón derecho y eliges todas las tareas-> asistentes para permisos, y eliges esto: 2ºopcion->siguiente->ftp public->siguiente->3º opcion->siguiente->siguiente->finCAMBIO DEL SISTEMA DE ARCHIVOS DE FAT32 A NTFSEs muy recomendable utilizar el nuevo sistema de archivos NTFS en vez de Fat32, ya que ofrece ventajas como mayor seguridad en los ficheros, poder comprimir ficheros y carpetas, etc. Esto se puede hacer durante la instalación de Windows XP, pero si no lo has hecho existe una utilidad que se puede emplear para realizar la conversión. Ates de usarla haz una copia de seguridad de tus documentos más importantes s y recuerda que no podrás volver luego a FAT32.Para convertir una unidad de FAT32 a NTFS, pulsa en Inicio -> Ejecutar y escribir cmd. Cuando se abra el símbolo del sistema, hay que escribir:convert x: /fs:ntfs (siendo x la letra de la unidad que quieras convertir)Si aparece un mensaje diciendo que la conversión no se puede realizar porque el disco está en uso, pulsa N y al preguntar si quieres que se realice la conversión la próxima vez que inicies el sistema pulsa S. Al reiniciar se hará la conversión de FAT32 a NTFS de la unidad que has elegido.CONTROLAR LO QUE SE ARRANCA AL INICIAR WINDOWS XPSe puede mediante la Utilidad de configuración del sistema. Para arrancarla ve a Inicio -> Ejecutar y poner msconfig. Allí puedes personalizar SYSTEM.INI, WIN.INI, BOOT.INI y otras opciones que controlan el arranque de Windows XPFORZAR EL CIERRE DE APLICACIONES AL APAGAR EL SISTEMAUna de las cosas más desesperantes de Windows Xp son las odiosas ventanas que aparecen cuando queremos apagar el equipo y que nos impiden hacerlo porque todavía existen aplicaciones corriendo. Para evitar esto podemos hacer que el sistema cierre las aplicaciones en curso de manera rápida y sin pedirnos explicaciones. Para ello seguiremos los siguientes pasos:INICIO -> EJECUTAR -> y escribimos "regedit" (sin las comillas) y luego pulsamos enter. Localizamos la clave "AutoEndTask" que se encuentra al final de la ruta HKEY_CURRENT_USER -> Control Panel -> Desktop. Una vez que tengamos la clave localizada hacemos doble clic sobre ella (AutoEndTask) y a continuación cambiamos el valor 0 que viene por defecto, por el valor 1.ACELERAR EL APAGADO DEL PCPodemos acelerar el encendido de Windows XP por medio del editor de registro. Para ello hacemos lo siguiente. Inicio -> Ejecutar. Poner regedit y aceptar. Seguir la siguiente ruta HKEY_CURRENT_USER -> Control Panel -> Desktop y busca allí la clave WaitToKillAppTimeout. Hacemos un doble clic y cambiamos el valor de 20.000 (el de por defecto) por 4.000. Ahora vamos a HKEY_LOCAL_MACHINE -> System -> Current Control -> Control y buscamos WaitToKillAppTimeout y volvemos a sustituir 20.000 por 4.000. Ahora Windows XP en caso que una aplicación no responda al apagar el equipo, forzará su cerrado de forma mucho más rápida.DESACTIVAR LA REPRODUCCIÓN AUTOMÁTICA DE CD-ROMsPara evitar que al meter un CD-ROM se ejecute automáticamente hay que hacer lo siguiente: Inicio -> Ejecutar y teclear gpedit.msc. Aceptar. Se abre el Editor de políticas del sistema En la ventana Ventana Directiva de grupo ve a Configuración del equipo -> Plantillas administrativas -> Sisitema -> Desactivar reproducción automática. Aparecerá una nueva pantalla llamada Propiedades de Desactivar reproducción automática. Marcar la opción Habilitar, colocar el valor Unidades de Cd-Rom en el menú desplegable, y finalmente Aplicar.BLOQUEAR EL PC RÁPIDAMENTEPuedes seguir dos métodos: Pulsar la tecla de Windows (en el teclado entre Control y Alt) y a la vez la tecla L. Mediante un acceso directo en el escritorio o la barra de inicio rápido. Para ello hay que pulsar en un sitio cualquiera del escritorio con el botón derecho, luego en Nuevo -> Acceso directo y en la ruta de programa escribir rundll32.exe user32.dll LockWorkStation. Al pulsar en este acceso directo el equipo se bloqueará automáticamente.AHORRO DE MEMORIA DESACTIVANDO LA HIBERNACIÓNCon esta función de hibernación, Windows XP copia el contenido de la memoria RAM al disco duro, para poder al mismo sitio una vez que hayamos salido de la hibernación y vuelto a la situación normal otra vez. Para ello siempre se reserva un espacio en el disco duro, que es desaprovechado si nunca utilizamos esta función. Para eliminar la función de hibernar y poder aprovechar ese espacio extra en el disco duro, hay que hacer los siguiente:Inicio -> Panel de Control -> Opciones de Energía. Después pulsamos sobre la pestaña Hibernación y desactivamos la opción Habilitar hibernación. Finalmente Aceptar.sirvio????????

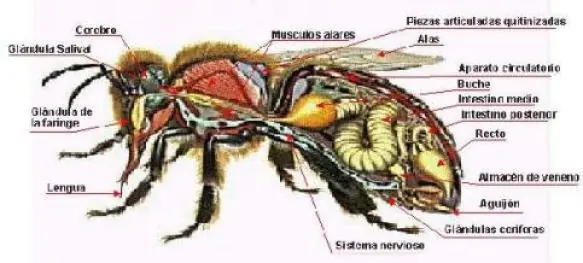

en este post les voy a hacer un resumen de lo que es la vida de las abejas,de como es la vida en sociedad y algunos de sus admirables comportamientos.que es una abeja?La abeja pertenece a la familia de los himenópteros , (del griego himen = membrana), insectos de alas translúcidas y membranosas, como la avispa y la hormiga. Vive en todas partes del mundo, salvo en las regiones donde el invierno es demasiado frío. Existen numerosas especies de abejas, pero la que lamamos abeja de miel lleva el nombre científico de Apis melífica (o Apis melífera). las obrerasLas obreras son exclusivamente abejas hembras, las más numerosas de la colonia (cerca de 30.000 hasta 70.000 por colmena). Trabajan sin tregua, y se encargan de todas las tareas inherentes al buen funcionamiento de la colmena. Pero, al contrario de las hormigas que tienen asignada una sola tarea específica durante toda su vida, las abejas las hacen todas, sucesivamente, durante una vida que, por término medio, dura solo unas semanas (cerca de 45 días) Se encarga de la limpieza de la colmena durante los primeros días de su vida.esto significa que todo lo que no no pertenezca o sea detectado como extraño sera desechado(abejas muertas,abejas enfermas,restos de cera,etc.)morfologiaSus ojos compuestos muy móviles y muy perfeccionados, le permiten ver en todas direcciones alrededor de ella, incluso detrás. Sus antenas perforadas de agujeros minúsculos, le sirven de "nariz". Las abejas son muy sensibles a los olores, pueden localizar fuentes de néctar lejanos y comunicar entre ellas por secreciones olorosas. Sus seis patas son también una herramienta de trabajo muy perfeccionada: las patas delanteras, provistas de pequeñas ventosas le permiten agarrar el polen, engancharse a cualquier soporte, y limpiar sus antenas. Las patas posteriores peludas y con hendiduras en forma de cuchara, están dotadas de bolsas de polen o cestillas, donde carga y amontona, su precioso botín y de ganchos que le permiten colgarse las unas a las otras para formar un enjambre o una cadena cerera . El abdomen contiene el buche , una especie de reserva donde la abeja acumula el néctar, la miel, el maná , , y el agua, que puede luego expulsar conforme a sus necesidades. Sus dos pares de alas membranosas ofrecen menor resistencia al aire y le permiten volar en todos los sentidos, hacia adelante, hacia atrás, y sobre los lados, son poderosos ventiladores que producen unos sonidos particulares para comunicarse. La abeja como la avispa, posee un aguijón , pero sólo pica una vez, en caso de necesidad, para defender su territorio y/o sus reservas : su aguijón clavado desgarra una parte de su abdomen y muere rápidamente. Alimenta a las larvas hasta más o menos el día décimo A partir del día décimo empieza a construir el panal Alrededor del día quince cumple con los deberes de la guardia(cualquier cosa que amenaze a la comunidad se las vera con los centinelas seria algo asi como la policia de la comunidad Hacia el día veinte sale de la colmena para recoger alimento(principalmente polen). La abeja es capaz de aprender la posición de los suministros de alimento y de distinguir las formas del terreno a lo largo del camino que siguen al salir de la colmena. Además tiene la capacidad de comunicar todos estos conocimientos a las otras recolectoras cuando vuelve a la colmena mediante danzas complicadas.tambiense encargan de mantener la temperatura de la colmena en verano usan sus alas como si fuese un ventilador y en invierno por medio frotacion producen calor.los zanganosLos zánganos son los únicos machos de la colonia. Son solo un centenar, son más gordos, más redondos y más peludos que las obreras. Son tolerados en el seno de la colmena como fecundadores potenciales de la reina y viven en primavera y en verano. No siendo capaces de alimentarse por si mismos, son alimentados por las obreras. Como no tienen aguijón no pueden asegurar la protección de la colonia y su misión esencial es la de fecundar a la reina(esto ultimo es practicamente lo unico que hacen)los perezosos zánganos se comen la miel, defecan en el piso, estorban el paso de las trabajosas obreras y hacen un ruido insoportable; siguen saliendo a mediodía a revolotear y dormirse entre las flores volviendo con hambre a eso de las tres de la tarde, luego comen y se van a dormir, calentitos al interior.el vuelo nupcialCuando la reina está decidida, sale y entra reiteradamente hasta memorizar el lugar donde se encuentra la colmena. Por fin, alza el vuelo, perfectamente vertical hacia el cénit. Muy pronto varios miles de zánganos, de colmenas próximas y de la propia, se juntan en una sola horda y empiezan a seguirla; mientras suben, algunos van quedando rezagados y desaparecen, son cada vez más los que renuncian, fatigados y al final sólo quedan unos pocos; finalmente, la reina ya un poco cansada es atrapada por el más resistente de ellos, quien la abraza y la penetra durante un minuto, en un baile espiral y ascendente, a una altura mayor que la de las aves para no ser molestada o para que no ocurra ningún imprevisto. Un minuto y el abdomen del macho se entreabre; el zángano, muerto en pleno éxtasis, cae en espiral desde las alturas.debe ser un dia soleado se puede apreciar en horas del mediodia y las tres de la tarde.luego de que la reina es copulada comienza uno extraño hecho,las obreras empiezan a asesinar a los zanganos algunos mueren de hambre otros huyen y los que se quedan son destrozados.la reinaEn una colonia de abejas sólo puede haber una reina. Nace en un alvéolo real*, un alvéolo más grande que los otros de forma oblonga construido especialmente por las obreras para abrigar larvas reales. Para asegurar la perennidad de la especie la colmena tiene siempre varios alvéolos reales conteniendo cada uno una larva alimentada con jalea real y susceptible de volverse reina. puede llegar a poner hasta dos mil huevos por dia que es su mayor mision es cuidada y alimentada por las obreras.cuando nacen nuevas reinas estas seran asesinadas o expulsadas(luego detallare este hecho) o simplemente comenzara una batalla entre reinas por el poder de la comunidad.la cera y los panalesLa cera la producen en forma líquida las obreras por medio de unas glándulas especiales y que van dando forma con sus mandíbulas mientras se va solidificando. Para cada gramo de cera se requieren de 3 a 4 gramos de miel.Las abejas utilizan la cera que ellas mismas segregan para hacer los panales. Los panales o celdillas tienen seis lados, pero hay celdas especiales, unas que son un poco mayores que las primeras, que es donde nacerán los machos, tienen el opérculo redondeado.Otras celdillas adoptan la forma de abultamiento semejando a una bellota caída hacia abajo, son más anchas y largas que las de los zánganos. En estas ultimas nacen las reinas, y se les llama realeras. Por lo tanto en los panales podemos encontrar miel, polen, y cría de todo tipo desde solo abejas a abejas y zánganos y a veces con realerasceldas para reinasla mielEl néctar es la fuente principal de la que se origina la miel. Es segregado por órganos especializados de la planta, llamados nectariosConsiste en una solución de agua y azúcares, con pequeñas cantidades de otras sustancias (aminoácidos, minerales, vitaminas, ácidos orgánicos, enzimas, aceites esenciales, etc.). En el acto de la succión del néctar o del mielato, la pecoreadora añade secreciones glandulares ricas en enzimas, que inician la transformación de la sacarosa en sus componentes glucosa y fructosa; tal proceso prosigue en el buche de la abeja durante el vuelo de regreso. Llegada a la colmena, la pecoreadora cede su carga a otra abeja, o bien la deposita en una celda del panal. Este diferente comportamiento depende de la potencia numérica de la familia y de la intensidad de la recolección. Cuando el néctar llega a la celda ha completado ya transformaciones tales que no puede considerarse néctar, sino más bien miel no madura. La transformación completa se realiza gracias a la manifestación, simultáneamente a los procesos bioquímicos, de un fenómeno físico de evaporación que implica la intervención de numerosas abejas. El fenómeno físico de la evaporación es particularmente activo también en las celdas, por efecto de la intensa ventilación operada por las abejas sobre los panales.Cuando el contenido en agua queda reducido a cerca del 18%, la miel, considerada madura, se cierra con un opérculo de cera para impedir el contacto con el aire, del que podría absorber agua.En tales condiciones permanece en las celdas del panal hasta ser recogida por el apicultor o por las mismas abejas para la alimentación propia.Si examinamos una muestra, descubriremos que se trata de un producto extremadamente complejo, muy diferente de la materia prima de la que se deriva. propiedades de la mielEs de fácil asimilación debido a posee hidratos de carbono de cadenas cortas.Facilita la digestión y asimilación de otros alimentos : en el caso de los niños facilita la asimilación de calcio y magnesio.Posee mayor poder edulcorante que el azúcarMejora la conservación de los alimentosEs suavemente laxante (regulariza el funcionamiento intestinal)Posee propiedades sedantes ( favorece la absorción de triptofano que es precursor de la serotonina)Es anihemorrágica, antianémica, antiséptica, antitóxica, emoliente y febrífugaMejora el rendimiento físico, especialmente, en los deportistasEstimula el vigor sexualSe utiliza para el tratamiento de faringitis, laringitis, rinitis, gripes, estados depresivos menores, úlceras, gastritis, quemaduras, entre otras.Es utilizada para el tratamiento de personas que padecen astenia o estados de cansancio tanto en la esfera física como psíquica y en la desintoxicación de alcohólicos.Estimula la formación de glóbulos rojos debido a la presencia de ácido fólico.Estimula la formación de anticuerpos debido al ácido ascórbico, magnesio, cobre y zincjalea realLa jalea real es una sustancia segregada por las glándulas hipofaríngeas de la cabeza de abejas obreras jóvenes, de entre 5 y 15 días, que mezcla con secreciones estomacales y que sirve de alimento a todas las larvas durante los primeros tres días de vida. Sólo la abeja reina y las larvas de celdas reales que darán origen a una nueva reina son siempre alimentadas con jalea real. Es una masa viscosa de un suave color amarillo y sabor ácido.propiedades y uso medicinal Es energética y estimulante del sistema nervioso. Mejora la oxigenación cerebral. Regulariza los trastornos digestivos. Aumenta la resistencia al frío y la fatiga. Aumenta el contenido de hemoglobina, leucocitos y glóbulos rojos en la sangre. Retarda el proceso de envejecimiento de la piel y mejora su hidratación y elasticidad. Aumenta la vitalidad, la longevidad. Estimula el sistema inmunitario haciendo más rápida la proliferación de linfocitos."Si la abeja desapareciera de la superficie del globo, al hombre solo le quedarían 4 años de vida : sin abejas, no hay polinización, ni hierba, ni animales, ni hombres ..." albert einstein.

como el titulo lo dice y como algunos califican a la television argentina. pero en realidad que es la mejor tv del mundo? la respuesta te la dejo a vos.......... de las 14 en adelante podes llegar a encontrate con algo asi horario de proteccion infantil Artículo 22. - No será permitida la participación de menores de doce años en programas que se emitan entre las 22 y las 8 horas, salvo que estos hayan sido grabados fuera de ese horario, circunstancia que se mencionara en la emisión. Protección al menor Artículo 17. - En ningún caso podrán emitirse programas calificados por autoridad competente como prohibidos para menores de dieciocho años. En el horario de protección al menor que fije la reglamentación de esta Ley, las emisiones deberán ser aptas para todo público. Fuera de ese horario, los contenidos mantendrán a salvo los principios básicos de esta ley. Los programas destinados especialmente a niños y jóvenes deberán adecuarse a los requerimientos de su formación. En el supuesto en que la hora oficial no guarde uniformidad en todo el territorio de la República, el horario de protección al menor se fijara teniendo en cuenta las diferencias horarias existentes, de modo de no violar las disposiciones del presente Artículo 1º. esto me parece lo mas indignate que te sentes a ver tele y te encontres con con el cub de la pelea en vivo desde algun boliche de buenos aires los programas "periodisticos" descubriendo talentos he notado que muchos hechos que ocurren en la vida diaria nos fueron inculcadas a traves de la tv un claro ejemplo que les vos a dar es un hecho que casi no se daba y a partir de que fue noticia se conocieron varios casos. "Eduardo Vázquez, baterista de Callejeros, está detenido y este viernes declarará ante la justicia por el intento de homicidio de su esposa."este fue uno de los primeros si no mal recuerdo a partir de ahi vinieron muchos casos mas. lo mas indignante y lo que mas desmotiva lo deje para el final el programa que degrada a las mujeres, dicrimina, y lamentablemente es uno de los mas vistos por la gente bueno amigos cada uno elige su forma de morir yo mientras tanto seguire mirando documentales de animales.y cuando vayan a hacer un post de noticias que no sea de esas peleas de cabaret que se arman en la tele.un abrazo basta de maltratar a las mujeres!!!!!!!!!!!!!!!!

POLLOS PARRILLEROS hoy les traigo toda la info de los pollos parrilleros,para comenzar un poco de historia. las primeras aves fueron domesticadas por los egipcios y los chinos no hay exactitud de la fecha.se cree que colon trajo las primeras aves a america,las primeras aves eran originarias de la la india. los romanos lo consideraban el simbolo de marte o dios de la guerra. los cristianos tambien le hacen referencia en los escritos biblicos"Jesús le dice a San Pedro que tres veces antes de que cante el gallo negaría su relación con el Maestro". durante el tiempo el hombre fue incorporando las aves y los huevos a su dieta de todos los dias. existen miles de razas de pollos pero nosotros nos vamos a fijar en una los pollos parrilleros o boiler(parrrillla en ingles) de ahi deriva su nombre. en la decada del 50 solo se consumia aves machos, los gallos no eran muy apeticibles por su sabor para solucionar esto se sometia a una cirujia se sacaban los testículos que tienen el tamaño de un grano de trigo, de color amarillo pardo; se debía tener mucho cuidado de que no quedaran restos de ellos dentro de la cavidad abdominal. una raza creada por el hombre. el boiler en si no es una raza si no un producto de varios experimentos de el hombre esta hibridación se obtuvo seleccionando las razas que por ejemplo tenian mas pecho, se mezclaron muchas raza hasta que se obtuvo el boiler, al principio se tardaba en obtener dos kilos de carne en 4 meses pero eso actualmente lo redujeron a 45 dias Debemos saber que las aves tienen un desarrollo mayor de los músculos pectorales debido a que estos estaban preparados para ayudar en el esfuerzo del vuelo. Es por ello que en los pollos la grasa no se acumula en el músculo, sino debajo de la piel y en un panículo adiposo que se localiza en el bajo vientre. Por eso a las personas que sufren el problema del colesterolse les recomienda no comer la piel. La tecnología ha traído un desarrollo rápido de la pechuga y de los muslos, pero esta no acompañó al de los órganos internos de los pollos. Por esta razón se deben tener técnicas especiales de manejo, sobre todo en la época de calor, pues el desarrollo del cuerpo es mayor que el de los pulmones y, por lo tanto, les resulta difícil compensar la pérdida de calor por la boca. el ancestro del poiler se llama Gallus bankiva. Se lo fue seleccionando por miles de años, hasta que se lograron razas con distintos objetivos, por ejemplo de combate, ornamentales, para la producción de huevos, para la producción de carne, o doble propósito (para carne y huevos). La capacidad de reproducción hace que una gallina que produce 150 pollitos por año (que comprende 75 hembras y 75 machos) toda su progenie sucesivamente, en un plazo de 5 años llegaría a una descendencia de 60.000.000 de aves. El índice de reproducción de las aves es tan alto que, cuando en los perros se necesitan 100 años de trabajo genético, en las aves se logra en solo 10 años. como se hace un pollo el huevo necesita 21 dias de incubacion de eso no se puede escapar el hombre, luego se reliza una seleecion de los machos y hembras, de ahi se les aplica una vacuna y solo unas horas tiene para llegar al criadero de ello depende mucho su vida en la actualidad son transportados en camiones climatizados ya que toda su vida va a depender de la temperatura del ambiente. ] una vez el el criadero (el cual debe estar a no menos de 30 grados) los bebes necesitan hidratarse es lo primero que hacen,los proximos 25 dias de su desarrollo se basara en los huesos principalmente en las patas,cambian el plumaje, y algo de crecimiento en la musculatura, de ahi mas todo alimento se transforma en carne y grasas, la conversion la realizan de dia es por eso que por las noches se les apaga la luz de los criaderos para que no consuman alimento. los cuidados que debe tener un criador son muy rigurosos uno de los mas importantes es el del calzado ya que se pueden arrastrar virus con los pies y podria ser catastroficos. en un galpon se pueden colocar hasta 10 pollos por metro cuadrado o sea en galpon de 100 metros caben 10.000 pollos. bueno una vez que el pollo esta terminado son llevados al frigirifico en jaulas para su faena. un mito es que todos habran escuchado es el de la famosa inyeccion de agua es totalmente FAIL! en la argentina existen rigurosos contoles de los agentes de SENASA doy fe de que es verdadero esto ya que cada vez te exigen mas higiene demasiada diria yo y ni se les ocurra pensar en inyectarle algo a un pollo,lo que si existe una camara de secado que sirve para excurrir el agua cuando se lava el pollo si no se lo seca correctamente el pollo podria contener agua durante el envasado y de ahi podria venir el famoso mito. como elegir un pollo fresco - Si compramos pollo ya envasado, hay que controlar que en la bolsa en la cual vienen esté identificado el productor y el número de habilitación correspondiente. - Si su piel presenta zonas verdosas o violetas, o el extremo de sus alas están oscurecidas, significa que ese pollo no es fresco. -el el corte de patas debemos observar una coloracion roja,si la punta de los muslos no estan rojas no es fresco. -si la piel esta algo pegajosa no lo compren. es recomendado consumir dos o tres veces por semana carne de pollo y coman tranquilos por que no te hace gay como dice la ignorancia colectiva espero les haya gustado un abrazo a todos

bueno amigos esto no es un repost ya que el post era mio y un dia me calente y lo borre espero les gustecomo todos sabemos las plantas necesitan del la luz del sol para poder vivir,en las selvas de centro america se encuentra el mas groso de los arboles a la hora de buscar la luz del sol.tiene unos 70 cm de alto y al no poder competir con las otras especies necesita moverse para capturar los rayos solares, como lo hace? por medio de sus raices ya que se encuentran practicamente en el aire desarrolla nuevas raices en la dirreccion que desea moverse,mientras que las viejas se pudren.este movimiento puede tardar meses y hasta años.todo un ejemplo "el arbol que anda" de lo maravillosa que es la naturelezafotingaojo con los comentarios si no me subo a mi arbol y los paso por encima

hoy voy a contarles una lo duro de una batalla que comenze hace algo mas de tres años, me decidi a postearlo con el proposito de que ustedes saquen sus propias concluciones y voy a aclarar algo desde el principio, con esto no quiero decir que ustedes deben hacer lo mismo que yo! mi lucha contra el alcohol vivo en una sociedad en la que los jovenes se inician a muy corta edad en el acoholismo yo empeze a los 15 pero ahora es algo normal ver chicos de 12 años borrachos. todo lo que se relaciona a eventos sociales y familiares giran en torno al alcohol,pareciera que no hay una cena o juntada en la que no este presente un vino o una cerveza. en mi ciudad yo era muy popular, tenia muchos amigos los cuales perdi(de ahi el titulo del post), varias veces he frecuentado los lugares donde iba a tomar y como que me discriminan me miran de otra forma. Hasta algunos de mis familiares dejaron de invitarme a cenas y almuerzos. la abstinencia el dia que lo decidi por supuesto que estaba borracho y creo que era como la vez numero 100 que se lo decia a mi esposa pero esta vez me levante al otro dia y me dije "mis hijos no me pueden ver borracho todos los dias" y ahi empezo todo dolor de cabeza ansiedad y mucha stress ataques de panico nerviosismo irritabilidad gastritis palpitaciones sudoracion muchos problemas en el higado depresion cansancio y bueno la lista es mas larga pero no los quiero cansar,aclaro que hasta el dia de hoy algunos de esos sintomas siguen acosandome me han recomendado ir a un psicologo pero yo muy terco no voy sigo dando batalla solo cuando me siento caer pienso en "mis chivitos" y saco fuerzas. admiro y felicito a las personas que pueden tomar una copa de vino con las comidas o una cervecita con la pizza, yo no lo puedo hacer no tengo control cuando tomo, asi que directamente ni tomo una gota. lo bueno y lo que me lleva adelante siempre es que mi vida cambio ahora estoy rodeado de otro tipo de gente que tiene otra cosa en la cabeza, he progresado mucho economicamente y a nivel familiar los cambios fueron reconfortantes disfruto mucho a mis hijos,a mis perros a todo lo que tengo cerca. mi gran dolor es que "mis amigos" a veces ni me saludan como que si no me registran solo dos de los muchos que tenia se preocupan por mi. gracias por leer mi post, y mil gracias a todos mis amigos taringueros que me hacen reir todos los dias y que hacen sentir muy bien con sus saludos de todos los dias de todo corazon muchas gracias este post se lo dedico a dos grandes luchadores de la vida @Ru1nA @adrian28222